Stambeno-komunalne službe, HOA i druge kompanije dužne su zaštititi prikupljene podatke od izmjene i otkrivanja. Usklađenost sa regulatornim zahtjevima prati Roskomnadzor - Federalna služba za nadzor komunikacija, informacionih tehnologija i masovne komunikacije, koja vodi registar operatera ličnih podataka. Podzakonski akti FSTEC-a i FSB-a zahtijevaju od operatera da izgrade moderan sigurnosni sistem koristeći antivirusna rješenja, firewall, sisteme za sprječavanje upada, upravljanje identitetom korisnika i kontrolu pristupa, enkripciju, zaštitu od curenja, sistem upravljanja sigurnosnim događajima i druge zaštitne mehanizme navedene u uputstvu. dokument FSTEC „O odobrenju sastava i sadržaja organizaciono-tehničkih mjera za osiguranje sigurnosti ličnih podataka tokom njihove obrade u informacioni sistemi lični podaci" od 18.02.2013. godine N 21. Stambeno-komunalna preduzeća koriste informacione sisteme za rad sa stanovništvom, preduzećima, raznim institucijama i službama. Vodi se i računovodstvo, upravljanje, poresko računovodstvo, kao iu drugim preduzećima, praktično i vode ne razlikuju se od sličnih zadataka u drugim tipovima preduzeća.

Analizirajući izgradnju baza podataka koje se koriste za pohranjivanje i obradu informacija u stambeno-komunalnim djelatnostima, izdvajaju se dvije tačke: osnova izgradnje i teritorijalni položaj. Najstarija i najčešće korištena osnova za bazu podataka su dbf datoteke. Ali za današnji kompleks automatizovani sistemi nisu prikladni iz dva glavna razloga: ograničenog broja zapisa u jednoj tabeli i nedovoljne pouzdanosti.

Moderne baze podataka su izgrađene na klijentu - serverske tehnologije. Postoji razni sistemi upravljanje bazom podataka ima svoje prednosti i nedostatke. Svaki od njih se koristi u najmanje jednom sistemu dizajniranom za automatizaciju stambenih i komunalnih usluga. Najčešći je MS SQL 2000. Budući da je dizajniran za popularni operativni sistem personalnih računara - Windows. Sljedeći po popularnosti je Interbase. Postoje i implementacije baze podataka stambeno-komunalnih usluga pod kontrolom Oraclea, jednog od najrazvijenijih, ali skupih i glomaznih sistema za upravljanje bazama podataka.

Također je vrijedan pažnje trend proizvođača sistema za upravljanje bazama podataka da šire svoje softverskih proizvoda- ponuda besplatne verzije sa određenim ograničenjima, koja odgovaraju malim i nebogatim korisnicima, uključujući ZhEK-ove i tačke prihvata plaćanja. Primjeri takvih sistema su MSDE 2000, MSDE 2005 iz Microsoft Corporation.

Najjednostavnija topologija baze podataka je lokacija svih informacija na jednom serveru. Klijenti se povezuju putem udaljene linije i rješavaju svoje trenutne probleme.

Druga opcija implementacije je distribuirana baza podaci o svim ili dijelom učesnika stambeno-komunalnih usluga. Nedostatak je potreba za sinhronizacijom podataka.

Sinhronizacija podataka je u toku Različiti putevi. Najčešći je izvoz/uvoz. Podaci na nosiocu ili putem e-maila prenose se između učesnika stambeno-komunalnih usluga. Pri tome ljudski faktor ima značajan uticaj na performanse sistema – sve se mora uraditi na vreme i veoma pažljivo.

Drugi nivo sinhronizacije je razmena podataka između modula sistema putem komunikacije sa udaljeni serveri. Ova razmjena se poziva ili na naredbu korisnika ili prema datom rasporedu. Sastoji se u tome da neki postupak na jednom od povezani serveri"čita sebi" ili "u njega upisuje" podatke potrebne za sinhronizaciju.

I konačno, najviši nivo je sinhronizacija baze podataka putem replikacija. Ovi alati vam omogućavaju da mijenjate podatke i na jednoj i na drugoj strani komunikacijske linije. Prema zadatom rasporedu ili na komandu korisnika servera, serveri se povezuju i sinhronizuju baze podataka.

Zaštita ličnih podataka može se osigurati samo u informacionom sistemu gdje napadač ne može ometati njegov rad. osnovni elementi- mrežni uređaji, operativni sistemi, aplikacije i DBMS.

Glavne prijetnje sigurnosti ličnih podataka, a to su uništavanje, modifikacija, blokiranje, kopiranje, distribucija ličnih podataka, kao i druge neovlaštene radnje tokom njihove obrade u informacionom sistemu. Curenje informacija može biti uzrokovano virusima, zlonamjernim softverom, mrežni napadi. Za zaštitu koriste antiviruse, firewall, sisteme za sprečavanje upada (Intrusion Prevention System, IPS) (Služe da identifikuju znakove napada u prolaznom saobraćaju i blokiraju najpopularniji otkriveni napad. Za razliku od gateway antivirusa, IPS analizira ne samo sadržaj IP paketi, ali i korišćeni protokoli i ispravnost njihovog korišćenja.), skeneri ranjivosti (Proveravaju informacioni sistem za razne „praznine“ u operativnim sistemima i softveru. Po pravilu su to individualni programi ili uređaja koji testiraju sistem slanjem posebne zahtjeve simulacija napada na protokol ili aplikaciju.). Komplet za zaštitu od curenja osjetljivih podataka sastoji se od tri proizvoda: kontrola perifernih uređaja, zaštita od curenja podataka (DLP) i enkripcija za sprječavanje curenja podataka (DLP). potpuna sigurnost ima smisla kombinovati sve tri vrste proizvoda. Uz pomoć ovih alata, stambeno-komunalne službe i druge kompanije za upravljanje mogu zadovoljiti zahtjeve FSTEC-a za zaštitu ličnih podataka.

Kontrola uređaja. Često do curenja podataka dolazi preko prenosivih medija za pohranu i nedozvoljeni kanali veze: fleš memorija, USB diskovi, Bluetooth ili Wi-Fi, tako da je praćenje upotrebe USB portova i druge periferne opreme takođe jedan od načina za kontrolu curenja.

DLP. Sistemi zaštite od curenja omogućavaju korištenje posebnih algoritama za izolaciju povjerljivih podataka iz toka podataka i blokiranje njihovog neovlaštenog prijenosa. DLP sistemi obezbeđuju mehanizme za kontrolu različitih kanala prenosa informacija: e-pošte, trenutnih poruka, Web pošte, štampanja na štampaču, čuvanja na izmjenjivi disk i dr. Štaviše, DLP moduli blokiraju curenje samo povjerljivih podataka, budući da imaju ugrađene mehanizme za određivanje tajnosti ove ili one informacije.

Enkripcija. Zaštita od curenja podataka na ovaj ili onaj način koristi mehanizme enkripcije, a ovu industriju oduvijek kontroliše FSB, a sve zahtjeve za sertifikaciju sistema šifriranja objavljuje i verificira ova agencija. Treba napomenuti da je potrebno šifrirati ne samo same baze ličnih podataka, već i njihov prijenos preko mreže, kao i rezervne kopije baze podataka. Šifrovanje se takođe koristi prilikom prenosa ličnih podataka preko mreže u distribuiranom sistemu. U tu svrhu možete koristiti proizvode VPN klase koje nude različiti programeri, a koji se po pravilu baziraju na enkripciji, međutim takvi sistemi moraju biti certificirani i čvrsto integrirani s bazama podataka u kojima se pohranjuju osobni podaci.

Treba napomenuti da podzakonski akti FSTEC-a imaju podjelu na male, srednje i distribuirane baze podataka čiji se zahtjevi zaštite veoma razlikuju. Dakle, za zaštitu distribuiranih baza podataka, po pravilu, trebate dodatni alati zaštita, što je i razumljivo - distribuirana baza mora imati komunikacione kanale između svojih dijelova, koje također treba zaštititi

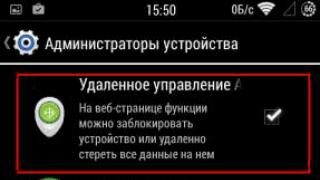

U informacionom sistemu stambeno-komunalnih usluga glavni problem za rukovodioca je pravilna organizacija pristupa zaposlenih različitim resursima – od ispravno podešavanje prava pristupa često zavise od sigurnosti povjerljivih podataka, pa sistem upravljanja pravima pristupa treba uključiti u sistem zaštite velikog informacionog sistema. Sistem blokira pokušaje promjene prava pristupa bez dozvole operatera sigurnosti, što pruža zaštitu od lokalnih operatera.

Veliki sigurnosni sistem može generirati mnoge poruke o potencijalnim napadima, koji samo potencijalno mogu dovesti do implementacije određene prijetnje. Često su ove poruke samo upozorenja, ali sigurnosni operateri velikog sistema bi trebali imati alat koji bi im omogućio da shvate suštinu onoga što se dešava. Sistem korelacije događaja može postati takav alat za analizu, koji vam omogućava da povežete nekoliko poruka sa zaštitnih uređaja u jedan lanac događaja i sveobuhvatno procijenite opasnost cijelog lanca. To omogućava skretanje pažnje sigurnosnih operatera na najopasnije događaje.

Centralizovani kontrolni sistemi za zaštitne mehanizme omogućavaju vam da u potpunosti kontrolišete sve događaje u vezi sa bezbednošću informacionog sistema. Proizvodi na ovom nivou mogu otkriti, upravljati i primati izvještaje o događajima od zaštitnih mehanizama instaliranih u preduzeću. Ti isti proizvodi mogu automatizirati odluku većine jednostavni problemi ili pomoći administratorima da brzo razumiju složene napade.

Sva tri gore navedena proizvoda nisu obavezna za zaštitu velikih informacionih sistema, ali vam omogućavaju da automatizujete većinu zadataka koje obavljaju sigurnosni operateri i minimiziraju broj zaposlenih potrebnih za zaštitu velikog sistema, kao što su kućište i komunalni informacioni sistem.

Odgovornost za kršenje zahtjeva za zaštitu ličnih podataka

Lica koja su kriva za kršenje zahtjeva Zakona o ličnim podacima snose odgovornost predviđenu zakonodavstvom Ruske Federacije (na primjer, građansku, krivičnu, administrativnu, disciplinsku). Na to ukazuje stav 1. člana 24. Zakona o ličnim podacima.

Trenutno je administrativna odgovornost operatera (osim osoba za koje je obrada ličnih podataka profesionalna djelatnost i podliježe licenciranju) predviđena za:

za nezakonito odbijanje da građaninu i (ili) organizaciju pruži informacije, čije je pružanje predviđeno saveznim zakonima, njihovo neblagovremeno davanje ili davanje svjesno lažnih informacija (član 5.39 Zakona o upravnim prekršajima Ruske Federacije). Izuzetak od ovog pravila su slučajevi predviđeni članom 7.23.1 Zakona o upravnim prekršajima Ruske Federacije;

· za kršenje zahtjeva zakona o otkrivanju informacija od strane organizacija koje djeluju u oblasti upravljanja stambenim zgradama (član 7.23.1 Zakona o upravnim prekršajima Ruske Federacije);

za kršenje zakonom utvrđenog postupka za prikupljanje, skladištenje, korištenje ili distribuciju ličnih podataka (član 13.11 Zakona o upravnim prekršajima Ruske Federacije);

Za otkrivanje informacija čiji je pristup ograničen saveznim zakonom (osim u slučajevima kada njihovo otkrivanje povlači krivičnu odgovornost), od strane lica koje je pristupilo njima u vezi sa obavljanjem službenih ili profesionalnih dužnosti (član 13.14 Zakonika upravnih prekršaja Ruske Federacije).

Krivična djela za koja postoji krivična odgovornost su:

nezakonito prikupljanje ili širenje informacija o privatnost lica koja predstavljaju njegovu ličnu ili porodičnu tajnu, bez njegovog pristanka, ili širenja ovih podataka u javnom govoru, javno prikazanim radom ili sredstvima masovni medij(član 137. Krivičnog zakona Ruske Federacije);

Pogrešno odbijanje službeni u davanju na propisan način prikupljenih dokumenata i materijala koji direktno utiču na prava i slobode građanina, odnosno davanja nepotpunih ili svjesno lažnih podataka građaninu ako je ovim radnjama nanesena šteta pravima i legitimnim interesima građana (čl. 140 Krivičnog zakona Ruske Federacije);

Nezakonit pristup zakonom zaštićenom kompjuterske informacije ako je ovaj čin za sobom povlačio uništavanje, blokiranje, modifikaciju ili kopiranje informacija (član 272. UKRF-a)

Nakon objavljivanja Uredbe Vlade Ruske Federacije br. 781 „O odobravanju Uredbe o osiguranju sigurnosti ličnih podataka tokom njihove obrade u informacionim sistemima ličnih podataka“ od 17. novembra 2007. godine i zajedničkog naloga Federalna služba o tehničkoj i izvoznoj kontroli, Federalna služba bezbednosti Ruske Federacije i Ministarstvo informacionih tehnologija i komunikacija Ruske Federacije od 13. februara 2008. br. 55/86/20 „O odobravanju postupka za klasifikaciju informacionih sistema ličnih podataka ” (u daljem tekstu “Procedura...”) prije razvoja i rada informacionih sistema (IS) koji obrađuju lične podatke, postavila su se dva gotovo hamletovska pitanja:

- kako klasificirati IS dizajniran za zaštitu ličnih podataka;

- kako odabrati alate za sigurnost informacija za zaštitu ličnih podataka u ovim sistemima.

„Procedura...“ navodi da „razvrstavanje informacionih sistema vrše državni organi, opštinski organi, pravna i fizička lica koja organizuju i (ili) sprovode obradu ličnih podataka, kao i utvrđuju svrhu i sadržaj obrade ličnih podataka." To znači da ih lični podaci (PD) klasifikuju vlasnik, što predstavlja ozbiljnu pomoć za objektivan izbor metoda i sredstava zaštite podataka o ličnosti i stvara objektivnu osnovu za dijalog sa inspekcijskim organima o adekvatnosti preduzetih mera u organizaciji za zaštitu podataka o ličnosti.

Prilikom razvrstavanja IP-a namijenjenog za obradu ličnih podataka, uzimaju se u obzir sljedeći početni podaci:

- kategorija lični podaci koji se obrađuju u informacionom sistemu; ·

- volumen obrađena PD (broj subjekata čiji se lični podaci obrađuju u IS); ·

- sigurnosne karakteristike ličnih podataka koji se obrađuju u IS-u koje postavlja vlasnik informacionog sistema; ·

- struktura informacionog sistema; ·

- dostupnost IS veza sa komunikacionim mrežama zajednička upotreba i (ili) mreže međunarodnih razmjena informacija; ·

- PD način obrade; ·

- način diferencijacije prava pristupa korisnika informacionog sistema; ·

- lokacija tehničkih sredstava IS.

Prije svega, hajde da definišemo šta se odnosi na lične podatke. Ovo su informacije različite prirode o određenim pojedincima. Imajte na umu da govorimo samo o informacijama u elektronski oblik unose, čuvaju, obrađuju i prenose u informacioni sistem. Ove informacije spadaju u četiri glavne kategorije:

- kategorija 1 - PD vezano za rasu, nacionalnost, političke stavove, vjerska i filozofska uvjerenja, zdravstveno stanje, intimni život; ·

- kategorija 2 - PD, koja omogućava identifikaciju subjekta ličnih podataka i dobijanje dodatnih informacija o njemu, sa izuzetkom ličnih podataka koji pripadaju kategoriji 1; ·

- kategorija 3 - lični podaci koji omogućavaju identifikaciju subjekta ličnih podataka; ·

- kategorija 4 - depersonalizovana i (ili) javno dostupna PD.

Na primjer, samo prezime je podatak 4. kategorije, kombinacija prezimena i adrese je treća, prezime, adresa, broj osiguranja i kartice je druga, a ako se tim podacima doda elektronska medicinska kartica, tada nastali lični podaci pripadaju isključivo prvoj kategoriji.

Na osnovu ove klasifikacije može se konstatovati da se svi medicinski podaci, kao i kadrovska evidencija koja sadrži kolonu „nacionalnost“ (a to su skoro svi aktuelni upitnici i lični listovi na kadrovskoj evidenciji koja se trenutno koristi), moraju pripisati prvoj kategoriji. . Također je jasno da dijelovi ličnih podataka gotovo uvijek imaju nižu kategoriju od svoje ukupnosti. Čak i detaljne informacije o zdravlju pojedinca mogu biti besmislene ako je nepoznato njegovo ime ili drugi podaci koji nedvosmisleno povezuju ove podatke sa pacijentom.

Volumen obrađene PD može poprimiti sljedeće vrijednosti:

- - IS istovremeno obrađuje lične podatke više od 100.000 subjekata ili lične podatke subjekata u regionu Ruske Federacije ili Ruske Federacije u celini; ·

- - IS istovremeno obrađuje lične podatke od 1.000 do 100.000 subjekata ili lične podatke subjekata koji rade u sektoru privrede Ruske Federacije, u organu javne vlasti sa sjedištem u opštini; ·

- - IS istovremeno obrađuje podatke manje od 1000 subjekata ili lične podatke subjekata određene organizacije.

Prema sigurnosnim karakteristikama PD obrađenih u informacionom sistemu, IS se dijele na standardne i posebne. Prvi su informacioni sistemi koji zahtevaju samo privatnost lične podatke.

Karakteristika “povjerljivosti” znači da samo osoba kojoj su namijenjeni može rukovati (unijeti, pohraniti, obraditi i prenijeti) elektronski PD. Kako bi se osigurala povjerljivost prilikom prijenosa osobnih podataka na mrežama, uključujući internet, potrebno je koristiti šifriranje podataka.

Posebni informacioni sistemi su takvi informacioni sistemi u kojima je, bez obzira na potrebu da se osigura povjerljivost PD, potrebno osigurati barem jednu od sigurnosnih karakteristika ličnih podataka osim povjerljivosti (na primjer, integritet ili dostupnost). Karakteristika “integritet” znači da se lični podaci trebaju mijenjati samo na propisan način, na primjer, samo ovlašteni ljekar može vršiti izmjene u elektronskom medicinskom kartonu, au svim drugim slučajevima, podaci u medicinskom kartonu se ne bi trebali mijenjati. . Prilikom prenosa preko mreža, integritet se osigurava upotrebom elektronskog digitalnog potpisa.

Karakteristika „dostupnost“ znači da se rad sa PD-om mora obezbijediti za datu količinu podataka i korisnika u skladu sa utvrđenim vremenskim ograničenjima. Drugim riječima, „dostupnost“ je još jedna formulacija pouzdanosti sistema. Također napominjemo da je gotovo besmisleno govoriti o dostupnosti u otvorenim mrežama – nijedan provajder neće osigurati zagarantovan pristup podacima ili njihov neprekidan prijenos.

Specijalizovani informacioni sistemi uključuju:

- IS u kojem se obrađuju lični podaci koji se odnose na zdravstveno stanje ispitanika; ·

- IP, koji predviđaju donošenje, isključivo na bazi automatizovane obrade ličnih podataka, odluka koje izazivaju pravne posledice u odnosu na subjekta ili na drugi način utiču na njegova prava i legitimne interese.

Prema strukturi, informacioni sistemi za obradu PD dele se na:

- na autonomni (koji nije povezan sa drugim IS-om) namenjen za obradu ličnih podataka (radna stanica); ·

- na kompleksima automatizovanih radnih mesta, kombinovanih u jedan IS putem komunikacije bez upotrebe tehnologije daljinski pristup(lokalni informacioni sistemi); ·

- na kompleksima automatizovanih radnih stanica i (ili) lokalnih informacionih sistema, kombinovanih u jedinstven informacioni sistem putem komunikacije korišćenjem tehnologije daljinskog pristupa (distribuisani informacioni sistemi).

Prema dostupnosti priključaka na javne komunikacijske mreže i (ili) međunarodnu razmjenu informacija, IS se dijele na sisteme koji imaju veze koje nemaju veze.

Na osnovu činjenice da je obavezno osigurati povjerljivost podataka, moguće je izdvojiti neophodne elemente informacionog sistema za obradu ličnih podataka.

Prije svega, informacioni sistem mora da identifikuje korisnike i da može da postavi pojedinačne dozvole korisnicima za pristup PD, odnosno da ima sisteme za identifikaciju i autentifikaciju i kontrolu pristupa.

Drugo, potrebno je osigurati zaštitu ličnih podataka koji se mogu otuđiti iz sistema. Na primjer, prijenos informacija na prenosivi medij. Vrlo je vjerovatno da je u nekim slučajevima potrebno uzeti u obzir mogućnost krađe i gubitka (gubitka) kompjuterska tehnologija sa ličnim podacima. U ovom slučaju, također je obavezno šifriranje PD-a pohranjenog na kompjuterskom mediju.

Ako sistem ima veze sa otvorene mreže ili predviđa razmjenu podataka, obavezna je upotreba šifriranja podataka i elektronskog digitalnog potpisa, kao i osiguranje zaštite od napada od strane eksterne mreže uključujući antivirusnu zaštitu.

Za šifriranje i elektronski potpis koriste se ključevi i sertifikati koje sami generišu korisnici i registruju u tzv. sertifikacionim centrima.

Vrlo važna točka je registracija radnji kod PD, koja, s jedne strane, omogućava identifikaciju odgovornih za njihovo curenje, a s druge strane stvara psihološku motivaciju za ispravan rad s njima.

Informacioni sistem za obradu PD može se dodeliti jednoj od sledećih klasa:

- klasa 1 (K1) - IS za koje kršenje navedenih bezbednosnih karakteristika ličnih podataka koji se u njima obrađuju može dovesti do značajnih negativnih posledica za subjekte ličnih podataka; ·

- klasa 2 (K2) - IS za koje kršenje navedene sigurnosne karakteristike PD obrađenih u njima može dovesti do negativnih posljedica za subjekte ličnih podataka; ·

- klasa 3 (K3) - IS za koje kršenje navedenih sigurnosnih karakteristika ličnih podataka koji se u njima obrađuju može dovesti do manjih negativnih posljedica za subjekte ličnih podataka; ·

- klasa 4 (K4) - IS za koje kršenje navedenih sigurnosnih karakteristika ličnih podataka koji se u njima obrađuju ne dovodi do negativnih posljedica za subjekte ličnih podataka.

| Kategorija | |||

|---|---|---|---|

Prvo, iz "Naredbe..." slijedi postojanje kategorije lične podatke. Logično je za implementaciju agregacija baza podataka u IS-u koji sadrži PD na dijelove koji se ne preklapaju koji sadrže podatke različitih kategorija. Takođe, IS za obradu PD treba da bude podijeljeno na konture, koji sadrži samo jednu kategoriju podataka. To je sasvim moguće učiniti, budući da su pojedinci jedinstveno identifikovani putem pasoša ili PIB-a, ili brojem polise zdravstvenog osiguranja, što omogućava nedvosmisleno indeksiranje medicinskih baza podataka i drugih nizova. Stoga je potrebno slijediti princip da je u svakom IP krugu za obradu ličnih podataka potrebno koristiti certificirana sredstva jedne klase, a konture bi trebale biti izolovan jedno od drugog.

Može se reći da će većina informacionih sistema za obradu PD (posebno u medicinske svrhe). poseban, odnosno moraju osigurati ne samo povjerljivost, već i integritet bez greške i druge karakteristike sigurnosti i pouzdanosti.

Kada distribuiran IS za obradu ličnih podataka, čak i ako je potrebno samo pružiti privatnost u skladu sa "Nalogom...", to će biti obavezno zaštita prenesenih i pohranjenih PD-a. Ovo je u potpunosti u skladu sa trenutnim zahtjevima Federalne službe sigurnosti Ruske Federacije za automatizirane informacijske sisteme dizajnirane za zaštitu povjerljiva informacija, što nije državna tajna, odnosno odredba da „sve povjerljive informacije koje se prenose komunikacijskim kanalima moraju biti zaštićene; informacije koje se prenose komunikacijskim kanalima moraju biti šifrirane korištenjem sredstava kriptografska zaštita informacije (CIPF) ili sigurni komunikacijski kanali moraju se koristiti za njihov prijenos. Podaci snimljeni na otuđivim medijima moraju biti zaštićeni.”

Posljednji zahtjev je svakako primjenjiv za izolirane IS PD koje nemaju kanale za prijenos PD, odnosno za pojedinačna radna mjesta koja obrađuju lične podatke.

To znači da za obradu ličnih podataka IS mora biti certificiran prema klasi koja nije niža od AK2 u klasifikaciji FSB-a Ruske Federacije. Na primjer, zaštićeni Windows XP sa servisnim paketom Secure Pack Rus odgovara ovoj klasi. Sastav sredstava zaštite treba da uključuje sredstva kriptografske zaštite informacija (CIPF) klase koja nije niža od KS2.

Na osnovu ovoga, za bilo koji PD IS koji obrađuje PD kategorija iznad 4. (što će svakako uključivati sve medicinske sisteme za obradu PD) biće potrebno izvršiti svi zahtjevi klase AK2 u klasifikaciji FSB-a Ruske Federacije.

Iz IS PD arhitekture, sa dovoljno velikim brojem obrađenih PD-ova (indikator 1 ili 2), svakako će se izdvojiti serverska komponenta koja će također zahtijevati zaštitu. U ovom slučaju, zaštita svih povjerljivih informacija pohranjenih na magnetni mediji radnih stanica i servera, koji ispunjava zahtjeve klase AK3.

Dakle, moguće je ponuditi utemeljenu strategiju zaštite PD, koja se sastoji u tome da tabela. 1 je dovršen u sljedećem izdanju (vidi tabelu 2).

| IP kategorija | IP klasa u zavisnosti od obima obrađene PD | ||

|---|---|---|---|

|

Ne niže od AK3 |

Ne niže od AK3 |

Ne niže od AK3 |

|

Bilješka. “-” znači da nema zahtjeva.

Dakle, za zaštitu PD prve kategorije, koja uključuje sve medicinske podatke, potrebno je koristiti sigurnosne alate klasa ne nižih od AK3 i alate za kriptografsku zaštitu klasa ne nižih od KS3.

Za praktično opremanje IS zaštitnim sredstvima moguće je preporučiti proizvode koji su posebno prilagođeni za zaštitu ličnih podataka i poseduju potrebne dozvole (sertifikate i zaključke). To su, prije svega, Secure Pack Rus i alati za kriptografsku zaštitu porodice CryptoPro.

Pokušajmo sada procijeniti troškove opremanja jednog radnog mjesta za obradu PD. Bez popusta, cijena paketa Secure Pack Rus je oko 2.000 rubalja, dok su alati za kriptografsku zaštitu CryptoPro porodice već uključeni u ovaj paket. Dalje, da biste zaštitili lične podatke pohranjene na računaru, preporučljivo je kupiti jedan od CryptoPro EFS, Secure Pack Explorer ili Crypto Explorer paketa za zaštitu podataka. Cijena svakog od ovih proizvoda je od 600 do 1000 rubalja. Ukupno će zaštita jednog radnog mjesta bez instalacije i konfiguracije koštati oko 3.000 rubalja, a instalacija i prilagođavanje programa tradicionalno će dodati 10-15% na cijenu

Uslovno je moguće izdvojiti „mističnih deset koraka na putu” do sigurnog sistema za obradu PD.

- Odredite elemente svoje IP adrese koje je potrebno prvo zaštititi. Prvo saznajte koje lične podatke treba zaštititi i gdje se trenutno nalaze na vašem sistemu. Zatim provjerite da li je radnim mjestima svih zaposlenih bez izuzetka zaista potrebna zaštita podataka. Možda je lakše izdvojiti odvojene računare za rad sa ličnim podacima koje je potrebno posebno pouzdano zaštititi? Zapamtite da računar povezan na Internet nije najbolje mjesto za pohranjivanje PD-a!

- Procijenite trenutno stanje sigurnosti informacija. Koliko je to zadovoljavajuće? Ako je moguće, izvršite eksternu sigurnosnu reviziju vašeg sistema. Klasificirajte svoj IC prema gore navedenim smjernicama. Uporedite svoje nalaze sa onima eksterne revizije.

- Odredite ko je trenutno odgovoran za osiguranje IP zaštite. Da li je moguće suziti krug osoba od kojih zavisi pouzdanost ove zaštite? U isto vrijeme, zapamtite - sigurnost ne može ovisiti o jednoj osobi! Obavezno imenovati revizore, na primjer, glavni liječnik može kontrolirati rad specijalista na popunjavanju i premještanju PD.

- Budite kritični prema zahtjevima stručnjaka ako oni insistiraju na instaliranju sigurnosnog hardvera. Također, imajte na umu da je korištenje kriptografskih alata prilično ozbiljan posao. Važno je razumjeti: hoće li održavanje alata za šifriranje i korištenje digitalnog potpisa ometati glavne aktivnosti vaše kompanije? Također, imajte na umu da se ne može i treba svaki zaposleni baviti šifriranjem podataka.

- Uvedite red u sigurnost vaše klinike. Postavite režim koji će vam omogućiti da pružite potreban nivo sigurnosti informacija, ali nemojte ići predaleko. Na primjer, ljudima ne treba uskratiti mogućnost korištenja mobilnih telefona. Takođe je neprikladno zabraniti zaposlenima pristup e-pošti i Internetu u lične svrhe. Istovremeno, preporučljivo je regulirati proceduru unošenja fleš diskova i vlastitih prijenosnih računala na teritoriju kompanije ili koristiti funkciju dostupnu u Secure Pack Rus da onemogućite USB diskove koje administrator ne smije koristiti.

- Zahtijevajte od IT profesionalaca da naprave jasan plan rada za kreiranje i konfiguraciju sigurnosnog sistema. Pitajte da opravdate potrebu za kupovinom dodatna sredstva sigurnost. Insistirajte na garancijama da sigurnosna postavka neće uticati na osnovni rad sistema.

- Pratiti implementaciju sigurnosnog plana.

- Poslušajte mišljenja ljekara i zaposlenih – da li im mjere sigurnosti ometaju rad i osnovnu djelatnost?

- Održavanje i provjera bezbjednosnog statusa UP, te jačanje lojalnosti osoblja obezbjeđenja.

- Olako sa sigurnosnim inovacijama - zdrav konzervativizam će vam uštedjeti novac.

Usvojen je 27. jula 2006. godine Federalni zakon br. 152-FZ "O ličnim podacima" da obezbijedi zaštitu prava i sloboda osobe i građanina u obradi njegovih ličnih podataka, uključujući zaštitu prava na privatnost, lične i porodične tajne. Jedan od razloga za donošenje ovog zakona bile su brojne činjenice krađe baza ličnih podataka u državnim i komercijalnim strukturama, njihova rasprostranjena prodaja.

Šta znači pojam "lični podaci"?

Definicija ličnih podataka (PD) je takođe ispunjena prije usvajanja zakona, na primjer, u „Listi povjerljivih informacija“, koju je odobrio Ukaz predsjednika Ruske Federacije br. 188 6. marta 1997.

Povjerljive informacije obuhvataju: podatke o činjenicama, događajima i okolnostima iz privatnog života građanina, koji omogućavaju identifikaciju njegove ličnosti (lični podaci), osim informacija koje se objavljuju u medijima u slučajevima utvrđenim saveznim zakonima.

Međutim, zakon ga je dopunio. Sada, prema FZ-152, lični podaci - bilo koja informacija koja se odnosi na pojedinca identifikovana ili utvrđena na osnovu takvih informacija (subjekt ličnih podataka), uključujući njegovo prezime, ime, patronime, godinu, mjesec, datum i mjesto rođenja, adresu, porodicu, društveni, imovinski položaj, obrazovanje, profesija, prihodi, drugi podaci.

Dakle, lični podaci su, prije svega, podaci o pasošu, podaci o bračni status, podaci o obrazovanju, PIB brojevi, potvrda o osiguranju državnog penzijskog osiguranja, zdravstveno osiguranje, podaci o radnoj aktivnosti, socijalnom i imovinskom stanju, podaci o prihodima. Skoro svaka organizacija ima takve podatke.

Prilikom prijave za posao, to su podaci kadrovske službe poslodavca, koje zaposlenik navede u ličnoj karti, autobiografiji i drugim dokumentima koje popunjava prilikom sklapanja ugovora o radu.

Kad dijete uđe Kindergarten, škola, fakultet, drugi obrazovne institucije popunjava se i dosta upitnika i formulara u kojima se navode podaci kako djeteta (npr. podaci iz matične knjige rođenih) tako i njegovih roditelja (do mjesta rada, pozicije).

Kada je na liječenju u medicinske ustanove potrebno je navesti ne samo podatke iz pasoša, već i podatke o beneficijama, zdravstvenom osiguranju, podatke o prethodnim tretmanima, rezultate testova. U mnogim medicinskim ustanovama umnožavaju se ambulantne/stacionarne kartice u elektronskom formatu.

I svi ovi podaci, prema važećem zakonodavstvu, podliježu zaštiti.

Gdje započeti zaštitu i da li je ona uopće potrebna?

Povjerljivost ličnih podataka je obavezan zahtjev za operatera ili drugu osobu koja je stekla pristup ličnim podacima da spriječi njihovu distribuciju bez pristanka subjekta ličnih podataka ili drugog pravnog osnova ( FZ-152).

Operater - vladina agencija, opštinski organ, pravno ili fizičko lice koje organizuje i (ili) vrši obradu ličnih podataka, kao i utvrđuje svrhu i sadržaj obrade ličnih podataka ( FZ-152).

Informacioni sistem ličnih podataka (PDIS) - informacioni sistem koji je zbirka ličnih podataka sadržanih u bazi podataka, kao i informacionih tehnologija i tehničkih sredstava koja omogućavaju obradu takvih ličnih podataka pomoću alata za automatizaciju ili bez upotrebe takvih alata ( FZ-152).

Obrada ličnih podataka su radnje (operacije) sa PD, uključujući prikupljanje, sistematizaciju, akumulaciju, pohranjivanje, pojašnjenje (ažuriranje, promjenu), korištenje, distribuciju (uključujući prijenos), depersonalizaciju, blokiranje, uništavanje ličnih podataka ( FZ-152).

Prilikom obrade PD operater mora poduzeti sve potrebne organizacione i tehničke mjere radi zaštite ličnih podataka od neovlaštenog ili slučajnog pristupa njima, uništavanja, modifikacije, blokiranja, kopiranja, distribucije ličnih podataka, kao i od drugih nezakonitih radnji.

Šta je potrebno učiniti da zaštitimo lične podatke?

Prije svega, potrebno je utvrditi koji informacioni sistemi PD postoje i koju vrstu PD obrađuju.

Klasifikacija informacionog sistema ličnih podataka

Kako bi shvatio koliko je problem zaštite PD značajan, kao i odabrao potrebne metode i sredstva zaštite PD, operater treba da klasifikuje ISPD. Definiran klasifikacijski redoslijed naredbom FSTEC Rusije, FSB Rusije i Ministarstva informacija i komunikacija Rusije br. 55/86/20 od 13. februara 2008..

Dakle, operater formira komisiju (po nalogu čelnika organizacije), koja nakon analize početnih podataka odlučuje da dodijeli ISPD odgovarajuće klase. Prilikom klasifikacije određuju se:

- kategorija obrađenih ličnih podataka;

- količinu ličnih podataka koji se obrađuju;

- vrsta informacionog sistema;

- strukturu informacionog sistema i lokaciju njegovih tehničkih sredstava;

- načini obrade ličnih podataka;

- načini diferencijacije prava pristupa korisnika;

- dostupnost priključaka na javne mreže i (ili) mreže međunarodne razmjene informacija.

Prema Naredba br. 55/86/20, svi informacioni sistemi (IS) se dele na standardne i posebne.

Tipični informacioni sistemi su informacioni sistemi u kojima se zahteva samo poverljivost ličnih podataka.

Posebni informacioni sistemi su informacioni sistemi u kojima je, bez obzira na potrebu osiguranja povjerljivosti ličnih podataka, potrebno osigurati barem jednu od sigurnosnih karakteristika ličnih podataka osim povjerljivosti (zaštita od uništenja, modifikacije, blokiranja, kao i kao druge nedozvoljene radnje).

U praksi se ispostavlja da standardnih IS-ova praktički nema, jer je u većini slučajeva, osim povjerljivosti, potrebno osigurati i integritet i dostupnost informacija. Osim toga, obavezno je da specijalni sistemi treba pripisati:

- informacioni sistemi u kojima se obrađuju lični podaci koji se odnose na zdravstveno stanje subjekata ličnih podataka;

- informacioni sistemi koji omogućavaju donošenje, na osnovu isključivo automatizovane obrade ličnih podataka, odluka koje izazivaju pravne posledice u odnosu na subjekta ličnih podataka ili na drugi način utiču na njegova prava i legitimne interese.

Dakle, na osnovu rezultata analize početnih podataka, komisija dodjeljuje odgovarajuću klasu sistemu ličnih podataka:

klasa 1 (K1) - informacioni sistemi za koje kršenje date sigurnosne karakteristike ličnih podataka koji se u njima obrađuju može dovesti do značajnih negativnih posljedica za subjekte ličnih podataka;

klasa 2 (K2) - informacioni sistemi za koje kršenje date sigurnosne karakteristike ličnih podataka koji se u njima obrađuju može dovesti do negativnih posljedica za subjekte ličnih podataka;

klasa 3 (K3) - informacioni sistemi za koje kršenje date sigurnosne karakteristike ličnih podataka koji se u njima obrađuju može dovesti do manjih negativnih posljedica za subjekte ličnih podataka;

klasa 4 (K4) - informacioni sistemi za koje kršenje navedenih bezbednosnih karakteristika ličnih podataka koji se u njima obrađuju ne dovodi do negativnih posledica za subjekte ličnih podataka.

Rezultati klasifikacije su formalizovani Zakonom ISPD klasifikacija, koji označava vrstu ISPD-a (tipični, specijalni), klasu koja je dodijeljena ISPD-u i uslove na osnovu kojih je odluka donesena.

Kao što je već spomenuto, klasifikacija je neophodna za dalji izbor metode i sredstva zaštite PD obrađenih u ISPD-u, budući da u dokumentima FSTEC-a i FSB-a svaka klasa ima svoje zahtjeve za zaštitu ISPD-a, o čemu ćemo govoriti nešto kasnije.

Saglasnost PD-a koji je predmet obrade

Dalje, potrebno je pristupiti obradi ovih podataka, ali prije nego što njihova obrada bude zakonita, potrebno je pribaviti pristanak subjekta ličnih podataka za obradu (zakon na taj način sprječava nezakonito prikupljanje i korištenje ličnih podataka) :

Član 6 FZ-152:

Obradu ličnih podataka operater može izvršiti uz saglasnost subjekata PD-a, osim u sljedećim slučajevima:

1) obrada podataka o ličnosti vrši se na osnovu saveznog zakona kojim se utvrđuje njena svrha, uslovi za dobijanje ličnih podataka i krug subjekata čiji lični podaci podležu obradi, kao i utvrđivanje ovlašćenja operatera. ;

2) se obrada podataka o ličnosti vrši radi ispunjenja ugovora čija je jedna strana subjekt ličnih podataka;

3) se obrada podataka o ličnosti vrši u statističke ili druge naučne svrhe, uz obaveznu depersonalizaciju podataka o ličnosti;

4) obrada podataka o ličnosti je neophodna radi zaštite života, zdravlja ili drugih vitalnih interesa subjekta ličnih podataka, ako je nemoguće dobiti saglasnost subjekta podataka o ličnosti;

5) obrada ličnih podataka neophodna je za dostavu poštanskih pošiljaka od strane poštanskih organizacija, za realizaciju obračuna od strane telekomunikacionih operatera sa korisnicima komunikacionih usluga za pružene komunikacione usluge, kao i za razmatranje potraživanja korisnika komunikacija. usluge;

6) se obrada podataka o ličnosti vrši za potrebe profesionalne delatnosti novinara ili za potrebe naučne, književne ili druge kreativne delatnosti, pod uslovom da se ne krše prava i slobode subjekta ličnih podataka;

7) obradu podataka o ličnosti koji se objavljuju u skladu sa saveznim zakonima, uključujući podatke o ličnosti lica na javnim funkcijama, funkcijama državne službe, lične podatke kandidata za izborne državne ili opštinske funkcije.

Dakle, ako je naš slučaj obrade PD-a predviđen članom 2. dijela 6. Federalnog zakona-152, onda pribavljanje saglasnosti nije potrebno.

Takođe je neophodno pratiti Zakon o radu, Poglavlje 14. Na primjer, poslodavac ima pravo primati i obrađivati podatke o privatnom životu zaposlenog samo uz njegovu pismenu saglasnost ( Član 86. dio 4. Zakona o radu).

Prema Članak 9. FZ-152 potrebno je pribaviti pismenu saglasnost subjekta ličnih podataka za obradu njegovih ličnih podataka. Pismeni pristanak subjekta ličnih podataka mora sadržavati:

Prezime, ime, patronim, adresa subjekta ličnih podataka, broj glavnog dokumenta kojim se dokazuje njegov identitet, podaci o datumu izdavanja navedeni dokument i organ izdavanja;

Ime (prezime, ime, patronim) i adresa operatera koji prima saglasnost subjekta ličnih podataka;

Svrha obrade ličnih podataka;

Spisak ličnih podataka za čiju obradu se daje saglasnost subjekta ličnih podataka;

Spisak radnji sa ličnim podacima na koje se daje saglasnost, opšti opis metoda koje operater koristi za obradu ličnih podataka;

Period tokom kojeg saglasnost važi, kao i postupak njenog povlačenja.

Propis koji uređuje obradu i zaštitu PD

Dakle, operater je dobio (ako je potrebno) saglasnost za obradu ličnih podataka – lični podaci se mogu obrađivati. Ali, prema Zakon o radu i FZ-152 potrebno je izraditi (ako postoji, doraditi u skladu sa Federalnim zakonom) propis kojim se reguliše postupak čuvanja, obrade i zaštite ličnih podataka. Nazovimo to uslovno Uredbom o obezbjeđivanju sigurnosti podataka o ličnosti. Pravilnik o obezbjeđivanju sigurnosti ličnih podataka je interni (lokalni) dokument organizacije. Ne postoji stroga forma ovog dokumenta, ali mora ispunjavati uslove TC i FZ-152, te stoga treba da sadrži:

Propis o obezbjeđivanju sigurnosti ličnih podataka odobrava rukovodilac organizacije ili lice koje on ovlasti, a primjenjuje se naredbom rukovodioca. Poslodavac je dužan da zaposlenog na potpisu upozna sa Pravilnikom.

Spisak lica primljenih na obradu PD

Pored toga, potrebno je sačiniti spisak lica primljenih na obradu PD, tj. spisak onih (po položaju) kojima je potreban pristup PD za obavljanje službenih dužnosti. Prije svega, to su uposlenici kadrovske službe, jer prikupljaju i formiraju podatke o zaposleniku, kao i zaposlenici računovodstvene službe. Osim toga, šefovi strukturnih odjela (na primjer, šefovi odjela) mogu dobiti pristup ovim informacijama – i to bi također trebalo biti odraženo na listi. Međutim, svi oni imaju pravo da traže ne bilo kakve podatke, već samo one koji su neophodni za obavljanje određenih radnih funkcija (na primjer, radi obračuna poreznih olakšica, računovodstvo neće dobiti sve podatke o zaposleniku, već samo podaci o broju njegovih izdržavanih lica). Stoga je preporučljivo propisati listu informacionih resursa koji su korisnicima dozvoljeni.

Spisak lica primljenih na obradu PD može se izdati u vidu priloga Pravilnika o obezbeđenju ličnih podataka ili posebnog dokumenta koji odobrava rukovodilac.

Obaveštenje Roskomnadzora

Nadalje, u skladu sa Članak 22. FZ-152 operater je dužan prije obrade ličnih podataka obavijestiti nadležno tijelo za zaštitu prava subjekata PD (danas je to Federalna služba za nadzor u oblasti komunikacija, informacionih tehnologija i masovnih medija (Roskomnadzor) ) o svojoj namjeri da procesuira PD, osim u predviđenim slučajevima dio 2 člana 22 FZ-152:

Operater ima pravo da, bez obaveštavanja nadležnog organa za zaštitu prava subjekata ličnih podataka, izvrši obradu ličnih podataka:

1) koji se odnosi na subjekte ličnih podataka koji su radnim odnosima povezani sa operaterom;

2) primljen od strane operatora u vezi sa zaključenjem ugovora u kojem je subjekt ličnih podataka strana, ako se lični podaci ne distribuiraju, a ne daju trećim licima bez saglasnosti subjekta ličnih podataka i koristi operater isključivo za izvršenje navedenog ugovora i zaključivanje ugovora sa subjektom ličnih podataka;

3) koji se odnose na članove (učesnike) javnog udruženja ili verske organizacije i koje obrađuje relevantno javno udruženje ili verska organizacija koja postupa u skladu sa zakonodavstvom Ruske Federacije, radi ostvarivanja legitimnih ciljeva predviđenih njihovim osnivačkih dokumenata, pod uslovom da se lični podaci neće širiti bez pismene saglasnosti subjekata ličnih podataka;

4) javno dostupni lični podaci;

5) uključujući samo prezimena, imena i patronime subjekata ličnih podataka;

6) neophodno radi jednokratnog prolaska subjekta ličnih podataka na teritoriju na kojoj se nalazi operator ili u druge slične svrhe;

7) uključeni u informacione sisteme podataka o ličnosti koji, u skladu sa saveznim zakonima, imaju status federalnih automatizovanih informacionih sistema, kao i u državne informacione sisteme podataka o ličnosti stvorene u cilju zaštite državne bezbednosti i javnog poretka;

8) obrađeni bez upotrebe alata za automatizaciju u skladu sa saveznim zakonima ili drugim regulatornim pravnim aktima Ruske Federacije kojima se utvrđuju zahtjevi za osiguranje sigurnosti ličnih podataka tokom njihove obrade i za poštovanje prava subjekata ličnih podataka

Zahtjevi za obavještavanje su navedeni u dio 3 člana 22 FZ-152. Obrazac obavijesti o obradi (o namjeri obrade) ličnih podataka može se popuniti elektronski na web stranici Roskomnadzora: http://rsoc.ru/personal-data/p181/

Sada možete započeti s obradom ličnih podataka, istovremeno rješavajući najteže i najproblematičnije pitanje - osiguravajući sigurnost ličnih podataka tokom njihove obrade.

Osiguravanje sigurnosti ličnih podataka tokom njihove obrade

Mjere zaštite informacija dugotrajne i mogu dovesti do značajnih finansijskih troškova, zbog potrebe da se:

Nabavite (ako je potrebno) licencu za rad tehnička zaštita povjerljivo FSTEC informacije Rusija;

Angažovati nosioca licence FSTEC Rusije za obavljanje aktivnosti na kreiranju sistema za zaštitu ISPD-a i/ili ga certificirati u skladu sa zahtjevima sigurnosti informacija;

Zaposlene odgovorne za osiguranje informacione sigurnosti poslati na kurseve napredne obuke o pitanjima sigurnosti informacija i/ili unajmiti stručnjake za sigurnost informacija;

Instalirajte FSTEC-certificirane alate za sigurnost informacija (SrZI), FSB-certificirane alate za kriptografsku sigurnost informacija (CIPF), ovisno o klasi ISPD-a.

Možete nešto učiniti sami, ali negdje je bolje vjerovati stručnjacima. Ali potrebno je zaštititi lične podatke, na ovaj ili onaj način.

Član 19, FZ-152:

Operater je dužan da prilikom obrade ličnih podataka preduzme potrebne organizacione i tehničke mjere radi zaštite ličnih podataka od neovlaštenog ili slučajnog pristupa njima, uništavanja, izmjene, blokiranja, kopiranja, distribucije ličnih podataka, kao i od drugih nezakonitih radnji.

- „Pravilnik o osiguranju sigurnosti ličnih podataka tokom njihove obrade u informacionim sistemima o ličnim podacima“, odobren Uredbom Vlade Ruske Federacije br. 781 od 17. novembra 2007.

- "Pravilnik o karakteristikama obrade ličnih podataka bez upotrebe alata za automatizaciju", odobren Uredbom Vlade Ruske Federacije br. 687 od 15. septembra 2008.

- "Zahtjevi za materijalne nosioce biometrijskih ličnih podataka i tehnologije za skladištenje takvih podataka izvan informacionih sistema o ličnim podacima", odobrene Uredbom Vlade Ruske Federacije br. 512 od 6. jula 2008.

- Posebni zahtjevi i preporuke za tehničku zaštitu povjerljivih informacija (STR-K), odobrene naredbom Državne tehničke komisije Rusije br. 282 od 30. avgusta 2002. (DSP)

- Osnovni model pretnji po bezbednost ličnih podataka prilikom njihove obrade u informacionim sistemima ličnih podataka od 15.02.2008. elektromagnetno zračenje i pickups (PEMIN) potrebno je primijeniti punu verziju ovog dokumenta - DSP)

- Metodologija utvrđivanja stvarnih pretnji po bezbednost ličnih podataka tokom njihove obrade u informacionim sistemima ličnih podataka od 15. februara 2008. (Oznaka "za službenu upotrebu" uklonjena je Odlukom FSTEC-a od 16. novembra 2009.)

- Preporuke o osiguranju sigurnosti ličnih podataka prilikom njihove obrade u informacionim sistemima ličnih podataka od 15. februara 2008. (Oznaka "za službenu upotrebu" uklonjena je Odlukom FSTEC-a od 11. novembra 2009.)

- Glavne mjere za organizaciju i tehničku sigurnost ličnih podataka koji se obrađuju u informacionim sistemima ličnih podataka od 15. februara 2008. (Oznaka "za službenu upotrebu" uklonjena je Odlukom FSTEC-a od 11. novembra 2009.)

- Smjernice za osiguranje sigurnosti ličnih podataka korištenjem kriptografskih sredstava prilikom njihove obrade u informacionim sistemima ličnih podataka korištenjem alata za automatizaciju. FSB, 21. februar 2008

- Tipični zahtjevi za organiziranje i osiguranje funkcioniranja enkripcijskih (kriptografskih) alata dizajniranih za zaštitu informacija koje ne sadrže informacije koje čine državna tajna ako se koriste za osiguranje sigurnosti ličnih podataka tokom njihove obrade u informacionim sistemima ličnih podataka. FSB, 21. februar 2008

Nećemo detaljno razmatrati sve zahtjeve koji moraju biti ispunjeni da bi se osigurala sigurnost PD-a kada se obrađuju u ISPD-u – ima ih mnogo, a oni jako zavise od konkretnog ISPD-a. Hajde da se zadržimo na glavnim tačkama koje često izazivaju poteškoće operaterima.

Licenca - dobiti ili ne dobiti?

Zakonodavstvo, kao i FSTEC dokumenti, govore nam sljedeće:

Član 16, dio 6 FZ-149"O informacijama, informacionim tehnologijama i zaštiti informacija" od 27.07.2006.

Savezni zakoni mogu uspostaviti ograničenja za korištenje određenih alata za sigurnost informacija i provedbu određenih vrsta aktivnosti sigurnosti informacija.

Član 17, dio 1, tačka 11 Saveznog zakona-128"O licenciranju određenih vrsta djelatnosti" od 08.08.2001.

U skladu sa ovim saveznim zakonom, podliježu licenciranju sljedeće vrste djelatnosti: djelatnosti tehničke zaštite povjerljivih informacija.

Uredba Vlade Ruske Federacije br. 504„O poslovima licenciranja za tehničku zaštitu povjerljivih informacija“ od 15.08.2006.

Pod tehničkom zaštitom povjerljivih informacija podrazumijeva se skup mjera i (ili) usluga za njihovu zaštitu od neovlaštenog pristupa, uključujući tehnički kanali, kao i od posebnih uticaja na takve informacije u cilju njihovog uništenja, izobličenja ili blokiranja pristupa njima.

Glavni događaji FSTEC-a

Tačka 3.14

U skladu sa odredbama Federalnog zakona br. 128 “O licenciranju određenih vrsta djelatnosti” i zahtjevima Uredbe Vlade br. PD (povjerljive informacije) prilikom njihove obrade u ISPD 1, 2 i 3 (distribuirani sistemi) klasama moraju dobiti dozvolu za obavljanje djelatnosti tehničke zaštite povjerljivih informacija na propisan način.

Igor Grigorijevič NAZAROV, šef odeljenja FSTEC Rusije, takođe je odgovorio na pitanje o potrebi za licencom na okrugli stol provodi Connect! Svijet komunikacija” (http://www.connect.ru/article.asp?id=9406):

Pitanje: Da li operateri koji obrađuju lične podatke u ISPD-u moraju dobiti licencu za tehničku zaštitu povjerljivih informacija?

Igor Nazarov: U skladu sa FSTEC dokumentima, potrebna je licenca za operatere PD koji samostalno obavljaju ovakve poslove na informacionim sistemima klase 1, 2 i geografski distribuiranim sistemima klase 3, po pravilu se radi o velikim državnim informacionim sistemima. Istovremeno, za poliklinike, vrtiće, apoteke i sl., koji imaju ISPD 3 i 4 klase, nije potrebno dobijanje takve dozvole.

U skladu sa Uredbom Vlade Ruske Federacije br. 781 od 17. novembra 2007. godine, ako ISPD operater zaključi ugovor o provođenju relevantnih mjera u pogledu zaštite informacija (PD) sa ovlaštenim licem - vlasnikom licence FSTEC-a Rusije, ne mora imati licencu.

Dakle, za male organizacije, umjesto dobijanja FSTEC licence za TZKI za provođenje mjera za osiguranje sigurnosti PD (stvaranje sistema za zaštitu ISPD-a, sertifikacija), bit će isplativije privući vlasnika licence iz FSTEC-a, koji će izvršiti sve potrebne poslove.

Za velike organizacije (kao što su telekom operateri, velike banke itd.) isplativije je sami dobiti licencu i obaviti sve potrebne poslove.

Definisan je postupak za izdavanje dozvole za obavljanje djelatnosti tehničke zaštite povjerljivih informacija „Pravilnik o licenciranju poslova za tehničku zaštitu povjerljivih informacija” (odobren Uredbom Vlade Ruske Federacije od 15. avgusta 2006. br. 504). Uslovi za dobijanje licence:

a) prisustvo u osoblju podnosioca zahtjeva za licencu (imaoca licence) specijalista sa višom stručnom spremom u oblasti tehničke informacione sigurnosti ili višom ili srednjem stručnom (tehničkom) obrazovanjem i koji su prošli prekvalifikaciju ili usavršavanje u tehničkoj informacionoj sigurnosti;

b) podnosilac zahtjeva za licencu (imalac licence) ima prostorije za obavljanje licencirane djelatnosti koje ispunjavaju tehničke standarde i zahtjeve za tehničku zaštitu informacija utvrđenih regulatornim pravnim aktima Ruske Federacije i pripadaju mu na pravu vlasništva ili na drugom pravnom osnovu;

c) prisustvo, po bilo kojoj pravnoj osnovi, opreme za proizvodnju, ispitivanje i kontrolu i mjerenje koja je prošla metrološku verifikaciju (kalibraciju), označavanje i sertifikaciju u skladu sa zakonodavstvom Ruske Federacije;

d) korišćenje automatizovanih sistema koji obrađuju poverljive informacije, kao i sredstava za zaštitu tih informacija koje su prošle proceduru ocjenjivanja usklađenosti (certificirane i (ili) certificirane prema zahtjevima sigurnosti informacija) u skladu sa zakonodavstvom Ruske Federacije;

e) korišćenje programa za elektronske računare i baze podataka namenjenih za obavljanje licencirane delatnosti na osnovu ugovora sa njihovim nosiocem prava;

f) dostupnost regulatornih pravnih akata, regulativnih i metodoloških i metodoloških dokumenata o tehničkoj zaštiti informacija u skladu sa listom koju utvrđuje Federalna služba za tehničku i izvoznu kontrolu.

Faze nastanka SZPDn

Prema Glavne aktivnosti za organizaciju i tehničku sigurnost ličnih podataka koji se obrađuju u informacionim sistemima o ličnim podacima koje izdaje FSTEC, kreiranje sistema zaštite ličnih podataka (PSPD) sastoji se od sledećih koraka:

1 Predprojektna faza

1.1 pregled objekta informatizacije:

- utvrđivanje potrebe za obradom PD u ISPD;

- utvrđivanje liste PD koje treba zaštititi;

- utvrđivanje uslova za lokaciju ISPD u odnosu na granice kontrolisane zone (KZ);

- određivanje konfiguracije i topologije ISPD-a u cjelini i njegove pojedinačne komponente; fizičke, funkcionalne i tehnološke veze kako unutar ISPD-a tako i sa drugim sistemima različitih nivoa i namjena;

- utvrđivanje tehničkih sredstava i sistema koji se koriste u zaštićenom ISPD-u, uslova za njihovu lokaciju;

- definicija sistemskog, specijalnog i primijenjenog softverski alati koristi se u zaštićenom ISPD-u;

- određivanje načina obrade informacija u ISPD-u u cjelini iu pojedinim komponentama;

- klasifikacija ISPD-a;

- utvrđivanje stepena učešća osoblja u obradi (rasprava, prenos, skladištenje) informacija, priroda njihove međusobne interakcije;

- identifikacija i sastavljanje liste ranjivosti i prijetnji informacionoj bezbjednosti, procjena relevantnosti prijetnji informacionoj bezbjednosti;

- razvoj modela privatne prijetnje.

1.2 razvoj projektnog zadatka za stvaranje SPPD-a, koji treba da sadrži:

- obrazloženje potrebe za razvojem SZPDn;

- početni podaci ISPD-a u tehničkom, programskom, informacionom i organizacionom aspektu;

- ISPD klasa;

- vezu sa regulatornim dokumentima, uzimajući u obzir koje će se izraditi SDPD i pustiti u rad ISPD;

- konkretizacija mjera i zahtjeva za SPPD;

- spisak sertifikovanih sredstava zaštite informacija namenjenih za upotrebu;

- opravdanje razvoja vlastitih alata za sigurnost informacija ako je nemoguće ili neprikladno koristiti certificirane alate za sigurnost informacija dostupnih na tržištu;

- sastav, sadržaj i vrijeme rada na fazama razvoja i implementacije SPPD-a.

2. Faza dizajna i implementacije SPPD

2.1 izrada projekta za stvaranje SZPDn;

2.2 razvoj organizacionih i tehničkih mera za zaštitu informacija u skladu sa zahtevima;

2.3 kupovina certificiranih alata za sigurnost informacija;

2.4 razvoj i implementacija dozvoljenog sistema pristupa za korisnike i osoblje informacijama koje se obrađuju u ISPD-u;

2.5 instalacija i konfiguracija SRZI;

2.6 određivanje jedinica i lica odgovornih za rad sredstava informacione sigurnosti, obuka imenovanih lica u specifičnostima rada na zaštiti PD;

2.7 izrada operativne dokumentacije za ISPD i alate za informacionu bezbednost, kao i organizacione i administrativne dokumentacije za informacionu bezbednost (propisi, naredbe, uputstva i drugi dokumenti);

2.8 sprovođenje drugih mjera u cilju zaštite informacija.

3. Faza implementacije CPAP-a

3.1 probni rad alata za sigurnost informacija u kombinaciji sa drugim hardverom i softverom u cilju testiranja njihovog učinka kao dijela ISPD-a;

3.2. testovi prihvatanja alata za bezbednost informacija na osnovu rezultata probnog rada sa izvršenjem potvrde o prihvatanju;

3.3 ocjenjivanje usklađenosti ISPD-a sa zahtjevima sigurnosti informacija - sertifikacija (deklaracija) prema zahtjevima informacione sigurnosti.

4. Održavanje i održavanje sistema informacione sigurnosti

Organizaciona i administrativna dokumentacija za zaštitu PD

Pored tehničkih rješenja kreiran sistem zaštite ličnih podataka, operater mora obezbijediti izradu organizacionih i administrativnih dokumenata koji će regulisati sva novonastala pitanja obezbjeđivanja sigurnosti ličnih podataka prilikom njihove obrade u ISPD-u i rada SPPD-a. Postoji mnogo takvih dokumenata, a glavni su:

1. Propisi o osiguranju sigurnosti PD - na početku članka smo se već dotakli svrhe i sastava ovog dokumenta. Za svaki slučaj, ponavljamo - trebalo bi da naznači:

Svrha i ciljevi u oblasti zaštite ličnih podataka;

Pojam i sastav ličnih podataka;

U kojim strukturnim podjelima i na kojim medijima (papirnim, elektronskim) se ti podaci akumuliraju i pohranjuju;

Kako se lični podaci prikupljaju i čuvaju;

Kako se obrađuju i koriste;

Ko (po poziciji) u firmi ima pristup njima;

Principi zaštite PD, uključujući i od neovlašćenog pristupa;

Prava uposlenika radi obezbjeđivanja zaštite svojih ličnih podataka;

Odgovornost za otkrivanje povjerljivih informacija vezanih za lične podatke zaposlenih.

2. Organizovati sistem prijema i obračuna lica primljenih na rad sa PD u ISPD - Spisak lica primljenih na obradu PD (spisak pozicija onih kojima je potreban pristup PD za obavljanje službenih dužnosti) i Pristupna matrica ( treba da odražava ovlasti korisnika da izvrše određene radnje u odnosu na specifične informacione resurse ISPD-a – čitanje, pisanje, ispravljanje, brisanje). Oba dokumenta odobrava šef.

3. Privatni model prijetnje (ako postoji više ISPD-ova, onda se za svaki od njih razvija model prijetnje) - razvijen na osnovu rezultata preliminarne ankete. FSTEC Rusije nudi osnovni model prijetnje sigurnosti ličnih podataka tokom njihove obrade u informacionim sistemima ličnih podataka, prema kojima se prilikom kreiranja privatnog modela treba uzeti u obzir sljedeće:

Prijetnje od curenja informacija kroz tehničke kanale;

Prijetnje neovlaštenog pristupa povezane s radnjama prekršitelja koji imaju pristup ISPD-u, implementirajući prijetnje direktno u ISPD. Istovremeno, potrebno je legalne korisnike ISPD-a smatrati potencijalnim prekršiocima;

Prijetnje neovlaštenog pristupa povezane s djelovanjem prekršitelja koji nemaju pristup ISPD-u, realizacijom prijetnji od vanjskih javnih komunikacijskih mreža i (ili) međunarodnih mreža za razmjenu informacija.

Razvijeni model prijetnje odobrava menadžer.

4. Na osnovu odobrenog ISPD modela prijetnje potrebno je izraditi zahtjeve za osiguranje sigurnosti PD prilikom njihove obrade u ISPD-u. Zahtjevi, kao i model prijetnji, su samostalan dokument koji mora odobriti šef organizacije.

Za razvoj modela prijetnji i zahtjeva, preporučljivo je da operater uključi stručnjake iz FSTEC licence.

5. Uputstva u pogledu obezbjeđivanja sigurnosti PD prilikom njihove obrade u ISPD-u.

Osim toga, prije provođenja svih mjera zaštite PD, operater mora imenovati službenika ili (ako je PDIS dovoljno velik) strukturnu jedinicu zaduženu za osiguranje sigurnosti PD. Odluka o imenovanju donosi se naredbom načelnika. Poslovi, funkcije i ovlaštenja službenika (odjela) nadležnog za obezbjeđenje sigurnosti UP utvrđuju se internim organizacionim i administrativnim aktima (opis poslova, pravilnik).

Šta je potrebno za sertifikaciju, a šta ne?

Često se pogrešno shvaća da sav korišteni softver mora biti certificiran, a certifikacija je skupa i dugotrajna.

Međutim, nijedan dokument koji reguliše pitanja zaštite PD-a ne kaže da sav softver mora biti sertifikovan. Alati za sigurnost informacija moraju biti certificirani prema zahtjevima FSTEC Rusije, ali ne sistemski, aplikativni ili specijalni softver koji nije uključen u zaštitu ISPD-a.

Igor Nazarov:… potvrda za kontrolu odsustva NDV tiče se sigurnosne funkcionalnosti, odnosno sredstava zaštite, a ne svega softvera, koji se koristi u informacionom sistemu (http://www.connect.ru/article.asp?id=9406).

Danas nam dokumenti FSTEC-a, koji se mogu pogledati na web stranici Federalne službe za tehničku i izvoznu kontrolu, govore o tome sljedeće:

U ISPD-u treba koristiti samo tehnička sredstva i sisteme zaštite certificirane u skladu sa zahtjevima sigurnosti informacija.

Glavni događaji…

Klauzula 4.2:... u ISPD-u treba izvršiti kontrolu prisutnosti neprijavljenih mogućnosti u softveru i firmveru i analizu sigurnosti sistemskog i aplikativnog softvera.

Klauzula 4.3: Za softver koji se koristi za zaštitu informacija u ISPD-u (informacioni sigurnosni alati, uključujući i one ugrađene u opšti sistemski i aplikativni softver), treba obezbijediti odgovarajući nivo kontrole odsustva NDV u njemu.

Dakle, nije potrebno certificirati sistemski i aplikativni softver ako ne učestvuje u procesu zaštite informacija - to se može učiniti na zahtjev operatera.

Praksa kreiranja sistema zaštite podataka o ličnosti pokazuje da je neophodno koristiti licencirani softver (sistemski, aplikativni i specijalni softver) i sertifikovane alate za zaštitu informacija i antivirusna zaštita(ovo može biti SRZI od NSD, antivirusni proizvodi, firewall, alati za otkrivanje upada, alati za sigurnosnu analizu, relevantni određene klase). Ako se ISPD postavi kriptografskim sredstvima zaštite informacija (CIPF), oni također moraju biti certificirani prema zahtjevima FSB Rusije.

Treba napomenuti da samo vlasnik FSTEC licence ima pravo da instalira sertifikovani CIPF, a vlasnik FSB licence ima pravo da instalira CIPF.

Certifikat

Završna faza u stvaranju ISPD sistema zaštite treba da bude sertifikacija (deklaracija o usklađenosti) - skup organizaciono-tehničkih mjera, kao rezultat kojih, kroz poseban dokument— Certifikat o usklađenosti (Zaključak) potvrđuje da je ISPD usklađen sa zahtjevima standarda ili drugih regulatornih i metodoloških dokumenata o sigurnosti informacija. Prisustvo važeće Potvrde o usklađenosti daje pravo na obradu informacija sa odgovarajućim nivoom povjerljivosti u vremenskom periodu navedenom u Potvrdi o usklađenosti.

Pitanje: Ko može certificirati radna mjesta za usklađenost sa zahtjevima zakona i propisa iz oblasti ličnih podataka?

Igor Nazarov: Certificiranje ISPD-a za usklađenost sa zahtjevima informacione sigurnosti imaju pravo da vrše FSTEC licence koji imaju licencu za tehničku zaštitu povjerljivih informacija (http://www.connect.ru/article.asp?id=9406).

Sertifikacija omogućava sveobuhvatnu verifikaciju (sertifikacioni testovi) ISPD-a u realnim uslovima rada kako bi se ocenila usklađenost usvojenog seta zaštitnih mera sa potrebnim nivoom bezbednosti PD.

AT opšti pogled ISPD certifikat za zahtjeve sigurnosti informacija uključuje sljedeće korake:

Analiza početnih podataka o certificiranom ISPD-u;

Sprovođenje stručnog pregleda ISPD-a i analize izrađene dokumentacije za obezbjeđenje sigurnosti PD-a u skladu sa zahtjevima regulatornih i metodoloških dokumenata;

Izvođenje složenih sertifikacionih testova ISPD-a u realnim uslovima rada korišćenjem posebne kontrolne opreme i softverskih alata za praćenje bezbednosti od neovlašćenog pristupa;

Analiza rezultata složenih atestnih ispitivanja, izvođenje i odobravanje Zaključka i Potvrde o usklađenosti na osnovu rezultata atestiranja.

Važna stvar je da je u slučaju promjene uslova i tehnologije obrade PD-a, operater dužan o tome obavijestiti licenciranu organizaciju koja je izvršila ISPD sertifikaciju. Nakon toga, organizacija nosilac licence odlučuje o potrebi za dodatna verifikacija efikasnost ISPD sistema zaštite.

Odgovornost i rizici za nepoštovanje zahtjeva zakona

Ako zahtjevi za osiguranje sigurnosti PD nisu ispunjeni, operater se može suočiti s rizicima građanskih tužbi od strane kupaca ili zaposlenih.

Što, pak, može uticati na ugled kompanije, kao i dovesti do prinudne obustave (prestanka) obrade PD-a, dovodeći privredno društvo i (ili) njegovog rukovodioca na administrativnu ili drugu vrstu odgovornosti, a pod određenim uslovima, do suspenzije ili ukidanja licenci. Osim toga, prema Federalnom zakonu, osobe krive za kršenje zahtjeva snose građansku, krivičnu, administrativnu, disciplinsku i drugu odgovornost predviđenu zakonodavstvom Ruske Federacije ( Članak 24. FZ-152):

Disciplinski (Zakon o radu Ruske Federacije, članovi 81, 90, 195, 237, 391);

Administrativni (Zakon Ruske Federacije o upravnim prekršajima, članovi 5.27, 5.39, 13.11-13.14, 13.19, 19.4-19.7, 19.20, 20.25, 32.2);

Krivični (Krivični zakon Ruske Federacije, članovi 137, 140, 155, 171, 183, 272, 273, 274, 292, 293).

Skup mjera drugačije prirode, koji se sprovode u cilju aktivnog suzbijanja mogućeg neovlaštenog pristupa ličnim podacima, koji se sastoji od mjera upravljanja, efektivno operativne hardverske zaštite, čini osnovu efektivno operativnog Sistema zaštite podataka o ličnosti (PDPS).

Svrha uvođenja pouzdano funkcionalnog seta mjera je:

Tačna usklađenost sa zahtjevima regulatora o usklađenosti sa odredbama Federalnog zakona "O zaštiti ličnih podataka", odredbama odobrenih podzakonskih akata koji osiguravaju odgovarajući nivo sigurnosti za lične podatke koji se koriste;

Izrada instrukcija koje propisuju izvršenje određena pravila prilikom konverzije korištenih PD, osiguravajući njihovu zaštitu.

- Zadaci koje treba riješiti

- Polovna oprema

- Prijave

Razvoj i implementacija sistema zaštite ličnih podataka (SPPD) je niz tehničkih i upravljačkih mjera koje imaju za cilj obezbjeđivanje sveobuhvatne zaštite informacija koja je priznata Federalnim zakonom od 27. jula. 2006 N 152-FZ lični podaci.

Operater, a to su vladine agencije i komercijalna preduzeća koja obavljaju radnje za rad sa PD, zainteresovan je za njihovu bezbednu obradu, prepoznajući na taj način potrebu za implementacijom sistema zaštite.

Uzimajući u obzir iskustvo stečeno tokom implementacije projekata za kreiranje SPPD-ova, čini se da je moguće odrediti broj važne pogodnosti od implementacije sistema:

Na prvom mjestu je drastično smanjenje i pravnih i reputacijskih rizika koji proizlaze iz nepoštovanja aktuelno zakonodavstvo u pogledu sigurnosti ličnih podataka.

Druga važna tačka je činjenica da naučno zasnovana konstrukcija sistema zaštite omogućava obradu ličnih podataka zaposlenih i kupaca bez straha za njihovu bezbednost. Ovo može postati snažna konkurentska prednost kada se radi o povjerljivim informacijama pojedinaca i informacijama namijenjenim samo za službenu (internu) upotrebu. Dobro dizajniran SZPDn lako se nosi sa najčešćim prijetnjama - blokira efekte zlonamjernog softvera, sprječava krađu baza podataka klijenata, što često praktikuju otpušteni zaposleni.

Treći faktor koji motiviše implementaciju efikasnog PDS-a je stvaranje slike za kompaniju pouzdanog partnera kome se može verovati da će obezbediti poverljivost ličnih podataka.

Kako ističu analitičari, česte afere vezane za curenje povjerljivih informacija zahtijevaju da se pri odabiru partnera za drugu stranu obrati pažnja na sigurnosni sistem. Ugovori o partnerstvu ili tenderski uslovi koji zahtevaju dokumentovanu usklađenost SPD-ova sa važećim propisima postaju uobičajeni.

Ne treba zaboraviti da efikasan CPD osigurava kontinuitet svih poslovnih procesa u samoj kompaniji, eliminiše vjerovatnoću potraživanja klijenata, opravdanih pritužbi zaposlenih i strašne instrukcije nadzornih tijela regulatora.

Faze rada za usklađivanje sa 152-FZ

1. Inventar, potpuna analiza stanja informacionih struktura uključenih u obradu ličnih podataka.

Ovakva pred-projektna revizija daje objektivne informacije o procesima uključenim u obradu PD-a u kompaniji i mjerama za njihovu zaštitu. Specijalisti Open Vision-a dužni su da provere svu servisnu dokumentaciju, pravilnost preduzetih mera, osmišljenih da budu u skladu sa zahtevima pravnog okvira u pogledu bezbednosti podataka ograničenog pristupa koji se koriste u radu.

2. Kreiranje koncepta sigurnosnog sistema koji se koristi za sigurnost ličnih podataka, pružajući klijentu razumne preporuke o optimizaciji same obrade ličnih podataka, osiguravajući sigurnost povjerljivih informacija.

U ovoj fazi rada ocjenjuju kvalifikovani stručnjaci moguće opcije implementaciju projekta, odrediti polazišta za njegovu implementaciju, uspostaviti određena ograničenja obima projekta koji se sprovodi u praksi. Identificiraju se glavni problemi, stvara se obrazloženje za predložena rješenja. Klijenti dobijaju listu softverskih i hardverskih elemenata kompleksa informacione bezbednosti koji se razvija, uz obaveznu naznaku cene za svaku stavku.

3. Pojašnjenje realnom nivou sigurnost PD

U procesu rada utvrđuje se moguća vrsta prijetnji zaštićenim PD, s obzirom na konkretan informacioni sistem, precizira se očekivani sastav ličnih podataka i mogući broj subjekata. Uzimajući u obzir cjelokupnu količinu primljenih informacija, utvrđuje se stvarno stanje sistema sigurnosti ličnih podataka.

4. Izrada modela mogućih prijetnji sigurnosnom sistemu PD, izrada modela uljeza

Dokument koji se dostavlja kupcu je sistematska lista mogućih prijetnji sigurnosti ličnih podataka pri radu sa njima u informacionim sistemima ličnih podataka (PDIS). Prijetnje sigurnosti ličnih podataka (UBPD) mogu nastati kao rezultat zlonamjernih ili slučajnih radnji pojedinaca, aktivnosti stranih obavještajnih službi ili organizacija specijalizovanih za špijunažu, specijalizovanih kriminalnih grupa koje se spremaju da hakuju sigurnost ličnih podataka, koje uticaće na prava i slobode kako društva tako i države ili građana .

5. Izrada Projektnog zadatka za izgradnju SZPDn

Privatni projektni zadatak za izgradnju određene informacione strukture SZPD-a definiše njenu namenu, ciljeve kojima se teži, zahteve za tehničkom i organizaciona podrška, plan razvoja i neposrednog stvaranja SZPDn.

6. Izrada projekta SZPDn

Nastao u ovoj fazi implementacije SZPDn projektnu dokumentaciju predviđa rad koji vodi računa o standardima propisanim podzakonskim aktima za sigurnost podataka sa ograničenim pristupom.

7. Izrada organizacione i administrativne dokumentacije

Set dokumenata koji propisuju pravila obrade, zaštite PD, sastoji se od desetina organizacionih i administrativnih uputstava koja su neophodna da bi se svi procesi za rad i sigurnost ličnih podataka uskladili sa važećom zakonskom regulativom.

8. Nabavka softverske i hardverske zaštite informacija

Klijentu se isporučuju softverski i hardverski elementi za implementaciju SPPD-a koji su testirani i usklađeni sa zahtjevima zakona Ruske Federacije u pogledu mjera informacione sigurnosti.

9. Instalacija, konfiguracija sistema informacione sigurnosti

U ovoj fazi implementacije SZPDn, instalirana je oprema, instaliran softver, sa odgovarajućim postavkama. Kao rezultat obavljenog posla, korisnik dobija set alata za sigurnost informacija koji su kompatibilni sa informacijskom strukturom koja se koristi za rad sa PD.

10. Procjena efikasnosti preduzetih mjera za stvaranje efikasne zaštite ličnih podataka

Utvrđivanje efikasnosti razvijenih mjera zaštite podataka ograničenog pristupa vrši se prije puštanja u rad SZPDn. Kontrolno ispitivanje sistema koji radi u komercijalnim objektima potrebno je provoditi svake 3 godine.

11. Certifikacija korištenog ISPD-a za usklađenost sa savremenim zahtjevima sigurnosti informacija

ISPD sertifikacija uključuje skup organizacionih i tehničkih provjera (certifikacijskih testova) s ciljem potvrđivanja usklađenosti sa zahtjevima sigurnosti informacija. Namijenjeno vladinim organizacijama.

Jedan od brzo razvijajućih segmenata domaćeg IT tržišta je e-trgovina, što je posljedica tehničke lakoće implementacije. ovaj projekat i transparentnost poslovnih procesa. E-trgovina je prepoznata kao efikasan i perspektivan vid poslovanja.

Pitanja informacione sigurnosti poslovanja na Internetu ne gube na aktuelnosti, naprotiv, povećanjem broja hakerski napadi na najveće finansijske institucije, velike investicije u sisteme zaštite, zahtijeva pravovremenu akciju. To je samo način na koji se to postiže, pa čak i uz prihvatljiv nivo troškova.

Mnogi, posebno početna faza, nemaju priliku da otmu značajne iznose iz prometa ulažući ih u sisteme informacione sigurnosti. Posao je nov, moguće "zamke" nisu poznate, a specifičnosti poslovanja na internetu podrazumijevaju stalne promjene.

Kao rezultat toga, kreira se sigurnosni sistem, ali se razvija "po poznanstvu" ili se naručuje slobodnjaku, u najboljem slučaju, službeno registriranom web studiju. Kupovina gotovog rješenja također se ne može smatrati ozbiljnim nivoom sigurnosti, jer se postavlja pitanje integracije u postojeću IT infrastrukturu.

Ili biste možda trebali razmisliti o tome da li takvi sistemi zaista pružaju odgovarajući nivo sigurnosti? Da li sam preduzetnik ima potrebne kvalifikacije za određivanje nivoa obučenosti „Internet zaveta“? Može li se takav rad minimizirati mogući rizici? Nažalost, u većini slučajeva odgovor je ne.

Iako na strani potrošača nema mnogo strogi zahtjevi u pogledu sigurnosti onih osobnih podataka koje prenosi u internetsku trgovinu prilikom kupovine, to ne može poslužiti kao glavni pokazatelj za odabir načina organiziranja obrade i pohrane takvih povjerljivih informacija. Kupac uglavnom nema mogućnost da proceni koliko je efikasna zaštita njegovih ličnih podataka. Da, ovo za sada ne smeta posebno, jer atraktivne cene, lepo urađen opis robe, povlašćena dostava, postižu cilj.

Većina potrošačke publike se čak i ne pita gdje šalju svoje lične podatke. Bilo da se radi o individualnom preduzetniku ili privatnom preduzetniku koji razvija sopstveni internet biznis. Ili je to web odjel velikog trgovca potrošačkom elektronikom. Naravno, odnos prema informacionoj sigurnosti u velikom trgovačkom lancu je strožiji nego kod preduzetnika koji ponekad mora sam da se bavi isporukom robe kupcima.

Važno je napomenuti da, uprkos sve većoj prijetnji krađe povjerljivih informacija, povjerenje u online trgovinu stalno raste. Kupac prilikom popunjavanja obrasca za narudžbu unosi podatke o sebi, ponekad čak i ne brinući o tome kako će se zaposlenici trgovine ponašati prema tome. Ili možda nije toliko tražen za postojeće poslovne procese?

Rezultirajuća redundantnost traženih podataka upravo podliježe Federalnom zakonu-152, jer postoji nesklad između prirode i obima primljenih informacija. postojeće zadatke njegovu obradu za poslovne procese predviđene u online prodavnici.

Tehnički nivo razvoja moderne internet trgovine omogućava pretpostaviti upotrebu CRM sistema, zahvaljujući kojima je moguće sačuvati podatke o kupcu za naknadnu interakciju s njim i ponudu novog proizvoda. Ali da li je to neophodno za nivo postprodajne interakcije sa kupcem?

Prema FZ-152 lična informacija može se čuvati samo onoliko vremena koliko je potrebno za njegovu obradu. Nakon izvršene kupovine ili odbijanja, svi lični podaci moraju biti uništeni, jer njihovo skladištenje ne odgovara specifičnostima poslovnih procesa koji se provode. Nema sumnje da to praktično niko ne radi.

FZ-152 sadrži odredbe koje ugrožavaju samo postojanje online trgovine. Svaki inspekcijski organ može zahtijevati od vlasnika internet trgovine da dostavi upravo pismenu dozvolu građanina za korištenje njegovih ličnih podataka u radu. Niko ne daje takvu dozvolu u pisanoj formi, maksimum je ograničen na oznaku upoznavanja s pravilima trgovine.

Budući da se ne očekuje direktan kontakt u uslovima trgovanja putem interneta, isključujući sastanak kupca sa kurirskom službom za isporuku robe, moguće je osigurati usklađenost sa normama FZ-152 samo depersonalizacijom ličnih podataka potrošača, a to zahtijeva prilagođavanje postojećih poslovnih procesa.

Bez sumnje zgodan alat, pojednostavljujući pristup raznim informacionim servisima kompanije, korporativni portali su razumno prepoznati. Uz razvijenu mrežu poslovnica i ureda smještenih na velikoj udaljenosti od sjedišta, značajan broj poslovnih partnera, najbolje sredstvo komunikacije je konekcija putem VPN kanala uz odgovarajući nivo sigurnosti. Izbor ovakvog visokotehnološkog rješenja je, međutim, prilično skup i nije dostupan svakoj kompaniji. U nedostatku slobodnih sredstava za sigurnu vezu, više od na jednostavan način rad je pristupna tačka sa Interneta.

Značajka korporativnog portala, čak i ako se uzme u obzir različit nivo infrastruktura, je skladište i povjerljivih informacija zaposlenih, klijenata firme i poslovnih partnera pravno lice, te plasiranje finansijskih informacija same kompanije čije objavljivanje može uzrokovati štetu. Efikasna organizacija svih procesa za rad sa ličnim podacima treba da uzme u obzir da se svrhe i metode obrade podataka razlikuju za svaku podgrupu subjekata. Radi se o diferenciranom pristupu transformaciji podataka sa ograničenim pristupom koji bi trebalo da bude ugrađen u koncept korporativne bezbednosti.

Nema sumnje da finansijski položaj kompanije stvara korporativni portal, omogućava privlačenje iskusnih programera na posao ili kupovinu gotovog i više puta uhodanog rješenja. Međutim, ne treba zaboraviti da sigurnost koda nije jedini parametar koji se mora uzeti u obzir prilikom razvoja efikasnog sistema sigurnosti informacija. By uglavnom, informacionu sigurnost treba prepoznati od strane menadžmenta kompanije kao sastavni dio zajednički sistem sigurnost.

U posljednjih nekoliko godina, broj korisnika popularnih društvenih mreža u Runetu rastao je neviđenim tempom, premašivši granicu od 50 miliona. Kolosalna količina ličnih podataka akumuliranih na društvenim mrežama zahtijeva odgovarajuću kontrolu, što sugeriraju i norme FZ-152.

Uprkos prvom utisku da se informacije dostupne na društvenim mrežama mogu smatrati „javnim informacijama“, svake godine sve je veći broj podataka zakonom klasifikovan kao „osjetljivi lični podaci“.

Činjenice o krađi naloga sa društvenih mreža nisu neuobičajene u inostranstvu i Rusiji. Stotine hiljada naloga postaju dostupni napadačima. Broj hakerskih napada na društvene mreže ne opada, stručnjaci primjećuju stalnu pažnju sajber kriminala na ovaj dio interneta.

Društveno orijentirane lažne sheme imaju veliki potencijal, koristeći farming napade, neželjenu poštu i krađu identiteta u vlastite svrhe. Cijeli ovaj skup alata modernog cyber kriminala može dovesti do krađe povjerljivih podataka, što je olakšano lakovjernošću i neiskustvom ljudi. Administratori društvenih mreža moraju stalno pratiti, identificirati incidente i otklanjati njihove posljedice.

Usluga internet bankarstva postaje sve popularnija u ruskom bankarskom sektoru, nekoliko desetina finansijskih institucija u potpunosti pruža sličnu uslugu. To je zbog nedostatka jedinstvene integracijske platforme i nedovoljnog nivoa automatizacije mnogih institucija.

Poput uobičajenih web aplikacija, usluga Internet bankarstva, elektronski sistemi plaćanja su zasnovani na zajedničkoj arhitekturi klijent-server. Prepoznato je da su “slaba karika” takve interakcije upravo korisnik i uređaji pomoću kojih upravlja vlastitim računom.

Nažalost, potrošač nema mogućnost objektivno procijeniti sve rizike koji neminovno nastaju prilikom upravljanja bankovni račun na daljinu. Da ne spominjem preduzimanje odgovarajućih sigurnosnih mjera. Stoga je na bankama da popune znanja klijenata o ovim pitanjima.

Važno je napomenuti da napadači obraćaju pažnju na internet bankarstvo najčešće ne u svrhu krađe sredstava, jer finansijske institucije pružaju maksimalnu sigurnost za transakcije, već da bi došli do ličnih podataka klijenta. To je ono što čini lažne šeme mogućim. bankovne kartice, drugi načini pronevjere finansija. Mnogi stručnjaci smatraju da je crno tržište jednostavna notacija na računima klijenata ima svoju vrijednost.

Statistike jasno pokazuju da kreiranje i rad usluge internet bankarstva u mnogim strukturama nije u skladu sa industrijskim standardima i pravilima. Najčešće se svaka finansijska institucija razvijala samostalno, a postojeći standardi su bili samo savjetodavne prirode.

Početak primjene Federalnog zakona-152 stvorio je značajne probleme mnogim bankama, jer se pooštrava kontrola regulatora nad sigurnošću ličnih podataka, što zahtijeva unapređenje postojećih sigurnosnih sistema. Koliko god udruženje banaka pokušavalo da odgodi početak važenja Saveznog zakona-152, ipak je postalo neophodno da se ispoštuju njegove odredbe.