Analizuesit paketat e rrjetit, ose sniffers, fillimisht u zhvilluan si një mjet për zgjidhjen e problemeve të rrjetit. Ata janë në gjendje të përgjojnë, interpretojnë dhe ruajnë paketat e transmetuara në rrjet për analiza të mëvonshme. Nga njëra anë, kjo lejon administratorët e sistemit dhe inxhinierët e shërbimit mbeshtetje teknike Vëzhgoni se si transferohen të dhënat në rrjet, diagnostikoni dhe rregulloni problemet që lindin. Në këtë kuptim, snifferët e paketave janë një mjet i fuqishëm për diagnostikimin e problemeve të rrjetit. Nga ana tjetër, si shumë mjete të tjera të fuqishme që fillimisht ishin të destinuara për administrim, me kalimin e kohës, nuhatësit filluan të përdoren për qëllime krejtësisht të ndryshme. Në të vërtetë, një nuhatës në duart e një sulmuesi është një mjet mjaft i rrezikshëm dhe mund të përdoret për të marrë fjalëkalime dhe informacione të tjera konfidenciale. Sidoqoftë, nuk duhet të mendoni se nuhatësit janë një lloj mjeti magjik përmes të cilit çdo haker mund të shikojë lehtësisht informacionin konfidencial të transmetuar në rrjet. Dhe përpara se të vërtetojmë se rreziku që paraqesin nuhatësit nuk është aq i madh sa paraqitet shpesh, le të shqyrtojmë më në detaje parimet e funksionimit të tyre.

Parimet e funksionimit të sniffers së paketave

Më tej në këtë artikull ne do të shqyrtojmë vetëm sniffers softuerësh të krijuar për rrjetet Ethernet. Një sniffer është një program që funksionon në nivelin e përshtatësit të rrjetit NIC (Network Interface Card) (shtresa e lidhjes) dhe përgjon fshehurazi të gjithë trafikun. Për shkak se sniffers funksionojnë në shtresën e lidhjes së të dhënave të modelit OSI, ata nuk duhet të luajnë sipas rregullave të protokolleve të shtresave më të larta. Sniffers anashkalojnë mekanizmat e filtrimit (adresat, portat, etj.) që drejtuesit e Ethernet-it dhe grupi TCP/IP përdorin për të interpretuar të dhënat. Sniferët e paketave kapin nga teli gjithçka që kalon përmes tij. Sniffers mund të ruajnë kornizat në format binar dhe më vonë t'i deshifrojnë ato për të zbuluar informacionin e nivelit më të lartë të fshehur brenda (Figura 1).

Në mënyrë që sniffer të kapë të gjitha paketat që kalojnë përmes përshtatësit të rrjetit, drejtuesi i përshtatësit të rrjetit duhet të mbështesë modalitetin promiscuous. Është në këtë mënyrë të funksionimit të përshtatësit të rrjetit që sniffer është në gjendje të përgjojë të gjitha paketat. Kjo mënyrë Funksionimi i përshtatësit të rrjetit aktivizohet automatikisht kur sniffer niset ose vendoset manualisht nga cilësimet përkatëse të sniffer.

I gjithë trafiku i përgjuar i kalohet një dekoderi paketash, i cili identifikon dhe ndan paketat në nivelet e duhura të hierarkisë. Në varësi të aftësive të një sniferi të veçantë, informacioni i dhënë i paketës mund të analizohet dhe filtrohet më tej.

Kufizimet e përdorimit të nuhatësve

Sniffers përbënin rrezikun më të madh në ato ditë kur informacioni transmetohej përmes rrjetit në formë e hapur(pa enkriptim), dhe rrjetet lokale u ndërtuan në bazë të përqendruesve (hab). Megjithatë, këto ditë janë zhdukur në mënyrë të pakthyeshme, dhe në ditët e sotme përdorimi i nuhatësve për të fituar akses në informacion konfidencial detyra nuk është aspak e lehtë.

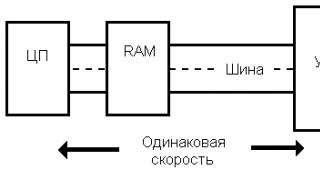

Fakti është se kur ndërtoni rrjete lokale të bazuara në shpërndarës, ekziston një medium i caktuar i përbashkët i transmetimit të të dhënave ( kabllo rrjeti) dhe të gjitha nyjet e rrjetit shkëmbejnë paketa, duke konkurruar për akses në këtë medium (Fig. 2), dhe një paketë e dërguar nga një nyje rrjeti transmetohet në të gjitha portet e shpërndarësit dhe kjo paketë dëgjohet nga të gjitha nyjet e tjera të rrjetit, por është merret vetëm nga nyja të cilës i drejtohet. Për më tepër, nëse një sniffer i paketave është i instaluar në një nga nyjet e rrjetit, atëherë ai mund të përgjojë të gjitha paketat e rrjetit që lidhen me një segment të caktuar të rrjetit (rrjeti i formuar nga shpërndarësi).

Çelësat janë pajisje më inteligjente sesa qendrat e transmetimit dhe izolojnë trafikun e rrjetit. Switch-i njeh adresat e pajisjeve të lidhura me çdo port dhe transmeton paketa vetëm ndërmjet tyre portet e nevojshme. Kjo ju lejon të shkarkoni portet e tjera pa pasur nevojë të përcjellni çdo paketë tek ata, siç bën një shpërndarës. Kështu, një paketë e dërguar nga një nyje e caktuar rrjeti transmetohet vetëm në portin e ndërprerës me të cilin është lidhur marrësi i paketës dhe të gjitha nyjet e tjera të rrjetit nuk janë në gjendje të zbulojnë Paketa e tanishme(Fig. 3).

Prandaj, nëse rrjeti është ndërtuar mbi bazën e një ndërprerës, atëherë një sniffer i instaluar në një nga kompjuterët e rrjetit është në gjendje të përgjojë vetëm ato paketa të shkëmbyera. këtë kompjuter me nyjet e tjera të rrjetit. Si rezultat, për të qenë në gjendje të përgjoni paketat që kompjuteri ose serveri me interes për sulmuesin shkëmben me nyjet e tjera të rrjetit, është e nevojshme të instaloni një sniffer në këtë kompjuter të veçantë (server), i cili në fakt nuk është aq i thjeshtë. Megjithatë, duhet të keni parasysh se disa sniffers paketash janë nisur nga linja e komandës dhe mund të mos ketë GUI. Sniferë të tillë, në parim, mund të instalohen dhe lëshohen nga distanca dhe pa u vënë re nga përdoruesi.

Për më tepër, duhet të keni parasysh gjithashtu se megjithëse çelsat izolojnë trafikun e rrjetit, të gjitha çelsin e menaxhuar kanë funksionin e përcjelljes së portit ose të pasqyrimit të portit. Kjo do të thotë, porti i switch-it mund të konfigurohet në atë mënyrë që të gjitha paketat që vijnë në portet e tjera të switch-it të dublikohen në të. Nëse në këtë rast një kompjuter me një snifer të paketave është i lidhur me një port të tillë, atëherë ai mund të përgjojë të gjitha paketat e shkëmbyera ndërmjet kompjuterëve në një segment të caktuar rrjeti. Sidoqoftë, si rregull, aftësia për të konfiguruar çelësin është në dispozicion vetëm për administratorin e rrjetit. Kjo, natyrisht, nuk do të thotë se ai nuk mund të jetë një sulmues, por ka shumë mënyra të tjera që një administrator i rrjetit të kontrollojë të gjithë përdoruesit rrjet lokal, dhe nuk ka gjasa që ai t'ju monitorojë në një mënyrë kaq të sofistikuar.

Një arsye tjetër pse sniffers nuk janë më aq të rrezikshëm sa dikur ishte se shumica e të dhënave të ndjeshme tani transmetohen të koduara. Shërbimet e hapura dhe të pakriptuara po zhduken me shpejtësi nga Interneti. Për shembull, kur vizitoni faqet e internetit, përdoret gjithnjë e më shumë Protokolli SSL(Secure Sockets Layer); në vend të hapni FTP Përdoret SFTP (Secure FTP) dhe për shërbime të tjera që nuk përdorin enkriptim si parazgjedhje, rrjetet private virtuale (VPN) përdoren gjithnjë e më shumë.

Pra, ata që shqetësohen për mundësinë e përdorimit me qëllim të keq të nuhatësve të paketave duhet të mbajnë parasysh sa vijon. Së pari, për të paraqitur një kërcënim serioz për rrjetin tuaj, sniffers duhet të vendosen brenda vetë rrjetit. Së dyti, standardet e sotme të enkriptimit e bëjnë jashtëzakonisht të vështirë përgjimin e informacionit të ndjeshëm. Prandaj, aktualisht, sniferët e paketave po humbasin gradualisht rëndësinë e tyre si mjete hakerash, por në të njëjtën kohë ato mbeten një mjet efektiv dhe i fuqishëm për diagnostikimin e rrjeteve. Për më tepër, sniffers mund të përdoren me sukses jo vetëm për diagnostikimin dhe lokalizimin e problemeve të rrjetit, por edhe për auditimin siguria e rrjetit. Në veçanti, përdorimi i analizuesve të paketave ju lejon të zbuloni trafikun e paautorizuar, të zbuloni dhe identifikoni softuer të paautorizuar, të identifikoni protokollet e papërdorura për t'i hequr ato nga rrjeti, të gjeneroni trafik për testimin e depërtimit (testi i depërtimit) për të kontrolluar sistemin e sigurisë, të punoni me Sistemet e zbulimit të ndërhyrjeve (Sistemi i zbulimit të ndërhyrjeve (IDS).

Pasqyrë e përgjuesve të paketave të softuerit

Të gjithë sniferët e softuerit mund të ndahen në dy kategori: sniffer që mbështesin nisjen nga linja e komandës dhe sniffer që kanë një ndërfaqe grafike. Sidoqoftë, vërejmë se ka nuhatës që kombinojnë të dyja këto aftësi. Përveç kësaj, sniffers ndryshojnë nga njëri-tjetri në protokollet që ata mbështesin, thellësia e analizës së paketave të përgjuara, aftësia për të konfiguruar filtrat dhe mundësia e përputhshmërisë me programet e tjera.

Në mënyrë tipike, dritarja e çdo sniffer me një ndërfaqe grafike përbëhet nga tre zona. E para prej tyre shfaq të dhënat përmbledhëse të paketave të përgjuara. Në mënyrë tipike, kjo zonë shfaq një minimum fushash, përkatësisht: koha e përgjimit të paketave; Adresat IP të dërguesit dhe marrësit të paketës; Adresat MAC të dërguesit dhe marrësit të paketës, adresat e portit të burimit dhe destinacionit; lloji i protokollit (shtresa e rrjetit, transportit ose aplikimit); disa informacione përmbledhëse për të dhënat e përgjuara. Zona e dytë shfaq informacion statistikor për paketën individuale të zgjedhur dhe në fund zona e tretë shfaq paketën në formë heksadecimal ose karakter ASCII.

Pothuajse të gjithë sniferët e paketave ju lejojnë të analizoni paketat e deshifruara (kjo është arsyeja pse sniferët e paketave quhen gjithashtu analizues të paketave, ose analizues protokolli). Sniffer shpërndan paketat e përgjuara nëpër shtresa dhe protokolle. Disa sniffer të paketave janë në gjendje të njohin protokollin dhe të shfaqin informacionin e kapur. Ky lloj informacioni zakonisht shfaqet në zonën e dytë të dritares sniffer. Për shembull, çdo narkoman mund të njohë Protokolli TCP, dhe sniffers të avancuar janë në gjendje të përcaktojnë se cili aplikacion është krijuar këtë trafik. Shumica e analizuesve të protokollit njohin mbi 500 protokolle të ndryshme dhe mund t'i përshkruajnë dhe deshifrojnë ato me emër. Sa më shumë informacion që një snifer mund të deshifrojë dhe shfaqë në ekran, aq më pak duhet të deshifroni manualisht.

Një problem që mund të hasin sniferët e paketave është pamundësia për të identifikuar saktë një protokoll duke përdorur një portë të ndryshme nga porti i paracaktuar. Për shembull, për të përmirësuar sigurinë, disa aplikacionet e famshme mund të konfigurohet për të përdorur porte të ndryshme nga portet e paracaktuara. Pra, në vend të portit tradicional 80, të rezervuar për një server në internet, ky server mund të rikonfigurohet me forcë në portin 8088 ose ndonjë tjetër. Disa analizues të paketave në këtë situatë nuk janë në gjendje të përcaktojnë saktë protokollin dhe të shfaqin vetëm informacione rreth protokollit të nivelit të ulët (TCP ose UDP).

Ka sniffers softuerësh që vijnë me module analitike softuerësh si shtojca ose module të integruara që ju lejojnë të krijoni raporte me informacione të dobishme analitike në lidhje me trafikun e përgjuar.

Një tipar tjetër karakteristik i shumicës së programeve të analizuesve të paketave është aftësia për të konfiguruar filtrat para dhe pas kapjes së trafikut. Filtrat zgjedhin paketa të caktuara nga trafiku i përgjithshëm sipas një kriteri të caktuar, i cili ju lejon të hiqni qafe informacionin e panevojshëm kur analizoni trafikun.

Çdo anëtar i ekipit ][ ka preferencat e veta në lidhje me softuerin dhe shërbimet për

test me stilolaps. Pas konsultimit, zbuluam se zgjedhja ndryshon aq shumë sa është e mundur

krijoni një grup të vërtetë xhentëlmenësh të programeve të provuara. Kjo eshte

vendosi. Për të mos bërë një hodgepodge, ne e ndamë të gjithë listën në tema - dhe brenda

Këtë herë do të prekim shërbimet për nuhatjen dhe manipulimin e paketave. Përdoreni atë në

shëndetin.

Wireshark

Netcat

Nëse flasim për përgjimin e të dhënave, atëherë Minator i rrjetit do të hiqet nga transmetimi

(ose nga një hale e përgatitur paraprakisht në formatin PCAP) skedarë, certifikata,

imazhe dhe media të tjera, si dhe fjalëkalime dhe informacione të tjera për autorizim.

Një veçori e dobishme është kërkimi i atyre pjesëve të të dhënave që përmbajnë fjalë kyçe

(për shembull, identifikimi i përdoruesit).

Skapi

Faqja e internetit:

www.secdev.org/projects/scapy

Një domosdoshmëri për çdo haker, është një mjet i fuqishëm për të

manipulimi interaktiv i paketave. Merrni dhe deshifroni paketat më të shumta

protokolle të ndryshme, përgjigjuni kërkesës, injektoni të modifikuarin dhe

një paketë e krijuar nga ju - gjithçka është e lehtë! Me ndihmën e tij mund të kryeni një të tërë

një sërë detyrash klasike si skanimi, tracorute, sulmet dhe zbulimi

infrastrukturës së rrjetit. Në një shishe marrim një zëvendësim për shërbime të tilla të njohura,

si: hping, nmap, arpspoof, arp-sk, arping, tcpdump, tetheral, p0f, etj. Në atë

është çështje kohe Skapi ju lejon të kryeni çdo detyrë, madje edhe më specifike

një detyrë që nuk mund të bëhet kurrë nga një zhvillues tjetër i krijuar tashmë

do të thotë. Në vend që të shkruani një mal të tërë rreshtash në C, për shembull,

Mjafton të gjenerosh paketën e gabuar dhe të fusësh disa demon

hidhni disa rreshta kodi duke përdorur Skapi! Programi nuk ka

ndërfaqe grafike, dhe interaktiviteti arrihet përmes përkthyesit

Python. Sapo ta kuptoni, nuk do t'ju kushtojë asgjë për të krijuar gabime

paketat, injektojnë kornizat e nevojshme 802.11, kombinojnë qasje të ndryshme në sulme

(të themi, helmimi i cache ARP dhe hopping VLAN), etj. Vetë zhvilluesit këmbëngulin

për të siguruar që aftësitë e Scapy të përdoren në projekte të tjera. Duke e lidhur atë

si modul, është e lehtë të krijosh një mjet për lloje të ndryshme të kërkimit të zonës lokale,

kërkimi për dobësi, injeksion Wi-Fi, ekzekutimi automatik specifike

detyrat etj.

pako

Faqja e internetit:

Platforma: *nix, ka një port për Windows

Një zhvillim interesant që lejon, nga njëra anë, të gjenerojë ndonjë

paketën ethernet dhe, nga ana tjetër, dërgoni sekuenca paketash me qëllimin

kontrollet e gjerësisë së brezit. Ndryshe nga mjetet e tjera të ngjashme, pako

ka një ndërfaqe grafike, e cila ju lejon të krijoni paketa sa më thjesht të jetë e mundur

formë. Më tej më shumë. Krijimi dhe dërgimi janë veçanërisht të përpunuara

sekuencat e paketave. Ju mund të vendosni vonesa ndërmjet dërgimit,

dërgoni paketa me shpejtësi maksimale për të testuar xhiros

seksioni i rrjetit (po, këtu do të regjistrohen) dhe, çfarë është edhe më interesante -

ndryshoni në mënyrë dinamike parametrat në pako (për shembull, adresa IP ose MAC).

Nevoja për të analizuar trafikun e rrjetit mund të lindë për disa arsye. Monitorimi i sigurisë së kompjuterit, korrigjimi i rrjetit lokal, monitorimi i trafikut në dalje për të optimizuar funksionimin e një lidhjeje të përbashkët në internet - të gjitha këto detyra janë shpesh në axhendën e administratorëve të sistemit dhe përdoruesit e zakonshëm. Për t'i zgjidhur ato, ka shumë shërbime të quajtura sniffers, të dyja të specializuara, që synojnë zgjidhjen e një zone të ngushtë detyrash dhe "korrëse" shumëfunksionale, duke i siguruar përdoruesit një zgjedhje të gjerë mjetesh. Me një nga përfaqësuesit grupi i fundit, përkatësisht programi CommView i prodhuar nga kompania, dhe ky artikull ju prezanton. Programi ju lejon të shihni qartë pamjen e plotë të trafikut që kalon nëpër një segment kompjuteri ose rrjeti lokal; një sistem alarmi i personalizueshëm ju lejon të paralajmëroni për praninë e paketave të dyshimta në trafik, shfaqjen e nyjeve me adresa jonormale në rrjet ose një rritje të ngarkesës së rrjetit.

CommView ofron mundësinë për të mbajtur statistika për të gjitha lidhjet IP, për të deshifruar paketat IP deri në nivel i ulët dhe analizojini ato. Sistemi i integruar i filtrave për disa parametra ju lejon të vendosni gjurmimin ekskluzivisht për paketat e nevojshme, gjë që e bën analizën e tyre më efikase. Programi mund të njohë paketa nga më shumë se shtatë duzina protokolle më të zakonshme (përfshirë DDNS, DHCP, DIAG, DNS, FTP, HTTP, HTTPS, ICMP, ICQ, IMAP, IPsec, IPv4, IPv6, IPX, LDAP, MS SQL, NCP, NetBIOS, NFS, NLSP, POP3, PPP, PPPoE, SMB, SMTP, SOCKS, SPX, SSH, TCP, TELNET, UDP, WAP, etj.), dhe gjithashtu ruajini ato në skedarë për analiza të mëvonshme. Shumë mjete të tjera si zbulimi i prodhuesit të përshtatësit të rrjetit sipas adresës MAC, rindërtimi i HTML dhe kapja e paketave në distancë duke përdorur dobi shtesë CommView Remote Agent mund të jetë gjithashtu i dobishëm në raste të caktuara.

Puna me programin

Së pari ju duhet të zgjidhni ndërfaqen e rrjetit në të cilën do të monitorohet trafiku.

CommView mbështet pothuajse çdo lloj përshtatësi Ethernet - 10, 100 dhe 1000 Mbit/s, si dhe modem analog, xDSL, Wi-Fi, etj. Duke analizuar trafikun e përshtatësve Ethernet, CommView mund të përgjojë jo vetëm hyrjen dhe daljen, por edhe transitin pako të adresuara në çdo kompjuter në segmentin e rrjetit lokal. Vlen të përmendet se nëse detyra është të monitoroni të gjithë trafikun në një segment të rrjetit lokal, atëherë kërkohet që kompjuterët në të të lidhen përmes një shpërndarës, dhe jo përmes një ndërprerës. Disa modele moderne të ndërprerësve kanë një funksion të pasqyrimit të portit, i cili u lejon atyre gjithashtu të konfigurohen për monitorimin e rrjetit duke përdorur CommView. Ju mund të lexoni më shumë për këtë. Pasi të keni zgjedhur lidhjen e dëshiruar, mund të filloni kapjen e paketave. Butonat e fillimit dhe të ndalimit të kapjes ndodhen pranë vijës së përzgjedhjes së ndërfaqes. Për të punuar me një kontrollues të qasjes në distancë, VPN dhe PPPoE, duhet të instaloni drejtuesin e duhur kur instaloni programin.

Dritarja kryesore e programit është e ndarë në disa skeda përgjegjëse për një ose një fushë tjetër të punës. E para prej tyre, "Lidhjet aktuale IP", shfaq informacion i detajuar në lidhje me lidhjet aktuale IP të kompjuterit. Këtu mund të shihni adresën IP lokale dhe të largët, numrin e paketave të transmetuara dhe të marra, drejtimin e transmetimit, numrin e seancave IP të vendosura, portet, emrin e hostit (nëse funksioni i njohjes DNS nuk është i çaktivizuar në cilësimet e programit), dhe emrin e procesit që merr ose transmeton paketën për këtë sesion. informacionin e fundit nuk është i disponueshëm për paketat transitore, si dhe në kompjuterët që funksionojnë nën të Kontrolli i Windows 9x/ME.

Skeda e lidhjeve aktuale të IP-së

Nëse klikoni me të djathtën në ndonjë lidhje, do të hapet një meny konteksti ku mund të gjeni mjete që e bëjnë më të lehtë analizimin e lidhjeve. Këtu mund të shihni sasinë e të dhënave të transferuara brenda lidhjes, listën e plotë portet e përdorura, informacion të detajuar në lidhje me procesin e marrjes ose transmetimit të paketave për këtë sesion. CommView ju lejon të krijoni pseudonime për adresat MAC dhe IP. Për shembull, duke specifikuar pseudonimet në vend të adresave dixhitale të rënda të makinave në një rrjet lokal, mund të merrni emra kompjuterësh lehtësisht të lexueshëm dhe të paharrueshëm dhe kështu të lehtësoni analizën e lidhjes.

Për të krijuar një pseudonim për një adresë IP, duhet të zgjidhni menyja e kontekstit në mënyrë sekuenciale artikujt "Krijo një pseudonim" dhe "duke përdorur IP lokale" ose "duke përdorur IP të largët". Në dritaren që shfaqet, fusha e adresës IP tashmë do të plotësohet dhe gjithçka që mbetet është të vendosni një emër të përshtatshëm. Nëse një hyrje e re emri IP krijohet duke klikuar me të djathtën mbi një paketë, fusha e emrit plotësohet automatikisht me emrin e hostit (nëse disponohet) dhe mund të modifikohet. E njëjta gjë vlen edhe për punën me pseudonimet MAC.

Nga e njëjta meny, duke zgjedhur SmartWhois, mund të dërgoni adresën IP të burimit ose të destinacionit te SmartWhois, një aplikacion i pavarur nga Tamosoft që mbledh informacione për çdo adresë IP ose emër pritës, si emri i rrjetit, domeni, shteti, shteti ose krahina. , qytet dhe ia ofron përdoruesit.

Skeda e dytë, "Paketat", shfaq të gjitha paketat e përgjuara në ndërfaqen e zgjedhur të rrjetit dhe informacion të detajuar rreth tyre.

Skeda e paketave

Dritarja është e ndarë në tre zona. E para prej tyre shfaq një listë të të gjitha paketave të përgjuara. Nëse zgjidhni një nga paketat duke klikuar mbi të me treguesin e miut, dritaret e mbetura do të shfaqin informacion në lidhje me të. Kjo tregon numrin e paketës, protokollin, Mac dhe adresat IP të hostit dërgues dhe marrës, portat e përdorura dhe kohën kur u shfaq paketa.

Zona e mesme tregon përmbajtjen e paketës - në heksadecimal ose formë teksti. NË rastin e fundit karakteret jo të printueshme zëvendësohen me pika. Nëse disa paketa zgjidhen njëkohësisht në zonën e sipërme, dritarja e mesme do të tregojë numrin total të paketave të zgjedhura, madhësinë totale të tyre, si dhe intervalin kohor ndërmjet paketës së parë dhe të fundit.

Dritarja e poshtme tregon dekodimin informacion i detajuar në lidhje me paketën e zgjedhur.

Duke klikuar në një nga tre butonat në pjesën e poshtme të djathtë të dritares, mund të zgjidhni vendndodhjen e dritares së dekodimit: në fund, ose të rreshtuar majtas ose djathtas. Dy butonat e tjerë ju lejojnë të shkoni automatikisht në paketën e fundit të marrë dhe të ruani paketën e zgjedhur në zonën e dukshme të listës.

Menyja e kontekstit ju lejon të kopjoni MAC, adresat IP dhe paketat e tëra në kujtesën e fragmenteve, të caktoni pseudonime, të aplikoni një filtër të shpejtë për të zgjedhur paketat e kërkuara dhe gjithashtu të përdorni veglat "Rindërtimi i sesionit TCP" dhe "Generatori i paketave".

Mjeti i rindërtimit të sesionit TCP ju lejon të shikoni procesin e shkëmbimit midis dy hosteve përmes TCP. Për ta bërë më të kuptueshme përmbajtjen e seancës, duhet të zgjidhni "logjikën e shfaqjes" së duhur. Ky funksion është më i dobishëm për rikuperimin e informacionit të tekstit si HTML ose ASCII.

Të dhënat që rezultojnë mund të eksportohen si tekst, RTF ose skedar binar.

Skeda e skedarëve të regjistrit. Këtu mund të konfiguroni cilësimet për ruajtjen e paketave të kapura në një skedar. CommView ruan skedarët e regjistrave në formatin e vet NCF; Për t'i parë ato, përdoret një mjet i integruar, i cili mund të hapet nga menyja "File".

Është e mundur të mundësohet ruajtja automatike e paketave të përgjuara kur ato mbërrijnë, duke ruajtur protokollet e seancave HTTP në Formatet TXT dhe HTML, duke ruajtur, fshirë, bashkuar dhe ndarë skedarët e regjistrit. Një gjë për t'u mbajtur mend është se një paketë nuk ruhet menjëherë pas mbërritjes, kështu që nëse shikoni skedarin e regjistrit në kohë reale, me shumë mundësi nuk do të shfaqë paketat më të fundit. Në mënyrë që programi të dërgojë menjëherë bufferin në një skedar, duhet të klikoni butonin "Finish Capture".

Në skedën "Rregullat" mund të vendosni kushte për përgjimin ose injorimin e paketave.

Për të lehtësuar përzgjedhjen dhe analizën e paketave të kërkuara, mund të përdorni rregullat e filtrimit. Kjo gjithashtu do të ndihmojë në uljen e konsiderueshme të sasisë së burimeve të sistemit të përdorura nga CommView.

Për të aktivizuar një rregull, duhet të zgjidhni seksionin e duhur në anën e majtë të dritares. Gjithsej shtatë lloje rregullash janë në dispozicion: të thjeshta - "Protokollet dhe drejtimi", "Adresat Mac", "Adresat IP", "Portet", "Teksti", "Flamujt TCP", "Procesi", si dhe universale rregulli "Formula" " Për secilën nga rregullat e thjeshta ka një zgjedhje parametrat individualë, të tilla si zgjedhja e një drejtimi ose protokolli. Rregulli universal i Formulës është një mekanizëm i fuqishëm dhe fleksibël për krijimin e filtrave duke përdorur Logjika Boolean. Mund të gjendet një referencë e detajuar mbi sintaksën e saj.

Tab "Paralajmërime" do t'ju ndihmojë të konfiguroni cilësimet për njoftimet për ngjarje të ndryshme që ndodhin në segmentin e rrjetit në studim.

Skeda Alerts ju lejon të krijoni, modifikoni, fshini rregullat e sinjalizimit dhe shikoni ngjarjet aktuale që përputhen me këto rregulla

Për të vendosur një rregull paralajmërimi, duhet të klikoni butonin "Shto..." dhe të zgjidhni në dritaren që hapet kushtet e nevojshme, me shfaqjen e të cilit do të aktivizohet një njoftim, si dhe një metodë për njoftimin e përdoruesit për këtë.

CommView ju lejon të përcaktoni llojet e mëposhtme të ngjarjeve për monitorim:

- "Zbulo një paketë" që përputhet me formulën e specifikuar. Sintaksa e formulës përshkruhet në detaje në manualin e përdoruesit;

- "Bajt për sekondë." Ky alarm do të aktivizohet kur niveli i specifikuar i ngarkesës së rrjetit tejkalohet;

- "Pako për sekondë." Aktivizohet kur tejkalohet niveli i caktuar i frekuencës së transmetimit të paketës;

- "Transmetimet për sekondë." E njëjta gjë, vetëm për paketat e transmetimit;

- "Multicasts për sekondë" - e njëjta gjë për paketat multicast.

- "Adresë MAC e panjohur." Ky alarm mund të përdoret për të zbuluar pajisje të reja ose të paautorizuara që lidhen me rrjetin duke përcaktuar fillimisht një listë të adresave të njohura duke përdorur opsionin Setup;

- Paralajmërimi "Adresa IP e panjohur" do të aktivizohet kur përgjohen paketat me adresa IP të panjohur të dërguesit ose marrësit. Nëse specifikoni paraprakisht një listë adresash të njohura, ky alarm mund të përdoret për të zbuluar lidhje të paautorizuara përmes murit të zjarrit të korporatës.

CommView ka një mjet të fuqishëm për vizualizimin e statistikave të trafikut në studim. Për të hapur dritaren e statistikave, duhet të zgjidhni artikullin me të njëjtin emër nga menyja "Shiko".

Dritarja e statistikave në modalitetin "Të përgjithshme".

Në këtë dritare mund të shikoni statistikat e trafikut të rrjetit: këtu mund të shihni numrin e paketave për sekondë, bajt për sekondë, shpërndarjen e Ethernetit, protokollet IP dhe nënprotokollet. Grafikët mund të kopjohen në kujtesën e fragmenteve, gjë që do t'ju ndihmojë kur keni nevojë të përpiloni raporte.

Disponueshmëria, kostoja, kërkesat e sistemit

Versioni aktual i programit është CommView 5.1. Nga faqja e internetit Tamosoft mundeni, e cila do të funksionojë për 30 ditë.

Zhvilluesi u ofron klientëve dy opsione licence:

- Licenca e shtëpisë (licenca në shtëpi), me vlerë 2000 rubla, jep të drejtën për të përdorur programin në shtëpi në baza jokomerciale, ndërsa numri i hosteve të disponueshëm për monitorim në tuaj rrjeti i shtëpisë, është i kufizuar në pesë. Ky lloj licence nuk ju lejon të punoni në distancë duke përdorur Remote Agent.

- Licenca e ndërmarrjes (korporate, kosto - 10,000 rubla) siguron të drejtën e përdorimit komercial dhe jokomercial të programit nga një person që përdor personalisht programin në një ose disa makina. Programi gjithashtu mund të instalohet në një stacion pune dhe të përdoret nga disa persona, por jo njëkohësisht.

Aplikacioni funksionon në salla operative Sistemet Windows 98/Me/NT/2000/XP/2003. Për të funksionuar, ju nevojitet një përshtatës rrjeti Ethernet, Ethernet me valë, Unaza Token me mbështetje për standardin NDIS 3.0 ose një kontrollues standard i qasjes në distancë.

Të mirat:

- ndërfaqe e lokalizuar;

- sistem i shkëlqyer i ndihmës;

- mbështetje tipe te ndryshme përshtatës rrjeti;

- mjete të avancuara për analizimin e paketave dhe identifikimin e protokolleve;

- vizualizimi i statistikave;

- sistemi funksional i paralajmërimit.

Minuset:

- kosto shumë e lartë;

- mungesa e paracaktimit për rregullat e përgjimit dhe paralajmërimit;

- jo një mekanizëm shumë i përshtatshëm për zgjedhjen e një pakete në skedën "Paketat".

konkluzioni

Falë funksionalitet i shkëlqyer dhe ndërfaqe të përshtatshme, CommView mund të bëhet një mjet i domosdoshëm për administratorët e rrjeteve lokale, ofruesit e internetit dhe përdoruesit e shtëpisë. Isha i kënaqur me qasjen e kujdesshme të zhvilluesit ndaj lokalizimit rus të paketës: si ndërfaqja ashtu edhe manuali i referencës u bënë në një nivel shumë të lartë. Imazhi është disi i turbullt nga kostoja e lartë e programit, por një version provë tridhjetë-ditor do të ndihmojë një blerës të mundshëm të vendosë për këshillueshmërinë e blerjes së këtij mjeti.

Informacion i pergjithshem

Mjetet e quajtura analizues rrjeti janë emëruar sipas Sniffer Network Analyzer. Ky produkt u lëshua në 1988 nga Network General (tani Network Associates) dhe ishte një nga pajisjet e para që i lejoi menaxherët të dinin fjalë për fjalë se çfarë po ndodhte në botë pa lënë tavolinat e tyre. rrjet i madh. Analizuesit e parë lexonin titujt e mesazheve në paketat e të dhënave të dërguara përmes rrjetit, duke u ofruar administratorëve informacione rreth adresave të dërguesit dhe marrësit, madhësive të skedarëve dhe informacione të tjera të nivelit të ulët. Dhe e gjithë kjo është përveç kontrollit të korrektësisë së transmetimit të paketave. Duke përdorur grafikët dhe përshkrimet e tekstit analizuesit ndihmuan administratorët e rrjetit të diagnostikonin serverët, lidhjet e rrjetit, shpërndarësit dhe çelësat, si dhe aplikacionet. Përafërsisht, një analizues i rrjetit dëgjon ose "nuhat" paketat nga një segment fizik specifik i rrjetit. Kjo ju lejon të analizoni trafikun për modele të caktuara, të korrigjoni disa probleme dhe të identifikoni aktivitete të dyshimta. Sistemi i rrjetit Intrusion Detection nuk është gjë tjetër veçse një analizues i avancuar që përputhet me çdo paketë në rrjet me një bazë të dhënash të modeleve të njohura keqdashëse të trafikut, të ngjashme me program antivirus vjen me skedarë në kompjuter. Ndryshe nga mjetet e përshkruara më parë, analizuesit funksionojnë në një nivel më të ulët.

Nëse i drejtohemi modelit të referencës BOS, atëherë analizuesit kontrollojnë dy nivele më të ulëta- fizik dhe kanal.

|

Numri i nivelit të modelit BOS |

Emri i nivelit |

Shembuj të protokolleve |

|

Niveli 7 |

Shtresa e aplikimit |

DNS, FTP, HTTP, SMTP, SNMP, Telnet |

|

Niveli 6 |

Shtresa e prezantimit |

|

|

Niveli 5 |

Niveli i seancës |

|

|

Niveli 4 |

Shtresa e transportit |

NetBIOS, TCP, UDP |

|

Niveli 3 |

Shtresa e rrjetit |

ARP, IP, IPX, OSPF |

|

Niveli 2 |

Shtresa e lidhjes së të dhënave |

Arcnet, Ethernet, Unazë Token |

|

Niveli 1 |

Shtresa fizike |

Kabllo koaksiale, fibër optike, çift i përdredhur |

Shtresa fizike është instalime elektrike aktuale fizike ose media të tjera të përdorura për të krijuar rrjetin. Në shtresën e lidhjes së të dhënave, të dhënat fillimisht kodohen për transmetim përmes një mediumi specifik. Standardet e rrjetit shtresa e lidhjes përfshijnë wireless 802.11, Arcnet, kabllo koaksiale, Ethernet, Token Ring dhe shumë më tepër. Analizuesit zakonisht varen nga lloji i rrjetit në të cilin operojnë. Për shembull, për të analizuar trafikun në Rrjetet Ethernet ju duhet të keni një analizues Ethernet.

Ekzistojnë analizues të klasës komerciale nga prodhues të tillë si Fluke, Network General dhe të tjerë. Këto janë zakonisht pajisje harduerike me porosi që mund të kushtojnë dhjetëra mijëra dollarë. Megjithëse këto pajisje janë të afta për analiza më të thella, është e mundur të krijohet një analizues rrjeti me kosto të ulët duke përdorur software me të hapur tekstet burimore dhe një PC të lirë në platformën Intel.

Llojet e analizuesve

Në ditët e sotme prodhohen shumë analizues, të cilët ndahen në dy lloje. E para përfshin produkte të pavarura të instaluara në kompjuter celular. Konsulenti mund ta marrë me vete kur viziton zyrën e klientit dhe ta lidhë me rrjetin për të mbledhur të dhëna diagnostikuese.

Fillimisht, pajisjet portative të dizajnuara për testimin e rrjetit u krijuan ekskluzivisht për testim parametrat teknikë kabllor. Megjithatë, me kalimin e kohës, prodhuesit i kanë pajisur pajisjet e tyre me një numër funksionesh të analizuesit të protokollit. Analizuesit modern të rrjetit janë të aftë të zbulojnë një gamë të gjerë të problemet e mundshme-- nga dëmtim fizik kabllor derisa burimet e rrjetit të mbingarkohen.

Lloji i dytë i analizuesit është pjesë e një kategorie më të gjerë harduerësh dhe softuerësh të krijuar për monitorimin e rrjetit dhe lejimin e organizatave të kontrollojnë lokale dhe globale. shërbimet e rrjetit, duke përfshirë Web. Këto programe u japin administratorëve një pamje tërësore të shëndetit të rrjetit. Për shembull, këto produkte mund t'ju ndihmojnë të përcaktoni se në cilat aplikacione po ekzekutohen ky moment, cilët përdorues kanë regjistruar në rrjet dhe cili prej tyre gjeneron pjesën më të madhe të trafikut.

Përveç identifikimit të karakteristikave të rrjetit të nivelit të ulët, si burimi i paketave dhe destinacioni i tyre, analizuesit modern deshifrojnë informacionin e marrë në të shtatë shtresat e rrjetit të rrjetit të ndërlidhjes së sistemit të hapur (OSI) dhe shpesh ofrojnë rekomandime për zgjidhjen e problemeve. Nëse analiza në nivelin e aplikacionit nuk lejon që të bëhet një rekomandim adekuat, analizuesit kryejnë kërkime në një nivel më të ulët rrjeti.

Analizuesit modernë zakonisht mbështesin standardet e monitorimit në distancë (Rmon dhe Rmon 2), të cilat sigurojnë marrjen automatike të të dhënave kryesore të performancës, të tilla si informacioni rreth ngarkesës në burimet e disponueshme. Analizuesit që mbështesin Rmon mund të kontrollojnë rregullisht statusin e komponentëve të rrjetit dhe të krahasojnë të dhënat e marra me të dhënat e grumbulluara më parë. Nëse është e nevojshme, ata do të lëshojnë një paralajmërim nëse nivelet e trafikut ose performanca tejkalojnë kufijtë e vendosur nga administratorët e rrjetit.

NetScout Systems prezantoi sistemin nGenius Application Level Manager, i krijuar për të kontrolluar kohën e përgjigjes ndaj zona të veçanta kanal për të hyrë në faqen e internetit dhe për të përcaktuar performancën aktuale të serverëve. Ky aplikacion mund të analizojë performancën në rrjet publik, për të rikrijuar foto e madhe në kompjuterin e përdoruesit. Firma daneze NetTest (ish GN Nettest) ka filluar të ofrojë Fastnet, një sistem monitorimi i rrjetit që ndihmon kompanitë e e-biznesit të planifikojnë kapacitetin dhe të zgjidhin problemet e rrjetit.

Analiza e rrjeteve konvergjente (shumë shërbimesh).

Përhapja e rrjeteve me shumë shërbime (rrjetet e konvergjuara) mund të ketë një ndikim vendimtar në zhvillimin e sistemeve të telekomunikacionit dhe sistemeve të transmetimit të të dhënave në të ardhmen. Ideja e kombinimit në një infrastrukturës së rrjetit, bazuar në një protokoll pakete, aftësia për të transmetuar të dhëna, transmetime zanore dhe informacione video rezultoi të ishte shumë joshëse për ofruesit e specializuar në ofrimin e shërbimeve të telekomunikacionit, sepse mund të zgjerojë menjëherë gamën e shërbimeve që ata ofrojnë.

Ndërsa korporatat fillojnë të kuptojnë përfitimet e efikasitetit dhe kostos së rrjeteve IP të konvergjuara, shitësit e rrjetit mjetet Analizuesit përkatës janë duke u zhvilluar në mënyrë aktive. Në gjysmën e parë të vitit, shumë kompani prezantuan komponentë për produktet e tyre të administrimit të rrjetit të dizajnuara për rrjetet e zërit përmes IP.

"Konvergjenca ka krijuar kompleksitete të reja me të cilat duhet të merren administratorët e rrjetit," tha Glenn Grossman, drejtor i menaxhimit të produkteve në NetScout Systems. -- Trafiku zanor është shumë i ndjeshëm ndaj vonesave kohore. Analizuesit mund të shikojnë çdo bit dhe bajt të dërguar përmes një teli, të interpretojnë titujt dhe të përcaktojnë automatikisht përparësinë e të dhënave."

Përdorimi i teknologjive të konvergjencës së zërit dhe të dhënave mund të zgjohet valë e re interesi për analizuesit, pasi mbështetja e prioriteteve të trafikut në nivelin e paketave IP po bëhet thelbësore për funksionimin e shërbimeve zanore dhe video. Për shembull, Sniffer Technologies ka lëshuar Sniffer Voice, një paketë veglash e krijuar për administratorët e rrjeteve me shumë shërbime. Ky produkt jo vetëm që ofron shërbime tradicionale diagnostikuese për menaxhimin e trafikut Email, Internet dhe bazat e të dhënave, por identifikon edhe problemet e rrjetit dhe jep rekomandime për eliminimin e tyre në mënyrë që të sigurohet transmetimi korrekt i trafikut zanor përmes rrjeteve IP.

Ana negative e përdorimit të analizuesve

Duhet mbajtur mend se ekzistojnë dy anët e medaljes që lidhen me analizuesit. Ato ndihmojnë në funksionimin e rrjetit, por mund të përdoren gjithashtu nga hakerat për të kërkuar paketat e të dhënave për emrat e përdoruesve dhe fjalëkalimet. Për të parandaluar përgjimin e fjalëkalimit nga analizuesit, kokat e paketave janë të koduara (për shembull, duke përdorur standardin Secure Sockets Layer).

Në fund të fundit, nuk ka alternativë për një analizues rrjeti në situatat kur është e nevojshme të kuptohet se çfarë po ndodh në një rrjet global ose korporativ. Një analizues i mirë ju lejon të kuptoni shëndetin e një segmenti të rrjetit dhe të përcaktoni vëllimin e trafikut, si dhe të përcaktoni se si ky vëllim ndryshon gjatë ditës, cilët përdorues krijojnë ngarkesën më të rëndë dhe në cilat situata ka probleme me shpërndarjen e trafikut ose mungesa e gjerësisë së brezit. Falë përdorimit të një analizuesi, është e mundur të merren dhe të analizohen të gjitha pjesët e të dhënave në një segment rrjeti për një periudhë të caktuar.

Megjithatë, analizuesit e rrjetit janë të shtrenjtë. Nëse po planifikoni të blini një të tillë, së pari jini të qartë se çfarë prisni prej tij.

Karakteristikat e përdorimit të analizuesve të rrjetit

Për të përdorur analizuesit e rrjetit në mënyrë etike dhe produktive, duhet të ndiqen udhëzimet e mëposhtme.

Leja kërkohet gjithmonë

Analiza e rrjetit, si shumë veçori të tjera të sigurisë, ka potencial për keqpërdorim. Duke përgjuar gjithçka të dhënat e transmetuara përmes rrjetit, ju mund të spiunoni fjalëkalime për sisteme të ndryshme, përmbajtje mesazhet e postës dhe të dhëna të tjera kritike, të brendshme dhe të jashtme, pasi shumica e sistemeve nuk e kodojnë trafikun e tyre në rrjetin lokal. Nëse të dhëna të tilla bien në duar të gabuara, padyshim që mund të çojnë në shkelje serioze të sigurisë. Mund të jetë gjithashtu një shkelje e privatësisë së punonjësve. Para së gjithash, duhet të merrni leje me shkrim nga menaxhmenti, mundësisht menaxhmenti i lartë, përpara se të filloni aktivitete të tilla. Ju gjithashtu duhet të konsideroni se çfarë të bëni me të dhënat pasi të merren. Përveç fjalëkalimeve, këto mund të jenë të dhëna të tjera të ndjeshme. Në mënyrë tipike, protokollet analiza e rrjetit duhet të pastrohen nga sistemi nëse nuk nevojiten për ndjekje penale ose civile. Ka precedentë të dokumentuar të shkarkimit të administratorëve me qëllim të mirë të sistemit për përgjim të paautorizuar të të dhënave.

Ju duhet të kuptoni topologjinë e rrjetit

Para se të vendosni analizuesin, është e nevojshme të kuptoni plotësisht fizikun dhe organizimi logjik këtë rrjet. Duke kryer analiza në vendin e gabuar në rrjet, mund të merrni rezultate të gabuara ose thjesht mos gjetja e asaj që ju nevojitet. Është e nevojshme të kontrollohet që nuk ka ruterë midis stacionit të punës së analizës dhe vendndodhjes së vëzhgimit. Routerët do të përcjellin trafikun në një segment rrjeti vetëm nëse ka një thirrje në një nyje të vendosur atje. Në mënyrë të ngjashme, në një rrjet të ndërruar, do t'ju duhet të konfiguroni portin me të cilin po lidheni si një port "monitor" ose "pasqyrë". Prodhues të ndryshëm përdorni terminologji të ndryshme, por në thelb porti duhet të veprojë si një shpërndarës dhe jo një ndërprerës, pasi duhet të shohë të gjithë trafikun që kalon përmes çelësit, jo vetëm atë të drejtuar stacioni i punës. Pa këtë cilësim, porta e monitorit do të shohë vetëm atë që drejtohet në portin ku është lidhur dhe trafikun e transmetimit të rrjetit.

Duhet të përdorë kritere strikte kërkimi

Në varësi të asaj që dëshironi të gjeni, përdorimi i një filtri të hapur (d.m.th., duke treguar gjithçka) do ta bëjë rezultatin të madh dhe të vështirë për t'u analizuar. Është më mirë të përdorni kritere të veçanta kërkimi për të zvogëluar prodhimin që prodhon analizuesi. Edhe nëse nuk dini saktësisht se çfarë të kërkoni, prapë mund të shkruani një filtër për të kufizuar rezultatet e kërkimit. Nëse keni nevojë të gjeni një makinë të brendshme, është e saktë të vendosni kriteret për të parë vetëm adresat e burimit brenda një rrjeti të caktuar. Nëse duhet të gjurmoni lloj i caktuar trafiku, le të themi trafiku FTP, atëherë mund t'i kufizoni rezultatet vetëm në atë që hyn në portin e përdorur nga aplikacioni. Duke bërë këtë, ju mund të arrini rezultate dukshëm më të mira të analizës.

Vendosja e gjendjes së referencës së rrjetit

Duke përdorur një analizues rrjeti gjatë funksionimin normal , dhe duke regjistruar rezultatet përfundimtare, arrihet një gjendje referimi që mund të krahasohet me rezultatet e marra gjatë përpjekjeve për të izoluar problemin. Analizatori Ethereal i diskutuar më poshtë prodhon disa raporte të dobishme për këtë. Do të merren gjithashtu disa të dhëna për të gjurmuar përdorimin e rrjetit me kalimin e kohës. Duke përdorur këto të dhëna, mund të përcaktoni se kur rrjeti është i ngopur dhe cilat janë arsyet kryesore për këtë - një server i mbingarkuar, një rritje në numrin e përdoruesve, një ndryshim në llojin e trafikut, etj. Nëse ka një pikënisje, është më e lehtë të kuptosh se kush është fajtor për çfarë.

Analiza e trafikut është një proces, rëndësia e të cilit është e njohur për çdo profesionist të IT-së, pavarësisht nëse ai punon për një kompani të vogël apo një korporatë të madhe. Në fund të fundit, identifikimi dhe korrigjimi i problemeve të rrjetit është një art i vërtetë, i cili varet drejtpërdrejt si nga instinkti i vetë specialistit, ashtu edhe nga thellësia dhe cilësia e të dhënave që ai operon. Dhe analizuesi i trafikut është pikërisht mjeti që ju ofron këto të dhëna. Një zgjidhje e zgjedhur me mençuri e analizës së trafikut të rrjetit jo vetëm që mund t'ju ndihmojë të kuptoni se si dërgohen, merren dhe transmetohen në mënyrë të sigurt paketat nëpër rrjetin tuaj, por gjithashtu mund të bëjë shumë, shumë më tepër!

Aktualisht në treg nje numer i madh i variacionet e softuerit për analizimin e trafikut të rrjetit. Për më tepër, disa prej tyre janë në gjendje të ngjallin kujtime nostalgjike tek specialistët e “old school”; ata përdorin një font terminal dhe ndërfaqe të linjës së komandës dhe në shikim të parë duken të vështira për t'u përdorur. Zgjidhjet e tjera, përkundrazi, dallohen për lehtësinë e instalimit dhe synojnë një audiencë me perceptim vizual (ato fjalë për fjalë janë të ngopura me grafika të ndryshme). Gama e çmimeve të këtyre zgjidhjeve gjithashtu ndryshon shumë - nga të lira në zgjidhje me një licencë korporate shumë të shtrenjtë.

Në mënyrë që ju, në varësi të detyrave dhe preferencave tuaja, të jeni në gjendje të zgjidhni zgjidhjen më të mirë për analizimin e trafikut në rrjet, ne ju paraqesim një listë të produkteve softuerike më interesante të disponueshme aktualisht në treg për analizën e trafikut, si dhe një pasqyrë e shkurtër e funksionalitetit të integruar në to për nxjerrjen, përpunimin dhe paraqitjen vizuale të informacioneve të ndryshme të rrjetit. Disa nga këto funksione janë të ngjashme për të gjitha zgjidhjet për analizimin e trafikut të rrjetit të paraqitura në këtë përmbledhje - ato ju lejojnë të shihni paketat e rrjetit të dërguara dhe të marra me një ose një nivel tjetër detajesh - por pothuajse të gjitha kanë disa veçori karakteristike që i bëjnë ato unike. kur përdoret në situata të caktuara ose mjedise rrjeti. Në fund të fundit, ne i drejtohemi analizës së trafikut të rrjetit kur kemi një problem rrjeti, por nuk mund ta ngushtojmë shpejt atë në një makinë, pajisje ose protokoll specifik dhe duhet të bëjmë një kërkim më të thellë. Ne do t'ju ndihmojmë të zgjidhni më të përshtatshmen për këto qëllime. zgjidhje softuerike për analizën e trafikut.

Analizuesi i gjerësisë së brezit të rrjetit SolarWinds

Kjo zgjidhje është pozicionuar nga prodhuesi si një paketë softuerësh e dy produkteve - Monitorimi i performancës së rrjetit ( zgjidhje bazë) dhe NetFlow Traffic Analyzer (extension modular). Siç u tha, ata kanë funksionalitet të ngjashëm, por ende të ndryshëm për analizimin e trafikut të rrjetit, duke plotësuar njëri-tjetrin kur ndarjen dy produkte njëherësh.

Monitori i performancës së rrjetit, siç sugjeron emri, monitoron performancën e rrjetit dhe është një zgjedhje joshëse nëse doni të merrni një pasqyrë të asaj që po ndodh në rrjetin tuaj. Duke blerë këtë zgjidhje, ju po paguani për aftësinë për të monitoruar shëndetin e përgjithshëm të rrjetit tuaj: bazuar në një mori statistikash, si shpejtësia dhe besueshmëria e transmetimit të të dhënave dhe paketave, në shumicën e rasteve do të jeni në gjendje të identifikoni shpejt problemet në funksionimin e rrjetit tuaj. Dhe aftësitë e avancuara intelektuale të programit për identifikimin e problemeve të mundshme dhe aftësitë e gjera për paraqitjen vizuale të rezultateve në formën e tabelave dhe grafikëve me paralajmërime të qarta për problemet e mundshme do ta bëjnë këtë punë edhe më të lehtë.

Zgjerimi modular i NetFlow Traffic Analyzer është më i fokusuar në analizimin e vetë trafikut. Ndërsa funksionaliteti i zgjidhjes bazë të softuerit të monitorimit të performancës së rrjetit synohet më shumë të merret ide e pergjithshme në lidhje me performancën e rrjetit, NetFlow Traffic Analyzer fokusohet në një analizë më të detajuar të proceseve që ndodhin në rrjet. Në veçanti kjo pjesë paketë softuerike do t'ju lejojë të analizoni mbingarkesën ose rritjet jonormale të gjerësisë së brezit dhe të ofroni statistika të renditura sipas përdoruesit, protokollit ose aplikacionit. Ju lutemi vini re se ky program është i disponueshëm vetëm për mjedisin Windows.

Wireshark

Është një mjet relativisht i ri në familjen e madhe të zgjidhjeve diagnostikuese të rrjetit, por gjatë kësaj kohe tashmë ka fituar njohje dhe respekt nga profesionistët e IT. WireShark bën një punë të shkëlqyer për të analizuar trafikun, duke e bërë punën e tij në mënyrë të përsosur për ju. Zhvilluesit ishin në gjendje të gjenin një terren të mesëm midis të dhënave origjinale dhe paraqitje vizuale këto të dhëna, kështu që në WireShark nuk do të gjeni paragjykime në një drejtim ose në një tjetër, nga të cilat vuajnë shumica e zgjidhjeve të tjera për analizimin e trafikut të rrjetit. WireShark është i thjeshtë, i pajtueshëm dhe i lëvizshëm. Me WireShark, ju merrni saktësisht atë që prisni dhe e merrni atë shpejt.

WireShark ka një të mirë ndërfaqja e përdoruesit, shumë opsione filtrimi dhe renditjeje dhe, siç do ta vlerësojnë shumë prej nesh, analiza e trafikut WireShark funksionon mirë me secilën nga tre familjet më të njohura të sistemeve operative—*NIX, Windows dhe macOS. Shtojini të gjitha sa më sipër faktin që WireShark është me burim të hapur dhe falas, dhe ju keni një mjet të shkëlqyer për diagnostikimin e shpejtë të rrjetit tuaj.

tcpdump

Analizuesi i trafikut tcpdump duket si një lloj mjeti i lashtë dhe, për të qenë plotësisht i sinqertë, funksionon gjithashtu për sa i përket funksionalitetit. Përkundër faktit se ai përballon punën e tij dhe e bën atë mirë, duke përdorur sa më pak burime të sistemit, shumë specialistë modernë do ta kenë të vështirë ta kuptojnë një numër i madh tabela “të thata” me të dhëna. Por ka situata në jetë kur përdorimi i zgjidhjeve të tilla të ndërprera dhe me burime intensive mund të jetë i dobishëm. Në disa mjedise ose në PC që mezi performojnë, minimalizmi mund të jetë opsioni i vetëm i zbatueshëm.

tcpdump fillimisht u zhvillua për mjedisin *NIX, por aktualisht punon edhe me disa Portat e Windows. Ai ka të gjithë funksionalitetin bazë që prisni të shihni në çdo analizues trafiku - kapje, regjistrim, etj. - por nuk mund të kërkoni më shumë prej tij.

Kismet

Analizuesi i trafikut Kismet është një shembull tjetër i softuerit me burim të hapur i përshtatur për zgjidhje detyra specifike. Kismet nuk analizon vetëm trafikun e rrjetit, por ju ofron funksione shumë më të avancuara. Për shembull, është në gjendje të analizojë trafikun e rrjeteve të fshehura dhe madje edhe të rrjeteve pa tel që nuk transmetojnë SSID-në e tyre! Një mjet i analizës së trafikut si ky mund të jetë jashtëzakonisht i dobishëm kur ka diçka në rrjetin tuaj me valë që po shkakton probleme, por nuk mund ta gjeni shpejt burimin. Kismet do t'ju ndihmojë të zbuloni një rrjet mashtrues ose një pikë aksesi që funksionon, por nuk është konfiguruar saktë.

Shumë prej nesh e dinë vetë se detyra bëhet më komplekse kur bëhet fjalë për analizimin e trafikut të rrjetit pa tel, kështu që të kesh në dorë një mjet të specializuar si Kismet nuk është vetëm i dëshirueshëm, por shpeshherë i nevojshëm. Analizuesi i trafikut Kismet është një zgjedhje e shkëlqyer për ju nëse merreni vazhdimisht me të sasi e madhe trafiku me valë dhe pajisje wireless, dhe ju duhet një mjet i mirë për të analizuar trafikun e rrjetit pa tel. Kismet është i disponueshëm për *NIX, Windows nën mjediset Cygwin dhe macOS.

EtherApe

Sipas tyre funksionalitetin EtherApe është i ngjashëm me WireShark në shumë mënyra, dhe është gjithashtu me burim të hapur dhe falas. Sidoqoftë, ajo që dallon vërtet nga zgjidhjet e tjera është përqendrimi i saj në grafikë. Dhe nëse, për shembull, shikoni rezultatet e analizës së trafikut WireShark në një formë klasike dixhitale, atëherë trafiku i rrjetit EtherApe shfaqet duke përdorur një ndërfaqe grafike të avancuar, ku çdo kulm i grafikut përfaqëson një host të veçantë, madhësitë e kulmeve dhe skajeve tregojnë madhësinë e trafikut të rrjetit dhe janë shënuar me protokolle të ndryshme me ngjyra. Për ata njerëz që preferojnë perceptimin vizual informacion statistikor, analizuesi EtherApe mund të jetë zgjidhja më e mirë. Në dispozicion për mjediset *NIX dhe macOS.

Kaini dhe Abeli

Ky softuer me një emër shumë interesant ka aftësinë për të analizuar trafikun është më shumë një funksion ndihmës sesa ai kryesor. Nëse detyrat tuaja shkojnë përtej analizës së thjeshtë të trafikut, atëherë duhet t'i kushtoni vëmendje këtij mjeti. Me të, ju mund të rikuperoni fjalëkalimet e Windows, të kryeni sulme për të marrë kredencialet e humbura, të ekzaminoni të dhënat VoIP në rrjet, të analizoni kursimin e paketave dhe shumë më tepër. Ky është një mjet vërtet i fuqishëm për administratori i sistemit me kompetenca të gjera. Punon vetëm në mjedisin Windows.

NetworkMiner

NetworkMiner është një zgjidhje tjetër softuerike, funksionaliteti i së cilës shkon përtej analizës bazë të trafikut. Ndërsa analizuesit e tjerë të trafikut fokusohen në dërgimin dhe marrjen e paketave, NetworkMiner monitoron ata që në të vërtetë dërgojnë dhe marrin pako. Ky mjet është më i përshtatshëm për identifikimin e kompjuterëve ose përdoruesve problematikë sesa për drejtimin diagnostifikimi i përgjithshëm ose vetë monitorimin e rrjetit. NetworkMiner projektuar për OS Dritaret.

KisMAC

KisMAC - emri i këtij produkti softuer flet vetë - ky është Kismet për macOS. Këto ditë Kismet tashmë ka një port për mjedis operativ macOS, kështu që ekzistenca e KisMAC mund të duket e tepërt, por vlen të përmendet fakti që zgjidhja KisMAC në fakt ka bazën e vet të kodit dhe nuk rrjedh drejtpërdrejt nga analizuesi i trafikut Kismet. Vëmendje e veçantë është se KisMAC ofron disa aftësi, të tilla si harta e vendndodhjes dhe sulmet e deautentifikimit në macOS, që vetë Kismet nuk i ofron. Këto veçori unike në situata të caktuara mund të anojnë peshoren në favor të kësaj zgjidhjeje të veçantë softuerike.

konkluzioni

Programet e analizës së trafikut të rrjetit mund të jenë një mjet jetik për ju kur hasni periodikisht problemet e rrjetit të llojeve të ndryshme - qoftë performanca, lidhjet e ndërprera ose probleme me rezervimin e rrjetit. Pothuajse gjithçka që lidhet me transmetimin dhe marrjen e të dhënave në rrjet mund të identifikohet dhe korrigjohet shpejt falë informacionit të marrë duke përdorur softuerin nga lista e mësipërme.

Rezultatet që do t'ju japë një analizë cilësore e trafikut të rrjetit duke përdorur mjete softuerike të specializuara të provuara do t'ju ndihmojnë të shkoni shumë më thellë se shtresa e lartë e problemit dhe të kuptoni se çfarë po ndodh në të vërtetë në rrjetin tuaj, ose nuk po ndodh, por duhet të ndodhë. .

Regjistrohu në buletinin, ndani artikuj në rrjetet sociale dhe bëni pyetje në komente!

Gjithmonë në kontakt, Igor Panov.