Protokolli TCP/IP (Protokolli i Kontrollit të Transmisionit / Protokolli i Internetit) është një grumbull i protokolleve të rrjetit të kudogjendura për internetin dhe rrjete të tjera të ngjashme (për shembull, ky protokoll përdoret gjithashtu në një LAN). Emri TCP / IP vjen nga dy nga protokollet më të rëndësishme:

- IP (Internet Protocol) - është përgjegjës për transferimin e një pakete të dhënash nga nyja në nyje. IP përcjell çdo paketë bazuar në një adresë destinacioni prej katër bajtësh (adresa IP).

- TCP (Transmission Control Protocol) - është përgjegjës për verifikimin e dërgimit të saktë të të dhënave nga klienti në server. Të dhënat mund të humbasin në rrjetin e ndërmjetëm. TCP shtoi aftësinë për të zbuluar gabime ose të dhëna të humbura dhe, si rezultat, aftësinë për të kërkuar ritransmetim derisa të dhënat të merren saktë dhe plotësisht.

Karakteristikat kryesore të TCP / IP:

- Protokolle të standardizuara të nivelit të lartë të përdorura për shërbime të njohura të përdoruesve.

- Përdoren standarde të protokollit të hapur, gjë që bën të mundur zhvillimin dhe përsosjen e standardeve pavarësisht nga softueri dhe hardueri;

- Sistemi unik i adresimit;

- Pavarësia nga kanali i komunikimit fizik i përdorur;

Parimi i funksionimit të pirgut të protokollit TCP / IP është i njëjtë si në modelin OSI, të dhënat nga shtresat e sipërme janë të kapsuluara në pako të shtresave të poshtme.

Nëse paketa lëviz lart në nivel nga lart poshtë - në çdo nivel informacioni i shërbimit i shtohet paketës në formën e një titulli dhe ndoshta një rimorkio (informacioni i vendosur në fund të mesazhit). Ky proces quhet. Informacioni i shërbimit është menduar për një objekt të të njëjtit nivel në një kompjuter të largët. Formati dhe interpretimi i tij përcaktohen nga protokollet e kësaj shtrese.

Nëse paketa lëviz lart në nivel nga poshtë lart, ajo ndahet në kokë dhe të dhëna. Kreu i paketës analizohet, informacioni i shërbimit theksohet dhe, në përputhje me të, të dhënat ridrejtohen në një nga objektet e nivelit më të lartë. Niveli më i lartë, nga ana tjetër, analizon këto të dhëna dhe gjithashtu i ndan ato në një titull dhe të dhëna, më pas kreu analizohet dhe informacioni i shërbimit dhe të dhënat për nivelin më të lartë theksohen. Procedura përsëritet përsëri derisa të dhënat e përdoruesit, të liruara nga të gjitha informacionet e shërbimit, të arrijnë në shtresën e aplikacionit.

Është e mundur që paketa të mos arrijë kurrë në shtresën e aplikimit. Në veçanti, nëse kompjuteri punon si një stacion i ndërmjetëm në rrugën midis dërguesit dhe marrësit, atëherë objekti, në nivelin e duhur, kur analizon informacionin e shërbimit, do të përcaktojë që paketa në këtë nivel nuk i drejtohet atij. si rezultat i së cilës, objekti do të marrë masat e nevojshme për të ridrejtuar paketën në destinacion ose për t'i kthyer dërguesit me një mesazh gabimi. Por në një mënyrë apo tjetër, ajo nuk do të kryejë promovimin e të dhënave në nivelin më të lartë.

Një shembull i kapsulimit mund të përfaqësohet si më poshtë:

Merrni parasysh çdo funksion të nivelit

Niveli i aplikimit

Aplikacionet që punojnë me pirgun TCP/IP mund të shërbejnë gjithashtu si shtresa përfaqësuese dhe e pjesshme e sesionit të modelit OSI.

Shembuj të zakonshëm të aplikacioneve janë programet:

- Telnet

- HTTP

- Protokollet e postës elektronike (SMTP, POP3)

Për të dërguar të dhëna në një aplikacion tjetër, aplikacioni i referohet një ose një moduli tjetër të modulit të transportit.

Shtresa e transportit

Protokollet e shtresës së transportit ofrojnë shpërndarje transparente të të dhënave te mjalti me dy procese aplikimi. Procesi që merr ose dërgon të dhëna duke përdorur shtresën e transportit identifikohet në këtë shtresë nga një numër i quajtur numri i portit.

Kështu, numri i portit luan rolin e adresës së dërguesit dhe marrësit në shtresën e transportit. Duke analizuar kokën e paketës së tij të marrë nga porta, moduli i transportit përcakton me numrin e portit të marrësit se në cilin prej proceseve të aplikacionit drejtohen të dhënat dhe i transferon këto të dhëna në procesin përkatës të aplikimit.

Numri i portit të marrësit dhe dërguesit regjistrohet në kokë nga moduli i transportit që dërgon të dhënat. Titulli i transportit përmban gjithashtu disa shpenzime të tjera, dhe formati i kokës varet nga protokolli i transportit i përdorur.

Mjetet e shtresës së transportit janë një superstrukturë funksionale mbi shtresën e rrjetit dhe zgjidhin dy detyra kryesore:

- sigurimin e shpërndarjes së të dhënave ndërmjet programeve specifike që veprojnë, në rastin e përgjithshëm, në nyje të ndryshme të rrjetit;

- sigurimi i shpërndarjes së garantuar të grupeve të të dhënave me madhësi arbitrare.

Aktualisht, interneti përdor dy protokolle transporti - UDP, i cili siguron shpërndarje të pagarantuar të të dhënave midis programeve dhe TCP, i cili siguron shpërndarje të garantuar me vendosjen e një lidhjeje virtuale.

Shtresa e rrjetit (porta).

Protokolli kryesor i kësaj shtrese është IP, i cili dërgon blloqe të dhënash (datagrame) nga një adresë IP në tjetrën. Një adresë IP është një identifikues unik 32-bit i një kompjuteri, më saktë, ndërfaqja e tij e rrjetit. Të dhënat për datagramin transferohen në modulin IP nga shtresa e transportit. Moduli IP i shton këtyre të dhënave një kokë që përmban adresat IP të dërguesit dhe marrësit, dhe informacione të tjera shërbimi.

Kështu, datagrami i gjeneruar transmetohet në shtresën e aksesit në mediumin e transmetimit, për dërgim përmes kanalit të transmetimit të të dhënave.

Jo të gjithë kompjuterët mund të komunikojnë drejtpërdrejt me njëri-tjetrin; shpesh, për të transferuar një datagram në destinacionin e tij, kërkohet ta përcjellë atë përmes një ose më shumë kompjuterëve të ndërmjetëm përgjatë një rruge të caktuar. Detyra e përcaktimit të rrugës për çdo datagram trajtohet nga IP.

Kur moduli IP merr një datagram nga niveli më i ulët, ai kontrollon adresën IP të destinacionit, nëse datagrami i adresohet këtij kompjuteri, atëherë të dhënat prej tij dërgohen për përpunim në modulin e nivelit më të lartë, nëse adresa e destinacionit të datagrami është i dikujt tjetër, atëherë moduli IP mund të marrë dy vendime:

- Shkatërroni datagramin;

- Dërgojeni më tej në destinacionin e tij, pasi të keni përcaktuar rrugën që do të ndiqni, kështu bëjnë stacionet e ndërmjetme - ruterat.

Mund të jetë gjithashtu e nevojshme në kufirin e rrjeteve me karakteristika të ndryshme, të ndahet datagrami në fragmente dhe më pas t'i mblidhen ato në një tërësi të vetme në kompjuterin e marrësit. Kjo është edhe detyrë e protokollit IP.

Gjithashtu, protokolli IP mund të dërgojë mesazhe - njoftime duke përdorur protokollin ICMP, për shembull, nëse një datagram shkatërrohet. Nuk ka më kontrolle për saktësinë, konfirmimin ose dorëzimin e të dhënave, nuk ka lidhje paraprake në protokoll, këto detyra i caktohen shtresës së transportit.

Shtresa e aksesit në media

Funksionet e këtij niveli janë si më poshtë:

- Hartëzimi i adresave IP në adresat fizike të rrjetit. Ky funksion kryhet nga protokolli ARP;

- Inkapsulimi i të dhënave të IP-ve në korniza për transmetim në një kanal fizik dhe nxjerrja e të dhënave nga kornizat, duke mos kërkuar asnjë kontroll të transmetimit pa gabime, pasi në pirgun TCP / IP ky kontroll i caktohet shtresës së transportit ose vetë aplikacionit. Kreu i kornizës tregon pikën e hyrjes në shërbimin SAP, kjo është fusha që përmban kodin e protokollit;

- Përcaktimi i mënyrës së qasjes në mediumin e transmetimit, d.m.th. mënyrën në të cilën kompjuterët vendosin të drejtën e tyre për të transferuar të dhëna;

- Përcaktimi i paraqitjes së të dhënave në një mjedis fizik;

- Përcjellja dhe marrja e kornizës.

Merrni parasysh kapsulimi duke përdorur shembullin e përgjimit të një pakete HTTP duke përdorur snifferin wireshark, i cili funksionon në shtresën e aplikimit të protokollit TCP / IP:

Përveç vetë protokollit të përgjuar HTTP, sniffer përshkruan çdo shtresë më të ulët bazuar në pirgun TCP / IP. HTTP është i kapsuluar në TCP, TCP në IPv4, IPv4 në Ethernet II.

Ky artikull do të mbulojë bazat e modelit TCP / IP. Për një kuptim më të mirë, janë përshkruar protokollet dhe shërbimet kryesore. Gjëja kryesore është të mos nxitoni dhe të përpiqeni të kuptoni çdo gjë në faza. Të gjitha janë të ndërlidhura dhe pa kuptuar njërën, do të jetë e vështirë të kuptosh tjetrën. Këtu është një informacion shumë sipërfaqësor, në mënyrë që ky artikull të mund të quhet në mënyrë të sigurtë "Steku i protokollit TCP / IP për dummies". Megjithatë, shumë gjëra këtu nuk janë aq të vështira për t'u kuptuar sa mund të duket në shikim të parë.

TCP / IP

Stacki TCP / IP është një model rrjeti i transmetimit të të dhënave në një rrjet; ai përcakton rendin në të cilin pajisjet ndërveprojnë. Të dhënat hyjnë në shtresën e lidhjes së të dhënave dhe përpunohen me radhë nga çdo shtresë e mësipërme. Stacki paraqitet si një abstraksion që shpjegon parimet e përpunimit dhe marrjes së të dhënave.

Stafi i protokollit të rrjetit TCP/IP ka 4 shtresa:

- Kanali (Lidhja).

- Rrjeti (Interneti).

- Transporti.

- Aplikacion.

Niveli i aplikimit

Shtresa e aplikacionit siguron ndërveprim midis aplikacionit dhe shtresave të tjera të grumbullit të protokolleve, analizon dhe transformon informacionin hyrës në një format të përshtatshëm për softuer. Është më i afërt me përdoruesin dhe ndërvepron drejtpërdrejt me të.

- HTTP;

- SMTP;

Çdo protokoll përcakton rendin dhe parimet e veta për të punuar me të dhënat.

HTTP (HyperText Transfer Protocol) është për transferimin e të dhënave. Përdoret për të dërguar, për shembull, dokumente HTML që shërbejnë si bazë për një faqe interneti. Skema e thjeshtuar e punës paraqitet si "klient - server". Klienti dërgon kërkesën, serveri e pranon atë, e përpunon siç duhet dhe kthen rezultatin përfundimtar.

Shërben si standard për transferimin e skedarëve përmes rrjetit. Klienti dërgon një kërkesë për një skedar të caktuar, serveri e kërkon këtë skedar në bazën e të dhënave të tij dhe, nëse ka sukses, e dërgon atë si përgjigje.

Përdoret për të dërguar e-mail. Operacioni SMTP përfshin tre hapa vijues:

- Përcaktimi i adresës së dërguesit. Kjo kërkohet për të kthyer emailet.

- Identifikimi i marrësit. Ky hap mund të përsëritet disa herë kur specifikoni destinacione të shumta.

- Përcaktimi i përmbajtjes së mesazhit dhe dërgimi. Lloji i mesazhit transmetohet si informacion shërbimi. Nëse serveri konfirmon gatishmërinë e tij për të pranuar paketën, atëherë kryhet vetë transaksioni.

Kreu

Kreu përmban të dhëna shërbimi. Është e rëndësishme të kuptohet se ato janë të destinuara vetëm për një nivel specifik. Kjo do të thotë që sapo paketa t'i dërgohet marrësit, ajo do të përpunohet atje sipas të njëjtit model, por në rend të kundërt. Kreu i integruar do të ketë informacion të veçantë që mund të përpunohet vetëm në një mënyrë të caktuar.

Për shembull, një kokë e vendosur në shtresën e transportit në anën tjetër mund të përpunohet vetëm nga shtresa e transportit. Të tjerët thjesht do ta injorojnë atë.

Shtresa e transportit

Në nivelin e transportit, informacioni i marrë përpunohet si një njësi e vetme, pavarësisht nga përmbajtja. Mesazhet e marra ndahen në segmente, atyre u shtohet një kokë dhe e gjithë gjëja dërgohet më poshtë.

Protokollet e transferimit të të dhënave:

Protokolli më i zakonshëm. Ai është përgjegjës për transferimin e garantuar të të dhënave. Kur dërgoni paketa, kontrollohet kontrolli i tyre, procesi i transaksionit. Kjo do të thotë se informacioni do të arrijë "i sigurt dhe i shëndoshë" pavarësisht nga kushtet.

UDP (User Datagram Protocol) është protokolli i dytë më i popullarizuar. Ai është gjithashtu përgjegjës për transmetimin e të dhënave. Një tipar dallues qëndron në thjeshtësinë e tij. Paketat thjesht dërgohen pa krijuar një lidhje të veçantë.

TCP apo UDP?

Secili prej këtyre protokolleve ka zonën e vet të aplikimit. Ajo kushtëzohet logjikisht nga veçoritë e veprës.

Avantazhi kryesor i UDP është shpejtësia e tij e transmetimit. TCP është një protokoll kompleks me shumë kontrolle, ndërsa UDP duket të jetë më i thjeshtë dhe për rrjedhojë më i shpejtë.

Ana negative është thjeshtësia. Për shkak të mungesës së kontrolleve, integriteti i të dhënave nuk garantohet. Kështu, informacioni thjesht dërgohet, dhe të gjitha kontrollet dhe manipulimet e ngjashme mbeten me aplikacionin.

UDP përdoret, për shembull, për të parë video. Për një skedar video, humbja e një numri të vogël segmentesh nuk është kritike, ndërsa shpejtësia e shkarkimit është faktori më i rëndësishëm.

Sidoqoftë, nëse keni nevojë të dërgoni fjalëkalime ose detaje të kartës bankare, atëherë nevoja për të përdorur TCP është e dukshme. Humbja edhe e pjesës më të vogël të të dhënave mund të ketë pasoja katastrofike. Shpejtësia në këtë rast nuk është aq e rëndësishme sa siguria.

Shtresa e rrjetit

Shtresa e rrjetit formon paketa nga informacioni i marrë dhe shton një kokë. Pjesa më e rëndësishme e të dhënave është adresa IP dhe MAC e burimit dhe destinacionit.

Adresa IP (adresa e Protokollit të Internetit) - adresa logjike e pajisjes. Përmban informacion në lidhje me vendndodhjen e pajisjes në rrjet. Shembull regjistrimi:.

Adresa MAC (adresa e kontrollit të aksesit në media) është adresa fizike e pajisjes. Përdoret për identifikim. I caktuar për pajisjet e rrjetit në fazën e prodhimit. Paraqitur si një numër prej gjashtë bajtësh. Për shembull:.

Shtresa e rrjetit është përgjegjëse për:

- Përcaktimi i rrugëve të dorëzimit.

- Transferimi i paketave ndërmjet rrjeteve.

- Caktimi i adresave unike.

Ruterat janë pajisje të shtresës së rrjetit. Ato hapin rrugën midis kompjuterit dhe serverit bazuar në të dhënat e marra.

Protokolli më popullor në këtë nivel është IP.

IP (Internet Protocol) është një protokoll interneti i krijuar për adresimin në një rrjet. Përdoret për të ndërtuar rrugë përgjatë të cilave shkëmbehen paketat. Nuk ka asnjë mjet për të kontrolluar dhe konfirmuar integritetin. Për të siguruar garancitë e dorëzimit, përdoret TCP, i cili përdor IP si protokoll transporti. Kuptimi i parimeve të këtij transaksioni shpjegon shumë për bazën se si funksionon pirgja e protokollit TCP / IP.

Llojet e adresave IP

Rrjetet përdorin dy lloje të adresave IP:

- Publike.

- Privat.

Publike përdoren në internet. Rregulli kryesor është unike absolute. Një shembull i përdorimit të tyre janë ruterat, secili prej të cilëve ka adresën e vet IP për ndërveprim me internetin. Kjo adresë quhet publike.

Privat nuk përdoret në internet. Në rrjetin global, adresa të tilla nuk janë unike. Një shembull është një rrjet lokal. Secilës pajisje i është caktuar një adresë IP unike brenda rrjetit.

Ndërveprimi me internetin kryhet përmes një ruteri, i cili, siç u përmend më lart, ka adresën e tij IP publike. Kështu, të gjithë kompjuterët e lidhur me ruterin shfaqen në internet në emër të një adrese të vetme IP publike.

IPv4

Versioni më i zakonshëm i Protokollit të Internetit. Paraprihet nga IPv6. Formati i regjistrimit është katër numra tetë-bitësh të ndarë me pika. Maska e nënrrjetit tregohet me një shenjë fraksioni. Gjatësia e adresës është 32 bit. Në shumicën dërrmuese të rasteve, kur bëhet fjalë për një adresë IP, nënkuptohet IPv4.

Formati i regjistrimit:.

IPv6

Ky version synon të trajtojë problemet me versionin e mëparshëm. Gjatësia e adresës është 128 bit.

Problemi kryesor që zgjidh IPv6 është shterimi i adresave IPv4. Parakushtet filluan të shfaqen tashmë në fillim të viteve 1980. Përkundër faktit se ky problem hyri në një fazë akute tashmë në 2007-2009, prezantimi i IPv6 shumë ngadalë po "merr vrull".

Avantazhi kryesor i IPv6 është lidhja e tij më e shpejtë në internet. Kjo për shkak se ky version i protokollit nuk kërkon përkthim adresash. Është kryer një rrugëzim i thjeshtë. Kjo është më pak e kushtueshme dhe, për rrjedhojë, qasja në burimet e internetit ofrohet më shpejt se IPv4.

Shembull regjistrimi:.

Ekzistojnë tre lloje të adresave IPv6:

- Unicast.

- Anycast.

- Multicast.

Unicast është një lloj IPv6 unicast. Kur dërgohet, paketa arrin vetëm ndërfaqen e vendosur në adresën përkatëse.

Anycast i referohet adresave IPv6 multicast. Paketa e dërguar do të shkojë në ndërfaqen më të afërt të rrjetit. Përdoret vetëm nga ruterat.

Multicast janë multicast. Kjo do të thotë që paketa e dërguar do të arrijë të gjitha ndërfaqet në grupin multicast. Ndryshe nga transmetimi, i cili "transmetohet për të gjithë", transmeton multicast vetëm për një grup të caktuar.

Maska e nënrrjetit

Subnet mask zbulon nënrrjetin dhe numrin e hostit nga adresa IP.

Për shembull, një adresë IP ka një maskë. Në këtë rast, formati i regjistrimit do të duket kështu. Numri "24" është numri i biteve në maskë. Tetë bit janë të barabartë me një oktet, i cili gjithashtu mund të quhet bajt.

Në mënyrë më të detajuar, maska e nënrrjetit mund të përfaqësohet në binare si më poshtë: Ai ka katër oktete, dhe hyrja përbëhet nga "1" dhe "0". Nëse mbledhim numrin e njësive, marrim një total prej "24". Për fat të mirë, nuk është e nevojshme të numërohen me një, sepse ka 8 vlera në një oktet. Shohim që tre prej tyre janë mbushur me një, shtojmë dhe marrim "24".

Nëse flasim në mënyrë specifike për maskën e nënrrjetit, atëherë në paraqitjen binar ajo ka ose një ose zero në një oktet. Në këtë rast, sekuenca është e tillë që së pari bajtat vijnë me një, dhe vetëm atëherë me zero.

Le të shohim një shembull të vogël. Ekziston një adresë IP dhe një maskë nënrrjeti. Ne numërojmë dhe shkruajmë:. Tani e përputhim maskën me adresën IP. Ato oktete të maskës në të cilat të gjitha vlerat janë të barabarta me një (255) i lënë oktetet përkatëse në adresën IP të pandryshuara. Nëse vlera është zero (0), atëherë oktetet në adresën IP gjithashtu bëhen zero. Kështu, në vlerën e adresës së nënrrjetit marrim.

Nënrrjeti dhe hosti

Nënrrjeti është përgjegjës për ndarjen logjike. Në fakt, këto janë pajisje që përdorin të njëjtin rrjet lokal. Përcaktohet nga një sërë adresash IP.

Host është adresa e ndërfaqes së rrjetit (karta e rrjetit). Përcaktuar nga adresa IP duke përdorur një maskë. Për shembull:. Meqenëse tre oktetet e para janë nënrrjet, ai mbetet. Ky është numri pritës.

Gama e adresave të hostit është nga 0 në 255. Numri i hostit "0" është, në fakt, adresa e vetë nënrrjetit. Dhe transmetohet numri i hostit "255".

Duke iu drejtuar

Tre lloje të adresave përdoren për adresim në grumbullin e protokollit TCP / IP:

- Lokal.

- Rrjeti.

- Emrat e domeneve.

Adresat MAC lokale quhen adresa lokale. Ato përdoren për adresimin në teknologjitë LAN si Ethernet. Në kontekstin e TCP / IP, lokale do të thotë që ato janë të vlefshme vetëm brenda një nënrrjeti.

Një adresë rrjeti në grumbullin e protokollit TCP / IP është një adresë IP. Kur dërgohet një skedar, adresa e marrësit lexohet nga titulli i tij. Me ndihmën e tij, ruteri mëson numrin e hostit dhe nënrrjetin dhe, bazuar në këtë informacion, krijon një rrugë drejt nyjes fundore.

Emrat e domeneve janë adresa të internetit të lexueshme nga njeriu në internet. Ueb serverët në internet janë të aksesueshëm nëpërmjet një adrese IP publike. Ai përpunohet me sukses nga kompjuterët, por duket shumë i papërshtatshëm për njerëzit. Për të shmangur komplikime të tilla, përdoren emrat e domain-eve, të cilët përbëhen nga zona të quajtura "domain". Ato janë të renditura në një hierarki strikte, nga lart poshtë.

Domeni i nivelit të parë përfaqëson informacion specifik. Generic (.org, .net) nuk kufizohen nga ndonjë kufi strikte. Situata e kundërt është me lokalet (.us, .ru). Zakonisht ato janë të lidhura gjeografikisht.

Domenet e nivelit më të ulët janë pjesa tjetër. Mund të jetë i çdo madhësie dhe të përmbajë çdo numër vlerash.

Për shembull, "www.test.quiz.sg" është një emër i vlefshëm domeni, ku "sg" është domeni lokal i nivelit të parë (të lartë), "quiz.sg" është domeni i nivelit të dytë, "test.quiz.sg" është domeni i nivelit të tretë ... Emrat e domeneve mund të quhen gjithashtu emra DNS.

DNS (Sistemi i emrave të domenit) harton emrat e domeneve në një adresë IP publike. Kur shkruani emrin e domenit në linjën e shfletuesit, DNS do të gjejë adresën IP përkatëse dhe do të informojë pajisjen. Pajisja do ta përpunojë këtë dhe do ta kthejë atë si një faqe interneti.

Shtresa e lidhjes

Në shtresën e lidhjes, përcaktohet marrëdhënia midis pajisjes dhe mediumit fizik të transmetimit, shtohet një kokë. Përgjegjës për kodimin e të dhënave dhe përgatitjen e kornizave për transmetim në mediumin fizik. Në këtë nivel funksionojnë çelsat e rrjetit.

Protokollet më të zakonshme janë:

- Ethernet.

- WLAN.

Ethernet është teknologjia më e zakonshme LAN me tel.

WLAN është një rrjet lokal i bazuar në teknologjitë me valë. Pajisjet komunikojnë pa kabllo fizike. Një shembull i metodës më të zakonshme është Wi-Fi.

Konfigurimi i TCP / IP për të përdorur një adresë statike IPv4

Një adresë statike IPv4 caktohet drejtpërdrejt në cilësimet e pajisjes ose automatikisht kur lidhet me rrjetin dhe është e përhershme.

Për të konfiguruar grumbullin e protokollit TCP / IP për të përdorur një adresë konstante IPv4, futni komandën ipconfig / all në tastierë dhe gjeni informacionin e mëposhtëm.

Konfigurimi i TCP / IP për të përdorur një adresë dinamike IPv4

Një adresë dinamike IPv4 përdoret për një kohë, jepet me qira dhe më pas ndryshohet. I caktohet pajisjes automatikisht kur lidhet me rrjetin.

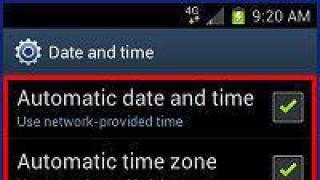

Për të konfiguruar grumbullin e protokollit TCP / IP për të përdorur një adresë IP jo të përhershme, duhet të shkoni te vetitë e lidhjes së dëshiruar, të hapni vetitë IPv4 dhe të kontrolloni kutitë siç tregohet.

Metodat e transferimit të të dhënave

Të dhënat transmetohen përmes mediumit fizik në tre mënyra:

- Simplex.

- Gjysmë-dupleks.

- Full Duplex.

Simplex është një komunikim i njëanshëm. Transmetimi kryhet vetëm nga një pajisje, ndërsa tjetra merr vetëm sinjalin. Mund të themi se informacioni transmetohet vetëm në një drejtim.

Shembuj të komunikimit simplex:

- Transmetimi televiziv.

- Sinjali nga satelitët GPS.

Half-duplex është një komunikim i dyanshëm. Megjithatë, vetëm një nyje mund të transmetojë një sinjal në të njëjtën kohë. Me këtë lidhje, dy pajisje nuk mund të përdorin të njëjtin kanal në të njëjtën kohë. Komunikimi i plotë i dyanshëm mund të jetë fizikisht i pamundur ose të çojë në përplasje. Thuhet se ata janë në konflikt mbi mediumin e transmetimit. Kjo mënyrë përdoret kur përdorni një kabllo koaksiale.

Një shembull i komunikimit gjysmë dupleks është komunikimi radio në të njëjtën frekuencë.

Full Duplex - komunikim i plotë me dy drejtime. Pajisjet mund të transmetojnë njëkohësisht sinjalin dhe të marrin sinjalin. Ato nuk bien ndesh me mjetin e transmetimit. Ky modalitet zbatohet për lidhjet Fast Ethernet dhe çiftet e përdredhur.

Një shembull është një bisedë telefonike përmes një rrjeti celular.

TCP / IP kundrejt OSI

Modeli OSI përcakton parimet e transferimit të të dhënave. Shtresat e grumbullit të protokollit TCP / IP korrespondojnë drejtpërdrejt me këtë model. Ndryshe nga TCP / IP me katër shtresa, ai ka 7 shtresa:

- Fizike

- Kanali (Lidhja e të dhënave).

- Rrjeti.

- Transporti.

- Sesioni.

- Përfaqësues (Prezantim).

- Aplikacion.

Për momentin nuk duhet të futeni thellë në këtë model, por duhet të paktën një mirëkuptim sipërfaqësor.

Shtresa e aplikacionit në modelin TCP / IP korrespondon me tre shtresat kryesore të OSI. Ata të gjithë punojnë me aplikacione, kështu që ju mund të gjurmoni qartë logjikën e një kombinimi të tillë. Kjo strukturë e përgjithësuar e grumbullit të protokollit TCP / IP e bën abstraksionin më të lehtë për t'u kuptuar.

Shtresa e transportit mbetet e pandryshuar. Kryen të njëjtat funksione.

Shtresa e rrjetit është gjithashtu e pandryshuar. Kryen saktësisht të njëjtat detyra.

Shtresa e lidhjes së të dhënave në TCP / IP korrespondon me dy shtresat e fundit OSI. Shtresa e lidhjes së të dhënave krijon protokollet për transmetimin e të dhënave mbi mediumin fizik.

Fizike është lidhja fizike aktuale - sinjalet elektrike, lidhësit, etj. Në grumbullin e protokollit TCP / IP, u vendos që këto dy shtresa të kombinohen në një, pasi të dyja punojnë me mjedisin fizik.

Le të supozojmë se ju nuk jeni të rrjedhshëm në teknologjitë e rrjeteve dhe nuk dini as bazat themelore. Por ju u dha një detyrë: të ndërtoni një rrjet informacioni në një ndërmarrje të vogël sa më shpejt të jetë e mundur. Ju nuk keni as kohë dhe as dëshirë për të studiuar Talmudet e trasha mbi dizajnin e rrjetit, udhëzimet për përdorimin e pajisjeve të rrjetit dhe të gërmoni në sigurinë e rrjetit. Dhe, më e rëndësishmja, në të ardhmen nuk keni dëshirë të bëheni profesionist në këtë fushë. Atëherë ky artikull është për ju.

Pjesa e dytë e këtij artikulli mbulon zbatimin praktik të bazave të përshkruara këtu: Shënime mbi Cisco Catalyst: Konfigurimi VLAN, Rivendosja e fjalëkalimit, ndezja e IOS

Kuptimi i grumbullit të protokollit

Detyra është transferimi i informacionit nga pika A në pikën B. Ai mund të transmetohet vazhdimisht. Por detyra bëhet më e ndërlikuar nëse është e nevojshme të transferoni informacione midis pikave A<-->B dhe A<-->C mbi të njëjtin kanal fizik. Nëse informacioni do të transmetohet vazhdimisht, atëherë kur C dëshiron të transmetojë informacion tek A, ai do të duhet të presë derisa B të përfundojë transmetimin dhe të lëshojë kanalin e komunikimit. Ky mekanizëm i transferimit të informacionit është shumë i papërshtatshëm dhe jopraktik. Dhe për të zgjidhur këtë problem, u vendos që informacioni të ndahej në pjesë.Tek marrësi, këto pjesë duhet të bashkohen në një tërësi të vetme, për të marrë informacionin që ka dalë nga dërguesi. Por në marrësin A tani ne shohim pjesë të informacionit nga B dhe C të përziera. Kjo do të thotë që një numër identifikimi duhet të shtohet në çdo pjesë në mënyrë që marrësi A të mund të dallojë pjesët e informacionit nga B nga pjesët e informacionit nga C dhe t'i mbledhë këto pjesë në mesazhin origjinal. Natyrisht, marrësi duhet të dijë se ku dhe në çfarë forme dërguesi i ka caktuar të dhënat e identifikimit pjesës origjinale të informacionit. Dhe për këtë ata duhet të zhvillojnë disa rregulla për formimin dhe shkrimin e informacionit identifikues. Më tej, fjala “rregull” do të zëvendësohet me fjalën “protokoll”.

Për të përmbushur nevojat e konsumatorëve modernë, është e nevojshme të specifikohen disa lloje informacioni identifikimi në të njëjtën kohë. Gjithashtu kërkohet të mbrohen pjesët e transmetuara të informacionit si nga ndërhyrjet e rastësishme (gjatë transmetimit përmes linjave të komunikimit), ashtu edhe nga sabotimi i qëllimshëm (hakimi). Për këtë, një pjesë e informacionit të transmetuar plotësohet me një sasi të konsiderueshme informacioni të veçantë shërbimi.

Protokolli Ethernet përmban numrin NIC të dërguesit (adresën MAC), numrin NIC të marrësit, llojin e të dhënave që transmetohen dhe të dhënat e transmetuara drejtpërdrejt. Pjesa e informacionit e përpiluar në përputhje me protokollin Ethernet quhet kornizë. Supozohet se nuk ka adaptorë rrjeti me të njëjtin numër. Pajisja e rrjetit nxjerr të dhënat e transmetuara nga korniza (hardware ose softuer) dhe kryen përpunim të mëtejshëm.

Si rregull, të dhënat e nxjerra, nga ana tjetër, formohen në përputhje me protokollin IP dhe kanë një lloj tjetër informacioni identifikimi - adresën IP të marrësit (një numër 4 bajt), adresën ip të dërguesit dhe të dhënat. Dhe gjithashtu shumë informacione të tjera të nevojshme për shërbimin. Të dhënat e krijuara në përputhje me protokollin IP quhen paketa.

Më pas, të dhënat merren nga paketa. Por edhe këto të dhëna, si rregull, nuk dërgohen ende të dhëna fillimisht. Ky informacion është përpiluar gjithashtu në përputhje me një protokoll të caktuar. Protokolli më i përdorur është TCP. Ai përmban informacione identifikimi si porta e dërguesit (një numër dy bajtë) dhe porta burimore, si dhe të dhëna dhe informacione shërbimi. Të dhënat e nxjerra nga TCP, si rregull, janë të dhënat që programi që funksionon në kompjuterin B i dërgon "programit marrës" në kompjuterin A.

Kompleksiteti i protokolleve (në këtë rast TCP mbi IP mbi Ethernet) quhet stack protokolli.

ARP: Protokolli i Rezolucionit të Adresës

Ekzistojnë rrjete të klasave A, B, C, D dhe E. Ato ndryshojnë në numrin e kompjuterëve dhe numrin e rrjeteve/nënrrjeteve të mundshme në to. Për thjeshtësi, dhe si rasti më i zakonshëm, do të shqyrtojmë vetëm një rrjet të klasës C, adresa IP e të cilit fillon me 192.168. Numri tjetër do të jetë numri i nënrrjetit, i ndjekur nga numri i pajisjes së rrjetit. Për shembull, një kompjuter me një adresë IP prej 192.168.30.110 dëshiron të dërgojë informacion në një kompjuter tjetër me numrin 3, i vendosur në të njëjtin nënrrjet logjik. Kjo do të thotë që adresa IP e marrësit do të jetë: 192.168.30.3Është e rëndësishme të kuptohet se një nyje e rrjetit të informacionit është një kompjuter i lidhur nga një kanal fizik me pajisje komutuese. ato. nëse dërgojmë të dhëna nga përshtatësi i rrjetit "sipas dëshirës", atëherë ata kanë një mënyrë - ato do të dalin nga skaji tjetër i çiftit të përdredhur. Ne mund të dërgojmë absolutisht çdo të dhënë të formuar sipas çdo rregulli që kemi shpikur, pa specifikuar as adresën ip, as adresën mac, apo atribute të tjera. Dhe, nëse ky skaj tjetër është i lidhur me një kompjuter tjetër, ne mund t'i çojmë atje dhe t'i interpretojmë sipas nevojës. Por nëse ky skaj tjetër është i lidhur me switch-in, atëherë në këtë rast paketa e informacionit duhet të formohet sipas rregullave të përcaktuara rreptësisht, sikur t'i jepte switch-it udhëzime se çfarë duhet bërë më pas me këtë paketë. Nëse paketa është formuar saktë, ndërprerësi do ta dërgojë atë më tej, në një kompjuter tjetër, siç tregohet në paketë. Pastaj ndërprerësi do ta heqë këtë paketë nga RAM-i i tij. Por nëse paketa nuk është formuar si duhet, d.m.th. udhëzimet në të ishin të pasakta, atëherë paketa "vdes", d.m.th. çelësi nuk do ta dërgojë askund, por do ta fshijë menjëherë nga RAM-i i tij.

Për të transferuar informacion në një kompjuter tjetër, duhet të specifikohen tre vlera identifikimi në paketën e informacionit të dërguar - adresa mac, adresa ip dhe porti. Duke folur relativisht, një port është një numër që sistemi operativ i jep çdo programi që dëshiron të dërgojë të dhëna në rrjet. Adresa IP e marrësit futet nga përdoruesi, ose e merr vetë programi, në varësi të specifikave të programit. Adresa mac mbetet e panjohur, d.m.th. numri i përshtatësit të rrjetit të kompjuterit të marrësit. Për të marrë të dhënat e nevojshme, dërgohet një kërkesë "transmetimi", e përbërë sipas të ashtuquajturit "Protokolli i Rezolucionit të Adresës ARP". Më poshtë është struktura e një pakete ARP.

Tani nuk kemi nevojë të dimë vlerat e të gjitha fushave në foton e mësipërme. Le të ndalemi vetëm në ato kryesore.

Fushat përmbajnë adresën ip të burimit dhe adresën ip të destinacionit, si dhe adresën mac të burimit.

Fusha e Adresës së Destinacionit Ethernet është e mbushur me të tilla (ff: ff: ff: ff: ff: ff). Një adresë e tillë quhet adresë transmetimi, dhe një kornizë e tillë buder dërgohet në të gjitha "ndërfaqet në kabllo", d.m.th. të gjithë kompjuterët e lidhur me çelësin.

Ndërprerësi, pasi ka marrë një kornizë të tillë transmetimi, e dërgon atë në të gjithë kompjuterët në rrjet, sikur t'u drejtohet të gjithëve me pyetjen: "Nëse jeni pronari i kësaj adrese ip (adresa IP e destinacionit), ju lutem më tregoni adresën tuaj mac. " Kur një kompjuter tjetër merr një kërkesë të tillë ARP, ai kontrollon adresën IP të destinacionit kundrejt të tijën. Dhe nëse përputhet, atëherë kompjuteri, në vend të njësive, fut adresën e tij mac, ndërron adresat ip dhe mac të burimit dhe destinacionit, ndryshon disa informacione shërbimi dhe e dërgon paketën përsëri në çelës, dhe atë përsëri në kompjuteri origjinal, iniciatori i kërkesës ARP.

Kështu, kompjuteri juaj mëson adresën mac të një kompjuteri tjetër në të cilin dëshironi të dërgoni të dhëna. Nëse ka disa kompjuterë në rrjet që i përgjigjen kësaj kërkese ARP, atëherë marrim një "konflikt të adresës ip". Në këtë rast, është e nevojshme të ndryshoni adresën ip në kompjuterë në mënyrë që rrjeti të mos ketë të njëjtat adresa ip.

Ndërtimi i rrjeteve

Detyra e ndërtimit të rrjeteve

Në praktikë, si rregull, kërkohet të ndërtohet një rrjet, numri i kompjuterëve në të cilin do të jetë së paku njëqind. Dhe përveç funksioneve të ndarjes së skedarëve, rrjeti ynë duhet të jetë i sigurt dhe i lehtë për t'u menaxhuar. Kështu, kur ndërtohet një rrjet, mund të dallohen tre kërkesa:- Lehtësia e menaxhimit. Nëse kontabilistja Lida transferohet në një zyrë tjetër, ajo do të ketë ende nevojë për akses në kompjuterët e kontabilistëve Anna dhe Yulia. Dhe me ndërtimin e gabuar të rrjetit të tij të informacionit, administratori mund të ketë vështirësi për t'i dhënë Lidës akses në kompjuterët e kontabilistëve të tjerë në vendin e saj të ri.

- Siguria. Për të garantuar sigurinë e rrjetit tonë, të drejtat e aksesit në burimet e informacionit duhet të kufizohen. Gjithashtu, rrjeti duhet të mbrohet nga kërcënimet e zbulimit, integritetit dhe mohimit të shërbimit. Lexoni më shumë në librin "Sulmi në internet" nga autori Ilya Davidovich Medvedovsky, kapitulli "Konceptet themelore të sigurisë kompjuterike".

- Shpejtësia e rrjetit. Kur ndërtoni rrjete, ekziston një problem teknik - varësia e shpejtësisë së transmetimit nga numri i kompjuterëve në rrjet. Sa më shumë kompjuterë, aq më e ulët është shpejtësia. Me një numër të madh kompjuterësh, performanca e rrjetit mund të bëhet aq e ngadaltë sa të bëhet e papranueshme për klientin.

Ka shumë aplikacione, module softuerike dhe shërbime që dërgojnë mesazhe transmetuese në rrjet për punën e tyre. Përshkruar në klauzolën ARP: protokolli i përcaktimit të adresës është vetëm një nga shumë AL-të e dërguara nga kompjuteri juaj në rrjet. Për shembull, kur hyni në Lagjen e Rrjetit (Windows OS), kompjuteri juaj dërgon disa AL të tjera me informacion të veçantë të krijuar duke përdorur protokollin NetBios në mënyrë që të skanojë rrjetin për kompjuterë të vendosur në të njëjtin grup pune. Pastaj OS vizaton kompjuterët e gjetur në dritaren Rrjeti Neighborhood dhe ju mund t'i shihni ato.

Vlen gjithashtu të theksohet se gjatë procesit të skanimit me një program të caktuar, kompjuteri juaj nuk dërgon një mesazh të vetëm transmetimi, por disa, për shembull, për të krijuar sesione virtuale me kompjuterë të largët ose për çdo nevojë tjetër të sistemit të shkaktuar nga problemet e softuerit. implementimet e këtij aplikacioni. Kështu, çdo kompjuter në rrjet për të bashkëvepruar me kompjuterë të tjerë është i detyruar të dërgojë shumë AL të ndryshme, duke ngarkuar kështu kanalin e komunikimit me informacione që nuk i nevojiten përdoruesit përfundimtar. Siç tregon praktika, në rrjetet e mëdha, mesazhet e transmetuara mund të përbëjnë një pjesë të konsiderueshme të trafikut, duke ngadalësuar kështu punën e rrjetit të dukshme për përdoruesin.

Rrjetet lokale virtuale

Për të zgjidhur problemin e parë dhe të tretë, si dhe për të ndihmuar në zgjidhjen e problemit të dytë, përdoret gjerësisht mekanizmi i ndarjes së rrjetit lokal në rrjete më të vogla, si të thuash, rrjete lokale të veçanta (Virtual Local Area Network). Përafërsisht, një VLAN është një listë portash në një ndërprerës që i përkasin të njëjtit rrjet. "Një" në kuptimin që VLAN-i tjetër do të përmbajë një listë portash që i përkasin një rrjeti tjetër.Në fakt, krijimi i dy VLAN-ve në një switch është i barabartë me blerjen e dy switch-ave, d.m.th. krijimi i dy VLAN-ve është si të ndash një ndërprerës në dy. Kështu, një rrjet prej njëqind kompjuterësh ndahet në rrjete më të vogla, nga 5-20 kompjuterë - si rregull, ky numër korrespondon me vendndodhjen fizike të kompjuterëve për nevojën për ndarjen e skedarëve.

- Me ndarjen e rrjetit në VLAN, arrihet lehtësia e menaxhimit. Pra, kur kontabilistja Lida zhvendoset në një zyrë tjetër, administratori duhet vetëm të heqë portin nga një VLAN dhe ta shtojë atë në një tjetër. Kjo është diskutuar më në detaje në VLAN, teori.

- VLAN-et ndihmojnë në zgjidhjen e një prej kërkesave për sigurinë e rrjetit, përkatësisht përcaktimin e kufijve të burimeve të rrjetit. Kështu, një student nga një klasë nuk mund të depërtojë në kompjuterët e një klase tjetër ose në kompjuterin e rektorit, sepse ata janë në fakt në rrjete të ndryshme.

- Sepse rrjeti ynë është i ndarë në VLAN, d.m.th. në rrjetet e vogla "siç", problemi me mesazhet e transmetuara zhduket.

VLAN-et, teoria

Ndoshta shprehja "për një administrator mjafton të heqësh një port nga një VLAN dhe ta shtosh në një tjetër" mund të jetë e pakuptueshme, ndaj do ta shpjegoj më në detaje. Porta në këtë rast nuk është një numër i lëshuar nga OS në aplikacion, siç përshkruhet në seksionin e Stackit të Protokollit, por një fole (vend) ku mund të lidhni (fusni) një lidhës RJ-45. Një lidhës i tillë (dmth, një prizë në tela) ngjitet në të dy skajet e një teli me 8 bërthama të quajtur një çift i përdredhur. Figura tregon një ndërprerës 24 portash Cisco Catalyst 2950C-24:Siç thuhet në klauzolën ARP: protokolli i përcaktimit të adresës, çdo kompjuter është i lidhur me rrjetin nga një kanal fizik. ato. një ndërprerës me 24 porte mund të lidhë 24 kompjuterë. Një palë e përdredhur përshkon fizikisht të gjitha ambientet e ndërmarrjes - të 24 telat nga ky ndërprerës shkojnë në zyra të ndryshme. Supozoni, për shembull, 17 tela shkojnë dhe lidhen me 17 kompjuterë në klasë, 4 tela shkojnë në zyrën e departamentit special dhe 3 telat e mbetur shkojnë në zyrën e re të kontabilitetit të sapo rinovuar. Dhe kontabilistja Lida, për merita të veçanta, u transferua pikërisht në këtë zyrë.

Siç u përmend më lart, VLAN-të mund të përfaqësohen si një listë portash që i përkasin rrjetit. Për shembull, switch-i ynë kishte tre VLAN, d.m.th. tre lista të ruajtura në memorien flash të çelësit. Në njërën listë shkruheshin numrat 1, 2, 3 ... 17, në tjetrën 18, 19, 20, 21 dhe në të tretën 22, 23 dhe 24. Kompjuteri i Lidin më parë ishte i lidhur me portën e 20-të. Dhe kështu ajo u zhvendos në një zyrë tjetër. Ata e tërhoqën zvarrë kompjuterin e saj të vjetër në një zyrë të re, ose ajo u ul në një kompjuter të ri - nuk ka dallim. Gjëja kryesore është se kompjuteri i saj ishte i lidhur me një kabllo çift të përdredhur, skaji tjetër i të cilit futet në portën 23 të ndërprerësit tonë. Dhe në mënyrë që ajo të mund të dërgojë ende skedarë tek kolegët e saj nga vendi i saj i ri, administratori duhet të heqë numrin 20 nga lista e dytë dhe të shtojë numrin 23. Vini re se një port mund t'i përkasë vetëm një VLAN, por ne do ta thyejmë këtë rregull në fund të këtij paragrafi.

Do të vërej gjithashtu se kur ndryshon anëtarësimin në VLAN të një porti, administratori nuk ka nevojë të "fusë" telat në çelës. Për më tepër, ai as nuk duhet të ngrihet. Sepse kompjuteri i administratorit është i lidhur me portën e 22-të, me ndihmën e së cilës ai mund të kontrollojë çelësin nga distanca. Sigurisht, për shkak të cilësimeve të veçanta, të cilat do të diskutohen më vonë, vetëm administratori mund të menaxhojë ndërprerësin. Për informacion se si të konfiguroni VLAN-et, shihni paragrafin VLAN, Praktikoni [në artikullin vijues].

Siç ndoshta e keni vënë re, fillimisht (në rubrikën Ndërtimi i rrjeteve) thashë se në rrjetin tonë do të ketë të paktën 100 kompjuterë, por me switch mund të lidhen vetëm 24 kompjuterë. Sigurisht, ka ndërprerës me shumë porte. Por ka akoma më shumë kompjuterë në rrjetin e korporatës / ndërmarrjes. Dhe për të lidhur një numër të pafund kompjuterësh në një rrjet, çelësat lidhen me njëri-tjetrin nëpërmjet të ashtuquajturit port trunk. Kur konfiguroni çelësin, ndonjë nga 24 portat mund të përkufizohet si port trunk. Dhe mund të ketë çdo numër portash trunk në çelës (por është e arsyeshme të bëhen jo më shumë se dy). Nëse një nga portet përcaktohet si trunk, atëherë switch-i formon të gjithë informacionin e marrë në të në pako të veçanta, duke përdorur protokollin ISL ose 802.1Q dhe i dërgon këto pako në portin trunk.

Të gjitha informacionet që erdhën - dua të them, të gjitha informacionet që i erdhën nga portet e tjera. Dhe protokolli 802.1Q futet në grumbullin e protokollit midis Ethernetit dhe protokollit me të cilin u krijuan të dhënat, i cili mbart këtë kornizë.

Në këtë shembull, siç e keni vënë re ndoshta, administratori ulet në të njëjtën zyrë me Lidën, sepse koha e përdredhur nga portet 22, 23 dhe 24 të çon në të njëjtin kabinet. Porti i 24-të është konfiguruar si port trunk. Dhe vetë çelësi është në dhomën e pasme, ngjitur me zyrën e vjetër të kontabilistëve dhe me një auditor me 17 kompjuterë.

Çifti i përdredhur që shkon nga porti i 24-të në zyrë te administratori lidhet me një ndërprerës tjetër, i cili nga ana tjetër lidhet me ruterin, i cili do të diskutohet në kapitujt në vijim. Çelësa të tjerë që lidhin 75 kompjuterë të tjerë dhe ndodhen në dhomat e tjera të pasme të ndërmarrjes - të gjithë kanë, si rregull, një port trunk të lidhur me palë të përdredhur ose fibër optike me çelësin kryesor, i cili ndodhet në zyrë me administratorin.

U tha më lart se ndonjëherë është e mençur të bësh dy porta të trungut. Porti i dytë trunk përdoret më pas për të analizuar trafikun e rrjetit.

Kështu dukeshin përafërsisht rrjetet e ndërmarrjeve të mëdha në ditët e kalimit Cisco Catalyst 1900. Me siguri keni vënë re dy disavantazhe të mëdha të rrjeteve të tilla. Së pari, përdorimi i një porti trunk shkakton disa vështirësi dhe krijon punë të panevojshme gjatë konfigurimit të pajisjeve. Dhe së dyti, dhe më e rëndësishmja, supozoni se "lloj rrjetesh" tona të kontabilistëve, ekonomistëve dhe dispeçerëve duan të kenë një bazë të dhënash për tre. Ata duan që i njëjti kontabilist të jetë në gjendje të shohë ndryshimet në bazën e të dhënave që ekonomisti ose dispeçeri bëri disa minuta më parë. Për ta bërë këtë, ne duhet të krijojmë një server që do të jetë i disponueshëm për të tre rrjetet.

Siç u përmend në mes të këtij paragrafi, një port mund të jetë vetëm në një VLAN. Dhe kjo është e vërtetë, megjithatë, vetëm për çelësat e serisë Cisco Catalyst 1900 dhe më të vjetër dhe për disa modele më të reja, si për shembull Cisco Catalyst 2950. Për çelësat e tjerë, veçanërisht Cisco Catalyst 2900XL, ky rregull mund të shkelet. Kur konfiguroni portet në ndërprerës të tillë, çdo port mund të ketë pesë mënyra funksionimi: Static Access, Multi-VLAN, Dynamic Access, ISL Trunk dhe 802.1Q Trunk. Mënyra e dytë e funksionimit është pikërisht ajo që na nevojitet për detyrën e mësipërme - të japim akses në server nga tre rrjete njëherësh, d.m.th. bëjnë që serveri t'i përkasë tre rrjeteve në të njëjtën kohë. Kjo quhet edhe kryqëzim ose etiketim i VLAN-ve. Në këtë rast, diagrami i lidhjes mund të jetë si më poshtë.

Ditë të mbarë, të dashur lexues.

Sipas kërkesës popullore, sot po botoj për ju një artikull që do t'ju njohë me bazat e termave të rrjetit kompjuterik, përkatësisht:

- Protokollet e rrjetit - cilët janë këta emra të frikshëm dhe me çfarë hahen

- UDP, TCP, ICMP, - çfarë, pse dhe cili është ndryshimi

- IP-adresa, - të gjithë e kanë, por jo të gjithë e dinë se çfarë për këtë gjë :-)

- Maska e adresës (nënrrjet)

- Porta

- Disa fjalë për tabelat e rrugëtimit

- Portet - çfarë janë në të vërtetë

- MAC-adresa

Ashtu si kjo.

Artikulli, mendoj se do të jetë i dobishëm për të gjithë, të rinj dhe të vjetër, sepse përmban jo aq shumë një sërë veprimesh ose fjalësh të çuditshme të pakuptueshme, por një bllok gjuhësh të arritshme të informacionit të deklaruar, i cili, të paktën, do t'ju japë një kuptim se si funksionon e gjitha dhe pse është e nevojshme. Shkoni.

Protokollet e rrjetit TCP / IP, NWLink IPX / SPX, NetBEUI

Le të fillojmë me atë që është një protokoll rrjeti dhe me çfarë hahet.

Protokolli i rrjetitështë një grup rregullash të zbatuara me softuer për komunikimin ndërmjet kompjuterëve. Një lloj gjuhe në të cilën kompjuterët flasin me njëri-tjetrin dhe transmetojnë informacion. Më parë, kompjuterët ishin, si të thuash, shumëgjuhësh dhe në versione më të vjetra Dritaret u përdor një grup i tërë protokollesh, - TCP / IP, NWLink IPX / SPX, NetBEUI... Tani ata kanë arritur në një marrëveshje të përbashkët dhe standardi është bërë përdorimi ekskluzivisht i protokollit TCP / IP, dhe për këtë arsye, bëhet fjalë për të që do të diskutohet më tej.

Kur flitet për TCP / IP, atëherë ata zakonisht nënkuptojnë me këtë emër shumë rregulla të ndryshme ose, të themi, standarde që shkruhen duke përdorur (ose për përdorimin) e këtij protokolli. Kështu, për shembull, ekzistojnë rregulla sipas të cilave mesazhet shkëmbehen midis serverëve të postës dhe ka rregulla sipas të cilave përdoruesi përfundimtar merr letra në kutinë e tij postare. Ekzistojnë rregulla për videokonferencat dhe rregulla për organizimin e bisedave "telefonike" në internet. Në fakt, këto nuk janë as rregulla ... Më shumë si një lloj gramatike, apo diçka tjetër. Epo, e dini, në anglisht ka një strukturë për ndërtimin e dialogëve, në frëngjisht është ndryshe.. Pra, në TCP / IP diçka e ngjashme, d.m.th. një grup i caktuar rregullash të ndryshme gramatikore është vetëm një protokoll integral TCP / IP ose më saktë, Stafi i protokollit TCP/IP.

Protokollet e rrjetit UDP, TCP, ICMP

Sipas protokollit TCP / IP protokollet përdoren për transferimin e të dhënave - TCP dhe PZHU... Shumë ndoshta kanë dëgjuar se ka porte si TCP dhe PZHU, por jo të gjithë e dinë se cili është ndryshimi dhe cili është fare. Kështu që..

Transferimi i të dhënave të protokollit TCP(Protokolli i Kontrollit të Transmisionit) parashikon konfirmimin e marrjes së informacionit. "-Epo, thonë ata, - e kuptove? - E kuptova!" Nëse pala transmetuese nuk merr konfirmimin e kërkuar brenda kornizës kohore të përcaktuar, të dhënat do të ritransmetohen. Prandaj protokolli TCP referojuni protokolleve që ofrojnë lidhje, dhe PZHU(Protokolli i të dhënave të përdoruesit) - nr. PZHU përdoret në rastet kur konfirmimi i marrjes nuk kërkohet (për shembull, pyetje DNS ose telefonia IP (një përfaqësues i shquar i të cilit është Skype)). Kjo do të thotë, ndryshimi qëndron në praninë e një konfirmimi të marrjes. Do të dukej "Vetëm kaq!", Por në praktikë luan një rol të rëndësishëm.

Ekziston edhe një protokoll ICMP(Internet Control Message Protocol), i cili përdoret për të transmetuar informacion rreth parametrave të rrjetit. Ai përfshin lloje të paketave të shërbimeve si p.sh ping, dallimi i paarritshëm, TTL etj.

Çfarë është një adresë IP

Të gjithë e kanë atë, por jo të gjithë e kanë idenë se çfarë lloj adrese është dhe pse është e pamundur pa të. po ju them.

IP- adresa - 32 -Numri x bit i përdorur për të identifikuar një kompjuter në rrjet. Është e zakonshme të shkruani adresën në vlera dhjetore të secilit oktet të këtij numri, duke i ndarë vlerat e marra me pika. Për shembull, 192.168.101.36

IP- adresat janë unike, që do të thotë se çdo kompjuter ka kombinimin e vet të numrave dhe nuk mund të ketë dy kompjuterë me të njëjtat adresa në rrjet. IP-adresat ndahen në mënyrë qendrore, ofruesit e internetit bëjnë aplikime në qendrat kombëtare në përputhje me nevojat e tyre. Gama e adresave të marra nga ofruesit shpërndahen më tej midis klientëve. Klientët, nga ana tjetër, mund të veprojnë vetë si ofrues dhe të shpërndajnë të marrë IP-adresat ndërmjet nënklientëve etj. Me këtë metodë të shpërndarjes IP-Adresohet sistemi kompjuterik e di saktësisht “vendndodhjen” e kompjuterit, i cili ka një unik IP-adresa; - mjafton që ai të dërgojë të dhënat në rrjetin "pronar", dhe ofruesi, nga ana tjetër, do të analizojë destinacionin dhe, duke ditur se kujt i jepet kjo pjesë e adresave, do t'ia dërgojë informacionin pronarit të ardhshëm të nënbandën IP-adresat derisa të dhënat të mbërrijnë në kompjuterin e destinacionit.

Për ndërtimin e rrjeteve lokale, ndahen vargje të veçanta adresash. Këto janë adresa 10.x.x.x,192.168.x.x, 10.x.x.x, c 172.16.x.x në 172.31.x.x, 169.254.x.x ku nën x- Unë do të thotë çdo numër nga 0 përpara 254 ... Paketat e dërguara nga adresat e specifikuara nuk drejtohen, me fjalë të tjera, ato thjesht nuk dërgohen përmes Internetit, dhe për këtë arsye kompjuterët në rrjete të ndryshme lokale mund të kenë adresa që përputhen nga diapazoni i specifikuar. Kjo është, në kompaninë LLC " Brirët dhe thundrat"dhe LLC" Vasya dhe kompania“Mund të ketë dy kompjuterë me adresa 192.168.0.244 por nuk mundet, të themi, me adresa 85.144.213.122 marrë nga ofruesi juaj i internetit, sepse nuk ka dy të njëjtat në internet IP-adresat. Për të dërguar informacione nga kompjuterë të tillë në internet dhe mbrapa, përdoren programe dhe pajisje speciale që zëvendësojnë adresat lokale me ato reale kur punoni me internetin. Me fjalë të tjera, të dhënat dërgohen në Rrjet nga një real IP-adresa, jo lokale. Ky proces është i padukshëm për përdoruesin dhe quhet përkthim i adresës. Do të doja të përmendja gjithashtu se brenda të njëjtit rrjet, të themi, një kompani, LLC " Brirët dhe thundrat", nuk mund të ketë dy kompjuterë me një adresë IP lokale, domethënë në shembullin e mësipërm nënkuptohej që një kompjuter me adresën 192.168.0.244 në një kompani, një tjetër me të njëjtën adresë në një tjetër. E njëjta kompani ka dy kompjuterë me adresën 192.168.0.244 thjesht nuk do të shkojnë mirë.

Ju ndoshta keni dëgjuar terma si të jashtëm IP dhe të brendshme IP, e vazhdueshme (IP statike) dhe e ndryshueshme (dinamike) IP... Me pak fjalë rreth tyre:

- e jashtme IP- kjo është saktësisht e njëjta gjë IP, e cila ju jepet nga ofruesi, d.m.th. Adresa juaj unike e internetit, për shembull - 85.144.24.122

- brendshme IP, është vendas IP, d.m.th. E juaja IP në rrjetin lokal, për shembull - 192.168.1.3

- statike IP- atë IP që nuk ndryshon me çdo lidhje, d.m.th. ju është caktuar fort dhe përgjithmonë

- dinamike IP, është lundrues IP-adresa që ndryshon me çdo lidhje

Lloji juaj IP(statike ose dinamike) varet nga cilësimet e ofruesit.

Çfarë është një maskë adrese (nënrrjet)

Koncepti i një nënrrjeti u prezantua në mënyrë që një pjesë e IP-adresat e një organizate, pjesës së një tjetre etj. Një nënrrjet është një varg adresash IP që konsiderohet se i përkasin të njëjtit rrjet lokal. Kur punoni në një rrjet lokal, informacioni i dërgohet drejtpërdrejt marrësit. Nëse të dhënat janë të destinuara për kompjuterë me një adresë IP që nuk i përket rrjetit lokal, atëherë për ta zbatohen rregulla të veçanta për të llogaritur rrugën që do të dërgohet nga një rrjet në tjetrin.

Një maskë është një parametër që i tregon softuerit se sa kompjuterë janë përfshirë në një grup të caktuar (nënrrjet). Maska e adresës ka të njëjtën strukturë si vetë adresa IP: është një grup prej katër grupesh numrash, secili prej të cilëve mund të variojë nga 0 në 255 ... Në këtë rast, sa më e ulët të jetë vlera e maskës, aq më shumë kompjuterë kombinohen në këtë nënrrjet. Për rrjetet e kompanive të vogla, maska zakonisht duket si 255.255.255.x(për shembull 255.255.255.224). Maska e rrjetit i caktohet kompjuterit në të njëjtën kohë me adresën IP. Kështu, për shembull, rrjeti 192.168.0.0 me maskë 255.255.255.0 mund të përmbajë kompjuterë me adresa nga 192.168.0.1 përpara 192.168.254 192.168.0.0 me maskë 255.255.255.128 lejon adresat nga 192.168.0.1 përpara 192.168.0.127 ... Unë mendoj se kuptimi është i qartë. Në mënyrë tipike, rrjetet me një numër të vogël të mundshëm kompjuterësh përdoren nga ISP-të për të ruajtur adresat IP. Për shembull, një klienti mund t'i caktohet një adresë e maskuar 255.255.255.252 ... Ky nënrrjet përmban vetëm dy kompjuterë.

Pasi kompjuteri të ketë marrë një adresë IP dhe të ketë mësuar vlerën e maskës së subnetit, programi mund të fillojë të punojë në këtë nënrrjet lokal. Megjithatë, për të shkëmbyer informacione me kompjuterë të tjerë në rrjetin global, duhet të dini rregullat se ku të dërgoni informacionin për rrjetin e jashtëm. Kjo bëhet nga një karakteristikë e tillë si adresa e portës (Gateway).

Çfarë është Gateway

Një portë është një pajisje (kompjuter ose ruter) që transferon informacionin midis nën-rrjeteve të ndryshme IP. Nëse programi përcakton (me IP dhe maskë) që adresa e destinacionit nuk është pjesë e nënrrjetit lokal, atëherë ai i dërgon këto të dhëna në pajisjen që vepron si një portë. Cilësimet e protokollit tregojnë adresën IP të një pajisjeje të tillë.

Dëshironi të dini dhe të jeni në gjendje të bëni më shumë vetë?

Ne ju ofrojmë trajnime në fushat e mëposhtme: kompjuterë, programe, administrim, serverë, rrjete, ndërtim faqesh, SEO dhe më shumë. Zbuloni detajet tani!

Për punë vetëm në rrjetin lokal, porta mund të mos specifikohet.

Për përdoruesit individualë që lidhen me internetin, ose për bizneset e vogla me një kanal të vetëm lidhjeje, duhet të ketë vetëm një adresë porte në sistem - kjo është adresa e pajisjes që ka një lidhje interneti. Nëse ka shumë rrugë, do të ketë porta të shumta. Në këtë rast, tabela e rrugëzimit përdoret për të përcaktuar rrugën e transmetimit të të dhënave.

Çfarë janë tabelat e rrugëtimit

Dhe kështu arritëm pa probleme tek ata. Dhe kështu .. Çfarë lloj tabelash janë këto.

Një organizatë ose përdorues mund të ketë disa pika lidhjeje me internetin (për shembull, kanale rezervë në rast se diçka nuk shkon me ofruesin e parë, por Interneti është ende shumë i nevojshëm) ose të përmbajë disa IP-rrjetet. Në këtë rast, në mënyrë që sistemi të dijë se në cilën mënyrë (nëpër cilën portë) të dërgojë këtë ose atë informacion, përdoren tabelat e rrugëzimit. Tabelat e rrugëtimit për secilën portë tregojnë nënrrjetat e internetit për të cilat informacioni duhet të transmetohet përmes tyre. Në të njëjtën kohë, për disa porta, mund të vendosni të njëjtat intervale, por me kosto të ndryshme të transmetimit të të dhënave: për shembull, informacioni do të dërgohet në kanalin që ka koston më të ulët dhe nëse ai dështon për një arsye ose një tjetër, tjetra më e disponueshme do të përdoret automatikisht.lidhje e lirë.

Cilat janë portat e rrjetit

Kur transferoni të dhëna të tjera nga IP-adresat e dërguesit dhe marrësit, paketa e informacionit përmban numrat e portit. Shembull: 192.168.1.1: 80 , - në këtë rast 80 është numri i portit. Një port është një numër i caktuar që përdoret gjatë marrjes dhe transmetimit të të dhënave për të identifikuar procesin (programin) që duhet të përpunojë të dhënat. Pra, nëse paketa dërgohet në 80 porta -th, kjo tregon që informacioni është i destinuar për serverin HTTP.

Numrat e porteve me 1 më parë 1023 -të janë caktuar për programe specifike (të ashtuquajturat porta të njohura). Portet me numra 1024 -65 535 mund të përdoret në programe të pronarit. Në këtë rast, konfliktet e mundshme duhet të zgjidhen nga vetë programet duke zgjedhur një port të lirë. Me fjalë të tjera, portet do të ndahen në mënyrë dinamike: është e mundur që në fillimin tjetër programi të zgjedhë një vlerë të ndryshme porti, përveç nëse, sigurisht, e vendosni manualisht portin në të përmes cilësimeve.

Cila është adresa MAC

Fakti është se paketat e përcjella në rrjet u drejtohen kompjuterëve jo me emrat e tyre dhe jo IP-adresa. Paketa është menduar për një pajisje me një adresë specifike, e cila quhet MAC-adresë.

Adresa macështë një adresë unike e një pajisjeje rrjeti, e cila përfshihet në të nga prodhuesi i pajisjeve, d.m.th. ky është një lloj numri i stampuar i kartës suaj të rrjetit. Gjysma e parë MAC-adresa është identifikuesi i prodhuesit, i dyti është numri unik i kësaj pajisjeje.

Zakonisht MAC-adresa ndonjëherë kërkohet për identifikim, të themi, te ofruesi (nëse ofruesi përdor lidhjen me adresën mac në vend të fjalëkalimit të hyrjes) ose kur konfiguron ruterin.

Ku të shihni të gjitha cilësimet e rrjetit

Gati harrova të them disa fjalë se ku mund të shikosh dhe ta ndryshosh gjithë këtë.

13/10/06 5.6KShumica prej nesh e njohin TCP/IP si ngjitësin që lidh internetin së bashku. Por pak janë në gjendje të japin një përshkrim bindës se çfarë është protokolli dhe si funksionon. Pra, çfarë është në të vërtetë TCP / IP?

TCP/IP është një mjet për shkëmbimin e informacionit ndërmjet kompjuterëve të lidhur në një rrjet. Nuk ka rëndësi nëse ata janë pjesë e të njëjtit rrjet ose janë të lidhur në rrjete të veçanta. As nuk ka rëndësi që njëri prej tyre mund të jetë një kompjuter Cray dhe tjetri një Macintosh. TCP/IP është një standard i pavarur nga platforma që lidh hendekun midis kompjuterëve, sistemeve operative dhe rrjeteve të ndryshme. Është protokolli që drejton internetin globalisht dhe fitoi popullaritet në një pjesë të madhe për shkak të rrjetit TCP/IP.

Të kuptosh TCP / IP kryesisht do të thotë të jesh në gjendje të kuptosh paketën misterioze të protokollit që hostet TCP / IP përdorin për të shkëmbyer informacion. Le të hedhim një vështrim në disa nga këto protokolle dhe të zbulojmë se çfarë përbën mbështjellësin TCP/IP.

Bazat e TCP / IP

TCP / IP është një shkurtim për Protokollin e Kontrollit të Transmisionit / Protokollin e Internetit. Në terminologjinë e rrjeteve kompjuterike, një protokoll është një standard i miratuar paraprakisht që lejon dy kompjuterë të shkëmbejnë të dhëna. Në fakt, TCP / IP nuk është një protokoll, por disa. Kjo është arsyeja pse shpesh dëgjoni se si quhet një grup, ose një grup protokollesh, ndër të cilat TCP dhe IP janë dy kryesoret.

Softueri TCP/IP në kompjuterin tuaj është një zbatim specifik për platformën e TCP, IP dhe anëtarëve të tjerë të familjes TCP/IP. Zakonisht ai përmban gjithashtu aplikacione të nivelit të lartë si Protokolli i Transferimit të Skedarit (FTP), i cili siguron kontrollin e linjës së komandës mbi shkëmbimin e skedarëve në ueb.

TCP / IP - ka origjinën nga kërkimet e financuara nga Agjencia e Projektit të Kërkimit të Avancuar (ARPA) e qeverisë së SHBA në vitet 1970. Ky protokoll u zhvillua në mënyrë që rrjetet kompjuterike të qendrave kërkimore në mbarë botën të mund të ndërlidhen në formën e një "rrjeti rrjetesh" virtuale (internetwork). Interneti origjinal u krijua duke konvertuar një konglomerat ekzistues të rrjeteve kompjuterike të quajtur ARPAnet me TCP / IP.

Arsyeja pse TCP/IP është kaq e rëndësishme sot është sepse lejon që rrjetet e pavarura të lidhen me internetin ose të bashkohen për të krijuar intranet private. Rrjetet kompjuterike që përbëjnë një intranet janë të lidhur fizikisht nëpërmjet pajisjeve të quajtura ruterë ose ruterë IP. Një ruter është një kompjuter që transferon paketat e të dhënave nga një rrjet në tjetrin. Në një intranet të bazuar në TCP / IP, informacioni transmetohet në copa diskrete të quajtura paketa IP ose datagrame IP. Falë softuerit TCP / IP, të gjithë kompjuterët e lidhur në rrjetin kompjuterik bëhen "të afërm të ngushtë". Në thelb fsheh ruterët dhe arkitekturën e rrjetit themelor dhe e bën atë të duket si një rrjet i madh. Ashtu si lidhjet Ethernet identifikohen nga ID-të Ethernet 48-bit, lidhjet e intranetit identifikohen nga adresat IP 32-bit, të cilat i shprehim me shënime dhjetore me pika (për shembull, 128.10.2.3). Duke marrë adresën IP të një kompjuteri në distancë, një kompjuter në intranet ose në internet mund të dërgojë të dhëna tek ai sikur të ishte pjesë e të njëjtit rrjet fizik.

TCP/IP ofron një zgjidhje për problemin e të dhënave midis dy kompjuterëve të lidhur në të njëjtin intranet, por që i përkasin rrjeteve të ndryshme fizike. Zgjidhja ka disa pjesë, me secilin anëtar të protokolleve të familjes TCP / IP që kontribuon në shkakun. IP, protokolli më themelor në paketën TCP/IP, transmeton datagramet IP përmes intranetit dhe kryen një funksion të rëndësishëm të quajtur rrugëzim, në thelb duke zgjedhur rrugën që një datagram do të marrë nga pika A në pikën B dhe duke përdorur ruterat për të "hop". rrjeteve.

TCP është një protokoll i nivelit më të lartë që lejon aplikacionet që funksionojnë në host të ndryshëm në një rrjet të shkëmbejnë rrjedhat e të dhënave. TCP ndan rrjedhat e të dhënave në zinxhirë të quajtur segmente TCP dhe i transmeton ato duke përdorur IP. Në shumicën e rasteve, çdo segment TCP dërgohet në një datagram të vetëm IP. Megjithatë, nëse është e nevojshme, TCP do t'i ndajë segmentet në të dhëna të shumëfishta IP që përshtaten në kornizat fizike të të dhënave që përdoren për të transferuar informacion midis kompjuterëve në rrjet. Për shkak se IP nuk garanton që datagramet do të merren në të njëjtin rend me të cilin janë dërguar, TCP ribashkon segmentet TCP në skajin tjetër të rrugës për të formuar një rrjedhë të vazhdueshme të dhënash. FTP dhe telnet janë dy shembuj të aplikacioneve të njohura TCP / IP që mbështeten në TCP.

Një tjetër anëtar i rëndësishëm i grupit TCP / IP është Protokolli i Datagramit të Përdoruesit (UDP), i cili është i ngjashëm me TCP, por më primitiv. TCP është një protokoll "i besueshëm" sepse ofron mesazhe të kontrollit dhe njohjes së gabimeve për të siguruar që të dhënat të arrijnë në destinacionin e tyre pa korrupsion. UDP është një protokoll "jo i besueshëm" sepse nuk garanton që datagramet do të mbërrijnë në rendin në të cilin janë dërguar, apo edhe se do të arrijnë fare. Nëse besueshmëria është një kusht i dëshirueshëm, do të kërkohet softuer për ta zbatuar atë. Por UDP ka ende vendin e saj në botën TCP / IP dhe përdoret në shumë programe. Aplikacioni Simple Network Management Protocol (SNMP), i cili zbatohet në shumë implementime TCP/IP, është një shembull i programeve UDP.

Protokollet e tjera TCP/IP luajnë role më pak të dukshme, por po aq të rëndësishme në funksionimin e rrjeteve TCP/IP. Për shembull, Protokolli i Rezolucionit të Adresave (ARP) përkthen adresat IP në adresa fizike të rrjetit, siç janë identifikuesit Ethernet. Një protokoll i lidhur, Protokolli Reverse Address Resolution (RARP), bën të kundërtën duke konvertuar adresat fizike të rrjetit në adresa IP. Protokolli i Mesazhit të Kontrollit të Internetit (ICMP) është një protokoll përcjellës që përdor IP për të shkëmbyer informacionin e kontrollit dhe për të kontrolluar gabimet që lidhen me transmetimin e paketave IP. Për shembull, nëse një ruter nuk mund të transmetojë një datagram IP, ai përdor ICMP për të informuar dërguesin se ka një problem. Një përshkrim i shkurtër i disa prej protokolleve të tjera që fshihen nën ombrellën e TCP/IP është dhënë në shiritin anësor.

Përshkrim i shkurtër i protokolleve të familjes TCP / IP me deshifrimin e shkurtesave

ARP (Address Resolution Protocol): Konverton adresat IP 32-bit në adresa fizike në një rrjet kompjuterik, të tilla si adresat Ethernet 48-bit.

FTP (File Transfer Protocol): Ju lejon të transferoni skedarë nga një kompjuter në tjetrin duke përdorur lidhjet TCP. Një protokoll i lidhur, por më pak i zakonshëm i transferimit të skedarëve, Trivial File Transfer Protocol (TFTP), përdor UDP në vend të TCP për të transferuar skedarë.

ICMP (Internet Control Message Protocol): Lejon ruterat IP të dërgojnë mesazhe gabimi dhe të kontrollojnë informacione te ruterat e tjerë IP dhe kompjuterët pritës në rrjet. Mesazhet ICMP udhëtojnë si fusha të dhënash në datagramet IP dhe duhet të zbatohen në të gjitha variantet IP.

IGMP (Internet Group Management Protocol): Lejon që datagramet IP të shpërndahen në një modalitet transmetimi (multicast) midis kompjuterëve që u përkasin grupeve të tyre përkatëse.

IP (Protokolli i Internetit): Një protokoll i nivelit të ulët që drejton paketat e të dhënave në rrjete të veçanta që janë të lidhura së bashku nga ruterët për të formuar internetin ose intranetin. Të dhënat udhëtojnë në formën e paketave të quajtura datagrame IP.

RARP (Reverse Address Resolution Protocol): Konverton adresat fizike të rrjetit në adresa IP.

SMTP (Simple Mail Transfer Protocol): Përcakton formatin e mesazhit që një klient SMTP që funksionon në një kompjuter mund të përdorë për të dërguar e-mail te një server SMTP që funksionon në një kompjuter tjetër.

TCP (Transmission Control Protocol): Një protokoll i orientuar drejt lidhjes që transmeton të dhëna në formën e rrymave të bajteve. Të dhënat dërgohen në pako - segmente TCP - që përbëhen nga titujt dhe të dhënat TCP. TCP është një protokoll "i besueshëm" sepse përdor shumat e kontrollit për të verifikuar integritetin e të dhënave dhe për të dërguar mirënjohje për të siguruar që të dhënat e transmetuara të merren pa korrupsion.

UDP (User Datagram Protocol): Një protokoll i pavarur nga lidhja që transmeton të dhëna në pako të quajtura datagrame UDP. UDP është një protokoll "jo i besueshëm" sepse dërguesi nuk merr informacion që tregon nëse datagrami është marrë në të vërtetë.

Arkitektura TCP / IP

Dizajnerët e rrjeteve shpesh përdorin modelin ISO / OSI (Organizata Ndërkombëtare e Standardeve / Ndërlidhja e Sistemeve të Hapura) me shtatë shtresa, i cili përshkruan arkitekturën e rrjeteve. Çdo nivel në këtë model korrespondon me një nivel të funksionalitetit të rrjetit. Në fund është shtresa fizike, e cila përfaqëson mediumin fizik mbi të cilin "udhëtojnë" të dhënat - me fjalë të tjera, kablloja e një rrjeti kompjuterik. Mbi të është shtresa e lidhjes së të dhënave, ose shtresa e lidhjes së të dhënave, e cila sigurohet nga kartat e ndërfaqes së rrjetit. Në krye është shtresa e aplikacionit, ku funksionojnë programet që përdorin shërbimet e rrjetit.

Figura tregon se si TCP / IP përputhet me modelin ISO / OSI. Kjo figurë gjithashtu ilustron strukturën e nivelit të TCP / IP dhe tregon marrëdhëniet midis protokolleve kryesore. Kur një bllok i të dhënave transferohet nga një aplikacion rrjeti në një kartë përshtatës rrjeti, ai kalon në mënyrë sekuenciale përmes një serie modulesh TCP / IP. Në të njëjtën kohë, në çdo hap, ai plotësohet me informacionin e nevojshëm për një modul ekuivalent TCP / IP në skajin tjetër të zinxhirit. Në kohën kur të dhënat godasin NIC, ai është një kornizë standarde Ethernet, duke supozuar se rrjeti bazohet në atë ndërfaqe të veçantë. Softueri TCP/IP në fundin marrës rikrijon të dhënat origjinale për programin marrës duke kapur një kornizë Ethernet dhe duke e kthyer atë në drejtim të kundërt përmes një grupi modulesh TCP/IP. (Një nga mënyrat më të mira për të kuptuar të brendshmet e TCP / IP është përdorimi i një programi spiun për të gjetur brenda kornizave që "fluturojnë" mbi rrjet, informacion të shtuar nga module të ndryshme TCP / IP.)

Shtresat e rrjetit dhe protokollet TCP/IP

ISO / OSI TCP / IP _________________________________ _________________________ | Shtresa e aplikimit | | | | _____________________________ | | _________ _________ | _____________________________ | | Rrjeti | | Rrjeti | | Niveli | Shtresa e prezantimit | | | programi | | programi | | aplikuar | _____________________________ | | | _________ | | _________ | | programet _________________________________ | | | Niveli i seancës | | | | _____________________________ | | ________________________ | | | _____________________________ _____ | _____________ | ______ | Shtresa e transportit | | TCP UDP | Transporti | _____________________________ | | _____ | _____________ | ______ | niveli | | _____________________________ _____ | _____________ | ______ | Shtresa e rrjetit | | | | | Rrjeti | _____________________________ | | ----> IP<--- | уровень |__________________________| _________ _____________________________ _______| Сетевая |________ | Уровень звена данных | | ARP<->| tarifë |<->RARP | Niveli | _____________________________ | | _______ | _________ | ________ | lidhje | të dhëna _________________________________ | | Shtresa fizike | _____________ | ______________ Fizike | _____________________________ | Niveli i kabllove të rrjetit

Ana e majtë e këtij diagrami tregon nivelet e modelit ISO / OSI. Ana e djathtë e diagramit ilustron korrelacionin midis TCP/IP dhe këtij modeli.

Për të ilustruar rolin që luan TCP/IP në rrjetet kompjuterike në botën reale, merrni parasysh se çfarë ndodh kur një shfletues ueb përdor HTTP (HyperText Transfer Protocol) për të tërhequr një faqe HTML nga një server Web i lidhur me internetin. ... Shfletuesi përdor një abstraksion të softuerit të nivelit të lartë të quajtur socket për të krijuar një lidhje virtuale me serverin. Dhe për të tërhequr faqen e internetit, ajo dërgon një komandë HTTP GET në server, duke e shkruar atë në fole. Softueri i prizës, nga ana tjetër, përdor TCP për të dërguar bit dhe bajt që përbëjnë komandën GET në serverin e uebit. TCP segmenton të dhënat dhe ia kalon segmentet individuale modulit IP, i cili i përcjell segmentet në datagrame në serverin e uebit.

Nëse shfletuesi dhe serveri funksionojnë në kompjuterë të lidhur me rrjete të ndryshme fizike (siç ndodh zakonisht), datagramet dërgohen nga rrjeti në rrjet derisa të arrijnë atë me të cilin serveri është i lidhur fizikisht. Përfundimisht, datagramet arrijnë në destinacionin e tyre dhe ri-montohen në mënyrë që serveri i uebit, i cili lexon vargjet e të dhënave nga priza e tij, të marrë një rrjedhë të vazhdueshme të dhënash. Për shfletuesin dhe serverin, të dhënat e shkruara në prizë në njërin skaj notojnë në mënyrë magjike në skajin tjetër. Por midis këtyre ngjarjeve ndodhin të gjitha llojet e ndërveprimeve komplekse për të krijuar iluzionin e transferimit të vazhdueshëm të të dhënave midis rrjeteve kompjuterike.

Dhe kjo është pothuajse gjithçka që bën TCP/IP: shndërrimi i shumë rrjeteve të vogla në një të madh dhe ofrimi i shërbimeve që aplikacionet kanë nevojë për të komunikuar me njëri-tjetrin nëpërmjet internetit që rezulton.

Përfundim i shkurtër

Ka shumë më tepër për të thënë në lidhje me TCP / IP, por ka tre pika kryesore:

* TCP / IP është një grup protokollesh që lejojnë rrjetet fizike të ndërlidhen për të formuar internetin. TCP / IP lidh rrjete individuale për të formuar një rrjet kompjuterik virtual, në të cilin kompjuterët pritës individualë identifikohen jo nga adresat fizike të rrjetit, por nga adresat IP.

* TCP/IP përdor një arkitekturë me shtresa që përshkruan qartë se për çfarë është përgjegjës secili protokoll. TCP dhe UDP sigurojnë transferimin e të dhënave të nivelit të lartë për programet e rrjetit dhe të dyja mbështeten në IP për të transportuar paketat e të dhënave. IP është përgjegjëse për drejtimin e paketave në destinacionin e tyre.

* Të dhënat që lëvizin ndërmjet dy programeve të aplikacionit që funksionojnë në kompjuterët pritës të Internetit "udhëtojnë" lart e poshtë grupeve TCP/IP në ata kompjuterë. Informacioni i shtuar nga modulet TCP/IP në anën e dërguesit "copëtohet" nga modulet përkatëse TCP/IP në fundin marrës dhe përdoret për të rikrijuar të dhënat origjinale.

Mire keq