Politică securitatea informatiei(Exemplu)

rezumat politicieni

Informațiile trebuie întotdeauna protejate, indiferent de forma lor și de modul în care sunt distribuite, transmise și stocate.

Introducere

Informația poate exista în multe forme diferite. Poate fi tipărit sau scris pe hârtie, depozitat în în format electronic trimis prin poștă sau folosind dispozitive electronice, să fie afișate pe casete sau transmise oral în procesul de comunicare.

Securitatea informațiilor este protecția informațiilor împotriva diferitelor amenințări, concepută pentru a asigura continuitatea afacerii, a minimiza riscul de afaceri și a maximiza rentabilitatea investiției și a asigura oportunități de afaceri.

Domeniul de aplicare

Această politică consolidează politica generală de securitate a organizației.

Această politică se aplică tuturor angajaților organizației.

Obiectivele de securitate a informațiilor

1. Înțelegerea și gestionarea riscurilor strategice și operaționale de securitate a informațiilor astfel încât acestea să fie acceptabile pentru organizație.

2. Protejarea confidențialității informațiilor despre clienți, dezvoltărilor de produse și planurilor de marketing.

3. Păstrarea integrității materialelor contabile.

4. Conformitatea cu serviciile web comune și rețele interne standardele relevante de accesibilitate.

Principii de securitate a informațiilor

1. Această organizație promovează acceptarea riscurilor și depășește riscurile care nu pot fi depășite de organizațiile cu management conservator, cu condiția ca riscurile să fie înțelese, monitorizate și procesate pentru informare atunci când este necesar. Descriere detaliata abordările utilizate pentru evaluarea și tratarea riscurilor pot fi găsite în politica ISMS.

2. Tot personalul trebuie să fie conștient și să răspundă pentru securitatea informațiilor în legătură cu responsabilitățile lor de muncă.

3. Ar trebui depuse eforturi pentru a finanța controalele de securitate a informațiilor și procesele de management al proiectelor.

4. Potențialul de fraudă și abuz în sistemele informaționale trebuie luat în considerare când management general sisteme de informare.

5. Rapoartele privind starea securității informațiilor ar trebui să fie disponibile.

6. Monitorizați riscurile de securitate a informațiilor și luați măsuri atunci când modificările introduc riscuri neprevăzute.

7. Criteriile pentru clasificarea riscurilor și acceptabilitatea riscului pot fi găsite în politica ISMS.

8. Situaţii care pot determina organizaţia la încălcarea legilor şi norme stabilite, nu ar trebui permis.

Domenii de responsabilitate

1. Senior Even Leadership Group este responsabil pentru a se asigura că informațiile sunt procesate corespunzător în întreaga organizație.

2. Fiecare manager superior este responsabil să se asigure că angajații care lucrează sub supravegherea sa mențin securitatea informațiilor în conformitate cu standardele organizației.

3. Șeful departamentului de securitate consiliază echipa de conducere, oferă asistență de specialitate angajaților organizației și se asigură că sunt disponibile rapoartele privind starea securității informațiilor.

4. Toată lumea din organizație este responsabilă pentru securitatea informațiilor ca parte a responsabilităților lor de muncă.

Descoperiri cheie

1. Incidentele de securitate a informațiilor nu ar trebui să aibă ca rezultat costuri majore neașteptate sau întreruperi majore ale serviciilor și operațiunilor comerciale.

2. Pierderile datorate fraudei trebuie să fie cunoscute și în limite acceptabile.

3. Problemele de securitate a informațiilor nu ar trebui să afecteze negativ acceptarea produselor și serviciilor de către clienți

Politici aferente

Următoarele politici detaliate conțin principii și recomandări pentru aspecte specifice ale securității informațiilor:

1. Politica sistemului de management al securității informațiilor (ISMS);

2. Politica de control acces;

3. Politica masa curatași ecran gol;

4. Politică neautorizată software;

5. Politica privind primirea de fișiere software de la rețele externe sau prin intermediul lor;

6. Politica privind codul mobil;

7. Politica Rezervă copie;

8. Politica privind schimbul de informații între organizații;

9. Politica de utilizare acceptabilă mijloace electronice comunicații;

10. Politica de păstrare a înregistrărilor;

11. Politica de utilizare servicii de rețea;

12. Politici referitoare la calcularea și comunicațiile mobile;

13. Politica lucru la distanță;

14. Politica privind utilizarea controlului criptografic;

15. Politica de conformitate;

16. Politica de licențiere software;

17. Politica de eliminare a software-ului;

18. Protecția datelor și politica de confidențialitate.

Toate aceste politici consolidează:

· identificarea riscului prin furnizarea unui cadru de controale care poate fi utilizat pentru a detecta deficiențe în proiectarea și implementarea sistemului;

· tratarea riscului prin asistarea la determinarea tratamentelor pentru vulnerabilități și amenințări specifice.

Politica de securitate a informațiilor companiei

· unu. Dispoziții generale

o 1.1. Scop și scop din această Politică

o 1.2. Domeniul de aplicare al acestei politici

o 2.1. Responsabilitatea pentru activele informaționale

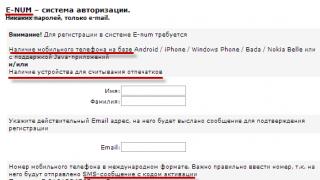

o 2.2. Controlul accesului la sistemele informatice

§ 2.2.1. Dispoziții generale

§ 2.2.2. Accesul terților la sistemele Companiei

§ 2.2.3. Acces de la distanță

§ 2.2.4. acces la internet

o 2.3. Protecția echipamentelor

§ 2.3.1. Hardware

§ 2.3.2. Software

o 2.5. Raportarea, răspunsul și raportarea incidentelor de securitate a informațiilor

o 2.6. Local cu mijloace tehnice securitatea informatiei

o 2.7. Administrare rețea

o 2.7.1. Protecția și siguranța datelor

o 2.8. Dezvoltarea sistemului și managementul schimbărilor

Dispoziții generale

Informațiile sunt o resursă valoroasă și vitală a YOUR_COPANIA (denumită în continuare Compania). Această politică de securitate a informațiilor prevede adoptarea masurile necesare pentru a proteja activele de modificarea accidentală sau intenționată, dezvăluirea sau distrugerea, precum și pentru a menține confidențialitatea, integritatea și disponibilitatea informațiilor, asigură procesul prelucrare automată datele din Companie.

Fiecare angajat al Companiei este responsabil de respectarea securității informațiilor, iar sarcina principală este de a asigura securitatea tuturor activelor Companiei. Aceasta înseamnă că informațiile trebuie protejate nu mai puțin fiabil decât orice alt activ major al Companiei. Obiectivele principale ale Companiei nu pot fi atinse fără timp și prevedere completă angajaților cu informațiile de care au nevoie pentru a-și îndeplini atribuțiile.

În această Politică, termenul „angajat” se referă la toți angajații Companiei. Prevederile acestei Politici se aplică persoanelor care lucrează în Companie în baza unor contracte de drept civil, inclusiv celor detașate, dacă este stipulat într-un astfel de acord.

Indiferent de dimensiunea organizației și de specificul sistemului informatic al acesteia, munca pentru asigurarea regimului SI consta de obicei din următorii pași (Figura 1):

- definirea domeniului (limitelor) sistemului de management al securității informațiilor și precizarea scopurilor creării acestuia;

- evaluare a riscurilor;

– selectarea contramăsurilor care asigură modul IS;

- Managementul riscurilor;

– auditul sistemului de management al securității informațiilor;

- Dezvoltarea unei politici de securitate.

DIV_ADBLOCK340">

Etapa 3. Structurarea contramăsurilor pentru protejarea informațiilor pe următoarele niveluri principale: administrativ, procedural, software și hardware.

Etapa 4. Stabilirea procedurii de certificare și acreditare a CSI pentru conformitatea cu standardele IS. Stabilirea frecvenței întâlnirilor pe teme SI la nivel de management, inclusiv revizuirea periodică a prevederilor politicii SI, precum și procedura de instruire a tuturor categoriilor de utilizatori ai sistemului informațional în domeniul SI. Se știe că elaborarea politicii de securitate a unei organizații este etapa cel mai puțin formalizată. Cu toate acestea, în În ultima vreme aici se concentrează eforturile multor profesioniști în securitatea informațiilor.

Etapa 5. Determinarea domeniului (limitelor) sistemului de management al securității informațiilor și precizarea scopurilor creării acestuia. În această etapă, sunt determinate limitele sistemului pentru care ar trebui furnizat modul IS. În consecință, sistemul de management al securității informațiilor este construit în aceste limite. Se recomandă ca descrierea limitelor sistemului în sine să fie efectuată conform următorului plan:

- structura organizatiei. Prezentarea structurii existente și a modificărilor care se preconizează a fi efectuate în legătură cu dezvoltarea (modernizarea) sistemului automatizat;

– resursele sistemului informatic care trebuie protejate. Este recomandabil să luați în considerare resursele sistem automatizat următoarele clase: SVT, date, software de sistem și aplicație. Toate resursele sunt de valoare pentru organizație. Pentru evaluarea acestora ar trebui selectat un sistem de criterii și o metodologie de obținere a rezultatelor conform acestor criterii;

· elaborarea principiilor de clasificare a activelor informaţionale ale unei companii şi evaluarea securităţii acestora;

evaluarea riscurilor informaționale și managementul acestora;

instruirea angajaților companiei în metodele de asigurare a securității informațiilor, desfășurarea de briefing-uri și monitorizarea cunoștințelor și abilităților practice de implementare a politicii de securitate de către angajații companiei;

· consilierea managerilor companiei pe probleme de management riscurile informaționale;

armonizarea politicilor și reglementărilor de securitate privată între diviziile companiei;

Controlul asupra activității serviciilor de calitate și automatizare ale companiei cu drept de verificare și aprobare a rapoartelor și documentelor interne;

interacțiunea cu serviciul de personal al companiei pentru verificarea datelor personale ale angajaților la angajare;

organizarea măsurilor de eliminare Situații de urgență sau situații de urgență în domeniul securității informațiilor în cazul apariției acestora;

Integritatea informației este existența unei informații într-o formă nedistorsionată (neschimbată în raport cu o stare fixă). De obicei, subiecții sunt interesați să ofere o proprietate mai largă - fiabilitatea informațiilor, care constă în adecvarea (completitudinea și acuratețea) afișajului de stat. domeniul subiectuluiși direct integritatea informațiilor, adică nedenaturarea acesteia.

Există o distincție între integritatea statică și cea dinamică. Pentru a încălca integritatea statică, un atacator poate: să introducă date incorecte; Pentru a schimba datele. Uneori modificări semnificative ale datelor, alteori informații despre servicii. Amenințările la adresa integrității dinamice sunt încălcarea atomicității tranzacțiilor, reordonarea, furtul, duplicarea datelor sau introducerea de mesaje suplimentare ( pachete de rețea etc.). Acțiunile corespunzătoare din mediul de rețea se numesc ascultare activă.

Amenințarea la adresa integrității nu este doar falsificarea sau modificarea datelor, ci și refuzul de a lua măsuri. Dacă nu există mijloace care să asigure „nerepudierea”, datele informatice nu pot fi considerate drept dovezi. Potențial vulnerabile din punct de vedere al încălcărilor de integritate nu sunt doar datele, ci și programele. Introducerea malware-ului este un exemplu de astfel de încălcare.

O amenințare reală și foarte periculoasă este introducerea rootkit-urilor (un set de fișiere instalate în sistem pentru a-și schimba funcționalitatea standard într-un mod rău intenționat și secret), a botilor (un program care îndeplinește automat o anumită misiune; un grup de computere). pe care operează același tip de bot se numește botnet), mișcări secrete ( malware, care ascultă comenzi pe anumite porturi TCP sau UDP) și spyware (software rău intenționat care vizează compromiterea datelor confidențiale ale utilizatorilor. De exemplu, Back Orifice și troienii Netbus vă permit să obțineți controlul asupra sisteme de utilizator Cu diverse opțiuni MS Windows.

Amenințare la confidențialitate

Amenințarea cu încălcarea confidențialității constă în faptul că informațiile devin cunoscut de care nu are autoritatea de a-l accesa. Uneori, în legătură cu amenințarea confidențialității, se folosește termenul „scurgere”.

Confidențialitatea informațiilor este o caracteristică (proprietate) a informațiilor determinată (atribuită) subiectiv, care indică necesitatea introducerii de restricții asupra cercului de subiecți cu acces la aceste informații și asigurată de capacitatea sistemului (mediului) de a păstra secretul acestei informații. de la subiecții care nu au autoritatea de a-l accesa. . Premisele obiective pentru o astfel de restrângere a disponibilității informațiilor pentru unii subiecți sunt nevoia de a-și proteja interesele legitime față de alte subiecte ale relațiilor informaționale.

Informațiile confidențiale pot fi împărțite în subiect și serviciu. Informații de serviciu(de exemplu, parolele de utilizator) nu aparține unui anumit domeniu, joacă un rol tehnic în sistemul informațional, dar dezvăluirea sa este deosebit de periculoasă, deoarece este plină de obținerea accesului neautorizat la toate informațiile, inclusiv la informațiile subiectului. O amenințare periculoasă non-tehnică la adresa vieții private sunt metodele de influență morală și psihologică, cum ar fi „mascarada” - efectuarea de acțiuni sub pretextul unei persoane cu autoritate de a accesa date. Abuzul de putere poate fi clasificat ca o amenințare urâtă împotriva căreia este greu de apărat. Pe multe tipuri de sisteme, un utilizator privilegiat (de exemplu, Administrator de sistem) este capabil să citească orice fișier (necriptat), să acceseze e-mailul oricărui utilizator.

În prezent, cele mai comune atacuri așa-numite „phishing”. Phishing (pescuit - pescuit) - un tip de fraudă pe internet, al cărei scop este de a obține acces la datele confidențiale ale utilizatorilor - login-uri și parole. Acest lucru se realizează prin realizarea corespondențe în masă e-mailuriîn numele mărcilor populare, precum și mesaje private interior diverse servicii, de exemplu, în numele băncilor, serviciilor (Rambler, Mail.ru) sau în cadrul retele sociale(Facebook, Vkontakte, Odnoklassniki. ru). Ținta phisher-ilor de astăzi sunt clienții băncilor și ai sistemelor electronice de plată. De exemplu, în Statele Unite, prefăcându-se ca Internal Revenue Service, phishingii au colectat date semnificative despre contribuabili în 2009.

În această temă, voi încerca să alcătuiesc un manual pentru elaborarea documentației de reglementare în domeniul securității informațiilor pentru o structură comercială, bazat pe experienta personalași materiale de pe web.

Aici puteți găsi răspunsuri la întrebări:

- De ce este necesară o politică de securitate a informațiilor?

- cum se compune;

- cum să-l folosească.

Necesitatea unei politici de securitate a informațiilor

Această secțiune descrie necesitatea implementării politicii de securitate a informațiilor și a documentelor însoțitoare care nu sunt activate limbaj frumos manuale și standarde, dar pe exemple din experiența personală.Înțelegerea scopurilor și obiectivelor departamentului de securitate a informațiilor

În primul rând, politica este necesară pentru a transmite afacerii scopurile și obiectivele securității informațiilor companiei. O afacere ar trebui să înțeleagă că un ofițer de securitate nu este doar un instrument de investigare a scurgerilor de date, ci și un asistent în minimizarea riscurilor companiei și, în consecință, în creșterea profitabilității companiei.

În primul rând, politica este necesară pentru a transmite afacerii scopurile și obiectivele securității informațiilor companiei. O afacere ar trebui să înțeleagă că un ofițer de securitate nu este doar un instrument de investigare a scurgerilor de date, ci și un asistent în minimizarea riscurilor companiei și, în consecință, în creșterea profitabilității companiei. Cerințele politicii stau la baza implementării garanțiilor

Politica de securitate a informațiilor este necesară pentru a justifica introducerea măsurilor de protecție în companie. Politica trebuie să fie aprobată de cel mai înalt organ administrativ al companiei ( manager general, consiliu de administrație etc.) Orice protecție este un compromis între reducerea riscurilor și experiența utilizatorului. Când o persoană de securitate spune că un proces nu ar trebui să se întâmple în niciun fel din cauza apariției unor riscuri, i se pune întotdeauna o întrebare rezonabilă: „Cum ar trebui să se întâmple?” Ofițerul de securitate trebuie să propună un model de proces în care aceste riscuri să fie reduse într-o oarecare măsură, care să fie satisfăcător pentru afacere.

Orice protecție este un compromis între reducerea riscurilor și experiența utilizatorului. Când o persoană de securitate spune că un proces nu ar trebui să se întâmple în niciun fel din cauza apariției unor riscuri, i se pune întotdeauna o întrebare rezonabilă: „Cum ar trebui să se întâmple?” Ofițerul de securitate trebuie să propună un model de proces în care aceste riscuri să fie reduse într-o oarecare măsură, care să fie satisfăcător pentru afacere.

Totodată, orice aplicare a oricăror măsuri de protecție privind interacțiunea utilizatorului cu sistemul informațional al companiei provoacă întotdeauna o reacție negativă din partea utilizatorului. Ei nu doresc să fie reeducați, să citească instrucțiunile concepute pentru ei și așa mai departe. Foarte des utilizatorii pun întrebări rezonabile:

- de ce ar trebui să lucrez conform schemei tale inventate, și nu alea într-un mod simplu pe care l-am folosit mereu

- care a venit cu toate acestea

Dacă compania are o politică de securitate a informațiilor, puteți oferi un răspuns concis și concis:

această măsură a fost introdusă pentru a respecta cerințele politicii de securitate a informațiilor a companiei, care a fost aprobată de organul administrativ suprem al companiei.

De regulă, după ce energia majorității utilizatorilor ajunge la nimic. Restul poate fi oferit să scrie un memoriu către acest cel mai înalt organ administrativ al companiei. Aici restul sunt eliminate. Pentru că, chiar dacă nota merge acolo, oricând putem dovedi nevoia măsurile luateîn fața conducerii. Nu ne mâncăm pâinea degeaba, nu? Există două lucruri de care trebuie să țineți cont atunci când dezvoltați o politică.

- Publicul țintă al politicii de securitate a informațiilor este utilizatorii finali și managementul de vârf al companiei care nu înțeleg expresii tehnice complexe, dar ar trebui să fie familiarizați cu prevederile politicii.

- Nu este nevoie să încerci să împingi inimaginabilul pentru a include tot ceea ce este posibil în acest document! Ar trebui să existe doar obiective IB, metode pentru atingerea lor și responsabilitate! Nici unul detalii tehnice dacă necesită cunoștințe specifice. Acestea sunt toate materialele pentru instrucțiuni și reglementări.

Documentul final trebuie să îndeplinească următoarele cerințe:

- concizie - un volum mare al documentului va speria orice utilizator, nimeni nu vă va citi vreodată documentul (și veți folosi expresia de mai multe ori: „aceasta este o încălcare a politicii de securitate a informațiilor la care ați fost introdus”)

- accesibilitatea publicului larg Utilizator final trebuie să înțeleagă CE este scris în politică (nu va citi și nu va aminti niciodată cuvintele și expresiile „jurnal”, „modelul violator”, „incident de securitate a informațiilor”, „ infrastructura informaţională”, „tehnogen”, „antropogen”, „factor de risc”, etc.)

De fapt, totul este foarte simplu: politica de securitate a informațiilor ar trebui să fie un document de prim nivel, să fie extins și completat cu alte documente (regulamente și instrucțiuni), care vor descrie deja ceva anume.

Se poate face o analogie cu statul: documentul de prim nivel este constituția, iar doctrinele, conceptele, legile și alte acte normative existente în stat nu fac decât să completeze și să reglementeze punerea în aplicare a prevederilor acesteia. Schema aproximativa prezentată în figură.

Pentru a nu unge terci pe farfurie, să ne uităm doar la exemple de politici de securitate a informațiilor care pot fi găsite pe Internet.

| Numarul de pagini utilizabil* | Termenii încărcați | Scor general | |

|---|---|---|---|

| SA „Gazprombank” | 11 | Foarte inalt | |

| SA „Fondul de dezvoltare a antreprenoriatului „Damu” | 14 | Înalt | Un document complex pentru o citire atentă, profanul nu va citi, iar dacă citește, nu va înțelege și nu își va aminti |

| JSC NC KazMunayGas | 3 | Scăzut | Un document ușor de înțeles, care nu este supraîncărcat cu termeni tehnici |

| SA „Institutul Radiotehnic numit după Academicianul A. L. Mints” | 42 | Foarte inalt | Document dificil pentru lectură atentă, profanul nu va citi - prea multe pagini |

* Util numesc numărul de pagini fără un cuprins, Pagina titluși alte pagini care nu conțin informații specifice

rezumat

Politica de securitate a informațiilor ar trebui să se încadreze în mai multe pagini, să fie ușor de înțeles pentru neprofesionist, să descrie în vedere generala Obiectivele SI, metodele de realizare a acestora si responsabilitatea angajatilor.

Implementarea și utilizarea politicii de securitate a informațiilor

După aprobarea politicii IS, este necesar să:- familiarizează toți angajații existenți cu politica;

- familiarizați toți angajații noi cu politica (cum să faceți acest lucru este un subiect pentru o discuție separată, avem un curs introductiv pentru noii veniți, unde vorbesc cu explicații);

- analizează procesele de afaceri existente pentru a identifica și minimiza riscurile;

- să participe la crearea de noi procese de afaceri, pentru a nu alerga după tren;

- să elaboreze reglementări, proceduri, instrucțiuni și alte documente care completează politica (instrucțiuni pentru furnizarea accesului la Internet, instrucțiuni pentru asigurarea accesului la spații cu acces limitat, instrucțiuni de lucru cu sistemele informaționale ale companiei etc.);

- revizuiește politica SI și alte documente SI cel puțin o dată pe trimestru pentru a le actualiza.

Pentru întrebări și sugestii, bine ați venit la comentarii și PM.

Întrebare %username%

Când vine vorba de politică, șefilor nu le place ceea ce vreau eu in termeni simpli. Ei îmi spun: „Pe lângă mine și tu și încă 10 angajați IT, care ei înșiși știu și înțeleg totul, sunt 2 sute care nu înțeleg nimic despre asta, jumătate dintre ei sunt pensionari.”

Am luat calea conciziei medii a descrierilor, de exemplu, regulile protectie antivirus, iar mai jos scriu de parca ar exista o politica de protectie antivirus etc. Dar nu înțeleg dacă utilizatorul semnează pentru politică, dar din nou trebuie să citească o grămadă de alte documente, se pare că a redus politica, dar se pare că nu.

Aici aș urma calea analizei procesului.

Să spunem protecție antivirus. Logic ar trebui să fie așa.

Ce riscuri ne prezintă virușii? Încălcarea integrității (deteriorarea) informațiilor, încălcarea disponibilității (timp de nefuncționare a serverelor sau PC-urilor) a informațiilor. La organizare adecvată rețea, utilizatorul nu trebuie să aibă drepturi administrator localîn sistem, adică nu ar trebui să aibă drepturi de a instala software (și, prin urmare, viruși) în sistem. Astfel, pensionarii cad, pentru că nu fac afaceri aici.

Cine poate atenua riscurile asociate virușilor? Utilizatori cu drepturi de administrator de domeniu. Administrator de domeniu - un rol sensibil, acordat angajaților departamentelor IT etc. În consecință, ar trebui să instaleze antivirusuri. Se pare că activitatea sistem antivirus sunt si ei responsabili. În consecință, ei trebuie să semneze instrucțiunile privind organizarea protecției antivirus. De fapt, această responsabilitate trebuie precizată în instrucțiuni. De exemplu, ofițerul de securitate reglementează, administratorii execută.

Întrebare %username%

Atunci întrebarea este, ce nu ar trebui să fie inclusă responsabilitatea pentru crearea și utilizarea virușilor în instrucțiunile SI Anti-virus (sau există un articol și nu îl puteți menționa)? Sau că li se cere să raporteze un virus sau un comportament ciudat al PC-ului biroului de asistență sau personalului IT?

Din nou, aș privi din partea managementului riscului. Miroase a, ca să spunem așa, GOST 18044-2007.

In cazul tau " comportament ciudat„Nu este încă neapărat un virus. Poate fi o frână de sistem sau un gp etc. În consecință, acesta nu este un incident, ci un eveniment de securitate a informațiilor. Din nou, conform GOST, orice persoană poate declara un eveniment, dar este posibil să înțelegem incidentul sau nu numai după analiză.

Astfel, această întrebare a dumneavoastră nu se mai traduce în politica de securitate a informațiilor, ci în managementul incidentelor. Ar trebui să se precizeze în politica dumneavoastră că firma trebuie să aibă un sistem de tratare a incidentelor.

Adică, după cum puteți vedea, execuția administrativă a politicii este atribuită în principal administratorilor și agenților de securitate. Utilizatorii rămân personalizați.

Prin urmare, trebuie să întocmiți un fel de „Procedură de utilizare a CBT în companie”, în care trebuie să specificați responsabilitățile utilizatorilor. Acest document ar trebui să se coreleze cu politica de securitate a informațiilor și să fie, ca să spunem așa, o explicație pentru utilizator.

V acest document puteți specifica că utilizatorul este obligat să notifice autoritatea competentă despre activitatea anormală pe computer. Ei bine, puteți adăuga orice altceva personalizat acolo.

În total, trebuie să familiarizați utilizatorul cu două documente:

- politica de securitate a informațiilor (ca să înțeleagă ce se face și de ce, nu zguduie barca, nu înjură când introduce noi sisteme de control etc.)

- aceasta „Procedura de utilizare a CBT in companie” (ca sa inteleaga exact ce trebuie sa faca in situatii specifice)

În consecință, la implementare sistem nou, pur și simplu adăugați ceva la „Comandă” și notificați angajații despre asta prin trimiterea comenzii prin e-mail (sau prin EDMS, dacă există).

Etichete: Adăugați etichete

Politica de securitate a informațiilor - un set de legi, măsuri, reguli, cerințe, restricții, instrucțiuni, reglementări, recomandări etc., care reglementează procedura de prelucrare a informațiilor și care vizează protejarea informațiilor de anumite tipuri de amenințări.

Politica de securitate a informațiilor este un document fundamental pentru asigurarea întregului ciclu de securitate a informațiilor într-o companie. Prin urmare, conducerea de vârf a companiei ar trebui să fie interesată de cunoașterea și respectarea strictă a punctelor sale principale de către tot personalul companiei. Toți angajații departamentelor responsabile cu regimul de securitate a informațiilor din companie trebuie să fie familiarizați cu politica de securitate a informațiilor împotriva semnăturii. La urma urmei, aceștia vor fi responsabili de verificarea respectării cerințelor politicii de securitate a informațiilor și a cunoașterii principalelor sale de către personalul companiei în partea care îi privește. Ar trebui definite și procesul de efectuare a unor astfel de audituri, responsabilitățile oficiali efectuarea unor astfel de inspecții și a fost elaborat un program de inspecții.

O politică de securitate a informațiilor poate fi dezvoltată pentru ambele componentă separată sistemul informațional și sistemul informațional în ansamblu. Politica de securitate a informațiilor ar trebui să țină cont de următoarele caracteristici ale sistemului informațional: tehnologia de procesare a informațiilor, mediul de calcul, mediu fizic, mediul utilizatorului, regulile de control al accesului etc.

Politica de securitate a informațiilor ar trebui să prevadă utilizare complexă standarde legale, morale și etice, organizaționale și masuri tehnice, software, hardware și software și hardware pentru securitatea informațiilor, precum și determină regulile și procedurile de utilizare a acestora. Politica de securitate a informațiilor ar trebui să se bazeze pe următoarele principii: continuitatea protecției, suficiența măsurilor și mijloacelor de protecție, conformitatea acestora cu probabilitatea amenințărilor, rentabilitatea, flexibilitatea structurii, ușurința în administrare și utilizare etc.

Politica de securitate este complexă măsuri preventive privind protecția datelor confidențiale și procesele informaţionale la întreprindere. Politica de securitate include cerințe pentru personal, manageri și servicii tehnice. Principalele direcții de dezvoltare a politicii de securitate:

- stabilirea ce date și cât de serios trebuie protejate;

- stabilirea cine și ce prejudicii poate cauza companiei sub aspectul informațional,

- calcularea riscurilor și determinarea unei scheme de reducere a acestora la o valoare acceptabilă.

Există două sisteme de evaluare situatia actualaîn domeniul securităţii informaţiei la întreprindere. Au primit denumirile figurative „cercetare de jos în sus” și „cercetare de sus în jos”. Prima metodă este destul de simplă, necesită mult mai puține investiții de capital, dar are și mai puține capabilități. Se bazează pe binecunoscuta schemă: „Ești un intrus. Ce faci?”. Adică serviciul de securitate a informațiilor, bazat pe date pe toate specii cunoscute atacuri, încearcă să le pună în practică pentru a verifica dacă un astfel de atac este posibil de la un atacator real.

Metoda „de sus în jos” este, dimpotrivă, o analiză detaliată a întregii scheme existente de stocare și prelucrare a informațiilor. Primul pas în această metodă este, ca întotdeauna, să se determine ce obiecte și fluxuri de informații trebuie protejate. Urmează studiul starea curenta sisteme de securitate a informațiilor pentru a determina care dintre metodele clasice de protecție a informațiilor a fost deja implementată, în ce măsură și la ce nivel. Al treilea pas este clasificarea tuturor obiecte informaţionaleîn clase în conformitate cu cerințele sale de confidențialitate, accesibilitate și integritate (imuabilitate).

Următoarea este o clarificare a prejudiciului grav al unei dezvăluiri sau al unui alt atac asupra fiecărui specific obiect informativ. Acest pas se numește „calcul de risc”. Într-o primă aproximare, riscul este produsul „deteriorării posibile dintr-un atac” cu „probabilitatea unui astfel de atac”.

Politica de securitate a informațiilor ar trebui să conțină clauze care să conțină informații din următoarele secțiuni:

conceptul de securitate a informațiilor;- determinarea componentelor și resurselor sistemului informațional care pot deveni surse de încălcări ale securității informațiilor și a nivelului de criticitate a acestora;

- compararea amenințărilor cu obiectele de protecție;

- evaluare a riscurilor;

- evaluarea cantității de posibile pierderi asociate cu implementarea amenințărilor;

- estimați costul construirii unui sistem de securitate a informațiilor;

- determinarea cerinţelor privind metodele şi mijloacele de asigurare a securităţii informaţiei;

- selectarea soluțiilor de bază de securitate a informațiilor;

- organizarea lucrărilor de restaurare și aprovizionare operație continuă Sistem informatic;

- reguli de control al accesului.

Politica de securitate a informațiilor a unei întreprinderi este foarte importantă pentru a asigura securitatea cuprinzătoare a unei întreprinderi. Poate fi implementat în hardware și software folosind soluții DLP.

Publicații conexe

|

29 aprilie 2014 Multe companii cumpără pe cheltuiala lor gadgeturi mobile pentru angajații care călătoresc frecvent. În aceste condiții, serviciul IT are o nevoie urgentă de a controla dispozitivele care au acces la datele corporative, dar se află în afara perimetrului rețelei corporative. |

|

În această temă, voi încerca să alcătuiesc un manual pentru elaborarea documentației de reglementare în domeniul securității informațiilor pentru o structură comercială, pe baza experienței personale și a materialelor din rețea.

Aici puteți găsi răspunsuri la întrebări:

- De ce este necesară o politică de securitate a informațiilor?

- cum se compune;

- cum să-l folosească.

Necesitatea unei politici de securitate a informațiilor

Această secțiune descrie necesitatea implementării politicii de securitate a informațiilor și a documentelor însoțitoare nu în limbajul frumos al manualelor și standardelor, ci folosind exemple din experiența personală.Înțelegerea scopurilor și obiectivelor departamentului de securitate a informațiilor

În primul rând, politica este necesară pentru a transmite afacerii scopurile și obiectivele securității informațiilor companiei. O afacere ar trebui să înțeleagă că un ofițer de securitate nu este doar un instrument de investigare a scurgerilor de date, ci și un asistent în minimizarea riscurilor companiei și, în consecință, în creșterea profitabilității companiei.

În primul rând, politica este necesară pentru a transmite afacerii scopurile și obiectivele securității informațiilor companiei. O afacere ar trebui să înțeleagă că un ofițer de securitate nu este doar un instrument de investigare a scurgerilor de date, ci și un asistent în minimizarea riscurilor companiei și, în consecință, în creșterea profitabilității companiei. Cerințele politicii stau la baza implementării garanțiilor

Politica de securitate a informațiilor este necesară pentru a justifica introducerea măsurilor de protecție în companie. Politica trebuie aprobată de cel mai înalt organ administrativ al companiei (director general, consiliu de administrație etc.) Orice protecție este un compromis între reducerea riscurilor și experiența utilizatorului. Când o persoană de securitate spune că un proces nu ar trebui să se întâmple în niciun fel din cauza apariției unor riscuri, i se pune întotdeauna o întrebare rezonabilă: „Cum ar trebui să se întâmple?” Ofițerul de securitate trebuie să propună un model de proces în care aceste riscuri să fie reduse într-o oarecare măsură, care să fie satisfăcător pentru afacere.

Orice protecție este un compromis între reducerea riscurilor și experiența utilizatorului. Când o persoană de securitate spune că un proces nu ar trebui să se întâmple în niciun fel din cauza apariției unor riscuri, i se pune întotdeauna o întrebare rezonabilă: „Cum ar trebui să se întâmple?” Ofițerul de securitate trebuie să propună un model de proces în care aceste riscuri să fie reduse într-o oarecare măsură, care să fie satisfăcător pentru afacere.

Totodată, orice aplicare a oricăror măsuri de protecție privind interacțiunea utilizatorului cu sistemul informațional al companiei provoacă întotdeauna o reacție negativă din partea utilizatorului. Ei nu doresc să fie reeducați, să citească instrucțiunile concepute pentru ei și așa mai departe. Foarte des utilizatorii pun întrebări rezonabile:

- de ce ar trebui să lucrez după schema ta inventată și nu în modul simplu pe care l-am folosit întotdeauna

- care a venit cu toate acestea

Dacă compania are o politică de securitate a informațiilor, puteți oferi un răspuns concis și concis:

această măsură a fost introdusă pentru a respecta cerințele politicii de securitate a informațiilor a companiei, care a fost aprobată de organul administrativ suprem al companiei.

De regulă, după ce energia majorității utilizatorilor ajunge la nimic. Restul poate fi oferit să scrie un memoriu către acest cel mai înalt organ administrativ al companiei. Aici restul sunt eliminate. Pentru că chiar dacă nota merge acolo, oricând putem dovedi nevoia măsurilor luate conducerii. Nu ne mâncăm pâinea degeaba, nu? Există două lucruri de care trebuie să țineți cont atunci când dezvoltați o politică.

- Publicul țintă al politicii de securitate a informațiilor este utilizatorii finali și managementul de vârf al companiei care nu înțeleg expresii tehnice complexe, dar ar trebui să fie familiarizați cu prevederile politicii.

- Nu este nevoie să încerci să împingi inimaginabilul pentru a include tot ceea ce este posibil în acest document! Ar trebui să existe doar obiective IB, metode pentru atingerea lor și responsabilitate! Fără detalii tehnice dacă necesită cunoștințe specifice. Acestea sunt toate materialele pentru instrucțiuni și reglementări.

Documentul final trebuie să îndeplinească următoarele cerințe:

- concizie - un volum mare al documentului va speria orice utilizator, nimeni nu vă va citi vreodată documentul (și veți folosi expresia de mai multe ori: „aceasta este o încălcare a politicii de securitate a informațiilor la care ați fost introdus”)

- accesibilitate pentru un simplu neprofesionist - utilizatorul final trebuie să înțeleagă CE este scris în politică (nu va citi și nu va aminti niciodată cuvintele și expresiile „jurnal”, „model care încalcă”, „incident de securitate a informațiilor”, „infrastructură informațională”, „tehnogen ”, „antropic”, „factor de risc”, etc.)

De fapt, totul este foarte simplu: politica de securitate a informațiilor ar trebui să fie un document de prim nivel, să fie extins și completat cu alte documente (regulamente și instrucțiuni), care vor descrie deja ceva anume.

Se poate face o analogie cu statul: documentul de prim nivel este constituția, iar doctrinele, conceptele, legile și alte acte normative existente în stat nu fac decât să completeze și să reglementeze punerea în aplicare a prevederilor acesteia. O schemă exemplificativă este prezentată în figură.

Pentru a nu unge terci pe farfurie, să ne uităm doar la exemple de politici de securitate a informațiilor care pot fi găsite pe Internet.

| Numarul de pagini utilizabil* | Termenii încărcați | Scor general | |

|---|---|---|---|

| SA „Gazprombank” | 11 | Foarte inalt | |

| SA „Fondul de dezvoltare a antreprenoriatului „Damu” | 14 | Înalt | Un document complex pentru o citire atentă, profanul nu va citi, iar dacă citește, nu va înțelege și nu își va aminti |

| JSC NC KazMunayGas | 3 | Scăzut | Un document ușor de înțeles, care nu este supraîncărcat cu termeni tehnici |

| SA „Institutul Radiotehnic numit după Academicianul A. L. Mints” | 42 | Foarte inalt | Document dificil pentru lectură atentă, profanul nu va citi - prea multe pagini |

* Util numesc numărul de pagini fără cuprins, pagina de titlu și alte pagini care nu conțin informații specifice

rezumat

Politica de securitate a informațiilor trebuie să se încadreze în mai multe pagini, să fie ușor de înțeles pentru omul obișnuit, să descrie în termeni generali obiectivele securității informațiilor, metodele de realizare a acestora și responsabilitatea angajaților.

Implementarea și utilizarea politicii de securitate a informațiilor

După aprobarea politicii IS, este necesar să:- familiarizează toți angajații existenți cu politica;

- familiarizați toți angajații noi cu politica (cum să faceți acest lucru este un subiect pentru o discuție separată, avem un curs introductiv pentru noii veniți, unde vorbesc cu explicații);

- analizează procesele de afaceri existente pentru a identifica și minimiza riscurile;

- să participe la crearea de noi procese de afaceri, pentru a nu alerga după tren;

- elaborează reglementări, proceduri, instrucțiuni și alte documente care completează politica (instrucțiuni pentru asigurarea accesului la Internet, instrucțiuni pentru asigurarea accesului în sălile cu acces limitat, instrucțiuni pentru lucrul cu sistemele informaționale ale companiei etc.);

- revizuiește politica SI și alte documente SI cel puțin o dată pe trimestru pentru a le actualiza.

Pentru întrebări și sugestii, bine ați venit la comentarii și PM.

Întrebare %username%

Cât despre politică, autorităților nu le place ceea ce vreau eu în cuvinte simple. Ei îmi spun: „Pe lângă mine și tu și încă 10 angajați IT, care ei înșiși știu și înțeleg totul, sunt 2 sute care nu înțeleg nimic despre asta, jumătate dintre ei sunt pensionari.”

Am urmat calea scurtității medii a descrierilor, de exemplu, reguli de protecție antivirus, iar mai jos scriu de parcă ar fi o politică de protecție antivirus etc. Dar nu înțeleg dacă utilizatorul semnează pentru politică, dar din nou trebuie să citească o grămadă de alte documente, se pare că a redus politica, dar se pare că nu.

Aici aș urma calea analizei procesului.

Să spunem protecție antivirus. Logic ar trebui să fie așa.

Ce riscuri ne prezintă virușii? Încălcarea integrității (deteriorarea) informațiilor, încălcarea disponibilității (timp de nefuncționare a serverelor sau PC-urilor) a informațiilor. Cu o organizare adecvată a rețelei, utilizatorul nu ar trebui să aibă drepturi de administrator local în sistem, adică nu ar trebui să aibă drepturi de a instala software (și, prin urmare, viruși) în sistem. Astfel, pensionarii cad, pentru că nu fac afaceri aici.

Cine poate atenua riscurile asociate virușilor? Utilizatori cu drepturi de administrator de domeniu. Administrator de domeniu - un rol sensibil, acordat angajaților departamentelor IT etc. În consecință, ar trebui să instaleze antivirusuri. Se pare că ei sunt, de asemenea, responsabili pentru activitatea sistemului antivirus. În consecință, ei trebuie să semneze instrucțiunile privind organizarea protecției antivirus. De fapt, această responsabilitate trebuie precizată în instrucțiuni. De exemplu, ofițerul de securitate reglementează, administratorii execută.

Întrebare %username%

Atunci întrebarea este, ce nu ar trebui să fie inclusă responsabilitatea pentru crearea și utilizarea virușilor în instrucțiunile SI Anti-virus (sau există un articol și nu îl puteți menționa)? Sau că li se cere să raporteze un virus sau un comportament ciudat al PC-ului biroului de asistență sau personalului IT?

Din nou, aș privi din partea managementului riscului. Miroase a, ca să spunem așa, GOST 18044-2007.

În cazul tău, „comportamentul ciudat” nu este neapărat un virus. Poate fi o frână de sistem sau un gp etc. În consecință, acesta nu este un incident, ci un eveniment de securitate a informațiilor. Din nou, conform GOST, orice persoană poate declara un eveniment, dar este posibil să înțelegem incidentul sau nu numai după analiză.

Astfel, această întrebare a dumneavoastră nu se mai traduce în politica de securitate a informațiilor, ci în managementul incidentelor. Ar trebui să se precizeze în politica dumneavoastră că firma trebuie să aibă un sistem de tratare a incidentelor.

Adică, după cum puteți vedea, execuția administrativă a politicii este atribuită în principal administratorilor și agenților de securitate. Utilizatorii rămân personalizați.

Prin urmare, trebuie să întocmiți un fel de „Procedură de utilizare a CBT în companie”, în care trebuie să specificați responsabilitățile utilizatorilor. Acest document ar trebui să se coreleze cu politica de securitate a informațiilor și să fie, ca să spunem așa, o explicație pentru utilizator.

În acest document, puteți specifica că utilizatorul este obligat să notifice autoritatea competentă despre activitatea anormală a computerului. Ei bine, puteți adăuga orice altceva personalizat acolo.

În total, trebuie să familiarizați utilizatorul cu două documente:

- politica de securitate a informațiilor (ca să înțeleagă ce se face și de ce, nu zguduie barca, nu înjură când introduce noi sisteme de control etc.)

- aceasta „Procedura de utilizare a CBT in companie” (ca sa inteleaga exact ce trebuie sa faca in situatii specifice)

În consecință, atunci când introduceți un nou sistem, pur și simplu adăugați ceva la „Comandă” și notificați angajații despre asta prin trimiterea comenzii prin e-mail (sau prin EDMS, dacă există).

Etichete:

- Securitatea informațiilor

- Managementul riscurilor

- Politică de securitate