Comodo - programma efficace per rimuovere e bloccare virus, worm, spyware, minacce Internet. Oltre alle funzionalità di base, l'antivirus offre funzioni aggiuntive.

Una versione gratuita di Komodo può essere scaricata dal sito ufficiale. In termini di funzionalità, non è in alcun modo inferiore al suo analogo pagato... L'unico vantaggio della licenza è la possibilità di utilizzare lo strumento GeekBuddy aggiuntivo. Questo servizio fornisce assistenza professionale nella rimozione malware... Diamo un'occhiata alle funzioni principali di Komodo.

Qualsiasi strumento antivirus contiene una modalità controllo veloce... Komodo non fa eccezione. Questa modalità esegue la scansione delle aree più a rischio di infezione.

Dopo essere passati alla modalità di scansione completa, la scansione verrà eseguita in tutti i file e le cartelle. Verranno controllati anche quelli nascosti e di sistema. Questo controllo richiede molto tempo.

La modalità di valutazione esegue la scansione di vari processi, eseguibili e memoria. Nel processo, utilizzando un filtro speciale, puoi esporre gli oggetti che verranno visualizzati sullo schermo. Per ciascuno di essi verranno visualizzate informazioni sull'età dell'oggetto, se è in fase di avvio e se può essere considerato attendibile. Qui puoi anche modificare lo stato se l'utente è sicuro che il file non sia dannoso.

Quando si passa alla scansione personalizzata, il programma fornirà diverse opzioni per il controllo.

Con i primi due è tutto chiaro. V opzioni aggiuntive vengono eseguite impostazioni più flessibili.

Impostazioni generali

Nelle impostazioni generali, puoi apportare modifiche all'interfaccia, configurare gli aggiornamenti e configurare le impostazioni per il registro del programma Komodo.

Scelta della configurazione

Una caratteristica interessante del programma è la possibilità di passare da una configurazione all'altra. Internet Security è abilitato per impostazione predefinita. Se l'utente è interessato alla protezione proattiva o al firewall, è necessario passare a un'altra configurazione. per me questa funzione sembra un po' imbarazzante.

Impostazioni antivirus

Questa sezione è messa a punto programma antivirus... Mentre il computer è in funzione, puoi accenderlo monitoraggio continuo e ottimizzare il sistema durante la scansione. C'è anche la possibilità di chiedere controllo automatico memoria a avvia Windows... I programmi dannosi vengono spesso avviati proprio all'avvio del computer.

Se, durante l'utilizzo di un'applicazione o di un file, viene bloccato e l'utente è sicuro che l'oggetto sia sicuro, è necessario aggiungerlo all'elenco delle esclusioni. Tuttavia, ciò espone il sistema a un ulteriore rischio di infezione.

Configurazione HIPS

Questo modulo è impegnato nella protezione proattiva e impedisce l'ingresso di oggetti pericolosi.

Per rendere ancora più efficace lo strumento HIPS, prevede la creazione di diversi set regole.

Ad esempio, alcuni oggetti possono essere aggiunti allo stato isolato o attivato.

Questa sezione prevede anche la gestione di gruppi di oggetti.

Sandbox

La funzione principale del servizio è lavorare con un ambiente virtuale. Con il suo aiuto puoi installare vari programmi non credibile, e in vero lavoro praticamente non vengono apportate modifiche al sistema. Anche questo servizio si occupa di gestione regionale accesso generale... Dopo aver effettuato alcune impostazioni, le applicazioni potranno avviarsi in una determinata sequenza, a seconda della valutazione.

viruscope

Questo servizio analizza il comportamento dei processi in esecuzione in modo dinamico. Per impostazione predefinita, al rilevamento programma pericoloso, Comodo emetterà un avviso. In questa sezione è possibile disabilitare tali messaggi, quindi gli oggetti verranno automaticamente spostati in quarantena.

Valutazione del file

La sezione è responsabile del livello di fiducia nelle applicazioni. Vengono inoltre modificati i gruppi di file, che possono essere esclusi e aggiunti all'elenco, che visualizza le informazioni su tutti i file eseguibili in esecuzione.

V questa sezione Puoi assegnare una nuova valutazione a un'applicazione se non sei d'accordo con la valutazione Komodo assegnata.

Tutti i fornitori di software più diffusi sono firmati digitalmente. Nella sezione "Fornitori affidabili", puoi vedere questo elenco.

Desktop virtuale

Per sfruttare questa opportunità, è necessario installarne due prodotto aggiuntivo Komodo. Avviando la funzione, si aprirà un desktop completo, per la comodità di lavorare con l'ambiente virtuale.

Lavorare in ambiente virtuale

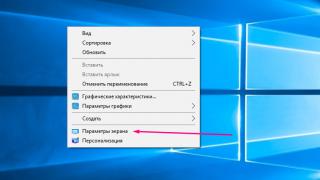

È possibile eseguire programmi in un ambiente virtuale (Sandbox, "sandbox") in modo che la loro attività influisca poco sul sistema reale. Se, ad esempio, chiami il menu contestuale su qualsiasi programma "dubbio" e selezioni la voce "Esegui in Comodo Sandbox", allora si avvierà e in molti casi funzionerà completamente, ma non produrrà modifiche indesiderate... Saranno virtualizzati anche i programmi da essa lanciati.

Il fatto che il programma sia virtualizzato può essere giudicato dalla cornice verde attorno alla sua finestra, nonché dall'elenco dei processi isolati chiamati dalla finestra principale del CIS.

Area condivisa

Se hai bisogno di salvare file con i risultati di un tale programma, dovresti inserirli in cartella speciale scambio, il cui accesso non è virtualizzato. A mio avviso, la posizione predefinita di questa cartella è sfortunata: non è visibile nella finestra di dialogo di selezione della directory, quindi è più conveniente creare cartella simile, ad esempio, nella radice dell'unità "C:" o sul desktop condiviso, consentire l'accesso a livello NTFS ai suoi contenuti per tutti gli utenti e disabilitarne la virtualizzazione in CIS.

Se il programma virtualizzato ha salvato i risultati del suo lavoro in un posto diverso, eseguiamo, ad esempio, " Comandante totale"Nella sandbox attraverso il menu contestuale e spostati file richiesti alla cartella di scambio. Opzione: lo facciamo tramite l'esploratore, aprendo la cartella con i risultati utilizzando quella suggerita di seguito.

Protezione in lettura

Dalla versione CIS 7.0, l'ambiente virtuale può proteggere i dati non solo dalle modifiche ai dati, ma anche dalla lettura: se nella finestra delle impostazioni apri la scheda "Protezione +"> "HIPS"> "Oggetti protetti"> "Cartelle con dati protetti" e aggiungi una qualsiasi directory , le applicazioni virtualizzate lo tratteranno come vuoto. È utile nascondere la directory con file temporanei, una directory con un profilo del browser Internet, ecc.

Ripulire l'ambiente virtuale

Al completamento del lavoro con l'ambiente virtuale, ha senso rimuovere le tracce di lavoro e interrompere tutti i suoi processi facendo clic sul pulsante "Cancella sandbox". Per comodità, questo pulsante può essere duplicato nella finestra principale (tramite il menu contestuale).

Modi per aprire file e collegamenti in un ambiente virtuale

Apertura di qualsiasi file nella sandbox

Articolo standard menù contestuale"Esegui in Comodo Sandbox" è presente solo in alcuni file eseguibili. Fornire paragrafo simile menu contestuale di tutti i file e le directory, apportiamo le modifiche a registro di sistema(cioè salva il codice dato nel file "ComodoSandbox.reg" ed eseguilo):

Apertura di collegamenti Internet nella sandbox

Puoi dotare il tuo browser Internet di un menu contestuale per aprire collegamenti discutibili in un ambiente virtuale. Farò un esempio per il browser Firefox.

Esegui programmi in una sandbox tramite l'interfaccia CIS

Sul " lato posteriore»Della finestra principale CIS c'è un pulsante« Avvia in Sandbox ». Questo pulsante può anche creare un collegamento per avviare un'applicazione nell'ambiente virtuale.

Nella finestra delle impostazioni CIS, nella scheda Sicurezza +> Sandbox, è possibile impostare i programmi che saranno forzati ad avviarsi nell'ambiente virtuale.

Esecuzione di programmi in un ambiente virtuale limitato

È possibile eseguire programmi non solo virtualizzati, ma anche con restrizioni aggiuntive. Per fare ciò, aggiungi il programma all'elenco nella scheda "Protezione +"> "Sandbox" e imposta le restrizioni. I livelli di restrizione sono simili alle modalità operative sandbox, ma differiscono per il fatto che sono combinati con la virtualizzazione completa. Queste restrizioni vengono ereditate dai processi figlio. Ad esempio, se imposti file manager FreeCommander ha il livello "Limitato", quindi esso e i programmi avviati da esso funzioneranno in un ambiente virtuale e non avranno accesso agli appunti.

A mio parere, è scomodo armeggiare con CIS ogni volta che è necessario avviare una nuova applicazione discutibile in un ambiente virtuale limitato. Suggerirò un modo per avviarlo tramite il menu di scelta rapida di Explorer:

- crea una directory "C: \ ContextMenu" e in essa - file di testo"RunLimited.bat" con una sola riga: "start" "% *";

- aggiungi questo file alla scheda "Sicurezza +"> "Sandbox" e imposta il livello desiderato, ad esempio "Limitato" (ad eccezione di "Non attendibile");

- aggiungi questo file a "attendibile";

- apportiamo modifiche al registro:

Ora, per eseguire un programma con restrizioni, dovresti chiamarlo tenendo premuto Tasto delle maiuscole, il menu contestuale e seleziona "Esegui in Comodo Sandbox as Limited". Lo svantaggio di questo metodo è che non verranno applicate restrizioni sul tempo di funzionamento del programma (una caratteristica dell'utilizzo di uno script bat).

Desktop virtuale

Oltre il lancio virtualizzato programmi individuali, CIS ha una shell aggiuntiva: "Virtual Desktop" (nella versione CIS 6 si chiamava "Chiosco Virtuale"). Questa shell ha un duplice scopo, e per scopi esattamente opposti.

Innanzitutto, il desktop virtuale è un desktop separato da eseguire applicazioni discutibili in un ambiente virtuale. Tuttavia, secondo me, non ha vantaggi in più lancio normale nella sandbox tramite il menu di scelta rapida e come desktop sicuro, è meglio usare a tutti gli effetti macchine virtuali(tuttavia VirtualBox). In generale, va detto che la virtualizzazione in CIS è inferiore in termini di funzionalità ad altri strumenti simili, come Sandboxie.

In secondo luogo, questa shell è progettata per eseguire transazioni sicure, ad esempio con i sistemi di pagamento. La protezione sta nel fatto che da tutti i programmi, ad eccezione di quelli in esecuzione nel desktop virtuale stesso, lo schermo e le sequenze di tasti sono nascosti. C'è anche una tastiera virtuale.

Tuttavia, il desktop virtuale non protegge dall'intercettazione degli appunti o dall'accesso ai file (ad esempio, i cookie del browser). La cosa principale: è completamente non protetto dall'avvio di programmi dubbi al suo interno. L'attività di tutti i programmi del desktop virtuale si svolge in un ambiente virtuale e non è controllata da una protezione proattiva. E se viene lanciato un malware mentre ci si lavora, i tasti premuti possono essere intercettati.

Problema di altro genere: dal desktop virtuale non è possibile accedere. Ad esempio, quando si lavora con sistema di pagamento l'utente avrà bisogno di un archivio di password, ma sarebbe prudente proteggerlo dalla lettura dall'ambiente virtuale.

Il nocciolo del problema con il desktop virtuale è che viene eseguito nello stesso ambiente virtuale progettato per eseguire programmi discutibili. Di conseguenza, abbiamo la protezione dell'ambiente esterno da quello virtuale, mentre per le operazioni di pagamento, al contrario, l'ambiente virtuale stesso dovrebbe essere protetto: per impedire l'avvio di programmi non identificati in esso, crittografare i file creati in esso, e allo stesso tempo fornirgli l'accesso ai dati protetti.

Una situazione in cui il desktop virtuale sarà ancora utile è un sistema infetto. Se esiste il rischio che sia in esecuzione un malware, è più sicuro utilizzare questa shell piuttosto che consentire l'intercettazione dei tasti premuti. Ma dovresti stare attento.

Offerte antivirus di oggi tecnologia migliore per la protezione dei dati degli utenti. La tecnologia brevettata per impedire ai virus di entrare nel tuo computer crea una sorta di barriera tra il tuo sistema e Internet, ed è lui che determina il grado di potenziale pericolo dei file.

C'è anche un modulo di ambiente protetto - Sandbox Technology, che è progettato per proteggere da virus "freschi" e altri programmi dannosi.

Installazione di Comodo Internet Security Pro 8

Il complesso di sicurezza deve essere scaricato solo da una fonte ufficiale, ovvero da www.comodo.com/home/internet-security/internet-security-pro.php, per la revisione selezioniamo la versione di prova (cioè con un periodo di prova) . In futuro, il programma può essere acquistato al prezzo di $ 39,99, è molto per sicurezza garantita?

Successivamente, inizierà l'installazione dell'antivirus, ma prima - decomprimendo i file:

Scegliere il russo in Procedura guidata di installazione, nella finestra successiva non è necessario modificare nulla, tutto è impostato in modo ottimale - fai clic su Inoltrare:

La finestra successiva offrirà anche di installare gli elementi Yandex, cambiare la home page nel motore di ricerca Yandex e impostarlo come motore di ricerca predefinito. Non so voi, ma io ho tolto i segni di spunta:

Spingere Concordo. Installare, verrà installato anche il browser Comodo, risulta in alcun modo sprovvisto di esso:

Bene questo è tutto, questo completa l'installazione di Comodo.

Interfaccia Comodo Internet Security Pro 8

A seguito di Installazioni Comodo Internet Professionista della sicurezza 8, sono rimasto sorpreso dall'interfaccia: era brillante, anche se nello stile di quest'ultima Versioni di Windows:

Nell'angolo in alto a destra dello schermo è comparsa una finestra in cui possiamo vedere lo stato del traffico in entrambe le direzioni, nonché avviare il browser in modalità Sandbox sicura:

Nella finestra principale di Comodo vengono visualizzati blocchi con informazioni, ovvero sullo stato del database antivirus, sulle minacce rilevate, attacchi di rete... Dopo aver installato l'antivirus, è necessario aggiornare immediatamente i database dell'antivirus al suo interno:

Considerando che il mio piano internet non è dei più economici, ho dovuto attendere qualche minuto per il completamento dell'aggiornamento.

Dopo aver installato l'aggiornamento, verrà avviata automaticamente una scansione rapida del sistema:

L'interfaccia può essere visualizzata in un modo più informativo - per questo, fare clic sul pulsante che cambia modalità (c'è un breve e dettagliato riepilogo):

Pulsante Attività

Quando fai clic su questo pulsante, verranno visualizzate le attività, sia generali che per ciascun componente dell'antivirus: Firewall, ambiente protetto SandBox e quelle aggiuntive (avanzate).

Esaminiamone alcuni.

Compiti comuni

Qui puoi scansionare il sistema alla ricerca di malware, visualizzare il registro eventi, controllare la pertinenza dei database antivirus e visualizzare gli oggetti di quarantena:

Quando fai clic su Connessioni attive, puoi vedere quali programmi sono connessi a Internet in questo momento:

Scansione consente di eseguire uno dei tipi di scansione: veloce (solo le aree del computer più suscettibili ai virus), completa (questo tipo eseguirà la scansione di tutti i file e le cartelle), valutazione (questa è una scansione rapida, ma tenendo conto tenere conto dell'elenco delle classificazioni dei file). La scansione personalizzata consente di definire autonomamente gli ambiti di scansione.

Attività firewall

Il firewall integrato in Comodo Internet Security Pro 8 ti consentirà di bloccare o sbloccare l'applicazione, oltre a bloccare completamente il traffico sul tuo computer.

Come bloccare l'accesso del programma a Internet?

Per bloccare l'accesso a Internet un certo programma, Premere Blocca connessione:

E dopo, specifica quale programma vuoi bloccare:

È possibile consentire l'accesso al programma Internet allo stesso modo premendo il pulsante Consenti connessione.

Come faccio a fermare tutto il traffico su Comodo?

Per interrompere tutto il traffico in entrata e in uscita, fai clic su Fermare traffico di rete , ma tieni presente che nessun programma non sarà più in grado di funzionare con la rete, quindi fai attenzione:

Attività sandbox

La suite di sicurezza Comodo Internet Security Pro include nuova tecnologia Sandbox per creare ambiente isolato, in cui puoi eseguire applicazioni sconosciute che possono potenzialmente danneggiare il tuo computer. Un tale ambiente blocca tutti i cambiamenti in sistema reale, che proteggerà dall'influenza del malware. Per migliorare la sicurezza, componenti come un firewall, un modulo di difesa e un modulo antivirus stanno lavorando attivamente con questa tecnologia.

Come eseguire il programma nella sandbox?

Per eseguire il programma in modalità protetta Sandbox - fare clic per Esegui in Sandbox:

Successivamente, seleziona il programma selezionandolo sul tuo disco rigido:

E il programma verrà avviato in modalità protetta, puoi verificarlo dal contorno verde attorno alla finestra del programma:

Nella stessa finestra, puoi eseguire Desktop virtuale:

Virtual Desktop di Comodo è un ambiente leggermente sandbox. Puoi correre qualsiasi programmi finanziari, effettuare operazioni bancarie, lavorare con i sistemi di pagamento e allo stesso tempo essere al sicuro.

Compiti avanzati

In questa parte puoi creare disco di emergenza ripristino, ripulire il computer con ulteriori Componenti Comodo Elementi essenziali di pulizia (il programma offrirà di scaricarli in aggiunta).

Visualizza l'attività dei processi correnti quando Comodo aiuto Killswitch

Noi scegliamo Visualizza attività v Compiti avanzati:

Ti verrà chiesto di scaricare un pacchetto aggiuntivo COMODO Killswitch - fai clic su Concordo. Installare:

Dopo il caricamento, si aprirà un gestore di processi abbastanza informativo, in cui tutti i processi, i processi figlio sono presentati chiaramente. Inoltre, nella scheda rete, puoi vedere i processi collegati alla rete.

In generale, se vuoi analizzare il sistema al lavoro, allora questo dispatcher Comodo KillSwitch fa per te.

Come faccio a inviare un file per la revisione?

Clicca su Invia file per la verifica per specificare il file da controllare Comodo server:

Ora aggiungi file, cartelle o processi: fai clic su Aggiungere:

Se l'antivirus percepisce programma normale come virus, quindi puoi anche inserirlo in questo elenco e selezionare la casella su Invia come falso allarme , dopodiché, il falso allarme dovrebbe cessare a breve.

Configurazione di Comodo Internet Security Pro

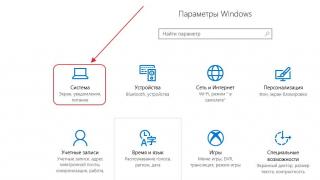

Per entrare nelle impostazioni, devi prima aprire la finestra Compiti, Selezionare Attività firewall, dove nell'elenco a discesa selezionare Impostazioni avanzate:

Apparirà una finestra con le impostazioni, esaminiamo le principali.

Come cambio il tema in Comodo?

Per cambiare il tema, vai alla scheda Interfaccia e nel menu a tendina Argomento seleziona un tema:

In questa scheda, puoi anche deselezionare le notifiche che non desideri vengano visualizzate.

Come posso modificare le impostazioni di aggiornamento in Comodo?

Nella scheda Impostazioni generali > Aggiornamentiè possibile impostare il periodo per il controllo degli aggiornamenti sia per i database che per i componenti dell'applicazione:

Come si disattiva la scansione in background in Comodo?

Se non hai bisogno dell'antivirus per controllare costantemente i file di sistema, puoi disabilitarlo nella scheda Monitoraggio antivirus (Impostazioni di sicurezza > Antivirus):

Nella stessa finestra è possibile impostare il livello di analisi euristica che verrà utilizzato durante la scansione manuale del computer alla ricerca di virus.

Come aggiungo un'eccezione all'antivirus Comodo?

Se hai un programma o una cartella con file che non devono essere controllati dall'antivirus durante la scansione, puoi specificarlo nell'elenco. Per farlo, vai alla scheda Eccezioni e nella scheda Percorsi esclusi specificare quali file o cartelle devono essere ignorati per le scansioni in tempo reale / manuali / pianificate:

Nella seconda scheda Applicazioni escluse puoi specificare quale programma e il suo lavoro devono essere esclusi dalla scansione in tempo reale o selezionarlo dai processi in esecuzione:

HIPS - Sistema di prevenzione delle intrusioni

HIPS è un componente di difesa proattivo progettato per respingere le minacce locali e monitorare il funzionamento dei programmi. Le operazioni potenzialmente pericolose possono essere bloccate a seconda delle impostazioni.

Come abilito HIPS in Comodo?

Nella scheda Impostazioni di sicurezza > Protezione + > FIANCHI > Impostazioni HIPS selezionare la casella Usa HIPS, puoi anche cambiare la modalità di funzionamento, ma solo se sei sicuro di questo:

Questa finestra contiene anche le impostazioni di notifica HIPS, se hai un computer debole, puoi selezionare la casella su Adattare la modalità operativa a risorse di sistema ridotte.

Le impostazioni vanno modificate solo se ne si è sicuri, in caso contrario è meglio lasciare tutto al default (cioè Modalità sicura ).

Cos'è Viruscope?

Sistema viruscope monitora i programmi, o meglio il loro lavoro, e registra l'attività. Se viruscope rileva un comportamento potenzialmente pericoloso, l'utente ne viene informato. Puoi disabilitare viruscope, ma non lo consiglio:

Come disattivo il filtraggio del traffico?

Se devi disabilitare il filtraggio del traffico, puoi farlo nella scheda Impostazioni del firewall- deseleziona la casella Usa il filtro del traffico:

Come posso impostare una regola per un programma a Comodo?

Nella scheda Regole di applicazioneè possibile specificare il programma e consentire o bloccare le richieste a Internet per esso. Per fare ciò, fai clic su aggiungi:

Dopodiché seleziona il programma, premi Panoramica e nel menu a tendina selezionare File:

Ora devi scegliere Usa una serie di regole e seleziona una regola per l'applicazione, ovvero possiamo bloccarla o consentire solo traffico in uscita, o se questo programma funziona con la posta, scegli di cosa si tratta client di posta :

Puoi usare il tuo set di regole, ma ciò richiede una certa conoscenza.

Come si disattiva la verifica cloud?

Se non hai bisogno della verifica cloud, puoi disattivarla nelle impostazioni. Per fare ciò, nella scheda Impostazioni di classificazione dei file deselezionare Uso controllo della nuvola :

Come posso aggiungere un programma a Trusted Files?

Se vuoi che Comodo Internet Security consideri il programma sicuro, puoi aggiungerlo all'elenco dei file attendibili. Per fare ciò, nella scheda File attendibili clic Aggiungere e seleziona dal menu a tendina File, o cartelle(di conseguenza, è possibile specificare la cartella con il programma):

Bene, questo è tutto, spero che ora durante la configurazione Comodo Internet Security Pro 8 (CIS) avrai meno domande

Altri prodotti di sicurezza gratuiti computer di casa Comodo Internet Security 6 si differenzia per il fatto che il produttore non lo posiziona come antivirus, ma come un prodotto progettato per fornire una sicurezza completa. Nel complesso, si può essere d'accordo con questo. Oltre ad antivirus e firewall, Comodo Internet Security 6 include HIPS (incluso nel componente "Defense +"), "sandbox" automatico, desktop virtuale e un ampio set di utilità specializzate.

Paragonato a versione precedente Comodo Internet Security 6 ne ha acquisito uno nuovo interfaccia utente... La precedente interfaccia utente era pesantemente sovraccarica di funzioni nella finestra principale e presentava un raggruppamento piuttosto controverso in schede. Nella nuova interfaccia, tutte le funzioni sono divise in due parti: Funzioni base che consente di svolgere funzioni di base utenti ordinari, e le cosiddette "Attività", che consentono di personalizzare il funzionamento di tutti i componenti di Comodo Internet Security 6 e utilizzare servizi di pubblica utilità specialized... L'interfaccia proposta semplifica il lavoro con Comodo Internet Security 6 e ti consente di lavorarci sopra touch screen laptop e tablet moderni. Tuttavia, un cambiamento radicale nell'interfaccia non è una buona notizia "di default", i cambiamenti sono spesso ambigui o percepiti in modo ambiguo da un numero di utenti conservatori.

Anche in Comodo Internet Security 6 sono stati migliorati molti componenti di sicurezza e funzioni di servizio. C'era una funzione avvio automatico applicazioni sconosciute nella "sandbox", la possibilità di eseguire un desktop "virtuale" separato con proprio set applicazioni ("Virtual Kiosk"), la possibilità di creare un disco di avvio per la pulizia dei sistemi infetti, la possibilità di inviare Documenti sospetti per analisi in laboratorio antivirus Comodo ecc. Anche in Comodo Internet Security 6 è stata integrata una serie di utility di Cleaning Essentials, progettate per controlli di sistema aggiuntivi, lavorando con processi e oggetti in esecuzione all'avvio.

In generale, le modifiche sono legate al completamento e alla modifica delle funzionalità esistenti; solo un desktop virtuale può essere chiamato completamente nuovo.

Requisiti di sistema

Per Comodo funziona Internet Security 6 richiede i seguenti requisiti di sistema:

- spazio su disco rigido - almeno 210 MB;

- RAM: almeno 256 MB (per Windows XP) e almeno 384 MB (per altri sistemi operativi supportati);

- Microsoft Internet Explorer 5.1 o superiore;

- Connessione Internet (per scaricare e registrare il prodotto, ricevere aggiornamenti automatici regolari).

Sistemi operativi supportati:

- Windows XP;

- Windows Vista;

- Windows 7;

- Windows 8.

Comodo Internet Security 6 può essere eseguito su sistemi a 32 e 64 bit.

Funzionalità

- Antivirus. Fornisce protezione contro virus e malware. Include monitor antivirus e uno scanner multi-scenario.

- Firewall. Analisi attività di rete, impone restrizioni al lavoro con protocolli di rete e porte, protegge dagli attacchi di rete.

- Difesa proattiva (sistema di rilevamento delle intrusioni, HIPS), che effettua analisi comportamentali delle azioni di processi e applicazioni.

- Sandbox automatico (tecnologia Auto Sandbox). Consente di eseguire non verificato e app sospette in un ambiente "sicuro" (isolato).

- "Sandbox" implementato sotto forma di desktop virtuale ("Virtual kiosk"). In un ambiente virtuale, puoi correre programmi sospetti e visitare siti Web sconosciuti senza il rischio di infezione. Tutte le azioni non vanno oltre l'ambiente virtuale e non forniscono impatto negativo al sistema operativo.

- Tecnologie "Cloud" che consentono di verificare la reputazione dei file.

- Una serie di utilità "Cleaning Essentials" controllo aggiuntivo sistema operativo, monitorare e analizzare i processi in esecuzione (KillSwitch) e controllare il funzionamento di applicazioni e servizi all'avvio (Autorun Analyzer).

- L'utilità "Crea Disco di salvataggio"Per creare un disco di avvio con una serie di utilità" Cleaning Essentials "che consente di scansionare i sistemi infetti.

Preparazione per l'uso

Il processo di installazione di Comodo Internet Security 6 è composto da diversi operazioni semplici... Dopo il lancio file di installazione viene visualizzata la finestra principale della procedura guidata di installazione. In esso, devi prendere diverse decisioni: sull'utilizzo del servizio SecureDNS, che ti consente di aumentare la tua sicurezza mentre lavori su Internet; sull'uso di tecnologie "cloud" per controllare la reputazione dei file, nonché sull'uso di motore di ricerca"Yah!" come home page nei browser installati sul sistema.

Va notato che anche se non accetti di utilizzare Yahoo! come home page, quindi nel browser Comodo Dragon installato con Comodo Internet Security 6 home page sarà ancora Yahoo!.

Figura 1. La finestra principale della procedura guidata di installazione ComodoInternetSicurezza 6

Per selezionare i componenti da installare, fare clic sul collegamento "Configura installazione". Nella finestra che appare, puoi disabilitare l'installazione di antivirus, firewall, servizio per la comunicazione con il servizio supporto tecnico e il browser Comodo Dragon.

Figura 2. Selezione dei componenti da installare

Dopo aver preso tutte le decisioni nella finestra di installazione principale, è necessario fare clic sul pulsante "Accetta, Installa". Questo completa il processo di installazione. Dopo l'installazione, verrà avviato il processo di aggiornamento dei database antivirus e controllo completo file system... Anche quando si rileva nuova rete Comodo Internet Security 6 chiederà all'utente di selezionare il tipo: casa, lavoro o pubblico.

Figura 3. Selezione del tipo di rete utilizzata

Lavorare con il prodotto

Per avviare il programma Comodo Internet Security 6, è necessario fare clic sul collegamento "COMODO Internet Security" situato sul "Desktop" o sull'icona del programma nella barra delle applicazioni.

La finestra principale di Comodo Internet Security 6 è composta da due aree funzionali: il pannello di controllo e la barra degli strumenti.

Il pannello di controllo contiene un "semaforo" che mostra lo stato di protezione del computer; uno strumento per controllare o lanciare rapidamente qualsiasi file in un ambiente sicuro e uno strumento per abilitare/disabilitare il funzionamento dei principali componenti di protezione.

La barra degli strumenti contiene pulsanti stilizzati per richiamare le attività utilizzate di frequente. Per impostazione predefinita, dalla barra degli strumenti, è possibile avviare scansione, aggiornamento, desktop virtuale, gestione dispositivi e aprire una directory per la condivisione di file con l'ambiente protetto. Se necessario, l'utente può modificare la composizione delle attività incluse nella barra degli strumenti.

Disegno 4. La stessa cosafinestraComodo Sicurezza Internet 6

Alla destra angolo in alto la finestra principale contiene pulsanti per richiamare una serie di funzioni di servizio: aiuto, supporto tecnico, accesso alla community del prodotto Comodo su Facebook e passando alla versione mobile di Comodo Internet Security 6.

La finestra principale contiene solo funzioni di base, che consentono agli utenti ordinari di non confondersi in una vasta gamma di funzioni e impostazioni. Per accedere all'intera gamma di funzioni e impostazioni, è necessario fare clic sul pulsante "Attività".

Tutte le attività sono divise in quattro blocchi: attività generali, attività firewall, attività sandbox e attività avanzate.

Compiti comuni

Le attività comuni includono la scansione, l'aggiornamento dei database antivirus e le funzioni di servizio.

Figura 5. Compiti comuni

L'attività "Scansione" consente di eseguire una o più opzioni per il controllo del file system:

- Scansione "veloce". Questa scansione controlla solo le aree critiche - memoria ad accesso casuale, oggetti in avvio, avvio settori di hard disco, registro, file di sistema eccetera.;

- scansione completa. Controllo dell'intero file system;

- Scansione "valutazione". Verifica della reputazione dei file sul tuo computer utilizzando le tecnologie cloud. Come risultato della scansione, tutti i file verranno divisi in tre categorie: file sicuri, sconosciuti e pericolosi;

- scansione selettiva. In questo scenario, l'utente sceglie la directory o il file da scansionare.

Figura 6. Script di scansione

Oltre a questi scenari, è possibile verificare rapidamente qualsiasi file arbitrario... Per fare ciò, trascinalo nell'area Scansiona oggetti situata nella finestra principale del programma. Se fai clic sull'icona di scorrimento, la stessa area può essere utilizzata per avvio rapido qualsiasi applicazione in un ambiente sicuro. Le stesse azioni possono essere lanciate dal menu contestuale di un file o applicazione specifica.

Figura 7. Pannello per test rapido o avvio in ambiente sicuro

Nella finestra di scansione, l'utente può visualizzare le informazioni sul lavoro svolto, interrompere o interrompere il processo di scansione. Uno svantaggio significativoè che nella finestra di scansione non ci sono informazioni sul tempo approssimativo del suo completamento e la percentuale non viene sempre visualizzata (solo per brevi controlli e al termine di lunghi controlli).

Figura 8. Processo di scansione Comodo InternetSicurezza 6

Se, dopo aver verificato, sono stati rilevati programmi dannosi, all'utente viene richiesto di prendere una decisione su cosa fare con loro: rimuovere, saltare, aggiungere a attendibile, ecc.

Figura 9. Prendere una decisione sulle azioni da intraprendere con il malware rilevato

L'attività "Aggiorna" avvia il download dei database antivirus. Per facilità d'uso, è possibile configurare aggiornamento automatico basi in qualsiasi tempo conveniente o ad intervalli regolari.

Le attività comuni includono tre funzioni di servizio: quarantena, visualizzazione dei registri e task manager. Tutti i file sospetti vengono automaticamente messi in quarantena. I file in quarantena possono essere eliminati, ripristinati o inviati a un laboratorio Comodo per ulteriori verifiche.

Figura 10. Quarantena in Comodo InternetSicurezza 6

Per analizzare i virus rilevati e le azioni intraprese da Comodo Internet Security 6, viene utilizzato lo strumento "Event Log". Lo strumento è realizzato in modo conveniente, visualizza solo i principali risultati di Comodo Internet Security 6, che consente all'utente di non essere distratto da dettagli inutili.

Figura 11. Visualizzazione di un report generale in Comodo InternetSicurezza 6

Tuttavia, quando si passa all'analisi del funzionamento di specifici componenti di sicurezza o funzioni di servizio la comodità non serve.

In primo luogo, l'assenza di scorrimento orizzontale nelle tabelle, impedendo la possibilità di vedere i percorsi degli oggetti senza manipolare le dimensioni della finestra.

In secondo luogo, il menu con i filtri viene imposto alla tabella e interferisce con il lavoro con i dati.

Figura 12. Visualizzazione di un report sul funzionamento del componente

Per lavorare con tutti attività in esecuzione viene utilizzato lo strumento Task Manager. Mostra il nome di ogni attività e le informazioni sul suo completamento. In Task Manager, puoi modificare la priorità delle azioni eseguite (alta, media, bassa o in background).

Disegno 13. spedizionierecompitivComodo Internet Security 6

Attività firewall

Questo insieme di attività consente di configurare il lavoro del firewall: impostare regole per l'accesso a Internet per le applicazioni, l'accesso alle porte e bloccare le reti. Se necessario, puoi negare tutta l'attività di rete sul computer.

Figura 14. Attività del firewall

L'accesso a Internet può essere configurato per ogni applicazione nel sistema operativo. È possibile bloccare la connessione Internet per qualsiasi applicazione utilizzando l'attività "Blocca connessione". Per una personalizzazione più dettagliata, è necessario accedere all'elenco delle regole per le applicazioni.

Figura 15. Elenco delle regole per le applicazioni nel firewall

In questo elenco, per ogni applicazione, puoi specificare i protocolli da bloccare, gli intervalli di indirizzi IP consentiti e negati e configurare separatamente le restrizioni sul traffico in entrata e in uscita.

Figura 16. Configurazione delle regole del firewall per le applicazioni

La prossima funzione del firewall è controllare l'accesso alle porte. L'attività "Porte nascoste" consente di selezionare una delle due modalità operative: "Blocca tutte le connessioni in entrata" o "Notifica sulle connessioni in entrata". Di conseguenza, l'utente può disconnettere completamente le connessioni in entrata o ricevere informazioni su tutta l'attività di rete. Di più ritocchi il blocco delle connessioni può essere effettuato nella sezione "Set di regole" nelle impostazioni del firewall.

Figura 17. Attività "Porte nascoste"

Inoltre, utilizzando l'attività "Gestisci reti" (Figura 18), è possibile bloccare l'accesso a qualsiasi rete a cui è connesso il computer e utilizzando l'attività "Interrompi attività di rete" è possibile bloccare tutte le attività di rete sul computer.

Figura 18. Attività "Gestione rete"

La seguente logica è tracciata nelle attività per il firewall: solo le attività generali possono essere chiamate dalla barra delle applicazioni (blocco / sblocco) e per configurare l'accesso per qualsiasi condizione, è necessario chiamare una finestra con impostazioni avanzate.

Attività sandbox

I più grandi cambiamenti in nuova versione Comodo Internet Security 6 è stato sottoposto a sandboxing.

Figura 19. Compitisandbox

Separatamente, è necessario soffermarsi sul nuovo componente, che è un desktop virtuale ("Chiosco virtuale"). Quando lo si utilizza, l'utente riceve un ambiente separato con il proprio set di applicazioni, tutte azioni in cui non influiscono sul contenuto del sistema operativo. Nel desktop virtuale è possibile eseguire applicazioni sospette, testare applicazioni, visitare siti Web sconosciuti ed effettuare acquisti online.

Figura 20. Desktop virtuale

Per la sicurezza dell'immissione delle password o quando si effettuano pagamenti elettronici nel desktop virtuale, è possibile utilizzare la tastiera virtuale.

Figura 21. Tastiera virtuale

Un'area condivisa viene utilizzata per trasferire i dati tra il sistema operativo e il desktop virtuale. Per ripristinare tutte le modifiche apportate nell'ambiente virtuale, utilizzare l'attività "Pulisci Sandbox". Questa attività può essere utile se le modifiche apportate nell'ambiente virtuale (applicazioni installate, file creati, ecc.) interferiscono con ulteriori lavori e l'utente desidera iniziare a lavorare da un sistema "pulito".

Oltre a lavorare nel desktop virtuale, l'utente può semplicemente avviare qualsiasi applicazione sospetta in un ambiente sicuro. Per fare ciò, selezionare l'attività "Esegui in un ambiente virtuale" e specificare l'applicazione richiesta.

Figura 22. Avvio di un'applicazione in un ambiente virtuale

Un'applicazione avviata in Safe Run sarà contrassegnata da un contorno verde intorno all'intera finestra. In tutti gli altri aspetti, il lavoro con l'applicazione per l'utente non cambierà in alcun modo.

Figura 23. Applicazione avviata in modalità provvisoria

Comodo Internet Security 6 ha anche la capacità di creare un elenco di applicazioni che si avvieranno automaticamente in un ambiente sicuro. Per fare ciò, è necessario utilizzare le impostazioni Sandbox avanzate.

Figura 24. Elenco delle applicazioni per l'avvio automatico in modalità provvisoria

Sandbox, insieme a HIPS, è incluso in un componente chiamato "Protezione +"

Compiti avanzati

Il gruppo "Attività avanzate" include principalmente attività relative al lancio utilità aggiuntive.

Comodo Internet Security 6 include una serie di utilità "Cleaning Essentials" precedentemente distribuite come prodotto separato. Questo insieme di utilità viene avviato dal comando "Pulisci computer". Una volta avviato, all'utente viene richiesto di eseguire la scansione del computer alla ricerca di malware.

Figura 25. Script di scansione dell'utilitàPuliziaEssenziali

Quando si avvia una scansione, l'utente vede una finestra completamente diversa rispetto allo strumento di scansione principale Comodo Internet Security 6, tuttavia, non è chiaro quale sia la differenza tra questi strumenti per la ricerca di malware e perché sia necessaria tale duplicazione. Molto probabilmente, l'obiettivo era includere in Comodo Internet Security 6 altre due utilità del pacchetto: KillSwitch e Autorun Analyzer e lo strumento per la scansione "got" nell'affare. Tuttavia, anche qui c'è un eufemismo. Queste utilità possono essere eseguite sia dalle attività di Comodo Internet Security 6 che dal pannello Cleaning Essentials.

Figura 26. Processo di scansione inPuliziaEssenziali

L'utility KillSwitch è progettata per analizzare i processi, le applicazioni ei servizi in esecuzione nel sistema. L'utente può prendere decisioni in modo indipendente su processi o servizi non sicuri o utilizzare la funzione di rimozione automatica dei processi non sicuri dal punto di vista dell'utilità. Di fatto, questa utilitàè un task manager con un insieme esteso di funzioni.

Figura 27. Funzionamento dell'utilitàKillSwitch

L'utilità Autorun Analyzer consente di analizzare tutti gli oggetti all'avvio. L'utente può disattivare il download di oggetti sospetti o semplicemente non necessari dal suo punto di vista, oppure avviare la disattivazione automatica di tutti gli oggetti sospetti dal punto di vista dell'utilità.

Figura 28. Operazione di utilitàAnalizzatore di esecuzione automatica

Un'altra utility "Crea disco di ripristino" consente di creare un disco di avvio con una serie di utility "Cleaning Essentials" su un'unità CD/DVD o un'unità USB, che può essere utilizzata per riparare e ripristinare i sistemi operativi.

Figura 29. Creare un disco per ripulire il sistema

Inoltre, oltre alle utilità, le attività avanzate includono uno strumento per l'invio di file per la revisione al laboratorio Comodo. Sia i file sospetti che i file che sono stati erroneamente identificati come dannosi possono essere inviati per la scansione.

Figura 30. Strumento per inviare file al laboratorioComodo

Strumenti aggiuntivi

Per accesso veloce Comodo Internet Security 6 dispone di un widget dedicato. Consente di abilitare o disabilitare i principali componenti di protezione, avviare attività dalla barra degli strumenti, avviare browser e navigare nei servizi social.

Disegno 31. AggeggioComodo Internet Security 6

Comodo Internet Security 6 viene fornito con il browser ComodoDragon. È basato su browser Google Chrome e contiene strumenti aggiuntivi per garantire la sicurezza durante l'utilizzo di Internet. ComodoDragon include strumenti per proteggere i dati riservati, identificazione semplificata Certificati SSL, modalità navigazione anonima pagine web (modalità di navigazione in incognito), estensioni per il controllo delle pagine web Comodo Site Inspector e Comodo Share Page Service, estensioni Comodo Privalert per disabilitare i componenti sulle pagine web che raccolgono informazioni sull'utente (ad esempio, analytics, widget, ecc.)...

Tutti questi strumenti migliorano la sicurezza dell'utente durante la navigazione in Internet, tuttavia non sono integrati in Comodo Internet Security 6 e non funzionano in tutti gli altri browser oltre a ComodoDragon.

Figura 32. BrowserComodoDrago

Va detto che due utilità, GeekBuddy e AntiError, sono installate insieme a Comodo Internet Security 6 per verificare la presenza di problemi emergenti e comunicare con il supporto tecnico.

Figura 33. Utilità per interagire con il supporto tecnico

conclusioni

Dopo aver completato Comodo descrizione Internet Security 6, possiamo procedere a riassumere. Nel complesso, il programma ha fatto un'impressione positiva. Comodo Internet Security 6 è uno dei pochi prodotti Internet Security gratuiti. E, sebbene non ci sia alcun componente" Controllo dei genitori", Ma il set di componenti forniti sembra impressionante per prodotto gratuito... Nella nuova versione del prodotto, l'interfaccia utente è stata radicalmente ridisegnata, il che ha reso il prodotto più chiaro e facile da usare, così come è stata migliorata la funzionalità della maggior parte dei componenti di sicurezza.

Gli svantaggi del prodotto sono legati alle peculiarità dell'organizzazione della protezione quando si lavora su Internet e all'instabilità di un numero di componenti su diversi computer personale... Ad esempio, l'autore della recensione non avvia una scansione di valutazione e durante una scansione "veloce" dei file di sistema, il processo di scansione "si blocca". anche su vari problemi gli utenti indicano in lavoro sia sul nostro forum che su altri forum specializzati. Da ciò, possiamo concludere che il lavoro della finale Versioni Comodo Internet Security 6. Probabilmente si dovrebbe presumere un test insufficiente del prodotto prima del suo rilascio.

professionisti

- Difesa proattiva. Comodo Internet Security 6 include HIPS, che esegue l'analisi comportamentale delle azioni di processi e applicazioni, proteggendo così il sistema da nuovi malware.

- "Sandbox". Comodo Internet Security 6 implementa una sandbox automatica che consente di eseguire applicazioni non verificate in un ambiente "sicuro", e un desktop virtuale, in cui l'utente può avviare autonomamente qualsiasi applicazione in un ambiente sicuro.

- Comodo Internet Security 6 utilizza la tecnologia cloud per analizzare la reputazione di tutti i file sul tuo computer.

- Un ampio set di utilità aggiuntive che ti consentono di risolvere compiti specializzati: analizzare processi in esecuzione, modifica oggetti all'avvio, crea dischi di avvio per scansionare i sistemi infetti.

- Lavorare con le impostazioni. Tutte le impostazioni sono in finestra separata e sono strutturati in modo logico, il che lo rende facile da trovare e modificare parametri desiderati interfaccia e componenti di sicurezza.

- Tradotto e localizzato in alto livello... I termini sono tradotti correttamente, non ci sono iscrizioni non tradotte. Ciò è particolarmente evidente sullo sfondo della versione beta di Comodo Internet Security 6, in cui la localizzazione è stata eseguita male: alcune etichette hanno causato problemi con gli elementi di controllo del disegno e alcune non sono state affatto tradotte, ma alcune delle etichette. V rilascio ufficiale praticamente tutto è stato "ripulito".

Decisioni controverse

Interfaccia utente. L'interfaccia è diventata più strutturata. La finestra principale contiene solo le funzioni principali e il "semaforo", set completo funzioni e impostazioni si trovano in pannello separato compiti. Tuttavia, c'è anche Scelte sbagliate... Innanzitutto, c'è lo stile visivo. L'animazione nella finestra principale distrae e la selezione dei colori sembra opprimente. In secondo luogo, vengono utilizzate icone, che spesso sono simili tra loro e non sempre riflettono il contenuto delle attività avviate. Pertanto, è difficile definire la nuova interfaccia un successo o un fallimento della nuova versione di Comodo Internet Security 6. Secondo l'autore, questa è una sorta di fase intermedia.

contro

- L'instabilità dei vari componenti di Comodo Internet Security 6.

- Nell'antivirus, le funzioni di sicurezza durante il lavoro su Internet sono state spostate in proprio browser Comodo Dragon, che non ti permette di usarli quando lavori in altri browser popolari... Comodo Internet Security 6 non include una serie di componenti specializzati come antivirus web e filtri web.

- Anche in Comodo Internet Security 6 non esiste un componente come "Parental Control", presente in molti prodotti della classe Internet Security.

- Comodo Internet Security 6 ha integrato una serie di utilità di pulizia Essentials, risultando, oltre a strumento standard per scansionare il sistema, l'utente riceve un altro componente con le stesse funzioni. Lo scopo di questa soluzione non è chiaro. È inoltre incomprensibile duplicare l'avvio delle utilità KillSwitch e Autorun Analyzer sia dalla finestra delle attività di Comodo Internet Security 6 che dall'interfaccia del set di utilità di Cleaning Essentials.

- Mancanza di scorrimento orizzontale in tutte le tabelle. Per questo motivo, è spesso impossibile vedere il percorso completo di diversi oggetti e leggere i nomi delle colonne, il che porta a difficoltà nel processo di configurazione del funzionamento di diverse funzioni.

- Manca l'aiuto locale. C'è solo l'aiuto sul sito Web del produttore, ma non contiene la versione russa.