با استفاده از منابع اینترنتی، پاسخ سوالات را بیابید:

تمرین 1

1. فرآیند انتقال اطلاعات چیست؟

انتقال اطلاعات- فرآیند فیزیکی که توسط آن اطلاعات منتقل می شود در فضای. آنها اطلاعات را روی یک دیسک ضبط کردند و به اتاق دیگری منتقل کردند. این فرآیندبا وجود اجزای زیر مشخص می شود:

2. طرح کلیانتقال اطلاعات

3. کانال های ارتباطی را که می شناسید فهرست کنید

با توجه به نوع رسانه توزیع، کانال های ارتباطی به موارد زیر تقسیم می شوند:

4. مخابرات و مخابرات کامپیوتری چیست؟مخابرات(به یونانی tele - دور، و لات. communicatio - ارتباطات) عبارت است از انتقال و دریافت هرگونه اطلاعات (صدا، تصویر، داده، متن) از راه دور از طریق سیستم های مختلف الکترومغناطیسی (کانال های کابلی و فیبر نوری، کانال های رادیویی و سایر سیم های کابلی). و کانال های بی سیماتصالات).

شبکه مخابراتی- سیستمی از وسایل فنی که از طریق آن ارتباطات از راه دور انجام می شود.

شبکه های مخابراتی عبارتند از:

1. شبکه های کامپیوتری (برای انتقال داده ها)

2. شبکه های تلفن (انتقال اطلاعات صوتی)

3. شبکه های رادیویی (انتقال اطلاعات صوتی - خدمات پخش)

4. شبکه های تلویزیونی(انتقال صدا و تصویر - خدمات پخش)

مخابرات کامپیوتری- مخابرات که دستگاه های پایانی آن رایانه هستند.

انتقال اطلاعات از رایانه به رایانه ارتباط همزمان نامیده می شود و از طریق یک رایانه میانی که به شما امکان می دهد پیام ها را جمع آوری کرده و طبق درخواست کاربر به رایانه های شخصی منتقل کنید - ناهمزمان.

ارتباطات از راه دور کامپیوتری شروع به ریشه دواندن در آموزش و پرورش کرده است. در آموزش عالی، از آنها برای هماهنگی تحقیقات علمی، تبادل سریع اطلاعات بین شرکت کنندگان پروژه، آموزش از راه دور و مشاوره استفاده می شود. در سیستم آموزش مدرسه - برای افزایش اثربخشی فعالیت های مستقل دانش آموزان مرتبط با انواع مختلف کار خلاق، از جمله فعالیت های آموزشی، بر اساس استفاده گسترده از روش های تحقیق، دسترسی رایگانبه پایگاه های اطلاعاتی، تبادل اطلاعات با شرکا در داخل و خارج از کشور.

5. پهنای باند کانال انتقال اطلاعات چقدر است؟پهنای باند - مشخصه متریک، نشان دهنده نسبت حداکثر تعداد واحدهای عبوری (اطلاعات، اشیاء، حجم) در واحد زمان از طریق یک کانال، سیستم، گره.

در علوم کامپیوتر معمولاً تعریف پهنای باند برای یک کانال ارتباطی اعمال می شود و تعریف می شود حداکثر تعداداطلاعات ارسالی/دریافت شده در واحد زمان.

پهنای باند یکی از مهمترین فاکتورها از دیدگاه کاربر است. بر اساس مقدار داده ای که شبکه در حد مجاز می تواند در واحد زمان از یک دستگاه متصل به آن به دستگاه دیگر منتقل کند، تخمین زده می شود.

سرعت انتقال اطلاعات تا حد زیادی به سرعت ایجاد آن (عملکرد منبع)، روش های رمزگذاری و رمزگشایی بستگی دارد. بالاترین نرخ انتقال اطلاعات ممکن در یک کانال معین، پهنای باند آن نامیده می شود. ظرفیت کانال، طبق تعریف، نرخ انتقال اطلاعات هنگام استفاده از بهترین منبع، رمزگذار و رمزگشا برای یک کانال معین است، بنابراین فقط کانال را مشخص می کند.

انتقال اطلاعات از طریق یک کانال با بازخورد قاطع

1.2.1 روش های انتقال اطلاعات از طریق کانال های ارتباطی

انتقال اطلاعات با تکرار (انباشت). این روش انتقال برای بهبود قابلیت اطمینان در غیاب کانال معکوس استفاده می شود، اگرچه هیچ محدودیت اساسی در استفاده از آن حتی در حضور وجود ندارد. بازخورد. این روش گاهی اوقات به عنوان دریافت پیام تجمعی طبقه بندی می شود. ماهیت روش در ارسال چندین بار یک پیام، ذخیره پیام های دریافتی، مقایسه آنها عنصر به عنصر و کامپایل یک پیام، از جمله عناصر انتخاب شده "توسط اکثریت" نهفته است. فرض کنید کلمه رمز 1010101 یکسان سه بار مخابره شده است، در هر سه انتقال، تداخل داشته و مخدوش شده است:

گیرنده بیت به بیت سه علامت دریافتی را با هم مقایسه می کند و آن علامت ها را (زیر خط) می گذارد که تعداد آنها در این بیت غالب است.

روش دیگری برای انتقال اطلاعات با انباشتگی وجود دارد که در آن مقایسه شخصیت به کاراکتر انجام نمی شود، بلکه مقایسه کل ترکیب به عنوان یک کل انجام می شود. پیاده سازی این روش آسان تر است اما نتایج ضعیف تری ایجاد می کند.

بنابراین، مصونیت بالای نویز روش انتقال اطلاعات با تکرار (انباشتگی) مبتنی بر این واقعیت است که سیگنال و تداخل در کانال به یکدیگر وابسته نیستند و طبق قوانین مختلف تغییر می کنند (سیگنال دوره ای است و تداخل تصادفی است)، بنابراین، ترکیب تکراری در هر انتقال، به عنوان قاعده، به طرق مختلف تحریف می شود. در نتیجه، در دریافت، انباشت، یعنی جمع سیگنال، متناسب با تعداد تکرارها افزایش می یابد، در حالی که مجموع تداخل طبق قانون دیگری افزایش می یابد. اگر فرض کنیم تداخل و سیگنال مستقل هستند، مجذورهای میانگین جمع می شوند و مجذور میانگین مجموع به نسبت درجه اول افزایش می یابد. بنابراین، برای n تکرار، نسبت سیگنال به نویز با ضریب n افزایش می یابد و این بدون افزایش قدرت سیگنال اتفاق می افتد. با این حال، این امر به قیمت افزایش پیچیدگی سختافزار و افزایش زمان یا پهنای باند انتقال حاصل میشود، در صورتی که سیگنال در فرکانسهای متعدد به طور همزمان در زمان ارسال شود. علاوه بر این، با خطاهای وابسته و فوران خطاها، ایمنی سیستم نسبت به نویز کاهش می یابد.

انتقال اطلاعات با بازخورد ایمنی انتقال صدا بدون بازخورد (FBOS) ارائه شده است به روش های زیر: کدگذاری تصحیح خطا، انتقال با تکرار، انتقال همزماناز طریق چندین کانال موازی در PBOS معمولا از کدهای تصحیح خطا استفاده می شود که با افزونگی و پیچیدگی زیاد تجهیزات همراه است. انتقال بازخورد (FC) تا حد زیادی این کاستی ها را برطرف می کند، زیرا امکان استفاده از کدهای مقاوم در برابر نویز کمتری را فراهم می کند، که به عنوان یک قاعده، افزونگی کمتری دارند. به طور خاص می توان از کدهایی با تشخیص خطا استفاده کرد. مزیت کانال معکوس نیز توانایی کنترل سلامت شی دریافت کننده اطلاعات است.

با PIC، مفهوم کانال مستقیم معرفی می شود، یعنی. کانال از فرستنده به گیرنده، به عنوان مثال، یک سیگنال فرمان از نقطه کنترل (CP) به نقطه کنترل (CP) منتقل می شود. در این حالت، کانال معکوس، ارسال پیامی از CP به CP در مورد پذیرش سیگنال فرمان خواهد بود و هر دو پیام دریافت سیگنال در ورودی CP (در این حالت فقط عبور از سیگنال از طریق کانال ارتباطی) و اطلاعات مربوط به اجرای کامل فرمان. بازخورد نیز امکان پذیر است و اطلاعاتی در مورد عبور مرحله ای سیگنال فرمان در طول مسیر دریافت می دهد.

در نظر گرفتن انواع خاصیانتقال بازخورد

انتقال با بازخورد اطلاعات (IOS). اگر پیام به شکل یک کد بدون تداخل ارسال می شود، سپس در رمزگذار کد داده شدهقابل تبدیل به ضد جمینگ با این حال، از آنجایی که معمولاً این کار ضروری نیست، رمزگذار یک رجیستر برای تبدیل یک کد موازی ساده به یک کد سریال است. همزمان با انتقال کانال مستقیمپیام در فضای ذخیره سازی فرستنده ذخیره می شود (شکل 1.1a). در نقطه کنترل شده، پیام دریافتی رمزگشایی شده و همچنین در درایو ذخیره می شود. با این حال، پیام بلافاصله به گیرنده منتقل نمی شود: ابتدا از طریق کانال معکوس به نقطه کنترل می رسد. در طرح مقایسه PU، مقایسه انجام می شود پیام دریافت کردبا منتقل شده اگر پیام ها مطابقت داشته باشند، سیگنال "تأیید" تولید می شود و پیام های بعدی ارسال می شود (گاهی اوقات، قبل از ارسال پیام بعدی به CP، ابتدا یک سیگنال "Confirmation" ارسال می شود تا نشان دهد که پیام قبلی به درستی دریافت شده است و اطلاعات می تواند از درایو به گیرنده منتقل شود). اگر پیام ها مطابقت نداشته باشند، که نشان دهنده خطا است، سیگنال "Erase" تولید می شود. این سیگنال کلید را برای توقف ارسال پیام بعدی قفل می کند و به CP ارسال می شود تا پیام ضبط شده در درایو را از بین ببرد. پس از آن، PU پیام ضبط شده در درایو را دوباره ارسال می کند.

شکل 1.1a. روشی برای انتقال اطلاعات از IOS.

در سیستم های دارای IOS، نقش اصلی متعلق به بخش فرستنده است، از آنجایی که وجود خطا را تعیین می کند، گیرنده فقط فرستنده را در مورد پیامی که دریافت کرده است مطلع می کند. در دسترس گزینه های مختلفانتقال از IOS بنابراین، سیستمهایی با IOS وجود دارند که در آنها انتقال سیگنالها به طور مداوم انجام میشود و تنها با تشخیص خطا متوقف میشود: فرستنده سیگنال "Erase" را ارسال میکند و ارسال را تکرار میکند. سیستم های دارای IOS که در آنها تمام اطلاعات ارسال شده به CP از کانال معکوس منتقل می شود، سیستم های دارای بازخورد رله نامیده می شوند. در برخی از سیستم های دارای IOS، همه اطلاعات منتقل نمی شود، بلکه فقط برخی از اطلاعات مشخصه در مورد آن (دریافت ها) منتقل می شود. به عنوان مثال، اطلاعات از طریق کانال رو به جلو منتقل می شود، و کاراکترهای کنترل از طریق کانال معکوس، که در فرستنده با کاراکترهای کنترل از قبل ضبط شده مقایسه می شوند. یک نوع وجود دارد که در آن، پس از بررسی پیام دریافتی در کانال معکوس و تشخیص خطا، فرستنده می تواند آن را تکرار کند (پیام را دو برابر کند) یا ارسال کند. اطلاعات تکمیلیمورد نیاز برای اصلاح (اطلاعات اصلاحی). تعداد تکرارها می تواند محدود یا نامحدود باشد.

کانال معکوس برای تعیین اینکه آیا ارسال مجدد اطلاعات ضروری است یا خیر استفاده می شود. در سیستم های دارای IOS، افزایش قابلیت اطمینان انتقال تنها با تکرار اطلاعات در صورت وجود خطا به دست می آید، در حالی که در سیستم های بدون بازخورد (در صورت انتقال انباشت)، تکرار بدون توجه به تحریف پیام انجام می شود. بنابراین، در سیستمهای دارای IOS، افزونگی اطلاعات بسیار کمتر از سیستمهای دارای PBOS است: در صورت عدم وجود تحریف حداقل است و با خطا افزایش مییابد. در سیستم های دارای IOS، کیفیت کانال معکوس نباید باشد کیفیت بدترمستقیم برای جلوگیری از اعوجاج که می تواند تعداد تکرارها را افزایش دهد.

انتقال بازخورد قاطع (ROS). پیام ارسال شده از فرستنده از طریق کانال مستقیم در گیرنده دریافت می شود (شکل 1.1b)، جایی که در دستگاه رمزگشایی (رمزگشا) ذخیره و بررسی می شود. اگر خطایی وجود نداشته باشد، پیامی از دستگاه ذخیره سازی به گیرنده اطلاعات می رسد و از طریق کانال معکوس سیگنالی برای ادامه ارسال (سیگنال ادامه) به فرستنده ارسال می شود. اگر خطایی تشخیص داده شود، رمزگشا سیگنالی تولید می کند که اطلاعات درایو را پاک می کند. گیرنده پیامی را دریافت نمی کند و از طریق کانال معکوس سیگنالی به فرستنده ارسال می شود تا دوباره درخواست کند یا ارسال را تکرار کند (سیگنال تکرار یا تکرار). در فرستنده، سیگنال تکرار (گاهی اوقات سیگنال تعیین کننده نامیده می شود) توسط گیرنده سیگنال تعیین کننده جدا می شود و دستگاه سوئیچینگ ورودی رمزگذار را از منبع اطلاعات جدا می کند و آن را به دستگاه ذخیره سازی متصل می کند که امکان تکرار پیام ارسال شده را فراهم می کند. تکرار پیام ممکن است چندین بار قبل از دریافت صحیح اتفاق بیفتد.

شکل 1.1b. روش انتقال اطلاعات از ROS.

هنگام ارسال با ROS، خطا توسط گیرنده تعیین می شود. برای این پیام منتقل شدهباید با یک کد اجباری ضد پارازیت کدگذاری شود، که به گیرنده اجازه می دهد ترکیب مجاز (پیام) را از موارد غیرمجاز تشخیص دهد. این بدان معنی است که انتقال با ROS با افزونگی انجام می شود. قابلیت اطمینان انتقال در سیستمهای POC با انتخاب کد و محافظت از سیگنالهای تصمیم تکرار و ادامه تعیین میشود. دومی هیچ مشکل خاصی ایجاد نمی کند، زیرا این سیگنال ها یک واحد باینری از اطلاعات را حمل می کنند و می توانند در یک کد نسبتاً تصحیح کننده خطا منتقل شوند.

سیستمهای دارای ROS یا سیستمهایی با درخواست تکرار، به سیستمهایی با انتظار یک سیگنال تعیینکننده و سیستمهایی با انتقال مداوم اطلاعات تقسیم میشوند.

در سیستم های دارای انتظار، ارسال یک رمز جدید یا تکرار کلمه ارسالی تنها پس از دریافت سیگنال درخواست توسط فرستنده رخ می دهد.

در سیستم هایی با انتقال پیوسته، اطلاعات به طور پیوسته بدون انتظار سیگنال درخواست ارسال می شود. سرعت انتقال بالاتر از سیستم های انتظار است. با این حال، پس از شناسایی یک خطا، یک سیگنال درخواست تکرار از طریق کانال معکوس ارسال می شود و در طول مدت زمانی که به فرستنده می رسد، برخی از پیام های جدید قبلاً از فرستنده ارسال می شود. بنابراین، سیستم های با انتقال مداوم باید با مسدود کردن مناسب گیرنده پیچیده شوند تا پس از تشخیص خطا، اطلاعاتی را دریافت نکند.

برای مقایسه کارایی یک سیستم حلقه باز با استفاده از کد Hamming با یک تصحیح خطا و یک سیستم با یک POC ساده با استفاده از یک کد ساده، مفهوم ضریب کارایی معرفی شده است. این ضریب کاهش احتمال دریافت اشتباه و هزینه دستیابی به آن، افزایش حفاظت از خطا (در صورت استفاده از این کدها)، کاهش نسبی نرخ انتقال و افزونگی مدار مرتبط با استفاده را در نظر می گیرد. از کدهای مختلف مقایسه نهایی نشان داد که بر خلاف سیستم بدون بازخورد با استفاده از کد پیچیده، سیستم با POC 5.1 برابر افزایش می دهد. راندمان بالای سیستم های دارای ROS استفاده گسترده از آنها را تضمین می کرد.

تجزیه و تحلیل مقایسه ای قابلیت اطمینان انتقال سیستم ها با IOS و ROS نشان داد که:

1) سیستم های دارای IOS و ROS قابلیت اطمینان انتقال یکسان را با مصرف انرژی کل سیگنال ها در مستقیم و کانال های برگشتیمشروط بر اینکه این کانال ها متقارن بوده و سطح تداخل یکسانی داشته باشند.

2) سیستم های دارای IOS نسبت به سیستم های دارای ROS با تداخل نسبتا ضعیف در کانال معکوس، برخلاف مستقیم، قابلیت انتقال بالاتری را ارائه می دهند. در غیاب تداخل در کانال معکوس، سیستمهای دارای IOS انتقال پیامها را بدون خطا از طریق کانال اصلی فراهم میکنند.

3) چه زمانی تداخل قویدر کانال معکوس، سیستم های دارای ROS قابلیت اطمینان بالاتری را ارائه می دهند.

4) با انفجارهای خطا در کانال های رو به جلو و معکوس، سیستم های دارای IOS قابلیت اطمینان بالاتری را ارائه می دهند.

1.1 اطلاعات صوتی اطلاعات گفتاری محافظت شده (آکوستیک) شامل اطلاعاتی است که موضوع دارایی است و مطابق با الزامات اسناد قانونی یا الزامات مورد حمایت قرار می گیرد.

حفاظت از اطلاعات صوتی (گفتار) در برابر نشت از طریق کانال های فنی

حفاظت از اطلاعات صوتی (گفتار) در برابر نشت از طریق کانال های فنی

مولدهای نویز فضایی ژنراتور نویز GROM-ZI-4 برای محافظت از محل در برابر نشت اطلاعات طراحی شده است. کامپیوترهای شخصیو محلی شبکه های کامپیوترمبتنی بر کامپیوتر ...

روش های امنیت اطلاعات

روش های امنیت اطلاعات در شبکه های مخابراتی

یک تهدید معمولاً یا با ماهیت (نوع، روش) اثر بیثباتکننده بر اطلاعات، یا با پیامدهای (نتایج) چنین تأثیری شناسایی میشود. با این حال، چنین اصطلاحاتی می تواند تعابیر زیادی داشته باشد ...

روش های جمع آوری و پردازش سیگنال های دیجیتال

انتقال داده - انتقال فیزیکی داده ها (جریان بیت دیجیتال) به صورت سیگنال از نقطه ای به نقطه دیگر یا از نقطه ای به چندین نقطه با استفاده از مخابرات از طریق یک کانال داده، معمولاً ...

مدل سازی شی حفاظت

3.1 نشت اطلاعات از طریق ساخت و ساز ساختمانو سیستم های مهندسی برای اطمینان از محافظت از محوطه در برابر این تهدید می توان از آن به عنوان یک روش حفاظت غیرفعال (مواد جاذب صدا) استفاده کرد.

تعیین ترکیب سیستم انتقال اطلاعات

سیگنال در خروجی تجهیزات PTI معمولاً یک سیگنال رمزگذاری شده پالس است که طیف فرکانس آن مورد کلیبی پایان...

سازماندهی کار بر روی ساخت یک خط ارتباطی فیبر نوری (FOCL)

امکان انتقال اطلاعات از طریق خطوط فیبر نوری به دلیل ترجمه نظریه کوانتومی نور به انتشار آن در محیط های همگن شفاف ظاهر شد.

3.1 تجزیه و تحلیل قابلیت انتقال اطلاعات محرمانهاز طریق کانال های ارتباطی کوانتومی در گذار از سیگنال ها، که در آن اطلاعات توسط پالس های حاوی هزاران فوتون کدگذاری می شود، به سیگنال هایی که تعداد متوسط فوتون ها ...

انتقال اطلاعات از طریق کانال های ارتباطی کوانتومی

نمونه ای از پروتکل تصحیح خطا، یک روش تصحیح خطا است که در آن بلوکی از داده ها که باید بین کاربران مذاکره شود به عنوان بلوک اطلاعاتچند کد ...

طراحی و پیاده سازی نرم افزار سیستم یکپارچهشرکت کنندگان

کانال ارتباطی یک مسیر ارتباطی است که با آن شروع می شود منبع اطلاعات، تمامی مراحل کدگذاری و مدولاسیون، فرستنده، کانال فیزیکی...

طراحی یک سیستم انتقال فیبر نوری ستون فقرات با افزایش پهنای باند

توسعه ارتباطات از راه دور شتاب می گیرد. توسعه گسترده مدرن فناوری های دیجیتالانتقال داده ها، که شامل ATM می شود، رله فریم، IP، ISDN، PCM، PDH، SDH و WDM. علاوه بر این، فناوری هایی مانند ATM، ISDN، PCM، PDH...

محاسبه قابلیت اطمینان خط ارتباطی نوری اتمسفر

این فصل در مورد فن آوری شبکه های ارتباطی لیزری و همچنین مزایای آن مانند اقتصاد بحث می کند. هزینه های عملیاتی کم؛ توان و کیفیت بالا ارتباطات دیجیتال...

کانال ارتباطی مجموعه ای از وسایل فنی و یک رسانه فیزیکی با قابلیت انتقال سیگنال های ارسالی است که انتقال پیام ها از منبع اطلاعات به گیرنده را تضمین می کند.

کانال ها معمولا به دو دسته پیوسته و گسسته تقسیم می شوند.

در کلی ترین حالت، هر کانال گسسته شامل یک کانال پیوسته به عنوان یک بخش جدایی ناپذیر است. اگر بتوان از تأثیر عوامل مداخله گر در انتقال پیام در یک کانال چشم پوشی کرد، چنین کانال ایده آلی نامیده می شود. کانال بدون تداخل . در چنین کانالی، هر پیام در ورودی به طور منحصربهفردی با پیام خاصی در خروجی مطابقت داشت و بالعکس. اگر نمی توان تأثیر تداخل در یک کانال را نادیده گرفت، هنگام تجزیه و تحلیل ویژگی های پیام های ارسال شده از طریق چنین کانالی، مدل هایی که عملکرد کانال را در حضور تداخل مشخص می کنند.

زیر مدل کانال به یک توصیف ریاضی از یک کانال اشاره دارد که به فرد امکان می دهد ویژگی های آن را محاسبه یا ارزیابی کند، که بر اساس آن روش های ساخت سیستم های ارتباطی بدون انجام مطالعات تجربی مورد مطالعه قرار می گیرند.

کانالی که در آن احتمال شناسایی سیگنال اول با دومی و دومی با اولی یکسان است نامیده می شود. متقارن .

کانالی که الفبای سیگنال های ورودی آن با الفبای سیگنال های خروجی آن متفاوت است، نامیده می شود. کانال با پاک کردن

کانال انتقال پیام از منبع به گیرنده، تکمیل شده توسط یک کانال معکوس، برای افزایش قابلیت اطمینان انتقال نامیده می شود. کانال بازخورد

یک کانال ارتباطی داده شده در نظر گرفته می شود که داده های پیام در ورودی آن و همچنین محدودیت هایی که توسط ویژگی های فیزیکی کانال ها بر پیام های ورودی اعمال می شود، مشخص باشد.

برای مشخص کردن کانال های ارتباطی، از دو مفهوم سرعت انتقال استفاده می شود:

1 – سرعت انتقال فنی، که با تعداد سیگنال های ابتدایی ارسال شده از طریق کانال ارتباطی در واحد زمان مشخص می شود، به ویژگی های خطوط ارتباطی و سرعت تجهیزات کانال بستگی دارد:

2 – سرعت اطلاعات، که با میانگین مقدار اطلاعات ارسال شده از طریق کانال ارتباطی در واحد زمان تعیین می شود:

ظرفیت کانال حداکثر نرخ انتقال اطلاعات از طریق این کانال است که با پیشرفته ترین روش های انتقال و دریافت به دست می آید.

سخنرانی شماره 8

هماهنگی خصوصیات فیزیکی کانال و سیگنال ارتباطی

هر کانال ارتباطی خاص دارای پارامترهای فیزیکی است که امکان انتقال سیگنال های خاصی را از طریق این کانال تعیین می کند. صرف نظر از نوع و هدف خاص، هر کانال را می توان با سه پارامتر اصلی مشخص کرد:

T K - زمان دسترسی به کانال [s]؛

F K - پهنای باند کانال [Hz]؛

НК - بیش از حد مجاز سیگنال بیش از نویز در کانال.

بر اساس این ویژگی ها، یک مشخصه انتگرال استفاده می شود - حجم کانال

![]()

موارد زیر را در نظر بگیرید:

آ) ![]()

برای ارزیابی امکان انتقال یک سیگنال معین از طریق یک کانال خاص، لازم است که ویژگی های کانال را با ویژگی های مربوط به سیگنال مرتبط کنیم:

T C - مدت زمان سیگنال [s];

F C باند فرکانس (عرض طیف) سیگنال [Hz] است.

H C میزان بیش از حد سیگنال بیش از نویز است.

سپس می توانیم مفهوم را معرفی کنیم حجم سیگنال .

انتقال اطلاعات از منبع به گیرنده (دریافت کننده) اطلاعات صورت می گیرد. منبعاطلاعات می تواند هر چیزی باشد: هر شی یا پدیده ای از طبیعت زنده یا بی جان. فرآیند انتقال اطلاعات در محیطی مادی صورت می گیرد که منبع و گیرنده اطلاعات را از هم جدا می کند که به آن می گویند کانال انتقال اطلاعات اطلاعات از طریق یک کانال به شکل دنباله خاصی از سیگنال ها، نمادها، علائم منتقل می شود که به آنها می گویند. پیام. گیرندهاطلاعات شیئی است که پیامی را دریافت می کند و در نتیجه تغییرات خاصی در وضعیت آن رخ می دهد. تمام موارد فوق به صورت شماتیک در شکل نشان داده شده است.

انتقال اطلاعات

فرد اطلاعات را از هر چیزی که او را احاطه کرده است، از طریق حواس دریافت می کند: شنوایی، بینایی، بویایی، لامسه، چشایی. انسان بیشترین مقدار اطلاعات را از طریق شنوایی و بینایی دریافت می کند. با گوش درک می شود پیام های صوتی- سیگنال های صوتی در یک محیط پیوسته (اغلب - در هوا). بینایی درک می کند سیگنال های نور، حمل تصویر اجسام.

هر پیامی برای یک شخص آموزنده نیست. به عنوان مثال، پیامی به زبان نامفهوم، اگرچه به شخص منتقل می شود، اما برای او اطلاعاتی ندارد و نمی تواند تغییرات کافی در حالت او ایجاد کند.

یک کانال اطلاعاتی می تواند ماهیت طبیعی داشته باشد (هوای جوی که امواج صوتی از طریق آن منتقل می شود، نور خورشید از اجسام مشاهده شده منعکس می شود)، یا به طور مصنوعی ایجاد شود. AT آخرین مورد ما داریم صحبت می کنیمدر مورد وسایل ارتباطی فنی

سیستم های انتقال اطلاعات فنی

اولین وسیله فنی برای انتقال اطلاعات از راه دور تلگراف بود که در سال 1837 توسط ساموئل مورس آمریکایی اختراع شد. در سال 1876، A. Bell آمریکایی تلفن را اختراع کرد. بر اساس کشف هاینریش هرتز، فیزیکدان آلمانی امواج الکترومغناطیسی(1886)، A.S. پوپوف در روسیه در سال 1895 و تقریباً همزمان با او در سال 1896 جی مارکونی در ایتالیا، رادیو اختراع شد. تلویزیون و اینترنت در قرن بیستم ظاهر شدند.

همه موارد بالا راه های فنی ارتباطات اطلاعاتیمبتنی بر انتقال یک سیگنال فیزیکی (الکتریکی یا الکترومغناطیسی) در مسافت هستند و در معرض قوانین عمومی. مطالعه این قوانین است نظریه ارتباطاتکه در دهه 1920 ظهور کرد. دستگاه ریاضی تئوری ارتباطات - نظریه ریاضی ارتباطات، توسط دانشمند آمریکایی کلود شانون توسعه یافته است.

کلود الوود شانون (1916-2001)، ایالات متحده آمریکا

کلود شانون مدلی را برای فرآیند انتقال اطلاعات از طریق کانال های ارتباطی فنی پیشنهاد کرد که توسط یک نمودار نشان داده شده است.

سیستم انتقال اطلاعات فنی

رمزگذاری در اینجا به معنای هرگونه تبدیل اطلاعاتی است که از یک منبع به شکلی مناسب برای انتقال آن از طریق یک کانال ارتباطی است. رمزگشایی - تبدیل معکوس دنباله سیگنال.

عملکرد چنین طرحی را می توان با روند آشنای صحبت کردن با تلفن توضیح داد. منبع اطلاعات است مرد سخنگو. رمزگذار یک میکروفون گوشی است که امواج صوتی (گفتار) را به سیگنال های الکتریکی تبدیل می کند. کانال ارتباطی است شبکه تلفن(سیم ها، سوئیچ های گره های تلفن که سیگنال از آنها عبور می کند). دستگاه رمزگشایی یک گوشی (هدفون) شخص شنونده - گیرنده اطلاعات است. بیا اینجا سیگنال الکتریکیبه صدا تبدیل می شود

نوین سیستم های کامپیوتریانتقال اطلاعات - شبکه های کامپیوتری بر اساس همان اصل عمل می کنند. یک فرآیند رمزگذاری وجود دارد که باینری را تبدیل می کند کد کامپیوترکه در سیگنال فیزیکیاز نوعی که از طریق کانال ارتباطی مخابره می شود. رمزگشایی است تبدیل معکوسسیگنال را به کد کامپیوتر منتقل می کند. به عنوان مثال، هنگام استفاده از خطوط تلفنکه در شبکه های کامپیوترعملکرد رمزگذاری و رمزگشایی توسط دستگاهی به نام مودم انجام می شود.

ظرفیت کانال و سرعت انتقال اطلاعات

توسعه دهندگان سیستم های فنیانتقال اطلاعات، دو وظیفه مرتبط با هم باید حل شود: چگونگی اطمینان حداکثر سرعتانتقال اطلاعات و نحوه کاهش از دست رفتن اطلاعات در حین انتقال کلود شانون اولین دانشمندی بود که راه حل این مشکلات را بر عهده گرفت و علم جدیدی برای آن زمان ایجاد کرد - نظریه اطلاعات.

K.Shannon روش اندازه گیری مقدار اطلاعات ارسال شده از طریق کانال های ارتباطی را تعیین کرد. این مفهوم را معرفی کردند پهنای باند کانال,به عنوان حداکثر نرخ انتقال اطلاعات ممکن.این سرعت بر حسب بیت در ثانیه (و همچنین کیلوبیت بر ثانیه، مگابیت بر ثانیه) اندازه گیری می شود.

توان عملیاتی یک کانال ارتباطی به اجرای فنی آن بستگی دارد. به عنوان مثال، شبکه های کامپیوتری از وسایل ارتباطی زیر استفاده می کنند:

خطوط تلفن،

اتصال کابل برق،

کابل کشی فیبر نوری،

ارتباط رادیویی

توان خروجی خطوط تلفن - ده ها، صدها کیلوبیت بر ثانیه؛ توان عملیاتی خطوط فیبر نوری و خطوط ارتباطی رادیویی در ده ها و صدها مگابیت بر ثانیه اندازه گیری می شود.

سر و صدا، حفاظت از سر و صدا

اصطلاح "نویز" به آن اشاره دارد نوع متفاوتتداخلی که تحریف می کند سیگنال ارسال شدهو منجر به از دست رفتن اطلاعات می شود. چنین تداخلی در درجه اول به دلایل فنی ایجاد می شود: کیفیت پایینخطوط ارتباطی، ناامنی از یکدیگر جریان های مختلف اطلاعاتی که از طریق کانال های مشابه منتقل می شوند. گاهی اوقات هنگام صحبت با تلفن، صدا، ترق و ترق می شنویم که درک طرف مقابل را دشوار می کند یا مکالمه افراد کاملاً متفاوت بر روی مکالمه ما قرار می گیرد.

وجود نویز منجر به از دست دادن می شود اطلاعات منتقل شده. در چنین مواردی حفاظت از نویز ضروری است.

اول از همه، روش های فنی برای محافظت از کانال های ارتباطی از اثرات نویز استفاده می شود. به عنوان مثال، استفاده از کابل محافظ به جای سیم خالی؛ استفاده از انواع فیلترها که سیگنال مفید را از نویز جدا می کند و غیره.

کلود شانون توسعه داد نظریه کدگذاری، که روش هایی را برای مقابله با نویز ارائه می دهد. یکی از ایده های مهم این نظریه این است که کد ارسال شده از طریق خط ارتباطی باید باشد زائد. به همین دلیل، از دست دادن بخشی از اطلاعات در حین انتقال قابل جبران است. به عنوان مثال، اگر هنگام صحبت با تلفن به سختی می شنوید، با دو بار تکرار هر کلمه، شانس بیشتری دارید که طرف مقابل شما را به درستی درک کند.

با این حال، شما نمی توانید افزونگی را خیلی زیاد کنید. این امر منجر به تاخیر و هزینه های ارتباطی بالاتر می شود. تئوری کدگذاری به شما امکان می دهد کدی بهینه دریافت کنید. در این صورت افزونگی اطلاعات ارسالی به حداقل ممکن و قابلیت اطمینان اطلاعات دریافتی حداکثر خواهد بود.

AT سیستم های مدرندر ارتباطات دیجیتال، تکنیک زیر اغلب برای مبارزه با از دست دادن اطلاعات در حین انتقال استفاده می شود. کل پیام به بخش هایی تقسیم می شود - بسته ها. برای هر بسته محاسبه می شود چک جمع(مجموع ارقام باینری) که با این بسته ارسال می شود. جمع چک در انتهای دریافت مجدداً محاسبه می شود. بسته دریافتیو در صورت عدم تطابق با مبلغ اصلی، انتقال این بستهتکرار می کند. این کار تا مرحله اولیه و نهایی ادامه خواهد داشت چک جمع هامطابقت نخواهد داشت

با توجه به انتقال اطلاعات در تبلیغات و دوره های پایهانفورماتیک، اول از همه، این موضوع باید از موضع یک شخص به عنوان گیرنده اطلاعات مورد بحث قرار گیرد. توانایی دریافت اطلاعات از دنیای اطراف - شرط ضروریوجود انسان اندام های حسی انسان هستند کانال های اطلاع رسانیاز بدن انسان، که فرد را با محیط خارجی. بر این اساس اطلاعات به بصری، شنیداری، بویایی، لمسی و چشایی تقسیم می شوند. دلیل این واقعیت است که طعم، بو و لامسه اطلاعات را به شخص منتقل می کند: ما بوی اشیاء آشنا را به یاد می آوریم، طعم غذای آشنا را به یاد می آوریم، اشیاء آشنا را با لمس تشخیص می دهیم. و محتوای حافظه ما اطلاعات ذخیره شده است.

شما باید به دانش آموزان بگویید که در دنیای حیوانات نقش اطلاعاتیاندام های حسی با انسان متفاوت است. مهم تابع اطلاعاتحس بویایی را برای حیوانات انجام می دهد. از حس بویایی قوی سگ های سرویس استفاده می شود اجرای قانونبرای جستجوی مجرمان، کشف مواد مخدر و غیره. ادراک بصری و صوتی حیوانات با انسان متفاوت است. به عنوان مثال، خفاش ها به شنیدن اولتراسوند و گربه ها در تاریکی (از دیدگاه انسان) شناخته شده اند.

در چارچوب این مبحث، دانش آموزان باید بتوانند رهبری کنند نمونه های عینیفرآیند انتقال اطلاعات، برای تعیین منبع، گیرنده اطلاعات، کانال های انتقال اطلاعات برای این مثال ها.

هنگام تحصیل در رشته کامپیوتر در دبیرستان، دانش آموزان باید با مفاد اساسی تئوری فنی ارتباطات آشنا شوند: مفاهیم کدگذاری، رمزگشایی، سرعت انتقال اطلاعات، ظرفیت کانال، نویز، حفاظت از نویز. این موضوعات را می توان در چارچوب مبحث "وسایل فنی شبکه های کامپیوتری" بررسی کرد.

کانال ارتباطی مجموعه ای از ابزارهای فنی برای انتقال پیام از یک نقطه در فضا به نقطه دیگر است. از دیدگاه تئوری اطلاعات، ساختار فیزیکی کانال ضروری نیست. منبع پیام (IS) دارای یک الفبای کاراکتر خروجی است آ={آ من },i=1.. n-میزان اطلاعات در هر نماد منبع به طور متوسط:

جایی که پ من، - احتمال وقوع نماد آ من، در خروجی منبع، نمادهای منبع مستقل در نظر گرفته می شوند. کانال ارتباطی دارای الفبای کاراکتر B=( ب j },j=1.. متر،میانگین مقدار اطلاعات در نماد یک کانال

جایی که q j - احتمال وقوع یک شخصیت ب من , در کانال

مشخصات فنی کانال ارتباطی عبارتند از:

عملکرد فنی منبع آ - میانگین تعداد کاراکترهای تولید شده توسط منبع در واحد زمان؛

پهنای باند فنی کانال ارتباطی ب - میانگین تعداد نمادهای ارسال شده از طریق کانال در واحد زمان.

ویژگی اطلاعات منبع بهره وری اطلاعات است. طبق تعریف، بهره وری اطلاعات، میانگین مقدار اطلاعات تولید شده توسط یک منبع در واحد زمان است.

در یک کانال بدون تداخل، ویژگی های اطلاعاتی عبارتند از:

1) نرخ انتقال اطلاعات از طریق کانال

2) ظرفیت کانال

جایی که ( پ) - مجموعه ای از همه توزیع های احتمال ممکن نمادهای الفبا ATکانال با در نظر گرفتن خواص آنتروپی

C K = B. چوب 2 متر.

در یک کانال نویز، در حالت کلی، الفبای ورودی و خروجی با هم مطابقت ندارند. اجازه دهید

B BX \u003d X \u003d (x 1، x 2، ...، x n)؛

B OUT =Y=(y 1 , y 2 ,…,y m ).

اگر نماد در ورودی کانال ارسال شود ایکس به در گیرنده به عنوان شناخته شده است y منو من ک، در حین انتقال خطایی رخ داد. خصوصیات کانال توسط ماتریسی از احتمالات انتقال (احتمال دریافت نماد) توصیف می شود در من , مشروط بر اینکه ارسال شود ایکس ک):

|| P(yi|xk) ||، k=1..n، i=1..m.

نسبت منصفانه:

میانگین مقدار اطلاعات در هر نماد کانال ورودی:

پ من =p(x من )

.

پ من =p(x من )

.

میانگین مقدار اطلاعات در نماد خروجی کانال:

اطلاعات حمل شده توسط خروجی کانال در مورد ورودی:

I(Y,X)=H(X)-H Y (X)=H(Y)-H ایکس (Y).

I(Y,X)=H(X)-H Y (X)=H(Y)-H ایکس (Y).

اینجا خوب(ایکس) - آنتروپی شرطی نماد ورودی کانال با مشاهده نماد خروجی (عدم اطمینان کانال)، اچ ایکس (Y) - آنتروپی شرطی نماد خروجی کانال هنگام مشاهده نمادهای ورودی (آنتروپی نویز).

نرخ انتقال اطلاعات از طریق یک کانال پر سر و صدا:

dI(B)/dt= ب I (X، Y).

پهنای باند یک کانال پر سر و صدا:

جایی که (R) -مجموعه ای از تمام توزیع های احتمال ممکن الفبای ورودی نمادهای کانال.

یک مثال را در نظر بگیرید

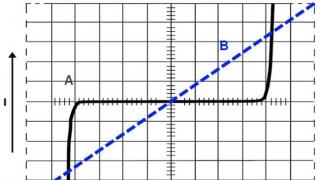

اچ  ظرفیت یک کانال متقارن باینری (کانالی با حروف الفبای ورودی و خروجی دو نمادی) و احتمالات خطای مساوی (شکل 1) را بیابید، اگر احتمالات پیشینی وقوع نمادهای ورودی وجود داشته باشد: P(x 1

)= پ 1

=P، P(x 2

)= پ 2

=1-P.

ظرفیت یک کانال متقارن باینری (کانالی با حروف الفبای ورودی و خروجی دو نمادی) و احتمالات خطای مساوی (شکل 1) را بیابید، اگر احتمالات پیشینی وقوع نمادهای ورودی وجود داشته باشد: P(x 1

)= پ 1

=P، P(x 2

)= پ 2

=1-P.

راه حل. با توجه به مدل کانال، احتمالات مشروط

P(y 1 | ایکس 2 ) = P(y 2 | ایکس 1 ) = پ من ,

P(y 1 | ایکس 1 ) = P(y 2 | ایکس 2 ) = 1-P من .

ظرفیت کانال - سی ک = ب . max(H(Y)-H(X|Y)).بیایید آنتروپی نویز را پیدا کنیم:

با توجه به قضیه ضرب: پ(y j ایکس من)=پ(ایکس من)پ(y j |x من)، در نتیجه،

پ(ایکس 1 y 1 )=پ(1-P من), پ(ایکس 2 y 1 )=(1- پ)پ من ,پ(ایکس 1 y 2 )=PP من ,پ(ایکس 2 y 2 )=(1-پ)(1-P من).

با جایگزین کردن فرمول، دریافت می کنیم:

به این ترتیب، H( Y| ایکس ) به توزیع الفبای ورودی بستگی ندارد، بنابراین:

ما آنتروپی خروجی را تعریف می کنیم:

احتمالات پ(y 1 ) و پ(y 2 ) به صورت زیر بدست می آوریم:

پ(y 1 )=پ(y 1 ایکس 1 )+پ(y 1 ایکس 2 )=پ(1-پ من)+(1-پ من)پ من , پ(y2)=پ(y 2 ایکس 1 )+پ(y 2 ایکس 2 )=PP من +(1-پ)(1-پ من).

با تغییر P، از حداکثر مقدار مطمئن می شویم اچ(Y) برابر با 1 با نمادهای ورودی مشابه به دست می آید پ(y 1 ) و پ(y 2 ). در نتیجه،

یک وظیفه. ظرفیت یک کانال با الفبای ورودی و خروجی سه کاراکتری را بیابید ( ایکس 1 ,ایکس 2 ,ایکس 3 و y 1 ,y 2 ,y 3 به ترتیب). شدت ظاهر نمادها در ورودی کانال k = V. 10 کاراکتر در ثانیه

احتمالات ظاهر شدن نماد:

,

,

,

.

,

.

احتمالات انتقال شخصیت از طریق کانال ارتباطی:

,

, ,,

,,

,

, ,,

,,

,

, ,.

,.

4. رمزگذاری اطلاعات

4.1. اطلاعات عمومی یک کد عبارت است از:

قاعده ای که نگاشت از یک مجموعه کاراکتر به مجموعه کاراکترهای دیگر یا به مجموعه ای از کلمات بدون علامت را توصیف می کند.

مجموعه ای از تصاویر حاصل از چنین نقشه برداری.

در کدهای فنی، حروف، اعداد و سایر کاراکترها تقریباً همیشه در دنبالههای باینری به نام کلمات کد باینری کدگذاری میشوند. بسیاری از کدها کلماتی با طول یکسان دارند (کدهای یکنواخت).

انتخاب کدها برای رمزگذاری انواع خاصی از پیام ها توسط عوامل بسیاری تعیین می شود:

سهولت دریافت پیام های اصلی از منبع؛

سرعت انتقال پیام از طریق کانال ارتباطی؛

مقدار حافظه مورد نیاز برای یک روز ذخیره پیام؛

سهولت پردازش داده ها؛

راحتی رمزگشایی پیام ها توسط گیرنده.

پیام های رمزگذاری شده از طریق کانال های ارتباطی منتقل می شوند، در حافظه ذخیره می شوند و توسط پردازنده پردازش می شوند. حجم داده های رمزگذاری شده زیاد است، وبنابراین، در بسیاری از موارد، ارائه یک نرخ رمزگذاری داده مهم است: "، که با حداقل طول پیام های حاصل مشخص می شود. این یک مشکل فشرده سازی داده است. دو رویکرد برای فشرده سازی داده ها وجود دارد:

فشرده سازی بر اساس تجزیه و تحلیل ویژگی های آماری پیام های رمزگذاری شده.

فشرده سازی بر اساس ویژگی های آماری داده ها، نظریه کدگذاری اقتصادی یا کارآمد نیز نامیده می شود. کدگذاری اقتصادی مبتنی بر استفاده از کدهایی با طول کلمه رمز متغیر است، به عنوان مثال، کد شانون-فانو، کد هافمن. /31. ایده استفاده از کدهای با طول متغیر برای فشردهسازی دادهها، تطبیق پیامهایی با احتمال وقوع بالاتر با ترکیبهای کد با طول کمتر و برعکس، رمزگذاری پیامهایی با احتمال وقوع کم در کلمات با طول بیشتر است. طول متوسط کلمه رمزتوسط s.o تعیین می شود:

جایی که /، طول کلمه کد برای رمزگذاری پیام i -ام است. پ تی - احتمال وقوع پیام i.

4.2. وظایف

4.2.1. از جدول 4، روزهای رمزگذاری بعدی را انتخاب کنید، الفبای اولیه شامل 10 کاراکتر، با شروع N-ro (N-شماره سریال دانش آموز در مجله گروه). عادی سازی احتمالات نمادها.

4.2.2. یک مورد انتخاب شده در بخش 4.2.1 را عادی کنید. الفبای اولیه با کد باینری یکنواخت، کد شانون-فانو، کد هافمن. برای هر گزینه کدنویسی، مقدار حداقل، حداکثر، میانگین طول کلمه رمز را محاسبه کنید. نتایج را تجزیه و تحلیل کنید.

4.2.3. کار 4.2.2 را کامل کنید. برای کد سه تایی

جدول 4

4.3. دستورالعمل برای انجام وظایف فردی برای کار 4.2.1. عادی سازی احتمالات طبق فرمول انجام می شود:

/که /*pk" JC=AT

جایی که پی-احتمال وقوع نمادهای ارائه شده در جدول 4.

به وظیفه 4.2.2. قوانین ساخت کدهای باینری در /4,6/ تنظیم شده است.

به وظیفه 4.2.3. هنگام ساخت یک کد سه تایی، کلمات نوشته شده در سیستم اعداد سه تایی به عنوان کلمات رمز در نظر گرفته می شوند. کد سه تایی بهینه با استفاده از رویه هافمن ساخته می شود (با استفاده از روش شانون-فانو، یک کد زیر بهینه ساخته می شود). در این مورد، الفبا به سه گروه تقسیم می شود، گروه اول "O"، دوم - "1"، سوم - "2" اختصاص داده می شود.