Postoje neki simptomi kompjuterske „bolesti“. Mnogi korisnici ih stalno gledaju, ali ne obraćaju pažnju na njih.

Jedan od glavnih simptoma je pojava novih nepoznatih procesa u izlazu upravitelja zadataka. Većina korisnika ne zna koji je od stotina procesa proizvod zlonamjernog programa. Mnogima se dešavalo da se izvršna datoteka ne pokrene, računar se ponovo pokrene nakon pokretanja programa. Ili još gore, uređaj bi se nasumično isključio. I, naravno, najčešći je slučajan crash programe.

Sve gore navedeno može biti rezultat zlonamjernog softvera. Ali treba da znate da vaš računar može biti zaražen čak i bez simptoma.

Pogledajmo glavne metode zaštite od zlonamjernog softvera. softver. Danas ne postoji stopostotna, apsolutna zaštita od virusa, crva i trojanaca. Svaki korisnik može postati njihova žrtva. Postoje neke djelotvorne mjere za poboljšanje sigurnosti.

- 1) Koristite moderno OS i pravovremeno instalirajte ažuriranja kako biste kreatorima zlonamjernog softvera otežali da „pokupe ključ“ vašeg uređaja. Ako postoji nedavno ažuriranje, to znači da stari virus neće raditi i da biste trebali naporno raditi na kreiranju novog.

- 2) Pokušajte da što manje radite na računaru sa administratorskim pravima. Zato što je administratorsko pravo ono koje dozvoljava mnogim zlonamernim programima da se sami instaliraju na lični računar.

- 3) Provjerite vanjski mediji informacije prije kopiranja informacija od njih.

- 4) Ne otvarajte kompjuterske datoteke primljene od nepouzdanih izvora na radnom računaru. Na primjer, fajlovi s interneta, s nepouzdanih, neprovjerenih stranica.

- 5) Ako je moguće, koristite drugi računar koji nema vrijedne informacije, za otvaranje i pokretanje aplikacija iz nepouzdanih izvora.

- 6) Koristite osnovna sredstva zaštite - antiviruse.

Dakle, samo set složene aktivnosti, uključujući instalaciju antivirusnog softvera, nadležnu administraciju PC i razumno ponašanje na Internetu će pouzdano zaštititi vaš računar od efekata zlonamernog koda.

Vrste antivirusni programi

Evgeny Kaspersky je 1992. godine koristio sljedeću klasifikaciju antivirusa u zavisnosti od njihovog principa rada (određivanje funkcionalnosti):

Skeneri- antivirusi koji otkrivaju prisustvo virusa koristeći bazu podataka potpisa koja pohranjuje potpise (ili njihove kontrolne sume) virusi. Njihova efikasnost je određena relevantnošću virusne baze.

Revizori- programi koji pamte stanje sistema datoteka, što omogućava analizu promjena u budućnosti.

Watchmen(monitori) - pratiti potencijalno opasnim operacijama, izdajući korisniku odgovarajući zahtjev da dozvoli/zabrani operaciju.

Vakcine- promijenite kalemljeni fajl na način da virus protiv kojeg se vrši kalemljenje već smatra datoteku zaraženom. U savremenim uslovima, kada se broj mogućih virusa meri stotinama hiljada, ovaj pristup nije primenljiv.

Test zaštite od zlonamjernog softvera je poboljšana varijacija Testa otkrivanja datoteka koji je proveden posljednjih godina. Zbog promjena u metodama testiranja, preporučuje se da se upoznate s novom metodologijom opisanom u nastavku. Napominjemo da laboratorija ne preporučuje kupovinu antivirusno rješenje zasnovano isključivo na pojedinačnim testnim podacima. Ostali faktori koje korisnici trebaju uzeti u obzir uključuju cijenu, upotrebljivost, kompatibilnost i podršku. Instaliranje probne verzije antivirusa omogućava vam da ga testirate u svakodnevnoj upotrebi i na osnovu tog iskustva donesete odluku o kupovini.

Testiranje je uključivalo uglavnom složene antiviruse namijenjene uglavnom kućnim korisnicima. Međutim, neki dobavljači su insistirali na testiranju svojih besplatnih antivirusnih i korporativnih proizvoda.

Testni set se sastojao od 37999 zlonamjernih uzoraka. Mnogi zlonamjerni slučajevi prikupljeni su nakon preliminarnog prikupljanja telemetrijskih podataka kako bi se identificirale najnovije raširene prijetnje koje predstavljaju ozbiljnu prijetnju korisnicima. Razne opcije zlonamjerni softver je grupiran kako bi se stvorio uravnotežen test set(tj. izbjegavajte pretjeranu zastupljenost istog zlonamjernog uzorka u skupu). Proces prikupljanja uzoraka završen je 24. februara 2017. godine.

Svi antivirusi su u potpunosti instalirani ažuriran sistem baziran na 64-bitnoj verziji Microsoft Windows 10 Pro (Redstone 1). Svi proizvodi su testirani početkom marta. Svaki primljeni antivirus Najnovija ažuriranja i testiran je sa zadanim parametrima.

Testirani antivirusi

- CrowdStrike Falcon Prevent 3.0

- eScan Corporate 360 14.0

- Seqrite Endpoint Security 17.0

Metodologija

Test zaštite od zlonamjernog softvera procjenjuje sposobnost antivirusa da se odupre zarazi sistema zlonamjernim datotekama prije, tokom i nakon izvršenja. Prilikom testiranja svakog antivirusa korištena je ista metodologija. Prije izvođenja, svi testni uzorci su podvrgnuti skeniranju na zahtjev, koje je obavljeno dok su bili povezani na Internet i bez pristupa mreži. One. Urađeni su uzorci koji nisu otkriveni tokom ovih provjera test sistem- istovremeno je organizovan pristup internetu kako bi funkcije bihevioralne analize mogle u potpunosti da rade. Ako antivirusni program nije spriječio infekciju ili poništio zlonamjerne promjene koje je napravio određeni uzorak zlonamjernog softvera, tada se smatralo da proizvod nije uspio u tom scenariju testiranja. Ako antivirus pita korisnika da li da dozvoli pokretanje opasan program ili tada blokirajte objekat pogrešna odluka dovela do infekcije sistema. Ovaj test scenario je smatran „zavisnim od korisnika“, tj. radnja na prijetnju ovisi o odluci korisnika.

Mnogi testirani antivirusi koriste tehnologije zaštite zasnovane na oblaku, kao što su usluge reputacije ili potpisi u oblaku, kojima se ne može pristupiti bez aktivne internetske veze. Izvođenjem skeniranja na zahtjev na mreži (sa pristupom Internetu) i van mreže (bez pristupa Internetu), test jasno pokazuje ovisnost svakog proizvoda o komponentama zaštite zasnovanim na oblaku. Kao rezultat, možemo zaključiti koliko efikasnu zaštitu pruža antivirus ako nema internetske veze. Laboratorija AV-Comparatives preporučuje da dobavljači čiji su proizvodi vrlo čvrsto vezani za cloud tehnologije upozore korisnike na gubitak aktivne veze, jer ovu činjenicu može ozbiljno uticati na kvalitet pružene zaštite. U ovom testu laboratorija je testirala dostupnost usluga u oblaku, ali korisnici treba da imaju na umu da postojanje mrežne veze ne znači uvijek da su usluge u oblaku dostupne i rade ispravno. Organizacija za standarde testiranja protiv zlonamjernog softvera provodi vlastito testiranje kako bi provjerila ispravno funkcioniranje usluga zaštite u oblaku u različitim antivirusima.

Propuštene prijetnje u postotku (manje je bolje)

Korišteni testni set sadržavao je 37999 nedavnih/uobičajenih uzoraka zlonamjernog softvera iz posljednjih nekoliko sedmica/mjeseci.

Test detekcije fajlova, koji je sproveden poslednjih godina, uključivao je samo otkrivanje zlonamernih fajlova. To nam je omogućilo da procijenimo sposobnost testiranih antivirusa da otkriju zlonamjerne uzorke prije pokretanja. Ova mogućnost ostaje vrlo važna funkcija antivirusa, koja vam omogućava da se uvjerite da je datoteka sigurna prije nego što je pošaljete prijateljima, rođacima ili kolegama na poslu.

Ovaj test zaštite od zlonamjernog softvera uzima u obzir ne samo nivoe detekcije programa koji učestvuju, već i njihove zaštitne mogućnosti, kao što je sposobnost da se spriječi zlonamjerne promjene u sistemu od strane zlonamjernog softvera. U nekim slučajevima, antivirusni program možda neće otkriti zlonamjerni uzorak ako je u neaktivnom stanju, ali će odmah identificirati prijetnju kada se pokrene. Osim toga, mnogi antivirusi koriste analizu ponašanja za praćenje i blokiranje neželjenih sistemske promjene, koji su obično karakteristični za zlonamjerne aplikacije. Ove informacije dopunjuju rezultate dinamičkog testiranja antivirusa (Real-World Protection Test), u kojem su izvor zlonamjernog softvera stvarni javni URL-ovi. U ovom slučaju, web filteri i druge sigurnosne komponente weba mogu doći u igru. Test zaštite od zlonamjernog softvera simulira situaciju u kojoj zlonamjerni softver dolazi iz lokalnog izvora, kao što je lokalna mreža ili prenosivi USB fleš disk. Oba testa uključuju pokretanje zlonamjernog softvera koji nije identificiran od strane odbrane kako bi se "posljednjoj liniji odbrane" dala prilika da stupi na snagu.

Jedan važan aspekt mehanizama za otkrivanje zasnovanih na oblaku je da autori zlonamernog softvera neprestano traže nove načine da zaobiđu mehanizme detekcije i zaštite. Korištenje sigurnosti u oblaku omogućava dobavljačima da otkriju i klasifikuju sumnjive datoteke u realnom vremenu za zaštitu od najnovijih nepoznatih vrsta prijetnji. Smještanje nekih dijelova motora za otkrivanje u oblaku otežava autorima zlonamjernog softvera da se brzo prilagode novim pravilima detekcije.

Antivirus koji ima visoku stopu otkrivanja, ali pati od lažnih pozitivnih rezultata nije uvijek bolji od antivirusa koji otkriva manje zlonamjernih datoteka, ali generiše manje lažnih alarma.

Nivo nagrada u testiranju

AV-Comparatives dodjeljuje ocjene antivirusima koje testira na osnovu stopa otkrivanja prijetnji i lažno pozitivnih stopa. Budući da izvještaj ne sadrži samo konačne ocjene, već i same nivoe otkrivanja prijetnji, napredni korisnici mogu biti manje zabrinuti zbog lažnih pozitivnih rezultata i mogu se osloniti isključivo na nivo zaštite.

*Ovi proizvodi su degradirani zbog lažnih pozitivnih rezultata.

Web stranica je pripremila pregled testiranja na ruskom jeziku. Cijeli izvještaj možete pročitati na ovom linku (pdf, engleski).

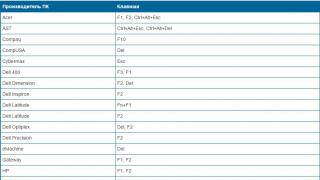

Pronašli ste grešku u kucanju? Pritisnite Ctrl + Enter

Svi znaju da za zaštitu od zlonamjernog softvera morate koristiti antivirusni softver. Ali u isto vrijeme, često možete čuti o slučajevima da virusi prodiru u računare zaštićene antivirusom. U svakom konkretnom slučaju, razlozi zašto se antivirus nije nosio sa svojim zadatkom mogu biti različiti, na primjer:

- Korisnik je onemogućio antivirusni program

- Antivirusne baze podataka su bile prestare

- Postavljene su slabe sigurnosne postavke

- Virus je koristio tehnologiju infekcije protiv koje antivirus nije imao zaštitu

- Virus je došao na računar prije nego što je antivirus instaliran i uspio je neutralizirati antivirusni alat

- Bilo je novi virus, za koje antivirusne baze podataka još nisu objavljene

Ali generalno, možemo zaključiti da samo instaliranje antivirusa možda nije dovoljno za potpunu zaštitu i da je potrebno koristiti dodatne metode. Pa, ako na vašem računaru nije instaliran antivirus, onda ne možete bez dodatnih metoda zaštite.

Ako pogledate razloge koji su navedeni na primjer da antivirus propusti virus, možete vidjeti da se prva tri razloga odnose na nepravilnu upotrebu antivirusa, sljedeća tri se odnose na nedostatke samog antivirusa i rada proizvođača antivirusa. Shodno tome, metode zaštite se dijele na dvije vrste - organizacione i tehničke.

Organizacione metode su prvenstveno usmerene na korisnika računara. Njihov cilj je da promijene ponašanje korisnika, jer nije tajna da zlonamjerni softver često dospijeva na računar zbog nepromišljenih radnji korisnika. Najjednostavniji primjer organizacijske metode je razvoj kompjuterskih pravila koja svi korisnici moraju slijediti.

Tehničke metode su, naprotiv, usmjerene na promjene u računarskom sistemu. Većina tehničkih metoda sastoji se od korištenja dodatnih alata za zaštitu koji proširuju i dopunjuju mogućnosti antivirusnih programa. Takve mjere zaštite mogu biti:

- Zaštitni zidovi su programi koji štite od napada preko mreže.

- Anti-spam alati

- Ispravke koje uklanjaju rupe u operativnom sistemu kroz koje virusi mogu ući

Sve dole navedene metode su detaljnije razmotrene.

Organizacione metode

Pravila za rad sa računarom

Kao što je već spomenuto, najjednostavniji primjer organizacijskih metoda zaštite od virusa je razvoj i poštivanje određenih pravila za obradu informacija. Osim toga, pravila se također mogu podijeliti u dvije kategorije:

- Pravila za obradu informacija

- Pravila za korištenje programa

Prva grupa pravila može uključivati, na primjer, sljedeće:

- Ne otvarajte poruke e-pošte nepoznatih pošiljalaca

- Provjeri uklonjivi diskovi(diskete, CD-ovi, fleš diskovi) za viruse pre upotrebe

- Skenirajte datoteke preuzete sa Interneta na viruse

- Kada radite na Internetu, nemojte pristajati na neželjene ponude za preuzimanje datoteke ili instaliranje programa.

Zajedničko mjesto svih takvih pravila su dva principa:

- Koristite samo one programe i datoteke kojima vjerujete i čije je porijeklo poznato

- Sve podatke koji dolaze iz vanjskih izvora - sa vanjskih medija ili preko mreže - treba pažljivo provjeriti

Druga grupa pravila obično uključuje sljedeće karakteristične točke:

- Uvjerite se da su sigurnosni programi uvijek pokrenuti i da su sigurnosne funkcije aktivirane

- Redovno ažurirajte antivirusne baze podataka

- Redovno zakrpajte svoj operativni sistem i često korištene programe

- Nemojte mijenjati zadane postavke programa koji pružaju zaštitu osim ako je potrebno i u potpunosti razumjeti prirodu promjena.

Ovde se takođe mogu pratiti dva opšta principa:

- Koristite najviše trenutne verzije sigurnosni programi - budući da se metode prodora i aktivacije malvera stalno poboljšavaju, programeri sigurnosnih programa stalno dodaju nove tehnologije zaštite i proširuju bazu podataka poznatih malvera i napada. Stoga se za najbolju zaštitu preporučuje korištenje najnovijih verzija

- Ne ometajte antivirusne i druge sigurnosne programe da obavljaju svoje funkcije - korisnici vrlo često vjeruju da sigurnosni programi nepotrebno usporavaju rad računara, te nastoje povećati produktivnost kroz sigurnost. Kao rezultat toga, šanse da se vaš računar zarazi virusom značajno se povećavaju.

Sigurnosna politika

On kućni računar korisnik sam postavlja pravila koja smatra potrebnim da se pridržava. Kako akumulira znanje o radu računara i malveru, on može svjesno mijenjati postavke zaštite ili donositi odluke o opasnostima određenih datoteka i programa.

U velikoj organizaciji sve je komplikovanije. Kada tim uključuje veliki broj zaposlenih koji obavljaju različite funkcije i imaju različite specijalizacije, teško je očekivati razumno ponašanje svih sa stanovišta sigurnosti. Stoga u svakoj organizaciji pravila za rad sa računarom moraju biti zajednička za sve zaposlene i zvanično odobrena. Obično se dokument koji sadrži ova pravila naziva korisnički priručnik. Pored gore navedenih osnovnih pravila, mora obavezno sadržavati i informacije o tome gdje se korisnik treba obratiti ako se pojavi situacija koja zahtijeva intervenciju stručnjaka.

Gde Priručnik u većini slučajeva sadrži samo pravila koja ograničavaju njegove radnje. Pravila za korištenje programa mogu biti uključena u uputstva samo u najograničenijem obliku. Budući da većina korisnika nije dovoljno kompetentna u sigurnosnim pitanjima, ne bi trebali, a često i ne mogu, mijenjati postavke sigurnosnih alata i na neki način utjecati na njihov rad.

Ali ako ne korisnici, onda neko drugi mora biti odgovoran za postavljanje sigurnosnih alata i upravljanje njima. Obično se radi o posebno određenom zaposleniku ili grupi zaposlenih koji su fokusirani na obavljanje jednog zadatka - osiguravanje sigurnog rada mreže.

Zaposleni u obezbjeđenju moraju instalirati i konfigurirati sigurnosne programe na velikom broju računara. Ako svaki računar iznova odluči koje sigurnosne postavke treba postaviti, lako je pretpostaviti da će različiti zaposlenici, u različito vrijeme i u različito vrijeme, različitim računarima Oni će postaviti slične, ali malo drugačije postavke. U takvoj situaciji biće veoma teško proceniti koliko je organizacija u celini zaštićena, jer niko ne zna sve utvrđene parametre zaštite.

Kako bi se izbjegla opisana situacija u organizacijama, izbor parametara zaštite se vrši ne po diskreciji odgovornih zaposlenika, već u skladu sa poseban dokument- sigurnosna politika. Ovaj dokument opisuje opasnosti od zlonamjernog softvera i kako se zaštititi od njih. Konkretno, sigurnosna politika treba da pruži odgovore na sljedeća pitanja:

- Koje računare treba zaštititi antivirusima i drugim programima

- Koje objekte treba da skenira antivirus - da li treba da skenirate arhivirane datoteke, mrežni diskovi, dolazne i odlazne poruke pošte itd.

- Koje radnje antivirusni program treba da izvrši kada se otkrije zaraženi objekat – od redovnim korisnicima ne može uvijek ispravno odlučiti šta da radi sa zaraženom datotekom, antivirus bi trebao izvršiti radnje automatski, bez pitanja korisnika

Metode zaštite od malvera

Glavna metoda borbe protiv zlonamjernog softvera, kao iu medicini, je pravovremena prevencija. Kompjuterska prevencija podrazumijeva poštivanje pravila “higijene kompjutera”, što može značajno smanjiti vjerovatnoću infekcije i gubitka bilo kakvih podataka. Razumijevanje i striktno poštovanje osnovnih pravila ponašanja pri korišćenju pojedinačnog računara i na mreži jeste važna metoda zaštita od kompjuterskih uljeza. Postoje tri osnovna pravila koja vrijede i za pojedinačne i za korporativne korisnike.

- 1. Obavezna upotreba antivirusna zaštita. Ako niste stručnjak u toj oblasti kompjuterska sigurnost, onda je bolje koristiti pouzdanu antivirusnu zaštitu i zaštitu od mrežni napadi (firewall) - svoju sigurnost povjerite profesionalcima. Većina modernih antivirusnih programa štiti od širokog spektra kompjuterske pretnje- od virusa, crva, trojanaca i reklamnih sistema. Integrirana sigurnosna rješenja također filtriraju protiv neželjene pošte, mrežnih napada i posjeta neželjenim i opasnim Internet resursima.

- 2. Ne treba vjerovati svim informacijama koje dolaze na vaš računar - e-poruke, linkovi na web stranice, poruke na internet pejdžerima. Apsolutno ne biste trebali otvarati datoteke i linkove iz kojih dolaze nepoznat izvor. Rizik od infekcije se također smanjuje organizacione mjere. Takve mjere uključuju razna ograničenja u radu korisnika, kako pojedinačnih tako i korporativnih, na primjer:

- zabrana korištenja internet pejdžera;

- pristup samo ograničen broj web stranice;

- fizičko isključivanje interne mreže preduzeća sa interneta i korišćenje namenskih računara za pristup Internetu, itd.

Nažalost, teško restriktivne mjere može biti u suprotnosti sa željama svakog pojedinačnog korisnika ili sa poslovnim procesima preduzeća. U takvim slučajevima potrebno je tražiti balans, a u svakom pojedinačnom slučaju ta ravnoteža može biti različita.

3. Trebalo bi da posvetite dovoljno pažnje za informacije od antivirusne kompanije i od stručnjaka za kompjutersku sigurnost. Obično odmah prijavljuju nove vrste internetskih prijevara, nove prijetnje virusima, epidemije itd. - obratite više pažnje na takve informacije.

Faktori koji određuju kvalitetu antivirusnih programa

Kvalitet antivirusnog programa određuje nekoliko faktora; Navodimo ih po važnosti.

- 1. Pouzdanost i jednostavnost upotrebe - nema zamrzavanja antivirusa i drugih tehnički problemi, što zahtijeva posebnu obuku od korisnika.

- 2. Kvalitet detekcije virusa svih uobičajenih tipova, skeniranje unutar datoteka/tabela dokumenata, upakovanih i arhiviranih datoteka. Nema „lažnih pozitivnih rezultata“. Mogućnost liječenja zaraženih objekata.

- 3. Postojanje antivirusnih verzija za glavne popularne platforme (DOS, Windows, Linux, itd.).

- 4. Mogućnost skeniranja u hodu.

- 5. Postojanje serverskih verzija sa mogućnošću administriranja mreže.

- 6. Brzina rada.

Zlonamjerni program je kompjuterski program ili prenosivi kod dizajniran da izvrši prijetnje informacijama pohranjenim u računarskom sistemu, ili da prikriveno zloupotrebi sistemske resurse, ili na drugi način ometa normalno funkcionisanje računarskog sistema.

Zlonamjerni softver uključuje mrežne crve, klasične fajl virusi, trojanci, hakerski uslužni programi i drugi programi koji svjesno nanose štetu računaru na kojem se izvršavaju ili drugim računarima na mreži.

Bez obzira na vrstu, zlonamjerni softver može uzrokovati značajnu štetu, implementirajući bilo koju prijetnju informacijama – prijetnje kršenjem integriteta, povjerljivosti i dostupnosti.

Mjesto gdje se zlonamjerni softver širi globalno je, naravno, internet.

Internet je, bez sumnje, neophodna stvar u naše vrijeme, nekima je jednostavno neophodan. U kratkom vremenskom periodu možete pronaći potrebne informacije, upoznat sa Najnovije vijesti, kao i komunicirati sa mnogim ljudima i sve to bez napuštanja kuće, kancelarije itd. Ali nemojte zaboraviti da kroz ovu „debelu cijev“ hakeri mogu lako provaliti u vaš računar i dobiti pristup vašim ličnim podacima.

Dok se prodavci hardvera i softvera i državni službenici predstavljaju kao čuvari ličnih podataka u koje drugi ne bi trebali dirati, postoje dobri razlozi za strah da će naša putovanja na Internetu biti predmet znatiželjnih pogleda, anonimnosti i sigurnosti. Hakeri mogu lako čitati poruke e-pošte, a web serveri sve evidentiraju, uključujući čak i listu pregledanih web stranica.

Evolucija virusnih sistema

1949 Američki naučnik mađarskog porijekla, John von Naumann, razvio je matematičku teoriju za kreiranje programa koji se samorepliciraju. Ovo je bila prva teorija o stvaranju kompjuterskih virusa, koja je izazvala vrlo ograničeno interesovanje u naučnoj zajednici.

Početkom 60-ih, inženjeri iz Američka kompanija Bell Telephone Laboratories - V.A. Vysotsky, G.D. McIlroy i Robert Morris kreirali su igru Darwin. Igra je podrazumevala prisustvo u pamćenju kompjuter takozvani supervizor, koji je određivao pravila i proceduru borbe između rivalskih programa koje su kreirali igrači. Programi su imali funkcije istraživanja svemira, reprodukcije i uništavanja. Poenta igre je bila brisanje svih kopija neprijateljskog programa i zauzimanje bojnog polja.

Kasnih 60-ih - ranih 70-ih. Pojava prvih virusa. U velikom broju slučajeva radilo se o greškama u programima koje su dovele do toga da se programi sami kopiraju, začepljuju HDD računala, što je umanjilo njihovu produktivnost, ali se vjeruje da su u većini slučajeva virusi namjerno stvoreni za uništavanje. Vjerovatno prva žrtva pravog virusa, koji je napisao programer za zabavu, bio je računar Univax 1108. Virus se zvao Pervading Animal i zarazio je samo jedan računar - na kojem je i stvoren.

Problem zlonamjernog softvera – advera i špijunskog softvera – zaslužuje veću pažnju kao jedan od najvažnijih problema sa kojima se savremeni korisnici računara svakodnevno suočavaju. Njihovo štetno dejstvo je da narušavaju princip pouzdanosti računara i narušavaju privatnost, narušavaju poverljivost i prekidaju odnos između zaštićenih mehanizama računara, nekom kombinacijom špijunskih radnji. Takvi se programi često pojavljuju bez znanja primatelja, a čak i ako se otkriju, teško ih se riješiti. Primjetan pad produktivnosti, nestalne smjene prilagođene postavke i pojava novih sumnjivih alatnih traka ili dodataka samo su neke od strašnih posljedica infekcije špijunskim ili adverom. Špijunski softver i drugi zlonamjerni programi također se mogu prilagoditi suptilnijim načinima rada računara i duboko se ukorijeniti u složeni mehanizmi rad operativnog sistema na način da značajno oteža njihovo otkrivanje i uništavanje.

Smanjenje performansi je vjerovatno najuočljiviji efekat zlonamjernog softvera, jer direktno utiče na performanse računara do te mjere da ga čak i laik može otkriti. Ako korisnici nisu toliko oprezni kada se s vremena na vrijeme pojavljuju prozori za oglašavanje, čak i ako računalo nije povezano s internetom, onda se smanjuje odziv operativnog sistema, jer se tokovi zlonamjernog koda natječu sa sistemom i korisnim programima , jasno ukazuje na pojavu problema. Postavke programa se mijenjaju, nove funkcije se misteriozno dodaju, neobični procesi se pojavljuju u upravitelju zadataka (ponekad ih ima i desetak), ili se programi ponašaju kao da ih neko drugi koristi, a vi ste izgubili kontrolu nad njima. Nuspojave zlonamjernog softvera (bilo da se radi o adveru ili špijunskom softveru) dovode do ozbiljnih posljedica, a ipak mnogi korisnici nastavljaju da se ponašaju nemarno, ostavljajući širom otvorena vrata svom kompjuteru.

Na modernom Internetu u prosjeku je svako trideseto pismo zaraženo poštanskim crvom, oko 70% sve prepiske je neželjeno. Sa rastom Interneta, broj potencijalnih žrtava pisaca virusa se povećava izlazak novih operativnih sistema za sobom povlači proširenje opsega; mogući načini prodor u sistem i varijante mogućeg zlonamjernog opterećenja za viruse. Savremeni korisnik računara ne može se osjećati sigurno pred prijetnjom da postane predmet nečije okrutne šale – na primjer, uništavanje informacija na tvrdom disku – rezultat dugog i mukotrpnog rada ili krađa lozinke za sistem pošte. Jednako je neprijatno naći sebi žrtvu masovno slanje pošte povjerljive datoteke ili linkove do porno stranice. Pored već uobičajene krađe brojeva kreditnih kartica, učestali su i slučajevi krađe ličnih podataka igrača raznih onlajn igrica - Ultima Online, Legend of Mir, Lineage, Gamania. U Rusiji je bilo i slučajeva sa igrom “Fight Club”, gdje stvarna cijena nekih predmeta na aukcijama dostiže hiljade američkih dolara. Razvijene su i virusne tehnologije za mobilne uređaje. Ne samo Bluetooth uređaji, već i obične MMS poruke (ComWar crv) se koriste kao put za prodor.

Vrste zlonamjernog softvera

Kompjuterski virus - tip kompjuterski programi, čija je karakteristična karakteristika sposobnost reprodukcije (samoreplikacije). Osim toga, virusi mogu oštetiti ili potpuno uništiti sve datoteke i podatke koje kontrolira korisnik u čije ime je zaraženi program pokrenut, kao i oštetiti ili čak uništiti operativni sistem sa svim datotekama u cjelini.

Ne-specijalisti ponekad klasifikuju druge vrste zlonamernih programa kao kompjuterske viruse, kao što su trojanci, špijunski softver, pa čak i neželjena pošta. (Spam) je slanje komercijalnih, političkih i drugih reklamnih ili drugih vrsta poruka osobama koje nisu izrazile želju da ih primaju , može biti sadržano u zakonodavstvu zemlje, na primjer, to se može odnositi na poruke o predstojećim elementarnim nepogodama, masovnoj mobilizaciji građana itd. U opšteprihvaćenom smislu, termin „spam“ na ruskom je prvi put korišten u vezi sa slanjem. e-pošte) Postoje desetine hiljada kompjuterskih virusa koji se distribuiraju putem interneta širom svijeta, organizirajući se virusne epidemije.

Virusi se šire umetanjem u izvršni kod drugih programa ili zamjenom drugih programa. Neko vrijeme se čak vjerovalo da virus, budući da je program, može zaraziti samo program - svaka promjena u ne-programu nije infekcija, već jednostavno oštećenje podataka. Podrazumijevalo se da takve kopije virusa neće dobiti kontrolu, budući da su informacije koje procesor ne koristi kao upute. Tako, na primjer, neformatirani tekst ne može biti nosilac virusa.

Međutim, kasnije su napadači shvatili da ne samo izvršni kod koji sadrži procesorski mašinski kod može pokazati virusno ponašanje. Virusi su napisani jezikom batch fajlova. Tada su se pojavili makro virusi koji su se ubacivali preko makroa u dokumente u programima kao što su npr Microsoft Word i Excel.

Nešto kasnije, hakeri su stvorili viruse koji iskorištavaju ranjivosti popularnog softvera (npr. Adobe Photoshop, Internet Explorer, Outlook), koji uglavnom obrađuje obične podatke. Virusi su se počeli širiti uvođenjem posebnog koda u nizove podataka (na primjer, slike, tekstovi, itd.) koji iskorištavaju ranjivosti softvera.

Trojanac (također - Trojanac, Trojanac, trojanski konj, troy) je zlonamjerni program koji prodire u računar pod maskom bezopasnog - kodek, screensaver, hakerski softver itd.

Trojanski konji nemaju svoj vlastiti mehanizam širenja, a to se razlikuje od virusa koji se šire vezivanjem za bezopasni softver ili dokumente i crva koji se repliciraju širom mreže. Međutim, trojanski program može nositi virusno tijelo - tada se osoba koja je pokrenula trojanski program pretvara u izvor “zaraze”.

Trojanski programi su izuzetno laki za pisanje: najjednostavniji od njih se sastoje od nekoliko desetina linija koda u Visual Basicu ili C++.

Naziv "Trojanski program" potiče od naziva "Trojanski konj" - drveni konj, prema legendi, darovan od strane starih Grka stanovnicima Troje, unutar kojeg su se skrivali ratnici koji su kasnije otvorili kapije grada osvajačima. Ovo ime, prije svega, odražava tajnost i potencijalnu prevaru pravih namjera programera.

Trojanski program, kada se pokrene na računaru, može:

ometati korisničko iskustvo (bilo kao šala, greškom ili u bilo koju drugu svrhu);

špijunirati korisnika;

koristiti kompjuterske resurse za bilo koje nezakonite (i ponekad izazivanje direktne štete) aktivnosti itd.

Prikrivanje trojanskog programa. Da bi se isprovocirao korisnik da pokrene trojanac, programska datoteka (njegov naziv, ikona programa) naziva se ime usluge, prikriveno kao drugi program (na primjer, instaliranje drugog programa), datoteka drugog tipa ili jednostavno data atraktivno ime, ikonu itd. Napadač može ponovo kompajlirati postojeći program, dodavanjem zlonamjernog koda njegovom izvornom kodu, a zatim ga izdavanjem kao originalom ili zamjenom.

Da bi uspješno obavljao ove funkcije, trojanac može, u jednoj ili drugoj mjeri, imitirati (ili čak u potpunosti zamijeniti) zadatak ili datoteku podataka u koju maskira (instalacijski program, aplikacijski program, igra, aplikacijski dokument, slika). Slične zlonamjerne i kamuflažne funkcije koriste i kompjuterski virusi, ali za razliku od njih, trojanski programi se ne mogu širiti sami.

Napadač postavlja trojanske programe otvoreni resursi(datotečni serveri, diskovi samog računara otvoreni za pisanje), mediji za skladištenje ili poslani putem servisa za razmenu poruka (npr. e-mailom) na osnovu njihovog lansiranja na određenom, dijelu određenog kruga, ili proizvoljnom „ciljanom“ računaru.

Ponekad je korištenje trojanaca samo dio planiranog napada u više faza na određene računare, mreže ili resurse (uključujući treće strane).

Metode uklanjanja. Trojanci dolaze u mnogo vrsta i oblika, tako da ne postoji apsolutno pouzdana zaštita od njih.

Da biste otkrili i uklonili trojance, morate koristiti antivirusne programe. Ako antivirus prijavi da kada otkrije Trojanca ne može ga ukloniti, onda možete pokušati učitati OS iz alternativnog izvora i ponoviti antivirusno skeniranje. Ako se u sistemu otkrije trojanac, može se ukloniti i ručno (preporučuje se siguran način rada).

Za otkrivanje trojanaca i drugog zlonamjernog softvera izuzetno je važno redovno ažurirati antivirusnu bazu antivirusa instaliranog na vašem računalu, jer se svaki dan pojavljuje mnogo novih malvera.

Mrežni crv je vrsta samoreplicirajućeg kompjuterskog programa koji se širi na lokalnom i globalnom nivou kompjuterske mreže. Crv je nezavisan program.

Neki od prvih eksperimenata o upotrebi kompjuterskih crva u distribuiranom računarstvu sprovedeni su u Istraživačkom centru Xerox Palo Alto od strane Džona Šoha i Džona Hupa 1978. godine. Na termin su uticali naučnofantastični romani Davida Gerrolda "Kada je HARLEY napunio godinu" i Johna Brunnera "Na udarnom talasu"

Jedan od najpoznatijih kompjuterskih crva je Morris Worm, koji je napisao Robert Morris Jr., koji je u to vrijeme bio student na Univerzitetu Cornell. Širenje crva počelo je 2. novembra 1988. godine, nakon čega je crv brzo zarazio veliki broj računara povezanih na Internet.

Crvi mogu koristiti različite mehanizme („vektore“) za razmnožavanje. Neki crvi zahtijevaju određenu radnju korisnika za širenje (na primjer, otvaranje zaražene poruke u klijentu e-pošte). Drugi crvi se mogu širiti autonomno, birajući i napadajući kompjutere u potpunosti automatski način rada. Ponekad postoje crvi sa čitavim nizom različitih vektora širenja, strategija odabira žrtava, pa čak i eksploatacija za različite operativne sisteme.

Često su izolovani takozvani RAM rezidentni crvi, koji mogu zaraziti pokrenuti program i boraviti u RAM-u, bez uticaja na čvrste diskove. Takvih crva možete se riješiti ponovnim pokretanjem računara (i, shodno tome, resetiranjem RAM-a). Takvi crvi se uglavnom sastoje od “zaraznog” dijela: exploit-a (shellcode) i malog tereta (samo tijelo crva), koji se u potpunosti nalazi u RAM-u. Specifičnost ovakvih crva je da se ne učitavaju putem učitavača kao svi obični izvršni fajlovi, što znači da se mogu osloniti samo na one dinamičke biblioteke, koje su drugi programi već učitali u memoriju.

Postoje i crvi koji nakon uspješnog inficiranja memorije čuvaju kod na tvrdom disku i poduzimaju mjere za naknadno pokretanje ovog koda (na primjer, upisivanjem odgovarajućih ključeva u Windows registar). Takvi se crvi mogu riješiti samo korištenjem antivirusa ili sličnih alata. Često zarazni dio takvih crva (eksploatacija, shellcode) sadrži mali korisni teret, koji se učitava u RAM i može "skinuti" samog crva direktno preko mreže u obliku zasebne datoteke. Da bi to učinili, neki crvi mogu sadržavati jednostavan TFTP klijent u infektivnom dijelu. Ovako učitano tijelo crva (obično zasebna izvršna datoteka) sada je odgovorno za dalje skeniranje i širenje iz zaraženog sistema, a može sadržavati i ozbiljniji, potpuniji teret, čija bi svrha mogla biti na primjer, nanošenje neke štete (na primjer, DoS napadi).

Većina e-mail crva se distribuira kao jedna datoteka. Ne treba im poseban dio za „infekciju“, jer obično korisnik žrtve, koristeći klijent e-pošte, dobrovoljno preuzima i pokreće cijeli crv.

Analiza antivirusnih programa

Evgeny Kaspersky je 1992. godine koristio sljedeću klasifikaciju antivirusa u zavisnosti od njihovog principa rada (određivanje funkcionalnosti):

Skeneri (zastarjela verzija - "polifagi") - utvrđuju prisustvo virusa koristeći bazu podataka potpisa koja pohranjuje potpise (ili njihove kontrolne sume) virusa. Njihova efikasnost je određena relevantnošću baze virusa i prisustvom heurističkog analizatora (pogledajte: Heurističko skeniranje).

Auditori (klasa bliska IDS-u) - pamte stanje sistema datoteka, što omogućava analizu promjena u budućnosti.

Čuvari (monitori) - prate potencijalno opasne operacije, izdajući korisniku odgovarajući zahtjev da dozvoli/zabrani rad.

Vakcine - promijenite kalemljeni fajl tako da virus protiv kojeg se vakcina daje već smatra da je datoteka zaražena. U savremenim (2007) uslovima, kada se broj mogućih virusa meri stotinama hiljada, ovaj pristup nije primenljiv.

Moderni antivirusi kombiniraju sve gore navedene funkcije.

Antivirusi se također mogu podijeliti na:

Proizvodi za kućne korisnike:

Zapravo antivirusi;

Kombinirani proizvodi (na primjer, antispam, firewall, anti-rootkit itd. dodaju se klasičnom antivirusu);

Korporativni proizvodi:

Serverski antivirusi;

Antivirusi na radnim stanicama („krajnja tačka“).

Avast! Home Edition

Umjesto jednostavnog "sivog" prozora, vidimo originalno plastično sučelje tamno plave boje. Za početak, samo odaberite šta tačno želite provjeriti - lokalno, zamjenjivi diskovi ili pojedinačni direktoriji - i kliknite na dugme "Start". Također možete odrediti kvalitet skeniranja (brzo, standardno ili temeljito) i da li treba uključiti arhive. Naravno, postoji i stalni monitor koji presreće viruse u hodu.

Antivirus ima sve potrebne funkcije za zaštitu vašeg računala od virusa. Antivirus uključuje sljedeće komponente: skener, monitor, skener e-pošte i sistem za automatsko ažuriranje antivirusne baze podataka putem Interneta. Program može pronaći i tretirati datoteke zaražene virusima. Za sigurno skladištenje i tretman zaraženih datoteka, ovaj antivirusni program implementira funkciju Virus Storage, u kojoj se odvijaju sve operacije sa datotekama zaraženim virusom. Ovaj antivirus može raditi zajedno sa zaštitnim zidovima trećih strana (podržava Kerio Personal, Zone Alarm Pro i firewall ugrađen u Windows XP), što vam omogućava da pouzdano zaštitite svoj računar od raznih internet prijetnji i napada virusa.

AVIRA Antivirus za Windows radnu površinu

Antivirus jednostavan za korištenje. Otkriva viruse e-pošte, trojance, špijunski softver, crve, dvostruke ekstenzije datoteka itd. Postoji automatsko ažuriranje baze podataka i praćenje u realnom vremenu. Planer i heuristička analiza.

Dobar domaći antivirus sa visokim stepenom "sumnjivosti". Odlikuje se velikom brzinom. Mogućnosti: -- puna provjera kompletna Windows sistemska memorija - automatsko ažuriranje preko Interneta - rezidentna antivirusna kontrola (SpIDer guard) - inteligentna tehnologija za praćenje aktivnosti virusa; Baš kao i Kaspersky Anti-Virus, visi u memoriji i skenira sve datoteke na viruse. U poređenju sa Kaspersky Anti-Virus, brži je, ali može propustiti viruse ako ne preuzmete ažuriranja antivirusne baze podataka. Implementirana provjera mail fajlova kodiranih UENCODE i MIME programima, te provjera alternativnih tokova podataka (ADS) za NTFS sistem datoteka.

Besplatan analog poznatog Dr.Web antivirusnog paketa sa nešto smanjenom funkcionalnošću.

NOD32 predstavlja potpuno integrisani kompleks softver, koju karakteriše najviši nivo detekcije, brzina skeniranja i fenomenalno malo opterećenje sistemskih resursa, što je prepoznato od strane mnogih prestižnih međunarodnih nagrada.

Kaspersky Antivirus

Paket antivirusnih alata kompanije Kaspersky Lab. Paket uključuje rezidentni program, skener diska, ScriptChecker i set virusnih baza podataka. Brojne postavke vremena automatski start programi za skeniranje virusa, prema vrsti datoteke za skeniranje. Snažni algoritmi heurističkog pretraživanja. Kaspersky Anti-Virus Monitor je program koji je stalno uključen ram memorija kompjuter i prati sve što se u njemu dešava. Kaspersky Anti-Virus Scanner je modul za visokokvalitetno skeniranje sadržaja diskova vašeg računara sa mogućnošću konfigurisanja dubine, prioriteta i niza drugih parametara skeniranja. Kaspersky Anti-Virus Updater - program za ažuriranje baze podataka o virusima, koje koriste drugi moduli za otkrivanje zaraženih objekata. Kaspersky Anti-Virus Control Center je kontrolna ljuska Kaspersky Anti-Virus-a, koja djeluje kao inteligentni planer. Kaspersky Anti-Virus Mail Checker je program dizajniran da pruži antivirusnu zaštitu korisnicima koji koriste program za rad sa e-poštom. Microsoft Outlook. Kaspersky Anti-Virus Rescue Disk-- komponenta Kaspersky Anti-Virus paketa dizajnirana za kreiranje skupa diskova za hitni oporavak. Kaspersky Anti-Virus Script Checker je usluga za zaštitu od skript virusa koji mogu biti sadržani u pismima i web stranicama. Kaspersky Anti-Virus otkriva viruse u arhiviranim i upakovanim datotekama u više od 700 formata, a također dezinficira datoteke ZIP formati, ARJ, CAB i RAR.

Kaspersky Worm Alat za uklanjanje

Besplatan uslužni program za neutralizaciju najčešćih virusa crva. Ako se nađe Kaspersky virus Alat za uklanjanje crva ga uklanja i vraća oštećene unose u registrator. Prilikom pokretanja programa iz komandne linije, moguće je konfigurirati parametre skeniranja pomoću tipki. Možete provjeriti i lokalne i mrežne diskove.

Norton AntiVirus je jedan od najboljih antivirusnih programa na globalnom tržištu. Automatski uklanja viruse, internet crve i trojance bez ometanja rada korisnika. Norton Internet Worm Protection vam omogućava da blokirate neke od najsloženijih i najopasnijih crva (kao što su Blaster i Sasser) prije nego što prodru u vaš računarski sistem. Osim toga, Norton AntiVirus je u stanju da otkrije špijunski softver i druge prijetnje koje nisu virusne prirode.

Panda Antivirus Platinum

Pogodan i jednostavan za konfigurisanje antivirus. Panda ima funkcije za provjeru odlazne i dolazne pošte, ima heurističku analizu i mogućnost kreiranja disketa za hitne slučajeve. Postoje i funkcije koje vam omogućavaju da zaštitite svoj računar od tako neprijatnih stvari kao što su skriveni uslužni programi za upravljanje, programi koji automatski pozivaju vašeg ISP-a i programi za šale.

Sigurnost USB diska

Program koji vam pruža 100% zaštitu od zlonamjernog softvera i virusa koji se distribuiraju putem prenosivih medija (USB fleš diskovi, memorijske kartice, eksterna tvrda diskova i drugih medija povezanih putem USB port). Program je jednostavan za korištenje, nije zahtjevan sistemski resursi i pripadaju kategoriji „postavi i zaboravi“. Program je potpuno kompatibilan sa savremeni antivirusi omogućavajući vam najveću zaštitu kada ih koristite zajedno.

Kao što se i moglo očekivati, nemoguće je navesti najbolji antivirusni program među programima koji su ovdje pregledani, jer postoji mnogo kriterija koje korisnici mogu koristiti pri odabiru. Jedno je sigurno - sva rješenja zaslužuju pažnju korisnika i smatraju se vrijednima. Istovremeno, najfunkcionalniji među njima je Kaspersky Anti-Virus, koji pruža sveobuhvatnu zaštitu od širok raspon prijetnje i ima impresivne mogućnosti prilagođavanja. Ali u smislu kombinacije visoke funkcionalnosti i lakoće upotrebe (odnosno, lakoće upotrebe i minimalne „vidljivosti“ u procesu pozadinski rad) više nam se dopao Eset NOD32. Avast Antivirus! AntiVirus i Avira AntiVir su takođe nezahtevni u pogledu sistemskih resursa, a samim tim i pri radu pozadini ponašaju se skromno, ali njihove mogućnosti neće odgovarati svim korisnicima. U prvom, na primjer, nivo heurističke analize je nedovoljan, u drugom još nema lokalizacije na ruskom jeziku i, po našem mišljenju, upravljanje modulima nije baš zgodno organizirano.

Što se tiče Norton AntiVirusa i Dr.Web-a, uprkos svoj popularnosti u svijetu prvog i zasluženom priznanju za dosadašnje zasluge drugog, dlan iz perspektive koju razmatramo očito nije na njihovoj strani. Norton AntiVirus, uprkos činjenici da je njegova najnovija verzija znatno brža (u odnosu na prethodne) u radu i ima bolje dizajnirani interfejs, i dalje značajno opterećuje sistem i prilično sporo reaguje na pokretanje određenih funkcija. Iako pošteno, treba napomenuti da samo skeniranje obavlja brzo. I Dr.Web nije baš impresivan u poređenju sa drugim antivirusima, jer su njegove mogućnosti ograničene na zaštitu datoteka i pošte, ali ima svoju prednost – najjednostavniji je među pregledanim antivirusima.

Tabela 1 – Poređenje funkcionalnosti antivirusnih rješenja

|

Kaspersky Anti-Virus |

Norton Antivirus |

|||||||

|

Vrste skeniranja |

Brzo (ograničeno područje skeniranja), puno i selektivno |

Smart Scan (nisu potrebna podešavanja) i Custom Scan |

Brzo, kompletno i prilagođeno |

Brzo, kompletno i selektivno |

brzo, standardno i temeljno |

puna i lokalna |

puna i lokalna |

puna i lokalna |

|

Skenirajte pojedinačne datoteke/fascikle iz Windows Explorera |

||||||||

|

Opcije pokretanja skeniranja |

Na zahtjev i po rasporedu |

Na zahtjev i po rasporedu |

Na zahtjev i po rasporedu |

Na zahtjev i po rasporedu |

Na zahtjev i po rasporedu |

Na zahtjev i po rasporedu |

Na zahtjev i po rasporedu |

Na zahtjev i po rasporedu |

|

zaštita u realnom vremenu |

||||||||

|

Korištenje proaktivnih metoda odbrane |

+ (heuristički analizator) |

+ (blokator ponašanja) |

+ (heuristički analizator) |

+ (Heuristički analizator samo za analizu mail poruke) |

+ (heuristički analizator) |

+ (heuristički analizator) |

+ (Heuristički analizator i blokator ponašanja) |

|

|

Skeniranje datoteka |

||||||||

|

Skeniranje e-mail poruka |

+ (zlonamjerni softver) |

+ (zlonamjerni softver) |

+ (zlonamjerni softver) |

+ (zlonamjerni softver) |

+ (zlonamjerni softver) |

+ (zlonamjerni softver) |

+ (zlonamjerni softver, phishing) |

|

|

Skeniranje trenutnih poruka |

||||||||

|

Obavijest o otkrivenim infekcijama |

||||||||

|

Provjera OS i softvera na ranjivosti |

||||||||

|

Blokiranje izvršavanja opasnih skripti |

||||||||

|

Provjera veza za sumnjive/phishing adrese |

Spyware

Špijunski softver (špijunski softver) je program koji se tajno instalira na računar kako bi u potpunosti ili djelimično kontrolisao rad računara i korisnika bez njegovog pristanka.

IN trenutno Postoji mnogo definicija i tumačenja pojma špijunski softver. Koalicija protiv špijunskog softvera, koja uključuje mnoge velikih proizvođača anti-špijunski i antivirusni softver, definiše ga kao softverski proizvod za praćenje koji se instalira i koristi bez odgovarajuće obavijesti korisnika, njegovog pristanka i kontrole od strane korisnika, odnosno neovlašteno instaliran.

Karakteristike rada

Špijunski softver može obavljati širok raspon zadataka, na primjer:

prikupiti informacije o navikama korištenja interneta i najčešće posjećenim stranicama (program za praćenje);

pamti pritisak na tastere na tastaturi (keyloggers) i snima snimke ekrana (screen scraper) i potom šalje informacije kreatoru špijunskog softvera;

neovlašteno i daljinsko upravljanje računarom (softver za daljinsko upravljanje) - backdoors, botnet, droneware;

instalirati dodatne programe na računar korisnika;

koristi se za neovlašćenu analizu stanja sigurnosnih sistema (softver za sigurnosnu analizu) - skeneri portova i ranjivosti i krekeri lozinki;

promjena parametara operativnog sistema (softvera za modifikaciju sistema) - rootkita, kontrolnih presretača (otmičara) itd. - što rezultira smanjenjem brzine internetske veze ili gubitkom veze kao takve, otvaranjem drugih početnih stranica ili brisanjem određenih programa;

preusmjeravanje aktivnosti pretraživača, što podrazumijeva slijepo posjećivanje web stranica uz rizik od infekcije virusom.

Legitimne upotrebe "potencijalno neželjenih tehnologija":

Softver za praćenje se široko i potpuno legalno koristi za praćenje personalnih računara.

Adver se može otvoreno uključiti u besplatni i shareware softver, a korisnik pristaje da gleda oglašavanje kako bi imao neku dodatnu priliku (na primjer, da besplatno koristi ovaj program). U tom slučaju, postojanje programa za prikazivanje reklama mora biti izričito navedeno u ugovoru krajnjeg korisnika (EULA).

Programi daljinski upravljač i kontrole se mogu koristiti za daljinski tehnička podrška ili pristup sopstvenim resursima koji se nalaze na udaljenom računaru.

Dialers (birači) mogu pružiti priliku za pristup resursima koji su potrebni korisniku (na primjer, pozivanje Internet provajdera radi povezivanja na Internet).

Programi za modifikaciju sistema mogu se koristiti i za personalizaciju po želji korisnika.

Programi za automatsko preuzimanje mogu se koristiti za automatsko preuzimanje ažuriranja aplikativni programi i ažuriranja OS-a.

Programi za sigurnosnu analizu koriste se za proučavanje sigurnosti računarskih sistema i za druge potpuno legalne svrhe.

Tehnologije pasivnog praćenja mogu biti korisne u personalizaciji web stranica koje korisnik posjećuje.

Prema podacima AOL-a i National Cyber-Security Alliance iz 2005. godine, 61% računara koji su odgovorili sadržavalo je neki oblik špijunskog softvera, od čega 92% korisnika nije znalo za prisustvo špijunskog softvera na njihovim mašinama, a 91% je prijavilo da nisu ovlastili instalacija špijunskog softvera.

Do 2006. špijunski softver je postao jedna od preovlađujućih sigurnosnih prijetnji za kompjuterske sisteme koji koriste Windows. Računari koji koriste Internet Explorer kao primarni pretraživač su djelimično ranjivi ne zato što je Internet Explorer najčešće korišten, već zato što njegova čvrsta integracija sa Windows-om omogućava špijunskom softveru da dobije pristup ključnim dijelovima OS-a.

Prije objavljivanja Internet Explorera 7, pretraživač je automatski prikazao prozor za instalaciju za bilo koju ActiveX komponentu koju je web stranica htjela instalirati. Kombinacija naivnog neznanja korisnika u pogledu špijunskog softvera i pretpostavke Internet Explorera da su sve ActiveX komponente bezopasne doprinijela je masovna distribucijašpijunski softver Mnoge komponente špijunskog softvera takođe iskorištavaju nedostatke u JavaScript-u, Internet Explorer-u i Windows-u kako bi se instalirale bez znanja i/ili dozvole korisnika.

Windows registar sadrži mnoge odeljke koji, nakon modifikacije vrednosti ključeva, omogućavaju da se program automatski izvrši kada se OS pokrene. Špijunski softver može koristiti ovaj obrazac da zaobiđe pokušaje deinstalacije i uklanjanja.

Špijunski softver se obično spaja sa svake lokacije u registru koja dozvoljava izvršenje. Jednom kada se pokrene, špijunski softver povremeno provjerava da li je jedna od ovih veza izbrisana. Ako da, onda se automatski vraća. Ovo osigurava da će se špijunski softver pokrenuti tokom pokretanja OS-a, čak i ako se uklone neki (ili većina) unosa u registru pokretanja.

Za razliku od virusa i mrežni crvi, špijunski softver se obično ne širi samostalno. Poput mnogih modernih virusa, špijunski softver se unosi u računar prvenstveno u komercijalne svrhe. Tipične manifestacije uključuju prikazivanje iskačućih reklama, krađu ličnih podataka (uključujući finansijske informacije kao što su brojevi kreditnih kartica), praćenje navika pretraživanja web stranica ili preusmjeravanje zahtjeva pretraživača na reklamne ili pornografske stranice.

Telefonska prevara. Kreatori špijunskog softvera mogu počiniti prevaru na telefonskim linijama koristeći programe tipa birača. Birač može rekonfigurirati modem da bira telefonske brojeve visoke vrijednosti umjesto redovnog ISP-a. Povezivanje sa ovim kredibilan brojevi su po međunarodnim ili interkontinentalnim stopama, što rezultira ogromnim količinama telefonski računi. Dialer nije efikasan na računarima bez modema ili koji nisu povezani na telefonsku liniju.

Ako prijetnja špijunskog softvera postane više nego dosadna, postoji niz metoda za borbu protiv njih. To uključuje programe dizajnirane da uklone ili blokiraju uvođenje špijunskog softvera, kao i različite korisničke savjete koji imaju za cilj smanjenje vjerovatnoće da špijunski softver uđe u sistem.

Međutim, špijunski softver ostaje skup problem. Kada značajan broj špijunskih elemenata zarazi OS, jedini način ostaje sačuvati fajlove korisničkih podataka i kompletna reinstalacija OS.

Analiza antispyware programa

Programi kao što su Lavasoft-ov Ad-Aware (besplatan za nekomercijalnu upotrebu, dodatne usluge se naplaćuju) i PC Tools' Spyware Doctor (besplatno skeniranje, plaćeno uklanjanje špijunskog softvera) brzo su stekli popularnost kao efikasni alati za uklanjanje i, u nekim slučajevima, sredstva odvraćanja od špijunskog softvera. Godine 2004, Microsoft je kupio GIANT AntiSpyware, preimenovao ga u Windows AntiSpyware beta i izdao ga kao besplatno preuzimanje za registrovane korisnike Windows XP-a i Windows Server 2003. Microsoft je 2006. preimenovao beta verziju u Windows Defender koji je objavljen kao besplatan download (za registrovane korisnike) od oktobra 2006. godine i uključen kao standardni alat u operativnom sistemu Windows Vista.

Dosta dugo vremena AdAware i Spybot S&D bili su lideri među besplatnim anti-špijunskim softverom. I dok prvi program uglavnom nastavlja da pokazuje odlične rezultate, drugi je donekle izgubio poziciju. Prednost oba programa je prisutnost zaštite u realnom vremenu, kojom se ne mogu pohvaliti besplatne verzije sljedeća dva programa.

Prvi od ovih programa je relativno novi antispyware Malwarebytes Anti-Malware. Ima veoma brz skener i čini korisnika prilično zadovoljnim česta ažuriranja baza podataka zlonamjernog softvera, koja vam omogućava održavanje programa u "borbenom" stanju.

Još jedan kandidat za prisustvo na vašem računaru je SuperAntiSpyware. Ovo je rijedak slučaj kada glasno ime programa odgovara njegovim karakteristikama. SuperAntiSpyware ima veoma dobre performanse u identifikaciji i uklanjanju neželjenih programa.

Nažalost, skorašnji lider među anti-špijunskim programima Spyware Terminator ne pokazuje najbolje rezultate na nedavnim testovima. U međuvremenu, i dalje se može koristiti u kombinaciji sa Malwarebytes Anti-Malware ili SuperAntiSpyware kako bi se pružila zaštita u realnom vremenu.

Također je vrijedno spomenuti prilično popularan program od Microsoft--Windows Defender. Uprkos čestim kritikama na račun ovog programa, njegovi moduli koji prate sumnjive promene sistema u realnom vremenu su i dalje odlični.

Korišćenje više od jednog antišpijunskog softvera za zaštitu u realnom vremenu može dovesti do sukoba i prekomerne upotrebe sistemskih resursa.

SuperAntiSpyware - skenira sistem u potrazi za špijunskim i drugim zlonamjernim softverom.

Ad-Aware Besplatno Internet Security je popularan multifunkcionalni besplatni anti-špijunski i antivirusni program.

AVZ Antivirus Toolkit je program za uklanjanje špijunskog i adver modula, crva, trojanaca, birača.

Spyware Terminator je jedan od najbolji programi za uklanjanje špijunskog softvera.

Malwarebytes" Anti-Malware je program za otkrivanje i uklanjanje zlonamjernog softvera.

Emsisoft Anti-Malware je program za otkrivanje i uništavanje zlonamjernog softvera.

Windows Defender je program za uklanjanje, izolaciju i sprečavanje špijunskog softvera.

Spybot - Search & Destroy je program za otkrivanje i uklanjanje špijunskog softvera.

Rootkit je program ili skup programa koji koristi tehnologije za skrivanje sistemskih objekata (fajlova, procesa, drajvera, servisa, ključeva registratora, otvorenih portova, konekcija, itd.) zaobilazeći sistemske mehanizme.

Termin rootkit istorijski dolazi iz sveta Unixa, gde se termin odnosi na skup uslužnih programa koje haker instalira na hakovani računar nakon što dobije početni pristup. To su, po pravilu, hakerski alati (njuškari, skeneri) i trojanski programi koji zamjenjuju glavne Unix uslužne programe. Rutkit omogućava hakeru da se učvrsti u kompromitovanom sistemu i sakrije tragove svojih aktivnosti.

U Windowsu, termin rootkit se smatra programom koji se ubacuje u sistem i presreće sistemske funkcije ili ih zamjenjuje. sistemske biblioteke. Presretanje i modifikacija API funkcija niskog nivoa, prije svega, omogućava takvom programu da dovoljno maskira svoje prisustvo u sistemu, štiteći ga od detekcije korisnika i antivirusnog softvera. Osim toga, mnogi rootkiti mogu prikriti prisustvo u sistemu bilo kojeg procesa opisanog u njegovoj konfiguraciji, foldera i datoteka na disku ili ključeva u registru. Mnogi rootkiti instaliraju svoje drajvere i servise u sistem (prirodno su takođe „nevidljivi“).

U posljednje vrijeme prijetnja rootkita postaje sve hitnija, jer programeri virusa, trojanaca i špijunskog softvera počinju da ugrađuju rootkit tehnologije u svoj zlonamjerni softver. Jedan klasičan primjer je program Trojan-Spy. Win32. Qukart, koji maskira svoje prisustvo u sistemu koristeći rootkit tehnologiju. Njegov RootKit mehanizam odlično radi na Windows 95, 98, ME, 2000 i XP.

Klasifikacija rootkita

Uobičajeno, sve rootkit tehnologije mogu se podijeliti u dvije kategorije:

Rootkiti koji rade u korisničkom načinu rada (korisnički način)

Rutkitovi koji rade u kernel modu

Takođe, rootkiti se mogu klasifikovati prema principu rada i postojanosti. Na osnovu principa rada:

Metode zaštite od malvera

Ne postoji 100% zaštita od svih zlonamjernih programa: niko nije imun na eksploatacije kao što su Sasser ili Conficker. Da biste smanjili rizik od gubitaka od zlonamjernog softvera, preporučujemo:

koristiti moderne operativne sisteme koji imaju ozbiljan nivo zaštite od zlonamjernog softvera;

instalirajte zakrpe na vrijeme; ako postoji način automatskog ažuriranja, omogućite ga;

stalno raditi na osobnom računalu isključivo pod korisničkim pravima, a ne kao administrator, što neće dozvoliti da se većina zlonamjernih programa instalira na osobno računalo;

koristite specijalizovane softverskih proizvoda, koji koriste takozvane heurističke (bihevioralne) analizatore za suzbijanje zlonamjernog softvera, odnosno ne zahtijevaju bazu potpisa;

koristiti antivirusne softverske proizvode poznatih proizvođača, sa automatsko ažuriranje baze podataka potpisa;

koristiti lični zaštitni zid koji kontroliše pristup Internetu sa personalnog računara na osnovu smernica koje postavlja korisnik;

ograničiti fizički pristup računaru od strane neovlašćenih lica;

koristiti eksterne medije samo iz pouzdanih izvora;

ne otvarajte kompjuterske datoteke primljene iz nepouzdanih izvora;

onemogući automatsko pokretanje iz prenosivi medij, koji neće dozvoliti pokretanje kodova koji se nalaze na njemu bez znanja korisnika (za Windows vam je potreban gpedit. msc->Administrativni predlošci (korisnička konfiguracija) ->Sistem->Onemogući autorun->Omogućeno "na svim diskovima").

Moderna odbrana od različitih oblika zlonamjernog softvera uključuje razne softverske komponente i metode za otkrivanje "dobrih" i "loših" aplikacija. Današnji dobavljači antivirusni proizvodi Oni ugrađuju skenere u svoje programe za otkrivanje špijunskog softvera i drugog zlonamjernog koda, tako da je sve učinjeno kako bi zaštitili krajnjeg korisnika. Međutim, nijedan anti-špijunski paket nije savršen. Jedan proizvod može biti preblizu programima, blokirajući ih na najmanju sumnju, uključujući "čišćenje" korisnih uslužnih programa koje redovno koristite. Drugi proizvod je prilagođeniji softveru, ali može dozvoliti prolazak špijunskog softvera. Dakle, nažalost, lijeka nema.

Za razliku od antivirusnih paketa, koji redovno postižu 100% efektivnost u otkrivanju virusa u profesionalnom testiranju koje provode stručnjaci kao što je Virus Bulletin, nijedan anti-adware paket ne postiže rezultate iznad 90%, a mnogi drugi proizvodi imaju rezultat između 70% i 80%.

Ovo objašnjava zašto je korištenje, na primjer, antivirusnog i antišpijunskog programa istovremeno najbolji način da u potpunosti zaštitite svoj sistem od opasnosti koje mogu doći neočekivano. Praksa pokazuje da jedan paket treba koristiti kao trajni "blokator" koji se učitava svaki put kada se računar uključi (na primjer, AVP 6.0), dok drugi paket (ili više) treba pokrenuti barem jednom sedmično kako bi se obezbijedio dodatni skeniranje (npr. Ad-Aware). Dakle, ono što jedan paket propusti, drugi može otkriti.