Intel Westmere a 32 nm aggiunge il supporto per l'accelerazione AES: è davvero necessario?

Oggi la sicurezza è un argomento importante, ma viene considerato importante soprattutto solo dai professionisti. Tuttavia, se la sicurezza diventa un elemento di marketing o si trasforma in una caratteristica prestazionale, aziende come Intel iniziano a promuoverla attivamente. AES o Advanced Encryption Standard è certificato dalla National Security Administration (NSA) degli Stati Uniti e dal governo degli Stati Uniti, nonché da molte altre autorità. La generazione di processori Intel dual-socket da 32 nm promette miglioramenti significativi nelle prestazioni di crittografia e decrittografia AES grazie a nuove istruzioni (solo processori dual-core Core i5). Abbiamo deciso di valutare i benefici in vita reale e ha confrontato un processore dual-core Core i5-661 con nuove istruzioni AES con un quad-core Processore principale i7-870, che non supporta l'accelerazione della crittografia.

In realtà la crittografia viene utilizzata molto più intensamente di quanto gli utenti solitamente notino. Tutto inizia con siti su Internet che contengono informazioni riservate, come dati personali degli utenti, o da siti che le contengono informazioni confidenziali sulle transazioni: utilizzano tutti la crittografia TLS o SSL. Servizi come VoIP, messaggistica istantanea e E-mail possono anche difendersi allo stesso modo. Le reti private virtuali (VPN) sono un altro esempio probabilmente molto popolare. La crittografia interessa anche ambiti sensibili come i pagamenti elettronici. Tuttavia, TLS/SSL sono protocolli di comunicazione crittografici e AES, che Intel sta accelerando a partire dalla nuova generazione di processori a 32 nm, è uno standard di crittografia di uso generale. Può essere utilizzato per la crittografia file separati, contenitori di dati e archivi o addirittura crittografare intere partizioni e dischi, siano essi una chiave USB o un sistema HDD. AES può essere eseguito tramite software, ma esistono anche prodotti con accelerazione hardware, poiché la crittografia e la decrittografia rappresentano un onere computazionale notevole. Soluzioni come TrueCrypt o Microsoft BitLocker, che è parte di Windows Vista o Windows 7 Ultimate sono in grado di crittografare al volo intere partizioni.

Il fatto che tu pensi o meno che ci siano dati sensibili nel tuo sistema dipende da cosa intendi con tali dati, nonché dal tuo livello di comfort personale. Inoltre, la sicurezza implica sempre la giusta strategia e accuratezza nella memorizzazione dei dati riservati. Non dovresti mai lasciare incustodite informazioni come i dettagli del tuo passaporto o il numero e la data di scadenza carta bancaria. O anche il PIN del tuo telefono.

Una cosa è certa: è meglio essere attenti e prudenti che viceversa, soprattutto perché ciò non richiede molto sforzo. L'approccio di Intel all'aggiunta dell'accelerazione AES non copre tutte le applicazioni e gli scenari di crittografia, ma solo lo standard più popolare e otterrai tutto gratuitamente su tutti i futuri processori desktop a 32 nm per la fascia mainstream o superiore. Ma sono davvero nuovi? Istruzioni AES Le nuove istruzioni forniscono miglioramenti significativi delle prestazioni negli scenari di crittografia tipici o si tratta più di uno sforzo di marketing? Diamo un'occhiata.

Cos'è l'AES?

AES sta per "Advanced Encryption Standard" ed è lo standard di crittografia simmetrica più popolare nel mondo IT. Lo standard funziona con blocchi da 128 bit e supporta chiavi da 128, 192 o 256 bit (AES-128, AES-192 e AES-256). Molte utility di crittografia, incluso TrueCrypt, supportavano l'algoritmo AES fin dall'inizio della sua esistenza. Ma il fattore più importante nel successo di AES, ovviamente, è la sua adozione da parte del governo degli Stati Uniti nel 2002, e come standard per la protezione dei dati classificati nel 2003.

Crittografa i dati utilizzando AES

La crittografia AES si basa su un sistema di sostituzione di permutazione, il che significa che una serie di operazioni matematiche vengono eseguite sui dati per creare un set di dati (crittografato) significativamente modificato. L'informazione iniziale è testo e la chiave è responsabile dell'esecuzione di operazioni matematiche. Le operazioni possono essere semplici come lo spostamento di bit o XOR, o più complesse. Un passaggio può essere facilmente decifrato, quindi tutto algoritmi moderni la crittografia si basa su passaggi multipli. Nel caso di AES, si tratta di 10, 12 o 14 passaggi per AES-128, AES-192 o AES-256. A proposito, le chiavi AES seguono la stessa procedura dei dati utente, cioè sono una chiave circolare che cambia.

Il processo funziona con array 4x4 di singoli byte, chiamati anche box: gli S-box vengono utilizzati per le sostituzioni, i P-box vengono utilizzati per le permutazioni. Le sostituzioni e le permutazioni vengono eseguite in fasi diverse: le sostituzioni funzionano all'interno delle cosiddette scatole e le permutazioni modificano le informazioni tra le scatole. S-box funziona secondo un principio complesso, ovvero, anche se cambia un singolo bit di input, ciò influenzerà diversi bit di output, ovvero le proprietà di ciascun bit di output dipendono da ciascun bit di input.

L'uso di più passaggi garantisce buon livello crittografia, ed è necessario soddisfare i criteri di diffusione e confusione. Lo scattering viene eseguito attraverso una combinazione a cascata di trasformazioni S-box e P-box: quando si cambia solo un bit nel testo di input, la S-box modificherà l'output di diversi bit e la P-box lo propagherà in modo pseudo-casuale effetto su più S-box. Quando diciamo che una variazione minima nell’input produce una variazione massima nell’output, parliamo di un effetto valanga.

Quanto è affidabile? Crittografia AES?

IN Ultimamente Si discute parecchio sui cosiddetti hack che aggirano la necessità di eseguire una ricerca avanzata con forza bruta per trovare la chiave di decrittazione corretta. Tecnologie come gli attacchi XSL e gli attacchi con chiavi correlate vengono discusse piuttosto intensamente, ma con scarso successo. L’unico modo efficace per violare la crittografia AES è attraverso un cosiddetto attacco a canale laterale. A tale scopo, l'attacco deve avvenire solo sul sistema host che esegue la crittografia AES ed è necessario trovare un modo per ottenere informazioni sulla sincronizzazione della cache. In questo caso, puoi tenere traccia del numero di cicli del computer fino al completamento del processo di crittografia.

Naturalmente, tutto questo non è così semplice, dal momento che è necessario accedere a un computer, e basta accesso completo per analizzare la crittografia e i diritti di esecuzione del codice. Ora probabilmente capirai perché i “buchi” nel sistema di sicurezza che consentono a un utente malintenzionato di ottenere tali diritti, anche se sembrano del tutto assurdi, devono essere chiusi il più rapidamente possibile. Ma non perdiamoci nei pensieri: se riesci ad accedere al computer di destinazione, recuperare la chiave AES è una questione di tempo, cioè non è più un compito dispendioso in termini di tempo per i supercomputer, che richiedono enormi risorse di calcolo.

AES all'interno di Intel

SU questo momento Le istruzioni AES integrate nella CPU iniziano ad avere senso, indipendentemente dai possibili vantaggi in termini di prestazioni. Dal punto di vista della sicurezza, il processore può elaborare le istruzioni AES in forma incapsulata, il che significa che non richiede nessuna delle tabelle di ricerca necessarie per un attacco del canale laterale.

Core i5 Clarkdale con supporto AES

Clicca sull'immagine per ingrandirla.

- "Intel Core i5-661: test del nuovo processore su design Clarkdale ";

- "Intel Mobile Core i7, i5 e i3 (Arrandale): nuovi processori per laptop ";

- "Intel Core i3 e i5: test di efficienza dei nuovi processori dual-core ".

I processori segnano effettivamente un cambio generazionale, poiché non solo si tratta di una transizione verso la tecnologia di processo successiva (32 nm rispetto a 45 nm), ma stiamo anche assistendo alla prima generazione di CPU con supporto per istruzioni multiple che accelerano la crittografia. Intel si riferisce al componente aggiuntivo come nuove istruzioni AES. Sono costituiti da quattro istruzioni per la crittografia AES (AESENC, AESENCLAST) e la decrittografia (AESDEC, AESDECLAST) più altre due istruzioni per lavorare con la chiave AES (AESIMC, AESKEYGENASSIST). Come prima, le istruzioni sono di tipo SIMD, cioè di tipo Single Instruction Multiple Data. Sono supportate tutte e tre le chiavi AES (128, 192 e 256 bit con 10, 12 e 14 passaggi di sostituzione e permutazione).

Poiché tutte le istruzioni AES hanno una latenza fissa indipendente dai dati, il tempo è fisso e non è richiesto l'accesso alla memoria. Inoltre, il modello di programmazione è lo stesso del caso degli altri Istruzioni SSE dallo standard SSE4 originale. Pertanto, tutti i sistemi operativi che supportano SSE potranno utilizzare le nuove istruzioni AES.

Fai attenzione quando scegli un processore con accelerazione AES, poiché pochi modelli oggi supportano le nuove istruzioni. I processori Core i3 da 32 nm di Clarkdale non supportano le istruzioni, ma la linea dual-core Core i5-600 sì. Per i processori mobile la situazione è un po' più complicata: se processori mobili Core i3 inoltre non supporta l'accelerazione AES, quindi i processori Linea centrale i5-500 è già supportato. Tuttavia, esiste un modello Core i5-400 che non dispone di tale supporto. Tutto sarebbe molto più semplice se Intel aggiungesse il supporto per le nuove istruzioni a tutti i modelli.

Provare la configurazione

| Configurazione hardware | |

| Scheda madre (presa LGA1156) | MSI H55M-ED55 (Rev. 1.0), chipset: H55, BIOS: 1.11 (01/04/2010) |

| Processore Intel | processore Intel i5-661 (32 nm, 3,33 GHz, 2x cache L2 da 256 KB e cache L3 da 4 MB, TDP 87 W) |

| Memoria DDR3 (due canali) | 2x DDR3-1600 da 2 GB (Corsair CMD4GX3M2A1600C8) |

| HDD | SSD flash Solidata K5 SLC, SATA/300, cache da 64 MB |

| Scheda video | Zotac Geforce GTX 260², GPU: GeForceGTX 260 (576 MHz), memoria: 896 MB DDR3 (1998 MHz), processori di flusso: 216, frequenza del blocco shader: 1242 MHz |

| alimentatore | Alimentazione e raffreddamento PC, Silenziatore 750EPS12V 750 W |

| Software e driver di sistema | |

| sistema operativo | Windows 7 Ultimate X64, aggiornato l'11 gennaio 2010 |

| Driver del chipset Intel | Utilità di installazione del chipset ver. 9.1.1.1025 |

| Driver grafico Nvidia | Versione 8.16 |

Test e impostazioni

| Test e impostazioni | |

| 7 cerniere | Versione 9.1 beta 1. Sintassi "a -r -ptest -t7z -m0=LZMA2 -mx1 -mmt=8" 2. Sintassi "a -r -ptest -t7z -m0=LZMA2 -mx9 -mmt=8" 3. Benchmark integrato Benchmark: carico di lavoro THG |

| BitLocker | Windows 7 integrato Crittografa unità RAM (330 MB) Benchmark: carico di lavoro THG |

| Winzip14 | Versione 14.0 Pro (8652) Riga di comando WinZIP versione 3 1. Sintassi "-stest -ycAES256 -a -el -p -r" 2. Sintassi "-stest -ycAES256 -a -e0 -p -r" Benchmark: carico di lavoro THG |

| Prove sintetiche | |

| Everest | Versione: 5.3 Benchmark Zlib e AES |

| PC Mark Vantage | Versione: 1.00 Suite di comunicazione |

| SiSoftware Sandra 2009 | Versione: 2010.1.16.10 Aritmetica del processore, crittografia, larghezza di banda della memoria |

Il principale concorrente per la nostra recensione: il processore quad-core Intel Core i7-870 per LGA 1156. Clicca sull'immagine per ingrandirla.

Nuovo ed efficace: scheda madre MSI H55M-ED55. Clicca sull'immagine per ingrandirla.

Risultati del test

SiSoftware Sandra 2009 SP3

I test ALU e MFLOPS non hanno riservato sorprese: il processore quad-core è quasi due volte più veloce, nonostante la velocità clock inferiore - come ci aspettavamo.

Tuttavia, il risultato del test di crittografia è completamente diverso: mostra che il processore Core i5 Clarkdale con accelerazione AES è fino a 3 volte più veloce del quad-core Core i7-870.

Ecco perché i risultati dei test di crittografia sembrano così buoni: la pura crittografia AES-256 funziona più di sei volte più velocemente su un processore dual-core con accelerazione hardware.

Il test di crittografia SHA-256 lo dimostra questa funzione Solo l'algoritmo AES accelera.

Test di comunicazione PCMark Vantage

Il test PCMark Vantage ci dice esattamente la stessa cosa: il risultato complessivo della suite Communications è del 50% più veloce sul nuovo processore dual-core Clarkdale da 32 nm rispetto al quad-core Lynnfield da 45 nm.

Ed ecco il motivo.

Ancora una volta: Intel ha solo accelerato l'algoritmo AES. La compressione dei dati non ne trae alcun vantaggio; la velocità dipende dal numero di core e dalla frequenza di clock.

Anche la decrittazione dell'algoritmo AES è abbastanza veloce.

Ecco un altro test in cui il dual-core Clarkdale Core i5 si comporta bene grazie al supporto AES.

Bitlocker, Everest e WinZIP 14

Abbiamo utilizzato la funzione di crittografia guidare BitLocker, integrato nella sala operatoria Sistema Windows 7 Ultimate, anch'esso basato su AES. Per non incappare in" collo di bottiglia" sotto forma di unità, abbiamo deciso di utilizzare un disco RAM da 330 MB, che può mostrare la differenza di prestazioni tra un Core i5-661 dual-core con accelerazione AES rispetto a un Core i7-870 quad-core, che non supporta accelerazione della crittografia In effetti, la differenza era vicina al 50%, la crittografia ha richiesto 7 secondi su un potente quad-core Core i7 e il nuovo dual-core Core i5-661 da 32 nm ha affrontato lo stesso compito in soli 4 secondi.

Il test di crittografia AES nel pacchetto Everest Ultimate Edition mostra un fantastico aumento delle prestazioni, tuttavia questo rimane ancora un risultato più teorico.

Nonostante il supporto AES, WinZIP 14 gira più velocemente su un processore quad-core grazie alla sua maggiore potenza. Tuttavia, il processore dual-core con accelerazione hardware AES ha comunque funzionato bene, perdendo solo perché abbiamo specificato il livello di compressione massimo. Abbiamo scelto questa modalità perché la maggior parte degli utenti la sceglierà a meno che non ci sia qualche motivo per ridurre il livello di compressione (ad esempio, per comprimere più velocemente una grande quantità di dati).

Abbiamo ripetuto questo test con la crittografia AES in WinZIP, ma il livello di compressione era pari a zero, ovvero WinZIP ha semplicemente sovrascritto i file in un archivio. E qui vediamo che il processore dual-core con accelerazione AES supera effettivamente il modello quad-core, che non dispone di tale funzionalità.

7 cerniere

Utilizziamo un test di compressione dei file eseguito da riga di comando, e ancora una volta vediamo che il processore quad-core è più veloce. Ancora una volta, la ragione risiede nell'elevato livello di compressione. Abbiamo ripetuto il test con un livello di compressione dei file pari a zero.

IN in questo caso Vediamo poco utilizzo dal Core i5-661 e dalla funzionalità AES integrata. Il tempo per aggiungere file all'archivio è un quinto del tempo con livelli di compressione elevati, ma il processore quad-core è ancora in vantaggio.

Come puoi vedere nei seguenti diagrammi, numero maggiore i thread portano ad un aumento delle prestazioni di 7-zip.

Conclusione

La nostra analisi ha prodotto alcuni risultati interessanti, ma ha anche dimostrato che non tutte le applicazioni possono beneficiare immediatamente delle sei nuove nuove istruzioni Intel AES, progettate per accelerare la crittografia e la decrittografia degli algoritmi AES-128, AES-192 e AES-256. Abbiamo dato una rapida occhiata a come funziona lo standard di crittografia simmetrica e perché è importante anche per gli utenti comuni. I risultati del test hanno mostrato prestazioni molto serie del dual-core Core i5-661 Clarkdale, che abbiamo confrontato con il quad-core Core i7-870. I test PCMark Vantage e SiSoftware Sandra hanno mostrato notevoli miglioramenti delle prestazioni grazie all'accelerazione hardware AES. I risultati dell'Everest Ultimate sono molto simili.

Tuttavia, tutti menzionati pacchetti di prova sono sintetici, nel senso che di solito si esibiscono grande differenza cosa si può vedere dentro vita ordinaria. Per questo motivo abbiamo testato anche l'archiviatore 7-zip 9.1 Beta, BitLocker sotto Windows 7 Ultimate e WinZIP in ultima versione 14 per verificare quali benefici otterremo applicazioni reali. Dobbiamo dire che non siamo rimasti delusi: WinZIP 14 e Bitlocker hanno dato risultati che hanno praticamente ripetuto i miglioramenti ottenuti con i pacchetti di test sintetici.

Ma un test dell'archiviatore beta 7-zip 9.1, che dovrebbe supportare le nuove istruzioni di accelerazione AES, non ha mostrato un vantaggio notevole - oppure era troppo piccolo, lasciando il posto all'elevata potenza di elaborazione del quad-core Core i7 -870 con un clock da 2,93 GHz, che è abbastanza vicino alla velocità clock nominale di 3,33 GHz per il Core i5-661.

Alla fine possiamo confermare che l'approccio di Intel ha effettivamente dato i suoi frutti, anche se non possiamo dire tutto Software, utilizzando AES, viene accelerato. Tuttavia, da allora permangono i vantaggi di una protezione più affidabile accelerazione hardware La crittografia e decrittografia AES previene la possibilità di un attacco side-channel, in cui la chiave AES viene estratta snooping sui siti di accesso alla memoria (cache). Quindi la nostra conclusione sarà semplice: stiamo aspettando che le nuove istruzioni diventino standard per tutti i processori.

Con il crescente utilizzo di dispositivi informatici che permeano ogni aspetto della nostra vita al lavoro e a casa, la necessità della crittografia è diventata ancora più importante. Computer desktop, laptop, smartphone, PDA, lettori Blu-ray e molti altri dispositivi condividono questa esigenza di poter crittografare i dati sensibili. Senza crittografia, tutto ciò che invii in rete (o addirittura memorizzi su dispositivo locale storage) è in uno stato aperto e chiunque può leggere queste informazioni in qualsiasi momento. Naturalmente, i controlli/autorizzazioni di accesso forniscono una certa protezione, ma quando si prende sul serio la sicurezza, la crittografia dovrebbe far parte della propria strategia di sicurezza a più livelli. Anche se alcuni potrebbero pensare di non avere nulla da nascondere, il punto è che le informazioni che ritieni non abbiano valore possono essere utilizzate in modi sorprendenti da persone che non hanno intenzione di fare i tuoi migliori interessi. Pertanto, nel mondo degli affari di oggi, soprattutto la crittografia dovrebbe essere considerata uno stato di cose naturale e non un extra opzionale.

L'importanza della crittografia

Pensa alle situazioni in cui la crittografia viene (o dovrebbe essere) utilizzata nella tua vita quotidiana:

Ci sono molti altri esempi, ma è chiaro che la crittografia, e AES in particolare, è parte integrante della vita informatica, che tu lo sappia o no.

In qualità di amministratore di rete, sai che la crittografia è una parte fondamentale della tua infrastruttura interna. Gli hacker non sono più così interessati a mettere fuori uso l’intera rete come lo erano prima. Perché? Perché non guadagnerai denaro da tali attacchi all’intera organizzazione. Con sanzioni sempre più severe per le attività di hacking illegali, la maggior parte degli hacker non lo fa più solo per divertimento. Invece l'hacker di oggi è un imprenditore illegale che vuole fare soldi. Un modo per farlo è compromettere i server chiave e nascondere questo fatto. L'hacker vuole rubare informazioni che possono essere vendute a scopo di lucro, come database pieni di informazioni personali o segreti aziendali. Un hacker di solito non può fare soldi distruggendo il server, e non può fare soldi se sai che è lì e puoi fermarlo prima che ottenga ciò che vuole. Pertanto, è necessario utilizzare la crittografia nel backend della propria infrastruttura come meccanismo di difesa di ultima istanza per impedire agli hacker di accedere a informazioni sensibili.

La crittografia è anche una parte importante delle normative di conformità per le attività IT quotidiane; Ad esempio, le seguenti disposizioni includono tutte la crittografia come parte dei loro standard:

- HIPAA (Legge sulla portabilità e responsabilità dell'assicurazione sanitaria)

- SOX (Sarbanes-Oxley)

- PCI DSS (standard di sicurezza dei dati del settore delle carte di pagamento)

AES: il nuovo standard

AES è l'attuale standard di crittografia utilizzato dal governo degli Stati Uniti e sostituisce lo standard precedente, triple DES, che utilizzava una chiave standard a 56 bit. AES può utilizzare chiavi di diverse lunghezze, caratterizzate come AES-128, AES-192 e AES-256. A seconda della lunghezza della chiave, potrebbero essere necessari fino a 14 cicli di trasformazione per creare il testo cifrato finale.

AES ha anche diverse modalità operative:

- Libro codificato elettronico (BCE)

- concatenamento di blocchi cifrati (CBC)

- contatore (CTR)

- feedback di cifratura (CFB)

- feedback in uscita (OFB)

Il concatenamento dei blocchi di cifratura è la modalità più comune perché fornisce un livello accettabile di sicurezza e non è vulnerabile agli attacchi statistici.

Difficoltà: sicurezza vs. prestazione

Il problema principale con i metodi di crittografia avanzati come AES con CBC è che consumano molte risorse della CPU. Ciò è particolarmente vero per i server, ma può causare problemi anche ai sistemi client molto occupati poiché dispongono di processori meno potenti. Ciò significa che potresti trovarti di fronte a una scelta: maggiore protezione contro alto livello prestazioni del vostro sistema. Questa situazione può essere così problematica sul lato server che soluzioni alternative come le schede di offload SSL o IPsec (schede di offload di crittografia) vengono utilizzate per ridurre il carico sul processore e consentire al processore di svolgere altro lavoro oltre alla creazione della sessione e alla crittografia.

Il problema con le mappe aggiuntive è che dipendono dall'applicazione e potrebbero non funzionare a seconda dello scopo per cui desideri utilizzarle. Abbiamo bisogno decisione comune, che funzionerà in tutti gli scenari di crittografia AES in modo che tu non debba fare nulla di specifico per scaricare l'attività di crittografia processore centrale. Abbiamo bisogno di una soluzione plug and play integrata nel sistema operativo e nella scheda madre.

Intel AES-NI viene in soccorso

Se sei d'accordo con questo, ce ne sono diversi buone notizie per te il nuovo set di istruzioni Intel AES-NI, attualmente disponibile nei processori Serie Intel Xeon5600 soddisfa questi criteri. In precedenza, questo processore era conosciuto con il nome in codice Westmere-EP. AES-NI esegue alcuni passaggi AES nell'hardware, direttamente sul chip del processore. Tuttavia, dovresti essere consapevole che AES-NI su un processore non include il processo completo di implementazione AES, ma solo alcuni componenti necessari per ottimizzare le prestazioni. AES-NI fa questo aggiungendo sei nuove istruzioni AES: quattro di esse per la crittografia/decrittografia, una per la colonna 'mix' e una per generare il testo del turno successivo di 'next round' (dove il numero di cicli è controllato dalla lunghezza dei bit selezionati).

Uno degli aspetti positivi di Intel AES-NI è che, poiché è basato su hardware, non è necessario archiviare tabelle di ricerca in memoria e i blocchi di crittografia vengono eseguiti nel processore. Ciò riduce le possibilità che gli "attacchi del canale laterale" abbiano successo. Inoltre, Intel AES-NI consente al sistema di eseguire chiavi di lunghezza maggiore, garantendo dati più sicuri.

SU attualmente Intel AES-NI si concentra principalmente su tre punti:

- Transazioni sicure su Internet e Intranet

- Crittografia completa del disco (come con Microsoft BitLocker)

- Crittografia a livello di applicazione (parte di una transazione sicura)

Le transazioni sicure su Internet e Intranet possono comportare l'uso di SSL per connettersi a un sito Web sicuro sull'Intranet o su Internet. Inoltre, le modalità tunnel e trasporto IPsec sono sempre più diffuse per la protezione delle sessioni nell'Intranet e, nel caso di DirectAccess, in Internet. Tieni presente che SSL viene utilizzato per proteggere le comunicazioni di livello 7, mentre IPsec viene utilizzato per proteggere le comunicazioni di rete (livello 3).

Ultimamente si è sentito dire che il cloud computing sta diventando la prossima grande novità nel mondo informatico e che i fornitori di servizi di cloud computing trarranno grandi vantaggi da Intel AES-NI, dove la maggior parte delle loro comunicazioni verrà effettuata su un canale crittografato. Per quanto riguarda IPsec, se sono presenti solo poche connessioni IPsec al server, l'offload SSL sarà più che sufficiente. Ma se il tuo server è occupato, Intel AES-NI da solo o in combinazione con l'offloading SSL sarà una soluzione più adatta.

Inoltre, esiste una componente di transazione (“transazioni sicure”). Oltre alla crittografia dell'applicazione o livello di rete, esiste una crittografia a livello di applicazione che utilizza Intel AES-NI. Per esempio:

- I database possono essere crittografati

- La posta può essere crittografata

- I servizi di gestione dei diritti utilizzano la crittografia

- Il file system stesso può essere crittografato (a differenza della crittografia a livello di disco).

- Applicazioni come MicrosoftSQL può utilizzare la crittografia trasparente dei dati (TDE) per crittografare automaticamente i record immessi nel database.

Il punto è che Intel AES-NI può accelerare significativamente i tempi di transazione e rendere i clienti più felici e i dipendenti più produttivi.

La crittografia completa del disco crittografa l'intero disco escluso l'MBR. Oltre a Microsoft BitLocker, esistono numerose altre applicazioni di crittografia del disco che possono utilizzare Intel AES-NI, come PGPdisk. Il problema con la crittografia dell'intero disco è che può causare un degrado delle prestazioni, causando l'interruzione dell'utilizzo da parte degli utenti questo metodo crittografia. Con Intel AES-NI, questo impatto sulle prestazioni praticamente scompare e gli utenti saranno più disposti ad abilitarlo crittografia completa disco e sfruttare i suoi vantaggi.

Miglioramento delle prestazioni

Quindi quali miglioramenti delle prestazioni vedremo effettivamente con Intel AES-NI? È ancora difficile dire esattamente cosa questa tecnologia può offrirci poiché è abbastanza nuovo. Ma Intel ne ha realizzati diversi propri test, i cui risultati sono incoraggianti:

- Quando si lavora con Banca online servizi su Microsoft IIS/PHP, i dipendenti dell'azienda hanno scoperto che confrontando due sistemi basati su Nehalem, uno con crittografia e l'altro senza, si è verificato un aumento del 23% degli utenti che potevano essere supportati su questo sistema. Confrontando il sistema crittografato Nehalem con un sistema non Nehalem, il miglioramento nel numero di utenti supportati è stato di 4,5 volte. Questi sono risultati sorprendenti!

- Nel test di crittografia/decrittografia del database Dati Oracle 11g, l'azienda ha scoperto che confrontando due sistemi Nehalem, uno con la crittografia abilitata e l'altro no, il sistema abilitato alla crittografia ha mostrato una riduzione dell'89% nel tempo impiegato per decrittografare 5,1 milioni di righe di una tabella crittografata. È stata inoltre ridotta dell'87% il tempo necessario per crittografare le tabelle OLTP e inserire ed eliminare ripetutamente un milione di righe.

- La crittografia completa del disco può richiedere molto tempo per crittografare inizialmente il disco. Intel lo ha scoperto con la crittografia Intel 32 GB Disco SDD per la prima volta utilizzando la crittografia punto finale McAfee per PC ha riscontrato una riduzione del 42% del tempo necessario per il primo riempimento. Questa è una differenza sorprendente che noterai sicuramente se hai dovuto attendere il completamento del processo di crittografia completa del disco per la prima volta.

Conclusione

La crittografia è ormai un requisito per quasi tutti nella vita di tutti i giorni. AES è un nuovo standard di crittografia. Sebbene la crittografia ci consenta di proteggere i dati, può causare un notevole consumo di risorse e un degrado delle prestazioni e talvolta potrebbe semplicemente impedire al processore di eseguire altre attività di cui abbiamo bisogno. In passato, questo problema poteva essere risolto passando a qualcosa di più potente processore o aggiungendo processori o utilizzando soluzioni di offload. Tuttavia, tutti questi approcci presentavano dei limiti intrinseci. Nuova norma Intel AES-NI migliora significativamente le prestazioni e la sicurezza introducendo 6 nuove istruzioni relative ad AES nel chip del processore. Ciò fornisce prestazioni e sicurezza migliorate in una serie di situazioni, come reti sicure e sessioni a livello di applicazione, transazioni sicure e crittografia completa del disco con un impatto minimo o nullo sull'esperienza di utilizzo complessiva. Intel AES-NI dovrebbe far parte di qualsiasi piano di installazione per sistemi client e server in cui verrà utilizzata pesantemente la crittografia, ad esempio quando DirectAccess si connette a rete aziendale. Combinazione di architettura Nehalem e Tecnologie Intel AES-NI promette di rivoluzionare Mondo informatico e migliorare l'esperienza dell'utente e dell'amministratore insieme a prestazioni migliorate.

Per ulteriori informazioni sui processori Intel Xeon serie 5600 con Intel AES-NI, visitare quanto segue

Intel Westmere a 32 nm aggiunge il supporto per l'accelerazione AES: è davvero necessario?

Oggi la sicurezza è un argomento importante, ma viene considerato importante soprattutto solo dai professionisti. Tuttavia, se la sicurezza diventa un elemento di marketing o si trasforma in una caratteristica prestazionale, aziende come Intel iniziano a promuoverla attivamente. AES o Advanced Encryption Standard è certificato dalla National Security Administration (NSA) degli Stati Uniti e dal governo degli Stati Uniti, nonché da molte altre autorità. La generazione di processori Intel dual-socket da 32 nm promette miglioramenti significativi nelle prestazioni di crittografia e decrittografia AES grazie a nuove istruzioni (solo processori dual-core Core i5). Abbiamo deciso di valutare i vantaggi nella vita reale e abbiamo confrontato un processore dual-core Core i5-661 con le nuove istruzioni AES con un processore quad-core Core i7-870, che non supporta l'accelerazione della crittografia.

Clicca sull'immagine per ingrandirla.

In realtà la crittografia viene utilizzata molto più intensamente di quanto gli utenti solitamente notino. Tutto inizia con i siti su Internet che contengono informazioni sensibili, come i dati personali degli utenti, o i siti che contengono informazioni sensibili sulle transazioni: tutti utilizzano la crittografia TLS o SSL. Anche servizi come VoIP, messaggistica istantanea ed e-mail possono essere protetti allo stesso modo. Le reti private virtuali (VPN) sono un altro esempio probabilmente molto popolare. La crittografia interessa anche ambiti sensibili come i pagamenti elettronici. Tuttavia, TLS/SSL sono protocolli di comunicazione crittografici e AES, che Intel sta accelerando a partire dalla nuova generazione di processori a 32 nm, è uno standard di crittografia di uso generale. Può essere utilizzato per crittografare singoli file, contenitori di dati e archivi o persino intere partizioni e unità, che si tratti di una chiavetta USB o di un disco rigido di sistema. AES può essere eseguito tramite software, ma esistono anche prodotti con accelerazione hardware, poiché la crittografia e la decrittografia rappresentano un onere computazionale notevole. Soluzioni come TrueCrypt o Microsoft BitLocker, che fa parte di Windows Vista o Windows 7 Ultimate, possono crittografare al volo intere partizioni.

Il fatto che tu pensi o meno che ci siano dati sensibili nel tuo sistema dipende da cosa intendi con tali dati, nonché dal tuo livello di comfort personale. Inoltre, la sicurezza implica sempre la giusta strategia e accuratezza nella memorizzazione dei dati riservati. Non dovresti mai ignorare dati come i dettagli del tuo passaporto o il numero e la data di scadenza della tua carta bancaria. O anche il PIN del tuo telefono.

Una cosa è certa: è meglio essere attenti e prudenti che viceversa, soprattutto perché ciò non richiede molto sforzo. L'approccio di Intel all'aggiunta dell'accelerazione AES non copre tutte le applicazioni e gli scenari di crittografia, ma solo lo standard più popolare e otterrai tutto gratuitamente su tutti i futuri processori desktop a 32 nm per la fascia mainstream o superiore. Ma le nuove istruzioni AES forniscono davvero miglioramenti significativi delle prestazioni negli scenari di crittografia tipici o si tratta più di uno sforzo di marketing? Diamo un'occhiata.

Cos'è l'AES?

AES sta per "Advanced Encryption Standard" ed è lo standard di crittografia simmetrica più popolare nel mondo IT. Lo standard funziona con blocchi da 128 bit e supporta chiavi da 128, 192 o 256 bit (AES-128, AES-192 e AES-256). Molte utility di crittografia, incluso TrueCrypt, supportavano l'algoritmo AES fin dall'inizio della sua esistenza. Ma il fattore più importante nel successo di AES, ovviamente, è la sua adozione da parte del governo degli Stati Uniti nel 2002, e come standard per la protezione dei dati classificati nel 2003.

Crittografa i dati utilizzando AES

La crittografia AES si basa su un sistema di sostituzione di permutazione, il che significa che una serie di operazioni matematiche vengono eseguite sui dati per creare un set di dati (crittografato) significativamente modificato. L'informazione iniziale è testo e la chiave è responsabile dell'esecuzione di operazioni matematiche. Le operazioni possono essere semplici come lo spostamento di bit o XOR, o più complesse. Un passaggio può essere facilmente decrittografato, motivo per cui tutti i moderni algoritmi di crittografia si basano su passaggi multipli. Nel caso di AES, si tratta di 10, 12 o 14 passaggi per AES-128, AES-192 o AES-256. A proposito, le chiavi AES seguono la stessa procedura dei dati utente, cioè sono una chiave circolare che cambia.

Il processo funziona con array 4x4 di singoli byte, chiamati anche box: gli S-box vengono utilizzati per le sostituzioni, i P-box vengono utilizzati per le permutazioni. Le sostituzioni e le permutazioni vengono eseguite in fasi diverse: le sostituzioni funzionano all'interno delle cosiddette scatole e le permutazioni modificano le informazioni tra le scatole. S-box funziona secondo un principio complesso, ovvero, anche se cambia un singolo bit di input, ciò influenzerà diversi bit di output, ovvero le proprietà di ciascun bit di output dipendono da ciascun bit di input.

L'utilizzo di passaggi multipli fornisce un buon livello di crittografia, ma deve soddisfare i criteri di diffusione e confusione. Lo scattering viene eseguito attraverso una combinazione a cascata di trasformazioni S-box e P-box: quando si cambia solo un bit nel testo di input, la S-box modificherà l'output di diversi bit e la P-box lo propagherà in modo pseudo-casuale effetto su più S-box. Quando diciamo che una variazione minima nell’input produce una variazione massima nell’output, parliamo di un effetto valanga.

Quanto è sicura la crittografia AES?

Ultimamente si è discusso molto dei cosiddetti hack che aggirano la necessità di eseguire una ricerca avanzata con forza bruta per trovare la chiave di decrittazione corretta. Tecnologie come gli attacchi XSL e gli attacchi con chiavi correlate vengono discusse piuttosto intensamente, ma con scarso successo. L’unico modo efficace per violare la crittografia AES è attraverso un cosiddetto attacco a canale laterale. A tale scopo, l'attacco deve avvenire solo sul sistema host che esegue la crittografia AES ed è necessario trovare un modo per ottenere informazioni sulla sincronizzazione della cache. In questo caso, puoi tenere traccia del numero di cicli del computer fino al completamento del processo di crittografia.

Naturalmente, tutto ciò non è così semplice, poiché è necessario l'accesso al computer e un accesso sufficientemente completo per analizzare la crittografia e il diritto di eseguire il codice. Ora probabilmente capirai perché i “buchi” nel sistema di sicurezza che consentono a un utente malintenzionato di ottenere tali diritti, anche se sembrano del tutto assurdi, devono essere chiusi il più rapidamente possibile. Ma non perdiamoci nei pensieri: se riesci ad accedere al computer di destinazione, recuperare la chiave AES è una questione di tempo, cioè non è più un compito dispendioso in termini di tempo per i supercomputer, che richiedono enormi risorse di calcolo.

AES all'interno di Intel

A questo punto, le istruzioni AES integrate nella CPU iniziano ad avere senso, indipendentemente dai potenziali vantaggi in termini di prestazioni. Dal punto di vista della sicurezza, il processore può elaborare le istruzioni AES in forma incapsulata, il che significa che non richiede nessuna delle tabelle di ricerca necessarie per un attacco del canale laterale.

|

|||

|

| |||

Popolarità innegabile computer personale incoraggia gli sviluppatori a migliorarli. La crittografia dei dati è una parte importante dell'utilizzo della messaggistica istantanea, social networks e altri tipi di comunicazioni Internet. Senza di esso, tutte le tue informazioni sono disponibili a chiunque sulla rete, da qualsiasi luogo. Comandi di crittografia AES-NI da Intel rappresentano un algoritmo Advanced Encryption Standard migliorato. Queste istruzioni vengono utilizzate nel server Processori Intel Xeon e Intel Core desktop/professionali. Se ti stai chiedendo " Intel AES— NIcosa c'è nel bios??”, allora questo articolo ti tornerà utile più che mai.

Perché attivarlo?

Intel AES-NI si concentra sulle seguenti attività:

- proteggere le transazioni su Internet e intranet;

- crittografia del disco (ad esempio quando si utilizza Microsoft BitLocker);

- crittografia di alcune parti di transazioni già protette (crittografia a livello applicativo).

In questo modo i supporti di memorizzazione vengono crittografati più velocemente, come si può vedere nell'esempio del programma PGPdisk. La codifica in modalità CBC/256 con le istruzioni AES-NI abilitate è del 20% più efficiente che senza di esse. Il test è stato eseguito su un file da 351 megabyte. Vale anche la pena notare la velocità di decrittazione in CBC/256 con AES-NI: l'aumento è del 9%.

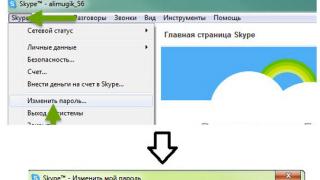

Come abilitare la funzionalità nel BIOS

Questo viene fatto con pochi tasti sulla tastiera. Ricorda che AES-NI funziona solo su processori Intel. Vale anche la pena verificare il supporto della tua CPU per questa tecnologia sul sito Web ufficiale del produttore. Istruzioni per l'accensione:

- Dopo aver acceso il computer, sistema di base input Output.

- Vai alla scheda "Avanzate". In esso, trova la riga "Intel AES-NI" e imposta il valore su "Abilitato".

- Salva le impostazioni applicate e attendi il caricamento del sistema operativo.

Abilitazione dell'opzione

Conclusione

AES-NI è un insieme di istruzioni che consente al processore di codificare e decodificare meglio i file su un computer. La tecnologia appartiene a Intel e viene utilizzata esclusivamente dai suoi prodotti. Vale la pena abilitarlo, questo viene fatto tramite il BIOS se sei impegnato nella crittografia di file di grandi dimensioni e/o conduci spesso transazioni sul World Wide Web.