Limita chi può aprire e utilizzare un documento PDF. La crittografia di un documento PDF viene eseguita per bloccare il contenuto del file con una password, più spesso per introdurre restrizioni sul copyright. Ad esempio, l'autore consente la stampa delle pagine ma non consente di apportare modifiche al documento. Continueremo la sezione " " e spiegheremo come il programma pdftk può crittografare e decrittografare i documenti PDF. Inizieremo descrivendo il modello Acrobat Standard Security ( Protezione standard Acrobata) (di nome Sicurezza con password[Protezione password] in Acrobat 6) e autorizzazioni che puoi concedere o revocare.

Anche gli allegati PDF sono crittografati. Una volta aperto un documento crittografato, gli allegati possono essere aperti, modificati o eliminati solo se il proprietario ha concesso il diritto di accesso ModifyAnnotation.

Gli allegati di pagina si comportano in modo diverso rispetto agli allegati di documenti. Quando si apre un documento crittografato, i file allegati alle pagine PDF possono essere aperti indipendentemente dai diritti di accesso. La modifica o l'eliminazione di uno di questi allegati richiede il diritto di accesso ModifyAnnotations.

Password PDF

Acrobat Standard Security consente di definire due password per un documento PDF: una password utente e una password proprietario. In Acrobat 6, sono denominate rispettivamente password di apertura e password di autorizzazione.

Per visualizzare la pagina del documento è necessaria una password utente. Deriva la chiave di crittografia del documento PDF dalla password dell'utente. Quando si apre un documento PDF protetto da una password utente, il visualizzatore lo richiederà al lettore.

La password del proprietario è necessaria per modificare le impostazioni di sicurezza del documento. Un documento PDF con una serie di password utente e proprietario può essere aperto utilizzando una di esse, quindi è necessario prestare attenzione quando si sceglie.

La password del proprietario di per sé non ne fornisce alcuna vera protezione documento PDF. Il contenuto è crittografato, ma la chiave derivata dalla password (vuota) dell'utente è nota. La password del proprietario è una gentile ma ferma richiesta di rispettare i desideri dell'autore. Un programma di hacking può superare questa protezione in un secondo. Per informazioni, vedere la sezione "Protezione del documento PDF dalla copia". opzioni aggiuntive gestione dei diritti.

Affidabilità della crittografia di sicurezza standard

Se il documento PDF è compatibile con Acrobat 3 o 4, viene utilizzata la crittografia a 40 bit, altrimenti viene utilizzata la crittografia più complessa a 128 bit. In entrambi i casi, la chiave di crittografia viene generata dalla password dell'utente, quindi una buona, lunga, password casuale aiuta a migliorare la protezione contro gli attacchi frontali. La più lunga possibile password Un documento PDF può contenere 32 caratteri.

Autorizzazioni standard

Installare password utente se non vuoi che tutti visualizzino il tuo documento PDF. Se non c'è una password utente, semplicemente non si aprirà.

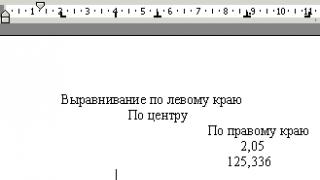

Puoi anche controllare cosa fanno i lettori dopo aver aperto un documento. Le autorizzazioni associate alla sicurezza a 128 bit (Acrobat 5 e 6) sono più granulari di quelle associate alla sicurezza a 40 bit (Acrobat 3 e 4). Le tabelle seguenti elencano tutte le autorizzazioni per ciascun modello di sicurezza, nonché i flag pdftk. La figura mostra come impostare le autorizzazioni in Acrobat.

Autorizzazioni per la sicurezza a 40 bit

|

Let lettori |

|

| stampa | |

| Modifica contenuto | |

| Copia testo e grafica dalle pagine, estrai testo e dati grafici per un ulteriore utilizzo | Copia contenuto |

| Modifica annotazioni | |

| ModifyContents e ModifyAnnotations | |

| Tutti i precedenti | Tutte le funzionalità |

Autorizzazioni per la sicurezza a 128 bit

|

Let lettori |

Applicare questa autorizzazione a pdftk |

| Stampa le pagine con la massima qualità | stampa |

| Stampa le pagine con la qualità più bassa | Stampa degradata |

| Modifica il contenuto della pagina o del documento, inserisci o elimina pagine, ruota le pagine, aggiungi segnalibri | Modifica contenuto |

| Inserisci o elimina pagine, ruota pagine, aggiungi segnalibri | Assemblea |

| Copia testo e grafica dalle pagine | Copia contenuto |

| Estrai dati di testo e immagini per un uso successivo | ScreenReader |

| Modifica o aggiungi commenti, compila i campi del modulo con i dati | Modifica annotazioni |

| Compila i campi del modulo con i dati | Compilare |

| Riconfigura o aggiungi campi modulo | Modifica contenuto e ModifyAnnotations AIFeatures |

| Tutto quanto sopra e una stampa di alta qualità | ACaratteristiche |

Il confronto delle tabelle mostra che Assembly è una variante di ModifyContents e FillIn è una variante di ModifyAnnotations.

L'autorizzazione DegradedPrinting invia le pagine alla stampante come bitmap, mentre la stampa è in formato PostScript. Il flusso PostScript può essere interrotto e restituito a un documento PDF non protetto, quindi l'utilizzo del diritto di accesso Stampa introduce alcuni rischi, ma il diritto di accesso Stampa deteriorata riduce la qualità delle pagine stampate.

Una volta impostate le autorizzazioni e/o una password utente, per modificarle è necessaria una password del proprietario.

Input crittografato e pdftk

Quando si utilizza il programma pdftk per documenti crittografati, è necessario fornire la password del proprietario. Se il documento non ne dispone, è necessario utilizzare una password personalizzata. In caso contrario, nessuna password dovrebbe essere associata a questo documento quando si effettua una richiesta pdftk.

Inserisci le password PDF elencandole dopo i nomi file di input, Per esempio:

pdf input_pw …

Descrittori di file specificati in , vengono utilizzati per associare file con password in nel seguente modo:

=

Ad esempio: A=foopass

L'aggiunta di questa opzione all'esempio dalla sezione "Dividi e unisci documenti PDF (senza Acrobat)" ha il seguente aspetto:

pdftk A-in1.pdf B-in2.pdf C-in3.pdf \

input_pw A=foopass cat A1 Bl-end C5 output out.pdf

Utilizzo di pdftk per crittografare l'output

Qualsiasi documento PDF creato con il programma pdftk può essere crittografato semplicemente aggiungendo le opzioni di crittografia dopo il nome del file di output, in questo modo:

...produzione

Ecco una descrizione delle sezioni:

Specifica la forza della crittografia. Se non è specificato insieme ad altre opzioni di crittografia, il valore predefinito è encrypt_l28bit.

Imposta la password del proprietario. Se questa sezione viene omessa, non viene impostata alcuna password del proprietario.

Imposta una password utente. Se la sezione viene omessa, non viene impostata alcuna password utente.

L'aggiunta di queste opzioni all'esempio nella sezione "Dividi e unisci documenti PDF (senza Acrobat)" ha il seguente aspetto:

pdftk A=in1.pdf B=in2.pdf C=in3.pdf \

cat A1 uscita Bl-end C5 out.pdf \

encrypt_128bit consenti CopyContents Stampa \

proprietario_pw pass

Crittografia o decrittografia semplice dei file

Gli esempi precedenti erano nel contesto della divisione e della combinazione di documenti PDF. Ecco degli esempi semplice aggiunta o decrittografare un singolo file:

Crittografia di file singoli

pdftk A=input.pdf output criptato.pdf \

encrypt_128bit consenti CopyContents\

proprietario_pw foopass

Decrittografia di file singoli

pdftk A=encrypted.pdf input_pw A=foopass output decrypted.pdf

Oltre a limitare l'accesso al documento stesso, puoi crittografare il contenuto del documento. Per fare ciò, selezionare la voce di menu SERVIZIO / PARAMETRI nel documento. Quindi seleziona la scheda SICUREZZA e seleziona "Impostazioni di crittografia per questo documento" al suo interno. Lì, seleziona il pulsante AGGIUNTIVO.

Successivamente, apparirà una finestra in cui è necessario selezionare il tipo di crittografia.

Successivamente, puoi specificare se crittografare le informazioni dal creatore del documento e scegliere la forza della chiave. Quindi premere il pulsante OK.

Esercitazione pratica 13 Crittografia delle informazioni tramite il sistema operativo

Crittografico file system

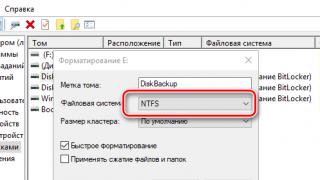

Questa è un'innovazione introdotta in Windows 2000 ed è ora disponibile in tutti Versioni di Windows XP eccetto Home Edition. Nome completo crittografato File system(EFS). Il motivo per cui il nome di questo file system (FS) suona in questo modo è che, al suo interno, EFS non è completamente indipendente, è strettamente correlato a NTFS, puoi persino dire che EFS è un "add-on crittografico" di NTFS.

Interagiscono secondo il seguente algoritmo: quando un utente o un programma accede a un file crittografato, NTFS chiede aiuto a EFS, che quindi esegue un'ulteriore elaborazione dei dati. Con FAT32 - e ancor di più con FAT16 - il file system EFS non funziona. Inoltre, è supportato anche in NTFS, solo a partire dalla quinta versione. Quindi, senza troppe esagerazioni, questo file system può essere definito l'ultimo sviluppo Microsoft nel campo della protezione dei dati degli utenti.

Quindi, se hai Windows 2000 o Windows XP e uno qualsiasi dei tuoi dischi è formattato per NTFS, non c'è motivo per non provare EFS in pratica, o meglio, sui tuoi file.

Crittografia e decrittografia dei dati

Proviamo a crittografare qualcosa, ad esempio un file. È molto semplice farlo: seleziona le Proprietà del file, quindi la scheda Avanzate e, nella finestra che si apre, seleziona la casella accanto a Crittografa contenuto per proteggere i dati. Ora, se apri di nuovo le proprietà di un oggetto già crittografato, vedrai nuova scheda Dettaglio, dove è possibile selezionare gli utenti registrati sulla macchina che potranno successivamente utilizzare il file crittografato (solo in Windows XP).

Ricorda, consentendo ad altri di utilizzare un file crittografato, stai dando lo stesso livello di controllo sulla crittografia che hai tu stesso. Cioè, l'utente ha l'opportunità, proprio come te, di aggiungere o rimuovere altri che hanno accesso al file e di decrittografare il file da solo. Se poi lo crittografa di nuovo, da sotto il suo account, perderai l'accesso al tuo file. A proposito, per la decrittazione, devi solo deselezionare la casella accanto a Crittografa contenuto per proteggere i dati.

Lavorare con oggetti crittografati

Lavorare con un file crittografato non è quasi diverso dal lavorare con qualsiasi altro file, la decrittazione e la crittografia vengono eseguite al volo. Ma ci sono ancora alcune caratteristiche.

Quando si copia un file crittografato da una partizione NTFS in un altro luogo, il file viene decrittografato. Di conseguenza, se l'utente non è in grado di decrittografare il file, non sarà in grado di copiarlo su una partizione che non è formattata per NTFS (ad esempio, su un floppy disk). C'è anche una regola: qualsiasi file che entra in una cartella crittografata viene automaticamente crittografato e rimane tale, anche dopo aver lasciato questa cartella.

Oltre alla crittografia, Windows XP supporta la compressione a livello di file system. In considerazione di ciò, va ricordato che il file può essere crittografato o compresso tramite FS, ma non entrambi contemporaneamente. Inoltre, la crittografia ha una priorità maggiore. Cioè, se copi file compresso in una cartella crittografata, verrà automaticamente decompressa e crittografata. Allo stesso tempo, se copi il file crittografato in una cartella compressa, rimarrà invariato.

Per quanto sorprendente possa sembrare, solo perché hai crittografato i tuoi file in Windows XP non significa che nessuno li leggerà. Potrebbe anche risultare che l'attaccante non deve violare il file crittografato...

Il fatto è che nel processo di lavoro, i tuoi file potrebbero finire in altri posti, ad esempio in cartelle temporanee (TEMP o TMP). Inoltre, alcuni programmi (ad esempio dalla famiglia Microsoft Office) durante il lavoro, eseguire copie temporanee dei file con cui lavorano nella stessa directory in cui il file file originale(per il recupero dei dati in caso di guasto). Queste copie non vengono crittografate automaticamente. Pertanto, è meglio crittografare non i singoli file, ma le directory in cui sono archiviati. Inoltre, puoi consigliare di crittografare e cartella TEMP. Quindi file temporanei e le copie dei tuoi dati verranno automaticamente crittografate.

Sarebbe bello chiarire un'altra cosa. Se "utente 1" crittografa la cartella e "utente 2" inserisce il suo file al suo interno, il file verrà crittografato automaticamente. Ma verrà crittografato con la chiave "utente 2" che ha inserito il file nella cartella. Di conseguenza, "utente 1" non sarà in grado di leggerlo o decrittografarlo. Inoltre "utente 1" può rimuovere in qualsiasi momento l'attributo Crittografato da una cartella crittografata con la sua chiave, ma ciò non avrà alcun effetto sui file nella cartella, siano essi crittografati dallo stesso "utente 1" o da chiunque altro. La rimozione dell'attributo Crittografato da una cartella fa sì che i file copiati in quella cartella non vengano più crittografati automaticamente.

Non c'è dubbio che l'emergere di EFS aumenterà sicuramente il livello di sicurezza dei dati digitali archiviati sui computer degli utenti ordinari e, di conseguenza, aumenterà la fiducia delle masse nell'informatica. È vero, non dovresti lusingarti troppo per questo. La crittografia utilizzando Windows XP proteggerà solo dai non professionisti. È improbabile che gli algoritmi di crittografia basati su DES utilizzati in Windows XP siano un compito irrisolvibile per le agenzie di intelligence. Inoltre, grazie alla possibilità di recupero dei dati, ci sono modi molto più semplici. Se non lo fossero, allora, vedete, Windows non sarebbe Windows. Come si suol dire, affidati a Microsoft, ma non commettere errori da solo.

Spesso, lo svantaggio della crittografia tramite EFS è l'impossibilità di trasportare dati crittografati, ad es. non sarà possibile scrivere dati su un "vuoto" senza perderne la segretezza. Ma questo non è del tutto vero - in effetti, non puoi semplicemente scriverli, ma puoi utilizzare il programma di archiviazione NTBackup per Windows XP, in questo caso i dati verranno copiati sul supporto specificato senza decrittografia e il supporto potrebbe non supportare NTFS 5.0. Dopo il ripristino, i dati crittografati rimangono crittografati.

Processo di crittografia "dall'interno"

La crittografia in EFS utilizza le chiavi private e pubbliche dell'utente, che vengono generate quando l'utente utilizza la funzione di crittografia per la prima volta e rimangono le stesse finché esiste l'account dell'utente.

Quando si crittografa un file EFS a caso genera un numero univoco, il cosiddetto File Encryption Key (FEK), lungo 128 bit. Questo numero viene utilizzato per crittografare il file. Dopo che il file è stato crittografato, la FEK viene salvata con il file e nuovamente crittografata utilizzando la chiave pubblica dell'utente. Pertanto, per decrittografare il contenuto di un file, è necessario conoscerne la FEK e, per decrittografare la FEK, è necessario conoscere la chiave privata dell'utente che ha crittografato il file. Risulta abbastanza liscio e carino. Come puoi vedere, il meccanismo di crittografia in Windows XP è relativamente semplice.

FEK è una chiave EFS generata casualmente. Nella fase successiva, la FEK viene crittografata con la chiave pubblica dell'utente e archiviata all'interno di un attributo chiamato Data Decryption Field (DDF) direttamente all'interno del file stesso. Inoltre, EFS crittografa la FEK utilizzando chiave pubblica agente di ripristino e lo inserisce nell'attributo Recupero dati Campo-DRF. Il DRF può contenere dati per più agenti di ripristino.

Chi è questo misterioso agente di recupero? Data Recovery Agent (DRA): un utente che ha accesso a tutti i dati crittografati di altri utenti. Ciò è rilevante in caso di smarrimento delle chiavi da parte degli utenti o altre situazioni impreviste. L'agente di recupero dati è solitamente un amministratore. Per creare un agente di ripristino, è necessario prima creare un certificato di ripristino dati e definire una politica di ripristino, quindi designare uno degli utenti come agente di ripristino. La politica di recupero gioca ruolo importante nel sistema di crittografia di Windows XP, definisce gli agenti di ripristino e la loro assenza o eliminazione del criterio generalmente vieta agli utenti di utilizzare la crittografia.

Per configurare la policy di ripristino, è necessario eseguire la console Start > Impostazioni > Pannello di controllo > Strumenti di amministrazione > Politica Locale sicurezza, in cui vai a Politiche della chiave pubblica > File system EFS. Per impostazione predefinita, la politica di ripristino è tale che i diritti dell'agente di ripristino appartengano all'amministratore. Se il certificato dell'agente di ripristino predefinito viene rimosso e non sono presenti altri agenti nel criterio, il computer avrà un criterio di ripristino vuoto. Una politica di ripristino vuota significa che non esiste alcun agente di ripristino. Ciò disabilita EFS, impedendo quindi agli utenti di crittografare i file su questo computer. Possiamo creare un account amministratore utilizzando l'agente di recupero e, per affidabilità, esportarne la chiave, oppure possiamo creare nuovo certificato ripristinare e assegnare un altro utente come agente.

Per creare un certificato di ripristino, è necessario utilizzare l'utilità della riga di comando di cifratura, progettata per gestire la crittografia (informazioni dettagliate su questa utilità sono disponibili nella guida del sistema operativo). Devi essere loggato come amministratore, digita nella riga di comando: cifra /R: nome file del certificato.

Successivamente, inserisci la password che ti servirà in caso di importazione. I file del certificato hanno l'estensione .pfx (contiene il certificato e la chiave pubblica e privata associata) o .cer (il certificato e la chiave pubblica associata) e il nome specificato. Questi file consentono a qualsiasi utente del sistema di diventare un agente di ripristino, quindi il nostro compito è tenerli in un luogo sicuro e, soprattutto, non dimenticare di aggiungere il certificato dell'agente di ripristino alla politica della chiave pubblica.

Per creare proprio questo agente, è necessario eseguire i seguenti passaggi: accedere con un account che dovrebbe diventare un agente di recupero dati; nella console Certificati vai alla sezione Certificati - Utente attuale> Personale > Certificati; Vai su Azione > Tutte le attività > Importa per avviare l'Importazione guidata certificati, quindi importa il certificato di ripristino. E tieni presente: per decrittografare i file, devi importare la chiave privata, quindi usa il file .pfx quando scegli un file da importare.

La crittografia e la decrittografia dei file viene eseguita impostando l'attributo del file o della cartella Opzioni cartella o file > Generali > Altro > Crittografa i contenuti per proteggere i dati (come già menzionato sopra).

Non appena crittograferemo qualsiasi cartella o file, Windows creerà per noi un certificato e una coppia di chiavi ad esso associate (chiavi pubbliche e segrete), sulla base delle quali i file verranno crittografati e decrittografati. Un certificato è un documento digitale utilizzato per l'autenticazione e la trasmissione sicura di dati su reti pubbliche (Internet, Intranet, Extranet), associa una chiave pubblica ad un oggetto contenente una corrispondente chiave privata.

Il metodo di crittografia più semplice è la crittografia utilizzando una chiave segreta (simmetrica), ad es. La stessa chiave viene utilizzata per crittografare e decrittografare i dati. vantaggi: ad alta velocità crittografia; svantaggi: il problema del trasferimento della chiave segreta, ovvero la possibilità di intercettarla. Rappresentanti: DES, 3DES, DESX, AES. La differenza tra la crittografia a chiave pubblica (crittografia asimmetrica) è che i dati vengono crittografati con una chiave e decrittografati con un'altra; utilizzando la stessa chiave, non è possibile eseguire la trasformazione inversa. Questa tecnologia di crittografia presuppone che ogni utente abbia a sua disposizione una coppia di chiavi: una chiave pubblica (chiave pubblica) e una privata o chiave privata(chiave privata). Pertanto, distribuendo liberamente la chiave pubblica, dai ad altri utenti la possibilità di crittografare i loro messaggi inviati a te, che solo tu puoi decifrare. Se la chiave pubblica cade in "cattive mani", non sarà possibile determinare la chiave segreta e decrittografare i dati. Da qui il principale vantaggio dei sistemi a chiave pubblica: non è necessario trasferire la chiave segreta, ma c'è anche uno svantaggio: bassa velocità di crittografia. Rappresentanti: RSA, algoritmo ElGamal, algoritmo Diffie-Hellman.

Backup chiave

Puoi farlo utilizzando lo snap-in della console di gestione dei certificati. Di default, al momento dell'installazione del sistema, non è presente, quindi lo aggiungeremo seguendo una serie di passaggi.

Fare clic su Start, fare clic su Esegui, digitare mmc e quindi fare clic su OK. Dal menu Console, selezionare Aggiungi o Rimuovi snap-in, quindi fare clic su Aggiungi. Nella casella Snap-in, fare doppio clic su Certificati. Quindi, seleziona la casella di controllo Il mio account utente e fai clic su Fine. Nel menu Console > Opzioni imposta la modalità console su Personalizzata - accesso limitato, fare clic su Applica. La console è ora pronta per l'uso.

Se hai già crittografato alcuni file o cartelle, in Console Root > Certificati - Utente corrente > Personale > Certificati dovresti vedere un certificato associato a una chiave privata e che dobbiamo esportare in un file. Andiamo ad esso e chiamiamo il menu contestuale, selezioniamo Tutte le attività e quindi Esporta. Rispondiamo "Sì" al suggerimento Esporta la chiave privata insieme al certificato, lascia invariato il formato del file, inserisci la password, la cui conoscenza ci servirà per la procedura inversa - importazione del certificato. Il file .pfx risultante deve essere nascosto, poiché qualsiasi utente che importi questo certificato per il proprio account avrà accesso ai tuoi file, ovviamente, se conosce o indovina la password richiesta per importare il certificato.

Si consiglia di utilizzare la crittografia a livello di cartella. Se una cartella è crittografata, tutti i file e le sottocartelle creati nella directory crittografata vengono crittografati automaticamente. Questa procedura consente di creare file crittografati i cui dati non verranno mai visualizzati su disco in testo normale - verranno crittografati anche i file temporanei creati dai programmi durante il processo di modifica.

I file crittografati possono essere decrittografati se il file viene copiato o spostato su un volume non NTFS. Quando i file non crittografati vengono spostati in una cartella crittografata, vengono automaticamente crittografati nella nuova cartella, tuttavia, l'operazione inversa non decrittograferà automaticamente i file, i file devono essere decrittografati in modo esplicito. I file con l'attributo System ei file nella directory di sistema non possono essere crittografati. La crittografia di una cartella o di un file non la protegge dall'eliminazione: qualsiasi utente con diritti di eliminazione può eliminare cartelle o file crittografati. Per questo motivo si consiglia l'uso di EFS in combinazione con i permessi. Sistemi NTFS. I file e le cartelle possono essere crittografati o decrittografati computer remoto L'oggetto per cui è abilitata la crittografia remota. Tuttavia, se un file crittografato viene aperto sulla rete, i dati trasmessi sulla rete non verranno crittografati. Altri protocolli, come SSL/TLS o IPSec, devono essere utilizzati per crittografare i dati trasmessi sulla rete.

Fornire crittografia nella semplicità

Per la crittografia:

Selezionare la casella di controllo Crittografa i contenuti per proteggere i dati.

Per decifrare:

Aprire Esplora risorse facendo clic sul pulsante Start, selezionando Tutti i programmi, Accessori e facendo clic su Esplora risorse.

Fare clic con il pulsante destro del mouse sul file o sulla cartella che si desidera crittografare e selezionare Proprietà.

Nella scheda Generale, seleziona Avanzate.

Deseleziona la casella di controllo Crittografa i contenuti per proteggere i dati.

Questo può essere fatto semplicemente inviando un'e-mail firmata firma digitale messaggi. Questo processoè generalmente semplice e richiede un breve lasso di tempo per essere completato. Per configurare Outlook per crittografare automaticamente i messaggi, utilizzare un prodotto Microsoft.

Dopo aver ricevuto o scambiato gli identificatori digitali, è possibile inviare un messaggio crittografato utilizzando il menu File -> Opzioni -> Centro protezione -> Opzioni Centro protezione -> Sicurezza e-mail e seleziona l'opzione "Crittografa contenuto e allegati dei messaggi in uscita".

Crittografia dei messaggi di Gmail

Quando si utilizza la posta da Protezione di Google i tuoi messaggi differiscono dal caso di utilizzo di programmi client. Le lettere sono conservate in server di Google, Non sopra macchina locale. Quando desideri scrivere un nuovo messaggio o visualizzare le e-mail, queste vengono inviate tramite una connessione crittografata protocollo HTTPS. Pertanto, non dovresti preoccuparti dell'intercettazione di informazioni. Il pericolo più grande in questo casoè quello di consentire agli aggressori di accedere al tuo account. Per ridurre al minimo questi rischi, utilizzare Suggerimenti di Google per creare una password sicura e l'autenticazione a due fattori.Se desideri inviare un'e-mail con contenuto di testo che può essere letto solo da un destinatario attendibile, puoi utilizzare la crittografia manuale per crittografare il testo. Invia un messaggio crittografato al destinatario e inviagli anche la password utilizzando modo alternativo trasmissione dati. In questo caso, il destinatario potrà decifrare i messaggi utilizzando la stessa applicazione web.

Infine, seleziona l'opzione "Crittografa con password". e chiedi password sicura per file. Ora, per decifrare il documento, dovrai inserire una password. Ricorda che è più sicuro inviare il documento stesso e la password attraverso canali diversi.

Crittografia di file PDF

Proprio come ufficio da Microsoft Adobe Acrobat X Pro ha i propri strumenti di crittografia dei dati. Questa funzionalità è nascosta nella scheda "Strumenti" nella sezione "Sicurezza". Basta fare clic sul pulsante "Crittografa" e selezionare l'opzione "Crittografa con password".Crittografia Evernote

Servizio di gestione in linea Note Evernoteè un mezzi convenienti salvare Informazioni importanti, inclusi i dati dell'account, le cartelle cliniche e finanziarie e altri dati sensibili. Se desideri proteggere le tue informazioni personali, Evernote fornisce i propri strumenti di crittografia.Per fare ciò, apri una nota, seleziona le informazioni richieste e chiama menù contestuale fare clic con il tasto destro i topi. Seleziona l'opzione Crittografa il testo selezionato dal menu a comparsa e imposta una password. Evernote nasconderà le informazioni selezionate con l'icona di un lucchetto. Per riaccedere a questi dati, fare doppio clic sull'icona e inserire la password.

Crittografia di qualsiasi altro dato

Considera la crittografia con TrueCrypt – programma gratuito aprire codice sorgente, che ti consente di crittografare qualsiasi file o più file sul tuo computer. Se il tuo computer di casa o di lavoro contiene un importante informazioni confidenziali che vuoi proteggere, TrueCrypt è la scelta perfetta.Per usare TrueCrypt scarica la distribuzione ed eseguire una semplice procedura di installazione dell'applicazione. Quindi avvia TrueCrypt e seleziona l'opzione "Crea nuovo" dal menu Volumi. nuovo volume". Verrà visualizzata la procedura guidata di creazione del volume TrueCrypt che guiderà l'utente attraverso la procedura di creazione del volume. Nei primi due finestre di dialogo, lascia tutte le impostazioni predefinite e fai clic su Avanti. La terza finestra chiederà la posizione del nuovo volume, la posizione in cui le informazioni crittografate verranno archiviate sul disco rigido. Seleziona la posizione appropriata utilizzando il pulsante "File" e inserisci un nome appropriato nel campo "Nome file".

La finestra di dialogo successiva chiederà le impostazioni di crittografia. Lascia le impostazioni predefinite e fai clic su Avanti. Quindi è necessario specificare la dimensione del volume. Tutti i file dopo la crittografia verranno inseriti in questa partizione, quindi seleziona la quantità di spazio richiesta. Se hai solo bisogno di conservare documenti di testo- 500 MB saranno sufficienti, ma per una grande quantità di spazio di archiviazione file multimediali ci vorranno almeno alcuni gigabyte. Infine, il programma chiederà una password: inserisci una password sicura.

Questo completa il processo di installazione del programma, fai clic su "Avanti", quindi "Segna" e inizierà il processo di formattazione del volume.

Ora che la partizione è stata creata, può essere utilizzata per archiviare e crittografare i file. Nella finestra TrueCrypt, seleziona l'opzione "File" e seleziona la partizione appena creata. Quindi seleziona la lettera di unità e fai clic sull'opzione per incollare "Monta". Dopo aver inserito la password, TrueCrypt creerà un virtuale unità logica, con il quale puoi lavorare completamente come con un convenzionale disco rigido. Puoi accedervi da qualsiasi altra unità con Windows Explorer o qualsiasi altro file manager.

Basta trascinare e rilasciare i file che si desidera crittografare su questa unità virtuale. Una volta completata l'operazione, fai clic sull'opzione di estrazione "Smonta" nella finestra di TrueCrypt. File salvati su disco virtuale sono crittografati e archiviati su una partizione creata in precedenza. Per accedervi nuovamente, avvia TrueCrypt e monta il volume corrispondente.

Basato sui materiali del portale Internet PCWorld

Trovato un errore di battitura? Premi Ctrl+Invio

È possibile bypassare la protezione con password in documenti Microsoft parola? Dipende? Versioni di parole? Quando puoi risparmiare tempo e denaro?

Le risposte sono in questo post.

Protezione con password in Microsoft Word

Word ha diverse opzioni per la protezione con password delle informazioni:

- Protezione per l'apertura dei documenti

- Protezione delle modifiche ai documenti

- Protezione della cartella di lavoro

- Protezione delle macro VBA

Tutti tranne "Password per aprire", non crittografare i dati, ma limitarne l'accesso. In questo caso i dati possono essere visualizzati, stampati, elaborati da macro, ma non possono essere modificati. Ma tale "restrittivo" le password possono essere trovate, sostituite o rimosse immediatamente per tutte le versioni di Word.

Riso. 1: Programmi per recupero delle parole le password trovano istantaneamente semplici password di protezione

"Password per aprire"— è una questione completamente diversa.

Da questa password, speciali algoritmi (algoritmi di hashing) calcolano la chiave di crittografia, con la quale altri algoritmi (algoritmi di crittografia) crittografano tutti i dati nel file doc/docx. Senza conoscere la password (o - oh, spoiler - la chiave;)), dal criptato file di parole e nessun dato può essere letto.

E se si perde la "Password per aprire"? La risposta dipende da formato Microsoft Ufficio in cui è stato salvato il documento.

Rimozione di una password aperta da un file di Microsoft Word

Ce ne sono tre, fondamentali in termini di possibilità di rimuovere una password, dividendo le versioni di formato:

- Microsoft Word 6/95 - la password di apertura viene sempre trovata all'istante

- Microsoft Word 97-2003 (40 bit)- non è consigliabile cercare una password, è più facile trovare la chiave di crittografia e decifrare il documento senza conoscere la password

- Microsoft Word 2007-2016- la password di apertura viene ricercata solo con la forza bruta e la sua velocità può essere aumentata grazie all'accelerazione GPU su schede video AMD/NVIDIA

Password per aprire Word 6-95

Questo è un formato obsoleto che sta diventando più raro. Per proteggere i dati, ha utilizzato una protezione primitiva, la cui password viene sempre ripristinata istantaneamente e il successo non dipende dalla lunghezza o dalla complessità della password stessa.

Riso. 1: Per decifrare la password Apertura di parole 6-95 password cracker entry-level è sufficiente

Password per aprire Word 97-2003 (40 bit)

Forse il formato più comune oggi con le sue carenze nella protezione dei dati.

Utilizza una chiave molto breve per la crittografia. Ciò ti consente di cercare non una password, ma proprio questa chiave e garantisce il 100% di successo nella decifrazione dei dati. Dopotutto, il numero di opzioni chiave non cambia indipendentemente dalla complessità e dalla lunghezza della password originale: è sempre uguale a 2 40 (40 bit, ricordi, giusto?), E quante password dovranno essere controllate in questo caso non è noto ...

Il numero di opzioni per la verifica è calcolato secondo la formula: il numero di caratteri alla potenza della lunghezza della password. Cioè (per l'alfabeto inglese) è 26 minuscolo e lettere maiuscole, 10 cifre, [diciamo] 8 caratteri speciali - un totale di 70 caratteri. E poi per una password di 7 caratteri ci saranno già sette volte più opzioni rispetto alle opzioni della chiave di crittografia: 70 7 \u003d 8235430000000 / 2 40 \u003d 1099511627776

E questo è senza garanzia di successo. Cosa succede se la password è lunga, diciamo, 9 caratteri?

Fig. 3: La ricerca della chiave di crittografia non richiede alcuna impostazione: selezionare un file, avviare la ricerca

Tutta questa storia con facilità e una garanzia del 100% di successo nella decifrazione di Word 97-2003 a 40 bit (a proposito, anche Excel!) Non sarebbe completa senza menzionare le tabelle arcobaleno.

Le tabelle Rainbow contengono catene di chiavi di crittografia precalcolate, il che riduce notevolmente la ricerca chiave desiderata praticamente nessuna riduzione del tasso di successo. Sulla base delle tabelle arcobaleno, ci sono anche servizi online per l'apertura di file Word crittografati.

Figura 4: Passcovery Rainbow Tables su VerniAccess.ru

Password per aprire Word 2007-2016

Il formato sta guadagnando popolarità e allo stesso tempo sta finendo il tempo per la decrittazione rapida dei file di Word. Le password devono essere recuperate, ovvero, semplicemente ordinando le opzioni una per una nella speranza che password desiderata cadrà tra loro in un tempo ragionevole.

Oltre ad aumentare la lunghezza della chiave di crittografia (ad esempio, in Word 2013 è già 256 bit e non è realistico trovare una chiave del genere), gli sviluppatori complicano anche gli algoritmi di hashing, rallentando il tempo di generazione della chiave. Quando entri password corretta questo non è evidente, ma quando si esegue l'iterazione su milioni di opzioni, il calo di velocità da una versione all'altra del formato aumenta. Anche in programmi altamente ottimizzati. Anche con GPU accelerata su schede video.

Condizioni per una ricerca di successo "Password per aprire" per Word 2007-2016:

- manipolazione della gamma. La possibilità di eliminare i controlli non necessari consente di risparmiare molto tempo durante l'ordinamento delle opzioni. Per la manipolazione, vengono utilizzati l'attacco di mutazione del dizionario, l'attacco con maschera semplice e l'attacco con maschera posizionale. La mutazione del dizionario aiuta a coprire le opzioni per modificare intenzionalmente una password da una parola normale e una maschera posizionale da impostare valori possibili per ogni posizione nella password

- Accelerazione GPU su schede grafiche NVIDIA/AMD. L'attività di ricerca della password è altamente scalabile e può essere eseguita moderne schede video. Più potenti sono le schede grafiche collegate alla ricerca, maggiore è la velocità della ricerca e più veloce sarà il successo.

- programmi di recupero password ottimizzati per la velocità di ricerca. L'ottimizzazione in tali programmi può aumentare la velocità di enumerazione delle opzioni di decine di volte. Pertanto, dai Attenzione speciale valutare le capacità del programma password cracker in termini di velocità di enumerazione delle password

Quintessenza

Quindi, come aprire un file Microsoft Word crittografato:

- Parola 6-95- recupera istantaneamente la tua password nel programma entry-level

- Parola 97-2003- Garantito per decrittografare il file online in un massimo di 24 ore

- Parola 2007-2016- utilizzare tutte le funzionalità delle soluzioni professionali di recupero password