IN Ultimamente interessato a rete anonima in costante crescita. E ci sono molte ragioni per questo..

Le “riforme democratiche” nel mondo sono in pieno svolgimento. I governi di quasi tutti i paesi ora si considerano sinceramente il diritto di decidere dove andare i propri cittadini, cosa guardare e cosa leggere. Fasci di leggi, sfornati “con le migliori intenzioni” da duma, consigli e parlamenti, definiscono sempre più i confini delle riserve entro le quali l'esistenza degli utenti sull'Internet globale è ormai solo possibile.

“Non andare lì, vieni qui. Altrimenti la neve ti cadrà sulla testa e sarai completamente morto” © “Gentlemen of Fortune”.

Un altro momento di tensione sono le rivelazioni in corso di Edward Snowden, da cui risulta chiaro sorveglianza totale i servizi di intelligence per tutti e tutti hanno già acquisito una scala veramente mondiale. Naturalmente, la stragrande maggioranza delle persone non ha nulla da nascondere, ma è estremamente spiacevole rendersi conto che sei sotto la costante sorveglianza delle forze speciali, ogni tuo passo viene monitorato e registrato e qualcuno cerca regolarmente di mettere le loro manine cattive in i tuoi “bianchi sporchi”. E non importa per quale scopo lo fa, se le sue intenzioni sono buone o meno.

Perché ce n'è bisogno, questo Tor?

Sempre più persone cercano di mantenere l'integrità dei propri file vita frequente dal lungo naso dei servizi speciali. Sempre più persone cercano di liberarsi della “cura paterna” dei funzionari statali e vogliono esercitare il loro diritto costituzionale di decidere autonomamente dove andare, cosa scegliere, dove cercare e cosa fare.

E qui arriva in loro aiuto la rete anonima Tor. Perché può fornire a un individuo una significativa riduzione dell'attenzione ossessiva, rimuovendo contemporaneamente quasi tutte le restrizioni alla circolazione sul World Wide Web. Tor nasconderà la tua identità online, nascondendo tutto ciò che hai fatto su Internet e dove sei andato.

Inoltre la rete Tor ha un altro piccolo vantaggio pratico. Molto spesso ti consente di aggirare una cosa così fastidiosa come il divieto di IP su vari siti. È una cosa piccola, ma carina.

Cos'è Tor e come funziona

Allora, cos'è la rete Tor anonima? Tor è l'abbreviazione di The Onion Router (per chi non conosce borghese, ma è curioso, vedere la traduzione in). Se qualcuno è interessato a noioso dettagli tecnici, lascialo calpestare Pagina Tor su Wikipedia e lo capisce. Vorrei essere un po' più semplice: sulla stessa pagina su Lurkomorye. Cercherò di spiegarlo velocemente “sulle mie dita”.

Sebbene questa rete operi sulla base Internet normale, ma in esso tutti i dati non vanno direttamente da te al server e ritorno, come in una “grande” rete, ma tutto viene inviato attraverso una lunga catena di server speciali e viene crittografato più volte in ogni fase. Di conseguenza, il destinatario finale, cioè tu, diventa completamente anonimo per i siti, anziché per te indirizzo reale Viene visualizzato un IP assolutamente sbagliato, che non ha nulla a che fare con te. Tutti i tuoi movimenti diventano impossibili da tracciare, così come quello che hai fatto. E anche intercettare il tuo traffico diventa del tutto inutile.

Questo è in teoria. In pratica, a volte le cose non sono così rosee. Ma su tutti possibili problemi ne parleremo un po' più tardi. Sei già stanco della lunga e noiosa introduzione, vero? Non vedi l'ora di installare e provare questo miracolo? Bene, andiamo!

Iniziamo a usare Tor?

Tor è un dispositivo piuttosto complicato da installare e configurare. E in tempi non così antichi, collegare ad esso un normale “bollitore” divenne un compito tutt'altro che banale. Oggi, però, tutto è molto più semplice. Intelligente e brava gente Abbiamo preso tutti i moduli necessari, li abbiamo raccolti in un gruppo coordinato, abbiamo configurato tutto secondo necessità e lo abbiamo inserito in un unico pacchetto. Questo pacchetto si chiama . E dopo il download, tutto il trambusto si riduce al solito disimballaggio e alla successiva pressione del pulsante "Voglio Tor!". E appare Tor.

Naturalmente, i fanatici del computer e coloro che non hanno niente di meglio da fare o vogliono divertire i propri sentimenti possono, come prima, scaricare tutto moduli richiesti separatamente e masticare il "Kama Sutra" tecnico di più pagine, cercando di legarlo tutto in un unico insieme, e in qualche modo impostare e lanciare la struttura risultante. Auguriamo loro buona fortuna e passiamo a qualcosa di più gratificante.

Ti consiglio di prestare attenzione al link presente in questa scheda” Controllo delle impostazioni Internet di Tor" Fare clic su di esso ti aiuterà finalmente ad assicurarti di essere effettivamente su una rete anonima. A proposito, c'è anche un collegamento a una breve guida.

Quindi ora sei invisibile. Tuttavia, prima che la tua testa giri completamente dall'anonimato e dall'impunità immaginaria, mi affretterò a rovinare leggermente il tuo umore. Proprio così, per puro danno personale.

Devo solo parlarti di alcune insidie Reti Tor in modo che alla ricerca di avventure nei tuoi “emisferi inferiori” non li ferisca su queste pietre.

Un po' di sicurezza a Tor

Quindi, da cosa Tor non può proteggersi. Tor non sarà in grado di proteggere una persona dalla propria stupidità. Se una persona ha solo segatura invece del cervello nella crescita del collo, o sta cercando intenzionalmente problemi per se stesso, allora troverà sicuramente questi problemi. E nessun Tor aiuterà qui. Impara a usare il cervello e ad esercitare la massima cautela. Tor non sarà inoltre in grado di proteggerti dai programmi chatter sul tuo computer. Qualsiasi plugin o componente aggiuntivo nel browser può istantaneamente “moltiplicare il tuo intero anonimato per zero”. E il browser stesso...

Ecco perché il pacchetto che stiamo considerando utilizza una versione appositamente modificata di Ognelis. A proposito, è necessario ricordare a qualcun altro che Windows stesso è un enorme trojan e uno spyware? ( Le persone Linux possono respirare liberamente qui - non si preoccupano mai di questi problemi infantili di "Windows"). Tor non sarà inoltre in grado di proteggerti da virus e hacker. Beh, non è progettato per quello! Procuratene uno antivirus normale e firewall, configurali correttamente, impara a usarli e dormi bene.

I principali problemi della rete Tor anonima

Ok, concludo la mia digressione lirica e passo direttamente ai problemi della rete Tor stessa. La prima cosa che attira la tua attenzione è la velocità. Velocità di caricamento della pagina. Sebbene le parole “velocità” e “fretta” siano chiaramente inappropriate qui. Le pagine si caricano molto più lentamente del solito. Questo è il prezzo dell'anonimato. La pagina che hai richiesto, prima di arrivare al tuo browser, rimane a lungo tra i server di tutto il mondo. Va tuttavia riconosciuto che la situazione oggi è molto migliore rispetto a un paio di anni fa ed è del tutto possibile vivere a questo ritmo. Se ti abitui un po'. Qualunque cosa accada, la rete si sta sviluppando e diventando più forte.

Servizi di intelligence

Un altro, e forse il principale, problema della rete Tor sono le agenzie di intelligence. Non riescono proprio ad accettare il fatto che folle di utenti vagano per Internet liberamente e in modo incontrollabile senza il loro “occhio che tutto vede”. E fanno costantemente tutti i tipi di tentativi per cambiare la situazione. I tentativi sono vari, anche addirittura criminali. Prima del virale attacchi degli hacker e hacking, infezione mirata di software e server con trojan. Anche se non spesso, a volte i loro sforzi finiscono con successo per loro, e interi segmenti cadono dalla rete “cipolla”, e un “furgone pativo” arriva a uno dei più sfortunati (o dei più stupidi, o dei più arroganti). Ma non farai nulla di criminale su Tor, vero? Tutto questo per assicurarti di non rilassarti troppo apertamente e di ricordare costantemente che Tor non è una panacea e che qualsiasi anonimato è relativo. E se decidi di giocare gioco d'azzardo con lo Stato, la tua cattura è solo questione di tempo.

Funzionari

Oltre ai servizi segreti che rappresentano gli interessi degli stati, anche i funzionari governativi rappresentano spesso un problema per la rete anonima Tor. Il desiderio di “tenere e non lasciare andare” nelle persone che hanno preso il potere è inestirpabile. Occasionalmente, in relazione ad alcune cose, questo desiderio è completamente giustificato e giusto, ma il più delle volte non lo è. E quel briciolo di libertà concesso da Tor agisce su di loro come uno straccio rosso. La rete Tor è già vietata in alcuni paesi. Legislativamente. C'è stato un simile tentativo in Russia. Per ora solo nella versione bozza. Se e quando questo progetto diventerà legge, non lo so. SU questo momento La rete Tor in Russia opera senza restrizioni. Se lo vietano, al suo posto verrà trovato qualcos'altro. Non esporrò qui testualmente la saggezza popolare su questo argomento, ma lo dirò in modo un po’ più morbido e semplificato: “Per ogni azione c’è una reazione”.

Hacker

Un'altra piaga per Tor sono gli hacker. Alcuni di loro sono ideologici. e alcuni sono semplicemente lapidati a *** (scusate l'espressione antiparlamentare). Periodicamente, molto spesso durante un'esacerbazione primaverile o autunnale, organizzano "crociate" cercando di "purificare il mondo dalla sporcizia". Allo stesso tempo, l'opinione del mondo stesso non li disturba affatto. Sentono di avere il diritto di decidere per tutti. Non molto tempo fa c’è stata una “campagna” contro, diciamo, il porno non convenzionale sulla rete Tor. La cosa è in questo caso piuttosto divino. Tuttavia, insieme al porno, sono stati eliminati anche un sacco di siti completamente bianchi. Proprio così, di sfuggita. E chi ha detto che la prossima volta si limiteranno solo a questo? Quindi sappi che se il tuo sito "cipolla" preferito smette improvvisamente di aprirsi, allora è del tutto possibile che queste siano le azioni di uno di questi con il cervello dolorante.

File infetti

Gli hacker sono strettamente legati al problema dei file infetti del formato Browser Tor-UN. E qui spesso fanno capolino le orecchie di varie agenzie di intelligence, che cercano di piazzare i loro trojan su di voi invece che su una rete anonima. Ad esempio, nel App Store offrono ancora il download del Tor Browser infetto. Inoltre, l'amministrazione dell'App Store ne è stata informata più volte in autunno. Tuttavia, il Trojan è ancora lì. Strana situazione e strana lentezza. È vero, tutta la stranezza scompare all'istante quando si ricorda che l'amicizia tenera e riverente tra la Apple Corporation e la NSA statunitense si rafforza di giorno in giorno. Quindi scarica i file di Tor stesso esclusivamente dal sito ufficiale, altrimenti il nostro motore, infatti, ti fornirà anche il file direttamente dal sito ufficiale.

Piccoli svantaggi di Tor

La rassegna dei problemi più o meno gravi della rete Tor è terminata. Passiamo ai problemi minori. Ho già parlato dei siti che periodicamente scompaiono. Ora sui siti russi in questa rete anonima. Sono pochi. Ma esistono già e ce ne sono sempre di più. E anche su molti forum di lingua straniera ci sono sezioni per i russi. Quindi troverai dove vagare e con chi parlare. Tuttavia, la lingua principale sulla rete Tor è ancora l'inglese e tutto ciò che è delizioso su questa rete è in borghese. Sebbene tutti i tipi di dizionari e dizionari siano sempre al tuo servizio.

Ulteriore. Va ricordato che la rete Tor fondamentalmente non è moderata né controllata da nessuno. A volte si trova una sorta di controllo sui singoli siti quando i loro proprietari stabiliscono regole per i loro visitatori. Ma non di più. Pertanto, potresti imbatterti in cose che ti scioccano. Sii preparato per questo. Anche in questa rete ci sono vari furfanti, veri e propri schizoidi, maniaci e altri mostri. Ce ne sono molti sulla "grande" Internet, ma sulla rete anonima si sentono più a loro agio e non sono particolarmente imbarazzati. La loro percentuale è molto inferiore a quanto i funzionari governativi cercano di dirci, ma esistono. E se hai figli minorenni ti consiglio di proteggerli da Tor.

E in generale, chiedo urgentemente che Internet sia protetto dai bambini! Ciò andrà solo a beneficio di Internet. Questo lo renderà molto più sicuro.

Bene, in generale, ho raccontato tutte le storie dell'orrore. Lascia che ti ricordi solo i virus dai quali Tor non ti proteggerà: proteggiti. Bene, ancora una volta riguardo all'anonimato: non è mai al cento per cento, usa la tua materia grigia più spesso.

E per dessert, un piccolo elenco di siti “cipolla”, per così dire, per l'overclocking.

Chicche e bonus: un piccolo elenco di siti "cipolla".

A proposito, se non te ne sei ancora reso conto, in Tor Browser puoi aprire sia i normali siti della "grande" Internet, aggirando alcuni inconvenienti, sia i siti speciali della rete anonima "cipolla". Questi siti si trovano in una zona speciale di pseudo-dominio .cipolla(guarda attentamente l'indirizzo). Non si aprono da Internet normale. Affatto. Solo da un Tor Browser in esecuzione e connesso.

- TorWiki(http://torwikignoueupfm.onion/) - Directory di collegamenti Tor.

- Il Wiki nascosto(http://kpvz7ki2v5agwt35.onion/wiki/index.php/Main_Page) è il primo sito a cui dovrebbe guardare ogni nuovo utente della rete Tor. Contiene collegamenti a quasi tutte le risorse della rete "cipolla". Spesso inaccessibile a causa dell'enorme afflusso di visitatori.

- Il Wiki nascosto senza censure(http://zqktlwi4fecvo6ri.onion/wiki/index.php/Main_Page) - specchio di The Hidden Wiki. La moderazione è minima.

- TORDIR(http://dppmfxaacucguzpc.onion/) - un ampio catalogo di siti "onion".

- Tor Cerca(http://kbhpodhnfxl3clb4.onion/), Torgle(http://zw3crggtadila2sg.onion/torgle), TORCIA(http://xmh57jrzrnw6insl.onion/) e L'abisso(http://nstmo7lvh4l32epo.onion/) - motori di ricerca sulla rete Tor, almeno uno funziona.

- Flibusta(http://flibustahezeous3.onion/) - uno specchio della famosa biblioteca nella rete “onion” (linguaggio RU).

- OnionNet(http://onionnetrtpkrc4f.onion/) - Rete IRC. La lingua principale di comunicazione è l'inglese. Diversi canali di discussione, anche illegali. Server aggiuntivi: ftwircdwyhghzw4i.onion, renko743grixe7ob.onion, nissehqau52b5kuo.onion.

- vTOR“e(http://da36c4h6gxbckn32.onion/) - rete sociale. club di interesse, blog, forum.

- RAMPA(http://ramp2bombkadwvgz.onion/) - il più grande per oggi piattaforma di scambio nel segmento in lingua russa della rete Tor. Recentemente ci sono state molte lamentele riguardo al comportamento dell'amministrazione e al crescente numero di casi di truffatori. (Quindi non schioccare il becco e tenere gli occhi e le orecchie aperti) Allo stesso tempo, il massimo grande scelta su tutta la rete. E i prezzi più alti.

- RUForum(http://ruforumqewhlrqvi.onion/) - Forum in lingua russa con comunicazione e vendita di tutto ciò che non è consentito. Recentemente è stato chiuso agli estranei. La registrazione viene pagata: $ 10.

- Via dell'Ambra(http://amberadychffmyw.onion/) è una delle più grandi piattaforme di commercio ombra.

- Mercato degli assassini(http://assmkedzgorodn7o.onion/) - scommesse sull'indovinare la data di morte di tutti i tipi di persone cattive. Chiunque può aggiungere una persona all'elenco o aumentare l'offerta sulle posizioni esistenti. Al momento, Barack Obama e Ben Bernanke sono in testa.

- Hackeralo(http://tuwrg72tjmay47uv.onion/) - un servizio live per l'assunzione di hacker.

- WikiLeaks(http://zbnnr7qzaxlk5tms.onion/) - Spero non ci sia bisogno di spiegare di cosa si tratta? Mirror nella rete “onion” (ENG).

- Portale della cipolla(http://ximqy45aat273ha5.onion/) - guida alla rete “onion” (RU).

- http://k4bmdpobhqdguh2y.onion/ - blog sulle novità servizi nascosti reti (ITA).

- Lukochan(http://562tqunvqdece76h.onion/Lukochan/) - tavola grande (ENG, RU).

- Via della Seta(http://silkroadvb5piz3r.onion) - un'altra grande piattaforma di trading anonima (ENG).

- Le chiavi aprono le porte(http://wdnqg3ehh3hvalpe.onion/) - sito sull'hacking console di gioco e gadget di ogni genere (ENG).

- http://n2wrix623bp7vvdc.onion/hackingservices.html - una risorsa sull'hacking dei social network, ecc. (ITA).

Non cito qui intenzionalmente tutti i tipi di risorse politico-rivoluzionarie-partigiane. Chi ne ha bisogno lo troverà da solo.

Sempre più spesso le persone si trovano ad affrontare il blocco di siti che, sebbene non diffondano informazioni vietate in Russia, cercano di rimuoverli a causa degli interessi finanziari di qualcuno. Il servizio Tor, in particolare il browser Tor, quando impostazione corretta ti consente di aggirare la censura inappropriata in questo caso e di accedere alla risorsa Internet di interesse.

Cos'è il browser Tor, perché è necessario e come funziona?

A proposito di tecnologia

Netto Tor creato da volontari. Ha migliaia di server di inoltro a cui puoi connetterti al server richiesto Da qualsiasi paese. Traffico di rete Torè crittografato in modo sicuro: è impossibile risalire né all'utente stesso né a ciò che trasmette o riceve. Attenzione! Nessuna crittografia ti proteggerà da attività criminali. Il sito che stai visitando deve supportare HTTPS (connessione HTTP sicura).

Ma questo non significa che puoi caricare in modo incontrollabile il tuo canale di comunicazione con la rete Tor - Tor è stato creato principalmente per la comunicazione e la ricerca informazione riservata . Ricordare! Creare un carico “shock” sul tuo canale Tor, ad esempio, utilizzando i download di torrent, tu“rallentare” gli altri partecipanti alla rete Tor.

Svantaggio è inferiore rispetto alla navigazione normale senza Tor, velocità di elaborazione della pagina web. Come qualsiasi crittografia, come VPN, crittografia di rete Tor rallenta il lavoro sul web.

Informazioni sul browser

Browser Tor- si tratta di una versione modificata del browser Firefox, da cui il tracciamento online è stato “eliminato”, ma il meccanismo è stato “impiantato” Tor. Componenti non è necessario installarlo come componente aggiuntivo o estensione separato nell'assieme Browser Tor tutto è già pronto o per la navigazione sicura e anonima. Browser Tor lavora sotto controllo operativo Sistemi Android, Windows, Linux e Mac.

Dove trovare

C'è un sito web su Internet tor project.org, dove puoi trovare non solo Tor Browser, ma anche un client Tor separato. Navigatore Tor - famoso programma, è disponibile anche su tutti i tipi di "portali soft" della Runet.

Come installare Browser Tor sul computer

Le tue azioni sono le seguenti.

- Vai al sito tor progetto.org

- Seleziona la versione russa dalla tabella nella pagina di download e il "bit" desiderato dell'assembly (a seconda che tu abbia una versione di Windows a 32 o 64 bit).

- Ti verrà richiesto di scaricare il file da Browser Tor.

- Seleziona una posizione in cui salvare il file di installazione " torbrowser».

- Una volta completato il download, avvia la tua distribuzione Browser Tor.

- Seleziona la lingua di installazione. Per impostazione predefinita, qualsiasi programma che ti arriva ha l'inglese come lingua "di sistema". Ma abbiamo bisogno di un'interfaccia in lingua russa.

- Per impostazione predefinita, il programma di installazione copia i file in una cartella diversa da File di programma(questo è standard cartella del programma in Windows), ma nella directory di sistema dell'utente. Il browser non “erediterà” file condivisi Cartelle di programma File - e questi, a loro volta, non "erediteranno" cartella di sistema Windows, ed eliminare l'applicazione se succede qualcosa sarà più semplice e “indolore” per sistema operativo. Seleziona il percorso della cartella Browser Tor.

- Verrà avviata l'installazione. Il processo potrebbe richiedere diversi minuti.

- Dopo ogni installazione nuovo programma Si consiglia di riavviare il PC: ciò consentirà a Windows di salvare tutto correttamente modifiche necessarie nel registro e crea un punto di ripristino in caso di installazione errata di questo programma. Se vuoi eseguire il programma ora - controlla voce corrispondente.

Congratulazioni! Navigatore installato e pronto lavorare.

Come impostare e utilizzare

Le tue azioni sono le seguenti.

- Correre Browser Tor- inizierà la sua configurazione. Se viaggi spesso attraverso continenti e paesi e la situazione nel tuo paese si sta surriscaldando, seleziona uno qualsiasi dei server proxy stranieri e inseriscilo nelle sue impostazioni. Se non è necessario, connettiti a Tor senza altre impostazioni .

- Dopo aver cliccato sul pulsante di connessione nella finestra precedente, inizierà una connessione ad un server adatto dalla catena di rete Tor.

- Quindi apparirà la finestra principale Browser Tor. La sua dimensione predefinita è impostata in modo rigido: ciò non ti consente di monitorare il tuo PC in base alla risoluzione dello schermo e ad altri parametri di visualizzazione. Cerca di non includere modalità schermo intero navigare nei siti web: questo può danneggiare il tuo anonimato.

Navigatore Tor pronto per il lavoro.

Se l'accesso alla rete è bloccato

Per fortuna il servizio è bloccato Torè facile. Esiste una tecnologia "bridge": l'uso del ripetitore più vicino.

Il piano d'azione è il seguente.

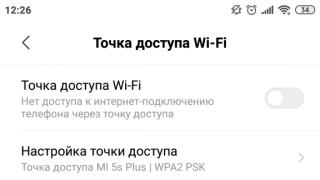

- Al primo lancio , come ricordi, ti consente di selezionare connessione diretta A Tor o impostazioni aggiuntive per la tua connessione. Ciò di cui abbiamo bisogno è una configurazione avanzata. Può essere richiamato dando il comando “Menu - Impostazioni di rete Tor».

- Ti verrà data la possibilità di scegliere uno dei ripetitori Tor.

- Browser Tor offre due modi per connettere i ripetitori ai bridge: manuale e automatico. Il componente aggiuntivo OBFS rende difficile spiare la tua connessione e ti dà la possibilità di scegliere i bridge lista pronta. Se alla fine non c'è alcuna connessione automatica, scrivi una lettera a bridges@ tor project.org ti chiede di fornirti manualmente gli indirizzi bridge. Per accedere alle impostazioni del proxy, fare clic sul pulsante "Avanti".

- Inserisci l'indirizzo di un proxy locale o di un altro di cui hai trovato le impostazioni su Internet. Quindi, se usi il server proxy virtuale HandyCache, che velocizza la tua navigazione in Internet, usa le sue impostazioni (dettagli sul sito handycache.ru).

- Fare clic su Connetti. Si aprirà la finestra già familiare con il processo di connessione. Quindi si aprirà la finestra principale Browser Tor.

Puoi iniziare a lavorare su Internet, navigatore pronto.

Connessione alla rete tramite ripetitori specifici

L'inserimento manuale degli indirizzi dei ripetitori bridge sarà utile durante le connessioni automatiche Tor Browser alla rete Tor a qualsiasi bridge dall'elenco descritto nella precedente "guida per l'utente" non è riuscito. Le tue azioni sono le seguenti.

Il programma è pronto per l'uso.

Altre impostazioni

Verifica della connessione

Vai alla pagina di controllo. tor project.org - se Browser Tor configurato, il servizio ti avviserà a riguardo.

Se il programma non è configurato o stai utilizzando un browser diverso: il servizio Tor segnalerà che al momento non stai utilizzando Tor.

Il controllo tramite IP (ad esempio, su 2ip.ru) indicherà il tuo paese e la tua città, nonché il tuo IP reale, preso da rete locale il tuo fornitore. Sì, per operatore di telefonia mobile"MTS" è l'indirizzo 95.153.*.* - lo vedrai immediatamente, perché su servizi simili vengono visualizzate anche altre informazioni su di te, come: nome del provider, sistema operativo, Informazioni tecniche sul tuo PC.

Su cosa usi Tor, indovinerai quando:

- un paese completamente diverso (diverso dalla Russia) e una città diversa verranno determinati come geolocalizzazione dal servizio per verificare la tua connessione alla Rete;

- le informazioni sul tuo provider saranno nascoste o non plausibili.

Connessione come nuovo cliente

A questo scopo esiste la funzione "Nuova personalità": ti connetti in modo completo nuova persona. Dai il comando " Tor- Nuovo personalità." La tua sessione corrente verrà aggiornata: tutti i file Internet temporanei verranno eliminati.

Disabilitare JavaScript

Questa funzionalità protegge l'utente da fughe di dati personali e attacchi di contenuti dannosi sui siti Web. Per disabilitare JavaScript in Browser Tor C'è Componente aggiuntivo NoScript.

Aggiornamento

Per verificare la presenza di aggiornamenti, impartire il comando " Tor- Controlla gli aggiornamenti." L'applicazione si connetterà al servizio Tor e verifica la disponibilità aggiornamenti.

C'è un altro modo: vai a una pagina già familiare del sito tor project.org e scaricalo Browser Tor di nuovo se lo ritieni durante l'utilizzo della versione corrente Browser Tor potrebbe uscire il suo aggiornamento.

Come cambiare il paese attraverso il quale funziona Tor

Per fare ciò, aprire il file " tor rc" in C:\ Browser Tor\Browser\ TorBrowser\Dati\ Tor\V editor di testo“Blocco note” e scrivi queste righe alla fine:

- Nodi di uscita (USA)

- Nodi di uscita rigorosi 1

Qui "US" è l'abbreviazione degli Stati Uniti. I codici dei nomi di altri paesi, se ce ne sono più, si inseriscono in queste righe separati da virgole; ciascuno di essi deve essere racchiuso tra parentesi graffe.

Per vietare un Paese specifico, inserisci solo l'ultima riga alla fine del codice del file “ tor rc", e in esso al posto di "1" indichiamo, separati da virgole, uno o più codici paese attraverso i quali Browser Tor non si collegherà ai siti bloccati. In entrambi i casi, salvare il file e riavviare Browser Tor.

Cosa fare se il browser smette di funzionare

Non si avvia o non si avvia più

Prima Browser Tor ha funzionato, ma ora si è fermato. Cause:

- i file di servizio sono danneggiati Browser Tor nella cartella dell'applicazione;

- versione per la quale Browser Torè stato aggiornato e non è più compatibile con la tua versione di Windows (un errore tipico di Windows XP);

- errore del codice software commesso dagli sviluppatori Tor;

- a cui è stato sottoposto il sistema attacco del virus"(visiti spesso siti non verificati o cadi nel phishing su siti noti);

- hai installato un'altra applicazione da una fonte dubbia, che ha interrotto il funzionamento di alcuni sistemi File di Windows(driver o librerie).

- eseguire un ripristino (rollback) del sistema Windows utilizzando l'applicazione standard - "Ripristino configurazione di sistema";

- disinstallare e reinstallare il programma;

- controllo Sistema Windows per virus e altro software indesiderato che devono essere rimossi;

- trovare l'applicazione che ha causato il conflitto Browser Tor- aggiornare ciò che si trova dopo il “rollback” di Windows, oppure cancellarlo;

- installarne uno più recente Versione di Windows, se necessario, installa aggiornamenti necessari e le correzioni che le sono state fornite.

Non si connette

Succede questo navigatore Escluso alla rete. Cause:

- impostazioni errate dei ripetitori del bridge;

- impostazioni del server proxy errate o incomplete (quando si utilizza un proxy su una rete locale);

- le prestazioni della rete sono compromesse (i pacchetti nella rete Tor passano male o sono completamente persi);

- blocco da parte del fornitore (totale o selettivo);

- nessuna connessione Internet.

- controllare la tua connessione Internet e lo stato del tuo account e la tariffa del tuo provider o operatore di telefonia mobile;

- controllare le impostazioni dei ponti ripetitori, se necessario, ottenere nuovamente gli indirizzi dei ponti;

- controlla se il tuo ISP sta bloccando la tua rete Tor (prova a connetterti a diversi relè);

- chiarire le impostazioni del server proxy della tua azienda o istituzione (server, porta, nome e password per l'autorizzazione);

- prova a connetterti più tardi (magari ai ripetitori e ai server più vicini Tor sovraccarico), scegliere un orario diverso per connettersi nel tuo Paese o nel tuo fuso orario e nelle vicinanze è minimo.

Come eliminare

Per rimuoverlo, dai il comando "Start - Pannello di controllo - Programmi e funzionalità" (Aggiungi o rimuovi programmi), seleziona la tua applicazione Browser Tor e premere il pulsante in "Elimina". Il programma verrà eliminato. Dopo aver disinstallato l'applicazione, riavvia Windows.

Video - impostazioni del paese del tuo “soggiorno”

Usare Tor Browser non è difficile. Se vuoi proteggerti, puoi facilmente padroneggiare il browser. In generale, la stessa rete Tor - gustoso per l'utente Internet moderno: puoi nascondere non solo l'apertura di qualsiasi sito Web nel browser, ma anche utilizzare questa rete per altre attività che vanno oltre la normale navigazione web. Tutto questo è disponibile e gratuito. Buon lavoro!

Se pensi che per navigare in modo anonimo basti scaricare Tor ed eseguirlo, ti sbagli di grosso. Oggi ti mostrerò come configurare correttamente Tor per garantire il massimo anonimato. Anche nell'ambito di questo articolo darò raccomandazioni pratiche su come usare Thor correttamente. Come comportarsi correttamente nel deep web, cosa si può fare e cosa non si può fare.

Potrebbe interessarti l'articolo “”, in cui abbiamo parlato di ciò, oltre al noto Reti web Ci sono ancora reti e l'articolo “”, in cui abbiamo recensito i migliori motori di ricerca nel deep web.

Ti ricordo che utilizzando il modulo di ricerca presente sul sito puoi trovare molte informazioni sul tema dell'anonimato su Internet e su Tor in particolare.

- Dove e come scaricare Tor correttamente

- Come installare Tor

- Come configurare Tor

- Configurazione dell'estensione NoScript

- Impostazioni parametri nascosti navigatore

- Come usare Tor

Siamo a favore della libertà di parola, ma contro criminali e terroristi. Spero davvero che questo articolo sia utile esclusivamente alla prima categoria di persone. In ogni caso, non siamo responsabili per qualsiasi utilizzo illegale del programma Tor da parte tua.

Come scaricare Tor

Sembra che possa essere difficile da scaricare e basta, ma non tutto è così semplice. È necessario scaricare solo dal sito Web ufficiale degli sviluppatori. Non le vecchie versioni di portali software e tracker torrent, ma solo ultima versione dai funzionari.

Perché è consigliabile installare sempre la versione più recente e aggiornare tempestivamente la versione installata? Perché vecchia versione potrebbe avere vulnerabilità zero-day che possono essere utilizzate dagli specialisti per capire il tuo vero indirizzo IP e persino infettare il tuo sistema con malware.

Puoi scaricare la versione russa di Tor utilizzando un collegamento diretto. Scaricato per impostazione predefinita Versione inglese. Se hai bisogno della versione russa di Tor, seleziona "Russo" nel menu a discesa sotto il pulsante "Scarica Tor". Lì puoi scaricare la versione di Tor per: Apple OS X, Linux e smartphone.

Come installare Tor

Dopo aver scaricato il programma, iniziamo a installarlo. Doppio click mouse e avviare il file scaricato. Apparirà la seguente finestra:

Installazione di Tor

Seleziona la posizione in cui desideri installare Tor. Se non c'è nulla da cambiare, per impostazione predefinita Tor si installerà nella cartella in cui si trova. file di installazione.

Installazione di Tor

Installazione di Tor Fare clic su "Fine".

Fare clic sul pulsante "Connetti".

Aspettiamo il caricamento del browser.

Come configurare Tor

Ora iniziamo a configurare Tor. Prima di tutto configuriamo correttamente l'estensione NoScript.

Dopo aver letto i tuoi commenti all'articolo, mi sono reso conto che non mi hai capito bene. Amici miei, queste impostazioni hardcore sono più applicabili alla darknet, per garantire il massimo anonimato e resistere alla de-anonimizzazione da parte delle forze dell'ordine e degli hacker. Se vuoi usare Tor o semplicemente cambiare l'indirizzo IP, non hai bisogno di queste impostazioni! Puoi usare Thor appena estratto dalla scatola.

Configurazione dell'estensione NoScript

Gli sviluppatori Tor hanno dotato il loro software di strumenti molto importanti e plugin utile NoScript, che è installato per impostazione predefinita, ma sfortunatamente non configurato per impostazione predefinita.

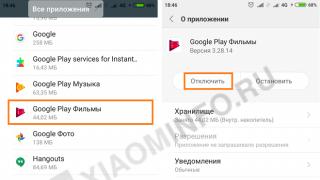

Per Impostazioni NoScript Sul lato sinistro del browser, fare clic sull'icona del componente aggiuntivo. Nel menu che appare, seleziona “Impostazioni”.

Sul " Lista bianca» deseleziona la casella "Autorizzazione globale per gli script..."

Vai alla scheda "Oggetti integrati" e controlla i campi richiesti. Tutto è esattamente come mostrato nello screenshot qui sotto.

Configurazione delle opzioni nascoste del browser

Adesso configuriamo il Browser stesso; per fare ciò è necessario andare nelle impostazioni nascoste. Abbiamo scritto di più sulle impostazioni di privacy nascoste del browser Firefox nell'articolo “” e nell'articolo “”.

Quindi, nella barra degli indirizzi scriviamo “about:config” e premiamo invio. Successivamente verrà visualizzata una finestra di avviso nella quale fare clic su pulsante blu“Lo prometto...” e vai avanti.

Impostazioni del browser

Impostazioni del browser Qui dobbiamo trovare e modificare alcune impostazioni critiche. Innanzitutto modifichiamo il caricamento e l'elaborazione di Javascript. Questo può essere fatto modificando il parametro "javascript.enable".

IN barra di ricerca, che è sotto barra degli indirizzi, scrivi "javascript.enable" e premi invio. Ora fare clic con il tasto destro fare clic sulla voce “Cambia”, che cambierà questo parametro da "Vero" a "Falso".

Disabilitare Javascript

Disabilitare Javascript Allo stesso modo, troviamo il parametro “network.http.sendRefererHeader” e cambiamolo dal valore “2” al valore “0”.

Disabilitare il riferimento HTTP

Disabilitare il riferimento HTTP Trova il parametro "network.http.sendSecureXsiteReferrer" e modifica il suo valore in "False".

Disabilitazione di SecureXsiteReferrer

Disabilitazione di SecureXsiteReferrer Trova il parametro "extensions.torbutton.saved.sendSecureXSiteReferrer" e modifica il suo valore in "False".

Disattivazione di SecureXSiteReferrer

Disattivazione di SecureXSiteReferrer Trova il parametro “network.cookie.cookieBehavior” e modifica il suo valore da “1” a “2”.

Dopo queste modifiche, alcuni siti potrebbero non funzionare correttamente questo navigatore. Ma puoi sempre ripristinare le impostazioni precedenti, cosa che sicuramente sconsiglio di fare.

Come usare Tor

Dopo aver effettuato tutte le impostazioni, voglio dirti come utilizzare Tor correttamente. Ecco un elenco di regole che tutti coloro che utilizzano Tor devono seguire:

- Non installare estensioni non necessarie e non verificate nel browser.

- Non ci sono scuse per non disabilitare il componente aggiuntivo NoScript.

- Aggiorna frequentemente la catena di nodi e ricarica il browser.

- Non aprire il browser Tor (Mozzila Firefox) a schermo intero.

- Non lavorare con Browser Tor con diritti di amministratore.

- Non accedere mai utilizzando il nome utente e la password al tuo posta principale o ai tuoi account reali sui social network che contengono alcune informazioni su di te o sono in qualche modo collegati ai tuoi account reali. L'unica eccezione è il modulo di autorizzazione per i siti e i forum Onion. E, naturalmente, per tali siti è consigliabile utilizzarne uno separato Cassetta postale, anch'esso non associato alla tua vera posta.

- Controlla la presenza di virus in tutti i file scaricati da DeepWeb. Abbiamo scritto su come controllare correttamente la presenza di virus nei file scaricati nell'articolo "". Esegui questi file solo su sistema virtuale. Abbiamo scritto sulla scelta di una macchina virtuale nell'articolo "" e su come installarla e configurarla macchina virtuale per scansionare i file alla ricerca di virus nell'articolo "".

- Aggiorna tempestivamente il browser Tor.

Consiglio anche di utilizzare un sistema operativo anonimo o un altro sistema operativo anonimo. Usa la ricerca, sul sito una volta abbiamo esaminato i migliori sistemi operativi anonimi.

L'anonimato di Tor dipende solo da te e dal tuo comportamento sulla rete, nemmeno più browser anonimo non proteggerà il tuo sistema e le tue informazioni dalle mani storte dell'utente. Stai attento, non lasciarti ingannare. In caso di dubbio è meglio non cliccare, non seguire il link e ovviamente non scaricare.

Il Deep Web non è sempre un ambiente amichevole. Lì puoi anche farti male da persone in giacca e cravatta se fai qualcosa di non molto illegale. E dagli hacker o semplicemente truffato se sei un utente di tarassaco birichino e ingenuo.

Questo è tutto, amici. Spero che tu sia riuscito a configurare Tor correttamente. Buona fortuna a tutti e non dimenticate di seguirci nei social network. Questo non è l'ultimo articolo sul tema dell'anonimato Tor e della sicurezza delle informazioni.

Scarica Tor Browser solo dal sito ufficiale torproject.org.

Stai attento! Esistono siti che imitano il sito del progetto Tor. Ad esempio, il sito web torprojectS.org (con una S aggiunta alla fine) sta tentando di installare un Trojan sul tuo computer. NON scaricare Tor Browser da siti di terze parti.

A proposito, Tor Browser è basato sul browser Mozilla Firefox, poiché questo è l'unico browser in grado di funzionare in modo indipendente con una connessione Socks senza la partecipazione del sistema operativo.

Dopo l'installazione, Tor Browser è completamente pronto per l'uso. Di seguito è riportato uno screenshot dal sito ufficiale.

- non installare plugin aggiuntivi, poiché esiste la possibilità di installare un plugin che rivelerà la tua posizione reale. Tutti i plugin necessari per l'anonimato sono già installati.

- Non aprire documenti (come PDF e DOC) scaricati nel Tor Browser mentre sei online. Tali file potrebbero contenere macro incorporate che richiederanno l'accesso a Internet direttamente tramite il programma, bypassando la rete Tor. Ciò comprometterà il tuo vero indirizzo IP.

- Non scaricare torrent sulla rete Tor, poiché ciò aumenterà il carico sulla rete. I programmi torrent sono progettati in modo tale da accedere sempre direttamente a Internet e non tenere conto delle impostazioni proxy. Ciò potrebbe compromettere il tuo vero indirizzo IP.

- utilizzo connessione https Sempre. Questa connessione garantirà la sicurezza del trasferimento dei dati.

Per le impostazioni di sicurezza, fare clic su Impostazioni di sicurezza.

Imposta il livello di sicurezza:

- Basso (predefinito) – livello standard sicurezza.

- Medio: Javascript è bloccato sui siti che non supportano https. Il video e l'audio HTML5 vengono avviati facendo clic Plug-in NoScript

- Alto: Javascript è bloccato su tutti i siti Web. Video e audio HTML5 vengono avviati con un clic tramite il plug-in NoScript. È vietato scaricare alcuni tipi di immagini, caratteri e icone

Adatto per la maggior parte degli utenti. I siti web si aprono correttamente e nulla è bloccato.

Poiché la maggior parte dei siti Web utilizza Javascript, la navigazione nei siti Web in modalità Alta è problematica poiché parte del contenuto è nascosto. Consigliamo questa modalità quando hai bisogno di leggere un articolo su un sito web, ma non è necessario effettuare il login al sito.

Tor Browser è pronto all'uso e puoi iniziare subito a navigare in modo anonimo.

Ricorda che con questa configurazione, solo Tor Browser utilizza la rete Tor. Tutti gli altri programmi utilizzano una connessione diretta a Internet e trasmettono il tuo vero indirizzo IP.

Cosa fare con i programmi che non possono funzionare direttamente con il protocollo Soccer? Per esempio, client di posta elettronica, altri browser, programmi messaggi istantanei e così via. Ti consigliamo di utilizzare Proxifier per reindirizzare il traffico da tali programmi alla rete Tor.

Configurazione di Proxifier tramite la rete Tor

Il programma Proxifier può:

- reindirizzare il traffico da tutti i programmi del sistema operativo tramite un proxy (inclusi client di posta elettronica, tutti i browser, programmi di messaggistica istantanea)

- creare catene proxy

- utilizzo Server DNS da un proxy, nascondendo il vero DNS dell'ISP

- supporta http e proxy calzini

Home page del sito ufficiale di Proxifier.

Installa il programma Proxifier. Questo programma può raccogliere tutto il traffico del sistema operativo e passarlo attraverso un server proxy specifico.

Per configurare Proxifier, devi conoscere la porta di rete Tor utilizzata. Vai a Sezione preferenze Programmi Tor Browser.

Seleziona la sezione Impostazioni di rete.

Guarda l'indirizzo IP locale utilizzato e la porta di connessione della rete Tor. Questi dati devono essere inseriti nel programma Proxifier in modo che tutto il traffico del sistema operativo passi attraverso la rete Tor. Nel nostro esempio, 127.0.0.1 e porta 9150.

Avvia il programma Proxifier.

ATTENZIONE! È importante avviare prima Tor Browser e attendere finché non viene visualizzata la finestra principale. E solo dopo avvia il programma Proxifier.

Fare clic sul pulsante Proxy.

Fare clic sul pulsante Aggiungi.

Immettere l'indirizzo IP e la porta. Nel nostro esempio: 127.0.0.1 e porta 9150.

Seleziona Sì: accetti di utilizzare questo proxy per impostazione predefinita.

Apri qualsiasi browser o programma di posta elettronica. In Proxifier vedrai un elenco di connessioni tramite la rete Tor. In qualsiasi browser, puoi controllare il tuo indirizzo IP e assicurarti che verrà visualizzato l'indirizzo IP della rete Tor e non il tuo vero indirizzo IP.

Se qualcosa non funziona, chiudi Tor Browser e Proxifier. Quindi avvia Tor Browser e attendi che venga visualizzata la finestra principale. Solo allora esegui Proxifier. Non è necessario effettuare ulteriori impostazioni. Tutto il traffico passerà automaticamente attraverso la rete Tor. Chiudi Proxifier per recuperare il tuo vero indirizzo IP.

Navigatore Tor(Ulteriore Browser Tor) garantisce l'anonimato delle tue azioni su Internet. Nasconde la tua identità e protegge le tue connessioni web da molti tipi di sorveglianza online. Tor può essere utilizzato anche per aggirare i blocchi di Internet.

- Come rimanere anonimi e aggirare la censura su Internet

Cosa imparerai da questo capitolo?

- Come nascondere il tuo identità digitale dai siti Web visitati

- Come nascondere i siti Web visitati da ISP e spyware

- Come aggirare la censura e i filtri di Internet

- Come proteggersi da siti Web non sicuri e potenzialmente dannosi con un componente aggiuntivo NoScript

1. Presentazione di Tor Browser

2.1 Scaricamento del browser Tor

Immagine 2. Impostazioni del bridge Tor Browser

Passo 2. Selezionare SÌ.

Immagine 3: Creazione di ponti

Passaggio 4. Selezionare opzione Connettiti a bridge predefiniti.

Passaggio 5. Clic pulsante [Ulteriore] configurare procura.

Tor Browser ti chiederà se ne hai bisogno per accedere a Internet. procura locale. In questo esempio presupponiamo che non ne abbia bisogno. Se bisogno di, guarda le impostazioni del tuo browser abituale e copia le impostazioni del proxy da lì. (In Firefox, puoi trovarlo nel menu Impostazioni > Avanzate > Rete > Configura. In altri browser potresti trovare le stesse impostazioni nelle impostazioni di accesso a Internet. Puoi contattare sistema di supporto browser per assistenza.

Immagine 4. Impostazioni proxy

Passaggio 6. Selezionare opzione [NO].

Passaggio 7 Clic pulsante [Collegare] Per lancio lancio Browser Tor.

Immagine 5. Connessione alla rete Tor

Dopo un paio di istanti, Tor Browser si aprirà.

3.2.2. Connessione alla rete Tor con altri bridge

Puoi anche connetterti alla rete Tor specificando ponti da soli. Questo è usato raramente (per lo più preferiscono ponti predefiniti), e quindi ci sono meno possibilità che questo metodo venga bloccato. Se non riesci ad accedere al sito web del Progetto Tor, puoi chiedere gli indirizzi dei siti bridge inviando un'e-mail a [e-mail protetta] , a condizione che tu stia utilizzando un account Alzati, Gmail O Yahoo. Inserisci parole prendi i ponti nel corpo della lettera.

Se hai C'è per accedere al Progetto Tor puoi scoprire gli indirizzi di tali bridge, Vai alla pagina https://bridges.torproject.org/options e seguire i passaggi.

Passo 1. Clic pulsante Dammi solo gli indirizzi dei ponti!.

Immagine 1: Come ottenere gli indirizzi Tor Bridge

Passo 2. Digitare i caratteri dell'immagine ( captcha) e premere accedere.

Immagine 2. Captcha

Vedrai tre indirizzi bridge.

Immagine 3. Indirizzi del bridge

Passaggio 3. Ora che hai gli indirizzi del bridge, puoi farlo comporre Loro dentro Impostazioni del bridge Tor come mostrato di seguito.

Nota. Se è la prima volta che avvii Tor Browser, potresti vedere una schermata Impostazioni del bridge Tor, semplicemente seguendo i passaggi da . Se Tor Browser è già configurato, fare riferimento a .

Immagine 4. Impostazioni del bridge Tor

3.3. Modifica delle impostazioni di accesso alla rete Tor

Puoi modificare le impostazioni di Tor quando il programma è già configurato. Supponiamo che tu stia viaggiando in un paese in cui Tor è bloccato. Come modificare le impostazioni? Segui i passi:

Passo 1: Clic per vedere il menu Tor Browser.

Immagine 1. Menu delle impostazioni del browser Tor

Passo 2. Selezionare Impostazioni di rete Tor per determinare come Tor Browser si connette a Internet.

Immagine 2. Impostazioni della rete Tor

Nelle impostazioni puoi abilitare o disabilitare i bridge e selezionare altre opzioni.

Quando hai fatto, clic pulsante E ricomincia Browser Tor.

4. Accesso anonimo a Internet tramite Tor Browser

È importante ricordarlo Browser Tor fornisce l'anonimato solo per quelle azioni che si verificano nella finestra Tor Browser. Tor stesso non protegge tutte le altre attività online.

Nota. Secondo politica sulla riservatezza , Browser Tor configurato in modo da non salvare la cronologia del browser HDD. Ogni volta che esci da Tor Browser, la tua cronologia viene eliminata.

4.1. Come verificare se Tor Browser funziona

Tor Browser nasconde il tuo indirizzo IP dai siti visitati. Se il programma è configurato correttamente, dovrebbe sembrare che stai accedendo a un sito su Internet da un indirizzo IP diverso dal tuo normale indirizzo IP e la tua posizione fisica non può essere calcolata dall'indirizzo IP.

Il modo più semplice per assicurarsi che il programma funzioni è controllare sul sito Web dello sviluppatore https://check.torproject.org/ .

Se tu non usare Tor, vedrai:

Immagine 1: il controllo mostra che Tor non funziona correttamente

Se stai usando Tor, l'immagine sarà simile a questa:

Immagine 2. Il test mostra che Tor funziona come previsto

Vuoi conoscere l'indirizzo IP con il quale ti connetti a Internet tramite la rete? Tor? Esistono molti modi per farlo su Internet, inclusi i siti Web che supportano la crittografia. https(che renderà la vita difficile non fornitori che vogliono “falsificare” il risultato):

Se vai su questo sito Non Attraverso Tor Browser, puoi vedere il tuo vero indirizzo IP associato alla tua reale posizione. Se accedi tramite Tor Browser, verrà visualizzato un indirizzo IP diverso.

4.2. Creare una nuova identità

Puoi creare una "nuova identità" in Tor Browser. In questo caso, Tor Browser selezionerà in modo casuale nuovo set ritraduttori. Dall'esterno sembrerà che tu stia accedendo da un nuovo indirizzo IP quando visiti un particolare sito web. Per creare una nuova identità:

Passo 1. Clic per aprire il menu delle impostazioni di Tor Browser.

Immagine 1. Creazione nuova personalità nel browser Tor

Passo 2. Selezionare paragrafo Nuova identità.

Tor Browser cancellerà la cronologia di navigazione e i cookie, quindi si riavvierà e continuerai a utilizzare un indirizzo IP diverso.

4.3. Componente aggiuntivo NoScript

4.4. Aggiornamento del browser Tor

Riceverai notifiche sui nuovi aggiornamenti di Tor Browser.

Passo 1. Clic per visualizzare il menu Tor Browser.

Immagine 1. Impostazioni Tor Navigatore

Passo 2. Selezionare Verifica la disponibilità Aggiornamenti Tor Navigatore.

Immagine 2. Controllo degli aggiornamenti di Tor Browser

Il programma ti dirà se c'è una nuova versione Tor Browser e se è necessario un aggiornamento.

Immagine 3. Aggiornamenti del programma

FAQ

Domanda. Perché dovrei Browser Tor?

Risposta. Browser Tor – programma utile, se hai bisogno di aggirare la censura e accedere a determinati siti. Tor Browser è utile se non vuoi che il tuo ISP sappia quali siti visiti. Il programma nasconde anche la tua posizione su Internet dai siti web.

Domanda. Mi sto lanciando Browser Tor; Ora tutti i programmi che vanno online funzionano attraverso la rete Tor?

Risposta. No, per impostazione predefinita solo ciò con cui stai lavorando viene inviato attraverso la rete Tor. Browser Tor. Gli altri programmi funzionano normalmente, direttamente tramite il tuo provider di accesso a Internet. Puoi scoprire se la rete Tor funziona andando su Pagina di prova Tor dall'indirizzo https://check.torproject.org. Gli sviluppatori di Tor si aspettano inoltre che le persone stiano attente, usino il buon senso e usino il buon senso quando accedono a siti Web nuovi e sconosciuti.

Domanda. Ciò che sto facendo è crittografato? Browser Tor?

Risposta. Tor crittografa tutte le comunicazioni dentro Reti Tor. Tieni presente che Tor non può crittografare i dati che lasciano la rete Tor. Per proteggere i dati tra Nodo di uscita Tor e il sito a cui ti stai collegando, è comunque meglio usare HTTPS.