autore Evgenia.Sergeevna ha fatto una domanda nella sezione Altri linguaggi e tecnologie

Virus informatici. Chernobyl .. vedi di più ... e ottieni la migliore risposta

Risposta da De_SAM [guru]

Fonte: (virus)

Risposta da Liprazina[guru]

CIH, o "Chernobyl" (Virus.Win9x.CIH) è un virus informatico scritto dallo studente taiwanese Chen Ying Hao nel giugno 1998. È un virus residente in memoria che funziona solo con il sistema operativo Windows 95/98.

Il 26 aprile 1999, nell'anniversario del disastro di Chernobyl, il virus ha intensificato e distrutto i dati sui dischi rigidi dei computer infetti. Su alcuni computer, il contenuto dei chip del BIOS è stato danneggiato. È stata la coincidenza della data di attivazione del virus e della data dell'incidente di Chernobyl a dare al virus il suo secondo nome: "Chernobyl", che è ancora più noto tra la gente di "CIH".

Secondo varie stime, il virus ha colpito circa mezzo milione di personal computer in tutto il mondo.

Il 20 settembre 2000, le autorità taiwanesi arrestarono il creatore del famoso virus informatico.

Nel maggio 2006, uno studente di una delle università tecniche di Voronezh, Sergei Kazachkov, è stato condannato a 2 anni di libertà vigilata ai sensi dell'articolo 273 del codice penale della Federazione Russa per aver diffuso virus informatici su Internet, incluso CIH.

Dettagli tecnici

Conosciuto anche come "Chernobyl". È un virus residente in memoria che funziona solo sotto Windows95/98 e infetta i file PE (Portable Executable). È piuttosto breve - circa 1Kb. È stato scoperto "dal vivo" a Taiwan nel giugno 1998 - l'autore dei computer infetti da virus presso l'università locale, dove lui (l'autore del virus) stava studiando in quel momento. Dopo qualche tempo, i file infetti sono stati (accidentalmente?) inviati a conferenze Internet locali e il virus è uscito da Taiwan: nella settimana successiva sono stati segnalati focolai di virus in Austria, Australia, Israele e Regno Unito. Poi il virus è stato trovato in diversi altri paesi, inclusa la Russia.

Circa un mese dopo, i file infetti sono stati trovati su diversi server Web statunitensi che distribuiscono software di gioco. Questo fatto, a quanto pare, è stato il motivo della conseguente epidemia virale globale. Il 26 aprile 1999 (circa un anno dopo la comparsa del virus), la "bomba logica" incorporata nel suo codice è esplosa. Secondo varie stime, in questo giorno circa mezzo milione di computer sono stati danneggiati in tutto il mondo: i dati sul loro disco rigido sono stati distrutti e su alcuni inoltre il contenuto dei chip BIOS sulle schede madri è stato danneggiato. Questo incidente è diventato un vero disastro informatico: le epidemie virali e le loro conseguenze non sono mai state così su larga scala e non hanno portato tali perdite.

A quanto pare, per i motivi che 1) il virus ha rappresentato una vera minaccia per i computer di tutto il mondo e 2) la data in cui è stato attivato il virus (26 aprile) coincide con la data dell'incidente alla centrale nucleare di Chernobyl, il virus ha preso il suo secondo nome: Chernobyl.

L'autore del virus, molto probabilmente, non ha collegato in alcun modo la tragedia di Chernobyl al suo virus e ha fissato la data della "bomba" al 26 aprile per un motivo completamente diverso: è stato il 26 aprile 1998 che ha rilasciato il prima versione del suo virus (che, tra l'altro, non è mai uscito fuori Taiwan) - Il 26 aprile, il virus CIH festeggia il suo "compleanno" in modo simile.

[modificare]

Come funziona il virus

Quando viene lanciato un file infetto, il virus installa il suo codice nella memoria di Windows, intercetta le chiamate ai file e scrive una copia di se stesso su di essi all'apertura dei file PE EXE. Contiene errori e in alcuni casi blocca il sistema all'avvio di file infetti. A seconda della data corrente, cancella il BIOS Flash e il contenuto dei dischi.

La scrittura su Flash BIOS è possibile solo sui corrispondenti tipi di schede madri e quando l'interruttore corrispondente è abilitato. Questa opzione è in genere impostata su sola lettura, ma questo non è vero per tutti i produttori di computer. Sfortunatamente, il BIOS Flash su alcune schede madri moderne non può essere protetto da uno switch: alcune di esse consentono di scrivere su Flash in qualsiasi posizione dello switch, mentre su altre, la protezione da scrittura su Flash può essere annullata dal software.

Dopo aver cancellato con successo la memoria Flash, il virus procede a un'altra procedura distruttiva.

Risposta da Griffa[guru]

Risposta da Alexander Perepelkin[attivo]

Un buon virus è abbastanza potente. Un tempo, con il suo aiuto a scuola, ho rovinato il computer per via del fatto che me ne davano 4 in informatica

Risposta da Dmitry Kazankin[guru]

Risposta da Pavel Koltsov[guru]

ru.wikipedia. org / wiki / §РµСЂРЅРѕР ± С ‹Р» СЊ_ (РІРёСЂСѓСЃ)

Risposta da Damir[attivo]

wow, non ne ho sentito parlare, lo cerco su Google e lo leggo qui

Risposta da Alexey beifus[esperto]

Il primo virus CIH globale, chiamato anche Chernobyl, ha festeggiato il suo decimo anniversario. "Il 26 aprile 1999, un computer globale

catastrofe: secondo varie fonti, circa mezzo milione di computer in tutto il mondo hanno sofferto, mai prima d'ora le conseguenze delle epidemie di virus erano state così diffuse e non accompagnate da tali perdite globali ", ricorda l'analista di virus di Kaspersky Lab Evgeny Aseev, riporta RIA Novosti.

Secondo lui, i dati sui dischi rigidi sono stati distrutti e il contenuto dei chip del BIOS è stato danneggiato sulle schede madri di alcune macchine. "Questo virus è servito da punto di svolta nella percezione delle minacce informatiche da parte degli utenti. È stato il primo virus che ha danneggiato non solo i dati su una macchina infetta, ma ha anche disabilitato completamente alcuni computer. Nel caso in cui il BIOS non potesse essere riscritto , il computer avrebbe potuto essere gettato nella spazzatura", afferma Sergei Komarov, capo del dipartimento di sviluppo e ricerca antivirus di Doctor Web.

Il virus CIH ha preso il nome dal nome abbreviato del suo creatore, uno studente dell'Università di Taiwan Chen Ing-Hau. Il suo secondo nome - "Chernobyl" (Chernobyl) è apparso a causa del fatto che il virus è stato attivato il 26 aprile, il giorno del disastro nella centrale nucleare di Chernobyl.

"L'autore del virus ha fatto in modo che, penetrando nella macchina, il virus non compisse azioni dannose. Ha aspettato il 26 aprile di ogni anno (era in questo giorno che la centrale nucleare di Chernobyl è esplosa, motivo per cui alcuni chiamano questo virus "Chernobyl") e poi ha funzionato", afferma Komarov di Doctor Web.

Evgeny Aseev di Kaspersky Lab ricorda che il virus Chernobyl è stato rilevato per la prima volta a Taiwan nel giugno 1998: l'autore del virus Chen Ying-Hau ha infettato i computer di un'università locale. Dopo qualche tempo, CIH è uscita da Taiwan: Austria, Australia, Israele e Regno Unito sono stati tra i primi paesi ad essere colpiti dall'epidemia. Successivamente, il codice dannoso è stato registrato in diversi altri paesi, inclusa la Russia.

Si ritiene che la comparsa di file infetti su diversi server web americani che distribuiscono programmi di gioco, sia stata la causa dell'epidemia globale di virus. La mancanza di denunce formali da parte delle aziende taiwanesi ha permesso a Chen di sfuggire alla punizione nell'aprile 1999. Inoltre, "Chernobyl" lo ha reso famoso: grazie alla scrittura di un virus, Chen In-Hau ha ottenuto un lavoro prestigioso in una grande azienda di computer. Chen Ying-Hau è stato arrestato solo il 20 settembre 2000.

Il primo virus globale che ha infettato circa 500mila computer festeggia il suo 10° anniversario

Il primo virus CIH globale, chiamato anche Chernobyl, celebra il suo decimo anniversario.

"Il 26 aprile 1999 si è verificata una catastrofe informatica globale: secondo varie fonti, sono stati colpiti circa mezzo milione di computer in tutto il mondo, mai prima d'ora le conseguenze di epidemie di virus sono state così diffuse e accompagnate da tali perdite globali", ricorda Eugene Aseev , analista di virus presso Kaspersky Lab.

Secondo lui, i dati sui dischi rigidi sono stati distrutti e il contenuto dei chip del BIOS è stato danneggiato sulle schede madri di alcune macchine.

"Questo virus è servito da punto di svolta nella percezione delle minacce informatiche da parte degli utenti. È stato il primo virus che ha danneggiato non solo i dati su una macchina infetta, ma ha anche disabilitato completamente alcuni computer. Nel caso in cui il BIOS non potesse essere riscritto , il computer potrebbe essere stato gettato nella spazzatura", afferma Sergei Komarov, capo del dipartimento di sviluppo e ricerca antivirus di Doctor Web.

Il virus CIH ha preso il nome dal nome abbreviato del suo creatore, uno studente dell'Università di Taiwan Chen Ing-Hau. Il suo secondo nome - "Chernobyl" (Chernobyl) è apparso a causa del fatto che il virus è stato attivato il 26 aprile, il giorno del disastro nella centrale nucleare di Chernobyl.

"L'autore del virus ha fatto in modo che, penetrando nella macchina, il virus non compisse azioni dannose. Ha aspettato il 26 aprile di ogni anno (era in questo giorno che la centrale nucleare di Chernobyl è esplosa, motivo per cui alcuni chiamano questo virus "Chernobyl") e poi ha funzionato", afferma Komarov di Doctor Web.

Evgeny Aseev di Kaspersky Lab ricorda che il virus Chernobyl è stato rilevato per la prima volta a Taiwan nel giugno 1998: l'autore del virus Chen Ying-Hau ha infettato i computer di un'università locale. Dopo qualche tempo, CIH è uscita da Taiwan: Austria, Australia, Israele e Regno Unito sono stati tra i primi paesi ad essere colpiti dall'epidemia. Successivamente, il codice dannoso è stato registrato in diversi altri paesi, inclusa la Russia.

Si ritiene che la comparsa di file infetti su diversi server Web americani che distribuiscono programmi di gioco sia stata la causa dell'epidemia di virus globale.

La mancanza di denunce formali da parte delle aziende taiwanesi ha permesso a Chen di sfuggire alla punizione nell'aprile 1999. Inoltre, "Chernobyl" lo ha reso famoso: grazie alla scrittura di un virus, Chen In-Hau ha ottenuto un lavoro prestigioso in una grande azienda di computer.

DIECI ANNI DOPO. MINACCE MODERNE.

Secondo Sergei Komarov, capo del dipartimento di sviluppo e ricerca antivirus di Doctor Web, in seguito sono comparsi virus simili a Chernobyl in termini di attaccamento a una certa data, ma non hanno causato tale danno ai computer.

"Questo è molto probabilmente spiegato dal fatto che il malware moderno non ha senso disabilitare un computer: è importante per loro come risorsa, ci lavorano, nascondendo la loro presenza e portando entrate ai criminali informatici", crede Komarov. è il momento in cui i criminali informatici, come Chen Ying-Hau, creavano virus nel tentativo di affermarsi e diventare famosi. Le azioni delle moderne comunità di criminali informatici non possono essere qualificate come semplice teppismo: negli ultimi anni, i truffatori virtuali hanno affinato le loro abilità e perseguire l'obiettivo più banale: l'arricchimento. fare soldi molto seri in modo criminale "- conferma Evgeny Aseev di Kaspersky Lab.

Secondo lui, lo schema d'azione del virus Chernobyl prevedeva due scenari: nel migliore dei casi, eliminare tutte le informazioni dalla memoria del computer, nel peggiore dei casi disabilitarlo completamente. Il quadro delle minacce moderne è cambiato radicalmente e colpisce per la sua diversità: "rootkit", social network, giochi online, "botnet" sono aree e tecnologie che costituiscono un elenco tutt'altro che completo di fonti di minacce informatiche. "I cyber truffatori agiscono in modo sempre più imprevedibile e sofisticato", afferma Aseev. Secondo lui, oggi è in corso la "produzione" di programmi dannosi, gli analisti di "Kaspersky Lab" rilevano ogni giorno più di 17mila nuovi virus.

I capi sono "Trojan" che rubano i dati personali dell'utente e trasmettono ai loro "proprietari" il numero di carta di credito del proprietario del computer infetto.

Per promuovere nuovi servizi, pubblicità e servizi correlati, le società Internet utilizzano attivamente il potenziale dei social network. L'anno scorso, Odnoklassniki e Vkontakte, uno dei più "bocconcini" per i truffatori virtuali, sono stati l'epicentro di numerosi attacchi.

Il mercato dei giochi online si sta sviluppando a un ritmo enorme. Dopo aver soppiantato i trojan che attaccano gli utenti dei sistemi bancari e di pagamento online, i trojan da gioco hanno avuto la meglio, utilizzando nuove tecnologie, tra cui un meccanismo di infezione dei file e la distribuzione su unità rimovibili. Gli stessi "Trojan" sono stati utilizzati per organizzare le "botnet" (una botnet è una rete di computer infetti).

La "parola" botnet ", che qualche anno fa si trovava esclusivamente nel vocabolario dei dipendenti delle aziende antivirus, è recentemente diventata nota a quasi tutti. Oggi le "botnet" sono la principale fonte di spam, attacchi DDoS e nuovi virus, "Note di Aseev.

Per proteggersi da potenziali minacce, gli esperti raccomandano agli utenti di prestare attenzione e di essere estremamente attenti.

"Non aprire collegamenti sospetti inviati da contatti sconosciuti, controllare le informazioni ricevute da" amici ", non utilizzare password semplici e non inserirle da nessuna parte se non risorse attendibili, inoltre installa regolarmente aggiornamenti al sistema operativo e al software antivirus", consiglia l'analista di virus Kaspersky Labs "Evgeny Aseev.

"RIA Novosti", 27/04/2009

Non è consentito utilizzare tutti i materiali pubblicati nella sezione "Monitoraggio dei media" del sito Web ufficiale del Ministero delle comunicazioni e dei mass media della Federazione Russa, senza specificare il titolare del copyright specificato per ciascuna pubblicazione

Il 26 di ogni mese, dopo l'attivazione del codice distruttivo del virus, le schede madri dei computer possono essere gettate nella spazzatura. Ma solo se in questi computer infettati dal virus Win95.CIH, l'interruttore di scrittura sulla ROM programmabile riscrivibile (Flash BIOS) è stato impostato per scrivere su questa ROM. E, di regola, tutti i computer vengono forniti e venduti con questa posizione dell'interruttore.

Il virus Win95.CIH è stato scritto a Taiwan, diffuso dall'autore di questa idea tramite Internet, e ora ha infettato la maggior parte dei paesi del sud-est asiatico, così come alcuni paesi europei (in particolare, la Svezia è stata gravemente colpita).

Il virus Win95.CIH viene perfettamente rilevato e trattato utilizzando il Dr. Versione web 4.01. Si prega di controllare tutti i file in arrivo. Prestare particolare attenzione a tutti i file ricevuti su Internet.

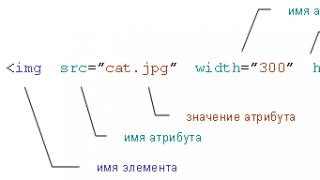

Descrizione del virus Win95.CIH

È un virus residente in memoria molto pericoloso. Infetta i file in formato EXE PE sotto Windows 95. Quando infetta i file, il virus non ne aumenta la lunghezza, ma utilizza un meccanismo piuttosto interessante per infettare i file. Ogni sezione di codice di un file EXE PE è allineata da un certo numero di byte, solitamente non utilizzati dal programma. Il virus scrive parti del suo codice in tali aree, a volte "disperdendole" su tutto il file (o su tutte le sezioni di codice). Un virus può anche scrivere la sua procedura di avvio (la procedura che riceve per prima il controllo all'avvio del programma) o anche tutto il suo codice nell'area di intestazione del file EXE PE e impostare il punto di ingresso del programma su questa procedura di avvio. Pertanto, il punto di ingresso del file potrebbe non appartenere a nessuna sezione di codice del file.

Dopo aver ottenuto il controllo, il virus assegna a se stesso un blocco di memoria chiamando la funzione PageAllocate e "si assembla in parti" in un unico insieme in questa area di memoria allocata. Quindi Win95.CIH intercetta l'API IFS e trasferisce il controllo al programma vettore di virus. Quando si aprono file con estensione EXE e formato PE, il virus li infetta.

Il 26 di ogni mese, il virus distrugge il contenuto del BIOS Flash scrivendovi dati casuali ("spazzatura"). Di conseguenza, dopo il primo riavvio, il computer smette di avviarsi. E, di regola, anche in un ambiente industriale, è abbastanza difficile ripristinare il contenuto del BIOS Flash e ripristinare l'operatività del computer.

Attualmente, ci sono 3 modifiche del virus Win95.CIH con lunghezze di 1003, 1010 e 1019 byte. Questi virus contengono testi nei loro corpi:

Win95.CIH.1003 - CIH v1.2 TTIT

Win95.CIH.1010 - CIH v1.3 TTIT

Win95.CIH.1019 - CIH v1.4 TATUNG

P.S. A mio avviso, la proposta di buttare via le schede madri danneggiate dal virus Win95.CIH è alquanto prematura. Flash BIOS, con abilità speciali, può essere riprogrammato anche a casa. Se non hai ancora acquisito tali competenze, dovresti contattare i venditori o i rappresentanti del produttore di tua "madre" con una richiesta di sostituzione del BIOS Flash.

Conosciuto anche come "Chernobyl". È un virus residente in memoria che funziona solo sotto Windows95/98 e infetta i file PE

(Eseguibile Portatile). È piuttosto breve - circa 1Kb. Era

scoperto "dal vivo" a Taiwan nel giugno 1998 - l'autore del virus infetto

computer presso l'università locale dove lui (l'autore del virus) in quel momento

è stato addestrato. Dopo un po', i file infetti sono stati (per caso?)

inviato a conferenze Internet locali e il virus è uscito

Taiwan: nella prossima settimana sono stati segnalati focolai di virus in

Austria, Australia, Israele e Regno Unito. Poi il virus è stato scoperto e in

molti altri paesi, compresa la Russia.

Dopo circa un mese, i file infetti sono stati trovati su diversi

Server Web americani che distribuiscono software di gioco. Questo fatto,

apparentemente, ed è stata la causa della conseguente epidemia virale globale. 26

Aprile 1999 (circa un anno dopo la comparsa del virus) ha funzionato

"Bomba logica" incorporata nel suo codice. Secondo varie stime, in questo giorno

in tutto il mondo, circa mezzo milione di computer sono stati colpiti - avevano

i dati sul disco rigido vengono distrutti e in alcuni casi sono danneggiati

contenuto dei chip del BIOS sulle schede madri. Questo incidente è diventato reale

disastro informatico - epidemie virali e le loro conseguenze mai prima d'ora

che non erano così grandi e non portavano tali perdite.

Apparentemente, per i motivi che 1) il virus ha rappresentato una vera minaccia per i computer durante

in tutto il mondo e 2) la data in cui è stato attivato il virus (26 aprile) coincide con la data

incidente alla centrale nucleare di Chernobyl, il virus ha avuto il suo secondo

nome - "Chernobyl" (Chernobyl).

L'autore del virus, molto probabilmente, non ha collegato in alcun modo la tragedia di Chernobyl con

il suo virus e fissava la data della "bomba" al 26 aprile del tutto

un altro motivo: fu il 26 aprile 1998 che pubblicò la prima versione

il loro virus (che, tra l'altro, non è mai uscito da Taiwan) - 26

Ad aprile, il virus CIH festeggia il suo "compleanno" in modo simile.

Come funziona il virus

Quando viene lanciato un file infetto, il virus installa il suo codice nella memoria di Windows,

intercetta gli accessi ai file e scrive su

una loro copia. Contiene errori e in alcuni casi blocca il sistema

durante l'esecuzione di file infetti. A seconda della data corrente, il Flash cancella

BIOS e contenuto del disco.

La scrittura su Flash BIOS è possibile solo sui corrispondenti tipi di schede madri.

schede e con l'impostazione di abilitazione del relativo interruttore. Questo

l'interruttore è solitamente impostato su sola lettura, ma questo

non è vero per tutti i produttori di computer. Spiacente Flash BIOS

su alcune schede madri moderne non può essere protetto

interruttore: alcuni di essi consentono di scrivere su Flash in qualsiasi posizione

switch, su altri la protezione da scrittura Flash può essere ignorata dal software.

Dopo aver cancellato con successo la memoria Flash, il virus si sposta su un altro

procedura distruttiva: cancella le informazioni su tutte le installazioni

dischi fissi. In questo caso, il virus utilizza l'accesso diretto ai dati sul disco e

bypassa così la protezione antivirus standard integrata nel BIOS contro

scrive nei settori di avvio.

Esistono tre versioni principali ("dell'autore") del virus. Sono abbastanza simili

l'uno sull'altro e differiscono solo in piccoli dettagli del codice in vari

subroutine. Le versioni dei virus hanno lunghezze, righe di testo e date diverse

avviando la procedura di cancellazione dei dischi e del BIOS Flash:

Lunghezza Testo Data di attivazione Rilevato "in tempo reale"

1003 CIH 1.2 TTIT 26 aprile Sì

1010 CIH 1.3 TTIT 26 aprile No

1019 CIH 1.4 TATUNG 26 ogni mese Sì - in molti paesi

Dettagli tecnici

Quando infettano i file, il virus cerca buchi in essi (blocchi di dati inutilizzati) e

scrive il suo codice in essi. La presenza di tali "buchi" è dovuta alla struttura

File PE: la posizione di ogni sezione nel file è allineata a uno specifico

il valore specificato nell'intestazione PE e nella maggior parte dei casi tra la fine

la sezione precedente e l'inizio della successiva hanno una certa quantità di byte,

che non sono utilizzati dal programma. Il virus cerca il file per tali inutilizzati

blocchi, scrive in essi il suo codice e aumenta del valore richiesto

la dimensione della sezione modificata. Ciò non aumenta la dimensione dei file infetti.

Se alla fine di una qualsiasi sezione è presente un "buco" di dimensioni sufficienti,

il virus scrive il suo codice in esso in un blocco. Se non esiste tale "buco",

il virus divide il suo codice in blocchi e li scrive alla fine di varie sezioni

file. Pertanto, è possibile rilevare il codice del virus nei file infetti

sia come un unico blocco di codice, sia come diversi blocchi non correlati.

Il virus cerca anche un blocco di dati inutilizzato nell'intestazione PE. Se alla fine

c'è un "buco" nell'intestazione di almeno 184 byte, il virus ci scrive dentro

la tua procedura di avvio. Quindi il virus cambia l'indirizzo iniziale del file:

vi scrive l'indirizzo della sua procedura di avvio. Come risultato di questa tecnica

la struttura del file diventa piuttosto non standard: l'indirizzo di partenza

la procedura del programma non punta a nessuna sezione del file, ma all'esterno

modulo caricabile - nell'intestazione del file. Tuttavia, Windows95 non paga

attenzione a tali file "strani", carica l'intestazione del file in memoria, quindi

tutte le sezioni e trasferisce il controllo all'indirizzo specificato nell'intestazione - a

la procedura di avvio del virus nell'intestazione PE.

Dopo aver ottenuto il controllo, la procedura di avvio del virus alloca un blocco di memoria

VMM chiama PageAllocate, copia lì il suo codice, quindi determina gli indirizzi

il resto del codice del virus si blocca (che si trova alla fine delle sezioni) e li aggiunge

al codice della tua procedura di avvio. Quindi il virus intercetta l'API IFS e

restituisce il controllo al programma host.

Dal punto di vista del sistema operativo, questa procedura è molto interessante in

virus: dopo che il virus ha copiato il suo codice in un nuovo blocco di memoria e

passato il controllo lì, il codice del virus viene eseguito come applicazione Ring0 e

il virus è in grado di intercettare l'API AFS (questo è impossibile per i programmi che

eseguito in Ring3).

L'intercettore dell'API IFS gestisce solo una funzione: l'apertura dei file.

Se viene aperto un file con estensione EXE, il virus ne controlla l'interno

format e scrive il suo codice nel file. Dopo l'infezione, il virus controlla

data di sistema e richiama la procedura per la cancellazione del BIOS Flash e dei settori del disco (vedi sopra).

Quando si cancella il BIOS Flash, il virus utilizza le porte corrispondenti

lettura/scrittura, quando si cancellano i settori del disco, il virus chiama la funzione VxD

accesso diretto ai dischi IOS_SendCommand.

Varianti conosciute del virus

L'autore del virus non solo ha rilasciato copie dei file infetti "in libertà", ma anche

ha inviato i testi dell'assembly sorgente del virus. Ciò ha portato al fatto che questi

i testi sono stati corretti, compilati e presto sono apparsi

modifiche del virus che avevano lunghezze diverse, ma in termini di funzionalità lo erano

tutti corrispondevano al loro "genitore". In alcune varianti del virus,

la data in cui è stata innescata la "bomba" è stata modificata, o questa sezione non è mai stata chiamata affatto.

Si sa anche delle versioni "originale" del virus che vengono attivate nei giorni

diverso dal 26 [aprile]. Questo fatto è spiegato dal fatto che il controllo della data in

il codice del virus si verifica da due costanti. Naturalmente, per

imposta il timer "bomba" per un dato giorno, è sufficiente cambiare solo

due byte nel codice del virus.

Di solito, i virus danneggiano il software del computer. In un modo o nell'altro, i virus complicano il lavoro del computer, monitorano o rubano alcuni dati dell'utente. Ad esempio, uno molto spiacevole che insegue l'utente in modo molto fastidioso in qualsiasi browser. Ma tutto questo è programmatico. Un prodotto software danneggiato e infetto da virus può essere riparato o sostituito. Ci sono virus che possono danneggiare l'hardware del tuo computer?

Virus Win95.CIH (Chernobyl)

Chernobyl è il nome dato al primo virus informatico, che ha dimostrato che i virus possono danneggiare non solo il software, ma anche l'hardware del computer. Il virus Chernobyl, scritto nel 1998 da uno studente taiwanese, ha corrotto il contenuto del BIOS su alcune schede madri, il che potrebbe causare danni alla scheda madre stessa. E c'erano casi del genere. Tuttavia, il corso principale era la distruzione di tutte le informazioni dal disco rigido del computer. Bene, almeno qualche vantaggio, perché la necessità si è placata. Tutti coloro che hanno avuto la sfortuna di contrarre questo virus hanno già sofferto.

Il virus ha preso il nome - Win95.CIH - dal suo autore. A proposito, ha rilasciato tre diverse versioni del suo virus, che non erano molto diverse l'una dall'altra. È vero, l'ultima versione è stata lanciata il 26 di ogni mese. E ogni versione aveva il suo numero. Ma il secondo nome - il virus di Chernobyl - gli è stato dato dal mondo dei computer. Come mai? Perché il virus è diventato attivo il 26 aprile e ha compiuto tutte le azioni distruttive in quel giorno. Ed è stato in questo giorno del 1986, sfortunatamente, che si è verificato l'incidente di Chernobyl. Anche se, come dice l'autore del virus, la data di lancio del virus - il 26 aprile di ogni anno - è stata scelta solo perché il virus stesso ha festeggiato il suo compleanno in quel giorno. Ha festeggiato, però, a modo suo.

Il pericolo del virus Chernobyl

Il virus Chernobyl non comporta più alcun pericolo, poiché l'ambiente di lavoro per questo virus sono i computer che eseguono i sistemi operativi Windows 95 e 98. Ma ciò non significa che non vi sia alcun pericolo di essere infettati da un virus che disabiliterà l'hardware del computer. Dice solo che molti in tutto il mondo sono consapevoli di questa opportunità e vogliono ripetere il successo dello studente taiwanese. E alcuni ci sono già riusciti. Ma è improbabile che possano diventare più famosi di "Chernobyl". Poiché il primo del suo genere è più facile da ricordare.