L'articolo è fornito esclusivamente allo scopo di familiarizzare con la tecnologia del browser Tor (Tor).

Negli ultimi anni abbiamo sentito sempre più parlare di restrizioni su Internet. I governi di diversi paesi vietano l'accesso ai propri cittadini a risorse contenenti contenuti errati, a parere dei deputati. Gli operatori sono costretti a trasferire informazioni sugli utenti e non si tratta di alcun anonimato su Internet. Allo stesso tempo, è tutt'altro che sempre che i siti bloccati dalla decisione dell'una o dell'altra autorità contengano materiali che possono danneggiare gli utenti.

"Il frutto proibito è dolce" e varie restrizioni su Internet hanno generato non solo modi per aggirarli, ma anche un'intera rete segreta, che può essere inserita solo utilizzando mezzi speciali che nascondono informazioni sull'utente. La rete anonima si chiama Tor ed è disponibile in modo assolutamente gratuito per tutti.

Cos'è Tor

L'abbreviazione Tor sta per The Onion Router, che significa "Onion Router". Questo nome può sembrare ridicolo per le persone che non hanno familiarità con il concetto di onion routing. Si riferisce alla tecnologia di scambio di informazioni anonime utilizzando una rete di computer standard. Il principio di funzionamento del sistema si basa sulla crittografia continua dei dati durante il loro trasferimento dal server al client. I dati viaggiano attraverso molti nodi di rete, cancellando così le tracce che potrebbero portare al mittente e al destinatario delle informazioni.

Grazie a Tor, gli utenti non devono preoccuparsi del loro anonimato su Internet. Hanno l'opportunità di visualizzare qualsiasi informazione a cui sono interessati, lasciare segretamente messaggi sui siti, inoltrarsi reciprocamente messaggi privati crittografati e fare molto di più segretamente da tutti. Con Tor, puoi facilmente aggirare tutte le restrizioni del provider sui siti.

Come puoi immaginare, i siti sulla rete Tor nascosta non sono moderati o recensiti da nessuno. Non puoi inviare un reclamo sul contenuto contro di loro e, se lo fai, tali azioni non porteranno a nulla. Di conseguenza, in Tor puoi trovare, tra le altre cose, informazioni vietate in tutti i paesi. All'interno della rete Tor sono contenuti materiali e servizi scioccanti, illegali, privi di umanesimo e significato. È per questo che ha preso il nome di "dark internet". I siti creati esclusivamente per l'accesso Tor si trovano nella zona del dominio .onion. Non sono indicizzati dai motori di ricerca convenzionali e sono accessibili solo attraverso la rete Tor anonima.

È possibile visualizzare le informazioni sulla rete Tor tramite qualsiasi computer, ma ciò richiede un browser con lo stesso nome, distribuito gratuitamente.

Come usare il browser Tor

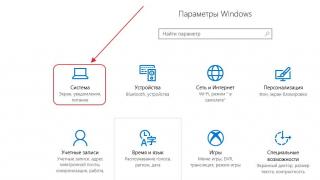

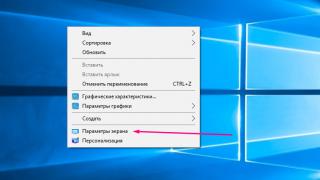

Iniziare a usare Tor è abbastanza semplice, devi scaricare Tor Browser dal tuo normale browser e installarlo. Tor è installato come segue:

Una volta che il browser Tor è installato sul tuo computer, deve essere configurato correttamente per funzionare su una rete anonima. Avvia Tor tramite il collegamento Start Tor Browser.exe dalla cartella in cui è stato installato. Successivamente, è necessario impostare i parametri primari. Questo può essere fatto automaticamente facendo clic su "Connetti" nella finestra che si apre, ma questo metodo non sempre funziona.

Se non riesci a connetterti automaticamente alla rete Tor, puoi selezionare la voce "Configura" e impostare tu stesso i parametri necessari. Anche il processo di configurazione manuale di Thor è abbastanza semplice, dovrai rispondere a 2 domande:

Una volta selezionate le risposte, il browser Tor tenterà nuovamente di eseguire la configurazione automatica in base ai dati ricevuti. L'operazione potrebbe richiedere un paio di minuti, dopodiché Tor si avvierà.

Nota: Tor Browser è basato su Firefox.

Per assicurarti finalmente che il computer sia ora su una rete anonima, devi fare clic sul pulsante "Verifica impostazioni Internet Tor".

Se si apre una pagina che dice che il browser sta usando Tor, allora tutto è configurato correttamente e il programma può essere utilizzato per accedere alle risorse in modo anonimo.

Importante: Nel browser Tor, puoi osservare la catena attraverso la quale viene raggiunto l'anonimato dell'utente. In qualsiasi pagina, fai clic sull'icona della cipolla verde a sinistra della barra degli indirizzi. Si aprirà un menu a comparsa, dove potrai vedere la catena lungo la quale la richiesta passa dal computer al server di destinazione.

Per ottenere la massima privacy, Tor fornisce 4 livelli di sicurezza. Per impostazione predefinita, il browser imposta il minimo, ma se lo desideri, puoi modificare questo parametro. Per fare ciò, è necessario fare clic sulla cipolla verde a sinistra della riga del browser e selezionare "Impostazioni privacy e sicurezza".

Si aprirà una nuova finestra in cui puoi regolare il livello di sicurezza da basso ad alto con il cursore. Accanto a ciascuna delle opzioni è scritto in che modo differiscono e quali funzioni disattivano. Maggiore è il livello di sicurezza, peggiore sarà il funzionamento dei vari plug-in e servizi nel browser e verrà visualizzato il contenuto dei siti.

Per l'utilizzo di base del browser Tor è sufficiente un livello di sicurezza basso.

Quali sono i contro del browser Tor

L'anonimato completo sul Web è un vantaggio piuttosto significativo per molti di passare completamente al browser Tor. Nonostante ciò, il numero di persone che lo utilizzano in modo continuativo è ridotto.

Per ottenere più anonimato su Internet e non dover configurare VPN più e più volte, puoi scaricare un browser chiamato Tor. Questo browser è una modifica di Mozilla Firefox, ha molte funzioni integrate per creare un server proxy, migliorare l'anonimato, vari suggerimenti per l'impostazione. Al primo avvio, Tor ti chiederà di configurare la tua connessione per un ulteriore accesso alla rete. La tua solita permanenza su Internet praticamente non cambierà, tuttavia, la connessione sarà un po' lenta, la richiesta di una posizione è disabilitata, il che significa che tutti i parametri di ricerca sono stati ripristinati: non vedrai i tuoi siti più visitati o la selezione di un feed dalla pubblicità, questo può anche rallentare la navigazione in Internet. Naturalmente, in cambio di piccoli inconvenienti, si ottiene il completo anonimato e l'accesso a qualsiasi informazione o sito web.

Scarica il browser dal sito ufficiale se non l'hai già fatto. Segui il link http://tor-browser.ru e scegli il tuo metodo di download. Nella stessa pagina è possibile effettuare una donazione al progetto. Una volta salvato il browser, vedrai la cartella "Tor Browser" e troverai il file "Avvia Tor Browser" lì o sul desktop.

Fare clic su "Apri impostazioni" per modificare le impostazioni.

- "Il mio ISP sta bloccando l'accesso a Tor" è un'impostazione per le persone esperte di rete. Ti verrà chiesto di inserire manualmente i bridge per aggirare il blocco dell'ISP. In effetti, questo tipo di blocco è raro.

- Il secondo punto implica il tuo proxy per l'accesso anonimo a Internet. Dovrai configurare la porta e l'account.

- "Il mio firewall mi consente di connettermi solo a determinate porte" - ancora una volta, spesso molte porte sono chiuse dall'ISP e non puoi connetterti ad esse. Scopri quali porte sono aperte per te e inseriscile qui.

- La lingua dominante nel browser è l'inglese in modo che nessuno possa riconoscere la tua regione.

- Il secondo punto segue dal primo: la tua regione non è specificata, il che significa che non c'è una selezione intelligente di pagine nella ricerca.

- Non c'è pubblicità o monitoraggio di marketing per te.

È meglio sapere subito quale sito si desidera.

Cliccandoci sopra, gli indirizzi IP e i paesi appariranno sulla destra. Sulla sinistra c'è il pannello delle impostazioni.

- "Nuova identità": ripristina tutti i parametri impostati in precedenza e riapre il browser.

- La voce “Nuova catena per questo sito” cambia gli indirizzi IP sulla destra.

Potrebbero essere necessarie le impostazioni di sicurezza e le impostazioni Tor. Le impostazioni del browser portano alla stessa finestra che hai visto all'inizio: lì puoi configurare un proxy e specificare le porte aperte.

Ora non devi configurare una VPN per te stesso, ma usa semplicemente il browser Tor quando ne hai davvero bisogno. È poco adatto all'uso quotidiano, poiché impiega più tempo a caricare le pagine e non seleziona la ricerca in base alle proprie preferenze, ma in alcune situazioni rimane indispensabile.

Ciao cari lettori del sito blog. Probabilmente sai che qualsiasi tua azione sulla rete (pagine visualizzate di siti, file scaricati, video guardati) può essere tracciata da posti completamente diversi (contattando il tuo provider Internet, scavando nel tuo computer o cercando nei log di quei siti che hai visitato). Anonimato online esiste solo se non inizi a "scavare a fondo".

Ci sono alcune soluzioni al "problema del sentiero" che abbiamo già trattato. Ad esempio è possibile e quindi le tracce delle tue visite non verranno salvate sul tuo computer. Oppure, ad esempio, quando si blocca l'accesso ad alcuni siti (ad esempio, per inserire Contatti o Odnoklassniki da un computer di lavoro).

Ma esiste una soluzione molto più completa: questa è la cosiddetta TOR... Si tratta infatti di un software che, con un altissimo grado di probabilità, permette di nascondere ad occhi indiscreti tutto ciò che si fa e si fa su Internet. È proprio sulla base di questa tecnologia che funziona. Thor Browser, di cui parleremo oggi. In effetti, racchiude una tecnologia complessa in un guscio di un browser dall'aspetto ordinario accessibile a qualsiasi utente di Internet, che tutti sanno come utilizzare. Ma il suo riempimento è insolito ...

Cos'è TOR?

Non voglio caricarvi di termini e concetti tecnici, che, nel complesso, saranno superflui. Letteralmente in poche parole (sulle mie dita) delineerò il principio di funzionamento della tecnologia Tor e del Tor Browser costruito sulla base. Questa conoscenza ti permetterà di capire cosa aspettarti da questo software, quali punti di forza e di debolezza ha per poterlo utilizzare consapevolmente per le tue esigenze.

Quindi, inizialmente tutto questo è stato preparato in uno dei dipartimenti militari degli Stati Uniti. Perché ne avevano bisogno, la storia tace, ma all'inizio degli anni 2000 i rudimenti della tecnologia Thor sono stati resi pubblici in modo del tutto inaspettato. Inoltre, i codici sorgente sono stati aperti e questo software è caduto nello stato di distribuzione gratuita. Cosa significa? E quanto ci si può fidare di un simile "dono"?

La domanda è giusta, ma ci si può fidare proprio dell'apertura del codice di questa tecnologia. Il fatto è che da allora (oltre un decennio e mezzo) questi codici di programma sono stati studiati (e modificati) da centinaia, se non migliaia di persone che lo hanno capito, e non sono stati trovati "segnalibri" e "porte segrete". Dove si tratta di sicurezza(nel nostro caso, il trasferimento e l'archiviazione delle informazioni), è meglio lavorare con software open source (software).

Per inciso, questo è esattamente il motivo, quando si sceglie n e per. Appartengono solo alla categoria del software libero e il loro codice è stato controllato da migliaia di specialisti competenti. Quindi è in qualche modo più tranquillo, perché conservo molte password di servizi legati al denaro e sarebbe molto costoso perderle.

Quindi, la tecnologia TOP ti consente di andare su siti e scaricare qualcosa dalla rete. senza lasciare traccia... Cioè, quando apri un sito, ad esempio attraverso il Tor Browser, non sarà possibile tracciare l'indirizzo IP del tuo computer su questo sito (e quindi calcolarti). Anche il tuo ISP non capirà (se lo volesse) che hai visitato questo sito (e sarà impossibile dimostrarlo). Bene, il browser stesso non memorizzerà tutte le tracce dei tuoi vagabondaggi su Internet.

Fantastico, vero? Capisco che in questo modo le persone possono nascondere le loro azioni oscure. Non senza questo, ovviamente. Ma l'idea generale di Thor è ancora brillante: fornire all'utente di Internet una vera libertà sotto forma di completo anonimato. Ad esempio, in alcuni paesi, l'accesso ad alcune risorse potrebbe non essere legittimamente bloccato e il Tor Browser ti consentirà di aggirare questi ostacoli e non essere punito per questa violazione, perché non scopriranno che l'hai fatto (o non lo faranno Provalo). Ma non è il punto...

Come funziona TOR? Questo è chiamato routing a cipolla. Aspetto. Esiste una rete di nodi di proprietà di aderenti a questa tecnologia. Per trasferire i dati vengono utilizzati tre nodi arbitrari. Ma quali? E questo è esattamente ciò che nessuno sa.

Il browser Tor invia un pacchetto al primo nodo e contiene l'indirizzo crittografato del secondo nodo. Il primo nodo conosce la chiave del cifrario e, dopo aver appreso l'indirizzo del secondo, inoltra lì il pacchetto (è come se il primo strato fosse stato rimosso da una cipolla). Il secondo nodo, dopo aver ricevuto il pacchetto, ha una chiave per decifrare l'indirizzo del terzo nodo (un altro livello è stato rimosso dall'arco). Quindi, dall'esterno non è possibile capire quale sito hai eventualmente aperto nella finestra del tuo Tor Browser.

Ma tieni presente che solo il percorso è crittografato(instradamento) e il contenuto effettivo dei pacchetti non è crittografato. Pertanto, per trasferire dati segreti, sarebbe meglio crittografarli preventivamente (almeno nella TruCrypt di cui sopra), perché esiste la possibilità di intercettarli (ad esempio utilizzando sniffer).

Inoltre, questa tecnologia ci sono altri svantaggi(o caratteristiche):

- L'ISP (o qualcun altro che monitora il tuo traffico) potrebbe scoprire che stai usando Tor. Cosa stai guardando o facendo esattamente sul web, lui non lo sa, ma a volte il fatto stesso di sapere che stai nascondendo qualcosa può avere delle conseguenze. Considera questo e, se possibile, studia modi per migliorare il camuffamento (ed esistono), se questo è fondamentale per te.

- La rete TOR non utilizza apparecchiature speciali ad alta velocità, ma, di fatto, normali computer. Da qui deriva un altro inconveniente - velocità la trasmissione di informazioni in questa rete segreta può variare in modo significativo e talvolta non è chiaramente sufficiente per, ad esempio, visualizzare i contenuti multimediali.

Dove scaricare la versione russa ufficiale di Tor Browser?

Su questo blog ho già pubblicato un articolo a riguardo. La Torah è stata menzionata anche lì. Naturalmente, è meglio e più sicuro scaricare qualsiasi prodotto dal sito Web dello sviluppatore, ovvero quello ufficiale (penso che tu lo sappia). La pagina di download di Tor Browser si trova a questo indirizzo (ancora una volta, per motivi di sicurezza, è meglio scaricare dal sito ufficiale):

Si prega di notare che è necessario selezionare una lingua prima di fare clic sul pulsante di download. L'impostazione predefinita è l'inglese, ma è possibile selezionare una dozzina di altre opzioni dall'elenco a discesa, tra cui versione russa completamente localizzata... Quindi funzionerà in modo più piacevole quando la lingua dell'interfaccia è nativa.

Tuttavia, durante l'installazione, ti verrà nuovamente chiesto la lingua dell'interfaccia preferita e lì puoi anche scegliere il russo. In caso contrario, il processo di installazione non è diverso dall'installazione di qualsiasi altro browser.

Tuttavia, al primo avvio, ti verrà chiesto se devi effettuare impostazioni aggiuntive. per connettersi alla rete TOR... Nella stragrande maggioranza dei casi, sarà sufficiente cliccare sul pulsante "Connetti":

Ci vorrà del tempo prima che il browser si connetta correttamente alla rete Tor:

Successivamente, si aprirà una finestra di un browser, che a prima vista sembra normale, ma funziona con Internet creando tunnel crittografati (analogici).

Tuttavia, gli stessi sviluppatori lo sottolineano Thor non è una panacea(almeno con le impostazioni predefinite). Pertanto, coloro che sono paranoici sull'anonimato assoluto sono invitati a seguire il link per chiarimenti in merito.

Come usare il browser Tor?

Quando si carica per la prima volta il browser, viene immediatamente richiesto usa l'anonimato per la ricerca su disconnettere.me. In realtà, è questo servizio che verrà utilizzato come "" in questo browser (puoi modificarlo nelle impostazioni), ad es. quando si immette una query nelle schede del browser appena aperte o quando la si immette tramite la barra degli indirizzi in qualsiasi scheda, l'anonimizzatore disconnette.me si aprirà con i risultati della ricerca.

La ricerca in realtà è condotta da Google (si può selezionare dalle impostazioni nel pannello superiore del servizio - vedi screenshot sotto), ma non ci sono tracce di chi ha esattamente cercato, quindi chi si preoccupa dell'anonimato deve mantenerlo in mente).

Non dimenticare anche seleziona e cerca la lingua(nel pannello superiore della finestra disconnessione.me a destra), perché grazie all'anonimizzatore, Google non sarà in grado di riconoscere automaticamente la tua lingua preferita. Anche se, scegliendo, ad esempio, il russo, apri in una certa misura il velo dei segreti della tua navigazione in incognito per questo motore di ricerca. Ma qui devi scendere a compromessi: o convenienza,.

Sì, anche il browser Tor ti avviserà al primo clic sul link che è meglio caricare le pagine in inglese, per evitarlo, per così dire.

Personalmente, ho scelto l'opzione "No", perché la comodità è più importante per me e non parlo altre lingue oltre al russo. Ahimè e ah.

A proposito, puoi verificarlo tu stesso che eri davvero "criptato". Per fare ciò, basterà passare da qualsiasi altro browser al sito, e poi fare lo stesso da sotto il Thor. Come puoi vedere, TOR è un sostituto (sono diventato un norvegese sensuale) e questa è solo una piccola parte della protezione del tuo anonimato.

A proposito, se fai clic sulla cipolla a sinistra della barra degli indirizzi, puoi vedere la stessa catena di tre nodi (proxy) che separa il tuo computer dal sito in cui vai (ho scritto sull'instradamento della cipolla appena sopra):

Questa catena di nodi può essere modificata se lo si desidera. Puoi anche cambiare la tua "personalità creata dal browser" se quella attuale non è di tuo gradimento. Tuttavia, questo chiuderà tutte le schede aperte in Tor e verrà ricaricato automaticamente.

Puoi accedere subito impostazioni di sicurezza:

Per impostazione predefinita, tutte le impostazioni sulla privacy (l'anonimato è abilitato), ma il livello di sicurezza è al livello più basso per il fatto che solo in questo caso tutte le funzioni di questo browser saranno disponibili... Quando imposti le impostazioni di sicurezza del browser Tor nella posizione "alta", un sacco di funzioni del browser saranno disponibili solo dopo la loro attivazione forzata (ovvero, tutto è disabilitato per impostazione predefinita). Per me, questo è eccessivo, quindi ho lasciato tutto com'era, ma puoi scegliere qualcosa nel mezzo (compromesso).

Altrimenti Tor Browser è simile a Mozilla Firefox, perché di fatto è assemblato sulla sua base. Questo sarà chiaramente visibile quando andrai nelle impostazioni (facendo clic sul pulsante con tre linee orizzontali nell'angolo in alto a destra):

Buona fortuna a te! A presto sulle pagine del sito blog

puoi guardare più video andando su");">

Potresti essere interessato

Incognito: cos'è e come abilitare la modalità di navigazione in incognito nel browser Yandex e Google Chrome

Incognito: cos'è e come abilitare la modalità di navigazione in incognito nel browser Yandex e Google Chrome  Cerca e visualizza la cronologia in Yandex: come aprirla e visualizzarla e, se necessario, cancellarla o eliminarla Come rendere la pagina principale di Yandex o Google la pagina iniziale, nonché impostare qualsiasi pagina (ad esempio questa) come home Come installare gratuitamente Google Chrome, Yandex Browser, Opera, Mazila e Internet Explorer sul tuo computer

Cerca e visualizza la cronologia in Yandex: come aprirla e visualizzarla e, se necessario, cancellarla o eliminarla Come rendere la pagina principale di Yandex o Google la pagina iniziale, nonché impostare qualsiasi pagina (ad esempio questa) come home Come installare gratuitamente Google Chrome, Yandex Browser, Opera, Mazila e Internet Explorer sul tuo computer  Come installare WhatsApp su un computer - Versione PC e utilizzare WhatsApp Web online (tramite browser web)

Come installare WhatsApp su un computer - Versione PC e utilizzare WhatsApp Web online (tramite browser web)

Buonasera, cari lettori e amanti della tecnologia informatica, continuiamo a studiare con voi il sistema operativo Windows 10 Anniversary Update e oggi voglio toccare il tema della sicurezza e dell'anonimato su Internet, scopriremo come utilizzare il tor browser e generalmente impararlo.

Anonimato su Internet

E così, quegli utenti che usano da tempo un'invenzione come Internet, almeno una volta si sono chiesti come posso organizzare l'anonimato su Internet, una persona può avere ragioni diverse per questo, dalla mania di persecuzione al vero nascondersi dai servizi speciali, un esempio possono essere gli hacker. E molti di loro usano il browser tor per una navigazione così tranquilla sul World Wide Web.

Storia e principio di funzionamento della rete tor

Come è consuetudine da secoli, questo è il pensiero dei pendo militari. I loro motivi non sono ancora noti e non ci sono dati precisi al riguardo, all'inizio del 2000 questa tecnologia per qualche motivo, decisero di renderla di pubblico dominio, anche con tutte le fonti. Direttamente una specie di regalo, come se fosse apposta. Forse c'era un retroscena nascosto in questo, ma non c'è motivo di non fidarsi del browser, dal momento che la community ha fatto di tutto per rendere questo progetto indipendente e sicuro. Per 15 anni, questi codici sono stati ben studiati e non hanno rivelato scappatoie nascoste per tracciare gli utenti.

Il principio fondamentale del browser tor è che puoi navigare in Internet, scaricare file o guardare video, in modo assolutamente anonimo e senza tracce. Avendo aperto, ad esempio, l'indirizzo del sito nel toro, il percorso sarà il sito, non potrò scoprire il tuo vero indirizzo ip rilasciato dal tuo provider.

In generale, tor stesso è stato concepito per una tale libertà nella rete, ma qualcuno può usarlo in questioni oscure, tutto dipende dai compiti. Di recente, io e te abbiamo sentito tutti il primo passo nella lotta contro la pirateria in Russia, vale a dire che l'accesso ai torrent è stato chiuso, e lì ti ho detto che il toro è in grado di aggirarlo. Questo è il suo scopo principale, aggirare i divieti di blocco dei siti a livello nazionale. I fornitori non sapranno nemmeno che l'hai fatto.

Come funziona TOR - Tutto è molto semplice qui, esiste una rete di nodi per questa tecnologia in tutto il mondo e verranno utilizzati tre nodi casuali per trasferire i dati. Nessuno sa quale, questa è la roulette.

Il browser invierà i pacchetti al primo nodo, che conterrà anche l'indirizzo crittografato del secondo nodo. Il primo nodo ha una chiave per la cifratura e, quando capisce chi sarà il secondo nodo, reindirizza lì il pacchetto di rete (livelli cipolla). Sul secondo nodo si riceve un pacchetto contenente una chiave per decifrare l'indirizzo del terzo nodo. A causa di questo schema, è difficile capire cosa stai aprendo esattamente nel tuo Tor Browser. Crittografando su ciascuno dei nodi della rete Tor e modificando l'indirizzo IP da cui viene effettuata la richiesta. I computer su una rete che fungono da server proxy sono chiamati relay

Vorrei attirare la vostra attenzione sul fatto che solo il percorso è crittografato, percorsi da un punto all'altro, tutto il contenuto del pacchetto non sarà crittografato. Quindi, se all'improvviso desideri maggiore sicurezza nel trasferimento di dati importanti, crittografali prima del trasferimento, ad esempio, nell'utility TruCript. Nel browser tor, non troverai code in SSL e TLS sulle informazioni di servizio, tutto verrà tagliato, in modo che non sarai in grado di capire quale sistema operativo o programma hai.

E così, c'è un utente Alice, fa una richiesta al server della directory globale, da lui vuole capire dove si trovano i server della rete Tor. Si crea una catena, ognuno conosce solo il proprio percorso, nessuno sa tutto. Inizia il trasferimento dei dati. Il tuo browser Tor locale negozia un elenco di chiavi di crittografia con ciascun nodo.

A causa del modo in cui il client Tor di Alice crittografa i suoi dati, ogni nodo della catena può conoscere solo gli indirizzi IP dei nodi direttamente adiacenti ad esso. Supponiamo che il primo server Tor della catena sappia che il client Tor di Alice sta inviando dei dati e che dovrebbe essere trasferito al secondo server Tor. Allo stesso modo, Bob sa solo che sta ricevendo dati dall'ultimo server Tor della catena, ma non ha idea della vera Alice.

Le reti toroidali sono nelle migliaia di nodi e se capisci che ogni volta che cambia un fascio di tre nodi, è semplicemente molto difficile calcolarti, per questo motivo si ottiene.

Tra gli svantaggi della rete TOR, possiamo dire che tutti i nodi sono computer ordinari e non apparecchiature super cool e ad alta velocità, quindi la velocità di trasferimento dei dati potrebbe essere più lenta di quella a cui sei abituato su un normale browser.

Informazioni sul browser Tor

- Tor non è stato ancora hackerato da nessuno. Non c'è un solo caso affidabile di hacking su questa rete.

- Thor è usato da persone normali, non solo da hacker disperati. È spesso utilizzato dai giornalisti, persone interessate alla vita dietro un firewall cinese, gli sviluppatori di questa idea hanno risposto freddamente.

cosa, hai qualcosa da nascondere?" frase: "No, non è un segreto - non sono affari tuoi

- Il browser Tor non ha scappatoie o buchi nascosti

- Nessuno è stato ancora condannato per supportare un nodo di inoltro, questo è quando rendi il tuo computer parte della rete toroidale e il traffico viene inseguito attraverso di esso.

- tor browser è molto facile da usare

Scarica il browser per Windows

Abbiamo capito tutto con il principio del lavoro, ora devi scaricare il browser tor per Windows. Vai al sito ufficiale.

https://www.torproject.org/projects/torbrowser.html.en

Scendi un po' più in basso e vedi una tabella riassuntiva della localizzazione del tor del browser, scegli la lingua che ti serve, ce l'ho in russo, non dimenticare di selezionare la profondità di bit corretta (32-64) per leggere il post sul link su la sinistra.

Installazione di Tor Browser

Dopo aver scaricato il browser torus, avvialo, prima di tutto seleziona la lingua del programma.

Tutta l'installazione e il disimballaggio sono completi e il nostro browser tor è pronto per l'uso, seleziona entrambe le caselle di controllo per creare un collegamento e avviare l'applicazione.

Configurazione del browser tor

inizierà la costruzione di una catena di nodi toroidali.

Tor si aprirà immediatamente, fai clic sul pulsante Apri impostazioni di sicurezza.

Ci sarà una scala con una maggiore sicurezza del browser, ti consiglio di scegliere tra media o moderatamente alta. Sul lato destro, ti verrà descritto cosa sta cambiando.

Se apri l'icona della cipolla, puoi tracciare la sua catena di tre nodi quando apri il sito, nel mio esempio il traffico è andato a USA> Francia> Norvegia.

Prima ti ho detto cosa ti dà il provider. Ad esempio, apro il browser Google Chrome, vado sul sito 2ip.ru e vedo che il mio vero indirizzo IP è 185.71.69.218

Ora apro il browser Tor, vado anche su 2ip.ru e vedo un altro paese e l'indirizzo IP 213.252.247.231

Se fai clic sull'icona a forma di arco nell'angolo in alto a sinistra e ricostruisci la catena per questo sito, ci trasferiamo nei Paesi Bassi. Penso che ora tu capisca come utilizzare il browser tor in Windows 10 e come crea catene.

Configurazione del browser Tor

Per entrare nelle impostazioni di Tor, nell'angolo in alto a destra, fai clic sul pulsante e vedrai un menu di scelta rapida, siamo interessati a Componenti aggiuntivi o Impostazioni. Passiamo agli Add-on.

Ci sono 4 estensioni installate di default:

- Https-Everywhere> ti fa navigare sempre in internet tramite https

- NoScript> disabilita gli script sui siti, più sicuro

- Torbutton> questo è essenzialmente il motore

Se fai clic sulle impostazioni di Torbutton, vedrai

- Non salvare la cronologia di navigazione

- Disabilita le estensioni

- Blocca i cookie di terze parti

- Modifica le informazioni che ti contraddistinguono dagli altri utenti

Ora vai alle impostazioni del browser tor. La prima scheda è quella principale, qui Tor Browser può essere selezionato come browser predefinito.

Nella scheda Cerca, puoi impostare un motore di ricerca predefinito per scegliere tra i giocatori occidentali più popolari.

Nel contenuto, puoi impostare i popup di blocco

Nella privacy, seleziona la casella Comunica ai siti che non voglio essere tracciato, in modo da non essere pieno di annunci basati sui tuoi interessi.

Bene, la scheda protezione, qui dall'utile Blocca i siti sospettati di attacchi.

Come configurare tor come relè

In precedenza, all'inizio, ti ho scritto che puoi rendere il tuo computer parte della rete tor e guidare il traffico sia all'interno che all'esterno, prima, fino alla versione 3, il meccanismo Vidalia era integrato nel browser.

Grazie al meccanismo Vidalia, sollevi nel suo insieme. Scarica e scompatta. Di conseguenza, avrai due cartelle e un file. Mettili nella root con Tor Browser installato.

Avvia Start Vidalia. Se ricevi un errore, Vidalia non è stato in grado di avviare. quindi fare clic su Mostra impostazioni.

Riavvia Avvia Vidalia e verifica che tutto sia perfettamente connesso.

Iniziamo a guardare le impostazioni, clicchiamo su Traffic Graph, comparirà una comoda finestra con le statistiche di rete. Il tuo traffico anonimo è stato eseguito.

Quindi, fai clic sulla panoramica della rete, per vedere quanti ripetitori ci sono ora nel mondo, dopo un carico completo, ne ho ottenuti più di 8000. Sfortunatamente, per qualche motivo ora, non mostra il paese del nodo. Ma questo è tutto risolvibile, ti mostrerò come.

- Funziona solo come client, ovvero il traffico di rete non verrà inviato tramite te

- Reindirizzare il traffico della rete interna del tor

- Reindirizzare il traffico della rete tor verso l'uscita

La scheda contiene inoltre le impostazioni di rete e il file di impostazioni Tor più necessario e deve essere modificata per imbrogliare bene.

Ecco come appare il contenuto del file torrc, ti consiglio di modificarlo con un normale blocco note dalla directory in cui si trova.

Spero che tu fossi interessato ad aumentare il tuo anonimato su Internet e capire come funziona il browser Tor.

Come rimuovere tor browser

Sì, ho dimenticato di dire che per rimuovere il browser tor, è sufficiente eliminare la sua cartella, poiché è un programma portatile, tutto è semplice.

Il browser TOR è forse il modo più semplice ed economico per connettersi a Internet in modo anonimo. Ora ti spiegheremo come configurare il browser TOR sul tuo computer, dove scaricarlo e come installarlo.

Passaggio n. 1. Scarica il browser TOP.

Il browser TOP è un browser gratuito basato su Firefox. Puoi scaricarlo dal sito ufficiale dello sviluppatore. Per fare ciò, vai sul sito, seleziona una lingua e fai clic sul pulsante "Download". Quindi inizierà il download dei file di installazione.

Per impostazione predefinita, il sito proporrà di scaricare la versione del browser TOP adatta al tuo sistema operativo. Se vuoi scaricare una versione per un altro sistema operativo, puoi farlo.

Passaggio n. 2. Installazione del browser TOP.

Nella fase di installazione di TOP, il browser non richiede alcuna configurazione aggiuntiva. Tutto avviene automaticamente, devi solo seguire le istruzioni che compaiono sullo schermo. Quindi prima devi selezionare la lingua del browser.

E poi la cartella in cui verrà installato il browser TOP.

Successivamente, resta solo da attendere fino al completamento dell'installazione.

Passaggio n. 3. Avvia e configura il browser Tor.

Dopo aver avviato il browser TOR, vedrai una finestra chiamata "Impostazioni di rete TOR".

Ci sono due pulsanti disponibili qui: Connetti e Configura. Se fai clic sul pulsante "Connetti", il browser TOP inizierà a funzionare con le impostazioni standard. Questa opzione è adatta per la maggior parte dei casi.

Il pulsante "Configura" avvierà la configurazione manuale del browser TOP. Questa opzione può essere utile se ti connetti a Internet tramite un server proxy o se il tuo ISP sta bloccando la rete TOR. Prima di tutto, il browser TOR chiederà se il tuo provider Internet sta bloccando la rete TOR. Se non ci sono problemi di connessione alla rete TOR o non ne sei sicuro, seleziona l'opzione "NO".

Se selezioni "Sì", il browser TOP ti offrirà di configurare i bridge. Un bridge è un punto della rete TOR il cui indirizzo non è pubblicato nella documentazione TOR. È possibile scaricare l'elenco dei ponti sul sito Web.

Dopo aver configurato i bridge TOP, il browser offrirà di configurare una connessione Internet tramite un server proxy. Se ti connetti direttamente a Internet (senza utilizzare un server proxy), qui devi selezionare l'opzione "NO".

Se viene utilizzato un server proxy per connettersi a Internet, è necessario selezionare l'opzione "S" e configurare le connessioni. Il browser TOP ti chiederà di selezionare il tipo di server proxy, il suo indirizzo IP e altre impostazioni relative al proxy.

Dopo aver configurato il server proxy, è sufficiente fare clic sul pulsante di connessione e il browser TOR si connetterà a Internet tramite la rete TOR.

Passaggio n. 4. Verifica delle impostazioni del browser TOP.

Se hai configurato correttamente il browser TOP, sullo schermo dovrebbe apparire il seguente messaggio: “Congratulazioni! Questo browser è configurato per utilizzare TOR."

Se lo schermo dice: "Ahimè. Al momento non stai utilizzando TOR", questo significa che c'è qualcosa di sbagliato nelle impostazioni del browser TOR e non è stato possibile connettersi alla rete TOR. In questo caso, puoi fare clic sul pulsante cipolla e selezionare "Impostazioni di rete TOR" o semplicemente premere il tasto S sulla tastiera.

Quindi puoi riconfigurare il browser TOR.

Passaggio n. 5. Modificare l'indirizzo IP nel browser TOP.

Immediatamente dopo esserti connesso a Internet tramite la rete TOR, ottieni un nuovo indirizzo IP. Ma, se necessario, questo indirizzo può essere modificato. Per fare ciò, è necessario fare clic sul pulsante a forma di cipolla e selezionare la voce di menu "Nuova catena TOR per questo sito".

Successivamente, la pagina verrà aggiornata e riceverai un nuovo indirizzo IP. Puoi controllare come funziona su qualsiasi sito per controllare l'indirizzo IP, ad esempio puoi usare il sito.