Buonasera cari lettori e amanti informatica, continuiamo a studiare il sistema operativo Windows 10 Anniversary Update, e oggi voglio toccare il tema della sicurezza e dell'anonimato su Internet, analizzeremo come utilizzare il browser tor e lo conosceremo in generale.

L'anonimato su Internet

E così, quegli utenti che usano da molto tempo un'invenzione come Internet, almeno una volta si sono chiesti come posso organizzare l'anonimato su Internet, una persona può avere diverse ragioni per questo, dalla mania di persecuzione al vero nascondersi da speciali servizi, un esempio possono essere gli hacker. E molti di loro usano il browser tor per una navigazione così tranquilla sul World Wide Web.

Storia e principio di funzionamento della rete tor

Come era consuetudine dai secoli passati, questa è un'idea dei pendo militari. Le loro motivazioni non sono ancora note e non ci sono dati esatti su questo, all'inizio del 2000 questa tecnologia perché, quindi ho deciso di inserirlo accesso pubblico, anche con tutte le fonti. Direttamente un regalo di qualche tipo, come apposta. Forse c'era una ragione nascosta in questo, ma non c'è motivo per non fidarsi del browser, dal momento che la comunità ha fatto di tutto per rendere questo progetto indipendente e sicuro. Per 15 anni, questi codici sono stati ben studiati e non hanno rivelato scappatoie nascoste per monitorare gli utenti.

Principale principio di tor browser è che puoi navigare in Internet, scaricare file o guardare video, in modo completamente anonimo e senza lasciare tracce. Ad esempio, aprendo l'indirizzo del sito nella Torah, il percorso sarà il sito, non sarò in grado di scoprire il tuo vero indirizzo ip rilasciato dal tuo provider.

In generale, tor stesso è stato concepito per una tale libertà sulla rete, ma qualcuno può usarlo in atti oscuri, tutto dipende dai compiti. Di recente, abbiamo tutti sentito che il primo passo nella lotta contro la pirateria in Russia, ovvero l'accesso ai torrent è stato chiuso, e lì ti ho detto che Tor può aggirarlo. Questo è il suo scopo originale, aggirare i divieti di blocco dei siti a livello nazionale. I fornitori non sapranno nemmeno che l'hai fatto.

Come funziona TOR - Qui è tutto molto semplice: esiste una rete di nodi per questa tecnologia in tutto il mondo e tre nodi casuali verranno utilizzati per il trasferimento dei dati. Nessuno sa cosa, è una roulette.

Il browser Tor invierà i pacchetti al primo nodo e lì sarà contenuto anche l'indirizzo crittografato del secondo nodo. Il primo nodo ha la chiave per la cifra e quando capisce chi sarà il secondo nodo, reindirizza pacchetto di rete lì (strati del bulbo). Sul secondo nodo, ricevi un pacchetto contenente la chiave per decifrare l'indirizzo del nodo 3. A causa di questo schema, è difficile capire esattamente cosa stai aprendo nel tuo Tor Browser. Crittografia su ciascuno dei nodi della rete Tor e modifica dell'indirizzo IP da cui proviene la richiesta. I computer sulla rete che fungono da server proxy sono chiamati relay.

Vorrei sottolineare ancora una volta che solo il percorso è crittografato, route point-to-point, tutto il contenuto del pacchetto non sarà crittografato. Quindi, se improvvisamente desideri maggiore sicurezza nel trasferimento di dati importanti, crittografali prima del trasferimento, ad esempio nell'utilità TrueCrypt. Nel browser tor non troverai code in SSL e TLS circa informazioni sul servizio, tutto verrà tagliato, in modo che non funzioni per capire quale sistema operativo o programma hai.

E così, c'è un utente Alice, lei fa una richiesta al server di directory globale, da lui vuole capire dove si trovano i server di rete Tor. Si crea una catena, ognuno conosce solo il proprio percorso, nessuno conosce il tutto. Viene avviato il trasferimento dei dati. Il tuo Tor Browser locale negozia un elenco di chiavi di crittografia con ogni nodo.

A causa del modo in cui il client Tor di Alice crittografa i suoi dati, ogni nodo della catena può conoscere solo gli indirizzi IP dei nodi direttamente adiacenti. Diciamo che il primo server Tor della catena sa che il client Tor di Alice sta inviando dei dati e che dovrebbero essere passati al secondo server Tor. Allo stesso modo, Bob sa solo che sta ricevendo dati dall'ultimo server Tor della catena, ma non ha idea della vera Alice.

Le reti di toroidi sono numerate in migliaia di nodi e, se capisci che ogni volta che un gruppo di tre nodi cambia, è molto difficile calcolarti, per questo motivo si ottiene.

Tra gli svantaggi della rete TOR, si può dire che tutti i nodi lo sono computer convenzionali e non hardware super cool e veloce, quindi la velocità di trasferimento dei dati potrebbe essere inferiore a quella a cui sei abituato su un normale browser.

tor browser fatti

- Tor non è stato ancora hackerato da nessuno. Non c'è un solo caso affidabile di hacking in questa rete.

- Tor è utilizzato anche dalla gente comune e non solo dagli hacker disperati. Spesso è usato da giornalisti, persone interessate alla vita dietro il firewall cinese, gli sviluppatori di questo frutto hanno risposto freddamente

Cosa, hai qualcosa da nascondere? frase: "No, non è un segreto, non sono affari tuoi

- Il browser tor non ha scappatoie e buchi nascosti

- Nessuno è stato ancora condannato per supportare un nodo di inoltro, questo è quando fai chattare il tuo computer sulla rete Tor e il traffico lo sta inseguendo.

- tor browser è molto facile da usare

Scarica il browser per windows

Abbiamo capito tutto con il principio di lavoro, ora devi scaricare il browser tor per Windows. Andiamo al sito ufficiale.

https://www.torproject.org/projects/torbrowser.html.en

Scendi un po' e guarda tabella pivot per la localizzazione del browser, scegli la lingua che ti serve, ce l'ho il russo, non dimenticare di selezionare la profondità di bit corretta (32-64) per leggere il post sul link a sinistra.

Installazione di Tor Browser

Dopo aver scaricato il browser Tor, avvialo, prima di tutto seleziona la lingua del programma.

Tutta l'installazione e la decompressione sono completate e il nostro browser è pronto per l'uso, seleziona entrambe le caselle di controllo per creare un collegamento e avviare l'applicazione.

Configurazione del browser Tor

inizierà la costruzione di una catena di nodi toroidali.

Aprirai Tor immediatamente, fai clic sul pulsante Apri impostazioni di sicurezza.

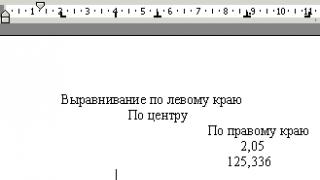

Ci sarà una scala con l'aumento della sicurezza del browser, ti consiglio di scegliere uno dei due livello medio o moderatamente alto. Sul lato destro, ti verrà descritto cosa sta cambiando.

Se apri l'icona della cipolla, sarai in grado di tracciare la sua catena di tre nodi quando apri il sito, nel mio esempio il traffico è andato a USA> Francia> Norvegia.

In precedenza, ti ho detto che il provider ti dà. Ad esempio, apro browser Google Chrome, vado sul sito 2ip.ru e vedo che il mio vero indirizzo IP è 185.71.69.218

Ora apro il browser Tor, vado anche su 2ip.ru da esso e vedo un altro paese e indirizzo IP 213.252.247.231

Se fai clic sull'icona dell'arco a sinistra angolo superiore e ricostruiamo la catena per questo sito, poi ci spostiamo nei Paesi Bassi. Penso che ora tu abbia capito come utilizzare il browser tor in Windows 10 e come costruisce catene.

Configurazione del browser Tor

Per accedere alle impostazioni di tor, nell'angolo in alto a destra, fai clic sul pulsante e vedrai menù contestuale, siamo interessati a componenti aggiuntivi o impostazioni. Andiamo su Componenti aggiuntivi.

Per impostazione predefinita, sono installate 4 estensioni:

- Https-Everywhere > ti assicura di navigare sempre in Internet tramite https

- NoScript > disabilita gli script sui siti, più sicuro

- Torbutton > questo è essenzialmente il motore

Se fai clic su Impostazioni su Torbutton, vedrai

- Non salvare la cronologia di navigazione

- Disabilita le estensioni

- Blocca i cookie di terze parti

- Modifica le informazioni che ti distinguono dagli altri utenti

Ora andiamo alle impostazioni del browser tor. La prima scheda è quella principale, qui Tor Browser può essere selezionato come browser predefinito.

Nella scheda Cerca, puoi impostare il motore di ricerca predefinito per scegliere tra i giocatori occidentali più popolari.

Nel contenuto, puoi impostare il blocco dei popup

Nella privacy, assicurati di selezionare la casella Informa i siti che non voglio essere monitorato in modo da non ricevere annunci basati sui tuoi interessi.

Bene, la scheda di protezione, qui dagli utili siti Block sospettati di attacchi.

Come impostare tor come relè

In precedenza, all'inizio, ti ho scritto che puoi rendere il tuo computer parte della rete tor e indirizzare il traffico sia all'interno che all'esterno di esso, prima, fino alla versione 3, il meccanismo Vidalia era integrato nel browser.

Grazie al meccanismo Vidalia, sollevi nel suo insieme. Scarica e decomprimi. Di conseguenza, avrai due cartelle e un file. Mettili alla radice installato Tor Browser.

Lanciamo Start Vidalia. Se viene visualizzato un errore, Vidalia non può avviarsi. quindi fare clic su Mostra impostazioni.

Riavviamo Start Vidalia e vediamo che tutto è perfettamente connesso.

Iniziamo a guardare le impostazioni, clicchiamo Traffic Graph, apparirà una comoda finestra con le statistiche di rete. Gestisci il tuo traffico anonimo.

Quindi, fai clic sulla panoramica della rete, per vedere quanti ripetitori ci sono ora nel mondo, ho dopo Pieno carico ne sono risultati più di 8000. Sfortunatamente, ora per qualche motivo non mostra l'indicazione del paese del nodo. Ma è tutto risolvibile, ti mostrerò come.

- Funziona solo come client, ovvero il traffico di rete non verrà inviato tramite te

- Inoltro del traffico rete interna toro

- Inoltra il traffico di rete Tor all'uscita

La scheda contiene inoltre impostazioni di rete e la maggior parte file desiderato Impostazioni Tor, deve essere modificato per il confezionamento fine.

Ecco come appare il contenuto del file torrc, ti consiglio di modificarlo con un normale blocco note dalla directory in cui si trova.

Spero che tu sia interessato ad aumentare il tuo anonimato su Internet e a comprendere il principio del browser Tor.

Come rimuovere tor browser

Sì, ho dimenticato di dire che per rimuovere il browser tor, devi solo eliminare la sua cartella, poiché questo programma portatile, tutto è semplice.

L'articolo viene fornito esclusivamente allo scopo di familiarizzare con la tecnologia del browser Tor (Tor).

IN l'anno scorso Puoi sentire parlare di restrizioni su Internet sempre più spesso. Governi paesi diversi vietare l'accesso ai propri cittadini a risorse con contenuti non corretti, secondo i deputati. Gli operatori sono obbligati a trasferire informazioni sugli utenti e non c'è alcun dubbio sull'anonimato su Internet. Allo stesso tempo, i siti bloccati dalla decisione di alcune autorità non contengono sempre materiali che possono danneggiare gli utenti.

"Il frutto proibito è dolce" e le varie restrizioni su Internet hanno dato origine non solo a modi per aggirarle, ma a un insieme rete segreta, a cui è possibile accedere solo utilizzando mezzi speciali, nascondendo le informazioni sull'utente. La rete anonima si chiamava Tor, ed è disponibile in modo assolutamente gratuito per tutti.

Cos'è Tor

L'abbreviazione Tor sta per The Onion Router, ovvero "Onion Router". Un nome del genere può sembrare ridicolo a persone che non hanno familiarità con il concetto di "instradamento della cipolla". Si riferisce alla tecnologia di scambio anonimo di informazioni utilizzando uno standard rete di computer. Il principio di funzionamento del sistema si basa sulla crittografia costante dei dati durante il trasferimento dal server al client. I dati passano attraverso molti nodi di rete, cancellando così le tracce che potrebbero portare al mittente e al destinatario delle informazioni.

Grazie a Utenti Tor potrebbero non preoccuparsi del loro anonimato su Internet. Hanno l'opportunità di visualizzare tutte le informazioni a cui sono interessati, lasciare segretamente messaggi sui siti Web, scambiarsi messaggi crittografati. messaggi privati e fare tante altre cose nascoste a tutti. In Aiuto puoi facilmente aggirare tutte le restrizioni del provider imposte ai siti.

Come puoi vedere, i siti rete nascosta Tor non è moderato o recensito da nessuno. Non puoi inviare un reclamo sui contenuti contro di loro e, se lo fai, tali azioni non porteranno a nulla. Di conseguenza, in Tor puoi trovare, tra le altre cose, informazioni vietate in tutti i paesi. Nella rete Tor sono contenuti materiali e servizi scioccanti, illegali, privi di umanesimo e significato. È per questo che ha ricevuto il nome " rete oscura". I siti creati esclusivamente per essere accessibili tramite Tor si trovano nella zona del dominio .onion. Non sono indicizzati da regular motori di ricerca, e sono accessibili solo tramite la rete Tor anonima.

Attraverso qualsiasi computer è possibile visualizzare le informazioni sulla rete Tor, ma ciò richiede un browser con lo stesso nome, distribuito gratuitamente.

Come usare il browser Tor

Iniziare con Tor è abbastanza semplice, tutto ciò che devi fare è scaricare Tor Browser da browser normale e installarlo. Tor è installato come segue:

Una volta che Tor Browser è installato sul tuo computer, deve essere configurato correttamente per funzionare rete anonima. Avvia Tor tramite il collegamento Avvia Tor Browser.exe dalla cartella in cui è stato installato. Successivamente, è necessario impostare i parametri iniziali. Questo può essere fatto automaticamente facendo clic su "Connetti" nella finestra che si apre, ma questo metodo non funziona sempre.

Se non sei riuscito a connetterti automaticamente alla rete Tor, puoi selezionare la voce "Configura" e installarlo tu stesso parametri richiesti. Anche il processo di configurazione manuale di Tor è abbastanza semplice, dovrai rispondere a 2 domande:

Quando le risposte sono selezionate, il browser Tor proverà di nuovo a produrre sintonia automatica secondo i dati ricevuti. L'operazione potrebbe richiedere un paio di minuti, dopodiché Tor si avvierà.

Nota: il browser Tor è basato su Firefox.

Per assicurarti finalmente che il computer sia ora in una rete anonima, devi fare clic sul pulsante "Verifica impostazioni Internet Tor".

Se si apre una pagina che dice che il browser utilizza Tor, tutto è impostato correttamente e il programma può essere utilizzato per l'accesso anonimo alle risorse.

Importante: Nel browser Tor, puoi guardare la catena attraverso la quale viene raggiunto l'anonimato dell'utente. In qualsiasi pagina, fai clic sull'icona a forma di cipolla verde a sinistra della barra degli indirizzi. Si aprirà un menu a comparsa in cui puoi vedere quale catena passa la richiesta dal computer al server di destinazione.

Per ottenere la massima privacy, Tor fornisce 4 livelli di sicurezza. Per impostazione predefinita, il browser imposta il minimo, ma puoi modificarlo se lo desideri. dato parametro. Per fare ciò, fai clic sulla cipolla verde a sinistra della barra del browser e seleziona "Impostazioni privacy e sicurezza".

Si aprirà una nuova finestra in cui è possibile utilizzare il dispositivo di scorrimento per regolare il livello di sicurezza da basso ad alto. Vicino a ciascuna delle opzioni è scritto come differiscono e quali funzioni disattivano. Maggiore è il livello di sicurezza, peggio i vari plug-in e servizi funzioneranno nel browser e verrà visualizzato il contenuto dei siti.

Per utilizzo di base Il browser Tor ha un livello di sicurezza abbastanza basso.

Quali sono i contro del browser Tor

Il completo anonimato sul Web è un vantaggio piuttosto significativo per molti di passare completamente al browser Tor. Nonostante ciò, il numero di persone che lo usano regolarmente è piccolo.

IN Ultimamente l'interesse per la rete anonima è in costante crescita. E ci sono molte ragioni per questo..

Le "riforme democratiche" nel mondo sono in pieno svolgimento. I governi di quasi tutti i paesi ora credono sinceramente di avere il diritto di decidere dove andare i propri cittadini, cosa vedere e cosa leggere. Fasci di leggi, “con le migliori intenzioni” timbrate da pensieri, consigli e parlamenti, definiscono sempre più nettamente i confini delle riserve, entro le quali ormai è possibile solo l'esistenza di utenti sulla rete globale.

“Tu non vai lì, vai qui. E poi la neve cadrà sulla tua testa: sarai completamente morto ”©“ Gentlemen of Fortune ”.

Un altro momento di tensione sono le incessanti rivelazioni di Edward Snowden, da cui risulta chiaro che la sorveglianza totale di tutti e di tutti da parte dei servizi speciali ha già acquisito una portata davvero mondiale. Naturalmente, la stragrande maggioranza delle persone non ha nulla da nascondere, ma è estremamente spiacevole rendersi conto che sei sotto il costante limite delle forze speciali, ogni tuo passo è monitorato e registrato e qualcuno cerca regolarmente di mettere le loro mani cattive in la tua "biancheria sporca". E non importa assolutamente per quale scopo lo fa, se ha buone intenzioni o meno.

Perché è necessario, questo Tor?

Sempre più persone stanno cercando di mantenere la propria vita privata al sicuro dal naso lungo dei servizi segreti. Sempre più persone stanno cercando di sbarazzarsi delle "cure paterne" dei funzionari statali e vogliono esercitare il loro diritto costituzionale di decidere autonomamente dove andare, cosa scegliere, dove cercare e cosa fare.

Ed ecco che l'anonima rete Tor viene in soccorso. Dal momento che può fornire una significativa riduzione dell'attenzione ossessiva verso un singolo individuo, rimuovendo contemporaneamente quasi tutte le restrizioni al movimento lungo World Wide Web. Tor nasconderà la tua identità sul Web, nasconderà tutto ciò che hai fatto su Internet e dove sei andato.

Inoltre, la rete Tor ha un altro piccolo bonus pratico. Abbastanza spesso ti consente di aggirare una cosa così fastidiosa come un divieto IP su vari siti. Un po', ma carino.

Cos'è Tor e come funziona

Allora, qual è la rete anonima Tor. Tor è l'abbreviazione di The Onion Router (per coloro che non conoscono il borghese, ma sono curiosi - vedere la traduzione in). Se qualcuno è interessato a noioso dettagli tecnici lascialo calpestare Pagina Tor su Wikipedia e capisce. Vorrei un po' più semplice - alla stessa pagina su Lurkomorye. Cercherò di spiegare rapidamente "sulle dita".

Sebbene questa rete operi sulla base di internet regolare, ma in esso tutti i dati non vanno direttamente da te al server e ritorno, come nella "grande" rete, ma tutto viene eseguito attraverso una lunga catena di server speciali e viene crittografato molte volte in ogni fase. Di conseguenza, il destinatario finale, cioè tu, diventa completamente anonimo per i siti, invece del tuo indirizzo reale viene visualizzato l'IP assolutamente sinistro, che non ha nulla a che fare con te. Tutti i tuoi movimenti diventano impossibili da tracciare, così come quello che hai fatto. E anche intercettare il tuo traffico diventa del tutto inutile.

È in teoria. In pratica, a volte non tutto è così roseo. Ma di tutti possibili problemi parleremo un po' più tardi. Sei già stanco della lunga e noiosa introduzione, vero? Non vedi l'ora di installare e provare questo miracolo il prima possibile? Bene, allora andiamo!

Iniziamo a usare Tor?

Tor è un dispositivo piuttosto complicato in termini di installazione e configurazione. E in tempi non così antichi, collegare ad essa una normale “teiera” divenne un compito per nulla banale. Tuttavia, oggi tutto è molto più semplice. Intelligente e persone gentili ha preso tutti i moduli necessari, li ha messi insieme in un mazzo coerente, ha impostato tutto come dovrebbe e l'ha inserito pacchetto unico. Questo pacchetto si chiama . E dopo il download, tutto il trambusto si riduce al solito disimballaggio e al successivo calpestio del pulsante "Voglio Tor!". E appare Tor.

Certo, i fanatici del computer e quelli che non hanno niente da fare o vogliono divertire il proprio PC, come prima, possono scaricare tutto moduli richiesti separatamente e rosicchiare il "Kama Sutra" tecnico di più pagine, cercando di legarlo tutto in un unico insieme, e almeno in qualche modo impostare ed eseguire il progetto risultante. Auguriamo loro buona fortuna e noi stessi faremo qualcosa di più gratificante.

Consiglio su questa scheda di prestare attenzione al link " Controllo delle impostazioni Internet di Tor". Fare clic su di esso ti aiuterà finalmente ad assicurarti di essere davvero in una rete anonima. A proposito, c'è anche un link a una guida rapida.

Quindi, ora sei invisibile. Tuttavia, finché non ti gira la testa per l'anonimato e l'impunità immaginaria, mi affretto a rovinare leggermente il tuo umore. Proprio così, puramente per danno personale.

Non mi resta che raccontarvi alcune delle "insidie" della rete Tor, in modo che in cerca di avventure nei vostri "emisferi inferiori" non le colpiate su queste pietre.

Un po' di sicurezza in Tor

Quindi, da cosa Tor non può proteggersi. Tor non può proteggere una persona dalla propria stupidità. Se una persona ha solo segatura invece del cervello nella crescita cervicale, o cerca di proposito problemi per se stesso, allora troverà sicuramente questi problemi. E nessun Tor aiuterà qui. Impara a usare il cervello ed esercita la massima cautela. Tor non sarà inoltre in grado di proteggerti dai programmi chat sul tuo computer. Qualsiasi plug-in o componente aggiuntivo nel browser può "moltiplicare per zero" tutto il tuo anonimato in un momento. Sì, il browser...

Ecco perché il pacchetto che stiamo considerando utilizza una versione appositamente drogata di Ognelis. A proposito, è necessario ricordare a qualcun altro che Windows stesso è un enorme Trojan e uno spyware? ( I Linuxoid possono respirare liberamente qui - non si preoccupano mai dei problemi di "ventilazione" di questi bambini). Tor non sarà inoltre in grado di proteggerti da virus e hacker. Beh, non è pensato per quello! Prendi te stesso normale antivirus e un firewall, configurali correttamente e impara a usarli - e dormi sonni tranquilli.

I principali problemi della rete anonima Tor

Va bene, sto terminando la mia digressione e passando direttamente ai problemi della rete Tor stessa. La prima cosa che salta all'occhio è la velocità. Velocità di caricamento della pagina. Sebbene le parole "velocità" e "precipitazioni" siano chiaramente inadeguate qui. Le pagine si caricano molto più lentamente del solito. Questo è il prezzo dell'anonimato. La pagina che hai richiesto prima di accedere al tuo browser, a lungo penzola tra i server di tutto il mondo. Tuttavia, va riconosciuto che la situazione ora è molto migliore rispetto a un paio di anni fa ed è del tutto possibile vivere con una tale velocità. Se ti ci abitui un po'. Nonostante tutto, la rete si sviluppa e si rafforza.

servizi speciali

Un altro - e forse il principale - problema della rete Tor sono le agenzie di intelligence. Non possono accettare il fatto che folle di utenti vagano per la rete liberamente e in modo incontrollabile senza di loro. l'occhio che tutto vede". E fanno costantemente ogni possibile tentativo di cambiare la situazione. I tentativi sono molto diversi, fino a francamente criminali. Prima del virale attacchi di hacker e hack, infezione mirata di software e server con trojan. Anche se raramente, a volte i loro sforzi finiscono con successo per loro, e interi segmenti cadono dalla rete della "cipolla" e un "pativen" parte per uno dei più sfortunati (o più stupidi o più arroganti). Ma non farai niente di criminale a Tor, vero? Questo è tutto per assicurarti di non rilassarti troppo francamente e ricordare costantemente che Tor non è una panacea e qualsiasi anonimato è relativo. E se hai già deciso di giocare d'azzardo con lo stato, la questione della tua cattura è solo questione di tempo.

funzionari

Oltre alle agenzie di intelligence che rappresentano gli interessi degli stati, i funzionari dello stato rappresentano spesso un problema per l'anonima rete Tor. Il desiderio di “tenere e non lasciar andare” nelle persone che hanno preso il potere è indistruttibile. Occasionalmente, in relazione ad alcune cose, questo desiderio è abbastanza giustificato e giusto, ma il più delle volte non lo è. E il briciolo di libertà dato da Tor agisce come uno straccio rosso su di loro. In alcuni paesi, la rete Tor è già vietata. Legislativamente. C'è stato un simile tentativo in Russia. Finora, solo nella versione bozza. Se questo progetto diventerà legge e quando, non lo so. Sul questo momento La rete Tor in Russia funziona senza restrizioni. Vieta - ci sarà qualcos'altro al posto di esso. Non lo posterò qui testualmente. saggezza popolare su questo punteggio, ma dirò un po' più morbido e snello: "Ad ogni azione c'è una reazione".

hacker

Un'altra disgrazia per Tor sono gli hacker. Alcuni di loro sono ideologici. e alcuni sono semplicemente lapidati a *** (scusate l'espressione non parlamentare). Periodicamente, il più delle volte durante l'esacerbazione primaverile o autunnale, organizzano "crociate", cercando di "ripulire il mondo dalla sporcizia". Allo stesso tempo, l'opinione del mondo stesso non li infastidisce affatto. Pensano di avere il diritto di decidere per tutti. Non molto tempo fa, c'è stata una "campagna" contro, diciamo, il porno non tradizionale, sulla rete Tor. Il caso in questo caso è piuttosto caritatevole. Tuttavia, insieme al porno, sono stati segati anche un sacco di siti completamente bianchi. Proprio così, di passaggio. E chi ha detto che la prossima volta si limiteranno solo a questo? Quindi sappi che se il tuo sito preferito di "cipolle" ha smesso improvvisamente di aprirsi, è del tutto possibile che queste siano le azioni di uno di questi con il cervello infiammato.

File infetti

Strettamente adiacente agli hacker è il problema con i file infetti di Tor Browser. E qui spesso sbirciano le orecchie di vari servizi speciali, cercando di piantare il loro Trojan invece di una rete anonima. Ad esempio, nel App Store offrono ancora di scaricare il Tor Browser infetto. Inoltre, l'amministrazione dell'App Store ne è stata informata ripetutamente in autunno. Tuttavia, il Trojan è ancora lì. Strana situazione e strana lentezza. Vero, tutta la stranezza scompare all'istante quando si ricorda che la tenera e tremante amicizia tra di loro Apple Corporation e la US NSA sta diventando più forte di giorno in giorno. Quindi scaricate i file di Tor stesso esclusivamente dal sito ufficiale, oppure - il nostro motore, infatti, vi darà anche un file direttamente dal sito ufficiale.

Piccoli svantaggi di Tor

Con una panoramica dei problemi più o meno gravi della rete Tor, è finita. Passiamo ai piccoli fastidi. Ho già parlato di siti che scompaiono periodicamente. Ora sui siti russi in questa rete anonima. Sono pochi. Ma esistono già e ce ne sono sempre di più. E anche in molti forum non parlanti ci sono sezioni per i russi. Quindi troverai dove vagare e con chi parlare. Tuttavia, la lingua principale della rete Tor è ancora l'inglese e tutte le cose più gustose di questa rete sono in borghese. Anche se al tuo servizio ci sono sempre tutti i tipi di dizionari e.

Ulteriore. Va ricordato che la rete Tor fondamentalmente non è né moderata né controllata da nessuno. A volte si verifica un certo controllo sui singoli siti quando i loro proprietari stabiliscono regole per i loro visitatori. Ma non di più. Pertanto, potresti benissimo imbatterti in cose che ti scioccano. Sii pronto per questo. Anche in questa rete ci sono vari stronzi, schizoidi schietti, maniaci e altri mostri. Ce ne sono molti nella "grande" Internet, ma in una rete anonima si sentono più a loro agio e non sono particolarmente timidi. La loro percentuale è molto inferiore a quella che i funzionari del governo stanno cercando di dirci su questo, ma esistono. E se avete figli minorenni, vi consiglio di tenerli lontani da Tor.

E in generale, chiedo fortemente di proteggere Internet dai bambini! Ne beneficerà solo Internet. Lo renderà molto più sicuro.

Bene, in generale, ha raccontato tutte le storie dell'orrore. Ti ricorderò solo dei virus dai quali Tor non ti proteggerà: proteggiti. Bene, di nuovo sull'anonimato: non succede mai al cento per cento, usa la tua materia grigia più spesso.

E per dessert, un piccolo elenco di siti di "cipolla", per così dire, per l'overclocking.

Chicche e bonus: un piccolo elenco di siti "a cipolla".

A proposito, se non hai ancora capito, in Tor Browser puoi aprire sia i siti ordinari della "grande" Internet, aggirando alcuni inconvenienti, sia i siti speciali della rete anonima "onion". Questi siti si trovano in una speciale zona di pseudo-dominio .cipolla(guarda bene l'indirizzo). Dal solito Internet, non si aprono. Affatto. Solo da Tor Browser in esecuzione e connesso alla rete.

- Tor Wiki(http://torwikignoueupfm.onion/) - Directory dei link Tor.

- Il Wiki nascosto(http://kpvz7ki2v5agwt35.onion/wiki/index.php/Main_Page) è il primo sito che ogni nuovo utente della rete Tor dovrebbe guardare. Contiene collegamenti a quasi tutte le risorse della rete "onion". Spesso non disponibile a causa dell'enorme afflusso di visitatori.

- Il Wiki nascosto senza censure(http://zqktlwi4fecvo6ri.onion/wiki/index.php/Main_Page) - mirror di The Hidden Wiki. La moderazione è minima.

- TORDIR(http://dppmfxaacucguzpc.onion/) - una grande directory di siti "onion".

- Tor Cerca(http://kbhpodhnfxl3clb4.onion/), Torgle(http://zw3crggtadila2sg.onion/torgle), TORCIA(http://xmh57jrzrnw6insl.onion/) e L'abisso(http://nstmo7lvh4l32epo.onion/) - motori di ricerca sulla rete Tor, almeno uno di loro funziona.

- Flibusta(http://flibustahezeous3.onion/) - uno specchio della famosa libreria nella rete onion (linguaggio RU).

- OnionNet(http://onionnetrtpkrc4f.onion/) - Rete IRC. La principale lingua di comunicazione è l'inglese. canali diversi di discussione, fino a un immigrato clandestino. Server aggiuntivi: ftwircdwyhghzw4i.onion, renko743grixe7ob.onion, nissehqau52b5kuo.onion.

- vTOR" e(http://da36c4h6gxbckn32.onion/) - social network. club di interesse, blog, forum.

- RAMPA(http://ramp2bombkadwvgz.onion/) - il più grande fino ad oggi sala commerciale nel segmento russo della rete Tor. Di recente, ci sono state molte lamentele sulle azioni dell'amministrazione e sui crescenti casi di truffatori. (Quindi non schioccare il becco e tieni gli occhi e le orecchie aperti) Allo stesso tempo, il massimo grande scelta in tutta la rete. E i prezzi più alti.

- RUForum(http://ruforumqewhlrqvi.onion/) - un forum in lingua russa con comunicazione e vendita di tutto ciò che è impossibile. Recentemente chiuso agli estranei. La registrazione è a pagamento - $ 10.

- Amberroad(http://amberoadychffmyw.onion/) è una delle più grandi piattaforme di commercio ombra.

- Mercato dell'assassinio(http://assmkedzgorodn7o.onion/) - scommettere sull'indovinare la data di morte di eventuali persone cattive. Chiunque può aggiungere una persona alla lista o aumentare l'offerta per le posizioni esistenti. Al momento Barack Obama e Ben Bernanke sono in testa.

- Attaccalo(http://tuwrg72tjmay47uv.onion/) - un servizio live per l'assunzione di hacker.

- Wikileaks(http://zbnnr7qzaxlk5tms.onion/) - Spero di non aver bisogno di spiegare di cosa si tratta? Specchio nella rete "cipolla" (ENG).

- Portale della cipolla(http://ximqy45aat273ha5.onion/) - guida alla rete "onion" (RU).

- http://k4bmdpobhqdguh2y.onion/ - blog sulle novità servizi nascosti reti (ENG).

- Lukochan(http://562tqunvqdece76h.onion/Lukochan/) - scheda grande (ENG, RU).

- via della Seta(http://silkroadvb5piz3r.onion) è un altro grande mercato anonimo (ENG).

- Le chiavi aprono le porte(http://wdnqg3ehh3hvalpe.onion/) - un sito sull'hacking di console di gioco e gadget vari (ENG).

- http://n2wrix623bp7vvdc.onion/hackingservices.html - una risorsa sull'hacking dei social network, ecc. (ITA).

Tutti i tipi di risorse politico-rivoluzionarie-partigiane non sono qui citate intenzionalmente. Chi ne avrà bisogno lo troverà.

E il nononimato e la navigazione web gratuita, aggirando la censura, possono ora diventare fattore chiave quando si sceglie il browser Web corrente per esigenze personali. In alcune situazioni, o può aiutare, ma dobbiamo capire che questo è tutt'altro che una panacea. Se il traffico web nel tuo paese è pesantemente monitorato e censurato, la modalità di navigazione in incognito potrebbe essere più un "effetto placebo" che un vero aiuto per nascondere la tua posizione o bloccare il filtraggio delle risorse censurate. Circa cinque anni fa, la comunità indipendente per la sicurezza in Internet ha presentato il suo nuovo progetto- browser chiamato Tor. Dopo il rilascio, la maggior parte degli esperti nel campo della protezione informatica e della sicurezza della navigazione web ha riconosciuto all'unanimità Tor soluzione migliore per aggirare i filtri web, nascondere la posizione dell'utente sulla rete durante la navigazione attiva e bloccare il tracciamento dell'attività dell'utente da parte di risorse di terze parti, botnet e spy tracker. Cosa si meritava Tor di tale popolarità e cosa deve a un feedback così lusinghiero da parte della comunità della rete? Oggi discuteremo più in dettaglio come lavorare con il browser Tor e di cosa tratta questo progetto.

Conoscere il browser Tor e le sue caratteristiche principali

In sostanza, Tor è stato creato ed è ancora in fase di sviluppo grazie al supporto e agli sforzi della comunità di sviluppatori di Mozilla, e l'iniziativa stessa è un Firefox moderno migliorato con particolare attenzione alla privacy, all'anonimato online e all'elusione della censura.

Le caratteristiche principali di Tor Browser sono le seguenti:

- garantire l'anonimato dell'utente nascondendo il suo indirizzo IP;

- la possibilità di aggirare la censura online, visualizzare pagine e siti bloccati;

— completa assenza meccanismi integrati per il monitoraggio delle azioni degli utenti;

- rifiuto di trarre benefici materiali dovuti al trattamento interno dei dati dell'utente;

Come lavorare con il browser Tor: principi e meccanismi di base

In sostanza, la rete Tor comprende decine di migliaia di server sparsi in tutto il mondo. il globo e gestito da volontari. Quando crei ogni connessione, tre nodi di trasmissione Tor vengono selezionati dalla rete e la tua connessione alla rete viene organizzata attraverso di essi. Ciascuno dei frammenti di rete è crittografato in modo tale che l'intero percorso non sia noto ai relè trasmittenti. informazioni di rete dal nodo mittente a quello ricevente.

Quando si utilizza il browser Tor, la connessione Web viene generata da un indirizzo IP discreto, spesso situato in un altro stato. Pertanto, Tor riesce a nascondere il tuo indirizzo IP dalle risorse web che visiti. Allo stesso modo, i siti web sono nascosti a terzi in grado di intercettare il traffico di rete.

Poiché Tor riesce a nascondere la connessione tra te e le risorse web, ti dà la libertà di navigare sul web senza temere la sorveglianza online. L'utilità è utile anche quando si ignorano i filtri online. Potresti visitare risorse che sono inaccessibili a causa del blocco e pubblicare i tuoi dati su tali siti web.

Installazione e configurazione

Se l'accesso alla home page del progetto Tor è bloccato nel tuo paese, puoi utilizzare i servizi E-mail. Basta inviare un'e-mail e ottenere in cambio un collegamento per scaricare l'app. Invia un messaggio a indirizzo successivo: [email protetta] Nel messaggio stesso devi indicare esplicitamente quale versione del browser desideri ricevere (linux, osx o windows). Alla tua cassetta postale arriverà una lettera di risposta contenente un collegamento all'archivio con il browser in Github, documenti Google o Dropbox.

Quindi, come installare e configurare il browser Tor?

Andiamo a homepage il progetto Tor. Premiamo il pulsante “Download Tor Browser” sul lato sinistro dello schermo e, di conseguenza, poniamo il focus sulla targa per selezionare la versione del browser che si trova nella stessa pagina.

Siamo interessati alle versioni finali e di debug delle build compilate (stabili) per Windows. Selezioniamo la versione in russo e facciamo clic sulla voce di menu corrispondente. Salviamo il kit di distribuzione scaricato sul disco rigido o su un'unità flash.

Quindi, quando il file viene caricato, eseguilo per l'esecuzione doppio click sull'icona del file nella cartella o singolo direttamente dal browser.

Prima di tutto, ci viene offerto di scegliere la lingua in cui vogliamo vedere l'interfaccia del prodotto e tutti i suoi menu principali, nonché il programma di installazione stesso. Scegliamo "russo".

Quindi, seleziona la cartella in cui vogliamo installare l'applicazione. Può essere una cartella desktop o un " File di programma”, ma ricordalo questo progettoè portatile, ovvero puoi facilmente copiare la cartella finita con i file del browser installati e trasferirla liberamente su un altro computer senza reinstallarla. Questo rende l'utilizzo di Tor Browser ancora più conveniente.

Quando lo stoccaggio file eseguibili e verranno selezionate le librerie Tor, verrà avviato il processo di installazione. Aspetta letteralmente un minuto prima che la procedura sia completata.

Al termine, sullo schermo appariranno due caselle di controllo, che ti permetteranno di avviare immediatamente Tor quando la finestra è chiusa, nonché di inserire scorciatoie per l'avvio sul desktop e nel menu Start. Esponiamoli entrambi per iniziare immediatamente il processo su come lavorare con il browser Tor.

Quando Tor viene avviato per la prima volta, l'applicazione ti chiederà esattamente come vuoi connetterti alla rete:

Direttamente. Vale la pena scegliere questa opzione se l'accesso alla rete dalla tua posizione non è limitato e Tor non è bloccato, non è proibito dalla legge e il suo utilizzo non è monitorato dal punto in cui stai tentando di penetrare nella rete.

In questo caso, fare clic sul pulsante "Connetti".

Dopo alcuni minuti necessari per connettersi alla rete, sullo schermo apparirà il modulo di lavoro del browser Tor e puoi iniziare a lavorarci subito.

Con accesso limitato. Dai la preferenza a questa opzione se l'accesso a Internet è limitato o Tor è vietato o bloccato nel tuo paese.

In questo caso, seleziona l'opzione "Personalizza" e procedi a una personalizzazione più approfondita.

Alla domanda "La connessione alla rete è bloccata dal tuo provider?" rispondiamo di sì, dopodiché iniziamo il debug dei bridge Tor.

Cosa sono i bridge e come funziona il browser Tor con la loro partecipazione?

Se sei costretto a utilizzare Tor in una posizione in cui la rete è bloccata, vale la pena ricorrere ai servizi di un bridge relay. I bridge non sono inclusi nell'elenco degli elenchi pubblici dei relè Tor, quindi ci vorrà molto più tempo e sforzi per bloccarli. Un certo numero di bridge supportano anche i trasporti collegabili che cercano di nascondere il traffico in entrata e in uscita. Ciò fornisce supporto nella lotta ai filtri online che tentano di rilevare e implementare il blocco dei bridge. Per impostazione predefinita, il trasporto è denominato obfs4. In aggiunta a quanto sopra, il suo scopo aggiuntivo è ridurre le possibilità di successo delle persone che intendono scoprire se ti stai connettendo alla rete Tor.

La finestra successiva chiede se questo computer ha bisogno server proxy locale per accedere alla rete? Come usare Tor in questo caso? Di norma, non è necessario un server proxy. Se ne hai bisogno, puoi dare un'occhiata più da vicino alle impostazioni del tuo normale browser web e copiare le impostazioni del proxy da questa fonte.

Bene, pochi secondi dopo l'inizializzazione del protocollo e la creazione del gateway, vedrai finestra di lavoro Tor, che possiamo usare per lavoro.

Quindi, spero di essere riuscito a rispondere in modo chiaro e conciso alla domanda: "Come lavorare con il browser Tor". Come puoi vedere, la tecnica è assolutamente chiara e precisa, e non contiene insidie. Utilizzando il navigatore Tor, il tuo viaggio sul web non sarà soggetto a censura e sorveglianza, e sarà anche quasi impossibile per bot e spyware rilevare la tua posizione.

Se pensi che per navigare in rete in modo anonimo basti scaricare Tor ed eseguirlo, ti sbagli di grosso. Oggi ti mostrerò come configurare correttamente Tor per il massimo anonimato. Anche in questo articolo darò Consiglio pratico su come usare Tor correttamente. Come comportarsi correttamente nel deep web, cosa puoi e cosa non puoi fare.

Potresti essere interessato all'articolo "", in cui abbiamo parlato di cosa, a parte il noto Reti web ci sono ancora le reti e un articolo "", in cui abbiamo fatto una panoramica dei migliori motori di ricerca del deep web.

Vi ricordo che utilizzando il form di ricerca sul sito potete trovare molte informazioni sul tema dell'anonimato in rete e su Tor in particolare.

- Dove e come scaricare Tor correttamente

- Come installare Tor

- Come configurare Tor

- Configurazione dell'estensione NoScript

- Collocamento opzioni nascoste browser

- Come lavorare in Tor

Siamo per la libertà di parola, ma contro criminali e terroristi. Spero davvero che questo articolo possa essere utile solo per la prima categoria di persone. In ogni caso, non siamo responsabili per qualsiasi uso illegale del programma Tor da parte tua.

Come scaricare Tor

Sembra che possa essere difficile da scaricare e questo è tutto, ma non tutto è così semplice. È necessario scaricare solo dal sito Web ufficiale degli sviluppatori. Non vecchie versioni di portali soft e tracker torrent, ma solo l'ultima versione dei funzionari.

Perché è opportuno installare sempre l'ultima versione e aggiornare quella installata in modo tempestivo? perché vecchia versione potrebbe avere vulnerabilità zero-day che possono essere sfruttate da esperti per calcolare il tuo indirizzo IP reale e persino infettare il tuo sistema con malware.

Puoi scaricare la versione russa di Tor tramite un link diretto. Scaricato per impostazione predefinita Versione inglese. Se hai bisogno della versione russa di Tor, nel menu a discesa sotto il pulsante "Scarica Tor", seleziona "Russo". Lì puoi anche scaricare Versione Tor per: Apple OS X, Linux e smartphone.

Come installare Tor

Dopo aver scaricato il programma, procedere con l'installazione. doppio click fare clic con il mouse per aprire il file scaricato. Apparirà la seguente finestra:

Seleziona la posizione in cui desideri installare Tor. Se non c'è nulla da cambiare, per impostazione predefinita Tor si installerà nella cartella in cui si trova file di installazione.

Installazione di Tor

Installazione di Tor Facciamo clic su "Fine".

Fare clic sul pulsante "Connetti".

Aspettiamo il caricamento del browser.

Come configurare Tor

Ora iniziamo a configurare Tor. Prima di tutto, configuriamo correttamente l'estensione NoScript.

Dopo aver letto i tuoi commenti sull'articolo, mi sono reso conto che non mi capivi correttamente. Amici miei, queste impostazioni hardcore sono più applicabili alla darknet, per garantire il massimo anonimato e resistere alla deanonimizzazione da parte delle forze dell'ordine e degli hacker. Se vuoi usare Tor o semplicemente cambiare l'indirizzo IP, allora non hai bisogno di queste impostazioni! Puoi usare Tor fin da subito.

Configurazione dell'estensione NoScript

Gli sviluppatori Tor hanno dotato il loro software di un software molto importante e utile Plugin NoScript, che è installato per impostazione predefinita, ma purtroppo non è configurato per impostazione predefinita.

Per Impostazioni NoScript sul lato sinistro del browser, fai clic sull'icona del componente aggiuntivo. Seleziona "Impostazioni" dal menu che appare.

Nella scheda " Lista bianca"Deseleziona la casella" Autorizzazioni script globali..."

Vai alla scheda Oggetti incorporati e controlla i campi richiesti. Tutto è esattamente come mostrato nello screenshot qui sotto.

Configurazione delle opzioni nascoste del browser

Ora configuriamo il browser stesso, per questo devi andare alle impostazioni nascoste. Di più impostazioni nascoste privacy browser Firefox abbiamo scritto nell'articolo "" e nell'articolo "".

Quindi, nella barra degli indirizzi, scrivi "about: config" e premi invio. Successivamente, apparirà una finestra di avviso, in cui facciamo clic su pulsante blu"Te lo prometto..." e vai avanti.

Impostazioni del browser

Impostazioni del browser Qui dobbiamo trovare e modificare alcune impostazioni critiche. Prima di tutto, modifichiamo il caricamento e l'elaborazione di Javascript. Questo può essere fatto modificando il parametro "javascript.enable".

Nella barra di ricerca in basso barra degli indirizzi, scrivi "javascript.enable" e premi invio. Adesso fare clic con il tasto destro fare clic con il mouse sulla voce "Toggle", che cambierà questo parametro da "True" a "False".

Disabilitare Javascript

Disabilitare Javascript Allo stesso modo troviamo il parametro “network.http.sendRefererHeader” e lo cambiamo dal valore “2” al valore “0”.

Disabilitazione del referer HTTP

Disabilitazione del referer HTTP Trova il parametro "network.http.sendSecureXsiteReferrer" e cambia il suo valore in "False".

Disabilitazione di SecureXsiteReferrer

Disabilitazione di SecureXsiteReferrer Trova il parametro "extensions.torbutton.saved.sendSecureXSiteReferrer" e cambia il suo valore in "False".

Disabilitazione di SecureXSiteReferrer

Disabilitazione di SecureXSiteReferrer Trova il parametro "network.cookie.cookieBehavior" e cambia il suo valore da "1" a "2".

Dopo queste modifiche, alcuni siti potrebbero non funzionare correttamente in questo browser. Ma puoi sempre tornare vecchie impostazioni Cosa che ovviamente consiglio vivamente di non fare.

Come usare Tor

Dopo aver effettuato tutte le impostazioni, voglio dirti come utilizzare Tor correttamente. Ecco un elenco di regole che tutti coloro che utilizzano Tor devono seguire:

- Non installare estensioni non necessarie e non verificate nel browser.

- Non ci sono scuse per non disabilitare il componente aggiuntivo NoScript.

- Aggiorna frequentemente la catena di nodi e ricarica il browser.

- Non aprire Tor Browser (Mozzila Firefox) a schermo intero.

- Non lavorare con Tor browser con diritti di amministratore.

- Non accedere mai utilizzando il tuo nome utente e password al tuo posta principale o ai tuoi account di social media reali che hanno alcune informazioni su di te o sono in qualche modo collegati ai tuoi account reali. L'unica eccezione è il modulo di autorizzazione dei siti e dei forum di Onion. E, naturalmente, per tali siti, è consigliabile utilizzare una casella di posta separata, che non è nemmeno associata alla tua posta reale.

- Verifica la presenza di virus in tutti i file scaricati in DeepWeb. Abbiamo scritto su come controllare correttamente la presenza di virus nei file scaricati nell'articolo "". Esegui questi file solo su sistema virtuale. Abbiamo scritto sulla scelta di una macchina virtuale nell'articolo "" e su come installare e configurare una macchina virtuale per scansionare i file alla ricerca di virus nell'articolo "".

- Tieni aggiornato Tor Browser.

Ti consiglio inoltre di utilizzare un sistema operativo anonimo o un altro sistema operativo anonimo. Usa la ricerca, sul sito una volta abbiamo recensito i migliori sistemi operativi anonimi.

L'anonimato di Tor dipende solo da te e dal tuo comportamento sulla rete, nemmeno di più Browser anonimo non proteggerà il tuo sistema e le tue informazioni dalle mani storte dell'utente. Sii vigile, non lasciarti ingannare. Nel dubbio meglio non cliccare, non seguire il link e ovviamente non scaricare.

Il Deep Web non è sempre un ambiente amichevole. Lì puoi anche portare alcune persone in costume se stai facendo qualcosa che non è molto illegale. E da hacker o solo truffatori se sei un utente di dente di leone birichino e ingenuo.

Questo è tutto, amici. Spero che tu sia riuscito a configurare Tor correttamente. Buona fortuna a tutti e non dimenticate di iscrivervi a noi nei social network. Questo non è l'ultimo articolo sull'anonimato e la sicurezza delle informazioni di Tor.