L'atto di classificazione ISPD, di regola, lo è documento riservato, e deve avere un timbro di riservatezza ("Riservato", "DSP", "Segreto commerciale") e un numero di conto.

Per effettuare la classificazione presso l'impresa, è necessario creare una commissione. La commissione deve includere un responsabile della protezione dei dati personali. La commissione deve essere nominata per ordine del capo e svolgere le proprie attività sulla base del Regolamento sulla commissione di classificazione. In base ai risultati della classificazione, deve essere redatto un atto. L'atto di classificazione ISPD deve essere approvato dal presidente della commissione e firmato da tutti i membri della commissione.

Come redigere un atto di classificazione dell'ISPD

L'atto di classificazione è redatto per ciascun ISPD individuato. Sulla base dei dati ricevuti, viene determinato ciascun ISPD livello richiesto sicurezza dei dati personali. Ciò è necessario per stabilire i requisiti per garantire la protezione del sistema informativo dei dati personali. La determinazione del livello di protezione dei dati personali viene effettuata in conformità con il decreto del governo della Federazione Russa dell'11.01.2012 n. 1119 "Sull'approvazione dei requisiti per la protezione dei dati personali durante il loro trattamento nelle informazioni sui dati personali sistemi".

L'atto afferma:

- dati personali trattati nel sistema;

- la quantità di dati personali oggetto di trattamento;

- tipo di minacce reali per ISPD;

- struttura del sistema informativo;

- disponibilità di collegamenti alle reti di comunicazione uso comune e (o) reti di scambio internazionale di informazioni;

- modalità di trattamento dei dati personali nel sistema;

- differenziazione dei diritti di accesso degli utenti;

- ubicazione dell'ISPD;

- Livello di sicurezza del PD.

L'atto di classificazione ISPD può includere sistemi in cui tali dati sono archiviati:

- categorie speciali di dati personali - informazioni relative a razza, nazionalità, opinioni politiche, convinzioni religiose o filosofiche, stato di salute, vita intima degli interessati;

- dati personali biometrici - informazioni che caratterizzano le caratteristiche fisiologiche e biologiche di una persona, sulla base delle quali è possibile stabilirne l'identità e che vengono utilizzate dall'operatore per identificare l'interessato;

- dati personali disponibili al pubblico - informazioni ottenute solo da fonti di dati personali pubblicamente disponibili create ai sensi dell'articolo 8 della legge federale "sui dati personali".

Abbastanza raramente esistono sistemi in cui vengono trattati dati personali di 3a categoria. Ciò è dovuto al fatto che per compiti reali sono necessarie non solo i dati che identificano il soggetto (nome completo, dati del passaporto), ma anche informazioni aggiuntive su di lui (ad esempio informazioni sullo stipendio).

I più comuni sistemi informatici in cui vengono trattati dati personali di 2a categoria. Ad esempio, i sistemi di calcolo salari dipendenti.

Il volume delle PD trattate determina il numero di soggetti i cui dati personali sono trattati nel sistema. Si applica la seguente gradazione:

- più di 100.000 soggetti con PD;

- meno di 100.000 soggetti con PD.

Tipi di minacce alla sicurezza dei dati personali

Tipo di minacce attuali all'ISPD:

- le minacce di tipo 1 sono rilevanti per un sistema informativo se è interessato anche da minacce legate alla presenza di capacità non documentate (non dichiarate) nel software di sistema utilizzato nel sistema informativo;

- le minacce di tipo 2 sono rilevanti per un sistema informativo se è interessato anche da minacce legate alla presenza di capacità non documentate (non dichiarate) nel software applicativo utilizzato nel sistema informativo;

- Le minacce di tipo 3 sono rilevanti per un sistema informativo se è soggetto a minacce non correlate alla presenza di capacità non documentate (non dichiarate) nel sistema e nel software applicativo utilizzato nel sistema informativo.

Per tipologia, i sistemi di informazione sui dati personali descritti nell'atto di classificazione ISPD sono suddivisi in standard e speciali. Standard ISPD - sistemi informativi in cui è richiesto di garantire solo la riservatezza del PD. Gli ISPD speciali sono sistemi informativi in cui, oltre alla riservatezza, è necessario garantire almeno una caratteristica in più della sicurezza dei dati personali (integrità, disponibilità).

Inoltre, sono sistemi speciali tutti gli ISPD che trattano dati sulla salute dei soggetti, e gli ISPD, che prevedono l'adozione di decisioni che generano conseguenze legali per il soggetto sulla base di elaborazione automatizzata.

La maggior parte degli ISPD esistenti sono speciali. Ciò è dovuto al fatto che oltre alla riservatezza, è importante anche che PD sia sempre disponibile al trattamento, completo e affidabile. Per tutti sistemi specialiè necessario sviluppare un “Modello privato di minacce reali”.

Classificazione dei sistemi informativi dei dati personali per struttura:

- Autonomo. È uno automatizzato posto di lavoro(un computer).

- Locale. Postazioni di lavoro automatizzate (AWP), unite in una rete locale.

- distribuito. Postazioni di lavoro automatizzate o reti locali collegati tra loro attraverso la tecnologia accesso remoto.

In base alle modalità di trattamento dei dati personali nel sistema ISPD, sono suddivisi in utente singolo e multiutente. I sistemi per utente singolo sono una rarità. Di norma, almeno due persone lavorano anche in un posto di lavoro autonomo (in caso di ferie e malattie).

La classificazione degli ISPD multiutente è suddivisa in:

- Senza differenziazione dei diritti di accesso. In tali sistemi, tutti gli utenti hanno accesso a tutte le informazioni.

- Con delimitazione dei diritti di accesso. Ogni utente ha accesso a un'informazione rigorosamente definita nel sistema.

Per posizione, gli ISPD sono suddivisi in.

Sistemi di informazione i dati personali (ISPD) sono utilizzati da molte imprese e organizzazioni nel loro lavoro. Vediamo di cosa si tratta e quali sfumature devono essere prese in considerazione da chi lavora con ISPD.

Cos'è l'ISDN?

In poche parole, il sistema informativo ISPD viene utilizzato per archiviare ed elaborare i dati personali. Include i seguenti componenti:

- In realtà, la totalità dei dati personali memorizzati nel sistema, nel database.

- Mezzi tecnici utilizzati per lavorare con questi dati.

- Mezzi per automatizzare i processi di contabilità e di elaborazione delle informazioni archiviate in ISPD (potrebbero non essere disponibili in tutti i sistemi).

ISDN è serio

Quando si utilizzano i sistemi in questione, è importante garantire la protezione dei dati personali da accessi non autorizzati, perdita e altro situazioni di emergenza. Questo è esplicitato anche a livello legislativo. E al fine di adottare misure di consulenza per limitare l'accesso alle informazioni e per proteggerle, viene effettuato un audit ISPD (per maggiori dettagli, ad esempio, contattare gli specialisti di Rentacloud: http://rentacloud.su/services/zashchita-personalnykh-dannykh /revisione/). Di conseguenza, viene redatto un atto contenente le seguenti informazioni:

- La categoria di dati personali che viene archiviata ed elaborata nel sistema esaminato.

- La loro classe e tipo (più su quello sotto).

- Parametri e struttura del sistema in studio.

- Volumi di PD (numero di record, ecc.) archiviati ed elaborati in ISPD.

- Informazioni sulla posizione del sistema.

- Informazioni sulla possibilità di accedere al database attraverso reti disponibili per uso pubblico (LAN, Internet, ecc.).

L'audit è svolto in stretta conformità con il documento congiunto redatto dal Ministero delle Comunicazioni, FSTEC e FSB. È molto voluminoso e richiede uno studio approfondito. A questo proposito, l'audit del sistema e la preparazione delle raccomandazioni su cui si baserà la protezione dell'ISPD devono essere affidati a specialisti. I loro servizi possono essere utilizzati, ad esempio, contattando Rentacloud: (http://rentacloud.su).

Tipi, classi di ISPD e cos'altro devi sapere su tali sistemi

I sistemi di informazione sui dati personali (PD) sono suddivisi in 4 classi e 2 tipi. La suddivisione in classi viene effettuata sulla base di caratteristiche quali la categoria delle PD trattate ei loro volumi.

Classi

Questa tabella ti aiuterà a capirlo:

Spiegazioni per la tabella.

La categoria numero 4 include PD spersonalizzate, per cui è impossibile identificare un soggetto specifico (un esempio sono i dati statistici). La Cat 3 include dati personali, in base ai quali è possibile solo l'identificazione di una persona (sono piuttosto rari). La categoria 2 comprende i dati in base ai quali è possibile identificare una persona e ottenere alcune informazioni su di essa. Informazioni aggiuntive(esempio: sistemi di buste paga in organizzazioni e imprese). La prima categoria comprende dati contenenti informazioni su nazionalità, stato di salute e altre informazioni sociali e informazioni di natura diversa (ad esempio banche dati di istituzioni sanitarie).

Per quanto riguarda le classi indicate in tabella, l'assegnazione alle stesse di ISDN è effettuata sulla base di eventuali danni subiti dai soggetti in caso di violazione delle condizioni di sicurezza:

- Cl 4. Sono escluse eventuali conseguenze negative per il soggetto.

- Cl 3. Possono verificarsi effetti avversi minori.

- Cl 2. Il verificarsi di tali conseguenze.

- Cl 1. Sono possibili conseguenze negative molto gravi.

Tipi di ISPD

La prima tipologia comprende sistemi dove le funzioni di protezione dell'ISPD si riducono solo al raggiungimento degli indicatori richiesti della sua riservatezza. Se, oltre alla riservatezza, è necessario garantire almeno un ulteriore indicatore di sicurezza (autenticità, disponibilità, integrità dei dati, ecc.), noi stiamo parlando circa il secondo tipo.

Vale la pena notare che la maggior parte dei sistemi utilizzati oggi sono assegnati al secondo tipo.

Si può vedere che lo sviluppo dell'ISPD, la loro classificazione e fornitura di dati affidabili, protezione efficace sono processi molto complessi e sfaccettati. E per evitare errori, è consigliabile affidarlo a specialisti. Per fare ciò, puoi contattare, ad esempio, l'azienda "Rentacloud", che occupa una delle posizioni di leadership in questo mercato.

"Enti pubblici: contabilità e fiscalità", 2009, N 12

Dal 1° gennaio 2010, i sistemi informativi sui dati personali in tutte le organizzazioni, comprese le istituzioni di bilancio, devono essere adeguati ai requisiti della legge "Sui dati personali"<1>. A questa legge sono stati adottati numerosi statuti e, di conseguenza, esistono ora interpretazioni diverse dei doveri delle istituzioni statali e municipali in relazione ai sistemi informativi di cui dispongono. Questo articolo analizza le disposizioni della normativa vigente ed evidenzia i requisiti che devono essere soddisfatti.

<1>Legge federale n. 152-FZ del 27 luglio 2006.

Secondo l'art. 1 della Legge “Sui Dati Personali”, la presente Legge Federale disciplina i rapporti connessi al trattamento dei dati personali effettuato da organi di governo federale, organi di governo dei soggetti Federazione Russa, altri organi di governo, enti locali, non compresi nel sistema degli enti locali, enti comunali, legali e individui con l'uso di strumenti di automazione o senza l'uso di tali strumenti, se il trattamento di dati personali senza l'uso di tali strumenti corrisponde alla natura delle azioni (operazioni) compiute con dati personali mediante strumenti di automazione.

Tale attenzione alle problematiche dell'automazione del trattamento dei dati personali comporta la necessità di rispettare una normativa speciale in materia di utilizzo Tecnologie informatiche. Allo stesso tempo, è necessario studiare con attenzione il quadro normativo, che al momento può essere interpretato in modo molto ambiguo, soprattutto in termini di presentazione dei requisiti per i sistemi informativi.

Il concetto di “sistema informativo” nella normativa vigente

Conformemente alla legge federale "Informazione, tecnologie dell'informazione e protezione dell'informazione"<2> Sistema informativo- un insieme di informazioni contenute in banche dati e tecnologie informatiche che ne forniscono l'elaborazione e mezzi tecnici. Sulla base di questa definizione, possiamo concludere che non esistono sistemi informativi senza l'uso di informatica e corrispondente Software.

<2>Legge federale n. 149-FZ del 27 luglio 2006.

Tuttavia, nell'art. 3 della Legge “Sui Dati Personali” ne fornisce una definizione più ampia sistema informativo: si tratta di un insieme di dati personali contenuti nella banca dati, nonché delle tecnologie informatiche e dei mezzi tecnici che consentono il trattamento di tali dati personali con l'uso di strumenti di automazione o senza l'uso di tali strumenti.

Analizziamo i componenti di questa definizione, le cui definizioni possono essere trovate nella legge federale "Sull'informazione, le tecnologie dell'informazione e la protezione delle informazioni", altre leggi e regolamenti del governo della Federazione Russa.

Sotto Banca dati s'intende un insieme di dati organizzati e interconnessi su supporti leggibili da una macchina (Normativa provvisoria in materia di contabilità dello Stato e registrazione di banche dati e banche dati<3>). Tuttavia, nella parte quattro del codice civile della Federazione Russa (paragrafo 2, clausola 2, articolo 1260), viene fornita una definizione più dettagliata Banca dati: si tratta di un insieme di materiali indipendenti presentati in forma oggettiva (articoli, calcoli, regolamenti, sentenze e altri materiali simili) sistematizzati in modo tale che tali materiali possano essere trovati ed elaborati per via elettronica computer(COMPUTER).

<3>Approvato con decreto del governo della Federazione Russa del 28 febbraio 1996 N 226.

Tecnologie dell'informazione- processi, modalità di ricerca, raccolta, conservazione, elaborazione, fornitura, diffusione di informazioni e modalità di attuazione di tali processi e modalità (Legge federale "Sull'informazione, le tecnologie dell'informazione e la protezione dell'informazione").

Sotto mezzi tecnici che consentono il trattamento dei dati personali si intendono mezzi informatica, informazioni e complessi e reti informatiche, mezzi e sistemi per la trasmissione, la ricezione e l'elaborazione di dati personali (mezzi e sistemi per la registrazione del suono, l'amplificazione del suono, la riproduzione del suono, la negoziazione e dispositivi televisivi, mezzi di fabbricazione, riproduzione di documenti e altri mezzi tecnici per l'elaborazione di informazioni vocali, grafiche, video e alfanumeriche), software ( Sistemi operativi, sistemi di gestione di banche dati, ecc.), strumenti di sicurezza delle informazioni utilizzati nei sistemi informatici (Normativa in materia di garanzia della sicurezza dei dati personali durante il loro trattamento nei sistemi informatici di dati personali<4>).

<4>Approvato con decreto del governo della Federazione Russa del 17 novembre 2007 N 781.

Pertanto, la composizione dei mezzi tecnici comprende sia fotocopiatrici che software, tuttavia, il concetto di "database" è la chiave per determinare il sistema informativo dei dati personali. Da questa definizione ne consegue che l'elaborazione del database viene effettuata con l'ausilio di un computer (il supporto deve essere leggibile dalla macchina). Se il trattamento viene effettuato senza l'uso di un computer e di una banca dati (supporto leggibile dalla macchina), allora formalmente non esiste un sistema informativo. Inoltre, senza mezzi tecnici che consentano il trattamento dei dati personali, anche la banca dati non può essere riconosciuta come sistema informativo. Inoltre, i sistemi informativi non sono solo una combinazione di apparecchiature informatiche e alcuni programmi che elaborano informazioni dai database, possono utilizzare strumenti di automazione o non utilizzarli.

Cosa si intende per strumenti di automazione?

C'è un punto di vista secondo il quale l'uso dell'automazione significa qualsiasi elaborazione informatica o elaborazione con dispositivi elettronici. Se il database è archiviato su un computer (ad esempio, in foglio di calcolo o programma di contabilità) o, ad esempio, in taccuino cellulare, questo è già un trattamento automatizzato di dati personali ed è soggetto a notifica da parte di Roskomnadzor. Inoltre, alcuni esperti ritengono che l'elaborazione senza l'uso di strumenti di automazione possa essere eseguita solo su carta (in riviste compilate a mano, in elenchi scritti a mano).

Ai sensi della parte 3 dell'art. 4 della Legge "Sui Dati Personali", le caratteristiche del trattamento dei dati personali effettuato senza l'utilizzo di strumenti di automazione possono essere stabilite dalle leggi federali e da altri atti normativi della Federazione Russa, fatte salve le disposizioni della presente Legge Federale .

Il decreto del governo della Federazione Russa del 15 settembre 2008 N 687 ha approvato il Regolamento sulle caratteristiche del trattamento dei dati personali effettuato senza l'uso di strumenti di automazione. Ai sensi dell'articolo 1 del citato Regolamento, il trattamento dei dati personali contenuti nel sistema informativo dei dati personali o da esso estratti (di seguito denominati dati personali) si considera effettuato senza l'ausilio di strumenti di automazione (non automatizzati ), se tali azioni con dati personali quali l'utilizzo, il chiarimento, la diffusione, la distruzione di dati personali in relazione a ciascuno dei soggetti di dati personali, sono svolte con la partecipazione diretta di una persona.

Reversibile Attenzione speciale al fatto che, ai sensi del comma 2 del Regolamento relativo alle caratteristiche del trattamento di dati personali effettuato senza l'ausilio di strumenti di automazione, il trattamento di dati personali non può essere riconosciuto come effettuato con strumenti di automazione per il solo motivo che sono contenuti nel sistema informativo o ne sono stati estratti.

Pertanto, si può affermare che, in base alle definizioni disponibili in normativa vigente, la stragrande maggioranza dei sistemi informativi nelle istituzioni statali e municipali può essere formalmente considerata come implementata senza l'uso di strumenti di automazione (compresa una parte significativa del software di contabilità). Dopotutto, tutte le figure in questi sistemi vengono modificate manualmente nelle finestre corrispondenti. Per distruggere le figure, è inoltre necessario selezionarle nell'elenco dall'operatore e premere chiave speciale per cancellare i dati. Anche l'archiviazione è fatta programma speciale, lanciato da una persona.

Ma vari programmi, che consente di riformattare i dati (incluso dal formato di un programma di contabilità in un formato, ad esempio un programma fondi pensione) e attuarli inserimento automatico e l'ulteriore trasmissione senza riferimento a ogni specifico record del dipendente può essere attribuita al trattamento automatizzato dei dati. Allo stesso tempo, il trattamento dei dati personali (tra cui cognome, nome, patronimico, numero di certificato pensionistico, ecc.) è parte integrante di tali programmi.

Allo stesso tempo, qualora il trasferimento dei dati ad altri programmi (anche ai fini della contabilità fiscale) non sia effettuato in maniera del tutto automatizzata, ma con l'ausilio di un soggetto coinvolto nel trattamento dei dati personali, tale trattamento non può considerarsi neppure automatizzato .

A questo proposito, le raccomandazioni dell'Agenzia federale per l'istruzione, contenute nella lettera del 29 luglio 2009 N 17-110 "Garantire la protezione dei dati personali", hanno un'applicazione nella pratica piuttosto limitata. Al fine di automatizzare il trattamento dei dati personali nei questionari, si raccomanda a Rosobrazovanie di indicare ulteriormente il un numero di identificazione(codice personale) dell'interessato, conferito per l'intero periodo di studio o di lavoro. Ciò consente di depersonalizzare i database se non contengono altri dati personali e di ridurre notevolmente il costo della protezione delle informazioni.

Tuttavia, per l'automazione attività di gestione in un'istituzione statale o municipale, almeno i cognomi, nomi, patronimici di dipendenti, studenti, studenti e così via, nonché una serie di altri dati personali (per i dipendenti, ad esempio, informazioni sul reddito per la contabilità e fiscali) sono obbligatori. L'appello a codici personali contenuti nei volantini (questionari), durante il resto dell'elaborazione dei dati tramite il software si presenteranno almeno strano, riducendo l'efficacia dell'introduzione delle moderne tecnologie dell'informazione. Allo stesso tempo, a seconda della forma dei questionari utilizzati, possono essere riconosciuti come parte del sistema informativo (come parte integrale database), che priverà completamente il significato di codifica aggiuntiva (tale codifica è necessaria se è opportuno depersonalizzare i dati, ad esempio per ricerche statistiche).

Trattamento dei dati personali senza l'utilizzo di strumenti di automazione

Quindi, come sopra accennato, nonostante l'informatizzazione delle attività, nella maggior parte dei casi, il trattamento dei dati personali negli enti statali e comunali viene effettuato senza l'utilizzo di strumenti di automazione (non automatizzati) e, di conseguenza, è regolato dal Regolamento in materia di le caratteristiche del trattamento di dati personali effettuato senza l'ausilio di strumenti di automazione.<5>.

<5>Approvato con decreto del governo della Federazione Russa del 15 settembre 2008 N 687.

I soggetti che effettuano tale trattamento (inclusi i dipendenti dell'organizzazione dell'operatore o i soggetti convenzionati con l'operatore) devono essere informati del fatto che trattano dati personali senza l'utilizzo di strumenti di automazione, le categorie di dati personali oggetto di trattamento, in quanto nonché le caratteristiche e le regole per l'attuazione di tale trattamento stabilite dagli atti normativi delle autorità esecutive federali, dalle autorità esecutive delle entità costitutive della Federazione Russa e dagli atti locali di un'istituzione educativa.

I dati personali durante il loro trattamento effettuato senza l'ausilio di strumenti di automazione dovrebbero essere separati dalle altre informazioni, in particolare, fissandoli su supporti tangibili separati, in apposite sezioni o sui campi di moduli (moduli).

Allo stesso tempo, non è consentito fissare dati personali su un supporto materiale se le finalità del loro trattamento sono palesemente incompatibili. In questo caso, per ciascuna categoria di dati personali deve essere utilizzato un supporto materiale separato.

Pertanto, il trattamento deve essere svolto in modo tale che, in relazione a ciascuna categoria di dati personali, vi siano:

- vengono determinati i luoghi di conservazione e viene stabilito un elenco delle persone che trattano i dati o che hanno accesso agli stessi;

- è prevista una conservazione separata dei dati personali (supporti tangibili), il cui trattamento è effettuato per diverse finalità;

- sono soddisfatte le condizioni per garantire la sicurezza dei dati personali ed escludere l'accesso non autorizzato agli stessi.

L'elenco delle misure necessarie per garantire tali condizioni, la procedura per la loro adozione, nonché l'elenco delle persone responsabili dell'attuazione di tali misure, sono stabiliti dall'istituto di istruzione in conformità con i requisiti degli atti normativi sulla protezione dei dati personali.

In caso di incompatibilità delle finalità del trattamento dei dati personali registrati su un supporto materiale, qualora non ne consenta il trattamento separato dagli altri dati personali registrati sullo stesso supporto, devono essere adottate misure per garantire un trattamento separato, in particolare:

- se è necessario utilizzare o distribuire alcuni dati personali separatamente da altri che si trovano sullo stesso supporto materiale, i dati da distribuire o utilizzare sono copiati in modo da escludere la copia simultanea di dati che non sono soggetti a distribuzione e utilizzo, e viene utilizzata una copia dei dati personali (distribuita);

- se è necessario distruggere o bloccare una parte di dati personali, il supporto materiale è distrutto o bloccato con copia preliminare di informazioni che non sono soggette a distruzione o blocco, in modo da escludere la contestuale copia di dati personali oggetto di distruzione o blocco.

La distruzione o la depersonalizzazione di una parte dei dati personali, se consentita da un supporto materiale, può essere effettuata in modo da escludere un ulteriore trattamento di tali dati personali, pur mantenendo la possibilità di elaborare altri dati registrati su un supporto materiale (cancellazione , blackout).

Il chiarimento dei dati personali durante il loro trattamento senza l'utilizzo di strumenti di automazione avviene mediante aggiornamento o modifica dei dati su supporto tangibile, e se ciò non è consentito caratteristiche tecniche supporto materiale - fissando sullo stesso supporto informazioni sulle modifiche apportate agli stessi o fabbricando un nuovo supporto materiale con dati personali aggiornati.

Trattamento dei dati personali mediante strumenti di automazione

Il regolamento sulla garanzia della sicurezza dei dati personali durante il loro trattamento nei sistemi di informazione dei dati personali stabilisce i requisiti per garantire la sicurezza dei dati personali durante il loro trattamento nei sistemi di informazione dei dati personali, che è una raccolta di dati personali contenuti in banche dati, nonché informazioni tecnologie e mezzi tecnici.

Come segue dal paragrafo 1 del presente regolamento, il termine "sistemi informativi" si riferisce solo ai sistemi informatici che consentono il trattamento di dati personali mediante strumenti di automazione, pertanto, i requisiti del presente Regolamento non si applicano ai sistemi informatici in cui il trattamento dei dati è effettuato senza l'utilizzo di strumenti di automazione.

Se il trattamento automatizzato dei dati personali viene effettuato in un'istituzione statale o municipale, devono essere soddisfatti i seguenti requisiti.

Secondo il Regolamento sulla garanzia della sicurezza dei dati personali durante il loro trattamento nei sistemi informatici dei dati personali, la sicurezza dei dati personali è raggiunta:

- escludendo l'accesso non autorizzato, anche accidentale, ai dati personali, che può comportare la distruzione, la modifica, il blocco, la copia, la diffusione dei dati personali;

- escludendo altre azioni non autorizzate.

La sicurezza dei dati personali durante il loro trattamento nei sistemi informatici è assicurata da sistemi di protezione dei dati personali Compreso:

- misure organizzative;

- mezzi di protezione delle informazioni;

- Tecnologie dell'informazione.

Gli strumenti per la sicurezza delle informazioni includono:

- mezzi di crittografia (crittografici);

- mezzi per impedire l'accesso non autorizzato;

- strumenti di prevenzione della perdita di informazioni canali tecnici;

- mezzi per prevenire gli impatti software e hardware sui mezzi tecnici di trattamento dei dati personali.

Per garantire la sicurezza dei dati personali durante il loro trattamento nei sistemi informatici, viene attuata la protezione informazioni vocali e informazioni trattate con mezzi tecnici, nonché informazioni presentate sotto forma di informativa segnali elettrici, campi fisici, supporti cartacei, magnetici, magneto-ottici e altro.

Le richieste degli utenti del sistema informativo di ottenere dati personali, nonché il fatto di fornire dati su tali richieste, devono essere registrate con mezzi automatizzati sistema informativo nel giornale elettronico delle chiamate. Allo stesso tempo, il contenuto giornale elettronico le richieste dovrebbero essere verificate periodicamente dai funzionari competenti (dipendenti) dell'operatore o da una persona autorizzata.

Qualora vengano riscontrate violazioni della procedura di conferimento dei dati personali, l'operatore o la persona autorizzata sospende immediatamente il conferimento dei dati personali agli utenti del sistema informativo fino a quando non siano individuate ed eliminate le cause delle violazioni.

Hardware e software devono soddisfare i requisiti stabiliti in conformità con la legislazione della Federazione Russa, garantendo la protezione delle informazioni. Allo stesso tempo, vengono stabiliti metodi e mezzi per proteggere le informazioni nei sistemi informativi Servizio federale per il controllo tecnico e delle esportazioni (FSTEC) e il Servizio federale di sicurezza (FSB) nell'ambito delle loro competenze.

La sicurezza dei dati personali durante il loro trattamento nel sistema informativo è assicurata dall'operatore o dalla persona a cui, sulla base di un accordo, l'operatore affida il trattamento dei dati personali. Le persone il cui accesso ai dati personali trattati nel sistema informativo è necessario per lo svolgimento di funzioni (lavorative) ufficiali possono accedere ai dati personali rilevanti sulla base di un elenco approvato dall'operatore o da una persona autorizzata. Condizione essenziale del contratto è l'obbligo della persona autorizzata di garantire la riservatezza e la sicurezza dei dati personali durante il loro trattamento nel sistema informativo.

Strumenti di sicurezza delle informazioni utilizzati nei sistemi informativi, in a tempo debito sottoporsi a un processo di valutazione della conformità. Lo scambio dei dati personali durante il loro trattamento nei sistemi informativi avviene attraverso canali di comunicazione la cui tutela è assicurata mediante l'attuazione di opportuni misure organizzative e (o) mediante l'uso di mezzi tecnici.

Allo stesso tempo, i sistemi informativi sono classificati da enti statali, enti comunali, persone giuridiche o persone che organizzano e (o) elaborano dati personali, nonché determinano le finalità e il contenuto del trattamento dei dati personali, a seconda della quantità di dati personali trattati da loro e minacce alla sicurezza per interessi vitali individuali, società e stato.

La procedura per la classificazione dei sistemi informativi è stabilita congiuntamente dal Servizio federale per il controllo tecnico e delle esportazioni, il Servizio federale di sicurezza e il Ministero delle tecnologie dell'informazione e delle comunicazioni. Questa procedura è determinata dall'Ordine FSTEC della Russia, FSB della Russia, Ministero dell'Informazione e delle Comunicazioni della Russia del 13 febbraio 2008 N 55/86/20.

Inoltre sono indicati i requisiti per i locali e la loro protezione. Ai sensi dell'articolo 8 del regolamento relativo alla garanzia della sicurezza dei dati personali durante il loro trattamento nei sistemi informatici dei dati personali, il posizionamento dei sistemi informativi, equipaggiamento speciale e protezione dei locali in cui sono trattati i dati personali, l'organizzazione del regime di sicurezza in tali locali dovrebbe garantire la sicurezza dei supporti di dati personali e degli strumenti di sicurezza delle informazioni, nonché escludere la possibilità di ingresso o soggiorno incontrollati in tali locali estranei.

Per questo, governo e istituzioni comunali deve installare allarmi aggiuntivi nei locali indicati, nelle porte - serrature aggiuntive o porte metalliche.

Le misure per garantire la sicurezza dei dati personali durante il loro trattamento nei sistemi informatici comprendono:

a) identificazione delle minacce alla sicurezza dei dati personali durante il loro trattamento, formazione di un modello di minaccia basato su di esse;

b) sviluppo, sulla base del modello di minaccia, di un sistema di protezione dei dati personali che assicuri la neutralizzazione delle presunte minacce attraverso le modalità e gli strumenti di protezione dei dati personali previsti per la corrispondente classe di sistemi informativi;

c) verificare la disponibilità degli strumenti di sicurezza delle informazioni da utilizzare per trarre conclusioni sulla possibilità del loro funzionamento;

d) installazione e messa in servizio di strumenti per la sicurezza delle informazioni in accordo con la documentazione operativa e tecnica;

e) formazione delle persone che utilizzano gli strumenti di sicurezza delle informazioni utilizzati nei sistemi informativi, le regole per operare con gli stessi;

f) tenuto conto dei mezzi di protezione delle informazioni utilizzati, della documentazione operativa e tecnica per gli stessi, vettori di dati personali;

g) registrazione delle persone ammesse a lavorare con dati personali nel sistema informativo;

h) controllo sul rispetto delle condizioni per l'utilizzo degli strumenti di sicurezza delle informazioni previste dalla documentazione operativa e tecnica;

i) l'istruttoria e l'elaborazione di conclusioni sui fatti di mancato rispetto delle condizioni per la conservazione dei supporti di dati personali, l'utilizzo di strumenti di sicurezza delle informazioni che possono comportare una violazione della riservatezza dei dati personali o altre violazioni che comportano una diminuzione dei il livello di protezione dei dati personali, lo sviluppo e l'adozione di misure atte a prevenire possibili conseguenze pericolose di tali violazioni;

j) descrizione del sistema di protezione dei dati personali.

Persone che hanno accesso a basi informative con i dati personali, sottoscrivere obblighi di riservatezza (tale obbligo può essere previsto anche in un contratto di lavoro). Solo dopo che l'istituto di istruzione consente loro di elaborare i dati personali.

Quando elabora i dati personali nel sistema informativo, un istituto di istruzione deve garantire:

a) adottare misure volte ad impedire l'accesso non autorizzato ai dati personali e (o) il loro trasferimento a soggetti che non hanno il diritto di accedere a tali informazioni;

b) rilevazione tempestiva di fatti di accesso non autorizzato ai dati personali;

c) prevenzione degli impatti sui mezzi tecnici di trattamento automatizzato dei dati personali, a seguito dei quali il loro funzionamento potrebbe essere interrotto;

d) la possibilità di recupero immediato dei dati personali modificati o distrutti a causa di accessi non autorizzati agli stessi;

e) monitoraggio costante per assicurare il livello di protezione dei dati personali.

Per l'elaborazione e l'attuazione di misure atte a garantire la sicurezza dei dati personali durante il loro trattamento nel sistema informativo, l'operatore o la persona autorizzata può nominare un'unità strutturale o esecutivo(dipendente) responsabile di garantire la sicurezza dei dati personali.

Dovresti inoltre prestare particolare attenzione al fatto che, ai sensi della clausola 17 del regolamento relativo alla garanzia della sicurezza dei dati personali durante il loro trattamento nei sistemi informatici dei dati personali, l'attuazione dei requisiti per garantire la sicurezza delle informazioni negli strumenti di sicurezza delle informazioni è assegnato ai loro sviluppatori.

Adeguatezza misure adottate sulla garanzia della sicurezza dei dati personali durante il loro trattamento nei sistemi informativi è valutata durante il controllo e la supervisione dello Stato.

Classificazione dei sistemi informativi di dati personali

La classificazione dei sistemi informatici di dati personali che consentono il trattamento di tali dati mediante strumenti di automazione è effettuata dall'istituto di istruzione - operatore secondo la Procedura per la classificazione dei sistemi informatici di dati personali<6>a seconda della categoria dei dati trattati e della loro quantità.

<6>Approvato dall'Ordine dell'FSTEC della Russia, dall'FSB della Russia, dal Ministero dell'Informazione e delle Comunicazioni della Russia del 13 febbraio 2008 N 55/86/20.

Sono state stabilite le seguenti quattro categorie di dati personali:

- dati personali relativi a razza, nazionalità, opinioni politiche, convinzioni religiose e filosofiche, stato di salute, vita intima;

- dati personali che consentono di identificare l'interessato e di ottenere su di esso Informazioni aggiuntive, ad eccezione dei dati personali appartenenti alla prima categoria;

- dati personali che consentono di identificare l'interessato;

- dati personali depersonalizzati e (o) disponibili al pubblico.

In qualsiasi università, negli stand pubblici, puoi trovare vari elenchi di studenti, anche una combinazione di nome completo. studente, corso, gruppo, che consentono di identificare in modo univoco lo studente. Di conseguenza, tale combinazione di dati personali li costringe a essere classificati come dati personali di terza categoria; la pubblicazione di tali dati in un luogo pubblico richiede formalmente il consenso dello studente.

Rientrano nella seconda categoria la tessera personale del dipendente (modulo T-2), la scheda anagrafica dello studente (studente), poiché si tratta di dati personali che consentono non solo di identificare l'interessato, ma anche di ottenere ulteriori informazioni su di lui.

I sistemi informativi dei dati personali si dividono in standard e speciali. I sistemi tipici includono sistemi in cui è richiesta solo la riservatezza dei dati personali. Tutti gli altri sistemi sono speciali.

I sistemi informativi speciali dovrebbero includere anche:

- sistemi informativi in cui sono trattati dati personali relativi allo stato di salute degli interessati;

- sistemi informatici che prevedono l'adozione, sulla base di un trattamento esclusivamente automatizzato di dati personali, di decisioni che diano origine a conseguenze legali in relazione all'interessato o comunque ledano i suoi diritti e legittimi interessi.

Sulla base della suddetta classificazione, si può affermare che eventuali dati medici, nonché le schede del personale contenenti la colonna "nazionalità" (e si tratta quasi tutti di questionari attuali e fogli personali attualmente in uso) dovrebbero essere assegnati alla prima categoria.

Sulla base dei risultati dell'analisi dei dati disponibili, ad un sistema informativo tipo è assegnata una delle quattro classi specificate nella Procedura per la Classificazione dei Sistemi Informativi di Dati Personali.

La classe di un sistema informativo speciale è determinata sulla base di un modello di minaccia alla sicurezza dei dati personali basato sui risultati dell'analisi dei dati iniziali secondo i documenti metodologici dell'FSTEC.

Emesso FSTEC i seguenti documenti Truciolare, ottenibile solo contattando questo ente:

- Le principali attività per l'organizzazione e supporto tecnico sicurezza dei dati personali trattati nei sistemi informatici dei dati personali, del 15.02.2008;

- Modello di base delle minacce alla sicurezza dei dati personali durante il loro trattamento nei sistemi informatici dei dati personali datato 15 febbraio 2008;

- Metodologia per determinare le reali minacce alla sicurezza dei dati personali durante il loro trattamento nei sistemi informatici dei dati personali del 15.02.2008;

- Raccomandazioni per garantire la sicurezza dei dati personali durante il loro trattamento nei sistemi informatici dei dati personali del 15.02.2008.

Questi documenti metodologici contengono numerosi requisiti, estremamente difficili da soddisfare per la maggior parte delle istituzioni statali o municipali per motivi sia di natura organizzativa che finanziaria.

Dichiarazione, certificazione (attestazione) e licenza di attività per la protezione dei dati personali

I documenti metodologici della FSTEC sopra elencati stabiliscono la seguente procedura per valutare la conformità del grado di sicurezza dei sistemi informativi ai requisiti di sicurezza:

- per i sistemi informativi di prima e seconda classe, la rispondenza del grado di protezione ai requisiti di sicurezza è stabilita dall'art certificazione obbligatoria(attestazione);

- per i sistemi informatici di terza classe, la conformità ai requisiti di sicurezza è confermata dalla certificazione (attestazione) o (a scelta dell'operatore) dalla dichiarazione di conformità effettuata dall'operatore dei dati personali;

- per i sistemi informativi di quarta classe la valutazione della conformità non è regolamentata ed è svolta a discrezione del gestore dei dati personali.

Dichiarazione di conformità- si tratta di una conferma della rispondenza delle caratteristiche del sistema informativo dei dati personali ai requisiti per esso stabiliti, stabiliti dalla legge, dalle linee guida e dai documenti normativi e metodologici del FSTEC e del FSB.

La dichiarazione di conformità può essere effettuata sulla base di prove proprie o ottenute con la partecipazione di organizzazioni coinvolte che dispongono delle necessarie licenze. L'elenco degli enti (organizzazioni) per l'attestazione del sistema di certificazione degli strumenti di sicurezza delle informazioni per i requisiti di sicurezza delle informazioni, ai quali è possibile rivolgersi istituzioni educative e le autorità educative che non hanno specialisti necessari e licenze, e Registro di Stato gli strumenti certificati per la sicurezza delle informazioni sono pubblicati sul sito Web di FSTEC. Il costo di tali procedure è piuttosto elevato ed è misurato in centinaia di migliaia di rubli.

Nel caso di dichiarazione sulla base delle proprie prove, l'operatore forma autonomamente un insieme di documenti, quali: documentazione tecnica, altri documenti e risultati delle proprie ricerche, che sono serviti come base motivata per confermare la conformità del sistema informativo sui dati personali a tutti requisiti necessari per la terza classe.

Test di attestazione (certificazione). sono effettuati da organizzazioni che dispongono delle necessarie licenze FSTEC. Allo stesso tempo, l'attestazione è intesa come un insieme di misure che consentono di allineare il sistema informativo ai requisiti di sicurezza delle informazioni per la classe dichiarata, stabiliti nei documenti normativi e metodologici del FSTEC.

I test di attestazione (certificazione) contengono un'analisi dei sistemi informativi sui dati personali già disponibili presso la struttura, nonché di nuovi decisioni prese per garantire la sicurezza delle informazioni e includere la verifica di:

- misure organizzative e di regime per garantire la protezione delle informazioni;

- protezione delle informazioni dalle fughe di notizie attraverso i canali tecnici (PEMIN);

- protezione delle informazioni da accessi non autorizzati.

Sulla base dei risultati delle prove di attestazione, si decide di rilasciare un certificato di conformità del sistema informativo alla classe dichiarata secondo i requisiti di sicurezza delle informazioni. Il certificato è rilasciato per un periodo di tre anni.

I documenti metodologici dell'FSTEC stabiliscono inoltre requisiti aggiuntivi per la disponibilità di licenze per lo svolgimento di attività di protezione dei dati personali. Senza adeguate licenze, lo svolgimento di tali eventi è possibile solo per i sistemi informativi di terza e quarta classe.

Al fine di adottare misure atte a garantire la sicurezza dei dati personali per sistemi informativi speciali, sistemi di prima e seconda classe e sistemi distribuiti (compresi quelli connessi ad Internet) di terza classe, gli operatori sono tenuti ad ottenere una licenza FSTEC per le attività secondo la procedura stabilita. protezione tecnica informazioni confidenziali.

La legittimità dei requisiti per lo svolgimento delle procedure di dichiarazione, certificazione (attestazione) e licenza da parte di istituzioni statali e municipali sulla base di documenti metodologici FSTEC solleva seri dubbi.

Regolamento sulla procedura per il trattamento delle informazioni ufficiali di distribuzione limitata negli organi esecutivi federali<7>(punto 1.2) classifica come informazioni classificate di distribuzione limitata le informazioni non classificate relative alle attività delle organizzazioni, le cui restrizioni alla distribuzione sono dettate da necessità d'ufficio. L'istituzione di obblighi per la concessione di licenze alle attività delle organizzazioni non può in alcun modo essere riconosciuta come informazione dal DSP.

<7>Approvato con decreto del governo della Federazione Russa del 3 novembre 1994 N 1233.

Responsabilità di licenza alcuni tipi le attività, comprese le attività per la protezione tecnica delle informazioni riservate, sono definite dalla legge federale "Sulla licenza di determinati tipi di attività"<8>. La procedura per le attività di licenza per la protezione tecnica delle informazioni riservate svolte persone giuridiche e singoli imprenditori, è definito dal decreto del governo della Federazione Russa del 15 agosto 2006 N 504.

<8>Legge federale del 08.08.2001 N 128-FZ.

Né il Regolamento sulle attività di licenza per la protezione tecnica delle informazioni riservate, né la Procedura per la classificazione dei sistemi informativi di dati personali stabiliscono obblighi per le attività di licenza per la protezione tecnica delle informazioni riservate, a seconda della classe del sistema informativo. Questi requisiti sono stabiliti nel documento DSP - Misure di base per l'organizzazione e la sicurezza tecnica del PD elaborato in ISPD.

Il regolamento sulla garanzia della sicurezza dei dati personali durante il loro trattamento nei sistemi informatici dei dati personali determina solo che:

- gli strumenti di sicurezza delle informazioni utilizzati nei sistemi informativi, nelle modalità prescritte, sono sottoposti alla procedura di valutazione della conformità (punto 5) - ovvero non è l'operatore ad essere soggetto a certificazione, ma lo strumento di sicurezza delle informazioni, ed è svolto dal produttore di questo strumento (incluso programma per computer sulla protezione delle informazioni);

- i risultati della valutazione di conformità e (o) casi studio di strumenti di sicurezza delle informazioni volti a garantire la sicurezza dei dati personali durante il loro trattamento nei sistemi informativi sono valutati nel corso di un esame svolto dal Servizio federale per il controllo tecnico e delle esportazioni e il Servizio di sicurezza federale nell'ambito delle loro competenze.

Ai sensi della parte 3 dell'art. 15 della Costituzione della Federazione Russa, tutte le leggi, nonché tutti gli atti normativi che riguardano i diritti, le libertà e i doveri di una persona e di un cittadino, devono essere ufficialmente pubblicati per informazione generale, cioè resi pubblici. Gli atti normativi non pubblicati non vengono applicati, non comportano conseguenze legali in quanto non entrati in vigore.

Dal 15 maggio 1992, con decreto del governo della Federazione Russa del 05/08/1992 N 305 "On registrazione statale atti normativi dipartimentali" è stata introdotta la registrazione statale degli atti normativi di ministeri e dipartimenti che ledono i diritti e gli interessi dei cittadini e di natura interdipartimentale.

Le questioni relative alla registrazione statale e all'entrata in vigore degli atti normativi dipartimentali sono regolate dal decreto del Presidente della Federazione Russa N 763<9>e Decreto del Governo della Federazione Russa N 1009<10>.

<9>Decreto del Presidente della Federazione Russa del 23 maggio 1996 N 763 "Sulla procedura per la pubblicazione e l'entrata in vigore degli atti del Presidente della Federazione Russa, del governo della Federazione Russa e degli atti normativi degli organi esecutivi federali ."

<10>Decreto del governo della Federazione Russa del 13 agosto 1997 N 1009 "Sull'approvazione delle regole per la preparazione degli atti normativi degli organi esecutivi federali e della loro registrazione statale".

Secondo il paragrafo 10 delle Regole per la preparazione degli atti normativi degli organi esecutivi federali e della loro registrazione statale, la registrazione statale è soggetta ad atti normativi che riguardano i diritti, le libertà e i doveri di una persona e di un cittadino, che stabiliscono stato giuridico organizzazioni di natura interdipartimentale, indipendentemente dal periodo della loro validità, compresi gli atti contenenti informazioni costituenti segreto di stato o informazioni riservate.

La registrazione statale degli atti normativi è effettuata dal Ministero della Giustizia, che tiene il Registro statale degli atti normativi degli organi esecutivi federali.

La registrazione statale di un atto giuridico normativo include:

- esame legale della conformità di questo atto con la legislazione della Federazione Russa, compreso il controllo della presenza di disposizioni in esso contenute che contribuiscono alla creazione di condizioni per la manifestazione della corruzione;

- prendere una decisione sulla necessità della registrazione statale questo atto;

- assegnazione di un numero di registrazione;

- iscrizione nel registro statale degli atti normativi degli organi esecutivi federali.

Gli atti normativi che ledono i diritti, le libertà e i doveri di una persona e di un cittadino, che stabiliscono lo status giuridico delle organizzazioni o che hanno natura interdipartimentale, sono soggetti alla pubblicazione ufficiale secondo le modalità prescritte, salvo gli atti o le loro disposizioni individuali contenenti informazioni costituenti un segreto di stato o informazioni di natura riservata,

Un atto riconosciuto dal Ministero della Giustizia come non soggetto a registrazione statale è soggetto a pubblicazione secondo le modalità determinate dall'organo esecutivo federale che ha approvato l'atto. Contestualmente, la procedura per l'entrata in vigore di tale atto è determinata anche dall'organo esecutivo federale che l'ha emanata.

Pertanto, secondo l'autore, le istituzioni statali e comunali che effettuano trattamenti automatizzati di dati personali, in caso di presentazione di requisiti per l'ottenimento di licenze, dichiarazioni o certificazioni (attestazione), possono impugnare tali requisiti in sede giudiziaria (soprattutto se i mezzi di protezione dei dati personali utilizzati sono già stati certificati dal loro produttore).

R. Betlemme

direttore

Centro di Nizhny Novgorod

economia dell'educazione

Una delle attività prioritarie da svolgere nella creazione di un sistema informativo per il trattamento dei dati personali (ISPD) è la classificazione dell'ISPD.

Ciò è necessario per determinare la classe del sistema e i requisiti corrispondenti per FSTEC e FSB durante l'elaborazione dei dati personali (PD). In questo articolo descriverò Procedura generale classificazione dell'ISPD.

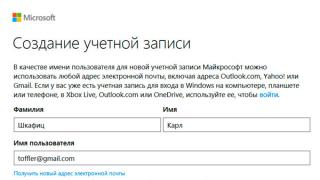

Ai sensi dell'ordinanza del FSTEC/FSB/Ministero dell'Informazione e delle Comunicazioni n. 55/86/20 del 13 febbraio 2008 sulla “Procedura per la classificazione del sistema informativo dei dati personali”, scaricabile qui, la classificazione richiesta comprende i seguenti passaggi:

- Raccolta e analisi dei dati iniziali sul sistema informativo;

- Assegnazione della classe appropriata al sistema informativo e alla sua documentazione.

Quando si classifica un sistema informativo, è necessario rispondere alle seguenti domande:

- 1A quale categoria appartengono i dati personali trattati nel sistema informativo - Xpd?

- Qual è il volume dei dati personali oggetto di trattamento (numero di interessati i cui dati personali sono trattati nel sistema informativo) - Xnpd?

- Quali sono le caratteristiche di sicurezza dei dati personali trattati nel sistema informativo?

- Qual è la struttura del sistema informativo?

- Esiste una connessione del sistema informativo alle reti pubbliche di comunicazione e/o Reti Internet?

- Qual è la modalità di trattamento dei dati personali?

- Qual è la modalità di differenziazione dei diritti di accesso degli utenti del sistema informativo?

- Ubicazione dei mezzi tecnici del sistema informativo?

Dati iniziali e informazioni di supporto

Sono definite le seguenti categorie di dati personali trattati nel sistema informativo (Xpd):

- categoria 1- dati personali relativi a razza, nazionalità, opinioni politiche, convinzioni religiose e filosofiche, stato di salute, vita intima;

- categoria 2- dati personali che consentono di identificare l'interessato e ottenere ulteriori informazioni su di lui, ad eccezione dei dati personali relativi a categoria 1;

- categoria 3- dati personali che consentono di identificare l'interessato;

- categoria 4- dati personali depersonalizzati e (o) disponibili al pubblico.

Xnpd può assumere i seguenti valori:

- 1 - il sistema informativo elabora contemporaneamente i dati personali di oltre 100.000 interessati o i dati personali degli interessati all'interno di un'entità costitutiva della Federazione Russa o della Federazione Russa nel suo insieme;

- 2 - il sistema informatico elabora contemporaneamente dati personali da 1.000 a 100.000 interessati o dati personali di interessati che lavorano in un settore dell'economia della Federazione Russa, in un'autorità pubblica residente all'interno di un comune;

- 3 - il sistema informativo elabora contemporaneamente i dati di meno di 1000 interessati o i dati personali degli interessati all'interno di una determinata organizzazione.

Caratteristiche di sicurezza dei dati personali

Per ISPD vengono determinate le caratteristiche della sicurezza dei dati personali, che si dividono in base e aggiuntive:

DI BASE:

- riservatezza

- integrità

- disponibilità

OPZIONALE:

- non ripudio

- contabilità (controllo)

- autenticità (credibilità)

- adeguatezza

Struttura del sistema informativo suddiviso in:

- autonomi (non collegati ad altri sistemi informativi) complessi di tecnica e strumenti software, destinati al trattamento dei dati personali (postazioni automatizzate);

- un complesso di postazioni automatizzate unite in un unico sistema informativo attraverso la comunicazione senza l'utilizzo di tecnologie di accesso remoto (sistemi informativi locali);

- un complesso di postazioni automatizzate e (o) sistemi informativi locali combinati in un unico sistema informativo attraverso la comunicazione che utilizza la tecnologia di accesso remoto (sistemi informativi distribuiti).

Modalità di elaborazione

Quando si organizza ISPD, vengono determinate le seguenti modalità di elaborazione:

- singolo utente;

- multigiocatore.

Modalità di differenziazione dei diritti di accesso

In ISPD, il sistema di controllo accessi significa:

- senza differenziazione dei diritti di accesso;

- con diritti di accesso limitati.

I sistemi informativi sono divisi in tipico e speciale.

Ad un tipico sistema informativo includere sistemi che richiedono solo la riservatezza del PD.

Ad uno speciale sistema informativo comprendono sistemi che, oltre alla riservatezza, richiedono:

- Sistemi informativi in cui sono trattati i dati personali relativi allo stato di salute degli interessati;

- Sistemi informatici nei quali, sulla base di un trattamento esclusivamente automatizzato di dati personali, vengono prese decisioni che danno luogo a conseguenze legali in relazione all'interessato o comunque ledono i suoi diritti e legittimi interessi.

Classificazione dei sistemi informativi

Secondo l'Ordine del FSTEC / FSB / Ministero dell'Informazione e delle Comunicazioni n. 55/86/20, ISPD può prendere una delle quattro classi definite in questo ordine:

- classe 1 (K1)- sistemi informatici per i quali la violazione delle specifiche caratteristiche di sicurezza dei dati personali in essi trattati può comportare conseguenze negative significative per gli interessati;

- classe 2 (K2)- sistemi informatici per i quali la violazione delle specifiche caratteristiche di sicurezza dei dati personali in essi trattati può comportare conseguenze negative per gli interessati;

- classe 3 (K3)- sistemi informatici per i quali la violazione delle specifiche caratteristiche di sicurezza dei dati personali in essi trattati può comportare lievi conseguenze negative per gli interessati;

- classe 4 (K4)- sistemi informatici per i quali la violazione delle specifiche caratteristiche di sicurezza dei dati personali in essi trattati non comporti conseguenze negative per gli interessati.