Në mbarë botën nga 12 maji. Ky ransomware depërton në sistemet operative të kompjuterëve kur shkarkon një skedar nga Interneti. Kur një kompjuter merr një virus të tillë, WannaCry kodon skedarë të ndryshëm- foto, muzikë, filma, dokumente tekstuale, prezantime, arkivues etj. Sulmuesit po zhvasin 300 dollarë për deshifrim. Si të merreni me këtë virus ransomware?

Kaspersky Lab pretendon se kompjuterët në të cilët nuk ishin instaluar përditësime softuerësh dhe softuer piratuar rezultuan të ishin më të cenuarit ndaj sulmit.

1 Si funksionon virusi Dëshiron të qaj?

WannaCry është një program i quajtur WanaCrypt0r 2.0 që sulmon ekskluzivisht kompjuterët Windows. Programi shfrytëzon një "vrimë" në sistem - Microsoft Security Buletini MS17-010, ekzistenca e të cilit ishte e panjohur më parë.

2 Si përhapet virusi WannaCry?

Dëshiron virus Qaj shpërndahet me email. Pas hapjes së një bashkëngjitjeje në një mesazh të padëshiruar, hapet një kriptor dhe skedarët e koduar janë pothuajse të pamundur të rikuperohen.

3 Çfarë duhet t'i kushtoni vëmendje për të shmangur infektimin e kompjuterit tuaj me virusin WannaCry?

Shikoni me kujdes se çfarë po ju dërgohet. e-mail... Mos hapni skedarë me shtesat e mëposhtme: .exe, .vbs dhe .scr... Mashtruesit mund të përdorin disa shtesa për të maskuar një skedar me qëllim të keq si një video, foto ose dokument (për shembull, avi.exe ose doc.scr), shkruan ru24.top.

Ilya Sachkov, Drejtor i Përgjithshëm i Kompanisë për Parandalimin dhe Hetimin e Krimit Kibernetik Group-IB, këshillon: "Në rastin e WannaCry, duke bllokuar portin 445 në Firewall ( muri i zjarrit) përmes së cilës vazhdon infeksioni. skedarë me qëllim të keq duhet të aktivizoni opsionin "Shfaq zgjerimet e skedarëve" në cilësimet e Windows.

4 Çfarë bëri ajo Microsoft për të mbrojtur OS Windows nga virusi WannaCry?

Microsoft ka lëshuar tashmë një "patch" - thjesht ekzekutoni përditësimin Përditësimi i Windows përpara Versioni i fundit... Vlen të përmendet se vetëm përdoruesit që kanë blerë version i licencuar Windows - kur përpiqeni të përditësoni sistemin "pirat", sistemi thjesht nuk e bën do të testohen... Është gjithashtu e nevojshme të mbani mend se Windows XP nuk është më i përditësuar, si, natyrisht, dhe versionet e mëparshme, raporton Rorki.ru.

5 Mënyrat më të thjeshta për t'u mbrojtur nga virusi WannaCry

Për të mos "kapur" virusin WannaCry në kompjuterin tuaj, duhet të ndiqni disa rregulla të thjeshta siguria:

- përditësoni sistemin në kohë - të gjithë kompjuterët e infektuar nuk janë përditësuar,

- përdorni një OS të licencuar,

- mos hap i diskutueshem emailet,

- Mos klikoni në lidhje të dyshimta të lëna nga përdorues të pabesueshëm.

6 Çfarë duhet të bëni nëse kapni virusin WannaCry në kompjuterin tuaj?

Nëse dyshoni se kompjuteri juaj është i infektuar me virusin WannaCry, është e domosdoshme të shkëputni pajisjen nga Interneti ose Wi-Fi - kjo do të parandalojë përhapjen e virusit, këshillojnë Group-IB. Rekomandimet e ekspertëve: mos paguani kurrë një shpërblim për mashtruesit, pasi nuk ka asnjë garanci që sulmuesit do të dërgojnë çelësin e deshifrimit, këshillon alldaynews24.ru.

6 Si të minimizoni dëmet nga një infeksion i mundshëm me virusin WannaCry?

Kaspersky Lab sugjeron të bëni kopje rezervë të rregullt të skedarëve tuaj: "Mbani kopjet në media që nuk janë të lidhura përgjithmonë me kompjuterin tuaj. kopje rezervë, atëherë infektimi nga një ransomware nuk është një tragjedi, por vetëm humbja e disa orëve për të riinstaluar ose pastruar sistemin."

Into irus Wanna Cry - lloji i ri sulm hakeri, malware- ransomware, i bëri përdoruesit e kompjuterëve dhe internetit në mbarë botën të dridhen. Si funksionon virusi Wanna Cry, a është e mundur të mbrohemi kundër tij dhe nëse po, si?

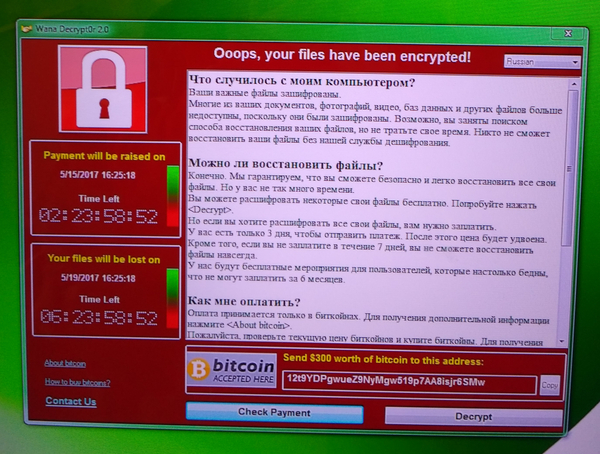

12 maj, kompjuterët nën kontroll sistemet operative Windows në mbarë botën janë goditur nga sulmi më i madh në të kaluarën Kohët e fundit... Po flasim për virusin Wanna Cry (WNCRY, Wana Decrypt0r 2.0) që i përket klasës Ransomware, domethënë ransomware që kodon skedarët e përdoruesve dhe kërkon një shpërblim për të rivendosur aksesin në to. V në këtë rast po flasim për shuma nga 300 deri në 600 dollarë, të cilat viktima duhet t'i transferojë në një portofol specifik në bitcoin. Madhësia e shpërblimit varet nga koha që ka kaluar nga momenti i infektimit - pas një intervali të caktuar, ajo rritet.

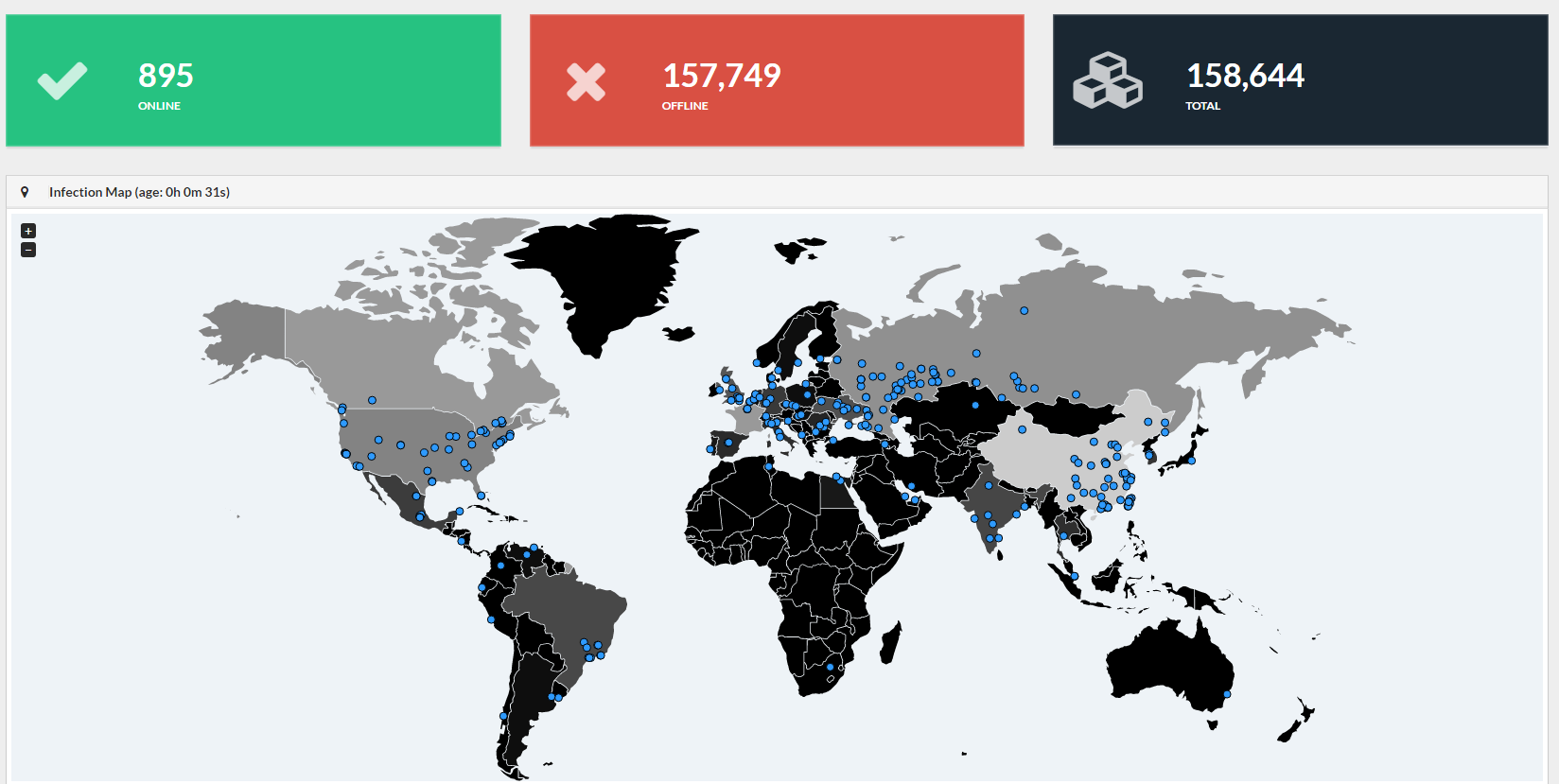

Sulmi ransomware ka dëmtuar shumë kompani dhe organizata në mbarë botën, duke përfshirë kompaninë spanjolle të telekomunikacionit Telefonica, spitalet në MB dhe kompani amerikane Dorëzimi i FedEx. Goditja kryesore ra mbi Përdoruesit rusë dhe kompania. Në ky moment WannaCry arriti të godiste rreth 57,000 kompjuterë, duke përfshirë rrjetet e korporatave Ministria e Punëve të Brendshme, Hekurudhat Ruse dhe Megafon. Sberbank dhe Ministria e Shëndetësisë raportuan gjithashtu për sulme në sistemet e tyre.

Përhapja e virusit “Wanna Cry”.

Për të mos u bashkuar në radhët e atyre që kompjuteri i tyre është i infektuar, është e nevojshme të kuptohet se si malware depërton në sistem. Kompjuteri është infektuar duke përdorur një cenueshmëri në Protokolli SMB që ju lejon të ekzekutoni në distancë kodi i programit... Ai bazohet në shfrytëzimin EternalBlue, i krijuar brenda mureve të Agjencisë së Sigurisë Kombëtare të SHBA (NSA) dhe i vënë në dispozicion të publikut nga hakerat.

Skedari origjinal mssecsvc.exe ekzekuton një skedar tjetër të quajtur tasksche.exe. Më pas kontrollohet domeni switch dhe krijohet shërbimi mssecsvc2.0. Ky shërbim ekzekuton mssecsvc.exe me një pikë hyrjeje të ndryshme nga ajo kur u nis për herë të parë. Nisja e dytë merr adresën IP të makinës së infektuar dhe përpiqet të lidhet me 445 Porta TCP të çdo adrese IP brenda nënrrjetit. Kur malware lidhet me sukses me makinën në distancë, lidhja vendoset dhe të dhënat transferohen. Me sa duket, diku në procesin e këtij transferimi është duke u shfrytëzuar një dobësi e njohur, e cila u mbyll nga përditësimi MS 17-010. Nuk është i pranishëm për momentin mirëkuptim të plotë Trafiku SMB dhe në çfarë kushtesh malware mund të përhapet duke përdorur një vrimë sigurie.

Skedari tasksche.exe kontrollon të gjitha disqet, si dhe dosjet e përbashkëta dhe pajisjet e bashkangjitura që janë të lidhura me shkronja si 'C: /', 'D: /', etj. Malware më pas kërkon skedarë me shtesa që janë të listuara në program (dhe më poshtë) dhe i kodon ato duke përdorur 2048-bit Kriptimi RSA... Ndërsa skedarët janë duke u koduar, krijohet një dosje ‘Tor /’, ku vendoset skedari tor.exe dhe 9 dll skedarë që ai përdor. Për më tepër, krijohen taskdl.exe dhe taskse.exe. E para heq skedarë të përkohshëm dhe i dyti funksionon @ [email i mbrojtur] që i tregon përdoruesit një dritare që i kërkon të paguajë. Skedar @ [email i mbrojtur]është përgjegjës vetëm për shfaqjen e mesazhit. Skedarët janë të koduar në sfond duke përdorur tasksche.exe.

Skedari tor.exe fillon me @ [email i mbrojtur] Kjo proces i ri fillon lidhjen me Nyjet Tor... Në këtë mënyrë, WannaCry mbetet anonim, duke drejtuar të gjithë trafikun e tij përmes rrjetit Tor.

Siç është tipike për ransomware, programi gjithashtu heq ndonjë kopje hije në kompjuterin e viktimës për ta bërë rikuperimin edhe më të vështirë. Kjo bëhet duke përdorur WMIC.exe, vssadmin.exe dhe cmd.exe

Përdor WannaCry menyra te ndryshme për të ndihmuar përmbushjen tuaj. Pra, përdoret nga attrib.exe për të ndryshuar flamurin h (fsheh) dhe gjithashtu icacls.exe për të dhënë të drejta të plota për të gjithë përdoruesit: “icacls. / grant Të gjithë: F / T / C / Q ".

Vlen të përmendet se programi ka një arkitekturë modulare. Ka të ngjarë që të gjithë skedarët e ekzekutueshëm në të janë shkruar nga njerëz të ndryshëm. Potencialisht, kjo do të thotë që struktura e programit mund të lejojë ekzekutimin e skripteve të ndryshme me qëllim të keq.

Pas përfundimit të kriptimit, malware shfaq një dritare shpërblimi për skedarët. Moment interesantështë se dritarja është skedari i ekzekutueshëm, jo një fotografi, skedar HTA ose skedar teksti.

Viktimat duhet të kuptojnë se askush nuk mund të garantojë që pas pagesës së shpërblimit, pajisja do të pushojë së paralizuari.

Çfarë duhet të bëni tani për të shmangur infeksionin.

1. Microsoft ofroi një rregullim për problemin EternalBlue në buletinin MS17-010, 14 mars 2017.

Prandaj, masa e parë dhe kryesore e mbrojtjes kundër WannaCry duhet të jetë instalimi i këtij përditësimi të sigurisë për Windows.

Është pikërisht fakti që shumë përdorues dhe administratorët e sistemit ende nuk e kanë bërë këtë, dhe ishte arsyeja për një gjë të tillë sulm në shkallë të gjerë, dëmi nga i cili ende nuk është vlerësuar. Vërtetë, përditësimi është krijuar për ato versione të Windows, mbështetja e të cilave nuk ka ndalur ende. Në lidhje me nivel të lartë Kërcënimet Microsoft ka lëshuar gjithashtu përditësime për sistemet operative të trashëguara si Windows XP, Windows 8 dhe Windows Server 2003. Shkarkoni ato.

2. Për të minimizuar kërcënimin, është urgjente të instaloni të gjitha Përditësimet më të fundit Windows OS: Fillimi - Të gjitha programet - Qendra përditësimet e Windows- Kërko për përditësime - Shkarkoni dhe instaloni.

3. Çdo organizatë ku SMB është e disponueshme publikisht (portet 139, 445) duhet të bllokojë menjëherë trafikun në hyrje.

4. Ne nuk duhet të harrojmë për të rregullt rezervë të dhëna të rëndësishme. Duhet të theksohet se kategoritë e mëposhtme të skedarëve janë në shënjestër nga WannaCry:

- më e zakonshme dokumentet e zyrës(.ppt, .doc, .docx, .xlsx, .sxi).

- disa më pak lloje të njohura dokumente (.sxw, .odt, .hwp).

- arkivat dhe skedarët e medias (.zip, .rar, .tar, .bz2, .mp4, .mkv)

- skedarët e postës elektronike (.eml, .msg, .ost, .pst, .edb).

- bazat e të dhënave (.sql, .accdb, .mdb, .dbf, .odb, .myd).

- dosjet e projektit dhe kodet burimore(.php, .java, .cpp, .pas, .asm).

- çelësat dhe certifikatat e enkriptimit (.key, .pfx, .pem, .p12, .csr, .gpg, .aes).

- formatet grafike (.vsd, .odg, .raw, .nef, .svg, .psd).

- dosjet makina virtuale(.vmx, .vmdk, .vdi).

5. Dashakeqe software mund të vijë me email. Viktima merr infeksionin duke klikuar në shtojcën me qëllim të keq. Më shpesh, ne po flasim për skedarë me shtesa js dhe exe, si dhe dokumente me makro me qëllim të keq (për shembull, skedarët e Microsoft Fjalë). Prandaj, ju rekomandojmë që të jeni vigjilentë në lidhje me buletinet që vijnë përmes emailit dhe kanaleve të tjera.

6. Sigurohuni që të përdorni antivirusin e përditësuar në modalitetin e monitorimit, nëse është e mundur, kontrolloni sistemin për kërcënime. I vetmi antivirus që gjen një virus: ESET NOD32... Nëse zbulohet dhe eliminohet aktiviteti MEM: Trojan.Win64.EquationDrug.gen, rinisni sistemin dhe më pas sigurohuni që MS17-010 të jetë i instaluar. Aktualisht, janë tetë emra të njohur të virusit:

Trojan-Ransom.Win32.Gen.djd;

Trojan-Ransom.Win32.Scatter.tr;

Trojan-Ransom.Win32.Wanna.b;

Trojan-Ransom.Win32.Wanna.c;

Trojan-Ransom.Win32.Wanna.d;

Trojan-Ransom.Win32.Wanna.f;

Trojan-Ransom.Win32.Zapchast.i;

PDM: Trojan.Win32.Generic.

Edhe nëse sistemi nuk është përditësuar dhe WannaCry godet kompjuterin, zgjidhjet e korporatave dhe ato shtëpiake ESET NOD32 zbulojnë me sukses dhe bllokojnë të gjitha modifikimet.

PS: nëse infeksioni nuk shmangej, është ende e pamundur të paguhen kriminelët kibernetikë. Së pari, edhe nëse paratë transferohen në portofolin e specifikuar të Bitcoin, askush nuk garanton deshifrimin e skedarit. Së dyti, nuk mund të jetë i sigurt se sulmi në të njëjtin kompjuter nuk do të përsëritet, dhe në të njëjtën kohë kriminelët kibernetikë nuk do të kërkojnë një shumë të madhe shpërblimi. Dhe, së fundi, së treti, pagesa për “shërbimin” e zhbllokimit do të shpërblejë ata që kryejnë veprimtari kriminale në internet dhe do të shërbejë si një nxitje për ta për të kryer sulme të reja.

Të premten, më 12 maj, qindra mijëra kompjuterë në mbarë botën u infektuan nga virusi WannaCry (i njohur edhe si WCry dhe WanaCrypt0r 2.0). Ai “sulmoi” kompjuterët që përdornin sistemin operativ Windows, ndërsa u përhap në të gjithë botën brenda pak orësh. Virus i ri goditi si kompjuterët e individëve ashtu edhe PC-të e agjencive qeveritare dhe kompanitë e mëdha... Rusia vuajti më së shumti nga virusi, ku u prekën kompjuterët e shumë agjencive qeveritare.

Fakt interesant: Pas përhapjes së virusit WannaCry në Rusi, pati raportime për pezullimin e dhënies së patentë shoferit për shkak të dëmtimeve të kompjuterëve të Ministrisë së Punëve të Brendshme. Për më tepër, PC-të e Komitetit Hetimor dhe shumë kompani të mëdha, përfshirë Megafon, u infektuan.

Çfarë është virusi WannaCry

Virusi WannaCry është një "kriptues i të dhënave" tipik. Ky lloj viruset janë një nga më të rrezikshmit dhe më të vështirët nga pikëpamja e kundërveprimit. Viruse të tilla synojnë më shpesh të zhvatin para nga përdoruesit, kompjuterët e të cilëve janë nën infeksion, dhe WannaCry nuk bën përjashtim.

Fakt interesant: Për momentin nuk dihet saktësisht se kush është krijuesi i virusit WannaCry. Në të njëjtën kohë, supozimet bëhen jo vetëm në rrjet, por edhe në nivel shtetëror. Në veçanti, presidenti Federata Ruse Vladimir Putin akuzoi agjencitë e inteligjencës amerikane për përhapjen e kërcënimit.

Kur arrin te kompjuteri i përdoruesit, virusi WannaCry kodon të dhënat në të. Skedarët që i janë nënshtruar enkriptimit marrin shtesën ".WNCRY"... Një mbishkrim shfaqet në fillim të emrit të skedarëve të koduar "KURTËR!"... Deshifroni këto skedarë duke përdorur antivirus standard dhe dekoderat, të cilët përdoren për të luftuar malware të tjerë të ngjashëm, është pothuajse i pamundur.

Pas enkriptimit të të dhënave të përdoruesit në kompjuter, virusi WannaCry shfaq një dritare me mesazhin "Ooops, skedarët tuaj janë të koduar!"... Kjo pasohet nga informacione se çfarë është një virus, nëse është e mundur të rikuperoni skedarët, etj.

Fakt argëtues: Krijuesit e virusit WannaCry u kujdesën për përdoruesit në rajone të ndryshme duke lokalizuar për ta Njoftim... Në Rusi, një virus në Rusisht u shpjegon përdoruesve se si të zhbllokojnë skedarët e infektuar me WannaCry.

Si të zhbllokoni skedarët e infektuar me WannaCry

Krijuesit e virusit WannaCry kanë siguruar mundësinë për të zhbllokuar skedarët e përdoruesve, por vetëm për para dhe për një kohë të kufizuar:

- gjatë 3 ditë pas infektimit të kompjuterit ju mund të dërgoni ekuivalentin e 300 dollarëve në portofolin e specifikuar BitCoin të krijuesve të virusit për të zhbllokuar skedarët;

- Nëse zhvatësit nuk i marrin paratë brenda 3 ditëve, çmimi i zhbllokimit do të rritet në ekuivalentin e 600 dollarëve në bitcoin;

- Nëse në ditën e shtatë të infektimit me virus Përdoruesi i kompjuterit WannaCry nuk do të transferojë para në ransomware, skedarët e tij do të shkatërrohen.

Duhet theksuar se në dritare informacioni Virusi WannaCry ka numërues që numërojnë mbrapsht kohën derisa të rritet kostoja e zhbllokimit dhe shkatërrimit të të dhënave.

Fakt interesant: Përkundër faktit se virusi WannaCry infektoi qindra mijëra kompjuterë në ditën e parë, sipas The Guardian, vetëm rreth njëqind njerëz ranë dakord të paguanin ransomware 300 dollarë për të zhbllokuar të dhënat e tyre.

Cilët kompjuterë janë të infektuar me virusin WannaCry

Virusi WannaCry infekton vetëm kompjuterët në sallën e operacionit Sistemi Windows... Në të njëjtën kohë, ai sulmon kompjuterët duke përdorur versionet e vjetra të Windows - XP, Server 2003, 8.

Virusi WannaCry infekton vetëm kompjuterët në sallën e operacionit Sistemi Windows... Në të njëjtën kohë, ai sulmon kompjuterët duke përdorur versionet e vjetra të Windows - XP, Server 2003, 8.

Fakt interesant: Në mars, Microsoft lëshoi një përditësim që ndihmon në mbrojtjen e kompjuterëve nga infektimi nga virusi WannaCry. Por kjo patch u lëshua vetëm për sistemet operative që mbështeten nga kompania - këto janë Windows 7 dhe Windows 10 në botime të ndryshme... Në lidhje me përdoruesit me të tjerët versionet e Windows, ata u kërcënuan dhe u tronditën. Të nesërmen pasi filloi infektimi masiv i kompjuterëve me virusin WannaCry, Microsoft lëshoi një përditësim për Windows XP dhe sisteme të tjera të vjetra, të cilat zyrtarisht nuk mbështeten më.

Virusi WannaCry infekton kompjuterët përmes skripteve të dërguara me postë dhe përmes faqeve të ndryshme të internetit.

E rëndësishme: Nëse shihni një mesazh në postën tuaj (veçanërisht nga një dërgues i panjohur) me bashkëngjitje skedari (në shtesën .exe ose .js), mos i shkarkoni në kompjuterin tuaj, edhe nëse antivirusi i integruar në shfletues nuk i sheh ndonjë problem me skedarët!

Si ta mbroni kompjuterin tuaj nga virusi WannaCry

Përveç faktit që nuk keni nevojë të vizitoni faqe të paverifikuara dhe të shkarkoni skedarë të dyshimtë nga posta, ka disa rekomandime të tjera që do t'ju ndihmojnë të shmangni infektimin e kompjuterit tuaj me virusin WannaCry:

Vlen të përmendet: Ka disa forma të virusit WannaCry. Disa prej tyre mund të zgjidhen duke nisur kompjuterin mënyra e sigurt Me drejtuesit e rrjetit dhe më pas kontrolloni kompjuterin me SpyHunter Anti-Malware Tool, Malwarebytes Anti-malware ose STOPZilla, dhe më pas zgjidhni një deshifrues për deshifrimin e të dhënave. Por kjo metodë është e vlefshme vetëm nëse kompjuteri juaj është infektuar. versionet e hershme të virusit WannaCry.

Ka ndodhur sulmi më i madh kibernetik në histori. Virusi Wanna Cry ("Unë dua të qaj") ka infektuar dhjetëra mijëra kompjuterë nën Kontrolli i Windows nga 70 vende të botës. Automjetet e infektuara u bllokuan nga një dritare me mbishkrimin “Kujdes. Skedarë të rëndësishëm të koduara. Transferoni 300 dollarë për të rifituar aksesin." Virusi ka shkaktuar dëmin më të madh te spitalet, bankat, kompanitë e telekomunikacionit dhe agjencitë qeveritare. Mësoni më shumë rreth WannaCry dhe si përdoruesit e zakonshëm për t'u mbrojtur nga ai i treguar në këtë material.

Si funksionon virusi WannaCry

Virusi WannaCry përhapet përmes portit 445, i cili përdoret nga shërbimi i aksesit në skedarë. Ai është aktivizuar si parazgjedhje në të gjithë kompjuterët Windows. WannaCry shfrytëzon një dobësi në protokollin e vjetëruar SMBv1, i cili më cilësimet standarde përfshihet gjithashtu. Në Kompjuter WannaCry merr nga faqet e infektuara ose së bashku me viruset që përcjellin portin 445 në këtë kompjuter.

Shkalla e sulmit të hakerëve, të cilin media e quajti cyberpocalypse, shpjegohet me faktin se hakerat nga grupi The Shadow Brokers fituan akses në zhvillimet e Agjencisë së Sigurisë Kombëtare të SHBA. Sipas Politiko, sulmuesit përdorën spyware NSA.

Çfarë dëmi bëri virusi

Përpjekjet për sulm janë raportuar nga qindra kompani në mbarë botën. Në Rusi, sulmi u njoftua nga Megafon, Sberbank dhe shumë kompani të tjera të telekomunikacionit. Pësuan edhe burimet e Ministrisë së Punëve të Brendshme, por sulmet u zmbrapsën pa të probleme të veçanta dhe rrjedhja e të dhënave u shmang.

Në Britani, sulmi paralizoi spitalet; në Gjermani, hakerët çaktivizuan sistemet e kontrollit në një nga shtatë qendrat rajonale të dispeçimit, duke shkaktuar ndërprerje në trafikun e trenave. Në Spanjë, një kompani e madhe telekomunikacioni ka vuajtur.

Në Britani, sulmi paralizoi spitalet; në Gjermani, hakerët çaktivizuan sistemet e kontrollit në një nga shtatë qendrat rajonale të dispeçimit, duke shkaktuar ndërprerje në trafikun e trenave. Në Spanjë, një kompani e madhe telekomunikacioni ka vuajtur.

Harta e sulmit të regjistruar

Microsoft nuk ka faj

Në mars 2017, Microsoft ofroi një rregullim për problemin ETERNALBLUE në buletinin MS17-010. Por siç ndodh shpesh, shumë kompani dhe përdorues e injoruan përditësimin e lëshuar.

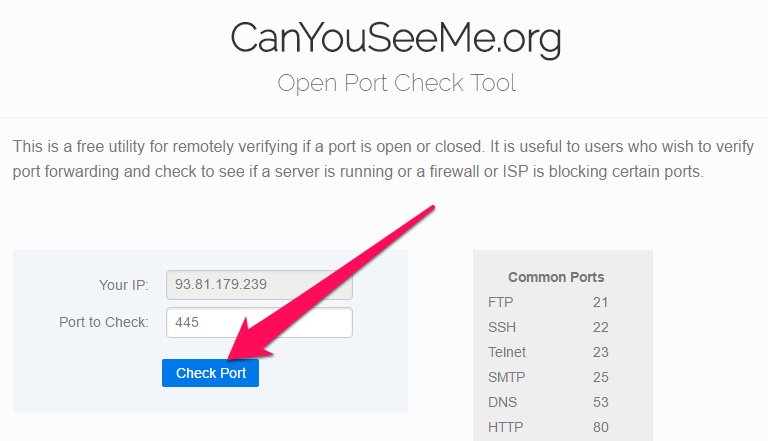

Si të kontrolloni për një kërcënim

Hapi 2. Në grafik Port për të kontrolluar fut vlerën 445 dhe shtypni Kontrollo Portin.

Hapi 3. Nëse shërbimi i përgjigjet kërkesës me mesazhin: " Gabim: Nuk mund ta shikoja shërbimin tuaj në 93.81.179.239 në portin (445) Arsyeja: Koha e lidhjes jashtë"- Porta 445 është e mbyllur në kompjuterin tuaj. Ju jeni të sigurt.

Hapi 3. Nëse shërbimi i përgjigjet kërkesës me mesazhin: " Gabim: Nuk mund ta shikoja shërbimin tuaj në 93.81.179.239 në portin (445) Arsyeja: Koha e lidhjes jashtë"- Porta 445 është e mbyllur në kompjuterin tuaj. Ju jeni të sigurt.

Nëse porti 445 është i hapur, ekziston rreziku që kompjuteri juaj të infektohet me virusin WannaCry. Në këtë rast, përdorni udhëzimet e mëposhtme.

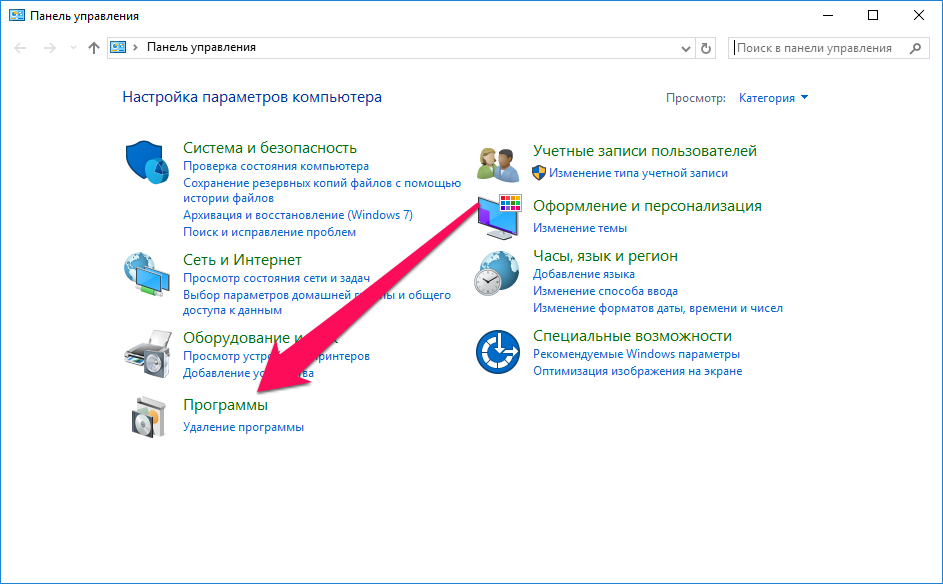

Si të mbyllni portin 445 dhe të mbroheni nga virusi

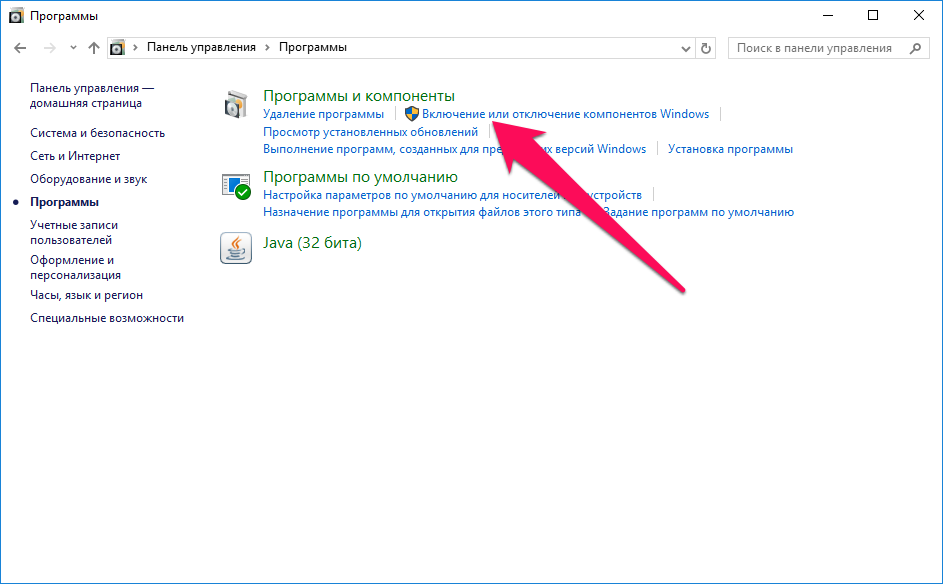

Hapi 1. Vraponi " Paneli i kontrollit».

Hapi 2. Shkoni te seksioni " Programet».

Hapi 3. Zgjidhni artikullin " Aktivizoni ose çaktivizoni veçoritë e Windows».

Hapi 3. Zgjidhni artikullin " Aktivizoni ose çaktivizoni veçoritë e Windows».

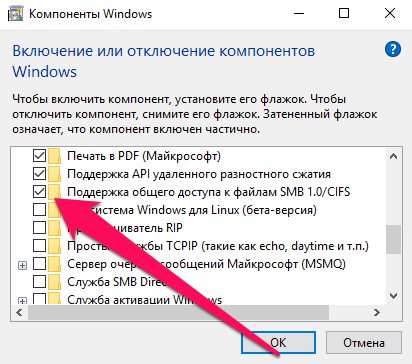

Hapi 4. Zgjidh kutinë pranë " Mbështetje akses të përgjithshëm te skedarët SMB 1.0 / CIFS", Kliko" Ne rregull"Dhe rinisni kompjuterin tuaj.

Hapi 4. Zgjidh kutinë pranë " Mbështetje akses të përgjithshëm te skedarët SMB 1.0 / CIFS", Kliko" Ne rregull"Dhe rinisni kompjuterin tuaj.

Pas çaktivizimit të kësaj komponent standard, nuk do të ketë asnjë kërcënim infektimi me virusin WannaCry.

Pas çaktivizimit të kësaj komponent standard, nuk do të ketë asnjë kërcënim infektimi me virusin WannaCry.