În toată lumea din 12 mai. Acest ransomware pătrunde în sistemele de operare ale computerelor atunci când descărcați un fișier de pe Internet. Când un computer primește un astfel de virus, WannaCry criptează diverse fișiere- fotografie, muzică, filme, documente text, prezentări, arhivare etc. Atacatorii extorc 300 de dolari pentru decriptare. Cum să faci față acestui virus ransomware?

Kaspersky Lab susține că computerele pe care nu au fost instalate actualizări de software și software-ul piratat s-au dovedit a fi cele mai vulnerabile la atac.

1 Cum funcționează virusul Vreau să plâng?

WannaCry este un program numit WanaCrypt0r 2.0 care atacă exclusiv computerele Windows. Programul exploatează o „gaură” în sistem - Securitate Microsoft Buletinul MS17-010, a cărui existență era necunoscută anterior.

2 Cum se răspândește virusul WannaCry?

Vreau virus Strigăt distribuit prin e-mail. După deschiderea unui atașament într-un mesaj spam, se lansează un criptator și fișierele criptate sunt aproape imposibil de recuperat.

3 La ce ar trebui să acordați atenție pentru a evita infectarea computerului cu virusul WannaCry?

Privește cu atenție ce ți se trimite. e-mail... Nu deschideți fișiere cu următoarele extensii: .executabil, .vbsși .scr... Escrocii pot folosi mai multe extensii pentru a deghiza un fișier rău intenționat ca videoclip, fotografie sau document (de exemplu, avi.exe sau doc.scr), scrie ru24.top.

Ilya Sachkov, director general al companiei de investigare și prevenire a criminalității cibernetice Group-IB, sfătuiește: „În cazul WannaCry, blocarea portului 445 pe firewall ( firewall) prin care decurge infectarea.” fișiere rău intenționate trebuie să activați opțiunea „Afișați extensiile de fișiere” în setările Windows.

4 Ce a făcut Microsoft pentru a proteja sistemul de operare Windows de virusul WannaCry?

Microsoft a lansat deja un „patch” - doar rulați actualizarea Windows Update inainte de ultima versiune... Este de remarcat faptul că numai utilizatorii care au cumpărat versiune licenţiată Windows - atunci când încercați să actualizați sistemul „pirat”, sistemul pur și simplu nu o face va fi testat... De asemenea, este necesar să ne amintim că Windows XP nu mai este actualizat, așa cum, desigur, și versiunile anterioare, relatează Rorki.ru.

5 Cele mai simple moduri de a vă proteja împotriva virusului WannaCry

Pentru a nu „prinde” virusul WannaCry pe computer, trebuie să urmați mai multe reguli simple Securitate:

- actualizați sistemul la timp - toate computerele infectate nu au fost actualizate,

- utilizați un sistem de operare licențiat,

- nu deschide discutabil e-mailuri,

- Nu faceți clic pe link-uri îndoielnice lăsate de utilizatori nedemni de încredere.

6 Ce ar trebui să faci dacă prinzi virusul WannaCry pe computer?

Dacă bănuiți că computerul dvs. este infectat cu virusul WannaCry, este imperativ să deconectați dispozitivul de la Internet sau de la Wi-Fi - acest lucru va preveni răspândirea virusului, sfătuiți Group-IB. Recomandările experților: nu plătiți niciodată o răscumpărare escrocilor, deoarece nu există nicio garanție că atacatorii vor trimite cheia de decriptare, sfătuiește alldaynews24.ru.

6 Cum să minimizezi daunele cauzate de o posibilă infecție cu virusul WannaCry?

Kaspersky Lab sugerează să faceți copii de rezervă regulate ale fișierelor dvs.: „Păstrați copii pe medii care nu sunt conectate permanent la computer. copie de rezervă, atunci infectarea cu un ransomware nu este o tragedie, ci doar pierderea a câteva ore pentru a reinstala sau curăța sistemul.”

Into Irus Wanna Cry - noul fel atac al hackerilor, malware- ransomware, a făcut să tremure pe utilizatorii de computere și de internet din întreaga lume. Cum funcționează virusul Wanna Cry, este posibil să ne protejăm împotriva lui și, dacă da, cum?

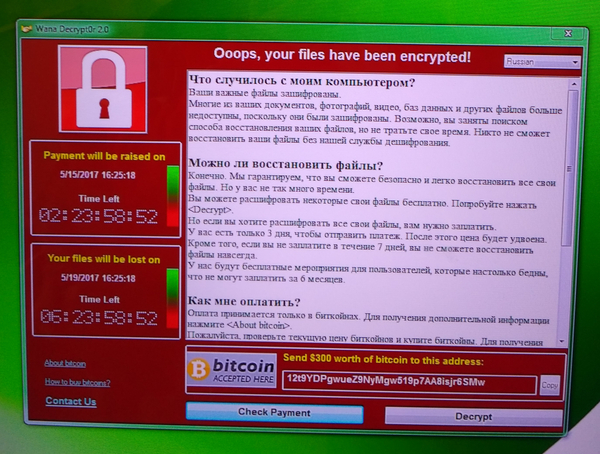

12 mai, calculatoare sub control sisteme de operare Windows din întreaga lume a fost lovit de cel mai mare atac din trecut În ultima vreme... Vorbim despre virusul Wanna Cry (WNCRY, Wana Decrypt0r 2.0) aparținând clasei Ransomware, adică ransomware care criptează fișierele utilizatorului și solicită o răscumpărare pentru a restabili accesul la acestea. V în acest caz vorbim de sume de la 300 $ la 600 $, pe care victima trebuie să le transfere într-un anume portofel în bitcoins. Mărimea răscumpărării depinde de timpul care a trecut de la momentul infectării - după un anumit interval, aceasta crește.

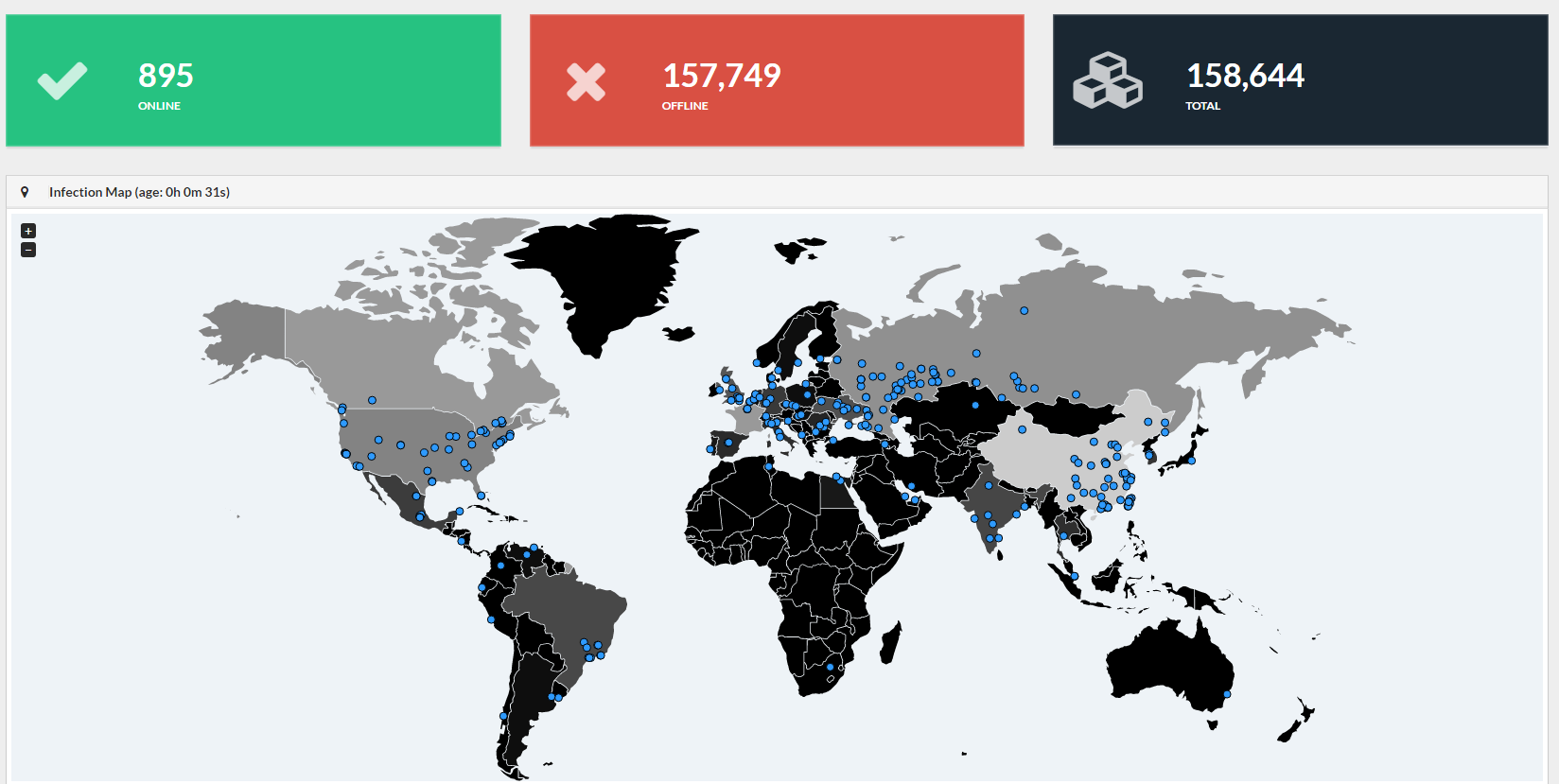

Atacul ransomware a afectat multe companii și organizații din întreaga lume, inclusiv compania spaniolă de telecomunicații Telefonica, spitale din Marea Britanie și companie americană Livrare FedEx. Lovitura principală a căzut utilizatori ruși si companie. Pe acest moment WannaCry a reușit să lovească aproximativ 57.000 de computere, inclusiv rețele corporative Ministerul Afacerilor Interne, Căilor Ferate Ruse și Megafon. Sberbank și Ministerul Sănătății au raportat, de asemenea, despre atacuri asupra sistemelor lor.

Răspândirea virusului „Wanna Cry”.

Pentru a nu intra în rândurile celor al căror computer este infectat, este necesar să înțelegem cum pătrunde malware în sistem. Computerul este infectat folosind o vulnerabilitate în Protocolul SMB care vă permite să rulați de la distanță codul programului... Se bazează pe exploitul EternalBlue, creat între zidurile Agenției de Securitate Națională a SUA (NSA) și pus la dispoziția publicului de către hackeri.

Fișierul original mssecsvc.exe rulează un alt fișier numit tasksche.exe. Domeniul de comutare este apoi verificat și serviciul mssecsvc2.0 este creat. Acest serviciu rulează mssecsvc.exe cu un alt punct de intrare decât atunci când a fost pornit. A doua lansare primește adresa IP a mașinii infectate și încearcă să se conecteze la 445 Port TCP a fiecărei adrese IP din subrețea. Când malware-ul se conectează cu succes la mașina de la distanță, conexiunea este stabilită și datele sunt transferate. Aparent, undeva în procesul acestui transfer este exploatată o vulnerabilitate cunoscută, care a fost închisă de actualizarea MS 17-010. Nu este prezentă momentan înţelegere deplină Traficul IMM-urilor și în ce condiții se poate răspândi malware-ul folosind o gaură de securitate.

Fișierul tasksche.exe verifică toate unitățile, precum și folderele de rețea și dispozitivele atașate care sunt mapate cu litere precum „C: /”, „D: /”, etc. Programul malware caută apoi fișiere cu extensii care sunt listate în program (și mai jos) și le criptează folosind 2048 de biți Criptare RSA... În timp ce fișierele sunt criptate, este creat un folder „Tor /”, unde este plasat fișierul tor.exe și 9 fișiere dll pe care îl folosește. În plus, sunt create taskdl.exe și taskse.exe. Prima se elimina fișiere temporare iar al doilea rulează @ [email protected] care arată utilizatorului o fereastră în care îi cere să plătească. Fișier @ [email protected] este responsabil doar pentru afișarea mesajului. Fișierele sunt criptate în fundal folosind tasksche.exe.

Fișierul tor.exe începe cu @ [email protected] Acest proces nouîncepe legătura cu Nodurile Tor... În acest fel, WannaCry rămâne anonim, direcționând tot traficul prin rețeaua Tor.

Așa cum este tipic pentru ransomware, programul elimină și orice copii umbră pe computerul victimei pentru a face recuperarea și mai dificilă. Acest lucru se face folosind WMIC.exe, vssadmin.exe și cmd.exe

WannaCry folosește căi diferite pentru a vă ajuta împlinirea. Deci este folosit de attrib.exe pentru a schimba marcajul h (ascunde) și, de asemenea, icacls.exe pentru a da drepturi depline tuturor utilizatorilor: „icacls. / acordă tuturor: F/T/C/Q”.

Este de remarcat faptul că programul are o arhitectură modulară. Este probabil ca toate fișierele executabile din el să fi fost scrise de persoane diferite. Potenţial, aceasta înseamnă că structura programului poate permite rularea diferitelor scripturi rău intenţionate.

După finalizarea criptării, malware-ul afișează o fereastră de răscumpărare pentru fișiere. Moment interesant este că fereastra este fisier executabil, nu o imagine, un fișier HTA sau un fișier text.

Victimele ar trebui să înțeleagă că nimeni nu poate garanta că, după ce va fi plătită răscumpărarea, dispozitivul va înceta să mai fie paralizat.

Ce trebuie să faceți acum pentru a evita infecția.

1. Microsoft a furnizat o remediere pentru problema EternalBlue în buletinul MS17-010, 14 martie 2017.

Prin urmare, prima și cea mai importantă măsură de protecție împotriva WannaCry ar trebui să fie instalarea acestei actualizări de securitate pentru Windows.

Este tocmai faptul că mulți utilizatori și administratorii de sistem nu au făcut-o încă și a fost motivul pentru aceasta atac pe scară largă, prejudiciul din care nu a fost încă evaluat. Adevărat, actualizarea este concepută pentru acele versiuni de Windows, al căror suport nu sa oprit încă. In conexiune cu nivel inalt Amenințări Microsoft a lansat, de asemenea, actualizări pentru sistemele de operare vechi, cum ar fi Windows XP, Windows 8 și Windows Server 2003. Descarcă-le.

2. Pentru a minimiza amenințarea, este urgent să instalați toate Ultimele actualizări Sistem de operare Windows: Start - Toate programele - Centru actualizări de Windows- Căutați actualizări - Descărcați și instalați.

3. Orice organizație în care SMB este disponibil public (porturile 139, 445) ar trebui să blocheze imediat traficul de intrare.

4. Nu trebuie să uităm de regulat backup date importante. Trebuie remarcat faptul că următoarele categorii de fișiere sunt vizate de WannaCry:

- cel mai comun documente de birou(.ppt, .doc, .docx, .xlsx, .sxi).

- unii mai putin tipuri populare documente (.sxw, .odt, .hwp).

- arhive și fișiere media (.zip, .rar, .tar, .bz2, .mp4, .mkv)

- fișiere de e-mail (.eml, .msg, .ost, .pst, .edb).

- baze de date (.sql, .accdb, .mdb, .dbf, .odb, .myd).

- dosare de proiect și codurile sursă(.php, .java, .cpp, .pas, .asm).

- chei și certificate de criptare (.key, .pfx, .pem, .p12, .csr, .gpg, .aes).

- formate grafice (.vsd, .odg, .raw, .nef, .svg, .psd).

- fișiere mașini virtuale(.vmx, .vmdk, .vdi).

5. rău intenționat software poate veni prin e-mail. Victima se infectează făcând clic pe atașamentul rău intenționat. Cel mai adesea, vorbim despre fișiere cu extensii js și exe, precum și despre documente cu macrocomenzi rău intenționate (de exemplu, fișiere Microsoft Cuvânt). Prin urmare, vă recomandăm să fiți vigilenți cu privire la buletinele informative care vin prin e-mail și alte canale.

6. Asigurați-vă că utilizați antivirusul actualizat în modul de monitorizare, dacă este posibil, verificați sistemul pentru amenințări. Singurul antivirus care găsește un virus: ESET NOD32... Dacă activitatea MEM: Trojan.Win64.EquationDrug.gen este detectată și eliminată, reporniți sistemul și apoi asigurați-vă că MS17-010 este instalat. În prezent, există opt nume cunoscute ale virusului:

Trojan-Ransom.Win32.Gen.djd;

Trojan-Ransom.Win32.Scatter.tr;

Trojan-Ransom.Win32.Wanna.b;

Trojan-Ransom.Win32.Wanna.c;

Trojan-Ransom.Win32.Wanna.d;

Trojan-Ransom.Win32.Wanna.f;

Trojan-Ransom.Win32.Zapchast.i;

PDM: Trojan.Win32.Generic.

Chiar dacă sistemul nu a fost actualizat și WannaCry a lovit computerul, atât soluțiile corporative, cât și cele de acasă ESET NOD32 detectează și blochează cu succes toate modificările.

PS: dacă infecția nu a fost evitată, este tot imposibil să plătiți infractorii cibernetici. În primul rând, chiar dacă banii sunt transferați în portofelul Bitcoin specificat, nimeni nu garantează decriptarea fișierelor. În al doilea rând, nu se poate fi sigur că atacul asupra aceluiași computer nu va fi repetat și, în același timp, infractorii cibernetici nu vor cere o sumă mare de răscumpărare. Și, în sfârșit, în al treilea rând, plata pentru „serviciul” de deblocare îi va răsplăti pe cei care desfășoară activități criminale pe internet și îi va servi drept stimulent pentru a efectua noi atacuri.

Vineri, 12 mai, sute de mii de computere din întreaga lume au fost infectate de virusul WannaCry (cunoscut și ca WCry și WanaCrypt0r 2.0). A „atacat” computerele care rulează sistemul de operare Windows, în timp ce s-a răspândit în întreaga lume în câteva ore. Virus nou a lovit atât computerele persoanelor fizice, cât și computerele agențiilor guvernamentale și companii mari... Rusia a suferit cel mai mult din cauza virusului, unde computerele multor agenții guvernamentale au fost afectate.

Fapt interesant: După răspândirea virusului WannaCry în Rusia, au existat rapoarte despre suspendarea eliberării permiselor de conducere din cauza înfrângerilor calculatoarelor Ministerului Afacerilor Interne. În plus, PC-urile Comitetului de Investigație și multe companii mari, inclusiv Megafon, au fost infectate.

Ce este virusul WannaCry

Virusul WannaCry este un „criptor de date” tipic. Acest tip virusurile sunt una dintre cele mai periculoase si dificile din punct de vedere al contracararii. Astfel de viruși sunt cel mai adesea menite să stocheze bani de la utilizatorii ale căror computere intră sub infecție, iar WannaCry nu face excepție.

Fapt interesant: Momentan, nu se știe exact cine este creatorul virusului WannaCry. În același timp, se fac presupuneri nu numai pe rețea, ci și la nivel de stat. În special, președintele Federația Rusă Vladimir Putin a acuzat agențiile de informații americane că răspândesc amenințarea.

Când ajunge la computerul utilizatorului, virusul WannaCry criptează datele de pe acesta. Fișierele care au fost criptate primesc extensia „.WNCRY”... La începutul numelui fișierelor criptate apare o inscripție "WANACRY!"... Decriptați aceste fișiere folosind antivirus standard iar decodoarele, care sunt folosite pentru a combate alte programe malware similare, este aproape imposibil.

După criptarea datelor utilizatorului pe computer, virusul WannaCry afișează o fereastră cu mesajul „Hopa, fișierele tale au fost criptate!”... Aceasta este urmată de informații despre ce este un virus, dacă este posibil să recuperați fișiere și așa mai departe.

Fapt distractiv: creatorii virusului WannaCry au avut grijă de utilizatorii din diferite regiuni prin localizarea lor Anunţ... În Rusia, un virus în limba rusă explică utilizatorilor cum să deblocheze fișierele infectate cu WannaCry.

Cum să deblochezi fișierele infectate cu WannaCry

Creatorii virusului WannaCry au prevăzut posibilitatea de a debloca fișierele utilizatorului, dar numai pentru bani și pentru o perioadă limitată de timp:

- Pe parcursul 3 zile de la infectarea computerului puteți trimite echivalentul a 300 USD către portofelul BitCoin specificat al creatorilor virusului pentru a debloca fișierele;

- Daca estorcatorii nu primesc banii in 3 zile, prețul de deblocare va crește până la echivalentul a 600 USD în bitcoins;

- Dacă în a șaptea zi de infectare cu virus Utilizatorul de computer WannaCry nu va transfera bani în ransomware, fișierele sale vor fi distruse.

Trebuie remarcat faptul că în fereastra de informare Virusul WannaCry are contoare care numără invers timpul până când costul deblocării și distrugerii datelor crește.

Fapt interesant: În ciuda faptului că virusul WannaCry a infectat sute de mii de computere chiar în prima zi, potrivit The Guardian, doar aproximativ o sută de oameni au fost de acord să plătească ransomware-ului 300 de dolari pentru a-și debloca datele.

Ce computere sunt infectate cu virusul WannaCry

Virusul WannaCry infectează doar computerele din sala de operație sistem Windows... În același timp, atacă computerele care folosesc versiuni vechi de Windows - XP, Server 2003, 8.

Virusul WannaCry infectează doar computerele din sala de operație sistem Windows... În același timp, atacă computerele care folosesc versiuni vechi de Windows - XP, Server 2003, 8.

Fapt interesant: în martie, Microsoft a lansat o actualizare care ajută la protejarea computerelor împotriva infectarii cu virusul WannaCry. Dar acest patch a fost lansat numai pentru sistemele de operare care sunt acceptate de companie - acestea sunt Windows 7 și Windows 10 în ediții diferite... În ceea ce privește utilizatorii cu alții versiuni Windows, au fost amenințați și copleșiți. Chiar a doua zi după ce a început infectarea în masă a computerelor cu virusul WannaCry, Microsoft a lansat o actualizare pentru Windows XP și alte sisteme mai vechi, care oficial nu mai sunt acceptate.

Virusul WannaCry infectează computerele prin scripturi trimise prin poștă și prin diverse site-uri web.

Important: Dacă vedeți un mesaj în e-mail (în special de la un expeditor necunoscut) cu fișiere atașate (în extensia .exe sau .js), nu le descărcați pe computer, chiar dacă antivirusul încorporat în browser nu vede orice problemă cu fișierele!

Cum să vă protejați computerul de virusul WannaCry

Pe lângă faptul că nu trebuie să vizitați site-uri neverificate și să descărcați fișiere dubioase din e-mail, mai există câteva recomandări care vă vor ajuta să evitați infectarea computerului cu virusul WannaCry:

De remarcat: Există mai multe forme ale virusului WannaCry. Unele dintre ele pot fi rezolvate prin pornirea computerului modul sigur Cu drivere de rețeași apoi verificați computerul cu SpyHunter Anti-Malware Tool, Malwarebytes Anti-malware sau STOPZilla, apoi alegeți un decriptor pentru decriptarea datelor. Dar această metodă este valabilă numai dacă computerul dvs. a fost infectat. versiuni timpurii a virusului WannaCry.

Cel mai mare atac cibernetic din istorie a avut loc. Virusul Wanna Cry („Vreau să plâng”) a infectat zeci de mii de computere dedesubt Control Windows din 70 de țări ale lumii. Vehiculele infectate au fost blocate de un geam cu inscripția „Atenție. Fișiere importante criptat. Transferați 300 USD pentru a recâștiga accesul.” Virusul a provocat cele mai multe daune spitalelor, băncilor, companiilor de telecomunicații și agențiilor guvernamentale. Aflați mai multe despre WannaCry și cum utilizatori obișnuiți să se protejeze de el spus în acest material.

Cum funcționează virusul WannaCry

Virusul WannaCry se răspândește prin portul 445, care este utilizat de serviciul de acces la fișiere. Este activat implicit pe toate computerele Windows. WannaCry exploatează o vulnerabilitate în protocolul SMBv1 învechit, care este activat setări standard este de asemenea inclus. Pe Computer WannaCry primește de la site-uri infectate sau împreună cu viruși care transmit portul 445 către acest computer.

Amploarea atacului hackerilor, pe care mass-media l-a numit cyberpocalypse, se explică prin faptul că hackerii din grupul The Shadow Brokers au avut acces la evoluțiile Agenției Naționale de Securitate din SUA. Potrivit Politiko, atacatorii au folosit spyware NSA.

Ce rău a făcut virusul

Tentative de atac au fost raportate de sute de companii din întreaga lume. În Rusia, atacul a fost anunțat de Megafon, Sberbank și multe alte companii de telecomunicații. Au avut de suferit și resursele Ministerului Afacerilor Interne, însă atacurile au fost respinse fără probleme speciale iar scurgerea de date a fost evitată.

În Marea Britanie, atacul a paralizat spitale; în Germania, hackerii au dezactivat sistemele de control într-unul dintre cele șapte centre regionale de expediere, provocând perturbări în traficul feroviar. În Spania, o mare companie de telecomunicații a avut de suferit.

În Marea Britanie, atacul a paralizat spitale; în Germania, hackerii au dezactivat sistemele de control într-unul dintre cele șapte centre regionale de expediere, provocând perturbări în traficul feroviar. În Spania, o mare companie de telecomunicații a avut de suferit.

Harta de atac înregistrată

Microsoft nu este de vină

În martie 2017, Microsoft a oferit o remediere pentru problema ETERNALBLUE în buletinul MS17-010. Dar, așa cum se întâmplă adesea, multe companii și utilizatori au ignorat actualizarea lansată.

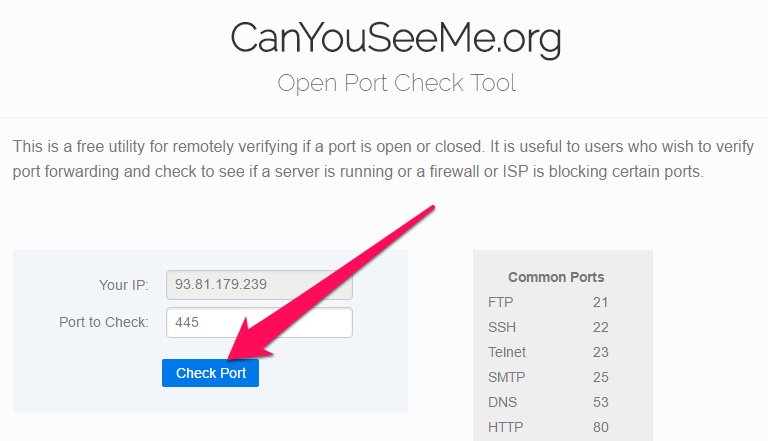

Cum să verificați dacă există o amenințare

Pasul 2. În grafic Port de verificat introduceți valoarea 445 și apăsați Verificați portul.

Pasul 3. Dacă serviciul răspunde la cerere cu mesajul: „ Eroare: nu am putut vedea serviciul dvs. pe 93.81.179.239 pe portul (445) Motiv: Conexiune cronometrată afară„- portul 445 este închis pe computer. Esti in siguranta.

Pasul 3. Dacă serviciul răspunde la cerere cu mesajul: „ Eroare: nu am putut vedea serviciul dvs. pe 93.81.179.239 pe portul (445) Motiv: Conexiune cronometrată afară„- portul 445 este închis pe computer. Esti in siguranta.

Dacă portul 445 este deschis, există riscul ca computerul să fie infectat cu virusul WannaCry. În acest caz, utilizați instrucțiunile de mai jos.

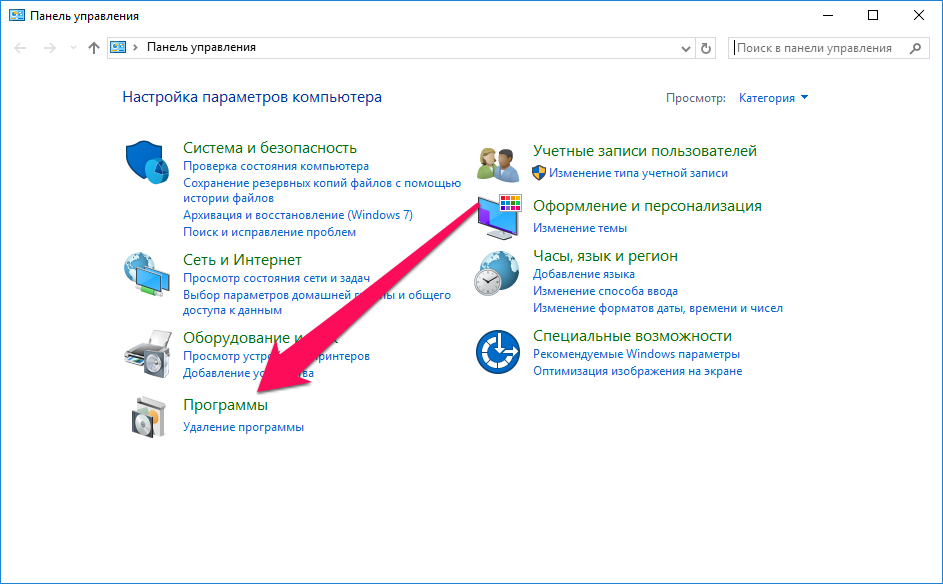

Cum să închideți portul 445 și să vă protejați de virus

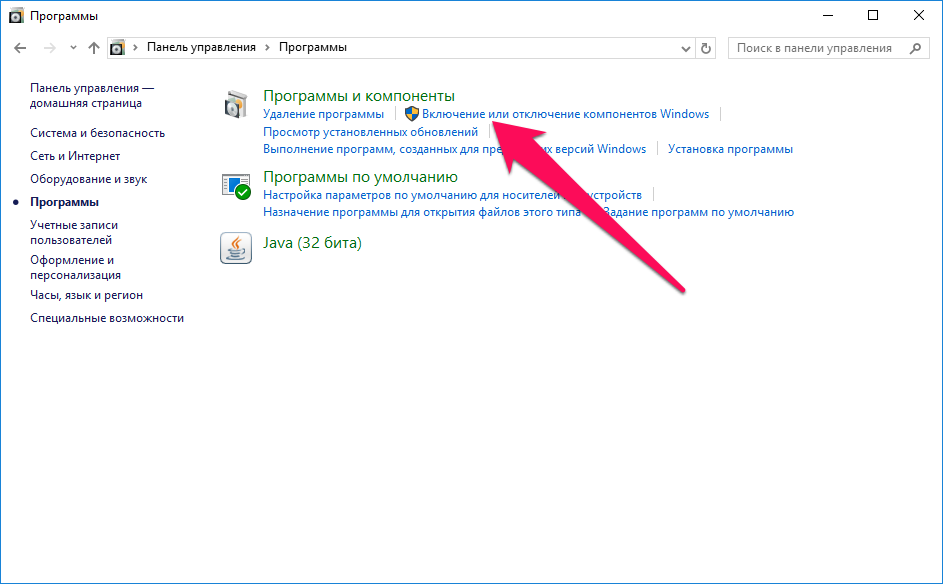

Pasul 1. Rulați " Panou de control».

Pasul 2. Accesați secțiunea „ Programe».

Pasul 3. Selectați elementul " Activați sau dezactivați funcțiile Windows».

Pasul 3. Selectați elementul " Activați sau dezactivați funcțiile Windows».

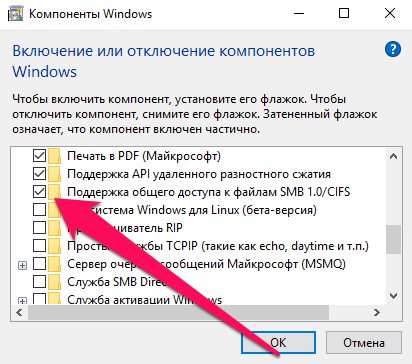

Pasul 4. Debifați caseta de lângă „ A sustine acces general la fișierele SMB 1.0 / CIFS", Faceți clic" O.K„Și reporniți computerul.

Pasul 4. Debifați caseta de lângă „ A sustine acces general la fișierele SMB 1.0 / CIFS", Faceți clic" O.K„Și reporniți computerul.

După dezactivarea acestui lucru componenta standard, nu va exista nicio amenințare de infectare cu virusul WannaCry.

După dezactivarea acestui lucru componenta standard, nu va exista nicio amenințare de infectare cu virusul WannaCry.