Конкурентоспособность организаций многих отраслей экономики напрямую зависит от сохранности их коммерческих секретов - клиентской базы, бизнес-стратегий и закупочных цен. Однако объем конфиденциальной информации в последнее время растет не по дням, а по часам, и выбрать средства защиты от утечки информации становится непросто.

Архитектурно выбор инструментов решения этой задачи определяется ответами на следующие вопросы:

- Какую информацию необходимо защищать (клиентские данные, контакты клиентов, закупочные цены, персональные данные)?

- От кого необходимо защищать информацию (модель нарушителя)?

- Какой сегмент инфраструктуры необходимо защитить - где в первом приближении расположена защищаемая информация (офис, завод, магазин, мобильные устройства)?

В статье последовательно описывается методика анализа и подготовки ответов на приведенные выше вопросы - разработки архитектуры системы защиты от утечки информации.

Какую информацию необходимо защищать?

Стандартный ответ специалиста по ИБ на вопрос «что нужно защищать» будет содержать три аспекта - конфиденциальную информацию, чувствительные данные, коммерческую тайну. Однако необходимо уточнить, что в каждом конкретном случае ответ на данный вопрос определяется тем, какую информацию предприятие рассматривает для себя в качестве имеющей высокую ценность. Для какой-то компании это может быть клиентская база, для другой - геопозиционная информация, и, наверное, для всех предприятий - это информация, связанная с их финансовой деятельностью.

При этом любое предприятие - это совокупность бизнес-подразделений и сервисных служб, руководители которых могут помочь специалисту по ИБ понять, что именно ценно для предприятия, какая конкретная информация. Например, для электросетевой компании с точки зрения финансовой службы необходимо защищать структуру себестоимости тарифа, а с точки зрения кадровой - информацию о компенсациях (зарплатах и бонусах), а также базу резюме.

После формирования общего видения, что будет отнесено к ценным данным, необходимо перейти к классификации существующего на предприятии массива данных. Снизить трудоемкость и повысить качество выполнения этого этапа работ позволяют широко представленные на рынке средства автоматизации класса Data Classification Application (или «паук», «краулер») - Digital Guardian, Forcepoint, Varonis IDU Classification Framework, Titus, Classifier360 и другие. Указанные решения обеспечивают поиск и классификацию массива данных предприятия по заданным критериям и часто используются в качестве одного из элементов комплекса средств защиты от утечек информации.

Основными принципами классификации данных являются:

- контентный анализ содержимого файлов на предмет ключевых слов (номера кредитных карт, номера договоров, данные геопозиционирования и т. п.);

- контекстный анализ (отправитель письма, дата создания и автор документа и др.);

- пользовательская классификация данных, когда присвоение меток данным, подлежащим защите, выполняется вручную.

Эту структуру данных необходимо зафиксировать во внутренних документах предприятия - описать уровни конфиденциальности чувствительной информации (перечень сведений конфиденциального характера) и определить методологию работы с этой информацией - разработать политики обеспечения информационной безопасности, регламенты работы с конфиденциальной информацией.

Ключевым элементом, обеспечивающим эффективность защиты предприятия от утечек информации, является информирование сотрудников о составе конфиденциальной информации и правилах работы с ней. Один из крупных инвестиционных фондов с активами свыше миллиарда долларов потерял контроль над конфиденциальной финансовой отчетностью, просто не доведя правила безопасности до ключевого сотрудника: отдел безопасности думал, что правилам работы с конфиденциальной информации обучает HR, а HR - что отдел безопасности. Тем временем, сотрудник унес жесткий диск домой. О данном инциденте никто бы и не узнал, это выяснилось только в процессе аудита эффективности ИТ-функций компании.

Современным подходом к задаче обучения и контроля знаний сотрудников является использование специализированных программ повышения осведомленности пользователей (например, такие решения имеются у компаний UBS, Kaspersky Lab, «Ангара Технолоджиз Груп» и др.). Обучение и контроль знаний сотрудников предприятия осуществляются интерактивно, в формате видеоуроков и тестов, а также викторин и квестов - для пользователей с высоким уровнем доступа к информации.

От кого необходимо защищать информацию?

Внешний нарушитель

Базовый подход к защите от внешнего нарушителя - это создание защищенного периметра предприятия, как информационного, так и физического. Технические средства первой необходимости - это система контроля и управления доступом (СКУД) и система видеонаблюдения, которая является незаменимым инструментом в расследовании инцидентов.

Особое внимание нужно обратить на корректное уничтожение документов на бумажном носителе. Как ни странно, не все компании используют шредеры на местах работы сотрудников: в одной крупной компании проводились обязательные тренинги и тестирования по вопросам хранения и передачи конфиденциальной информации, были введены в действие регламенты информационной безопасности, проводилась политика «чистого стола» и «закрытых ящиков». Однако в качестве системы уничтожения документов использовались картонные ящики, которые раз в неделю направлялись в промышленные шредеры. Таким образом, в периоды наполнения ящиков в них можно было найти ценные документы любого вида: договоры, счет-фактуры, конфиденциальные письма и т. д.

В качестве основных составляющих информационно защищенного периметра предприятия можно выделить наличие средств сетевой защиты и управления уязвимостями.

Российские предприятия используют три основных вида средств сетевой защиты :

- Межсетевые экраны, а точнее, NGFW или UTM-решения (Check Point NGTP, Palo Alto NGFW, Fortinet FortiGate и др.). Современные межсетевые экраны уже имеют минимальные DLP-движки, позволяющие выявлять утечки по настроенным шаблонам.

- Функция Web-контроля трафика - как отдельный шлюз или в составе NGFW (Blue Coat SG, McAfee WGW, Cisco WSA, Check Point NGTP, Palo Alto NGFW, Fortinet FortiGate и др.). В частности, полезно будет запретить использование сервисов Google (Disk, Gmail), mail.ru, yandex.ru, по крайне мере, на операцию выгрузки файлов (upload). В том числе, необходимо выполнять мониторинг действий пользователей в интернете, лимитировать объемы закачиваемой информации.

- Если предприятие использует корпоративный портал для хранения конфиденциальных документов, имеет смысл обратить внимание на решения класса Web Application Firewall (WAF) (например, такие решения имеются у компаний: Imperva, F5 Networks, A10 Networks, Positive Technologies, «Код Безопасности» и др.).

Управление уязвимостями - процесс, крайне важный для построения защищенной инфраструктуры: последние события с вирусом WannaCry и, особенно показательно, с вирусом Petya (по сути, он эксплуатирует ту же уязвимость) недвусмысленно напомнили об этом. Да, защита от вирусов-шифровальщиков ближе к области решений по защите от потери данных, чем к краже информации. Однако, например, процесс управления обновлениями программного обеспечения (Patch Management), в целом, усложнит принципиальное проникновение в информационный периметр предприятия, независимо от его цели.

Внутренний нарушитель

Защита от внутреннего нарушителя - очень актуальная и многогранная тема, которой посвящены сотни статей и исследований. В данной публикации отметим, что для эффективной защиты от утечки важной для предприятия информации необходима разработка модели внутреннего нарушителя информационной безопасности, учитывающей как минимум следующие параметры: имеет ли нарушитель легитимный доступ к данным, какие права он имеет (ограниченные или привилегированные), тип доступа к данным - только из корпоративной сети или также извне, с каких устройств возможен доступ (персональный компьютер, мобильные устройства), характер действий (умышленный или неумышленный).

Среди перспективных средств защиты от внутреннего нарушителя - не столько всем известные DLP, сколько современные средства поведенческого и событийного анализа - UEBA (User and Entity Behavioral Analysis), SIEM (Security Incidents and Event Monitoring).

В одном из коммерческих банков топ-50 (с международным капиталом), отчаявшись найти решение по карману, служба ИБ заменила DLP комплексом из SIEM, NGFW и средства по защите конечных точек (Endpoint Protection).

Какой сегмент инфраструктуры необходимо защитить?

Как и всякая изменяющаяся «живая» сущность, данные имеют свой жизненный цикл и свой путь в инфраструктуре, а именно:

- хранение и обработка данных в ЦОД или облачном ЦОД;

- хранение и обработка данных на персональном компьютере пользователя, передача между ЦОД и компьютером пользователя;

- хранение и обработка на мобильном устройстве пользователя, передача на мобильное устройство пользователя.

Защита данных в ЦОД

Ни о какой защите не может быть и речи, если нет основных мер по контролю доступа к ресурсам ЦОД. Это возможно осуществить с помощью следующих базовых средств:

- Микросегментация серверного сегмента и гранулированное разграничение доступа к нему - здесь помогут концепции SDN или более актуальная сейчас TrustSec, реализация внутреннего NGFW (в том числе виртуальные реализации).

- Аутентификация при осуществлении доступа к ресурсам, желательно двухфакторная (RSA, JaCarta, Рутокен и др.).

- Авторизация пользователя на доступ к корпоративным ресурсам: здесь можно рассмотреть глобальные системы IDM и SSO - системы наделения пользователей правами в зависимости от присвоенных им ролей, с прозрачным «наследованием» учетных данных между информационными системами. Данные системы позволяют в том числе сократить количество ошибок, обусловленных «человеческим фактором», когда пользователю назначается больше прав, чем ему необходимо, или ошибок, связанных с несвоевременным удалением отозванных прав.

По достижении определенного уровня «зрелости» возможно использовать и решения на прикладном уровне:

- Реализация концепции Virtual Data Room (VDR) - структурированное хранилище данных с реализацией гранулированного доступа к контейнерам документов или непосредственно самим документам. Как правило, интерфейс для пользователя представляет собой web-портал с виртуальным кабинетом, откуда пользователь получает доступ к документу. Самые известные варианты реализации - Microsoft SharePoint, портал Google Docs.

- Database Activity Monitoring and Prevention (DAM/DAMP) - система аудита и контроля действий с базой данных, фактически контроль запросов в базу данных. Система позволяет отслеживать, а в случае с DAMP и блокировать нелегитимные запросы в базу данных. Таким образом, возможно контролировать, не получает ли пользователь не требующийся ему для работы доступ в базу, не выполняет ли он регулярный запрос по записям, которые не нужны ему в работе. Данная система позволяет контролировать привилегированных пользователей базы данных, отслеживать на предмет утечек или блокировать осуществляемые ими выгрузки данных.

- Database Encryption - вариант более защищенный от нелегитимного пользователя с точки зрения хранения данных, чем DAM(P). В данном случае записи в базе хранятся зашифрованными, работа с ними производится через интерфейс преобразования, и поэтому кража данных нелегитимным пользователем не позволит ему их прочитать. Варианты шифрования: вся база полностью, выделенные таблицы базы, выделенные записи. Обратная сторона такого средства защиты - прямое влияние на производительность базы данных.

- Unstructured Data Management (UDM) - решение, направленное на управление данными на файловых хранилищах, порталах и других неструктурированных источниках. Иногда при использовании UDM пользователь не работает напрямую с данными, а получает доступ через интерфейс UDM-системы. В других случаях UDM выполняет поиск конфиденциальной информации, организует управление конфиденциальной информацией в соответствии с корпоративной политикой безопасности и помогает понять, «кто ел из моей миски», в сложных конфликтных ситуациях.

Безопасность в бизнес-процессах

Особую сложность в реализации представляет контроль информационных потоков и перемещения информации при хранении, обработке и передаче информации пользователями. Пользователи не всегда соблюдают правила ИБ (а то и вовсе игнорируют их), правила документооборота (грифы, метки и другие механизмы маркирования), а также хотят, чтобы сервисы и оборудование работали без задержек. Для выполнения перечисленных требований предприятия применяют три класса специализированных технологий (наборов технологий):

- Data Leak Prevention (DLP), причем DLP выступает скорее не как продукт, а как комплекс решений. Контролировать утечки необходимо на всем пути следования данных между компьютером пользователем, по всем каналам передачи данных - это и почта, и web, и внешние устройства хранения. Необходимо также контролировать отсутствие на компьютере пользователя запрещенных программ, например, программ шифрования, или подключений внешних usb-модемов. DLP-системы могут отслеживать утечки через канал корпоративной, контролируя ключевые слова, теги документа, его метаданные. Аналогично отслеживаются утечки через web-канал с обязательным раскрытием SSL-трафика (потребуется интеграция с web-шлюзом). DLP-система должна иметь агентское программное обеспечение, отслеживающее перемещение файлов на файловой системе пользователя. Иногда установку DLP-системы осуществляют в режиме «тихого мониторинга», незаметно для пользователя. В этом случае пользователя, который решил забрать с предприятия интересующие его данные, проще обнаружить, так как он, как правило, пользуется для своих целей простыми средствами.

- Без использования комплексного подхода к обеспечению информационной безопасности внедрение DLP-системы может не принести ожидаемых результатов. Например, если пользователи имеют возможность копировать информацию на USB-носители или передавать зашифрованные архивы по электронной почте, то утечка документов, даже с внедренной системой DLP, обнаружена не будет. Именно такая ситуация сложилась во время пилотного проекта внедрения DLP-системы у одного из ритейлеров розничной сети.

- Решения класса Information Rights Management (IRM) / Digital Rights Management (DRM) осуществляют контейнеризацию каждого защищаемого документа индивидуально. Таким образом, информация о правах доступа, ключах шифрования документа привязывается непосредственно к самому документу. Поэтому даже если документ попадет в чужие руки, он не будет вскрыт и прочитан. С точки зрения защиты документа данное решение выполняет свою задачу практически в любом варианте его кражи. Недостатком таких решений является сложность их внедрения, как технические (требования к компьютерам пользователей, доступности серверов авторизации), так и организационные (необходимо обучить сотрудников работе с системой, корректному назначению прав, требуется осуществлять поддержку системы).

- Для мобильных пользователей с высоким уровнем доступа к ценным документам лучше всего использовать полное шифрование файловой системы ноутбука - Full Disk Encryption (FDE). Тогда забытый в аэропорту ноутбук не станет «катастрофой» для компании. В прессе появлялись сообщения о том, что Национальное управление по аэронавтике и исследованию космического пространства (NASA) потеряла уже 4 ноутбука с данными о космических программах и десятках тысяч сотрудников.

Защита от утечек при работе привилегированных пользователей - это в первую очередь решения класса Privileged User Management (PUM), реализующее «проксирование» работы привилегированного пользователя с целевой системой. В рамках работы системы возможно контролировать вводимые пользователем команды, блокировать запрещенные действия и протоколировать буквально видеосъемкой все выполняемые пользователем действия. Также в целях контроля и ограничения полномочий привилегированных пользователей используется упомянутое выше решение DRM или маскирование данных в базе данных.

Безопасность мобильных вычислений

В 2017 году нельзя не упомянуть еще один важный контекст работы с ценными документами - мобильные телефоны и планшеты. На первый план выходят вопросы защищенной публикации данных в интернете и хранения данных на устройствах пользователей. Перечислим основные решения, которые успешно применяются российским бизнесом в данном контексте:

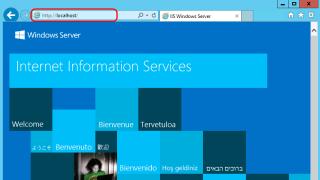

- SSL-порталы - многие производители шлюзов NGFW или Web-GW предлагают реализацию программных модулей - web-порталов, реализующих, во-первых, SSL-шифрование, во-вторых, аутентификацию и авторизацию пользователя при подключении, журналирование действий пользователя, и, что самое важное в данном случае, - реализацию мобильного клиента для работы с порталом и полученными через него документами. Варианты реализации включают как решения, осуществляющие только защиту данных при передаче, так и решения с минимальной защитой данных также при хранении на устройстве, включая контейнеризацию и запрет доступа к файлам внешних мобильных приложений, аутентификацию пользователя при доступе к документам и, в ряде случаев, шифрование контейнера с данными (Check Point Сapsule).

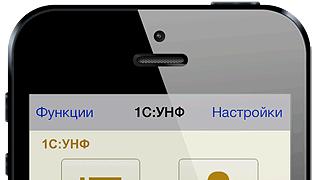

- Решения класса Mobile Device Management (MDM): если с мобильных устройств пользователей доступна работа с ценными документами и на предприятии используется концепция BYOD (Bring Your Own Device), то внедрение MDM-системы представляется очень актуальным.

Выводы

Утечка ценной информации влечет за собой не только финансовые, но репутационные потери для предприятия, которые оценить в денежном выражении часто не представляется возможным. Поэтому внедрение на предприятии решений по защите от утечек информации требует не только комплексного подхода и тщательной технической проработки, но и стратегического видения и поддержи руководства компании. Если компания собирается занимать ведущие места на рынке и работает с прицелом на долгосрочное развитие, ей следует подумать о защите своих секретов.

Однако защита может не стоить охраняемых секретов, а то и вовсе быть бесполезной, если осуществляется бессистемно, без тщательного планирования системы защиты от утечки конфиденциальной информации предприятия.

Подсистема инженерно-технической защиты информации от утечки предназначена для снижения до допустимых значений величины риска (вероятности) несанкционированного распространения информации от се источника, расположенного внутри контролируемой зоны, к злоумышленнику. Для достижения этой цели система должна иметь механизмы (силы и средства) обнаружения и нейтрализации угроз подслушивания, наблюдения, перехвата и утечки информации по вещественному каналу.

В соответствии с рассмотренной во втором разделе классификацией методов инженерно-технической защиты информации основу функционирования системы инженерно-технической защиты информации от утечки составляют методы пространственного, временного, структурного и энергетического скрытия.

Для обеспечения пространственного скрытия система должна иметь скрытые места размещения источников информации, известные только людям, непосредственно с ней работающим. В помещения, в которых хранятся секретные документы, имеет допуск очень ограниченный круг лиц. Руководители частных структур часто используют для хранения особо ценных документов тайники в виде вделанного в стенку и прикрытого картиной сейфа и даже отдельного помещения с замаскированной дверью.

Для реализации временного скрытия система защиты должна иметь механизм определения времени возникновения угрозы. В общем случае это время можно спрогнозировать, но с большой ошибкой. Но в отдельных случаях оно определяется с достаточной точностью. К таким случаям относится время:

§ пролета над объектом защиты разведывательного космического аппарата;

§ работы радиоэлектронного средства или электрического прибора как источника опасных сигналов;

§ нахождения в выделенном помещении посетителя.

Возможность точного определения места нахождения в космическом пространстве разведывательного космического аппарата (КА) позволяет организовать эффективную временную скрытность объекту защиты. Это время рассчитывается по параметрам орбиты запущенного КА специальной службой, которая информирует заинтересованные организации о расписании его пролета. Включение не прошедшего специальную проверку радиоэлектронного средства и электрического прибора создает потенциальную угрозу речевой информации в помещении, в котором установлено это средство или прибор. Поэтому разговоры по закрытым вопросам при включенных непроверенных или незащищенных радиоэлектронных средствах и приборах запрещаются. Также приход посетителя в выделенное помещение следует рассматривать как возникновение угрозы утечки информации. Поэтому в его присутствии исключаются разговоры и показ средств и материалов, не относящихся к тематике решаемых с посетителем вопросов. С целью исключения утечки информации через посетителей переговоры с ними за исключением случаев, когда в обсуждения возникает необходимость в демонстрации работы средств, проводятся в специальном выделенном помещении для переговоров,

находящимся на минимальном расстоянии от КПП.

Средства структурного и энергетического скрытия существенно различаются в зависимости от угроз. Поэтому в общем случае подсистему инженерно-технической защиты от утечки информации целесообразно разделить на комплексы, каждый из которых объединяет силы и средства предотвращения одной из угроз утечки информации (рис. 19.7).

Глава 1.

1. КЛАССИФИКАЦИЯ И КРАТКАЯ ХАРАКТЕРИСТИКА

ТЕХНИЧЕСКИХ КАНАЛОВ УТЕЧКИ ИНФОРМАЦИИ

1.1. ОБЩАЯ ХАРАКТЕРИСТИКА ТЕХНИЧЕСКОГО КАНАЛА УТЕЧКИ ИНФОРМАЦИИ

Под техническим каналом утечки информации (ТКУИ)

понимают совокупность объекта разведки, технического средства разведки (ТСР), с помощью которого добывается информация об этом объекте, и физической среды, в которой распространяется информационный сигнал. По сути, под ТКУИ понимают способ получения с помощью ТСР разведывательной информации

об объекте. Причем под разведывательной информацией

обычно понимаются сведения или совокупность данных об объектах разведки независимо от формы их представления.

Сигналы являются материальными носителями информации. По своей физической природе сигналы могут быть электрическими, электромагнитными, акустическими, и т.д. То есть сигналами, как правило, являются электромагнитные, механические и другие виды колебаний (волн), причем информация содержится в их изменяющихся параметрах.

В зависимости от природы сигналы распространяются в определенных физических средах. В общем случае средой распространения могут быть газовые (воздушные), жидкостные (водные) и твердые среды. Например воздушное пространство, конструкции зданий, соединительные линии и токопроводящие элементы, грунт (земля) и т.п.

Технические средства разведки служат для приема и измерения параметров сигналов.

В данном пособии рассматриваются портативные средства разведки, используемые для перехвата информации, обрабатываемой в технических средствах, акустической (речевой) информации, а также средства скрытого виденаблюдения и съемки.

1.2. КЛАССИФИКАЦИЯ И ХАРАКТЕРИСТИКА ТЕХНИЧЕСКИХ КАНАЛОВ УТЕЧКИ ИНФОРМАЦИИ,

ОБРАБАТЫВАЕМОЙ ТСПИ

Под техническими средствами приема, обработки, хранения и передачи информации (ТСПИ)

понимают технические средства, непосредственно обрабатывающие конфиденциальную информацию. К таким средствам относятся: электронновычислительная техника, режимные АТС, системы оперативно-командной и громко-говорящей связи, системы звукоусиления, звукового сопровождения и звукозаписи и т.д. .

При выявлении технических каналов утечки информации ТСПИ необходимо рассматривать как систему, включающую основное (стационарное) оборудование, оконечные устройства, соединительные линии (совокупность проводов и кабелей, прокладываемых между отдельными ТСПИ и их элементами), распределительные и коммутационные устройства, системы электропитания, системы заземления.

Отдельные технические средства или группа технических средств, предназначенных для обработки конфиденциальной информации, вместе с помещениями, в которых они размещаются, составляют объект ТСПИ

. Под объектами ТСПИ понимают также выделенные помещения, предназначенные для проведения закрытых мероприятий.

Наряду с ТСПИ в помещениях устанавливаются технические средства и системы, непосредственно не участвующие в обработке конфиденциальной информации, но использующиеся совместно с ТСПИ и находящиеся в зоне электромагнитного поля, создаваемого ими. Такие технические средства и системы называются вспомогательными техническими средствами и системами (ВТСС)

. К ним относятся: технические средства открытой телефонной, громкоговорящей связи, системы пожарной и охранной сигнализации, элетрофикации, радиофикации, часофикации, электробытовые приборы и т.д. .

В качестве канала утечки информации наибольший интерес представляют ВТСС, имеющие выход за пределы контролируемой зоны (КЗ),

т.е. зоны, в которой исключено появление лиц и транспортных средств, не имеющих постоянных или временных пропусков .

Кроме соединительных линий ТСПИ и ВТСС за пределы контролируемой зоны могут выходить провода и кабели, к ним не относящиеся, но проходящие через помещения, где установлены технические средства, а также металлические трубы систем отопления, водоснабжения и другие токопроводящие металлоконструкции. Такие провода, кабели и токопроводящие элементы называются посторонними проводниками

.

В зависимости от физической природы возникновения информационных сигналов, а также среды их распространения и способов перехвата, технические каналы утечки информации можно разделить на электромагнитные, электрические и параметрический

(рис.1.1).

1.2.1. Электромагнитные каналы утечки информации

К электромагнитным

относятся каналы утечки информации, возникающие за счет различного вида побочных электромагнитных излучений (ЭМИ) ТСПИ :

· излучений элементов ТСПИ;

· излучений на частотах работы высокочастотных (ВЧ) генераторов ТСПИ;

· излучений на частотах самовозбуждения усилителей низкой частоты (УНЧ) ТСПИ.

1.2.2. Электрические каналы утечки информации

Причинами возникновения электрических каналов утечки информации могут быть :

· наводки электромагнитных излучений ТСПИ на соединительные линии ВТСС и посторонние проводники, выходящие за пределы контролируемой зоны;

· просачивание информационных сигналов в цепи электропитания ТСПИ;

· просачивание информационных сигналов в цепи заземления ТСПИ.

Наводки электромагнитных излучений ТСПИ

возникают при излучении элементами ТСПИ (в том числе и их соединительными линиями) информационных сигналов, а также при наличии гальванической связи соединительных линий ТСПИ и посторонних проводников или линий ВТСС. Уровень наводимых сигналов в значительной степени зависит от мощности излучаемых сигналов, расстояния до проводников, а также длины совместного пробега соединительных линий ТСПИ и посторонних проводников.

Пространство вокруг ТСПИ, в пределах которого на случайных антеннах наводится информационный сигнал выше допустимого (нормированного) уровня, называется (опасной) зоной 1

.

Случайной антенной является цепь ВТСС или посторонние проводники, способные принимать побочные электромагнитные излучения.

Случайные антенны могут быть сосредоточенными и распределенными. Сосредоточенная случайная антенна

представляет собой компактное техническое средство, например телефонный аппарат, громкоговоритель радиотрансляционной сети и т.д. К распределенным случайным антеннам

относятся случайные антенны с распределенными параметрами: кабели, провода, металлические трубы и другие токопроводящие коммуникации .

Просачивание информационных сигналов в цепи электропитания

возможно при наличии магнитной связи между выходным трансформатором усилителя (например, УНЧ) и трансформатором выпрямительного устройства. Кроме того, токи усиливаемых информационных сигналов замыкаются через источник электропитания, создавая на его внутреннем сопротивлении падение напряжения, которое при недостаточном затухании в фильтре выпрямительного устройства может быть обнаружено в линии электропитания. Информационный сигнал может проникнуть в цепи электропитания также в результате того, что среднее значение потребляемого тока в оконечных каскадах усилителей в большей или меньшей степени зависит от амплитуды информационного сигнала, что создает неравномерную нагрузку на выпрямитель и приводит к изменению потребляемого тока по закону изменения информационного сигнала.

Просачивание информационных сигналов в цепи заземления

. Кроме заземляющих проводников, служащих для непосредственного соединения ТСПИ с контуром заземления, гальваническую связь с землей могут иметь различные проводники, выходящие за пределы контролируемой зоны. К ним относятся нулевой провод сети электропитания, экраны (металлические оболочки) соединительных кабелей, металлические трубы систем отопления и водоснабжения, металлическая арматура железобетонных конструкций и т.д. Все эти проводники совместно с заземляющим устройством образуют разветвленную систему заземления, на которую могут наводиться информационные сигналы. Кроме того, в грунте вокруг заземляющего устройства возникает электромагнитное поле, которое также является источником информации.

Перехват информационных сигналов по электрическим каналам утечки возможен путем непосредственного подключения к соединительным линиям ВТСС и посторонним проводникам, проходящим через помещения, где установлены ТСПИ, а также к их системам электропитания и заземления. Для этих целей используются специальные средства радио- и радиотехнической разведки, а также специальная измерительная аппаратура.

Схемы электрических каналов утечки информации представлена на рис. 1.3 и 1.4.

Съем информации с использованием аппаратных закладок

. В последние годы участились случаи съема информации, обрабатываемой в ТСПИ, путем установки в них электронных устройств перехвата информации - закладных устройств

.

Электронные устройства перехвата информации, устанавливаемые в ТСПИ, иногда называют аппаратными закладками

. Они представляют собой мини-передатчики, излучение которых модулируется информационным сигналом. Наиболее часто закладки устанавливаются в ТСПИ иностранного производства, однако возможна их установка и в отечественных средствах.

Перехваченная с помощью закладных устройств информация или непосредственно передается по радиоканалу, или сначала записывается на специальное запоминающее устройство, а уже затем по команде передается на запросивший ее объект. Схема канала утечки информации с использованием закладных устройств представлена на рис. 1.5.

1.2.3. Параметрический канал утечки информации

Перехват обрабатываемой в технических средствах информации возможен также путем их “высокочастотного облучения

”. При взаимодействии облучающего электромагнитного поля с элементами ТСПИ происходит переизлучение электромагнитного поля. В ряде случаев это вторичное излучение модулируется информационным сигналом. При съеме информации для исключения взаимного влияния облучающего и переизлученного сигналов может использоваться их временная или частотная развязка. Например, для облучения ТСПИ могут использовать импульсные сигналы.

При переизлучении параметры сигналов изменяются. Поэтому данный канал утечки информации часто называют параметрическим

.

Для перехвата информации по данному каналу необходимы специальные высокочастотные генераторы с антеннами, имеющими узкие диаграммы направленности и специальные радиоприемные устройства. Схема параметрического канала утечки информации представлена на рис. 1.6.

Защита информации от утечки по техническим каналам достигается проектно-архитектурными решениями, проведением организационных и технических мероприятий, а также выявлением портативных электронных устройств перехвата информации (впоследствии основное внимание уделим именно этому).

Организационное мероприятие - это мероприятие по защите информации, проведение которого не требует применения специально разработанных технических средств.

К основным организационным и режимным мероприятиям относятся:

- - привлечение к проведению работ по защите информации организаций, имеющих лицензию на деятельность в области защиты информации, выданную соответствующими органами;

- - категорирование и аттестация объектов ТСПИ и выделенных для проведения закрытых мероприятий помещений (далее выделенных помещений) по выполнению требований обеспечения защиты информации при проведении работ со сведениями соответствующей степени секретности;

- - использование на объекте сертифицированных ТСПИ и ВТСС;

- - установление контролируемой зоны вокруг объекта;

- - привлечение к работам по строительству, реконструкции объектов ТСПИ, монтажу аппаратуры организаций, имеющих лицензию на деятельность в области защиты информации по соответствующим пунктам;

- - организация контроля и ограничение доступа на объекты ТСПИ и в выделенные помещения;

- - введение территориальных, частотных, энергетических, пространственных и временных ограничений в режимах использования технических средств, подлежащих защите;

- - отключение на период закрытых мероприятий технических средств, имеющих элементы, выполняющие роль электроакустических преобразователей, от линий связи и т.д.

Техническое мероприятие - это мероприятие по защите информации, предусматривающее применение специальных технических средств, а также реализацию технических решений.

Технические мероприятия направлены на закрытие каналов утечки информации путем ослабления уровня информационных сигналов или уменьшением отношения сигнал/шум в местах возможного размещения портативных средств разведки или их датчиков до величин, обеспечивающих невозможность выделения информационного сигнала средством разведки, и проводятся с использованием активных и пассивных средств.

К техническим мероприятиям с использованием пассивных средств относятся

Контроль и ограничение доступа на объекты ТСПИ и в выделенные помещения:

Установка на объектах ТСПИ и в выделенных помещениях технических средств и систем ограничения и контроля доступа.

Локализация излучений:

- - экранирование ТСПИ и их соединительных линий;

- - заземление ТСПИ и экранов их соединительных линий;

- - звукоизоляция выделенных помещений.

Развязывание информационных сигналов:

- - установка специальных средств защиты во вспомогательных технических средствах и системах, обладающих “микрофонным эффектом” и имеющих выход за пределы контролируемой зоны;

- - установка специальных диэлектрических вставок в оплетки кабелей электропитания, труб систем отопления, водоснабжения канализации, имеющих выход за пределы контролируемой зоны;

- - установка автономных или стабилизированных источников электропитания ТСПИ;

- - установка устройств гарантированного питания ТСПИ;

- - установка в цепях электропитания ТСПИ, а также в линиях осветительной и розеточной сетей выделенных помещений помехоподавляющих фильтров типа ФП.

К мероприятиям с использованием активных средств относятся :

Пространственное зашумление:

- - пространственное электромагнитное зашумление с использованием генераторов шума или создание прицельных помех (при обнаружении и определении частоты излучения закладного устройства или побочных электромагнитных излучений ТСПИ) с использованием средств создания прицельных помех;

- - создание акустических и вибрационных помех с использованием генераторов акустического шума;

- - подавление диктофонов в режиме записи с использованием подавителей диктофонов.

Линейное зашумление:

- - линейное зашумление линий электропитания;

- - линейное зашумление посторонних проводников и соединительных линий ВТСС, имеющих выход за пределы контролируемой зоны.

Уничтожение закладных устройств:

Уничтожение закладных устройств, подключенных к линии, с использованием специальных генераторов импульсов (выжигателей “жучков”).

Выявление портативных электронных устройств перехвата информации (закладных устройств) осуществляется проведением специальных обследований, а также специальных проверок объектов ТСПИ и выделенных помещений.

Специальные обследования объектов ТСПИ и выделенных помещений проводятся путем их визуального осмотра без применения технических средств.

Специальная проверка проводится с использованием технических средств:

Выявление закладных устройств с использованием пассивных средств:

- - установка в выделенных помещениях средств и систем обнаружения лазерного облучения (подсветки) оконных стекол;

- - установка в выделенных помещениях стационарных обнаружителей диктофонов;

- - поиск закладных устройств с использованием индикаторов поля, интерсепторов, частотомеров, сканерных приемников и программно-аппаратных комплексов контроля;

- - организация радиоконтроля (постоянно или на время проведения конфиденциальных мероприятий) и побочных электромагнитных излучений ТСПИ.

Выявление закладных устройств с использованием активных средств:

- - специальная проверка выделенных помещений с использованием нелинейных локаторов;

- - специальная проверка выделенных помещений, ТСПИ и вспомогательных технических средств с использованием рентгеновских комплексов.

Защита информации, обрабатываемой техническими средствами, осуществляется с применением пассивных и активных методов и средств.

Пассивные методы защиты информации направлены на:

- - ослабление побочных электромагнитных излучений (информационных сигналов) ТСПИ на границе контролируемой зоны до величин, обеспечивающих невозможность их выделения средством разведки на фоне естественных шумов;

- - ослабление наводок побочных электромагнитных излучений (информационных сигналов) ТСПИ в посторонних проводниках и соединительных линиях ВТСС, выходящих за пределы контролируемой зоны, до величин, обеспечивающих невозможность их выделения средством разведки на фоне естественных шумов;

- - исключение (ослабление) просачивания информационных сигналов ТСПИ в цепи электропитания, выходящие за пределы контролируемой зоны, до величин, обеспечивающих невозможность их выделения средством разведки на фоне естественных шумов.

Активные методы защиты информации направлены на:

- - создание маскирующих пространственных электромагнитных помех в целях уменьшения отношения сигнал/шум на границе контролируемой зоны до величин, обеспечивающих невозможность выделения средством разведки информационного сигнала ТСПИ;

- - создание маскирующих электромагнитных помех в посторонних проводниках и соединительных линиях ВТСС в целях уменьшения отношения сигнал/шум на границе контролируемой зоны до величин, обеспечивающих невозможность выделения средством разведки информационного сигнала ТСПИ.

Ослабление побочных электромагнитных излучений ТСПИ и их наводок в посторонних проводниках осуществляется путем экранирования и заземления ТСПИ и их соединительных линий.

Исключение (ослабление) просачивания информационных сигналов ТСПИ в цепи электропитания достигается путем фильтрации информационных сигналов. Для создания маскирующих электромагнитных помех используются системы пространственного и линейного зашумления.

Экранирование технических средств. Функционирование любого технического средства информации связано с протеканием по его токоведущим элементам электрических токов различных частот и образованием разности потенциалов между различными точками его электрической схемы, которые порождают магнитные и электрические поля, называемые побочными электромагнитными излучениями.

Узлы и элементы электронной аппаратуры, в которых имеют место большие напряжения и протекают малые токи, создают в ближней зоне электромагнитные поля с преобладанием электрической составляющей. Преимущественное влияние электрических полей на элементы электронной аппаратуры наблюдается и в тех случаях, когда эти элементы малочувствительны к магнитной составляющей электромагнитного поля.

Узлы и элементы электронной аппаратуры, в которых протекают большие токи и имеют место малые перепады напряжения, создают в ближней зоне электромагнитные поля с преобладанием магнитной составляющей. Преимущественное влияние магнитных полей на аппаратуру наблюдается также в случае, если рассматриваемое устройство малочувствительно к электрической составляющей или она много меньше магнитной за счет свойств излучателя.

Переменные электрическое и магнитное поля создаются также в пространстве, окружающем соединительные линии (провода, кабели) ТСПИ.

Побочные электромагнитные излучения ТСПИ являются причиной возникновения электромагнитных и параметрических каналов утечки информации, а также могут оказаться причиной возникновения наводки информационных сигналов в посторонних токоведущих линиях и конструкциях. Поэтому снижению уровня побочных электромагнитных излучений уделяется большое внимание.

Эффективным методом снижения уровня ПЭМИ является экранирование их источников. Различают следующие способы экранирования :

- - электростатическое;

- - магнитостатическое;

- - электромагнитное.

Электростатическое и магнитостатическое экранирования основаны на замыкании экраном (обладающим в первом случае высокой электропроводностью, а во втором - магнитопроводностью) соответственно электрического и магнитного полей.

Электростатическое экранирование по существу сводится к замыканию электростатического поля на поверхность металлического экрана и отводу электрических зарядов на землю (на корпус прибора). Заземление электростатического экрана является необходимым элементом при реализации электростатического экранирования. Применение металлических экранов позволяет полностью устранить влияние электростатического поля. При использовании диэлектрических экранов, плотно прилегающих к экранируемому элементу, можно ослабить поле источника наводки в Е раз, где Е - относительная диэлектрическая проницаемость материала экрана.

Основной задачей экранирования электрических полей является снижение емкости связи между экранируемыми элементами конструкции. Следовательно, эффективность экранирования определяется в основном отношением емкостей связи между источником и рецептором наводки до и после установки заземленного экрана. Поэтому любые действия, приводящие к снижению емкости связи, увеличивают эффективность экранирования.

Экранирующее действие металлического листа существенно зависит от качества соединения экрана с корпусом прибора и частей экрана друг с другом. Особенно важно не иметь соединительных проводов между частями экрана и корпусом. В диапазонах метровых и более коротких длин волн соединительные проводники длиной в несколько сантиметров могут резко ухудшить эффективность экранирования. На еще более коротких волнах дециметрового и сантиметрового диапазонов соединительные проводники и шины между экранами недопустимы. Для получения высокой эффективности экранирования электрического поля здесь необходимо применять непосредственное сплошное соединение отдельных частей экрана друг с другом.

В металлическом экране узкие щели и отверстия, размеры которых малы по сравнению с длиной волны, практически не ухудшают экранирование электрического поля.

С увеличением частоты эффективность экранирования снижается.

Основные требования, которые предъявляются к электрическим экранам, можно сформулировать следующим образом

- - конструкция экрана должна выбираться такой, чтобы силовые линии электрического поля замыкались на стенки экрана, не выходя за его пределы;

- - в области низких частот (при глубине проникновения (?) больше толщины (d), т.е. при? > d) эффективность электростатического экранирования практически определяется качеством электрического контакта металлического экрана с корпусом устройства и мало зависит от материала экрана и его толщины;

- - в области высоких частот (при d

Магнитостатическое экранирование используется при необходимости подавить наводки на низких частотах от 0 до 3 ... 10 кГц.

Основные требования, предъявляемые к магнитостатическим экранам, можно свести к следующим:

- - магнитная проницаемость материала экрана должна быть возможно более высокой. Для изготовления экранов желательно применять магнитомягкие материалы с высокой магнитной проницаемостью (например пермаллой);

- - увеличение толщины стенок экрана приводит к повышению эффективности экранирования, однако при этом следует принимать во внимание возможные конструктивные ограничения по массе и габаритам экрана;

- - стыки, разрезы и швы в экране должны размещаться параллельно линиям магнитной индукции магнитного поля. Их число должно быть минимальным;

- - заземление экрана не влияет на эффективность магнитостатического экранирования.

Эффективность магнитостатического экранирования повышается при применении многослойных экранов.

Экранирование высокочастотного магнитного поля основано на использовании магнитной индукции, создающей в экране переменные индукционные вихревые токи (токи Фуко). Магнитное поле этих токов внутри экрана будет направлено навстречу возбуждающему полю, и за его пределами - в ту же сторону, что и возбуждающее поле. Результирующее поле оказывается ослабленным внутри экрана и усиленным вне его. Вихревые токи в экране распределяются неравномерно по его сечению (толщине). Это вызывается явлением поверхностного эффекта, сущность которого заключается в том, что переменное магнитное поле ослабевает по мере проникновения в глубь металла, так как внутренние слои экранируются вихревыми токами, циркулирующими в поверхностных слоях.

Благодаря поверхностному эффекту плотность вихревых токов и напряженность переменного магнитного поля по мере углубления в металл падает по экспоненциальному закону . В источниках электромагнитных полей и наводок фильтрация осуществляется в целях предотвращения распространения нежелательных электромагнитных колебаний за пределы устройства - источника опасного сигнала. Фильтрация в устройствах - рецепторах электромагнитных полей и наводок должна исключить их воздействие на рецептор.

Для фильтрации сигналов в цепях питания ТСПИ используются разделительные трансформаторы и помехоподавляющие фильтры.

Разделительные трансформаторы. Такие трансформаторы должны обеспечивать развязку первичной и вторичной цепей по сигналам наводки.Это означает, что во вторичную цепь трансформатора не должны проникать наводки, появляющиеся в цепи первичной обмотки. Проникновение наводок во вторичную обмотку объясняется наличием нежелательных резистивных и емкостных цепей связи между обмотками.

Для уменьшения связи обмоток по сигналам наводок часто применяется внутренний экран, выполняемый в виде заземленной прокладки или фольги, укладываемой между первичной и вторичной обмотками. С помощью этого экрана наводка, действующая в первичной обмотке, замыкается на землю. Однако электростатическое поле вокруг экрана также может служить причиной проникновения наводок во вторичную цепь.

Разделительные трансформаторы используются в целях решения ряда задач }