Часто пользователи обращаются к нам с такой проблемой:

При запуске браузера открывается сайт mvd.ru с предупреждением о необходимости заплатить штраф:

Министерство Внутренних Дел Российской Федерации. Вами был нарушен закон! МВД РФ было обнаружено использование вашего электронного устройства с противоправной целью, а именно - просмотр и копирование материалов содержащих элементы педофилии, насилия и ГЕЙ-ПОРНО. На оплату штрафа Вам отведено 12 часов.При попытке открыть любой другой сайт всё равно открывается mvd.ru. К тому же, на иконке сетевых подключений присутствует треугольник «Подключение ограничено». Антивирус не находит никаких вирусов и вредоносных программ на компьютере. Как удалить сообщение mvd.ru из браузера?

Вот так выглядит страница с требованием оплатить штраф:

Прямо на обманной странице присутствует форма для перечисления денег мошенникам якобы для разблокировки компьютера. На самом деле, эта страница не имеет никакого отношения к сайту mvd.ru. Она подменена мошенниками. Если открыть этот сайт с не заражённого компьютера, откроется настоящий сайт МВД.

Существует другая разновидность страницы с сообщением:

Доступ в сеть Интернет заблокирован Для разблокировки введите свой номер телефона и следуйте инструкциям в смс

На экране отображается лишь форма для ввода телефонного номера и кнопки Отослать и К вводу кода :

Причина появления мошеннической веб-страницы

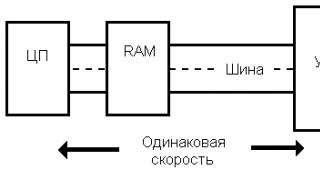

Страница-вымогатель появляется из-за того, что вредоносная программа изменила адрес DNS-сервера вашего компьютера. Как следствие — при запросе любого сайта DNS-ответ подменяется мошенническим сервером и выдаёт мошенническую веб-страницу, цель которой выманить деньги.

Настоящее МВД не может заблокировать компьютер за просмотр запрещенных сайтов. И тем более, МВД никогда не будет требовать уплаты штрафа на мобильный .

Удаление mvd.ru

1 Нажмите правой кнопкой мыши по значку сети в панели задач.

2 Выберите Центр управления сетями и общим доступом :

Если у вас не отображается ни одно подключение, проверьте, подключены ли вы к Wi-Fi или подключен ли кабель.

4 Нажмите кнопку Свойства :

5 Выделите в списке Протокол Интернета версии 4 .

6 Нажмите кнопку Свойства :

Здесь мы видим сторонний DNS-сервер, который был указан вредоносной программой:

7 Установите переключатель в положение Получить адрес DNS-сервера автоматически .

8 Нажмите ОК :

9 Нажмите Закрыть для применения настроек:

Внимание! Бывают случаи, когда вредоносное ПО изменяет настройки DNS не только на компьютере, но и на роутере. Особенно, если для входа на веб-интерфейс роутера используется логин и пароль по умолчанию, вроде admin/admin . Поэтому, рекомендуем проверить корректность настроек DNS на роутере. Информацию о том, какие настройки DNS являются правильными, вы можете получить у вашего Интернет-провайдера. Также, советуем установить свой надёжный пароль для входа на веб-интерфейс роутера (модема).

Смотрите на видео, как это делается:

Если ничего не помогло

Если после выполнения вышеописанный действий вместо нужного сайта всё равно открывается мошенническая страница, выполните дополнительные действия.

1. Ещё раз зайдите в настройки сетевой карты.

- Установите автоматическое получение IP.

- Укажите вручную DNS-сервер компании Google: 8.8.8.8

- Нажмите OK для сохранения:

- Нажмите Закрыть в двух окнах.

- Запустите командную строку.

- Введите:

- Нажмите Enter:

3. Выполните очистку временных файлов с помощью CCleaner ()

Что делать, если айпад или айфон заблокирован МВД

Если вымогатель «оплатите штраф 3000 рублей» появился на устройстве Apple, то:

1. Сначала попробуйте очистить историю и куки

Зайдите в Настройки :

Откройте раздел Сафари

.

Нажмите Очистить историю

и Очистить

:

Затем нажмите Удалить файлы cookie и данные и снова Очистить :

2. Если предыдущее действие не помогло разблокировать айпад, проще всего сделать сброс настроек (hard reset) с помощью программы iTunes:

Как убрать МВД с Android-устройства

1. Сперва попробуйте такой вариант: войдите в Настройки , Диспетчер приложений , найдите свой браузер (например Chrome), откройте свойства приложения и нажмите Очистить данные :

2. Если не помогло, есть более радикальный метод: сделать сброс устройства.

Войдите в Recovery на своем Android-устройстве. Чаще всего для этого потребуется:

- выключить смартфон/планшет,

- зажать центральную кнопку (home).

- нажать клавишу увеличения громкости и кнопку питания .

- держать до появления зеленого робота на дисплее.

(Читайте о различных вариантах входа в рекавери на разных устройствах: )

Выберите wipe data/factory reset :

И подтвердите, выбрав YES :

Наверняка, Вы слышали, а может быть даже попадали в такую ситуацию, когда после скачивания какого-то файла или посещения сомнительного сайта в интернете.

ПК вдруг становился неуправляем и появлялся банер с требованием ввести код для того чтобы разблокировать компьютер, который можно получить, отправив СМС или пополнив счёт указанного телефона на определённую сумму.

Что же в этом случае делать? Подчиниться вымогателям или всё-таки есть шанс как - то разблокировать компьютер без СМС? Давайте разберём несколько вариантов наших действий для того чтобы не стать «дойной коровой» для аферистов.

Ведь после пополнения счёта они уже будут знать Ваш телефон и скорее всего смогут авторизоваться у Вашего сотового оператора. А значит и снимать с Вашего телефона денежки им не составит большого труда. Но не будем отчаиваться и сначала попытаемся справиться с проблемой самостоятельно. Итак, как?

Попытка разблокировать от банера через диспетчер задач

Это один из самых простейших методов. Кто знает, может быть мошенники не настолько грамотны и всего лишь блефуют? Итак, вызываем диспетчер задач и снимаем задачу, выполняемую нашим браузером. Для этого нажимаем одновременно клавиши Ctrl+Alt+Del (плюсики, конечно, не нажимаем). Затем в открывшемся окне нажимаем “Запустить диспетчер”:

Это окно может иметь разные виды, в зависимости от операционной системы, но суть надеюсь ясна. Далее появляется диспетчер задач. Тут-то мы и должны снять задачу нашего браузера. Щёлкаем по строчке с браузером и потом по кнопке “Снять задачу”:

Кстати, этот метод применим как для этой, так и для любой другой задачи. Для закрытия зависшей программы, например. Надо сказать, не всегда получается это сделать с первой попытки, иногда окно диспетчера задач мигает и пропадает вновь.

В таких случаях бывает, что помогает повторное нажатие Ctrl+Alt+Del и неоднократное, и до 10-ти раз подряд! Больше, наверное, не имеет смысла. Получилось – хорошо. Нет - действуем дальше.

Попытка разблокировать компьютер через реестр

Теперь пробуем следующий вариант – посложнее. Ставим курсор в поле ввода кода, нажимаем Ctrl+Alt+Del и внимательно смотрим на банер.

Он, конечно, не обязательно будет такой же как у меня, но предложение отправить СМС или пополнить номер и строка для ввода кода или пароля должны присутствовать обязательно. Если в результате наших действий курсор исчез, значит внимание клавиатуры переключилось на диспетчер задач:

Теперь можно нажимать Tab, а потом Enter и перед Вами должен открыться пустой рабочий стол, скорее всего, даже без “Пуска”. Если это произошло, теперь чтобы “разблокировать нашего узника” нужно зайти в реестр, так как вирусы обычно прописываются там.

Нажимаем Ctrl+Alt+Del. Потом “Запустить диспетчер задач”. В новом появившемся окне - “Файл”, потом в выпадающем меню “Новая задача(Выполнить…)”:

В следующем прописываем команду “regedit” после чего нажимаем “ОК”:

Команду “Выполнить” можно вызвать и проще если, конечно, получиться - нажав на клавиатуре кнопки Win+R. Кто не знает, Win – это клавиша с картинкой Windows, обычно внизу в левом конце клавиатуры.

Если всё получилось мы окажемся в редакторе реестра. Вот тут будьте очень внимательны и осторожны. Ничего лишнего не трогайте. Потому как неправильные действия могут привести к неприятным, а порой и непредсказуемым последствиям в работе компьютера.

Итак нам нужно попасть сюда: HKEY_LOCAL_MACHINE / SOFTWARE / Microsoft / Windows NT / CurrentVersion / Winlogon . Покажу Вам два окна чтобы было понятно где и что нажимать для осуществления этой затеи.

В первом окне находите строчку с надписью “HKEY_LOCAL_MACHINE” и кликаете по треугольничку слева от неё:

Список под этой строчкой развернётся. Там необходимо найти строку “SOFTWARE” и тоже щёлкнуть по треугольничку:

Не пугайтесь списки там очень большие, не забывайте про нижний ползунок – двигайте его, чтобы видеть надписи полностью.

Когда таким образом дойдёте до Winlogon, уже нажимаете не на треугольничек слева, а на само слово “Winlogon”. После чего переводите взор на правую панель, где нужно будет проверить параметры: “Shell” и “Userinit” (Если плохо видно щёлкните по картинке - она увеличиться):

Смотрим на параметр Shell – его значение только «explorer.exe». Userinit" должно выглядеть так: «C:\WINDOW\Ssystem32\userinit.exe,» .

Обратите внимание на то, что в конце после “exe” стоит запятая! Если там какие-то другие значения, то исправляем на указанные выше. Для этого достаточно нажать на «Shell» или «Userinit» правой кнопкой мыши, щёлкнуть “Изменить”, во всплывшем окне написать нужное значение.

Это, я думаю, не вызовет у Вас особых затруднений.

Заключительные работы и действия при неудаче

В некоторых случаях бывает, что эти параметры в порядке. Тогда находим такой раздел: HKEY_LOCAL_MACHINE / SOFTWARE / Microsoft / Windows NT / CurrentVersion / Image File Execution Options и развертываем его. Если там окажется подраздел explorer.exe, удаляем без сожаления. Ну вот мы и сделали всё для того чтобы разблокировать нашего “узника”.

Теперь можете перезагружать компьютер. Если вирус не более коварный, всё должно вернуться на свои места. Если так, то можем посмеяться над горе - СМС - вымогателями. Ну и конечно же после всей проделанной работы обязательно произведите полную проверку антивирусником. Да и чистильщиком перед этим не помешает пройтись - типа CCleaner.

Если ничего не помогло или же Вы не решаетесь проделать описанные выше действия обратитесь к специалисту. Но СМС не отправляйте в любом случае. Можете также ознакомиться с другими методами разблокировки от Вируса Trojan Winlock на сайте VirusStop или на сайте Касперского.

На этом всё. Теперь Вы, знаете как разблокировать компьютер без СМС. Но было бы лучше, если бы Вам этого делать никогда не понадобилось, по крайней мере на своём компьютере.

В нынешнее время, при современном развитии технологий и больших скоростях передачи данных, пользователи персональных компьютеров, ноутбуков, планшетов и смартфонов очень часто (даже при установленной антивирусной защите) ловят какой-нибудь вирус. Сейчас у хакеров большой популярностью пользуются программы, которые заражают устройство, блокируя при этом доступ к нему баннером на рабочем столе. Как разблокировать компьютер в таком случае? Как вернуть доступ к нему?

Какие баннеры существуют ?

Самыми распространенными являются следующие: доступ в интернет заблокирован, Windows заблокирован, нарушены правила пользования интернетом, ваш аккаунт взломан и теперь с него идет рассылка спама и так далее. Владельцу компьютера предлагается помощь в решении проблемы. За это с него просят отправить всего лишь одну СМС по короткому номеру. Сделав это, вы лишитесь как минимум 250-300 рублей. И, соответственно, баннер почти во всех случаях никуда не девается.

Основные способы решения проблемы

Что же делать? Как разблокировать компьютер от вируса и дальше пользоваться своим устройством? Существуют различные способы спасения. Основные из них:

- Восстановление операционной системы.

- Удаление вирусной программы из автозагрузки ОС.

- Применение специальных кодов разблокировки с сайтов Dr.Web и Касперского.

- Привлечение антивируса.

Нужно помнить, что универсального способа разблокировать компьютер от вируса нет. Каждый из вышеназванных подходит только к конкретной ситуации. Сейчас немного на этом остановимся.

Решение проблемы через интернет

Этот вариант хорошо использовать тому, кто имеет доступ в сеть или у него есть связь с кем-либо, готовым оказать помощь. На официальных сайтах Касперского и Доктора Веба имеются коды, способные разблокировать ваше устройство. Если же их там не оказалось, идем другим путем.

Убираем баннер из автозагрузки

Как разблокировать компьютер таким способом? Этот путь весьма простой. Необходимо загрузить устройство в безопасном режиме. Для этого при его загрузке нажимаем F8. Перед нами появится меню с вариантами загрузки Windows. Выбираем нужный. Далее одно из двух: баннер никуда не делся или же система загрузится без вируса. В последнем случае нажимаем "Пуск" и вводим msconfig в командной строке. Переходим в автозагрузку, убираем там галочки с подозрительных пунктов и перезагружаем ПК.

Устаревший способ разблокировки

Если же баннер никуда не исчез, то разблокировать компьютер от вируса можно попробовать устаревшим, но иногда эффективным методом. Для этого перезагружаем его в безопасном режиме, а часы переводим приблизительно на неделю вперед. Это может помочь, но скорее всего ненадолго, так как вирусы также регулярно обновляются. Системное время есть возможность изменить и в BIOS. Также есть возможность выполнить восстановление системы.

Мощный профессиональный способ

Если все предыдущее не помогает решить вопрос с тем, как разблокировать компьютер, будем бороться с баннером при помощи антивируса. Если в безопасном режиме возможен доступ к рабочему столу, то используем Removal-tool Касперского или Cureit Доктора Веба, самые известные из всех. При отсутствии такой возможности применяем LiveCD - специальный загрузочный диск, который без проблем загружает антивирус и удаляет баннер. Для этого записываем его образ на флешку или болванку, далее - на компьютер, после чего сканируем систему на вирусы. Этот вариант может быть сложным к применению обычным пользователем, поэтому рекомендуется обратиться к профессионалам. Вот мы и разобрались в том, как разблокировать компьютер.

Сегодня словить на компьютере вирус ничего не стоит. Достаточно зайти на сомнительный сайт или открыть неизвестный файл – и готово. Сейчас их очень много, но одним из самых коварных вирусов является баннер-вымогатель. В первую очередь потому, что он практически полностью блокирует работу ПК. Поэтому без второго компьютера или ноутбука здесь обычно не обойтись.

Итак, исходные данные таковы. Ко мне обратились с просьбой помочь разобраться с ноутбуком. После его перезагрузки вдруг при входе в Windows система начала запрашивать пароль. Хотя его никто не ставил (вчера все включалось без пароля). Пользователь перепробовал все свои пароли, но они, разумеется, не подошли.

Собственно, эта информация мне мало о чем говорила – думал, придется обходить пароль. Перебирать какие-то комбинации было бесполезно, поэтому я ничего не вводил и просто нажал Enter. И тут – вуаля, система загрузилась. Ура, проблема решена? Вовсе нет – дальше было еще лучше.

Вы заблокированы, платите штраф!

После включения ноутбука на рабочем столе появился огромный баннер на весь экран. Он гласил о том, что система Windows заблокирована за просмотр «интересных фильмов» и все такое.

Честно говоря, я иногда понимаю родителей. Когда читаешь такой баннер на ноутбуке своего ребенка и видишь причину блокировки, в голове сразу появляется мысль «ах ты проказник такой-сякой». И руки сами тянутся к ремню. Наверное, поэтому дети боятся об этом сообщить и делают совершено ненужные вещи – например, платят штраф злоумышленнику.

Итак, по баннеру сразу становится понятно, что это вирус. Собственно, нужно лишь его найти и удалить. Но тут есть одна проблема: баннер блокирует работу системы, и на рабочем столе ничего сделать не получится.

В первую очередь нужно попробовать . Если вирус не даст вам это сделать, тогда остается единственный вариант – лечение антивирусной утилитой с флешки, запущенной через BIOS.

Пробуем удалить вирус антивирусной утилитой

Итак, чтобы избавиться от вируса, необходимо записать на флешку любую антивирусную утилиту Live CD. Это может быть Dr. Web, Avast, Kaspersky – что угодно.

Поскольку зараженный ноутбук заблокирован, то, тут вам понадобится другой ПК. С его помощью получится найти эту утилиту и записать ее на флешку. Хорошо, что сегодня почти в каждом доме есть по 2-3 компьютера/ноутбука 🙂

Флешка обязательно должна быть загрузочной. Т.е. ее надо записывать с помощью специальной программы. Например, вы можете .

Если сделаете все правильно, вместо Windows запустится антивирусная утилита. Далее вам лишь надо запустить проверку на вирусы и дождаться ее окончания.

В моем случае проверка шла более часа. Или больше. Потом мне надоело ждать. Да и печальный вид человека, переживающего за свой ноутбук и данные на нем, подсказывал, что надо что-то менять. В итоге я отменил эту злосчастную проверку и решил поискать другой способ.

Удаляем баннер с помощью AntiSMS

Существует одна отличная утилита AntiSMS. Прекрасно подходит для неопытных пользователей, которые первый раз столкнулись с подобной проблемой.

Ее плюс в том, что она не проверяет всю систему на вирусы, а сразу удаляет этот надоедливый баннер. От него можно избавиться вручную, но для этого надо знать как. Утилита AntiSMS выполняет все эти действия автоматически. В итоге баннер вымогатель удаляется буквально за 10 минут.

Опять же: вам нужно записать утилиту на загрузочную флешку, загрузиться через BIOS и запустить ее. Затем подождите пару минут, пока не увидите сообщение, что вирус успешно удален. Перезагрузите ПК или ноутбук – он должен включиться, и баннера уже не будет. Собственно, в моем случае проблема была решена как раз с помощью AntiSMS.

Утилита бесплатная, и ее можно найти на официальном сайте. Плюс сейчас уже появилась новая программа от тех же разработчиков – SmartFix.

Вот таким образом получилось разблокировать компьютер от вируса. Кстати, со слов пользователя эта зараза, скорее всего, подцепилась на сайте рефератов. Вылезли рекламные баннеры: при попытке их закрыть система зависла, далее последовала перезагрузка – и вуаля, при входе в Windows уже запрашивает пароль. А дальше, как оказалось, нас ждал вирус с грозным сообщением заплатить штраф за разблокировку ПК.

Разумеется, платить никому не надо – баннер от этого не исчезнет. Единственная польза будет только злоумышленнику: он поймет, что такой способ «заработка» действует и будет дальше распространять свои вирусы на всевозможных сайтах.

С помощью троянов семейства Winlock, известных как «блокировщики Windows», у рядовых пользователей вымогают деньги уже более пяти лет. К настоящему времени представители этого класса вредоносных программ серьёзно эволюционировали и стали одной из самых частых проблем. Ниже предлагаются способы самостоятельной борьбы с ними и даются рекомендации по предотвращению заражения.

Появление трояна в системе обычно происходит быстро и незаметно для пользователя. Человек выполняет привычный набор действий, просматривает веб-страницы и не делает чего-то особенного. В какой-то момент просто появляется полноэкранный баннер, который не удаётся убрать обычным способом.

Картинка может быть откровенно порнографической, или наоборот – оформлена максимально строго и грозно. Итог один: в сообщении, расположенном поверх других окон, требуется перечислить указанную сумму на такой-то номер или отправить платное SMS-сообщение. Часто оно дополняется угрозами уголовного преследования или уничтожения всех данных, если пользователь не поторопится с оплатой.

Разумеется, платить вымогателям не стоит. Вместо этого можно выяснить , какому оператору сотовой связи принадлежит указанный номер, и сообщить его службе безопасности. В отдельных случаях вам даже могут сказать код разблокировки по телефону, но очень рассчитывать на это не приходится.

Методики лечения основаны на понимании тех изменений, которые троян вносит в систему. Остаётся выявить их и отменить любым удобным способом.

Голыми руками

Для некоторых троянов действительно существует код разблокировки. В редких случаях они даже честно удаляют себя полностью после ввода верного кода. Узнать его можно на соответствующих разделах сайтов антивирусных компаний – смотрите примеры ниже.

Зайти в специализированные разделы сайтов “Доктор Веб” , “Лаборатории Касперского” и других разработчиков антивирусного ПО можно с другого компьютера или телефона.

После разблокировки не радуйтесь преждевременно и не выключайте компьютер. Скачайте любой бесплатный антивирус и выполните полную проверку системы. Для этого воспользуйтесь, например, утилитой Dr.Web CureIt! или Kaspersky Virus Removal Tool .

Простым коням – простые меры

Прежде чем использовать сложные методы и спецсофт, попробуйте обойтись имеющимися средствами. Вызовите диспетчер задач комбинацией клавиш {CTRL}+{ALT}+{DEL} или {CTRL}+{SHIFT}+{ESC}. Если получилось, то мы имеем дело с примитивным трояном, борьба с которым не доставит проблем. Найдите его в списке процессов и принудительно завершите.

Посторонний процесс выдаёт невнятное имя и отсутствие описания. Если сомневаетесь, просто поочерёдно выгружайте все подозрительные до исчезновения баннера.

Если диспетчер задач не вызывается, попробуйте использовать сторонний менеджер процессов через команду «Выполнить», запускаемую нажатием клавиш {Win}+{R}. Вот как выглядит подозрительный процесс в System Explorer .

Скачать программу можно с другого компьютера или даже с телефона. Она занимает всего пару мегабайт. По ссылке «проверить» происходит поиск информации о процессе в онлайновой базе данных, но обычно и так всё понятно. После закрытия баннера часто требуется перезапустить «Проводник» (процесс explorer.exe). В диспетчере задач нажмите: Файл -> Новая задача (выполнить) -> c:Windowsexplorer.exe.

Когда троян деактивирован на время сеанса, осталось найти его файлы и удалить их. Это можно сделать вручную или воспользоваться бесплатным антивирусом.

Типичное место локализации трояна – каталоги временных файлов пользователя, системы и браузера. Целесообразно всё же выполнять полную проверку, так как копии могут находиться где угодно, а беда не приходит одна. Посмотреть полный список объектов автозапуска поможет бесплатная утилита Autoruns .

Военная хитрость

Справиться с трояном на первом этапе поможет особенность в поведении некоторых стандартных программ. При виде баннера попробуйте запустить «вслепую» Блокнот или WordPad. Нажмите {WIN}+{R}, напишите notepad и нажмите {ENTER}. Под баннером откроется новый текстовый документ. Наберите любую абракадабру и затем коротко нажмите кнопку выключения питания на системном блоке. Все процессы, включая троянский, начнут завершаться, но выключения компьютера не произойдёт.

Блокнот – коня на скаку остановит и доступ админу вернёт!Старая школа

Более продвинутые версии троянов имеют средства противодействия попыткам избавиться от них. Они блокируют запуск диспетчера задач, подменяют другие системные компоненты.

В этом случае перезагрузите компьютер и удерживайте клавишу {F8} в момент загрузки Windows. Появится окно выбора способа загрузки. Нам требуется «Безопасный режим с поддержкой командной строки» (Safe Mode with Command Prompt). После появления консоли пишем explorer и нажимаем {ENTER} – запустится проводник. Далее пишем regedit, нажимаем {ENTER} и видим редактор реестра. Здесь можно найти созданные трояном записи и обнаружить место, откуда происходит его автозапуск.

Чаще всего вы увидите полные пути к файлам трояна в ключах Shell и Userinit в ветке

HKLMSoftwareMicrosoftWindows NTCurrentVersionWinlogon

В “Shell” троян записывается вместо explorer.exe, а в “Userinit” указывается после запятой. Копируем полное имя троянского файла в буфер обмена из первой обнаруженной записи. В командной строке пишем del, делаем пробел и вызываем правой клавишей мыши контекстное меню.

В нём выбираем команду «вставить» и нажимаем {ENTER}. Один файл трояна удалён, делаем тоже самое для второго и последующих.

Удаление трояна из консоли – файл находился во временной папке.Затем выполняем в реестре поиск по имени файла трояна, внимательно просматриваем все найденные записи и удаляем подозрительные. Очищаем все временные папки и корзину. Даже если всё прошло идеально, не поленитесь затем выполнить полную проверку любым антивирусом.

Если из-за трояна перестали работать сетевые подключения, попробуйте восстановить настройки Windows Sockets API утилитой AVZ.

Операция под наркозом

Со случаями серьёзного заражения бесполезно бороться из-под инфицированной системы. Логичнее загрузиться с заведомо чистой и спокойно вылечить основную. Существуют десятки способов сделать это, но один из самых простых – воспользоваться бесплатной утилитой Kaspersky WindowsUnlocker, входящей в состав Kaspersky Rescue Disk . Как и DrWeb LiveCD, он основан на Gentoo Linux. Файл-образ можно записать на болванку или сделать из него загрузочную флэшку утилитой Kaspersky USB Rescue Disk Maker .

Предусмотрительные пользователи делают это заблаговременно, а остальные обращаются к друзьям или идут в ближайшее интернет-кафе уже во время заражения.

При включении заражённого компьютера удерживайте клавишу для входа в BIOS. Обычно это {DEL} или {F2}, а соответствующее приглашение отображается внизу экрана. Вставьте Kaspersky Rescue Disk или загрузочную флэшку. В настройках загрузки (Boot options) выберите первым загрузочным устройством привод оптических дисков или флэшку (иногда она может отображаться в раскрываемом списке HDD). Сохраните изменения {F10} и выйдите из BIOS.

Современные версии BIOS позволяют выбирать загрузочное устройство на лету, без входа в основные настройки. Для этого требуется нажать {F12}, {F11} либо сочетание клавиш – подробнее смотрите в сообщении на экране, в инструкции к материнской плате или ноутбуку. После перезагрузки начнётся запуск Kaspersky Rescue Disk.

Доступен русский язык, а лечение можно выполнить в автоматическом или ручном режиме – пошаговую инструкцию на сайте разработчика.

Борьба на раннем этапе

Отдельный подкласс составляют трояны, поражающие главную загрузочную запись (MBR). Они появляются до загрузки Windows, и в секциях автозапуска вы их не найдёте.

Первый этап борьбы с ними заключается в восстановлении исходного кода MBR. В случае XP для этого загружаемся с установочного диска Windows, нажатием клавиши {R} вызываем консоль восстановления и пишем в ней команду fixmbr. Подтверждаем её клавишей {Y} и выполняем перезагрузку. Для Windows 7 аналогичная утилита называется BOOTREC.EXE, а команда fixmbr передаётся в виде параметра:

После этих манипуляций система вновь загружается. Можно приступать к поиску копий трояна и средств его доставки любым антивирусом.

В крестовый поход с крестовой отвёрткой

На маломощных компьютерах и особенно ноутбуках борьба с троянами может затянуться, так как загрузка с внешних устройств затруднена, а проверка выполняется очень долго. В таких случаях просто извлеките заражённый винчестер и подключите его для лечения к другому компьютеру. Для этого удобнее воспользоваться боксами с интерфейсом eSATA или USB 3.0/2.0.

Чтобы не разносить заразу, предварительно отключаем на “лечащем” компьютере автозапуск с HDD (да и с других типов носителей не мешало бы). Сделать это удобнее всего бесплатной утилитой AVZ, но саму проверку лучше выполнять чем-то другим. Зайдите в меню «Файл», выберите «Мастер поиска и устранения проблем». Отметьте «Системные проблемы», «Все» и нажмите «Пуск». После этого отметьте пункт “Разрешён автозапуск с HDD” и нажмите “Исправить отмеченные проблемы”.

Также перед подключением заражённого винчестера стоит убедиться, что на компьютере запущен резидентный антивирусный мониторинг с адекватными настройками и есть свежие базы.

Если разделы внешнего жёсткого диска не видны, зайдите в «Управление дисками». Для этого в окне «Пуск» -> «Выполнить» напишите diskmgmt.msc и затем нажмите {ENTER}. Разделам внешнего жёсткого диска должны быть назначены буквы. Их можно добавить вручную командой «изменить букву диска…». После этого проверьте внешний винчестер целиком.

Для предотвращения повторного заражения следует установить любой антивирус с компонентом мониторинга в режиме реального времени и придерживаться общих правил безопасности:

- старайтесь работать из-под учётной записи с ограниченными правами;

- пользуйтесь альтернативными браузерами – большинство заражений происходит через Internet Explorer;

- отключайте Java-скрипты на неизвестных сайтах;

- отключите автозапуск со сменных носителей;

- устанавливайте программы, дополнения и обновления только с официальных сайтов разработчиков;

- всегда обращайте внимание на то, куда на самом деле ведёт предлагаемая ссылка;

- блокируйте нежелательные всплывающие окна с помощью дополнений для браузера или отдельных программ;

- своевременно устанавливайте обновления браузеров, общих и системных компонентов;

- выделите под систему отдельный дисковый раздел, а пользовательские файлы храните на другом.

Следование последней рекомендации даёт возможность делать небольшие образы системного раздела (программами Symantec Ghost, Acronis True Image, Paragon Backup and Recovery или хотя бы стандартным средством Windows “Архивация и восстановление”). Они помогут гарантированно восстановить работу компьютера за считанные минуты независимо от того, чем он заражён и могут ли антивирусы определить трояна.

В статье приведены лишь основные методы и общие сведения. Если вас заинтересовала тема, посетите сайт проекта GreenFlash. На страницах форума вы найдёте множество интересных решений и советы по созданию мультизагрузочной флэшки на все случаи жизни.

Распространение троянов Winlock не ограничено Россией и ближним зарубежьем. Их модификации существуют практически на всех языках, включая арабский. Помимо Windows, заражать подобными троянами пытаются и Mac OS X. Пользователям Linux не дано испытать радость от победы над коварным врагом. Архитектура данного семейства операционных систем не позволяет написать сколь-нибудь эффективный и универсальный X-lock. Впрочем, “поиграть в доктора” можно и на виртуальной машине с гостевой ОС Windows.