Što je kontroler domene

Kontroler domene pruža centralizirano upravljanje mrežnih uređaja, odnosno domene. Kontroler pohranjuje sve podatke s računa i postavki korisnika mreže. Ovo su sigurnosne postavke lokalna politika i mnogi drugi. Ovo je vrsta poslužitelja koji potpuno kontrolira određene mreže ili mrežne grupe. Kontroler domene je svojevrsni skup posebnih softver, koji se pokreće razne usluge Aktivni direktorij. Kontroleri pokreću određene operacijske sustave, kao što je Windows poslužitelj 2003. Čarobnjak za postavljanje aktivnog pogona omogućuje vam stvaranje kontrolera domene.

Na operacijskom sustavu Windows NT, glavni poslužitelj, koristi se primarni kontroler domene. Ostali poslužitelji koji se koriste koriste se kao rezervni kontroleri. Glavni PDC kontroleri mogu obavljati različite zadatke vezane uz članstvo u korisničkim grupama, stvaranje i promjenu lozinki, dodavanje korisnika i mnoge druge. Nakon toga, podaci se prenose na dodatne BDC kontrolere.

Softver Samba 4 može se koristiti kao kontroler domene ako je instaliran operativni sustav. Unix sustav. Ovaj softver također podržava druge operativne sustave kao što su Windows 2003, 2008, 2003 R2 i 2008 R2. Svaki od operativnih sustava, ako je potrebno, može se proširiti ovisno o specifičnim zahtjevima i parametrima.

Primjena kontrolera domene

Kontrolere domene koriste mnoge organizacije koje ugošćuju računala međusobno povezana i na mrežu. Kontrolori pohranjuju podatke direktorija i kontroliraju kako se korisnici prijavljuju, odjavljuju i međusobno komuniciraju.

Organizacije koje koriste kontroler domene moraju odlučiti koliko će se kontrolera domene koristiti, planirati arhiviranje podataka, fizičku sigurnost, nadogradnju poslužitelja i druge potrebne zadatke.

Ako je tvrtka ili organizacija mala i koristi samo jednu domensku mrežu, tada je dovoljno koristiti dva kontrolera koji mogu osigurati visoku stabilnost, toleranciju grešaka i visoku razinu dostupnosti mreže. U mrežama koje su podijeljene na određeni broj mjesta, na svaku je instaliran jedan kontroler, što vam omogućuje postizanje potrebnih performansi i pouzdanosti. Korištenjem kontrolera na svakoj stranici, prijava korisnika može biti znatno lakša i brža.

Mrežni promet može se optimizirati, da biste to učinili, morate postaviti vrijeme za ažuriranje replikacije kada je opterećenje mreže minimalno. Postavljanje replikacije uvelike će pojednostaviti vaš rad i učiniti ga produktivnijim.

Maksimalne performanse u radu kontrolera možete postići ako je domena globalni katalog, koji će vam omogućiti da postavljate upite za sve objekte prema određenoj težini. Međutim, važno je zapamtiti da omogućavanje globalnog kataloga rezultira značajnim povećanjem prometa replikacije.

Kontroler domene domaćina najbolje je ostaviti neomogućen ako se koristi više od jednog kontrolera domene. Prilikom korištenja domenskog kontrolera vrlo je važno voditi računa o sigurnosti, jer on postaje prilično dostupan napadačima koji žele preuzeti podatke potrebne za obmanu.

Razmatranja za instaliranje dodatnih kontrolera domene

Kako bi se postigla veća pouzdanost u radu potrebnih mrežnih usluga, potrebno je instalirati dodatne kontrolere domene. Kao rezultat, može se postići znatno veća stabilnost, pouzdanost i radna sigurnost. Učinkovitost mreže u ovom slučaju će postati puno veća, što je vrlo važan parametar za organizacije koje koriste kontroler domene.

Kako bi kontroler domene radio ispravno, potrebno je obaviti neke pripremne radove. Prvo što trebate učiniti je provjeriti TCP/IP postavke, one moraju biti ispravno postavljene za poslužitelj. Najvažnije je provjeriti DNS imena za mapiranja.

Da bi kontroler domene radio siguran, potrebno je koristiti NTFS datotečni sustav, koji pruža veću sigurnost od datotečnih sustava. FAT sustavi 32. Za instalaciju na poslužitelju morate stvoriti jednu particiju sustav datoteka NTFS gdje će se nalaziti volumen sustava. Također zahtijeva pristup DNS poslužitelj sa servera. DNS usluga instaliran na ovom ili dodatnom poslužitelju koji mora podržavati zapise resursa.

Kako biste pravilno konfigurirali kontroler domene, možete koristiti Čarobnjak za konfiguraciju koji vam omogućuje dodavanje izvršavanja određenih uloga. Da biste to učinili, morat ćete otići na odjeljak administracije putem upravljačke ploče. Morate navesti kontroler domene kao ulogu poslužitelja.

Kontroler domene danas je nezamjenjiv za mreže i stranice koje koriste razne organizacije, institucije i tvrtke u svim područjima ljudskog djelovanja. Zahvaljujući njemu, osigurana je visoka učinkovitost u radu i sigurnost, što je posebno važno u računalnim mrežama. Uloga kontrolora domene je vrlo važna, jer vam omogućuje upravljanje domenskim područjima izgrađenim na računalnim mrežama. Svaki operacijski sustav ima određene nijanse povezane s radom kontrolera domene, ali princip i njegova svrha svugdje su isti, tako da baratanje postavkama nije tako teško kao što se može činiti na samom početku. Međutim, vrlo je važno da kontrolere domene konfiguriraju stručnjaci kako bi u konačnici dobili visoke performanse i sigurnost na radu.

Šuma u AD DS-u je najviše gornja razina hijerarhije logičke strukture. Forest Active Imenik predstavlja jedan direktorij. Šuma je sigurnosna granica. To znači da administratori šuma imaju potpunu kontrolu nad pristupom informacijama pohranjenim unutar šume i pristupom kontrolerima domene koji se koriste za implementaciju šume.

Organizacije obično implementiraju jednu šumu, osim ako postoji posebna potreba za više šuma. Na primjer, ako za različitim dijelovima Budući da organizacija treba stvoriti odvojena administrativna područja, mora se stvoriti više šuma koje predstavljaju ta područja.

Prilikom implementacije više šuma u organizaciji, svaka šuma, prema zadanim postavkama, djeluje odvojeno od drugih šuma, kao da je jedina šuma u organizaciji.

Bilješka. Da biste integrirali više šuma, možete stvoriti sigurnosne odnose između njih, koji se nazivaju strani ili šumski trustovi.

Operacije na razini šuma

Domena Aktivne usluge Imenik je usluga višeglavnog imenika. To znači da se većina promjena direktorija može izvršiti na bilo kojoj instanci direktorija na koju se može pisati, odnosno na bilo kojem kontroleru domene za pisanje. Međutim, neke promjene su isključive. To znači da se mogu napraviti samo na jednom određenom kontroleru domene u šumi ili domeni, ovisno o specifičnoj promjeni. Rečeno je da kontroleri domene na kojima se mogu izvršiti te isključive promjene sadrže uloge glavnog upravitelja operacija. Postoji pet glavnih uloga operacija, od kojih su dvije uloge na razini šume, a ostale tri uloge na razini domene.

Dvije glavne uloge u operacijama širom šume:

- Master imenovanja domene. Zadatak gospodara imenovanja domene je osigurati da postoje jedinstvena imena u cijeloj šumi. Jamči da u cijeloj šumi postoji samo jedno potpuno stablo. Naziv domene svako računalo.

- Vlasnik sheme. Master sheme prati šumsku shemu i održava promjene osnovna strukturašume.

Budući da su ove uloge ključne kritične uloge na razini šume, u svakoj šumi treba postojati samo jedan master sheme i master imenovanja domene.

Dodatni materijali:

Shema je komponenta AD DS-a koja definira sve objekte i atribute koje AD DS koristi za pohranu podataka.

AD DS pohranjuje i dohvaća informacije iz mnogih aplikacija i usluga. Stoga, kako bi mogao pohraniti i replicirati podatke iz ovih različitih izvora, AD DS definira standard za pohranjivanje podataka u imenik. Posjedovanje standarda za zadržavanje podataka omogućuje AD DS-u da dohvaća, ažurira i replicira podatke uz zadržavanje njihovog integriteta.

Objekti se koriste kao jedinice za pohranu u AD DS-u. Svi objekti su definirani u shemi. Svaki put kada direktorij obrađuje podatke, direktorij traži od sheme odgovarajuću definiciju objekta. Na temelju definicije objekta u shemi, direktorij stvara objekt i pohranjuje podatke.

Definicije objekata određuju vrste podataka koje objekti mogu pohraniti, kao i sintaksu podataka. Na temelju ovih informacija, shema osigurava da svi objekti odgovaraju svojim standardne definicije. Kao rezultat toga, usluge domene Active Directory mogu pohraniti, dohvatiti i provjeriti podatke kojima upravljaju, bez obzira na aplikaciju koja je izvorni izvor podataka. Imenik može pohraniti samo podatke koji imaju postojeća definicija objekt u shemi. Ako želite pohraniti podatke novog tipa, prvo morate stvoriti novu definiciju objekta u shemi za te podatke.

Shema u AD DS-u definira:

- objekti koji se koriste za pohranjivanje podataka u imenik;

- pravila koja definiraju koje se vrste objekata mogu kreirati, koji atributi moraju biti definirani prilikom stvaranja objekta i koji su atributi izborni;

- strukturu i sadržaj samog imenika.

Shema je element Active Directory Domain Services s jednim glavnim elementom. To znači da se promjene sheme moraju izvršiti na kontroloru domene koji ima ulogu glavnog gospodara operacija sheme.

Shema se replicira među svim kontrolerima domene u šumi. Svaka promjena napravljena na shemi replicira se na sve kontrolere domene u šumi od nositelja uloge glavnoga za operacije sheme, koji je obično prvi kontroler domene u šumi.

Budući da shema određuje kako se pohranjuju informacije, a sve promjene u shemi utječu na sve kontrolere domene, promjene sheme trebale bi se izvršiti samo kada je to potrebno (putem strogo kontroliranog procesa) nakon provedenog testiranja kako bi se osiguralo da nema štetnog utjecaja na ostatak šume.

Iako ne možete izravno mijenjati shemu, neke aplikacije mijenjaju shemu kako bi podržale dodatne značajke. Na primjer, prilikom instalacije Microsoft Exchange Server 2010 u AD DS šumi, program za postavljanje proširuje shemu kako bi podržao nove vrste objekata i atribute.

Dodatni materijal:

1.3 Što je domena.

Domena je administrativna granica. Sve domene imaju administratorski račun koji ima sve upravne ovlasti za sve objekte u domeni. Iako administrator može delegirati administraciju objekata u domeni, administratorski račun zadržava punu administrativnu kontrolu nad svim objektima u domeni.

NA ranim verzijama Windows Server smatralo se da su domene osmišljene tako da pružaju potpuno administrativno odvajanje; doista, jedan od glavnih razloga za odabir topologije s više domena bio je osigurati takvo odvajanje. Međutim, u AD DS-u, administratorski račun u korijenskoj domeni šume ima potpunu administrativnu kontrolu nad svim objektima u šumi, što ovo administrativno odvajanje na razini domene čini nevažećim.

Domena je granica replikacije. Usluge domene Active Directory sastoje se od tri elementa, ili odjeljka, - shema, odjeljak za konfiguraciju i particija domene. Obično se često mijenja samo particija domene.

Odjeljak domene sadrži objekte koji bi se vjerojatno trebali često ažurirati; takvi objekti su korisnici, računala, grupe i organizacijske jedinice. Stoga se AD DS replikacija prvenstveno sastoji od ažuriranja objekata definiranih u particiji domene. Samo kontroleri domene u određenoj domeni primaju ažuriranja particije domene od drugih kontrolera domene. Particioniranje podataka omogućuje organizacijama da repliciraju podatke samo tamo gdje je to potrebno. Kao rezultat toga, katalog se može globalno proširiti preko mreže s ograničenom propusnošću.

Domena je granica provjere autentičnosti. Kontrolori te domene mogu potvrditi autentičnost svakog korisničkog računa u domeni. Šumske domene vjeruju jedna drugoj tako da korisnik s jedne domene može pristupiti resursima koji se nalaze u drugoj domeni.

Operacije na razini domene

U svakoj domeni postoje tri uloge gospodara operacija. Ove uloge, koje su prvotno dodijeljene prvom kontroleru domene u svakoj domeni, navedene su u nastavku.

- Vlasnik relativnog identifikatora (RID). Kad god se objekt kreira u AD DS-u, kontroler domene u kojem je objekt stvoren dodjeljuje mu jedinstvenost identifikacijski broj, koji se naziva sigurnosni identifikator (SID). Kako bi spriječio da dva kontrolera domene dodijele isti SID dvama različitim objektima, RID master dodjeljuje SID blokove svakom kontroleru domene u domeni.

- PDC emulator. Ova uloga je najvažnija, jer njezin privremeni gubitak postaje zamjetan mnogo brže od gubitka bilo koje druge uloge gospodara operacija. Odgovoran je za niz funkcija na razini domene, uključujući:

- ažurirati status zaključavanja računa;

- stvaranje i replikacija objekata pravila grupe jedini vlasnik;

- vremenska sinkronizacija za domenu.

- Vlasnik infrastrukture. Ova je uloga odgovorna za održavanje referenci objekata među domenama. Na primjer, kada grupa u jednoj domeni uključuje člana iz druge domene, infrastrukturni master je odgovoran za održavanje integriteta te veze.

Ove tri uloge moraju biti jedinstvene u svakoj domeni, tako da može postojati samo jedan RID master, jedan emulator primarnog kontrolera domene (PDC) i jedan infrastrukturni master u svakoj domeni.

Dodatni materijali:

Ako AD DS sadrži više od jedne domene, morate definirati odnose između domena. Ako domene dijele zajednički korijenski i susjedni prostor imena, logično su dio istog stabla Active Directory. Stablo nema administrativnu svrhu. Drugim riječima, ne postoji administrator stabla jer postoji administrator šume ili domene. Stablo pruža logično hijerarhijsko grupiranje domena koje imaju odnose roditelj-dijete definirane njihovim imenima. Stablo Active Directory preslikava se na imenski prostor usluge naziva domene (DNS).

Ako AD DS sadrži više od jedne domene, morate definirati odnose između domena. Ako domene dijele zajednički korijenski i susjedni prostor imena, logično su dio istog stabla Active Directory. Stablo nema administrativnu svrhu. Drugim riječima, ne postoji administrator stabla jer postoji administrator šume ili domene. Stablo pruža logično hijerarhijsko grupiranje domena koje imaju odnose roditelj-dijete definirane njihovim imenima. Stablo Active Directory preslikava se na imenski prostor usluge naziva domene (DNS).

Stabla Active Directory su stvorena na temelju odnosa između šumskih domena. Ne postoji ozbiljnih razloga, što može, ali i ne mora zahtijevati stvaranje više stabala u šumi. Međutim, imajte na umu da je jedno stablo s njegovim susjednim imenskim prostorom lakše upravljati i korisnicima ga je lakše vizualizirati.

Ako postoji više podržanih prostora imena, razmislite o korištenju više stabala u istoj šumi. Na primjer, ako vaša organizacija ima nekoliko različitih proizvodnih odjela s različitim javnim identifikatorima, možete stvoriti različito stablo za svaki proizvodni odjel. Imajte na umu da u ovom scenariju nema razdvajanja administracije jer administrator korijena šume i dalje ima potpunu kontrolu nad svim objektima u šumi, bez obzira na kojem stablu se nalaze.

1.5 Podjela

Pododjeljenje je objekt kontejner u domeni koji se može koristiti za grupiranje korisnika, grupa, računala i drugih objekata. Dva su razloga za stvaranje podjela.

- Postavite objekte sadržane u OU. Možete dodijeliti GPO-ove organizacijskoj jedinici i primijeniti postavke na sve objekte u toj organizacijskoj jedinici.

- Delegacija administracija predmeta u odjelu. Možete dodijeliti prava upravljanja OU, delegirajući tako upravljanje OU korisniku ili grupi koji nije administrator u domenskim uslugama Active Directory.

Bilješka. Organizacijska jedinica je najmanji opseg ili jedinica kojoj možete dodijeliti postavke pravila grupe ili delegirati administrativna prava.

Organizacijske jedinice mogu se koristiti za predstavljanje hijerarhijskih logičkih struktura unutar organizacije. Na primjer, možete stvoriti odjele koji predstavljaju odjele u organizaciji, geografske regije unutar organizacije i odjele koji su kombinacija odjela i zemljopisnih područja. Zatim možete upravljati konfiguracijom i koristiti korisničke, grupne i računalne račune na temelju organizacijskog modela koji ste kreirali.

Svaka domena domenskih usluga Active Directory ima standardni set kontejnere i OU-ove koji se stvaraju kada instalirate usluge domene Active Directory. Ovi spremnici i odjeli navedeni su u nastavku.

- Spremnik domene koji služi kao korijenski spremnik hijerarhije.

- Ugrađeni spremnik koji sadrži zadane račune administratora usluge.

- Korisnički spremnik koji je zadana lokacija za nove korisničke račune i grupe stvorene u domeni.

- Računalni spremnik koji je zadana lokacija za nove račune računala koji su stvoreni u domeni.

- OU kontrolera domene, što je zadana lokacija za račune računala kontrolera domene.

1.6 Odnosi povjerenja

Odnos povjerenja omogućuje jednom sigurnosnom entitetu da vjeruje drugom sigurnosnom entitetu u svrhu provjere autentičnosti. U operacijskom sustavu Windows Server 2008 R2, sigurnosni objekt je Windows domena.

Odnos povjerenja omogućuje jednom sigurnosnom entitetu da vjeruje drugom sigurnosnom entitetu u svrhu provjere autentičnosti. U operacijskom sustavu Windows Server 2008 R2, sigurnosni objekt je Windows domena.

Primarna svrha povjerenja je olakšati korisniku u jednoj domeni pristup resursu u drugoj domeni bez potrebe za održavanjem korisničkog računa u obje domene.

U svakom odnosu povjerenja, dvije su strane uključene - entitet od povjerenja i entitet od povjerenja. Entitet od povjerenja je entitet koji posjeduje resurs, a pouzdani entitet je entitet s računom. Na primjer, ako nekome posudite laptop, vjerujete toj osobi. Vi ste objekt koji posjeduje resurs. Resurs je vaše prijenosno računalo; osoba kojoj je prijenosno računalo posuđeno je pouzdani objekt s računom.

Vrste odnosa povjerenja

Odnosi povjerenja mogu biti jednosmjerni ili dvosmjerni.

Jednosmjerno povjerenje znači da iako jedan entitet vjeruje drugom, obrnuto nije točno. Na primjer, ako Steveu posudite svoj laptop, to ne znači da će vam Steve nužno posuditi svoj automobil.

U dvosmjernom povjerenju, oba entiteta vjeruju jedan drugome.

Odnosi povjerenja mogu biti tranzitivni ili neprelazni. Ako objekt A vjeruje objektu B u tranzitivnom povjerenju, a objekt B vjeruje objektu C, tada objekt A također implicitno vjeruje objektu C. Na primjer, ako Steveu posudite svoj prijenosno računalo, a Steve posudi svoj automobil Mary, možete posuditi Mary svoj mobilni telefon.

Windows Server 2008 R2 podržava niz trustova dizajniranih za korištenje u različitim situacijama.

U istoj šumi, sve domene vjeruju jedna drugoj koristeći internu dvosmjernu tranzitivnost odnos povjerenja. U osnovi, to znači da sve domene vjeruju svim ostalim domenama. Ovi odnosi povjerenja šire se kroz drveće šume. Osim ovih automatski kreiranih odnosa povjerenja, možete konfigurirati dodatne odnose povjerenja između šumskih domena, između ove šume i drugih šuma, te između ove šume i drugih sigurnosnih entiteta kao što su Kerberos područja ili domene operativnog sustava. Microsoftovi sustavi Windows NT® 4.0. Sljedeća tablica pruža dodatne informacije.

| tip povjerenja | Tranzitivnost | Smjer | Opis |

|---|---|---|---|

| Vanjski | neprelazna | Vanjska povjerenja koriste se za odobravanje pristupa resursima koji se nalaze u domeni Windows NT Server 4.0 ili domeni koja se nalazi u zasebnoj šumi kojoj se ne pridružuje šumsko povjerenje. | |

| Područje povjerenja | tranzitivan ili netranzitivan. | Jednostrano ili obostrano. | Povjerenja područja koriste se za stvaranje odnosa povjerenja između Kerberos područja kojim upravlja operativni sustav koji nije Windows i operacijskog sustava Windows Server 2008 ili domene Windows Server 2008 R2. |

| šumsko povjerenje | tranzitivan | Jednostrano ili obostrano. | Koristite šumske trustove za dijeljenje resursa u šumama. Ako su šumski trustovi dvosmjerni, zahtjevi za provjeru autentičnosti napravljeni u bilo kojoj šumi mogu doći do druge šume. |

| Izravno uspostavljeno povjerenje | tranzitivan | Jednostrano ili obostrano. | Izravno uspostavljena povjerenja koriste se za smanjenje vremena prijave korisnika između dvije domene u šumi Windows Server 2008 ili Windows Server 2008 R2. Ovo se primjenjuje kada su dvije domene odvojene s dva stabla domena. |

2. Implementacija domenskih usluga Active Directory

Da biste implementirali usluge domene Active Directory, morate implementirati kontrolere domene. Da biste optimizirali AD DS, važno je razumjeti gdje i kako stvoriti kontrolere domene kako biste optimizirali svoju mrežnu infrastrukturu.

2.1 Što je kontroler domene?

Domena se stvara kada se računalo promovira windows server Server 2008 R2 na kontroler domene. Kontroleri domene hostiraju usluge domene Active Directory.

Kontroleri domene osiguravaju izvršenje sljedeće funkcije na liniji.

- Omogućuje provjeru autentičnosti. Kontrolori domene održavaju bazu podataka o računima domene i pružaju usluge provjere autentičnosti.

- Sadrži uloge gospodara operacija kao dodatna prilika. Te su uloge ranije bile poznate kao uloge FSMO (Fleksibilne Single Master Operations). Postoji pet glavnih uloga operacija - dvije uloge na razini šume i tri uloge na razini domene. Te se uloge mogu migrirati prema potrebi.

- Sadrži globalni katalog kao izbornu značajku. Bilo koji kontroler domene može se odrediti kao poslužitelj globalnog kataloga.

Bilješka. Globalni katalog je distribuirana baza podataka koja sadrži pretraživ prikaz svakog objekta iz svih domena u šumi s više domena. Međutim, globalni katalog ne sadrži sve atribute za svaki objekt. Umjesto toga, održava podskup atributa koji će najvjerojatnije biti korisni u pretraživanjima domene.

2.2 Što je RODC?

Kontroler domene samo za čitanje nova je vrsta kontrolera domene u sustavu Windows Server 2008 R2. Korištenjem RODC-a, organizacije mogu jednostavno implementirati kontroler domene na mjestima gdje se fizička sigurnost ne može jamčiti. RODC hostira repliku baze podataka samo za čitanje u AD DS-u za tu domenu. RODC također može funkcionirati kao poslužitelj globalnog kataloga.

Počevši od Windows Server 2008, organizacija može implementirati RODC u ograničenim slučajevima širina pojasa kanali globalna mreža ili nedovoljna fizička sigurnost računala. Kao rezultat toga, korisnici u ovoj situaciji mogu imati koristi od:

- povećana sigurnost;

- brža prijava;

- učinkovitiji pristup mrežnim resursima.

| Funkcija kontrolera domene samo za čitanje | Obrazloženje |

| Active Directory baza podataka samo za čitanje | Uz iznimku lozinki računa, RODC sadrži sve Active Directory objekte i atribute koji su prisutni u kontroleru domene za pisanje. Međutim, promjene se ne mogu napraviti na replici koja je pohranjena u RODC. Promjene se moraju izvršiti na kontroleru domene za pisanje i replicirati na kontroler domene samo za čitanje. |

| Jednosmjerna replikacija | Budući da se promjene ne zapisuju izravno u RODC, nema promjena u RODC-u. Stoga kontroleri domene za pisanje koji su partneri za replikaciju ne bi trebali primati promjene od kontrolera samo za čitanje. Kao rezultat toga, radno opterećenje poslužitelja mosta u čvorištu je smanjeno i potrebno je manje truda za praćenje replikacije. |

| Predmemorija vjerodajnica | Predmemorija vjerodajnica je pohrana korisničkih ili računalnih vjerodajnica. Vjerodajnice se sastoje od malog skupa lozinki (oko deset) povezanih sa sigurnosnim principalima. Prema zadanim postavkama, RODC ne pohranjuje korisničke i računalne vjerodajnice. Iznimke su račun računala RODC i poseban krbtgt račun (račun centra za distribuciju ključeva Kerberos) koji postoji na svakom RODC-u. Svako drugo predmemoriranje vjerodajnica mora biti izričito omogućeno na RODC-u. |

| Razdvajanje administratorskih uloga | Uloga lokalni administrator RODC se može delegirati bilo kojem korisniku domene bez dodjeljivanja ikakvih prava na domenu ili druge kontrolere domene. U ovom slučaju lokalni korisnik Podružnica će se moći prijaviti na RODC i obavljati operacije održavanja na njemu, kao što je ažuriranje upravljačkog programa. Međutim, korisnik podružnice neće imati pravo prijaviti se na bilo koji drugi kontroler domene ili obavljati bilo koje druge administrativne zadatke u domeni. |

| Usluga imena domene samo za čitanje | Usluga DNS poslužitelja može se instalirati na RODC. RODC može replicirati sve particije direktorija aplikacije koje koristi DNS poslužitelj, uključujući particije ForestDNSZones i DomainDNSZones. Ako je DNS poslužitelj instaliran na RODC, klijenti ga mogu pitati za razlučivanje imena baš kao i svaki drugi DNS poslužitelj. |

Uloga RODC-a sažeta je u nastavku.

- Kontroler domene koji djeluje kao glavni PDC emulator operacija za domenu mora imati operativni sustav. Windows sustavi Server 2008. Ovo je potrebno za stvaranje novog računa krbtgt za kontroler domene samo za čitanje, kao i za trenutne operacije tog kontrolera domene.

- RODC zahtijeva da se zahtjevi za provjeru autentičnosti preusmjere na poslužitelj globalnog kataloga (koji pokreće Windows Server 2008) koji se nalazi na web-mjestu najbližem web-mjestu s ovim kontrolerom domene. Politika replikacije lozinke postavljena je na ovom kontroleru domene kako bi se utvrdilo da li se vjerodajnice repliciraju na lokaciju grane za proslijeđeni zahtjev od RODC-a.

- Da bi Kerberos ograničeno delegiranje bilo dostupno, funkcionalna razina domene mora biti postavljena na Windows Server 2003. Ograničeno delegiranje koristi se za sigurnosne pozive koji se moraju imitirati u kontekstu pozivatelja.

- Da bi replikacija pridružene vrijednosti bila dostupna, funkcionalna razina šume mora biti postavljena na Windows Server 2003. To osigurava višu razinu kompatibilnosti replikacije.

- Morate pokrenuti adprep /rodcprep jednom u šumi. Ovo će ažurirati dozvole na svim particijama direktorija DNS aplikacije u šumi kako bi se olakšala replikacija između RODC-ova koji su također DNS poslužitelji.

- RODC ne može držati uloge glavnog upravitelja operacija i djelovati kao poslužitelj replikacije.

- Kontroler domene samo za čitanje može se implementirati Sustav poslužitelja Jezgra za dodatnu sigurnost.

Stranica je logičan pogled geografsko područje na mreži. Stranica predstavlja rub mreže velike brzine za računala Active Directory Domain Services, odnosno računala koja mogu komunicirati s velika brzina i niske latencije, mogu se kombinirati u web mjesto; Kontroleri domene unutar web-mjesta repliciraju AD DS podatke na način koji je optimiziran za to okruženje. ova konfiguracija replikacije uglavnom je automatska.

Stranica je logičan pogled geografsko područje na mreži. Stranica predstavlja rub mreže velike brzine za računala Active Directory Domain Services, odnosno računala koja mogu komunicirati s velika brzina i niske latencije, mogu se kombinirati u web mjesto; Kontroleri domene unutar web-mjesta repliciraju AD DS podatke na način koji je optimiziran za to okruženje. ova konfiguracija replikacije uglavnom je automatska.

Bilješka. Stranice se koriste od strane računala klijenata za lociranje usluga kao što su kontroleri domene i poslužitelji globalnog kataloga. Važno je da svaka stranica koju izradite sadrži barem jedan kontroler domene i poslužitelj globalnog kataloga.

2.4 AD DS replikacija

- AD DS replikacija je prijenos promjena napravljenih u podacima direktorija između kontrolera domene u AD DS šumi. AD DS model replikacije definira mehanizme koji omogućuju automatski prijenos ažuriranja imenika između kontrolera domene kako bi se osiguralo besprijekorno rješenje replikacije za AD DS distribuiranu uslugu imenika.

- Postoje tri odjeljka u domenskim uslugama Active Directory. Particija domene sadrži najčešće mijenjane podatke i stoga generira veliki protok AD DS podataka replikacije.

Veze na web-mjesto Active Directory

- Veza web-mjesta koristi se za rukovanje replikacijom između grupa web-mjesta. Možete koristiti zadanu vezu do web-mjesta koja se nalazi u AD DS-u ili po potrebi stvoriti dodatne veze na web-mjesto. Možete konfigurirati postavke za veze web-mjesta kako biste odredili raspored i dostupnost puta replikacije radi lakšeg upravljanja replikacijom.

- Kada su dvije stranice povezane putem veze na web-mjesto, sustav replikacije automatski stvara veze između specifičnih kontrolera domene na svakoj stranici, zvanih poslužitelji mosta.

2.5 Konfiguriranje DNS-a za domenske usluge Active Directory

Postavljanje DNS-a

AD DS zahtijeva DNS. Uloga DNS poslužitelja nije instalirana u Windows Server 2008 R2 prema zadanim postavkama. Kao i drugi funkcionalnost, ova se značajka dodaje na temelju uloge kada je poslužitelj konfiguriran za obavljanje određene uloge.

Uloga DNS poslužitelja može se instalirati pomoću veze "Dodaj ulogu" u Upravitelju poslužitelja. Uloga DNS poslužitelja također se može automatski dodati pomoću čarobnjaka za instalaciju domenskih usluga Active Directory (dcpromo.exe). Stranica Mogućnosti kontrolera domene u čarobnjaku omogućuje vam dodavanje uloge DNS poslužitelja.

Konfiguriranje DNS zona

Nakon instalacije DNS poslužitelja, možete početi dodavati zone na poslužitelj. Ako je DNS poslužitelj kontroler domene, možete konfigurirati AD DS za pohranu podataka o zoni. Tada će se stvoriti integrirana zona Active Directory. Ako ova opcija nije odabrana, podaci o zoni bit će pohranjeni u datoteci umjesto u AD DS.

Dinamička ažuriranja

Kada kreirate zonu, od vas će se također tražiti da navedete treba li biti podržano dinamičko ažuriranje. Dinamičko ažuriranje smanjuje napor upravljanja zonom jer klijenti mogu dodavati, uklanjati i ažurirati vlastite evidencije resursi.

Dinamičko ažuriranje omogućuje mogućnost krivotvorenja zapisa resursa. Na primjer, računalo može registrirati unos pod nazivom "www" i preusmjeriti promet s vaše web stranice na pogrešnu adresu.

Kako bi se isključila mogućnost krivotvorenja, usluga Windows DNS poslužitelji Server 2008 R2 podržava sigurna dinamička ažuriranja. Klijent mora biti autentificiran prije ažuriranja zapisa resursa, tako da DNS poslužitelj zna je li klijent računalo kojem je dopušteno mijenjati zapis resursa.

Prijenos DNS zona

Poduzeće treba nastojati osigurati da zonu mogu nametnuti barem dva DNS poslužitelja.

Ako je zona integrirana s AD DS-om, onda dodajte ulogu DNS poslužitelja drugom kontroleru domene u istoj domeni gdje se nalazi prvi DNS poslužitelj. Active Directory integrirane zone i replikacija DNS zone korištenjem AD DS-a opisani su u sljedećoj lekciji.

Ako zona nije udružena s AD DS-om, morate dodati još jedan DNS poslužitelj i konfigurirati ga za smještaj dodatne zone. Imajte na umu da je sekundarna zona kopija primarne zone samo za čitanje.

SRV evidencije

Zapis resursa lokatora usluge (SRV) rješava zahtjev za mrežna usluga, omogućujući klijentu da pronađe host koji pruža određenu uslugu.

- Kada kontrolor domene mora replicirati promjene od partnera.

- Kada klijentsko računalo zahtijeva da se autentifikujete s AD DS-om.

- Kada korisnik promijeni lozinku.

- Kada Microsoftov poslužitelj Exchange pretražuje imenik.

- Kada administrator otvori dodatak Active Directory Korisnici i računala.

SRV zapisi koriste sljedeću sintaksu.

protocol.service.name lifetime_class tip prioritet težina ciljni_host port

Primjer SRV zapisa prikazan je u nastavku.

ldap._tcp.contoso.com 600 IN SRV 0 100 389 hqdc01.contoso.com

Zapisnik se sastoji od sljedećih komponenti:

- Naziv usluge protokola, kao što je LDAP usluga koju nudi kontrolor domene.

- Životni vijek u sekundama.

- Klasa (svi Windows DNS unosi bit će "IN" ili "INternet").

- Tip: SRV;

- Vrijednosti prioriteta i težine koje pomažu klijentima da odrede koji čvor preferiraju.

- Port na kojem poslužitelj nudi uslugu. Na Windows kontroleru domene za LDAP, standardni port je 389.

- Ciljni objekt ili host usluge, to ovaj slučaj je kontroler domene pod nazivom hqdc01.contoso.com.

Kada klijentski proces traži kontroler domene, može zatražiti LDAP uslugu od DNS-a. Upit vraća i SRV zapis i A zapis za jedan ili više poslužitelja koji pružaju traženu uslugu.

UPD: Napravio sam video kanal na youtube-u na kojem postupno objavljujem trening videa iz svih područja IT-a u koja sam dobro upućen, pretplatite se: http://www.youtube.com/user/itsemaev

UPD2: Microsoft tradicionalno mijenja uobičajenu sintaksu u naredbeni redak, pa uloge u svakoj verziji Windows Servera mogu zvučati drugačije. Više se uopće ne zovu fsmo, već majstori operacija. Dakle, za ispravne naredbe u konzoli nakon fsmo održavanja, jednostavno napišite? i prikazat će vam dostupne naredbe.

Imam travanjski časopis" Administrator sustava" je objavio članak na temu "Bezbolna zamjena zastarjelog ili neispravnog kontrolera domene temeljenog na Windows Serveru"

I čak su platili sto dolara i dali mi paket s mozgom)) Sad sam Onotole.

Bezbolna zamjena za zastarjeli ili neispravan kontroler domene baziran na sustavu Windows Server.(kome iznenada treba - šaljite slike)

Ako je vaš kontroler domene u kvaru ili je potpuno zastario i treba ga zamijeniti - nemojte žuriti s planiranjem da sljedeći vikend provedete stvarajući novu domenu na novom poslužitelju i mukotrpno prebacujući korisničke strojeve na njega. Ispravno upravljanje rezervnim kontrolerom domene pomoći će vam da brzo i bezbolno zamijenite prethodni poslužitelj.

Gotovo svaki administrator koji radi s poslužiteljima baziranim na Windowsima, prije ili kasnije, suoči se s potrebom da potpuno zastarjeli primarni kontroler domene, čija daljnja nadogradnja više nema smisla, zamijeni novim i modernijim. Ima i gorih situacija - kontroler domene jednostavno postaje neupotrebljiv zbog kvarova na fizičkoj razini, a sigurnosne kopije i slike su zastarjele ili izgubljene

U principu, opis postupka zamjene jednog kontrolera domene drugim može se pronaći na raznim forumima, ali informacije su dane u fragmentima i, u pravilu, primjenjive samo na određenu situaciju, ali ne daju stvarno rješenje . Osim toga, čak i nakon čitanja mnoštva foruma, baza znanja i drugih izvora na Engleski jezik- Proceduru zamjene kontrolera domene bez grešaka sam uspjela kompetentno provesti tek od trećeg ili četvrtog puta.

Tako da želim donijeti upute korak po korak zamjena kontrolera domene, neovisno o tome je li u funkciji ili ne. Jedina razlika je u tome što će kod “palog” kontrolera ovaj članak pomoći samo ako ste se unaprijed pobrinuli i postavili rezervni kontroler domene.

Priprema poslužitelja za promociju/degradaciju

Sama procedura izrade sigurnosnog kontrolera domene je elementarna - jednostavno pokrećemo dcpromo čarobnjaka na bilo kojem mrežnom poslužitelju. Pomoću dcpromo čarobnjaka stvaramo kontroler domene u postojećoj domeni. Kao rezultat izvršenih manipulacija, na našem dodatnom poslužitelju (nazvat ću ga pserver, a glavni kontroler će biti dcserver) dobivamo raspoređenu AD direktorijsku uslugu.

Nadalje, ako ga dcpromo nije sam ponudio, pokrećemo Postavljanje DNS-a poslužitelju. Ne trebate mijenjati nikakve postavke, također ne trebate kreirati zonu - ona je pohranjena u AD, a svi zapisi se automatski repliciraju u backup kontroler. Pažnja - glavna zona u DNS-u pojavit će se tek nakon replikacije, kako bi se ubrzalo što se poslužitelj može ponovno pokrenuti. U TCP / IP postavkama mrežne kartice rezervnog kontrolera domene, adresa primarnog DNS poslužitelja mora biti postavljena na IP adresu primarnog kontrolera domene.

Sada možete jednostavno provjeriti ispravnost poslužitelja kontrolera domene u stanju pripravnosti. Možemo stvoriti korisnika domene i na primarnom i na rezervnom kontroleru domene. Odmah nakon kreiranja pojavljuje se na dupliciranom poslužitelju, ali se otprilike minutu (dok se odvija replikacija) prikazuje kao onemogućen, nakon čega se počinje pojavljivati isto na oba kontrolera.

Na prvi pogled, svi koraci za izradu radne sheme za interakciju nekoliko kontrolera domene su završeni, a sada će, u slučaju kvara "primarnog" kontrolera domene, "rezervni" kontroleri automatski obavljati svoje funkcije . Međutim, dok je razlika između "primarnog" i "rezervnog" kontrolera domene čisto nominalna, "primarni" kontroler domene ima niz značajki (FSMO uloge) koje treba imati na umu. Dakle, gore navedene operacije za normalno funkcioniranje usluge imenika u slučaju kvara "primarnog" kontrolora domene nisu dovoljne, a radnje koje se moraju poduzeti za ispravan prijenos / preuzimanje uloge primarnog kontrolera domene će biti opisan u nastavku.

Malo teorije

Treba znati koji kontroleri Aktivna domena Imenik obavlja nekoliko vrsta uloga. Te se uloge nazivaju FSMO (Fleksibilne operacije jednog glavnog gospodara):

- Master sheme (Schema Master) - uloga je odgovorna za mogućnost promjene sheme - na primjer, implementacija Exchange server ili ISA poslužitelj. Ako je vlasnik uloge nedostupan, nećete moći promijeniti shemu postojeće domene;

- Master imenovanja domene - Ova uloga je potrebna ako vaša šuma domene ima više domena ili poddomena. Bez toga, neće biti moguće kreirati i brisati domene u jednoj šumi domene;

- Relative ID Master (Master relativnih identifikatora) - odgovoran je za stvaranje jedinstvenog ID-a za svaki AD objekt;

- Emulator primarnog kontrolera domene (Primary Domain Controller Emulator) - on je taj koji je odgovoran za rad s korisničkim računima i sigurnosnom politikom. Nedostatak komunikacije s njim omogućuje ulazak na radne stanice sa starom lozinkom, koja se ne može promijeniti ako je kontroler domene "pao";

- Infrastructure Master (Infrastructure Master) - uloga je odgovorna za prijenos informacija o AD objektima na druge kontrolere domene unutar cijele šume.

O tim se ulogama pobliže piše u mnogim bazama znanja, ali se glavna uloga gotovo uvijek zaboravlja – to je uloga Globalnog kataloga (Global Catalog). Zapravo, ovaj direktorij jednostavno pokreće LDAP uslugu na portu 3268, ali njegova nedostupnost spriječit će korisnike domene da se prijave. Zanimljivo je da svi kontroleri domene mogu imati ulogu globalnog kataloga u isto vrijeme.

Zapravo, možemo zaključiti – ako imate primitivnu domenu za 30-50 strojeva, bez proširene infrastrukture, koja ne uključuje poddomene – onda možda nećete primijetiti nedostatak pristupa vlasniku/vlasnicima prve dvije uloge. Osim toga, nekoliko puta sam naišao na organizacije koje rade više od godinu dana uopće bez kontrolera domene, ali u domenskoj infrastrukturi. Odnosno, sva su prava davno podijeljena, s funkcionalnim kontrolerom domene, i nije ih trebalo mijenjati, korisnici nisu mijenjali svoje lozinke i radili su tiho.

Odredite trenutne vlasnike fsmo uloga.

Pojašnjavam - kompetentno želimo zamijeniti kontroler domene bez gubitka njegovih sposobnosti. U slučaju da postoje dva ili više kontrolera u domeni, moramo saznati tko je vlasnik svake od fsmo uloga. To je dovoljno jednostavno učiniti pomoću sljedećih naredbi:

dsquery poslužitelj -hasfsmo shema

dsquery poslužitelj - hasfsmo ime

dsquery poslužitelj - hasfsmo rid

dsquery poslužitelj - hasfsmo pdc

dsquery poslužitelj - hasfsmo infr

dsquery poslužitelj -šuma -isgc

Svaka od naredbi prikazuje informacije o tome tko je vlasnik tražene uloge (slika 1). U našem slučaju, vlasnik svih uloga je primarni kontroler domene dcserver.

Dobrovoljni prijenos fsmo uloga pomoću Active Directory konzola.

Imamo sve potrebne informacije za prijenos uloge primarnog kontrolora domene. Počnimo: prvo moramo biti sigurni da je naš račun član grupa "Administratori domene", "Administratori sheme" i "Administratori poduzeća", a zatim nastaviti s tradicionalnom metodom prijenosa fsmo uloga - upravljanje domenom putem Active Directory konzole.

Za prijenos uloge "majstora naziva domene" izvršite sljedeće korake:

- otvorite "Active Directory Domains and Trust" na kontroloru domene s kojeg želimo prenijeti ulogu. Ako radimo s AD-om na kontroleru domene na koji želimo prenijeti ulogu, tada preskačemo sljedeću stavku;

- klik desni klik Kliknite na ikonu Active Directory - Domains and Trusts i odaberite Poveži se s kontrolerom domene. Odabiremo kontroler domene na koji želimo prenijeti ulogu;

- desnom tipkom miša kliknite komponentu Active Directory - domene i povjerenja i odaberite naredbu Operations Masters;

- u dijaloškom okviru Change Operations Master kliknite gumb Promjena (slika 2).

- nakon potvrdnog odgovora na pop-up zahtjev, dobivamo uspješno prenesenu ulogu.

Slično, koristeći Active Directory Users and Computers konzolu, možete prenijeti uloge RID Master, PDC i Infrastructure Master.

Da biste prenijeli ulogu "majstora sheme", prvo morate registrirati biblioteku upravljanja shemama Active Directory u sustavu:

Nakon što su sve uloge prenesene, ostaje se pozabaviti preostalom opcijom - čuvarom globalnog kataloga. Ulazimo u Active Directory: “Sites and Services”, zadana stranica, poslužitelji, pronalazimo kontroler domene koji je postao glavni i u svojstvima njegovih NTDS postavki označite okvir pored globalnog kataloga. (slika 3)

Zaključak - promijenili smo vlasnike uloga za našu domenu. Tko se konačno treba riješiti starog kontrolera domene - spuštamo ga na članski poslužitelj. Međutim, jednostavnost poduzetih radnji kompenzira se činjenicom da je njihova provedba u nizu situacija nemoguća ili završava pogreškom. U tim slučajevima pomoći će nam ntdsutil.exe.

Dobrovoljni prijenos fsmo uloga pomoću konzola ntdsutil.exe.

U slučaju da prijenos fsmo uloga pomoću AD konzola ne uspije, Microsoft je stvorio vrlo zgodan uslužni program- ntdsutil.exe - program održavanja Aktivni direktorij Imenik. Ovaj alat vam omogućuje izvođenje iznimno korisnih radnji - do vraćanja cijele AD baze podataka iz sigurnosne kopije koju je ovaj uslužni program sam stvorio tijekom Posljednja promjena u AD. Sve njegove značajke mogu se pronaći u bazi podataka Microsoftovo znanje(ID članka: 255504). U ovom slučaju govorimo o činjenici da uslužni program ntdsutil.exe omogućuje i prijenos uloga i njihovo "odabir".

Ako želimo prenijeti ulogu s postojećeg “primarnog” kontrolera domene na “rezervni” kontroler, na “primarnom” kontroleru se prijavljujemo u sustav i počinjemo s prijenosom uloga (transfer naredba).

Ako iz nekog razloga nemamo primarni kontroler domene ili se ne možemo prijaviti pod administrativnim računom, prijavljujemo se na rezervni kontroler domene i počinjemo "odabrati" uloge (naredba seize).

Dakle, prvi slučaj - glavni kontroler domene postoji i funkcionira normalno. Zatim idemo na primarni kontroler domene i upisujemo sljedeće naredbe:

ntdsutil.exe

uloge

veze

spojite se na poslužitelj server_name (onaj kojem želimo dodijeliti ulogu)

q

Ako se pojave pogreške, trebate provjeriti vezu s kontrolerom domene na koji se pokušavamo povezati. Ako nema grešaka, onda smo se uspješno spojili na navedeni kontroler domene s pravima korisnika u čije ime unosimo naredbe.

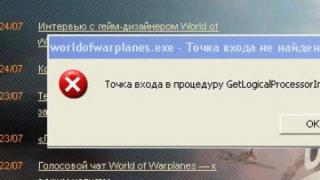

Potpuni popis naredbi dostupan je nakon upita za održavanje fsmo sa standardnim znakom? . Vrijeme je za predaju uloga. Odmah sam, bez oklijevanja, odlučio prenijeti uloge redoslijedom kojim su navedene u uputama za ntdsutil i došao do zaključka da ne mogu prenijeti ulogu mastera infrastrukture. Meni je kao odgovor na zahtjev za prijenos uloge vraćena greška: "nemoguće je kontaktirati trenutnog vlasnika fsmo uloge." Dugo sam tražio informacije na netu i otkrio da se većina ljudi koji dođu u fazu prijenosa uloga susreće s ovom greškom. Neki od njih pokušavaju preuzeti tu ulogu na silu (ne izlaze), neki ostave sve kako jest - i žive sretno bez te uloge.

Doznao sam putem pokušaja i pogrešaka da prilikom prijenosa uloga na zadani nalog točan završetak svih koraka je zajamčen:

- vlasnik identifikatora;

- vlasnik sheme;

- vlasnik naziva;

- vlasnik infrastrukture;

- kontroler domene;

Nakon uspješnog povezivanja s poslužiteljem, dobivamo pozivnicu za upravljanje ulogama (fsmo održavanje) i možemo započeti prijenos uloga:

- prijenos master imenovanja domene

- majstor prijenosne infrastrukture

- prijenos osloboditi majstor

- master sheme prijenosa

- prijenos pdc master

Nakon izvršenja svake naredbe, trebao bi se pojaviti zahtjev s pitanjem želimo li stvarno prenijeti navedenu ulogu navedeni poslužitelj. Rezultat uspješnog izvršenja naredbe prikazan je na slici 4.

Uloga čuvara globalnog kataloga prenosi se na način opisan u prethodnom odjeljku.

Prisilna dodjela fsmo uloga pomoću ntdsutil.exe.

Drugi slučaj - želimo dodijeliti ulogu primarnog našem backup kontroleru domene. U ovom slučaju se ništa ne mijenja - jedina razlika je što sve operacije izvodimo pomoću naredbe seize, ali već na poslužitelju na koji želimo prenijeti uloge za dodjelu uloge.

zauzeti gospodara imenovanja domene

zaplijeniti infrastrukturu gospodar

zgrabiti osloboditi gospodara

seize schema master

zaplijeniti pdc

Imajte na umu da ako ste oduzeli ulogu kontroloru domene koji nije u ovaj trenutak, onda kada se pojavi na mreži, kontroleri će se početi sukobljavati i ne možete izbjeći probleme u funkcioniranju domene.

Radite na greškama.

Najvažnija stvar koju ne treba zaboraviti je da novi primarni kontroler domene neće popraviti TCP/IP postavke za sebe: sada je poželjno da navede 127.0.

Međutim, ako imate mrežu DHCP poslužitelj, onda ga morate prisiliti da izda adresu primarnog DNS poslužitelja s ip-om vašeg novog poslužitelja, ako nema DHCP, prođite kroz sve strojeve i ručno im dodijelite ovaj primarni DNS. Alternativno, novom kontroleru domene možete dodijeliti isti IP koji je imao stari.

Sada morate provjeriti kako sve radi i riješiti se glavnih pogrešaka. Da biste to učinili, predlažem brisanje svih događaja na oba kontrolera, spremanje zapisnika u mapu s drugima sigurnosne kopije i ponovno pokrenite sve poslužitelje.

Nakon što ih omogućimo, pažljivo analiziramo sve zapise događaja na činjenice upozorenja i pogrešaka.

Najčešće upozorenje nakon prijenosa uloga na fsmo je poruka da "msdtc ne može ispravno obraditi promociju/spuštanje kontrolera domene do koje je došlo."

Popravak je jednostavan: u izborniku "Administracija" nalazimo "Usluge

komponente". Tamo proširujemo "Usluge komponenti", "Računala", otvaramo svojstva odjeljka "Moje računalo", tražimo "MS DTC" i tamo kliknemo "Sigurnosne postavke". Tu dopuštamo "Pristup DTC mreži" i pritisnemo OK. Usluga će se ponovno pokrenuti i upozorenje će nestati.

Primjer pogreške je poruka u kojoj se navodi da se glavna DNS zona ne može učitati ili da DNS poslužitelj ne vidi kontroler domene.

Probleme funkcioniranja domene možete razumjeti pomoću uslužnog programa (slika 5):

Ovaj uslužni program možete instalirati iz originala Windows disk 2003 iz mape /support/tools. Uslužni program vam omogućuje da provjerite ispravnost svih usluga kontrolera domene, svaka od njegovih faza mora završiti riječima koje je uspješno prošlo. Ako ne uspijete (najčešće su to testovi veze ili sistemskog dnevnika), tada možete pokušati automatski popraviti pogrešku:

dcdiag /v /popravi

Kao opće pravilo, sve greške povezane s DNS-om trebale bi nestati. Ako ne, koristimo uslužni program za provjeru statusa svih mrežnih usluga:

I njegov korisni alat za otklanjanje pogrešaka:

netdiag /v /fix

Ako i nakon toga ostanu greške vezane uz DNS, najlakši način je ukloniti sve zone iz njega i kreirati ih ručno. Vrlo je jednostavno - glavna stvar je stvoriti primarnu zonu prema nazivu domene, pohranjenu u Active Directory i repliciranu na sve kontrolere domene na mreži.

Više detaljne informacije oko DNS greške daje drugu naredbu:

dcdiag /test:dns

Na kraju obavljenog posla trebalo mi je još 30-ak minuta da saznam razlog pojavljivanja niza upozorenja - shvatio sam vremensku sinkronizaciju, arhiviranje globalnog kataloga i druge stvari koje nisam dobio u rukama na prije. Sada sve radi kao sat - što je najvažnije, ne zaboravite imati kontroler domene u stanju pripravnosti ako želite ukloniti stari kontroler domene s mreže.

Kontroler domene je poslužiteljsko računalo koje upravlja domenom i pohranjuje repliku direktorija domene (lokalna baza podataka domene). Budući da u domeni može postojati više kontrolera domene, svi oni pohranjuju cijeli primjerak dio imenika koji pripada njihovom .

Sljedeće su značajke kontrolera domene.

- Svaki kontroler domene održava potpunu kopiju svih Active Directory informacija povezanih s njegovom domenom te upravlja i replicira promjene tih informacija na druge kontrolere domene u istoj domeni.

- Svi kontroleri u domeni automatski repliciraju sve objekte u domeni među sobom. Sve promjene koje se izvrše u Active Directory zapravo su napravljene na jednom od kontrolera domene. Ovaj kontroler domene zatim replicira promjene na ostatku kontrolera domene unutar svoje domene. Postavljanjem učestalosti replikacije i količine podataka koje će Windows prenijeti sa svakom replikacijom, možete kontrolirati mrežni promet između kontrolera domene.

- Važna ažuriranja, kao što je onemogućavanje korisničkog računa, kontroleri domene se odmah repliciraju.

- Active Directory koristi multimaster replikaciju, u kojoj niti jedan od kontrolera domene nije glavni. Svi kontroleri su jednaki i svaki sadrži kopiju kataloške baze podataka koju je dopušteno mijenjati. U kratkim vremenskim razdobljima, informacije u tim kopijama mogu se razlikovati dok se svi kontroleri međusobno ne sinkroniziraju.

- Imati više kontrolera u domeni osigurava toleranciju grešaka. Ako jedan od kontrolera domene nije dostupan, drugi će izvršiti sve potrebne operacije, kao što je pisanje promjena u Active Directory.

- Kontroleri domene upravljaju interakcijama između korisnika i domene, kao što je lociranje Active Directory objekata i prepoznavanje pokušaja mrežne prijave.

Postoje dvije glavne uloge operacija koje se mogu dodijeliti jednom kontroleru domene u šumi (uloge u cijeloj šumi):

- Master sheme. Prvi kontroler domene u šumi preuzima glavnu ulogu sheme i odgovoran je za održavanje i propagiranje sheme na ostatak šume. Održava popis svih mogućih klasa objekata i atributa koji definiraju objekte koji se nalaze u Active Directoryju. Ako shemu treba ažurirati ili izmijeniti, Schema Master je neophodan.

- Master imenovanja domena. Zapisuje dodavanje i uklanjanje domena u šumi i od vitalnog je značaja za održavanje integriteta domena. Master imenovanja domene se traži kada se nove domene dodaju u šumu. Ako Domain Naming Master nije dostupan, dodavanje novih domena nije moguće; međutim, ako je potrebno, ova se uloga može prenijeti na drugog kontrolora.

Postoje tri glavne uloge operacija koje se mogu dodijeliti jednom od kontrolera u svakoj domeni (uloge na razini cijele domene).

- RID Master (Relativni identifikator (RID) Master). Odgovoran za dodjelu raspona relativnog identifikatora (RID) svim kontrolerima u domeni. SID u sustavu Windows Server 2003 ima dva dijela. Prvi dio je zajednički za sve objekte u domeni; za stvaranje jedinstvenog SID-a, jedinstveni RID se dodaje ovom dijelu. Zajedno oni jedinstveno identificiraju objekt i pokazuju gdje je stvoren.

- Emulator primarnog kontrolera domene (PDC). Odgovoran za Windows emulacija NT 4.0 PDC za klijentske strojeve koji još nisu migrirani na Windows 2000, Windows Server 2003 ili Windows XP i nemaju instaliran klijent usluga direktorija. Jedan od glavnih zadataka PDC emulatora je registracija naslijeđenih klijenata. Osim toga, PDC emulator se poziva ako provjera autentičnosti klijenta ne uspije. To omogućuje PDC emulatoru da provjeri nedavno promijenjene lozinke za naslijeđene klijente u domeni prije nego što odbije zahtjev za prijavu.

- Majstor infrastrukture. Zapisuje promjene napravljene na kontroliranim objektima u domeni. Sve promjene se prvo prijavljuju Masteru infrastrukture prije nego što se repliciraju na druge kontrolere domene. Infrastrukturni Master obrađuje informacije o grupi i članstvu za sve objekte u domeni. Drugi zadatak Infrastrukturnog Mastera je prenošenje informacija o promjenama na objektima drugim domenama.

Riža. 3.4. Zadana dodjela glavnih uloga šumskih operacija

Ulogu "Global Catalog Server" (GC - Global Catalog) može obavljati bilo koji pojedinačni kontroler domene u domeni - jedna od funkcija poslužitelja koja se može dodijeliti kontroleru domene. Poslužitelji globalnog kataloga obavljaju dva važna zadatka. Omogućuju korisnicima da se prijave na mrežu i pronađu objekte bilo gdje u šumi. Globalni katalog sadrži podskup informacija iz svake particije domene i replicira se između poslužitelja globalnog kataloga u domeni. Kada se korisnik pokuša prijaviti na mrežu ili pristupiti mrežnom resursu s bilo kojeg mjesta u šumi, odgovarajući se zahtjev rješava korištenjem globalnog kataloga. Druga svrha globalnog kataloga, korisna bez obzira na to koliko domena imate na svojoj mreži, je sudjelovanje u procesu provjere autentičnosti kada se korisnik prijavi na mrežu. Kada se korisnik prijavi na mrežu, njegovo se ime prvo provjerava u odnosu na sadržaj globalnog kataloga. To vam omogućuje da se prijavite na mrežu s računala u domenama koje nisu tamo gdje je pohranjen željeni korisnički račun.

Instalacija kontrolera domene važan je dio za računalna mreža, zapravo, kontrolira svoj rad. Njegov glavni zadatak je pokretanje važne usluge Active Directory. Radi s ključnim distribucijskim centrom - Kerberosom.

Također omogućuje rad na Unix-kompatibilnim sustavima. U njima programski paket Samba djeluje kao kontroler.

Kontroler domene služi za stvaranje lokalne mreže u koju se korisnici mogu prijaviti pod svojim imenom i vlastitim vjerodajnicama. To bi trebali učiniti na svim računalima. Također, instalacija kontrolera domene osigurava definiranje prava pristupa u mreži i upravljanje njenom sigurnošću. S njim možete centralizirano upravljati cijelom mrežom, što je vrlo važno.

Kontroleri domene također mogu pokretati Windows Server 2003. Na taj način pohranjuju sve podatke direktorija, upravljaju operacijama korisnika i domene, kontroliraju prijavu korisnika, provjeravaju autentičnost direktorija i tako dalje. Svi se oni mogu stvoriti pomoću instalacijskog programa Active Directory. Također može raditi na Windows NT. Ovdje je, kako bi pouzdanije radio, stvoren dodatni kontroler. Bit će povezan s glavnim kontrolerom.

NA Windows mreže NT postojao je jedan poslužitelj. Može se koristiti za upravljanje glavnim kontrolerom domene ili PDC-om. Svi ostali poslužitelji radili su kao pomoćni. Na primjer, mogli bi provjeriti sve korisnike, pohraniti i provjeriti lozinke i drugo važne operacije. Ali u isto vrijeme nisu mogli dodavati nove korisnike na poslužitelj, nisu mogli ni mijenjati lozinke i slično, odnosno postavka kontrolera domene bila je manje raznolika. Ove operacije se mogu izvesti samo pomoću PDC-a. Promjene napravljene na njima mogle bi se zatim prenijeti na sve rezervne domene. Ako primarni poslužitelj nije bio dostupan, tada se domena sigurnosne kopije ne može unaprijediti na primarnu razinu.

Međutim, možete postaviti kontroler domene, mrežu i podići razinu domene na bilo kojem računalu i kod kuće. Ovu mudrost je lako naučiti sami. Svi potrebni alati za to nalaze se u Control Panel - Add or Remove Programs - Install System Components. Istina, morat ćete raditi s njima tako da prvo instalirate OS disk na svoje računalo. Možete povećati ulogu računala pomoću naredbenog retka unosom naredbe dcpromo u njega.

Osim toga, provjera kontrolera domene može se obaviti pomoću specijalizirane komunalne usluge, koji zapravo rade u automatiziranom načinu rada, odnosno omogućuju vam da dobijete potrebne informacije nakon pokretanja programa i podesiti rad regulatora nakon obavljanja dijagnostike. Na primjer, možete koristiti uslužni program Ntdsutil.exe koji pruža mogućnost povezivanja s novoinstaliranim kontrolerom domene kako biste testirali mogućnost odgovora na upit iz LDAP-a. Jednako tako, uz pomoć ovog softvera moguće je utvrditi ima li kontroler informaciju o lokaciji FSMO uloga u vlastitoj domeni.

Ima ih još jednostavne načine, što će vam omogućiti da dijagnosticirate odgovarajući rad kontrolera. Konkretno, možete otići na HKEY _LOCAL _MACHINE \SYSTEM \ CurrentControlSet \Services (ključ registra) i tamo potražiti potključ NTDS, čija prisutnost ukazuje na normalnu izvedbu funkcija kontrolera domene. Postoji metoda uvođenja net računa u naredbeni redak i tamo, ako je računalo kontroler domene, vidjet ćete u retku Računalo vrijednost uloge BACKUP ili PRIMARY, druge vrijednosti su dostupne na jednostavnim računalima.