Здравствуйте! Сегодня я напишу о том, как удалить блокиратор рабочего стола, который появился после того как компьютер был заражен вирусом, который заблокировал работу Windows. И теперь Вы видите перед собой окно, требующее ввести код разблокировки, который можно купить заплатив определенную сумму после отправки смс на номер злоумышленников.

Как разблокировать Windows бесплатно?

Никому не хочется платить деньги за разблокировку Windows. Да и оплатив деньги на указанный мошенниками счет нет гарантии, что Вам пришлют ключ windows будет разблокирован. Поэтому мы рассмотрим способы, как бесплатно разблокировать Windows:

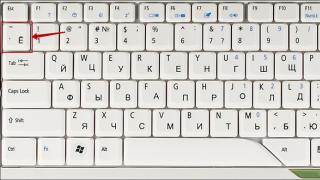

1-й способ - сменить дату в биосе (BIOS) компьютера. Для тех, кто с компьютером не на ты постараюсь обьяснить как зайти в BIOS. На системном блоке есть кнопка перезагрузки - нажмите на нее, если компьютер включен. Если компьютер выключен, то включите его. Через пару секунд после начала загрузки компьютера нажмите и удерживайте на клавиатуре клавишу DELETE. Если Вы успешно вошли, то на экране будет на синем фоне на английском меню биоса. В биосе Вам нужно зайти в раздел Standard CMOS Features, там будет поле текущей даты, измените дату на более раннюю. После изменения даты нажмите Esc и Вы попадете в основное меню. Для сохранения данных выберите Save & Exit Setup, после этого нажмите y, чтобы подтвердить сохранение. Этот способ поможет решить проблему с баннером блокиратором работы windows, но вирус нужно еще найти и удалить.

2-й способ - зайдите с мобильного телефона или с другого компьютера на сайты антивирусов Доктора Веба https://www.drweb.com/xperf/unlocker/ или Касперского http://www.kaspersky.ru/support/viruses/deblocker и поищите в этих разделах ключ для разблокировки.

3-й способ - найти и удалить вирус самому. Последовательность действий: при загрузке Windows нажимаем F8, и выбираем загрузку в безопасном режиме с поддержкой командной строки; загружается окно, в которое вносим команду regedit, откроется реестр, в нем будьте осторожны НЕ УДАЛЯЙТЕ ЧТО ПОПАЛО, переходите по ветке HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows NT\CurrentVersion\Winlogon и находите справой стороны файл с названием Shell; запишите путь к нему, который там прописан и кликайте 2 раза и стираете этот путь; далее вписываете в командную строку explorere.exe перезагружаетесь, Windows уже включится без проблем и без блокировочного баннера. Теперь переходите по тому пути, который записали, и удаляете сам файл этого вируса! Таким образом Вы удалите вирус, заблокировавший Windows.

4-й способ - нажмите F8 при загрузке Windows и попробуйте запустить восстановление системы выбрав контрольную точку восстановления. После удачного восстановления, нужно удалить вирус, запускайте антивирусную программу и сканируйте весь компьютер.

5-й способ - в строке быстрого запуска видны значки этих вирусов. При наведении курсора на значек высвечивается имя файла, зачастую, оно состоит из набора цифр. Через поиск находите этот файл. Просто так файл удалить не получится. Сначала его переименовываем, а потом удаляем, и не забудьте почистить корзину. И на всякий случай просканировать систему антивирусом.

6-й способ - отформатировать локальный диск на котором установлена Windows. Но этот вариант приведет к потере данных, хранившихся на локальном диске. И это самый радикальный способ борьбы с блокиратором системы, применяйте его только в том случае, если приведенные выше способы разблокировки Windows не помогли.

Как удалить вирус после разблокировки? Скачивайте программу cureit, которая удаляет трояны блокираторы Windows. Вот ссылка http://www.freedrweb.com/cureit/?lng=ru Вирус зачастую прописывается в папке C:\System Volume Information

С каждым последующим обновлением операционной системы Windows 10, пользователи замечают, что количество легальных и безопасных программ, которые система блокирует, увеличивается. При этом приложения ни то, что не запускаются, но и не устанавливаются, а выполнить любую манипуляцию невозможно даже с правами Администратора. Софт не запускается, а на экране монитора появляется сообщение о том, что «Это приложение было заблокировано в целях защиты». Причина такого поведения системы кроется в механизмах Контроля учетных записей (UAC), которые блокируют сторонние приложения с просроченной или отозванной цифровой подписью. Поэтому, рассмотрим способы, как разблокировать приложение в ОС Windows 10.

Отключение UAC с целью разблокирования приложения

Если на Windows 10 у вас не получается выполнить установку программ, первое что нужно сделать, это отключить Контроль учетных записей. Для этого стоит выполнить следующее:

- Жмём «Пуск» и в строку поиска вводим следующий запрос: «Изменение параметров контроля учетных записей» или просто вводим «UAC».

- Откроется новое окно. Перетаскиваем ползунок в положение «Никогда не уведомлять».

Важно отметить, что UAC можно отключить с помощью редактора реестра. Для этого необходимо проделать следующие действия:

- Жмём «Win+R» и вводим «regedit».

- Появится окно редактора реестра. Переходим по ветке «HKEY_LOCAL_MACHINE\Software\Microsoft\Windows\CurrentVersion\Policies\System». В окне справа находим параметр «EnableLUA» и выставляем ему значение «0».

- После отключения Контроля учетных записей вы сможете устанавливать множество приложений без каких-либо блокировок.

Удаление цифровой подписи как метод разблокирования приложения

Во многих случаях блокировка приложений появляется тогда, когда система сталкивается с софтом, имеющим просроченную цифровую подпись. Если вы уверены в том, что ваша программа полностью безопасна, цифровую подпись можно удалить. Однако перед удалением стоит проверить её наличие. Для этого необходимо выполнить следующее:

- Открываем файл, который нужно проверить. Далее выбираем «Файл», «Сведения», «Сведения о цифровой подписи».

- Убедившись в том, что подпись имеется, стоит её удалить. Для этого открываем программу FileUnsigner и читаем инструкцию о том, как удалить цифровую подпись с помощью данного софта.

После удаления данного элемента можно произвести установку программ на компьютер с Windows 10. Система не будет блокировать запуск приложений и установочный файл софта.

Использование Локальной политики безопасности для блокировки и разблокировки софта

Еще один способ, как заблокировать и разблокировать приложение – это использовать инструмент «Локальные политики безопасности». Для того, чтобы создать исключения для программы, стоит выполнить следующее:

- Жмём «Win+R» и вводим «secpol.msc».

- Откроется новое окно. Выбираем «Параметры безопасности», «Политики управления приложениями», «AppLocker» и выбираем «Исполняемые правила».

- Справа на пустом месте нажимаем правой кнопкой мыши и выбираем «Создать правило…».

- Откроется окно Мастера создания новых правил. Жмём «Далее».

- Появится еще одно окно. Здесь нам нужно поставить отметку «Разрешить» или «Запретить» запуск программы. Оставляем раздел «Все» пользователи и жмем «Далее».

- В следующем окне мы выбираем «Издателя», так как хотим заблокировать или разблокировать программу.

- В новом окне нажимаем на кнопку «Обзор» и указываем путь к файлу приложения.

- Добавив файл, ползунком указываем уровень доверия к файлу. Либо разрешаем его запуск, либо блокируем.

- Нажимаем на кнопку «Создать». Правило готово. Теперь, чтобы система его приняла, стоит запустить командную строку с правами Администратора и ввести следующее: gpupdate /force. Локальные политики будут обновлены. Софт будет разблокированный или заблокированный (в зависимости от того, что вы указали).

Таким образом, любая настройка правил для той или иной программы позволяет её запускать или блокировать на компьютере с Windows 10, чего, в принципе, мы и добивались.

Растущий интернет-трафик привел к тому, что сообщение «Windows заблокирован» появляется нередко. У большинства пользователей при появлении этого сообщения начинается паника. Они принимают не совсем правильные решения. В итоге деньги уплачены на электронный кошелек или номер мобильного телефона за якобы нарушение, а результат все тот же. В такой ситуации есть только два выхода: своими силами удалить вирус или отнести компьютер в сервисный центр и заплатить за это кругленькую сумму. Как в первом, так и во втором случае сообщение «Windows заблокирован» пропадет, а какой вариант решения выбрать, зависит от пользователя.

Как это произошло

Наиболее часто подобные вирусы можно подхватить в интернете при просмотре сайтов недобросовестных разработчиков. При открытии такой страницы на компьютер попадает «троян», который блокирует большинство процессов, и получить доступ к ресурсам ПК практически невозможно. Все, после этого Windows заблокирован, и нужно принимать решение. При этом невозможно попасть в проводник, диспетчер задач, на рабочий стол и прочие окна операционной системы. Но такая ситуация наблюдается в обычном режиме работы ОС.

Предупредительные меры

Проще предупредить проблему, чем ее решать потом. В этом случае это высказывание очень актуально. Установив соответствующие параметры в антивирусе, можно избежать такого инфицирования. Для этого достаточно установить в нем такую функцию, которая блокирует антифишинговые ссылки. Также рекомендуется не устанавливать «голый» браузер, а с определенными дополнениями типа Adblock или Noscript. Подобные модули можно скачать из интернета и принудительно установить. Все это должно предупредить возможное заражение и позволит избежать неприятной ситуации, при которой Windows заблокирован.

Если все-таки произошло

На первом этапе нужен другой компьютер, который находится в рабочем состоянии и подключен к интернету. Хорошо для этих целей подойдет ПК друга или из интернет-кафе, например. Как только компьютер найден, выполняем последующую последовательность действий на примере ПО лаборатории Kaspersky:

- Определяемся с источником запуска программы (для компьютера наилучшим образом подойдет DVD-дисковод, а вот на нетбуке альтернативы флешке нет).

- Скачиваем антивирусный пакет из интернета в необходимом исполнении и только с официального сайта разработчика (например, Windows Unlocker от Kaspersky).

- Записываем полученный образ на носитель. Для диска используем стороннее программное обеспечение (хорошо подойдет UltraISO или Nero). Если же запись осуществляется на флешку, то она должна быть отформатирована в формате FAT32, и установка выполняется с помощью утилиты rescue2usb.exe.

- Также может понадобиться загрузочный диск Windows (с которого может загрузиться ОС). Его берем также во всемирной паутине.

Последовательность действий

Подготовительные работы на этом заканчиваются, и уже нужно выполнять манипуляции с зараженным ПК в следующей последовательности:

- При включении заходим в BIOS и выбираем соответствующий источник загрузки в меню BOOT, пункт First Boot Device. В зависимости от версии и производителя меню может отличаться, тогда нужно просмотреть документацию к материнской плате и найти там нужный пункт. То есть тут должен быть установлен DVD-дисковод или флешка.

- Подключаем флешку или устанавливаем диск с утилитой в дисковод.

- Сохраняем изменения клавишей «F10» (возможны отличия, смотрим документацию опять), выходим из BIOS, осуществляется перезагрузка компьютера.

- После появления окна с требованием нажать клавишу для входа в меню (может быть на английском) делаем нажатие. Действовать нужно оперативно, запрос длиться всего 10 секунд.

- Далее выбираем язык интерфейса утилиты (русский) и нажимаем «ВВОД».

- Потом изучаем лицензионное соглашение и нажимаем «1» - принять его условия.

- На следующем этапе рекомендуется выбрать графический режим работы и нажать опять «ВВОД».

- После окончания загрузки в левом нижнем углу появится кнопка «К». Ее нажимаем и выбираем пункт Терминал, вводим в его строке фразу «windowsunlocker» и нажимаем «Enter».

- В ответ на появившийся запрос вводим «1» - удаление вируса и чистка реестра.

- После окончания процедуры вводим «0» - выход из программы и возвращение на рабочий стол.

- Повторяем нажатие на кнопку «К» и выбираем пункт Rescue Disk, запускаем очистку уже программной части компьютера

- Переходим на вкладку Проверка объектов и выбираем все возможные флажки внизу и запускаем полную проверку.

- Если будет обнаружен вредоносный объект, то будут предложены возможные действия. Обычно - удалить объект, реже предлагается лечить. Нужно обратить внимание на то, где этот файл находится. Если он в системной папке Windows или ее подкаталогах, то его название лучше записать, как и путь к нему.

- После окончания работы утилиты закрываем все окна и делаем перезагрузку системы.

- В BIOS устанавливаем загрузку с жесткого диска, выполняем ее. Если все идет отлично, то удаление вируса окончено.

- В противном случае нужно копировать удаленные системные файлы со «здорового» системного блока на флешку с аналогичной ОС (рекомендуется использовать поиск, это ускорит работу). Искать недостающие компоненты строго по списку.

- Далее делаем загрузку с флешки или диска с заранее подготовленной операционной системой (предварительно устанавливаем необходимые параметры в BIOS). Копируем все собранные системные файлы в соответствующие папки.

- После окончания копирования выполняется перезагрузка. В BIOS изменяем настройки на такие, которые позволят загрузиться с жесткого диска.

Если после проведенных манипуляций все не восстановилось, и Windows XP заблокирован, то имеет смысл переустановить операционную систему. Это наименее благоприятный вариант развития событий, но в такой ситуации без него уже никак не обойтись. Хотя до этого обычно не доходит.

В подобной операции ничего сложного нет, ее может с легкостью выполнить любой, даже слабо разбирающийся пользователь. Если ваш Windows 7 заблокирован, то проще самому устранить проблему, чем нести компьютер в сервисный центр. Это и бюджет сэкономит и уровень вашей работы на персональном компьютере позволит повысить.

В настоящее время существует огромное количество разнообразных компьютерных вирусов, которые способны испортить жизнь любому пользователю windows 7 — 10. Если у вас возникла такая ситуация, что вирус заблокировал операционную систему и компьютер не запускается, — не впадайте в панику, возможно, проблему можно решить.

Существует тип вирусов, который блокирует определенный сайт или всю систему и запрашивает у вас деньги для разблокировки. Если после запуска компьютера вы видите , то на ваш компьютер попал подобный вирус. Проблема даже может не исчезнуть после переустановки ОС.

Что делать в этом случае?

Если ваш ввиду того, что он заражен вирусом, блокирующим систему, вам поможет антивирусная программа, которая выполняет сканирование компьютера до его запуска. На это способны качественные антивирусы, типа Касперского или Доктора Веба. Для того, чтобы разблокировать систему, вам будет нужен доступ в Интернет, флеш-носитель и другой компьютер, рабочий.

Скачайте с официального сайта антивирусной системы программу Dr.Web LiveDisk (ссылка — http://www.freedrweb.com/livedisk/). Далее, вставляем флешку в компьютер и запускаем программу. В появившемся окне нужно указать флеш-носитель, нам необходимо поставить галочку напротив операции форматирования и нажать на создание утилиты внизу.

Подождите некоторое время. После того, как информация будет записана на накопитель, вы увидите окно с уведомлением создания диска аварийного восстановления на вашей флешке.

Далее, выполняем и в BIOS указываем запуск с флешки. Вы увидите окно антивирусной утилиты, в которой вам нужно будет . Затем поставьте галочки в условиях лицензионного соглашения. После этого, когда программа запросит выбор объектов для проверки, ставьте галочки напротив всех дисков и файлов, которые есть. Запустите утилиту.

После проверки программа выведет список вирусов. Выполните операцию обезвреживания, после запроса программы и они будут удалены.

Если при загрузке операционной системы вместо привычного рабочего стола Вы видите такое или подобное сообщение да ещё и с угрозами уничтожения данных, повреждения компьютера, ареста, расстрела и т.д в случае неуплаты в течение короткого времени, при этом данное сообщение невозможно никак убрать или свернуть (невозможны никакие действия кроме как ввести код разблокировки), знайте: Вы стали жертвой мошеников-вымогателей , но платить им НИ В КОЕМ СЛУЧАЕ нельзя. Этим Вы только проспонсируете дальнейшие разработки вредоносного ПО, кроме того, отправка денег куда-либо вовсе не означает что Вам пришлют спасительный код, а если и пришлют, то не факт, что ситуация через неделю не повторится вновь. В данной статье я опишу как недопустить такое заражение и вылечить компьютер, если уж произошло, на примере одной подобной ситуации.

В данное время такое заражение можно встретить относительно редко, но люди всё равно умудряются где-то его находить и тогда приходится вспоминать былой опыт и браться за уничтожение этой напасти. Два года назад ситуация с вирусами-винлокерами была просто катастрофической: заражались практически все и неоднократно. Поражала изобретательность вирусописателей: были случаи, когда ситуация разрешалась только полной переустановкой системы. После ареста в прошлом году в Москве банды таких «программистов» положение резко улучшилось. Поразила сумма, которую они заработали за полгода: миллиард(!!!) рублей

.

Теперь опишу сегодняшний случай

Симптомы:

окно вируса поверх всех остальных, заблокирован Диспетчер задач, стандартный набор угроз. Из нововведений следует отметить то, что авторы таких вирусов больше не предлагают отправить деньги по СМС. Вместо этого нужно пополнять их WebMoney-кошелёк (в этом случае отследить автора вируса практически невозможно), ну и суммы выросли: если раньше вымогатели просили по 30 гривен, то сейчас по 100 (а уголовная ответственность на Украине начинается от 60 гривен). Рассмешило совершенно убогое исполнение вируса: они не смогли реализовать даже полноэкранный режим (видимо разрешение экрана 1200×800 — из разряда маловероятных))) потому побороть его не составило особого труда (но если жертвы начнут перечислят им деньги, то они накупят очень много умных книг по программированию и в следующий раз напишут что-то более изящное!), куча грамматических ошибок («…сообщает о блокировки

…»))).

Симптомы:

окно вируса поверх всех остальных, заблокирован Диспетчер задач, стандартный набор угроз. Из нововведений следует отметить то, что авторы таких вирусов больше не предлагают отправить деньги по СМС. Вместо этого нужно пополнять их WebMoney-кошелёк (в этом случае отследить автора вируса практически невозможно), ну и суммы выросли: если раньше вымогатели просили по 30 гривен, то сейчас по 100 (а уголовная ответственность на Украине начинается от 60 гривен). Рассмешило совершенно убогое исполнение вируса: они не смогли реализовать даже полноэкранный режим (видимо разрешение экрана 1200×800 — из разряда маловероятных))) потому побороть его не составило особого труда (но если жертвы начнут перечислят им деньги, то они накупят очень много умных книг по программированию и в следующий раз напишут что-то более изящное!), куча грамматических ошибок («…сообщает о блокировки

…»))).

Механизм заражения, работы вируса и способ его удаления

В автозагрузке присутствует файл «superclubber.bat» с текстом:

@echo off

Title superclubber

start superclubber.exe

Выявление troyan winlock при помощи утилиты Sysinternals Autoruns в автозагрузке Windows

то есть он запускает файл «superclubber.exe», который и является собственно данным вирусом. Соответственно вся процедура лечения сводится к удалению этой записи в реестре и двух файлов (к сожалению такие простые вирусы встречаются очень редко, обычно приходится очень крепко попотеть чтоб его извести ). Анализ данного файла на сайте virustotal.com показал, что его в данный момент определяют только 14 антивирусов из 43. (невысокий процент(!) ). Avira (TR/Crypt.CFI.Gen), Avast (Win32:Rootkit-gen ), AVG (Generic23.AMUX), DrWeb (Trojan.Winlock.3724), Kaspersky (Trojan-Ransom.Win32.Blocker.apz), NOD32 (a variant of Win32/LockScreen.AHP trojan) оказались в числе тех, кто определяет. Из тех кто его до сих пор не определяет, и, соответственно пропускают следует отметить антивирусы Microsoft, Panda, Symantec, McAfee, GData.

После перезагрузки окошко больше не выскакивает, значит вирус больше не активен.

Причина заражения данного компьютера оказалась в том, что последняя дата обновления антивируса Avast была 13 июня (т.е. он не обновлялся больше месяца), а состоянием на то число он этот вирус ещё не знал и потому пропустил.

Способ заражения: дальнейший анализ показал, что человек всё предыдущее заражению время провёл в на различных порносайтах (больше 100 шт. подряд). Какой-то из этих сайтов содержал вредоносный код (java-эксплоит), который и произвёл заражение.

Просмотр Истории браузера Opera показал, что в день заражения пользователь посетил большое количество порносайтов

Окончательная зачистка

Обновляем антивирус и делаем полное сканирование системы:

В результатах сканирования обнаруживаем файлы при помощи которых произошло заражение

В результатах сканирования обнаруживаем файлы при помощи которых произошло заражение. В данном случае оно произошло совсем незаметно для пользователя и не требовало от него никаких действий. Ещё раз отмечу: если бы пользователь вовремя побеспокоился об поддержании антивируса в актуальном состоянии, то этого заражения бы не произошло!

То же самое делаем программой Malwarebytes Anti-Malware: