Širom svijeta od 12. maja. Ovaj ransomware infiltrira se u operativne sisteme računara prilikom preuzimanja datoteke sa Interneta. Kada računar primi takav virus, WannaCry šifrira razne datoteke- fotografije, muzika, filmovi, tekstualni dokumenti, prezentacije, arhiveri itd. Napadači iznuđuju 300 dolara za dešifriranje. Kako se nositi s ovim ransomware virusom?

Kaspersky Lab kaže da su najranjiviji napadu bili računari na kojima nisu instalirana ažuriranja softvera i da je postojao piratski softver.

1 Kako virus radi Wanna Cry?

WannaCry je program pod nazivom WanaCrypt0r 2.0 koji napada samo Windows računare. Program koristi "rupu" u sistemu - Microsoft Security Bilten MS17-010, čije postojanje je ranije bilo nepoznato.

2 Kako se virus WannaCry širi?

Wanna virus Cry distribuira putem e-maila. Nakon otvaranja priloga u neželjenoj e-pošti, pokreće se koder i šifrirane datoteke nakon toga je gotovo nemoguće oporaviti.

3 Na šta trebam obratiti pažnju kako ne bih zarazio računar virusom WannaCry?

Obratite posebnu pažnju na ono što vam se šalje. e-mail. Ne otvarajte fajlove sa ovim ekstenzijama: .exe, .vbs i .scr. Prevaranti mogu koristiti nekoliko ekstenzija da prikriju zlonamjernu datoteku kao video, fotografiju ili dokument (na primjer, avi.exe ili doc.scr), piše ru24.top.

Ilya Sachkov, izvršni direktor kompanije Group-IB za prevenciju i istraživanje kibernetičkog kriminala, savjetuje: "U slučaju WannaCry, blokiranje porta 445 na Firewall-u ( firewall), preko kojeg dolazi do infekcije". Za otkrivanje potencijalno zlonamjerne datoteke potrebno je da omogućite opciju "Prikaži ekstenzije datoteka" u postavkama Windowsa.

4 Šta je Microsoft kompanija zaštititi Windows OC od WannaCry virusa?

Microsoft je već objavio "zakrpu" - samo pokrenite ažuriranje windows update prije najnoviju verziju. Vrijedi napomenuti da samo korisnici koji su kupili licencirana verzija Windows - kada pokušate da ažurirate "pirat" sistem jednostavno ne će biti testiran. Također morate imati na umu da se Windows XP više ne ažurira, kao, naravno, i starije verzije, navodi Rorki.ru.

5 Najjednostavniji načini zaštite od WannaCry virusa

Kako ne biste "uhvatili" virus WannaCry na vašem računaru, morate slijediti nekoliko jednostavna pravila sigurnost:

- ažurirati sistem na vrijeme - svi zaraženi računari nisu ažurirani,

- koristiti licencirani OS,

- ne otvaraj sumnjivo emailovi,

- nemojte pratiti sumnjive linkove koje ostavljaju nepouzdani korisnici.

6 Šta treba da uradite ako ste "uhvatili" virus WannaCry na svom računaru?

Ako sumnjate da je vaš računar zaražen virusom WannaCry, svakako morate isključiti svoj uređaj s interneta ili Wi-Fi mreže – to će spriječiti širenje virusa, savjetuje Group-IB. Preporuke stručnjaka: nikada ne plaćajte otkupninu prevarantima, jer nema garancije da će napadači poslati ključ za dešifriranje, savjetuje alldaynews24.ru.

6 Kako minimizirati štetu od moguće infekcije virusom WannaCry?

Kaspersky Lab predlaže da redovno pravite rezervne kopije fajlova: "Čuvajte kopije na medijima koji nisu trajno povezani sa računarom. Ako postoji svež sigurnosna kopija, tada infekcija ransomwareom nije tragedija, već samo gubitak nekoliko sati za ponovnu instalaciju ili čišćenje sistema."

U virusu Wanna Cry - nova vrsta hakerski napad, malware ransomware koji je zadrhtao korisnike računara i interneta širom svijeta. Kako funkcioniše virus Wanna Cry, da li je moguće zaštititi se od njega i ako jeste, kako?

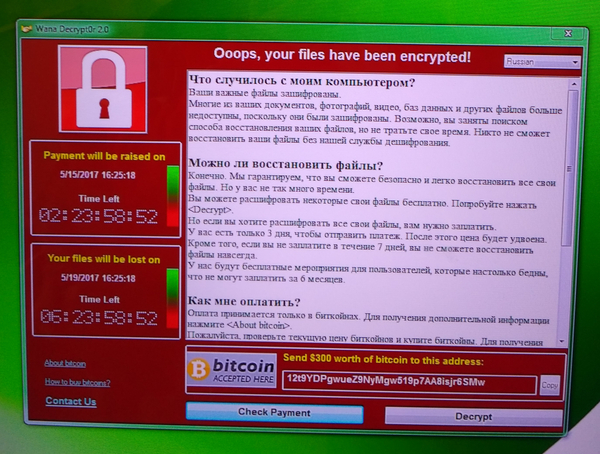

12. maj, kompjuteri rade operativni sistemi Windows širom svijeta pogođeni su najmasovnijim napadom u istoriji. novije vrijeme. Riječ je o virusu Wanna Cry (WNCRY, Wana Decrypt0r 2.0), koji pripada klasi Ransomware, odnosno ransomwareu koji šifrira korisničke datoteke i traži otkupninu za vraćanje pristupa njima. AT ovaj slučaj riječ je o iznosima od 300 do 600 dolara koje žrtva mora prebaciti na određeni novčanik u bitcoinima. Iznos otkupnine ovisi o vremenu koje je prošlo od infekcije - nakon određenog intervala raste.

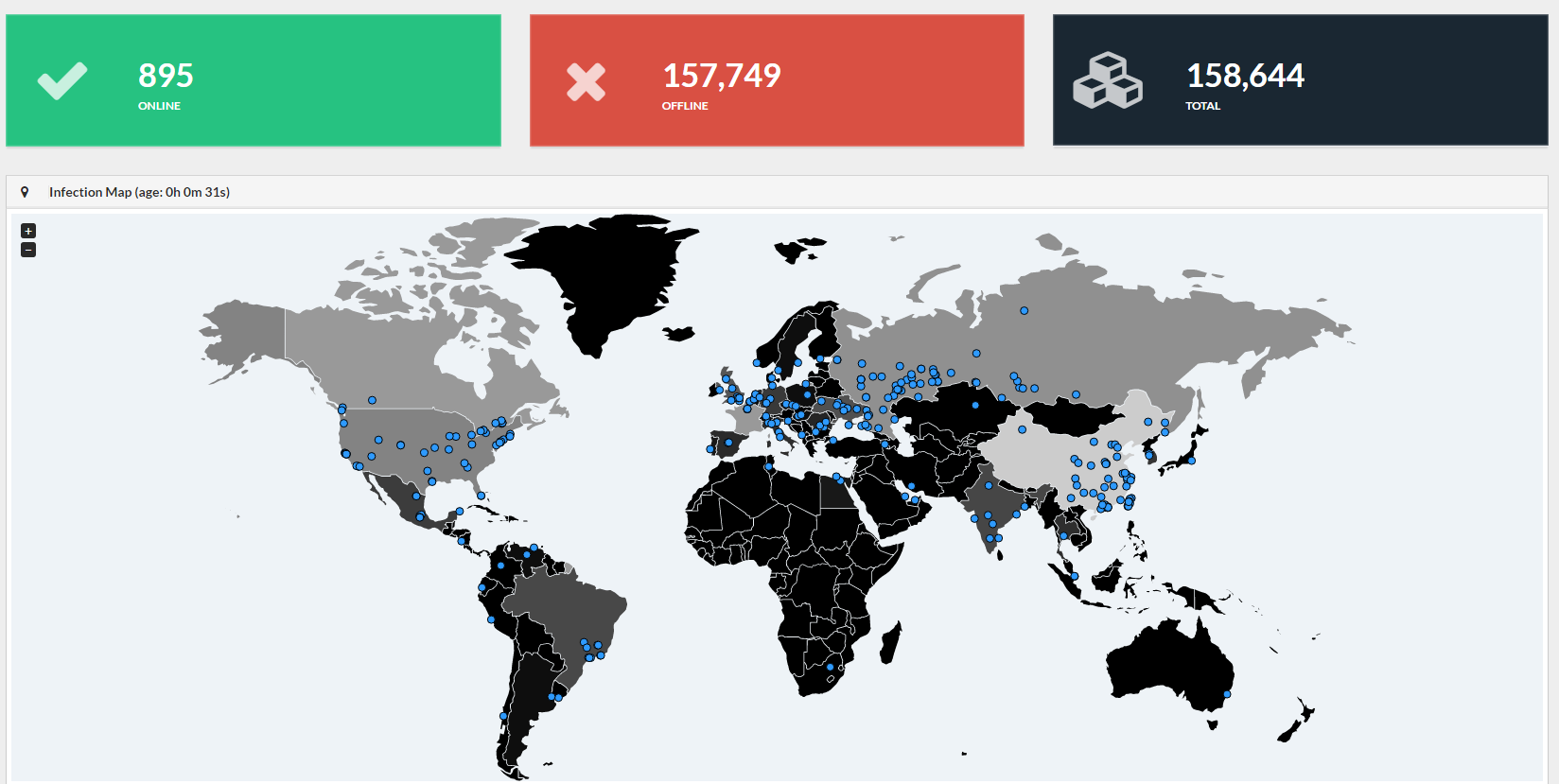

Napad ransomware-a oštetio je mnoge kompanije i organizacije širom svijeta, uključujući špansku telekomunikacijsku kompaniju Telefonica, bolnice u Velikoj Britaniji i Američka kompanija FedEx dostava. Glavni udarac je pao ruski korisnici i kompanije. Na ovog trenutka WannaCry je uspio pogoditi oko 57.000 računara, uključujući korporativne mreže Ministarstvo unutrašnjih poslova, Ruske željeznice i MegaFon. Sberbank i Ministarstvo zdravlja također su prijavili napade na svoje sisteme.

Širenje virusa Wanna Cry

Kako se ne bi pridružili onima čiji je računar zaražen, potrebno je razumjeti kako zlonamjerni softver prodire u sistem. Računar je zaražen pomoću ranjivosti u SMB protokol omogućava daljinsko pokretanje programski kod. Zasnovan je na eksploataciji EternalBlue, kreiranoj unutar zidova američke Nacionalne sigurnosne agencije (NSA) i koju su hakeri objavili.

Originalna datoteka mssecsvc.exe pokreće drugu datoteku pod nazivom tasksche.exe. Zatim se provjerava domena prekidača, a zatim se kreira usluga mssecsvc2.0. Ova usluga izvršava datoteku mssecsvc.exe sa različitom ulaznom tačkom nego kada je prvi put pokrenuta. Drugo pokretanje dobija IP adresu zaražene mašine i pokušava da se poveže na 445 TCP port svaku IP adresu unutar podmreže. Kada se zlonamjerni softver uspješno poveže sa udaljenom mašinom, uspostavlja se veza i podaci se prenose. Očigledno je negdje u procesu ovog prijenosa iskorištena poznata ranjivost, koja je zatvorena ažuriranjem MS-a 17-010. Trenutno nije prisutan puno razumijevanje SMB saobraćaj i pod kojim uslovima se zlonamjerni softver može širiti kroz sigurnosnu rupu.

Datoteka tasksche.exe provjerava sve diskove, kao i mrežne dijeljene mape i povezane uređaje koji su povezani slovima poput 'C:/', 'D:/', itd. Zlonamjerni softver tada traži datoteke s ekstenzijama koje su navedene u programu (i navedene u nastavku) i šifrira ih pomoću 2048-bitnog RSA enkripcija. Dok se fajlovi šifriraju, kreira se folder 'Tor/' u koji se nalazi datoteka tor.exe i 9 dll datoteke koju on koristi. Osim toga, kreiraju se taskdl.exe i taskse.exe. Prvi uklanja privremeni fajlovi, a drugi pokreće @ [email protected], koji korisniku prikazuje prozor sa zahtjevom za plaćanje. Fajl @ [email protected] odgovoran samo za prikazivanje poruke. Šifriranje datoteke se odvija u pozadini pomoću tasksche.exe.

Datoteka tor.exe se pokreće sa @ [email protected] Ovo novi proces započinje vezu sa Tor čvorovi. Na ovaj način, WannaCry ostaje anoniman propuštajući sav svoj promet kroz Tor mrežu.

Kao što je tipično za ransomware, program također uklanja sve kopije u senci na računaru žrtve kako bi oporavak bio još teži. Ovo se radi pomoću WMIC.exe, vssadmin.exe i cmd.exe

WannaCry koristi razne načine da vam pomognem u tome. Dakle, koristi ga attrib.exe za promjenu oznake +h (sakrij), a također i icacls.exe za davanje puna prava svim korisnicima: "icacls. /grant Everyone:F /T /C /Q".

Važno je napomenuti da program ima modularnu arhitekturu. Vjerovatno je da su sve izvršne datoteke u njemu napisali različiti ljudi. Potencijalno, to može značiti da struktura programa može omogućiti pokretanje raznih zlonamjernih skripti.

Nakon što je šifriranje završeno, zlonamjerni softver prikazuje prozor otkupa za datoteke. zanimljiv trenutak je da je prozor izvršni, a ne slika, HTA datoteka ili tekstualna datoteka.

Žrtve treba da shvate da niko ne garantuje da nakon plaćanja otkupnine uređaj više neće biti paralizovan.

Šta učiniti odmah kako biste izbjegli infekciju.

1. Microsoft je objavio ispravku za problem EternalBlue u MS17-010, 14. marta 2017.

Stoga bi prva i glavna mjera zaštite od WannaCryja trebala biti instaliranje ovog sigurnosnog ažuriranja za Windows.

Činjenica je da mnogi korisnici i sistem administratori to još nisu učinili, a bio je razlog tome napad velikih razmera, od čega tek treba procijeniti štetu. Istina, ažuriranje je dizajnirano za one verzije Windowsa, čija podrška još nije prestala. U vezi sa visoki nivo Pretnje Microsoft je takođe objavio ažuriranja za stare operativne sisteme kao što su Windows XP, Windows 8 i Windows Server 2003. Preuzmite ih.

2. Da biste smanjili prijetnju, hitno je instalirati sve Najnovija ažuriranja Windows OS: Start - Svi programi - Centar windows updates- Traži ažuriranja - Preuzmite i instalirajte.

3. Svaka organizacija koja ima SMB javno dostupan (portovi 139, 445) treba odmah blokirati dolazni saobraćaj.

4. Ne smijemo zaboraviti na redovno backup važni podaci. Imajte na umu da WannaCry cilja na sljedeće kategorije datoteka:

- najčešći kancelarijski dokumenti(.ppt, .doc, .docx, .xlsx, .sxi).

- neki manje popularne vrste dokumenti (.sxw, .odt, .hwp).

- arhive i medijske datoteke (.zip, .rar, .tar, .bz2, .mp4, .mkv)

- datoteke e-pošte (.eml, .msg, .ost, .pst, .edb).

- baze podataka (.sql, .accdb, .mdb, .dbf, .odb, .myd).

- projektne datoteke i izvorni kodovi(.php, .java, .cpp, .pas, .asm).

- ključevi za šifriranje i certifikati (.key, .pfx, .pem, .p12, .csr, .gpg, .aes).

- grafički formati (.vsd, .odg, .raw, .nef, .svg, .psd).

- datoteke virtuelne mašine(.vmx, .vmdk, .vdi).

5. Zlonamjerno softvera može doći putem mejla. Žrtva se zarazi klikom na zlonamjerni prilog. Najčešće je riječ o datotekama s ekstenzijama js i exe, kao i dokumentima sa zlonamjernim makroima (npr. Microsoft fajlovi riječ). Stoga vam preporučujemo da budete oprezni u pogledu mailova koji dolaze putem e-pošte i drugih kanala.

6. Obavezno koristite ažurirani antivirusni program u režimu nadgledanja, ako je moguće, provjerite sistem za prijetnje. Jedini antivirus koji pronalazi virus: ESET NOD32. Ako je aktivnost MEM:Trojan.Win64.EquationDrug.gen otkrivena i eliminisana, ponovo pokrenite sistem, a zatim se uverite da je MS17-010 instaliran. Trenutno je poznato osam imena virusa:

Trojan-Ransom.Win32.Gen.djd;

Trojan-Ransom.Win32.Scatter.tr;

Trojan-Ransom.Win32.Wanna.b;

Trojan-Ransom.Win32.Wanna.c;

Trojan-Ransom.Win32.Wanna.d;

Trojan-Ransom.Win32.Wanna.f;

Trojan-Ransom.Win32.Zapchast.i;

PDM:Trojan.Win32.Generic.

Čak i ako sistem nije ažuriran, a WannaCry je ušao na računar, i korporativna i kućna ESET NOD32 rješenja uspješno otkrivaju i blokiraju sve njegove modifikacije.

PS: ako se infekcija ipak nije mogla izbjeći, napadačima je još uvijek nemoguće platiti. Prvo, čak i u slučaju prijenosa novca na navedeni Bitcoin novčanik, niko ne garantuje dešifriranje datoteka. Drugo, ne možete biti sigurni da se napad na isti računar neće ponoviti i da sajber kriminalci neće tražiti veliku otkupninu. I, na kraju, treće, plaćanje “usluge” otključavanja će biti ohrabrenje za one koji se bave kriminalnim aktivnostima na webu i služiti im kao poticaj za nove napade.

U petak, 12. maja, stotine hiljada računara širom svijeta bile su pogođene virusom WannaCry (također poznatim kao WCry i WanaCrypt0r 2.0). Ona je "napala" računare sa operativnim sistemom Windows, dok se za nekoliko sati proširila svetom. Novi virus udario kako na računare privatnih lica tako i na računare javnih institucija i velike kompanije. Virusom je najteže pogođena Rusija, gdje su pogođeni računari mnogih vladinih agencija.

Zanimljiva činjenica: Nakon širenja virusa WannaCry u Rusiji, pojavili su se izvještaji o obustavi izdavanja vozačkih dozvola zbog oštećenja računara Ministarstva unutrašnjih poslova. Osim toga, zaraženi su računari Istražnog odbora i mnogih velikih kompanija, uključujući Megafon.

Šta je virus WannaCry

Virus WannaCry je tipičan "šifrator podataka". Ovaj tip virusi su jedni od najopasnijih i najtežih u smislu suprotstavljanja. Ovakvi virusi najčešće imaju za cilj iznuđivanje novca od korisnika čiji su računari zaraženi, a WannaCry nije izuzetak.

Zanimljivost: Trenutno se ne zna tačno ko je kreator virusa WannaCry. U isto vrijeme, pretpostavke se prave ne samo na internetu, već i na državnom nivou. Posebno predsednik Ruska Federacija Vladimir Putin optužio je američke obavještajne službe za širenje prijetnje.

Kada uđe u računar korisnika, virus WannaCry šifrira podatke na njemu. Datoteke koje su podvrgnute enkripciji dobijaju ekstenziju ".WNCRY". Na početku naziva šifrovanih datoteka pojavljuje se natpis WANACRY!. Dešifrirajte ove datoteke sa standardni antivirusi i dekriptori koji se koriste za borbu protiv drugih sličnih zlonamjernih programa je gotovo nemoguće.

Nakon šifriranja korisničkih podataka na računaru, virus WannaCry prikazuje prozor sa porukom "Ups, vaši fajlovi su šifrirani!". Slijede informacije o tome šta je virus, da li se datoteke mogu vratiti i tako dalje.

Zanimljivost: Kreatori virusa WannaCry pobrinuli su se za korisnike u različitim regijama tako što su lokalizovali Najava. U Rusiji virus govori korisnicima na ruskom kako da otključaju datoteke zaražene WannaCry-om.

Kako otključati fajlove zaražene WannaCry-om

Kreatori virusa WannaCry omogućili su otključavanje korisničkih datoteka, ali samo za novac i na ograničeno vrijeme:

- Tokom 3 dana nakon infekcije računara možete poslati protuvrijednost od 300 dolara na određeni BitCoin novčanik kreatora virusa da biste otključali datoteke;

- Ako iznuđivači ne dobiju novac u roku od 3 dana, cijena otključavanja će se povećati na ekvivalent od 600 dolara u bitcoinima;

- Ako a sedmog dana infekcije virusom Korisnik računara WannaCry neće prenositi novac iznuđivačima, njegovi fajlovi će biti uništeni.

Vrijedi napomenuti da u informativni prozor WannaCry virus ima brojače koji odbrojavaju vrijeme do povećanja cijene otključavanja i uništavanja podataka.

Zanimljiva činjenica: Uprkos činjenici da je virus WannaCry zarazio stotine hiljada računara prvog dana, prema The Guardianu, samo stotinjak ljudi pristalo je platiti iznuđivačima 300 dolara za otključavanje podataka.

Koji su računari zaraženi virusom WannaCry

Virus WannaCry inficira samo računare sa operativnim sistemom. Windows sistem. Istovremeno, napada računare sa starim verzijama Windows-a - XP, Server 2003, 8.

Virus WannaCry inficira samo računare sa operativnim sistemom. Windows sistem. Istovremeno, napada računare sa starim verzijama Windows-a - XP, Server 2003, 8.

Zanimljiva činjenica: Microsoft je još u martu objavio ažuriranje koje pomaže u zaštiti računara od udara virusa WannaCry. Ali ova zakrpa je objavljena samo za operativne sisteme koje podržava kompanija - to su Windows 7 i Windows 10 u razna izdanja. Što se tiče korisnika sa drugim Windows verzije, prijetili su im i bili su preplavljeni. Bukvalno sledećeg dana nakon što se saznalo da su računari zaraženi virusom WannaCry, Microsoft je objavio ažuriranje za Windows XP i druge starije sisteme, koje je zvanično ukinuto.

Virus WannaCry inficira računare putem skripti koje se distribuiraju poštom i putem raznih sajtova.

Važno: Ako vidite poruku u mailu (posebno od nepoznatog pošiljaoca) sa prilozima datoteka (u ekstenziji .exe ili .js), nemojte ih preuzimati na svoj računar, čak i ako antivirus ugrađen u pretraživač ne vidi problemi sa fajlovima!

Kako zaštititi svoj računar od virusa WannaCry

Osim izbjegavanja posjećivanja nepouzdanih stranica i preuzimanja sumnjivih datoteka s pošte, postoji još nekoliko preporuka koje će vam pomoći da izbjegnete zarazu vašeg računala virusom WannaCry:

Vrijedi napomenuti: postoji nekoliko oblika virusa WannaCry. Neki od njih se mogu popraviti pokretanjem računara siguran način sa mrežni drajveri, zatim skenirajte svoj računar pomoću SpyHunter Anti-Malware alata, Malwarebytes Anti-malware ili STOPZilla, a zatim odaberite dešifrator za dešifriranje podataka. Ali ova metoda je važeća samo ako je vaš računar zaražen. rane verzije WannaCry virus.

Desio se najveći sajber napad u istoriji. Virus Wanna Cry („Želim da plačem“) zarazio je desetine hiljada računara pod Windows kontrola iz 70 zemalja svijeta. Zaražene mašine bile su blokirane prozorom sa natpisom „Pažnja. Važne datoteke encrypted. Da biste ponovo dobili pristup, prenesite 300 USD. Virus je najviše pogodio bolnice, banke, telekomunikacijske kompanije i vladine agencije. Saznajte više o WannaCry-u i kako obični korisnici zaštitite se od navedenog u ovom materijalu.

Kako radi virus WannaCry

Virus WannaCry se širi preko porta 445, koji koristi usluga pristupa datotekama. Omogućeno je podrazumevano na svim Windows računarima. WannaCry iskorištava ranjivost u naslijeđenom SMBv1 protokolu, koji je podrazumevane postavke također uključen. Na WannaCry kompjuter dolazi sa zaraženih lokacija ili zajedno s virusima koji prosljeđuju port 445 na ovaj računar.

Obim hakerskog napada, koji su mediji nazvali sajber apokalipsom, objašnjava se činjenicom da su hakeri iz grupe The Shadow Brokers dobili pristup dešavanjima američke Agencije za nacionalnu sigurnost. Kako prenosi Politiko, napadači su iskoristili špijunski softver NSA.

Kakvu je štetu virus nanio

Stotine kompanija širom svijeta prijavile su pokušaje napada. U Rusiji su napad najavili MegaFon, Sberbanka i mnoge druge telekomunikacione kompanije. Stradali su i resursi Ministarstva unutrašnjih poslova, međutim napadi su odbijeni bez posebne probleme a izbjegnuto je i curenje podataka.

U Britaniji su bolnice zbog napada bile paralizovane, u Nemačkoj su hakeri onesposobili kontrolne sisteme u jednom od sedam regionalnih dispečerskih centara, što je izazvalo poremećaje u kretanju vozova. U Španiji, velika telekomunikaciona kompanija je stradala.

U Britaniji su bolnice zbog napada bile paralizovane, u Nemačkoj su hakeri onesposobili kontrolne sisteme u jednom od sedam regionalnih dispečerskih centara, što je izazvalo poremećaje u kretanju vozova. U Španiji, velika telekomunikaciona kompanija je stradala.

Mapa zabilježenih napada

Nije Microsoft kriv

Microsoft je objavio ispravku za ETERNALBLUE problem još u martu 2017. u biltenu MS17-010. Ali kao što se često dešava, mnoge kompanije i korisnici su ignorisali ažuriranje.

Kako provjeriti prijetnju

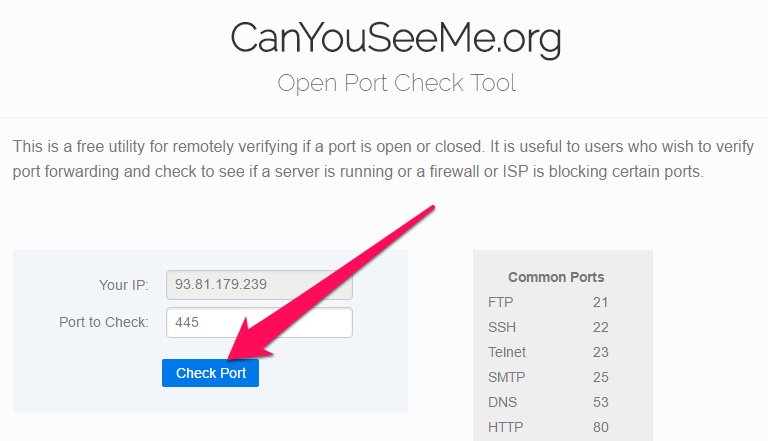

Korak 2. U koloni Port za provjeru unesite vrijednost 445 i pritisnite Provjerite port.

Korak 3. Ako servis odgovori na zahtjev porukom:» Greška: Nisam mogao vidjeti vašu uslugu na 93.81.179.239 na portu (445) Razlog: veza vremenski ograničena van"- port 445 na vašem računaru je zatvoren. Vi ste sigurni.

Korak 3. Ako servis odgovori na zahtjev porukom:» Greška: Nisam mogao vidjeti vašu uslugu na 93.81.179.239 na portu (445) Razlog: veza vremenski ograničena van"- port 445 na vašem računaru je zatvoren. Vi ste sigurni.

Ako je port 445 otvoren, onda postoji prijetnja zaraze vašeg računala virusom WannaCry. U tom slučaju koristite upute u nastavku.

Kako zatvoriti port 445 i zaštititi se od virusa

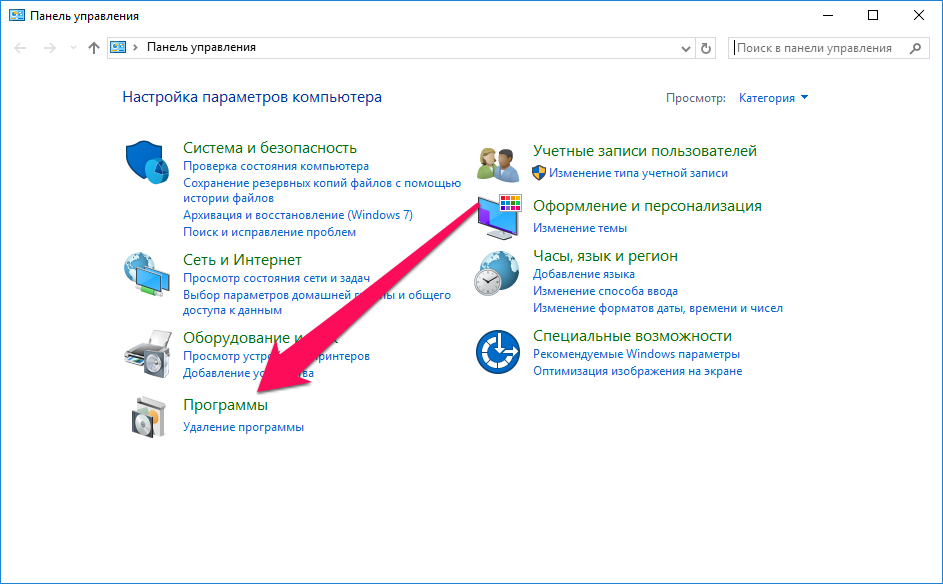

Korak 1. Pokrenite " Kontrolna tabla».

Korak 2. Idite na " Programi».

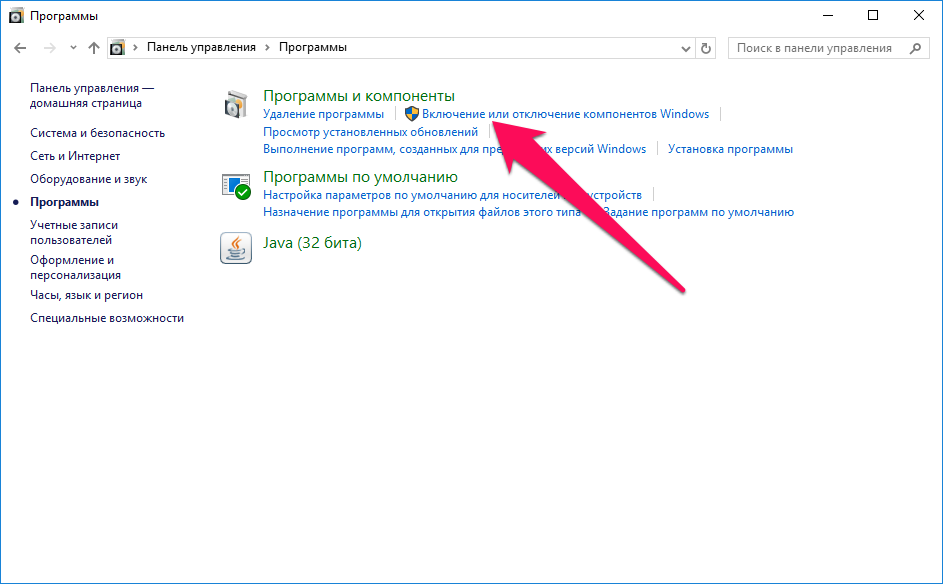

Korak 3. Odaberite " Uključite ili isključite Windows funkcije».

Korak 3. Odaberite " Uključite ili isključite Windows funkcije».

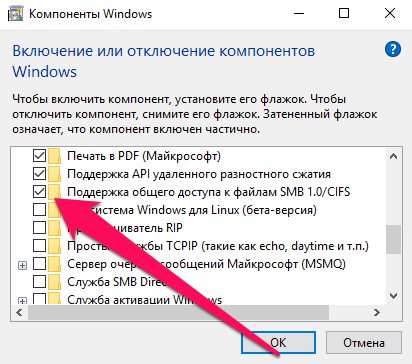

Korak 4. Poništite potvrdni okvir " Podrška javni pristup na SMB 1.0/CIFS datoteke“, pritisnite “ uredu" i ponovo pokrenite računar.

Korak 4. Poništite potvrdni okvir " Podrška javni pristup na SMB 1.0/CIFS datoteke“, pritisnite “ uredu" i ponovo pokrenite računar.

Nakon što onemogućite ovo standardna komponenta, neće biti prijetnje od infekcije virusom WannaCry.

Nakon što onemogućite ovo standardna komponenta, neće biti prijetnje od infekcije virusom WannaCry.