VPN možda neće uvijek moći zaštititi DNS upite vašeg uređaja, čak i ako je sav drugi promet sigurno zaštićen VPN tunelom. To se zove "DNS curenje". Ako DNS upiti procure, treće strane, kao što je vaš ISP ili operater DNS servera, mogu vidjeti koje web stranice posjećujete i koje aplikacije koristite.

Pošto je DNS sistem adresari, tada je gotovo sve što radite na internetu povezano s njim. Vaš pretraživač i druge aplikacije koriste DNS da pronađu servere koji pokreću stranice i usluge koje koristite. Vaš uređaj prosljeđuje upite na DNS server, koji šalje natrag upute o tome kako pronaći ono što tražite. Zbog toga DNS upiti ugrožavaju vašu privatnost.

Šta je DNS

Kako mogu provjeriti štiti li me VPN ili ne?

Kada je ispravno konfigurisan, ExpressVPN vas štiti od DNS curi. Test curenja DNS-a na ovoj stranici pomaže da se osigura da je ExpressVPN dorastao zadatku.

Kako ExpressVPN sprječava curenje DNS-a?

Bez VPN uređaj obično koristi DNS uslugu koju pruža vaš Internet provajder. Ali kada se povežete na ExpressVPN, vaš uređaj koristi samo ExpressVPN DNS servere. Ovo nudi brojne prednosti jer:

- ExpressVPN DNS serveri su veoma brzi

- ExpressVPN ne pohranjuje evidencije aktivnosti na mreži ili veze

- Sav promet između vašeg uređaja i DNS servera je u potpunosti šifriran

Evo kako to funkcionira. Da biste otvorili web stranicu, unesite URL ili kliknite na vezu u vašem pretraživaču. Ovaj URL se šalje preko ExpressVPN-ovog šifrovanog tunela na ExpressVPN-ov vlastiti DNS server. DNS server traži IP adresu i šalje je na ExpressVPN server, koji pristupa željenoj stranici. U trenutku vam ExpressVPN vraća ovu stranicu. Sav saobraćaj ostaje pod pouzdana zaštita VPN tunel.

Ako već koristim VPN, zašto moram provjeriti postoji li curenje DNS-a?

Može se desiti jedna od dvije stvari:

U oba slučaja, treće strane mogu vidjeti listu web stranica i aplikacija koje koristite.

Što uzrokuje curenje DNS upita kada se koristi VPN?

Do curenja DNS-a može doći iz više razloga. Evo nekih od njih:

- Vaša VPN mreža je ručno konfigurisana. Ako ručno konfigurirate VPN vezu, povećava se rizik od curenja DNS upita i ovisi o konfiguraciji vašeg operativnog sistema. Korištenje ExpressVPN aplikacija uklanja mnoge od ovih rizika.

- Vaš ruter je pod kontrolom napadača, Na primjer, Wi-Fi operater u kafiću. Napadač može uzrokovati da vaš uređaj šalje DNS zahtjeve izvan nje VPN tunel. ExpressVPN aplikacije štite od curenja DNS-a, ali druge aplikacije i ručna podešavanja može biti ranjiva.

- Ručna DNS konfiguracija. Vi (ili softver na vašem uređaju) dao komandu operativni sistem Nemojte koristiti ExpressVPN DNS servere. Napredni korisnici mogu zatražiti određenu DNS uslugu, ali većini ljudi je bolje da to ne rade iz sigurnosnih razloga.

Kada se povezujete na VPN server u nekom OS-u (na primjer, Windows), zahtjevi ne prolaze uvijek preko DNS servera VPN veze. U tom slučaju, neke stranice mogu otkriti da su vaša IP adresa i DNS serveri različite zemlje, a vaša anonimnost može biti ugrožena.

Šta je DNS server

Glavna svrha DNS servera je da konvertuju nazive domena web stranice u IP adrese kojima su ti domeni dodijeljeni. Jednostavnim riječima, unošenjem domene Google.com u pretraživač, DNS server gleda koja je IP adresa dodijeljena ovu domenu, a stranica stranice se učitava preko IP adresa.

Ispod je primjer određivanja DNS servera na web stranici Whoer.net.

Primjer pokazuje da smo se povezali na VPN i sakrili svoju IP adresu (IP pripada UK), ali DNS server daje našu stvarna lokacija(SAD).

IN u ovom slučaju, problem leži u principu rada DNS usluge Windows. Kada se povezujete na VPN, standardno se zahtjev šalje na DNS VPN server. Zatim Windows DNS servis čeka 2 sekunde, a ako ne dobije odgovor, šalje zahtjev sljedećem DNS serveru na listi Windows OS-a. Samo prateći DNS servere i pripadaju vašem Internet provajderu, ali imaju niži prioritet u odnosu na DNS VPN servere.

DNS VPN server možda neće moći odgovoriti na zahtjev na vrijeme zbog geografske udaljenosti VPN servera od vas, dok se DNS server vašeg provajdera nalazi u vašem gradu. Na to može uticati i kvalitet signala od vašeg Internet provajdera do VPN servera.

Rješenje: prisilno korištenje DNS servera koji nam je potreban. U ovom slučaju, jasno ćemo naznačiti operativnom sistemu da treba da koristi samo navedene DNS servere, a zatim u DNS listi Windows usluge DNS serveri vašeg pravog provajdera se neće pojaviti.

Naš VPN klijent Secure Kit može zaštititi od curenja DNS curenje automatski. Saznajte više o Secure Kitu.

Kako sakriti svoj pravi DNS na Windows-u

Slijedite ove korake na bilo kojoj verziji Windowsa.

Kliknite desni klik miševe na mrežu Windows veza a zatim izaberite Svojstva.

Odrediti javni DNS Google serveri ili OpenDNS.

Google DNS:

- 8.8.8.8

- 8.8.4.4

OpenDNS:

- 208.67.222.222

- 208.67.220.220

Za potpuna anonimnost preporučujemo korištenje naših DNS servera. U odeljku "Moj nalog" su naznačeni DNS serveri za svaki VPN pravac. I u ovom slučaju, vaš DNS server će uvijek odgovarati vašoj IP adresi (po zemlji).

Nakon izvršenja specificirane radnje, vaš pravi DNS server u Windows-u će biti skriven.

Kako sakriti svoj pravi DNS na Mac OS X

Za prisilno DNS postavke za bilo koji Mac verzije OS X slijedite ove korake:

U sljedećem prozoru na dnu kliknite na ikonu katanca da biste omogućili uređivanje postavki. Od vas će se tražiti da unesete lozinku za račun Mac OS X.

Odaberite vezu koju koristite za primanje Interneta. Obično je tako WiFi veza, ili Ethernet. Zatim kliknite na dugme "Napredno".

Unesite javne DNS servere Google ili OpenDNS.

Google DNS:

- 8.8.8.8

- 8.8.4.4

OpenDNS:

- 208.67.222.222

- 208.67.220.220

Ovi DNS serveri se najčešće identifikuju kao US. U ovom slučaju, nijedna stranica neće pružiti vaš pravi DNS.

Za potpunu anonimnost preporučujemo korištenje naših DNS servera. U vašem nalogu, u odjeljku "Pretplate" -> kartica "DNS", DNS serveri preporučeni za korištenje sa našim VPN serveri. Svaki VPN pravac će imati svoj DNS server. I u ovom slučaju, vaš DNS server će uvijek odgovarati vašoj IP adresi (po zemlji).

Nakon dovršetka ovih koraka, vaš pravi DNS server na Mac OS X-u će biti skriven.

Kako sakriti svoj pravi DNS na Ubuntu

Da eliminišemo curenje DNS-a u operacionoj sali Ubuntu sistem on Zasnovan na Linuxu, otvorite odjeljak Veze.

Odaberite svoju internet vezu i kliknite Promijeni.

Odaberite:

- Kartica IPv4 Settings

- Automatski (DHCP, samo adresa)

- Odredite DNS server. Na primjer, možete koristiti javne DNS servere od Google-a ili OpenDNS-a

Google DNS:

- 8.8.8.8

- 8.8.4.4

OpenDNS:

- 208.67.222.222

- 208.67.220.220

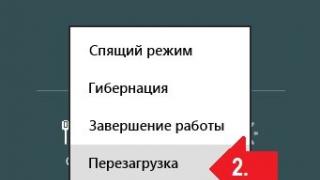

Na Linuxu morate ponovo pokrenuti mrežne postavke da bi promjene stupile na snagu.

Kliknite na Upravljanje mrežom.

Pojavljuje se poruka Veza je izgubljena.

Zatim ponovo kliknite na Upravljanje mrežom da biste omogućili vezu.

Nakon ovih koraka, vaš pravi DNS server će biti skriven.

Kako sakriti svoj pravi DNS na Linux serveru

Izvršite sljedeće korake samo ako smatrate sebe iskusan korisnik Linux. Upozoravamo vas da unosite promjene ručno opasno ako imate malo znanja Linux administracija. Pažnja: odbacujemo odgovornost za posljedice.

Prijavite se na server pod root korisnik(ili ispod redovni korisnik, ali morate imati privilegije za izvršavanje naredbi pod sudo).

Unesite sljedeću naredbu. Možda ćete morati da unesete lozinku za svoj OS nalog. Koristi se za uređivanje uređivač teksta nano. Ako ga nemate instaliranog, izvršite promjene pomoću drugog uređivača ili instalirajte nano.

Sudo nano /etc/resolv.conf

- Ako imate instaliran resolvconf, onda će ova datoteka sadržavati poruku da će nakon ponovnog pokretanja OS-a sve promjene u ovoj datoteci biti izgubljene i postavke će se vratiti na zadanu 127.0.1.1. S obzirom da privremeno mijenjamo DNS server, ovo nam odgovara.

- Zabilježite zadani DNS server naveden u ovoj datoteci. Zatim promijenite DNS server. Na primjer, možete uzeti DNS server od Google-a ili OpenDNS-a.

Google DNS:

- 8.8.8.8

- 8.8.4.4

OpenDNS:

- 208.67.222.222

- 208.67.220.220

Za spremanje u nano uređivaču kliknite:

- Ctrl+X za izlazak iz uređivača

- Y taster da sačuvate promene u datoteci

- Unesi ključ za potvrdu snimanja u istu datoteku

Da bi promjene stupile na snagu, morate ponovo pokrenuti mrežni interfejs.

- za Debian i Ubuntu unesite naredbu:

Mrežni interfejs će se ponovo pokrenuti i DNS curenje će biti eliminisano.

Ponovo pokrenite računar da biste se vratili na originalni DNS server.

Glavni problem kod većine programa koji se koriste zajedno sa "Tor" (The Onion Router) je curenje DNS upita. Odnosno, uprkos činjenici da se koristi Tor, programi prvo šalju DNS zahtjev onima koji su "netorkirani" kako bi dobili IP adresu krajnjeg cilja. I tek nakon toga se okreću konačnom cilju, "zaglavljeni". To znači da je zadatak identificiranja curenja DNS-a kritičan sa stanovišta anonimnosti.

Pogledajmo primjer. Prilikom pristupa imenu domene web lokacije (google.com) umjesto njene IP adrese (173.194.70.101), IP se izračunava pomoću ovog imena. To radi usluga Domain Name System (DNS). U ovom slučaju dolazi do curenja: otvoreni, nešifrirani zahtjev se šalje u mrežu na DNS serveri koji sadrži Ime domena(google.com), što omogućava znatiželjnicima (na primjer SORM-2) da saznaju gdje idete. Ali čak i ako ste se prijavili upisivanjem adresna traka IP adresa (173.194.70.101), tada je moguće i curenje zbog zahtjeva aktivnih elemenata stranice preuzete sa stranice (na primjer, mogu se izvršiti java skripte).

DNS zahtjevi su kratki, pa se šalju preko transporta UDP protokol. Ako je zahtjev predugačak, koristi se normalan TCP transport i koristi se port 53. To znači da ćemo slušati port 53.

Koristi se za provjeru mreže specijalni programi- presretači-analizatori mrežni promet(informacije koje teku preko mreže). Nazivaju se i njuškači (njuškalo - njuškalo).

Opcija 1: “TCPDump” (konzola)

Najpoznatiji analizator je program “tcpdump” (http://ru.wikipedia.org/wiki/Tcpdump), uključen u većinu Linux distribucija.

Instalirajte “tcpdump”:

sudo apt-get install tcpdump

sudo tcpdump port 53

U ovom slučaju, preporučljivo je zatvoriti sve osim aplikacije koja se proučava. Ako se nakon ove naredbe, kao rezultat rada aplikacije koja se proučava, pojave linije u prozoru tcpdump, onda dolazi do curenja DNS-a. Onda možete analizirati koji.

Ako se koristi nekoliko mrežni uređaji, tada ćete možda morati dodatno navesti potrebni mrežni interfejs. Njihovu listu možete pronaći konzolni program ifconfig.

sudo ifconfig

Nakon pronalaženja imena mrežni interfejs, morate dodati sljedeće naredbi:

I<имя_сетевого_интерфейса или его номер>

sudo tcpdump -i eth0 port 53

Analiza se zaustavlja kombinacijom CTRL+C.

Opcija 2: “WireShark” (konzola i GUI)

Wireshark (ranije Ethereal) je program za analizu saobraćaja kompjuterske mreže Ethernet i neke druge. Napisano u GTK+ bibliotekama i ima GUI(GUI). Ali pored GUI-ja, postoji konzolna implementacija programa pod nazivom “TShark”, koji ima istu funkcionalnost kao i njegova grafička verzija. Funkcionalnost je vrlo slična tcpdumpu, ali Wireshark ima grafičku korisnički interfejs i mnogo toga više mogućnosti o sortiranju i filtriranju informacija. Program omogućava korisniku da vidi sav promet koji prolazi kroz mrežu u realnom vremenu, prevodeći mrežna kartica V promiskuitetni mod(promiskuitetni način). Pošto je program veoma popularan kao administrativni alat za analizu mreža, dostupan je u repozitorijumima gotovo svake Linux distribucije.

- TShark

Instaliraj:

sudo apt-get install tshark

Počnimo da slušamo da provjerimo curenja DNS-a:

sudo tshark -i eth0 port 53

Umjesto eth0, unesite naziv vašeg interfejsa

- Wireshark

Instaliraj:

sudo apt-get install wireshark

Sva uputstva na mreži obično predlažu pokretanje WireSharka kao root, inače WireShark neće vidjeti mrežna sučelja, jer su za pristup potrebna root prava. Ali davanje root prava GUI programima je kontraindikovano! Stoga nećemo koristiti sudo, već ćemo izvršiti manipulacije opisane u službenim uputama.

Kreirajte wireshark grupu:

sudo groupadd wireshark

Dodajte korisnika (odnosno sebe) u wireshark grupu, zamjenjujući korisnika svojim korisničkim imenom:

sudo usermod -G wireshark -a korisnik

Bilješka: Unesite svoje korisničko ime u korisnički prostor.

sudo chgrp wireshark /usr/bin/dumpcap sudo chmod 754 /usr/bin/dumpcap sudo setcap "CAP_NET_RAW+eip CAP_NET_ADMIN+eip"/usr/bin/dumpcap

Hajde da se odjavimo (odjavimo se i ponovo se prijavimo) kako bi manipulacije sa pravima koje su urađene stupile na snagu.

Sada WireShark može vidjeti mrežna sučelja ne samo od root-a, već i od korisnika koji je član wireshark grupe.

Pokreni wireshark:

Koristite miš da otvorite karticu Snimanje ⇒ Filteri snimanja:

Kreirajmo filter za DNS presretanje.

U bloku "Svojstva" U redu "Naziv filtera" unesite:

TCP ili UDP port 53 (DNS)

I u redu "Filter string":

Kliknite na dugme "Novo".

Na kraju liste bi se trebao pojaviti filter koji smo kreirali.

Kliknite "Uredu".

Kliknite CTRL+I ili koristite miš da otvorite karticu Snimanje ⇒ Interfejsi:

Stavljamo kvačicu pored mrežnog interfejsa koji ćemo slušati i kliknemo "Opcije":

Kliknite na dugme “Filter snimanja” i u prozoru koji se otvori odaberite filter “TCP ili UDP port 53 (DNS)”, koji smo kreirali.

Kliknite "Počni".

Konačno možemo vidjeti sve pakete kako prolaze kroz port 53.

Mnogi korisnici se trude sakritiIP vaš računar u svrhu anonimnosti ili zaobilaženja blokova. Obično vaše ili poznate administratorima web lokacija koje posjećujete. Teoretski, ove informacije su povjerljive, ali praktično ništa ne sprječava napadače da ih koriste u kriminalne svrhe.

Šta se desiloDNS server i zašto ga sakriti?

DNS (Domain Name System) je sistem za dobijanje informacija o domenu. Najčešće se koristi za određivanje (dobijanje) IP adrese određenog resursa po njegovom imenu. DNS konvertuje uneseno ime stranice (na primjer, yandex.ru) u IP adresu na kojoj se otvara preglednik željenu stranicu. U stvari, sajt učitava IP adresu, a ne naslov (URL), dok je naslov tu samo radi pogodnosti korisnika. Mnogo je lakše zapamtiti i unijeti “yandex.ru” nego “213.180.193.3”. DNS je mehanizam koji pretvara ljudski čitljiv URL u kompjuterski razumljivo IP.

Mnogi korisnici prave uobičajenu grešku. U podešavanjima mrežna veza Pored IP adrese, naznačena je i adresa DNS servera. Prvo mu pristupa računar, a tek onda samoj stranici. Greška kod skrivanja IP adrese je što korisnik ostavlja svog provajdera u DNS postavkama. Ako napadač može, može lako odrediti DNS, određujući tako lokaciju korisnika. dakle, koristeći VPN Beskorisno je za IP maskiranje bez promjene DNS-a.

SkrivanjeDNS korištenjeVPN klijent

Viscosity vam pomaže da se povežete sa kupljenim VPN serverom i bezbedno razmenjujete podatke sa njim bez DNS otkrivanja. Da biste konfigurisali program, uradite sledeće:

1. Preuzmite aplikaciju odavde: http://www.sparklabs.com/viscosity/ i instalirati(u OS X-u ćete morati da prevučete ikonu aplikacije na „ Prijave»):

2. Pokrenite program i idite na postavke.

3. Na kartici " Veze» klikni « + " i odaberite " Dodajte vezu»:

4. Odaberite datoteku primljenu od VPN usluge nakon uplate računa (in u ovom primjeru ovo je "Luxemburg-tcp.ovpn"):

5. Uvoz veze je završen - kliknite na " uredu».

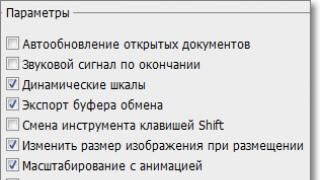

6. Na kartici " Postavke" označite kućice kao na slici (imajte na umu da je polje za potvrdu za "Prihvati DNS postavke u isto vrijeme" nije vrijedno toga):

7. Na kartici " Veze» Dvaput kliknite na naziv uvezene datoteke (u OS X to možete učiniti kao na snimku ekrana).

UniversalDNS

Postoje potpuno besplatni DNS serveri, od kojih su najčešći Google i OpenDNS. Uz njihovu pomoć možete se predstaviti kao korisnik iz Sjedinjenih Američkih Država ili druge zemlje po vašem izboru. Za rad sa univerzalnim DNS in Windows okruženje uradite sledeće :

1. Otvori " Kontrolna tabla"na meniju" Počni».

2. Na kartici " Mrežne veze" ili " Pogledajte status mreže i zadatke" (za Windows 7, 8) otvorite svoju trenutnu vezu (mreža ili ) i kliknite " Svojstva».

3. Dvaput kliknite na “ Internet protokol verzija 4».

4. Označite kućicu ispod “ Koristi sledeće adrese DNS serveri».

5. B gornja linija unesite redom svaku ćeliju: 8.8.8.8 (DNS od Googlea) ili 208.67.222.222 (OpenDNS).

6. U donjem redu unesite: 8.8.4.4 (Google) ili 208.67.220.220 (OpenDNS). Ovi serveri se mogu kombinovati unosom različiti serveri na različitim linijama.

7. Kliknite na " uredu“ i zatvorite prozor.

Da biste koristili univerzalni DNS na OS X, uradite sljedeće::

1. Na vrhu radne površine kliknite na ikonu Apple».

2. Odaberite " System Settings».

3. Kliknite na “ Net» i u prozoru koji se pojavi kliknite na ikonu katanca.

4. Odaberite svoju trenutnu internetsku vezu (obično Ethernet ili Wi-Fi) i kliknite " Dodatno…" u donjem desnom uglu.

5. Unesite sve u DNS postavke na isti način kao u slučaju Windows-a.

PromjenaDNS pomoću programa "dnsfixsetup" (Windows)

Na Windows-u možete učiniti sljedeće da biste riješili problem:

1. Prije povezivanja na VPN, instalirajte statičke IP adrese u postavkama mrežne veze ako koristite DHCP za automatsko dobijanje IP adrese.

2. Nakon povezivanja na VPN, izbrišite DNS postavke u postavkama mrežne veze.

3. Nakon prekida veze s VPN-a, vratite postavke nazad (tj. u postavkama mrežne veze provjerite automatski prijem IP i DNS).

U operativnom sistemu Windows možete koristiti program “dnsfixsetup.exe” da biste riješili problem. Nakon instalacije, program će pokrenuti tri skripte koje automatski izvršavaju gore navedene radnje:

1. bat – izvršava se kada je veza pokrenuta, ali prije nego što se uspostavi veza na VPN (tzv. unutrašnja funkcija"pre.vbs") Ako postavke ukazuju na automatsko preuzimanje IP-a i DNS-a, program će ih prebaciti na ručno (statičko) preuzimanje.

2. bat – izvršava se kada se uspostavi veza sa VPN-om. Poziva "up.vbs" skriptu, koja uklanja DNS servere sa svih aktivne veze(osim TAP32 adaptera).

3. bat – izvršava se nakon što je VPN veza prekinuta. Skripta "down.vbs" postavlja zadane postavke.

Drugi način za promjenuDNS ručno

Ovo rješenje ne prebacuje adapter na statičke postavke kada koristite DHCP. Ako niste prešli na statičku IP konfiguraciju, a vaš računar ažurira svoju IP adresu kada je povezan na VPN, vaše DNS postavke mogu biti prepisane. Preporučljivo je da se prebacite na statičku IP konfiguraciju.

1. Pokrenite “cmd.exe” pritiskom na tipke “Win+R” na tastaturi i upisivanjem “cmd” u prozor koji se pojavi.

2. Prije povezivanja odredite naziv povezanog mrežnog sučelja unosom “ netsh interfejs show interfejs" U našem slučaju koristimo “Connect by lokalna mreža» ( Local Area Veza).

3. Povežite se na VPN. Ako ste već povezani, prijeđite na sljedeći korak.

4. Obrišite keš DNS rezolucije unosom naredbe " ipconfig /flushdns».

5. Onemogući trenutne postavke DNS komanda " netsh interfejs IPv4 set dnsserver "Local Area Connection" statički 0.0.0.0 oba».

6. Da biste provjerili DNS (da li je ostao isti ili ne), možete otići na “https://www.dnsleaktest.com/index.html”. Ako je ovdje prikazan naziv vaše zemlje, ponovite sve korake.

7. Nakon prekida veze s VPN-a, ponovo konfigurirajte adapter prema prethodnoj DNS konfiguraciji koristeći naredbu " netsh interfejs IPv4 set dnsserver "Local Area Connection" dhcp».

8. Ponovo očistite keš DNS rezolucije unosom naredbe " ipconfig /flushdns».

Promijenili smo postavke DNS servera. Sada ste potpuno sigurni da niko neće moći odrediti vašu stvarnu lokaciju.

Promjena metodeDNS serveri na Androidu

1. Morate ići na Wi-Fi postavke na vašem telefonu.

2. Odaberite potrebna veza i izaberite „Promeni mrežu“ iz menija koji se pojavi.

3. Kliknite na Napredno.

Sistem imena domena (DNS) je odgovoran za razrješavanje imena domena (kao što je "site") u stvarne IP adrese za veze. Prevodi duga, složena i teška za pamćenje numerička imena web servera ljudski jezik i obrnuto.

Dakle, kad god se vaš računar treba povezati na određenu web lokaciju (na primjer, kada unesete "www.google.com" u adresnu traku vašeg pretraživača), prvo kontaktira DNS server i traži jedinstvenu IP adresu te stranice. Ova procedura je važan dio načina na koji internet funkcionira.

Šta je curenje DNS-a?

Ako pokušavate da svoje mrežne aktivnosti očuvate sigurnima i privatnim koristeći VPN uslugu, ključno je da sav promet koji potiče s vašeg računala bude usmjeren kroz VPN mreža. Ovo uključuje gore navedeno DNS upiti– trebali bi proći kroz VPN tunel do DNS servera vašeg VPN provajdera, a ne servera vašeg ISP-a.

Međutim, vaš sistem se može vratiti na zadane DNS servere iz nekog razloga, što dovodi do toga da vaš ISP može vidjeti koje web stranice posjećujete. Ovo se može dogoditi ako:

- koristite Windows ili ste nedavno resetovali postavke sistema;

- ručno konfigurisan VPN;

- koristiti VPN usluga, koji nema svoje DNS servere ili čiji serveri ne nude dovoljnu zaštitu od curenja.

Kako bi ovo moglo uticati na vas?

Bilo koji vaš promet koji napušta normalnu nešifrovanu rutu mogu presresti treće strane (na primjer, vaš provajder internetskih usluga ili DNS provajder). U ovom slučaju mogu vidjeti:

- web stranice koje posjećujete;

- datoteke koje preuzimate;

- usluge koje koristite i još mnogo toga.

Osim toga, nećete ni znati za to osim ako ne pokrenete specifičan DNS test curenja poput onog iznad. Zbog toga je potrebno odabrati VPN servis koji pruža zaštitu od curenja DNS-a.

Kada je povezan na NordVPN, vaš uređaj će koristiti samo DNS servere kojima u potpunosti upravlja NordVPN. Na ovaj način nikada nećete morati da brinete o curenju povjerljiva informacija i presretanje informacija od strane trećih lica.

Kako testirati curenje DNS-a

Možete provjeriti curenje DNS-a u nekoliko jednostavnih koraka:

- Idite na DNS test curenja;

- Pogledajte da li prikazana IP adresa i lokacija odgovaraju vašim stvarnim podacima. Ako je tako, onda ili niste povezani na VPN ili vaš VPN usluga ne radi;

- Da biste testirali curenje DNS-a, odaberite Standardni ili Napredni test. Ako ste povezani na VPN server i test ne odražava DNS servere vašeg stvarnog ISP-a, vaš promet je siguran.

Šta biste trebali učiniti ako ste povezani na NordVPN i još uvijek imate curenje DNS-a tokom testiranja? Kontaktirajte naš tim za podršku putem live chata, Email ili kupon za podršku. Pomoći ćemo vam da riješite sve probleme u najkraćem mogućem roku.