Sot është e vështirë të gjesh një person që nuk ka hasur në viruse kompjuterike. Shpesh ne as nuk e kuptojmë se një lloj programi keqdashës është në kompjuterin tonë tani. Sigurisht, ndonjëherë kjo kalon pa u vënë re: ka një numër të mjaftueshëm virusesh që shkaktojnë dëme të padukshme në sistem. Por në të njëjtën kohë, nuk duhet të harroni programet e njohura trojan që mund të shkaktojnë dëm të konsiderueshëm në kompjuterin tuaj. Çfarë është kaq e veçantë për këto programe dhe si mund ta mbroni kompjuterin tuaj prej tyre?

Si funksionon virusi Trojan

Virus "Trojan" Natyrisht, ai mori emrin e tij në analogji me kalin e njohur të Trojës. Për ta thënë në mënyrë figurative, ky virus, ndryshe nga të tjerët, hyn në kompjuter përmes "sabotazhit" dhe "jo sulmit". Si rregull, prania e tij mbetet krejtësisht e pavërejtur derisa ai të nisë aktivitetin e tij brenda sistemit. Vetë virusi ka ardhur tek ne që nga koha e programit DOS. Dallimi kryesor midis atëherë "Trojan" nga homologu i tij modern është se në kohët e vjetra virusi synonte një kompjuter të vetëm, por tani "Trojanët" janë krijuar kryesisht për të punuar në internet. Dallimi kryesor midis një trojan dhe një virusi tjetër është ai pas aktivizimit "Trojan" vazhdon të mbajë kontakte me krijuesin e saj, ndërsa viruset e tjerë fillojnë të jetojnë jetën e tyre.

Çfarë bën virusi Trojan dhe cili është rreziku kryesor i këtij virusi?

Pra, pasi ka depërtuar në kompjuter, ky program nis aktivitete të fuqishme sabotuese. Për shembull, krijuesi i një Trojan mund të fitojë akses në informacionin personal të përdoruesit të një kompjuteri "të infektuar", duke përfshirë fjalëkalimet. Hakeri gjithashtu merr mundësinë për të instaluar serverë me telekomandë. Kjo do të thotë që tani e tutje ai do të jetë në gjendje të punojë në kompjuterin e tij në emër të tuajit. Natyrisht, falë Trojanit, sulmuesi fiton akses në të gjithë skedarët e ruajtur në kompjuterin tuaj, mund t'i shkëmbejë ato me kompjuterë të tjerë dhe të shkarkojë skedarë dhe programe të ndryshme.

Si mund të infektohet kompjuteri juaj me këtë virus?

A e keni vënë re sa shpesh kur punoni në internet ju kërkohet të shkarkoni një version të ri të një programi/ndiqni një lidhje të dyshimtë/ju dërgohet një email “gabimisht”? Të gjitha këto janë mënyra për të përhapur Trojanin. Disa antivirusë nuk janë programuar për të mbrojtur kompjuterin tuaj pikërisht në këtë moment të depërtimit të virusit. Mjafton të hapni programin e bashkangjitur në një shkronjë të tillë, ose të klikoni butonin "Run" në një dritare që shfaqet papritmas kur punoni në internet - dhe virusi tashmë ka depërtuar në kompjuter. Ndonjëherë ky klikim ndodh edhe aksidentalisht, automatikisht, kundër dëshirës së përdoruesit.

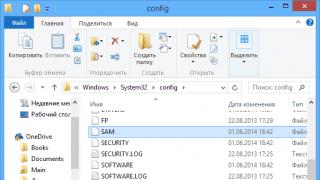

Pasi ka depërtuar në një kompjuter, Trojani ka të bëjë kryesisht me "të zërë rrënjë atje". Ai duhet të fitojë një bazë në kompjuter, përndryshe do të shkatërrohet herën tjetër që sistemi të riniset. Më shpesh, një virus në Windows mund të gjendet në tre vendet e mëposhtme. Së pari, ky është regjistri. Së dyti, dosja Startup. Dhe së treti, "win.ini". Dhe nëse jeni ju ai që nis programin keqdashës për herë të parë, ju pëlqen apo jo, atëherë aktiviteti i tij i mëtejshëm ndodh automatikisht: virusi nuk ka nevojë të lansohet manualisht.

Si të silleni me Trojanin?

Një nga mënyrat për t'u mbrojtur nga një trojan është të kontrolloni vendet e mësipërme (regjistrin dhe "win.ini") duke përdorur programe speciale. Në listën e programeve të tilla mund të kujtoni PCSecurityGuard Dhe RunServices. Ata janë në gjendje të neutralizojnë trojanët. Asnjëherë nuk duhet të harroni metodën standarde të mbrojtjes së kompjuterit tuaj: antiviruset. Por mos u gaboni për plotfuqishmërinë e programeve të tilla. Shumë programe antivirus thjesht nuk janë në gjendje të zbulojnë Trojanin. Ata synojnë viruset e zakonshme dhe nuk i klasifikojnë "Trojanët" si të tillë. Vitet e fundit, janë shfaqur një numër i caktuar programesh speciale, veprimet e të cilave kanë për qëllim gjetjen dhe shkatërrimin e Trojans (për shembull, BackWork ose TheCleaner). Por kjo metodë e mbrojtjes është larg nga ideale. Kjo është për shkak se këto programe janë të papërsosur. Ato janë mjaft të reja dhe kanë nevojë për përmirësim, prandaj nuk mund ta mbrojnë plotësisht kompjuterin tuaj nga këto malware. Përdorimi i tyre masiv aktualisht nuk është i justifikuar.

Për të shkatërruar plotësisht virusin, duhet t'i përmbaheni algoritmit të mëposhtëm. ,

- Veprimi juaj i parë duhet të jetë zbulimi i vendndodhjes së vetë virusit. Në të njëjtën kohë, mos harroni për vendet e renditura dy herë më lart.

- Pas zbulimit të programit, hiqeni plotësisht atë nga kompjuteri juaj.

- Pastaj rindizni sistemin.

- Dhe vetëm tani mund të fshini më në fund skedarin "të infektuar". Por! Nëse e fshini këtë skedar menjëherë pa hequr më parë vetë programin keqdashës, veprimet tuaja do të jenë joefektive dhe do të krijojnë vetëm pamjen e heqjes së virusit.

Një virus Trojan ose thjesht një "Trojan" quhet saktë një program Trojan. Një Trojan është një lloj softueri me qëllim të keq i krijuar për të degraduar performancën e një kompjuteri derisa ai të dështojë plotësisht. Ndonjëherë kuajt e Trojës quhen edhe kuajt e Trojës. Emri "Trojan" lidhet me luftëtarët e lashtë që kanë jetuar më parë në vendin e Trojës antike dhe janë zhdukur prej tre shekujsh. Sidoqoftë, vetë banorët u quajtën Teukrianë. Ata mund të godasin shpejt dhe fuqishëm kundërshtarët e tyre me shpatat e tyre. Shumë e kanë dëgjuar emrin "kali i Trojës". Nëse besoni legjendat, ky nuk është një kal i gjallë nën komandën e Teukrianëve, por një kal i madh i ndërtuar posaçërisht gjatë kohës së luftëtarit të madh trojan.

Vetë emri i virusit Trojan vjen nga i njëjti kalë trojan - metodat e tyre të sulmit janë pothuajse identike. Legjendat thonë se Troja ra për shkak të kalit të Trojës. Siç u përmend më lart, programi Trojan përdor të njëjtat qëllime - fillimisht ai depërton në kompjuter dhe më pas përpiqet ta çaktivizojë atë, të transferojë ligjërisht informacion te një person tjetër, të prishë performancën e kompjuterit ose të përdorë burimet e kompjuterit për qëllime të këqija.

Çfarë lloj trojanësh ka?

Ka shumë emra. Trojan. Malware, Trojan. Winlock, Pinch, TDL – 4. Në mënyrë të rreptë, Trojan nuk janë vetë viruse, por një familje e tyre, e cila tashmë përfshin vetë viruset. Por TDL-4 është tashmë një program.

Qëllimi i TDL-4 është të mposht një kompjuter, pas së cilës një përdorues tjetër mund të kontrollojë kompjuterin e infektuar duke përdorur internetin. Ngjashmëria e veprimit të kujton programin Team Viewer, por ndryshe nga TDL - 4, ky program është plotësisht i ligjshëm dhe përdoruesi mund të shohë në monitor se çfarë po bën një përdorues tjetër në këtë moment. Përveç kësaj, nëse është e nevojshme, lidhja mund të ndërpritet.

Pinch është një virus shumë, shumë i rrezikshëm. Punon në tre faza. Fillimisht shkon te kompjuteri dhe shkarkon skedarët që i duhen për punë. Madhësia e virusit nuk i kalon 25 KB. Tjetra, Pinch mbledh absolutisht të gjitha informacionet në lidhje me kompjuterin e përdoruesit - ku ruhen skedarët, cila është karta video, karta e zërit dhe fuqia e procesorit të përdoruesit. Ai gjithashtu mbledh informacion në lidhje me shfletuesit e instaluar, antiviruset, një listë të programeve të instaluara dhe të dhëna për klientin FTP të përdoruesit. E gjithë kjo ndodh pa u vënë re. Pas mbledhjes së informacionit, vetë Pinch paketohet në një arkiv dhe i bashkëngjitet me shkronjën e parë. Gjatë transmetimit të letrës, Pinch ndahet, duke u drejtuar drejt kompjuterit të hakerit. Më pas, hakeri mund të deshifrojë informacionin duke përdorur programin Parser dhe më pas ta përdorë këtë informacion për qëllimet e tij.

Përveç Trojans dhe worms, ekzistojnë disa klasifikime të tjera të softuerëve me qëllim të keq (software), për shembull rootkits. Qëllimi i tyre është të kapin të drejtat e administratorit në kompjuterin e përdoruesit dhe më pas t'i përdorin ato për qëllimet e tyre.

Si të shpëtojmë nga Trojans?

Në të njëjtën mënyrë si për të gjithë viruset, skanoni kompjuterin tuaj për viruse. Sidoqoftë, jo çdo antivirus i sheh absolutisht të gjitha viruset. Ndonjëherë, në mënyrë që antivirusi të mos gjejë "antivirusin", mjafton vetëm të ndryshoni emrin dhe vendndodhjen standarde në hard disk. Prandaj, zhvilluesit e zgjuar dolën me antiviruse të krijuar posaçërisht për një lloj të caktuar virusi. Antiviruset mund të zbulojnë dhe trajtojnë shumë krimba në një kompjuter, por janë krejtësisht të padobishëm kundër rootkits dhe anasjelltas.

Luftëtarët kryesorë kundër Trojans dhe malware të tjerë janë: Kaspersky Anti-Virus, Dr.Web, Eset (Nod32). Versionet me pagesë të të cilave mund të blihen.

Disa janë vetëm pjesë e programit, të tjerët janë vetë aplikacione të plota dhe të dobishme. Një program trojan gjithashtu i përket këtij lloji. Në mënyrë tipike, synohet të zbatohet në një sistem kompjuterik. Pasi të futet, Trojani ose dërgon informacion nga kompjuteri i infektuar te krimineli, ose shkatërron sistemin nga brenda dhe e përdor atë si një "mjet krimi". Një shembull i mrekullueshëm i një virusi të tillë është programi waterfalls.scr, i cili maskohet si një server ekrani.

Programi Trojan mori emrin e kalit të njohur prej druri, me ndihmën e të cilit grekët pushtuan dhe shkatërruan Trojën e pathyeshme. Ashtu si një kalë trojan, programi me të njëjtin emër duket si një dhuratë e padëmshme dhe e dobishme, por në realitet rezulton të jetë një virus surprizë tinëzar. Është pothuajse e pamundur të njihet një virus i tillë përpara instalimit. Disa trojanë, edhe pas instalimit, vazhdojnë të kryejnë funksionet e programit me të cilin ishin maskuar. Një virus i tillë nuk mund të riprodhohet, por duke e lëshuar atë, përdoruesi çdo herë rifillon aktivitetin shkatërrues në kompjuterin e tij. Pothuajse të gjithë viruset e këtij lloji përbëhen nga një klient dhe futen në sistemin e infektuar, dhe klienti përdoret nga krimineli.

om për ta kontrolluar atë.

Trojan ka gjashtë lloje të aktiviteteve me qëllim të keq. Disa viruse lejojnë hyrjen në distancë të kriminelëve, të tjerët thjesht shkatërrojnë të dhëna, shkarkojnë dëmtues shtesë, kopjojnë lidhje "të rreme" në faqet me regjistrim të paguar, çaktivizojnë antiviruset dhe kryejnë sulme DDoS. Nëse kompjuteri i infektuar është i lidhur me një internet modem, Trojan bën thirrje telefonike, pas së cilës llogaria e përdoruesit "hollohet" me një sasi të konsiderueshme.

Ka disa shenja që tregojnë infeksion trojan. Para së gjithash, duhet t'i kushtoni vëmendje regjistrit të fillimit. Një program "i paautorizuar" që duket atje mund të rezultojë të jetë një virus. Infeksioni tregohet gjithashtu nga shkarkimi i paautorizuar i lojërave, aplikacioneve ose videove nga përdoruesi, si dhe krijimi arbitrar i pamjeve të ekranit. Ndërsa virusi po funksionon, kompjuteri mund të rindizet vetë.

Programi Trojan mund të fillojë të shikojë video ose imazhe, të hapë dhe mbyllë konsolën e diskut ose në mënyrë të rastësishme

Për shkak të bollëkut të formave dhe llojeve, nuk ka asnjë mënyrë të vetme për të luftuar Trojanin. Nëse sistemi infektohet, ia vlen të pastroni dosjen me skedarë të përkohshëm të Internetit dhe më pas të skanoni sistemin me një antivirus. Nëse një objekt i zbuluar nga antivirusi nuk fshihet ose pastrohet, mund ta gjeni dhe fshini manualisht. Por në rast infeksioni total, vetëm riinstalimi i sistemit operativ do të ndihmojë.

Një nga viruset më të rinj quhet Qhost. Ky lloj trojan është një skedar i modifikuar i Windows me madhësi 2600 byte. Virusi i ri e bllokon përdoruesin të shkojë në sajte të caktuara dhe të kërkojë në serverë të zgjedhur. Bllokimi kryhet duke shtuar një listë të faqeve "të ndaluara" në skedarin Trojan me hostin e emrit. Për të neutralizuar një virus të tillë, thjesht modifikoni këtë skedar në Notepad dhe më pas skanoni sistemin me një program antivirus.

Ndonjëherë, nën maskën e softuerit (softuerit) legjitim, një program me qëllim të keq depërton në kompjuterin tuaj. Pavarësisht nga veprimet e përdoruesit, ai përhapet në mënyrë të pavarur, duke infektuar sistemin vulnerabël. Një program trojan është i rrezikshëm sepse virusi jo vetëm që shkatërron informacionin dhe prish funksionimin e kompjuterit, por gjithashtu transferon burime te sulmuesi.

Çfarë është një kalë trojan

Siç dihet nga mitologjia e lashtë greke, luftëtarët u fshehën në një kalë prej druri, i cili u jepej si dhuratë banorëve të Trojës. Ata hapën portat e qytetit natën dhe i lanë të hyjnë shokët e tyre. Pas kësaj qyteti ra. Shërbimi me qëllim të keq u emërua pas kalit prej druri që shkatërroi Trojën. Çfarë është një virus Trojan? Një program me këtë term u krijua nga njerëzit për të modifikuar dhe shkatërruar informacionin e vendosur në një kompjuter, si dhe për të përdorur burimet e njerëzve të tjerë për qëllimet e një sulmuesi.

Ndryshe nga krimbat e tjerë, të cilët përhapen vetë, ai futet nga njerëzit. Në thelb, një kalë trojan nuk është një virus. Veprimi i tij mund të mos jetë i dëmshëm. Një haker shpesh dëshiron të depërtojë në kompjuterin e dikujt tjetër vetëm për të marrë informacionin e nevojshëm. Trojans kanë fituar një reputacion të keq për shkak të përdorimit të tyre në instalimet e softuerit për të rifutur në sistem.

Karakteristikat e programeve trojan

Një virus i kalit trojan është një lloj spyware. Tipari kryesor i programeve trojan është mbledhja e maskuar e informacionit konfidencial dhe transferimi te një palë e tretë. Këtu përfshihen detajet e kartës bankare, fjalëkalimet për sistemet e pagesave, të dhënat e pasaportës dhe informacione të tjera. Virusi Trojan nuk përhapet në rrjet, nuk shkatërron të dhënat dhe nuk shkakton dështim fatal të pajisjeve. Algoritmi i këtij programi virusi nuk është si veprimet e një huligani në rrugë që shkatërron gjithçka në rrugën e tij. Një Trojan është një sabotator i ulur në pritë, duke pritur në krahë.

Llojet e Trojans

Trojani përbëhet nga 2 pjesë: serveri dhe klienti. Shkëmbimi i të dhënave ndërmjet tyre ndodh nëpërmjet protokollit TCP/IP duke përdorur çdo port. Pjesa e serverit është instaluar në kompjuterin e punës të viktimës, i cili funksionon pa u vënë re, ndërsa pjesa e klientit mbahet nga pronari ose klienti i programit me qëllim të keq. Për të maskuar veten, Trojans kanë emra të ngjashëm me ato të zyrës, dhe zgjerimet e tyre përkojnë me ato të njohura: DOC, GIF, RAR dhe të tjerët. Llojet e programeve trojan ndahen në varësi të llojit të veprimeve të kryera në sistemin kompjuterik:

- Trojan-Shkarkues. Një shkarkues që instalon versione të reja të shërbimeve të rrezikshme, duke përfshirë adware, në kompjuterin e viktimës.

- Trojan-Dropper. Çaktivizuesi i programit të sigurisë. Përdoret nga hakerat për të bllokuar zbulimin e viruseve.

- Trojan-Ransom. Sulmi në PC për të prishur performancën. Përdoruesi nuk mund të punojë nga distanca pa paguar shumën e kërkuar të parave te sulmuesi.

- shfrytëzojnë. Përmban kod që mund të shfrytëzojë një dobësi të softuerit në një kompjuter të largët ose lokal.

- Backdoor. Lejon mashtruesit të kontrollojnë nga distanca një sistem kompjuterik të infektuar, duke përfshirë shkarkimin, hapjen, dërgimin, modifikimin e skedarëve, përhapjen e informacionit të pasaktë, regjistrimin e shtypjes së tasteve, rindezjen. Përdoret për PC, tablet, smartphone.

- Rootkit. Projektuar për të fshehur veprimet ose objektet e nevojshme në sistem. Qëllimi kryesor është rritja e kohës së punës së paautorizuar.

Çfarë veprimesh me qëllim të keq kryejnë programet trojan?

Trojans janë monstra të rrjetit. Infeksioni ndodh duke përdorur një flash drive ose pajisje tjetër kompjuterike. Veprimet kryesore me qëllim të keq të programeve trojan janë depërtimi në kompjuterin e pronarit, shkarkimi i të dhënave të tij personale në kompjuterin e tij, kopjimi i skedarëve, vjedhja e informacionit të vlefshëm, monitorimi i veprimeve në një burim të hapur. Informacioni i marrë nuk përdoret në favor të viktimës. Lloji më i rrezikshëm i veprimit është kontrolli i plotë mbi sistemin kompjuterik të dikujt tjetër me funksionin e administrimit të një PC të infektuar. Mashtruesit kryejnë në heshtje operacione të caktuara në emër të viktimës.

Si të gjeni një Trojan në një kompjuter

Programet trojan dhe mbrojtja ndaj tyre përcaktohen, në varësi të klasës së virusit. Ju mund të kërkoni për Trojans duke përdorur softuer antivirus. Për ta bërë këtë, duhet të shkarkoni në hard diskun tuaj një nga aplikacionet si Kaspersky Virus ose Dr. Web. Sidoqoftë, duhet të mbani mend se shkarkimi i një programi antivirus nuk do të ndihmojë gjithmonë në zbulimin dhe heqjen e të gjithë Trojans, sepse trupi i një programi me qëllim të keq mund të krijojë shumë kopje. Nëse produktet e përshkruara nuk e përballojnë detyrën, atëherë shikoni manualisht në regjistrin e kompjuterit tuaj për direktori të tilla si runonce, run, windows, soft për të kontrolluar për skedarë të infektuar.

Heqja e Trojanit

Nëse kompjuteri juaj është i infektuar, duhet të trajtohet menjëherë. Si të hiqni një Trojan? Përdorni antivirus falas Kaspersky, Spyware Terminator, Malwarebytes ose softuer me pagesë të Trojan Remover. Këto produkte do të skanohen, rezultatet do të shfaqen dhe viruset e gjetura do të hiqen. Nëse shfaqen përsëri aplikacione të reja, shfaqen shkarkime video ose merren pamje nga ekrani, kjo do të thotë se heqja e Trojans ishte e pasuksesshme. Në këtë rast, duhet të provoni të shkarkoni një mjet për të skanuar shpejt skedarët e infektuar nga një burim alternativ, për shembull, CureIt.

Mbrojtja e Trojës

Është më e lehtë për të parandaluar hyrjen e një virusi në kompjuterin tuaj sesa ta trajtoni atë. Mbrojtja kryesore kundër Trojans është instalimi i softuerit efektiv që mund të neutralizojë sulmin e shërbimeve me qëllim të keq. Përveç kësaj, veprimet e mëposhtme do të ndihmojnë në mbrojtjen kundër depërtimit të Trojan:

- antivirus i përditësuar periodikisht;

- muri i zjarrit gjithmonë i ndezur;

- sistemi operativ i përditësuar rregullisht;

- duke përdorur informacione vetëm nga burime të besueshme;

- ndalimi për të shkuar në vende të dyshimta;

- përdorimi i fjalëkalimeve të ndryshme për shërbime;

- Është më mirë të futni manualisht adresat e faqeve ku keni një llogari me të dhëna të vlefshme.

Video: virusi trojan

Viruset trojane, murtaja e botës kompjuterike të shekullit të 21-të. Shkurtimisht i quajtur në bisedë - Trojans. Më lejoni t'ju kujtoj se ky emër iu dha në bazë të emrit të qytetit të famshëm, jokriminal, antik të Trojës dhe fitores së grekëve (dananëve) duke përdorur dinakërinë. Për referencë të brezit të ri, që me shumë gjasa e ka parë këtë histori nga një film hollivudian që nuk i qëndron asnjë kritike historike, librat e historisë thonë se lufta nuk zgjati 12 ditë si në film, por çdo ditë për një pak më pak se 10 vjet rrethim dhe natyrshëm nuk pati beteja mes drejtuesve. Nga kjo epokë erdhën edhe fjalët e urta

Kini frikë nga Danaanët që sjellin dhurata

Ata nuk shikojnë dhëmbët e një kali të caktuar

Por le t'ia lëmë këto mospërputhje ndërgjegjes së Hollivudit. Por thelbi i filmit përcillet, apo jo. Kur grekët u dëshpëruan të merrnin qytetin nga stuhia, ata iu drejtuan dinakërisë dhe me ndihmën e kësaj dinake arritën, praktikisht pa humbje, të kapnin qytetin e pathyeshëm për një kohë të gjatë dhe të fitonin një fitore të pakushtëzuar. Duke respektuar të drejtën e autorit, vlen të theksohet se autori i idesë ishte Odiseu i madh. Por unë mendoj se ai nuk e imagjinonte atëherë se ideja e tij brilante sot do të merrte një karakter dhe shkallë shumë më kërcënuese.

Kuajt e Trojës në kohët moderne

Viruset e tanishme Trojan veprojnë në të njëjtin parim. Kjo është, pa pëlqimin tuaj ose ndonjë veprim tjetër konfirmues, këto viruse nuk mund të hyjë në kompjuterin tuaj. Si një kalë trojan, për arsye të dukshme, ai vetë nuk hyri në kështjellë; ata vetë e lanë të hynte. Gjithçka është saktësisht e njëjtë me viruset. Numri i mënyrave dhe justifikimeve të besueshme për të hyrë në kompjuterin tuaj tani është gati një milion. Është e qartë se të gjitha metodat nuk mund të merren parasysh, dhe shumë, duke përfshirë edhe mua, bien në truket e reja herë pas here. Por në përgjithësi, shumica dërrmuese e këtyre llojeve të viruseve kanë të njëjtat simptoma si ato të njerëzve me të ftohtë. Të njëjtat simptoma shfaqen në rrethana të ndryshme.

Një tipar dallues dhe përgjithësisht pozitiv i viruseve të tillë është se ato zakonisht nuk shkaktojnë ndonjë dëm për sistemet operative dhe harduerin. Qëllimi i tyre kryesor është të vjedhin dhe transferojnë informacione të ndryshme të nevojshme, kryesisht skedarë, te mashtruesi. Si rregull, ky është informacion i klasifikuar. Një informacion i tillë përfshin fjalëkalime, kode sekrete aksesi, çelësa enkriptimi dhe gjëra të tjera të ngjashme, nga të cilat ka mjaft.

Për shembull, shumica e të ashtuquajturave hakime të programit të mirënjohur të sistemit të pagesave WebMoney ndodhin pikërisht përmes . Do të doja të vëreja menjëherë, për hir të drejtësisë, se viruse të tillë nuk hakojnë WebMoney, por përfitojnë vetëm nga pakujdesia e plotë e përdoruesit.

Masat paraprake bazë

Në pjesën më të madhe, të gjitha programet antivirus mund të luftojnë këtë lloj virusi, dhe shumica e mureve të zjarrit (firewalls, në rusisht) bllokojnë transferimin e paautorizuar të të dhënave te palët e treta përmes internetit.

Problemi kryesor është se këto lloj virusesh modifikohen shumë lehtë dhe bazat e të dhënave antivirus nuk mund të ndjekin shpejt trendet në ndryshimet në këtë lloj programi. Firewall-et kanë gjithashtu një sërë mangësish në lidhje me këtë problem, zakonisht për shkak të konfigurimit të gabuar, pasi në 99% të rasteve, përdoruesit nuk janë përdorues të mjaftueshëm profesionistë për të konfiguruar në mënyrë profesionale gjëra të tilla mjaft komplekse. Dhe ato që janë konfiguruar në një mënyrë elementare, si rregull, nuk mbrojnë nga asgjë, por janë atje për hir të rendit, në mënyrë që të rinjtë të mos luajnë shaka. Shpesh, shumë përdorues as nuk mund të dallojnë një Firewall të vërtetë nga ai i maskuar si një i tillë falas. Virusi trojan.

Nga rruga, hasa në viruse që silleshin mjaft mizorisht me sistemin e mbrojtjes së kompjuterit, thjesht duke çaktivizuar (ndaluar funksionimin) Firewall-in. Epo, për të siguruar municion të plotë, qasja në faqet antivirus u bllokua. E cila është bërë një praktikë mjaft e zakonshme këto ditë. Kështu, përdoruesi mbetet krejtësisht i zhveshur, dhe nuk ka asgjë me të cilën të mbulohet! Edhe pse ka një anë pozitive, nëse zbuloni një veçori të tillë, atëherë, pa u menduar, mund të them diagnozën - është një virus trojan. Metoda e trajtimit është të telefononi patjetër një specialist dhe mos u përpiqni ta zgjidhni vetë këtë problem nëse nuk jeni të mirë në këtë.

Pra, le të përmbledhim shkurtimisht: viruset trojan janë shumë më të rrezikshëm nga sa mund të mendohet në shikim të parë, por ka edhe një anë pozitive të kësaj medalje: këto janë metoda mjaft efektive për të luftuar këtë lloj infeksioni. Dhe më e rëndësishmja, nuk ka dëme të konsiderueshme të të dhënave. Gjëja kryesore është që pas një infeksioni duhet të ndryshoni fjalëkalimet kudo, ky është një parandalim i mirë.

Sigurisht, ka një numër të madh të programeve të specializuara që kontrollojnë kompjuterin tuaj për viruse. Të gjithë ata kanë funksione "të avancuara" të trajtimit. Ata monitorojnë proceset në memorie, pastrojnë regjistrin e sistemit nga hyrjet e padëshiruara dhe manipulime të tjera të ngjashme.

Mbrojtja e keyloggerit

Keylogger-ët mund të klasifikohen si një klasë e veçantë e viruseve trojan. Për fat të keq, është jashtëzakonisht e vështirë për të kapur këtë lloj programi, pavarësisht se sa paketat anti-virus mburren me algoritmet e tyre të kërkimit. Në vitin 2006, unë vetë shkrova një keyloger në një kompani për një gjë, sinqerisht, të keqe. Më duhej shumë informacion, edhe pasi e përdora me antiviruse moderne të shkruar në 2010, ky keyloger merr frymë lirshëm dhe mbetet i pazbuluar. Detyra e këtij lloj programi është e thjeshtë deri në turp, madje edhe përtej turpit. Kjo është për të regjistruar në një skedar të maskuar të gjitha kombinimet e tasteve që shtypni, manipulimet e pamjeve të përparme dhe herë pas here, për të mos ngjallur dyshime, dërgoni informacione për manipulimet e përdoruesit te sulmuesi. Praktikisht nuk ka metoda të qarta për të luftuar këtë infeksion, ka vetëm kujdes. E vetmja gjë është se nëse keni një Firewall të konfiguruar siç duhet, atëherë ekziston një shans i madh që Fire të kapë tastierën gjatë transferimit të të dhënave, duke djegur veten. Por nëse programi maskohet si një lloj procesi i sistemit Windows, atëherë detyra do të bëhet tepër e ndërlikuar. Por nëse të dhënat hiqen me dorë, domethënë përmes kontaktit të drejtpërdrejtë midis sulmuesit dhe kompjuterit të viktimës, në një flash drive, atëherë të gjitha mjetet janë praktikisht të pafuqishme. Kjo metodë praktikohet shumë shpesh në ndërmarrjet e mëdha. Sidomos administratorët e sistemit. Por jo për qëllime egoiste, por për qëllime mësimore. Si të thuash, për të futur hundët e përdoruesve të pakujdesshëm në vende ku nuk duhet të shkojnë, sepse përdoruesit, si rregull, kur ngatërrojnë diçka, bërtasin "Unë nuk bëra asgjë, nuk shtypa asgjë, " dhe më pas vjen në shpëtim keyloger, në të cilin të gjitha veprimet e përdoruesit janë kapur dhe ai nuk do të jetë më në gjendje ta heqë atë.

Ju mund të zgjidhni lehtësisht një regjistrues çelësash për qëllime edukative thjesht duke gjetur një faqe interneti normale zyrtare të një regjistri. Mos u mundoni të shkarkoni këtë lloj programi nga ndonjë faqe pirate ose e dyshimtë. Është më mirë të blini softuer normal për qëllime të tilla për para.

Fat i mirë dhe internet i sigurt.