Ne paraqesim në vëmendjen tuaj një kurs të ri nga ekipi Kodimi sipas- "Testimi i penetrimit të aplikacioneve në ueb nga e para". Teoria e Përgjithshme, Përgatitja e Mjedisit të Punës, Fuzimi pasiv dhe Gjurmët e Gishtave, Fuzimi aktiv, Dobësitë, Post-Shfrytëzimi, Mjetet, Inxhinieria Sociale dhe më shumë.

Domenet kanë të paktën dy serverë DNS, njëri quhet serveri kryesor i emrave (ns1) dhe tjetri quhet serveri dytësor i emrave (ns2). Serverët dytësorë zakonisht përdoren kur ka një problem me serverin kryesor DNS: nëse një server nuk është i disponueshëm, atëherë i dyti bëhet aktiv. Skema më komplekse janë të mundshme duke përdorur balancimin e ngarkesës, muret e zjarrit dhe grupimet.

Të gjitha regjistrimet DNS për një domen specifik shtohen në serverin kryesor të emrave. Serveri sekondar thjesht sinkronizon të gjithë informacionin, duke e marrë atë nga primar, bazuar në parametrat e vendosur në serverin primar.

Ky udhëzim do të përshkruajë, si të krijoni serverin kryesor DNS që funksionon në CentOS... Ju lutemi vini re se serveri DNS i paraqitur në këtë tutorial do të jetë një DNS publik, që do të thotë se serveri do t'i përgjigjet kërkesave nga çdo adresë IP. Si të kufizoni aksesin në server përshkruhet në këtë manual.

Para se të fillojmë, dua të përmend se DNS mund të instalohet me ose pa një mjedis chroot jail. Mjedisi i burgut chroot kufizon serverin DNS në një drejtori specifike në sistem, në krahasim me aksesin e plotë të sistemit në server. Kështu, çdo cenueshmëri e serverit DNS nuk do të komprometojë të gjithë sistemin. Kufizimi i serverit DNS në një drejtori specifike (një proces i quajtur chrooting) është gjithashtu i dobishëm në kushtet e testimit.

Synimi

Ne do të konfigurojmë një server DNS në kushte testimi për domenin shembull.tst, i cili është një domen hipotetik (jo-ekzistent). Në këtë mënyrë, ne nuk do të ndërhyjmë rastësisht në funksionimin e ndonjë domeni real.

Ky domen ka tre serverët e mëposhtëm.

| Serveri | adresa IP | Shërbimet e pritjes | FQDN |

| Serveri A | 172.16.1.1 | Postë | mail.shembull.tst |

| Serveri B | 172.16.1.2 | Ueb, FTP | www.example.tst ftp.example.tst |

| Serveri C | 172.16.1.3 | Serveri kryesor DNS | ns1.shembull.tst |

Ne do të konfigurojmë serverin kryesor DNS dhe do të shtojmë domenin e kërkuar dhe të dhënat DNS siç tregohet në tabelë.

Vendosja e emrave të hosteve

Të gjithë hostet duhet të identifikohen saktë në termat e FQDN. Kjo mund të bëhet duke përdorur metodën e mëposhtme.

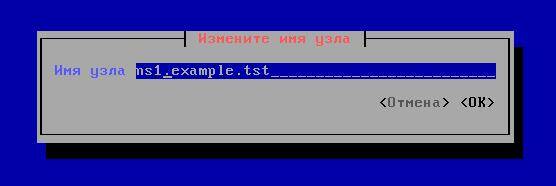

Ata që duan një ndërfaqe grafike mund të përfitojnë nga mjetet e NetworkManaget. Për ta bërë këtë, shkruani komandën nmtui... Ndërfaqja pseudografike e mëposhtme do të hapet:

Zgjidhni "Ndrysho emrin e hostit" dhe futni ns1.example.tst

Kur të keni mbaruar, klikoni dhe OK.

Një mënyrë tjetër, vetëm në një komandë:

Hostnamectl set-hostname ns1.example.tst

Pas instalimit, emri i hostit mund të kontrollohet me komandën e mëposhtme.

# emri i hostit ns1.example.tst

Statusi i hostnamectl

Sigurohuni që emri i hostit të jetë vendosur saktë për të gjithë serverët përpara se të vazhdoni në hapin tjetër.

Instalimi i paketave

Ne do të përdorim bind për DNS, i cili mund të vendoset lehtësisht me komandën yum.

Instalimi i DNS pa chroot:

# yum install bind

Instalimi i DNS me chroot:

# yum install bind bind-chroot

Përgatitja e skedarëve të konfigurimit

Siç u përmend më herët, bind mund të konfigurohet me ose pa chroot. Shtigjet ndryshojnë pak në varësi të faktit nëse chroot është instaluar apo jo.

| Rruga për në skedarin e konfigurimit | Rruga drejt skedarëve të zonës | |

| Pa chroot | / etj / | / var / me emrin / |

| Me chroot | / var / me emrin / chroot / etj / | / var / me emrin / chroot / var / me emrin / |

Mund të përdoret skedari i paracaktuar i konfigurimit me emrin.conf. Sidoqoftë, ne do të përdorim një shembull tjetër skedar konfigurimi për lehtësinë e përdorimit.

Bërja e një kopje rezervë të skedarit /etc/named.conf

Cp /etc/named.conf /etc/named.conf.bak

# cp /usr/share/doc/bind-9.9.4/sample/etc/named.rfc1912.zones /etc/named.conf

# cp /usr/share/doc/bind-9.9.4/sample/etc/named.rfc1912.zones /var/named/chroot/etc/named.conf

Tani që ka një kopje rezervë të skedarit të konfigurimit dhe vetë skedari origjinal është ndryshuar, le të vazhdojmë.

# vim /etc/named.conf

# vim /var/named/chroot/etc/named.conf

Rreshtat e mëposhtëm janë shtuar/ndryshuar.

Opsionet (## shtegu për skedarët e zonës ## drejtoria "/ var / named"; ## kërkesat për përcjellje në serverin publik DNS të Google për domenet jo-lokale ## përcjellës (8.8.8.8;); ## Deklarata e zonës përpara për shembull.tst ## zona "example.tst" IN (lloji master; skedari "example-fz"; ## skedari i zonës përpara ndodhet në / var / me emrin ## lejo-përditësim (asnjë;) ;); ## deklarimi i zonës së kundërt për rrjetin 172.16.1.0 ## zona "1.16.172.in-addr.arpa" IN (lloji master; skedari "rz-172-16-1"; skedari ## për zonën e kundërt është ndodhet në / var / me emrin ## lejo-përditësim (asnjë;);

Përgatitja e skedarëve të zonës

Skedarët e zonës së parazgjedhur krijohen automatikisht në / var / named ose / var / named / chroot / var / named (për chroot).

Duke supozuar se nuk ka skedarë të zonës së paracaktuar, ne mund të kopjojmë skedarët e mostrës nga / usr.

# cp /usr/share/doc/bind-9.9.4/sample/var/named/named.* / var / me emrin /

# cp /usr/share/doc/bind-9.9.4/sample/var/named/named.* / var / named / chroot / var / emërtuar

Mirë. Tani skedarët e zonës së paracaktuar janë gati, ne krijojmë skedarët tanë të zonës për shembull.tst dhe rrjetin 172.16.1.0. Ka disa gjëra që duhen mbajtur parasysh gjatë krijimit të skedarëve të zonës.

- Simboli '@' qëndron për NULL në skedarët e zonës.

- Çdo regjistrim plotësisht i kualifikuar i emrit të domenit (FQDN) përfundon me një pikë '.' Për shembull. mail.shembull.tst. Pa pikë, do të ketë probleme.

1. Zonë e drejtpërdrejtë

Zona përpara përmban një hartë të konvertimeve nga emrat në adresat IP. Për domenet publike, domenet DNS të pritura në pritje, të përfshira në skedarin e zonës përpara.

# vim / var / me emrin / shembull-fz

# vim / var / me emrin / chroot / var / me emrin / shembull-fz $ TTL 1D @ NË SOA ns1.example.tst. mial.shembull.tst. (0; serial 1D; rifresko 1H; riprovo 1W; skadon 3H); minimumi IN NS ns1.shembull.tst. IN A 172.16.1.3 mail IN A 172.16.1.1 IN MX 10 mail.example.tst. www IN A 172.16.1.2 ns1 IN A 172.16.1.3 ftp IN CNAME www.example.tst.

Shpjegim: Brenda skedarit të zonës, SOA do të thotë fillimi i autorizimit. Ky është emri i domain-it plotësisht i kualifikuar i një serveri autoritar të emrave. Pas emrit të domenit plotësisht të kualifikuar, ka një adresë emaili kontakti. Meqenëse ne nuk mund të përdorim '@' në [email i mbrojtur], ne e rishkruajmë adresën e emailit si mial.example.tst.

- NS: Emri i serverit

- A: Një regjistrim ose regjistrim i një adrese është një adresë IP

- MX: Hyrja në shkëmbyesin e postës. Këtu përdorim vetëm një MX me prioritet 10. Në rastin e MX-ve të shumta, ne mund të përdorim prioritete të ndryshme dixhitale. Numri i poshtëm fiton. Për shembull, MX 0 është më i mirë se MX 1.

- CNAME: emër kanonik. Nëse një server pret shumë shërbime, ka shumë të ngjarë që shumë emra të përkthehen në një server të vetëm. CNAME sinjalizon se cilat emra të tjerë mund të ketë serveri dhe i referohet emrit që gjendet në rekordin A.

2. Zona e kundërt

Zona e kundërt përmban një hartë të përkthimeve nga adresat IP në emra. Këtu krijojmë një zonë të kundërt për rrjetin 172.16.1.0. Në një domen real, serveri DNS i pronarit të bllokut publik IP gjendet në skedarin e zonës së kundërt.

# vim / var / me emrin / rz-172-16-1

# vim / var / me emrin / chroot / var / me emrin / rz-172-16-1 $ TTL 1D @ NË SOA ns1.example.tst. sarmed.shembull.tst. (0; serial 1D; rifresko 1H; riprovo 1W; skadon 3H); minimumi IN NS ns1.shembull.tst. 1 NË PTR mail.example.tst. 2 NË PTR www.example.tst. 3 NË PTR ns1.shembull.tst.

Shpjegim: Shumica e parametrave të përdorur në zonën e kundërt janë identike me zonën përpara, me përjashtim të njërit.

- PTR: Regjistri PTR ose Pointer, tregon emrin e domain-it plotësisht të kualifikuar

Përfundimi

Tani që skedarët e zonës janë gati, ne do të konfigurojmë lejen e skedarëve të zonës.

# chgrp me emrin / var / me emrin / *

# chgrp me emrin / var / me emrin / chroot / var / me emrin / *

Tani do të vendosim adresën IP të serverit DNS.

# vim /etc/resolv.conf serveri i emrave 172.16.1.3

Më në fund, ne mund të nisim shërbimin DNS dhe të sigurohemi që ai të shtohet në autostart.

# shërbim me emrin rinisje # chkconfig emërtuar në

Testimi DNS

Ne mund të përdorim dig ose nslookup për të testuar DNS. Së pari, ne do të instalojmë paketat e kërkuara.

# yum install bind-utils

1. Testimi i zonës përpara duke përdorur dig

# dig shembull.tst ;; - >> HEADER<<- opcode: QUERY, status: NOERROR, id: 31184 ;; QUESTION SECTION: ;example.com. IN A ;; ANSWER SECTION: example.com. 86400 IN A 172.16.1.3 ;; AUTHORITY SECTION: example.com. 86400 IN NS ns1.example.com. ;; ADDITIONAL SECTION: ns1.example.com. 86400 IN A 172.16.1.3

2. Kontrollimi i PTR me dig

Kur përdorni dig për testim, gjithmonë duhet të kërkoni statusin "NOERROR". Çdo gjendje tjetër do të thotë se diçka nuk është në rregull.

# dig -x 172.16.1.1 ;; - >> HEADER<<- opcode: QUERY, status: NOERROR, id: 27415 ;; QUESTION SECTION: ;1.1.17.172.in-addr.arpa. IN PTR ;; ANSWER SECTION: 1.1.16.172.in-addr.arpa. 86400 IN PTR mail.example.tst. ;; AUTHORITY SECTION: 1.16.172.in-addr.arpa. 86400 IN NS ns1.example.tst. ;; ADDITIONAL SECTION: ns1.example.tst. 86400 IN A 172.16.1.3

3. Kontrollimi i MX me dig

# dig shembull.tst mx ;; - >> HEADER<<- opcode: QUERY, status: NOERROR, id: 35405

;; QUESTION SECTION:

;example.tst. IN MX

;; ANSWER SECTION:

example.tst. 14366 IN MX 10 mail.example.tst.

Këshilla për zgjidhjen e problemeve

- Unë kam SELinux të çaktivizuar.

- Sigurohuni që muri juaj i zjarrit të mos bllokojë portin UDP 53

- / var / log / mesazhet duhet të përmbajnë informacione të dobishme në rast se diçka nuk është në rregull

- Sigurohuni që skedarët e zonës janë në pronësi të përdoruesit 'me emër'

- Sigurohuni që adresa IP e serverit DNS të vijë e para në /etc/resolv.conf

- Nëse po përdorni shembull.tst në një laborator, sigurohuni që ta shkëputni serverin nga Interneti, pasi shembull.tst është një domen që nuk ekziston.

Për ta përmbledhur, ky tutorial fokusohet në pritjen e domenit shembull.tst në një laborator për qëllime demonstrimi. Ju lutemi mbani mend se ky nuk është një udhëzues për krijimin e një serveri publik DNS, siç është një server DNS, që u përgjigjet kërkesave nga çdo adresë IP. Nëse po konfiguroni një server DNS prodhimi, sigurohuni që të kontrolloni se cilat politika zbatohen për DNS publike. Një mësim tjetër përfshin krijimin e një DNS dytësor, kufizimin e aksesit në një server DNS dhe zbatimin e DNSSEC.

Garantuesi është një ndërmjetës i besueshëm ndërmjet pjesëmarrësve në transaksion.

Shumica e përdoruesve të internetit e dinë që një server DNS përkthen emrat e faqeve në adresa IP. Dhe zakonisht këtu përfundon njohuria për një server DNS. Ky artikull synon të hedhë një vështrim më të thellë në funksionet e tij.

Pra, le të imagjinojmë që ju duhet të korrigjoni një rrjet për të cilin ofruesi ka caktuar një bllok adresash "të ndershme" ose të konfiguroni serverin tuaj DNS që të konfigurohet në rrjetin lokal. Këtu do të dalin menjëherë në sipërfaqe të gjitha llojet e fjalëve të frikshme, si "zone", "transferim", "përcjellës", "in-addr.arpa" e kështu me radhë. Le ta kuptojmë gradualisht me gjithë këtë.

Në një mënyrë shumë abstrakte, mund të themi se çdo kompjuter në internet ka dy identifikues kryesorë - ky është një emër domain (për shembull, www..0.0.1). Por abstraktiteti qëndron në faktin se një kompjuter mund të ketë disa adresa IP (për më tepër, secila ndërfaqe mund të ketë adresën e vet, përveç kësaj, disa adresa mund t'i përkasin një ndërfaqeje), dhe gjithashtu mund të ketë disa emra. Për më tepër, ata mund të komunikojnë me një ose disa adresa IP. Dhe së treti, kompjuteri mund të mos ketë fare emër domain.

Siç u përmend më herët, detyra kryesore e një serveri DNS është të përkthejë emrat e domeneve në adresa IP dhe anasjelltas. Në agimin e internetit, kur ishte ende një ARPANET, kjo u zgjidh duke mbajtur lista të gjata të të gjitha rrjeteve kompjuterike. Për më tepër, një kopje e një liste të tillë duhej të ishte në çdo kompjuter. Natyrisht, me rritjen e rrjetit, kjo teknologji nuk u bë më e përshtatshme për përdoruesit, sepse këta skedarë ishin të mëdhenj dhe përveç kësaj, ata gjithashtu duhej të sinkronizoheshin. Meqë ra fjala, disa nga këto "jehona të së shkuarës" të kësaj metode mund të gjenden edhe sot. Kështu mund të futni adresat e serverëve me të cilët punoni rregullisht në skedarin HOSTS (si në UNIX ashtu edhe në Windows).

Pra, sistemi i papërshtatshëm "me një skedar" u zëvendësua nga DNS - një strukturë hierarkike emrash e shpikur nga Dr. Paul Mokapetris.

Pra, ekziston një "rrënjë e pemës" - "." (pikë). Duke qenë se kjo rrënjë është e njëjtë për të gjitha domenet, zakonisht nuk vendoset pika në fund të emrit. Por përdoret në përshkrimet DNS dhe kjo është diçka për t'u mbajtur mend. Nën këtë "rrënjë" janë domenet e nivelit të parë. Ka pak prej tyre - com, net, edu, org, mil, int, biz, info, gov (etj.) dhe domenet shtetërore, për shembull, ua. Domenet e nivelit të dytë janë akoma më të ulëta, dhe madje edhe më të ulëta - i treti, e kështu me radhë.

Çfarë është një hierarki nga poshtë-lart

Gjatë konfigurimit, specifikohet adresa e të paktën një serveri DNS, por si rregull, ka dy prej tyre. Më pas, klienti dërgon një kërkesë në këtë server. Serveri që ka marrë kërkesën ose përgjigjet nëse e di përgjigjen, ose e përcjell kërkesën në serverin "upstream" (nëse njihet), ose menjëherë në rrënjë, pasi çdo server DNS i di adresat e serverëve DNS rrënjë.

Pastaj kërkesa fillon të zbresë - serveri rrënjësor e përcjell kërkesën te serveri i nivelit të parë, ky i fundit - te serveri i nivelit të dytë, e kështu me radhë.

Përveç një "lidhjeje vertikale" të tillë, ekzistojnë edhe ato "horizontale", sipas parimit "primare - dytësore". Dhe nëse supozojmë se serveri që i shërben domenit dhe funksionon “pa rrjetë sigurie” befas bëhet i padisponueshëm, atëherë edhe kompjuterët e vendosur në këtë domen do të bëhen të padisponueshëm! Kjo është arsyeja pse, kur regjistroni një domen të nivelit të dytë, kërkohet të tregohen të paktën dy serverë DNS që do t'i shërbejnë këtij domeni.

Ndërsa Interneti vazhdoi të rritej, të gjitha domenet e nivelit të lartë u ndanë në nëndomanë ose zona. Çdo zonë është një domen i pavarur, por kur hyn në bazën e të dhënave të emrave, ajo kërkon domenin prind. Zona mëmë i garanton zonës së fëmijës të drejtën për të ekzistuar dhe është përgjegjëse për sjelljen e saj në rrjet (ashtu si në jetën reale). Çdo zonë duhet të ketë të paktën dy serverë DNS që mbajnë një bazë të dhënash DNS për atë zonë.

Kushtet kryesore për funksionimin e serverëve DNS në një zonë janë prania e një lidhjeje të veçantë me internetin dhe vendosja e tyre në rrjete të ndryshme për të siguruar tolerancën e gabimeve. Prandaj, shumë organizata mbështeten te ISP-të për të mirëmbajtur serverët DNS sekondarë dhe terciar për përfitimin e tyre.

Serverë rekurzivë dhe jo rekurzivë

Serverët DNS mund të jenë rekurzivë dhe jo rekurzivë. Dallimi është se ato rekurzive i kthejnë gjithmonë një përgjigje klientit, pasi ato gjurmojnë në mënyrë të pavarur referencat për serverët e tjerë DNS dhe i anketojnë ato, ndërsa ato jo-rekurzive i kthejnë këto referime te klienti, dhe klienti duhet të kërkojë në mënyrë të pavarur serverin e specifikuar.

Serverët rekurzivë zakonisht përdoren në nivele të ulëta, për shembull, në rrjetet lokale, pasi ato ruajnë të gjitha përgjigjet e ndërmjetme, dhe kështu me radhë kërkesat pasuese ndaj tij, përgjigjet do të kthehen më shpejt. Dhe serverët jo-rekurzivë janë shpesh në krye të hierarkisë, sepse ata marrin aq shumë kërkesa sa që thjesht nuk ka burime të mjaftueshme për të ruajtur përgjigjet.

Forwarders - kërkoni "forwarders" dhe përshpejtuesit e zgjidhjes së emrit

Serverët DNS kanë një pronë mjaft të dobishme - aftësinë për të përdorur të ashtuquajturat "forwarders". Një server "i sinqertë" DNS kërkon në mënyrë të pavarur serverët e tjerë dhe gjen përgjigjen e duhur. Por nëse rrjeti juaj është i lidhur me internetin përmes një linje të ngadaltë (për shembull, dial-up), atëherë ky proces mund të zgjasë shumë. Prandaj, mund t'i ridrejtoni këto kërkesa, për shembull, te serveri i ofruesit dhe më pas thjesht të pranoni përgjigjen e tij.

Përdorimi i "forwarders" të tillë mund të jetë i dobishëm për kompanitë e mëdha me rrjete të shumta. Pra, në çdo rrjet, mund të instaloni një server DNS relativisht të dobët dhe të specifikoni një makinë më të fuqishme me një linjë më të shpejtë si "forwarder". Pra, rezulton se të gjitha përgjigjet do të ruhen nga ky server më i fuqishëm, i cili do të çojë në zgjidhje më të shpejtë të emrit për të gjithë rrjetin.

Çdo domen mban bazën e vet të të dhënave DNS, e cila duket si një koleksion skedarësh të thjeshtë teksti. Ato janë të vendosura në serverin kryesor (primar) DNS dhe kopjohen herë pas here nga serverët dytësorë. Dhe në konfigurimin e serverit tregohet se cili skedar përmban përshkrime të zonave, si dhe nëse serveri është primar ose sekondar për këtë zonë.

Adresa unike

Një adresë unike e Internetit krijohet duke shtuar një emër domaini në emrin e hostit. Kështu, një kompjuter, për shembull, "fred" në domenin, për shembull, "smallorg.org" do të quhet fred.smallorg.org. Nga rruga, një domen mund të përmbajë si host ashtu edhe zona. Për shembull, domeni smallorg.org mund të përmbajë hostin fred.smallorg.org dhe në të njëjtën kohë të presë zonën acctg.smallorg.org, e cila është një nëndomain dhe mund të përmbajë një host tjetër barney.acctg.smallorg.org. Ndërsa kjo thjeshton bazën e të dhënave të emrave, e bën më të vështirë gjetjen e hosteve në internet.

DNS zbaton tre skenarë për gjetjen e një adrese IP në një bazë të dhënash.

- Një kompjuter që duhet të lidhet me një kompjuter tjetër në të njëjtën zonë kërkon serverin lokal DNS që zona të kërkojë adresën IP të kompjuterit në distancë. Serveri lokal DNS, i cili e ka këtë adresë në bazën e të dhënave lokale të emrave, kthen adresën IP të kërkuar në kompjuterin që ka bërë kërkesën.

* Një kompjuter që duhet të lidhet me një kompjuter në një zonë tjetër kërkon serverin lokal DNS për zonën e tij. Serveri lokal DNS zbulon se kompjuteri i synuar është në një zonë tjetër dhe kërkon serverin rrënjë DNS. Serveri kryesor DNS zbret në pemën e serverit DNS dhe gjen serverin përkatës lokal DNS. Prej saj, ai merr adresën IP të kompjuterit të kërkuar. Serveri kryesor DNS më pas ia kalon këtë adresë serverit lokal DNS që dërgoi kërkesën. Serveri lokal DNS kthen adresën IP në kompjuterin nga i cili është bërë kërkesa. Së bashku me adresën IP, transmetohet një vlerë e veçantë - TTL (koha për të jetuar). Kjo vlerë i tregon serverit lokal DNS për sa kohë mund të ruajë adresën IP të kompjuterit të largët në cache-in e tij. Kjo rrit shpejtësinë e përpunimit të kërkesave të mëvonshme.

* Një kompjuter që duhet të rivendosë një lidhje me një kompjuter në një zonë tjetër kërkon serverin lokal DNS për zonën e tij. Serveri lokal DNS kontrollon nëse ky emër është në cache-in e tij dhe nëse TTL ka skaduar. Nëse adresa është ende në cache dhe TTL nuk ka skaduar, atëherë adresa IP dërgohet te kompjuteri kërkues. Kjo konsiderohet një përgjigje e paautorizuar sepse serveri lokal DNS beson se adresa IP e kompjuterit në distancë nuk ka ndryshuar që nga kërkesa e fundit.

Në të tre rastet, kompjuterit i nevojitet vetëm adresa IP e serverit lokal DNS për të gjetur një kompjuter në internet. Puna e mëtejshme për gjetjen e adresës IP që përputhet me emrin e kërkuar kryhet nga serveri lokal DNS. Siç mund ta shihni, tani gjithçka është shumë më e lehtë për kompjuterin lokal.

Ndërsa pema DNS u rrit, kërkesa të reja u vendosën në serverët e Sistemit të Emrave të Domainit. Siç u përmend më herët, serverët prindër DNS duhet të kenë adresat IP të serverëve të tyre DNS të fëmijëve në mënyrë që të përpunojnë siç duhet kërkesat e adresës DNS nga emri në IP. Që pyetjet DNS të përpunohen siç duhet, një kërkim i pemës DNS duhet të fillojë në një pikë specifike. Gjatë fillimit të internetit, shumica e kërkimeve të emrave ishin për emrat lokalë të hosteve. Shumica e trafikut DNS shkoi brenda zonës lokale dhe, në rastin më të keq, arriti te serverët mëmë DNS. Megjithatë, me rritjen e popullaritetit të internetit dhe, në veçanti, Uebit, gjithnjë e më shumë pyetje DNS u bënë për hostet në distancë jashtë zonës lokale. Kur serveri DNS nuk e gjente emrin e hostit në bazën e të dhënave të tij, duhej të kërkonte serverin e largët DNS. Kandidatët më të përshtatshëm për serverët DNS në distancë, natyrisht, janë serverët DNS të nivelit të lartë, të cilët kanë informacion të plotë për pemën e domenit dhe janë në gjendje të gjejnë serverin e saktë DNS përgjegjës për zonën të cilës i përket hosti i kërkuar. Pastaj ata gjithashtu kthejnë adresën IP të hostit të dëshiruar në serverin lokal DNS. E gjithë kjo çon në mbingarkesa kolosale të serverëve rrënjë DNS. Për fat të mirë, nuk ka aq shumë prej tyre dhe të gjithë e shpërndajnë ngarkesën në mënyrë të barabartë midis tyre. Serverët lokalë DNS komunikojnë me serverët DNS të domeneve të nivelit të lartë duke përdorur protokollin DNS, i cili do të diskutohet më vonë në këtë kapitull.

DNS është një rrugë me dy drejtime. DNS jo vetëm që kërkon një adresë IP nga një emër i caktuar pritës, por është gjithashtu i aftë të kryejë operacionin e kundërt, d.m.th. përcaktoni emrin e hostit në rrjet me adresën IP. Shumë serverë Web dhe FTP në internet kufizojnë aksesin bazuar në domenin të cilit i përket klienti. Pas marrjes së një kërkese lidhjeje nga klienti, serveri kalon adresën IP të klientit te serveri DNS si një kërkesë e kundërt DNS. Nëse zona DNS e klientit është konfiguruar saktë, atëherë pyetja do të kthejë emrin e hostit të klientit, i cili më pas përdoret për të vendosur nëse do të pranohet ose jo ky klient në server.

Konfigurimi manual. Dritaret.

Në MS Windows, adresa e serverit DNS, emri i domenit dhe emri i hostit vendosen në cilësimet e rrjetit (zgjidhni protokollin TCP / IP, shkoni te vetitë e tij dhe zgjidhni skedën DNS).

Të paktën dy serverë janë përgjegjës për secilën zonë DNS. pjesa tjetër janë dytësore, dytësore. Serveri kryesor përmban skedarët origjinal të bazës së të dhënave DNS për zonën e tij. Serverët dytësorë i marrin këto të dhëna përmes rrjetit nga serveri primar dhe kërkojnë periodikisht serverin primar për të përditësuar të dhënat (një tregues i përditësimit të të dhënave është një rritje në numrin serial në regjistrimin SOA - shih më poshtë). Në rast se të dhënat në serverin primar përditësohen, serveri dytësor kërkon një "transferim të zonës" - dmth. databaza e zonës së kërkuar. Zona transferohet duke përdorur TCP, portin 53 (në krahasim me kërkesat që drejtohen në UDP / 53).

Ndryshimet e bazës së të dhënave DNS mund të bëhen vetëm në serverin primar. Nga pikëpamja e shërbimit të kërkesave të klientëve, serverët primar dhe dytësorë janë identikë, të gjithë lëshojnë autoritare përgjigjet. Rekomandohet që serverët primar dhe dytësorë të jenë në rrjete të ndryshme për të rritur besueshmërinë e përpunimit të kërkesave në rast se rrjeti i njërit prej serverëve bëhet i padisponueshëm. Serverët DNS nuk kanë nevojë të jenë në domenin për të cilin janë përgjegjës.

Shënim. Serveri sekondar nuk merr domosdoshmërisht të dhëna direkt nga serveri primar; Një server tjetër dytësor mund të shërbejë si burim të dhënash. Në secilin rast, serveri i burimit të të dhënave për një server dytësor të caktuar quhet "master". Pjesa tjetër e këtij seksioni supozon se serveri dytësor po merr të dhënat e zonës direkt nga serveri primar.

23.2. Kërkesa SNiP për pajisjet e rrjetit kompjuterik

Kërkesa SCS

Dokumentacioni:

SCS i projektuar dhe/ose i operuar duhet të zbatohet në përputhje me dispozitat e dokumenteve rregullatore të mëposhtme:

- GOST R 53245-2008 Teknologjia e informacionit. Sisteme kabllore të strukturuara. Instalimi i komponentëve kryesorë të sistemit. Metodat e testimit;

- GOST R 53246-2008 Teknologjia e informacionit. Sisteme kabllore të strukturuara. Projektimi i komponentëve kryesorë të sistemit;

- ISO / IEC 11801: 2010 Teknologjia e informacionit - Kablloja gjenerike për ambientet e klientëve - Amendamenti 2 (Teknologjia e informacionit. Kablloja e strukturuar për ambientet e klientëve. Botimi i 2-të);

- ISO / IEC 14763-1: 1999 Teknologjia e informacionit - Zbatimi dhe funksionimi i kabllove të ambienteve të klientit - Pjesa 1: Administrimi.

- ISO / IEC 14763-2: 2000 Teknologjia e informacionit. Zbatimi dhe funksionimi i kabllove të ambienteve të klientit - Pjesa 2: Planifikimi dhe instalimi

- ISO / IEC 14763-3: 2006 Teknologjia e informacionit. Zbatimi dhe funksionimi i kabllove të ambienteve të klientit - Pjesa 3: Testimi i kabllove me fibra optike.

Kërkesat për strukturën e SCS:

struktura e SCS duhet të përfshijë komponentët e kabllit trunk (vertikal) dhe shpërndarës (horizontal). Në këtë rast, komponenti kryesor i kabllos telefonike i SCS rekomandohet të kryhet me një kabllo me shumë çifte të një kategorie jo më të ulët se 5e. Karakteristikat kryesore të një kablloje të kategorisë 5e nuk duhet të jenë më keq:

- gjerësia e brezit të sinjalit - 100 MHz;

- impedanca e valës në 100 MHz - 100 ± 15 Ohm;

- shpejtësia e përhapjes së sinjalit (NVP) - 68%;

- Rezistenca DC - ≤ 10 Ohm / 100 m;

- Kapaciteti i çiftit të përdredhur - ≤ 56 nF / km;

- animi kohor i vonesës (shtresa e vonesës) me 100 MHz - 45 ns / 100 m;

- vonesa e përhapjes në 100 MHz - 536 ns / 100 m.

Komponenti kryesor kabllor i SCS për pajisjet aktive LAN rekomandohet të kryhet me një kabllo optike multimode ose një-mode, përkatësisht:

- jo më keq se OM3 me një gjerësi brezi prej 2000 MHz × km për një gjerësi brezi të modalitetit efektiv (EMB) në 850 nm, me një strukturë kabllore prej 50/125 mikron për valët e dritës prej 850 nm, 1300 nm;

- jo më keq se OS1 me një strukturë kabllore 9 (8) / 125 µm për valë të lehta me gjatësi 1310 nm, 1550 nm.

Për rrjetet e vogla (deri në 120 porte, shih pikën 6.4.2) me vendosjen e ndërprerësve LAN në objekt dhe respektimin e gjatësive të trungut midis portave të tyre jo më shumë se 90 m, lejohet përdorimi i një kabllo bakri UTP prej kategoria që siguron gjerësinë e brezit të kërkuar të seksionit të shtyllës kurrizore të rrjetit.

Kanalet optike të shtyllës kurrizore preferohet të kryhen me tepricë sipas një skeme që merr parasysh strukturën organizative të LAN-it dhe përjashton një pikë të vetme dështimi të rrjetit të shtyllës kurrizore. Numri i fibrave optike në kabllot e trungut duhet të jetë së paku 4.

Gjatë projektimit të komponentit të shtyllës optike të SCS, duhet të sigurohet përputhshmëria me sistemin LAN të objektit për sa i përket moduleve optike të pajisjeve aktive, lidhësve optikë të përdorur në to, të tilla si fibra optike.

Gjatë vendosjes së kabllove të trungut midis ndërtesave të një objekti, kanalizimet përkatëse të kanalizimeve për sistemet me rrymë të ulët që ekzistojnë në objekt duhet të përdoren sa më shumë që të jetë e mundur. Në mungesë të kësaj të fundit, vendosja e kabllove të trungut duhet të kryhet në tokë. Organizimi i linjave ajrore të komunikimit nuk lejohet.

Në rastin e përgjithshëm, struktura e SCS duhet të përfshijë kryqin kryesor, të instaluar mundësisht në katet përdhese të objektit, dhe qendrat e ndërrimit të dyshemesë (në tekstin e mëtejmë si ECC), të instaluara në katet e një ndërtese ose vende ku një numri i përdoruesve është i përqendruar. Kryqi kryesor mund të kombinohet me ECC.

Kryqi kryesor SCS duhet të instalohet në dhomën e kontrollit (në tekstin e mëtejmë PA), EKC - në dhoma të veçanta në dysheme. Nëse nuk është e mundur të ndahen ambiente të veçanta për ECC, vendosja e tyre në korridoret, mjediset teknologjike ose zyra të objektit është e lejuar. Në këtë rast, kabineti i telekomunikacionit duhet të jetë i pajisur me një bravë. Pajisjet e kornizës kryesore të shpërndarjes, EKT duhet të instalohen në kabinete standarde 19 inç, në dysheme ose të montuara në mur, lartësia e të cilave duhet të përcaktohet nga projekti.

Në vendet e punës, dy priza informacioni RJ ‑ 45 (përveç nëse specifikohet ndryshe në termat e referencës) duhet të instalohen në një kuti në të njëjtin bllok me priza elektrike. Lejohet, me marrëveshje me përdoruesin fundor, të instalohen prizat e informacionit të fshehura në mur, sipër, në kapa ose në raftet e shërbimit në vende të veçanta në vende të veçanta, ose së bashku me priza elektrike, ose veçmas.

Numri i porteve SCS të instaluara në objekte duhet të marrë parasysh perspektivat e zhvillimit të institucioneve në drejtim të rritjes së numrit të punonjësve, ndërsa numri total i porteve duhet të përcaktohet me marrëveshje me përdoruesin përfundimtar.

Vendosja e kabllove të trungut SCS duhet të kryhet në tabaka të veçanta metalike, kur është e mundur, me shfrytëzim maksimal të hapësirës pas tavanit të rremë dhe ngritësve të ndërtesës. Brenda ZM, struktura kabllore duhet të kryhet në hapësirën e kateve të ngritura ose, në mungesë të këtyre të fundit, në tabaka metalike mbi kabinetet e telekomunikacionit. Tabakat duhet të tokëzohen në autobusin e tokëzimit mbrojtës në përputhje me kërkesat e PUE dhe kërkesat e dokumentacionit të punës.

Vendosja e kabllove të komponentit horizontal të SCS duhet të kryhet në kanalet e murit. Një pjesë e komponentit të kabllove horizontale, e ngjashme me atë të trungut, mund të vendoset në tabaka, duke përfshirë edhe ato ekzistuese në objekt, nëse ka hapësirë të mjaftueshme të lirë në to. Në disa vende të objekteve, lejohet vendosja e kabllove të përbërësit horizontal të SCS, siç është rënë dakord me përdoruesin përfundimtar, të fshehura në mur, dysheme, duke përdorur tuba plastikë që formojnë kanale. Kur komponenti horizontal i SCS dhe kablloja elektrike kombinohen në një kuti, kutia duhet të përmbajë dy seksione, të ndara nga një ndarje.

Vendosja e pikave të informacionit duhet të kryhet në përputhje me planet për vendosjen e vendeve të punës të ofruara nga përdoruesi përfundimtar. Vendosja e prizave të informacionit të krijuara për të lidhur sistemet e aksesit me valë (Wi-Fi), sistemet inxhinierike, sistemet e sigurisë (dispeçimi, mbikëqyrja video, sistemi i kontrollit të aksesit (në tekstin e mëtejmë - ACS), etj.), duke përdorur SCS si një mjet transmetimi, duhet të jetë kryhet në përputhje me specifikimet teknike të nxjerra nga projektuesit e këtyre sistemeve.

23.3. Kërkesa SNiP për pajisjet e ambienteve për projektimin e rrjeteve kompjuterike

Kërkesat për pajisjen e dhomave të kontrollit

Pajisjet PA duhet të kryhen në përputhje me kërkesat e kodeve të ndërtimit СН512.

ZM duhet të vendoset në një ndërtesë kapitale në katet mbi bodrumin, larg dhomave me procese teknologjike të lagështa dhe pluhur (tualete, kuzhina) dhe vende për instalime të fuqishme elektrike (ashensorë, grupe gjeneratorësh). Kur zgjidhni një dhomë poshtë bodrumit, duhet të merren masa për të hidroizoluar PA. Në ZM, nuk lejohet prania e tubit tranzit (furnizimi me ujë, rrjeti i ngrohjes) dhe instalimet elektrike.

Dimensionet e PA duhet të përcaktohen nga kërkesat e projektimit për vendosjen e pajisjeve, kalimet teknologjike për punën e instalimit, riparimit dhe mirëmbajtjes, si dhe kërkesat e sistemit të kondicionimit në lidhje me kushtet e nevojshme për vendosjen e pajisjeve në mënyrë që të ruajnë në mënyrë më efektive standardet e kërkuara klimatike.

PA duhet të pajiset me sisteme klimatike për të ruajtur parametrat e mëposhtëm klimatik në to:

Për të ruajtur pajisjet në rast zjarri, instalimet automatike të fikjes së zjarrit me gaz duhet të instalohen në ZM.

Dyshemeja PA duhet të mbulohet me një material antistatik - linoleum ose tjetër që nuk grumbullon elektricitet statik, me një rezistencë prej të paktën 106 ohms. Ngarkesat e lejuara të shpërndara dhe të përqendruara në dyshemenë PA duhet të zgjidhen në përputhje me SNiP 2.01.07, duke marrë parasysh peshën e pajisjeve të instaluara në PA.

Nëse respektohen kushtet e temperaturës dhe lagështisë së funksionimit të pajisjes, lejohet, me marrëveshje me përdoruesin përfundimtar, të përdoret ajrimi natyror për të hequr nxehtësinë e tepërt nga pajisja në PA.

Në PA për të gjithë konsumatorët e ambienteve të specifikuara, duhet të instalohet një panel elektrik me një çelës të përbashkët të furnizimit me energji elektrike hyrëse. Dimensionet e tabelës hyrëse, hekurudha DIN e montimit të saj duhet të lejojnë instalimin e ndërprerësve për lidhjen e të gjithë konsumatorëve, të përcaktuara nga projekti për furnizimin me energji elektrike të pajisjeve PA.

Vendosja e kabllove të energjisë në PA duhet të kryhet në hapësirën e dyshemesë së ngritur ose (në mungesë të tij) në tabaka metalike të veçanta të instaluara mbi TS. Kalimet e kabllove të energjisë, instalimi i prizave shtëpiake në PA duhet të kryhet në kuti muri.

Gjatë formimit të objekteve të ITS me një numër të vogël (deri në 60) përdoruesish, ku nuk kërkohet ose nuk është praktike të sigurohet funksionimi i garantuar i pandërprerë i pajisjeve, mund të zbatohen kërkesa të thjeshtuara për pajisjen e PA, në marrëveshje me përdoruesin përfundimtar. Në të njëjtën kohë, duhet të respektohen kërkesat e të gjitha standardeve, normave, rregullave dhe rekomandimeve të nevojshme në lidhje me furnizimin me energji elektrike, sigurinë nga zjarri dhe sigurinë e jetës.

Në ambientet e EKT-ve, duhet të instalohen aparate zjarri me gaz të montuar në mur me një vëllim të mjaftueshëm të agjentit të fikjes së zjarrit që korrespondon me vëllimin e ambienteve të mbrojtura në përputhje me SP 9.13130.2009, si dhe standarde të tjera të sigurisë nga zjarri. duhet të respektohen në përputhje me rregulloret e regjimit të zjarrit në rregulloret e Federatës Ruse për kërkesat e sigurisë nga zjarri".

Në EKT duhet të instalohet një panel elektrik me një ndërprerës të përgjithshëm të furnizimit me energji hyrëse dhe çelësa automatikë për lidhjen e pajisjeve aktive të LAN.

Kur zgjidhni vendndodhjen e ECC, përparësi duhet t'i jepet ambienteve pranë vendndodhjeve të ngritësve me rrymë të ulët të një ndërtese ose pranë vendeve të përqendrimit të një numri të madh përdoruesish. Dimensionet e ambienteve për ECC duhet të përcaktohen nga kërkesat e projektimit për vendosjen e pajisjeve, kalimet teknologjike për punën e instalimit, riparimit dhe mirëmbajtjes. EKT-të duhet të sigurojnë parametrat e nevojshëm klimatik të funksionimit të pajisjes.

Protokollet DNS janë pjesë e standardeve thelbësore të internetit. Ato përcaktojnë procesin me të cilin një kompjuter mund të gjejë një kompjuter tjetër bazuar në emrin e tij. Implementimi i protokolleve DNS do të thotë që serveri përmban të gjithë softuerin e nevojshëm për të krijuar kërkesat dhe përgjigjet e Shërbimit të Emrit të Domenit.

Kërkesat minimale të ruajtjes së të dhënave kërkojnë të paktën dy serverë DNS për secilën zonë të domenit. Serveri i parë DNS quhet primar, quhet edhe primar, dhe në një mënyrë të re quhet master. Pjesa tjetër e serverëve, dhe mund të ketë të paktën një, dhe maksimumi 12, thirren serverët DNS dytësorë, ose përndryshe dytësore, në një mënyrë të re, skllav. Në një mënyrë të re, kjo po fillon me versionin e 8-të të DNS Bind.

Shënim: BINDështë një program për zbatimin e protokolleve të Sistemit të Emrave të Domenit (DNS). BIND qëndron për "Berkeley Internet Name Domain" pasi softueri filloi në fillim të viteve 1980 në Universitetin e Kalifornisë në Berkeley. Vitet e fundit, fjala BIND është bërë më shumë se një akronim.

- DNS parësore dhe dytësore nuk duhet të jenë në domenin për të cilin janë përgjegjës.

- DNS primar dhe sekondar janë të dy serverë autoritativ.

DNS parësore dhe dytësore

Serveri kryesor (master) DNS

Serveri kryesor DNS mban një bazë të dhënash të plotë, origjinale të zonës së saj të domenit. Të dhënat ruhen në skedarë.

Kur kërkoni serverin kryesor DNS, ai jep një përgjigje autoritative, falë së cilës IP-ja e burimit ndodhet në domen.

Është e rëndësishme të kuptoni se vetëm në serverin kryesor mund të bëni ndryshime në bazën e të dhënave DNS. E përsëris, vetëm në serverin kryesor DNS, baza e të dhënave e emrave të domeneve ruhet e bashkangjitur në serverin e zonës së domenit të këtij DNS.

Serverë DNS dytësor (skllevër).

Siç e përmenda tashmë, të paktën dy serverë DNS duhet të krijohen ose bashkëngjiten për secilën zonë të domenit. Është pikërisht minimumi. Numri i serverëve dytësorë mund të jetë deri në 12. Në pjesën më të madhe, ky numër i serverëve dytësorë është shumë. Në përgjithësi, tre DNS dytësore janë të mjaftueshme me një diferencë. Po, ju vetë e keni parë që çdo regjistrues i emrave të domenit nuk ka më shumë se katër fusha për të futur adresat e serverëve DNS. Një për serverin primar, tre për atë sekondar.

Baza e të dhënave të emrave nuk ruhet në serverët dytësorë DNS; ajo lexohet periodikisht nga serveri primar, natyrisht përmes rrjetit. Frekuenca e leximit përcaktohet në një regjistrim DNS të llojit SOA (parametri i rifreskimit, në sekonda). Në mënyrë tipike, 3600 sekonda, domethënë, informacioni në serverin dytësor përditësohet çdo orë.

Unë do të doja të tërhiqja vëmendjen tuaj për faktin se çdo server dytësor mund të lexojë të dhëna jo vetëm nga serveri primar, por edhe nga çdo server dytësor. Në këtë rast, ky server nga i cili lexohet informacioni do të jetë serveri kryesor për serverin dytësor.

Si të presë më mirë DNS parësore dhe dytësore

Ju duhet të kuptoni se nëse serveri DNS "dështon", atëherë të gjitha faqet e vendosura në zonën e domenit të këtij DNS bien gjithashtu. Nëse serveri kryesor prishet, serverët dytësorë DNS fillojnë t'u përgjigjen pyetjeve me radhë. Dhe këtu është problemi, nëse të gjithë serverët DNS janë në të njëjtin rrjet, atëherë kur ky rrjet bie, i gjithë DNS bie. Prandaj përfundimi i thjeshtë, "nuk keni nevojë të ruani të gjitha vezët në një shportë", ose në rastin tonë, ju duhet të shpërndani serverët DNS në host të ndryshëm, ose edhe më mirë, në zona të ndryshme territoriale.

Për shembull, një ofrues pritës ju ka ofruar dy serverë DNS për domenin tuaj. Përkundrazi, përkundrazi, ai përfshiu domenin tuaj në zonën e domenit të serverëve të tij DNS. Kërkoni në internet për një server DNS dytësor (me pagesë ose falas) dhe plotësoni serverët tuaj primar dhe dytësorë me serverë DNS të palëve të treta. Kështu, ju do të siguroni burimin tuaj në rast të rënies së serverëve DNS të ofruesit.

Mund të ketë probleme me hotings kur shtohen serverë DNS të palëve të treta. Çdo ofrues ka "sandbox"-in e vet dhe ai vendos rregullat e veta. Disa shërbime pritëse i kufizojnë klientët vetëm në DNS-në e tyre. Është një çështje tjetër nëse keni një server VPS / VDS. Këtu ju jeni pronari i plotë dhe mund të krijoni serverët tuaj DNS në domenin tuaj. Dhe përsëri, në VPS, krijoni dy nga serverët tuaj DNS dhe plotësoni ato me dy serverë DNS të palëve të treta dhe më të mirë, të ndryshëm.

Ku të regjistroheni serverët DNS

Serverët DNS duhet të regjistrohen (regjistrohen) në hostin ose serverin tuaj dhe në regjistruesin e emrave të domenit. Në një server dytësor të emrave të domenit, ju regjistroni vetëm domenin tuaj dhe merrni DNS-në e tyre dytësore. Pavarësisht se ku e bashkëngjitni, domeni juaj dhe serverët tuaj DNS duhet të regjistrohen dhe për këtë arsye të lidhen:

- Tek regjistruesi i emrit;

- Në hostin ose serverin tuaj (seksioni i serverit DNS, menaxhimi i DNS);

- Në një server dytësor DNS (nëse përdoret).

konkluzionet

- Që faqja të funksionojë, domeni i tij duhet të bjerë në zonat e domenit që i shërbejnë serverëve DNS primar dhe sekondarë;

- Duhet të ketë të paktën dy serverë DNS. Një DNS parësore dhe një dytësore. Për performancë më të besueshme të faqes, shtoni dy serverë DNS me dy serverë dytësorë shtesë. Këshillohet që të merrni serverët e tretë dhe të katërt DNS në hoste të ndryshëm.

Serverë dytësor DNS

Unë do të jap disa serverë ku mund të merrni DNS dytësore.

- 2DNSinfo.ru (falas);

- www.mgnhost.ru/DNS-hosting.php (600 rubla në vit për 100 zona);

- http://toobit.ru/hosting/secondary_name_server.php (100 Slave DNS për 1 dollarë në muaj);

Kur merrni me qira serverë DNS primar dhe dytësorë të palëve të treta, kini kujdes me hostimin e importuar të DNS. Mundohuni të kontrolloni kohën e përgjigjes së tyre ndaj një kërkese, ka shumë shërbime në internet për këtë. Koha normale e përgjigjes për një pyetje DNS duhet të jetë midis 20 dhe 120 ms. Megjithëse hostet dhe serverët e importuar janë të shpërndarë në të gjithë botën, për fat të keq, kjo botë mund të jetë aq larg nga ju sa koha e përgjigjes arrin 800-4000 ms. Kjo nuk është mirë.

Si të kontrolloni serverin DNS të një siti

Për të kontrolluar DNS-në tuaj dhe të të tjerëve, përdorni çdo shërbim Whois - një shërbim për kontrollimin e emrave të domeneve. Kur kontrolloni, mos harroni se kur ndryshoni DNS, serveri i memorizimit pastrohet çdo 24-72 orë.