Përshëndetje të gjithëve Sot do të flasim për një program nga kompania e madhe dhe e fuqishme Intel, ndonjëherë më duket se ky është prodhuesi më i mirë i pajisjeve, por ndoshta është? Emri i programit Intel Security Assist tashmë sugjeron se është diçka që lidhet me sigurinë, dhe duke qenë se ky është Intel, MUND të jetë që programi të jetë i vlefshëm. Intel Security Assist mund të shfaqet në kompjuterin tuaj më vete si një aplikacion shtesë i shoferit. Vetë Windows mund ta instalojë atë përmes qendrës së përditësimit. Kam gjetur gjithashtu informacion se ky program është instaluar së bashku me Intel Me (për fat të keq, nuk e di se çfarë është kjo).

Përshëndetje të gjithëve Sot do të flasim për një program nga kompania e madhe dhe e fuqishme Intel, ndonjëherë më duket se ky është prodhuesi më i mirë i pajisjeve, por ndoshta është? Emri i programit Intel Security Assist tashmë sugjeron se është diçka që lidhet me sigurinë, dhe duke qenë se ky është Intel, MUND të jetë që programi të jetë i vlefshëm. Intel Security Assist mund të shfaqet në kompjuterin tuaj më vete si një aplikacion shtesë i shoferit. Vetë Windows mund ta instalojë atë përmes qendrës së përditësimit. Kam gjetur gjithashtu informacion se ky program është instaluar së bashku me Intel Me (për fat të keq, nuk e di se çfarë është kjo).

Kjo do të thotë se kam gjetur gjithashtu informacion në internet se Intel Security Assist është një komponent sigurie dhe është pak i dobishëm thjesht për një kompjuter në shtëpi. Në parim, gjithçka është e saktë, nëse shikoni emrin e programit Intel Security Assist, rezulton se ky është një asistent i sigurisë Intel. Diçka si kjo

Shikoni djema, gjeta këtë foto interesante në internet:

Ju ndoshta do të pyesni, pra çfarë nuk shkon me këtë, çfarë lloj vlere gjeta këtu? Dhe unë do t'ju them se çfarë! E shihni se ka shkronjën M, mirë, kjo ikonë e vogël e kuqe, e shihni? Epo djema, kjo është logoja e McAfee, kjo është diçka si një program që kontrollon sigurinë në kompjuterin tuaj. Kjo do të thotë, duket për të parë nëse keni një antivirus dhe shikon diçka tjetër, nuk e mbaj mend saktësisht, vetëm e di që ky program nuk është veçanërisht i dobishëm. Edhe pse ajo që përshkrova i referohet ndonjë programi McAfee, por nuk mbaj mend se cilin, fakti është se ka disa prej tyre! Në çdo rast, tashmë mund të konkludoj se nëse hiqni Intel Security Assist nga kompjuteri juaj, atëherë në 98% të rasteve asgjë nuk do të ndodhë, kompjuteri do të vazhdojë të funksionojë si më parë

Për shembull, a e dini se çfarë lloj programi Intel Management Engine Components është ky? Jo? Epo, nuk ka rëndësi, por kur instaloni këtë aplikacion, shikoni sa softuer do të instalohet, ekziston edhe Intel Security Assist:

E gjithë kjo është si softuer shtesë, është i nevojshëm për aftësi të avancuara të një lloji, por në praktikë ne shpesh thjesht nuk përdorim një softuer të tillë

Kam gjetur edhe këtë foto, këtu është shkruar diçka në anglisht:

Por çfarë donin të na thoshin? Unë nuk di anglisht, kështu që hyra në Google Translator dhe përktheva gjithçka atje dhe kjo është ajo që thotë:

Pra, këtu gjithçka është thënë pak a shumë qartë se Intel Security Assist mund të ndihmojë me përditësimet për të mbrojtur pajisjen tuaj. Por dreqin, këtu thotë gjithashtu se Intel do të donte të mbledhë disi informacione për pajisjen tonë, mirë, këtu nënkuptojmë një kompjuter, një laptop, dhe nëse mbledh të gjitha këto informacione, atëherë do të jetë në gjendje të aktivizojë shërbimin! Oh, dreqin, çfarë është kjo dhe çfarë donte të na tregonte Intel për programin e saj? Hej, Intel, po na thua diçka të gabuar këtu, e di çfarë, le të vazhdojmë...

Edhe këtë e di, më kujtohet turbull, por në përgjithësi kam blerë një procesor Intel rreth dy vjet më parë, modelin Pentium G3220, dhe në kutinë me procesin kishte edhe një copë letër ku shkruhej diçka për McAfee. Gjithçka ishte në anglisht dhe letra ishte bardh e zi. Shkurtimisht, unë mendoj se McAfee është diçka si një lloj produkti sigurie nga Intel, dhe kompania po e promovon atë në heshtje, kaq qetë dhe pa e shqetësuar përdoruesin

Si të hiqni plotësisht Intel Security Assist nga kompjuteri juaj? Shikoni, shtypni butonat Win + R në tastierë, më pas shkruani komandën e mëposhtme në dritare:

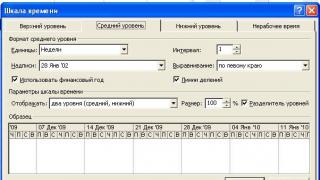

Pastaj do të hapet një dritare me një listë të të gjitha programeve që funksionojnë në kompjuterin tuaj, këtu duhet të gjeni Intel Security Assist, zgjidhni programin dhe më pas klikoni në Fshi:

Kjo më sipër tregon se si ta bëni këtë në Windows 10, por këtu tregohet pothuajse e njëjta gjë, por në Windows 7:

Si në rastin e parë ashtu edhe në rastin e dytë, mund të klikoni me të djathtën në atë dritare, ku është lista e softuerit, duke përdorur programin Intel Security Assist dhe zgjidhni Fshi. Të gjithë djema, kam shkruar gjithçka, ju uroj fat dhe mezi pres t'ju vizitoj përsëri

22.04.2017Luftimi i telekomandës: si të çaktivizoni Intel ME

Aleksandër Antipov

Teknologjia Intel ME (ose AMT, Active Management Technology) është një nga elementët më misterioz dhe më të fuqishëm të platformave moderne x86. Mjeti u krijua fillimisht si një zgjidhje për administrimin në distancë. Megjithatë, ajo ka një funksionalitet kaq të fuqishëm dhe është aq jashtë kontrollit të përdoruesve të pajisjeve të bazuara në Intel, saqë shumë prej tyre do të donin ta çaktivizonin këtë teknologji, gjë që nuk është aq e lehtë për t'u bërë.

Në forumin Positive Hack Days VI të mbajtur në Moskë më 17 dhe 18 maj, studiuesit e teknologjive pozitive Maxim Goryachiy dhe Mark Ermolov prezantuan disa teknika për çaktivizimin e Intel ME, duke e shoqëruar raportin me një video demonstrim të procesit.

Çfarë është dhe pse duhet ta fikni?

Nënsistemi Intel Management Engine (ME) është një procesor shtesë "i fshehur" që është i pranishëm në të gjitha pajisjet e bazuara në chipset Intel (jo vetëm në PC dhe laptopë, por edhe në serverë). Mjedisi i funksionimit ME nuk "fle" kurrë dhe funksionon edhe kur kompjuteri është i fikur (nëse ka tension gatishmërie), dhe gjithashtu ka akses në RAM, ndërfaqen e rrjetit, kontrolluesin USB dhe përshtatësin e integruar grafik.Pavarësisht aftësive të tilla të gjera, ka pyetje në lidhje me nivelin e sigurisë së ME - më parë, studiuesit kanë gjetur tashmë dobësi serioze dhe vektorë sulmi. Për më tepër, nënsistemi përmban funksione potencialisht të rrezikshme - telekomandë, NFC, ndarje shërbimi të fshehur. Ndërfaqet e nënsistemit ME janë të padokumentuara dhe zbatimi është i mbyllur.

Të gjitha këto arsye bëjnë që shumë njerëz ta shohin teknologjinë ME si një "hakim harduerësh". Situata përkeqësohet nga fakti se, nga njëra anë, përdoruesi i pajisjes nuk ka aftësinë për të çaktivizuar këtë funksionalitet, dhe nga ana tjetër, prodhuesi i pajisjeve mund të bëjë gabime në konfigurimin ME.

Lajmi i mirë është se ka ende mënyra për të çaktivizuar ME.

Teknikat për çaktivizimin e Intel ME

Studiuesit e Positive Technologies Maxim Goryachiy dhe Mark Ermolov prezantuan një raport mbi çaktivizimin e Intel ME gjatë forumit Positive Hack Days VI të mbajtur në Moskë. Ekspertët kanë përshkruar disa teknika për çaktivizimin e këtij nënsistem:- Inicializimi ME i bazuar në dështim;

- Përmes mekanizmit të përditësimit të firmuerit ME;

- Komandat pa dokumente

- Një mekanizëm i padokumentuar i destinuar për zhvilluesit e harduerit - Modaliteti i Prodhimit.

Shumica e metodave të mbylljes përdorin mekanizma ME të integruar të krijuar për shitësit e pajisjeve Intel. Të gjitha ato janë përshkruar në detaje në prezantimin, i cili është publikuar në GitHub. Lidhja ofron një video demo të çaktivizimit të ME (është gjithashtu më poshtë):

E megjithatë, lind një pyetje e arsyeshme: "A ndalon vërtet ME së punuari plotësisht kur përdor mekanizmat e tij të integruar të mbylljes?" Si dëshmi e faktit që ME është i paaftë, studiuesit paraqesin argumentin e mëposhtëm: ME funksionon në dy mënyra memorie: vetëm SRAM (i integruar në ME) dhe SRAM + UMA. UMA është një pjesë e memories host që përdoret si memorie e faqe (swap). Pasi kontrolluesi DRAM inicializohet nga hosti, ME kalon gjithmonë në modalitetin SRAM + UMA.

Kështu, nëse ME është me të vërtetë fikur, atëherë kur qasja ME në memorien UMA çaktivizohet në nivelin e harduerit në një moment arbitrar (përmes kanalit VСm), dështimet e harduerit nuk do të ndodhin në ME për shkak të mungesës së të dhënave dhe kodi që u fut në memorien UMA (dështime të tilla harduerike çojnë në një ndërprerje emergjente të energjisë nga komponentët kryesorë të harduerit të platformës). Nga ana tjetër, përdorimi i këtyre metodave bën të mundur kryerjen e sulmeve DoS në teknologjinë AMT nëse përdoret për menaxhim në distancë.

Ndoshta, asnjë nga përdoruesit e sistemeve kompjuterike ose celulare nuk duhet t'i thuhet se sot në të njëjtin internet, aksesi në shumë shërbime, shërbime ose sajte kërkon futjen e një hyrje dhe fjalëkalimi. Por ju nuk do t'i mbani mend të gjitha. Dhe mbajtja e të dhënave në një kompjuter në formën e të njëjtit skedar teksti, madje edhe në formë të pakriptuar, është një çështje shumë e rrezikshme. Një zgjidhje për këtë problem është programi Intel Security True Key. Ai u zhvillua së bashku nga Intel dhe MacAfee. Pra, pse shumë përdorues që e kanë provuar në të vërtetë përpiqen të heqin qafe këtë aplikacion?

Çelësi i vërtetë: çfarë është ky program?

Aplikacioni True Key pozicionohet si një mjet i besueshëm që ju lejon të ruani hyrjet, fjalëkalimet dhe çdo të dhënë tjetër të regjistrimit të përdoruesit jo në një kompjuter personal ose laptop, por në një server të largët.

Përveç kësaj, ekziston një aspekt tjetër i aplikacionit True Key që ia vlen t'i kushtohet vëmendje. Çfarë lloj programi është ky përsa i përket sigurisë së aksesit në të dhënat sekrete nuk është e vështirë të kuptohet nëse shikoni aftësitë e sistemit të tij për ruajtjen e informacionit konfidencial. Natyrisht, ekziston një kriptim i plotë i informacionit, aftësia për të sinkronizuar midis llogarive të shumta, për të specifikuar një pajisje të besuar për hyrje, etj.

Pse ju nevojitet programi True Key: çështjet e sigurisë

Për sa i përket mbrojtjes së të dhënave nga përdorimi i paautorizuar, aplikacioni ofron jo vetëm metoda standarde. Për shembull, përveç enkriptimit dhe krijimit të kanaleve të sigurta të komunikimit, programi ju lejon të identifikoni një përdorues me anë të gjurmëve të gishtave apo edhe duke përputhur tiparet e fytyrës.

Kështu, mbrojtja duket se ofrohet në nivelin më të lartë. Sidoqoftë, të dhënat e regjistrimit nuk ruhen në terminalin lokal, por, siç u përmend tashmë, në një server të largët, gjë që rrit shanset e përdoruesit që informacioni i tij të mos vidhet.

Megjithatë, jo gjithçka kaq e thjeshtë. Tani një vështrim tjetër në aplikacionin True Key. Se çfarë lloj programi është ky tashmë është paksa e qartë, le të kalojmë, si të thuash, në anën komerciale. Fakti është se vetë aplikacioni është shareware. Pse "sikur"? Vetëm sepse versioni falas mbështet deri në 15 fjalëkalime. Nëse ka më shumë prej tyre, do t'ju duhet të blini një llogari premium, e cila do të kushtojë rreth 20 dollarë amerikanë.

Pse ka nevojë për ta hequr atë?

Tani pyetja më e rëndësishme: "Pse disa përdorues po përpiqen të heqin qafe një aplikacion kaq të nevojshëm dhe të avancuar në dukje?" (si të hiqni programin True Key duke përdorur disa metoda do të diskutohet pak më vonë).

Këtu, sipas shumë përdoruesve dhe ekspertëve, problemi është se zhvilluesit e aplikacioneve kanë shkuar qartë shumë larg me reklamat dhe disa metoda autorizimi duken shumë të papërshtatshme. Përveç kësaj, programi futet në disa kompjuterë në mënyrë spontane. Kjo ndodh ose nëse kompjuteri ka shërbime të përditësimit të drejtuesve të Intel, ose nëpërmjet instalimit të aplikacioneve të tjera si një program shoqërues, ose në formën e një virusi që maskohet si një mjet zyrtar. Në rastin e fundit, përdoruesi merr një rrëmbyes shfletuesi që e bën të vështirë kërkimin, ndryshon faqet fillestare, shton reklama, e ridrejton atë në faqet komerciale ose të dyshimta dhe vjedh informacione personale. Dhe ky opsion nuk ka asnjë lidhje me aplikacionin zyrtar.

Procedura standarde

Pra, le të shohim se si të hiqni programin True Key në mënyrën më të thjeshtë, duke përdorur mjetet e OS. Le të bëjmë një rezervim menjëherë: aplikacioni është ndër-platformë dhe metodologjia mund të ndryshojë në sisteme të ndryshme, kështu që ne do të ofrojmë metoda heqjeje për Windows.

Le të themi se përdoruesi përballet me një sërë pyetjesh akute: "Çfarë është ky - Çelësi i vërtetë?" dhe "Si të hiqni një program?" Le të supozojmë se ai tashmë e ka kuptuar të parën. Duhet të gjejmë përgjigjen për të dytën.

Zgjidhja e problemit është standarde për të gjitha sistemet Windows. Për të çinstaluar një aplikacion, përdorni seksionin e programeve dhe komponentëve në Panelin e Kontrollit, ku thjesht duhet të gjeni vetë programin dhe të kryeni një çinstalim standard. Por kjo nuk është e gjitha.

Pas kësaj, duhet të futni redaktorin e regjistrit të sistemit (regedit në tastierën Run), të kërkoni me emër dhe të fshini të gjithë çelësat që korrespondojnë me aplikacionin. Por në këtë mënyrë mund të hiqni diçka që nuk është aspak ajo që kërkohet.

Prandaj, pas heqjes standarde, është më mirë të përdorni CCleaner ose një mjet të ngjashëm, i cili do të gjejë të gjithë çelësat e vjetëruar ose të papërdorur dhe do t'i heqë ato pa ndërhyrjen e përdoruesit.

Përdorimi i shërbimeve komunale shumë të synuara

Një zgjidhje tjetër mund të jetë përdorimi i programeve si iObit Uninstaller. Ndërfaqja e tij të kujton disi dritaren Programet dhe Karakteristikat e Windows, kështu që gjetja e një programi në listë nuk është e vështirë.

Në këtë rast, së pari do të nisë çinstaluesi standard, pas së cilës do të kërkojë skedarët e mbetur dhe çelësat e regjistrit. Të gjitha këto mbeturina do të duhet gjithashtu të hiqen dhe duke përdorur linjën e shkatërrimit të skedarëve në hard disk. Nëse për ndonjë arsye aplikacioni nuk shfaqet në listë, ai mund të hiqet duke përdorur modulin e çinstalimit të detyruar me një kërkim paraprak.

Çfarë duhet të bëni nëse është një virus?

Më në fund, disa fjalë të tjera për aplikacionin True Key. Se çfarë lloj programi është ky në origjinal është tashmë e qartë. Por nëse, pas instalimit, lindin dyshime për një virus me simptomat e përshkruara më sipër, fillimisht duhet të përdorni jo atë të instaluar në sistem, por ndonjë mjet portativ të palëve të treta, dhe nëse kërcënimi nuk identifikohet, zbatoni hapat e listuar për heqje manuale.

Shënim: në të gjitha rastet, së pari në "Task Manager" ju duhet të përfundoni me forcë të gjitha proceset që lidhen me programin, të hiqni modulin e aplikacionit nga fillimi dhe këshillohet ta hiqni atë gjatë nisjes së sistemit në modalitetin e sigurt (kërkohet vetëm për rastet e infektimit me virus).

McAfee është një lider në sigurinë kibernetike, duke ofruar zgjidhje sigurie lider në industri për përdoruesit fundorë, bizneset e vogla dhe të mëdha, korporatat dhe agjencitë qeveritare. Teknologjitë e sigurisë së McAfee përdorin aftësi unike parashikuese të mbështetura nga McAfee Global Threat Intelligence për të ndihmuar përdoruesit dhe bizneset shtëpiake të qëndrojnë një hap përpara valës tjetër të viruseve, malware dhe kërcënimeve të tjera në internet.

McAfee ofron zgjidhje gjithëpërfshirëse dhe të integruara të sigurisë së informacionit që mbrojnë të gjitha mjediset. Zgjidhjet e sigurisë së pikës fundore dhe pajisjes celulare McAfee mbrojnë pajisjet e përdoruesit fundor nga kërcënimet si viruset, phishing, malware dhe përfshijnë softuer antivirus dhe veçori të sigurisë në ueb. Zgjidhjet e sigurisë së rrjetit sigurojnë sigurinë e rrjetit dhe perimetrit të tij. Zgjidhjet e McAfee mbrojnë serverët, bazat e të dhënave dhe qendrat e të dhënave nga kërcënimet që synojnë sistemet e ndërmarrjeve.

Zgjidhjet e sigurisë së resë kompjuterike McAfee ofrojnë mbrojtje udhëheqëse në industri kundër kërcënimeve në internet, pavarësisht nëse teknologjia juaj e informatikës cloud është private, publike ose hibride. Të gjitha zgjidhjet e sigurisë menaxhohen në mënyrë qendrore nga një tastierë e vetme McAfee ePolicy Orchestrator, duke ju lejuar të menaxhoni në mënyrë efikase dhe të shpejtë infrastrukturën tuaj të sigurisë.

Softueri McAfee:

- Pajtueshmëria me kërkesat e konfidencialitetit dhe mbrojtjen maksimale të të dhënave kritike: Kriptimi i pikës fundore të McAfee, Mbrojtja totale e McAfee për të dhënat Dhe Mbrojtja totale e McAfee për parandalimin e humbjes së të dhënave.

- Mbrojtja maksimale e bazave të të dhënave nga kërcënimet e jashtme dhe të brendshme për të zvogëluar nivelin e mundësisë së humbjes së informacionit: Identifikuesi i përdoruesit të bazës së të dhënave McAfee, Monitorimi i aktivitetit të bazës së të dhënave McAfee, Përmirësimi virtual i McAfee për bazat e të dhënave Dhe Monitorimi i integritetit të McAfee për bazat e të dhënave.

- Sigurimi i mbrojtjes kur punoni me email dhe internet: McAfee SaaS Siguria në ueb dhe email me arkivim, Paketa e Sigurisë së Përmbajtjes McAfee, McAfee Security për email Dhe Mbrojtja e emailit McAfee.

- Mbrojtja e pikës fundore: Mbrojtja e pikës fundore të McAfee Dhe Mbrojtja totale e McAfee për pikën përfundimtare.

- Mbrojtja e rrjetit: Platforma e Sigurisë së Rrjetit McAfee, Menaxher i Sigurisë së Rrjetit McAfee Dhe Përgjigja ndaj kërcënimit të rrjetit McAfee.

- Siguroni pajtueshmërinë dhe mbrojtjen nga rreziku: Kontrolli i konfigurimit të McAfee, Kontrolli i aplikacionit McAfee, Këshilltar për rrezikun McAfee Dhe Auditori i politikave të McAfee.

- Mbrojtja nga retë: Mbrojtja e pikës fundore të McAfee SaaS, Kriptimi i emailit McAfee SaaS Dhe McAfee SaaS Web Protection.

- Menaxhimi dhe kontrolli mbi mbrojtjen e informacionit të ndërmarrjes: Orkestruesi i politikave elektronike të McAfee.

McAfee Antivirus konsiderohet si antivirusi më i përditësuar dhe më i balancuar. Disponueshmëria, konsumi i ulët i burimeve, thjeshtësia - e gjithë kjo ka të bëjë me antivirusin McAfee, të cilin mund ta blini në dyqanin tonë online. Për të përdorur saktë këtë antivirus, kërkohet një licencë.