Salutare tuturor, dragi cititori. Astăzi vă voi spune ce este notoriul breloc iCloud, cum să îl activați și cum să îl utilizați. În primul rând, vă voi oferi o definiție a ceea ce este un breloc iCloud.

ICloud Keychain este un serviciu cloud de la Apple numit iCloud Keychain. Servește pentru stocarea datelor personale ale utilizatorilor în formă criptată. Datele personale pot fi considerate date de conectare și parole, precum și coduri de securitate de la cardurile de credit + certificatele pe care le utilizați în serviciile Apple.

În mod firesc, apare întrebarea - cât de sigur este să utilizați acest serviciu pentru siguranța datelor. Potrivit companiei, toate datele sunt stocate în formă criptată și doar proprietarul datelor le poate accesa, angajații Apple nu au acces la datele tale.

Puteți activa acest mod direct de pe dispozitivul dvs. Apple, de exemplu iPad sau iPhone... Voi arăta utilizarea iPad-ului ca exemplu, dar nu există nicio diferență între activarea modului pe un iPhone sau iPad.

Activare

Urmați pașii de mai jos pentru a activa cu succes serviciul necesar:

În viitor, veți putea sincroniza informațiile din acest serviciu cu alte dispozitive: atât bazate pe sistemul de operare iOS, cât și pe Mac OS.

Personalizare

Acum să configuram salvarea automată a datelor importante în serviciul Keychain iCloud introdus în browserul Safari:

- În primul rând, trebuie să accesați setările dispozitivului și să selectați secțiunea Safari, apoi să mergeți la elementul - parole;

- În câmpul care se deschide, trebuie să bifați caseta din secțiunea „Nume și parole”.

După efectuarea operației de mai sus, toate parolele, login-urile și alte date introduse în browserul Safari vor fi salvate, la cererea dumneavoastră, în serviciul cloud iCloud Keychain.

Câteva sfaturi pentru utilizarea acestei funcții descrise:

- Dacă nu puteți configura sau activa pachetele, trebuie să actualizați sistemul de operare la versiunea curentă și, de asemenea, să verificați conexiunea la internet;

- Puteți vizualiza toate parolele salvate, pentru aceasta trebuie să: mergeți la setări, apoi la secțiunea Safari, Parole, parole salvate;

- Este posibil ca acest serviciu să nu poată stoca parole pe unele site-uri web. astfel de site-uri, din motive de securitate, interzic salvarea oricăror date;

- Vă recomand să utilizați acest instrument - breloc - numai pe dispozitivul dvs. mobil Apple fără jailbreak. pentru că utilizarea acestei funcții cu un jailbreak poate fi nesigură.

Astăzi am decis să fac un articol de recenzie despre un breloc, deoarece ultima dată când site-ul nostru și-a amintit despre el a fost în 2013. În acel moment a apărut în iOS 7. Dar acum, au trecut aproape 4 ani și așteptăm iOS 11, așa că este timpul să facem instrucțiuni actualizate despre Keychain Access cu întrebări și răspunsuri.

Ce este iCloud Keychain Access?

Breloc ICloud este o funcționalitate care vă permite să stocați în siguranță date secrete (autentificare, parole, numere de card de credit etc.) în sistem și în cloud.

Datele brelocului sunt criptate cu o criptare AES puternică de 256 de biți. Datorită utilizării tehnologiei iCloud, datele sunt păstrate la zi pe diferite dispozitive.

Un breloc ajută nu numai la stocarea datelor, ci și la introducerea acestor date pentru utilizator.

Si acum exemplu simplu care arată Operarea brelocului nici măcar utilizatorii prea cunoscători de tehnologie.

Utilizatorul vizitează un site (de exemplu, Odnoklassniki) în Safari pe iPhone. Are un nume de utilizator și o parolă acolo. El le introduce manual. Sistemul oferă salvarea datelor în Keychain. Dacă utilizatorul este de acord, datele intră într-un fișier special. Utilizatorul decide să meargă la Odnoklassniki pe iPad. El deschide site-ul în Safari. Sistemul iOS preia date din acel fișier foarte special și completează câmpurile de conectare și parolă. Utilizatorul trebuie doar să facă clic pe butonul Autentificare. Astfel, utilizatorul nu trebuie să introducă doar parola, ci și să o amintească. Brelocul o face pentru el.

Cum configurez Accesul la breloc?

După ce vă actualizați iOS la cea mai recentă versiune, un asistent dedicat vă va cere să configurați Accesul la Keychain. De asemenea, setarea este posibilă dacă tocmai ați cumpărat un dispozitiv nou și încercați să îl activați în contul dvs. (eventual nou).

Setări-> NUMELE TĂU (în partea de sus) -> iCloud-> Acces breloc.

Activați glisorul Breloc iCloud. Urmați instrucțiunile din sistem. Dacă acesta este primul dispozitiv cu acest cont Apple ID, Accesul la breloc se va activa pur și simplu. Dacă dispozitivul nu este primul, atunci trebuie să confirmați includerea.

De obicei, trebuie să intri Cod de securitate ICloud... După aceea, trebuie să introduceți un cod special care vine pe celălalt dispozitiv, care este legat de ID-ul dvs. Apple (dacă este un iPhone, atunci un SMS vine la numărul asociat contului dvs.).

În același timp, pe celălalt dispozitiv apare un mesaj special care cere parola de la ID-ul Apple.

Detalii de contactși Detaliile mele- aceste două elemente vă permit să specificați un contact din setări, care va fi folosit pentru a completa diferite formulare. Adică te poți adăuga la aplicație Contacte,înregistrează-te acolo e-mail, număr de telefon și alte date. În viitor, dacă un site vă solicită un e-mail, completarea automată o va face în locul dvs.

Nume și parole- nu este clar cum funcționează, dar judecând după descriere, vă permite să vizualizați și să ștergeți parolele în setările „Conturi și parole” (mai multe despre asta mai jos). Trucul este că, pornindu-l și oprindu-l, nu am observat diferența de funcționalitate.

Carduri de credit- permiteți salvarea hărților ciocănite pe site-uri. În acest caz, sistemul va cere în continuare să salveze cardul în breloc sau nu.

Carduri de credit salvate(puteți intra doar cu o parolă sau prin Touch ID) - aici puteți vizualiza sau adăuga carduri care sunt folosite la plata achizițiilor pe Internet.

Ce este codul de securitate iCloud?

Când vă configurați pentru prima dată brelocul, sistemul vă solicită să creați un cod de securitate iCloud (de obicei, un cod din 4-6 cifre). Dacă omiteți acest pas (și este posibil), brelocul va fi stocat local pe dispozitivul dvs. Nu se pune problema vreunei sincronizări cu alte dispozitive.

Codul de securitate iCloud este cel mai bine reținut (sau scris într-un loc sigur). Îl puteți folosi pentru a aproba Accesul breloc pe alte dispozitive. Codul de securitate iCloud vă poate ajuta, chiar dacă ați pierdut toate dispozitivele pe care le-ați configurat Acces la breloc.

Dacă introduceți greșit codul de securitate iCloud de mai multe ori la rând, Accesul brelocului va fi dezactivat. Accesul se va putea restabili doar cu ajutorul suportului tehnic Apple, dar aceștia nu au acces la cod, așa că maximul pe care îl poate face suportul tehnic: să-ți mai ofere o șansă pentru câteva încercări. Dacă toate eșuează, brelocul este eliminat din iCloud.

Utilizarea iCloud în practică

Mergem pe site-ul unde vrem să ne înregistrăm. Mergem la secțiunea cu Înregistrare. Conducem numele de utilizator și parola. Sistemul vă va solicita să salvați parola în breloc.

Apoi, puteți accesa site-ul și, în loc să introduceți date, faceți clic pe linkul „Auto-fill password”.

Sau sistemul însuși completează numele de utilizator și parola. În orice caz, datele din formular vor fi pe fond galben:

Dacă pe site există mai multe parole/autentificări, atunci puteți face clic pe linkul „Parole” de deasupra tastaturii. Brelocul vă va solicita să selectați autentificarea dorită. Puteți șterge imediat parola salvată.

Cum să vizualizați login-urile și parolele în Keychain Access

Pe iOS și Mac OS, puteți vedea date de conectare și parole în Keychain Access.

V iOS acest lucru se face în Setări-> Conturi și parole-> Parole pentru programe și site-uri. Vă puteți autentifica numai cu Touch ID sau parola Apple ID.

Trebuie să găsiți contul de care aveți nevoie și să faceți clic pe el. În câmpul Parolă, puteți vedea parola în text clar, iar în Nume de utilizator - autentificarea site-ului. Parolele și datele de conectare pot fi modificate aici.

Pe Mac OS, nici răsfoirea brelocului nu este dificilă. Există o aplicație specială „Keychain”. În el, căutăm site-ul dorit și lovim de-a lungul liniei de două ori.

Bifam „Afișează parola” și sistemul va cere o parolă din contul de administrator al computerului. Conducem parola și vedem parola necesară.

Fiecare cont are setări unice de acces. De regulă, este mai bine să nu atingeți aceste setări:

Un utilizator experimentat va înțelege imediat din captura de ecran că aici puteți adăuga o aplicație care poate accesa un obiect din Keychain.

Breloc întrebări și răspunsuri

Care sunt cerințele pentru acces la breloc?

Brelocul este disponibil începând cu iOS 7.0.3 și OS X Mavericks 10.9. Brelocul nu impune nicio cerință suplimentară dispozitivului.

Este sigură stocarea datelor în Keychain?

În teorie, acest lucru este complet sigur. Pentru că datele sunt criptate și inaccesibile chiar și pentru Apple (această declarație poate fi luată doar cu credință).

Ce date sunt stocate în brelocul cardului de credit?

Numărul cardului, numele, prenumele și data expirării. Codul CVC de pe spatele cardului nu este salvat de breloc.

Există alternative la Keychain?

Da, există o mulțime de aplicații acolo. Principalul lucru este să găsiți unul care este popular și care s-a impus de mult. De exemplu, 1Password face același lucru ca și brelocul. Aplicația este actualizată constant și are o mulțime de fani. Keychain Access este o alternativă gratuită, încorporată, pentru utilizatorii Apple. Dacă aveți pachete multiplatformă, de exemplu: iPhone-Windows sau Android-Mac, atunci este logic să alegeți o alternativă.

Uneori, Keychain Access vă solicită să generați o parolă. De ce nu întotdeauna?

Potrivit site-ului Apple, generatorul de parole nu funcționează pe toate site-urile.

Stocarea parolelor în siguranță și sincronizarea acestora pe dispozitive nu este o sarcină ușoară. În urmă cu aproximativ un an, Apple a prezentat lumii iCloud Keychain, magazinul său centralizat de parole pentru OS X și iOS. Să încercăm să ne dăm seama unde și cum sunt stocate parolele utilizatorului, ce riscuri potențiale implică și dacă Apple este capabil din punct de vedere tehnic să acceseze datele decriptate stocate pe serverele sale. Compania susține că un astfel de acces este imposibil, dar pentru a confirma sau infirma acest lucru, este necesar să înțelegem cum funcționează Keychain-ul iCloud.

iCloud 101

De fapt, iCloud nu este doar un serviciu, este un nume de marketing generic pentru gama de servicii cloud de la Apple. Aceasta include sincronizarea setărilor, documentelor și fotografiilor și Găsește-mi telefonul pentru a găsi dispozitive pierdute sau furate și iCloud Backup pentru backup în cloud, iar acum aici este iCloud Keychain pentru sincronizarea în siguranță a parolelor și a numerelor de card de credit între dispozitive bazate pe iOS și OS X...

Fiecare serviciu iCloud este situat pe propriul său domeniu de nivel al treilea, cum ar fi pXX-keyvalueservice.icloud.com, unde XX este numărul grupului de servere responsabil pentru procesarea cererilor de la utilizatorul curent; acest număr poate fi diferit pentru diferite ID-uri Apple; conturile mai noi au de obicei o valoare mai mare pentru acest contor.

Cod de securitate ICloud

Înainte de a aborda analiza iCloud Keychain, să aruncăm o privire la modul în care este configurat acest serviciu. Când iCloud Keychain este pornit, utilizatorului i se solicită să vină și să introducă un cod de securitate iCloud (Codul de securitate iCloud, denumit în continuare iCSC). În mod implicit, formularul de introducere vă permite să utilizați un cod numeric din patru cifre, dar făcând clic pe linkul „Opțiuni avansate”, puteți utiliza în continuare un cod mai complex sau chiar puteți lăsa dispozitivul să genereze un cod aleator puternic.

Știm acum că datele din Keychain iCloud sunt protejate de iCSC. Ei bine, să încercăm să ne dăm seama exact cum este implementată această protecție!

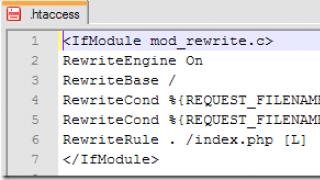

Interceptarea traficului sau om-in-the-middle

Primul pas în analiza serviciilor de rețea este deseori obținerea accesului la traficul de rețea dintre client și server. În cazul iCloud, există două știri pentru noi: bune și rele. Lucrul rău este că tot (bine, sau cel puțin partea copleșitoare din el) este protejat de TLS/SSL, adică este criptat și nu poate fi „citit” de un atac pasiv normal. Vestea bună este că Apple a oferit un cadou tuturor celor care doresc să exploreze iCloud și nu utilizează fixarea certificatelor, ceea ce facilitează organizarea unui atac de tip man-in-the-middle și decriptarea traficului interceptat. Pentru aceasta este suficient:

- Plasați dispozitivul iOS experimental pe aceeași rețea Wi-Fi cu computerul care interceptează.

- Instalați un server proxy de interceptare (cum ar fi Burp, Charles Proxy sau orice alt similar) pe computer.

- Importați certificatul TLS/SSL al serverului proxy instalat pe dispozitivul iOS (detalii în ajutorul proxy-ului specific).

- În setările rețelei Wi-Fi de pe dispozitivul iOS (Setări → Wi-Fi → Nume rețea → HTTP Proxy), specificați adresa IP a computerului care interceptează în rețeaua Wi-Fi și portul pe care ascultă serverul proxy.

Dacă totul este făcut corect, atunci tot traficul dintre dispozitiv și iCloud va fi dintr-o privire. Și din interceptarea acestui trafic, se va vedea clar că iCloud Keychain este construit pe baza a două servicii iCloud: com.apple.Dataclass.KeyValue și com.apple.Dataclass.KeychainSync - atât la pornirea inițială, cât și la pornirea repetată. pe alte dispozitive iOS face schimb de date cu aceste servicii.

Primul serviciu nu este nou și a fost printre primele caracteristici ale iCloud; este utilizat pe scară largă de aplicații pentru a sincroniza setările. Al doilea este nou și a fost dezvoltat, evident, special pentru Keychain-ul iCloud (deși funcționalitatea acestuia vă permite teoretic să îl utilizați în alte scopuri). Să aruncăm o privire mai atentă asupra acestor servicii.

com.apple.Dataclass.KeyValue

După cum sa menționat mai sus, acesta este unul dintre serviciile utilizate de iCloud Keychain. Multe aplicații existente îl folosesc pentru a sincroniza cantități mici de date (setări, marcaje și altele asemenea). Fiecare intrare stocată de acest serviciu este asociată cu un ID de pachet și un nume de magazin. În consecință, pentru a primi datele stocate de la serviciu, este necesară și furnizarea acestor identificatori. În cadrul iCloud Keychain, acest serviciu este utilizat pentru a sincroniza înregistrările Keychain în formă criptată. Acest proces este descris suficient de detaliat în documentul de securitate iOS, sub Sincronizarea brelocului și Cum funcționează sincronizarea brelocului.

Sincronizare breloc

Când un utilizator pornește pentru prima dată brelocul iCloud, dispozitivul creează un cerc de încredere și identitate de sincronizare (chei publice și private) pentru dispozitivul curent. Cheia publică a acestei perechi este plasată într-un „cerc de încredere” și acest „cerc” este semnat de două ori: mai întâi cu cheia de sincronizare privată a dispozitivului, iar apoi cu o cheie asimetrică (bazată pe criptografia eliptică) derivată din parola iCloud a utilizatorului . De asemenea, „cercul” stochează parametrii pentru calcularea cheii din parolă, cum ar fi sarea și numărul de iterații.

„Cercul” semnat este salvat în Key/Valoare-stocare. Nu poate fi citit fără a cunoaște parola iCloud a utilizatorului și nu poate fi schimbat fără a cunoaște cheia privată a unuia dintre dispozitivele adăugate la cerc.

Când un utilizator pornește iCloud Keychain pe un alt dispozitiv, acel dispozitiv accesează cheia / stocarea valorii în iCloud și observă că utilizatorul are deja un „cerc de încredere” și că noul dispozitiv nu este inclus în acesta. Dispozitivul generează chei de sincronizare și o chitanță pentru solicitarea calității de membru al cercului. Chitanța conține cheia publică de sincronizare a dispozitivului și este semnată cu o cheie obținută din parola iCloud a utilizatorului folosind parametrii de generare a cheilor obținuți din magazinul Key / Value. Chitanța semnată este apoi plasată în magazinul Chei/Valoare.

Primul dispozitiv vede noua chitanță și arată utilizatorului un mesaj că noul dispozitiv solicită să fie adăugat la cercul de încredere. Utilizatorul introduce parola iCloud și semnătura chitanței este verificată pentru corectitudine. Acest lucru demonstrează că utilizatorul care a generat cererea de adăugare a dispozitivului a introdus parola corectă la crearea chitanței.

După ce utilizatorul confirmă adăugarea dispozitivului la cerc, primul dispozitiv adaugă cheia de sincronizare publică a noului dispozitiv la cerc și o resemnează de două ori folosind cheia de sincronizare privată și folosind cheia obținută din parola iCloud a utilizatorului. Noul „cerc” este salvat în iCloud, iar noul dispozitiv îl semnează în același mod.

Cum funcționează sincronizarea brelocului

Acum există două dispozitive în „cercul de încredere”, iar fiecare dintre ele cunoaște cheile publice pentru sincronizarea altor dispozitive. Încep să schimbe înregistrări Keychain prin iCloud Key / Value storage. Dacă pe ambele dispozitive este prezentă aceeași înregistrare, se va acorda prioritate modificării care au o perioadă ulterioară. Dacă timpul de modificare a unei înregistrări în iCloud și pe dispozitiv este același, atunci înregistrarea nu este sincronizată. Fiecare intrare de sincronizare este criptată special pentru dispozitivul țintă; nu poate fi decriptat de alte dispozitive sau Apple. În plus, înregistrarea nu este stocată permanent în iCloud - este suprascrisă de noile înregistrări sincronizate.

Acest proces se repetă pentru fiecare dispozitiv nou adăugat la cercul de încredere. De exemplu, dacă un al treilea dispozitiv este adăugat la cerc, atunci cererea de confirmare va fi afișată pe celelalte două dispozitive. Utilizatorul poate confirma adăugarea pe oricare dintre ele. Pe măsură ce se adaugă dispozitive noi, fiecare dispozitiv din cerc se sincronizează cu cele noi pentru a se asigura că setul de intrări este același pe toate dispozitivele.

Trebuie remarcat faptul că nu întregul Breloc este sincronizat. Unele intrări sunt legate de dispozitiv (cum ar fi conturile VPN) și nu ar trebui să părăsească dispozitivul. Sunt sincronizate numai înregistrările care au atributul kSecAttrSynchronizable. Apple a setat acest atribut pentru datele utilizatorilor Safari (inclusiv nume de utilizator, parole și numere de card de credit) și pentru parolele Wi-Fi.

De asemenea, în mod implicit, nici înregistrările din aplicațiile terțe nu sunt sincronizate. Pentru a le sincroniza, dezvoltatorii trebuie să seteze în mod explicit atributul kSecAttrSynchronizable atunci când adaugă o intrare la Keychain.

Brelocul iCloud funcționează cu două depozite:

- com.apple.security.cloudkeychainproxy3

- com.apple.sbd3

Primul magazin este folosit pentru a menține o listă de dispozitive de încredere (dispozitive din „cercul de încredere” între care este permisă sincronizarea parolei), pentru a adăuga dispozitive noi la această listă și pentru a sincroniza intrările între dispozitive (în conformitate cu mecanismul descris mai sus).

A doua stocare este destinată să facă copii de rezervă și să restabilească înregistrările Keychain pe dispozitive noi (de exemplu, când nu există alte dispozitive în „cercul de încredere”) și conține înregistrări Keychain criptate și informații aferente.

Astfel, înregistrările Keychain sunt stocate în stocarea obișnuită Cheie/Valoare (com.apple.securebackup.record). Aceste înregistrări sunt criptate folosind un set de chei stocate acolo (BackupKeybag). Dar acest set de chei este protejat prin parolă. De unde provine această parolă? Ce este serviciul escrow de parole de la Apple? În continuare, vom încerca să ne dăm seama.

apple.Dataclass.KeychainSync

Acesta este un serviciu nou, a apărut relativ recent: pentru prima dată a apărut suportul său în versiunile beta ale iOS 7, apoi a lipsit în iOS 7.0–7.0.2 și a fost readăugat în iOS 7.0.3, care a fost lansat simultan cu lansarea OS X Mavericks. Acesta este serviciul de păstrare a parolelor menționat mai sus (adresa serviciului este pXX-escrowproxy.icloud.com).

Serviciul este conceput pentru a stoca în siguranță secretele utilizatorului și permite utilizatorului să recupereze aceste secrete după autentificarea cu succes. Pentru o autentificare cu succes, aveți nevoie de următoarele:

- Token de autentificare iCloud, obținut în schimbul ID-ului Apple și a parolei în timpul autentificării inițiale la iCloud (metoda standard de autentificare pentru majoritatea serviciilor iCloud);

- Cod de securitate iCloud (iCSC);

- un cod numeric din șase cifre trimis de serverele Apple către numărul de telefon mobil asociat utilizatorului.

Acest lucru arată bine în teorie, dar pentru a determina dacă teoria este aceeași cu practica, trebuie să audităm programul client escrow. Pe iOS și OS X, acest program se numește com.apple.lakitu. Descrierea procesului de inversare și audit a acestuia depășește domeniul de aplicare al articolului, așa că să trecem direct la rezultate.

Comenzi disponibile

Auditul com.apple.lakitu vă permite să definiți o listă de comenzi implementate de serviciul escrow. Captura de ecran corespunzătoare arată comenzile și descrierile acestora. Aș dori mai ales să mă opresc la ultima comandă - cu ajutorul ei este posibil să schimbi numărul de telefon asociat contului curent. Prezența acestei comenzi face ca autentificarea multifactorială utilizată pentru recuperarea Keychain iCloud (parolă ID Apple + iCSC + dispozitiv) este vizibil mai puțin fiabilă, deoarece elimină unul dintre factori. Interesant este că interfața de utilizator iOS nu vă permite să executați această comandă - pur și simplu nu are o astfel de opțiune (cel puțin eu nu am găsit-o).

Particularitatea acestei comenzi, care o deosebește de toate celelalte, este că necesită autentificare cu parola ID-ului Apple și nu va funcționa dacă tokenul iCloud este folosit pentru autentificare (alte comenzi funcționează cu autentificarea cu simbol). Acest lucru servește ca protecție suplimentară pentru echipă și indică faptul că proiectanții de sistem au luat măsuri pentru a îmbunătăți securitatea acestuia. Cu toate acestea, nu este deloc clar de ce această comandă este prezentă în sistem.

Recuperarea datelor depuse

Pentru a primi datele depuse se execută următorul protocol:

- Clientul solicită o listă de înregistrări escrowed (/ get_records).

- Clientul solicită un număr de telefon asociat, căruia serverul îi va trimite un cod de confirmare (/get_sms_targets).

- Clientul inițiază generarea și livrarea unui cod de confirmare (/ generate_sms_challenge).

- După ce utilizatorul a introdus iCSC și codul de confirmare prin SMS, clientul inițiază o încercare de autentificare folosind protocolul SRP-6a (/ srp_init).

- După ce primește un răspuns de la server, clientul efectuează calculele prescrise de protocolul SRP-6a și solicită datele escrowed (/recover).

- Dacă clientul este autentificat cu succes, serverul returnează datele depuse, criptându-le în prealabil folosind cheia generată în timpul operațiunii protocolului SRP-6a (dacă protocolul a funcționat cu succes, atunci atât serverul, cât și clientul au calculat această cheie partajată).

Este important de reținut că numărul de telefon obținut la pasul 2 este folosit exclusiv pentru nevoile interfeței cu utilizatorul, adică pentru a arăta utilizatorului numărul la care va fi trimis codul de confirmare, iar la pasul 3 clientul nu trimiteți serverului numărul la care trebuie trimis codul de confirmare.

Parola securizată de la distanță

La pasul 4, clientul pornește protocolul SRP-6a. Secure Remote Password (SRP) este un protocol de autentificare prin parolă care este protejat împotriva interceptării cu urechea și a atacurilor de tip man-in-the-middle. Astfel, de exemplu, atunci când utilizați acest protocol, este imposibil să interceptați hash-ul parolei și apoi să încercați să îl recuperați, pur și simplu pentru că nu se transmite hash.

Apple folosește cea mai avansată versiune a protocolului, SRP-6a. Această opțiune indică oprirea conexiunii dacă autentificarea eșuează. În plus, Apple permite doar zece încercări eșuate de autentificare pentru un anumit serviciu, după care toate încercările ulterioare sunt blocate.

O descriere detaliată a protocolului SRP și a fundamentelor sale matematice depășește domeniul de aplicare al acestui articol, dar, de dragul caracterului complet, mai jos este o versiune privată utilizată de serviciul com.apple.Dataclass.KeychainSync.

SHA-256 este utilizat ca funcție hash H, iar grupul de 2048 de biți din RFC 5054 „Utilizarea protocolului Secure Remote Password (SRP) for TLS Authentication” este folosit ca grup (N, g). Protocolul rulează după cum urmează:

- Dispozitivul generează o valoare aleatorie a, calculează A = g ^ a mod N, unde N și g sunt parametrii grupului de 2048 de biți din RFC 5054 și trimite un mesaj către server care conține ID-ul utilizatorului, valoarea calculată a A și codul de confirmare prin SMS. Valoarea DsID, un identificator numeric unic de utilizator, este utilizată ca identificator de utilizator.

- După primirea mesajului, serverul generează o valoare aleatorie b și calculează B = k * v + g ^ b mod N, unde k este factorul definit în SRP-6a ca k = H (N, g), v = g ^ H (Salt, iCSC) mod N este un verificator de parolă stocat pe server (analogul unei parole hash), Salt este o sare aleatorie generată la crearea unui cont. Serverul trimite un mesaj clientului care conține B și Salt.

- Prin intermediul unor transformări matematice simple, clientul și serverul calculează cheia comună de sesiune K. Aceasta completează prima parte a protocolului - generarea cheii - iar acum clientul și serverul trebuie să se asigure că primesc aceeași valoare K.

- Clientul calculează M = H (H (N) XOR H (g) | H (ID) | Sare | A | B | K), o dovadă că îl cunoaște pe K, și trimite M și codul de confirmare prin SMS către server. De asemenea, serverul calculează M și compară valoarea primită de la client și valoarea calculată; dacă nu se potrivesc, serverul încheie execuția protocolului și termină conexiunea.

- Serverul dovedește cunoștințele despre K clientului calculând și trimițând H (A, M, K). Acum, ambele părți ale protocolului nu numai că au elaborat o cheie comună, dar s-au asigurat și că această cheie este aceeași pentru ambele părți. În cazul serviciului escrow, serverul returnează, de asemenea, un vector de inițializare aleatorie IV și o înregistrare escrow criptată pe cheia partajată K folosind algoritmul AES în modul CBC.

Utilizarea SRP pentru protecția suplimentară a datelor utilizatorilor, în opinia mea, îmbunătățește semnificativ securitatea sistemului împotriva atacurilor externe, fie și numai pentru că vă permite să rezistați eficient încercărilor de a forța brută iCSC: puteți încerca o singură parolă per conexiune la serviciu . După mai multe încercări nereușite, contul (în cadrul lucrului cu serviciul escrow) este transferat în starea de blocare soft și blocat temporar, iar după zece încercări nereușite, contul este blocat complet și este posibilă numai lucrarea ulterioară cu serviciul escrow. după ce iCSC pentru cont este resetat.

În același timp, utilizarea SRP nu protejează în niciun fel împotriva amenințărilor interne. Parola depusă este stocată pe serverele Apple, așa că se poate presupune că Apple o poate accesa dacă este necesar. În acest caz, dacă parola nu a fost protejată (de exemplu, criptată) înainte de escrow, acest lucru poate duce la un compromis complet al intrărilor Keychain stocate în iCloud, deoarece parola escrowed va permite decriptarea cheilor de criptare, iar acestea - Intrările Keychain (uitați-vă la com. apple.Dataclass.KeyValue).

Cu toate acestea, în documentul de securitate iOS, Apple afirmă că modulele specializate de securitate hardware (HSM) sunt utilizate pentru a stoca înregistrările escrowed și că datele escrow nu pot fi accesate.

Securitate escrow

iCloud oferă o infrastructură sigură pentru escrow Keychain, asigurând că Keychain este recuperat numai de utilizatorii și dispozitivele autorizate. Clusterele HSM protejează înregistrările escrowed. Fiecare cluster are propria sa cheie de criptare care este folosită pentru a proteja înregistrările.

Pentru a recupera Brelocul, utilizatorul trebuie să se autentifice cu numele de utilizator și parola iCloud și să răspundă la SMS-ul trimis. Când se face acest lucru, utilizatorul trebuie să introducă un cod de securitate iCloud (iCSC). Clusterul HSM verifică corectitudinea iCSC utilizând protocolul SRP; iCSC nu este transmis către serverele Apple. Fiecare nod din cluster, independent de celelalte, verifică dacă utilizatorul a depășit numărul maxim de încercări de recuperare a datelor. Dacă verificarea are succes pe majoritatea nodurilor, clusterul decriptează înregistrarea escrowed și o returnează utilizatorului.

Dispozitivul folosește apoi iCSC pentru a decripta înregistrarea escrowed și pentru a obține parola folosită pentru a cripta înregistrările Keychain. Folosind această parolă, Keychain-ul obținut din Cheie/Valoare-stocare este decriptat și restaurat pe dispozitiv. Sunt permise doar zece încercări de autentificare și de preluare a datelor depuse. După mai multe încercări nereușite, înregistrarea este blocată și utilizatorul trebuie să contacteze asistența pentru a o debloca. După a zecea încercare nereușită, clusterul HSM distruge înregistrarea escrowed. Acest lucru oferă protecție împotriva atacurilor cu forță brută care vizează obținerea unei înregistrări.

Din păcate, nu este posibil să se verifice dacă HSM-urile sunt efectiv utilizate. Dacă totul este adevărat și HSM nu permite citirea datelor stocate în ele, atunci se poate argumenta că datele iCloud Keychain sunt protejate de amenințările interne. Dar, din nou, din păcate, este imposibil să se dovedească sau să infirme utilizarea HSM și imposibilitatea citirii datelor din acestea.

Mai rămâne o modalitate de a proteja datele de o amenințare internă - protejarea datelor criptate de pe dispozitiv înainte de a le transfera pe serverele Apple. Din descrierea Apple rezultă (și inversarea confirmă acest lucru) că se aplică o astfel de protecție - parola depusă este pre-criptată folosind iCSC. Evident, în acest caz, nivelul de securitate (de la amenințarea internă) depinde direct de complexitatea iCSC-ului și iCSC-ul implicit cu patru caractere nu oferă suficientă protecție.

Deci, ne-am dat seama cum funcționează elementele individuale ale sistemului și acum este momentul să ne uităm la întregul sistem.

Punând totul împreună

Diagrama arată activitatea iCloud Keychain în ceea ce privește depunerea și restaurarea înregistrărilor Keychain. Sistemul funcționează după cum urmează:

- Dispozitivul generează un set de chei aleatorii (în terminologia Apple - keybag) pentru a cripta înregistrările Keychain.

- Dispozitivul criptează intrările Keychain (cu atributul kSecAttrSynchronizable setat) folosind setul de chei generat la pasul anterior și stochează intrările criptate în magazinul de chei / valoare com.apple.sbd3 (key com.apple.securebackup.record).

- Dispozitivul generează o parolă aleatorie formată din șase grupuri de câte patru caractere fiecare (entropia unei astfel de parole este de aproximativ 124 de biți), criptează setul de chei generat la pasul 1 cu această parolă și stochează setul criptat de chei în Cheie. / Stocare valori com.apple. sbd3 (BackupKeybag).

- Dispozitivul criptează parola aleatoare generată în pasul anterior folosind cheia obținută din codul de securitate iCloud al utilizatorului și depune parola criptată în serviciul com.apple.Dataclass.KeychainSync.

Când configurează iCloud Keychain, utilizatorul poate folosi un iCSC complex sau aleatoriu în loc de codul implicit din patru cifre. Dacă se utilizează un cod complex, mecanismul sistemului de depozit nu se modifică; singura diferență este că cheia pentru criptarea parolei aleatoare va fi calculată nu din iCSC-ul de patru cifre, ci din cel mai complex introdus de utilizator.

Cu un cod aleatoriu, subsistemul escrow de parole nu este folosit deloc. În acest caz, parola aleatoare generată de sistem este iCSC, iar sarcina utilizatorului este să o rețină și să o păstreze în siguranță. Intrările din lanțul de chei sunt încă criptate și stocate în magazinul de chei / valoare com.apple.sbd3, dar serviciul com.apple.Dataclass.KeychainSync nu este utilizat.

concluzii

Putem spune cu siguranță că din punct de vedere tehnic (adică nu luăm în considerare ingineria socială) și în raport cu amenințările externe (adică nu Apple), securitatea serviciului de escrow iCloud Keychain este la un nivel suficient: datorită utilizării protocolului SRP, chiar dacă parola iCloud este compromisă, atacatorul nu va putea accesa înregistrările Keychain, deoarece acest lucru necesită în plus un cod de securitate iCloud, iar repetarea acestui cod este semnificativ dificilă.

În același timp, folosind un alt mecanism iCloud Keychain - sincronizarea parolei, un atacator care a compromis parola iCloud și are acces fizic scurt la unul dintre dispozitivele utilizatorului poate compromite complet Keychain-ul iCloud: pentru aceasta, este suficient să adauge atacatorul dispozitiv la „cercul de încredere” al dispozitivelor utilizatorului și pentru aceasta este suficient să cunoașteți parola iCloud și să aveți acces pe termen scurt la dispozitivul utilizatorului pentru a confirma solicitarea de a adăuga un nou dispozitiv în „cerc”.

Dacă luăm în considerare protecția împotriva amenințărilor interne (adică Apple sau cineva cu acces la serverele Apple), atunci în acest caz, securitatea serviciului de escrow nu arată atât de roz. Afirmațiile Apple despre utilizarea HSM-urilor și incapacitatea de a citi datele din acestea nu au dovezi concludente, iar protecția criptografică a datelor escrowed este legată de codul de securitate iCloud, setările implicite fiind extrem de slabe și permit oricui este capabil să extrageți de pe serverele Apple (sau HSM) înregistrările depozitate, recuperați-vă codul de securitate iCloud din patru cifre aproape instantaneu.

În cazul unui cod alfanumeric complex, acest atac devine mai dificil pe măsură ce numărul de parole posibile crește. Dacă iCloud Keychain este configurat să utilizeze un cod aleatoriu, atunci serviciul escrow nu este implicat deloc, ceea ce face ca acest vector de atac să fie imposibil.

Nivelul maxim de securitate (fără a lua în calcul oprirea completă a brelocului iCloud, desigur) este asigurat atunci când se utilizează un cod aleatoriu - și nu atât pentru că un astfel de cod este mai greu de găsit, cât pentru că nu este implicat subsistemul de păstrare a parolei. , și prin urmare suprafața de atac este redusă. Dar comoditatea acestei opțiuni, desigur, lasă mult de dorit.

Utilizatorii avansați ai dispozitivelor Apple sunt familiarizați cu funcția „ Breloc ICloud„(Există și alte brelocuri, de exemplu, Login, System etc., disponibile pe Mac), ceea ce simplifică foarte mult lucrul cu parolele și alte date personale pe dispozitivele care rulează iOS și macOS. În acest articol, vă vom spune în detaliu despre procesul de configurare a serviciului, precum și vă vom răspunde la întrebările frecvente.

In contact cu

Ce este iCloud Keychain Access și de ce aveți nevoie de el?

Keychain Access este un manager de parole pentru iPhone, iPod Touch, iPad și Mac care stochează datele de conectare Safari, informațiile despre cardul de plată și informațiile Wi-Fi de la toate gadgeturile iOS aprobate 7.0.3, OS X Mavericks 10.9 și versiunile mai noi Apple OS.

În plus, în " Breloc ICloud„Pentru Mac stochează și informații despre cont utilizate în aplicații standard, cum ar fi” Calendarul», « Contacte», « Poștă" și " Postări". Când un utilizator se conectează la o rețea de socializare sau deschide site-ul pe care este înregistrat, serviciul adaugă automat datele contului tuturor dispozitivelor conectate.

Funcţie este un instrument foarte util pentru proprietarii de mai multe dispozitive Apple.

Accesul brelocului funcționează în toate țările?

Da. " Buchet de chei»Poate fi configurat și utilizat în orice țară pe orice dispozitiv compatibil. Cu toate acestea, în unele țări, serviciul funcționează fără capacitatea de a utiliza " Cod de securitate ICloud„(Mai multe detalii mai jos).

De exemplu, când setați „ Buchete de chei„În Rusia, utilizatorul poate (dacă este necesar) să protejeze datele personale folosind” Cod de securitate ICloud»(Setare prin SMS), salvând astfel toate datele de serviciu pe serverele Apple(citiți mai multe despre asta mai jos).

Notă: Dacă utilizați autentificarea cu doi factori, atunci dispozitivul este considerat de încredere atunci când vă conectați - adică. Cod de securitate ICloud nu este necesar.

- Setăriși mergi la secțiune ID Apple [nume de utilizator] -> parola si siguranta.

- pe Mac mergeți de-a lungul căii „Preferințe de sistem” → iCloud → Cont → Siguranță.

Cum configurez iCloud Keychain Access pe Mac, iPhone sau iPad?

Pe iPhone sau iPad:

După instalarea unei actualizări a sistemului de operare mobil, Asistentul de configurare vă solicită să configurați „ Breloc ICloud". Dacă nu ați făcut-o imediat, nu vă faceți griji, puteți configura funcția în orice moment convenabil pentru dvs. Pentru asta:

- Pe iOS 10.3 și versiuni ulterioare, deschideți „ Setări", Selectează-ți numele (în partea de sus) și intră în secțiunea iCloud (pe dispozitivele care rulează o versiune anterioară de iOS, această secțiune este situată de-a lungul căii:" Setări» -> iCloud).

- Accesați secțiunea .

- Activați comutatorul ... Introduceți parola contului și urmați instrucțiunile suplimentare de pe afișaj.

Pe computerele Mac:

- Faceți clic pe meniul Apple (), alegeți „ Setarile sistemului».

- Selectați secțiunea iCloud și activați comutatorul „ Breloc ICloud”, După care trebuie să introduci ID-ul Apple și parola și să urmezi instrucțiunile care apar.

Adăugarea de dispozitive suplimentare

Dacă doriți să adăugați dispozitive suplimentare, " Breloc ICloud„Trebuie să fie activat pe fiecare dintre ele. Când funcția este activată pe un dispozitiv nou, fiecare dispozitiv în care este configurată va primi o solicitare de confirmare.

De exemplu, când activați Accesul la breloc pe ecranul iPhone pe Mac folosind același cont Apple ID (iCloud), veți vedea un mesaj ca acesta:

Faceți clic pe „Continuare”, care va deschide setările iCloud, unde trebuie să introduceți parola ID-ului Apple și, prin urmare, permițând dispozitivului să utilizeze Buchet de chei.

Procedura inversă - porniți Buchet de chei pe Mac - notificarea ajunge pe iPhone.

După confirmare, informațiile de pe noul gadget vor fi actualizate automat dacă dispozitivul este pe internet.

Notă: Cu autentificarea cu doi factori activată se aprinde fără a primi confirmare de la alt dispozitiv.

Pentru a verifica dacă autentificarea cu doi factori este activată pe dispozitiv:

- pe iPhone sau iPad deschideți aplicația Setăriși mergi la secțiune ID Apple [nume de utilizator] -> parola si siguranta.

- pe Mac mergeți de-a lungul căii „Preferințe de sistem” -> iCloud -> Cont -> Siguranță.

Cod de securitate la configurarea brelocului. Ce este?

Notă: Dacă utilizați autentificarea cu doi factori, atunci Cod de securitate ICloud nu este necesar.

Un cod de securitate este un set de șase numere sau o combinație de numere și litere folosite pentru a identifica utilizatorul și pentru a accesa alte funcții " Breloc ICloud". De exemplu, dacă v-ați pierdut dispozitivele, puteți utiliza codul pentru a restaura datele salvate în el. Folosind Cod de securitate ICloud toate datele de serviciu sunt stocate pe serverele Apple. Pentru a primi un cod de securitate, trebuie să primiți un SMS către un număr de telefon înregistrat în țara în care susținută oficial.

În consecință, dacă nu utilizați Cod de securitate ICloud, apoi date de la Buchete de chei sunt stocate și sincronizate numai între dispozitivele aprobate.

Să repetăm asta Cod de securitate vă permite să activați " Breloc ICloud»Fără a fi nevoie să obțineți aprobarea de la alte dispozitive, dar trebuie să fie activat pentru aceasta. Doar porniți comutatorul așa cum este descris mai sus și introduceți parola și codul de securitate afișate automat pe gadgeturile de încredere.

Cum să vizualizați parolele pentru site-uri în iCloud Keychain pe iPhone sau iPad

Când iCloud Keychain este activat, „Autocompletare” de la Apple însuși introduce acreditările pentru a autoriza utilizatorul în câmpurile corespunzătoare de pe site-uri web sau aplicații. Cu toate acestea, unele site-uri interzic introducerea automată a datelor. În astfel de cazuri, trebuie să copiați și să lipiți manual numele de utilizator și parola. Acest lucru se face după cum urmează:

1. Deschideți aplicația „Setări”;

2. Selectați „Conturi și parole”;

3. Selectați „Parole pentru programe și site-uri”și, dacă este necesar, treceți prin verificarea utilizatorului folosind Touch ID sau Face ID;

4. Selectați intrarea corespunzătoare din listă sau folosind câmpul de căutare din partea de sus a ecranului „Parole”, introduceți numele aplicației sau site-ului web pentru care trebuie să introduceți acreditările;

5. Apăsați și mențineți apăsată opțiunea Nume utilizator / Parolă, apoi selectați "Copie";

6. Deschideți aplicația sau pagina web corespunzătoare, apăsați și mențineți apăsat câmpul nume de utilizator și parolă, apoi selectați opțiunea "Introduce".

7. Puteți șterge acreditările utilizând parametrul "Schimbare"în colțul din dreapta sus al ecranului „Parole”... În plus, acest parametru poate fi folosit pentru a schimba acreditările pentru site-urile respective.

Cum să vizualizați datele de conectare și parolele site-ului în iCloud Keychain pe Mac

1. Lansați browserul Safari.

2. Deschideți setările aplicației ( Safari → Setări).

3. Accesați fila Parole.

4. Introduceți parola de administrator.

5. Selectați site-ul dorit (puteți folosi căutarea). Dimpotrivă, vor fi indicate login-ul (Username) și parola.

Puteți adăuga oricând informații personale și informații despre cardul de credit la iCloud Keychain folosind iPhone-ul sau iPad-ul, iar apoi vor fi disponibile pe toate dispozitivele dvs. Pentru a face acest lucru, trebuie să faceți următoarele:

1. Deschideți aplicația „Setări”;

2. Selectați o secțiune Safari;

3. Selectați „Autocompletare”;

4. Pentru a adăuga informații personale, selectați "Datele mele"și selectați persoana de contact din listă. Pentru a adăuga date de hartă, faceți clic „Cărți de credit salvate”și apoi selectați „Adăugați card de credit”.

Asistența Apple poate recupera codul de securitate iCloud pentru acces la breloc?

Încearcă să-ți amintești bine codul sau notează-l într-un loc sigur, pentru că dacă îl uiți, Apple Support nu vă va putea ajuta să recuperați codul... În plus, trebuie reținut că numărul de încercări incorecte de introducere a codului este limitat, iar după depășirea limitei, accesul la " Breloc ICloud„Va fi blocat. În acest caz, trebuie să contactați asistența tehnică Apple și, după identificarea cu succes a persoanei, utilizatorului i se vor oferi încercări suplimentare de a introduce codul. Dacă și în acest caz este specificată o combinație greșită, Apple va șterge definitiv „ Breloc ICloud»De pe serverele lor (în mod firesc, toate datele personale se vor pierde).

Pot configura Accesul la breloc fără un cod de securitate (fără număr de telefon activat pentru SMS)?

Poate sa. Setarea unui cod de securitate la configurarea unei funcții nu este deloc necesară. Dar, în acest caz, datele dumneavoastră nu vor fi stocate pe server, ci pe dispozitivele în sine. Această abordare presupune un control mai mare al utilizatorului asupra datelor lor, dar are un dezavantaj semnificativ - Apple nu va putea oferi asistență la recuperare " Brelocuri ICloud».

Dacă dintr-o dată pentru țara dvs. este posibil să personalizați " Breloc ICloud„Nu există SMS, nu vă faceți griji, veți putea în continuare să activați funcția. Pentru a face acest lucru, atunci când configurați (instrucțiunile de configurare de mai sus) serviciul pe dispozitivele iOS, nu selectați „ Confirmați cu codul" în meniu " Suplimente«:

Pe computerele Mac, accesați „ Opțiuni suplimentare„Și selectați articolul” Nu generați cod de securitate«.

Repetăm că în acest caz „ Breloc ICloud»Va fi stocat doar pe dispozitiv, nu pe serverul Apple și va fi actualizat numai pe gadgeturi aprobate. Finalizați configurarea urmând instrucțiunile de pe ecran.

Acesta a marcat apariția unui alt serviciu grozav în cadrul iCloud pentru utilizatorii tehnologiei Apple - sincronizarea parolei folosind „iCloud Keychain”. Apple a făcut tot posibilul pentru a facilita configurarea și utilizarea acestei funcții, dar cititorii noștri au încă o mulțime de întrebări despre acest nou produs.

Ce poate face iCloud Keychain?

Brelocul ICloud oferă:

- sincronizați autentificarea, parolele și datele din formularele Safari

- sincronizați datele cardului de credit

- sincronizați parolele Wi-Fi

Sincronizarea funcționează pe Mac-uri care rulează OS X 10.9, iPhone, iPod touch și iPad cu iOS 7.0.3. Când activați un breloc în iCloud, este creat un singur spațiu de stocare în cloud în care sunt colectate TOATE parolele. Toate sunt disponibile simultan de pe toate dispozitivele dvs. conectate la același cont iCloud.

Vă rugăm să rețineți - Brelocul iCloud funcționează numai cu Safari pe Mac-uri! Pentru utilizatorii de Chrome, Firefox sau Opera, noua caracteristică Apple este de puțin folos, deoarece nu există pluginuri care să adauge suport pentru aceste browsere și nu vor fi. Nici în acest caz nu există alternative la Safari pe iOS.

Configurarea brelocului iCloud pe Mac pentru prima dată

Să spunem imediat - pentru rezidenții din Ucraina, Belarus și alte țări CSI care nu sunt enumerate în această listă, activarea Keychain Access de pe Mac este singura modalitate de a configura corect această funcție.

Deschideți setările Mac, accesați telecomanda iCloud, activați caseta de selectare „Acces la chei”:

Mac vă solicită insistent să activați cererea de parolă din contul de utilizator imediat după trezirea din modul de repaus sau deblocarea ecranului - desigur, pentru un plus de securitate. Această sugestie poate fi ignorată.

Apoi vi se va cere să creați un PIN pentru breloc. În mod implicit, acesta este un număr din patru cifre pe care trebuie să-l rețineți și să îl introduceți atunci când conectați fiecare dispozitiv nou la brelocul dvs.:

Dar nici acest lucru nu este necesar. Acordați atenție butonului „Avansat”. Se deschide mai multe opțiuni privind codul PIN:

Primul va permite paranoicului să seteze un cod de orice lungime folosind orice caractere, nu doar numere. Al doilea va genera automat codul. Al treilea vă va permite să abandonați complet codul de securitate. Dar cum va avea loc confirmarea noilor dispozitive în acest caz? Este foarte simplu - cu ajutorul celorlalte dispozitive ale tale.

După crearea sau anularea unui PIN, configurarea este finalizată.

Configurarea inițială a Keychain pe iOS este similară - accesați meniul „Setări-iCloud” și activați caseta de selectare „Keychain”, apoi creați un PIN. Problema este că veți fi forțat să introduceți un număr de telefon mobil, iar din țările CSI doar Rusia este acceptată.

Acum să vorbim despre conectarea noilor dispozitive la iCloud Keychain.

Conectați un nou dispozitiv iOS la brelocul iCloud

Accesați meniul „Setări-iCloud” deja menționat mai sus și selectați „Bloc de chei”:

Sunteți de acord să activați funcția:

Cu siguranță va trebui să introduceți parola contului iCloud:

După aceea, brelocul va intra în modul standby de activare.

După cum am spus, atunci când adăugați un nou dispozitiv la brelocul iCloud, aveți două alternative:

- introduceți codul PIN

- confirmați conexiunea de la alt dispozitiv

Pe dispozitivul iOS, veți vedea un buton „Confirmare cu cod”, făcând clic pe care puteți introduce codul PIN și puteți activa imediat funcția:

Soluția de rezervă este confirmarea de pe alt dispozitiv. De îndată ce încercați să activați brelocul iCloud pe unul dintre dispozitivele dvs., toate celelalte gadgeturi conectate la același cont iCloud și același breloc vor primi notificări:

Dar aceasta nu este doar o notificare. Făcând clic pe banner, veți fi direcționat la setările iCloud, unde vi se va solicita să introduceți parola contului dvs. ca confirmare a consimțământului pentru adăugarea unui nou dispozitiv la breloc. După ce ați introdus parola pe oricare dintre celelalte dispozitive ale dvs., noul gadget este considerat a fi conectat permanent și va începe sincronizarea parolei prin iCloud Keychain.

Conectați-vă noul Mac la brelocul iCloud

Procesul este identic cu cel descris în capitolul anterior al prezentării generale. Accesați Setări OS X, Telecomanda iCloud și activați Accesul la breloc. Introduceți parola iCloud.

Introducerea codului PIN nu necesită explicații speciale:

Dacă nu doriți să introduceți codul PIN, Mac va rămâne în modul de așteptare de activare:

Este destul de dificil să ratezi notificarea despre necesitatea confirmării unui nou dispozitiv - atât în OS X, cât și în iOS, va rămâne la vedere: