После каждой загрузки страницы кэш браузера очищался, а сам он перезагружался. Тестовая страница загружалась с IIS, работающего на компьютере в одной сети с тестовой машиной.

Третий замер производился при заполненном списке запрещенных слов.

Результаты теста показывают, что при заполненном списке запрещенных слов, которые могут находиться на открываемой странице, скорость загрузки незначительно падает. Падение скорости настолько мало, что им можно пренебречь.

Очистка журнала

Во время тестирования, особенно при сканировании и флуде, размер журнала работы Outpost периодически превышал заданный в его настройках размер. Процедура очистки журнала запускалась автоматически, и очистка происходила без проблем. Единственным минусом можно назвать то обстоятельство, что во время очистки Outpost загружал систему на 80100%, а объем занимаемой им памяти увеличивался на несколько мегабайт. Очистка журнала происходит достаточно быстро и по ее окончании память возвращается системе без проблем.

Сканирование системы сканером безопасности Retina

Данный тест показывает безопасность системы до, и после установки Outpost.

Результаты теста показывают, что после инсталляции Outpost закрыл все уязвимости операционной системы, которые были обнаружены до установки файрвола.

Атака на тестовую машину

В процессе тестирования файрвола был выполнен флуд по протоколам TCP, ICMP, IGMP. Флуд длился в течение 15ти минут для каждого протокола. В процессе атаки оценивалась загрузка Outpostом процессора и использование памяти.

SYNфлуд вызвал загрузку процессора до значений 5070%. Объем занятой Outpostом памяти увеличился незначительно и по окончании атаки вернулся к первоначальному значению.

ICMPфлуд не оказал на Outpost никакого воздействия. Загрузка процессора колебалась в районе нескольких процентов, объем памяти увеличился незначительно.

IGMPфлуд вызвал утечку памяти. Через 15 минут IGMPфлуда Outpost занимал 251 916 килобайт оперативной памяти и 259 108 килобайт виртуальной. Загрузка процессора стабильно держалась в районе 100%. Работать на компьютере было практически невозможно. Приблизительно через 2 часа непрекращающегося флуда Outpost использовал все доступные системные ресурсы, а это 1 250 Мегабайт оперативной и виртуальной памяти. После прекращения флуда работать на машине было попрежнему невозможно до ее перезагрузки. Вывод

В целом Outpost оставил хорошее впечатление. Защита компьютера от проникновения обеспечена на должном уровне, что подтверждают результаты сканирования. Модули работают без проблем. Автоматическое обновление программы снимает с легального пользователя необходимость отслеживать выход новых версий и обновлений программы. Объем занимаемых программой ресурсов весьма скромен. Работа файрвола практически не сказывается на скорости сети и делает работу безопасной, предохраняя компьютер от проникновения некоторых типов вирусов, вредоносных скриптов и атак. Все это при цене программы в 500 рублей делает Outpost отличным инструментом для обеспечения безопасности и приватности в сети.

Думаю, что проблема безопасности волнует каждого пользователя компьютера. И если с такой неприятностью, как вирусы и троянские программы всё более или менее понятно, то с прямыми атаками на систему дела обстоят намного сложнее. Чтобы избежать посягательства на дорогую сердцу информацию, необходимо установить так называемый FireWall. Принцип действия любого firewall’а основан на полном контроле всех служб и программ, которым необходим доступ во Всемирную паутину или локальную сеть.

Правильно настроить такой “щит” - задача не из лёгких. Разработчики это понимают и часто делают простой и понятный интерфейс с минимумом видимых настроек программы. Такой подход применяется и в программе Agnitum Outpost Firewall. Однако автоматическая конфигурация не всегда подходит для того или иного пользователя. И вот здесь многие сталкиваются с проблемой создания правила для определённой программы.

Все испытания проводились с Agnitum Outpost Firewall ver. 3.5. Но многие настройки будут присутствовать и в ранних версиях данного продукта. Если в статье что-то не указано - лучше не трогать и оставить так как есть.

Итак, начнём.

Установка не вызывает особых проблем. Попросят перезагрузиться - соглашаемся.

Дальше идёт создание автоматической конфигурации - создаём.

Сразу идём в “Параметры - Системные - Глобальные правила и доступ к raw socket”. Жмём вкладку “Параметры” и видим все глобальные правила, которые применяются ко всем программам и службам в сети.

Allow DNS Resolving. Без этого правила работа в сети будет невозможна, так как будет заблокирован доступ к серверу DNS.

. Allow Outgoing DHCP. Это правило позволяет использовать DHCP. Если ваш провайдер использует DHCP, то оставляйте, если нет - смело отключайте.

. Allow Inbound Identification. Рекомендую отключить. Для большинства пользователей получение входящих данных на порт 113 для идентификации ни к чему.

. Allow Loopback. Производить loopback-соединения, которые чаще называются “замыканием на себя”. Если вы используете такое соединение, то галочку следует оставить, если нет - смело отключайте.

. Allow GRE Protocol. Необходим всем, кто использует РРТР (организация VPN-доступа). Если не используете такое соединение, то отключаете. Если есть сомнения - обратитесь к вашему провайдеру.

. Block Remote Procedure Call. Блокировка удаленного вызова процедур. Большинству пользователей удаленный вызов процедур абсолютно не нужен. Зато всяким плохим пользователям такое право непременно пригодится. Галочку оставляем.

. Deny Unknown Protocols. Это правило позволяет блокировать любое соединение, если не удаётся определить тип протокола. Оставляем “птицу”.

Все остальные правила позволяют корректно работать с протоколами TCP и UDP, поэтому оставляем всё, как есть.

Здесь же мы можем закрыть полностью доступ к определённому порту системы. Как это сделать? Всё достаточно просто.

1. Выберите “Добавить” для создания нового системного/общего правила.

Далее откроется окошко с опциями (вариантами) настройки общих/системных правил.

2. Выберите событие для правила обозначьте “Где протокол”, “Где направление” и “Где локальный порт”.

3. В поле “Описание правила” кликните на “Не определено” в строке “Где протокол” и выберите необходимый протокол.

4. В поле “Описание правила” кликните на “Не определено” в строке “Где направление” и выберите “Входящее” соединение.

5. В поле “Описание правила” кликните на “Не определено” в строке “Где локальный порт” и обозначьте номер порта, который вы хотите закрыть.

6. В поле “Выберите действия” для правила отметьте “Блокировать эти данные” и пометить правило как “Правило с высоким приоритетом” и “Игнорировать Контроль компонентов”.

7. В поле Имя правила введите название правила и нажмите “ОК” для его сохранения. Название правила должно появиться в списке “Параметры”.

Настоятельно рекомендую создать правила для полного блокирования входящего трафика UDP-портов 135, 137, 138 и ТСР-портов 135, 139,445. Можно смело блокировать 5000 порт и на входящие и на выходящие соединения (это Universal Plug&play) Можно закрыть ещё 5554 и 9996 по TCP. Именно через эти порты чаще всего происходят атаки на ваш компьютер.

Далее отправляемся на вкладку “Приложения” и удаляем оттуда все программы. Для чего это нам надо? Сейчас попробую объяснить. Обыкновенному пользователю для работы необходимо всего несколько программ: браузер, менеджер закачек, почтовая программа, ftp-клиент, ICQ. Остальные подождут…

Ставим политику “Обучение”, входим в Интернет и запускаем каждую из них. Outpost попросит создать правило для каждой программы, что мы и делаем. Затем редактируем каждое правило в отдельности.

Для браузера Opera разработчики Outpost’а разрешили следующие соединения: исходящие для протокола TCP на порты 21,25, 80-83, 110, 119, 135, 443, 1080, 3128, 8080,8081, 8088. Достаточно много, не правда ли? Давайте разберёмся, что нам надо от браузера (Аналогия с IE и Mozilla будет практически полной). 21-ый порт (Opera FTP connection) блокируем в первую очередь, однако если вы закачиваете файлы с ftp-серверов с помощью браузера, следует оставить галочку. Порты 80-83 отвечают за работу по HTTP протоколу. Их не трогаем. 25-ый (Opera SMTP connection) и 110-ый (Opera POP3 connection) порты отвечают за отправку и получение почты соответственно. Если не пользуетесь сторонней почтовой программой, то оставляйте; если нет - смело убираете галочку. На порт 119-ый приходят новости по протоколу NNTP, если вы не получаете новости подобным образом, то порт можно смело закрывать. 135-ый следует заблокировать. 443-й порт отвечает за соединения по протоколу HTTPS, который чаще называют SSL, использующемуся для организации криптографически защищенного канала для обмена данными (пароли, ключи, личная информация) в сети. Думаю, что лучше всего оставить без изменений. 1080-ой порт отвечает за SOCKS-соединения. Если вы не пользуетесь SOCKS-серверами при работе, порт можно смело отключать. 3128, 8080,8081, 8088 - это всё порты работы с прокси-серверами: используете их - оставляете.

Outlook работает с помощью исходящих ТСР-соединений через порты 25. 80-83,119, 110,143,389,443.995,1080. 3128. 8080. 8088. 25-ый и 110-ый не трогаем - они отвечают за выполнение основной функции. Со 119-ым портом мы уже разобрались. Порт с номером 995 - получение почты по протоколу РОРЗ, используя защищенное соединение SSL/TLS. Если вам это не нужно, то 995-й порт закрываем. 143-й порт отвечает за работу с почтой по протоколу IMAP. Нет IMAP - порт закрыт. Через 389-й порт можно получить доступ к серверу LDAP. Дома она вряд ли может пригодиться. Стало быть, закрываем. The Bat! использует практически те же порты, что и Outlook, кроме портов, необходимых для PROXY.

Правила для менеджеров закачек не следует изменять. Они используют только необходимые порты, однако если не пользуетесь прокси, можно смело блокировать всё те же порты 3128. 8080. 8088.

Для ftp-клиента следует оставить только 21-ый порт.

Необходимо обратить внимание на некоторые служебные программы.

. Alg.exe - Microsoft Application Layer Gateway Service. Этот процесс обеспечивает поддержку плагинов Internet Connection Sharing / Internet Connection Firewall. Эти службы дают возможность нескольким компьютерам сети подключиться к Интернету через один компьютер. В большинстве случаев она не нужна.

. Conf.exe - это Net-Meeting. Не нужен - отключаем..

. Dwwin.exe - Microsoft Application Error Reporting. Ясно без слов!

. Mstsc.exe - Microsoft Remote Desktop. Подключение к удалённому рабочему столу.

. Explorer.exe - Microsoft Windows Explorer. Что нужно Проводнику в Интернете?

. Lsass.exe - Local Security Authority Service. Это локальный сервер проверки подлинности, порождающий процесс, ответственный за проверку пользователей в службе Winlogon.

. Служба Messenger, которая пересылает административные сообщения между клиентами и серверами. По большому счету, домашнему пользователю она не нужна.

Антивирус защищает системные и пользовательские файлы от вредоносного программного обеспечения. Задача брандмауэров – фильтрация входящего и исходящего трафика и блокирование несанкционированного доступа к компьютеру.

Для работы в Сети операционная система использует сервисы, которые открывают порты и ждут подключения к ним. Зная номер порта, пользователь может подсоединиться к нему с удаленного компьютера и получить доступ к некоторым ресурсам. Проблема в том, что в реализации некоторых сервисов присутствуют ошибки, которые могут быть использованы для сетевой атаки – как вирусной, так и ставящей целью нарушение работы уязвимого сервиса или системы в целом. Брандмауэр, используя набор правил, разрешает или запрещает доступ к компьютеру из Сети.

Примечание

Первоначально брандмауэром называли перегородку в паровозах, находящуюся между машинным отделением и вагонами и защищающую последние от возможного возгорания. В современном значении это слово начало употребляться приблизительно в начале 1990-х годов, когда для английского слова firewall не смогли найти однозначного перевода. Поскольку немецкое слово Brandmauer означало то же самое и было уже известно, его и стали использовать, хотя только на постсоветском пространстве.

Первыми появились фильтры пакетов , которые действовали на основании информации, помещенной в заголовке: IP-адрес, номера портов источника и получателя, тип пакета и длина. Выглядело это следующим образом. Компьютеру из внутренней сети с определенным IP-адресом разрешается соединяться с любыми внешними компьютерами, используя только указанный порт. Например, протокол SMTP, который применяется для отправки электронной почты, использует 25-порт, протокол РОР3, с помощью которого почта получается, – 110-порт, веб-сервисы обычно настроены на 80-порт. При попытке получить доступ к другим сервисам брандмауэр блокировал соединение.

Постепенно стало понятно, что такой статической схемы недостаточно. Это привело к появлению фильтров, отслеживающих состояние соединений (stateful). Постепенно функциональность брандмауэров возрастала, появились фильтры уровня приложений и фильтры соединений, умеющие контролировать контекст. Не будем углубляться в историю, тем более что сегодня встретить их в чистом виде практически невозможно.

Чаще всего пользователю трудно решить, что кому запретить или разрешить. В операционной системе Windows принято следующее взаимодействие пользователя с используемым брандмауэром. Например, в строке веб-браузера набран адрес или имя сервера. Брандмауэр, проанализировав запрос, временно блокирует его и запрашивает у пользователя подтверждение, предоставляя ему всю информацию: приложение или сервис, IP-адрес или имя удаленного узла и порт назначения. Если выход в Интернет с использованием данной утилиты действительно планировался, пользователь подтверждает это, и брандмауэр разрешает соединение. Чтобы не беспокоить пользователя в дальнейшем, ответ запоминается. Хотя, чтобы уменьшить вероятность ошибки, через некоторое время процесс повторяется.

Таким образом, если случайно было разрешено соединение для спрятавшегося троянца, существует вероятность, что в следующий раз его не пропустят. Однако создатели вирусов также используют эту особенность взаимодействия. Теперь, чтобы скрыть свою программу, им достаточно загружать ее как расширение Internet Explorer, иногда вызывается и сам браузер, адресная строка которого содержит не только имя удаленного узла, но и информацию, которую удалось украсть. Пользователь не всегда вникает в суть запроса, поэтому в большинстве случаев обман удается.

Брандмауэр обязательно должен использоваться совместно с антивирусной программой. Это не взаимоисключающие, а дополняющие друг друга приложения, хотя многие сегодняшние брандмауэры выросли в настоящие системы защиты, умеющие отслеживать вышеописанную ситуацию.

Необходимо контролировать как входящий, так и исходящий трафик. В первом случае вы будете защищены от попытки несанкционированного доступа извне, а контроль исходящего трафика позволит блокировать трояны и другие зловредные программы, пытающиеся получить доступ в Интернет, а также ненужный трафик в виде баннеров. Следует отметить, что, хотя все брандмауэры похожи, каждая конкретная реализация может содержать ошибки.

Появление встроенного Брандмауэра в Windows XP многие приветствовали, однако вскоре выяснилось, что он контролирует только входящий трафик, а по удобству настроек уступает большинству решений. Усовершенствованный Брандмауэр в Windows Vista обладает несколько большими возможностями – поддерживается фильтрация входящего и исходящего трафика. С его помощью можно запретить приложениям обращаться к другим компьютерам или отвечать на их запросы, поэтому мультимедийные программы могут воспроизводить мультимедийные файлы на локальном компьютере, но не смогут подключаться к веб-узлам в Интернете. Брандмауэр в Windows Vista следит за ресурсами операционной системы, и, если они начинают вести себя иначе, что обычно указывает на наличие проблем, блокирует соединение. Если другая программа попытается обратиться в Интернет, чтобы установить дополнительный модуль, пользователь увидит предупреждение, посылаемое Брандмауэром .

Однако на практике у пользователя мало средств для тонкой настройки, а вредоносное приложение, попав на компьютер, в первую очередь попытается создать разрешающее правило, ориентируясь именно на встроенный Брандмауэр Windows , или просто отключить его, поэтому рассмотрим не его, а несколько типичных решений.

4.2. Персональный брандмауэр Outpost Firewall

Начало Outpost Firewall было положено утилитой обнаружения хакерских атак Jammer, которая быстро стала популярной. Причина ее популярности оказалась банальной. Одна зарубежная правительственная компания использовала троян для слежения за своими пользователями. Некий служащий установил Jammer и не только обнаружил шпионскую программу, но и отследил направление ее активности. Этот случай попал в прессу, разгорелся скандал, а Jammer сразу приобрел популярность. Брандмауэр Outpost Firewall Pro, первая версия которого появилась в 2001 году, практически сразу получил признание и сегодня пользуется популярностью благодаря широким функциональным возможностям и низкой стоимости.

Сегодня компания предлагает несколько вариантов Outpost Firewall Pro:

Outpost Firewall Pro 2008 – персональный брандмауэр, обеспечивающий всестороннюю защиту в Интернете и предназначенный для персонального использования. Эта версия совместима с Windows Vista, на сайте проекта доступна ранняя версия 4.0, поддерживающая Windows 2000, XP и Server 2003;

Outpost Security Suite Pro – также предназначен для персонального использования, обеспечивает стопроцентную защиту компьютера, включает все необходимые средства безопасности: брандмауэр, антивирус, антишпион, антиспам-фильтр и проактивную защиту;

Outpost Network Security – решение для защиты организаций малого и среднего бизнеса от внешних и внутренних угроз;

Outpost Firewall Free – персональный брандмауэр для тех, кто работает в Интернете нерегулярно.

Рассмотрим Outpost Firewall Pro 2008.

Установка Outpost Firewall Pro

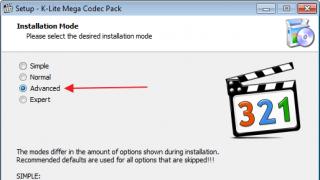

Установка Outpost Firewall Pro традиционна. На первом шаге можно выбрать язык установки – русский , на котором далее будут выводиться все сообщения. Примите условия лицензионного соглашения. В процессе установки можно, установив одноименный флажок, загрузить последние обновления Outpost Firewall. После копирования файлов появится Мастер настройки .

В первом окне Мастера настройки (рис. 4.1) предстоит выбрать уровень безопасности, который будет обеспечивать программа:

Повышенный – для продвинутых пользователей; брандмауэр будет обеспечивать максимально возможную защиту;

Обычный – Outpost Firewall Pro будет защищать систему от наиболее опасных методов проникновения, не беспокоя пользователя постоянными запросами; этот уровень рекомендуется для большинства случаев.

Рис. 4.1. Мастер настройки Outpost Firewall Pro

Проверять файлы при запуске – предотвращает запуск известных вредоносных программ, но не блокирует другие попытки доступа, такие как копирование или сохранение;

Проверять файлы при любой попытке доступа – предотвращаются все попытки доступа к файлам, зараженным известными вредоносными программами.

Второй вариант обеспечивает максимальную защиту, но может отрицательно повлиять на производительность системы. Если замечено снижение производительности, на маломощных компьютерах лучше затем переключиться на первый вариант. Для увеличения производительности можно установить флажок Включить кэширование статуса проверки . В этом случае при первом обращении будет создан скрытый кэш-файл, при последующем он будет сверяться с текущим состоянием, и если не будет найдено отличий, проверка остановится.

Рис. 4.2. Диалоговое окно Мастера конфигурации

Здесь возможны следующие варианты:

Автоматически создавать и обновлять правила – самый удобный и рекомендуемый вариант: по мере выхода приложений в Сеть пользователь будет создавать для них правила и обновлять их по мере необходимости;

Автоматически создавать правила – то же, но без автоматического обновления правил; в последнем случае запрашивается пользователь;

Не создавать правила автоматически – правила автоматически не создаются.

Установив флажок Автоматически обучать Outpost Firewall Pro в течение недели , вы разрешите автоматическое создание разрешающих правил для известных приложений, которые запрашивают соединения.

Дополнительно компания Agnitum предлагает принять участие в программе ImproveNet. Если установить соответствующий флажок, будут автоматически собираться данные о сетевых приложениях, для которых не существует правил,создаваться новые системные правила и статистика использования приложений. Собранная информация раз в неделю будет отправляться компании-разработчику (информация будет передаваться в сжатом виде в фоновом режиме без перерыва в работе системы). На основании собранной информации будут создаваться новые правила, которые затем станут доступными через систему обновлений. Результатом работы программы ImproveNet должно стать уменьшение количества запросов к пользователю: Outpost должен приобрести большую автономность в принятии решений. При необходимости эти настройки можно изменить, выполнив команду Настройки > Общие > ImproveNet .

При первом запуске программы на экране появится предложение зарегистрировать программу; если у вас нет лицензии, вы можете в течение 30 дней легально использовать Outpost Firewall, для чего следует нажать кнопку Использовать .

Работа с Outpost Firewall

После установки Outpost Firewall настроен и готов к работе. Об этом свидетельствует значок, появившийся в области уведомлений, внешний вид которого зависит от выбранной политики. По умолчанию устанавливается режим обучения . Согласно ему при каждой попытке доступа к Сети приложения, для которого не установлено правило, пользователю выдается запрос (рис. 4.3), содержащий необходимую информацию, позволяющую в большинстве случаев принять решение: имя программы, удаленную службу, номер порта и IP-адрес.

Рис. 4.3. Приложение пытается получить доступ в Сеть

Дополнительно при включенном модуле Anti-Spyware анализируется запрос, и если все нормально, рядом с именем приложения появляется метка Шпионских программ не обнаружено . На основании полученной информации пользователь может принять одно из следующих решений:

Разрешить любую активность этому приложению – приложение заносится в список доверенных, и все запрошенные им соединения автоматически разрешаются;

Запретить любую активность этому приложению – приложение получает статус запрещенного, и все соединения автоматически блокируются;

Создать правило на основе стандартных – большинству приложений необходим доступ в Сеть только по определенным протоколам и портам; в поставке Outpost имеются шаблоны, которые можно использовать при создании правил для таких приложений, – этом случае приложение будет ограничено указанными протоколами;

Разрешить однократно или Блокировать однократно – если вы сомневаетесь в назначении программы, то можете однократно разрешить или запретить ей доступ в Сеть и проследить за реакцией приложения.

Нажав на ссылку Помощник , вы можете получить более подробную информацию о процессе, помогающую принять правильное решение, в том числе полученную с сайта разработчиков. В меню кнопки ОК можно активизировать Режим автообучения .

Для такого приложения вы также можете создать собственное правило c описанием. Для примера создадим правило для веб-браузера Firefox. В контекстном меню, вызываемом щелчком правой кнопкой мыши на значке в области уведомлений, выберите пункт Настройки , в появившемся окне (рис. 4.4) перейдите на вкладку Брандмауэр > Сетевые правила и нажмите кнопку Добавить .

Рис. 4.4. Окно создания сетевых правил

Программа попросит указать путь к исполняемому файлу. С помощью файлового менеджера перейдите в каталог, куда был установлен Firefox (по умолчанию это C:\Program Files\Mozilla Firefox ), где выберите файл firefox.exe . По умолчанию приложение попадает в категорию Заблокированные ; чтобы разрешить ему выход в Сеть, в контекстном меню выберите пункт Всегда доверять этому приложению .

В этом случае приложение получит полный доступ. Чтобы настроить его поведение более тонко, в том же меню выберите пункт Использовать правила . Появится окно Редактор правил , где на вкладке Сетевые правила нужно нажать кнопку Новое . В появившемся окне отредактируйте правило, указав событие (направление, адрес и порт) и параметры (оповещать, активизировать динамическую фильтрацию, не регистрировать). Щелчком на подчеркнутой ссылке в поле Расшифровка правила можно изменить значения параметров.

После окончания периода обучения, то есть когда все правила созданы и пользователь больше не получает запросов, необходимо перейти в Фоновый режим работы. В этом случае брандмауэр работает в невидимом для пользователя режиме, не отображая значок в области уведомлений. Благодаря этому, например, родители могут незаметно для ребенка блокировать нежелательный трафик и контролировать работу в Сети. В данном режиме Outpost Firewall потребляет меньшее количество ресурсов.

Для перехода в фоновый режим вызовите окно настроек. На вкладке Общие в раскрывающемся списке Выберите режим загрузки установите Фоновый . Чтобы никто не смог изменить настройки брандмауэра, на этой же вкладке установите переключатель Защита паролем в положение Включить и задайте пароль.

Кроме Режима обучения существуют следующие политики (они доступны в контекстном меню значка в области уведомлений):

Блокировать все – все соединения блокируются; эту политику можно использовать, например, для временного отключения компьютера от Сети;

Режим блокировки – блокируются все соединения, кроме разрешенных; после этапа обучения стоит использовать именно эту политику;

Режим разрешения – разрешаются все соединения, кроме запрещенных;

Выключить – работа Outpost Firewall, в том числе и детектор атак, приостанавливается, все соединения разрешены.

Интерфейс программы

После установки Outpost Firewall готов к работе, и большую часть времени пользователь будет общаться с ним исключительно в форме ответов на вопросы при попытке выхода какого-либо приложения в Сеть. Для просмотра статистики роботы и сетевой активности приложений, тонкой настройки политики работы брандмауэра и подключаемых модулей необходимо вызвать главное окно программы (рис. 4.5).

Рис. 4.5. Главное окно программы

Визуально главное окно разделено на две части. Вверху находится панель, на которой расположены кнопки, обеспечивающие быстрый доступ к некоторым функциям.

Для вывода информации в удобном для пользователя виде предназначена расположенная слева информационная панель, работа с которой напоминает работу в Проводнике Windows. В левой панели выбирается категория, а в правой выводится подробная информация. Рядом с некоторыми пунктами имеются знак плюса, нажав на который можно раскрыть список. Выбрав пункт Добро пожаловать , можно получить информацию о лицензии, просмотреть новости с сайта разработчика и пр. Пункт Брандмауэр содержит два подпункта.

Сетевая активность . Выбрав этот пункт, вы получите возможность просмотреть список всех приложений и процессов, имеющих текущие активные соединения, и подробную информацию о них (протокол, IP-адрес и порт, время начала и продолжительность соединения, количество переданных и принятых байт, скорость, состояние).

Если вы увидели соединение, которое не разрешали, или подозреваете, что действует спрятавшийся троян, соединение можно разорвать, щелкнув на соответствующей строке в правой части экрана правой кнопкой мыши и выбрав в появившемся контекстном меню пункт Разорвать соединение . Выбрав в этом же меню пункт Столбцы , можно отредактировать поля вывода информации. Пункт Создать правило позволяет быстро вызвать редактор правил для этого приложения.

Используемые порты . Здесь отображаются все приложения и процессы, у которых в настоящее время открыты порты, в том числе и ожидающие соединения.

Компонент Локальная безопасность защищает компьютер от неизвестных или замаскированных угроз. Здесь можно изменить уровень безопасности и составить список исключений для процессов, которые не нужно контролировать, включить или отключить внутреннюю защиту Outpost Firewall Pro. В подпункте Активные процессы выводится список всех активных процессов с указанием их сетевой активности.

Компонент Антишпион защищает компьютер от троянов, червей и шпионского программного обеспечения. Нажатием кнопки Запустить проверку системы можно проверить систему на наличие угроз и подозрительных объектов. При этом можно выбрать один из вариантов проверки системы: Быстрая , Полная и Выборочная . Все подозрительные объекты будут перемещены на вкладку Карантин , откуда их можно удалить, просто восстановить или восстановить с добавлением в исключения. Здесь же устанавливается режим постоянной защиты и работа сканера почты.

На вкладке Веб-контроль показывается количество заблокированных объектов (Cookies, активное содержимое веб-страниц, реферреров, рекламных баннеров), а также попыток передачи личных данных.

Примечание

Реферреры (referrers) содержат информацию, позволяющую отследить, с какого ресурса пользователь был перенаправлен на данный адрес. Набор реферреров позволяет узнать, какие ресурсы были посещены.

Все события, которые зафиксировал Outpost Firewall Pro, можно просмотреть, перейдя в Журнал событий . Они разбиты по категориям (внутренние события, брандмауэр, детектор атак, веб-контроль, антишпион), что удобно при анализе.

Настройка Outpost Firewall Pro

Доступ к настройкам Outpost Firewall Pro можно получить, нажав одноименную кнопку. Основные пункты настроек совпадают с названиями в основном окне программы (рис. 4.6).

Рис. 4.6. Окно настроек Outpost Firewall Pro

Рассмотрим наиболее часто используемые настройки и те, которые могут понадобиться на начальном этапе работы.

В меню Общие выбирается язык интерфейса, режим загрузки и разрешение игрового режима, при котором брандмауэр не беспокоит пользователя сообщениями. Установкой флажков активизируется технология SmartScan и внутренняя защита брандмауэра. Перейдя в подменю Конфигурация , можно защитить настройки паролем, сохранить и восстановить конфигурацию. Расписание обновлений указывается в подпункте Обновление . После установки обновления проверяются ежечасно. При необходимости это можно изменить.

В меню Брандмауэр настраиваются режим работы межсетевого экрана в обычном, фоновом и игровом режиме. При установке Outpost Firewall Pro анализирует сетевые настройки, и безопасные с его точки зрения локальные сети заносятся в подпункт Настройки LAN . По умолчанию любой обмен данными с такими сетями разрешен. При необходимости здесь можно изменить список доверенных сетей, отдельных IP-адресов и доменов. Установка флажка Доверенный напротив адреса разрешит все соединения; чтобы разрешить подключения к общим файлам или каталогам по протоколу NetBIOS, установите одноименный флажок. Модуль Детектор атак , настройки которого находятся в соответствующем меню (рис. 4.7), добавляет функции, обычно не свой ственные классическим брандмауэрам: обнаружение и предотвращение атак компьютера из локальной сети и Интернета. Модуль просматривает входящие данные на предмет наличия сигнатур известных атак, а также анализирует попытки сканирования и атаки, направленые на отказ в обслуживании (DoS – Denial of Service), и другие, в том числе неизвестные, сетевые атаки.

Рис. 4.7. Настройки модуля Детектор атак

Совет

Если на компьютере установлена сетевая система обнаружения и отражения атак, модуль Детектор атак следует отключить, сняв соответствующий флажок.

В поле Уровень тревоги настраивается уровень тревоги и действия модуля при обнаружении атаки. С помощью ползунка можно выбрать один из трех уровней тревоги: Низкий , Оптимальный и Максимальный , которые отличаются реакцией на некоторые неопасные виды атак. Последний обеспечивает самый высокий уровень защиты, однако будет выдавать большое количество предупреждений. Нажав кнопку Настройка , можно указать, какие виды атак должен обнаруживать и предотвращать Outpost Firewall. На вкладке Ethernet настраивается защита от некоторых атак, характерных для Ethernet и сетей Wi-Fi. В частности, здесь следует включить ARP-фильтрацию, позволяющую защититься от подмены нападающим IP-адреса. В области Ethernet-атаки настраивается реакция модуля на такие атаки. На вкладке Дополнительно можно отредактировать список атак, которые должен обнаруживать и предотвращать модуль. Каждая атака имеет краткое описание, но отключать что-либо рекомендуется только если вы точно знаете, что делаете. Нажав кнопку Уязвимые порты , можно указать все номера портов, которым требуется уделять особое внимание. Сюда можно занести номера портов, традиционно используемых троянцами и программами дистанционного управления компьютером. Установка флажка Блокировать атакующего на … минут позволяет установить промежуток времени, на который IP-адрес нападающего узла будет заблокирован, то есть никто не сможет подключиться к защищаемому компьютеру с этого адреса. Дополнительный флажок Блокировать подсеть атакующего позволяет подстраховаться на случай, если атакующий захочет сменить IP-адрес (например, при переподключении по модемному соединению можно получить другой IP-адрес). Чтобы получать оповещения при обнаружении атак, установите флажки Проигрывать звуковое оповещение при обнаружении атак и Показывать визуальное оповещение при обнаружении атак . Чтобы доверенные узлы не блокировались детектором атак, их следует указать в поле Исключения – все пакеты, посланные ими, не будут считаться вредоносными.

Настройка модуля Локальная безопасность аналогична описанной выше. С помощью ползунка в зависимости от характера текущей работы выставляется один из четырех уровней безопасности – от Низкий , при котором контролируются только запросы сетевого доступа от измененных исполняемых файлов, до Максимальный , активизация которого включает максимальную защиту системы. Нажав кнопку Настройка , можно указать, какие действия, события и компоненты должен контролировать этот модуль. Пользоваться этой возможностью следует только в случае появления проблем или если вы точно знаете, чего хотите добиться. В большинстве случаев удобнее пользоваться ползунком Уровень безопасности . Приложения, которые могут быть вызваны другими программами, можно занести в список Известные приложения , и настроить правила контроля индивидуально в списке Исключения Контроля Anti-Leak . Для этого необходимо нажать одноименную кнопку и указать путь к исполняемому файлу. Модуль Локальная безопасность не будет контролировать их действия и беспокоить пользователя запросами.

На вкладке Антишпион включаются и отключаются модуль контроля над шпионским программным обеспечением и настройка оповещений и исключений. Установка флажка Проверять наличие шпионского ПО при запуске программы разрешит проверку всех запущенных программ после старта Outpost Firewall Pro. Если проверка нагружает систему, можно установить флажок Выполнять указанные задания с низким приоритетом . В подпункте Профили и расписание настраиваются профили проверок системы и задания на автоматическую проверку в указанное время. При настройке профиля проверки можно указать, какие системные объекты и разделы жесткого диска следует проверять, а также проверку определенных типов файлов и архивов. С помощью раскрывающегося списка Выберите действие устанавливается действие по умолчанию для обнаруженных вредоносных объектов. Установка флажка Пропускать файлы, размер которых превышает: … Мб позволяет задать максимальный размер проверяемых файлов. На вкладке Сканер почты настраивается режим проверки вложений в электронные письма. Если почту уже проверяет антивирусная программа, можно отключить такую проверку, установив флажок Отключить фильтр вложений . Остальные пункты позволяют переименовывать вложения с указанными расширениями или помещать их в карантин.

Вкладка Веб-контроль содержит настройки одноименного модуля. С помощью ползунка выбирается уровень веб-контроля. На самом низком Облегченный блокируется только реклама по ключевым словам, интерактивные элементы разрешаются. Несмотря на то что изначально интерактивные элементы разрабатывались с целью упростить взаимодействие пользователей, они могут использоваться хакерами. При установке уровня Оптимальный блокируются некоторые опасные интерактивные элементы. Нажав кнопку Настройка , вы можете указать, какие конкретно элементы блокировать или разрешать: сценарии ActiveX и Visual Basic, приложения и сценарии Java, Cookies, всплывающие окна, внешние интерактивные элементы, скрытые фреймы, анимацию и реферреры.

Как и остальные информационные источники, многие интернет-ресурсы существуют благодаря рекламе. Некоторые сайты злоупотребляют баннерами, представляющими собой изображения различного размера, что приводит к замедлению загрузки. Кроме того, пользователь с помегабайтной оплатой теряет ценный трафик. Отключение отображения рисунков решает проблему только частично.

Примечание

Принято считать, что баннеры замедляют загрузку из-за своего размера, который иногда превышает размер самой информации, из-за которой пользователь загрузил ресурс. Это еще не все: баннеры загружаются с помощью сценариев, генерирующих адрес динамически, но чаще всего с других сайтов, поэтому в некоторых случаях пользователь вынужден ждать, пока будет найден сайт и определена информация, которую он затем увидит.

При установке ползунка на уровень Максимальный рекламу можно блокировать по размеру. Однако активное содержимое сегодня используется на многих ресурсах, и без его активизации невозможна полноценная работа. Такие сайты можно занести на вкладку Исключения . На вкладке Личные данные настраивается блокировка передачи личных данных, например попытка передачи номера кредитной карточки. Устанавливая различные параметры, можно автоматически заменять персональную информацию звездочками или блокировать передачу таких пакетов. Однако если вы работаете с интернет-магазинами и прочими ресурсами, требующими такой информации, занесите их в меню Исключения . Полностью блокировать известные вредоносные сайты и настроить блокировку рекламы по ключевым словам можно в подпункте Реклама и сайты . На вкладке По ключевым словам вы можете указать список ключевых слов, при совпадении с которыми в HTML-тегах IMG SRC= и A HREF= их загрузка будет блокирована. Нажав кнопку Загрузить или Сохранить , можно загрузить список, полученный с другого компьютера, или сохранить такой список для дальнейшего использования в других системах. Вкладка По размеру содержит список размеров рисунков, при совпадении с которыми в HTML-теге A рисунок будет блокирован. Чтобы добавить размер баннера, которого нет в списке, следует ввести его данные в поля Ширина и Высота и нажать кнопку Добавить .

4.3. Бесплатный брандмауэр COMODO Firewall Pro

Без сомнения, Outpost Firewall обладает богатыми возможностями и позволяет обеспечить полноценную защиту. Однако многие пользователи не хотят либо не имеют возможности заплатить за программный продукт. Рассмотрим один из доступных бесплатных брандмауэров – COMODO Firewall Pro. Многообразия дополнительных возможностей в подобных продуктах нет, но основную функцию – защиту сетевых соединений – он выполняет, а для борьбы с программами-шпионами, вирусами и прочими «подарками», которыми богат Интернет, можно использовать другие программы, описанные в данной книге.

COMODO Personal Firewall Pro разработан американской компанией Comodo Group и неоднократно занимал призовые места в различных тестах. Сайт проекта находится по адресу http://www.personalfirewall.comodo.com/ . Этот брандмауэр способен самостоятельно разобраться с большинством потенциальных угроз и выдать пользователю соответствующее предупреждение и рекомендацию. Для персонального использования Comodo Firewall распространяется бесплатно, за плату продукт обеспечивает дополнительные возможности. Хотя его характеристики и так достаточны: он распознает несколько тысяч различных приложений по различным категориям (adware, spyware, безопасные и пр.). Можно добавить функции мониторинга реестра и файлов приложений; подозрительные файлы могут отправляться на сервер компании для анализа специалистами. Программа имеет простой и удобный интерфейс, к сожалению, в последней версии 3.0 – только английский. Версия 3.0 будет работать в Windows Vista, 64-битовых версиях Windows XP и Windows Server 2003. На сайте проекта доступна более ранняя версия 2.4, которая имеет вариант с русским интерфейсом. Версия 2.4 поддерживает Windows 2000.

В новой версии брандмауэр перенесен на новую архитектуру, получившую название A-VSMART (Anti-Virus, Spyware, Malware, Rootkit, Trojan). Ее задача – значительное повышение уровня защиты за счет более тщательного контроля трафика, мониторинга процессов и ограничения доступа к критическим системным объектам. Версия 3.0 стала более гибкой в настройке, пользователь получил большее количество параметров в свое распоряжение. Группа предварительно сконфигурированных политик позволяет построить более сложные правила, если в таковых будет необходимость.

Работа с Comodo Firewall Pro

Установка программы традиционна и, несмотря на отсутствие локализованного интерфейса, проста. В большинстве случаев достаточно соглашаться с установками по умолчанию и нажимать кнопку Next для перехода к следующему шагу. После сбора параметров системы и выбора каталога для установки запустится мастер Comodo Firewall Pro Configuration Wizard . На первом шаге он попросит выбрать режим работы приложения: Firewall with Defense + (Recommended) или Firewall . Второй режим – это работа в качестве межсетевого экрана без дополнительных возможностей. Если на компьютере не установлено приложение, совместная работа с которым вызывает конфликт, следует выбрать первый вариант, обеспечивающий максимальную защиту. На следующем шаге предстоит ответить, подключать ли A-VSMART, – ответьте положительно.

После установки программа начинает обучаться, отслеживая запуск любых приложений на компьютере пользователя и попытку установить соединение. Если COMODO не может самостоятельно принять решение, появится окно запроса (рис. 4.8), предлагающее пользователю сделать это. Цвет верхней части окна зависит от серьезности ситуации. Если COMODO оценивает событие как критичное, цвет будет красным, если опасность не так велика – желтым.

Рис. 4.8. Запрос к пользователю от COMODO

В верней части в поле Application указывается приложение, которое участвует в запросе, в Remote – IP-адрес удаленной системы и протокол (TCP или UDP), а в Port – порт в локальной системе, к которому поступил запрос. Пользователь может выбрать один из предложенных вариантов:

Allow this request – разрешить это соединение;

Block this request – заблокировать это соединение;

Treat this application as – указать, как рассматривать это приложение.

При выборе последнего пункта с помощью раскрывающегося списка следует указать предустановленное правило. Если это сетевой запрос – Web browser (Веб-браузер), FTP client (FTP-клиент), Trusted application (Доверенное приложение), Blocked application (Блокировать приложение), Outgoing Only (Только исходящие). Если это приложение – Installer or Updater (Программа установки или обновления), Trusted application , Windows System Application (Системное приложение Windows), Isolated Application (изолированное приложение), Limited Application (ограниченное приложение). Чтобы COMODO запомнил выбор, проследите, чтобы был установлен флажок Remember my Answer . Когда выбор сделан, нажмите кнопку ОК .

При запуске локального приложения или его попытке установить соединение с другим компьютером пользователь информируется с помощью всплывающего окна Firewall is learning (рис. 4.9).

Рис. 4.9. Идет обучение брандмауэра

Интерфейс COMODO Firewall

Рассмотрим основные моменты. Визуально окно программы разбито на три части. Вверху находится панель с четырьмя кнопками, обеспечивающими доступ к основным функциям брандмауэра. Чтобы получить итоговую информацию по текущему состоянию, нажмите Summary (рис. 4.10).

Рис. 4.10. Интерфейс COMODO

В поле System Status показывается статус работы брандмауэра; после загрузки системы ему потребуется некоторое время для проверки текущих параметров и запущенных приложений и сервисов, после чего он выдаст итог. Если все нормально, вы увидите зеленый значок. В случае появления проблем COMODO сам подскажет их решение. В поле Network Defence показано общее количество входящих (inbound connection(s)) и исходящих (outbound connection(s)) соединений. Нажав ссылку Stop all Activities , можно быстро заблокировать все соединения. Ссылка, стоящая после The firewall security level is set to , показывает текущий уровень защиты. Щелкнув на ней, вы перейдете в окно настройки Firewall Behavior Settings , в которой с помощью ползунка можно выставить один из пяти уровней защиты:

Disabled – сетевые политики отключены, весь входящий и исходящий трафик разрешен;

Training Mode – брандмауэр находится в режиме обучения, информация о приложениях, устанавливающих соединения, запоминается без обращения к пользователю;

Train with Safe Mode – режим, установленный по умолчанию; сетевые политики включены, информация об исходящем трафике, инициализированном безопасными приложениями, запоминается, пользователь ставится в известность всплывающим окном, при попытке неизвестного приложения установить любое сетевое соединение пользователь получает запрос;

Custom Policy Mode – этот режим следует выбрать после обучения брандмауэра; он просто следует установленным политикам, блокируя неизвестные и разрешая описанные в правилах соединения;

Block All Mode – режим блокировки всех соединений.

Обратите внимание на цифры в поле Keep an alert on screen for maximum … second – именно сколько секунд будет показываться окно предупреждения. При необходимости установите здесь другое значение. На вкладке Alert Setting устанавливаются уровни предупреждений. По умолчанию установлен низкий (Low ). Используя ползунок Alert Frequency Level , можно повысить его, чтобы он информировал пользователя обо всех событиях в сети. Чтобы изменения вступили в силу, перед закрытием окна следует нажать кнопку Apply .

Аналогично сетевым соединениям, в Network Defence в поле Proactive Defence показывается активность приложений. Особый интерес представляет ссылка waiting for your review (Ожидает вашего обзора), возле которой отобразится количество файлов, решение по которым COMODO не может принять самостоятельно. Щелкните на ссылке – в окне My Pending Files (Мои рассматриваемые файлы) отобразится их список. По каждому файлу можно узнать его местонахождение, компанию (если есть) и статус (например, новый или модифицированный). Если самостоятельно решение принять сложно, отметьте файл флажком и нажмите кнопку Lookup (Поиск) – брандмауэр соединится с базой данных в Интернете и выдаст информацию по файлу. Чтобы подтвердить этот файл, нажмите кнопку Submit (Представить), для удаления файла из списка – кнопку Remove (Удалить), а для удаления из системы – Purge (Чистить). С помощью кнопки Move to (Переместить) файл можно переместить в указанное место. Если есть необходимость ручного добавления файла в этот список, воспользуйтесь кнопкой Add , после чего выберите файл на диске (Browse Files ) или процесс (Browse Running Process ).

Ссылка в строке The Defence security level is set to позволяет изменить режим системы защиты, назначение которого совпадает с описанными выше. По умолчанию используется оптимальный Clean PC Mode , при котором выполняются политики. При запуске доверенных приложений COMODO обучается, записывая новую информацию в политику. Исполняемые файлы на несменных носителях (кроме находящихся в My Pending Files и новых) считаются доверенными.

Нажав кнопку Firewall , можно получить доступ к настройкам работы межсетевого экрана, просмотреть события и соединения, добавить приложения в список доверенных или запрещенных, указать доверенные и недоверенные сети. Аналогичные пункты находятся в Defense+ , только здесь настройки касаются приложений, а не сетевых соединений. В Miscellaneous можно импортировать/экспортировать настройки, провести диагностику и установить некоторые общие параметры работы COMODO.

Список бесплатных межсетевых экранов обширный. Из других решений можно посоветовать Jetico Personal Firewall от одноименной финской компании (http://www.jetico.com/ ) или PC Tools Firewall Plus (http://www.pctools.com/ru/firewall/ ). Последний имеет локализованный интерфейс.

Файрвол (файервол), или как его еще называют брандмауэр, межсетевой и сетевой экран, осуществляют мониторинг и контроль соединений системы между вашим компьютером, сетью и интернетом, чтобы своевременно обнаружить и предотвратить атаки и вторжения. Программы данного класса особенно полезны в тех случаях, когда необходимо контролировать интернет деятельность установленных приложений.

Ни один другой бесплатный продукт не нагоняет большей тоски на пользователя, чем файрвол. И причина проста, процесс поиска подходящего межсетевого экрана в обязательном порядке включает в себя процесс проб и ошибок. Хороший брандмауэр должен защищать систему, не будучи слишком навязчивым или сложным в управлении и настройке. В этом обзоре вам будут предоставлены лучшие бесплатные файрволы (по мнению данного сайта), доступные сегодня. Как и все обзоры, рекомендации и советы сделаны с учетом опыта разных людей. Поэтому, если у вас есть идеи или интересные мнения, то они всегда приветствуются.

Примечание : Читателю стоит понимать, что мощные файерволы с гибкой настройкой правил всегда требуют знаний в области устройства сети. Однако, даже в их случае должен быть более или менее понятный способ администрирования.

Существует два вида сетевых экранов - программы и аппаратные устройства. Брандмауэры, представленные в виде программ (о них и пойдет речь в этой статье), устанавливаются на ваш компьютер и выполняются в фоновом режиме, чтобы в режиме реального времени осуществлять пристальный контроль за действиями системы. Как и со многими средствами безопасности, чтобы избежать потенциальных конфликтов, доходящих вплоть до ручного удаления файлов с загрузочных дисков, рекомендуется устанавливать только один межсетевой экран. Аппаратные файерволы обычно представляют собой специальное устройство с зашитой в схемы логикой и оптимизированными под фильтрацию модулями (например, специальные процессоры, система команд которых включает в себя операции с IP-адресами). Вы можете использовать программные и аппаратные брандмауэры совместно. Например, современные маршрутизаторы, как правило, включают в себя встроенный межсетевой экран и, в зависимости от типа маршрутизатора, он может не только входить прошивку (так называют программы устройств), но и частично быть реализован на уровне микросхем.

Наличие базового сетевого экрана уже давно является критичным для обеспечения безопасности вашего компьютера, именно по этой причине многие антивирусы постепенно включают в себя часть функций файерволов. Простые межсетевые экраны, как и по умолчанию брандмауэр Windows, позволяют огранить доступ к вашей системе и личной информации, молчаливо защищая вас от входящих угроз. В рамках обзора будет рассмотрено несколько базовых файрволов, которые позволяют защитить Windows несколько лучше, чем это может сделать стандартный инструмент безопасности, например, отслеживают попытки программ открыть исходящие соединения с интернетом (данное действие относится к исходящим угрозам).

Примечание : Читателю стоит понимать, что стандартный брандмауэр виндовс предоставляет достаточно ограниченные возможности для защиты от исходящих угроз. Сторонние приложения обычно предлагают более широкий спектр возможностей.

Проактивные брандмауэры предлают более расширенную защиту, в том числе включают системы обнаружения и предотвращения вторжений, основанные на сборе статистики о поведении программ и эвристического анализа, что позволяет им защищать компьютер от большего спектра угроз. Такие файерволы стремятся создать сильную двустороннюю защиту, пресекая не только входящие угрозы, но и оберегая вас от передачи вашей личной информации программами в интернет. Недостатком таких сетевых экранов является то, что они более сложны в использовании и требуют больше .

Важно понимать, что сегодня наличие брандмауэра и антивируса (по отдельности или в виде одного решения) считается минимальным необходимым базовым подходом для обеспечения безопасности вашего компьютера.

Примечание : На разных частях сайта можно найти много полезной информации о безопасности, как например, обзор программ обнаружения и предотвращения вторжений для домашнего использования .

Советы и меры предосторожности:

- Перед установкой продуктов безопасности, в том числе антивирусов и файерволов, вам стоит задуматься о создании полного образа диска. Создав такой образ, вы сможете восстановить вашу систему обратно к предыдущему состоянию в случаях, если после установки и настройки средств защиты появились критические ошибки в системе, например, из-за некорректной установки компонентов или же вами были изменены критические настройки системы. Кроме того, образы позволяют справляться со сложными вирусами или просто случайными конфликтами в системе. Так, например, некоторые драйвера системы могут быть попросту несовместимы друг с другом, из-за чего будет страдать ваша система. Начиная с Windows Vista Ultimate, в состав системы входит стандартный инструмент архивации и восстановления, но вы так же можете использовать бесплатные программы для создания образа диска .

- Для проверки полного удаления сторонних брандмауэров и других средств защиты советуется использовать деинсталляторы , так как после удаления могут оставаться службы, записи в реестре и другие объекты системы.

Базовые файрволы и брандмауэры

Предисловие или несколько слов о встроенном брандмауэре windows

Встроенный брандмауэр Windows является более частым выбором пользователей, так как он позволяет защищать компьютер от входящих угроз и не забрасывает пользователя всплывающими сообщениями. Так же файервол виндовс не требует установки (речь о версиях Windows, где сетевой экран входит в состав по умолчанию) и практически не конфликтует с другими программами. Кроме того, многие средние пользователи не могут правильно реагировать на всплывающие уведомления, в связи с отсутствием базовых знаний устройства сети.

Так что если вам необходимо сканировать систему на наличие вирусов и вы не хотите (не нуждаетесь) в дополнительных возможностях сторонних файрволов, другими словами, уровень рисков очень мал, то брандмауэр Windows может быть именно тем решением, которое вам необходимо, в виду своей простоты и нетребовательности.

Как альтернатива, вы можете скачать сторонний файрвол и заменить им стандартный брандмауэр Windows базовым для более легкого управления исходящими соединениями и для дополнительных функций. Большинство двусторонних сетевых экранов ограничиваются простыми вопросами вида разрешить или запретить доступ в интернет для неизвестных программ. И так же многие файрволы автоматически настраивают доступ к преднастроенному списку программ (часто этот список включает большинство популярных приложений) и сохраняют ваши решения в своей базе. Так, что после некоторого времени, вы практически не увидите оповещений.

И как вариант, вы так же можете использовать проактивные файерволы, предварительно отключив в них эвристику и анализ. Кроме того, такой вариант может оказаться даже более подходящим, так как проактивные брандмауэры в виду своей сложности попросту содержат больший список предварительных шаблонов правил и настроек доступа.

Это хорошо сделанный файрвол для контроля исходящих и входящих соединений операционной системы, который подойдет пользователям любого уровня. ZoneAlarm защищает систему от вторжений, а так же контролирует доступ программ в интернет. Брандмауэр имеет простой для понимания интерфейс. Вы можете настроить параметры безопасности под собственные потребности, включая расшаренные (общедоступные) файлы и принтеры, настройку сетей и прочее. Можно даже выключить файервол по необходимости (кстати, быстрого доступа к такой возможности безумно не хватает стандартному брандмауэру Windows). Вся настройка происходит с помощью простых элементов управления (ползунки и прочие), так что в большинстве случаев от вас потребуется несколько щелчков мыши. Чтобы пользователям было проще освоиться с программой, при первом запуске ZoneAlarm предлагает выполнить сканирование установленных программ и выставление для них разрешений/запретов на доступ. Учтите, что это первое сканирование не всегда позволяет правильно выставить доступ.

Первое время после установки вам придется наблюдать и корректировать действия ZoneAlarm, чтобы убедиться в том, что все программы имеют достаточный уровень доступа в интернет. Но, всплывающие окна очень просты и представлены в формате "разрешить/запретить" с флажком для запоминания выбранного действия. Даже начинающие пользователи смогут легко в нем разобраться (в сообщении так же будет указано название программ).

Вы можете установить подходящий для вас уровень контроля программ. Низкий уровень предполагает режим обучения (файрвол запоминает все программы, которые используют сеть), отключение защиты и минимальное количество всплывающих окошек. Средний уровень предполагает, что любой доступ к доверенной сети или интернету будет происходит с разрешения. Высокий уровень не предоставляется в бесплатной версии ZoneAlarm. Установить любой из уровней вы можете в любое время. Используя модуль "Smart Defense Advisor", сетевой экран будет предлагать для программ без правил наиболее часто принимаемый вариант пользователями по всему миру. Вы можете и не использовать данный модуль (хотя для начинающих он будет весьма полезен).

Настройка интернет-зон включает в себя доверенную зону, которая подразумевает локальную сеть с расшаренными файлами, принтерами и прочим, и интернет зону для доступа из сети. Для каждой из зон предоставляется простой формат управления из 3-х вариантов "без защиты" (брандмауэр выключен), "средний" (обмен/совместное использование ресурсов, таких как файлы и принтеры) и "высокий" (позволяет пользоваться использовать сеть, но блокирует доступ кому-либо из сети к вашей системе). Средний уровень рекомендуется для домашних сетей с более, чем одной операционной системой, и для случаев, когда это требуется из-за устройств (роутеры, маршрутизаторы). Высокий уровень рекомендуется для одиночных машин с доступом в интернет (например, дома один компьютер и нет никакой внутренней сети), а так же для общественных мест, где вы собираетесь выйти в сеть (WiFi в ресторанах и так далее).

В целом, ZoneAlarm Free предлагает базовую двустороннюю защиту со скрытым режимом и защиту от фишинга. Тем не менее, файрволу не хватает эвристических и поведенческих модулей, а так же возможности разрешения/блокирования доступа между программами.

Стоит отметить, что от версии к версии, файрвол немного "легчает" в части функциональности. Возможно, это лишь временная динамика, но все же.

Будет хорошим выбором для тех, кто нацелен на использование встроенного брандмауэра Windows. Несмотря на свое название, программа совместима с Windows XP и выше. В паре слов, Windows 10 Firewall Control позволяет в более удобном и простом виде настраивать блокировку и доступ приложений к интернету в стандартном файрволе Windows. Так же данный сетевой экран добавляет более лучший способ управления исходящими соединениями. Он основан на Windows Filtering Platform, на которой так же сделан стандартный брандмауэр. Поэтому в отличии от большинства других межсетевых экранов, приложение не устанавливает какие-либо драйверы в систему. Пользовательский интерфейс сделан очень просто и понятно. На нем отображается только то, что программа умеет делать, т.е. блок с настройками "разрешить/запретить" доступ и ничего больше.

Всего есть три режима - "нормальный", "разрешить все" и "отключить все". Последний режим полностью отключает доступ приложениям, вне зависимости от настроек файрвола. Режим "разрешить все" говорит сам за себя, то есть беспрепятственный доступ в интернет для всех приложений (аналогично тому, как если выключить брандмауэр). Если вам не нужно что-то тестировать, то нормальный режим рекомендуется - доступ в интернет для программ будет предоставляться в зависимости от индивидуальных настроек.

В нормальном режиме, когда программа попытается получить доступ в интернет в первый раз (после установки W10), появится всплывающее окошко с информацией о приложении, издателе и прочем. Вы можете разрешить или запретить доступ как единовременно, так и постоянно. Если вы выберите первый вариант, то при следующем запуске программы окошко появится снова.

В дополнение к всплывающим окнам выбора действий Windows 10 Firewall Control, так же появляются небольшие окна в правом нижнем углу экрана с информацией о доступе (заблокирован/разрешен доступ и так далее). Эти уведомления можно отключить в настройках.

Это вообщем все, что может делать этот файрвол. К недостаткам можно отнести тот момент, что вам придется настраивать доступ для всех ваших приложений, начиная от браузера и заканчивая антивирусом, что может несколько раздражать своей рутинностью. Тем не менее, Windows 10 Firewall Control позволяет гораздо более простой и удобный контроль над встроенным брандмауэром Windows, нежели это предлагает операционная система.

Является легким файерволом, который базируется на стандартном брандмауэре Windows. В нем полностью отсутствуют всплывающие окна, поэтому этот сетевой экран может быть идеальным для тех, кому нужно решение вида "установил и занялся другими делами". Инсталлятор этой программы весит всего около 1 Мб. Установка проста, но, к сожалению, не содержит возможность выбора места установки. После установки, файрвол запускается в фоновом режиме с иконкой в системном трее. Все функции программы доступны только из системного трея - никакого интерфейса вида "главное окно" в нем нет. Во всплывающем меню, пользователь может выбрать необходимые пункты, в частности, режим сетевого экрана, общая сетевая активность, добавить/исключить приложения/процессы и вызвать диалог с настройками файервола.

Диалоговое окно с настройками сетевого экрана так же достаточно скромное. Общие настройки, с возможностью задать пароль для защиты настроек. Секция, в которой указываются приложения, которым разрешено подключаться к сети. Есть так же функция "Detect", которая будет пытаться обнаружить известные приложения, чтобы пользователю не пришлось добавлять программы вручную. Кроме того, TinyWall умеет распознавать связанные процессы одного приложения. Например, если у вас есть программа, которая запускает несколько процессов, то добавив программу в белый список, все открытые связанные процессы так же будут иметь доступ в интернет.

Следует отметить, что при добавлении программы в список исключений, приложение не ограничивается по UDP и TCP трафику. В зависимости от характера программы, может быть более благоразумным ограничить ее, к примеру, только "исходящим" трафиком.

Вкладка специальные исключения позволяет пользователю задать дополнительные параметры. В частности, выбрать разрешение или блокировку доступа для системных служб. Если вы не очень хорошо разбираетесь в компьютерах, то рекомендуется оставить настройки "как есть". На вкладке обслуживание вы можете импортировать/экспортировать настройки, проверить наличие версий, а так же перейти на страницу разработчика.

В целом, TinyWall это легкий файервол, который будет хорошим выбором для тех, кто ищет ненавязчивый и простой в управлении межсетевой экран.

Файерволы и межсетевые экраны с системами обнаружения и предотвращения вторжений

Предисловие или несколько слов о файерволах с системами обнаружения и предотвращения вторжений

Следующие файерволы и межсетевые экраны обеспечивают более лучшую защиту сети, а так же поддерживают различные варианты исполнения систем обнаружения и предотвращения вторжений. Каждый брандмауэр поставляется с настройками по умолчанию, поэтому, в зависимости от потребностей пользователя, может потребоваться очень мало корректировок

Файрволы в этом разделе требуют от пользователя больше знаний и времени на настройку и ознакомление, чем базовые сетевые экраны, но зато позволяют обеспечить более высокий уровень защиты.

При выборе подходящего брандмауэра не стоит ориентироваться на общедоступные независимые тестирования и прочие заявления, так как в рамках тестирования эффективность проверяется на максимальных установках, в то время, как у большинства пользователей более простой уровень защиты (ведь пользоваться интернетом то же хочется, а не сидеть в окопе с доступом на один сайт). Поэтому, большинство разработчиков межсетевых экранов стремятся обеспечить максимальную "дружелюбность" функциональности, иногда с понижением уровня настроек безопасности (отключение мониторинга части показателей).

Учитывайте эти обстоятельства.

Это солидный файервол для тех пользователей, которые ищут полнофункциональный пакет безопасности. Этот продукт в большей степени предназначен для опытных и технически подкованных пользователей. Его система обнаружения вторжений называется "Defense+" и соответствует или даже превышает возможности платных продуктов. Комодо файрвол предоставляет достаточно много контроля и настроек, что особенно понравится любопытным и непоседливым пользователям, чьей задачей является обеспечение максимального уровня безопасности.

Comodo содержит защиту от атак переполнения буфера и облегченный вариант песочницы, который позволяет проверить неизвестные приложения и установки программ на предмет того, как их запуск скажется на операционной системе компьютера. Использование песочницы ограничивает негативные последствия вредоносных программ. Комодо содержит длинный список известных проверенных приложений, но если неизвестное приложение попытается получить доступ через файервол, то Comodo в первую очередь ограничит действия программы и спросит вас о том, что с ним делать. Кроме того, вся функциональность по контролю над портами, протоколами и конфигурациями будет в вашем распоряжении.

Во время установки у вас будет три варианта установки брандмауэра - "только файрвол", "файрвол с оптимальным набором проактивной защиты" и "максимальная проактивая защита" (т.е. "Defense+", как упоминалось ранее). После установки Comodo автоматически выбирает "Безопасный режим", который приведет к появлению многочисленных всплывающих уведомлений для приложений, которые не входят в список доверенных программ. Если вы выберите разрешить/запретить и укажите запомнить ответ, то Comodo создаст и сохранит пользовательское правило для приложения, которые вы всегда сможете отредактировать из общего списка.

Если вы выберите режим чистого компьютера (Clean PC Mode), то Defense+ автоматически пометит все приложения на вашем диске, как безопасные. Учтите, что если среди программ будет вирус, то он так же будет считаться безопасным, поэтому аккуратно используйте данную функцию и только в тех случаях, когда вы действительно уверены в безопасности программ. Тем не менее, эти приложения по-прежнему будут отслеживаться хоть и на минимальном уровне - проверка защищенных объектов Comodo (реестр и COM интерфейс), мониторинг установленных правил и прочее. Все добавленные файлы будут автоматически добавляться в список на рассмотрение, помечаться как потенциально небезопасные и их запуск будет приводить к всплывающим сообщениям, как если бы вы использовали безопасный режим, до тех пор, пока вы не установите правила.

Comodo сокращает частоту появления оповещений за счет автоматического определения программ как безопасных, на основе правил доступа в интернет. Тем не менее, вы можете дополнительно сократить количество оповещений "Defense+" одним или несколькими методами:

- Сразу подразумевать ваш ответ, как "запомнить ответ", для всех предупреждений. Другими словами, когда любое приложение будет впервые запускаться, то ответ сразу будет подразумеваться как постоянное решение. Однако, необходимо аккуратно использовать данную настройку, так как периодически приложениям необходимо временно предоставлять или запрещать доступ

- Добавить программы в списки безопасных или доверенных файлов

- Использовать режим чистого компьютера. Рекомендуется предварительно убедиться в том, что программы на вашем диске не содержат вирусов и троянов

В целом, Comodo Firewall мощный файервол с массой гибких настроек, который отлично подойдет для обеспечения высокого уровня защиты. Тем не менее, он рассчитан на тех пользователей, кто обладает некоторыми знаниями в устройстве Windows и сети. Начинающим же пользователям настоятельно рекомендуется не использовать данный брандмауэр.

Бывший коммерческий межсетевой экран теперь является бесплатным без ограничений. Это проактивное многослойное решение безопасности наряду со стандартной защитой брандмауэра включает в себя поведенческую технологию блокирования, которая осуществляет мониторинг и проверку вирусов, шпионов , вредоносных программ, безопасности процессов и приложений, реестра и прочего. Private Firewall, безусловно, можно назвать многофункциональным файрволом с системой обнаружения и предотвращения вторжений.

Бывший коммерческий межсетевой экран теперь является бесплатным без ограничений. Это проактивное многослойное решение безопасности наряду со стандартной защитой брандмауэра включает в себя поведенческую технологию блокирования, которая осуществляет мониторинг и проверку вирусов, шпионов , вредоносных программ, безопасности процессов и приложений, реестра и прочего. Private Firewall, безусловно, можно назвать многофункциональным файрволом с системой обнаружения и предотвращения вторжений.

Пользовательский интерфейс программы может показаться немного запутанным и громоздким. Существует много настраиваемых параметров, поэтому иногда может чувствоваться нехватка сортировки. Конечно, каждый раздел содержит достаточно объемную справку с пояснениями, но все же. Режим обучения позволяет в течении 180 секунд разрешать все действия программ, что идеально подходит для быстрой настройки правил для только что установленных программ (не нужно создавать десятки правил под каждый порт, протокол и адрес). Тем не менее, будьте готовы, что первый запуск межсетевого экрана может привести к блокировке ряда, казалось бы, известных программ.

Вы можете устанавливать разные уровни безопасности (высокий, низкий и настраиваемый) для внутренней сети и интернета. Другими словами, например, если у вас есть в домашней сети пара компьютеров или же принтер, то нет смысла их так же ограничивать. Так же в вашем распоряжении будут три профиля - домашний (Home), офис(Office) и удаленный (Remote). Вы можете установить соответствующие настройки для каждого из них и легко переключаться по мере необходимости, особенно полезно для ноутбуков. Еще одной полезной функцией является то, что вы можете заблокировать исходящую почту в один щелчок мыши, что удобно, когда вы запустили почтовый клиент и не хотите, чтобы приложение случайно или по расписанию отсылало письма.

В целом, Private Firewall представляет собой достаточно эффективный межсетевой экран, который имеет достаточно неплохие оценки в интернете. Тем не менее, графический интерфейс и удобство использования в большей степени оценят технически подкованные пользователи. Новичок просто растеряется.

Брандмауэр будет хорошим выбором для пользователей, которые хотят иметь гибкую настройку защиты без ущерба для удобства использования. Его интерфейс тщательно организован и сохраняет свою функциональность (с ним легко справятся обычные пользователи). К примеру, оповещения упрощены, но так же функциональны, поэтому вы легко и быстро настроить правила или применить действия. Кроме того, файервол помнит все ответы во всплывающих сообщениях без необходимости создания дополнительных правил, уведомляет вас о всех настроенных правилах в режиме обучения и оповещает обо всех автоматически примененных правилах, например, для браузеров при смене версий.

Брандмауэр будет хорошим выбором для пользователей, которые хотят иметь гибкую настройку защиты без ущерба для удобства использования. Его интерфейс тщательно организован и сохраняет свою функциональность (с ним легко справятся обычные пользователи). К примеру, оповещения упрощены, но так же функциональны, поэтому вы легко и быстро настроить правила или применить действия. Кроме того, файервол помнит все ответы во всплывающих сообщениях без необходимости создания дополнительных правил, уведомляет вас о всех настроенных правилах в режиме обучения и оповещает обо всех автоматически примененных правилах, например, для браузеров при смене версий.

Бесплатной версии не хватает многих дополнительных функций платной версии, таких как возможность отключить активное соединение. Тем не менее, возможностей вполне достаточно. Вы можете выбрать 5 уровней защиты, начиная от полной блокировки соединений и заканчивая разрешением всех действий, включая средний ручной режим обучения "Rules Wizard". Кроме того, сетевой экран Outpost контролирует различные опасные виды деятельности приложений, включая инъекции памяти, загрузку драйверов, обращение к критическим объектам системы (реестр, файлы). Так же в базу Outpost входит достаточно много преднастроенных шаблонов правил, поэтому настройка доступа в интернет для приложений чаще всего будет состоять и пары щелчков мыши.

Установщик спросит вас хотите ли вы, чтобы брандмауэр обучался в течении недели (с использованием режима автообучения и ручного обучения "Rules Wizard"). В этом режиме межсетевой экран автоматически установит правила для известных безопасных приложений.

В целом, брандмауэр Outpost Firewall Free будет хорошим выбором тех, кто ищет баланс функциональности и интерфейса.

Файрвол отличается от своих аналогов тем, что он поставляется с дополнительными модулями защиты, а именно реестра, блокировщика всплывающих окон и родительского контроля - что-то вроде пакетного решения. Брандмаэур менее настраиваемый, чем предыдущие сетевые экраны, перечисленные в обзоре, но многие стандартные секции все же доступны. Три уровня защиты - выключено (выключение файрвола), пользовательский (позволяет настраивать правила для соединений) и высокий (блокирующий все соединения). Каждый раздел в интерфейсе программы выполнен достаточно чисто. Оповещения, как правило, предоставляют четкую и ясную информацию.

Файрвол отличается от своих аналогов тем, что он поставляется с дополнительными модулями защиты, а именно реестра, блокировщика всплывающих окон и родительского контроля - что-то вроде пакетного решения. Брандмаэур менее настраиваемый, чем предыдущие сетевые экраны, перечисленные в обзоре, но многие стандартные секции все же доступны. Три уровня защиты - выключено (выключение файрвола), пользовательский (позволяет настраивать правила для соединений) и высокий (блокирующий все соединения). Каждый раздел в интерфейсе программы выполнен достаточно чисто. Оповещения, как правило, предоставляют четкую и ясную информацию.

Модуль защиты реестра обеспечивает контроль и безопасность реестра на предмет модификаций, с возможность настройки конкретных разделов. Модуль родительского контроля, как и следует из названия, ограничивает доступный список сайтов, но вам необходимо вручную добавить каждый сайт. Проблема модуля в логике. Вы можете именно разрешить определенные веб-сайты, вы не можете только блокировать отдельные сайты. Компонент блокировки всплывающих окон отслеживает поведение браузера и блокирует всплывающую рекламу и прочее. Все эти три дополнительных модуля можно по отдельности отключить. AVS Firewall так же поставляется с утилитой мониторинга , так что вы сможете проверить размер проходящего сетевого трафика для каждого приложения.

Во время установки этого брандмауэра, установщик автоматически устанавливает браузер AVS Software. К сожалению, возможности отказаться нет, но вы после установки вы можете ее отдельно удалить без каких-либо последствий для файрвола.

В целом, AVS Firewall достаточно неплохой файрвол, который понравится тем, кому нужно обеспечить больше безопасности, чем в случае с базовыми сетевыми экранами, и кому не хочется очень сильно углубляться в специфику устройства сети.

Примечание : AVS Firewall больше не поддерживается производителем.

Другие файрволы и межсетевые экраны для Windows

Хоть и редко встретишь старые операционные системы, как, например, 98 или Me, но все же их так же не стоит оставлять без защиты, особенно если они не скрыты за другими системами с брандмауэрами. Поэтому, если по какой-то причине вы их используете, то вот небольшой список файрволов и межсетевых экранов для Windows 95-2000. Учтите, что указанные файрволы более не поддерживаются производителями и могут содержать ошибки или приводить к проблемам, которые, скорее всего, кроме вас никто рассматривать не будет. Тем не менее, наличие возможности лучше ее отсутствия.

- Sygate Personal Firewall (Windows 2000 / XP / 2003) [более не поддерживается]

- NetVeda Safety.Net (Windows 95/98 / Me / NT / 2000 / XP, требует регистрации) [более не поддерживается]

- Filseclab Personal Firewall (Windows 95/98 / Me / NT / 2000/2003 / XP, 32-разрядная версия) [более не поддерживается]

Защита вашего компьютера Яремчук Сергей Акимович

Работа с Outpost Firewall

Работа с Outpost Firewall

После установки Outpost Firewall настроен и готов к работе. Об этом свидетельствует значок, появившийся в области уведомлений, внешний вид которого зависит от выбранной политики. По умолчанию устанавливается режим обучения . Согласно ему при каждой попытке доступа к Сети приложения, для которого не установлено правило, пользователю выдается запрос (рис. 4.3), содержащий необходимую информацию, позволяющую в большинстве случаев принять решение: имя программы, удаленную службу, номер порта и IP-адрес.

Рис. 4.3. Приложение пытается получить доступ в Сеть

Дополнительно при включенном модуле Anti-Spyware анализируется запрос, и если все нормально, рядом с именем приложения появляется метка Шпионских программ не обнаружено . На основании полученной информации пользователь может принять одно из следующих решений:

Разрешить любую активность этому приложению – приложение заносится в список доверенных, и все запрошенные им соединения автоматически разрешаются;

Запретить любую активность этому приложению – приложение получает статус запрещенного, и все соединения автоматически блокируются;

Создать правило на основе стандартных – большинству приложений необходим доступ в Сеть только по определенным протоколам и портам; в поставке Outpost имеются шаблоны, которые можно использовать при создании правил для таких приложений, – этом случае приложение будет ограничено указанными протоколами;

Разрешить однократно или Блокировать однократно – если вы сомневаетесь в назначении программы, то можете однократно разрешить или запретить ей доступ в Сеть и проследить за реакцией приложения.