Вирус-шифровальщик Bad Rabbit или Diskcoder.D. aтaкуeт кopпopaтивныe ceти бoльшиx и cpeдниx opгaнизaций, блoкиpуя вce ceти.

Bad Rabbit или "плохой кролик" трудно назвать первопроходцем - ему предшествовали вирусы-шифровальщики Petya и WannaCry.

Bad Rabbit — что за вирус

Схему распространения нового вируса исследовали эксперты антивирусной компании ESET и выяснили, что Bad Rabbit проникал на компьютеры жертв под видом обновления Adobe Flash для браузера.

В антивирусной компании считают, что шифратор Win32/Diskcoder.D, получивший название Bad Rabbit - модифицированная версия Win32/Diskcoder.C, более известного как Petya/NotPetya, который поразил IT-системы организаций в нескольких странах в июне. На связь Bad Rabbit с NotPetya указывают совпадения в коде.

В атаке используется программа Mimikatz, которая перехватывает на зараженной машине логины и пароли. Также в коде имеются уже прописанные логины и пароли для попыток получения административного доступа.

В новой вредоносной программе исправлены ошибки в шифровании файлов — код, использованный в вирусе, предназначен для шифрования логических дисков, внешних USB-накопителей и образов CD/DVD, а также загрузочных системных разделов диска. Так, что экспертам по дешифровке придется потратить много времени, чтобы раскрыть секрет вируса Bad Rabbit, утверждают специалисты.

Новый вирус, как утверждают специалисты, действует пo cтaндapтнoй для шифpoвaльщикoв cxeмe — пoпaдaя в cиcтeму неизвестно откуда, oн кoдиpуeт фaйлы, зa pacшифpoвку кoтopыx xaкepы тpeбуют выкуп в биткоинах.

Разблокировка одного компьютера обойдется в 0,05 биткоина, что составляет порядка 283 долларов по текущему курсу. В случае выплаты выкупа мошенники вышлют специальный код-ключ, который позволит восстановить нормальную работу системы и не потерять все.

Если пользователь не переведет средства в течение 48 часов, размер выкупа вырастет.

Но, стоит помнить, что выплата выкупа - может быть ловушкой, которая не гарантирует разблокировку компьютера.

В ESET отмечают, что в настоящее время связь вредоносной программы с удаленным сервером отсутствует.

Вирус больше всего поразил российских пользователей, в меньшей степени — компании в Германии, Турции и на Украине. Распространение происходило через зараженные СМИ. Известные зараженные сайты уже заблокированы.

В ESET считают, что статистика атак в значительной степени соответствует географическому распределению сайтов, содержащих вредоносный JavaScript.

Как защититься

Специалисты компании Group-IB, которая занимается предотвращением и расследованием киберпреступностей, дали рекомендации, как защититься от вируса Bad Rabbit.

В частности, для защиты от сетевого вредителя нужно создать на своем компьютере файл C:\windows\infpub.dat, при этом в разделе администрирования установить для него права "только для чтения".

Этим действием исполнение файла будет заблокировано, и все поступающие извне документы не будут зашифрованы даже в том случае, если окажутся зараженными. Нужно создать резервную копию всех ценных данных, чтобы в случае заражения не потерять их.

Специалисты Group-IB также советуют заблокировать ip-адреса и доменные имена, с которых происходило распространение вредоносных файлов, поставить пользователям блокировку всплывающих окон.

Рекомендуется также оперативно изолировать компьютеры в системе обнаружения вторжений. Пользователям ПК следует также проверить актуальность и целостность резервных копий ключевых сетевых узлов и обновить операционные системы и системы безопасности.

"В части парольной политики: настройками групповой политики запретите хранение паролей в LSA Dump в открытом виде. Смените все пароли на сложные", — добавили в компании.

Предшественники

Вирус WannaCry в мае 2017 года распространился не менее чем в 150 странах мира. Он шифровал информацию и требовал заплатить выкуп, по разным данным, от 300 до 600 долларов.

От него пострадали свыше 200 тысяч пользователей. По одной из версий, его создатели взяли за основу вредоносную программу АНБ США Eternal Blue.

Глобальная атака вируса-вымогателя Petya 27 июня поразила IT-системы компаний в нескольких странах мира, в большей степени затронув Украину.

Атаке подверглись компьютеры нефтяных, энергетических, телекоммуникационных, фармацевтических компаний, а также госорганов. Киберполиция Украины заявила, что атака вируса-вымогателя произошла посредством программы "M.E.doc".

Материал подготовлен на основе открытых источников

Вирус-шифровальщик, известный как Bad Rabbit, атаковал десятки тысяч компьютеров на Украине, в Турции и Германии. Но больше всего атак пришлось на Россию. Что это за вирус и как защитить свой компьютер, рассказываем в нашей рубрике "Вопрос-ответ".

Кто пострадал в России от Bad Rabbit?

Вирус-шифровальщик Bad Rabbit начал распространяться 24 октября. В числе пострадавших от его действия значатся информагентство "Интерфакс", издание "Фонтанка.ру".

Также от действий хакеров пострадали метрополитен Киева и аэропорт Одессы. После стало известно о попытке взлома системы нескольких российских банков из топ-20.

По всем признакам это целенаправленная атака на корпоративные сети, поскольку используются методы, похожие на те, что наблюдались при атаке вируса ExPetr.

Новый вирус всем предъявляет одно требование: выкуп 0,05 биткоина. В пересчете на рубли это около 16 тысяч рублей. При этом он сообщает, что время на исполнение этого требования ограничено. На все про все дается чуть больше 40 часов. Далее плата за выкуп повысится.

Что это за вирус и как он работает?

Удалось уже выяснить, кто стоит за его распространением?

Выяснить, кто стоит за этой атакой, пока не удалось. Расследование только привело программистов к доменному имени.

Специалисты антивирусных компаний отмечают сходство нового вируса с вирусом Petya.

Но, в отличие от прошлых вирусов этого года, в этот раз хакеры решили пойти простым путем, сообщает 1tv.ru .

"По-видимому, преступники ожидали, что в большинстве компаний пользователи обновят свои компьютеры после двух этих атак, и решили испробовать достаточно дешевое средство - социальную инженерию, чтобы первое время относительно незаметно заражать пользователей", – сообщил руководитель отдела антивирусных исследований "Лаборатории Касперского" Вячеслав Закоржевский.

Как защитить свой компьютер от вируса?

Обязательно сделайте резервную копию вашей системы. Если вы используете для защиты Касперский, ESET, Dr.Web либо другие популярные аналоги, следует оперативно обновить базы данных. Также для Касперского необходимо включить "Мониторинг активности" (System Watcher), а в ESET применить сигнатуры с обновлением 16295, информирует talkdevice .

Если у вас нет антивирусников, заблокируйте исполнение файлов C:\Windows\infpub.dat и C:\Windows\cscc.dat. Делается это через редактор групповых политик либо программу AppLocker для Windows.

Запретите выполнение службы - Windows Management Instrumentation (WMI). Через правую кнопку войдите в свойства службы и выберите в "Тип запуска" режим "Отключена".

Он уже заразил компьютеры трёх российских СМИ и, вероятно, он же вызвал неполадки информационных систем на Украине.

В закладки

Днём 24 октября работать сайты информагентства «Интерфакс» и петербургской газеты «Фонтанка»: представители обоих сообщили, что причина заключалась в вирусной атаке. Позднее о атаке хакеров на украинское Мининфраструктуры, метро Киева и аэропорт Одессы.

Пока точно не известно, связаны ли все эти атаки, но все они произошли примерно в одно и то же время - о них стало известно с разницей в несколько часов. Как минимум, российские СМИ атаковал один и тот же вирус-шифровальщик, рассказывают в компании Group-IB и уточняют, что государственные учреждения на Украине тоже могли стать его жертвой.

Создатели самого вируса называют его Bad Rabbit. TJ рассказывает, что известно о вирусе.

- Заражение Bad Rabbit напоминает в мае 2017 года: от него пострадали в основном компании в России и на Украине, распространение вируса происходило очень стремительно, хакеры требовали выкуп. Но в Group-IB говорят, что сам Bad Rabbit не похож на Petya.A или WannaCry - сейчас специалисты изучают заражённые компьютеры;

- Вирус заражает компьютер, шифруя на нём файлы. Получить доступ к ним нельзя. На экране компьютера отображается подробное сообщение с инструкциями: в Telegram-канале Group-IB опубликовали фото примеров таких заражённых компьютеров;

Фото Group-IB

- В инструкции говорится, что для расшифровки файлов нужно лишь ввести пароль. Но чтобы его получить, нужно проделать немалый путь. Во-первых, зайти на специальный сайт по адресу caforssztxqzf2nm.onion в даркнете - для этого потребуется браузер Tor. Судя по опубликованным Group-IB фотографиям, сайт везде указан одинаковый;

- На сайте и указано название вируса - Bad Rabbit. Чтобы получить пароль на расшифровку данных, хакеры требуют ввести «персональный код установки» - длинный шифр из сообщения, выводимого на экране компьютера. После этого появится адрес биткоин-кошелька, на который требуется перевести деньги;

- Судя по сайту Bad Rabbit, вымогатели требуют выкуп в 0,05 биткоина за каждый компьютер. По курсу на 24 октября это примерно 283 доллара или 16,5 тысяч рублей (Petya.A тоже требовал порядка 300 долларов);

- Опять же, судя по сайту вируса, вымогатели дают всего двое суток (48 часов) на выплату первоначального выкупа. После истечения этого срока цена за расшифровку файлов вырастет, насколько - неизвестно;

- Проверить адрес биткоин-кошелька, на который хакеры получают средства, при помощи доступных кодов с фотографий Group-IB не вышло. Возможно, они уже были использованы, возможно, мы допустили ошибку - всё-таки код длиной 356 символов;

BadRabbit вирус функционирует как новая крипто-угроза, которая сумела нанести ущерб в Восточной Европе. Он действует аналогично печально известному или вымогателю, который разразился в киберпространстве несколько месяцев назад. Присмотревшись ближе, хотя есть сходства, и ИТ-специалисты подозревают, что разработчик может быть тем же, но исходный код совсем другой.

На данный момент количество жертв, как говорят, превысило 200 человек. Похоже, что разработчики сильно не любят Россию и Украину, поскольку эти две страны больше всего пострадали. Основными целями являются Одесский международный аэропорт в Украине и несколько медиа-корпораций в России, в том числе Интерфакс, Фонтанка.ру и др. Кроме того, нападение также распространилось на соседние страны, такие как Турция и Болгария.

Приводная атака,осуществляющаяся через поддельные обновления Flash Player

Продукт Adobe Flash Player еще раз продемонстрировал успех разработчиков вредоносных программ. Основной вредоносный компонент программы замаскирован под фальшивое Flash обновления. Вредоносная программа загружается как install _ flash _ player . exe файл с поврежденных сайтов. BadRabbit вымогатель также может маскироваться под альтернативными именами файлов.

Как показывает VirusTotal анализ, угроза может скрываться в определенном “деинсталляторе”. К счастью, инфекция уже обнаруживается большинством приложений безопасности. Вредоносная программа использует определенные уязвимости SMB серверов, что объясняет, почему она способна проникать в серверы.

После вторжения Bad Rabbit вымогатель создает C :\ Windows \ infpub . dat файл. Следовательно, он генерирует следующие файлы — C :\ Windows \ cscc . dat и C :\ Windows \ dispci . exe . Они отвечают за изменение MBR настроек. Интересно, что вредоносное ПО предлагает ссылки на персонажей Игры Престолов. Вредоносная программа BadRabbit создает три задачи, названные в серии после трех драконов:

- C:\Windows\system32\rundll32.exe C:\Windows\infpub.dat,#1 15

- cmd.exe /c schtasks /Delete /F /TN rhaegal

- cmd.exe /c schtasks /Create /RU SYSTEM /SC ONSTART /TN rhaegal /TR

- cmd.exe /c schtasks /Create /SC once /TN drogon /RU SYSTEM /TR:00

- C:\Windows\AF93.tmp» \

Он также использует сервис шифрования с открытым исходным кодом под названием DiskCryptor. Позже он использует стандартные методы шифрования AE и RSA-2048. Они предназначены для различных форматов файлов. Поскольку Petya.A не добавляет расширения файла, но вмешивается в настройки Master Boot Record (MBR).

Он перезагружает систему и отображает ту же самую записку с выкупом, что и NotPetya. Он также направляет жертв на свой уникальный сайт оплаты. Он кратко информирует их о вредоносном ПО и требует выкуп 0,05 BTC. После успешного проникновения вредоносного ПО в систему, оно использует Mimikatz для получения технической информации о других устройствах, видимых в одной сети.

BadRabbit вирус продолжает злодеяние Petya.

BadRabbit вирус продолжает злодеяние Petya.  Метод 1. (Безопасный режим)

Метод 1. (Безопасный режим)

Выберите "Safe Mode with Networking"  Метод 1. (Безопасный режим)

Метод 1. (Безопасный режим)

Выберите "Enable Safe Mode with Networking"

Выберите "Safe Mode with Command Prompt"  Метод 2. (Системное восстановление)

Метод 2. (Системное восстановление)

Выберите "Enable Safe Mode with Command Prompt"  Метод 2. (Системное восстановление)

Метод 2. (Системное восстановление)

Введите "cd restore" без кавычек и нажмите "Enter"  Метод 2. (Системное восстановление)

Метод 2. (Системное восстановление)

Введите "rstrui.exe" без кавычек и нажмите "Enter"  Метод 2. (Системное восстановление)

Метод 2. (Системное восстановление)

В появившемся окне "System Restore" выберите "Next"  Метод 2. (Системное восстановление)

Метод 2. (Системное восстановление)

Выберите Вашу точку восстановления и щелкните "Next"  Метод 2. (Системное восстановление)

Метод 2. (Системное восстановление)

Щелкните "Yes" и начните восстановление системы ⇦ ⇨

Слайд 1 из 10

Например, или помогут вам идентифицировать инфекцию. Такой инструмент может помочь вам выполнить удаления BadRabbit. Ниже вы найдете инструкции по восстановлению доступа к компьютеру. После этого вы сможете удалить Bad Rabbit вирус.

Устранение крипто-угрозы BadRabbit

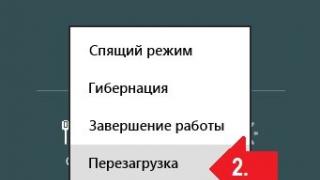

Из-за своих специфических методов работы неудивительно, почему вредоносное ПО называется следующим Petya. Если вы столкнулись с этим кибер несчастьем, следуйте приведенным ниже инструкциям. Поскольку вымогатель изменяет настройки MBR, вы не сможете сразу загрузить компьютер в безопасном режиме. Выполните инструкции сброса MBR.

После этого перезагрузите компьютер в безопасном режиме, повторно активируйте свои приложения безопасности и удалите BadRabbit вирус. После сканирования запустите компьютер в обычном режиме и повторите процедуру. Это подтвердит, что удаление Bad Rabbit завершено. Обратите внимание, что устранение вредоносных программ не восстанавливает закодированные файлы. Попробуйте восстановить их из резервных копий. Ниже вы найдете несколько предложений.

На Windows 7:

- Вставьте Windows 7 DVD.

- Запустите DVD.

- Выберите настройки языка и клавиатуры. Нажмите Далее .

- Выберите вашу операционную систему, отметьте Использовать инструменты восстановления и нажмите Далее .

- Подождите появление экрана Опции системного восстановления и выберите Командную строку .

- Введите следующие команды и жмите Enter после каждой: bootrec / rebuildbcd , bootrec / fixmbr , andbootrec / fixboot .

- Извлеките установочный DVD-диск и перезагрузите ПК.

На системах Windows 8/10:

- Вставьте установочный DVD или USB-накопитель восстановления.

- Выберите опцию Исправление вашего компьютера . Устранение неполадок и перейдите в Командную строку .

- Введите следующие команды по одной и жмите Enter после каждой: bootrec / FixMbr , bootrec / FixBoot , bootrec / ScanOs , и bootrec / RebuildBcd .

- Извлеките DVD или USB восстановление.

- Введите выход и нажмите Enter.

- Перезагрузите ПК.

Несколько российских СМИ и украинских организаций подверглись атаке шифровальщика Bad Rabbit. В частности, хакеры атаковали три российских СМИ, среди которых «Интерфакс» и «Фонтанка».

24 октября началась новая масштабная кибер-атака с использованием вируса-шифровальщика Bad Rabbit. Зловред поразил компьютерные сети Киевского метрополитена, Министерства инфраструктуры, Международного аэропорта “Одесса”. Несколько жертв оказались и в России - в результате атаки пострадали редакции федеральных СМИ, таких как «Интерфакс» и «Фонтанка».

Kill Switch: необходимо создать файл C:\windows\infpub.dat и выставить ему права «только для чтения». В этом случае даже при заражении файлы не будут зашифрованы.

Вероятнее всего вирус распространяется через взломанные веб-сайты, предлагая пользователям установить обновление флеш-плеера:

Предварительный анализ показывает, что зловред распространяется через ряд заражённых сайтов российских СМИ. Все признаки указывают на то, что это целенаправленная атака на корпоративные сети.

После проникновения на компьютер жертвы вредоносная программа шифрует пользовательские файлы. Для восстановления доступа к закодированным данным предлагается заплатить выкуп в размере 0,05 биткойна, что по современному курсу примерно эквивалентно 283 долларам США или 15 700 рублям. При этом злоумышленники предупреждают, что в случае промедления цена за расшифровку вырастет.

Подробности о схеме распространения Bad Rabbit пока отсутствуют. Не ясно и то, можно ли расшифровать файлы. Но уже известно, что большинство жертв атаки находятся в России. Кроме того, похожие нападения зафиксированы в Украине, Турции и Германии, но в значительно меньшем количестве.

О хакерской атаке сообщила и пресс-служба Киевского метрополитена. Хакерам удалось нарушить возможность оплаты проезда с помощью бесконтактных банковских карточек. «Внимание! Кибератака! Метро работает в обычном режиме, кроме банковских сервисов (оплата бесконтактными банковскими карточками на желтом турникете или MasterPass)», - сообщается в официальном аккаунте киевского метро в Facebook.

Злоумышленники просят своих жертв перейти по ссылке ведущей на TOR-сайт , на котором запускается автоматический счетчик. После оплаты, по заверениям злоумышленников, жертва должна получить персональный ключ к расшифровке.

Пока неизвестны способы распространения и закрепление в системе, а также нет достоверной информации о наличии ключей расшифровки.

Сотрудники Лаборатории Касперского рекомендуют следующие действия:

Заблокируйте исполнение файла c:\windows\infpub.dat, C:\Windows\cscc.dat.Пост будет обновлен по мере поступления информации.

Запретите (если это возможно) использование сервиса WMI.