VeraCrypt è programma gratuito con aperto codice sorgente, utilizzato per crittografare i dati sui dischi rigidi. Con il suo aiuto, puoi creare un separato volume virtuale con dati o crittografare completamente la partizione disco rigido, compreso quello di sistema. Usando ultima funzione l'utente dovrà inserire la password ad ogni avvio del PC. Il programma offre anche la possibilità di "nascondere" il volume crittografato da occhi indiscreti.

VeraCrypt utilizza i seguenti algoritmi di crittografia: Twofish, Serpent e AES. Sono supportate le combinazioni di tutti gli algoritmi di cui sopra: Serpent-AES, AES-Twofish-Serpent, AES-Twofish, Twofish-Serpent e Serpent-Twofish-AES. Le funzioni hash crittografiche utilizzate includono SHA-256, SHA-512, RIPEMD-160 e Whirlpool. In effetti, VeraCrypt è una versione leggermente migliorata dell'encryptor TrueCrypt. Risolve una vulnerabilità nel bootloader di Windows e utilizza molte più iterazioni per generare la chiave.

Tutto ciò che un utente che non è molto bravo in crittografia deve sapere è che VeraCrypt protegge in modo affidabile i dati privati. Per la comodità di lavorare con il programma, è dotato di una procedura guidata per la creazione del volume, grazie alla quale è possibile configurare la crittografia in più passaggi. VeraCrypt supporta anche la possibilità di assegnare tasti di scelta rapida a diverse operazioni, come montaggio automatico tutti i dispositivi, chiusura delle sessioni token, cancellazione della cache e così via. Aiuteranno in una situazione in cui hai urgente bisogno di nascondere un volume crittografato e cancellare i dati su come lavorarci.

Caratteristiche e funzioni principali

- consente di creare nuovi volumi di dati crittografati, nonché crittografare interi partizioni dure disco;

- consente di nascondere i volumi crittografati;

- utilizza algoritmi di crittografia avanzata: Twofish, Serpent e AES;

- include una procedura guidata passo passo per lavorare con i volumi;

- è completamente gratuito e open source.

Cosa c'è di nuovo in questa versione?

1.19 (17.10.2016)

- risolti diversi problemi con l'audit di Quarkslab;

- supporto disabilitato per la crittografia GOST89;

- I codici PBKDF2 e HMAC ora sono più facili da analizzare;

- aggiunti vettori di prova per Kuznyechik;

- aggiunto un avviso sull'uso non sicuro del comando "tokenpin";

- il programma ora utilizza l'algoritmo Serpent SSE2 ottimizzato per il progetto Botan (funziona 2,5 volte più velocemente su sistemi a 64 bit);

- problemi con la tastiera risolti in Avvio EFI caricatore;

- sono stati apportati alcuni altri miglioramenti e correzioni.

dalla categoria "Sicurezza delle informazioni"

Livello di difficoltà: Utente sicuro

Breve spiegazione: cos'è VeraCrypt?

VeraCrypt è gratuito Software che consente di crittografare i dati per evitare che cadano nelle mani sbagliate. Puoi crittografare non solo cartelle separate, Dispositivi di archiviazione USB ma anche interi hard disk.

VeraCrypt si basa sul codice TrueCrypt che non è più supportato in questo momento. Il presente istruzioni passo passo aiuterà i principianti a capire come usare VeraCrypt e faciliterà notevolmente il suo utilizzo.

1. Per prima cosa devi scaricare Programma VeraCrypt... Questo può essere fatto visitando il seguente link https://veracrypt.codeplex.com/. Il download del programma inizia dopo aver fatto clic sul pulsante di download. V finestra apertaè necessario selezionare la funzione "Salva file".

3 Nella finestra successiva, è necessario selezionare "Sì" per consentire l'installazione del programma.

4. Quindi devi accettare di accettare i termini di contratto di licenza selezionando un elemento su lingua inglese"Accetto i termini della licenza". Quindi selezionare il pulsante "Avanti".

5. Se la funzione "Impostazioni" è già stata selezionata, è possibile passare alla finestra successiva facendo clic sul pulsante "Avanti".

6. Attraverso il pulsante "Sfoglia" si può decidere se salvare file di installazione... Noi scegliamo impostazioni standard e salva tutto sul disco C. Per fare ciò, devi fare clic sul pulsante "installa".

7. Il processo di installazione è in corso, potrebbe volerci del tempo. Una volta completata l'installazione, viene visualizzato il messaggio "VeraCrypt è stato installato con successo". Ciò deve essere confermato premendo il pulsante "OK".

8. Nella finestra successiva c'è un'opzione per pagare la somma di denaro per ulteriori sviluppi programmi. Puoi saltare questo passaggio facendo clic sul pulsante "Fine".

9. Per utenti ancora sconosciuti questo programma, è possibile ricevere istruzioni su come utilizzarlo. Cliccando sul pulsante "si" viene caricata automaticamente la seguente pagina:

Cliccando sul pulsante "no", la finestra si chiude e l'installazione termina.

10. Fare doppio clic sull'icona sul desktop per aprire il programma.

11. Se fai clic sulla scheda "impostazioni" si aprirà un menu. Successivamente, è necessario selezionare dall'elenco "lingua" per cambiare la lingua.

12. Dall'elenco delle lingue offerte seleziona "Russo", quindi conferma la tua scelta facendo clic sul pulsante "OK". Ora l'intero programma è in russo.

Opzionale!

L'analisi di benchmark è facoltativa. Grazie a questa analisi, puoi facilmente capire quanto tempo ha bisogno il computer per leggere i dati.

13. Per eseguire l'analisi, è necessario selezionare la funzione " altre impostazioni"e clicca su" analisi benchmark ".

14. Selezionando la funzione "analisi" si avvia l'analisi del benchmark. La sua durata dipende dalla potenza del computer.

15. I risultati dell'analisi saranno presentati sulla base di metodi diversi crittografia dei dati. Di solito si basa sull'algoritmo AES, Twofish o Serpent. Vengono utilizzati anche metodi combinati. Facendo clic su "chiudi" si accede al menu principale di VeraCrypt.

Spiegazioni dettagliate dei vari metodi di crittografia sono disponibili qui:

16. Per iniziare con la creazione di un contenitore crittografato, seleziona "volume" e quindi fai clic su "crea un nuovo volume".

17. Nella finestra successiva, seleziona "crea un contenitore di file crittografato" e fai clic su "Avanti" per continuare.

18. Nella finestra successiva, devi anche fare clic su "Avanti" per continuare.

19.Per decidere dove posizionare il contenitore di file, è necessario fare clic su "file ...".

20. Nella finestra aperta, sarai in grado di selezionare un luogo in cui salvare il contenitore. Nel nostro caso, il contenitore verrà salvato sul desktop. Successivamente, è necessario selezionare un nome per il contenitore (nel nostro caso, "contenitore crittografato"), quindi fare clic su "salva". Il contenitore può essere salvato ovunque (incluso un disco rigido esterno o un'unità USB) e prende il nome da esso.

22. Nella finestra successiva, deve essere selezionato il metodo di crittografia dei dati. Questo esempio dimostrerà la crittografia dei dati secondo l'algoritmo AES. Fare clic su "Avanti" per continuare.

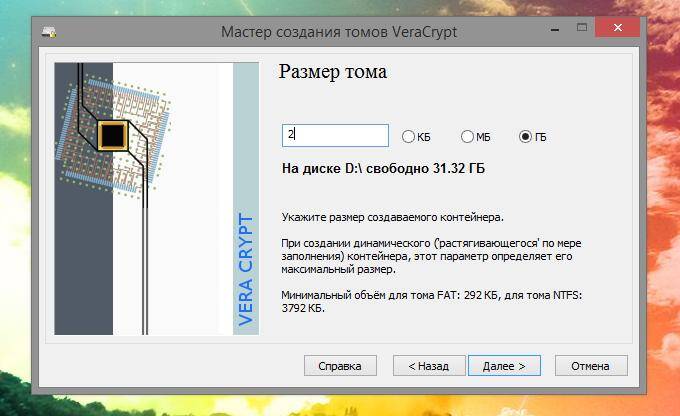

23. Il passaggio successivo consiste nel selezionare la dimensione del contenitore crittografato. Sul questo esempio viene utilizzato un contenitore di 300 megabyte. Per fare ciò, inserisci 300 nella casella di testo e seleziona "MB" accanto ad essa.

Se la dimensione del contenitore è 2 GB, nella casella di testo è necessario inserire 2 e selezionare il valore "GB" a destra.

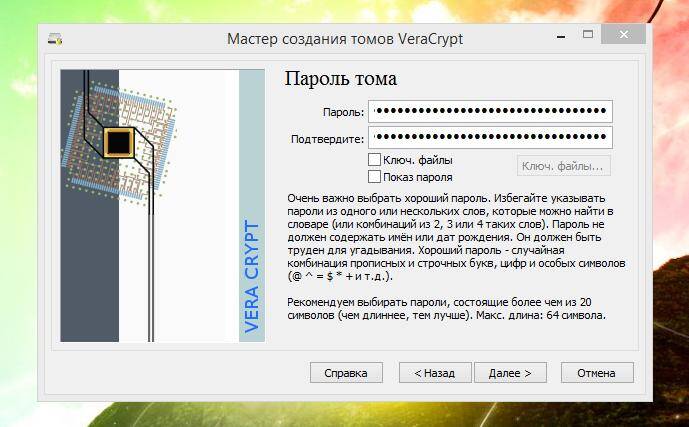

24. Successivamente, si deve decidere come aprire il contenitore crittografato. È possibile associare una password al contenitore o proteggerlo utilizzando file chiave, puoi anche combinare i due metodi.

Per utilizzare una password è necessario inserire la password nel campo di testo e cliccare su "conferma" Per aprire il contenitore crittografato è necessario inserire password preimpostata nella casella di testo.

Poiché l'uso di una password è un'opzione di protezione molto semplice ed è facile da padroneggiare per tutti, in questo esempio mostreremo come utilizzare un file chiave. Per fare ciò, seleziona la casella accanto a "usa un file chiave" e quindi fai clic sulla voce "file chiave ...".

25. Il tipo esistente del file chiave (ad esempio, mp3, .jpg, ...) può essere utilizzato qui e può essere utilizzato anche il nuovo tipo file chiave. Per mostrare come viene creato un nuovo file chiave, sceglieremo questa opzione.

26. Nella finestra successiva, sposta il mouse all'interno della finestra. Si consiglia di farlo entro 30 secondi. Quindi è necessario inserire il nome del file chiave nel riquadro inferiore con il testo.

Nel nostro esempio, il file si chiama "file chiave". Dovresti scegliere un nome diverso per il file, poiché il nome "file chiave" è abbastanza comune e quindi non sicuro. Dopo aver inserito il nome del file chiave, fare clic su "crea un file chiave ...".

27. Nella finestra successiva viene determinata la posizione in cui salvare il file chiave. È meglio scegliere una posizione meno "comune". Qui, il file chiave, come il contenitore, viene salvato sul desktop, il che non lo è posto sicuro... Per salvare il file, è necessario selezionare una posizione in cui salvare il file, quindi fare clic su "OK" e continuare.

29. Ora è possibile chiudere anche la finestra per la creazione di un file chiave.

30. Per selezionare il file chiave creato, è necessario fare clic su "aggiungi file".

31. Ora puoi selezionare il file chiave salvato e fare clic su "apri".

32. Il file chiave appare in posto speciale per i file chiave. Facendo clic su "OK" si chiude questa finestra.

33. Poiché il file chiave è stato salvato e nel nostro esempio non viene utilizzata alcuna password, è possibile fare clic su "Avanti".

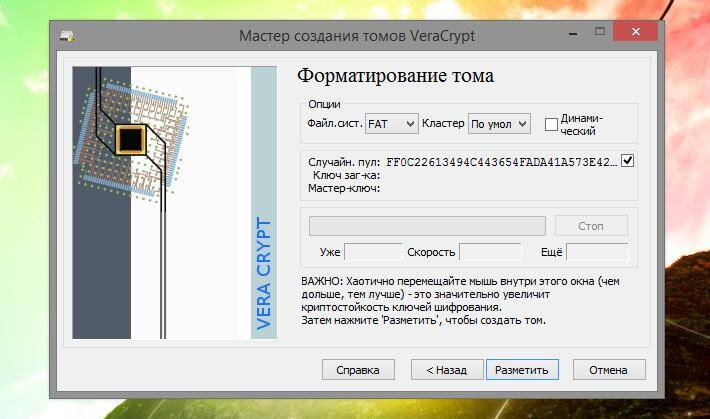

34. Nella finestra successiva è possibile selezionare il file system. Per file superiori a 4 GB, si consiglia NTFS. Per file di circa 300 MB, non importa quale file system uso. Per passare a NTFS è necessario spostare il mouse sulla finestra per 30 secondi e alla fine cliccare su "formato".

35.Il processo richiederà certo tempo... Se tutto va bene, viene visualizzato un messaggio. Può essere chiuso facendo clic su "OK".

36. Quando fai clic su "completato", il processo di creazione del contenitore termina.

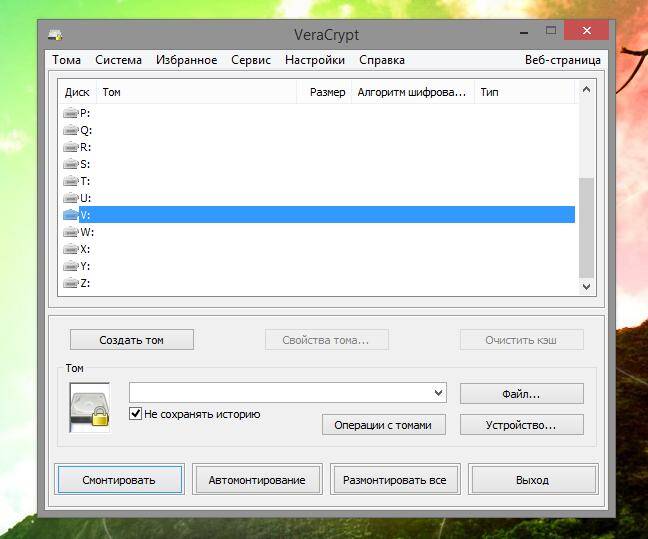

37. Per aprire un contenitore crittografato, è necessario selezionare una lettera di unità. Nel nostro esempio, abbiamo selezionato B :.

39. Nella finestra aperta, viene selezionata una cartella in cui il contenitore di file verrà salvato in futuro. Nel nostro esempio, il desktop è selezionato, file specifico l'apertura viene selezionata e confermata cliccando sul pulsante "apri".

40. Ora devi cliccare su "bind".

41. Per aprire un contenitore, è necessario selezionare un file chiave facendo clic sul pulsante "file chiave".

indicazione

Se è stata selezionata una password durante la creazione del contenitore, è necessario inserirla nel campo di testo.

42. Nella finestra successiva è necessario selezionare "aggiungi file".

44. Il file selezionato deve essere confermato facendo clic sul pulsante "OK".

45. Nella finestra successiva, dovresti anche fare clic su "OK". A seconda delle dimensioni del file, questo potrebbe richiedere del tempo.

46. Se tutto ha funzionato, viene visualizzato un nuovo contenitore.

47. Per trascinare i file nel contenitore, è necessario fare clic sul pulsante Windows-Home e quindi sul "computer".

48. Il contenitore viene visualizzato qui e doppio click mouse viene visualizzato. Il nome del contenitore dipende dalla lettera selezionata, che è stata utilizzata in precedenza. Poiché abbiamo scelto la lettera B, il contenitore è designato (B :).

49. Come possiamo capire, la cartella è ancora vuota.

50. I file possono essere archiviati nel contenitore e archiviati in modo sicuro lì. Nel nostro esempio, un file è stato salvato nel contenitore.

51. Affinché i file vengano archiviati in modo sicuro nel contenitore, è necessario separare il contenitore. Per fare ciò, fai clic su "stacca" nella finestra di VeraCrypt.

52. Ora il contenitore è nascosto e può essere aperto di nuovo solo utilizzando il file chiave (o inserendo la password, se è stata utilizzata questa opzione).

Per impedire l'accesso non autorizzato al sistema e ai dati, Windows 7/10 offre la possibilità di impostare una password, anche grafica, ma questo metodo di protezione non può essere considerato affidabile. Password locale account può essere facilmente ripristinato utilità di terze parti e, cosa più importante, nulla ti impedisce di accedere al file system avviando da qualsiasi LiveCD con un file manager integrato.

Per proteggere veramente i tuoi dati, devi utilizzare la crittografia. Per questo, il built-in Funzionalità BitLocker, ma è meglio usare programmi di terze parti... TrueCrypt è stata l'applicazione di crittografia preferita per molto tempo, ma nel 2014 i suoi sviluppatori hanno scartato il progetto, sostenendo che il programma non era più sicuro. Ben presto, tuttavia, i lavori ripresero, ma con una nuova squadra, e il progetto stesso ricevette un nuovo nome. Ecco come è nata VeraCrypt.

In effetti, VeraCrypt è una versione migliorata di TrueCrypt e proponiamo di utilizzare questo programma per proteggere le tue informazioni. In questo esempio, utilizzeremo VeraCrypt "al massimo", crittografando l'intero disco rigido con le partizioni di sistema e utente con esso. Questo metodo di crittografia presenta alcuni rischi: c'è una frazione della probabilità, anche se molto piccola, che il sistema non sia in grado di avviarsi, quindi ti consigliamo di utilizzarlo solo quando ne hai veramente bisogno.

Installazione e configurazione di base di VeraCrypt

La procedura di installazione di VeraCrypt non è diversa dall'installazione di altri programmi, con una sola eccezione. All'inizio, ti verrà chiesto di scegliere tra le modalità di installazione Installare o Estratto.

Nel primo caso, il programma sarà incorporato nel sistema operativo, che ti consentirà di connettere contenitori crittografati e crittografare se stesso partizione di sistema... La modalità di estrazione decomprime semplicemente file eseguibili VeraCrypt, permettendoti di usarlo come applicazione portatile... Alcune funzioni, inclusa la crittografia del disco con Windows 7/10, diventano non disponibili.

Vai al menu subito dopo il lancio Impostazioni - Lingua, poiché per impostazione predefinita il programma è installato in inglese.

Crittografia del disco

Nonostante l'apparente complessità del compito, tutto è molto semplice. Selezionare l'opzione "Crittografa partizione/disco di sistema" dal menu "Sistema".

Nella finestra della procedura guidata che si apre, seleziona "Normale" come metodo (questo è sufficiente), l'area di crittografia è l'intero disco.

Dopo aver completato la ricerca dei settori nascosti (la procedura potrebbe richiedere a lungo), indicare il numero di sistemi operativi e ...

algoritmo di crittografia (qui è meglio lasciare tutto come predefinito).

Nota: se durante la ricerca di nascosto Settori di Windows smettere di rispondere, forzare il riavvio del PC e saltare questo passaggio la prossima volta scegliendo "No".

Crea e inserisci una password nei campi.

Muovendo caoticamente il mouse, genera una chiave e fai clic su "Avanti".

In questa fase, il programma offrirà di creare un disco di ripristino VRD e masterizzarlo su un supporto flash o ottico.

Quando lo schermo richiede di eseguire un pre-test di crittografia del sistema, fare clic su Test.

È necessario riavviare il computer. Dopo aver acceso il PC, apparirà la schermata del bootloader VeraCrypt. Qui dovrai inserire la password inventata e il PIM, il numero di iterazioni di crittografia. Se non hai inserito PIM da nessuna parte prima, premi semplicemente invio, il valore dell'opzione verrà impostato sul valore predefinito.

Dopo alcuni minuti, Windows si avvierà in modalità normale, ma allo stesso tempo sul desktop apparirà la finestra Pretest Completed - il test preliminare è stato completato. Ciò significa che puoi iniziare a crittografare. Fare clic sul pulsante "Crittografa" e confermare l'azione.

Verrà avviata la procedura di crittografia. lei può prendere a lungo, tutto dipende dalle dimensioni del disco e dalla sua pienezza di dati, quindi sii paziente e aspetta.

Nota: se il disco ha un cifrato sezione EFI, che è tipico per ultime versioni PC, all'inizio della crittografia, potresti ricevere una notifica "Sembra che Windows non sia installato sul disco...". Ciò significa che per crittografare un tale disco con usando VeraCrypt non funzionerà.

Dopo che l'intero contenuto del disco è stato crittografato, la finestra del bootloader VeraCrypt apparirà ogni volta che accendi il computer e ogni volta che dovrai inserire la password; non c'è altro modo per accedere ai dati crittografati. Con la decrittazione del disco, tutto è molto più semplice. Tutto quello che devi fare è avviare il programma, selezionare l'opzione "Decrittografare in modo permanente la partizione/disco di sistema" dal menu "Sistema" e seguire le istruzioni della procedura guidata.

Secondo gli sviluppatori, VeraCrypt ha una serie di miglioramenti della sicurezza.

VeraCrypt, oltre a supportare la possibilità di cifratura negata, permettendo di crearne un'altra all'interno del volume cifrato, " volume nascosto". Inoltre, la versione VeraCrypt per Microsoft Windows consente di creare ed eseguire un'istanza nascosta della sala operatoria Sistemi Microsoft Windows, la cui esistenza può anche essere plausibilmente negata.

La documentazione di VeraCrypt elenca una serie di modi in cui questa capacità potrebbe essere compromessa (ad esempio, perdite di dati attraverso file temporanei su un disco non crittografato) e modi possibili combattere questo problema.

VeraCrypt supporta lavoro parallelo su sistemi multiprocessore e multicore. VeraCrypt sa come usare accelerazione hardware crittografia disponibile sui processori che implementano il set di istruzioni AES-NI. Queste misure aumenteranno le prestazioni di VeraCrypt.

Schema di crittografia VeraCrypt

- Algoritmi

VeraCrypt può utilizzare i seguenti algoritmi Crittografia AES, Serpente e Twofish. Inoltre, sono disponibili 5 combinazioni di questi algoritmi: AES-Twofish, AES-Twofish-Serpent, Serpent-AES, Serpent-Twofish-AES e Twofish-Serpent. Nella versione Windows sono inoltre disponibili algoritmi di crittografia Camellia, Grasshopper e Magma.

Usato funzioni di hash crittografico: RIPEMD-160, SHA-256, SHA-512 e Whirlpool. Nella versione Windows è inoltre disponibile la funzione hash Stribog.

Presenta alla tua attenzione nuovo corso dalla squadra Il codeby- "Penetration Test di applicazioni Web da zero". Teoria generale, preparazione dell'ambiente di lavoro, fuzzing passivo e fingerprinting, fuzzing attivo, vulnerabilità, post-sfruttamento, Strumenti per utensili, Ingegneria sociale e altro ancora.

E il partigiano dice: non caricare. Non mi legheranno nulla, vedo come sono stato crittografato.

(Dmitry Gaiduk - "A proposito della guerra")

Cos'è VeraCrypt

Cos'è un contenitore

Tuttavia, è necessaria una brevissima digressione teorica. In questo tutorial userò la parola " contenitore". In relazione a VeraCrypt, un contenitore è una shell in cui tutti i file sono archiviati in forma crittografata. Fisicamente, un contenitore è un singolo file. C'è solo un modo per accedere ai file che si trovano all'interno del contenitore wrapper - inserendo password corretta... La procedura per inserire una password e connettere un container si chiama " montaggio».

I file in VeraCrypt sono crittografati non uno per uno, ma per contenitori. Questo potrebbe essere nuovo per te, ma è davvero molto conveniente. Quando il programma collega il contenitore (lo monta), il contenitore sembra un'unità flash USB - appare nuovo disco... E puoi fare qualsiasi operazione con questo disco: copiare file lì, aprire file, eliminare file, modificare file. Allo stesso tempo, non devi pensare alla crittografia: tutto all'interno del contenitore è già crittografato in modo sicuro e viene archiviato / crittografato in tempo reale. E non appena disconnetti il contenitore, l'ingresso verrà chiuso in modo sicuro.

Installazione di VeraCrypt

L'installazione su Windows è molto semplice, proprio come per qualsiasi altro programma. Pertanto, non mi soffermerò affatto su questo processo, solo lo darò.

Per Linux c'è un intero manuale - consultarlo su.

Crittografia dei dati in VeraCrypt

Esegui il programma.

Prima di tutto, cambia la lingua del programma in russo. Per fare ciò, fai clic sul menu "Impostazioni", seleziona "Lingua..." e quindi seleziona "Russo".

Ora fai clic su "Crea volume" (un volume è uguale a un contenitore).

Nella finestra che si apre, è selezionata l'opzione "Crea un contenitore di file crittografato": questo è esattamente ciò di cui abbiamo bisogno. Puoi semplicemente fare clic su Avanti.

E per i curiosi, una piccola spiegazione. Opzione "Crittografa partizione/disco non di sistema". Questo è solo nel caso in cui desideri crittografare completamente disco fisso o un'unità flash USB.

L'opzione "Crittografa una partizione o l'intero disco con il sistema" significa lo stesso della seconda opzione, ovvero crittografa l'intero disco, ma nel caso in cui desideri crittografare il disco su cui è installato Windows. A proposito, questa è un'opzione interessante. Anche se qualcuno ottiene l'accesso al tuo computer, non sarà in grado di utilizzare alcun dato, non sarà nemmeno in grado di accenderlo. Questo è significativamente diverso dalla password del BIOS o da Password di Windows... Perché entrambi. O ancora più semplice: non ripristinare nulla, basta estrarre il disco rigido e copiare i dati da esso su un altro computer e in un'atmosfera tranquilla studia: estrai tutte le password da tutti i siti Web, FTP, visualizza tutti i dati, ecc. una buona opzione, ma per ora non mi soffermerò su questo - per ora impareremo solo come crittografare i singoli file.

Alla seconda e alla terza opzione sono offerte anche opzioni come, rispettivamente, crea un volume nascosto e crea un sistema operativo nascosto... Questo è un approccio molto complicato e molto saggio. Il suo significato è che vengono creati due contenitori (anche se il file sarà ancora uno). Questi contenitori vengono aperti a seconda della password inserita. Ad esempio, sei forzatamente costretto a emettere una password, quindi fornisci davvero la password, ma la password dal contenitore, che non è molto Informazioni importanti... Tutti sono contenti: eri al sicuro, i nemici hanno ricevuto la password e sono stati in grado di aprire il contenitore e hanno persino trovato alcuni file che avevi precedentemente inserito lì.

Allo stesso modo con il nascosto sistema operativo: uno vero, che contiene Informazioni importanti, e il secondo è quello che viene installato solo per copertura. Il caricamento avverrà nel primo o nel secondo, a seconda della password inserita.

Queste opzioni sono interessanti, ma lascia che ti ricordi che stiamo solo imparando a crittografare i file. Pertanto, spingiamo ulteriormente, senza cambiare nulla.

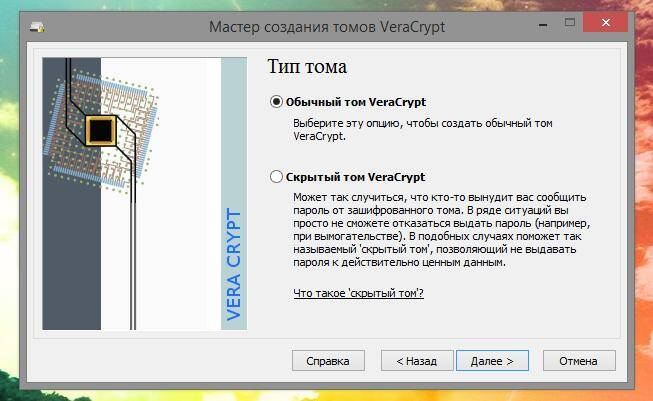

Nella schermata successiva ci viene chiesto di scegliere se creare un volume nascosto. Questa opzione è a tua discrezione, per me è sufficiente un volume normale.

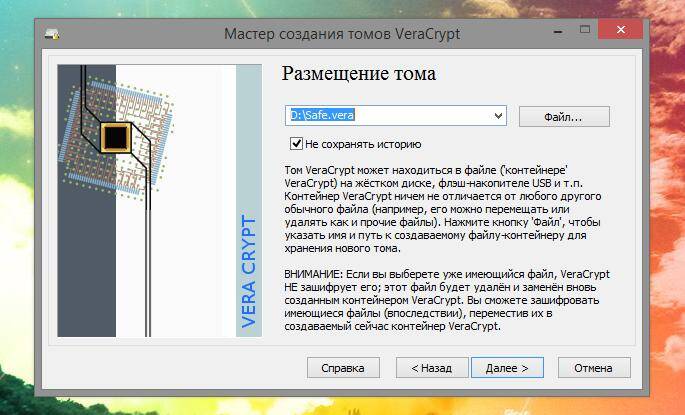

Ora scegli dove si troverà il volume e quale sarà il suo nome. Il nome e l'estensione del file possono essere qualsiasi, tutto a tua discrezione. Puoi anche scegliere l'estensione utilizzata da altri programmi, ad esempio .mp4, .mkv, mp3, ecc., puoi lasciare il file senza l'estensione.

È importante capire che se selezioni un file esistente, ciò non significa che lo crittograferai ora. Ciò significa che il file verrà eliminato e il contenitore VeraCrypt verrà scritto al suo posto. Per crittografare i file, li inseriremo nel contenitore creato un po' più tardi.

Algoritmi di crittografia e algoritmi di hashing. Già fatto per impostazione predefinita una buona scelta... Puoi scegliere un algoritmo diverso o scegliere più algoritmi contemporaneamente che crittograferanno in sequenza gli stessi dati, il tutto a tua discrezione.

Successivamente, scegliamo la taglia: tutto è molto semplice di taglia più grande, più puoi scrivere nel contenitore crittografato. Pertanto, maggiore è la dimensione selezionata, più il contenitore crittografato occuperà spazio sul disco rigido reale.

Forse il passo più cruciale è trovare una password. Se la password è semplice o breve, è una parola significativa, allora saranno in grado di prenderla abbastanza rapidamente e i tuoi dati, senza il tuo desiderio, cadranno nelle mani di coloro a cui non erano destinati. Allo stesso tempo, se ti viene in mente un'idea molto complessa e molto password lunga, e poi dimenticalo - quindi i dati andranno irrimediabilmente persi. Non so nemmeno cosa sia peggio. In generale la password dovrebbe essere complessa, ma non bisogna mai dimenticarla, altrimenti equivarrebbe a cancellare il contenitore cifrato.

Nella finestra successiva, ci viene offerto di giocare a un gioco divertente: spostare casualmente il puntatore del mouse. Quando ti stanchi, dai un'occhiata alle impostazioni avanzate. Puoi scegliere il file system, puoi cambiare il cluster, puoi rendere dinamico il volume. Dinamico è quello che si allungherà man mano che vengono aggiunti nuovi dati. Un volume dinamico ti farà risparmiare spazio almeno mentre ci sono pochi dati all'interno del contenitore. Ma allo stesso tempo, un volume dinamico non è raccomandato per una serie di motivi: la forza crittografica diminuisce, c'è la possibilità di danni al volume, ecc. In generale, questo non è raccomandato.

Fai clic su "Segnala".

Al termine della formattazione, nella finestra successiva verremo informati che il volume è stato creato con successo - fai clic su Esci.

Come usare VeraCrypt

Di nuovo, esegui il programma VeraCrypt

Seleziona una lettera non allocata, fai clic sul pulsante File, trova il tuo contenitore che abbiamo appena creato e fai clic su Monta.

Ora dobbiamo inserire la password e fare clic su OK.

Apparirà una finestra che avverte che questo processo (montaggio) potrebbe richiedere per molto tempo e potrebbe sembrare che il programma non risponda. In effetti, il processo non è così lungo: personalmente non ho nemmeno avuto il tempo di fare uno screenshot.

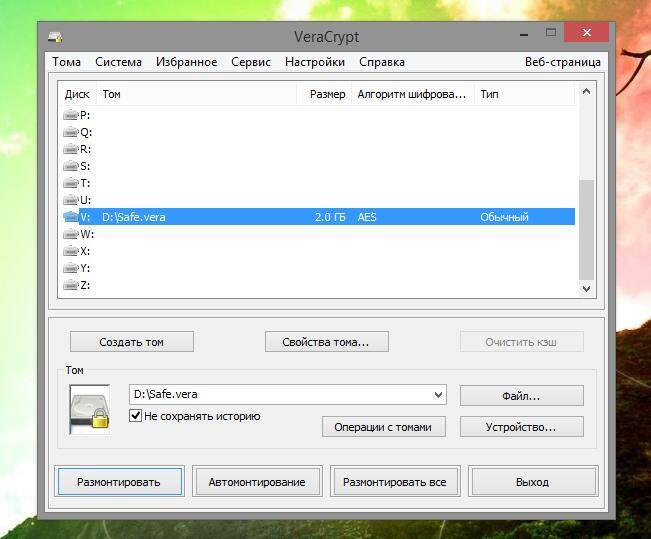

Ecco come appare la finestra del programma dopo il montaggio.

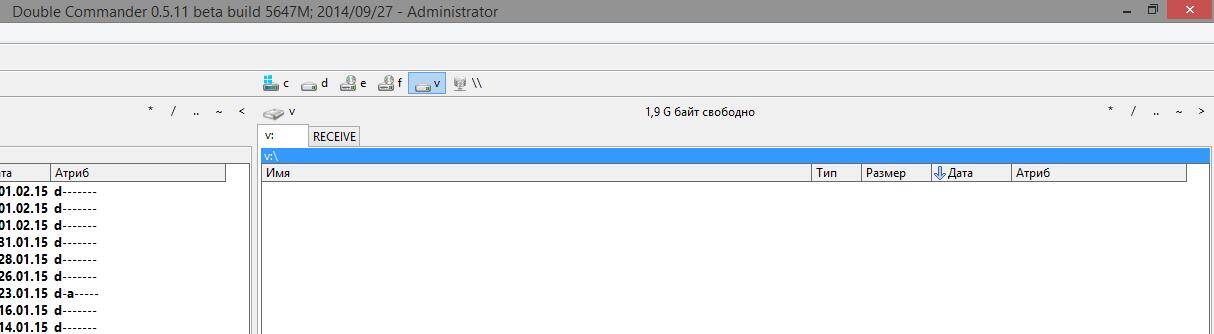

Apri qualsiasi file manager e guarda: hai un nuovo disco. Sembra una chiavetta USB.

Ecco fatto: copia i tuoi dati preziosi su questo contenitore. Puoi aprirli direttamente nel contenitore, modificare, eliminare, aggiungerne di nuovi, ecc. - tutto è come disco normale o un'unità flash USB.

Quando hai finito con VeraCrypt, fai clic sul pulsante Smonta. Chiuderai l'accesso all'interno del tuo contenitore e nessuno sarà in grado di ottenere i tuoi file. Quando ne avrai bisogno di nuovo, monta il volume esattamente come mostrato sopra.

Configurazione di VeraCrypt

Più diverse impostazioni Ci sono molti VeraCrypt. Ma te ne parlerò solo di due (non ne uso altri - e non sono così difficili da capire) - puoi familiarizzare con il resto o scriverò di più in seguito. istruzioni dettagliate con trucchi avanzati e insoliti per l'utilizzo di VeraCrypt.

V menu in alto Selezionare " Impostazioni", poi " Parametri". Seleziona la casella accanto a " Smonta automaticamente i volumi quando inattivo per»E selezionare il numero di minuti desiderato. Ad esempio, ho chiesto 30 minuti. Quelli. se sei lontano dal computer per lavoro, ma hai dimenticato di smontare i volumi crittografati, dopo un certo periodo, il programma lo farà per te. In modo che nessuno possa accedervi accidentalmente.

Ora vai su " personalizzazione", Ulteriore " Tasti di scelta rapida". Ora seleziona " Smonta tutto"E trova una scorciatoia da tastiera per questa azione. Quelli. se qualcuno irrompe nell'ufficio, smonterai tutti i contenitori con una scorciatoia da tastiera, ovvero chiuderai l'accesso ad essi. Questo può tornare utile più spesso di quanto pensi.

Conclusione

Ora puoi crittografare i file in modo che nessuno possa decifrarli. Anche i moderni supercomputer impiegano molto tempo per indovinare una password. VeraCrypt è un programma gratuito che occupa pochissimo spazio su disco. Non lasciarti ingannare da questa apparente semplicità. Hai uno strumento di potere colossale nelle tue mani: se qualcosa è crittografato da questo programma, non c'è modo di decifrarlo se non c'è una password.

Il Garante è un intermediario di fiducia tra i Partecipanti all'operazione.