I minatori di criptovaluta sui siti Web sono diventati un vero problema. Anche di recente La Baia dei Pirati tale opzione di monetizzazione. Sono comparsi i primi servizi come Coinhive, che incoraggiano i proprietari di siti web a installare minatori e guadagnare denaro senza banner e pubblicità. Secondo i loro calcoli, un tipico visitatore di un sito web su un laptop medio genera 30 hash al secondo. Per La Baia dei Pirati con una durata media della sessione di 5 minuti e un pubblico mensile di 315 milioni di persone, si ottengono 30x300x315000000 = 2.835.000 megahash al mese.

Se tratti le persone umanamente e carichi il processore solo al 30%, rimarranno 850.000 megahash. Coinhive paga ai proprietari dei siti web 0,00015 XMR per milione di hash, quindi La Baia dei Pirati potrebbe guadagnare 127,5 XMR ($ 12.000) al mese e uccidere completamente la sua reputazione agli occhi degli utenti.

Sfortunatamente, sempre più siti scelgono questa opzione di monetizzazione. A volte gli script di mining penetrano nei siti Web all'insaputa dei proprietari stessi. Una di queste storie è stata recentemente raccontata da uno degli utenti di Habr. Ha scoperto per caso il minatore su un piccolo sito russo che vendeva prodotti per animali.

Ancora peggio, gli aggressori hanno iniziato a incorporare minatori nascosti direttamente nelle estensioni del browser in modo che possano funzionare continuamente, rubando risorse informatiche dai computer. Ad esempio, l'estensione SafeBrowse con un minatore è stata distribuita tramite il Chrome Web Store ufficiale per diversi giorni prima di essere rimossa. Per Firefox sono state rilasciate due estensioni con minatori.

Naturalmente non siamo contenti di questa prospettiva. Dal punto di vista di una persona comune, il problema principale è come proteggersi da questi minatori in modo che non carichino il processore, rallentino il computer e divorino elettricità.

Gli utenti del blocco annunci uBlock Origin discutono da diverse settimane del problema su GitHub e mantengono un elenco di domini dannosi da bloccare. Sfortunatamente, recentemente gli script dei minatori hanno iniziato a cambiare dominio in modo casuale, quindi non sarai in grado di bloccare gli script così facilmente a meno che non disabiliti completamente JavaScript nel tuo browser.

Uno script di mining che utilizza domini casuali è difficile da bloccare con i bloccanti standard

Tuttavia, gli script con domini casuali sono ancora rari. Puoi proteggerti dalla maggior parte degli script di mining bloccando almeno i domini più popolari negli host e mantenendo aggiornato l'elenco, aggiungendo nuovi domini man mano che vengono scoperti. Recentemente è apparso il programma gratuito Anti-WebMiner che fa proprio questo: i suoi autori aggiungono all'elenco dei domini minerari su GitHub e il programma stesso aggiunge questi domini al file host.

Questo può essere fatto anche manualmente. L'elenco comprende attualmente 16 domini, incluso quello del già citato Coinhive, sebbene si presenti come un servizio legittimo per i proprietari di siti web:

# Anti-WebMiner Avvio 1.0 43011

0.0.0.0 azvjudwr.info

0.0.0.0 cnhv.co

0.0.0.0 coin-hive.com

0.0.0.0 gus.host

0.0.0.0 jroqvbvw.info

0.0.0.0 jsecoin.com

0.0.0.0 jyhfuqoh.info

0.0.0.0 kdowqlpt.info

0.0.0.0 listat.biz

0.0.0.0 lmodr.biz

0.0.0.0 mataharirama.xyz

0.0.0.0 minecrunch.co

0.0.0.0 minemytraffic.com

0.0.0.0 miner.pr0gramm.com

0.0.0.0 reasedoper.pw

0.0.0.0 xbasfbno.info

# Fine anti-WebMiner

Anche se nessuno ti disturba a modificare manualmente gli host, con questa utility aggiornare l'elenco dei domini e apportare modifiche agli host è più veloce e conveniente.

Puoi anche inserire manualmente un elenco di domini "vietati" nel programma di blocco degli annunci che utilizzi.

Esistono altre opzioni per bloccare gli script di mining. Ad esempio, l'estensione No Coin per Chrome (codice sorgente su GitHub).

L'estensione No Coin ha rilevato uno script di mining sul sito

Questa estensione monitora l'attività su ciascun sito e ti avvisa se su di esso viene rilevato uno script di mining. Questo approccio aiuta anche contro gli script con domini casuali. Inoltre, qui puoi inserire il sito nella whitelist se vuoi davvero donargli un po' di tempo CPU. Ad esempio, molti utenti La Baia dei Pirati nei commenti alla notizia sul test di uno script di mining, hanno espresso l'opinione che non gli dispiacerebbe aiutare il loro sito preferito con il tempo della CPU. Nell'ultimo anno, questo tracker torrent ha raccolto solo 3.500 dollari in donazioni e, attraverso uno script di mining, può raccogliere 12.000 dollari al mese senza che le persone debbano separarsi dal denaro (almeno non direttamente). Qui le persone scaricano warez, musica e film gratuiti, quindi perché non restituire qualcosa in cambio.

Un'altra estensione minerBlock per Chrome funziona secondo lo stesso principio di No Coin. È anche distribuito come open source, quindi non devi preoccuparti che il blocco dei minatori stesso esegua silenziosamente il mining di criptovaluta.

Tuttavia, il modo più affidabile per bloccare gli script di mining è installare un'estensione che generalmente blocchi l'esecuzione di qualsiasi script, come NoScript per Firefox.

Un fenomeno come il mining tramite browser. Sebbene il principio in sé non sia affatto nuovo, fino a poco tempo fa nessuno aveva tentato di implementare in modo massiccio script di mining nascosti direttamente nel codice dei siti, e ora i ricercatori di ESET hanno riferito che diversi gruppi criminali hanno adottato tale tecnica. Ma molta più attenzione a questo problema è stata attirata dal tracker torrent The Pirate Bay, che ha condotto test e ha anche creato un minatore di criptovaluta su alcune pagine del sito. Gli operatori del tracker hanno spiegato che il minatore potrebbe aiutare la risorsa a eliminare completamente la pubblicità in futuro.

Molti specialisti e utenti della sicurezza informatica sono già preoccupati per ciò che sta accadendo, poiché sembra che stiamo assistendo all’emergere di una nuova tendenza. Gli operatori di The Pirate Bay, ad esempio, hanno utilizzato i servizi del servizio Coinhive, che offre ai proprietari di siti web la possibilità di convertire la potenza della CPU dei visitatori nella criptovaluta Monero. Il fatto è che Coinhive non è il primo e sicuramente nemmeno l'ultimo servizio di questo tipo, e ora che si parla in massa di questo fenomeno, ci saranno clienti per tali risorse.

La situazione continua davvero ad evolversi. Ora gli sviluppatori e i 140.000 utenti della popolare estensione Chrome, SafeBrowse, sono diventati vittime di criminali che cercano di trarre profitto dagli utenti. Recentemente, nel codice aggiuntivo è apparso JavaScript dannoso, che ha costretto i browser degli utenti a estrarre la criptovaluta Monero. Lo strano comportamento dell'estensione non è passato inosservato, poiché il carico sulla CPU è aumentato notevolmente, fino a quando il computer “infetto” è diventato completamente inutilizzabile.

Di conseguenza, la pagina Web Store dell'estensione è stata inondata di recensioni negative.

Come si è scoperto, gli sviluppatori di SafeBrowse non hanno affatto implementato il minatore nel codice del loro prodotto. I rappresentanti del team di sviluppo hanno detto ai giornalisti di Bleeping Computer che stavano già indagando sull'incidente e che apparentemente erano stati hackerati. Il fatto è che l'estensione non viene aggiornata ufficialmente da diversi mesi, per questo gli autori di SafeBrowse stanno ora scoprendo, insieme agli specialisti di Google, da dove proviene l'aggiornamento dannoso contenente il minatore.

In generale, bloccare i miner del browser non è così difficile; per fare ciò, basta disabilitare Javascript, installare le estensioni del browser appropriate (ad esempio NoScript e ScriptBlock) o utilizzare un blocco degli annunci aggiungendo l'URL del miner alla lista nera ( non è l'opzione più affidabile, perché l'indirizzo può cambiare).

Nonostante l'esistenza dei metodi di cui sopra, lo sviluppatore scozzese Rafael Keramidas ha deciso che anche un'estensione del browser separata e semplice non avrebbe fatto male e ha creato No Coin, un blocco che non blocca la pubblicità, ma il mining attraverso i browser. Per ora è supportato solo il blocco Coinhive, ma Keramidas promette di monitorare gli sviluppi e aggiornare il suo strumento.

Se il tuo computer inizia a rallentare e le tue bollette elettriche aumentano improvvisamente più volte, potresti essere diventato vittima di hacker impegnati nel mining nascosto (nero).

Mining nascosto: come individuare e risolvere il problema?

Per impegnarsi nel mining di criptovaluta (mining), un utente normale ha bisogno di diverse cose: apparecchiature informatiche ad alta potenza, disponibilità di software speciale per il mining, un server affidabile per la distribuzione degli abbonamenti tra i membri della comunità mineraria e, naturalmente, fiducia in se stessi . Ma non è così semplice. Ogni giorno il processo di mining di Bitcoin diventa sempre più complicato e la concorrenza tra i minatori cresce.

I costi dell’elettricità saranno un argomento per un altro giorno. Già oggi una transazione consuma una volta e mezza più elettricità di quella che consuma quotidianamente la famiglia americana media. E secondo le previsioni degli esperti, tra tre anni il costo di produzione della valuta digitale più popolare sarà paragonabile al consumo annuale di elettricità di un paese come la Danimarca.

Condizioni più severe hanno completamente messo fuori gioco i minatori Bitcoin con i computer di casa, ma hanno ancora l'opportunità di guadagnare con monete alternative, le cosiddette. altcoin. Per questo motivo, alcuni programmatori “imprenditoriali” sono alla ricerca di modi per guadagnare denaro digitale utilizzando la potenza dei computer di altre persone.

Crypto mining sulla gobba di qualcun altro: come lo fanno gli hacker

In qualsiasi tipo di attività umana, c'è chi lavora onestamente e chi cerca di trarre profitto a spese degli altri. E il mondo minerario non ha fatto eccezione. Alcune persone non pagano l’elettricità collegando un cavo al trasformatore, altri usano schede video cinesi di contrabbando. Ma un altro modo di “giocare senza regole” è più comune: utilizzare i computer di altre persone per eseguire operazioni di mining all’insaputa dei proprietari.

Pertanto, nell'autunno del 2017, gli specialisti del Kaspersky Center hanno scoperto due reti minerarie su larga scala, con 4mila e 5mila unità di attrezzatura. Come si è scoperto, i proprietari dei computer infetti non avevano idea della loro partecipazione all'estrazione di monete virtuali, ma i creatori del programma dannoso ogni mese riempivano i loro portafogli con migliaia di dollari.

Molto spesso, i minatori neri utilizzano Litecoin, Feathercoin e Monero, tipi di criptovalute che non richiedono attrezzature pesanti. Pertanto, le vittime sono principalmente utenti di normali computer domestici e da gioco.

Tipi di estrazione nera

Diamo un'occhiata a due tipi di mining illegale di criptovaluta utilizzati dagli aggressori.

- Mining nascosto del browser

Sicuramente sai che visitare risorse Internet sconosciute può danneggiare il tuo computer. Questa regola vale anche nel nostro caso. Basta andare alla pagina in cui è scritto il codice fraudolento e il tuo laptop o computer diventerà immediatamente parte integrante del sistema di generazione di monete virtuali di qualcuno.

Oggi, non solo siti sconosciuti possono diventare terreno fertile per l'infezione, ma anche, come si è scoperto non molto tempo fa, risorse completamente rispettate. Nel settembre di quest'anno si è verificato uno scandalo relativo al sito web ufficiale di una grande holding mediatica ucraina, i cui visitatori sono diventati inconsapevoli minatori Monero. Un'accusa simile è stata successivamente mossa contro il famoso canale televisivo ShowTime (USA).

- Minatori di virus

Le prime informazioni sui virus miner risalgono al 2011. Da quel momento hanno continuato ad attaccare le apparecchiature degli utenti comuni in diversi paesi del mondo. Puoi essere infettato seguendo il collegamento dall'e-mile. I computer ad alta potenza, soprattutto quelli da gioco, sono a rischio.

In generale, i virus sono più pericolosi rispetto al mining basato su browser, poiché utilizzano più attivamente la potenza delle apparecchiature informatiche. Allo stesso tempo, centinaia di migliaia di utenti in tutto il mondo ne diventano vittime.

Come controllare il mining nascosto?

Il primo e più evidente segno di un'infezione del computer è il rallentamento. Se l'attrezzatura funziona bene per la maggior parte del tempo e inizia a rallentare solo su un sito, è possibile che i minatori neri siano entrati nel tuo computer tramite il browser. I siti più pericolosi a questo proposito sono quelli che richiedono molto tempo per la permanenza dell'utente: tracker torrent, risorse per giochi per computer e visione di film. Molto spesso i giocatori con processori e schede video potenti vengono attaccati da un virus. Un altro sintomo di infezione è un forte aumento del consumo di elettricità.

La principale difficoltà nel verificare il mining nascosto è che i programmi antivirus lo identificano non come un virus, ma come un software potenzialmente pericoloso. Dopotutto, infatti, i minatori rubano solo le risorse del computer di qualcun altro, ma non possono causare guasti o guasti tecnici. Anche questo è importante da capire.

Programmi antivirus nascosti

Elenchiamo i principali malware che è importante che gli utenti conoscano per aumentare la sicurezza delle proprie apparecchiature.

- Minatore Bitcoin (Trojan). In genere, le persone caricano i propri computer a circa il 18-20% della capacità, mentre Bitcoin Miner aumenta questa cifra all'80 e talvolta fino al 100%. Oltre a utilizzare illegalmente le risorse, lo spyware ruba informazioni personali e può persino consentire agli aggressori di accedere ai tuoi portafogli. Questo tipo di trojan viene distribuito principalmente tramite Skype; può essere ritirato anche scaricando foto o documenti Word.

- EpicScale. Questo programma è stato scoperto dai visitatori di uTorrent. Rispondendo ad accuse fondate, i titolari dell'azienda hanno dichiarato di destinare i fondi così ricevuti... in beneficenza. Allo stesso tempo, gli utenti non hanno ricevuto alcuna spiegazione del motivo per cui si sono “dimenticati” di informarli in tempo sulla loro partecipazione a questo “evento di beneficenza”. È interessante notare che è impossibile eliminare completamente EpicScale: dopo la rimozione, i file esecutivi del software antivirus rimangono sul computer. Più tardi, uno scandalo simile scoppiò attorno al tracker torrent di Pirate Bay.

- JS/Minatore di monete. Un programma dannoso che ti consente di estrarre criptovaluta attraverso i browser dei computer di altre persone introducendo script speciali. Particolarmente a rischio sono gli utenti dei portali di visualizzazione di video online e dei siti di gioco. Tali siti utilizzano molto la CPU, quindi nella maggior parte dei casi JS/CoinMiner non viene rilevato. Per rilevare uno script fraudolento, è necessario verificare se è presente nell'elenco degli script minatori.

Come bloccare il mining nascosto del browser

Oggi esistono diversi modi efficaci per proteggersi dagli attacchi dei black miner sul tuo browser:

- Modifica il file host.

- Installa l'estensione del browser NoCoin e l'utilità Anti-Web Miner.

- Disabilita JavaScript nel tuo browser utilizzando No Script.

- Aggiungi uBlock e AdBlock anti-mining.

Ma se tutto è abbastanza chiaro con JavaScript e le utilità, allora l'edizione degli host necessita di un'analisi più dettagliata. Di seguito forniamo le istruzioni su come eseguire questa operazione:

Dopo questi semplici passaggi, il tuo browser riceverà una protezione affidabile contro le infezioni.

Protezione contro l'estrazione di virus nascosti: precauzioni

Regole di protezione di base: non seguire collegamenti dubbi, non scaricare prodotti senza licenza; Non attivare chiavi da fonti sconosciute.

E ora alcune regole più importanti per lavorare in sicurezza con un computer:

- Non basta installare semplicemente un antivirus, è necessario aggiornarlo sistematicamente.

- Crea un account per te stesso in Windows e accedi tramite esso ogni giorno. Poiché per installare qualsiasi software sono necessari i diritti di amministratore, il rischio di scaricare ed eseguire accidentalmente un programma dannoso viene eliminato.

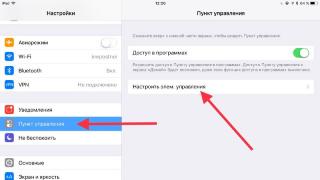

- Per la tecnologia Apple, la soluzione migliore sarebbe installare una funzione che consenta di scaricare software solo dall'AppStore.

- Al primo segno di rallentamento, avvia il “task manager” e controlla se sul tuo computer c'è un programma che lo utilizza alla sua capacità massima (80-100%). Anche se non lo trovi, non affrettarti a calmarti, perché ci sono virus che consumano meno energia.

- Installa utilità speciali che forniscono protezione contro i virus e segnalano gli aggiornamenti al registro. L'opzione migliore è installare contemporaneamente Request Policy Continued e uMatrix e, per chi utilizza Google Chrome, oltre a loro, il blocco Antiminer.

Se non riesci a trovare da solo un programma pericoloso, puoi reinstallare Windows, eseguire un altro antivirus o chiedere aiuto a un programmatore professionista.

- Selezioni di notizie una volta al giorno alla tua email:

- Raccolte di notizie crittografiche una volta al giorno in Telegram: BitExpert

- Addetti ai lavori, previsioni per discutere di argomenti importanti nella nostra chat di Telegram: BitExpert Chat

- L'intero feed di notizie crittografiche della rivista BitExpert è nel tuo Telegram: BitExpert LIVE

trovato un errore nel testo? Selezionalo e premi CTRL+INVIO

Utilizzando script dannosi, i minatori senza scrupoli possono utilizzare il tuo hardware come risorsa informatica aggiuntiva per cercare blocchi di criptovaluta, il che porta a una rapida usura delle schede video e dei processori, al surriscaldamento dei dispositivi e al rapido consumo della batteria del laptop.

Questo metodo per guadagnare criptovalute si chiama cryptojacking. Secondo le statistiche del servizio AdGuard, questo metodo non banale per estrarre segretamente le criptovalute è praticato da oltre 30mila siti. E il loro numero cresce ogni mese.

Come determinare se un PC o uno smartphone sono diventati vittima dei minatori ombra?

È abbastanza facile scoprire che il tuo computer è diventato vittima di cryptojacking. Se le prestazioni complessive del PC sono diminuite e il grafico del carico dei core del processore nel "Task Manager" (a condizione che non siano in esecuzione processi ad alta intensità di risorse) mostra il pieno carico, questo è quasi un'indicazione diretta che la criptovaluta viene minata sul tuo computer.

Nel caso di uno smartphone, dovresti prestare attenzione alle strane attività nelle applicazioni mobili. E se il tuo dispositivo è stato acquistato relativamente di recente, ma improvvisamente ha iniziato a scaricarsi e a surriscaldarsi rapidamente, c'è una probabilità particolarmente alta che sia diventato uno "zombi" al servizio dei minatori ombra. I segnali che abbiamo elencato potrebbero non essere sempre la causa di un dispositivo infetto, ma non fa mai male controllare.

Se hai stabilito che il losco mining di criptovaluta tramite il tuo browser è responsabile dei problemi con i tuoi dispositivi, chiudi immediatamente il browser e riavvia il computer o lo smartphone. Con una probabilità del 99%, le anomalie scompariranno e potrai aggiornare il tuo hardware con un software di sicurezza, secondo i nostri consigli di seguito.

Come proteggersi dal cryptojacking o dal mining nascosto?

- Se non sei ancora vittima del mining nascosto, esiste un modo efficace per proteggerti. Comprendendo la portata della tragedia, Opera Software ha rilasciato un browser con lo stesso nome, che include una protezione aggiuntiva contro il mining. Si attiva quando attivi il blocco pubblicità e spam su desktop e dispositivi mobili. Per quest'ultimo sarà necessario scaricare e installare il browser Opera Mini (per Android e iOS). Il blocco degli annunci, a sua volta, rileva automaticamente gli script di mining incorporati nel codice delle pagine web e li blocca.

- Ma non devi installare immediatamente il browser di Opera se ne preferisci un altro. Puoi prima verificare quanto bene il tuo browser di terze parti è protetto da script dannosi. A tale scopo, i creatori di Opera Software hanno lanciato un sito Web su Internet www.cryptojackingtest.com. Dopo aver effettuato l'accesso tramite qualsiasi browser su PC, smartphone o tablet, fare clic sul pulsante "Start", dopodiché il servizio effettuerà un controllo di sicurezza. Durante il test, il nostro Google Chrome ha mostrato un risultato positivo.

- Se utilizzi il browser Google Chrome o Mozilla Firefox e non vuoi passare a Opera, ti basterà installare l'estensione No Coin o Adblock Plus per il tuo browser utilizzando l'apposito servizio aggiuntivo. Ognuno di questi plugin fa un ottimo lavoro nel bloccare il cryptojacking. E nel caso di Firefox, puoi disabilitare completamente l'esecuzione di qualsiasi script utilizzando il non meno popolare plugin NoScript.

- E, soprattutto, non visitare siti con contenuti dubbi, non installare applicazioni e software sconosciuti su computer e smartphone e non dimenticare di aggiornare tempestivamente il software antivirus.

Per estrarre criptovalute, l'utente medio ha bisogno di quattro cose: un'attrezzatura informatica potente, uno speciale programma di mining, un pool affidabile (un server che distribuisce il calcolo di una firma di blocco tra un gruppo di minatori) e fiducia in se stesso. Tuttavia, ogni anno il processo di estrazione dei bitcoin diventa più difficile e la concorrenza aumenta.

Oggi, una transazione consuma circa la stessa quantità di elettricità spesa ogni giorno da 1,6 famiglie americane. E secondo le previsioni, entro il 2020, il consumo di elettricità per la produzione di bitcoin sarà pari al consumo energetico annuale di un paese come la Danimarca.

In tali condizioni, è quasi impossibile guadagnare bitcoin solo dal tuo computer di casa, ma le valute alternative - altcoin - sono del tutto possibili. Questo è il motivo per cui i moderni programmatori-minatori stanno escogitando nuovi modi per estrarre criptovaluta utilizzando i computer di altre persone.

Minare sulla gobba di qualcun altro: come gli aggressori usano i computer

Ovunque ci siano regole, c’è chi le infrange. E il mondo delle criptovalute non fa eccezione. Alcuni minatori non pagano l’elettricità collegando un cavo al trasformatore; altri contrabbandano schede video dalla Cina.

Ma molto spesso, i minatori di criptovaluta utilizzano i computer di altre persone. In particolare, nel settembre di quest'anno, Kaspersky Lab ha scoperto due grandi reti di computer impegnate nel mining di criptovalute. Una rete ha circa 4.000 unità di apparecchiature, l'altra 5.000. Come si è scoperto, erano tutte infettate da un virus e i proprietari delle apparecchiature non sospettavano nemmeno che stessero partecipando all'estrazione di valuta digitale, aiutando i creatori del virus guadagnano decine di migliaia di dollari ogni mese.

Tipicamente, le criptovalute Litecoin, Feathercoin e Monero vengono estratte nel processo di black mining. La loro estrazione non richiede apparecchiature ad alta potenza e le monete possono essere estratte dai normali computer domestici.

Tipi di estrazione nera

Esistono due tipi principali di mining che utilizzano i computer di altre persone utilizzati dagli hacker.

1. Estrazione del browser

L'avvertimento che visitare siti dubbi può danneggiare il tuo computer vale anche per le criptovalute. Devi solo seguire il collegamento alla risorsa, il cui script contiene il codice richiesto e mentre sei sul sito, il tuo computer diventerà parte della rete per generare criptovaluta.

Ma non sono solo i siti poco conosciuti a essere a rischio. Nel settembre di quest'anno, una nota holding mediatica ucraina si è trovata all'epicentro di uno scandalo, i cui utenti sono diventati minatori inconsapevoli di Monero. Un'accusa simile è stata mossa contro il canale televisivo americano Showtime.

2. Virus minerari

Il virus miner è apparso per la prima volta nel 2011, ma da allora ha continuato a infettare i computer degli utenti comuni. Puoi recuperarlo seguendo un collegamento da un'e-mail o installando un programma dubbio. Tutti i computer con forti caratteristiche tecniche sono a rischio.

I virus causano più danni ai computer rispetto al mining dei browser perché utilizzano la potenza del computer in modo più attivo. Tuttavia, molti più utenti stanno diventando vittime di attacchi ai browser.

Come capire che il tuo computer è infetto

L’unico segno evidente di un attacco minerario è il rallentamento del computer.

Se ciò accade su un sito specifico, gli aggressori potrebbero essere entrati tramite il browser. È particolarmente importante monitorare se l'apparecchiatura funziona correttamente su risorse che richiedono molto tempo, ad esempio su tracker torrent, siti con giochi e film online.

I computer dei giocatori sono particolarmente suscettibili agli attacchi, poiché in genere dispongono di schede grafiche e processori più potenti.

Un altro segnale ausiliario di un attacco minerario è l’aumento del consumo di elettricità.

Molto spesso, i programmi antivirus riconoscono i programmi con minatori non come virus, ma come programmi potenzialmente pericolosi che peggiorano le prestazioni del computer. In effetti, i minatori non causano alcun danno se non l’utilizzo delle tue risorse. Anche questo è importante a cui prestare attenzione.

Programmi antivirus popolari per il black mining

È tempo di parlare più in dettaglio degli strumenti che vengono utilizzati più spesso dagli aggressori e che gli utenti comuni devono conoscere per proteggersi.

1. Trojan minatore Bitcoin

Se una persona comune carica in media il suo computer del 20%, Miner Bitcoin aumenta questa cifra all'80 o addirittura al 100%. Lo spyware non solo utilizza risorse, ma ruba anche informazioni sul proprietario dell'apparecchiatura. Un segno esterno caratteristico della presenza di un virus è un livello di rumore più elevato del dispositivo di raffreddamento della scheda video. Puoi ottenere Miner Bitcoin scaricando documenti o immagini di Word; è distribuito principalmente tramite Skype.

2. Scala epica

Un programma che gli utenti di uTorrent hanno notato e che sfrutta le capacità dei computer di altre persone per risolvere i loro problemi. In risposta alle accuse, i rappresentanti dell'azienda hanno notato che i fondi ricevuti attraverso l'attività mineraria vanno in beneficenza. Tuttavia, questa posizione è quantomeno strana, data la mancanza di consapevolezza da parte degli utenti di torrent tracker sull’utilizzo della propria attrezzatura.

È importante sapere che quando EpicScale viene disinstallato, i suoi file esecutivi rimangono sul computer.

A proposito, recentemente attorno al tracker torrent The Pirate Bay è scoppiato uno scandalo legato al mining di criptovaluta.

3.JS/CoinMiner

Questo è un tipo di malware che consente di estrarre criptovalute tramite i browser degli utenti. Molto spesso, gli script sono incorporati in siti di giochi e risorse con video in streaming. Tali risorse caricano il processore, il che consente al mining di passare inosservato.

Per identificare uno script dannoso, controlla se è nell'elenco degli script minatori.

Mining del browser: come garantire la tua sicurezza

Oggi esistono diversi modi efficaci per proteggere il tuo computer dagli attacchi del browser:

1. Modifica il file chiamato host.

2. Installa l'utilità Anti-WebMiner e l'estensione del browser NoCoin.

3. Disabilita JavaScript nel tuo browser utilizzando NoScript.

4. Aggiungi uno speciale filtro anti-mining ad AdBlock e uBlock.

Ma se tutto è più o meno chiaro con le utilità e JavaScript, lavorare con i filtri e il file host richiede una considerazione più dettagliata.

Per cambiare host e bloccare le richieste al dominio pericoloso coin-hive.com, vai su: Unità C:/Windows/System32/drivers/etc/hosts. Successivamente, apri il file host nel Blocco note e aggiungi il testo 0.0.0.0 coin-hive.com alla fine del documento. Salva il documento.

Per aggiungere un filtro, vai su AdBlock sotto "Aggiungi i tuoi filtri" nelle impostazioni e nell'estensione uBlock vai su "I miei filtri". Nel nuovo campo è necessario inserire || coin-hive.com/lib/coinhive.min.js e clicca sulla voce “Aggiungi filtro”.

||coin-hive.com^$di terze parti

||jsecoin.com^$di terze parti

||miner.pr0gramm.com^

||gus.host/coins.js$script

||cnhv.co^

Dopo aver completato questi passaggi, puoi essere certo che il tuo browser è protetto.

Come non prendere un virus minatore: precauzioni

Ecco alcune regole per maneggiare un computer che ti aiuteranno a evitare di diventare vittima dei minatori. Leggi e divertiti.

Nozioni di base di base: non scaricare prodotti senza licenza, non inserire chiavi di attivazione da fonti non verificate, non seguire collegamenti dubbi.

- Se possiedi un computer Apple, configura le impostazioni per scaricare programmi esclusivamente dall'App Store.

- Ricorda che non basta installare solo un antivirus, è importante anche aggiornarlo costantemente all'ultima versione.

- Se utilizzi Windows, crea un account utente ed effettua l'accesso da esso. Per installare programmi, sono necessari i diritti di amministratore, quindi in questo modo riduci i rischi di scaricare e avviare accidentalmente qualcosa.

- Se noti che il tuo computer è lento, avvia Task Manager e controlla se c'è un programma che utilizza il tuo processore all'80-90%. Se però dovesse mancare, non abbiate fretta di rilassarvi: spesso i programmi miner consumano meno energia e sono più difficili da notare.

- Installa utilità che, oltre alla protezione antivirus, segnalano eventuali modifiche al registro. È meglio installare uMatrix e RequestPolicy Continued contemporaneamente e gli utenti di Google Chrome avranno accesso anche al blocco Antiminer. Esegui la scansione del tuo computer utilizzando AdwCleaner o Malwarebytes per rilevare spyware.

Se il tuo antivirus non rileva un programma potenzialmente pericoloso, puoi provare a reinstallare il sistema operativo, installare un altro prodotto antivirus o contattare un programmatore familiare che troverà file dannosi e li eliminerà.

Questo è tutto il consiglio per oggi. Utilizza schemi di guadagno sicuri; nell’era delle criptovalute ce ne sono più che sufficienti.