Файл базы данных Microsoft Access, подобно другим документам Office, можно защитить с помощью пароля на открытие. Скопируйте файл BDTur_firm.mdb, с которым мы работали в первой главе, назовите его "BD_withPassword.mdb". Для установки пароля нам понадобится открыть базу в так называемом монопольном, однопользовательском режиме. Дело в том, что возможность установки пароля при одновременной работе нескольких пользователей 1Microsoft Office Access 2003 поддерживает одновременную работу 255 пользователей. приводила бы к ошибкам, поэтому MS Access не предоставляет ее. Запускаем программу, в главном меню переходим "Файл \ Открыть", переходим в нужную директорию, выделяем файл, из выпадающего списка значений кнопки "Открыть" выбираем "Монопольно" (рис. 3.6):

Появляется окно базы данных. В главном меню переходим "Сервис \ Защита \ Задать пароль базы данных", в окне "Задание пароля базы данных" вводим пароль "12345" и подтверждаем его (рис. 3.7).

Рис.

3.7.

Теперь всякий раз при открытии этого файла на любом компьютере нужно будет вводить указанный пароль (рис. 3.8).

Рис. 3.8.

Для изменения пароля нам потребуется удалить существующий и затем задать новый. Снова открываем базу в монопольном режиме, в главном меню переходим "Сервис \ Защита \ Удалить пароль базы данных". В появившемся окне вводим текущий пароль, после нажатия кнопки "OK" он будет удален. Для ввода нового значения опять переходим к пункту меню "Задать пароль базы данных", на этот раз введем более сложный пароль "q1w2e3r4t5y6u7i8o9p0".

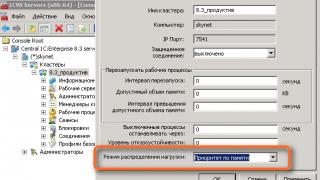

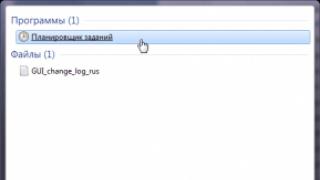

Защита файла с помощью пароля - крайне ненадежный способ, его нельзя применять в реальных приложениях. Пароль хранится в открытом виде, и его очень легко вскрыть. В Интернете множество утилит, предназначенных для этого, например, Access Password Recovery Genie (http://www.lenosoft.com). После запуска этой программы выбираем файл MS Access, пароль к которому нужно подобрать, - и пароль моментально появляется в главном окне (рис. 3.9).

Рис. 3.9.

Далее нам снова понадобится вводить пароль - чтобы не тратить время, установите снова его значение равным "12345". Займемся теперь подключением к файлу базы данных из приложений. Конечно, вы теперь будете сомневаться, применять ли вообще задание пароля как средство безопасности, но нам в любом случае нужно научиться подключаться даже к такой, "ненадежной" базе. Создайте новый Windows-проект и назовите его "VisualBD_withPassword". Из окна Toolbox перетаскиваем на форму элемент управления DataGrid, его свойству Dock устанавливаем значение "Fill". Переходим на вкладку Data дважды щелкаем на объекте OleDbDataAdapter. В появившемся мастере настраиваем подключение к файлу BD_withPassword.mdb. Теперь в окне "Свойства связи с данными" при проверке соединения появляется сообщение об ошибке (рис. 3.10):

Рис. 3.10.

Исходя из текста ошибки, возникает естественное желание снять галочку "Пустой пароль" и в поле пароля ввести "12345". Но и на этот раз возникает ошибка 2Убедитесь также в том, что ваш файл базы данных не открыт в самой программе Microsoft Access. (рис. 3.11):

Рис. 3.11.

Дело в том, что интерфейс вкладки "Подключение" предназначен для ввода параметров учетной записи при защите на уровне пользователей. Далее мы рассмотрим ее. Здесь же снова устанавливаем галочку "Пустой пароль" и переходим на вкладку "Все". Дважды щелкаем на свойстве Jet OLEDB:Database Password (или, выделив его, нажимаем на кнопку "Изменить значение"), в появившемся окне "Изменение значения свойства" вводим пароль "12345" (рис. 3.12).

Рис. 3.12.

Переходим на вкладку "Подключение" - наконец нам удалось получить доступ к базе (рис. 3.13).

Рис. 3.13.

Нажимаем кнопку "OK" для закрытия окна "Свойства связи с данными", в следующих шагах мастера "Data Adapter Configuration Wizard" настраиваем извлечение всех записей из таблицы "Туристы". В последнем шаге мастера - включение пароля в строку connection string - выбираем кнопку "Include password"; мы будем изучать строку, сгенерированную мастером (рис. 3.14):

Рис. 3.14.

На панели компонент формы выделяем объект DataAdapter , переходим в его окно Properties и нажимаем на ссылку Generate dataset. Оставляем название объекта DataSet , предлагаемое по умолчанию. В конструкторе формы заполняем объект DataSet , а также определяем источник данных для элемента DataGrid :

public Form1() { InitializeComponent(); oleDbDataAdapter1.Fill(dataSet11); dataGrid1.DataSource = dataSet11.Tables.DefaultView; }

Здесь мы указываем индекс (равный нулю) единственной таблицы, находящейся в объекте DataSet .

Запускаем приложение. На форму выводятся данные из базы (

Широкое использование ms Access породило целый класс программ, позволяющих узнать "забытые" пароли к базам данных. Не знаю кто был первым, но похожи они друг на друга как близнецы.

Тестирование

Все программы, рассматриваемые в данном обзоре, справляются с паролями типа "may". Но далеко не все позволяют узнать нестандартные пароли. Результаты тестирования представлены в таблице. Подробнее о методах защиты можно прочитать в статье Защита и взлом баз данных Access . Здесь можно отметить, что лидером стал . Файл БД Access, защищённый паролем из 20 непечатных символов и заголовком другой версии так и остался неприступен. К сожалению неприступным остался только пароль, но не база данных. позволяет восстановить содержимое таблиц, а почти полностью воссоздаёт файл, включая таблицы, запросы, формы, макросы, отчеты и код модулей. В тестировании принимали участие зарегистрированные версии программ.

Позволяет открывать пароли базы данных Access. Кроме этого есть возможность удалить или заменить пароль для баз Access 97

Единственная из программ выдающая пароль в шестнадцатеричном виде, что позволяет видеть пароли, использующие непечатные символы. Это я раньше так думал, но на деле в шестнадцатеричный вид переводится строка и в результате толку от неё никакого. Базы Access 97 с паролем в 20 символов считает повреждёнными и не выдаёт никакого результата.

AOPR позволяет определять пароли для многих приложений MS. Применительно к БД Access он умеет определять:

- Пароль базы данных

- Владельца базы - имя пользователя (user) и его идентификатор (ID)

- Информацию о владельцах объектов БД

- Имена пользователей и их пароли

- Принадлежность пользователей к группам

Программа определяет пароли для БД формата 97 - 2000 - 2003. Для баз Access 97 возможно изменение и удаление паролей.

Надо отметить, что программа не стоит на мете в своём развитии. Алгоритмы определения паролей совершенствуются. Если в предыдущей версии (AOXPPR) для Access 97 - только первые 14 символов, а если встречает непечатные символы - говорит, что файл повреждён. Access 2k - нормально читает все 20 символов, но на Unicode выдаёт знаки вопроса. В описываемой версии нормально определены все пароли, и непечатные символы нормально копируются в буфер обмена.

Это набор утилит позволяющих узнавать пароли к очень большому числу приложений. С БД Access работает программа Office Key. Она позволяет определять пароли БД, группы, пользователей и их пароли по файлу рабочих групп. Аналогичные функции и у другой утилиты этого производителя - Access Key. Размер архива - 662 КБ. Она является самостоятельным продуктом, не входящим в состав Passware Kit.

Программа не позволяет узнать идентификаторы (ID) пользователей, хозяина БД и её объектов. Таким образом, по возможностям она уступает . Однако прекрасно справилась с тестами. Копирует в буфер обмена настоящий пароль, а не знаки вопроса. Нормально определяет пароли при замене последовательности в 40 байт, характерных для разных версий БД. Единственная ошибка на файле Access 97 c непечатными символами.

Программа позволяет определить пароль базы данных, хозяина БД - его имя и идентификатор. По файлу рабочих групп определяет имена пользователей и их пароли. Работает с БД ms Access 2.0 - 2003

Простейшим способом защиты является установка пароля для открытия базы данных (.mdb). После установки пароля при каждом открытии базы данных будет появляться диалоговое окно, в которое требуется ввести пароль. Только те пользователи, которые введут правильный пароль, смогут открыть базу данных. Этот способ достаточно надежен (Microsoft Access шифрует пароль, поэтому к нему нет доступа при непосредственном чтении файла базы данных), но он действует только при открытии базы данных. После открытия базы данных все объекты становятся доступными для пользователя (пока не определены другие типы защиты, описанные ниже в этом разделе). Для базы данных, которая совместно используется небольшой группой пользователей или на автономном компьютере, обычно оказывается достаточно установки пароля.

Чтобы установить пароль

- Откройте файл базы данных в режиме монопольного доступа. Для этого

- В приложении Access выполните команду Файл/Открыть .

- Выберите файл базы данных.

- В кнопке Открыть выберите режим Монопольно.

- Выполните команду в меню Сервис/Защита/Задать пароль базы данных .

- Установите пароль и подтвердите его.

Чтобы снять пароль базы данных

- Откройте файл в режиме монопольного доступа

- Выполните команду Сервис/Защита/Удалить пароль базы данных .

Обратите внимание! Не используйте пароль базы данных, если предполагается выполнять репликацию базы данных. Реплицированные базы данных не могут быть синхронизированы, если установлен пароль базы данных.

Защита приложения

Можно защитить приложение от случайного или умышленного повреждения конечными пользователями, скрыв объекты базы данных в окне базы данных. Для управления внешним видом и поведением приложения, а также защиты меню и панелей команд используйте параметры запуска приложения.

Скрытие объектов

- В Главном окне базы данных выберите объект, который нужно скрыть.

- Нажмите кнопку Свойства на панели инструментов – откроется окно свойств выделенного объекта.

- Установите флажок скрытый и нажмите кнопку OK ..

- Чтобы отобразить все скрытые объекты, выберите команду Параметры в меню Сервис , откройте вкладку Вид и установите флажок скрытые объекты . Значки скрытых объектов будут слабо контрастными.

- Чтобы вновь отобразить скрытые объекты, повторите п.п.1-3, но на шаге 3 сбросьте флажок скрытый .

Скрытие таблиц и связей на схеме данных

- Откройте схему данных (Сервис/Схема данных ).

- Правой кнопкой мыши щелкните на объект (образ таблицы) и в контекстном меню выберите команду Скрыть таблицу.

Защита объектов базы данных на уровне пользователей

Наиболее гибкий и распространенный способ защиты базы данных называется защитой на уровне пользователей. Этот способ защиты подобен способам, используемым в большинстве сетевых систем. Двумя основными причинами использования защиты на уровне пользователей являются:

- защита приложения от повреждения из-за неумышленного изменения пользователями таблиц, запросов, форм, отчетов и макросов, от которых зависит работа приложения;

- защита конфиденциальных сведений в базе данных.

При запуске Microsoft Access от пользователя требуется идентифицировать себя и ввести пароль. Внутри файла рабочей группы пользователи идентифицируются как члены группы. Microsoft Access по умолчанию создает две группы: администраторы (группа «Admins») и пользователи (группа «Users»). Допускается также определение других групп.

Хотя установка защиты на уровне пользователей для большинства баз данных является сложной задачей, мастер защиты позволит быстро и легко защитить базу данных Access. Более того, благодаря использованию общих схем защиты, мастер позволяет уменьшить или даже вообще исключить необходимость использования команды Защита в меню Сервис.

После запуска мастера защиты могут быть назначены и удалены разрешения на доступ для пользователя и учетные записи групп в рабочей группе для базы данных и ее существующих таблиц, запросов, форм, отчетов и макросов. Также могут быть установлены разрешения на доступ, присваиваемые вновь создаваемым объектам базы данных по умолчанию.

Группам и пользователям предоставляются разрешения на доступ, определяющие возможность их доступа к каждому объекту базы данных. Например, члены группы «Users» могут иметь разрешения на просмотр, ввод или изменение данных в таблице «Клиенты», но им не будет разрешено изменять структуру этой таблицы. Группа «Users» может быть допущена только к просмотру данных в таблице, содержащей сведения о заказах, и не иметь доступа к таблице «Платежная ведомость». Члены группы «Admins» имеют разрешения на доступ ко всем объектам базы данных. Имеется возможность установить более разветвленную структуру управления, создавая собственные учетные записи групп, предоставляя этим группам соответствующие разрешения и добавляя пользователей в группы.

Если для системы защиты достаточно группы администраторов и группы пользователей, то нет необходимости создавать группы. Можно воспользоваться стандартными группами «Admins» и «Users». В этом случае необходимо присвоить соответствующие разрешения на доступ стандартной группе «Users» и добавить дополнительных администраторов в стандартную группу «Admins». Каждый новый пользователь автоматически добавляется в группу «Users». Типовые разрешения на доступ для группы «Users» могут включать «Чтение данных» и «Обновление данных» для таблиц и запросов и «Открытие/запуск» для форм и отчетов

В случае необходимости более разветвленной структуры управления для различных групп пользователей, имеется возможность создания новых групп, присвоения группам различных наборов разрешений на доступ и добавления новых пользователей в соответствующие группы. Для упрощения управления разрешениями на доступ рекомендуется присваивать разрешения на доступ только группам (а не отдельным пользователям), а затем добавлять пользователей в соответствующие группы

Примечание.

Для получения дополнительных сведений о системе защиты Microsoft Access см. Microsoft Office 2000/Visual Basic Programmer"s Guide .

Шаги мастера защиты

- Создать файл рабочей группы.

- Задается имя файла (по умолчанию Secured. mdw), код (по умолчанию генерируется случайным образом).

- Отмечаются объекты базы данных, которые надо защитить (по умолчанию защищаются все объекты). Чтобы снять защиту какого-либо объекта, надо снять соответствующий флажок.

- Назначаются виды групп с различным уровнем доступа и их коды (по умолчанию генерируются случайным образом). Виды групп, которые надо включить в файл, отмечаются флажком.

- Можно установить некоторые разрешения (но не все) группе Users, которая включается по умолчанию в каждый файл рабочей группы.

- Добавляются пользователи в файл рабочей группы – имя, пароль, код (по умолчанию генерируется случайным образом).

- Каждый из назначенных пользователей включается в некоторую группу в соответствующим уровнем доступа.

- Задается имя резервной (незащищенной) копии базы данных.

Защита в многопользовательской среде

Защита базы данных в многопользовательской среде содержит три аспекта.

Во-первых, запрещение репликации базы данных пользователями. Репликация базы данных позволяет пользователю делать копию общей базы данных, а также добавлять поля и вносить другие изменения в текущую базу данных.

Во-вторых, запрет на установку и изменение пароля базы данных. Если на общую базу поставлен пароль, то никто другой, не зная пароля, не сможет открыть базу данных.

В-третьих, защита от изменений параметров запуска, которые определяют такие свойства, как настраиваемые меню, настраиваемые панели инструментов и стартовую форму.

Если общая база данных не имеет защиты на уровне пользователей, невозможно запретить пользователям вносить подобные изменения. Мастер защиты устанавливает для базы данных защиту на уровне пользователей, что позволяет управлять доступом к определенным средствам и определять, каким образом объекты базы данных могут быть использованы. При установке защиты на уровне пользователей пользователь или группа для репликации базы данных, установления пароля базы данных и изменения параметров запуска должны иметь такое же разрешение на доступ, как и администратор. После запуска мастера защиты только члены группы «Admins» текущей рабочей группы имеют полномочия администратора.

Если защита на уровне пользователей уже установлена и пользователь или группа имеют в настоящий момент разрешение на доступ к базе данных, соответствующее полномочиям администратора, удаление разрешения запретит пользователю или группе внесение изменений. Можно присвоить соответствующее разрешение на доступ пользователю или группе, что позволит им выполнять эти задачи. Невозможно независимо управлять доступностью каждой из задач.

Настройка параметров запуска СУБД Access

Существует возможность назначить форму, которая будет выводиться на экран при открытии базы данных, запретить или разрешить настройку панелей инструментов или использование контекстных меню и задать некоторые другие параметры запуска.

- В меню Сервис выберите команду Параметры запуска.

- Выберите нужные параметры или введите нужные значения.

Примечание.

Не следует совмещать установку в параметрах запуска формы, открывающейся при запуске приложения, и макрос autoexec на открытие формы при запуске.

Выбор параметров в диалоговом окне Параметры запуска

- Параметры запуска применяются к текущей базе данных Microsoft Access или проекту Microsoft Access.

- При выборе параметра в диалоговом окне Параметры запуска автоматически задается значение свойства базы данных Access или проекта Access, связанного с этим параметром. Для просмотра списка этих свойств нажмите кнопку.

- Свойства, соответствующие параметрам запуска, не подавляют настройки свойств конкретной панели инструментов, строки меню, контекстного меню, формы или отчета. Например, параметры Строка меню и Контекстное меню в диалоговом окне Параметры запуска не переопределяют значения свойств для конкретных форм или отчетов, имеющих пользовательскую строку меню или контекстное меню. Таким образом, при открытии формы или отчета Microsoft Access отображает пользовательскую строку меню, присоединенную к этой форме или отчету, а не глобальную строку меню, указанную в диалоговом окне Параметры запуска.

- Диалоговое окно Параметры запуска можно использовать вместо или в дополнение к макросу autoexec . Макрос autoexec запускается после вступления в силу параметров запуска, поэтому в макрос autoexec не следует включать макрокоманды, которые могут изменить параметры запуска. Например, если в поле Вывод формы/страницы диалогового окна Параметры запуска указана форма, а в макросе autoexec вызывается макрокоманда О тк рытьФорму, то сначала будет открыта форма, указанная в диалоговом окне Параметры запуска, а сразу за ней форма, указанная в макрокоманде ОткрытьФорму.

- В среде Access, если для базы данных определена защита на уровне пользователя, то можно запретить пользователям изменять настройки в диалоговом окне Параметры запуска. Для этого следует обеспечить невозможность получения пользователями прав администратора на доступ к базе данных.

- Настройки параметров запуска можно обойти, удерживая нажатой клавишу SHIFT при открытии базы данных.

Работа с разными версиями среды Access

Иногда пользователь создает базу данных в одной версии СУБД Access, а потом возникает необходимость просмотреть ее в другой версии СУБД Access (либо созданной раньше, либо созданной позже).

При этом необходимо учитывать следующее:

Чтобы появилась возможность редактировать базу данных, надо преобразовать файл к требуемой версии СУБД Access.

Преобразование базы данных к предыдущей версии СУБД Access (понижение версии)

- Выполнить команду Сервис/Служебные программы/ Преобразовать базу данных/к предыдущей версии Access .

- На этапе преобразования будет предложено ввести имя новой базы данных.

Преобразование базы данных к новой версии (повышение версии)

- На этапе открытия появится сообщение, предлагающее выбрать один из вариантов

- Преобразовать базу данных

- Открыть только для просмотра.

- Выберите переключатель Преобразовать базу данных и задайте новое имя для базы данных и папку.

Файлы, созданные в СУБД Access 2000 открываются в СУБД Access 2003 для просмотра и редактирования.

Пароль учетной записи пользователя определяется для того, чтобы запретить пользователю подключение под учетной записью другого пользователя. MS Access по умолчанию присваивает учетной записи пользователя Admin и любым новым учетным записям пользователя, создаваемым в рабочей группе, пустые пароли .

Внимание! Если пароль потерян или забыт, то восстановить его будет невозможно. Поэтому следует хранить его в надежном месте. Чтобы получить доступ к БД пользователь, потерявший пароль, должен обратиться к администратору (члену группы Admins той рабочей группы, в которой были созданы учетная запись и пароль), чтобы тот снял пароль.

Для создания пароля пользователю необходимо:

1. Запустить MS Access с использованием той рабочей группы, в которой хранится учетная запись пользователя, и войти в него по той учетной записи, для которой нужно создать или изменить пароль.

2. Открыть БД.

3. На вкладке в группе Администратор выбрать команду

4. На вкладке Изменение пароля оставить поле Текущий пароль пустым , если учетная запись ранее не имела пароля. В противном случае ввести в поле Текущий пароль старый пароль .

5. Ввести новый пароль в поле Новый пароль .

6. Повторно ввести новый пароль в поле Подтверждение и нажать кнопку OK (рис. 11.18).

Снятие пароля учетной записи пользователя

Для выполнения данной процедуры необходимо войти в БД по учетной записи члена группы Admins .

1. Запустить MS Access с использованием файла рабочей группы , в котором хранится учетная запись пользователя.

2. Открыть БД.

3. На вкладке Работа с базами данных ленты инструментов в групппе Администратор выбрать команду Пользователи и разрешения - Пользователи и группы….

4. На вкладке Пользователи ввести имя учетной записи пользователя в поле Имя .

5. Нажать кнопку Снять пароль (рис. 11.19).

6. Повторить шаги 4 и 5 для снятия других паролей, затем нажать кнопку OK .

Разрешения на доступ

Разрешения - набор атрибутов, определяющих права пользователя на данные или объекты в БД.

Существуют два типа разрешений на доступ :

1. Явные - если они непосредственно присвоены учетной записи пользователя. Такие разрешения не влияют на разрешения других пользователей.

2. Неявные - разрешения на доступ, присвоенные учетной записи группы. Пользователь, включенный в такую группу, получает все разрешения, предоставленные группе. Удаление пользователя из этой группы лишает его всех разрешений, присвоенных данной группе.

При попытке пользователя выполнить какую-либо операцию с защищенным объектом БД его текущие разрешения определяются комбинацией явных и неявных разрешений на доступ. На уровне пользователей всегда действуют минимальные ограничения из налагаемых явными разрешениями для пользователя и для всех групп, к которым принадлежит данный пользователь. Поэтому простейшим способом управления рабочей группой является создание новых групп и определение разрешений на доступ для этих групп, а не для индивидуальных пользователей. После этого изменение разрешений для отдельных пользователей осуществляется путем добавления пользователей в группы или удаления их из групп. Кроме того, при необходимости предоставить новые разрешения, они предоставляются сразу всем членам группы в одной операции.

Изменять разрешения других пользователей на отдельные объекты БД могут следующие пользователи:

· члены группы Admins , определенной в файле рабочей группы , который использовался при создании конкретной БД;

· владелец объекта;

· любой пользователь , получивший на этот объект разрешения администратора .

В ряде случаев пользователи, не имеющие разрешения на выполнение какого-либо действия, имеют возможность присвоить их себе. Такая ситуация имеет место для пользователя, являющегося членом группы Admins или владельцем объекта.

Пользователь, создавший таблицу, запрос, форму, отчет или макрос, является владельцем этого объекта. Кроме того, группа пользователей, которые могут изменять разрешения в БД, может также сменить владельца объектов или заново создать эти объекты, что является альтернативным способом смены владельца объектов. Для создания объекта заново достаточно импортировать или экспортировать этот объект в другую БД или сделать копию объекта. Этот прием является простейшим способом смены владельца объектов, в том числе и всей БД.

Наличие администраторов и владельцев является необходимым, поскольку им предоставляются разрешения, которые невозможно отобрать.

1. Администраторы (члены группы Admins ) всегда могут получить все разрешения на объекты, созданные в рабочей группе.

2. Учетные записи, являющиеся владельцами таблиц, запросов, форм, отчетов или макросов всегда могут получить все разрешения на доступ к этим объектам.

3. Учетная запись, являющаяся владельцем БД, всегда может открыть БД.

Поскольку учетные записи пользователя Admin совершенно одинаковы для всех экземпляров MS Access, то первым шагом при организации системы защиты является определение учетных записей администратора и владельца (или единой учетной записи, являющейся записью и администратора, и владельца). После этого следует удалить учетную запись пользователя Admin из группы Admins . Если этого не сделать, любой пользователь Microsoft Access сможет подключиться к рабочей группе с помощью учетной записи Admin и получить все разрешения на доступ к таблицам, запросам, формам, отчетам и макросам рабочей группы.

В группу Admins разрешается добавлять произвольное число учетных записей, однако владельцем БД может быть только одна учетная запись - та, что была активной при создании БД, либо та, что была активной при передаче права владельца путем создания новой БД и импорта в нее всех объектов из исходной БД. Однако учетные записи групп могут являться владельцами таблиц, запросов, форм, отчетов и макросов БД.

Для входа в MS Access могут быть использованы только учетные записи пользователя; вход с помощью учетной записи группы невозможен.

Учетные записи, создаваемые для пользователей БД, должны сохраняться в файле той рабочей группы, к которой пользователи будут присоединяться для работы с БД. Если для создания БД используется другой файл рабочей группы, перед созданием учетных записей его необходимо сменить.

Необходимо создать уникальные пароли для учетных записей администратора и пользователей . Пользователь, подключившийся с помощью учетной записи администратора, всегда сможет получить все разрешения на доступ ко всем таблицам, запросам, формам, отчетам и макросам, созданным в рабочей группе. Пользователь, подключившийся с помощью учетной записи владельца, всегда сможет получить все разрешения на доступ к объектам, принадлежащим данному владельцу.

После создания учетных записей пользователей и групп можно просматривать и печатать их схемы. MS Access печатает отчет по учетным записям в рабочей группе, демонстрирующий группы, к которым принадлежит каждый пользователь, и всех пользователей, входящих в каждую группу.

Под "защитой БД" здесь понимается способ предотвратить несанкционированный доступ к информации, хранимой в таблицах. Защита исходного кода форм и модулей не рассматривается.

Актуальность данной темы чрезвычайно высока. Об этом можно судить по первому месту в рейтинге (18 тысяч обращений) статьи которую написал Юрий Шерман. Мне встретилась даже книга в 500 страниц полностью посвящённая защите Access: Garry Robinson "Real World Microsoft Access Database Protection and Security .

Стандартные способы защиты

Защита с использованием пароля БД

Данный способ защиты позволяет установить пароль на открытие БД, для всех пользователей. Для его создания необходимо открыть файл БД в "монопольном" режиме и выбрать пункт меню Сервис / Защита / Задать пароль базы данных. Для работы с такой базой данных в MS Access потребуется вводить пароль. Вот пример работы с файлом БД, используя DAO или ADO.

Public Sub TestDAO()

Dim mWS As DAO.Workspace

Dim mDB As DAO.Database

Set mWS = DBEngine.Workspaces(0)

("C:\a97.mdb", True, True, ";pwd=123")

End Sub

Public Sub TestADO()

CnDB.Open "Provider=Microsoft.Jet.OLEDB.4.0" & _

";Data Source=C:\a97.mdb" & _

";Jet OLEDB:Database Password=123"

End Sub

Это самый не надёжный способ защиты баз данных. Существует достаточное количество бесплатных и платных утилит, отображающих пароль. В том числе доступны исходники кода на VB позволяющие прочитать такой пароль. В прочем не всё так плохо. Однажды мне встретилось оригинальная модификация этого способа защиты, о котором речь пойдёт ниже.

Защита с использованием пароля пользователя

Данный способ позволяет ввести дополнительный уровень ограничений, связанных с работой БД Access. Основан на создании файла рабочих групп, в котором определяются имена пользователей, их пароли и права на работу с различными объектами БД.

Последовательность действий для создания защищённого файла:

- Создание нового файла рабочих групп.

Для этого в 97-2000 Access запускается программа WRKGADM.EXE, а в 2003 Access необходимо выбрать пункт меню "Сервис / Защита / Администратор рабочих групп". В администраторе жмём кнопку "Создать", указываем имя, организацию и код группы. Указываем имя и расположение создаваемого файла. Например:

Имя: test_Имя

Opгaнизaция: ~

Кoд paбoчeй гpyппы: cтpoчкa 20 cимвoлoв.

Фaйл paбoчeй гpyппы: C:\test\gr.mdw - Создание ярлыка, для запуска ms Access с использованием созданного mdw файла. Ярлык должен содержать строку: [путь к MSACCESS.EXE] /WrkGrp [путь к файлу mdw]. Например: "C:\Program Files\MSOffice2003\OFFICE11\MSACCESS.EXE" /WrkGrp C:\test\gr.mdw

- Запустив Access c помощью этого ярлыка необходимо открыть пункт меню "Сервис / Защита / Пользователи и группы". В открывшемся диалоговом окне необходимо создать нового пользователя и добавить его в группу "Admins". Например, был создан "test_Пользователь" с кодом "987654321"

- Теперь необходимо открыть Access от имени созданного пользователя. Для этого необходимо добавить в созданный ярлык строку: /user [имя пользователя]. Например: "C:\Program Files\MSOffice2003\OFFICE11\MSACCESS.EXE" /WrkGrp C:\test\gr.mdw /User test_Пользователь

- Запускаем Access c помощью этого ярлыка. Теперь созданному пользователю необходимо присвоить пароль. Это делается в том же диалоге "Пользователи и группы". Допустим пользователю "test_Пользователь" присвоен пароль "test_Пароль". Далее, необходимо создать новую БД. При этом владельцем этой базы, а также всех создаваемых или импортируемых объектов (таблиц, запросов и.т.п.) будет пользователь имя которого было указано в ярлыке.

- После того, как БД будет создана желательно удалить "Admin" из группы "Admins" и отобрать у группы "Users" права на объекты БД и на открытие базы.

- Добавляем в ярлык название защищённой БД. Например: "C:\Program Files\MSOffice2003\OFFICE11\MSACCESS.EXE" C:\test\db2k_test.mdb /WrkGrp C:\test\gr.mdw /User test_Пользователь /pwd test_Пароль

Вот пример открытия БД защищённой на уровне пользователей с помощью DAO или ADO

Public Sub TestDAO()

Dim mWS As DAO.Workspace

Dim mDB As DAO.Database

DBEngine.SystemDB = "C:\test\gr.mdw"

Set mWS = DBEngine.CreateWorkspace _

("", "test_Пользователь", "test_Пароль", dbUseJet)

Set mDB = mWS.OpenDatabase _

("C:\test\a97.mdb", True)

End Sub

Public Sub TestADO()

Dim CnDB As New ADODB.Connection

CnDB.Open "Provider=Microsoft.Jet.OLEDB.4.0;" & _

"Data Source=C:\test\a97.mdb;" & _

"Jet OLEDB:System database=C:\test\gr.mdw;" & _

"User ID=test_Пользователь;" & _

"Password=test_Пароль;"

End Sub

Снятие такой защиты.

Создать новую БД. В ярлыке прописать путь к этой БД, MDW файл защищённой БД имя и пароль владельца. Открыть с помощью этого ярлыка новую БД. Импортировать в неё таблицы из защищённой, после чего сменить для всех объектов БД владельца на Admin. Для того, чтобы узнать имя и пароль владельца БД можно воспользоваться специализированными программами, описанными в обзоре Пароли Access . При отсутствии файла рабочих групп его можно восстановить. Для этого потребуется узнать имена и идентификаторы владельцев объектов БД. Эта информация содержится в файле базы данных и может быть извлечена с помощью таких программ как AOPR. Используя эти данные создаётся новый файл. (последовательность описана выше)

Совсем не обязательно использовать программы, позволяющие определить пароль БД или пользователя. Часто программисты совсем не заботятся о сокрытии пароля в тексте программы. Запустив программу, работающую с защищённой БД необходимо открыть в шестнадцатеричном редакторе WinHex виртуальную память этого приложения. Проведя поиск Unicode строк "User ID="; "Password="; "Database Password=" или "pwd=" можно найти имя пользователя, его пароль и пароль базы данных.

Можно вовсе проигнорировать наличие защиты. Для этого надо воспользоваться AccessRecovery , которая создаёт новый файл без защиты и переносит в него таблицы, запросы, формы, макросы, отчеты и код модулей.

Нестандартные способы защиты

Изменение расширения файла

Достаточно простой способ ввести в заблуждение - изменение расширения файла БД. Увидев незнакомое расширение, не каждый попытается выяснить природу этого файла. Кроме этого появляется возможность связать это расширение с вашей программой, так чтобы при клике по файлу запускалось ваше приложение, а не Access. Желательно открывать такой файл с монопольным доступом, так как в этом случае не будет создаваться ldb файл.

Защита с использованием пароля БД, содержащего непечатные символы

В первую очередь этот способ нацелен на противодействие определению паролей с помощью специальных программ. Одна база с такой защитой хорошо попортила мне нестроение. Теперь я попорчу настроение её авторам рассказав об этой защите. Способ основан на том, что пароль БД формата Access 2000 и 2002-2003 - текстовая строка в формате Unicode. При этом, нет ни каких ограничений на её содержимое. Стандартный способ установки и использования пароля БД подразумевает его ввод с клавиатуры в диалоговом окне. Если стока пароля содержит непечатные символы, то они не будут корректно отображены программой открывающей пароли БД. С другой стороны этот пароль нельзя ввести в диалоговом окне при открытии БД в MS Access.

Но и про Access 97 я не забыл. Дело в том, что в спецификации баз данных и в справке по DAO 3.60 указано, что максимальное число символов в пароле - 14. Но на самом деле их может быть 20. При этом и сам Access 97 не допускает ввода строк пароля более 14 символов. В спецификации Access 2003 также сказано про 14 символов, но программа допускает ввод всех 20. Также возможно использование непечатных символов, что приводит большинство программ взламывающих пароли в ступор.

Для установки такого пароля потребуется использовать программу, использующую метод CompactDatabase библиотек ADOX или DAO.

Взлом защиты.

- Во-первых, можно воспользоваться AccessRecovery .

- Во-вторых, можно попытаться определить пароль БД с помощью специальных программ. В обзоре Пароли Access приводится сводная таблица по их возможностям.

- В-третьих, можно узнать пароль, проанализировав код программы в отладчике. Каков бы ни был пароль, он всё равно передаётся как текстовая строка в методе открытия БД. При наличии определённого опыта - это не очень сложная задача. Когда мне впервые встретилась подобная защита - пароль удалось найти, используя отладчик OllyDbg, найдя место создания ADODB.Connection

- Узнать или изменить пароль БД можно, не прибегая к помощи специальных программ. В Access 97 пароль получается сложением по XOR пароля с 20 байтной последовательностью. Значения этих байт можно получить из любого не защищённого паролем mdb файла. Начиная с Access 2k, в связи с использованием Unicode, для хранения 20 символов пароля отведены 40 байт. При шифровании также используется сложение по XOR, но для получения последовательности байт соответствующей пустому паролю необходимо создать файл с датой исследуемой БД. Полученные байты можно вписать в исследуемый файл и обнулить пароль, либо сложить их с аналогичными байтами исследуемого файла и получить значение пароля.

В данной работе не рассматриваются возможные манипуляции с файлами рабочих групп. Наверняка существуют способы защитить хранимые в них пароли от слишком любопытных программ, но все это теряет смысл при использовании AccessRecovery, который защиту вообще не замечает.

Защита с модификацией файла

Способ защиты основан на модификации первых байт файла. Таким образом, перед открытием БД в её файл записывается правильный заголовок, хранимый в программе, а после закрытия возвращается неправильный. При попытке открыть файл БД с помощью ms Access появляется сообщение об ошибке. Не плохо совместить этот способ с изменением расширения файла. Например, можно взять заголовок dbf файла и записать его в начало mdb файла. Далее меняем расширение файла на dbf и наслаждаемся результатом. БД теперь можно открыть в Excel, Access или другой программой, позволяющей читать dbf файлы. Вот пример такого преобразования:

"модификация заголовка файла БД

"Ex: Call BaseProtect("C:\01.mdb", True)

Public Sub BaseProtect(sPath As String, bLock As Boolean)

Dim iFn As Integer

iFn = FreeFile()

Open sPath For Binary Access Write As #iFn

Put #iFn, 5, CStr(IIf(bLock, _

"ProtectDataBase", "Standard Jet DB"))

Close #iFn

End Sub

Метод не достаточно эффективен, так как программу, работающую с БД, можно прервать искусственно и на диске останется не защищённая БД. Поэтому стоит его использовать только в сочетании с другими способами.

Защита изменением версии БД

Этот способ - дальнейшее развитие идеи модификации заголовка файла с целью противодействия программам, читающим пароли. Метод основан на том, что для работы с БД Access 97 и 2k программы используют разные алгоритмы чтения пароля и при этом пытаются самостоятельно определить версию mdb файла.

Для определения версии можно использовать последовательность из 40 байт, начиная с 122 от начала файла. Если в БД Access 97 вписать эту последовательность от Access 2k, то получим интересный результат. Программа ms Access, ADO и DAO нормально работают с этим файлом, а большинство взламывающих пароли программ попадаются на эту уловку. Аналогичный результат может быть получен при пересадке байтовой последовательности из Access 97 в Access 2k

Заголовок файла Access 2k

зелёным выделен фрагмент пароля БД

синим - фрагмент характерный для версии БД

Offset 0 1 2 3 4 5 6 7 8 9 A B C D E F

00000000 00 01 00 00 53 74 61 6E 64 61 72 64 20 4A 65 74

00000010 20 44 42 00 01 00 00 00 B5 6E 03 62 60 09 C2 55

00000020 E9 A9 67 72 40 3F 00 9C 7E 9F 90 FF 85 9A 31 C5

00000030 79 BA ED 30 BC DF CC 9D 63 D9 E4 C3 9F 46 FB 8A

00000040 BC 4E 9B 6D EC 37 40 D2 9C FA DB C8 28 E6 0E 20

00000050 8A 60 49 02 7B 36 E8 E4 DF B1 6A 62 13 43 D2 39

00000060 B1 33 29 F7 79 5B 8F 23 7C 2A 4F E9 7C 99 08 1F

00000070 98 FD DC 75 0C FF D8 FD 82 66 5F 95 F8 D0 89 24

00000080 85 67 C6 1F 27 44 D2 EE CF 65 ED FF 07 C7 46 A1

00000090 78 16 0C ED E9 2D 62 D4 54 06 00 00 34 2E 30 00

Защита с использованием электронного ключа

Это ещё одно подтверждение, того, что стандартные способы защиты, даже от сторонних производителей уязвимы. Речь идёт о ключах HASP. С помощью утилиты HASP Envelope можно зашифровать файл (в данном случае БД) и разрешить к нему доступ только из защищённого приложения. Используется механизм "прозрачного" шифрования. Со стартом операционной системы запускается некий процесс, который отслеживает все обращения к защищённому файлу БД. Если это обращение исходит от обычного приложения, например от ms Access - файл читается и выводится сообщение о "нераспознаваемом формате базы данных". Но если с файлом работает указанное при шифровании приложение, то данные передаются ему в дешифрованном виде. В результате, сама программа, не подозревает о наличии защиты. Да, сложность взлома такой базы возрастает в разы. Но при этом надо помнить, что с приложением должен поставляться электронный ключ, ценой N у.е. и что скорость доступа к данным падает в два - три раза.

Взлом защиты.

Было найдено два способа получить БД своё полное распоряжение.

- Во-первых, уязвим оказался код программы. Обращение к базе шло с использованием запросов. С начала в отладчике был найден запрос, вызываемый в ответ на нажатие кнопки в программе. Далее этот запрос был подменён текстом запроса на создание таблицы в другой БД. После нажатия кнопки запрос выбрал данные таблицы из защищённой БД и сохранил их в другом файле.

- Во-вторых, была написана программка, которая используя хук внедрила свой код в адресное пространство защищённого HASP"ом процесса и от его имени просто скопирована файл базы данных.

Шифрование значений таблиц

Этот способ не плох. Во всяком случае появляется реальная надежда что то спасти. Однако есть ряд ограничений. Перед отображением данных их необходимо дешифровать. Нет возможности поиска по части строки в зашифрованном поле. Алгоритм шифрования и ключ содержатся в программе, а значит, есть потенциальная уязвимость. В данном случае надёжность зависит от устойчивости к взлому программы, работающей с БД. Можно сочетать приятное с полезным: не шифровать, а сжимать содержимое memo полей. Разбираться с алгоритмом сжатия в коде программы занятие скучное.

Заключение

Перед тем как ставить вопрос о способе защиты БД стоит задуматься о её необходимости. Не стоит полагаться на стандартные методы, но это не повод для отказа от использования Access. Специалист взломает что угодно, но можно сделать, чтобы это было не так просто.

В следующей статье описано прозрачное шифрование баз данных Access, которое имеет ряд преимуществ над существующими методами.