Teknologjia Wi-Fi është e përhapur sot. Njerëzit e çdo moshe, të ulur në një vend publik për të paktën disa minuta, përpiqen menjëherë të lidhin pajisjen e tyre "të zgjuar" në rrjet. Le ta kuptojmë - a ia vlen t'i besoni sigurisë tuaj pikave të aksesit publik?

Hapni Wi-Fi

Wi-Fi i hapur në vende publike shpesh shpërndahet pa ndonjë kriptim të trafikut. Përdorimi i internetit përmes pikave të hapura të aksesit është si të bërtisni përmes një dritareje të hapur - mos u habitni që të gjithë rreth jush "dëgjojnë" të dhënat tuaja. Për fat të mirë, shumë sajte, veçanërisht ato të mëdha, përdorin kriptim HTTPS, i cili i lë sulmuesit vetëm me një grup të padëshiruar të padeshifruar. Megjithatë, ka shumë burime të tilla që ende përdorin protokollin e pasigurt HTTP, i cili lejon këdo që është brenda rrezes së një pike Wi-Fi, për shembull, të përgjojë fjalëkalimet nga faqet e vizituara nga një përdorues i caktuar dhe të shkarkojë të njëjtat skedarë që janë shkarkoi ai.

Sidoqoftë, as protokolli i koduar HTTPS nuk është një ilaç: ai mbron të dhënat e transmetuara (privacy), por në asnjë mënyrë nuk fsheh faqet në të cilat ose nga të cilat transmetohet ky informacion (anonimitet). Për më tepër, nëse një sulmues kalon në një sulm aktiv të mashtrimit të trafikut, ai mund ta detyrojë përdoruesin të hapë një faqe duke përdorur një protokoll të pambrojtur në vend të një të sigurt, gjë që është veçanërisht kritike për faqet që pranojnë pagesa. Sigurohuni t'i kushtoni vëmendje ikonës së gjelbër në të majtë të shiritit të adresave të shfletuesit tuaj - nëse nuk është aty, mos vendosni detajet e kartës suaj bankare në asnjë rrethanë.

Ky nuk është problemi i vetëm me pikat e hapura të nxehta. Të gjitha pajisjet celulare janë caktuar si parazgjedhje që të lidhen automatikisht me pikat me të cilat përdoruesi është lidhur ndonjëherë dhe vendimi për t'u lidhur merret në bazë të emrit. Shpesh harrojmë të fikim Wi-Fi kur nuk është më i nevojshëm, për shembull, kur dalim nga shtëpia, gjë që lejon një sulmues të detyrojë pajisjen të lidhet me të, duke krijuar një rrjet me një emër tipik, të cilat janë të disponueshme publikisht. pikat e ofruesve dhe, për shembull, metroja e Moskës. Por edhe nëse përdoruesi nuk është lidhur kurrë me rrjetet e hapura më të famshme, rreziku ekziston akoma: smartphone përpiqet periodikisht të lidhet me rrjetet nga lista e atyre të memorizuara, duke i dërguar emrat e tyre në ajër; Ka programe speciale që krijojnë pika aksesi me emra të dërguar nga një smartphone, dhe nëse ka të paktën një të hapur mes tyre, ju do të lidheni automatikisht me rrjetin e sulmuesit.

Çdo përshtatës Wi-Fi, si çdo kartë rrjeti, ka një adresë unike të pajisjes - një adresë MAC. Çdo pajisje Wi-Fi mund të shohë të gjithë përshtatësit e tjerë me Wi-Fi të aktivizuar brenda rrezes, edhe nëse nuk janë të lidhur me ndonjë rrjet. Ky funksion përdoret nga qendrat e mëdha tregtare, duke gjurmuar historinë e lëvizjeve tuaja: disa pika aksesi janë të vendosura në qendrën tregtare me softuer të veçantë që regjistron të gjitha adresat MAC dhe fuqinë e sinjalit të tyre. Pika të tilla janë mjaft afër njëra-tjetrës për të përcaktuar më saktë vendndodhjen tuaj brenda ndërtesës, për të përcaktuar se në cilën hyrje hyni dhe nga cilën dilni, cilat kate dhe cilat dyqane vizitoni dhe sa shpesh.

Rrjetet e mbyllura

Konsideroni tani rrjetet e koduara. Ekzistojnë tre standarde për sigurimin e rrjeteve me valë: WEP, WPA dhe WPA2. WEP është standardi i parë i sigurisë Wi-Fi. Ai qëndron për Wired Equivalent Privacy, por në fakt ai jep shumë më pak mbrojtje se të njëjtat rrjete me tel, pasi ka shumë të meta që ju lejojnë ta prishni atë fjalë për fjalë në sekonda, pavarësisht nga kompleksiteti i fjalëkalimit ... I zhvlerësuar në 2004 dhe nuk duhet të përdoret nga askush.

WPA u krijua për të zëvendësuar WEP, por pësoi një fat kalimtar pasi WPA2 u standardizua shpejt dhe WPA u zbeh në sfond. Nga rruga, WPA, si WEP, ka të meta të rëndësishme dhe nuk duhet të përdoret.

Nëse po konfiguroni një rrjet të sigurt Wi-Fi, duhet të përdoret vetëm WPA2 me enkriptim CCMP (ndonjëherë i quajtur AES). Standardi lejon përdorimin e fjalëkalimeve nga 8 deri në 63 karaktere; rekomandohet të vendosni një fjalëkalim prej 12 karakteresh ose më shumë.

Sidoqoftë, jo gjithçka është perfekte as me WPA2. Megjithëse një haker që nuk e njeh fjalëkalimin, në fakt, nuk mund t'ju dëmtojë seriozisht në asnjë mënyrë, ai mund të përgjojë të dhënat në momentin që pajisja juaj është e lidhur me pikën e hyrjes dhe, me forcë brutale, të rikuperojë fjalëkalimin tuaj prej tyre. Ky është një proces mjaft i gjatë dhe nëse jeni të mbrojtur nga një fjalëkalim i fortë duke përdorur karaktere speciale, është më e lehtë për një sulmues të përpiqet të godasë një pikë tjetër, pasi do të duhen vite. Megjithatë, jo gjithçka është kaq e thjeshtë. Fakti është se gjatë procesit të lidhjes, emri i rrjetit përdoret si një nga parametrat dhe ka tabela të veçanta llogaritëse për thyerjen e shpejtë të fjalëkalimeve në pikat e hyrjes me emra standardë që përcaktohen nga prodhuesit. Në mënyrë tipike, emri është modeli i pajisjes. Edhe pse përdorimi i tabelave të tilla nuk garanton sukses në plasaritje, megjithatë rekomandohet të vendosni emrin e rrjetit tuaj në vend që të përdorni atë të paracaktuar.

Dobësia më e madhe që mund të shfrytëzohet relativisht shpejt dhe me besueshmëri gjendet në teknologjinë WPS, e cila ju lejon të lidheni me Wi-Fi jo me një fjalëkalim, por me një PIN, i cili zakonisht aplikohet në pjesën e pasme të ruterit. Një numër i tillë PIN përbëhet nga tetë shifra dhe, në përgjithësi, do të duhej shumë kohë për ta zgjedhur atë, nëse nuk do të ishte për të metën në standard, i cili ju lejon të zgjidhni në mënyrë të pavarur së pari katër shifrat e para, dhe më pas tre të tjerat. Karakteri i fundit - shuma e kontrollit - mund të llogaritet nga pjesa tjetër e shifrave. Zgjedhja e një fjalëkalimi të tillë më parë zgjati disa orë, më pas prodhuesit filluan të zbatojnë mbrojtjen e forcës brutale, e cila çaktivizon WPS për një kohë në rast të një fjalëkalimi të futur gabimisht. Megjithatë, PIN-i juaj do të thyhet në ditë, jo në orë dhe një sulmues do të ketë akses në rrjetin tuaj. Pasi në një rrjet të sigurt, një sulmues do të ketë të njëjtën liri veprimi si në një rrjet të hapur.

Është e mundur të çaktivizoni transmetimin e emrit të rrjetit në transmetim, duke e bërë rrjetin "të fshehur", si dhe të konfiguroni aksesin vetëm në adresat e lejuara MAC. Nëse e përdorni këtë funksionalitet, ne nxitojmë t'ju zhgënjejmë - këto metoda nuk e rrisin aspak mbrojtjen, pasi emri i rrjetit, si adresa juaj MAC, mund të mësohet nga një sulmues gjatë procesit të lidhjes së pajisjes tuaj me pikën dhe ndryshimit. adresa MAC është aq e lehtë sa granatimi i dardhave.

Pasthënie

Teknologjia Wi-Fi siguron mbrojtje mjaft të mirë nëse përdorni WPA2 me një fjalëkalim të fortë, mos ia tregoni askujt dhe gjithashtu fikni WPS në pikën e hyrjes, gjë që nuk mund të thuhet për pikat e hapura të hyrjes, ku të gjitha të dhënat transmetohen në formë të pakriptuar. Nëse keni nevojë të përdorni një sajt që nuk mbështet HTTPS përmes një Wi-Fi të hapur dhe keni ndërmend të futni fjalëkalimin tuaj atje, mund të jetë më mirë të përdorni një VPN - rrjet privat virtual që ofron kriptim në serverin VPN. Ka aplikacione falas dhe me pagesë për pajisjet celulare, të gjitha mund t'i gjeni në dyqanin e aplikacioneve.

Dhe në përgjithësi, pa ndonjë nevojë të veçantë, është më mirë të mbani Wi-Fi në smartphone tuaj jashtë shtëpisë në modalitetin joaktiv.

Shumë përdorues janë të njohur me dëshirën që lind ndërsa presin fluturimin e tyre në aeroport ose drekën në një restorant - të përdorin pikën e hyrjes të ofruar nga institucioni dhe të shkojnë në internet. Praktika e Wi-Fi pa pagesë në vende publike është e përhapur sot. Pika e aksesit është bërë pjesë e fushatës së marketingut të të dy organizatave që dëshirojnë të interesojnë vizitorin, dhe operatorëve që ofrojnë akses në internet pa fjalëkalim në vende të mbushura me njerëz, duke dashur të demonstrojnë edhe një herë cilësinë e shërbimeve të tyre.

Ky shërbim është shumë popullor kudo. Në fund të fundit, shumë banorë të një qyteti modern kanë një ide të keqe për drekën pa kontrolluar faqen e tyre në rrjetet sociale. Por në të njëjtën kohë, në një nivel nënndërgjegjeshëm, shumë vizitorë në restorante, kafene, aeroporte nuk guxojnë t'i drejtohen bankingut të tyre online, duke mos i besuar me të drejtë një pike publike aksesi në internet. Pra, a mund të jetë vërtet e rrezikshme për informacionin personal? Dhe a është po aq e rrezikshme përdorimi i Wi-Fi publik për të gjitha shërbimet, apo vetëm për ato me mbrojtje të dobët?

Problemet kryesore që lidhen ngushtë me përdorimin e një pike aksesi publik janë pamundësia për të qenë të sigurt për të gjitha pajisjet që përdorin këtë rrjet dhe se vetë pika nuk është keqdashëse. Rreziku kryesor është se kur përdorni një rrjet publik, trafiku juaj nuk mbrohet, që do të thotë se mund të gjurmohet lehtësisht nga ata që lidhen në të njëjtën pikë. Rrjeti juaj i shtëpisë zakonisht është i koduar. Kjo është arsyeja pse një fqinj që përdor Wi-Fi tuaj nuk do të jetë në gjendje të shohë historinë tuaj të shfletuesit ose atë që është në ekranin tuaj për momentin. Informacioni mbetet midis ruterit dhe pajisjes tuaj me të cilën ju hyni në internet.

Kur bëhet fjalë për një pikë publike publike, zakonisht nënkuptojmë mungesën e enkriptimit, sepse në shumicën e rasteve nuk duhet të vendosni një fjalëkalim për t'u lidhur. Kështu, anëtarët e rrjetit mund të shohin se cilat sajte vizitoni dhe madje çfarë të dhënash futni në to. Për të parë trafikun e njerëzve të tjerë, ekzistojnë mjete të ndryshme. Për shembull, Firesheep është i lehtë për t'u përdorur dhe tregon se sa të cenueshme janë të dhënat tuaja në vende publike.

Megjithatë, rreziku i mundshëm i gjurmimit të të gjitha veprimeve që kryeni në ueb nuk do të thotë se nuk ka mjete për t'u mbrojtur nga kjo. Duhet të kuptoni se pavarësisht nga cenueshmëria e përgjithshme e lidhjes suaj me një pikë aksesi të pakriptuar, ka sajte që mbrohen vetë. Nga rruga, pjesa më e madhe e bankingut në internet është e koduar. Ekziston një shtesë e shfletuesit "The HTTPS Everywhere" që ju lejon të lidheni vetëm me sajte të sigurta. Nëse lidheni shpesh me pikat e nxehta publike, VPN-të mund të ia vlen të shikoni. Ata krijojnë një lloj tuneli brenda rrjetit kryesor. Zakonisht, me ndihmën e këtyre shërbimeve, përdoruesit shmangin kufizimet në aksesin në burime dhe skedarë të caktuar në internet, të cilat nuk janë të disponueshme në asnjë vend, por në situatën e përshkruar ato mund të bëhen mbrojtje nga sytë kureshtarë. Në fund të fundit, me ndihmën e një VPN, të interesuarit mund të shohin vetëm se jeni lidhur me rrjetin, por nuk do ta kuptojnë se çfarë saktësisht po bëni.

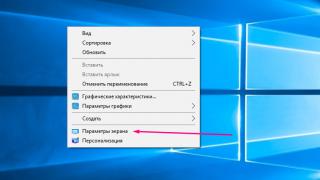

Ju gjithashtu mund të mbroheni nga prania e pajisjeve të infektuara në rrjet. Për ta bërë këtë, në lidhjen e parë, zgjidhni artikullin "Rrjeti publik" në menunë që shfaqet automatikisht dhe jo "Home" ose "Rrjeti i ndërmarrjes". Kjo garanton njëfarë sigurie, sepse OS është i interesuar për natyrën e pikës së re të aksesit për një arsye. Zgjedhja e një rrjeti publik do të ndihmojë që pajisja juaj të mos ndajë skedarë ose informacione të tjera të rëndësishme me kompjuterë të tjerë. Është gjithashtu e rëndësishme të keni softuerin më të fundit dhe të përdorni një mur zjarri.

Kërcënimi më i madh qëndron në ato pika të nxehta që përdoren qëllimisht si mashtrime për përdoruesit që kanë nevojë për akses në internet për të kontrolluar llogarinë e tyre bankare ose diçka po aq të rëndësishme. Mashtruesit mund të veprojnë në mënyra të ndryshme. Për shembull, ekziston një softuer special "Sslstrip" që ridrejton përdoruesin në domene të tjera, emrat e të cilëve janë të ngjashëm, por përmbajnë karaktere të ndryshme. Kështu, duke përdorur një pikë publike publike, mund të mos vini re se po i jepni informacion personal një burimi armiqësor të ngjashëm me atë që njihni. Ekzistojnë gjithashtu pajisje speciale që bëjnë të mundur konfigurimin e sulmeve të tilla pothuajse automatikisht. "The WiFi Pineapple" për shembull. Është mjaft e vështirë të mbroheni nga njerëzit që kërkojnë me qëllim fjalëkalime nga banka e Internetit. Prandaj, nëse është e mundur, duhet të shmangni kontrollimin e të dhënave personale në rrjetet publike. Por, nëse, megjithatë, shpesh duhet të hyni në llogarinë tuaj në situata të tilla, atëherë duhet të mendoni për një lidhje VPN.

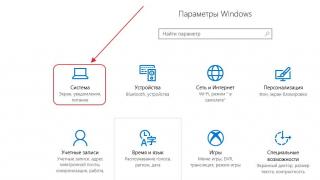

Vendosja e një VPN është e thjeshtë. Së pari, zgjidhni një ofrues dhe më pas në Windows në panelin e kontrollit shkoni te skeda "Lidhjet e rrjetit" dhe konfiguroni një lidhje të re duke zgjedhur "Lidhu me një rrjet privat virtual", ku në fushat përkatëse specifikoni adresën e serverit të ofruesit. . Ka edhe versione provë, falas. Për shembull, "Itshidden", "SecurityKiSS" dhe një numër të tjerash. Si rregull, funksionaliteti i versioneve të tilla të disponueshme publikisht është disi i kufizuar në krahasim me ato të plota. Ato ofrojnë akses në një sasi të kufizuar trafiku në ditë. Por të paktën mund të kuptoni nëse ia vlen të blini versionin e plotë dhe të mbroni veten brenda rrjetit publik.

Specialisti i njohur i sigurisë së IT-së dhe kriptologu i shquar Bruce Schneier shpjegon pse hotspot-i i tij WiFi në shtëpi ka qenë gjithmonë i hapur për të gjithë, pa fjalëkalim apo enkriptim. Bruce thotë se është ky element në sistemin e tij të sofistikuar të sigurisë që më së shpeshti i befason të tjerët.

Çdokush me një modem me valë mund të shohë rrjetin tim dhe të hyjë në internet nëpërmjet tij. Për mua, kjo është mirësjellje e thjeshtë. T'i siguroni një mysafiri internetin është si t'i siguroni atij një çati mbi kokë dhe energji elektrike ose ta trajtoni me një filxhan çaj të nxehtë. Megjithatë, disa njerëz mendojnë se kjo është e gabuar dhe e rrezikshme.

Më thuhet se të huajt e paftuar mund të shkojnë me makinë në shtëpinë time dhe të dërgojnë mesazhe të padëshiruara, të përgjojnë fjalëkalime, të ngarkojnë dhe shkarkojnë çdo gjë nga filmat pirate deri tek pornografia e fëmijëve. Si rezultat, mund të më ndodhin telashe të ndryshme: nga futja në listën e zezë të IP-së deri te një vizitë nga policia.

Ndërsa kjo është teknikisht e vërtetë, nuk mendoj se rreziku është vërtet i madh. Ka të paktën pesë pika të hapura të hapura brenda një kilometër nga shtëpia ime në kafene të ndryshme dhe çdo postues i mundshëm i postës elektronike ka shumë më tepër gjasa të vendoset në një dhomë të ngrohtë me një filxhan kafe dhe biskota sesa në një makinë akulli pranë shtëpisë sime.

Gjithashtu, nëse dikush kryen një krim përmes rrjetit tim për të cilin policia është e interesuar, çfarë mbrojtjeje më të mirë se fakti që ka një rrjet të hapur wireless? Nëse do të aktivizoja mbrojtjen dhe dikush do ta hakonte atë, atëherë do të ishte shumë më e vështirë për mua të provoja pafajësinë time.

Nuk po sugjeroj që protokolli i ri i sigurisë me valë WPA është i keq. Ai eshte i mire. Por vrima do të gjenden në të, ato janë gjithmonë aty.

Unë fola me disa avokatë për këtë çështje. Nëpërmjet metodës së tyre ligjore, ata zbuluan disa rreziqe të tjera që lidhen me zbulimin e një rrjeti pa tel.

Ndërsa asnjë avokat nuk mendon se ju mund të dënoheni me sukses thjesht sepse dikush ka kryer një krim përmes rrjetit tuaj, mund të duhet shumë kohë dhe para për të hetuar. Kompjuteri juaj mund të konfiskohet dhe nëse aty gjendet ndonjë gjë e paligjshme (softuer pirate, muzikë MP3), do ta gjeni veten në një situatë delikate. Plus, prokurorët nuk janë gjithmonë përdorues me njohuri teknologjike, kështu që ju përfundoni duke paguar një lloj gjobe pavarësisht nga pafajësia juaj. Avokatët me të cilët fola rekomanduan shmangien e proceseve gjyqësore dhe kërkimin e një marrëveshjeje pajtuese në rastet e pornografisë së fëmijëve.

Në një rast më real, RIAA paditi përdoruesit me dyshimin për shkarkim të paligjshëm të muzikës, bazuar vetëm në informacionin rreth adresave të tyre IP. Këtu shanset e të pandehurit për të fituar janë më të larta se në një proces penal, sepse pesha e bazës së provave është më e vogël në proceset civile. Përsëri, avokatët thonë se edhe nëse fitoni, nuk do t'i paguani shpenzimet dhe ju duhet të paguani nja dy mijë dollarë.

Megjithatë, këto kërcënime nuk më bindin. Në vendin tonë 15 milionë njerëz shkarkojnë muzikë ilegalisht dhe RIAA ka ngritur vetëm 26 mijë padi. Më e mira nga të gjitha, Mark Mulligan i Jupiter Research tha: "Nëse thithni përrua, ju e dini se gjasat për t'u kapur për piraterinë janë pothuajse të njëjta me gjasat që një asteroid t'ju godasë."

As ata që thonë se i rrezikoj të dhënat e mia sepse hakerat mund të parkojnë pranë shtëpisë sime, të hyjnë në rrjetin tim publik dhe të përgjojnë trafikun e internetit ose të hakojnë kompjuterët, nuk mund të ndryshojnë pozicionin tim. Kjo është e vërtetë, por kompjuterët e mi janë në rrezik shumë më të madh kur i përdor në zona me valë në aeroporte, kafene dhe vende të tjera publike. Nëse cilësimet e sigurisë në sistem janë të pavarura nga rrjeti, atëherë thjesht nuk ka asnjë ndryshim. Dhe nëse kompjuteri im nuk është i mbrojtur në një rrjet publik, atëherë mbrojtja e rrjetit tim praktikisht nuk i zvogëlon rreziqet e mia.

Po, siguria kompjuterike është një biznes i ndërlikuar. Por nëse kompjuterët tuaj largohen herë pas here nga shtëpia juaj, atëherë ju duhet ta zgjidhni këtë problem gjithsesi. Dhe çdo zgjidhje mund të aplikohet edhe për makinat desktop.

Në fund të fundit, disa kritikë thonë se dikush thjesht mund të më vjedhë trafikun. Pavarësisht vendimeve individuale të gjykatës se kjo është e paligjshme, kam ndjenjën se kjo nuk është shkelje e ligjit. Nuk më shqetëson nëse fqinjët e mi përdorin internetin tim kur kanë nevojë, dhe kam dëgjuar disa histori të njerëzve që shpëtohen nga rrjetet pa tel të fqinjëve të tyre nga urgjenca jashtë linje.

Po kështu, vlerësoj të kem një rrjet të hapur kur lidhja ime humbet. Nëse dikush po ngarkonte rrjetin tim aq shumë sa do të cenonte trafikun tim, unë mund të mendoj të ndërmarr ndonjë veprim, por ndërsa të gjithë janë reciprokisht të sjellshëm, pse duhet të më shqetësojë kjo?

Sigurisht, kjo nuk vlen për ISP-të. Mbështetja e një hotspot të hapur me valë shpesh shkel kushtet e kontratës tuaj me ofruesin. Por nëse nuk merrni parasysh rastet shumë të rralla të abonentëve që marrin letra me urdhra për të ndaluar vazhdimin e veprimeve të paligjshme, si dhe zemërimin e ofruesve ndaj njerëzve që tejkalojnë një kufi të caktuar sekret përsa i përket vëllimit të trafikut, por kjo është aspak rrezik, në përgjithësi. Gjëja më e keqe që mund të ndodhë është të gjesh veten një ISP tjetër.

Një kompani e quajtur Fon ofron zgjidhje për këtë problem. Pikat e tyre të aksesit me valë mbështesin dy mënyra njëkohësisht: rrjet i sigurt për ju dhe modaliteti i hapur për të gjithë të tjerët. Mund të konfiguroni rrjetin tuaj të hapur në modalitetin Bill ose Linus. Mënyra e parë supozon zgjidhje të ndërsjella midis të gjithë përdoruesve që e kanë zgjedhur atë, dhe në modalitetin e dytë, të gjithë njerëzit përdorin çdo pikë aksesi falas. Një ide vërtet e zgjuar.

Siguria është gjithmonë një kompromis. Njoh njerëz që mbyllin rrallë derën e shtëpisë së tyre, që vozisin në shi (me celular në dorë) dhe që flasin me të panjohur në rrugë. Sipas mendimit tim, sigurimi i rrjetit tim me valë nuk ia vlen. Dhe unë jam mirënjohës për të gjithë ata që kanë gjithashtu një rrjet të hapur wireless, duke përfshirë të gjitha kafenetë, baret dhe bibliotekat që kam vizituar në të kaluarën, Aeroportin Ndërkombëtar të Daytonit, ku fillova të shkruaj këtë tekst dhe Sheraton me katër yje, ku u diplomova. Ju të gjithë do ta bëni botën një vend më të mirë.

Sot Wi-Fi ka zënë vend në jetën tonë, pasi është kthyer nga një teknologji e re në jetën e përditshme. Duke u ndalur për kafe në një kafene ose duke u ulur në një stol në park, shumë njerëz fillojnë të kërkojnë pikën më të afërt të hyrjes, duke mos menduar aspak për çështjet e sigurisë. Praktika ka treguar se jo vetëm përdoruesit, por edhe shumë administratorë kanë një kuptim të dobët të kërcënimeve në rrjetet pa tel, duke i ekspozuar sistemet e korporatave ndaj rreziqeve serioze.

Pse Wi-Fi? Pse është kjo teknologji kaq tërheqëse për një sulmues? Për t'iu përgjigjur kësaj pyetjeje, merrni parasysh se si funksionojnë rrjetet me tela. Baza e rrjeteve moderne janë switch-at (switches), të cilët dërgojnë paketa vetëm në portin e marrësit, duke përjashtuar aksesin e hosteve të tjerë në to.

Për të përgjuar trafikun e dikujt tjetër, një sulmues jo vetëm që duhet të lidhet fizikisht me rrjetin, gjë që është problematike në vetvete, por edhe të bashkohet me zinxhirin e transmetimit të paketave. Edhe nëse një sulmues lidhet me një port të lirë të ndërprerës, ai nuk do të jetë në gjendje të përgjojë ose të dëgjojë trafikun e dikujt tjetër. Për të kryer një sulm të tillë, duhet të keni akses fizik në pajisjet e rrjetit dhe të drejtat administrative, gjë që e bën pothuajse të pamundur.

Për të përgjuar trafikun e dikujt tjetër, një sulmues jo vetëm që duhet të lidhet fizikisht me rrjetin, gjë që është problematike në vetvete, por edhe të bashkohet me zinxhirin e transmetimit të paketave. Edhe nëse një sulmues lidhet me një port të lirë të ndërprerës, ai nuk do të jetë në gjendje të përgjojë ose të dëgjojë trafikun e dikujt tjetër. Për të kryer një sulm të tillë, duhet të keni akses fizik në pajisjet e rrjetit dhe të drejtat administrative, gjë që e bën pothuajse të pamundur.

Shënim. Ne nuk i konsiderojmë qëllimisht situatat me futjen e llojeve të ndryshme të malware në perimetrin e rrjetit, marrjen e aksesit të paautorizuar në pajisjet aktive të rrjetit, etj., Meqenëse kjo është përtej qëllimit të këtij neni.

Për shkak të natyrës së mediumit të transmetimit, rrjetet me valë nuk mund të ofrojnë diferencim të aksesit në të dhëna, paketat e transmetuara nga një klient ose një pikë aksesi mund të merren nga çdo pajisje brenda zonës së mbulimit të rrjetit.

Në modalitetin normal, pajisjet e rrjetit marrin vetëm paketa të destinuara për të, megjithatë, ekziston një softuer i specializuar dhe i disponueshëm që ju lejon të përgjoni dhe analizoni të gjithë trafikun e rrjetit.

Në modalitetin normal, pajisjet e rrjetit marrin vetëm paketa të destinuara për të, megjithatë, ekziston një softuer i specializuar dhe i disponueshëm që ju lejon të përgjoni dhe analizoni të gjithë trafikun e rrjetit.

Edhe nëse ky është Wi-Fi i mysafirit tuaj dhe është i izoluar në mënyrë të besueshme nga rrjeti i korporatës, ai përsëri është subjekt i të njëjtave kërcënime, veçanërisht nëse punonjësit tuaj e përdorin atë nga pajisjet personale dhe nëse ata ende përdorin shërbimet e korporatës, atëherë rreziqet rriten. shumë herë.

Ne nuk do të japim mekanizma të gatshëm për sulme në rrjetet e hapura, le të themi vetëm se disponueshmëria e softuerit dhe udhëzimeve të duhura e bëjnë këtë detyrë të aksesueshme edhe për nxënësit e mërzitur.

Përveç kësaj, ne këshillojmë gjithashtu që rrjetet me enkriptim WEP të konsiderohen të hapura, nëse ka aktivitet rrjeti në rrjet, duhen 5-10 minuta për ta çarë atë dhe kjo bëhet nga softuer të specializuar në modalitetin automatik dhe nuk kërkon ndonjë të veçantë. njohuri nga sulmuesi.

Me rrjetet WPA / WPA2, situata është shumë më e mirë, kur zgjidhni një çelës të besueshëm dhe refuzoni teknologjinë e komprometuar TKIP (në favor të AES), është pothuajse e pamundur të hakoni rrjete të tilla pa përdorimin e mjeteve speciale dhe njohurive të thella. Përsëri, le të mos harrojmë për rrjetet e sigurta, çelësi i të cilave është i njohur për sulmuesin, për shembull, një rrjet në një restorant, ku çelësi lëshohet nga kamarieri së bashku me porosinë.

Ekziston një softuer, për shembull, CommView për WiFi, i cili ju lejon të kapni dhe deshifroni paketat edhe në rrjete të mbyllura. Prandaj, rrjetet e sigurta, çelësi i të cilave është i njohur për një gamë të gjerë njerëzish, duhet të konsiderohen gjithashtu si të hapura, me të gjitha masat paraprake të mëposhtme.

Kërcënimi kryesor për rrjetet e hapura është përgjimi dhe analiza e trafikut tuaj. Prandaj, duke u ulur në një stol në park dhe duke gjetur një rrjet të hapur, mos nxitoni të lidheni me të, por mendoni se kujt mund t'i përkasë.

Mund të ndodhë që ai djalë me syze në një dyqan aty pranë është një ndërhyrës, i cili, duke përdorur një laptop dhe një modem 3G, ngriti pikën e hyrjes, duke mbledhur fjalëkalime, biskota dhe informacione të tjera "interesante" nga trafiku që kalonte.

Mund të ndodhë që ai djalë me syze në një dyqan aty pranë është një ndërhyrës, i cili, duke përdorur një laptop dhe një modem 3G, ngriti pikën e hyrjes, duke mbledhur fjalëkalime, biskota dhe informacione të tjera "interesante" nga trafiku që kalonte.

Prandaj, merrni si aksiomë, duke përdorur rrjete të hapura, mos autorizoni në asnjë burim që transmeton të dhënat e autorizimit në tekst të qartë. Sulmuesi nuk ka nevojë as për fjalëkalimin tuaj, i cili mund të transmetohet në formë të koduar, mjafton të përgjoni cookie-n, pas së cilës ai do të autorizohet në llogarinë tuaj pa asnjë problem.

Nëse ende duhet të identifikoheni, atëherë sigurohuni që faqja të mbështesë SSL dhe certifikata i përket vërtet kësaj faqeje. Kur e bëni këtë, shmangni lidhjen me burimet me një certifikatë të vetë-nënshkruar që nuk mund ta vërtetoni. Ne do të flasim për këtë në më shumë detaje.

Gjithashtu, shmangni dhe më e mira nga të gjitha, mos përdorni kurrë rrjete të hapura për të aksesuar informacionin financiar ose për të kryer pagesa.

Një tjetër rrezik na pret ku duket se dihet identiteti i pikës së aksesit. Një sulmues mund të përdorë një veçori tjetër të rrjeteve Wi-Fi - nëse ka disa pika aksesi në rrjet, kaloni automatikisht në atë me një sinjal më të mirë.

Skema e sulmit është jashtëzakonisht e thjeshtë, një sulmues krijon një pikë aksesi me të njëjtën SSID si rrjeti ekzistues, pas së cilës të gjithë klientët afër do të kalojnë automatikisht në pikën e sulmuesit, pa dyshuar as që trafiku i tyre është duke u përgjuar. Si rezultat, ulja me një tabletë në kafenenë tuaj të preferuar mund të përfundojë shumë trishtuar dhe është mirë edhe nëse informacioni personal vuan dhe detajet e aksesit në rrjetin e korporatës nuk humbasin.

Skema e sulmit është jashtëzakonisht e thjeshtë, një sulmues krijon një pikë aksesi me të njëjtën SSID si rrjeti ekzistues, pas së cilës të gjithë klientët afër do të kalojnë automatikisht në pikën e sulmuesit, pa dyshuar as që trafiku i tyre është duke u përgjuar. Si rezultat, ulja me një tabletë në kafenenë tuaj të preferuar mund të përfundojë shumë trishtuar dhe është mirë edhe nëse informacioni personal vuan dhe detajet e aksesit në rrjetin e korporatës nuk humbasin.

Këtu lind problemi i aksesit të sigurt në burimet e korporatës, edhe nëse organizata juaj nuk përdor Wi-Fi. Ku është garancia që një punonjës i ulur në një park apo kafene nuk do të vendosë të kontrollojë postën e korporatës?

Por edhe nëse jeni të bindur se ka vetëm një pikë aksesi dhe i përket atij që ka nevojë, mos nxitoni të gëzoheni. Ekziston një lloj sulmi ARP-mashtrim që është në gjendje të drejtojë trafikun tuaj përmes pajisjes së sulmuesit.

Më në fund, një sulmues thjesht mund të mbledhë dhe analizojë trafikun Wi-Fi pa ndërhyrë në funksionimin e rrjetit me valë duke e kaluar përshtatësin e tij Wi-Fi në modalitetin e monitorimit.

Më në fund, një sulmues thjesht mund të mbledhë dhe analizojë trafikun Wi-Fi pa ndërhyrë në funksionimin e rrjetit me valë duke e kaluar përshtatësin e tij Wi-Fi në modalitetin e monitorimit.

Është e qartë se ne nuk mund të ndikojmë në aftësinë për të përgjuar paketat në rrjetet Wi-Fi për shkak të natyrës së mjedisit të shpërndarjes. Shmangia e Wi-Fi në organizatën tuaj gjithashtu nuk do të sigurojë infrastrukturën tuaj në asnjë mënyrë. Ju nuk mund t'i bashkëngjitni një roje secilit punonjës dhe nuk mund të ndaloni përdorimin e burimeve të korporatës përmes rrjeteve të hapura.

Është e qartë se ne nuk mund të ndikojmë në aftësinë për të përgjuar paketat në rrjetet Wi-Fi për shkak të natyrës së mjedisit të shpërndarjes. Shmangia e Wi-Fi në organizatën tuaj gjithashtu nuk do të sigurojë infrastrukturën tuaj në asnjë mënyrë. Ju nuk mund t'i bashkëngjitni një roje secilit punonjës dhe nuk mund të ndaloni përdorimin e burimeve të korporatës përmes rrjeteve të hapura.

Çfarë duhet bërë? Braktisni plotësisht kanalet e aksesit të të dhënave të pakriptuara. Përdorni SSL ku është e mundur, ku jo - VPN. Një pikë tjetër lidhet me certifikatat e vetë-nënshkruara. Ato mund të përdoren ekskluzivisht brenda perimetrit të sigurisë dhe është më mirë të mos i përdorni fare. Nëse jeni të shqetësuar për sigurinë - merrni një certifikatë normale, mos i trajnoni punonjësit që të shpërfillin paralajmërimet e sigurisë.

Përndryshe, ju mund të bini viktimë e një sulmi njeri në mes. Kuptimi i tij zbret në faktin se kur lidhet me një host të mbrojtur, një sulmues merr në mënyrë të pavarur një certifikatë nga hosti, duke transferuar certifikatën e tij te klienti.

Është mjaft e kuptueshme që shfletuesi do t'i përgjigjet një ndërhyrjeje të tillë me një alarm sigurie.

Është mjaft e kuptueshme që shfletuesi do t'i përgjigjet një ndërhyrjeje të tillë me një alarm sigurie.

Sidoqoftë, nëse i keni mësuar punonjësit tuaj të injorojnë këtë paralajmërim duke përdorur një certifikatë të vetë-nënshkruar, atëherë, siç thonë ata, ata nuk do ta vërejnë ndryshimin dhe do ta injorojnë me siguri tani.

Prandaj, nëse ende përdorni certifikata të vetë-nënshkruara, atëherë mos u bëni dembel të instaloni një certifikatë rrënjësore në secilën pajisje për të shmangur shfaqjen e këtij paralajmërimi, i cili do të ndihmojë në shmangien e zakonit të injorimit të tij.

Për të njëjtën arsye, ne nuk rekomandojmë përdorimin e teknologjisë ssl-bump, e cila është krijuar për të filtruar trafikun SSL në portë. Dëshira për të filtruar trafikun është e kuptueshme, por siguria është më e shtrenjtë, përveç kësaj, nëse rrezikohet një portë, ju bëni një sulm njeri në mes të organizatës tuaj me duart tuaja.

Etiketa:

Nuk është sekret që pavarësisht aftësive të deklaruara të transmetimit të sinjalit Wi-Fi në një distancë deri në 400 metra në hapësirë të hapur dhe deri në 100 metra në ambiente të mbyllura, performanca aktuale rezulton të jetë shumë më e ulët.

Cili është problemi me Wi-Fi

Kjo është për shkak të barrierave në formën e mureve, ndërhyrjeve me rrjetet e tjera pa tel që janë të mbushura me botën moderne dhe vetë fuqia e pajisjeve me valë shpesh është e kufizuar për shkak të rregullimit legjislativ dhe arsyeve ekonomike banale.

Si rezultat, shumë përdorues përballen me probleme kur lidhen me valë nëpërmjet Wi-Fi në formën e ngadalësimeve, ngrirjeve dhe ndërprerjeve periodike të internetit.

Çuditërisht, jo vetëm pronarët e pronave të mëdha dhe punonjësit e zyrave përballen me këtë, por edhe të apartamenteve relativisht të vogla, pasi sinjali në to shpesh ndërpritet nga ndërhyrja nga ruterat fqinjë. Unë kam parë një foto të tillë më shumë se një herë në një analizues Wi-Fi.

Teknologjia më e zakonshme Wi-Fi 802.11n funksionon në 2.4 GHz dhe ofron vetëm 3 breza që nuk mbivendosen. Kjo do të thotë që nëse ka më shumë rrjete pa tel që shihni në laptop ose smartphone, ato fillojnë të ndërhyjnë me njëri-tjetrin. Ka disa mënyra për të dalë nga kjo situatë.

Përmirëso në 5 GHz

Ky opsion është më radikal dhe përfshin kalimin në standardin më të fundit 5 GHz 802.11ac, i cili siguron dukshëm më shumë breza që nuk mbivendosen. Për më tepër, kjo frekuencë nuk është ende e mbingarkuar nga rrjetet e tjera.

Por kalimi në frekuencën 5 GHz ka disa disavantazhe të rëndësishme. Para së gjithash, kjo është nevoja për të blerë një ruter më të shtrenjtë Wi-Fi.

Do t'ju duhet gjithashtu të blini një përshtatës të veçantë 802.11ac për çdo pajisje (kompjuter, laptop) që nuk e mbështet këtë standard. Kjo është ende një kosto shtesë e konsiderueshme.

Shumë telefona inteligjentë dhe tabletë nuk mund të lidhen fare, pasi ato nuk mbështesin frekuencën 5 GHz, dhe lidhja e përshtatësit me ta është mjaft problematike dhe e papërshtatshme.

Për më tepër, Wi-Fi në 5 GHz ka një gamë dukshëm më të shkurtër dhe mbytet më shumë nga pengesat. Pra, edhe në rastin e një apartamenti të mesëm, 2-3 mure nga ruteri mund të mbytin ndjeshëm sinjalin e transmetuesit.

Rritja e sinjalit 2.4 GHz

Në këtë rast, gjithçka është shumë më e thjeshtë dhe më e lirë, thjesht duhet të përforconi sinjalin në gamën e përhapur 802.11n, e cila mbështetet nga të gjitha pajisjet moderne.

Një sinjal më i fortë do të depërtojë më mirë në mure, më larg dhe do të dominojë rrjetet konkurruese pa u mbytur nga ndërhyrjet.

Shpesh mjafton të ndryshoni ruterin në një tjetër me një transmetues më të fuqishëm dhe antena me fitim më të lartë.

Nuk keni nevojë të blini përshtatës shtesë për pajisje të tjera, dhe telefonat inteligjentë dhe tabletët do të lidhen pa asnjë problem.

Por kjo metodë ka edhe disa disavantazhe. Një ruter më i fuqishëm do të kushtojë 1.5-2 herë më shumë se një i rregullt. Pasi të keni instaluar një ruter të tillë, tashmë do të ndërhyni me fqinjët tuaj dhe do të ndërprisni Wi-Fi të tyre. Përveç kësaj, rrezatimi i tepërt në brezin 2.4 GHz nuk është i mirë për shëndetin.

Vendosja e pikës së hyrjes

Opsioni më i arsyeshëm dhe i saktë do të ishte instalimi i një pike aksesi shtesë, të cilat janë si në brezin 5 GHz ashtu edhe në atë të vjetër të mirë 2.4 GHz. Kjo metodë ka një numër avantazhesh të rëndësishme.

Një pikë aksesi zakonisht kushton më pak se një ruter i ngjashëm në të njëjtin gamë frekuence dhe është projektuar posaçërisht për të transmetuar një sinjal, ndërkohë që jo të gjithë ruterat janë në gjendje të punojnë në modalitetin e urës.

Në një shtëpi ose apartament të madh, mund të instalohen disa pika aksesi shtesë, të cilat do të sigurojnë mbulim të mirë në të gjithë dhomën. Zakonisht ato janë të vogla dhe mund të varen kudo - në mur, tavan ose thjesht të vendosen në komodinë.

Pika e hyrjes është mjaft kompakte, nuk kërkon vendosjen e një kabllo informacioni, ka nevojë vetëm për një prizë afër ose një kabllo energjie të shtrirë veçmas, dhe disa thjesht mund të futen në një prizë.

Fuqia e pikës së hyrjes është e kufizuar nga vlerat standarde, ajo nuk do të ndërhyjë me fqinjët tuaj, do të ketë një ndikim negativ të panevojshëm në shëndetin tuaj dhe në të njëjtën kohë do të sigurojë një lidhje të besueshme të pajisjeve tuaja me internetin, pasi thjesht do të të jetë më afër tyre.

Mund të blini një pikë aksesi në çdo dyqan kompjuteri. Por, nëse jeni të interesuar për pajisje profesionale me cilësi të lartë për një hapësirë të madhe jetese ose zyrë në Ukrainë, ju rekomandojmë të shkoni në faqen e internetit http://www.technotrade.com.ua/catalog-654, gjithashtu mund të blini antena të ndara të fuqishme për zona të largëta ose zona rurale dhe një shumëllojshmëri e gjerë e pajisjeve të rrjetit.