Shkurtimisht: Nëse përdorni një model për të hyrë në telefon, atëherë 99% e kësaj mjafton që askush pa dijeninë tuaj të mos mund të aksesojë informacionin në telefon. Nëse të dhënat në telefon janë shumë të ndjeshme, atëherë duhet të përdoret enkriptimi i plotë i integruar i telefonit.

Sot, pothuajse të gjithë telefonat inteligjentë janë bërë bartës të të dhënave të rëndësishme personale ose të korporatave. Gjithashtu, përmes telefonit të pronarit, ju mund të përdorni lehtësisht llogaritë e tij, si Gmail, DropBox, FaceBook dhe madje edhe shërbimet e korporatave. Prandaj, në një shkallë ose në një tjetër, ia vlen të shqetësoheni për konfidencialitetin e këtyre të dhënave dhe të përdorni mjete speciale për të mbrojtur telefonin nga aksesi i paautorizuar në rast të vjedhjes ose humbjes së tij.

- Nga kush duhet t'i mbrojë të dhënat e telefonit tuaj.

- Mbrojtja e integruar e të dhënave në Android.

- Kriptimi i plotë i kujtesës së telefonit

- Rezultatet

Çfarë informacioni ruhet në telefon dhe pse duhet të mbrohet?

Një smartphone ose tablet shpesh vepron si një sekretar celular, duke e çliruar kokën e pronarit nga ruajtja e një sasie të madhe informacioni të rëndësishëm. Libri i telefonit përmban numrat e miqve, punonjësve, anëtarëve të familjes. Në një fletore, ata shpesh shkruajnë numrat e kartave të kreditit, kodet e aksesit në to, fjalëkalimet në rrjetet sociale, e-mail dhe sistemet e pagesave.

Lista e telefonatave të fundit është gjithashtu shumë e rëndësishme.

Humbja e telefonit tuaj mund të jetë një fatkeqësi e vërtetë. Ndonjëherë ato vidhen me qëllim për të depërtuar në jetën personale ose për të ndarë fitimin me pronarin.

Ndonjëherë ato nuk vidhen fare dhe përdoren për një kohë të shkurtër, pa u vënë re, por disa minuta janë mjaft të mjaftueshme që një përdorues sulmues me përvojë të zbulojë të gjitha detajet.

Humbja e informacionit konfidencial mund të kthehet në shkatërrim financiar, shkatërrim personal, në prishje familjare.

Do të doja të mos e kisha! - do të thotë ish-pronari. - Sa mirë që e kishe! - do të thotë sulmuesi.

Dhe kështu duhet të mbroni në telefonin tuaj:

- Llogaritë. Kjo përfshin, për shembull, aksesin në kutinë tuaj hyrëse të gmail. Nëse keni konfiguruar sinkronizimin me facebook, dropbox, twitter. Identifikimi dhe fjalëkalimet për këto sisteme ruhen në tekst të qartë në dosjen e profilit të telefonit /data/system/accounts.db.

- Historia e korrespondencës SMS dhe librit të telefonit përmbajnë gjithashtu informacione konfidenciale.

- Programi i shfletuesit të internetit. I gjithë profili i shfletuesit duhet të mbrohet. Dihet që shfletuesi i uebit (i integruar ose i palës së tretë) kujton të gjitha fjalëkalimet dhe hyrjet për ju. E gjithë kjo ruhet në formë të hapur në dosjen e profilit të programit në kujtesën e telefonit. Për më tepër, zakonisht vetë sajtet (duke përdorur cookie) ju kujtojnë dhe e lënë aksesin në llogari të hapur, edhe nëse nuk keni specifikuar të mbani mend fjalëkalimin.

Nëse përdorni sinkronizimin e një shfletuesi celular (Chrome, FireFox, Maxthon, etj.) me versionin desktop të shfletuesit për të transferuar faqeshënuesit dhe fjalëkalimet midis pajisjeve, atëherë mund të supozojmë se mund të përdorni të gjitha fjalëkalimet nga faqet e tjera nga telefoni juaj. - Kartë memorie. Nëse ruani skedarë konfidencialë në kartën e kujtesës ose shkarkoni dokumente nga Interneti. Në mënyrë tipike, karta e kujtesës ruan foto dhe video.

- Albumi fotografik.

Kush duhet t'i mbrojë të dhënat e telefonit nga:

- Nga një person i rastësishëm që gjen telefonin tuaj të humburl sepse nga vjedhja “aksidentale” e telefonit.

Nuk ka gjasa që të dhënat në telefon të kenë vlerë për pronarin e ri në këtë rast. Prandaj, edhe mbrojtja e thjeshtë me një çelës grafik do të sigurojë sigurinë e të dhënave. Me shumë mundësi, telefoni thjesht do të riformatohet për ripërdorim. - Nga sytë kureshtarë(bashkëpunëtorë / fëmijë / bashkëshorte), i cili mund të hyjë në telefon pa dijeninë tuaj, duke përfituar nga mungesa juaj. Mbrojtja e thjeshtë do t'i mbajë të dhënat tuaja të sigurta.

- Dhënia e aksesit me detyrim

Ndodh që detyroheni vullnetarisht të siguroni një telefon dhe të hapni akses në sistem (informacion). Për shembull, kur gruaja juaj, një zyrtar shtetëror ose një punonjës i qendrës së shërbimit ju kërkon të shikoni numrin tuaj të telefonit, ku e keni marrë telefonin për riparim. Në këtë rast, çdo mbrojtje është e padobishme. Edhe pse është e mundur, me ndihmën e programeve shtesë, për të fshehur faktin e pranisë së disa informacioneve: fshehni një pjesë të korrespondencës SMS, një pjesë të kontakteve, disa skedarë. - Nga vjedhja e synuar e telefonit tuaj.

Për shembull, dikush me të vërtetë donte të dinte se çfarë kishte në telefonin tuaj dhe bëri përpjekje për ta marrë atë.

Në këtë rast, vetëm kriptimi i plotë i telefonit dhe kartës SD ndihmon.

Mbrojtje të integruara të të dhënave në pajisjet Android .

1. Kyçja e ekranit me Model.

Kjo metodë është shumë efektive në rastin e parë dhe të dytë (mbrojtja nga humbja aksidentale e telefonit dhe mbrojtja nga sytë kureshtarë). Nëse ju humbni aksidentalisht telefonin tuaj ose e harroni atë në punë, atëherë askush nuk mund ta përdorë atë. Por nëse qëllimisht keni rënë në duart e gabuara për telefonin tuaj, atëherë nuk ka gjasa të kurseni. Hakerimi mund të ndodhë edhe në nivelin e harduerit.

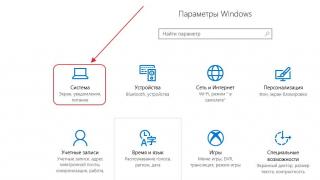

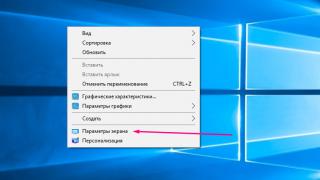

Ekrani mund të kyçet me një fjalëkalim, PIN dhe model. Mund të zgjidhni një metodë bllokimi duke ekzekutuar cilësimet dhe duke zgjedhur seksionin Siguria -> Bllokimi i ekranit.

Modeli - c Mënyra më e përshtatshme dhe në të njëjtën kohë e besueshme për të mbrojtur telefonin tuaj.

Asnje- mungesa e mbrojtjes,

Rrëshqitje- për të zhbllokuar, duhet të rrëshqisni gishtin nëpër ekran në një drejtim të caktuar.

Modeli- ky është çelësi grafik, duket diçka si kjo:

Ka dy mënyra për të përmirësuar sigurinë.

1. Rriteni fushën e hyrjes së tastit Pattern. Mund të ndryshojë nga 3x3 piksele në ekran në 6x6 (Android 4.2 gjendet në disa modele, në varësi të versionit Android dhe modelit të telefonit).

2. Fshihni shfaqjen e pikave dhe "rrugën" e modelit në ekranin e smartfonit, në mënyrë që të jetë e pamundur të shikosh çelësin.

3. Vendosni kyçjen automatike të ekranit pas 1 minutësh pasiviteti të telefonit.

Kujdes!!! Çfarë ndodh nëse harroni modelin tuaj:

- Numri i përpjekjeve të pasakta për të vizatuar një model është i kufizuar në 5 herë (në modele të ndryshme telefoni, numri i përpjekjeve mund të jetë deri në 10 herë).

- Pasi të keni provuar të gjitha përpjekjet tuaja, por ende nuk e keni vizatuar saktë tastin e modelit, telefoni është i kyçur për 30 sekonda. Pas kësaj, ka shumë të ngjarë që të keni disa përpjekje përsëri në varësi të modelit të telefonit tuaj dhe versionit Android.

- Më pas, telefoni kërkon hyrjen dhe fjalëkalimin e llogarisë suaj Gmail, e cila është e regjistruar në cilësimet e llogarive të telefonit.

Kjo metodë do të funksionojë vetëm nëse telefoni ose tableti juaj është i lidhur me internetin. Përndryshe bllokohet ose rindizet te cilësimet e prodhuesit.

Ndodh që telefoni të bjerë në duart e një fëmije - ai fillon të luajë, tërheq çelësin shumë herë dhe kjo çon në bllokimin e çelësit.

GJILPEREËshtë një fjalëkalim i përbërë nga disa numra.

Së fundi, Fjalëkalimi- mbrojtja më e besueshme, me aftësinë për të përdorur shkronja dhe numra. Nëse vendosni të përdorni një fjalëkalim, atëherë mund të aktivizoni opsionin e enkriptimit të telefonit.

Kriptimi i kujtesës së telefonit.

Ky funksion përfshihet në versionin 4.0 * dhe më të lartë të paketës Android. për tableta. Por kjo veçori mund të mos jetë e disponueshme në shumë telefona me kosto të ulët.

Kjo ju lejon të kriptoni kujtesën e brendshme të telefonit në mënyrë që të mund të aksesohet vetëm me një fjalëkalim ose kod PIN. Kriptimi ndihmon në mbrojtjen e informacionit në telefonin tuaj në këtë rast c

vjedhje në shënjestër. Sulmuesit nuk do të mund të kenë akses në të dhënat tuaja nga telefoni në asnjë mënyrë.

Një parakusht për përdorimin e enkriptimit është të vendosni një kyçje ekrani me një fjalëkalim.

Kjo metodë përdoret për të ruajtur të dhënat e përdoruesit të vendosura në kujtesën e telefonit, për shembull, librin e telefonit, cilësimet e shfletuesit, fjalëkalimet e përdorura në internet, fotot dhe videot që përdoruesi mori me kamerën dhe nuk i transferoi në kartën SD.

- Kriptimi i kartës SD është aktivizuar si një opsion i veçantë.

- Kriptimi i kujtesës mund të zgjasë deri në një orë në varësi të sasisë së memories në pajisjen tuaj. Telefoni nuk mund të përdoret gjatë enkriptimit.

Po sikur të harroni fjalëkalimin tuaj?

Rikuperimi i fjalëkalimit në këtë rast nuk ofrohet. Mund ta bëni telefonin ose tabletin tuaj një RESET të plotë, d.m.th. riinstaloni Android, por të dhënat e përdoruesit nga kujtesa e telefonit ose tabletit do të fshihen. Kështu, nëse një sulmues nuk e di fjalëkalimin për të zhbllokuar telefonin, ai nuk do të jetë në gjendje ta përdorë atë. Gjithashtu do të jetë e pamundur të shihni të dhëna nga memoria e telefonit duke përdorur programe të tjera duke e lidhur telefonin me një kompjuter, sepse e gjithë memoria e brendshme është e koduar. Mënyra e vetme për ta bërë telefonin të funksionojë sërish është ta riformatoni atë.

Kujdes, funksioni i kriptimit të plotë është i pranishëm vetëm duke filluar nga Android OS 4.0 - 4.1 dhe thjesht mund të mungojë në disa modele telefoni. Më shpesh gjenden në telefonat nga Samsung, HTC, LG, Sony. Disa modele kineze gjithashtu kanë funksion të kriptimit. Në disa telefona, ky funksion ndodhet në seksionin "Memoria".

Të metat:

- Do të duhet të vendosni vazhdimisht një fjalëkalim mjaft kompleks (6-10 karaktere), edhe nëse thjesht dëshironi të telefononi. Edhe pse është e mundur të vendosni një interval të gjatë kohor (30 minuta) gjatë së cilës fjalëkalimi nuk do të kërkohet kur ekrani i telefonit të jetë i ndezur. Në disa modele telefoni, gjatësia minimale e fjalëkalimit mund të jetë 3 karaktere ose më shumë.

- Në disa modele telefoni, nuk është e mundur të çaktivizoni enkriptimin nëse dëshironi të hiqni dorë nga futja e fjalëkalimit tuaj përgjithmonë. Kriptimi çaktivizohet vetëm duke e rikthyer telefonin në cilësimet e fabrikës dhe duke fshirë të gjitha të dhënat.

Kriptimi i jashtëm i kartës SD

Veçoria përfshihet në paketën standarde Android 4.1.1 për tabletët. Mungon në shumë ndërtime buxhetore.

Funksioni siguron mbrojtje të besueshme të të dhënave në një kartë SD të jashtme. Këtu mund të ruhen fotografi personale, skedarë teksti me informacion komercial dhe personal.

Ju lejon të kriptoni skedarët në kartën SD pa ndryshuar emrat e tyre, strukturën e skedarit, duke ruajtur pamjen paraprake të skedarëve grafikë (ikona). Funksioni kërkon vendosjen e një fjalëkalimi të kyçjes në një ekran me gjatësi të paktën 6 karaktere.

Është e mundur të anuloni enkriptimin. Kur fjalëkalimi ndryshohet, ai rikriptohet automatikisht.

Nëse përdoruesi ka humbur kartën e kujtesës, skedarët e koduar nuk mund të lexohen përmes lexuesit të kartave. Nëse e vendosni në një tablet tjetër me një fjalëkalim tjetër, atëherë të dhënat e koduara gjithashtu nuk mund të lexohen.

Karakteristikat e tjera të kriptimit:

- Kriptimi transparent. Nëse karta futet në tablet dhe përdoruesi ka zhbllokuar ekranin me një fjalëkalim, çdo aplikacion i sheh skedarët në formë të deshifruar.

- Nëse e lidhni tabletin me një kompjuter nëpërmjet një kablloje USB, skedarët e enkriptuar mund të lexohen edhe në kompjuter duke e zhbllokuar fillimisht kartën nga ekrani i pajisjes celulare.

- Nëse shkruani ndonjë skedar tjetër të pakriptuar në kartë përmes lexuesit të kartave, ato gjithashtu do të kodohen pasi karta të futet në tablet.

- Nëse keni një kartë të koduar, nuk mund ta anuloni fjalëkalimin e kyçjes.

- Të dhënat janë të koduara në nivelin e skedarit (emrat e skedarëve janë të dukshëm, por përmbajtja e skedarit është e koduar).

Disavantazhet e programit:O Mungesa në shumicën e asambleve Android.

Duhet theksuar se siguria më e mirë e të dhënave është një kopje e plotë e tyre në kompjuterin tuaj Një smartphone është një pajisje mjaft e brishtë me përmasa të vogla, që do të thotë se ekziston gjithmonë mundësia e prishjes ose humbjes së tij.

Përmirësimi i përdorshmërisë së një smartphone të sigurt

Kriptimi i plotë i telefonit tuaj ofron nivelin më të fortë të mbrojtjes, por futja e vazhdueshme e një fjalëkalimi 6-shifror e bën të vështirë përdorimin e tij. Por ka një zgjidhje.

Në sistemin Android që nga versioni 4.2 *, është e mundur të sillni disa aplikacione \ miniaplikacione në ekranin e kyçjes, dhe kështu mund të kryeni veprime të thjeshta pa e shkyçur përgjithmonë telefonin (pa futur një fjalëkalim 6-shifror).

Rezultatet:

- Veçoritë e integruara dhe falas për të mbrojtur telefonin tuaj janë shumë të besueshme. Ata janë në gjendje të mbrojnë kontaktet e përdoruesit, korrespondencën dhe thirrjet e tij, llogaritë në programe dhe rrjete të ndryshme, si dhe skedarë dhe dosje të vendosura si në kujtesën e telefonit ashtu edhe në një kartë SD të lëvizshme nga sytë kureshtarë.

- Përpara se të blini një telefon, duhet të siguroheni se si funksionon mbrojtja e kërkuar në këtë model të veçantë telefoni: kërkesa për të përdorur një kod PIN ose fjalëkalim shumë kompleks në ekranin e kyçjes (Çelësi i modelit nuk është i përshtatshëm), pakthyeshmëria e enkriptimit memoria e brendshme e telefonit, dmth mënyra e vetme për të fikur enkriptimin është të rivendosni plotësisht telefonin tuaj.

- E rëndësishme! Sigurohuni që në rast se keni harruar fjalëkalimin ose modelin tuaj, mund të rivendosni aksesin në telefon ose mund të rivendosni lehtësisht cilësimet dhe informacionin e telefonit në rast se duhet të bëni një rivendosje të vështirë (rivendosni telefonin në cilësimet e fabrikës me humbjen e të gjitha të dhëna).

- Është e nevojshme vetëm të ruani një kopje rezervë të të dhënave konfidenciale në kompjuterin tuaj, në një DVD ose në renë kompjuterike.

Mjetet e kriptimit të të dhënave kanë ekzistuar për një kohë të gjatë, por të gjitha ato janë ose shumë të shtrenjta ose kërkojnë njohuri të gjera të kriptimit nga përdoruesit. Një grup avokatësh të softuerit pa pagesë dhe me burim të hapur të njohur si Open Whisper Systems shpresojnë ta korrigjojnë këtë padrejtësi me një aplikacion të ri Signal.

Signal thuhet se është aplikacioni i parë iOS i krijuar për të ofruar një mënyrë të thjeshtë dhe efikase për të enkriptuar thirrjet falas.

Duhet të theksohet se Open Whisper Systems ka grumbulluar përvojë të konsiderueshme në këtë fushë. Open Whisper Systems është i njohur për shumë përdorues si zhvilluesi i aplikacioneve Android RedPhone dhe TextSecure për enkriptimin e thirrjeve dhe mesazheve, përkatësisht. Dhe tani ata kanë vendosur të provojnë veten në ekosistemin iOS.

Sinjali përdor protokollin kriptografik të mirë-provuar ZRTP dhe AES 128-bit për të enkriptuar bisedat telefonike. Teorikisht, kjo mbrojtje është më se e mjaftueshme për t'i rezistuar të gjitha sulmeve të njohura sot, të orkestruara nga kushdo, nga crack kiddies deri te NSA.

Edhe pse Signal përdor kriptim nga fundi në fund, vetë biseda duket e njohur. Aplikacioni përdor numrin e telefonit të përdoruesit për të punuar, nuk kërkohen identifikues shtesë. Në thelb, Sinjali është një sistem VoIP. Aplikacioni lejon organizimin e një kanali komunikimi zanor të koduar ndërmjet përdoruesve fundorë përmes rrjeteve IP, prandaj nuk përdor rrjetet celulare dhe minutat e ofruara brenda planit tarifor, por mbështetet në një lidhje celulare ose rrjete Wi-Fi.

Treguesi i vetëm që një bisedë telefonike midis dy përdoruesve të Sinjalit është e koduar dhe e imunizuar ndaj sulmeve nga njeriu në mes është një palë fjalësh të krijuara rastësisht të shkëmbyera ndërmjet palëve. Përdoruesi duhet t'i thotë këto fjalë me zë të lartë bashkëbiseduesit të tij në skajin tjetër të rreshtit për vërtetim.

Teknologjia pas shërbimit të telefonisë Signal IP nuk është e re. Ekspertja e njohur e sigurisë kompjuterike dhe bashkëthemeluesja e Open Whisper Systems Moxie Marlinspike sfidoi mungesën e kriptimit në telefonat inteligjentë 4 vjet më parë me sistemin e lartpërmendur Redphone VoIP për Android.

RedPhone, si Signal, përdor protokollin ZRTP, një nga zhvilluesit e të cilit është Philip Zimmerman, krijuesi i softuerit të kriptimit të kultit PGP. Z. Zimmerman zhvilloi gjithashtu zbatimin e tij ZRTP për startup-in e tij Silent Circle (përshëndetje), i cili shet softuer për enkriptimin e thirrjeve dhe mesazheve për iPhone dhe Android. Megjithatë, ndryshe nga Open Whisper Systems, klientët e Silent Circles janë kryesisht përdorues të korporatave që transferojnë çdo muaj 20 dollarë tek kompanitë për përdorimin e softuerit të pronarit Silent Circles. Një përfitim tjetër i zgjidhjes Open Whisper Systems është se përdoruesit e Signal mund të bëjnë thirrje të sigurta me përdoruesit e Redphone. Të gjithë miqtë që përdorin Redphone shfaqen në listën e kontakteve të përdoruesit të Signal.

Vlen të përmendet se Signal përfiton jo vetëm nga baza e të dhënave ekzistuese e përdoruesve Redphone, por edhe nga infrastruktura fizike e Redphone - një rrjet serverësh në të gjithë botën për drejtimin e thirrjeve lokale për të reduktuar vonesën. Për të qetësuar përdoruesit, ekipi i zhvillimit deklaroi se Signal nuk lë metadata, nuk ruhen regjistrat e thirrjeve në serverët e kompanisë. I gjithë kriptimi bëhet në nivel lokal, në vetë smartphone.

Signal ofron të njëjtat shërbime si Silent Circle, por plotësisht pa pagesë, duke e bërë atë aplikacionin e parë falas të enkriptimit të thirrjeve iOS në llojin e tij. Vlen gjithashtu të përmendet edhe një herë se Signal është me burim të hapur. Kodi burimor i Signal iOS publikohet në Github. Aplikacioni është ende në zhvillim dhe kompania fton të gjithë të interesuarit ta testojnë atë për besueshmëri. Gjithashtu raportohet se këtë verë, në aplikacion mund të shfaqet mbështetje për enkriptimin e mesazheve.

Në vend që të bëhej komercial, Open Whisper Systems zgjodhi të qëndronte i pavarur dhe të financohej nga donacione dhe grante qeveritare. Vlen të theksohet se rrjeti i njohur anonim Tor dhe mesazheri i sigurt Cryptocat financohen gjithashtu në kuadër të programeve speciale të qeverisë amerikane.

Ashtu si çdo softuer i ri me enkriptim, Signal ende nuk është testuar për morrat, kështu që mos u mbështetni tërësisht tek aplikacioni derisa të rishikohet tërësisht nga një sërë ekspertësh të pavarur të sigurisë. Moxie Marlinspike pranon se ka gjithmonë kërcënime të padukshme, të tilla si dobësitë në softuerin e iPhone, që do t'u jepte sulmuesve mundësinë për të përgjuar bisedat.

Aplikacioni Signal mund të shkarkohet pa pagesë nga dyqani i aplikacioneve

--------

Kriptimi i bisedave në celular: si të mbroheni nga përgjimet

Siç tregon praktika, nuk është vetëm kompjuteri i "të dyshuarit" që mund të hakerohet - mbrojtja kripto e rrjeteve celulare GSM gjithashtu nuk ndihmon për të mbrojtur 100% komunikimet tuaja nga përgjimi dhe përgjimi (megjithëse është shumë më e vështirë të bëni këtë). Si të mbroni informacionin konfidencial nga sytë dhe veshët kureshtarë?

Ju mund të shikoni mesazhet me tekst dhe postën e dërguar, të regjistroni biseda në disa mënyra krejtësisht të ndryshme, le të shohim ato kryesore. E para dhe më e zakonshme prej tyre është një “bug” në ambientet e abonentit. Pajisjet e kërkuara mund të gjenden në internet me kërkesën përkatëse në Yandex. Çuditërisht, çdokush mund të blejë një defekt. Një pajisje me një kartë SIM të integruar do të lejojë dëgjimin e kopjeve të "viktimës" gjatë bisedave telefonike në dhomën ku është instaluar. Siç e kuptoni vetë, është e pamundur të mbroheni me ndonjë softuer nga një "hakim" i tillë - gjithçka që mbetet është të ndizni paranojën dhe të kërkoni ambientet ose edhe të dilni në rrugë përpara një telefonate të rëndësishme.

Një metodë shumë e popullarizuar e spiunazhit është i ashtuquajturi "Kali i Trojës" - një smartphone i paraqitur "viktimës" me një "derë të pasme" të hapur. Telefonat inteligjentë modernë ofrojnë një shumëllojshmëri mjetesh për regjistrimin e të gjitha bisedave dhe mesazheve me tekst. Në të njëjtën kohë, spyware maskohet lehtësisht në sistem - një përdorues i papërvojë vështirë se do të jetë në gjendje të njohë menjëherë se ai po përgjohet. Apple iPhone është bërë një gjetje e vërtetë për "operacione" të tilla - pajisja ju lejon të regjistroni gjithçka që ndodh dhe të shkarkoni arkivin nga distanca përmes shërbimeve të integruara. Një dhuratë nga perëndia për një spiun industrial. Përndryshe, hakerët mund të kapin telefonin tuaj celular të preferuar dhe të instalojnë fshehurazi spyware në të. Prandaj këshilla: mos u besoni “dhuratave” të tilla miqësore dhe mos e lini telefonin në një vend të dukshëm nëse makina juaj është një Mercedes-Benz i modelit të fundit dhe një sekretare e bukur është ulur në dhomën e pritjes.

Pastaj ka metoda shumë më të sofistikuara të përgjimit, të cilat janë të arritshme vetëm nëse bisedat tuaja konfidenciale kushtojnë shumë para. Bëhet fjalë për stacione të specializuara celulare me antena dhe kompjuterë, siç është GSM Passive Cellular Interceptor. Ata skanojnë brezat e frekuencës në të cilat funksionojnë telefonat celularë, përgjojnë bisedën dhe e deshifrojnë atë. Pajisje të tilla nuk tërheqin vëmendjen e operatorëve celularë ose të pajtimtarit që përgjohet. Nga minuset - një çmim shumë i lartë dhe nevoja për të qenë në një distancë prej jo më shumë se tre metra nga pajtimtari që dëgjohet. Përndryshe, pajisja nuk do të jetë në gjendje të përgjojë saktë frekuencën e dëshiruar.

Më në fund, punonjësit e organeve shtetërore mund të dëgjojnë bisedat tuaja me lejen e prokurorit/gjykatës - veçanërisht për operacione të tilla ekziston SORM (Sistemi i mjeteve teknike për sigurimin e funksioneve të masave operative-kërkimore). Këtu gjithçka kryhet sipas ligjit - një gjykatë ose një zyrtar i rangut të lartë lëshon leje për të kufizuar sekretin e komunikimit të një pajtimtari të dyshuar për veprime të paligjshme. Ekziston vetëm një mënyrë për të mbrojtur veten nga kjo lloj ndërhyrjeje në privatësinë tuaj - të mos shkelni ligjin. Në një rast tjetër, autoritetet do të gjejnë se si të ndikojnë në veprimet tuaja, mund të jeni të sigurt.

Përndryshe, sulmuesit mund të gjejnë një punonjës joserioz të kompanisë së operatorit dhe ta paguajnë atë për të dëgjuar bisedat tashmë të deshifruara përmes çelësave. Programet e enkriptimit të thirrjeve telefonike mund të mbrojnë kundër përgjuesve të tillë celularë. Për të përdorur softuerin e kriptimit, ju nevojitet një smartphone modern dhe sa më i fuqishëm të jetë, aq më mirë - kriptimi në kohë reale duke përdorur çelësa të gjatë merr shumë burime të sistemit, kështu që pajisja do të duhet të punojë nën ngarkesë të shtuar. Kuptohet, telefonat celularë të zakonshëm me programe të bazuara në Java nuk do të përballojnë rrjedhën intensive të llogaritjeve.

CELLCRIPT

Lista e mjeteve softuerike hapet nga një prej ransomware-ve më të njohur të quajtur Cellcrypt Mobile, me origjinë nga Britania. Programi me një ndërfaqe të këndshme duhet të instalohet në të dy telefonat në të cilët do të flisni. Në këtë rast, shkëmbimi i të dhënave të koduara bëhet përmes kanalit CSD, domethënë ju telefononi, si të thuash, nga një modem në një modem. Për më tepër, softueri funksionon me sukses përmes një lidhjeje të të dhënave të paketës (GPRS, EDGE, UMTS, HSDPA, EV-DO), si dhe përmes Wi-Fi - megjithatë, në këto raste do të duhet të paguani jo për kohën, por për trafiku.

Për të kriptuar sinjalin, Cellcrypt përdor algoritmin AES me një çelës 256-bit dhe kontrolle të përshtatshme të integritetit. Zhvilluesi premton komunikim zanor shumë të besueshëm dhe të qartë pa ndërhyrje dhe humbje të fragmenteve - edhe ushtria mund të përdorë Cellcrypt Mobile. Programi ka kaluar teste për pajtueshmërinë me rrjetet celulare, ka marrë certifikimin e sigurisë FIPS 140-2 në Shtetet e Bashkuara dhe është i disponueshëm për pronarët e telefonave inteligjentë me bazë Nokia Symbian dhe telefonave celularë të avancuar të kompanisë kanadeze RIM Blackberry.

Si një shtesë e këndshme, versioni më i fundit i Cellcrypt Mobile ka mësuar se si të kryeni telefonata të sigurta nëpërmjet satelitëve duke përdorur të njëjtat telefona inteligjentë Nokia dhe BlackBerry. Gjithçka që nevojitet për një telefonatë të tillë është një terminal me brez të gjerë me lidhje satelitore. Abonenti do të mund të marrë një telefonatë nga sateliti në celularin e tij me aplikacionin e parainstaluar Cellcrypt. Çmimi i emetimit është 500 £.

SIGURIMI

Softueri mjaft i shtrenjtë SecureGSM është krijuar për t'u çiftuar me telefonat celularë që përdorin sistemin operativ Microsoft Windows Mobile - portofoli i zhvilluesve përfshin versione për pajisjet me prekje dhe ekrane konvencionale.

Programi ju lejon të bëni biseda telefonike konfidenciale dhe të dërgoni mesazhe me tekst të koduar përmes kanalit të të dhënave CSD në rrjetet celulare, duke siguruar mbrojtje efektive të dyanshme kundër përgjimit dhe përgjimit të mesazheve. Mund të shikoni listën e telefonave inteligjentë të mbështetur në faqen e internetit të zhvilluesve.

SecureGSM përdor një shifër të besueshme 256-bit të bazuar në tre algoritme njëherësh - AES, Two sh, Serpent. Asnjë nga këto algoritme nuk është aktualisht i deshifrueshëm. Çelësat privatë dhe publikë gjenerohen vetëm për një seancë të transmetimit të mesazhit dhe shkatërrohen pas përfundimit të komunikimit. Nga ana e telefonuesit kryhen procedura verifikimi për të garantuar sigurinë dhe pandryshueshmërinë e informacionit të transmetuar. Në komunitetin e kriptove, masa të tilla mbrojtëse quhen "paranojake", ndërsa zhvilluesi premton cilësi ideale të zërit.

SecureGSM do të kushtojë 600-850 dollarë, ata që dëshirojnë mund të blejnë një pajisje me softuer të instaluar tashmë për 1600-1800 dollarë (HTC Touch II, HTC S730 dhe të tjerë).

KRIPTOGJIK

Softueri kriptogjik është një klasë e mjeteve të kriptimit me kosto të ulët. Një mjet për telefonat inteligjentë Nokia i bazuar në sistemin operativ Symbian (Edicioni i 3-të, i 5-të) kushton vetëm 100 €.

Aplikacioni integrohet fort me sistemin operativ të smartfonëve, ju lejon të bëni thirrje të koduara mirë midis dy telefonave celularë (po, do të duhet të instaloni Cryptogic në të dy). Algoritmi AES me një çelës 256-bit përdoret për të kriptuar zërin dhe DES përdoret për të transferuar të dhëna sekrete. Do të duhen vite për të thyer metodat e zgjedhura të enkriptimit, përveç nëse, sigurisht, superkompjuteri multimilion dollarësh IBM Roadrunner është pranë. Me fjalë të tjera, është pothuajse e pamundur të prishësh algoritmin. Aftësia për të punuar duke përdorur protokollin HSCSD ofron cilësinë më të mirë të zërit për thirrjet e koduara. Vërtetë, zakonisht nuk mbështetet në rrjetet tona. Nga minuset - programi nuk mbështet kriptimin e mesazheve me tekst, por me një çmim të tillë dhe të tillë ...

5 PRO SOFTWARE ZË I SIGURT

Ju mund të zgjidhni një program për enkriptim sipas dëshirës tuaj - produkte të shumta janë të disponueshme brenda disa klikimeve të miut. Por çfarë ofrojnë vetë prodhuesit e telefonave celularë? Nokia rekomandon enkriptimin e bisedave duke përdorur aplikacionin Secure Voice nga zhvilluesit gjermano-ukrainas 5Pro Software.

Programi për telefonat inteligjentë i bazuar në Symbian 3rd Edition përmban një metodë kriptimi krejtësisht paranojake duke përdorur dy algoritme njëherësh me çelësa tepër të gjatë - 2048 ose 1024-bit RSA dhe 256-bit AES (ose ARC4). Sigurisht që nuk do të jetë e mundur të çahet një rrjedhë kaq e koduar mirë. Përpara fillimit të lidhjes, dy telefona celularë me Secure Voice të parainstaluar shkëmbejnë çelësa të krijuar rastësisht; në procesin e komunikimit, çelësat ndërrohen më shumë se një herë.

Ndërfaqja e lehtë për t'u kuptuar e aplikacionit ju lejon të telefononi numrat me dorë ose të bëni një telefonatë të sigurt te një kontakt nga libri i adresave. Audienca kryesore e Secure Voice janë organizatat qeveritare, bankierët, biznesmenët. Çmimi i licencës varet nga numri i kopjeve të porositura, zhvilluesit raportojnë vetë çmimin.

Vini re se një version i ngjashëm i Secure Voice është i disponueshëm për pronarët e telefonave celularë BlackBerry.

FONEKRIPT

Njihuni me programin më të fuqishëm të enkriptimit për telefonat Apple iPhone (zhvilluesit kanë ofruar mbështetje për iPhone 3G dhe 3GS) - PhoneCrypt. Për më tepër, aplikacioni funksionon me telefona inteligjentë të bazuar në Microsoft Windows Mobile 6.1.

Kur telefononi numrin e një pajtimtari, PhoneCrypt kryen automatikisht një shkëmbim 4096-bit të një çelësi sekret midis dy telefonave, menjëherë pas kësaj krijohet një çelës 256-bit. Gjatë punës, përdoren algoritme të fuqishme AES dhe Diffie-Hellmann. Përgatitja e veprimeve zgjat vetëm 5 sekonda. Pas përfundimit të bisedës, çelësi i përdorur fshihet. Në të njëjtën kohë, funksionet speciale të kontrollit ju lejojnë të përcaktoni nëse një spiun po përpiqet të ndërhyjë midis dy abonentëve - një shkallë tjetër mbrojtjeje, kjo është gjithmonë e bukur. I gjithë informacioni, si në aplikacionet e tjera, transmetohet përmes kanalit të të dhënave CSD.

Softueri përballon me sukses kriptimin e mesazheve me tekst dhe madje edhe zonat e kujtesës - të gjitha emailet, dokumentet do të ruhen në formë të koduar (funksioni i fundit është i disponueshëm për pajisjet e bazuara në Windows Mobile). PhoneCrypt nuk kërkon fuqi të lartë për të funksionuar - një procesor prej 150 MHz ose më shumë është i mjaftueshëm. Softueri PhoneCrypt kushton 350 dollarë.

LOCK E ARTË

Aplikacioni izraelit Gold LockAES me çelës 256-bit, Diffie-Hellman dhe RSA. Të gjithë çelësat e nevojshëm për t'u lidhur me një pajisje tjetër gjenerohen menjëherë dhe fshihen pas përfundimit të seancës.

Zhvilluesit lëshojnë dy versione të programit menjëherë - Gold Lock GSM dhe Gold Lock 3G. I pari është i pajtueshëm me telefonat inteligjentë Nokia të bazuar në Symbian 3rd Edition dhe funksionon përmes kanalit të të dhënave të rrjeteve GSM (CSD). Në rast të përdorimit të Gold Lock GSM, kostoja e thirrjeve nuk do të ndryshojë nga kostoja e telefonatave të rregullta. Versioni i dytë është një modifikim shumë më i avancuar me mbështetje për një gamë të gjerë të telefonave inteligjentë Nokia (përfshirë modelet e ekranit me prekje), BlackBerry (OIS 4.6+), iPhone dhe madje edhe desktopë dhe laptopë. Programi komunikon me pajtimtarët përmes çdo kanali komunikimi të disponueshëm - Wi-Fi, 3G, GPRS, EDGE, UMTS, CDMA, do të duhet të paguani për trafikun e Internetit. Zhvilluesi pretendon se konsumi i trafikut është 250 Kb në minutë. Programi gjithashtu kodon me sukses mesazhet me tekst dhe madje edhe skedarët e transmetuar.

Kostoja e Gold Lock është e specifikuar për çdo rast në faqen e internetit të zhvilluesit.

COMPUMATICA GSM

Një tjetër mjet për enkriptimin e bisedave celulare, mesazheve me tekst dhe email-eve ofrohet nga zhvilluesi gjerman Compumatica. Compumatica GSM është një projekt shumë i ri, por shumë ambicioz. Për të filluar, zhvilluesit premtojnë përputhshmëri fleksibël me çdo sistem operativ celular, por ata nuk zbuluan detaje. Duke gjykuar nga fotografia në faqen e internetit të kompanisë, mjeti është i disponueshëm të paktën për Windows Mobile dhe telefonat celularë të zakonshëm, si Motorola RAZR i veshur mirë - kjo jep arsye për të besuar se Compumatica GSM bazohet në teknologjitë Java. Por a nuk do të kenë telefonat e rinj fuqi të mjaftueshme për funksionimin adekuat të mekanizmave të enkriptimit?

Compumatica GSM përdor algoritmin AES me një çelës 256-bit për të enkriptuar bisedat; kur krijoni një çelës identifikimi, përdoret protokolli 4096-bit Diffie-Hellman. Ata thonë se thirrjet e koduara mund të bëhen pa transferuar çelësin e përbashkët në pajisjen e dytë. Besueshmëria e lidhjes në këtë rast, me sa duket, do të jetë më e ulët. Sigurisht, zhvilluesit garantojnë sigurinë edhe pa përdorimin e njëkohshëm të tre algoritmeve të ndryshme. Programi monitoron mungesën e dëgjuesve të palëve të treta në kanalin e komunikimit - në këtë rast, Compumatica GSM nuk do t'ju lejojë t'i tregoni ndonjë të dhënë shumë të rëndësishme një të huaji.

KRIPIMI I SMS-ve

Për ata që nuk kanë nevojë të enkriptojnë bisedat, por dëshirojnë të mbrojnë SMS-të e çmuara nga sytë kureshtarë, ka klientë të thjeshtë për enkriptimin e mesazheve. Merrni SafeTxT, për shembull, është një aplikacion falas për telefonat inteligjentë Symbian. Funksionaliteti i programit ju lejon të dërgoni dhe merrni SMS të koduar, të kriptoni një libër me kontakte dhe të dhëna personale. Të gjitha të dhënat do të jenë të disponueshme vetëm pasi të keni futur fjalëkalimin.

Për kriptim, përdoren algoritme të avancuara AES dhe RC4 (zhvilluesit i quajnë "algoritme të nivelit të ushtrisë"). Si një shtesë e bukur, programi ju lejon të fshini të gjitha të dhënat e ruajtura në smartphone tuaj nga distanca.

Një tjetër program i lehtë Java për kodimin e mesazheve me tekst është CryptoSMS. Ndryshe nga SafeTxT, ai siguron arkivimin e SMS-ve të dërguar në mënyrë që përdoruesi të mos duhet të paguajë për një mesazh me madhësi të dyfishtë (algoritmet e enkriptimit e fryjnë shumë madhësinë e skedarit).

Më në fund, programi SMS Salama plotësisht falas me burim të hapur ofron dërgimin e mesazheve me një fjalëkalim të njohur vetëm për dy abonentë. Përveç kësaj, programi kodon listën tuaj të kontakteve.

EPILOG

Siç mund ta kuptoni tashmë, profesionistë nga bota e algoritmeve të kriptimit kanë dalë dhe kanë zhvilluar shumë mjete për transmetimin e besueshëm të zërit, mesazheve me tekst, emaileve. Në të njëjtën kohë, shumë programe nuk kërkojnë pagesë për trafikun e Internetit, duke transferuar përmes kanalit të të dhënave të rrjeteve GSM.

Fatkeqësisht, ekziston një problem - legjislacioni i Federatës Ruse ndalon përdorimin e algoritmeve të kriptimit gjatë shkëmbimit të të dhënave zanore. Sipas ligjit "Për komunikimet", të gjithë operatorët celularë në territorin e Federatës Ruse duhet të sigurojnë akses në negociata për çdo pajtimtar në prani të vendimeve të duhura të prokurorit ose gjyqtarit. Prandaj, bisedat tuaja të pafajshme për vajzat dhe ankesat për vjehrrën tuaj në formë të koduar do të tërheqin menjëherë vëmendjen e oficerëve të sigurisë. Është e mundur që pas një kohe pativi të vijë për vizitë dhe njerëzit që e kanë lënë atë do të kërkojnë me mirësjellje që të mos përdorin kurrë programe për kodimin e komunikimeve zanore.

Të publikuara pothuajse çdo ditë, detaje të reja në lidhje me punën e programit të inteligjencës elektronike PRISM të Agjencisë Amerikane të Sigurisë Kombëtare (NBA) kanë shkaktuar një reagim mjaft të parashikueshëm në shoqëri.

Qytetarët e Shteteve të Bashkuara dhe vendeve të tjera filluan të interesohen masivisht për motorë të ndryshëm kërkimi alternativë, rrjete sociale dhe shërbime të tjera në internet që sigurojnë një nivel më të lartë të konfidencialitetit të komunikimit dhe anonimitetit të përdoruesve të tyre, dhe në veçanti enkriptimin.

Dhe duke pasur parasysh faktin se si Apple ashtu edhe Google u dënuan për përfshirje në programin PRISM (të paktën për sa i përket mbledhjes së meta të dhënave nga operatorët Verizon Wireless), shumë përdorues celularë ishin në mëdyshje duke gjetur mënyra për të mbrojtur telefonat inteligjentë dhe tabletët e tyre nga vëmendja e panevojshme e shërbime speciale, dhe thjesht nga sytë kureshtarë.

Sigurisht, gjithçka është mjaft e ndërlikuar: kalimi në një faqe tjetër interneti, rinegocimi i një kontrate me një ofrues tjetër dhe blerja e një pajisjeje të re celulare nuk janë masat që ju lejojnë të fshiheni nga PRISM.

Për të mbrojtur informacionin tuaj personal, le të themi, në nivel familjar, ekspertët rekomandojnë përdorimin e enkriptimit të shpejtë të të dhënave në telefonat inteligjentë dhe tabletët.

Kjo metodë do të thotë që para se të dërgohen, të dhënat fillimisht kodohen në pajisjen dalëse dhe pasi dërgohen, deshifrohen në pajisjen marrëse. Kjo tingëllon pak spiun. Por në praktikë, kriptimi operacional duket më pak misterioz, funksionon me mjaft efikasitet dhe duket si aplikacione të zakonshme celulare që ju lejojnë të transferoni të dhëna duke anashkaluar serverët e kontrolluar nga PRISM.

Ka shumë produkte softuerësh që përdorin kriptim operacional, megjithëse nuk janë ndër më të njohurit. Këtu është një listë e vogël e aplikacioneve dhe shërbimeve celulare me të cilat smartfoni dhe/ose tableti juaj do të jenë në gjendje t'i rezistojnë shumë më me sukses si PRISM ashtu edhe sisteme të tjera po aq të pakëndshme gjurmimi nga mbledhja e të dhënave.

Kriptimi i bisedave telefonike

- RedPhone (për Android): Softuer falas me burim të hapur që mund të enkriptojë thirrjet telefonike. Sigurisht, RedPhone është efektiv vetëm kur instalohet në të dyja (ose të gjitha) pajisjet celulare që marrin pjesë në telefonatë. RedPhone punon përmes Wi-Fi ose Internetit celular, dhe jo përmes një lidhjeje telefonike, kështu që një operator celular nuk mund të aksesojë meta të dhënat e një bisede telefonike.

- Telefon i heshtur (për iOS dhe Android): Ofron një tarifë të caktuar mujore, megjithatë, ndryshe nga RedPhone, lejon thirrje ndër-platformë. Në Silent Phone, përdoruesi pajiset me një numër unik 10-shifror që mund të përdoret paralelisht me numrin e zakonshëm të kompanisë operatore. Për një tarifë shtesë, klientët e Silent Phone mund të përdorin numrat e tyre edhe për të telefonuar abonentë të palëve të treta, megjithatë, në këtë rast, kriptimi i bisedës do të jetë njëkahëshe.

- ChatSecure (për iOS) kodon të dhënat e transmetuara nga pjesëmarrësit në bisedë, punon me Google Chat dhe Jabber (* mund të shkarkoni Jabber ), mund të përdoret gjithashtu për transferimin e të dhënave ndër-platformë.

- TextSecure (për Android) i zhvilluar nga autorët e RedPhone dhe mund të përdoret si zëvendësim për aplikacionin standard Android për dërgimin e mesazheve SMS / MMS. Për të mbrojtur të dhënat, TextSecure duhet të instalohet gjithashtu në të gjitha pajisjet celulare që marrin pjesë në korrespondencë. Vlen gjithashtu të përmendet se në formën e tij aktuale, TextSecure lejon operatorët celularë të marrin meta të dhënat e bisedave, por zhvilluesit premtojnë ta zgjidhin këtë problem në versionin tjetër të aplikacionit.

- Ekboo (për BlackBerry) është një shtesë për enkriptim BlackBerry BBM me një veçori të veçantë TextBomb që ju lejon të dërgoni mesazhe me tekst që fshihen automatikisht pas një kohe të caktuar nga përdoruesi.

Enkriptoni të dhënat celulare

- Orweb (për Android) - programi u krijua nga specialistët e Projektit Guardian dhe u rekomandua për përdorim nga Fondacioni Electronic Frontier. Orweb është një shfletues uebi që përdor softuerin falas Tor për të anashkaluar kufizimet e rrjetit dhe për të enkriptuar aktivitetin e rrjetit të një përdoruesi. Me fjalë të tjera, Orweb ju lejon të fshehni se cila pajisje përdoret për të shfletuar në internet, për të kontrolluar skedarët e skedarëve dhe për të bllokuar Flash-in. Përveç kësaj, Orweb nuk ruan asnjë histori shfletimi. Për punë më efikase me Orweb, zhvilluesit e tij këshillojnë përdorimin Orbot .

- Shfletuesi i qepës (për iOS): Për vetëm 1 dollarë, një përdoruesi iOS i jepet akses në rrjetin Tor, si dhe aftësia për të fshehur adresën e tij IP dhe aktivitetin në ueb.

Kriptimi i mesazheve të emailit

- E mbyllur (për iOS, Android dhe OS të tjera) mund të shkarkohet dhe instalohet si një aplikacion i rregullt në çdo pajisje iOS ose Android, ku do të funksionojë si një shtojcë në një shfletues standard të internetit. Enlocked ju lejon të dërgoni dhe merrni email të koduar në Gmail, Yahoo, AOL dhe Outlook. Enlocked shpërndahet pa pagesë, kushti i vetëm për përdorimin e programit është që ai duhet të instalohet në pajisjet celulare të të gjithë pjesëmarrësve në korrespondencë.

Për projektligjin, i cili supozohej të ndalonte përdorimin e pajisjeve celulare të pacertifikuara nga zyrtarët, pasi, sipas autorit të projektligjit, ato përbëjnë një kërcënim për sigurinë kombëtare. Ende do! Nëse shërbimet speciale amerikane do ta merrnin vesh se për çfarë po flasin deputetët tanë, atëherë do ta kuptonin se nuk do ta mposhtin kurrë vendin tonë! Në fund të fundit, nëse ne zhvillohemi disi me të tilla të zgjedhur, atëherë çfarë do të bëhet me ne nëse njerëz adekuat vijnë në Dumën e Shtetit? ..

Herën e fundit kam shqyrtuar alternativa të ndryshme për deputetët e zakonshëm të iPhone, por të gjithë kanë një gjë të përbashkët - duhet të hiqni dorë nga telefoni juaj i zakonshëm dhe të kaloni në një pajisje të re ose të mbani një të dytë me vete, veçanërisht për negociata konfidenciale. i përshtatshëm? Sigurisht që jo. Prandaj, jam në fund të shënimit të fundit dhe sugjerova që askush vullnetarisht të mos hiqte dorë nga Vertu dhe iPhone. Dhe këtu një ditë tjetër, gazetarët më bënë një pyetje - a kam dëgjuar për kufjet ruse për pajisjet celulare që kodojnë trafikun zanor duke filluar menjëherë nga kufjet? .. Nuk e dëgjova, por fillova të gërmoj. Në fakt, rezultatet e shkurtra të gërmimit tim (nuk ka pretendim për plotësinë).

Pra, nëse hedhim poshtë mundësinë e sigurimit të privatësisë në vetë telefonin (shumë varësi nga versioni i sistemit operativ celular dhe platforma) dhe përdorimi i një aparati telefonik të posaçëm (i papërshtatshëm), atëherë kemi dy mundësi të tëra për zgjidhjen e problemit:

- enkriptoni në vetë kufjet

- encrypt në një "shtresë", një kripto-modul i ndërmjetëm midis kufjeve dhe telefonit.

Gazetarët më treguan gjithashtu për opsionin e parë, duke përmendur Ruselectronics, e cila duhet të vërshojë tregun rus me kufje të specializuara me enkriptim të integruar. Por pavarësisht se si dukesha, nuk gjeta kurrë një ndërmarrje që do të kishte prodhuar tashmë pajisje të tilla. Mendova se mund të ishte Oktava OKB në Tula, e specializuar në prodhimin e kufjeve për zyrtarët e sigurisë, shërbimet speciale, Ministrinë e Emergjencave etj., por nuk gjeta asgjë prej tyre që të kishte lidhje me kriptografinë. . Kishte gjithashtu një deklaratë nga Ruselectronics në lidhje me lëshimin e moduleve kripto për YotaPhone, por ajo ka pak të bëjë me kufjet - një varësi e qartë nga platforma e pajisjes.

Në parim, kufjet moderne, si Plantronics ose Jabra, kodojnë zërin nga mikrofoni në kompjuter (ose çfarëdo pajisjeje me të cilën lidhet kufjet) duke përdorur algoritmin 128-bit E0, i cili është pjesë e protokollit Bluetooth. Por ky opsion nuk siguron mbrojtje të lidhjes zanore nga pajtimtari në pajtimtar. Përkundrazi, është një zgjidhje për mbrojtjen e një lidhjeje me valë nga një kufje në një kompjuter ose telefon, midis të cilave mund të ketë deri në 100-120 metra. Është logjike të supozohet se një kanal i tillë në një version të pambrojtur preket lehtësisht dhe për këtë arsye kërkon mbrojtje.

Nuk gjeta më shumë pajisje mbrojtëse të informacionit kriptografik të integruara në kufje. Por më pas gjeta disa zbatime të zgjidhjes së dytë që përmenda. Për shembull TopSec Mobile nga Rode-Schwarz.

Është një pajisje harduerike që nuk varet nga modeli i telefonit apo kompjuterit me të cilin lidhet. Negociatat kryhen ose përmes vetë TopSec Mobile, të sjella në gojë gjatë një telefonate, ose përmes një kufje të lidhur me kriptomodulin. E vetmja pengesë e kësaj qasjeje është prania e një serveri të dedikuar të kontrollit të thirrjeve midis abonentëve të regjistruar në server. Por ky është një kusht i domosdoshëm për ndërtimin e sistemeve të ndërveprimit të shpërndarë.

Pajisja e dytë që gjeta ishte Scrambler "GUARD Bluetooth" i kompanisë vendase LOGOS. Një pajisje primitive lopatë. Nuk ka dizajn si i tillë. Kufjet janë "qepur" fort në pajisje dhe mund të zëvendësohen vetëm me pajisjen. Por mbrojtja e negociatave është e garantuar - pajisja është e lidhur përmes Bluetooth me një transmetues - një kompjuter ose një telefon (asnjë fjalë nuk thuhet për mbrojtjen e një kanali Bluetooth duke përdorur E0). Pajisja nuk është testuar, por rishikimi i saj mund të gjendet në rrjet. Shfaqja e "GUARD Bluetooth" në krahasim me të njëjtin TopSec Mobile jep një ide shumë të mirë se si lidhen mjetet e mbrojtjes së informacionit kriptografik vendas dhe perëndimor (si në pamje, ashtu edhe në aspektin e lehtësisë së përdorimit dhe funksionalitetit). Por për funksionimin e kësaj pajisjeje, nuk kërkohet asnjë server i jashtëm - ai mund të funksionojë "pikë-në-pikë".

Zgjidhja përfundimtare që do të doja të merrja në konsideratë është IndependenceKey, i cili synon të mbrojë lloje të ndryshme ndërveprimesh midis përdoruesve. Ndër llojet e mbrojtura të komunikimit, ekziston edhe komunikimi me zë. Sidoqoftë, kjo pajisje është një lloj opsioni i ndërmjetëm midis një kriptomoduli të pavarur dhe softuerit të sigurisë. Në veçanti, një kufje lidhet me modulin IndependenceKey, nga i cili transmetohet zëri i koduar në modul, por më pas shkon në softuerin e instaluar në një kompjuter personal, ku IndependenceKey futet në lidhësin USB. Do të jetë problematike ta lidhni atë me telefonin.

Këto janë zgjidhjet. Vërtetë, asnjëri prej tyre nuk është i certifikuar dhe nuk ka gjasa të jetë. Ndoshta Ruselectronics do t'ju kënaqë me diçka interesante në të ardhmen e afërt? ..