Kriptimi i të dhënave është një metodë për të errësuar kuptimin origjinal të një dokumenti ose mesazhi, i cili shtrembëron pamjen e tij origjinale. Me fjalë të thjeshta, kjo është Kjo metodë quhet edhe kodim, pasi me ndihmën e programeve speciale ose me dorë, teksti juaj përkthehet në një kod të pakuptueshëm për një të huaj. Vetë procedura varet nga sekuenca e ndryshimeve.Një sekuencë e tillë zakonisht quhet algoritëm.

Kriptimi i të dhënave quhet kriptografi. Kjo shkencë studiohet me kujdes nga organizatat botërore të inteligjencës dhe çdo ditë zgjidhen dhe krijohen algoritme të reja kriptografike.

Metodat e kriptimit janë të njohura që nga lashtësia, kur udhëheqësit ushtarakë romakë transmetonin letra të rëndësishme në formë të koduar me lajmëtarë. Algoritmet ishin primitive në atë kohë, por ata ngatërruan me sukses armiqtë.

Ndryshe nga ato kohëra, ne nuk jemi udhëheqës ushtarakë, por kemi armiq. Ata janë mashtrues që janë të etur për të marrë të dhëna që janë të rëndësishme për ne. Këtu ata duhet të mbrohen në çdo mënyrë.

Disku flash është bërë ruajtja më e popullarizuar e informacionit sot. Edhe korporatat e mëdha transferojnë të dhëna të ndjeshme dhe të ndjeshme në këtë lloj media. Kërkesa për disqe flash i çoi shkencëtarët në çështjen e mbrojtjes së të dhënave mbi to. Për këtë, u shpikën programe që kodojnë informacionin në një transportues duke përdorur një çelës sekret të njohur vetëm për pronarin e vërtetë. Një kriptim i tillë i të dhënave në një flash drive është shumë i besueshëm dhe do të ndihmojë në mbrojtjen e informacionit të rëndësishëm nga sytë kureshtarë.

Sipas ekspertëve, TrueCrypt është programi më i popullarizuar i enkriptimit, ai u krijua në bazë të E4M (Encryption for the Masses), versioni i parë i të cilit u lëshua në vitin 1997. Autori konsiderohet francezi Paul Rocks. Sot programi përdoret nga miliona njerëz dhe shumë biznese për të enkriptuar të dhënat.

Përveç mbrojtjes së informacionit në media flash, shumë janë gjithashtu të interesuar në enkriptimin e të dhënave në një disk. Në fund të fundit, njerëzit shpesh duan të "fshehin" disa dokumente nga sytë kureshtarë. Pyetjet e motorëve të kërkimit e konfirmojnë këtë, kjo është arsyeja pse shumë kompani filluan të zhvillojnë programe speciale. Sot ka shumë programe të ndryshme që enkriptojnë të dhënat. Ata përdorin algoritme të ndryshme kriptografike, më të famshmit janë DES, AES, Brute Force dhe të tjerët.

Kriptimi i të dhënave jo vetëm që ndihmon në mbrojtjen e informacionit, ai gjithashtu vepron si një "ngjeshje". Shumë arkivues kursejnë hapësirën në disk duke përdorur enkriptimin. Për shembull, WinRAR-i i mirënjohur përdor AES me një gjatësi çelësi 128. Shumë përdorues i ruajnë të dhënat në kompjuterin e tyre vetëm në një formë të arkivuar dhe çdo arkiv mbrohet me një fjalëkalim. Kjo u garanton atyre jo vetëm më shumë hapësirë të lirë, por edhe mbrojtjen e të dhënave të rëndësishme nga mashtruesit.

Me zhvillimin e internetit, nuk është e vështirë për një haker të trajnuar mirë të hakojë një kompjuter të pambrojtur dhe të marrë informacionin që i nevojitet. Prandaj, ekspertët rekomandojnë të kriptoni të gjitha të dhënat e rëndësishme për ju.

Programet e enkriptimit të skedarëve

Enkriptoni gjithçka!

Sa herë që rrjedh informacion në internet për një skandal që lidhet me faktin se dokumente të rëndësishme kanë rrjedhur diku, pyes veten pse nuk ishin të koduara? Mbrojtja e dokumenteve duhet të jetë kudo, në fund të fundit.

Algoritmet e enkriptimit

Algoritmi i kriptimit është si një kuti e zezë. Një deponim i një dokumenti, imazhi ose skedari tjetër që ngarkoni në të, ju merrni përsëri. Por ajo që shihni duket se është e pakuptimtë.

Ju mund ta ktheni këtë koprracë në një dokument normal përmes dritares me të njëjtin fjalëkalim që keni futur gjatë kriptimit. Kjo është mënyra e vetme për të marrë origjinalin.

Qeveria e SHBA ka njohur Standardin e Kriptimit të Avancuar (AES) si standard dhe të gjitha produktet e mbledhura këtu mbështesin standardin e enkriptimit AES.

Edhe ata që mbështesin algoritme të tjera në përgjithësi rekomandojnë përdorimin e AES.

Nëse jeni ekspert i enkriptimit, mund të preferoni një algoritëm tjetër, Blowfish, dhe ndoshta edhe algoritmin GOST të qeverisë sovjetike.

Por kjo është për adhuruesit e argëtimit ekstrem. Për përdoruesin mesatar, AES është thjesht një zgjidhje e shkëlqyer.

Kriptografia dhe shkëmbimi i çelësit publik

Fjalëkalimet janë të rëndësishme dhe ju duhet t'i mbani ato private, apo jo? Epo, jo kur përdorni infrastrukturën e çelësit publik (PKI) që përdoret në kriptografi.

Nëse dua t'ju dërgoj një dokument sekret, thjesht e kodoj atë me çelësin tim publik. Kur ta merrni, mund ta përdorni për të deshifruar dokumentin. Është kaq e thjeshtë!

Duke përdorur këtë sistem në drejtim të kundërt, mund të krijoni një nënshkrim dixhital që konfirmon se dokumenti juaj ka ardhur nga ju dhe nuk është ndryshuar. Si? Thjesht enkriptoni atë me çelësin tuaj privat.

Fakti që çelësi juaj publik e deshifron atë është provë që ju keni të drejtën ta redaktoni atë.

Mbështetja PKI është më pak e zakonshme sesa mbështetja tradicionale simetrike.

Shumë produkte lejojnë krijimin e skedarëve të ekzekutueshëm vetë-deshifrues.

Gjithashtu, mund të zbuloni se marrësi mund të përdorë një mjet të caktuar vetëm për deshifrim falas.

Çfarë është më mirë?

Tani ekziston një përzgjedhje e madhe e produkteve të disponueshme në arenën e kriptimit.

Gjithkush thjesht duhet të zgjedhë zgjidhjen që do të jetë e përshtatshme për sa i përket funksionalitetit, praktike dhe elegante nga pikëpamja e ndërfaqes së dritares kryesore të programit.

Kasaforta dixhitale CertainSafe kalon përmes një algoritmi sigurie me shumë hapa që ju identifikon në sajt. Ju do të duhet të kaloni nëpër autentikime të shumta çdo herë.

Skedarët tuaj janë të koduar, nëse dikush përpiqet t'i thyejë ato, ato shpërbëhen dhe askush nuk mund t'i rikrijojë. Në këtë rast, ekziston një rrezik i caktuar, por në të njëjtën kohë, niveli i besueshmërisë është shumë i mirë.

Pastaj çdo pjesë e skedarit ruhet në një server të ndryshëm. Një haker që ka mundur të depërtojë në një nga serverët nuk mund të bëjë asgjë të dobishme.

Kyçja mund të enkriptojë skedarët ose thjesht t'i bllokojë ato në mënyrë që askush të mos mund t'i hapë ato. Ai gjithashtu ofron dollapë të koduar për ruajtjen e sigurt të konfidencialitetit personal.

Karakteristika të tjera të dobishme përfshijnë copëzimin, copëzimin e hapësirës së lirë, kopje rezervë të sigurt të rrjetit dhe skedarë vetë-deshifrues.

Problemi i vjedhjes së të dhënave personale është kthyer në mënyrë të padukshme në një plagë civilizimi. Informacioni rreth përdoruesit është tërhequr nga të gjithë dhe të ndryshëm: dikush ka kërkuar më parë pëlqimin (rrjetet sociale, sistemet operative, aplikacionet kompjuterike dhe celulare), të tjerët pa leje dhe kërkesë (keqbërës të të gjitha llojeve dhe sipërmarrës që përfitojnë nga informacioni për një person të caktuar) . Në çdo rast, ka pak të këndshme dhe ekziston gjithmonë rreziku që, së bashku me informacionin e padëmshëm, diçka të bjerë në duart e gabuara që mund t'ju dëmtojë personalisht ose punëdhënësin tuaj: dokumente zyrtare, korrespondencë private ose biznesi, foto familjare ...

Por si të parandaloni rrjedhjet? Një kapele me fletë metalike nuk do të ndihmojë këtu, megjithëse kjo është padyshim një zgjidhje e bukur. Por kriptimi total i të dhënave do të ndihmojë: duke përgjuar ose vjedhur skedarë të koduar, spiuni nuk do të kuptojë asgjë rreth tyre. Kjo mund të bëhet duke mbrojtur të gjithë aktivitetin tuaj dixhital me kriptografi të fortë (shifrat quhen të forta, thyerja e të cilave me fuqinë ekzistuese të kompjuterit do të marrë kohë, të paktën më shumë se jetëgjatësia e një personi). Këtu janë 6 receta praktike që do t'ju ndihmojnë të zgjidhni këtë problem.

Enkripto aktivitetin e shfletuesit të internetit. Rrjeti global është krijuar në atë mënyrë që kërkesa juaj edhe për faqet e vendosura afër (si p.sh. yandex.ru) të kalojë gjatë rrugës së saj përmes shumë kompjuterëve ("nyjeve"), të cilët e transmetojnë atë përpara dhe mbrapa. Mund të shikoni një listë të përafërt të tyre duke futur komandën tracert site_address në vijën e komandës. I pari në këtë listë do të jetë ISP-ja juaj ose pronari i pikës së hyrjes Wi-Fi përmes të cilit jeni lidhur me internetin. Pastaj ka disa nyje të tjera të ndërmjetme, dhe vetëm në fund është serveri që ruan faqen që ju nevojitet. Dhe nëse lidhja juaj nuk është e koduar, domethënë kryhet duke përdorur protokollin e zakonshëm HTTP, të gjithë ata që janë midis jush dhe faqes do të jenë në gjendje të përgjojnë dhe analizojnë të dhënat e transmetuara.

Prandaj, bëni një gjë të thjeshtë: shtoni karakterin "s" në "http" në shiritin e adresave në mënyrë që adresa e faqes të fillojë me "https: //". Kjo do të mundësojë enkriptimin e trafikut (e ashtuquajtura shtresa e sigurisë SSL / TLS). Nëse faqja mbështet HTTPS, do t'ju lejojë ta bëni këtë. Dhe për të mos vuajtur çdo herë, instaloni një shtojcë shfletuesi: ai do të përpiqet me forcë të aktivizojë enkriptimin në çdo sajt që vizitoni.

disavantazhet: Përgjuesi nuk do të jetë në gjendje të zbulojë kuptimin e të dhënave të transmetuara dhe të marra, por ai do të dijë që ju keni vizituar një faqe të caktuar.

Enkriptoni emailin tuaj. Letrat e dërguara me e-mail kalojnë gjithashtu nëpërmjet ndërmjetësve përpara se të arrijnë te adresuesi. Duke e enkriptuar, ju e pengoni përgjuesin të kuptojë përmbajtjen e tyre. Sidoqoftë, zgjidhja teknike këtu është më e ndërlikuar: do t'ju duhet të përdorni një program shtesë për kriptim dhe deshifrim. Zgjidhja klasike, e cila nuk e ka humbur rëndësinë e saj deri më tani, do të jetë paketa OpenPGP ose GPG e saj analoge falas, ose një shtojcë e shfletuesit që mbështet të njëjtat standarde të kriptimit (për shembull, Mailvelope).

Përpara se të filloni një korrespondencë, ju gjeneroni të ashtuquajturin çelës publik kripto, i cili do të jetë në gjendje të "mbyll" (kriptojë) letrat drejtuar juve, adresuesve tuaj. Nga ana tjetër, secili nga marrësit tuaj duhet të gjenerojë gjithashtu çelësin e tij: duke përdorur çelësat e dikujt tjetër, ju mund të "mbyllni" letra për pronarët e tyre. Për të shmangur konfuzionin me çelësat, është më mirë të përdorni shtojcën e sipërpërmendur të shfletuesit. Një shkronjë e "mbyllur" nga një kripto-çelës kthehet në një grup simbolesh të pakuptimta - dhe vetëm pronari i çelësit mund ta "hapë" (deshifrojë) atë.

disavantazhet: Kur filloni një korrespondencë, duhet të shkëmbeni çelësat me korrespondentët tuaj. Përpiquni të siguroheni që askush nuk mund ta përgjojë dhe ndryshojë çelësin: transferojeni atë nga dora në dorë ose publikojeni në një server publik për çelësat. Përndryshe, duke zëvendësuar çelësin tuaj me të tijin, spiuni do të jetë në gjendje të mashtrojë korrespondentët tuaj dhe do të jetë i vetëdijshëm për korrespondencën tuaj (i ashtuquajturi njeriu në sulmin e mesit).

Enkriptoni mesazhet e çastit. Mënyra më e lehtë është përdorimi i lajmëtarëve të çastit që tashmë dinë të kripojnë korrespondencën: Telegram, WhatsApp, Facebook Messenger, Signal Private Messenger, Google Allo, Gliph, etj. Në këtë rast, ju jeni të mbrojtur nga sytë kureshtarë nga jashtë: nëse një person i rastësishëm përgjon mesazhet, ai do të shohë vetëm një grumbull simbolesh. Por kjo nuk do t'ju mbrojë nga kurioziteti i kompanisë që zotëron të dërguarin: kompanitë, si rregull, kanë çelësa që ju lejojnë të lexoni korrespondencën tuaj - dhe jo vetëm që u pëlqen ta bëjnë vetë, por do t'ia dorëzojnë agjencitë e zbatimit të ligjit sipas kërkesës.

Prandaj, zgjidhja më e mirë do të ishte përdorimi i disa mesazherëve të njohur falas (me burim të hapur) me një plug-in për enkriptim në lëvizje (një plug-in i tillë shpesh quhet "OTR": jashtë regjistrimit). Pidgin është një zgjedhje e mirë.

disavantazhet: Ashtu si me emailin, nuk jeni të garantuar kundër një sulmi ndërmjetësues.

Kripto dokumentet në renë kompjuterike. Nëse përdorni hapësirën ruajtëse në renë kompjuterike si Google Drive, Dropbox, OneDrive, iCloud, skedarët tuaj mund të vidhen nga dikush që do të spiunojë (ose marr) fjalëkalimin tuaj, ose nëse gjendet ndonjë cenueshmëri në vetë shërbimin. Prandaj, përpara se të vendosni ndonjë gjë në "cloud", enkriptoni atë. Është më e lehtë dhe më e përshtatshme për të zbatuar një skemë të tillë me ndihmën e një mjeti që krijon një dosje në kompjuter - dokumentet e vendosura atje kodohen automatikisht dhe dërgohen në diskun "cloud". Ky është, për shembull, Boxcryptor. Është pak më pak i përshtatshëm për të përdorur aplikacione si TrueCrypt për të njëjtin qëllim - duke krijuar një vëllim të tërë të koduar të vendosur në "cloud".

disavantazhet: mungon.

Enkriptoni të gjithë trafikun (jo vetëm të shfletuesit) nga kompjuteri juaj. Mund të jetë e dobishme nëse detyroheni të përdorni një akses të hapur të paverifikuar në Rrjet - për shembull, Wi-Fi të pakriptuar në një vend publik. Këtu ia vlen të përdorni një VPN: për të thjeshtuar gjërat, është një kanal i koduar që shkon nga ju te ofruesi VPN. Trafiku deshifrohet në serverin e ofruesit dhe dërgohet më tej në destinacionin e tij. Ekzistojnë si ofrues falas VPN (VPNbook.com, Freevpn.com, CyberGhostVPN.com) dhe me pagesë, të cilët ndryshojnë në shpejtësinë e hyrjes, kohën e seancës, etj. Bonusi i madh i një lidhjeje të tillë është se për të gjithë botën ju duket se po lidheni me Rrjetin nga serveri VPN, dhe jo nga kompjuteri juaj. Prandaj, nëse ofruesi VPN ndodhet jashtë Federatës Ruse, do të keni mundësi të hyni në faqet e bllokuara brenda Federatës Ruse.

I njëjti rezultat mund të arrihet nëse instaloni TOR në kompjuterin tuaj - me ndryshimin e vetëm që në këtë rast nuk ka asnjë ofrues: ju do të hyni në internet përmes nyjeve të rastësishme që u përkasin anëtarëve të tjerë të këtij rrjeti, domethënë personave ose organizatave të panjohura. për ju.

disavantazhet: mbani mend që trafiku juaj është deshifruar në nyjen e daljes, domethënë në serverin e ofruesit VPN ose në kompjuterin e një pjesëmarrësi të rastësishëm TOR. Prandaj, nëse pronarët e tyre dëshirojnë, ata mund të analizojnë trafikun tuaj: përpiquni të përgjoni fjalëkalime, të nxirrni informacione të vlefshme nga korrespondenca, etj. Prandaj, duke përdorur VPN ose TOR, kombinojini ato me mjete të tjera të kriptimit. Për më tepër, konfigurimi i saktë i TOR nuk është një detyrë e lehtë. Nëse nuk keni përvojë, është më mirë të përdorni një zgjidhje të gatshme: grupi TOR + shfletuesi Firefox (në këtë rast, vetëm trafiku i shfletuesit do të kodohet) ose shpërndarja Tails Linux (duke punuar nga një CD ose flash drive), ku i gjithë trafiku është konfiguruar tashmë për të kaluar përmes TOR ...

Kripto disqet flash dhe media të lëvizshme, pajisje celulare. Këtu mund të shtoni edhe kriptimin e hard drive-it në kompjuterin e punës, por të paktën nuk rrezikoni ta humbni atë - mundësia e të cilit është gjithmonë e pranishme në rastin e disqeve të veshur. Për të koduar jo një dokument të vetëm, por një disk të tërë menjëherë, përdorni BitLocker (i integruar në MS Windows), FileVault (i integruar në OS X), DiskCryptor, 7-Zip dhe të ngjashme. Programe të tilla funksionojnë "transparente", domethënë nuk do t'i vini re: skedarët kodohen dhe deshifrohen automatikisht, "në fluturim". Sidoqoftë, një sulmues që bie në duart e një flash drive të mbyllur me ndihmën e tyre nuk do të jetë në gjendje të nxjerrë asgjë prej tij.

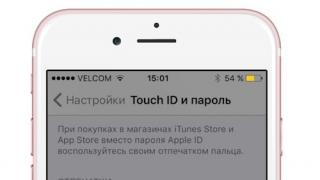

Sa për telefonat inteligjentë dhe tabletët, është më mirë të përdorni funksionalitetin e integruar të sistemit operativ për kriptim të plotë. Në pajisjet Android, shikoni në "Cilësimet -> Siguria", në iOS, në "Cilësimet -> Fjalëkalimi".

disavantazhet: meqenëse të gjitha të dhënat tani ruhen të koduara, procesori duhet t'i deshifrojë ato kur lexon dhe t'i kodojë kur shkruan, gjë që, natyrisht, humbet kohë dhe energji. Prandaj, rënia e performancës mund të jetë e dukshme. Sa ngadalësohet në të vërtetë pajisja juaj dixhitale varet nga specifikat e saj. Në përgjithësi, modelet më moderne dhe të nivelit të lartë do të performojnë më mirë.

Kjo është një listë veprimesh që duhen ndërmarrë nëse jeni të shqetësuar për rrjedhjen e mundshme të skedarëve në duar të gabuara. Por përveç kësaj, ka disa konsiderata më të përgjithshme që duhet të kihen parasysh gjithashtu:

Një aplikacion falas për privatësi është zakonisht më i besueshëm se ai i pronarit. Falas është ai kodi burimor i të cilit publikohet nën një licencë falas (GNU GPL, BSD, etj.) dhe mund të ndryshohet nga kushdo. Pronësia - të tilla, të drejtat ekskluzive të cilave i përkasin çdo kompanie ose zhvilluesi; kodi burim i programeve të tilla zakonisht nuk publikohet.

Kriptimi përfshin përdorimin e fjalëkalimeve, prandaj sigurohuni që fjalëkalimi juaj të jetë i saktë: i gjatë, i rastësishëm, i larmishëm.

Shumë aplikacione të zyrës (redaktorët e tekstit, fletëllogaritësit, etj.) janë në gjendje t'i kodojnë vetë dokumentet e tyre. Megjithatë, forca e shifrave që ata përdorin është zakonisht e ulët. Prandaj, për mbrojtje, është më mirë të preferoni një nga zgjidhjet universale të mësipërme.

Për detyrat që kërkojnë anonimitet / privatësi, është më e përshtatshme të mbani një shfletues të veçantë të konfiguruar për modalitetin "paranojak" (si grupi i përmendur tashmë Firefox + TOR).

Javascript, i përdorur shpesh në ueb, është një ndihmë e vërtetë për një spiun. Prandaj, nëse keni diçka për të fshehur, është më mirë të bllokoni Javascript në cilësimet e shfletuesit. Gjithashtu, bllokoni pa kushte reklamat (instaloni çdo shtojcë që zbaton këtë funksion, për shembull, AdBlockPlus): nën maskën e banderolave, kodet me qëllim të keq janë dërguar shpesh kohët e fundit.

Nëse "ligji famëkeq Yarovaya" megjithatë hyn në fuqi (sipas planit, kjo duhet të ndodhë më 1 korrik 2018), çelësat rezervë për të gjitha shifrat në Rusi do të duhet t'i transferohen shtetit, përndryshe shifra nuk do të certifikohet . Dhe për përdorimin e kriptimit të pacertifikuar, edhe pronarët e zakonshëm të smartfonëve mund të gjobiten nga 3 mijë rubla me konfiskimin e një pajisjeje dixhitale.

P.S. Foto nga Christiaan Colen e përdorur në këtë artikull.

Nëse ju pëlqeu artikulli, rekomandojini miqtë, të njohurit ose kolegët tuaj që kanë lidhje me shërbimin komunal ose publik. Na duket se do të jetë e dobishme dhe e këndshme për ta.

Kur ribotoni materialet, kërkohet një referencë në burim.

Kaspersky Endpoint Security ju lejon të kriptoni skedarët dhe dosjet e ruajtura në disqet e kompjuterëve lokalë dhe disqet e lëvizshëm, si dhe të gjithë disqet e lëvizshëm dhe të vështirë. Kriptimi i të dhënave zvogëlon rrezikun e rrjedhjes së informacionit në rast të vjedhjes / humbjes së një laptopi, disku të lëvizshëm ose hard disk, si dhe kur përdorues dhe programe të paautorizuara aksesojnë të dhënat.

Nëse licenca ka skaduar, aplikacioni nuk kripton të dhëna të reja dhe të dhënat e vjetra të enkriptuara mbeten të koduara dhe të disponueshme për punë. Në këtë rast, për të kriptuar të dhëna të reja, duhet të aktivizoni programin nën një licencë të re që lejon përdorimin e kriptimit.

Nëse licenca skadon, Marrëveshja e Licencës shkelet, çelësi hiqet, aplikacioni Kaspersky Endpoint Security ose përbërësit e enkriptimit hiqen nga kompjuteri i përdoruesit, nuk garantohet që skedarët që ishin të koduar më parë do të mbeten të koduar. Kjo për faktin se disa programe, si Microsoft Office Word, gjatë redaktimit të skedarëve krijojnë një kopje të përkohshme të tyre, e cila zëvendëson skedarin origjinal kur ruhet. Si rezultat, nëse funksioni i enkriptimit mungon ose nuk disponohet në kompjuter, skedari mbetet i pakriptuar.

Kaspersky Endpoint Security ofron fushat e mëposhtme të mbrojtjes së të dhënave:

- Kriptimi i skedarëve në disqet lokale të një kompjuteri... Ju mund të krijoni lista skedarësh sipas shtrirjes ose grupeve shtesë dhe nga dosjet e vendosura në disqet lokale të kompjuterit, si dhe të krijoni rregulla enkriptimi për skedarët e krijuar nga programe individuale. Pas aplikimit të politikës së Kaspersky Security Center, Kaspersky Endpoint Security kodon dhe deshifron skedarët e mëposhtëm:

- skedarë të shtuar veçmas në listat për enkriptim dhe deshifrim;

- skedarët e ruajtur në dosje të shtuara në listat për enkriptim dhe deshifrim;

- skedarë të krijuar nga programe individuale.

Mund të lexoni më shumë rreth aplikimit të politikës së Kaspersky Security Center në Ndihmën për Kaspersky Security Center.

- Kriptimi i diskut i lëvizshëm... Ju mund të specifikoni rregullin e parazgjedhur të enkriptimit, sipas të cilit programi kryen të njëjtin veprim për të gjithë disqet e lëvizshëm dhe të specifikoni rregullat e kriptimit për disqet individuale të lëvizshme.

Rregulli i parazgjedhur i enkriptimit ka një përparësi më të ulët se rregullat e kriptimit të krijuara për disqet individuale të lëvizshme. Rregullat e kriptimit të krijuara për disqet e lëvizshme me modelin e specifikuar të pajisjes kanë përparësi ndaj rregullave të kriptimit të krijuara për disqet e lëvizshme me ID-në e specifikuar të pajisjes.

Për të zgjedhur një rregull për enkriptimin e skedarëve në një disk të lëvizshëm, Kaspersky Endpoint Security kontrollon nëse modeli i pajisjes dhe identifikuesi i saj janë të njohur. Pastaj programi bën një nga sa vijon:

- Nëse dihet vetëm modeli i pajisjes, programi zbaton rregullin e enkriptimit të krijuar për disqet e lëvizshme me këtë model pajisjeje, nëse ekziston një rregull i tillë.

- Nëse dihet vetëm ID e pajisjes, aplikacioni zbaton rregullin e enkriptimit të krijuar për disqet e lëvizshme me këtë ID pajisjeje, nëse ekziston një rregull i tillë.

- Nëse dihen si modeli i pajisjes ashtu edhe ID-ja e pajisjes, aplikacioni zbaton rregullin e enkriptimit të krijuar për disqet e lëvizshme me këtë ID të pajisjes, nëse ekziston një rregull i tillë. Nëse nuk ka një rregull të tillë, por ekziston një rregull kriptimi i krijuar për disqet e lëvizshme me një model pajisjeje të caktuar, programi e zbaton atë. Nëse nuk janë specifikuar rregulla enkriptimi as për ID-në e pajisjes së caktuar, as për modelin e dhënë të pajisjes, aplikacioni zbaton rregullin e parazgjedhur të enkriptimit.

- Nëse nuk dihet as modeli i pajisjes dhe as ID-ja e pajisjes, programi zbaton rregullin e parazgjedhur të enkriptimit.

Programi ju lejon të përgatisni një disk të lëvizshëm për të punuar me skedarë të koduar në të në modalitetin portativ. Pas aktivizimit të modalitetit portativ, bëhet i disponueshëm për të punuar me skedarë të koduar në disqet e lëvizshëm të lidhur me një kompjuter me funksione të padisponueshme të enkriptimit.

Aplikacioni kryen veprimin e specifikuar në rregullin e kriptimit kur zbatohet politika e Kaspersky Security Center.

- Menaxhimi i qasjes së programit në skedarët e koduar... Për çdo program, mund të krijoni një rregull për hyrjen në skedarë të koduar që ndalon hyrjen në skedarë të koduar ose lejon hyrjen në skedarë të koduar vetëm në formën e tekstit të shifruar - një sekuencë karakteresh të marra si rezultat i kriptimit.

- Krijimi i arkivave të koduara... Ju mund të krijoni arkiva të koduara dhe të mbroni aksesin në këto arkiva me një fjalëkalim. Qasja në përmbajtjen e arkivave të koduar mund të merret vetëm pasi të keni futur fjalëkalimet me të cilat keni mbrojtur aksesin në këto arkiva. Arkiva të tilla mund të transferohen në mënyrë të sigurt përmes rrjetit ose në disqet e lëvizshme.

- Kriptimi i plotë i diskut... Ju mund të zgjidhni teknologjinë e enkriptimit: Kaspersky Drive Encryption ose BitLocker Drive Encryption (në tekstin e mëtejmë referuar gjithashtu si "BitLocker").

BitLocker është një teknologji që është pjesë e sistemit operativ Windows. Nëse kompjuteri juaj është i pajisur me një modul të platformës së besuar (TPM), BitLocker e përdor atë për të ruajtur çelësat e rikuperimit që ju lejojnë të përdorni hard diskun e koduar. Kur kompjuteri niset, BitLocker kërkon nga TPM çelësat e rikuperimit për hard diskun dhe e zhbllokon atë. Mund të konfiguroni përdorimin e një fjalëkalimi dhe/ose kodi PIN për të hyrë në çelësat e rikuperimit.

Mund të specifikoni rregullin e paracaktuar të enkriptimit të diskut të plotë dhe të krijoni një listë të disqeve të ngurtë për t'i përjashtuar nga kriptimi. Kaspersky Endpoint Security kryen kriptim të plotë të diskut sipas sektorit pasi zbaton politikën e Kaspersky Security Center. Programi kodon të gjitha ndarjet logjike të disqeve të ngurtë menjëherë. Mund të lexoni më shumë rreth aplikimit të politikës së Kaspersky Security Center në Ndihmën për Kaspersky Security Center .

Pas kriptimit të disqeve të sistemit, kur kompjuteri ndizet përsëri, qasja në to, si dhe ngarkimi i sistemit operativ, është i mundur vetëm pasi të keni kaluar procedurën e vërtetimit duke përdorur. Për ta bërë këtë, duhet të futni fjalëkalimin e kodit ose kartës inteligjente të lidhur me kompjuterin, ose emrin dhe fjalëkalimin e llogarisë së Agjentit të Autentifikimit të krijuar nga administratori i sistemit të rrjetit lokal të organizatës duke përdorur detyrat e menaxhimit të llogarisë së Agjentit të Autentifikimit. Këto llogari bazohen në llogaritë e përdoruesve të Microsoft Windows në të cilat përdoruesit hyjnë në sistemin operativ. Ju mund të menaxhoni llogaritë e Agjentit të Autentifikimit dhe të përdorni teknologjinë Single Sign-On (SSO), e cila ju lejon të identifikoheni automatikisht në sistemin operativ duke përdorur emrin dhe fjalëkalimin e llogarisë së Agjentit të Autentifikimit.

Një ndërfaqe që lejon, pas enkriptimit të hard drive-it të nisjes, të kalojë procedurën e vërtetimit për të hyrë në disqet e ngurtë të koduar dhe për të nisur sistemin operativ.

Nëse u krijua një kopje rezervë për kompjuterin, atëherë të dhënat e kompjuterit u koduan, pas së cilës kopja rezervë e kompjuterit u rivendos dhe të dhënat e kompjuterit u koduan përsëri, Kaspersky Endpoint Security krijon llogari të kopjuara të Agjentit të Autentifikimit. Për të hequr dublikatat, duhet të përdorni programin klmover me çelësin dupfix. Shërbimi klmover dërgohet me një strukturë të Kaspersky Security Center. Mund të lexoni më shumë rreth funksionimit të tij në Help for Kaspersky Security Center.

Kur përmirësoni versionin e aplikacionit në Kaspersky Endpoint Security 11 për Windows, lista e llogarive të Agjentit të Autentifikimit nuk ruhet.

Qasja në disqet e ngurtë të koduar është e mundur vetëm nga kompjuterët në të cilët është instaluar Kaspersky Endpoint Security me funksionalitetin e disponueshëm të enkriptimit të diskut të plotë. Kjo gjendje minimizon mundësinë e rrjedhjes së informacionit të ruajtur në hard diskun e koduar kur hard disku i koduar përdoret jashtë rrjetit lokal të organizatës.

Mund ta përdorni funksionin për të enkriptuar disqet e ngurtë dhe disqet e lëvizshëm. Rekomandohet përdorimi i këtij funksioni vetëm për pajisje të reja, të papërdorura më parë. Nëse jeni duke përdorur enkriptim në një pajisje që po përdorni tashmë, ju rekomandojmë që të kriptoni të gjithë pajisjen. Kjo siguron që të gjitha të dhënat të mbrohen - madje edhe të dhënat e fshira që përmbajnë ende informacione të rikuperueshme.

Përpara fillimit të kriptimit, Kaspersky Endpoint Security merr një hartë sektoriale të sistemit të skedarëve. Në rrjedhën e parë, sektorët e zënë nga skedarët në momentin e fillimit të kriptimit janë të koduar. Rrjedha e dytë kodon sektorët në të cilët janë shkruar pas fillimit të kriptimit. Pas përfundimit të kriptimit, të gjithë sektorët që përmbajnë të dhëna kodohen.

Nëse, pas përfundimit të kriptimit, përdoruesi fshin skedarin, atëherë sektorët në të cilët është ruajtur ky skedar bëhen të lirë për regjistrim të mëtejshëm të informacionit në nivelin e sistemit të skedarëve, por mbeten të koduar. Kështu, ndërsa skedarët shkruhen në një pajisje të re, kur kriptimi fillon rregullisht me funksionin të aktivizuar Kripto vetëm hapësirën e zënë të gjithë sektorët do të kodohen në kompjuter pas një kohe.

Të dhënat e kërkuara për deshifrimin e objekteve sigurohen nga Serveri i Administrimit të Qendrës së Sigurisë Kaspersky, i cili ishte nën kontrollin e kompjuterit në kohën e kriptimit. Nëse për ndonjë arsye një kompjuter me objekte të koduara ka rënë nën kontrollin e një serveri tjetër Administrimi dhe qasja në objekte të koduara nuk është kryer kurrë, atëherë mund ta merrni atë në një nga mënyrat e mëposhtme:

- kërkoni qasje në objekte të koduara nga administratori i rrjetit lokal të organizatës;

- rikuperoni të dhënat në pajisjet e koduara duke përdorur mjetin e rikuperimit;

- rivendosni konfigurimin e Serverit të Administrimit të Qendrës së Sigurisë Kaspersky që ishte nën kontrollin e kompjuterit në kohën e kriptimit nga një kopje rezervë dhe përdorni këtë konfigurim në serverin e administrimit që ishte nën kontrollin e kompjuterit me objekte të koduara.

Gjatë procesit të kriptimit, programi krijon skedarë shërbimi. Ruajtja e tyre kërkon rreth 0,5% të hapësirës së lirë të pafragmentuar në hard diskun e kompjuterit. Nëse nuk ka hapësirë të mjaftueshme të lirë të pafragmentuar në hard disk, atëherë enkriptimi nuk fillon derisa të plotësohet ky kusht.

Përputhshmëria midis funksionalitetit të enkriptimit të Kaspersky Endpoint Security dhe Kaspersky Anti-Virus për UEFI nuk mbështetet. Kriptimi i disqeve të kompjuterëve në të cilët është instaluar Kaspersky Anti-Virus për UEFI e bën Kaspersky Anti-Virus për UEFI të pafunksionueshëm.

Kriptimi është procesi i enkriptimit të informacionit në atë mënyrë që të mos mund të aksesohet nga persona të tjerë nëse nuk kanë çelësin e kërkuar për të deshifruar. Kriptimi zakonisht përdoret për të mbrojtur dokumentet e ndjeshme, por është gjithashtu një mënyrë e mirë për të ndaluar njerëzit që përpiqen të vjedhin të dhënat tuaja personale.

Pse të përdorni kategoritë? Për të zbërthyer një shumëllojshmëri të madhe të programeve të enkriptimit të informacionit në grupe programesh më të thjeshta dhe më të kuptueshme, d.m.th. strukturën. Ky artikull është i kufizuar në një grup shërbimesh për enkriptimin e skedarëve dhe dosjeve.

- Shërbimet e enkriptimit të skedarëve dhe dosjeve - Këto shërbime mbulohen në këtë artikull. Këto mjete të enkriptimit punojnë drejtpërdrejt me skedarë dhe dosje, ndryshe nga shërbimet që enkriptojnë dhe ruajnë skedarët në vëllime (arkiva, domethënë në kontejnerë skedarësh). Këto shërbime të enkriptimit mund të funksionojnë sipas kërkesës ose në fluturim.

- Shërbimet virtuale të enkriptimit të diskut. Shërbime të tilla funksionojnë duke krijuar vëllime (kontejnerë / arkiva të koduar), të cilat paraqiten në sistemin e skedarëve si disqe virtuale me shkronjën e tyre, për shembull, "L:". Këta disqe mund të përmbajnë skedarë dhe dosje. Sistemi i skedarëve të një kompjuteri mund të lexojë, shkruajë dhe krijojë dokumente në kohë reale, d.m.th. në formë të hapur. Shërbime të tilla funksionojnë në fluturim.

- Shërbimet e enkriptimit me diskun e plotë - enkriptojnë të gjitha pajisjet e ruajtjes, siç janë vetë disqet e ngurtë, ndarjet e diskut dhe pajisjet USB. Disa nga shërbimet e kësaj kategorie mund të enkriptojnë gjithashtu diskun në të cilin është instaluar sistemi operativ.

- Shërbimet e enkriptimit nga ana e klientit në "cloud": një kategori e re e shërbimeve të enkriptimit. Këto shërbime të enkriptimit të skedarëve përdoren përpara shkarkimit ose sinkronizimit në renë kompjuterike. Skedarët janë të koduar gjatë transmetimit dhe gjatë ruajtjes në cloud. Shërbimet e enkriptimit në renë kompjuterike përdorin forma të ndryshme virtualizimi për të siguruar akses nga ana e klientit në kodin burimor. Në këtë rast, e gjithë puna zhvillohet në fluturim.

Vërejtje

- Fakti që programi i enkriptimit "funksionon" nuk do të thotë se ai është i sigurt. Shërbimet e reja të enkriptimit shfaqen shpesh pasi "dikush" lexon kriptografinë e aplikuar, zgjedh një algoritëm dhe fillon zhvillimin. Ndoshta edhe "dikush" po përdor kodin e verifikuar me burim të hapur. Zbaton ndërfaqen e përdoruesit. Sigurohuni që të funksionojë. Dhe ai do të mendojë se gjithçka ka marrë fund. Por ky nuk është rasti. Një program i tillë ka të ngjarë të jetë plot me gabime fatale. "Funksionaliteti nuk do të thotë cilësi dhe asnjë test beta nuk do të zbulojë çështje sigurie. Shumica e produkteve kanë një fjalë të mirë për pajtueshmërinë. Ata përdorin algoritme kriptografike, por nuk janë të sigurta vetë." (Përkthim falas) - Bruce Schneier, nga Grackat e sigurisë në kriptografi. (fraza origjinale: "Funksionaliteti nuk është i barabartë me cilësinë dhe asnjë sasi e testimit beta nuk do të zbulojë ndonjëherë një të metë sigurie. Shumë produkte janë thjesht në përputhje me fjalët kryesore; ata përdorin kriptografi të sigurt, por nuk janë të sigurt.").

- Përdorimi i enkriptimit nuk është i mjaftueshëm për të garantuar sigurinë e të dhënave tuaja. Ka shumë mënyra për të anashkaluar mbrojtjen, ndaj nëse të dhënat tuaja janë “shumë sekrete”, atëherë duhet të mendoni edhe për mënyra të tjera mbrojtjeje. Si një "fillim" për kërkime shtesë, mund të përdorni artikullin rreziqet e përdorimit të softuerit kriptografik.

Sistemet operative janë të mbrapshta: duke i bërë jehonë të dhënave tuaja personale - shkëmbejnë skedarë, skedarë të përkohshëm, skedarë të kursimit të energjisë ("fjetja e sistemit"), skedarë të fshirë, objekte të shfletuesit, etj. - ka të ngjarë të mbetet në cilindo kompjuter që përdorni për të hyrë në të dhënat tuaja. Nuk është një detyrë e parëndësishme për të theksuar këtë jehonë të të dhënave tuaja personale. Nëse keni nevojë të mbroni të dhënat e diskut të ngurtë gjatë lëvizjes ose hyrjes nga jashtë, atëherë kjo është një detyrë mjaft e vështirë. Për shembull, kur krijoni një arkiv të koduar skedarësh ose çzipni një arkiv të tillë, atëherë, përkatësisht, versionet origjinale të skedarëve ose kopjet e skedarëve origjinal nga ky arkiv mbeten në hard disk. Ata gjithashtu mund të qëndrojnë në vendndodhjet e ruajtjes së përkohshme të skedarëve (aka dosjet Temp, etj.). Dhe rezulton se detyra e fshirjes së këtyre versioneve origjinale bëhet detyrë e jo vetëm fshirjes së këtyre skedarëve duke përdorur komandën "fshij".

Një përmbledhje e programeve të enkriptimit të skedarëve dhe dosjeve

TrueCrypt dikur ishte programi më i mirë në këtë kategori. Dhe është ende një nga më të mirët, por nuk korrespondon më me këtë kategori, pasi bazohet në punën duke përdorur disqe virtuale.

Shumica, nëse jo të gjitha programet e përshkruara më poshtë e ekspozojnë përdoruesin ndaj kërcënimeve jo të dukshme, të cilat janë përshkruar më sipër në pikën # 1 nga lista e fq.paralajmëron ... TrueCrypt, i cili bazohet në punën me ndarje në vend të punës me skedarë dhe dosje, nuk i ekspozon përdoruesit ndaj kësaj dobësie.

Kriptimi falas i Sophos- nuk është më në dispozicion.

Produkte dhe lidhje të ngjashme

Produkte të ngjashme:

Produkte alternative:

- SafeHouse Explorer është një program i thjeshtë, pa pagesë që është mjaft i lehtë për t'u përdorur me lehtësi në disqet USB. Ju gjithashtu mund të gjeni video të përgatitura mirë dhe manuale përdoruesi në faqen e tyre të internetit.

- Rohos Mini Drive është një program portativ që krijon një ndarje të fshehur dhe të koduar në një disk USB.

- FreeOTFE (nga një përmbledhje e shërbimeve të enkriptimit të diskut virtual) është një program për kryerjen e enkriptimit të diskut në fluturim. Mund të përshtatet për përdorim portativ.

- FreeOTFE Explorer është një version më i thjeshtë i FreeOTFE. Nuk kërkon të drejta administratori.

- Paketa e auditimit të montimit të skedarit Pismo është një shtesë e sistemit të skedarëve që ofron akses në skedarë të veçantë të enkriptuar (nëpërmjet menysë së kontekstit të Windows Explorer), të cilat nga ana e tyre ofrojnë akses në dosjet e koduara. Aplikacionet mund të shkruajnë drejtpërdrejt në këto dosje për të siguruar që kopjet e tekstit të dokumentit origjinal të mos mbeten në hard disk.

- 7-Zip është një mjet i fuqishëm për arkivimin e skedarëve që ofron enkriptim AES 256-bit për formatet * .7z dhe * .zip. Sidoqoftë, Pismo është një zgjidhje më e mirë sepse shmang problemin e ruajtjes së versioneve të pakriptuara të skedarëve.

Udhëzues i përzgjedhjes së shpejtë (shkarkoni programe për enkriptimin e skedarëve dhe dosjeve)

AxCrypt

| Integrimi me menynë e kontekstit të Windows Explorer. AxCrypt e bën aq të lehtë hapjen, modifikimin dhe ruajtjen e skedarëve të enkriptuar sikur të punonit me skedarë të pakriptuar. Përdoreni këtë produkt nëse duhet të punoni shpesh me skedarë të enkriptuar. | ||

| Programi përdor Open Candy (të instaluar në një paketë softuerësh shtesë të palëve të treta). Nëse dëshironi, nuk mund ta instaloni, por atëherë duhet të regjistroheni në sit. |