Pas çdo ngarkimi të faqes, cache e shfletuesit u pastrua dhe vetë shfletuesi u ngarkua përsëri. Faqja e testimit u ngarkua nga IIS që funksionon në një makinë në të njëjtin rrjet me makinën e testimit.

Matja e tretë u bë kur u plotësua lista e fjalëve të ndaluara.

Rezultatet e testit tregojnë se kur plotësohet lista e fjalëve të ndaluara që mund të jenë në faqen e hapur, shpejtësia e shkarkimit zvogëlohet pak. Rënia e shpejtësisë është aq e vogël sa mund të neglizhohet.

Pastrimi i regjistrit

Gjatë testimit, veçanërisht gjatë skanimit dhe vërshimit, madhësia e regjistrit të Outpost kalon periodikisht madhësinë e specifikuar në cilësimet e tij. Rutina e pastrimit të regjistrave filloi automatikisht dhe pastrimi vazhdoi pa probleme. E vetmja pengesë mund të quhet fakti që gjatë pastrimit Outpost ngarkoi sistemin me 80-100%, dhe sasia e kujtesës së zënë prej tij u rrit me disa megabajt. Pastrimi i regjistrit është mjaft i shpejtë dhe në fund të tij, memoria kthehet në sistem pa probleme.

Skanimi i sistemit me skanerin e sigurisë Retina

Ky test tregon sigurinë e sistemit para dhe pas instalimit të Outpost.

Rezultatet e testit tregojnë se pas instalimit, Outpost mbylli të gjitha dobësitë e sistemit operativ që u zbuluan përpara se të instalohej muri i zjarrit.

Testoni sulmin me makinë

Në procesin e testimit të murit të zjarrit, u krye një përmbytje duke përdorur protokollet TCP, ICMP, IGMP. Përmbytja zgjati 15 minuta për çdo protokoll. Gjatë sulmit, ngarkesa e procesorit të Outpost dhe përdorimi i kujtesës u vlerësuan.

Përmbytja SYN shkaktoi ngarkesën e procesorit deri në vlerat 50-70%. Sasia e memories së zënë nga Outpost u rrit në mënyrë të parëndësishme dhe u kthye në vlerën e saj origjinale pas përfundimit të sulmit.

Përmbytja e ICMP-së nuk pati ndikim në postë. Ngarkesa e procesorit u luhat rreth disa përqind, vëllimi i kujtesës u rrit në mënyrë të parëndësishme.

Përmbytja e IGMP shkaktoi një rrjedhje memorie. Pas 15 minutash përmbytjeje nga IGMP, Outpost pushtoi 251,916 kilobajt RAM dhe 259,108 kilobajt memorie virtuale. Ngarkesa e procesorit ishte e qëndrueshme në rreth 100%. Ishte pothuajse e pamundur të punoje në kompjuter. Pas rreth 2 orësh përmbytjesh të pandërprera, Outpost përdori të gjitha burimet e disponueshme të sistemit, që është 1250 megabajt RAM dhe memorie virtuale. Pas përfundimit të përmbytjes, ishte ende e pamundur të punohej në makinë derisa të rindizej. konkluzioni

Në përgjithësi, Outpost la një përshtypje të mirë. Mbrojtja e kompjuterit kundër ndërhyrjeve ofrohet në nivelin e duhur, gjë që konfirmohet nga rezultatet e skanimit. Modulet funksionojnë pa probleme. Përditësimi automatik i programit heq nga përdoruesi ligjor nevojën për të gjurmuar lëshimin e versioneve të reja dhe përditësimet e programit. Sasia e burimeve të zëna nga programi është shumë modeste. Funksionimi i murit të zjarrit praktikisht nuk ka asnjë efekt në shpejtësinë e rrjetit dhe e bën punën të sigurt duke mbrojtur kompjuterin nga depërtimi i disa llojeve të viruseve, skripteve me qëllim të keq dhe sulmeve. E gjithë kjo me një çmim prej 500 rubla e bën Outpost një mjet të shkëlqyeshëm për të siguruar sigurinë dhe privatësinë në internet.

Mendoj se problemi i sigurisë shqetëson çdo përdorues kompjuteri. Dhe nëse gjithçka është pak a shumë e qartë me një telash të tillë si viruset dhe trojanët, atëherë me sulme të drejtpërdrejta në sistem, gjërat janë shumë më të ndërlikuara. Për të shmangur cenimin e informacionit të dashur për zemrën tuaj, duhet të instaloni të ashtuquajturin Firewall. Parimi i funksionimit të çdo muri zjarri bazohet në kontrollin e plotë të të gjitha shërbimeve dhe programeve që kanë nevojë për qasje në World Wide Web ose në rrjetin lokal.

Vendosja e saktë e një "mburoje" të tillë nuk është një detyrë e lehtë. Zhvilluesit e kuptojnë këtë dhe shpesh bëjnë një ndërfaqe të thjeshtë dhe intuitive me një minimum të cilësimeve të dukshme të programit. Kjo qasje përdoret gjithashtu në Agnitum Outpost Firewall. Megjithatë, konfigurimi automatik nuk është gjithmonë i përshtatshëm për një përdorues të caktuar. Dhe këtu shumë përballen me problemin e krijimit të një rregulli për një program specifik.

Të gjitha testet u kryen me Agnitum Outpost Firewall ver. 3.5. Megjithatë, shumë cilësime do të jenë të pranishme edhe në versionet e mëparshme të këtij produkti. Nëse diçka nuk tregohet në artikull, është më mirë të mos e prekni dhe ta lini ashtu siç është.

Pra, le të fillojmë.

Instalimi nuk paraqet ndonjë problem të veçantë. Kërkoni të rindizni - ne jemi dakord.

Më pas vjen krijimi i një konfigurimi automatik - krijo.

Shkoni direkt te "Opsionet - Sistemi - Rregullat Globale dhe Qasja në Socket Raw". Klikoni në skedën "Opsionet" dhe shihni të gjitha rregullat globale që vlejnë për të gjitha programet dhe shërbimet në rrjet.

Lejo zgjidhjen e DNS. Pa këtë rregull, puna në rrjet do të jetë e pamundur, pasi qasja në serverin DNS do të bllokohet.

... Lejo DHCP-në dalëse. Ky rregull lejon përdorimin e DHCP. Nëse ISP-ja juaj përdor DHCP, atëherë lini atë, nëse jo - mos ngurroni ta çaktivizoni atë.

... Lejo identifikimin hyrës. Unë rekomandoj ta fikni. Për shumicën e përdoruesve, marrja e të dhënave hyrëse në portin 113 për identifikim është e padobishme.

... Lejo Loopback. Bëni lidhje loopback, të cilat më shpesh quhen loopbacks. Nëse përdorni një lidhje të tillë, atëherë kutia e kontrollit duhet të lihet, nëse jo, mos ngurroni ta shkëputni atë.

... Lejo Protokollin GRE. Është e nevojshme për të gjithë ata që përdorin PPTP (organizata e aksesit VPN). Nëse nuk përdorni një lidhje të tillë, atëherë shkëputeni. Nëse keni dyshime, kontaktoni ofruesin tuaj.

... Blloko thirrjen e procedurës në distancë. Bllokimi i thirrjeve të procedurës në distancë. Shumica e përdoruesve nuk kanë nevojë fare për RPC. Por çdo përdorues i keq me siguri do të jetë i dobishëm me një të drejtë të tillë. Ne lëmë shenjën e kontrollit.

... Mohoni protokollet e panjohura. Ky rregull ju lejon të bllokoni çdo lidhje nëse lloji i protokollit nuk mund të përcaktohet. Ne e lëmë "zogun".

Të gjitha rregullat e tjera ju lejojnë të punoni saktë me protokollet TCP dhe UDP, kështu që ne lëmë gjithçka ashtu siç është.

Këtu mund të mbyllim plotësisht aksesin në një port specifik të sistemit. Si ta bëjmë atë? Është shumë e thjeshtë.

1. Zgjidhni "Shto" për të krijuar një sistem të ri / rregull të përgjithshëm.

Më pas, do të hapet një dritare me opsione (opsione) për vendosjen e rregullave të përgjithshme / të sistemit.

2. Zgjidhni një ngjarje për rregullin, caktoni "Ku është protokolli", "Ku është drejtimi" dhe "Ku është porti lokal".

3. Në fushën "Përshkrimi i rregullave", kliko "I padefinuar" në rreshtin "Ku është protokolli" dhe zgjidhni protokollin e kërkuar.

4. Në fushën "Përshkrimi i rregullave", kliko "I papërcaktuar" në linjën "Ku është drejtimi" dhe zgjidhni lidhjen "Përbrenda".

5. Në fushën "Përshkrimi i rregullave", kliko "I papërcaktuar" në rreshtin "Ku është porti lokal" dhe tregoni numrin e portit që dëshironi të mbyllni.

6. Në fushën "Zgjidh veprimet" për rregullin, kontrollo "Blloko këto të dhëna" dhe shëno rregullin si "Rregulla me përparësi të lartë" dhe "Injoro kontrollin e komponentëve".

7. Në fushën Emri i rregullit, vendosni një emër për rregullin dhe klikoni "OK" për ta ruajtur atë. Emri i rregullit duhet të shfaqet në listën e Parametrave.

Unë rekomandoj shumë krijimin e rregullave për të bllokuar plotësisht trafikun hyrës në portet UDP 135, 137, 138 dhe portet TCP 135, 139,445. Ju mund të bllokoni në mënyrë të sigurt portin 5000 për lidhjet hyrëse dhe dalëse (kjo është Plug & Play Universal) Ju gjithashtu mund të mbyllni 5554 dhe 9996 mbi TCP. Pikërisht përmes këtyre porteve ndodhin më shpesh sulmet në kompjuterin tuaj.

Tjetra, ne shkojmë te skeda "Aplikimet" dhe heqim të gjitha programet nga atje. Pse na duhet? Tani do të përpiqem të shpjegoj. Një përdorues i zakonshëm ka nevojë për vetëm disa programe për të punuar: një shfletues, një menaxher shkarkimi, një program poste, një klient ftp, ICQ. Pjesa tjetër do të presë ...

Ne vendosim politikën "Trajnimi", hyjmë në internet dhe hapim secilën prej tyre. Outpost do t'ju kërkojë të krijoni një rregull për çdo program, gjë që ne e bëjmë. Pastaj e modifikojmë secilin rregull veç e veç.

Për shfletuesin Opera, zhvilluesit e Outpost kanë lejuar lidhjet e mëposhtme: daljet për protokollin TCP në portat 21.25, 80-83, 110, 119, 135, 443, 1080, 3128, 8080.8081, 8088 nuk është shumë. ? Le të kuptojmë se çfarë na nevojitet nga shfletuesi (Analogjia me IE dhe Mozilla do të jetë pothuajse e plotë). Para së gjithash, ne bllokojmë portin e 21-të (lidhja Opera FTP), por nëse shkarkoni skedarë nga serverët ftp duke përdorur një shfletues, duhet të lini shenjën. Portat 80-83 janë përgjegjëse për të punuar mbi protokollin HTTP. Ne nuk i prekim ato. Portet e 25-të (lidhja Opera SMTP) dhe 110-ta (lidhja Opera POP3) janë përkatësisht përgjegjëse për dërgimin dhe marrjen e postës. Nëse nuk jeni duke përdorur një program email të palëve të treta, atëherë largohuni; nëse jo, mos ngurroni të zgjidhni kutinë. Lajmet mbërrijnë në portin 119 nëpërmjet protokollit NNTP, nëse nuk merrni lajme në këtë mënyrë, atëherë porti mund të mbyllet në mënyrë të sigurt. 135-ta duhet të bllokohet. Porti 443 është përgjegjës për lidhjet nëpërmjet protokollit HTTPS, i cili më shpesh quhet SSL, i cili përdoret për të organizuar një kanal kriptografikisht të sigurt për shkëmbimin e të dhënave (fjalëkalime, çelësa, informacion personal) në rrjet. Mendoj se është më mirë ta lëmë të pandryshuar. Porti 1080 është përgjegjës për lidhjet SOCKS. Nëse nuk përdorni serverët SOCKS gjatë punës, porti mund të çaktivizohet në mënyrë të sigurt. 3128, 8080,8081, 8088 - këto janë të gjitha porte për të punuar me serverët proxy: përdorni ato - lini ato.

Outlook punon me lidhjet dalëse TCP në portat 25. 80-83,119,110,143,389,443,995,1080. 3128. 8080. 8088. Mos prekni 25 dhe 110 - ata janë përgjegjës për kryerjen e funksionit kryesor. Tashmë jemi marrë me portin 119. Porta 995 - marrja e postës duke përdorur protokollin POP3 duke përdorur një lidhje të sigurt SSL / TLS. Nëse nuk ju nevojitet kjo, atëherë ne mbyllim portin 995. Porti 143 është përgjegjës për të punuar me postën duke përdorur protokollin IMAP. Nuk ka IMAP - porti është i mbyllur. Nëpërmjet portit 389, ju mund të hyni në serverin LDAP. Në shtëpi, ajo vështirë se mund të jetë e dobishme. Prandaj po mbyllemi. Lakuriqin e natës! përdor pothuajse të njëjtat porte si Outlook, me përjashtim të porteve të kërkuara për PROXY.

Rregullat për menaxherët e shkarkimit nuk duhet të ndryshohen. Ata përdorin vetëm portat e nevojshme, por nëse nuk përdorni një përfaqësues, mund të bllokoni në mënyrë të sigurt të gjitha portet e njëjta 3128. 8080. 8088.

Për klientin ftp, duhet të lihet vetëm porti 21.

Ka disa shërbime që duhen vënë në dukje.

... Alg.exe - Shërbimi i portës së shtresës së aplikacionit të Microsoft. Ky proces ofron mbështetje për shtojcat e Ndarjes së Internetit / Firewall-it të Lidhjes në Internet. Këto shërbime mundësojnë që shumë kompjuterë në një rrjet të lidhen me internetin përmes një kompjuteri të vetëm. Në shumicën e rasteve, është e panevojshme.

... Conf.exe është Net-Meeting. Nuk është e nevojshme - çaktivizoni atë ..

... Dwwin.exe - Raportimi i gabimeve të aplikacionit të Microsoft. Qartë pa fjalë!

... Mstsc.exe - Desktop i largët i Microsoft. Lidhja me desktopin në distancë.

... Explorer.exe - Microsoft Windows Explorer. Çfarë i nevojitet Internet Explorer?

... Lsass.exe - Shërbimi i Autoritetit Lokal të Sigurisë. Ky është serveri lokal i vërtetimit që hap procesin përgjegjës për vërtetimin e përdoruesve në shërbimin Winlogon.

... Një shërbim Messenger që përcjell mesazhe administrative midis klientëve dhe serverëve. Në përgjithësi, përdoruesi i shtëpisë nuk ka nevojë për të.

Antivirus mbron skedarët e sistemit dhe të përdoruesit nga programet me qëllim të keq. Puna e mureve të zjarrit është të filtrojnë trafikun hyrës dhe dalës dhe të bllokojnë aksesin e paautorizuar në kompjuterin tuaj.

Për të punuar në ueb, sistemi operativ përdor shërbime që hapin porte dhe presin për një lidhje me to. Duke ditur numrin e portit, përdoruesi mund të lidhet me të nga një kompjuter i largët dhe të fitojë akses në disa burime. Problemi është se zbatimi i disa shërbimeve përmban gabime që mund të përdoren për një sulm në rrjet - si viral ashtu edhe që synojnë ndërprerjen e funksionimit të një shërbimi ose sistemi të cenueshëm në tërësi. Një mur zjarri, duke përdorur një sërë rregullash, lejon ose mohon aksesin në një kompjuter nga rrjeti.

shënim

Fillimisht, një mur zjarri quhej një ndarje në lokomotivat me avull, e vendosur midis dhomës së motorit dhe makinave dhe i mbron këto të fundit nga zjarri i mundshëm. Në kuptimin e saj modern, kjo fjalë filloi të përdoret rreth fillimit të viteve 1990, kur një përkthim i qartë për fjalën angleze firewall nuk mund të gjendej. Meqenëse fjala gjermane Brandmauer nënkuptonte të njëjtën gjë dhe ishte e njohur tashmë, ata filluan ta përdorin atë, megjithëse vetëm në hapësirën post-sovjetike.

I pari që u shfaq filtrat e paketave i cili vepronte në bazë të informacionit në kokë: adresa IP, numrat e portit të burimit dhe destinacionit, lloji dhe gjatësia e paketës. Dukej kështu. Një kompjuter në rrjetin e brendshëm me një adresë IP specifike lejohet të lidhet me çdo kompjuter të jashtëm duke përdorur vetëm portin e specifikuar. Për shembull, SMTP, e cila përdoret për të dërguar e-mail, përdor portën 25, POP3, e cila përdoret për të marrë postë, është porta 110, shërbimet e uebit zakonisht konfigurohen në portin 80. Gjatë përpjekjes për të hyrë në shërbime të tjera, muri i zjarrit po bllokonte lidhjen.

Gradualisht u bë e qartë se një skemë e tillë statike nuk mjaftonte. Kjo çoi në futjen e filtrave të gjendjes. Gradualisht, funksionaliteti i mureve të zjarrit u rrit, kishte filtra të nivelit të aplikacionit dhe filtra lidhjesh që mund të kontrollojnë kontekstin. Ne nuk do të thellohemi në histori, veçanërisht pasi sot është pothuajse e pamundur t'i takojmë ato në formën e tyre të pastër.

Më shpesh, përdoruesi e ka të vështirë të vendosë se çfarë të ndalojë ose të lejojë kë. Në sistemin operativ Windows, supozohet ndërveprimi i mëposhtëm i përdoruesit me murin e zjarrit në përdorim. Për shembull, adresa ose emri i serverit shtypet në linjën e një shfletuesi uebi. Firewall-i, pasi analizon kërkesën, e bllokon përkohësisht atë dhe i kërkon përdoruesit konfirmimin, duke i dhënë atij të gjithë informacionin: aplikacionin ose shërbimin, adresën IP ose emrin e hostit në distancë dhe portin e destinacionit. Nëse qasja në internet ishte planifikuar në të vërtetë duke përdorur këtë mjet, përdoruesi e konfirmon këtë dhe muri i zjarrit lejon lidhjen. Për të mos e shqetësuar përdoruesin në të ardhmen, përgjigja memorizohet. Edhe pse, për të zvogëluar gjasat e gabimit, pas një kohe procesi përsëritet.

Kështu, nëse lidhja është lejuar aksidentalisht për një Trojan të fshehur, ekziston mundësia që ajo të mos lejohet herën tjetër. Sidoqoftë, shkrimtarët e viruseve gjithashtu shfrytëzojnë këtë veçori ndërveprimi. Tani, për të fshehur programin e tyre, ata thjesht duhet ta shkarkojnë atë si një shtesë në Internet Explorer, ndonjëherë quhet vetë shfletuesi, shiriti i adresës së të cilit përmban jo vetëm emrin e hostit të largët, por edhe informacionin që ata arritën të vjedhin . Përdoruesi jo gjithmonë e kupton thelbin e kërkesës, prandaj, në shumicën e rasteve, mashtrimi ka sukses.

Një mur zjarri duhet të përdoret në lidhje me një program antivirus. Këto nuk janë aplikime reciprokisht ekskluzive, por plotësuese, megjithëse shumë nga muret e zjarrit të sotëm janë rritur në sisteme të vërteta sigurie që mund të monitorojnë situatën e përshkruar më sipër.

Ju duhet të kontrolloni trafikun në hyrje dhe atë të jashtëm. Në rastin e parë, ju do të mbroheni nga përpjekjet e hyrjes së paautorizuar nga jashtë, dhe kontrolli i trafikut dalës do të bllokojë trojanët dhe programet e tjera me qëllim të keq që përpiqen të hyjnë në internet, si dhe trafikun e panevojshëm në formën e banderolave. Duhet të theksohet se megjithëse të gjitha muret e zjarrit janë të ngjashëm, çdo zbatim i veçantë mund të përmbajë gabime.

Shfaqja e ndërtuar në Firewall Windows XP u mirëprit nga shumë njerëz, por shpejt u bë e qartë se ai kontrollon vetëm trafikun në hyrje dhe është inferior ndaj shumicës së zgjidhjeve për sa i përket komoditetit të cilësimeve. Përmirësuar Firewall në Windows Vista ka pak më shumë veçori - mbështet filtrimin e trafikut në hyrje dhe në dalje. Mund të përdoret për të parandaluar që aplikacionet të hyjnë ose t'u përgjigjen kompjuterëve të tjerë, kështu që programet multimediale mund të luajnë skedarë media në kompjuterin lokal, por nuk mund të lidhen me faqet e internetit. Firewall në Windows Vista, ai monitoron burimet e sistemit operativ dhe nëse ato fillojnë të sillen ndryshe, gjë që zakonisht tregon një problem, bllokon lidhjen. Nëse një program tjetër përpiqet të hyjë në internet për të instaluar shtesën, përdoruesi do të shohë një mesazh paralajmërues të dërguar Firewall.

Sidoqoftë, në praktikë, përdoruesi ka pak mjete për rregullimin e imët dhe një aplikacion me qëllim të keq, pasi të jetë në një kompjuter, para së gjithash do të përpiqet të krijojë një rregull lejues, duke u fokusuar në mënyrë specifike në atë të integruar. Firewall i Windows, ose thjesht çaktivizoni atë, kështu që ne nuk do ta konsiderojmë atë, por disa zgjidhje tipike.

4.2. Firewall personal Outpost Firewall

Outpost Firewall filloi me Jammer, një mjet për zbulimin e sulmeve të hakerëve që shpejt u bë i njohur. Arsyeja e popullaritetit të saj doli të ishte e zakonshme. Një kompani e huaj qeveritare përdori një Trojan për të gjurmuar përdoruesit e saj. Një punonjës instaloi Jammer dhe jo vetëm gjeti spyware-in, por gjurmoi edhe drejtimin e aktivitetit të tij. Ky rast u fut në shtyp, shpërtheu një skandal dhe Jammer menjëherë fitoi popullaritet. I lëshuar për herë të parë në 2001, Outpost Firewall Pro fitoi njohje pothuajse menjëherë dhe është i njohur sot për funksionalitetin e tij të gjerë dhe koston e ulët.

Sot kompania ofron disa opsione për Outpost Firewall Pro:

Outpost Firewall Pro 2008 është një mur zjarri personal që ofron mbrojtje gjithëpërfshirëse të internetit për përdorim personal. Ky version është i pajtueshëm me Windows Vista, një version i hershëm 4.0 është i disponueshëm në faqen e projektit që mbështet Windows 2000, XP dhe Server 2003;

Outpost Security Suite Pro - i projektuar gjithashtu për përdorim personal, siguron njëqind për qind mbrojtje kompjuterike, përfshin të gjitha mjetet e nevojshme të sigurisë: mur zjarri, antivirus, antispyware, filtër antispam dhe mbrojtje proaktive;

Outpost Network Security - një zgjidhje për mbrojtjen e bizneseve të vogla dhe të mesme nga kërcënimet e jashtme dhe të brendshme;

Outpost Firewall Free është një mur zjarri personal për ata që shfletojnë në internet në mënyrë të parregullt.

Merrni parasysh Outpost Firewall Pro 2008.

Instalimi i Outpost Firewall Pro

Instalimi i Outpost Firewall Pro është tradicional. Në hapin e parë, mund të zgjidhni gjuhën e instalimit - rusisht, në të cilën të gjitha mesazhet do të shfaqen më tej. Pranoni kushtet e marrëveshjes së licencës. Gjatë instalimit, mund të shkarkoni përditësimet më të fundit të Outpost Firewall duke kontrolluar kutinë me të njëjtin emër. Pas kopjimit të skedarëve, Magjistari i konfigurimit.

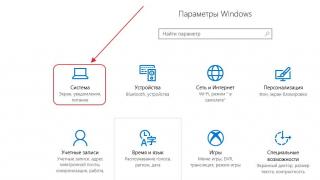

Në dritaren e parë Magjistarët e konfigurimit(Fig. 4.1) ju duhet të zgjidhni nivelin e sigurisë që do të ofrojë programi:

I ngritur- për përdoruesit e avancuar; muri i zjarrit do të sigurojë mbrojtjen më të mirë të mundshme;

E zakonshme- Outpost Firewall Pro do të mbrojë sistemin nga metodat më të rrezikshme të depërtimit pa e shqetësuar përdoruesin me kërkesa të vazhdueshme; ky nivel rekomandohet për shumicën e rasteve.

Oriz. 4.1. Magjistari i konfigurimit të Outpost Firewall Pro

Kontrolloni skedarët në fillim- parandalon nisjen e programeve të njohura me qëllim të keq, por nuk bllokon përpjekjet e tjera të aksesit si kopjimi ose ruajtja;

Kontrolloni skedarët në çdo përpjekje për akses- parandalohen të gjitha përpjekjet për të hyrë në skedarë të infektuar me malware të njohur.

Opsioni i dytë siguron mbrojtje maksimale, por mund të ndikojë negativisht në performancën e sistemit. Nëse vëreni një rënie të performancës, në kompjuterët me fuqi të ulët, është më mirë të kaloni në opsionin e parë. Ju mund të kontrolloni kutinë për të rritur performancën. Aktivizo ruajtjen e statusit të kontrollit... Në këtë rast, gjatë thirrjes së parë, do të krijohet një skedar i fshehtë memorie, herën tjetër do të kontrollohet në gjendjen aktuale dhe nëse nuk gjenden dallime, kontrolli do të ndalojë.

Oriz. 4.2. Kutia e dialogut të magjistarit të konfigurimit

Opsionet e mëposhtme janë të mundshme këtu:

Krijoni dhe përditësoni automatikisht rregullat- opsioni më i përshtatshëm dhe i rekomanduar: ndërsa aplikacionet shkojnë në internet, përdoruesi do të krijojë rregulla për to dhe do t'i përditësojë ato sipas nevojës;

Krijo automatikisht rregulla- e njëjta gjë, por pa përditësim automatik të rregullave; në rastin e fundit, përdoruesi kërkohet;

Mos krijoni rregulla automatikisht- rregullat nuk krijohen automatikisht.

Duke kontrolluar kutinë Trajnoni automatikisht Outpost Firewall Pro për një javë, ju mundësoni krijimin automatik të rregullave lejuese për aplikacionet e njohura që kërkojnë lidhje.

Gjithashtu, Agnitum ju fton të merrni pjesë në programin ImproveNet. Nëse zgjidhni kutinë përkatëse, do të mblidhen automatikisht të dhënat për aplikacionet e rrjetit për të cilat nuk ka rregulla, do të krijohen rregulla të reja të sistemit dhe statistika të përdorimit të aplikacionit. Informacioni i mbledhur do t'i dërgohet kompanisë së zhvilluesit një herë në javë (informacioni do të transmetohet në formë të ngjeshur në sfond pa ndërprerë funksionimin e sistemit). Bazuar në informacionin e mbledhur, do të krijohen rregulla të reja, të cilat më pas do të bëhen të disponueshme përmes sistemit të përditësimit. Rezultati i programit ImproveNet duhet të jetë një ulje e numrit të kërkesave për përdoruesit: Outpost duhet të fitojë autonomi më të madhe në vendimmarrje. Nëse është e nevojshme, këto cilësime mund të ndryshohen duke ekzekutuar komandën Cilësimet> Të përgjithshme> ImproveNet.

Kur filloni programin për herë të parë, do t'ju kërkohet të regjistroni programin në ekran; nëse nuk keni licencë, mund të përdorni ligjërisht Outpost Firewall për 30 ditë duke klikuar butonin Përdorni.

Duke punuar me Outpost Firewall

Pas instalimit, Outpost Firewall është konfiguruar dhe gati për të shkuar. Kjo dëshmohet nga ikona që shfaqet në zonën e njoftimit, pamja e së cilës varet nga politika e zgjedhur. Parazgjedhja është mënyra e trajnimit... Sipas tij, sa herë që një aplikacion përpiqet të hyjë në Rrjet për të cilin nuk është vendosur një rregull, përdoruesit i kërkohet (Fig. 4.3) informacioni i nevojshëm që lejon në shumicën e rasteve të marrë një vendim: emrin e programit, telekomandën shërbimi, numri i portit dhe adresa IP.

Oriz. 4.3. Aplikacioni po përpiqet të hyjë në rrjet

Për më tepër, kur moduli Anti-Spyware është i aktivizuar, kërkesa analizohet dhe nëse gjithçka është normale, një etiketë shfaqet pranë emrit të aplikacionit. Nuk u zbulua asnjë spyware... Bazuar në informacionin e marrë, përdoruesi mund të marrë një nga vendimet e mëposhtme:

Lejo çdo aktivitet në këtë aplikacion- aplikacioni shtohet në listën e besuar dhe të gjitha lidhjet e kërkuara prej tij lejohen automatikisht;

Refuzoni çdo aktivitet në këtë aplikacion- aplikacioni merr statusin e të ndaluarit dhe të gjitha lidhjet bllokohen automatikisht;

Krijo një rregull bazuar në standard- shumica e aplikacioneve kanë nevojë për qasje në Rrjet vetëm duke përdorur protokolle dhe porta të caktuara; Outpost vjen me shabllone që mund të përdoren për të krijuar rregulla për aplikacione të tilla - në këtë rast, aplikacioni do të kufizohet në protokollet e specifikuara;

Lejo një herë ose Blloko një herë- nëse dyshoni për qëllimin e programit, mund të lejoni ose refuzoni hyrjen në Rrjet për të një herë dhe të monitoroni reagimin e aplikacionit.

Duke klikuar në lidhjen Asistent, mund të merrni informacion më të detajuar rreth procesit për t'ju ndihmuar të merrni vendimin e duhur, duke përfshirë informacionin e marrë nga faqja e zhvilluesit. Në butonat e menysë Ne rregull mund të intensifikohet Modaliteti i mësimit automatik.

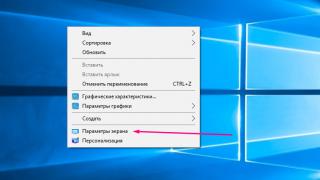

Për një aplikacion të tillë, ju gjithashtu mund të krijoni rregullin tuaj me një përshkrim. Për shembull, le të krijojmë një rregull për shfletuesin e internetit Firefox. Nga menyja e kontekstit e thirrur duke klikuar me të djathtën mbi ikonën në zonën e njoftimit, zgjidhni Cilësimet, në dritaren që shfaqet (Fig.4.4) shkoni në skedën Firewall> Rregullat e Rrjetit dhe shtypni butonin Shtoni.

Oriz. 4.4. Dritarja e krijimit të rregullave të rrjetit

Programi do t'ju kërkojë të specifikoni rrugën drejt skedarit të ekzekutueshëm. Duke përdorur menaxherin e skedarëve, lundroni te drejtoria ku është instaluar Firefox (si parazgjedhje, kjo është C: \ Program Files \ Mozilla Firefox) ku zgjidhni skedarin firefox.exe... Si parazgjedhje, aplikacioni bie në kategori E bllokuar; për t'i lejuar atij aksesin në Rrjet, zgjidhni artikullin në menynë e kontekstit Gjithmonë besojini këtij aplikacioni.

Në këtë rast, aplikacioni do të ketë akses të plotë. Për të personalizuar sjelljen e tij më delikate, në të njëjtën meny, zgjidhni artikullin Përdorni rregullat... Do të shfaqet një dritare Redaktori i rregullave ku në skedën Rregullat e rrjetit duhet të shtypni një buton I ri... Në dritaren që shfaqet, modifikoni rregullin që specifikon ngjarjen (drejtimin, adresën dhe portin) dhe parametrat (njofoni, aktivizoni filtrimin dinamik, mos u regjistroni). Duke klikuar në lidhjen e nënvizuar në kuti Dekodimi i rregullit ju mund të ndryshoni vlerat e parametrave.

Pas përfundimit të periudhës së trajnimit, domethënë kur të gjitha rregullat janë krijuar dhe përdoruesi nuk merr më kërkesa, duhet të shkoni në Modaliteti i sfondit puna. Në këtë rast, muri i zjarrit funksionon në një modalitet të padukshëm për përdoruesin, pa shfaqur ikonën në zonën e njoftimit. Falë kësaj, për shembull, prindërit munden në mënyrë të padukshme që fëmija të bllokojë trafikun e padëshiruar dhe të kontrollojë punën në internet. Në këtë mënyrë, Outpost Firewall konsumon më pak burime.

Për të kaluar në modalitetin e sfondit, telefononi dritaren e cilësimeve. Në skedën Janë të zakonshme në listën rënëse Zgjidhni modalitetin e shkarkimit instaloni Sfondi... Për të parandaluar që dikush të ndryshojë cilësimet e murit të zjarrit, në të njëjtën skedë, zgjidhni butonin e radios Mbrojtja me fjalëkalim në pozicion Ndez dhe vendosni një fjalëkalim.

Përveç kësaj Mënyra e të mësuarit ekzistojnë politikat e mëposhtme (ato janë të disponueshme në menynë e kontekstit të ikonës në zonën e njoftimit):

Blloko të gjitha- të gjitha lidhjet janë të bllokuara; kjo politikë mund të përdoret, për shembull, për të shkëputur përkohësisht një kompjuter nga Rrjeti;

Modaliteti i kyçjes- të gjitha lidhjet janë të bllokuara, përveç atyre të lejuara; pas fazës së trajnimit, ia vlen të përdoret kjo politikë e veçantë;

Mënyra e rezolucionit- të gjitha lidhjet janë të lejuara, përveç atyre të ndaluara;

Fike- puna e Outpost Firewall, duke përfshirë detektorin e sulmit, është pezulluar, të gjitha lidhjet janë të lejuara.

Ndërfaqja e programit

Pas instalimit, Outpost Firewall është gati për të punuar dhe në shumicën e rasteve përdoruesi do të komunikojë me të ekskluzivisht në formën e përgjigjes së pyetjeve kur një aplikacion përpiqet të hyjë në Rrjet. Për të parë statistikat e robotëve dhe aktivitetin e rrjetit të aplikacioneve, rregulloni mirë politikën e murit të zjarrit dhe shtojcat, duhet të telefononi dritaren kryesore të programit (Fig. 4.5).

Oriz. 4.5. Dritarja kryesore e programit

Dritarja kryesore është e ndarë vizualisht në dy pjesë. Në krye është një panel që përmban butona që ofrojnë qasje të shpejtë në disa funksione.

Për të shfaqur informacionin në një formë miqësore për përdoruesit, ekziston një panel informacioni i vendosur në të majtë, duke punuar me të cilin ngjan me punën në Eksplorues Dritaret. Kategoria zgjidhet në panelin e majtë dhe informacioni i detajuar shfaqet në panelin e djathtë. Disa artikuj kanë një shenjë plus pranë tyre, duke klikuar mbi të cilën mund të zgjeroni listën. Duke zgjedhur artikullin mirëseardhje, mund të merrni informacione për licencën, të shikoni lajmet nga faqja e internetit e zhvilluesit, etj. Artikulli Firewall përmban dy nënparagrafë.

Aktiviteti i rrjetit... Duke zgjedhur këtë artikull, do të jeni në gjendje të shikoni një listë të të gjitha aplikacioneve dhe proceseve që kanë lidhje aktuale aktive, dhe informacion të detajuar rreth tyre (protokolli, adresa IP dhe porta, koha e fillimit dhe kohëzgjatja e lidhjes, numri i bajteve të dërguar dhe marrë, shpejtësi, gjendje).

Nëse shihni një lidhje që nuk e keni lejuar, ose dyshoni se një Trojan i fshehur është në punë, mund ta ndërprisni lidhjen duke klikuar me të djathtën në vijën përkatëse në anën e djathtë të ekranit dhe duke zgjedhur Prisni lidhjen... Duke zgjedhur artikullin në të njëjtën meny Kolonat, mund të modifikoni fushat e shfaqjes së informacionit. Paragraf Krijo rregull ju lejon të thirrni shpejt redaktuesin e rregullave për këtë aplikacion.

Portet e përdorura... Ai shfaq të gjitha aplikacionet dhe proceset që aktualisht kanë porte të hapura, duke përfshirë ato lidhje në pritje.

Komponenti Siguria lokale mbron kompjuterin tuaj nga kërcënimet e panjohura ose të maskuara. Këtu mund të ndryshoni nivelin e sigurisë dhe të krijoni një listë përjashtimesh për proceset që nuk kanë nevojë të monitorohen, të aktivizoni ose çaktivizoni mbrojtjen e brendshme të Outpost Firewall Pro. Në nënparagraf Proceset aktive shfaqet një listë e të gjitha proceseve aktive me një tregues të aktivitetit të tyre të rrjetit.

Komponenti Antispyware mbron kompjuterin tuaj nga Trojans, worms dhe spyware. Me shtypjen e një butoni Ekzekutoni kontrollin e sistemit ju mund të kontrolloni sistemin për kërcënime dhe objekte të dyshimta. Në këtë rast, mund të zgjidhni një nga opsionet për të kontrolluar sistemin: Shpejt, Plot dhe Selektive... Të gjitha objektet e dyshimta do të zhvendosen në skedë Karantinë nga ku mund të fshihen, thjesht të restaurohen ose të restaurohen me shtimin e përjashtimeve. Këtu mund të vendosni gjithashtu mënyrën e mbrojtjes në kohë reale dhe funksionimin e skanerit të postës.

Në skedën Kontrolli në ueb tregon numrin e objekteve të bllokuara (cookies, përmbajtje aktive të ueb faqeve, referues, banderola reklamuese), si dhe përpjekjet për të transferuar të dhëna personale.

shënim

Referuesit përmbajnë informacion që ju lejon të gjurmoni nga cili burim është ridrejtuar përdoruesi në një adresë të caktuar. Një grup referuesish ju lejon të zbuloni se cilat burime janë vizituar.

Të gjitha ngjarjet e kapura nga Outpost Firewall Pro mund të shikohen duke shkuar te Regjistri i ngjarjeve... Ato kategorizohen (ngjarjet e brendshme, muri i zjarrit, zbulimi i ndërhyrjeve, kontrolli në ueb, anti-spyware), i cili është i dobishëm për analiza.

Konfigurimi i Outpost Firewall Pro

Cilësimet e Outpost Firewall Pro mund të aksesohen duke klikuar butonin me të njëjtin emër. Artikujt e cilësimeve kryesore përkojnë me emrat në dritaren kryesore të programit (Fig. 4.6).

Oriz. 4.6. Dritarja e cilësimeve të Outpost Firewall Pro

Le të shqyrtojmë cilësimet më të përdorura dhe ato që mund të nevojiten në fazën fillestare të punës.

Në meny Janë të zakonshme zgjidhni gjuhën e ndërfaqes, mënyrën e nisjes dhe rezolucionin e modalitetit të lojës, në të cilën muri i zjarrit nuk e shqetëson përdoruesin me mesazhe. Kontrollimi i kutive mundëson teknologjinë SmartScan dhe mbrojtjen e brendshme të murit të zjarrit. Duke shkuar në nënmenu Konfigurimi, mund të mbroni cilësimet me fjalëkalim, të ruani dhe rivendosni konfigurimin. Orari i përditësimit tregohet në nënparagraf Përditëso... Pas instalimit, përditësimet kontrollohen çdo orë. Kjo mund të ndryshohet nëse është e nevojshme.

Në meny Firewall konfigurohet mënyra e funksionimit të murit të zjarrit në modalitetin normal, sfond dhe lojë. Gjatë instalimit, Outpost Firewall Pro analizon cilësimet e rrjetit dhe të sigurt nga këndvështrimi i tij, rrjetet lokale futen në nën-artikull Cilësimet e LAN-it... Si parazgjedhje, çdo komunikim me rrjete të tilla lejohet. Nëse është e nevojshme, mund të ndryshoni listën e rrjeteve të besuara, adresat IP individuale dhe domenet këtu. Kutia e kontrollit fiduciar përballë adresës do të lejojë të gjitha lidhjet; për të lejuar lidhjet me skedarët ose drejtoritë e përbashkëta nëpërmjet protokollit NetBIOS, zgjidhni kutinë e kontrollit me të njëjtin emër. Moduli Detektor sulmi, cilësimet e të cilit janë në menynë përkatëse (Fig. 4.7), shton funksione që zakonisht nuk janë karakteristike për muret e zjarrit klasik: zbulimi dhe parandalimi i sulmeve kompjuterike nga rrjeti lokal dhe interneti. Moduli skanon të dhënat hyrëse për nënshkrimet e sulmeve të njohura, si dhe analizon përpjekjet e skanimit dhe sulmet e Mohimit të Shërbimit (DoS) dhe sulme të tjera, duke përfshirë të panjohura, në rrjet.

Oriz. 4.7. Cilësimet e detektorit të sulmit

Këshilla

Nëse një sistem zbulimi dhe zbutja e sulmeve në rrjet është i instaluar në kompjuterin tuaj, moduli i Zbulimit të Sulmit duhet të çaktivizohet duke hequr zgjedhjen e kutisë përkatëse.

Në fushë Niveli i alarmit Niveli i konfigurueshëm i alarmit dhe veprimet e modulit kur zbulohet një sulm. Duke përdorur rrëshqitësin, mund të zgjidhni një nga tre nivelet e alarmit: Shkurt, Optimale dhe Maksimumi, të cilat ndryshojnë në reagimin e tyre ndaj disa llojeve jo të rrezikshme të sulmeve. Ky i fundit siguron nivelin më të lartë të mbrojtjes, por do të gjenerojë një numër të madh paralajmërimesh. Duke shtypur butonin Përshtatje, mund të specifikoni se çfarë lloje sulmesh duhet të zbulojë dhe parandalojë Outpost Firewall. Në skedën Ethernet konfiguron mbrojtjen kundër disa sulmeve tipike për rrjetet Ethernet dhe Wi-Fi. Në veçanti, filtrimi ARP duhet të aktivizohet këtu për të mbrojtur kundër sulmuesve që mashtrojnë një adresë IP. Në zonën e Sulmet Ethernet Reagimi i modulit ndaj sulmeve të tilla është i konfiguruar. Në skedën Për më tepër ju mund të redaktoni listën e sulmeve që moduli duhet të zbulojë dhe parandalojë. Çdo sulm ka një përshkrim të shkurtër, por rekomandohet të çaktivizoni diçka vetëm nëse e dini saktësisht se çfarë po bëni. Duke shtypur butonin Portet e cenueshme, mund të specifikoni çdo numër porti të cilit dëshironi t'i kushtoni vëmendje të veçantë. Kjo mund të përfshijë numrat e portave të përdorura tradicionalisht nga Trojans dhe programet e telekomandës kompjuterike. Kutia e kontrollit Blloko sulmuesin për ... minuta ju lejon të vendosni periudhën kohore për të cilën adresa IP e hostit sulmues do të bllokohet, domethënë askush nuk do të jetë në gjendje të lidhet me kompjuterin e mbrojtur nga kjo adresë. Kutia e zgjedhjes opsionale Blloko nënrrjetin e sulmuesit ju lejon të jeni në anën e sigurt në rast se sulmuesi dëshiron të ndryshojë adresën IP (për shembull, kur rilidheni përmes një lidhjeje telefonike, mund të merrni një adresë IP të ndryshme). Për të marrë sinjalizime kur zbulohen sulme, zgjidhni kutitë e kontrollit Luaj njoftimin zanor kur zbulohen sulme dhe Shfaq sinjalizimet vizuale kur zbulohen sulme... Për të parandaluar bllokimin e hosteve të besuar nga "Zbulimi i sulmit", ato duhet të specifikohen në fushë Përjashtimet- të gjitha paketat e dërguara prej tyre nuk do të konsiderohen si keqdashëse.

Konfigurimi i modulit Siguria lokale njëjtë siç përshkruhet më sipër. Duke përdorur rrëshqitësin, në varësi të natyrës së punës aktuale, vendoset një nga katër nivelet e sigurisë - nga Shkurt, në të cilin monitorohen vetëm kërkesat për akses në rrjet nga skedarët e modifikuar të ekzekutueshëm, për të Maksimumi, aktivizimi i të cilit përfshin mbrojtjen maksimale të sistemit. Duke shtypur butonin Përshtatje, mund të specifikoni se cilat veprime, ngjarje dhe komponentë duhet të kontrollojë ky modul. Përdoreni këtë mundësi vetëm nëse keni probleme ose nëse e dini saktësisht se çfarë doni të arrini. Në shumicën e rasteve, është më i përshtatshëm të përdorni rrëshqitësin Niveli i sigurisë... Mund të renditen aplikacionet që mund të thirren nga programe të tjera Aplikacione të dukshme, dhe konfiguroni rregullat e kontrollit individualisht në listë Përjashtimet e kontrollit kundër rrjedhjeve... Për ta bërë këtë, shtypni butonin me të njëjtin emër dhe specifikoni rrugën drejt skedarit të ekzekutueshëm. Moduli Siguria lokale nuk do të kontrollojë veprimet e tyre dhe do të shqetësojë përdoruesin me kërkesa.

Në skedën Antispyware aktivizoni ose çaktivizoni modulin e kontrollit të spyware dhe konfiguroni sinjalizimet dhe përjashtimet. Kutia e kontrollit Kontrolloni për spyware kur programi fillon do të mundësojë skanimin e të gjitha programeve të ekzekutuara pas fillimit të Outpost Firewall Pro. Nëse skanimi ngarkon sistemin, mund të zgjidhni kutinë e zgjedhjes Drejtoni punë të specifikuara me prioritet të ulët... Në nënparagraf Profilet dhe orari profilet e skanimit të sistemit dhe detyrat për skanim automatik në një kohë të caktuar janë konfiguruar. Kur konfiguroni një profil skanimi, mund të specifikoni se cilat objekte të sistemit dhe ndarje të diskut të ngurtë do të skanohen, si dhe të skanoni lloje të caktuara skedarësh dhe arkivash. Duke përdorur një listë rënëse Zgjidhni një veprimështë vendosur veprimi i paracaktuar për objektet e zbuluara me qëllim të keq. Kutia e kontrollit Kapërceni skedarët më të mëdhenj se: ... MB ju lejon të vendosni madhësinë maksimale të skedarëve të skanuar. Në skedën Skaneri i postësështë konfiguruar mënyra e skanimit të bashkëngjitjeve në e-mail. Nëse emaili juaj tashmë po skanohet nga një program antivirus, mund ta çaktivizoni këtë skanim duke kontrolluar kutinë Çaktivizo filtrin e bashkëngjitjes... Pjesa tjetër e artikujve ju lejojnë të riemërtoni bashkëngjitjet me shtesa të specifikuara ose t'i zhvendosni në karantinë.

Tab Kontrolli në ueb përmban cilësimet e modulit me të njëjtin emër. Rrëshqitësi zgjedh nivelin e kontrollit të uebit. Në nivelin më të ulët Peshë e lehtë vetëm reklamat me fjalë kyçe janë të bllokuara, elementet interaktive janë të lejuara. Edhe pse fillimisht i projektuar për të lehtësuar ndërveprimet e përdoruesve, elementët ndërveprues mund të shfrytëzohen nga hakerat. Gjatë vendosjes së nivelit Optimale bllokohen disa elementë ndërveprues të rrezikshëm. Duke shtypur butonin Përshtatje, mund të specifikoni se cilët elementë specifikë të bllokoni ose lejoni: skriptet ActiveX dhe Visual Basic, aplikacionet dhe skriptet Java, Cookies, dritaret kërcyese, elementë të jashtëm ndërveprues, korniza të fshehura, animacione dhe referues.

Ashtu si burimet e tjera të informacionit, shumë burime të internetit ekzistojnë falë reklamave. Disa sajte përdorin tepër banderola, të cilat janë imazhe të madhësive të ndryshme, gjë që çon në ngarkim më të ngadaltë. Përveç kësaj, një përdorues që paguan për megabajt humbet trafikun e vlefshëm. Çaktivizimi i shfaqjes së fotografive e zgjidh vetëm pjesërisht problemin.

shënim

Në përgjithësi pranohet që banerët ngadalësojnë ngarkimin për shkak të madhësisë së tyre, e cila ndonjëherë tejkalon madhësinë e vetë informacionit, për shkak të së cilës përdoruesi ngarkoi burimin. Kjo nuk është e gjitha: banderolat ngarkohen duke përdorur skriptet që gjenerojnë një adresë në mënyrë dinamike, por më shpesh nga faqe të tjera, kështu që në disa raste përdoruesi detyrohet të presë derisa të gjendet faqja dhe të përcaktohet informacioni që ai do të shohë më pas.

Kur vendosni rrëshqitësin në një nivel Maksimumi reklamat mund të bllokohen sipas madhësisë. Sidoqoftë, përmbajtja aktive sot përdoret në shumë burime, dhe pa aktivizimin e saj, puna e plotë është e pamundur. Faqe të tilla mund të shtohen në skedë Përjashtimet... Në skedën Te dhena Personale bllokimi i transferimit të të dhënave personale është konfiguruar, për shembull, një përpjekje për të transferuar një numër karte krediti. Duke vendosur parametra të ndryshëm, ju mund të zëvendësoni automatikisht informacionin personal me yll ose të bllokoni transmetimin e paketave të tilla. Sidoqoftë, nëse punoni me dyqane në internet dhe burime të tjera që kërkojnë një informacion të tillë, futini ato në meny Përjashtimet... Mund të bllokoni plotësisht faqet e njohura me qëllim të keq dhe të vendosni bllokimin e reklamave me fjalë kyçe në nën-artikull Reklamat dhe faqet... Në skedën Me fjalë kyçe ju mund të specifikoni një listë të fjalëve kyçe që do të përputhen në etiketat HTML IMG SRC = dhe Një HREF = shkarkimi i tyre do të bllokohet. Duke shtypur butonin Shkarko ose Ruaj, mund të ngarkoni një listë të marrë nga një kompjuter tjetër ose ta ruani një listë të tillë për përdorim të mëvonshëm në sisteme të tjera. Tab Në madhësi përmban një listë të madhësive të fotografive, nëse ato përputhen në etiketën HTML A vizatimi do të mbyllet. Për të shtuar një madhësi baneri që nuk është në listë, futni të dhënat e tij në fusha Gjerësia dhe Lartësia dhe shtypni butonin Shtoni.

4.3. Firewall falas COMODO Firewall Pro

Pa dyshim, Outpost Firewall është i pasur me veçori dhe ofron mbrojtje të plotë. Megjithatë, shumë përdorues nuk janë të gatshëm ose nuk janë në gjendje të paguajnë për një produkt softuer. Le të hedhim një vështrim në një nga muret e zjarrit të disponueshëm falas - COMODO Firewall Pro. Nuk ka shumë veçori shtesë në produkte të tilla, por kryen funksionin kryesor - mbrojtjen e lidhjeve në rrjet, dhe programet e tjera të përshkruara në këtë libër mund të përdoren për të luftuar spyware, viruse dhe "dhurata" të tjera me të cilat është i pasur interneti.

COMODO Personal Firewall Pro është zhvilluar nga kompania amerikane Comodo Group dhe ka fituar vazhdimisht çmime në teste të ndryshme. Faqja e internetit e projektit ndodhet në http://www.personalfirewall.comodo.com/... Ky mur zjarri është në gjendje të përballet në mënyrë të pavarur me shumicën e kërcënimeve të mundshme dhe t'i japë përdoruesit një paralajmërim dhe rekomandim të duhur. Për përdorim personal, Comodo Firewall shpërndahet pa pagesë, për një tarifë, produkti ofron veçori shtesë. Edhe pse karakteristikat e tij janë të mjaftueshme: ai njeh disa mijëra aplikacione të ndryshme në kategori të ndryshme (adware, spyware, të sigurt, etj.). Mund të shtoni funksione për të monitoruar skedarët e regjistrit dhe të aplikacionit; skedarët e dyshimtë mund të dërgohen në serverin e kompanisë për analiza nga specialistët. Programi ka një ndërfaqe të thjeshtë dhe të përshtatshme, për fat të keq, në versionin e fundit 3.0 - vetëm anglisht. Versioni 3.0 do të funksionojë në Windows Vista, versionet 64-bit të Windows XP dhe Windows Server 2003. Një version i mëparshëm 2.4 është i disponueshëm në faqen e projektit, i cili ka një version me një ndërfaqe ruse. Versioni 2.4 mbështet Windows 2000.

Në versionin e ri, muri i zjarrit është zhvendosur në një arkitekturë të re të quajtur A-VSMART (Anti-Virus, Spyware, Malware, Rootkit, Trojan). Detyra e tij është të rrisë ndjeshëm nivelin e mbrojtjes për shkak të kontrollit më të plotë të trafikut, monitorimit të proceseve dhe kufizimit të aksesit në objektet kritike të sistemit. Versioni 3.0 është bërë më fleksibël në personalizim, përdoruesi ka marrë më shumë parametra në dispozicion të tij. Një grup politikash të parakonfiguruara ju lejon të ndërtoni rregulla më komplekse, nëse është e nevojshme.

Duke punuar me Comodo Firewall Pro

Instalimi i programit është tradicional dhe, pavarësisht mungesës së një ndërfaqe të lokalizuar, është i thjeshtë. Në shumicën e rasteve, mjafton të pajtoheni me cilësimet e paracaktuara dhe të klikoni butonin Tjetra për të shkuar në hapin tjetër. Pas mbledhjes së parametrave të sistemit dhe zgjedhjes së një drejtorie për instalim, magjistari do të fillojë Magjistari i konfigurimit të Comodo Firewall Pro... Në hapin e parë, ai do t'ju kërkojë të zgjidhni mënyrën e aplikimit: Firewall me mbrojtje + (rekomandohet) ose Firewall... Mënyra e dytë është të veprojë si një mur zjarri pa veçori shtesë. Nëse nuk keni një aplikacion të instaluar në kompjuterin tuaj që po shkakton një konflikt për të bashkëpunuar, duhet të zgjidhni opsionin e parë që ofron më shumë mbrojtje. Hapi tjetër është të përgjigjeni nëse duhet të lidhni A-VSMART - përgjigjuni po.

Pas instalimit, programi fillon të mësojë, duke ndjekur nisjen e çdo aplikacioni në kompjuterin e përdoruesit dhe një përpjekje për të krijuar një lidhje. Nëse COMODO nuk mund të marrë një vendim vetë, do të shfaqet një dritare kërkese (Fig. 4.8), duke e shtyrë përdoruesin ta bëjë këtë. Ngjyra e pjesës së sipërme të dritares varet nga ashpërsia e situatës. Nëse COMODO e vlerëson ngjarjen si kritike, ngjyra do të jetë e kuqe, nëse rreziku nuk është aq i madh, do të jetë e verdhë.

Oriz. 4.8. Kërkesë për përdoruesin nga COMODO

Në pjesën e sipërme në fushë Aplikacionështë shënuar aplikacioni që merr pjesë në kërkesë Telekomanda- adresa IP e sistemit në distancë dhe protokollit (TCP ose UDP), dhe në Port- porti në sistemin lokal në të cilin është marrë kërkesa. Përdoruesi mund të zgjedhë një nga opsionet e propozuara:

Lejo këtë kërkesë- lejoni këtë lidhje;

Blloko këtë kërkesë- bllokoni këtë lidhje;

Trajtojeni këtë aplikacion si- tregoni se si ta shikoni këtë aplikacion.

Kur zgjidhni artikullin e fundit duke përdorur listën rënëse, duhet të specifikoni një rregull të paracaktuar. Nëse është një kërkesë rrjeti - shfletues uebi(Shfletues uebi), Klient FTP(klient FTP), Aplikim i besuar(aplikacion i besuar), Aplikacioni i bllokuar(Blloko aplikacionin), Vetëm në dalje(Vetëm në dalje). Nëse ky aplikacion - Instaluesi ose Përditësuesi(Instaluesi ose Përditësuesi), Aplikim i besuar, Aplikacioni i sistemit Windows(aplikacioni i sistemit Windows), Aplikim i izoluar(aplikacion në sandbox), Aplikim i kufizuar(aplikim i kufizuar). Që COMODO të kujtojë përzgjedhjen, sigurohuni që kutia e kontrollit të jetë e kontrolluar Mbani mend përgjigjen time... Kur të bëhet zgjedhja, shtypni butonin Ne rregull.

Kur lëshoni një aplikacion lokal ose përpiqeni të krijoni një lidhje me një kompjuter tjetër, përdoruesi informohet nga një dritare kërcyese Firewall po mëson(fig. 4.9).

Oriz. 4.9. Trajnimi i mureve të zjarrit në vazhdim e sipër

Ndërfaqja COMODO Firewall

Le të shqyrtojmë pikat kryesore. Vizualisht, dritarja e programit është e ndarë në tre pjesë. Në krye është një panel me katër butona që ofrojnë akses në funksionet bazë të murit të zjarrit. Për një përmbledhje të statusit aktual, klikoni Përmbledhje(fig. 4.10).

Oriz. 4.10. Ndërfaqja COMODO

Në fushë Statusi i Sistemit tregon statusin e murit të zjarrit; pas ngarkimit të sistemit, do t'i duhet pak kohë për të kontrolluar parametrat aktualë dhe ekzekutimin e aplikacioneve dhe shërbimeve, pas së cilës ai do të japë një rezultat. Nëse gjithçka është në rregull, do të shihni një ikonë të gjelbër. Në rast të ndonjë problemi, COMODO do t'ju këshillojë se si t'i zgjidhni ato. Në fushë Mbrojtja e rrjetit tregon numrin total të lidhjeve hyrëse (lidhjet hyrëse) dhe lidhjet dalëse (lidhjet dalëse). Duke klikuar lidhjen Ndaloni të gjitha aktivitetet, mund të bllokoni shpejt të gjitha lidhjet. Lidhja pas Niveli i sigurisë së murit të zjarrit është vendosur në, tregon nivelin aktual të mbrojtjes. Duke klikuar mbi të, do të shkoni në dritaren e cilësimeve Cilësimet e sjelljes së murit të zjarrit, në të cilin duke përdorur rrëshqitësin mund të vendosni një nga pesë nivelet e mbrojtjes:

I paaftë- politikat e rrjetit janë të çaktivizuara, i gjithë trafiku në hyrje dhe në dalje është i lejuar;

Mënyra e trajnimit- muri i zjarrit është në modalitetin e të mësuarit, informacioni rreth aplikacioneve që krijojnë lidhje mbahen mend pa kontaktuar përdoruesin;

Trajnoni me modalitetin e sigurt- mënyra e paracaktuar; politikat e rrjetit janë aktivizuar, informacioni në lidhje me trafikun dalës të iniciuar nga aplikacione të sigurta mbahet mend, përdoruesi njoftohet nga një dritare kërcyese, kur një aplikacion i panjohur përpiqet të krijojë ndonjë lidhje rrjeti, përdoruesi merr një kërkesë;

Modaliteti i politikës së personalizuar- kjo mënyrë duhet të zgjidhet pas trajnimit të murit të zjarrit; ai thjesht ndjek politikat e vendosura, duke bllokuar të panjohurat dhe duke lejuar lidhjet e përshkruara në rregulla;

Blloko të gjitha modalitetet- modaliteti i bllokimit për të gjitha lidhjet.

Kushtojini vëmendje numrave në fushë Mbani një alarm në ekran për maksimum ... sekondë- Saktësisht sa sekonda do të shfaqet dritarja paralajmëruese. Vendosni një vlerë të ndryshme këtu nëse është e nevojshme. Në skedën Cilësimi i alarmit vendos nivelet e alarmit. Parazgjedhja është vendosur në të ulët ( E ulët). Duke përdorur rrëshqitësin Niveli i frekuencës së alarmit, mund ta ngrini në mënyrë që të informojë përdoruesin për të gjitha ngjarjet në rrjet. Që ndryshimet të hyjnë në fuqi, shtypni butonin përpara se të mbyllni dritaren. Aplikoni.

Ngjashëm me lidhjet në rrjet, Mbrojtja e rrjetit në fushë Mbrojtja proaktive shfaqet aktiviteti i aplikimit. Me interes të veçantë është lidhja duke pritur për rishikimin tuaj(Në pritje të rishikimit tuaj), i cili do të shfaqë numrin e skedarëve që COMODO nuk mund të vendosë vetë. Klikoni në lidhjen - në dritare Skedarët e mi në pritje(Skedarët e mi në fjalë) do të shfaqin një listë të tyre. Për çdo skedar, mund të zbuloni vendndodhjen, kompaninë (nëse ka) dhe statusin e tij (për shembull, i ri ose i modifikuar). Nëse është e vështirë të merrni një vendim vetë, shënoni skedarin me kutinë e kontrollit dhe klikoni Kërkoni(Kërko) - Muri i zjarrit do të lidhet me bazën e të dhënave të internetit dhe do të shfaqë informacione rreth skedarit. Për të vërtetuar këtë skedar, klikoni Paraqisni(Dorëzo), për të hequr një skedar nga lista - butoni Hiq(Hiq) dhe për të hequr nga sistemi - Pastrim(I pastër). Duke përdorur butonin Leviz ne(Lëviz) skedari mund të zhvendoset në vendndodhjen e specifikuar. Nëse ka nevojë për të shtuar manualisht një skedar në këtë listë, përdorni butonin Shtoni, pastaj zgjidhni skedarin në disk ( Shfletoni skedarët) ose proces ( Shfletoni procesin e ekzekutimit).

Lidhje në linjë Niveli i sigurisë së mbrojtjes është vendosur në ju lejon të ndryshoni modalitetin e sistemit të mbrojtjes, qëllimi i të cilit është i njëjtë me atë të përshkruar më sipër. Optimal përdoret si parazgjedhje. Modaliteti i pastër i kompjuterit në të cilën ekzekutohen politikat. Kur lëshohen aplikacione të besuara, COMODO mëson duke shkruar informacione të reja në politikë. Skedarët e ekzekutueshëm në media jo të lëvizshme (përveç atyre në Skedarët e mi në pritje dhe të reja) konsiderohen të besueshme.

Duke shtypur butonin Firewall, mund të përdorni cilësimet për murin e zjarrit, të shikoni ngjarjet dhe lidhjet, të shtoni aplikacione në listën e të besuarve ose të mohuarve, të specifikoni rrjete të besueshme dhe të pabesueshme. Artikuj të ngjashëm janë në Mbrojtje +, vetëm këtu cilësimet kanë të bëjnë me aplikacionet, jo lidhjet e rrjetit. V Të ndryshmeështë e mundur të importoni / eksportoni cilësimet, të kryeni diagnostikimin dhe të vendosni disa parametra të përgjithshëm të funksionimit COMODO.

Lista e mureve të zjarrit falas është e gjerë. Zgjidhje të tjera përfshijnë Jetico Personal Firewall nga kompania finlandeze me të njëjtin emër ( http://www.jetico.com/) ose PC Tools Firewall Plus ( http://www.pctools.com/ru/firewall/). Ky i fundit ka një ndërfaqe të lokalizuar.

Firewall (firewall), ose siç quhet edhe firewall, firewall dhe firewall, monitoroni dhe kontrolloni lidhjet e sistemit midis kompjuterit tuaj, rrjetit dhe internetit në mënyrë që të zbuloni dhe parandaloni në kohë sulmet dhe ndërhyrjet. Programet e kësaj klase janë veçanërisht të dobishme në rastet kur është e nevojshme të monitorohet aktiviteti në internet i aplikacioneve të instaluara.

Asnjë produkt tjetër falas nuk është më i mërzitshëm për përdoruesin sesa një mur zjarri. Dhe arsyeja është e thjeshtë, procesi i gjetjes së murit të duhur të zjarrit është domosdoshmërisht një proces provë dhe gabimi. Një mur i mirë zjarri duhet të mbrojë sistemin pa qenë tepër ndërhyrës ose i vështirë për t'u menaxhuar dhe konfiguruar. Ky përmbledhje do t'ju ofrojë muret më të mira të zjarrit falas (sipas kësaj faqeje) të disponueshme sot. Si të gjitha rishikimet, rekomandimet dhe këshillat bëhen bazuar në përvojat e njerëzve të ndryshëm. Prandaj, nëse keni ide apo mendime interesante, atëherë ato janë gjithmonë të mirëseardhura.

shënim: Lexuesi duhet të kuptojë se muret e zjarrit të fuqishëm me konfigurim fleksibël të rregullave kërkojnë gjithmonë njohuri për dizajnin e rrjetit. Megjithatë, edhe në rastin e tyre, duhet të ketë një mënyrë pak a shumë të qartë administrimi.

Ekzistojnë dy lloje të mureve të zjarrit - programet dhe pajisjet harduerike. Firewall-et, të paraqitura në formën e programeve (të cilat do të diskutohen në këtë artikull), instalohen në kompjuterin tuaj dhe funksionojnë në sfond për të monitoruar nga afër veprimet e sistemit në kohë reale. Ashtu si me shumë veçori të sigurisë, rekomandohet që të instaloni vetëm një mur zjarri për të shmangur konfliktet e mundshme, duke përfshirë edhe fshirjen manuale të skedarëve nga disqet e nisjes. Muret e zjarrit të harduerit janë zakonisht një pajisje speciale me logjikë me tela dhe module të optimizuara me filtër (për shembull, procesorë specialë grupi i udhëzimeve të të cilëve përfshin operacione me adresa IP). Ju mund të përdorni muret e zjarrit të softuerit dhe harduerit së bashku. Për shembull, ruterët modernë, si rregull, përfshijnë një mur zjarri të integruar dhe, në varësi të llojit të ruterit, ai jo vetëm që mund të hyjë në firmware (siç quhen programet e pajisjes), por gjithashtu të zbatohet pjesërisht në nivelin e mikroqarqeve .

Pasja e një muri zjarri bazë ka qenë prej kohësh kritike për të siguruar sigurinë e kompjuterit tuaj, kjo është arsyeja pse shumë antivirusë po përfshijnë gradualisht disa nga funksionet e mureve të zjarrit. Firewall-et e thjeshta, si muri i zjarrit i parazgjedhur i Windows, ju lejojnë të kufizoni aksesin në sistemin tuaj dhe informacionin personal, duke ju mbrojtur në heshtje nga kërcënimet hyrëse. Si pjesë e rishikimit, ne do të shqyrtojmë disa mure mbrojtëse bazë që ju lejojnë të mbroni Windows disi më mirë sesa mund të bëjë një mjet standard sigurie, për shembull, monitorimi i përpjekjeve të programeve për të hapur lidhjet dalëse në internet (ky veprim i referohet kërcënimeve dalëse) .

shënim: Lexuesi duhet të kuptojë se muri i zjarrit standard i Windows ofron mundësi mjaft të kufizuara për t'u mbrojtur nga kërcënimet dalëse. Aplikacionet e palëve të treta zakonisht ofrojnë një gamë më të gjerë opsionesh.

Firewall-et proaktive ofrojnë mbrojtje më të avancuar, duke përfshirë sistemet e zbulimit dhe parandalimit të ndërhyrjeve të bazuara në mbledhjen e statistikave mbi sjelljen e programeve dhe analizat heuristike, gjë që u lejon atyre të mbrojnë kompjuterin nga një gamë më e gjerë kërcënimesh. Këto mure zjarri përpiqen të krijojnë mbrojtje të fortë të dyanshme, duke parandaluar jo vetëm kërcënimet hyrëse, por edhe duke parandaluar programet që të transmetojnë informacionin tuaj personal në internet. Disavantazhi i këtyre mureve të zjarrit është se ato janë më të vështira për t'u përdorur dhe kërkojnë më shumë.

Është e rëndësishme të kuptohet se sot, të kesh një mur zjarri dhe antivirus (qoftë veçmas ose si një zgjidhje e vetme) konsiderohet si qasja bazë minimale e nevojshme për të mbajtur kompjuterin tuaj të sigurt.

shënim Shumë informacione të dobishme sigurie mund të gjenden në pjesë të ndryshme të sajtit, si p.sh. një përmbledhje e programeve të zbulimit dhe parandalimit të ndërhyrjeve për përdorim në shtëpi.

Këshilla dhe masa paraprake:

- Para se të instaloni produkte sigurie, duke përfshirë antiviruset dhe muret e zjarrit, duhet të konsideroni krijimin e një imazhi të plotë të diskut. Duke krijuar një imazh të tillë, ju mund ta rivendosni sistemin tuaj në gjendjen e mëparshme në rastet kur gabimet kritike shfaqen në sistem pas instalimit dhe konfigurimit të mjeteve mbrojtëse, për shembull, për shkak të instalimit të gabuar të komponentëve ose keni ndryshuar cilësimet kritike të sistemit. Për më tepër, imazhet ju lejojnë të përballeni me viruse komplekse ose thjesht konflikte të rastësishme në sistem. Kështu, për shembull, disa drejtues të sistemit mund të jenë thjesht të papajtueshëm me njëri-tjetrin, gjë që do të bëjë që sistemi juaj të vuajë. Duke filluar me Windows Vista Ultimate, sistemi përfshin një mjet standard rezervë dhe rikthimi, por mund të përdorni gjithashtu softuer falas për të krijuar një imazh të diskut.

- Këshillohet që të përdorni çiinstalues për të verifikuar heqjen e plotë të mureve të zjarrit të palëve të treta dhe mbrojtjeve të tjera, pasi pas shërbimeve të çinstalimit, regjistrimet e regjistrit dhe objektet e tjera të sistemit mund të mbeten.

Firewalls bazë dhe firewalls

Parathënie ose një fjalë për murin e zjarrit të integruar të Windows

Firewall-i i integruar i Windows është zgjedhja më e shpeshtë e përdoruesve sepse ndihmon në mbrojtjen e kompjuterit nga kërcënimet hyrëse dhe nuk e bombardon përdoruesin me mesazhe që shfaqen. Gjithashtu, muri i zjarrit i Windows nuk kërkon instalim (po flasim për versionet e Windows ku muri i zjarrit përfshihet si parazgjedhje) dhe praktikisht nuk bie ndesh me programet e tjera. Përveç kësaj, shumë përdorues mesatarë nuk janë në gjendje t'i përgjigjen siç duhet njoftimeve që shfaqen për shkak të mungesës së njohurive bazë të pajisjes së rrjetit.

Pra, nëse keni nevojë të skanoni sistemin për viruse dhe nuk dëshironi (nuk keni nevojë) aftësitë shtesë të mureve të zjarrit të palëve të treta, me fjalë të tjera, niveli i rrezikut është shumë i ulët, atëherë Windows Firewall mund të jetë pikërisht zgjidhja që ju nevoja, për shkak të thjeshtësisë dhe mungesës së kërkesës së saj.

Përndryshe, mund të shkarkoni një mur zjarri të palës së tretë dhe të zëvendësoni murin e zjarrit standard të Windows me murin e zjarrit bazë për kontroll më të lehtë të daljes dhe funksionalitet shtesë. Shumica e mureve të zjarrit të dyanshëm janë të kufizuar në pyetje të thjeshta si lejimi ose mohimi i aksesit në internet për programe të panjohura. Dhe gjithashtu, shumë mure zjarri konfigurojnë automatikisht aksesin në një listë të para-konfiguruar programesh (kjo listë shpesh përfshin shumicën e aplikacioneve të njohura) dhe ruajnë zgjidhjet tuaja në bazën e të dhënave të tyre. Pra, pas një kohe, vështirë se do të shihni ndonjë alarm.

Dhe si opsion, mund të përdorni gjithashtu mure mbrojtëse proaktive, pasi më parë keni çaktivizuar heuristikat dhe analizat në to. Për më tepër, ky opsion mund të jetë edhe më i përshtatshëm, pasi muret e zjarrit proaktiv, për shkak të kompleksitetit të tyre, thjesht përmbajnë një listë më të madhe të modeleve paraprake për rregullat dhe cilësimet e aksesit.

Është një mur zjarri i projektuar mirë për kontrollin e lidhjeve dalëse dhe hyrëse të sistemit operativ, i cili është i përshtatshëm për përdoruesit e të gjitha niveleve. ZoneAlarm mbron sistemin nga ndërhyrjet, si dhe kontrollon aksesin e programeve në internet. Firewall ka një ndërfaqe të lehtë për t'u kuptuar. Mund të personalizoni cilësimet e sigurisë për t'iu përshtatur nevojave tuaja, duke përfshirë skedarët dhe printerët e përbashkët (publik), konfigurimin e rrjeteve dhe më shumë. Mund edhe ta fikni murin e zjarrit nëse është e nevojshme (nga rruga, muri standard i Windows-it i mungon dëshpërimisht aksesi i shpejtë në këtë veçori). I gjithë personalizimi bëhet duke përdorur kontrolle të thjeshta (rrëshqitës dhe të tjerë), kështu që në shumicën e rasteve do t'ju duhen disa klikime. Për ta bërë më të lehtë që përdoruesit të mësohen me programin, në fillimin e parë, ZoneAlarm ofron skanimin e programeve të instaluara dhe vendosjen e lejeve / mohimeve për to. Ju lutemi vini re se ky skanim i parë nuk ju lejon gjithmonë të vendosni saktë aksesin.

Herën e parë pas instalimit, do t'ju duhet të monitoroni dhe rregulloni veprimet e ZoneAlarm për t'u siguruar që të gjitha programet të kenë akses të mjaftueshëm në internet. Por, dritaret kërcyese janë shumë të thjeshta dhe paraqiten në formatin "lejo/mohoj" me një kuti për të mbajtur mend veprimin e zgjedhur. Edhe përdoruesit fillestarë mund ta kuptojnë lehtësisht (mesazhi do të tregojë gjithashtu emrin e programeve).

Ju mund të vendosni nivelin e kontrollit të programit të përshtatshëm për ju. Niveli i ulët supozon një modalitet mësimi (firewall-i kujton të gjitha programet që përdorin rrjetin), çaktivizimin e mbrojtjes dhe një numër minimal të dritareve që shfaqen. Niveli i mesëm supozon se çdo akses në një rrjet ose internet të besuar do të jetë me leje. Niveli i lartë nuk disponohet në versionin falas ZoneAlarm. Ju mund të vendosni cilindo nga nivelet në çdo kohë. Duke përdorur modulin "Smart Defense Advisor", muri i zjarrit do të sugjerojë opsionin më të pranuar për programet pa rregulla nga përdoruesit në mbarë botën. Ju mund ose nuk mund ta përdorni këtë modul (megjithëse do të jetë shumë i dobishëm për fillestarët).

Vendosja e zonave të internetit përfshin një zonë të besuar, e cila nënkupton një rrjet lokal me skedarë të përbashkët, printera dhe gjëra të tjera, dhe një zonë interneti për akses nga rrjeti. Për secilën zonë, ofrohet një format i thjeshtë kontrolli me 3 opsione "pa siguri" (firewall i çaktivizuar), "i mesëm" (ndarja / shkëmbimi i burimeve si skedarët dhe printerët) dhe "i lartë" (ju lejon të përdorni rrjetin, por bllokon akses te dikush në rrjet në sistemin tuaj). Niveli i mesëm rekomandohet për rrjetet shtëpiake me më shumë se një sistem operativ, dhe për rastet kur kërkohet për shkak të pajisjeve (ruterave, ruterave). Niveli i lartë rekomandohet për makineritë e vetme me akses në internet (për shembull, ka një kompjuter në shtëpi dhe nuk ka rrjet të brendshëm), si dhe për vendet publike ku do të shkoni në internet (WiFi në restorante, etj.) .

Në përgjithësi, ZoneAlarm Free ofron mbrojtje bazë të dyanshme me modalitetin e fshehtë dhe mbrojtje kundër phishing. Sidoqoftë, murit të zjarrit i mungojnë modulet heuristike dhe të sjelljes, si dhe aftësia për të lejuar / bllokuar aksesin midis programeve.

Vlen të përmendet se nga versioni në version, muri i zjarrit "ndriçohet" pak për sa i përket funksionalitetit. Ndoshta kjo është vetëm një dinamikë e përkohshme, por ende.

Do të ishte një zgjedhje e mirë për ata që kërkojnë të përdorin Firewall-in e integruar të Windows. Pavarësisht nga emri i tij, programi është i pajtueshëm me Windows XP dhe më lart. Me pak fjalë, Windows 10 Firewall Control ju lejon të konfiguroni bllokimin dhe aksesin e aplikacioneve në internet në një mur zjarri standard të Windows në një mënyrë më të përshtatshme dhe më të thjeshtë. Gjithashtu, ky firewall shton një mënyrë më të mirë për të kontrolluar lidhjet dalëse. Ai bazohet në platformën e filtrimit të Windows, mbi të cilën është ndërtuar edhe muri standard i zjarrit. Prandaj, ndryshe nga shumica e mureve të tjera të zjarrit, aplikacioni nuk instalon asnjë drejtues në sistem. Ndërfaqja e përdoruesit është shumë e thjeshtë dhe e drejtpërdrejtë. Shfaq vetëm atë që programi mund të bëjë, d.m.th. bllokoni me cilësimet "lejo / mohoni" aksesin dhe asgjë tjetër.

Ekzistojnë tre mënyra në total - "normale", "lejo të gjitha" dhe "çaktivizo të gjitha". Modaliteti i fundit çaktivizon plotësisht aksesin në aplikacione, pavarësisht nga cilësimet e murit të zjarrit. Modaliteti "lejo të gjitha" flet vetë, domethënë akses i papenguar në internet për të gjitha aplikacionet (ngjashëm me mënyrën se si fikni murin e zjarrit). Nëse nuk keni nevojë të provoni diçka, atëherë rekomandohet mënyra normale - qasja në internet për programet do të sigurohet në varësi të cilësimeve individuale.

Në modalitetin normal, kur programi përpiqet të hyjë në internet për herë të parë (pas instalimit të W10), do të shfaqet një dritare pop-up me informacione rreth aplikacionit, botuesit dhe më shumë. Mund të jepni ose refuzoni aksesin si një herë ashtu edhe përgjithmonë. Nëse zgjidhni opsionin e parë, atëherë herën tjetër që të filloni programin, dritarja do të shfaqet përsëri.

Përveç dritareve kërcyese për zgjedhjen e veprimeve Windows 10 Firewall Control, dritare të vogla shfaqen gjithashtu në këndin e poshtëm djathtas të ekranit me informacione rreth aksesit (qasja e bllokuar / e lejuar, etj.). Këto njoftime mund të çaktivizohen te cilësimet.

Kjo është në thelb gjithçka që mund të bëjë ky firewall. Disavantazhet përfshijnë faktin që ju duhet të konfiguroni aksesin për të gjitha aplikacionet tuaja, nga shfletuesi te antivirusi, gjë që mund të jetë disi e bezdisshme me rutinën e tij. Megjithatë, Windows 10 Firewall Control lejon kontroll shumë më të lehtë dhe më të përshtatshëm mbi murin e zjarrit të integruar të Windows sesa ofron sistemi operativ.

Është një mur zjarri i lehtë i bazuar në murin e zjarrit standard të Windows. Nuk ka fare dritare kërcyese, kështu që ky mur mbrojtës mund të jetë ideal për ata që kërkojnë një zgjidhje "set and go". Instaluesi i këtij programi peshon vetëm rreth 1 MB. Instalimi është i thjeshtë, por fatkeqësisht nuk përfshin një zgjedhje të vendndodhjes së instalimit. Pas instalimit, muri i zjarrit funksionon në sfond me një ikonë në tabaka e sistemit. Të gjitha funksionet e programit janë të disponueshme vetëm nga tabaka e sistemit - nuk ka ndërfaqe "dritare kryesore" në të. Në menunë që shfaqet, përdoruesi mund të zgjedhë artikujt e nevojshëm, në veçanti, modalitetin e murit të zjarrit, aktivitetin e përgjithshëm të rrjetit, të shtojë / përjashtojë aplikacionet / proceset dhe të thërrasë një dialog me cilësimet e murit të zjarrit.

Kutia e dialogut me cilësimet e murit të zjarrit është gjithashtu mjaft modeste. Cilësimet e përgjithshme, me aftësinë për të vendosur një fjalëkalim për të mbrojtur cilësimet. Seksioni që specifikon aplikacionet që lejohen të lidhen me rrjetin. Ekziston edhe një funksion "Zbulo" që do të përpiqet të zbulojë aplikacione të njohura në mënyrë që përdoruesi të mos ketë nevojë të shtojë programe manualisht. Përveç kësaj, TinyWall është në gjendje të njohë proceset e ndërlidhura të një aplikacioni të vetëm. Për shembull, nëse keni një program që nis disa procese, atëherë duke shtuar programin në listën e bardhë, të gjitha proceset e hapura të lidhura do të kenë gjithashtu akses në internet.

Duhet të theksohet se kur shtoni një program në listën e përjashtimeve, aplikacioni nuk kufizohet në trafikun UDP dhe TCP. Në varësi të natyrës së programit, mund të jetë më e kujdesshme ta kufizoni atë, për shembull, vetëm në trafikun "dalës".

Skeda Përjashtimet e personalizuara lejon përdoruesin të vendosë parametra shtesë. Në veçanti, zgjidhni të lejoni ose bllokoni aksesin për shërbimet e sistemit. Nëse nuk jeni shumë të mirë në kompjuter, atëherë rekomandohet të lini cilësimet "siç janë". Në skedën e mirëmbajtjes, mund të importoni / eksportoni cilësimet, të kontrolloni për versionet dhe gjithashtu të shkoni në faqen e zhvilluesit.

Në përgjithësi, TinyWall është një mur zjarri i lehtë që do të ishte një zgjedhje e mirë për këdo që kërkon një mur zjarri modest dhe të lehtë për t'u menaxhuar.

Firewalls dhe firewalls me sisteme të zbulimit dhe parandalimit të ndërhyrjeve

Parathënie ose një fjalë për muret e zjarrit për zbulimin dhe parandalimin e ndërhyrjeve

Muret dhe muret e zjarrit të mëposhtëm ofrojnë mbrojtje më të mirë të rrjetit dhe gjithashtu mbështesin një sërë sistemesh zbulimi dhe parandalimi të ndërhyrjeve. Çdo mur zjarri vjen me cilësimet e paracaktuara, kështu që mund të kërkohen shumë pak rregullime në varësi të nevojave të përdoruesit.

Muret e zjarrit në këtë seksion kërkojnë më shumë njohuri dhe kohë nga përdoruesi për të konfiguruar dhe familjarizuar veten sesa muret e zjarrit bazë, por ato ofrojnë një nivel më të lartë mbrojtjeje.

Kur zgjidhni një mur të përshtatshëm zjarri, nuk duhet të mbështeteni në teste të pavarura të disponueshme publikisht dhe deklarata të tjera, pasi në kuadër të testimit efektiviteti kontrollohet në cilësimet maksimale, ndërsa shumica e përdoruesve kanë një nivel më të thjeshtë mbrojtjeje (në fund të fundit, ju dëshironi të përdorni interneti, dhe jo të uleni në llogore me qasje në një faqe). Prandaj, shumica e zhvilluesve të mureve të zjarrit përpiqen të sigurojnë funksionalitetin maksimal "miqësor", ndonjëherë me uljen e nivelit të cilësimeve të sigurisë (çaktivizimi i monitorimit të disa treguesve).

Merrni parasysh këto rrethana.

Ky është një mur i fortë zjarri për ata përdorues që kërkojnë një paketë sigurie të pajisur plotësisht. Ky produkt është menduar kryesisht për përdoruesit e avancuar dhe me njohuri teknologjike. Sistemi i tij i zbulimit të ndërhyrjeve quhet "Mbrojtje +" dhe përputhet ose tejkalon aftësitë e produkteve me pagesë. Komodo firewall ofron shumë kontrolle dhe cilësime që do të tërheqin veçanërisht përdoruesit kuriozë dhe të shqetësuar, detyra e të cilëve është të sigurojnë nivelin maksimal të sigurisë.

Comodo përfshin mbrojtjen nga tejmbushja e tamponit dhe një sandbox të lehtë që ju lejon të kontrolloni aplikacionet e panjohura dhe instalimet e programeve për mënyrën se si ato do të ndikojnë në sistemin operativ të kompjuterit tuaj. Sandboxing kufizon efektet negative të malware. Komodo përmban një listë të gjatë të aplikacioneve të njohura të besuara, por nëse një aplikacion i panjohur përpiqet të hyjë përmes murit të zjarrit, Comodo fillimisht do të kufizojë veprimet e programit dhe do t'ju pyesë se çfarë të bëni me të. Përveç kësaj, i gjithë funksionaliteti për të kontrolluar portat, protokollet dhe konfigurimet do të jenë në dispozicionin tuaj.

Gjatë instalimit, do të keni tre opsione për instalimin e murit të zjarrit - "vetëm firewall", "firewall me grup mbrojtjeje proaktive optimale" dhe "mbrojtje aktive maksimale" (dmth "Mbrojtje +", siç u përmend më herët). Pasi të instalohet, Comodo zgjedh automatikisht "Safe Mode", i cili do të shkaktojë njoftime të shumta për dolli për aplikacionet që nuk janë në listën e programeve të besuara. Nëse zgjidhni Allow / Deny dhe zgjidhni të mbani mend përgjigjen, Comodo do të krijojë dhe ruan një rregull të personalizuar për aplikacionin, të cilin mund ta modifikoni gjithmonë nga lista e përgjithshme.

Nëse zgjidhni modalitetin e pastër të kompjuterit, Defense + automatikisht do t'i shënojë të gjitha aplikacionet në diskun tuaj si të sigurt. Ju lutemi vini re se nëse ka një virus midis programeve, atëherë ai gjithashtu do të konsiderohet i sigurt, prandaj përdorni këtë funksion me kujdes dhe vetëm në ato raste kur jeni vërtet të sigurt për sigurinë e programeve. Sidoqoftë, këto aplikacione do të monitorohen ende, megjithëse në një nivel minimal - kontrollimi i objekteve të mbrojtura Comodo (regjistri dhe ndërfaqja COM), monitorimi i rregullave të vendosura, etj. Të gjithë skedarët e shtuar do të shtohen automatikisht në listë për shqyrtim, do të shënohen si potencialisht të pasigurt dhe ekzekutimi i tyre do të rezultojë në mesazhe kërcyese sikur të kishit përdorur Safe Mode derisa të vendosni rregullat.

Comodo zvogëlon frekuencën e sinjalizimeve duke zbuluar automatikisht programet si të sigurta bazuar në rregullat e aksesit në internet. Megjithatë, ju mund të zvogëloni më tej numrin e mbrojtjes + sinjalizimeve me një ose më shumë metoda:

- Nënkuptoni menjëherë përgjigjen tuaj si "mbani mend përgjigjen" për të gjitha paralajmërimet. Me fjalë të tjera, kur një aplikacion lëshohet për herë të parë, përgjigja do të kuptohet menjëherë si një zgjidhje e përhershme. Megjithatë, duhet ta përdorni këtë cilësim me kujdes, pasi në mënyrë periodike aplikacionet duhet të japin ose refuzojnë përkohësisht aksesin.

- Shtoni programe në listat e skedarëve të sigurt ose të besuar

- Përdorni modalitetin e pastër të kompjuterit. Rekomandohet që fillimisht të siguroheni që programet në diskun tuaj të mos përmbajnë viruse dhe trojanë.

Në përgjithësi, Comodo Firewall është një mur zjarri i fuqishëm me shumë cilësime fleksibël që është perfekt për të ofruar një nivel të lartë mbrojtjeje. Megjithatë, ai është i destinuar për ata përdorues që kanë njohuri të caktuara për pajisjen Windows dhe rrjetin. Përdoruesit fillestarë këshillohen fuqimisht të mos e përdorin këtë mur zjarri.

Ish firewall-i komercial tani është falas pa kufizime. Kjo zgjidhje proaktive e sigurisë me shtresa, së bashku me mbrojtjen standarde të murit të zjarrit, përfshin teknologjinë e bllokimit të sjelljes që monitoron dhe inspekton viruset, spyware, malware, sigurinë e proceseve dhe aplikacioneve, regjistrin dhe më shumë. Firewall privat me siguri mund të quhet një mur zjarri shumëfunksional me një sistem zbulimi dhe parandalimi të ndërhyrjeve.

Ish firewall-i komercial tani është falas pa kufizime. Kjo zgjidhje proaktive e sigurisë me shtresa, së bashku me mbrojtjen standarde të murit të zjarrit, përfshin teknologjinë e bllokimit të sjelljes që monitoron dhe inspekton viruset, spyware, malware, sigurinë e proceseve dhe aplikacioneve, regjistrin dhe më shumë. Firewall privat me siguri mund të quhet një mur zjarri shumëfunksional me një sistem zbulimi dhe parandalimi të ndërhyrjeve.

Ndërfaqja e përdoruesit e programit mund të duket pak konfuze dhe e rëndë. Ka shumë opsione të konfigurueshme, kështu që ndonjëherë mund të ndjeni mungesë të renditjes. Sigurisht, çdo seksion përmban një ndihmë mjaft voluminoze me shpjegime, por gjithsesi. Mënyra e të mësuarit ju lejon të lejoni të gjitha veprimet e programeve brenda 180 sekondave, gjë që është ideale për vendosjen e shpejtë të rregullave për programet e sapo instaluara (nuk keni nevojë të krijoni dhjetëra rregulla për çdo port, protokoll dhe adresë). Megjithatë, përgatituni që nisja e parë e murit të zjarrit mund të bllokojë një numër programesh në dukje të njohura.

Mund të vendosni nivele të ndryshme sigurie (të larta, të ulëta dhe të personalizuara) për rrjetin e brendshëm dhe internetin. Me fjalë të tjera, për shembull, nëse keni disa kompjuterë ose një printer në rrjetin tuaj shtëpiak, atëherë nuk ka kuptim t'i kufizoni ato në të njëjtën mënyrë. Ju gjithashtu do të keni tre profile në dispozicionin tuaj - shtëpi (Shtëpi), zyrë (Zyrë) dhe telekomandë (Remote). Mund të vendosni cilësimet e duhura për secilën prej tyre dhe të kaloni lehtësisht sipas nevojës, veçanërisht të dobishme për laptopët. Një veçori tjetër e dobishme është se ju mund të bllokoni postën dalëse me një klikim, gjë që është e përshtatshme kur keni hapur një klient email dhe nuk dëshironi që aplikacioni të dërgojë email aksidentalisht ose sipas një plani.

Në përgjithësi, Firewall Private është një mur zjarri mjaft efektiv që shënon mjaft mirë në internet. Gjithsesi, ndërfaqja grafike dhe përdorshmëria do të vlerësohen më shumë nga përdoruesit e aftë për teknologjinë. Fillestari thjesht do të hutohet.

Një mur zjarri do të ishte një zgjedhje e mirë për përdoruesit që duan cilësime fleksibël të sigurisë pa sakrifikuar lehtësinë e përdorimit. Ndërfaqja e tij është e organizuar me kujdes dhe ruan funksionalitetin e saj (përdoruesit e zakonshëm mund ta trajtojnë lehtësisht atë). Për shembull, sinjalizimet janë të thjeshtuara, por po aq funksionale, kështu që mund të vendosni lehtësisht dhe shpejt rregulla ose të aplikoni veprime. Përveç kësaj, muri i zjarrit kujton të gjitha përgjigjet në mesazhet që shfaqen pa nevojën për të krijuar rregulla shtesë, ju njofton për të gjitha rregullat e konfiguruara në modalitetin e të mësuarit dhe ju njofton për të gjitha rregullat e aplikuara automatikisht, për shembull, për shfletuesit kur ndryshon versioni.

Një mur zjarri do të ishte një zgjedhje e mirë për përdoruesit që duan cilësime fleksibël të sigurisë pa sakrifikuar lehtësinë e përdorimit. Ndërfaqja e tij është e organizuar me kujdes dhe ruan funksionalitetin e saj (përdoruesit e zakonshëm mund ta trajtojnë lehtësisht atë). Për shembull, sinjalizimet janë të thjeshtuara, por po aq funksionale, kështu që mund të vendosni lehtësisht dhe shpejt rregulla ose të aplikoni veprime. Përveç kësaj, muri i zjarrit kujton të gjitha përgjigjet në mesazhet që shfaqen pa nevojën për të krijuar rregulla shtesë, ju njofton për të gjitha rregullat e konfiguruara në modalitetin e të mësuarit dhe ju njofton për të gjitha rregullat e aplikuara automatikisht, për shembull, për shfletuesit kur ndryshon versioni.

Versionit falas i mungojnë shumë nga veçoritë shtesë të versionit me pagesë, të tilla si aftësia për të fikur një lidhje aktive. Sidoqoftë, mundësitë janë mjaft të mjaftueshme. Mund të zgjidhni nga 5 nivele mbrojtjeje, duke filluar nga bllokimi i plotë i lidhjeve deri te lejimi i të gjitha veprimeve, duke përfshirë modalitetin mesatar manual të të mësuarit "Rules Wizard". Përveç kësaj, muri i zjarrit i Outpost monitoron aktivitete të ndryshme të rrezikshme të aplikacionit, duke përfshirë injektimin e memories, ngarkimin e drejtuesve, aksesin në objektet kritike të sistemit (regjistrit, skedarët). Outpost përfshin gjithashtu shumë shabllone rregullash të konfiguruara paraprakisht, kështu që vendosja e aksesit në internet për aplikacionet zakonisht kërkon vetëm disa klikime të mausit.

Instaluesi do t'ju pyesë nëse dëshironi që muri i zjarrit të stërvitet për një javë (duke përdorur modalitetin e mësimit automatik dhe mësimin manual "Rules Wizard"). Në këtë modalitet, muri i zjarrit do të vendosë automatikisht rregulla për aplikacionet e njohura të sigurta.

Në përgjithësi, Outpost Firewall Free është një zgjedhje e mirë për ata që kërkojnë një ekuilibër të funksionalitetit dhe ndërfaqes.

Muri i zjarrit ndryshon nga homologët e tij në atë që vjen me module shtesë mbrojtëse, përkatësisht regjistrin, bllokuesin e dritareve pop-up dhe kontrollin prindëror - diçka si një zgjidhje grupi. Firemaer është më pak i personalizueshëm se muret e mëparshme të zjarrit të listuara në përmbledhje, por shumë nga seksionet standarde janë ende të disponueshme. Tre nivele mbrojtjeje - fikur (fikja e murit të zjarrit), përdoruesi (ju lejon të konfiguroni rregullat për lidhjet) dhe të larta (bllokimi i të gjitha lidhjeve). Çdo seksion në ndërfaqen e programit është mjaft i pastër. Alarmet priren të ofrojnë informacion të qartë dhe konciz.