Për disa arsye, nevoja për të menduar për sigurinë e rrjetit konsiderohet e drejtë vetëm e kompanive të mëdha, si Badoo, Google dhe Google, Yandex ose Telegram, të cilat shpallin hapur konkurse për gjetjen e dobësive dhe me çdo kusht rrisin sigurinë e produkteve të tyre. ueb aplikacionet dhe infrastrukturat e rrjetit. Në të njëjtën kohë, shumica dërrmuese e sistemeve ekzistuese të internetit përmbajnë "vrima" të llojeve të ndryshme (një studim i vitit 2012 nga Positive Technologies, 90% e sistemeve përmbajnë dobësi me rrezik të mesëm).

Për disa arsye, nevoja për të menduar për sigurinë e rrjetit konsiderohet e drejtë vetëm e kompanive të mëdha, si Badoo, Google dhe Google, Yandex ose Telegram, të cilat shpallin hapur konkurse për gjetjen e dobësive dhe me çdo kusht rrisin sigurinë e produkteve të tyre. ueb aplikacionet dhe infrastrukturat e rrjetit. Në të njëjtën kohë, shumica dërrmuese e sistemeve ekzistuese të internetit përmbajnë "vrima" të llojeve të ndryshme (një studim i vitit 2012 nga Positive Technologies, 90% e sistemeve përmbajnë dobësi me rrezik të mesëm).

Çfarë është një kërcënim ose dobësi e rrjetit?

WASC (Web Application Security Consortium) ka identifikuar disa klasa bazë, secila prej të cilave përmban disa grupe, për një total prej 50, dobësi të zakonshme, shfrytëzimi i të cilave mund të dëmtojë një kompani. Klasifikimi i plotë është paraqitur në formën e WASC Thread Classification v2.0, dhe në Rusisht ekziston një përkthim i versionit të mëparshëm nga InfoSecurity - Klasifikimi i Kërcënimeve të Sigurisë së Aplikacionit në Ueb, i cili do të përdoret si bazë për klasifikimin dhe në mënyrë të konsiderueshme plotësuar.

Grupet kryesore të kërcënimeve të sigurisë së faqes

Autentifikimi i pamjaftueshëm kur qaseni në burime

Ky grup kërcënimesh përfshin sulme të bazuara në Forcën Brute, Abuzimin e Funksionalitetit dhe Alokimin e Parashikueshëm të Burimeve (). Dallimi kryesor nga autorizimi i pamjaftueshëm është verifikimi i pamjaftueshëm i të drejtave (ose veçorive) të një përdoruesi tashmë të autorizuar (për shembull, një përdorues i zakonshëm i autorizuar mund të marrë të drejtat e administratorit thjesht duke ditur adresën e panelit të kontrollit, nëse nuk kontrollohen të drejta të mjaftueshme aksesi. ).

Sulme të tilla mund të kundërshtohen në mënyrë efektive vetëm në nivelin e logjikës së aplikimit. Disa sulme (për shembull, sulme shumë të shpeshta me forcë brutale) mund të bllokohen në nivelin e infrastrukturës së rrjetit.

Autorizim i pamjaftueshëm

Kjo mund të përfshijë sulme që synojnë lehtësimin e kredencialeve të aksesit me forcë brutale ose përdorimin e ndonjë gabimi gjatë kontrollit të aksesit në sistem. Përveç teknikave Brute Force, kjo përfshin parashikimin e kredencialeve dhe sesioneve dhe fiksimin e sesionit.

Mbrojtja kundër sulmeve të këtij grupi presupozon një sërë kërkesash për një sistem të besueshëm autorizimi të përdoruesit.

Kjo përfshin të gjitha teknikat për të modifikuar përmbajtjen e një faqe interneti pa asnjë ndërveprim me serverin që i shërben kërkesave - d.m.th. kërcënimi zbatohet në kurriz të shfletuesit të përdoruesit (por zakonisht vetë shfletuesi nuk është një "lidhje e dobët": problemi qëndron në filtrimin e përmbajtjes në anën e serverit) ose një server i ndërmjetëm memorie të fshehtë. Llojet e sulmeve: Mashtrimi i përmbajtjes, skriptimet në faqe (XSS), Abuzimi i ridrejtuesve të URL-ve, Falsifikimi i kërkesave ndërmjet sajteve, Ndarja e përgjigjes së HTTP Kontrabanda e përgjigjes së HTTP, Devijimi i rrugës, Ndarja e kërkesës HTTP dhe Kontrabanda e kërkesave HTTP.

Një pjesë e konsiderueshme e këtyre kërcënimeve mund të bllokohen edhe në nivelin e konfigurimit të mjedisit të serverit, por aplikacionet në ueb duhet gjithashtu të filtrojnë me kujdes të dhënat hyrëse dhe përgjigjet e përdoruesve.

Ekzekutimi i kodit

Sulmet e ekzekutimit të kodit janë shembuj klasikë të komprometimit të një siti përmes dobësive. Një sulmues mund të ekzekutojë kodin e tij dhe të fitojë akses në hostin ku ndodhet faqja duke dërguar një kërkesë të përgatitur në server në një mënyrë të caktuar. Sulmet: tejmbushja e bufferit, vargu i formatit, tejkalimet e numrave të plotë, injektimi LDAP, injektimi i komandës së postës, injektimi i bajtit të pavlefshëm, Ekzekutimi i komandës OS ( Komanda OS), Ekzekutimi i skedarit të jashtëm (RFI, përfshirja e skedarit në distancë), Injeksioni SSI, injektimi SQL, XPath, XML Injection, XQuery Injection dhe Implementimi i XXE (Entitetet e Jashtme XML).

Jo të gjitha këto lloje sulmesh mund të ndikojnë në faqen tuaj, por ato janë të bllokuara në mënyrë korrekte vetëm në nivelin WAF (Web Application Firewall) ose në nivelin e filtrimit të të dhënave në vetë aplikacionin në internet.

Zbulimi i informacionit

Sulmet e këtij grupi nuk janë një kërcënim në formën e tyre të pastër për vetë faqen (pasi faqja nuk vuan prej tyre në asnjë mënyrë), por mund të dëmtojnë biznesin ose të përdoren për të kryer lloje të tjera sulmesh. Pamjet: Gjurmët e gishtërinjve dhe përshkimi i rrugës

Konfigurimi i saktë i mjedisit të serverit do të mbrojë plotësisht kundër sulmeve të tilla. Sidoqoftë, duhet t'i kushtoni vëmendje edhe faqeve të gabimeve të aplikacionit në internet (ato mund të përmbajnë shumë informacion teknik) dhe të punoni me sistemin e skedarëve (i cili mund të rrezikohet nga filtrimi i pamjaftueshëm i të dhënave hyrëse). Ndodh gjithashtu që lidhjet me çdo dobësi të sajtit shfaqen në indeksin e kërkimit, dhe kjo në vetvete është një kërcënim i rëndësishëm sigurie.

Sulmet logjike

Ky grup përfshinte të gjitha sulmet e mbetura, mundësia e të cilave qëndron kryesisht në burimet e kufizuara të serverit. Këto përfshijnë Mohimin e Shërbimit dhe më shumë sulme të synuara - Abuzimin e SOAP Array, Blowup Atribute XML dhe Zgjerimin e Entitetit XML.

Mbrojtja ndaj tyre vetëm në nivel të aplikacioneve në internet, ose bllokimi i kërkesave të dyshimta (pajisje rrjeti ose proxy në internet). Por me shfaqjen e llojeve të reja të sulmeve me pikë, është e nevojshme të auditohen aplikacionet në internet për dobësi ndaj tyre.

Sulmet DDoS

Siç duhet të jetë e qartë nga klasifikimi, një sulm DDoS në kuptimin profesional është gjithmonë shterimi i burimeve të serverit në një mënyrë ose në një tjetër (D-ja e dytë është e shpërndarë, d.m.th. sulmi i shpërndarë DoS). Metodat e tjera (edhe pse përmenden në Wikipedia) nuk kanë të bëjnë drejtpërdrejt me një sulm DDoS, por përfaqësojnë një ose një lloj tjetër dobësie të faqes. Atje, në Wikipedia, metodat e mbrojtjes janë përcaktuar në detaje të mjaftueshme, nuk do t'i kopjoj ato këtu.

Interneti është një botë e pakufishme informacioni që ofron mundësi të bollshme për komunikim, edukim, organizim të punës dhe kohës së lirë, dhe në të njëjtën kohë përfaqëson një bazë të dhënash të stërmadhe që plotësohet çdo ditë që përmban informacione për përdoruesit me interes për kriminelët kibernetikë. Ekzistojnë dy lloje kryesore të kërcënimeve ndaj të cilave përdoruesit mund të ekspozohen: inxhinieria teknike dhe sociale.

Materialet e lidhura

Kërcënimet kryesore teknike për përdoruesit janë malware, botnet dhe sulmet DoS dhe DDoS.

Kërcënimi- Kjo është një ngjarje potencialisht e mundshme, një veprim që, duke vepruar në objektin e mbrojtur, mund të çojë në dëmtim.

Programe me qëllim të keq

Qëllimi i malware është të shkaktojë dëme në një kompjuter, server ose rrjet kompjuterik. Ata, për shembull, mund të prishin, vjedhin ose fshijnë të dhënat e ruajtura në kompjuter, të ngadalësojnë ose ndalojnë plotësisht funksionimin e pajisjes. Programet keqdashëse shpesh "fshihen" në letra dhe mesazhe me oferta joshëse nga persona dhe kompani të panjohura, në faqet e faqeve të lajmeve ose burime të tjera të njohura që përmbajnë dobësi. Përdoruesit vizitojnë këto faqe dhe malware depërton në mënyrë të padukshme në kompjuter.

Gjithashtu, malware përhapet përmes postës elektronike, mediave të lëvizshme ose skedarëve të shkarkuar nga Interneti. Skedarët ose lidhjet e dërguara me email mund ta ekspozojnë pajisjen tuaj ndaj infeksionit.

Malware përfshin viruse, krimba, trojanë.

Virus- një lloj programi kompjuterik, një tipar dallues i të cilit është aftësia për t'u riprodhuar (vetë-përsëritur) dhe e padukshme për përdoruesin për t'u ngulitur në skedarë, sektorë të nisjes së disqeve dhe dokumenteve. Emri "virus" në lidhje me programet kompjuterike erdhi nga biologjia pikërisht për shkak të aftësisë së tij për të riprodhuar veten. Një virus i shtrirë në formën e një skedari të infektuar në disk nuk është i rrezikshëm derisa të hapet ose lëshohet. Ai hyn në fuqi vetëm kur përdoruesi e aktivizon atë. Viruset janë krijuar për të kopjuar veten duke infektuar kompjuterët, zakonisht duke shkatërruar skedarët.

KrimbatËshtë një lloj virusi. Ata i përmbushin plotësisht emrin e tyre, pasi përhapen duke "zvarritur" nga pajisja në pajisje. Ashtu si viruset, ata janë programe vetë-përsëritëse, por ndryshe nga viruset, krimbi nuk ka nevojë për ndihmën e përdoruesit për t'u përhapur. Ai e gjen vetë zbrazëtirën.

Trojans- Programe keqdashëse që futen qëllimisht nga kriminelët kibernetikë për të mbledhur informacion, për ta shkatërruar ose modifikuar atë, për të prishur punën e një kompjuteri ose për të përdorur burimet e tij për qëllime të pahijshme. Nga pamja e jashtme, trojanët duken si produkte softuerësh legalë dhe nuk ngjallin dyshime. Ndryshe nga viruset, ata janë plotësisht të përgatitur për të kryer funksionet e tyre. Kjo është ajo në të cilën po llogarisin kriminelët kibernetikë: detyra e tyre është të krijojnë një program që përdoruesit nuk do të kenë frikë ta lëshojnë dhe përdorin.

Sulmuesit mund të infektojnë një kompjuter për ta bërë atë pjesë të tij botnet- rrjetet e pajisjeve të infektuara të vendosura në mbarë botën. Botnet-et e mëdha mund të përfshijnë dhjetëra ose qindra mijëra kompjuterë. Përdoruesit shpesh as nuk e dinë se kompjuterët e tyre janë të infektuar me malware dhe po përdoren nga hakerat. Botnet-et krijohen duke dërguar programe me qëllim të keq në mënyra të ndryshme, dhe më pas makinat e infektuara marrin rregullisht komanda nga administratori i botnet-it, në mënyrë që të bëhet i mundur organizimi i veprimeve të koordinuara të kompjuterëve bot për të sulmuar pajisje dhe burime të tjera.

Sulmet DoS dhe DDoS

Sulmi DoS (mohimi i shërbimit) është një sulm që paralizon funksionimin e një serveri ose një kompjuteri personal për shkak të një numri të madh kërkesash që arrijnë me shpejtësi të lartë në burimin e sulmuar.

Thelbi i një sulmi DoS është që një sulmues përpiqet të bëjë përkohësisht të padisponueshëm një server specifik, të mbingarkojë rrjetin, procesorin ose të tejmbush një disk. Qëllimi i sulmit është thjesht të çaktivizojë kompjuterin, jo të marrë informacion, të kapë të gjitha burimet e kompjuterit viktimë në mënyrë që përdoruesit e tjerë të mos kenë akses në to. Burimet përfshijnë: memorien, kohën e procesorit, hapësirën në disk, burimet e rrjetit, etj.

Ka dy mënyra për të kryer një sulm DoS.

Në metodën e parë një sulm DoS shfrytëzon një dobësi në softuerin e instaluar në kompjuterin e sulmuar. Dobësia ju lejon të shkaktoni një gabim të caktuar kritik që do të çojë në një mosfunksionim të sistemit.

Me metodën e dytë Sulmi kryhet duke dërguar njëkohësisht një numër të madh të paketave të informacionit në kompjuterin e sulmuar, gjë që shkakton bllokim të rrjetit.

Nëse një sulm i tillë kryhet njëkohësisht nga një numër i madh kompjuterësh, atëherë në këtë rast ata flasin për një sulm DDoS.

Sulmi DDoS (mohim i shpërndarë i shërbimit)Është një lloj sulmi DoS që organizohet duke përdorur një numër shumë të madh kompjuterësh, për shkak të të cilit serverët, edhe me kanale interneti me bandwidth shumë të lartë, mund të ekspozohen ndaj sulmit.

Për të organizuar sulme DDoS, kriminelët kibernetikë përdorin një botnet - një rrjet i veçantë kompjuterësh të infektuar me një lloj të veçantë virusi. Një sulmues mund të kontrollojë çdo kompjuter të tillë nga distanca, pa dijeninë e pronarit. Me ndihmën e një virusi ose një programi që maskohet me zgjuarsi si legal, në kompjuterin e viktimës instalohet një kod me qëllim të keq, i cili nuk njihet nga antivirusi dhe funksionon në sfond. Në kohën e duhur, me komandën e pronarit të botnet-it, një program i tillë aktivizohet dhe fillon të dërgojë kërkesa në serverin e sulmuar, si rezultat i të cilit kanali i komunikimit midis shërbimit të sulmuar dhe ofruesit të Internetit mbushet dhe serveri ndalon së punuari. .

Inxhinieri sociale

Shumica e sulmuesve mbështeten jo vetëm në teknologji, por edhe në dobësitë njerëzore, duke përdorur Inxhinieri sociale... Ky term kompleks tregon një mënyrë për të marrë informacionin e nevojshëm jo me ndihmën e aftësive teknike, por përmes mashtrimit dhe dinakërisë së zakonshme. Inxhinierët socialë aplikojnë teknika psikologjike për njerëzit përmes emailit, mediave sociale dhe mesazheve të çastit. Si rezultat i punës së tyre të aftë, përdoruesit japin vullnetarisht të dhënat e tyre, duke mos kuptuar gjithmonë se janë mashtruar.

Mesazhet mashtruese më së shpeshti përfshijnë kërcënime, të tilla si mbyllja e llogarive bankare të përdoruesve, premtimet për fitime të mëdha me pak ose aspak përpjekje, dhe kërkesa për donacione nga bamirësi. Për shembull, një mesazh nga një sulmues mund të duket si ky: "Llogaria juaj është bllokuar. Për të rivendosur aksesin në të, duhet të konfirmoni të dhënat e mëposhtme: numrin e telefonit, emailin dhe fjalëkalimin. Dërgojini ato në një adresë e-mail të tillë." Më shpesh, sulmuesit nuk i lënë përdoruesit kohë për reflektim, për shembull, ata kërkojnë të paguajnë në ditën kur marrin letrën.

Fishing

Phishing është metoda më e popullarizuar për të sulmuar përdoruesit dhe një nga metodat e inxhinierisë sociale. Është një lloj i veçantë mashtrimi në internet. Qëllimi i phishing është të fitojë akses në të dhëna konfidenciale si adresa, numri i telefonit, numrat e kartës së kreditit, hyrjet dhe fjalëkalimet duke përdorur faqe të rreme ueb. Një sulm phishing shpesh ndodh në mënyrën e mëposhtme: një letër dërgohet në e-mail me një kërkesë për të hyrë në sistemin bankar në internet në emër të një punonjësi të supozuar të bankës. Letra përmban një lidhje me një faqe false, e cila është e vështirë të dallohet nga ajo reale. Përdoruesi fut të dhënat personale në një faqe të rreme dhe sulmuesi i përgjon ato. Pasi ka zotëruar të dhënat personale, ai mund, për shembull, të marrë një kredi në emër të përdoruesit, të tërheqë para nga llogaria e tij dhe të paguajë me kartat e tij të kreditit, të tërheqë para nga llogaritë e tij ose të krijojë një kopje të një karte plastike dhe ta përdorë atë. për të tërhequr para kudo në botë.

Antivirus i rremë dhe softuer sigurie.

Sulmuesit shpesh shpërndajnë malware nën maskën e softuerit antivirus. Këto programe gjenerojnë njoftime, të cilat, si rregull, përmbajnë një paralajmërim se kompjuteri supozohet se është i infektuar dhe një rekomandim për të ndjekur lidhjen e specifikuar për trajtim të suksesshëm, të shkarkoni skedarin e përditësimit prej tij dhe ta ekzekutoni atë. Shpesh, njoftimet maskohen si mesazhe nga burime legjitime, siç janë kompanitë e programeve antivirus. Burimet e shpërndarjes së rreme të antiviruseve përfshijnë emailin, reklamat në internet, mediat sociale dhe madje edhe dritaret kërcyese kompjuterike që imitojnë mesazhet e sistemit.

Mashtrimi i adresës së kthimit

Është e njohur se përdoruesit kanë shumë më tepër gjasa t'u besojnë mesazheve që marrin nga të njohurit dhe kanë më shumë gjasa t'i hapin ato pa pritur ndonjë mashtrim. Sulmuesit përfitojnë nga kjo dhe falsifikojnë një adresë kthimi tek një përdorues i njohur me qëllim që ta mashtrojnë atë në një sajt që përmban malware ose për të nxjerrë informacione personale. Për shembull, klientët e bankave të internetit shpesh bëhen viktima të mendjemprehtësisë së tyre.

Si të mbroheni nga kërcënimet e internetit

Ka shumë lloje dhe metoda sulmesh, por ka edhe një numër të mjaftueshëm mënyrash për t'u mbrojtur kundër tyre. Kur përdorni internetin, ju rekomandojmë të plotësoni kërkesat e mëposhtme:

Përdorni fjalëkalime

Për të krijuar një fjalëkalim të fortë, duhet të përdorni një kombinim prej të paktën tetë karakteresh. Është e dëshirueshme që fjalëkalimi të përfshijë karaktere të mëdha dhe të vogla, numra dhe karaktere speciale. Fjalëkalimi nuk duhet të përsërisë fjalëkalimet e kaluara dhe duhet të përmbajë data, emra, numra telefoni dhe informacione të ngjashme që mund të hamendësohen lehtësisht.

Punoni në kompjuterin tuaj me një llogari të kufizuar

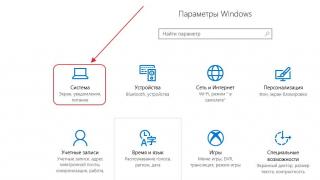

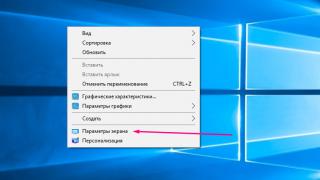

Para fillimit të punës në sistemin operativ, rekomandohet të krijoni një llogari përdoruesi për punën e përditshme në kompjuter dhe ta përdorni atë në vend të llogarisë së administratorit. Një llogari përdoruesi ju lejon të kryeni të njëjtat veprime si një llogari administratori, megjithatë, kur përpiqeni të bëni ndryshime në cilësimet e sistemit operativ ose të instaloni softuer të ri, do t'ju kërkohet një fjalëkalim administratori. Kjo zvogëlon rrezikun e fshirjes ose ndryshimit aksidental të cilësimeve të rëndësishme të sistemit ose të infektimit të kompjuterit tuaj me malware.

Përdorni enkriptimin e të dhënave

Kriptimi i të dhënave është një mënyrë shtesë për të mbrojtur informacionin e ndjeshëm nga përdoruesit e paautorizuar. Programe speciale kriptografike enkriptojnë të dhënat në mënyrë që vetëm përdoruesi që ka çelësin e deshifrimit të mund t'i lexojë ato. Shumë sisteme operative kanë pajisje të integruara të enkriptimit. Për shembull, Windows 7 përdor BitLocker Drive Encryption për të mbrojtur të gjithë skedarët e ruajtur në diskun e sistemit operativ dhe disqet e brendshme të ngurtë, dhe BitLocker To Go përdoret për të mbrojtur skedarët e ruajtur në hard disk të jashtëm, pajisje USB.

Kryeni përditësime të softuerit rregullisht

Përditësoni softuerin tuaj rregullisht dhe në kohën e duhur, duke përfshirë sistemin tuaj operativ dhe çdo aplikacion që përdorni. Mënyra më e përshtatshme është të vendosni modalitetin automatik të përditësimit, i cili do të lejojë që të gjitha punët të kryhen në sfond. Rekomandohet fuqimisht të shkarkoni përditësime vetëm nga faqet e internetit të prodhuesve të softuerit.

Përdorni dhe përditësoni rregullisht softuerin antivirus

Për të mbrojtur sistemin nga kërcënimet e mundshme në internet. Antivirusi është një komponent kyç i mbrojtjes së malware. Ai patjetër duhet të instalohet dhe përditësohet rregullisht për ta ndihmuar atë të luftojë kundër malware të rinj, numri i të cilëve po rritet çdo ditë. Programet moderne antivirus, si rregull, përditësojnë automatikisht bazat e të dhënave antivirus. Ata skanojnë zonat kritike të sistemit dhe monitorojnë të gjitha ndërhyrjet e mundshme të virusit, të tilla si bashkëngjitjet e postës elektronike dhe faqet e internetit potencialisht të rrezikshme, në sfond, pa ndërhyrë në përvojën tuaj të përdoruesit. Antivirusi duhet të jetë gjithmonë i aktivizuar: nuk rekomandohet fuqimisht ta çaktivizoni atë. Gjithashtu përpiquni të kontrolloni të gjitha mediat e lëvizshme për viruse.

Përdorni një mur zjarri

Një mur zjarri, ose muri i zjarrit, është një filtër i veçantë, detyra e të cilit është të kontrollojë paketat e rrjetit që kalojnë nëpër të në përputhje me rregullat e specifikuara. Një mur zjarri funksionon në këtë mënyrë: monitoron komunikimin midis pajisjes dhe Internetit dhe kontrollon të gjitha të dhënat e marra nga rrjeti ose të dërguara atje. Nëse është e nevojshme, bllokon sulmet në rrjet dhe parandalon transmetimin e fshehtë të të dhënave personale në internet. Firewall parandalon hyrjen e informacionit të dyshimtë dhe nuk lëshon informacione të ndjeshme nga sistemi.

Deri vonë, as që e dija që ruteri Avast i frikëson përdoruesit e tij me paralajmërime "të frikshme" në lidhje me ruterat e tyre. Siç doli, antivirusi Avast kontrollon ruterat Wi-Fi. Ai jep rezultate që ruteri është konfiguruar gabimisht, pajisja është e prekshme ndaj sulmeve, ose në përgjithësi që ruteri është i infektuar dhe i infektuar, dhe sulmuesit tashmë kanë kapur adresat DNS dhe ju kanë përcjellë me sukses në faqet me qëllim të keq, vjedhin të dhënat e kartës së kreditit, dhe në përgjithësi gjithçka është shumë e keqe. Të gjitha këto paralajmërime, natyrisht, janë të aromatizuara me udhëzime të kuqe të rrezikshme dhe konfuze që as një specialist i mirë nuk mund t'i kuptojë pa birrë. Nuk po flas as për përdoruesit e zakonshëm. Kështu duken problemet e gjetura në ruterin D-Link DIR-615:

Pajisja është e ndjeshme ndaj sulmeve:

Nga opsionet e zgjidhjes, natyrisht, përditësimi i firmware-it të ruterit. Për çfarë tjetër 🙂 Avast gjithashtu mund të shfaqë një mesazh që ruteri juaj mbrohet nga një fjalëkalim i dobët ose ruteri nuk është i mbrojtur nga hakerimi.

Në disa raste, ju mund të shihni një mesazh që ruteri juaj është i infektuar dhe lidhjet ridrejtohen te serveri me qëllim të keq. Avast Antivirus e shpjegon këtë me faktin se ruteri juaj është hakuar dhe adresat DNS në të janë ndryshuar në keqdashëse. Dhe ka gjithashtu udhëzime për zgjidhjen e këtij problemi për ruterë të ndryshëm: ASUS, TP-Link, ZyXEL, D-Link, Huawei, Linksys / Cisco, NETGEAR, Sagem / Sagemco.

Shkurtimisht, të gjitha këto rekomandime kanë për qëllim kontrollimin e adresave DNS dhe shërbimeve që lidhen me DNS. Nëpërmjet të cilave sulmuesit mund të ndryshojnë DNS në ruterin tuaj dhe t'ju ridrejtojnë në faqet e tyre me qëllim të keq. Ka udhëzime të hollësishme se si të kontrolloni gjithçka në ruterat nga prodhues të ndryshëm.

Si t'i përgjigjem një alarmi për cenueshmërinë e ruterit nga Avast?

Unë mendoj se të gjithë janë të interesuar për këtë pyetje. Për më tepër, nëse keni shkuar në këtë faqe. Nëse po pyesni se si do të reagoja ndaj paralajmërimeve të tilla nga antivirusi, atëherë përgjigjja është e thjeshtë - aspak. Jam i sigurt që Avast do të gjente vrima në ruterin tim përmes të cilave ata mund të më hakonin. Unë kam vetëm Dr.Web. Ai nuk bën kontrolle të tilla.

Ndoshta e kam gabim, por asnjë antivirus përveç Avast nuk kontrollon ruterat Wi-Fi me të cilët jeni lidhur për lloje të ndryshme dobësish. Dhe kjo veçori, e quajtur Home Network Security, u shfaq në vitin 2015. Në versionin Avast 2015.

Avast skanon ruterin për çështje të sigurisë së pajisjes. Megjithëse, nuk e kuptoj plotësisht se si e bën atë. Për shembull, si kontrollon të njëjtin fjalëkalim për të hyrë në cilësimet e ruterit. Ndjek përdoruesin apo metodën e përzgjedhjes? Nëse e gjeta, fjalëkalimi është i keq 🙂 Mirë, megjithatë, unë nuk jam programues.

Personalisht, mendoj se këto paralajmërime nuk janë gjë tjetër veçse udhëzime të thjeshta për forcimin e ruterit tuaj. Kjo nuk do të thotë që dikush ju ka hakuar tashmë dhe ju ka vjedhur të dhënat. Çfarë ofron Avast:

- Vendosni një fjalëkalim të mirë dhe përditësoni firmware-in e ruterit. Ata thonë përndryshe ju mund të hakoheni. Ok, kjo është e kuptueshme. Nuk ka pse të shënohet si një lloj cenueshmërie e tmerrshme. Përsëri, megjithatë, nuk e kuptoj se si antivirusi zbulon se versioni i softuerit të routerit është i vjetëruar. Më duket se kjo është e pamundur.

- Ruteri nuk është i mbrojtur nga lidhjet e internetit. Me shumë mundësi, një paralajmërim i tillë shfaqet pas kontrollit të porteve të hapura. Por si parazgjedhje, funksioni "Qasja nga WAN" është i çaktivizuar në të gjithë ruterat. Unë dyshoj shumë se dikush do të hakojë routerin tuaj përmes Internetit.

- Dhe gjëja më e keqe është mashtrimi i adresave DNS. Nëse zbulon ndonjë problem me DNS, Avast shkruan në tekst të thjeshtë se "Ruteri juaj është i infektuar!" Por në 99% të rasteve nuk është kështu. Përsëri, pothuajse gjithmonë ruteri merr automatikisht DNS nga ISP. Dhe të gjitha funksionet dhe shërbimet përmes të cilave sulmuesit mund të mashtrojnë disi DNS janë çaktivizuar si parazgjedhje. Më duket se shumë shpesh antivirusi "kupton" gabimisht disa cilësime të përdoruesit.

Diçka si kjo. Sigurisht që mund të mos pajtoheni me mua. Më duket se është shumë më e lehtë të aksesosh një kompjuter drejtpërdrejt dhe ta infektosh atë sesa ta bësh atë me një ruter. Nëse po flasim për një sulm në internet. Do të isha i lumtur të shihja mendimin tuaj për këtë në komente.

Si ta mbroj ruterin tim dhe të heq paralajmërimin e Avast?

Le të përpiqemi të kuptojmë çdo artikull që Avast ka shumë të ngjarë të kontrollojë dhe të lëshojë paralajmërime.

- Ruteri mbrohet nga një fjalëkalim i dobët. Nuk ka enkriptim. Në rastin e parë, antivirusi do të vendosë një fjalëkalim që duhet të futet kur futni cilësimet e ruterit. Në mënyrë tipike, fjalëkalimi i paracaktuar është admin. Ose nuk është instaluar fare. Dhe rezulton se të gjithë ata që janë të lidhur me rrjetin tuaj mund të hyjnë në cilësimet e ruterit. Prandaj, ky fjalëkalim duhet të ndryshohet. Si ta bëj këtë, kam shkruar në artikull:. Sa i përket fjalëkalimit të rrjetit Wi-Fi, ai gjithashtu duhet të jetë i fortë dhe duhet të përdoret lloji i enkriptimit WPA2. Unë gjithmonë shkruaj për këtë në udhëzimet për konfigurimin e ruterave.

- Ruteri është i cenueshëm për shkak të softuerit të vjetër. Kjo nuk është plotësisht e vërtetë. Por, nëse ka një firmware të ri për modelin e ruterit tuaj, atëherë këshillohet ta përditësoni atë. Jo vetëm për siguri të shtuar, por edhe për performancë më të qëndrueshme të pajisjes dhe funksione të reja. Ne kemi udhëzime se si të përditësojmë softuerin për ruterat nga prodhues të ndryshëm në faqen tonë të internetit. Mund ta gjeni përmes kërkimit, ose pyesni në komente. Kjo është për.

- Cilësimet e DNS janë ndryshuar. Ruteri është hakuar. Të them të drejtën, nuk kam parë ende raste të tilla. Siç shkrova më lart, të gjitha shërbimet përmes të cilave mund të ndodhë kjo janë çaktivizuar si parazgjedhje. Më shpesh, ruteri merr automatikisht DNS nga ISP. Këshilla e vetme që mund të jap është të mos regjistroni manualisht adresat DNS për të cilat nuk jeni të sigurt. Dhe nëse futni manualisht adresat, atëherë është më mirë të përdorni vetëm DNS nga Google, të cilat:. Kjo këshillohet gjithashtu në rekomandimet e Avast, të cilat mund të shihen në faqen zyrtare të internetit:. Ka udhëzime të hollësishme se si të zgjidhni problemet DNS për pothuajse të gjithë ruterat.

Kjo eshte e gjitha. Shpresoj se kam arritur të sqaroj të paktën pak këto paralajmërime në antivirusin Avast. Bëni pyetje në komente dhe mos harroni të ndani informacione të dobishme për këtë temë. Urimet më të mira!

U bë problem për të gjithë përdoruesit e PC-ve që kanë akses në internet pa përjashtim. Shumë kompani përdorin muret e zjarrit dhe mekanizmat e enkriptimit si zgjidhje për problemet e sigurisë për të qëndruar të mbrojtur nga kërcënimet e mundshme. Megjithatë, kjo nuk është gjithmonë e mjaftueshme.

Klasifikimi i kërcënimeve të rrjetit

Kërcënimet e rrjetit klasifikohen në katër kategori:

- Kërcënimet e pastrukturuara;

- Kërcënimet e strukturuara;

- Kërcënimet e brendshme;

- Kërcënimet e jashtme.

Kërcënime të pastrukturuara

Kërcënime të pastrukturuara shpesh përfshijnë sulme të pa fokusuara në një ose më shumë sisteme në rrjet. Sistemet e sulmuara dhe të infektuara mund të mos jenë të njohura për sulmuesin. Kodet e programeve të tilla si një virus, krimb ose kalë trojan mund të futen lehtësisht në kompjuterin tuaj. Disa terma të përgjithshëm për t'u ditur:

Virus- malware që mund të riprodhohen me pak ose aspak ndërhyrje të përdoruesit, dhe programet e përsëritura gjithashtu mund të përsëriten.

Krimbi- një formë virusi që përhapet duke krijuar dublikatë në disqe, sisteme ose rrjete të tjera. Për shembull, një krimb i postës elektronike mund të dërgojë kopje të tij në çdo adresë në librin e adresave të postës elektronike.

kali i TrojesËshtë, në shikim të parë, një program i dobishëm (ndoshta një lojë ose mbrojtës ekrani), por në sfond mund të kryejë detyra të tjera, të tilla si fshirja ose ndryshimi i të dhënave ose kapja e fjalëkalimeve. Një kal i vërtetë trojan nuk është teknikisht një virus sepse nuk përsëritet.

Sulmet e pastrukturuara duke përdorur kodin që përsëritet vetë dhe u dërgon një kopje të gjithë përdoruesve të postës elektronike mund të kalojnë lehtësisht globin në orë, duke shkaktuar probleme për rrjetet dhe individët në mbarë botën. Edhe pse qëllimi fillestar mund të ketë qenë i vogël.

Kërcënimet e strukturuara

Kërcënimet e strukturuara drejtuar një ose më shumë personave; replikuar nga njerëz me aftësi të nivelit më të lartë që punojnë në mënyrë aktive për të komprometuar sistemin. Sulmuesit, në këtë rast, kanë një qëllim specifik. Ata përgjithësisht kanë njohuri për dizajnin e rrjetit, sigurinë, procedurat e aksesit dhe mjetet e hakerimit dhe kanë aftësinë të krijojnë skripta ose aplikacione për të përmbushur qëllimet e tyre.

Kërcënimet e brendshme

Kërcënimet e brendshme vijnë nga persona me akses të autorizuar në rrjet. Ky mund të jetë një punonjës i pakënaqur ose një punonjës i pakënaqur i pushuar nga puna, aksesi i të cilit është ende aktiv. Shumë studime tregojnë se sulmet e brendshme mund të jenë të rëndësishme si për nga numri ashtu edhe për nga madhësia e humbjeve.

Kërcënimet e jashtme

Kërcënimet e jashtme janë kërcënime nga individë jashtë organizatës të cilët përdorin shpesh internetin ose aksesin me telefon. Këta sulmues nuk kanë akses të autorizuar në sisteme.

Klasifikimi i një kërcënimi specifik mund të rezultojë në një kombinim të dy ose më shumë kërcënimeve. Për shembull, një sulm mund të strukturohet nga një burim i jashtëm dhe, në të njëjtën kohë, mund të ketë një ose më shumë punonjës të komprometuar brenda duke promovuar në mënyrë aktive përpjekjen.

, 14 nëntor 2014Rrjeti juaj i shtëpisë është i prekshëm nga sulmet e hakerëve

Dobësitë e ruterit dhe fjalëkalimet e dobëta e bëjnë të lehtë për kriminelët kibernetikë që të kenë akses në rrjetin tuaj të shtëpisë

Kjo kuti e vogël, e cila ju është dhënë nga ISP-ja juaj, ose e keni blerë vetë nga një prej zinxhirëve të dyqaneve të pajisjeve elektroshtëpiake dhe elektronike, është hallka e dobët në lidhjen tuaj me internetin në shtëpi.

Ekipi Avast u kujdes për këtë dhe zhvilloi një të re funksion për të mbrojtur rrjetin tuaj të shtëpisë, Sigurinë e rrjetit shtëpiak... I cili është integruar në versionin e riAvast 2015.Home Network Security skanon ruterin tuaj për dobësi dhe identifikon çështjet e mundshme të sigurisë. Sot, ruterët janë lidhja më e dobët në sigurinë e rrjetit shtëpiak në shumë shtëpi dhe biznese të vogla, kështu që kjo është një veçori shumë e dobishme dhe e dobishme.

Por, megjithatë, këtu jemi përballur me një problem. Sot në botë ka një numër të madh të llojeve të ndryshme të ruterave, por shumica e përdoruesve thjesht blejnë atë që është "më i lirë dhe funksionon", ose thjesht marrin një ruter nga ofruesit e tyre të internetit. Kjo do të thotë se siguria tashmë është komprometuar. Siguria e Rrjetit Home është krijuar për të mbrojtur kundër këtyre kërcënimeve:

Rrjeti juaj me valë është i pasigurt për shkak të mungesës së enkriptimit. Kështu, dikush në afërsi, si fqinji juaj, mund të lidhet me tuajinWi-Fi,duke përdorur gjerësinë e brezit tuaj dhe aksesoni pajisjet tuaja (printer, diskun e rrjetit, etj.)

Ruteri juaj mund të aksesohet nëpërmjet internetit, prandaj, hakerët mund të kontrollojnë dhe ndryshojnë cilësimet e rrjetit tuaj të shtëpisë, si dhe t'ju shkëputin nga interneti dhe të vjedhin të dhënat personale nga pajisja juaj elektronike.

Lidhja juaj e internetit është në rrezik dhe ruteri juaj mund të hakerohet. Ruteri juaj tashmë është jailbroken (për shembull, disa sajte të njohura të besuara dhe të fshehura ridrejtuar të rreme IP - adresën a).

Pajisjet tuaja mund të aksesohen nga Interneti. Kjo ndodh kur protokolli i Internetit i versionit të 6-të është i aktivizuar në cilësimet e ruterit. (IPv6) dhe pajisjet marrin adresa IPv6 që nuk janë të siguruara. Problemi, para së gjithash, nuk qëndron te protokolli, por te ruteri, i cili nuk është në gjendje të sigurojë siguri për pajisjet që marrin këto adresa.

Avast ndihmon në mbrojtjen e rrjetit tuaj të shtëpisë

Me Home Network Security të integruar në të gjitha produktet Avast ne mund t'i mbajmë pajisjet tuaja të sigurta.

Ka shumë udhëzues hap pas hapi të disponueshëm falas nga prodhuesit e ruterit. Për shembull,. Kërkoni manualin për modelin tuaj dhe kontrolloni atë. Gjithçka që mësoni do t'ju ndihmojë të siguroni rrjetin tuaj të shtëpisë.

Faleminderit që përdorni avast! dhe për rekomandime për miqtë dhe familjen. Lexoni për lajmet më të fundit, ngjarjet interesante dhe promovimet zyrtare të kompanisë në