Shumë kohë më parë, vetëm disa përdorues të avancuar të internetit, si dhe zhvillues, ishin të njohur me shfletuesin TOP. Në periudhën aktuale, ky sistem ka arritur të fitojë popullaritet në mesin e atyre njerëzve që preferojnë shfletimin e sigurt në internet. Dhe nuk ka asgjë për t'u habitur këtu: vitet e fundit, shumica e përdoruesve duhet të merren me faktin se nuk ka qasje në disa site në territorin e një vendi të caktuar.

Roskomnadzor fatkeq po bllokon faqet e njohura në Federatën Ruse. aktivitetet e saj  përfaqësuesit jo gjithmonë i lënë të kënaqur përdoruesit e zakonshëm të internetit, sepse shumë shpesh bllokimi ndodh në portalet që nuk përmbajnë përmbajtje të rrezikshme, të cilat përmbajnë një sasi të madhe informacioni për të cilin njerëzit kanë nevojë.

përfaqësuesit jo gjithmonë i lënë të kënaqur përdoruesit e zakonshëm të internetit, sepse shumë shpesh bllokimi ndodh në portalet që nuk përmbajnë përmbajtje të rrezikshme, të cilat përmbajnë një sasi të madhe informacioni për të cilin njerëzit kanë nevojë.

Jo të gjithë e pëlqejnë këtë marrëveshje, kështu që metodat e anonimizimit filluan të përmirësohen në mënyrë aktive. Ndër mjetet më të rehatshme dhe praktike për të surfuar në formë konfidenciale, shquhet shfletuesi TOP. Ne do të përpiqemi t'ju tregojmë më shumë për veçoritë e tij funksionale dhe do t'ju shpjegojmë se si t'i përdorni ato.

Instalimi i shfletuesit TOR

Shfletuesi TOP ka një ndërfaqe kaq të thjeshtë dhe të përshtatshme që pothuajse çdo përdorues mund ta zotërojë atë. Për të kryer një akses konfidencial në rrjetin global, duhet të shkarkoni instaluesin e shfletuesit. Dosja mund të gjendet në portalin zyrtar. Instaluesi do të shpaketojë skedarët e shfletuesit TOP në dosjen përfundimtare, e cila vendoset në cilësimet nga vetë përdoruesi (vendndodhja standarde është Desktop). Pas kësaj, instalimi do të përfundojë përfundimisht.

Udhëzime për përdorimin e shfletuesit TOP

Më pas, përdoruesi do të duhet të nisë programin dhe më pas të presë derisa të përfundojë lidhja me rrjetin konfidencial. Në rast të nisjes me sukses, do të shfaqet faqja kryesore, ku do të ketë një njoftim për lidhjen me shfletuesin TOP. Pas kësaj, përdoruesi nuk duhet të ketë më probleme të veçanta me kalimin në faqe, pasi konfidencialiteti do të ruhet plotësisht.

Më pas, përdoruesi do të duhet të nisë programin dhe më pas të presë derisa të përfundojë lidhja me rrjetin konfidencial. Në rast të nisjes me sukses, do të shfaqet faqja kryesore, ku do të ketë një njoftim për lidhjen me shfletuesin TOP. Pas kësaj, përdoruesi nuk duhet të ketë më probleme të veçanta me kalimin në faqe, pasi konfidencialiteti do të ruhet plotësisht.

Shfletuesi ka një grup të të gjitha opsioneve të nevojshme, kështu që nuk ka nevojë të bëni ndonjë ndryshim në cilësimet. Sigurohuni t'i kushtoni vëmendje shtesës speciale "NoScript". Shfletuesi TOP ka nevojë për këtë shtesë për të kontrolluar Java, si dhe skriptet e tjera të postuara në portalet e internetit, sepse disa skripta mund të shkelin rregullat e privatësisë së klientit.

Ndonjëherë ky funksion përdoret për të deanonimizuar disa klientë TOP ose për të instaluar skedarë të një lloji virusi.

Ju lutemi mbani mend se në modalitetin standard funksioni "NoScript" aktivizohet për të përcaktuar skriptet. Kjo do të thotë që kur vizitoni uebfaqe të rrezikshme, shfaqja globale e skripteve duhet të çaktivizohet. Kjo bëhet duke klikuar në ikonën e shtojcës.

Ekziston gjithashtu një mënyrë krejtësisht e ndryshme për të vizituar internetin në një formë konfidenciale përmes TOP - duke instaluar kompletin e shpërndarjes "TAILS". Struktura përfshin një sistem që ka një numër të madh nuancash, të cilat janë krijuar për të ofruar nivelin më të lartë të mbrojtjes për klientët që përdorin shërbimin në mënyrë konfidenciale. Secila prej lidhjeve dalëse përcillet në shfletuesin TOP, ndërsa secila e zakonshme është e bllokuar. Gjithashtu, pasi përdoruesi përdor TAILS, nuk do të ketë asnjë informacion në PC në lidhje me të gjitha operacionet e kryera. Kompleti i shpërndarjes së softuerit shtesë nuk ka vetëm shfletuesin TOP, i cili përmban një numër të madh shtesash dhe modifikimesh. Ai gjithashtu përmban programe të tjera të tipit funksional, për shembull, menaxherin e fjalëkalimeve, shumë aplikacione për të punuar me shifra, si dhe një klient të tipit i2p që siguron qasje në Darknet.

Ekziston gjithashtu një mënyrë krejtësisht e ndryshme për të vizituar internetin në një formë konfidenciale përmes TOP - duke instaluar kompletin e shpërndarjes "TAILS". Struktura përfshin një sistem që ka një numër të madh nuancash, të cilat janë krijuar për të ofruar nivelin më të lartë të mbrojtjes për klientët që përdorin shërbimin në mënyrë konfidenciale. Secila prej lidhjeve dalëse përcillet në shfletuesin TOP, ndërsa secila e zakonshme është e bllokuar. Gjithashtu, pasi përdoruesi përdor TAILS, nuk do të ketë asnjë informacion në PC në lidhje me të gjitha operacionet e kryera. Kompleti i shpërndarjes së softuerit shtesë nuk ka vetëm shfletuesin TOP, i cili përmban një numër të madh shtesash dhe modifikimesh. Ai gjithashtu përmban programe të tjera të tipit funksional, për shembull, menaxherin e fjalëkalimeve, shumë aplikacione për të punuar me shifra, si dhe një klient të tipit i2p që siguron qasje në Darknet.

Përveç shikimit të portaleve të bllokuara në internet, TOP ju lejon gjithashtu të vizitoni faqet e vendosura në seksionin pseudo-domain .onion. gjatë shikimit të tij, klienti ka zhvilluar konfidencialitet, si dhe një nivel të besueshëm sigurie. Përdoruesi mund të njihet me adresat e këtyre portaleve duke u gjetur në një motor kërkimi në internet ose në drejtori të një lloji të caktuar. Portalet kryesore mund të gjenden duke ndjekur lidhjet duke shkuar në Wikipedia.

Dhe së fundi, shfletuesi ka disa disavantazhe:

- Trafiku i internetit ndonjëherë ngadalëson ndjeshëm ngarkimin e shumë faqeve të shikuara nga përdoruesi duke transferuar informacione nëpër kontinente të ndryshme.

- Ofruesi juaj mund të bëhet i vetëdijshëm për përdorimin e shërbimit TOP (rekomandohet të studioni në detaje se si të siguroni maskimin e IP-së tuaj).

Përshëndetje djema Sot do t'ju tregoj se si të instaloni shfletuesin Tor dhe do t'ju tregoj se si ta përdorni, megjithëse nuk ka asgjë për të bërë, gjithçka është e thjeshtë atje. Kjo do të thotë pak informacion, si të thuash. Çfarë është Tor? Ky është një rrjet anonim që të mund të shikoni faqet, të komunikoni, por në të njëjtën kohë që askush të mos kuptojë se nga jeni. Epo, domethënë, do të jesh anonim.

Përshëndetje djema Sot do t'ju tregoj se si të instaloni shfletuesin Tor dhe do t'ju tregoj se si ta përdorni, megjithëse nuk ka asgjë për të bërë, gjithçka është e thjeshtë atje. Kjo do të thotë pak informacion, si të thuash. Çfarë është Tor? Ky është një rrjet anonim që të mund të shikoni faqet, të komunikoni, por në të njëjtën kohë që askush të mos kuptojë se nga jeni. Epo, domethënë, do të jesh anonim.

Në përgjithësi, rrjeti Tor është i tillë, vërtet serioz në strukturën e tij, të dhënat brenda tij janë të gjitha të koduara dhe transmetohen përmes disa serverëve (ata quhen nyje). Kudo në internet shkruajnë se Tor është i ngadalshëm, por nuk mund të them asgjë këtu, për disa arsye e kam normal, jo super të shpejtë, por as breshkë.

Meqë ra fjala, së pari kam një foto që tregon një qepë, a e dini pse? Për shkak se rrjeti Tor funksionon kështu, parimi i qepës, ekziston edhe një gjë e tillë si kursimi i qepëve. Për transferimin e të dhënave përdoren tre serverë, të cilët mund të gjenden në shfletuesin Tor (ky quhet një lloj zinxhiri serveri). Epo, trafiku nga ju shkon i koduar tre herë, dhe secili server mund të heqë vetëm një mbrojtje. Kjo do të thotë, serveri i tretë heq mbrojtjen e fundit.

Do ta shkruaj edhe kete, ka njerez te tille, mire, jo krejt normale, me pak fjale, a e dini se cfare bejne? Kam shkruar që trafiku është i koduar dhe transmetuar në tre serverë. Dhe tashmë në serverin e tretë, ai deshifrohet dhe bëhet i disponueshëm për marrësin, mirë, duke folur në mënyrë figurative. Epo, njerëzit jo mjaft normalë vendosin një server të tillë në shtëpi, si të thuash, ata ngrenë një nyje dhe krehin trafikun që kalon nëpër të. Sepse kjo nyje do të jetë padyshim e fundit për dikë. Epo, e kuptoni, po, çfarë ndodh? Nyja e fundit, trafiku tashmë është deshifruar plotësisht në të dhe mund të skanohet, mirë, të krehet atje për qëllimet tuaja, si të thuash. Prandaj, unë nuk ju këshilloj të vendosni emrin e përdoruesit dhe fjalëkalimin tuaj diku në shfletuesin Tor, mirë, atje, për shembull, VKontakte ose rrjete të tjera sociale, sepse në teori thjesht mund të hakoheni marrëzisht

Në rregull, ndaloni së foluri, le t'i drejtohemi punës. Si ta instaloj shfletuesin Tor në kompjuterin tim? Spakuha, gjithçka është e thjeshtë këtu. Pra, së pari duhet të shkoni në këtë faqe:

Aty duhet të klikoni në butonin vjollcë Download, ky buton:

Vetëm mbani në mend se është më mirë të shkarkoni vetëm versionin e qëndrueshëm (Stable Tor Browser), ata, në parim, shkojnë së pari. Thjesht se atëherë ka versione eksperimentale (Experimental Tor Browser), në të cilat mund të ketë gabime, unë nuk rekomandoj shkarkimin e këtij versioni

Kjo është e gjitha, atëherë instaluesi i shfletuesit Tor do të fillojë të shkarkohet. Nga rruga, vetë shfletuesi është bërë në bazë të Mozilla, gjë që është e mirë, sepse Mozilla nuk ha shumë operativë, funksionon shpejt dhe gjithçka. Unë shkarkova instaluesin e shfletuesit Tor, hapeni atë:

E shkarkova në Chrome, në një shfletues tjetër do të jetë diçka e ngjashme. Atëherë do të keni një dritare sigurie, mirë, ka një lloj paralajmërimi, me pak fjalë, klikoni këtu Run:

Nga rruga, ju mund të mos e keni këtë dritare. Pra, atëherë do të keni një zgjedhje të gjuhës dhe rusishtja (rusisht) tashmë duhet të zgjidhet atje:

Pastaj do të ketë një dritare ku do të shkruhet se ku do të instalohet saktësisht shfletuesi, kështu që ai dëshiron të vendoset në desktopin tim, mirë, kështu qoftë. Nëse gjithçka ju përshtatet këtu, atëherë klikoni Instalo (mirë, ose klikoni butonin Shfleto për të zgjedhur një dosje tjetër për instalim):

Kjo është ajo, atëherë instalimi do të fillojë, do të kalojë shpejt:

Në fund të instalimit, do të keni dy kuti kontrolli:

E para është, mendoj, e kuptueshme, dhe e dyta është shtimi i shkurtoreve të shfletuesit Tor në menunë e fillimit dhe në desktop. Nëse keni nevojë për shkurtore, atëherë mos e hiqni shenjën e kontrollit. Në përgjithësi, ne klikojmë gati, dhe nëse nuk e keni hequr shenjën e parë, atëherë dritarja e cilësimeve të rrjetit Tor do të fillojë menjëherë, kjo është dritarja:

Epo, nga ky vend, si të thuash, le të flasim në detaje. Pra, çfarë shohim në këtë dritare? Ekziston një buton Connect, ka një buton Konfiguro. Butoni Connect, ky do të përdorë cilësimet e zakonshme, domethënë, nuk mund ta djersitni, por merrni atë dhe klikoni butonin Connect dhe prisni pak. Butoni i dytë është për konfigurimin e Tor, dhe tani do ta shtyp për t'ju treguar se cilat cilësime janë atje. Kështu që e shtypa dhe u shfaq kjo dritare:

Çfarë shohim këtu? Dhe ne shohim këtu që pyetemi nëse ofruesi ynë po bllokon Tor? Ka ofrues kaq të pazakontë që nuk kanë çfarë të bëjnë dhe bllokojnë Tor-in, ka nga ata që shkurtojnë edhe shpejtësinë e torrenteve, këto janë byrekët. Këtu do të zgjedh Po, për t'ju shfaqur sërish cilësimet shtesë, kjo është dritarja që u hap më pas:

Çfarë shohim këtu? Dhe ne shohim disa ura këtu, dhe çfarë lloj urash janë ato? Këto ura janë, si të thuash, serverët përmes të cilëve do të funksionojë Tor, domethënë, nga këta serverë Tor do të dalë në rrjetin e tij. Por një server i tillë, domethënë një urë, mund të ketë vetëm një, ju mund të zgjidhni vetëm llojin e tij. Kjo funksionon shumë mirë, por shpejtësia mund të jetë ose jo më e ngadaltë, në varësi të llojit të urës që zgjidhni. Në përgjithësi, këto ura, pra, domethënë serverë, quhen përsëritës. Ju gjithashtu mund t'i futni ato manualisht, pasi fillimisht i keni marrë në faqen e internetit të Tor, nuk më kujtohet saktësisht se si quhet faqja, por nuk shoh shumë kuptim në këtë, nëse vetë cilësimi i shfletuesit Tor mund ta bëjë këtë në përgjithësi. , nuk kam prekur asgje ketu, nuk kam nderruar transportin, klikoj Next ... Atëherë do të ketë një dritare të tillë:

Këtu na pyesin, si shkojmë në internet, nëpërmjet një proxy apo jo? Epo, çfarë mund të them këtu, këtu duhet të specifikoni një përfaqësues nëse qasja në internet kalon përmes tij. Por dreqin, thjesht mund të specifikoni përfaqësuesin e majtë (gjëja kryesore është të keni një punëtor), si të thuash, për të rritur anonimitetin tuaj! Në përgjithësi, unë do të zgjedh Po këtu për t'ju shfaqur dritaren ku është futur proxy, kështu është:

Por une nuk do te fus nje proxy, nuk e kam marrezi, por funksionon dhe falas, atehere jam dembel ta kerkoj, sepse nuk eshte aq e lehte te gjesh nje proxy te tille. Keshtu qe klikova Mbrapa butonin, dhe më pas zgjodha Jo dhe klikova butonin Lidhu. Procesi i lidhjes me rrjetin anonim Tor ka filluar:

Nëse gjithçka doli mirë, nuk ka shaka dhe bllokime, atëherë vetë shfletuesi Tor do të hapet, kështu duket:

Epo, të gjithë djema, ju përgëzoj, gjëja kryesore është që keni bërë, domethënë keni instaluar shfletuesin Tor dhe shpresoj që të funksionojë si për ju ashtu edhe për mua! Apo nuk funksionoi? Epo, djema, do të thotë se diçka shkoi keq, nuk e di se çfarë saktësisht, por personalisht nuk gjeta bllokime në shfletuesin Tor. Jo, nuk po them se keni duar të shtrembër, thjesht është ndoshta antivirus ose mur zjarri, ndaj kontrolloni këtë moment.

Pra, shfletuesi Tor është hapur, faqja fillestare do të ngarkohet. Së pari, mund të klikoni në butonin Hap cilësimet e sigurisë (megjithëse nuk e di nëse do të keni një buton të tillë, e kuptova menjëherë pas fillimit të shfletuesit):

Do të shihni dritaren e cilësimeve të privatësisë dhe sigurisë:

Epo, këtu nuk ju rekomandoj të ndryshoni asgjë, përveç që mund ta ktheni rrëshqitësin lart për anonimitet më të mirë, por të jem i sinqertë, nuk e preka. Kjo dritare mund të hapet edhe duke klikuar në këtë trekëndësh:

Siç mund ta shihni, ka artikuj të tjerë të dobishëm në këtë menu. Pra, ekziston një gjë e tillë si një personalitet i ri, çfarë është ky? E dini çfarë është? Kjo është vetëm për të rifilluar shfletuesin Tor, domethënë ai do të mbyllet dhe më pas do të hapet automatikisht. Kjo do të ndryshojë adresën IP në shfletuesin Tor. Pika e dytë është zinxhiri i New Tor për këtë faqe, kjo është për të ndryshuar adresën IP në vetë shfletuesin pa e mbyllur atë (nëse e kuptova saktë). Në fillim mendova se ishte të ndryshoja adresën IP për skedën aktuale të hapur, domethënë sajtin, në fund të fundit, është shkruar atje për këtë faqe, por kontrollova dhe kuptova që jo, kjo po ndryshon zinxhirin Tor për i gjithë shfletuesi së bashku me të gjitha skedat. Pika e tretë është se ju tashmë e dini se çfarë është. Pika e katërt, domethënë cilësimet e rrjetit Tor, atëherë atje mund të ndryshoni stafetën, të vendosni përfaqësuesin dhe të specifikoni portet e lejuara. Hapa cilësimet e rrjetit dhe vendosa dy kuti kontrolli atje (pak më poshtë) në mënyrë që të mund të shihni të gjitha opsionet, si të thuash, këtu, shikoni:

Epo, pika e pestë është vetëm kontrollimi për përditësime, nga rruga, unë ju këshilloj që të mos i injoroni ato.

Një gjë tjetër që ju këshilloj të bëni, jo shpesh, por ju e dini, mirë, të kontrolloni shfletuesin Tor. E keni nisur, apo jo? Epo, faqja fillestare do të hapet, mbi të klikoni Kontrolloni cilësimet e rrjetit Tor:

Pas kësaj, ju duhet të shihni faqen e mëposhtme me këtë urim:

Nëse e keni parë atë, atëherë gjithçka është thjesht super, ju keni të gjithë një bandë djemsh

Nga rruga, pas një kontrolli të tillë, nëse shtypni përsëri atë trekëndësh, mirë, përballë butonit me ikonën e harkut, atëherë do të shihni se në cilat vende funksionon zinxhiri aktual Tor:

Të gjitha këto vende (d.m.th., serverët) duket se ndryshojnë rregullisht, por nëse keni nevojë të ndryshoni tani, mund të klikoni Personaliteti i Ri, mirë, në parim, kam shkruar tashmë për këtë më lart

E vërteta është, e vetmja gjë që nuk e kuptova është nëse përsëritësi i përket serverëve? Epo, domethënë, dua të them që rrjeti Tor ka tre serverë, kështu që a vlen rele për ta? Kjo do të thotë, këtu kam krijuar një lidhje përmes një rele dhe shoh se çfarë shkon kështu: relay> server 1> server 2, dhe unë nuk e shoh të tretën. Pra, stafeta përfshihet në numrin e përgjithshëm të serverëve, si të thuash, në tre të parët? Kështu që unë fika stafetën, klikova New Identity, shfletuesi u rifillua, më pas klikova Kontrollo cilësimet e rrjetit Tor dhe kjo është ajo që pashë:

Kjo do të thotë, siç mendova, nëse ndizni përsëritësin, atëherë ai do të luajë rolin e serverit të parë, si të thuash

Pra, çfarë tjetër dua t'ju them. Pra, kur klikoni në Kontrolloni cilësimet e rrjetit Tor, mirë, do të thotë të gjithë oqeanet, gjithçka në një grup, dhe kështu do të ketë ende diçka atje poshtë që mund të shihni informacionin në lidhje me nyjen dalëse (server) dhe për këtë ju duhet të klikoni në Atlas:

Çfarë është kjo gjithsesi? Epo, këtu mund të zbuloni vendin e nyjës, duket se mund të zbuloni edhe shpejtësinë e serverit .. Në përgjithësi, një infa e tillë, si të thuash, nuk është veçanërisht interesante, por prapë .. Në përgjithësi, kjo është faqja që do të shihni nëse klikoni në Atlas:

Epo, a e keni kuptuar pak a shumë se si të përdorni shfletuesin Tor? Kjo do të thotë, ky është një shfletues i rregullt, por që lidhet me internetin vetëm përmes rrjetit Tor. Cilësimet e vetë rrjetit Tor janë bërë me lehtësi, gjithçka është mjaft e qartë, unë personalisht nuk kam pasur gabime, rrjeti funksionon si interneti celular jo më i ngadalshëm, mirë, ky jam unë për sa i përket shpejtësisë

Nga rruga, unë shkova në faqen e internetit 2ip, dhe ja çfarë informacioni më dha për adresën time IP:

Epo, domethënë, siç mund ta shihni, nuk ka probleme me zëvendësimin e adresës IP, madje edhe ku është shkruar Proxy, gjithashtu thotë që proxy nuk përdoret. Por mos nxitoni të gëzoheni! Edhe 2ip në shumicën e rasteve përcakton që adresa IP i përket rrjetit Tor .. Thjesht duhet të klikoni në specifikoni përballë Proxy..

Pra, çfarë tjetër dua të them. Pra, shfletuesi Tor funksionon nën procese të tilla si tor.exe (si të thuash, moduli kryesor për të hyrë në rrjetin Tor), obfs4proxy.exe (nëse nuk gabohem, ai është përgjegjës për funksionimin e stafetës) dhe firefox.exe (Mozilla e modifikoi për të punuar me rrjetin Tor). Të gjithë komponentët janë në dosjen Browser së bashku me vetë Mozilla. Nga rruga, shfletuesi Tor nuk bie ndesh me Mozilla-n e zakonshëm në asnjë mënyrë, mirë, befas e keni instaluar atë.

Në fakt, mendoj se duhet t'ju tregoj se çfarë është në të vërtetë shfletuesi Tor, domethënë se si funksionon. Pra, shikoni, në fakt, gjithçka është pak më e thjeshtë. Vetë shfletuesi Tor, atëherë e keni kuptuar tashmë që kjo është Mozilla, mirë, kjo është një Mozilla e ripunuar, në të cilën përjashtohen çdo rrjedhje e adresës suaj të vërtetë IP. Epo, domethënë, siguria është konfiguruar fuqishëm, ka edhe shtesa speciale (nga rruga, nuk rekomandoj t'i prekni fare). Por ende mbetet një Mozilla e zakonshme. Gjëja më e rëndësishme është tor.exe, ky është skedari që shkon në rrjetin Tor. Kur Mozilla e lëshon atë, ajo sjell një server proxy, si të thuash, me të cilin lidhet Mozilla dhe më pas mund të shkojë në internet. Ky server proxy mund të përdoret nga programe të tjera, por që ai të funksionojë, shfletuesi Tor duhet të funksionojë, kjo është e rëndësishme. Ky përfaqësues, meqë ra fjala, është lloji i përfaqësuesit SOCKS. Në përgjithësi, ky përfaqësues:

Kjo do të thotë, madje mund të vendoset në shfletuesin Internet Explorer dhe gjithashtu do të shkojë në internet përmes Tor. Si të pyesni? Epo, është shumë e thjeshtë, shkoni në Control Panel, aty gjeni ikonën Internet Options, hapeni atë, pastaj shkoni te skedari Connections dhe klikoni butonin Network Settings atje. Pastaj kontrolloni kutinë Përdorni një server proxy, më pas klikoni butonin Advanced dhe specifikoni përfaqësuesin në fushën Socks:

Por mund t'ju duhet në dritaren Properties: Internet (mirë, kur klikoni në ikonën Vetitë e shfletuesit në Panelin e Kontrollit), klikoni jo në butonin Cilësimet e Rrjetit, por thjesht klikoni në Cilësimet (që ndodhet më lart), ai do të jetë aktiv për ju nëse keni ju keni një lidhje në kutinë Konfiguro lidhjen dial-up dhe rrjetet private virtuale! Për të qenë i sinqertë, nuk më kujtohet se çfarë lloj interneti është, nuk ekziston për një kohë të gjatë, por di vetëm se ky është lloji i internetit që ekziston. Epo, me pak fjalë, djema, mendoj se do ta kuptoni

Gjithçka, pas veprimeve të tilla, mirë, ajo që shkrova më lart, atëherë pas kësaj Internet Explorer tashmë do të funksionojë për ju përmes rrjetit anonim Tor. A mendoni se gjithçka është kaq e thjeshtë? Jo djema! Unë nuk rekomandoj ta bëni këtë, sepse Internet Explorer është një shfletues i rregullt që nuk mprehet për punë anonime në të njëjtën mënyrë që mprehet shfletuesi Tor. a e kuptoni? Unë ju thashë të gjitha këto për një shembull. Ky përfaqësues SOCKS është i përshtatshëm për shumë programe, jo vetëm për Internet Exlorer. Epo kjo është e gjitha për t'ju thënë në një shënim

Nëse jeni të interesuar, atëherë mund të shihni se cilat shtesa janë në shfletuesin Tor, për këtë ju duhet të shkoni në këtë adresë:

Epo, këtu janë të gjitha shtesat e instaluara:

Mund të shtypni butonat e Cilësimeve për të parë vetë cilësimet, por ja ku ka diçka për të ndryshuar, ju këshilloj vetëm nëse jeni të sigurt për këtë! Në përgjithësi, siç mund ta shihni, Tor është një shfletues, domethënë kjo Mozilla, është modifikuar mirë dhe përmban vetëm një mori mekanizmash për të siguruar nivelin maksimal të anonimitetit. Djema, kjo është e mirë

Pra, çfarë tjetër dua të them. Mund ta shkarkoni në shfletuesin Tor, shpejtësia mund të jetë e ulët ose mjaft e lartë, si për rrjetin Tor, por këtu duhet të luani me serverë, disa mund të jenë më të shpejtë, disa të ngadalshëm, e njëjta gjë vlen. Thjesht, kur filloni shfletuesin, ka gjithmonë një server të ri. Sinqerisht, nuk e di nese repeteri ndikon ne shpejtesi, por nese logjikisht ndikon, nuk e di, por mesa duket shpejtesia ime ka qene me e ulet ne njeren perserites, me e larte tek tjetra.. Epo keshtu eshte. .. Apo është thjesht një rastësi… nuk e di me siguri..

Unë do të them përsëri që nëse anonimiteti është i rëndësishëm për ju, atëherë thjesht mos ndryshoni asgjë as në cilësimet e rrjetit Tor dhe as në vetë shfletuesin!

Kur filloni shfletuesin Tor, do të keni një dritare kaq të vogël:

Atje mund të klikoni butonin Hap cilësimet dhe të konfiguroni lidhjen me rrjetin Tor, mirë, atje do të thotë cilësimet e stafetës dhe të përfaqësuesit. Nga rruga, nëse zgjidhni një përsëritës, atëherë unë ju këshilloj të zgjidhni saktësisht obfs4, në parim, siç këshillohet si parazgjedhje. Megjithëse, të gjitha këto cilësime mund të arrihen tashmë me shfletuesin Tor që funksionon, do të mjaftojë vetëm të klikoni në trekëndëshin pranë ikonës së qepës:

Epo djema, gjithçka duket të jetë? Thjesht nuk e di nëse kam shkruar gjithçka, por gjithçka duket se është. Nuk ka asgjë të vështirë në zotërimin e shfletuesit Tor, mendoj se nuk do të ketë probleme as me cilësimet, është e lehtë për t'u përdorur, funksionon në mënyrë të qëndrueshme pa defekte dhe bllokime. Epo, personalisht, nuk kisha një gjë të tillë që të mos funksiononte. Dhe meqe ra fjala, nuk e di pse thone per te qe eshte tmerresisht i frenuar, sigurisht qe nuk e kam reaktive, por prape mund ta perdoresh

Nuk e di nëse ju duhet apo jo, interesante apo jo, por do ta shkruaj. A e dini se si të ndryshoni vendin në Tor? Epo, mbase e dini, ndoshta jo, por në shfletuesin Tor nuk është aq e lehtë për ta bërë këtë, sepse nuk ka një veçori të tillë të integruar (në versionin e vjetër dukej se ishte). Ju duhet të redaktoni manualisht skedarin e konfigurimit torrc. Në përgjithësi, unë do të shkruaj si ta bëj këtë, mendoj se gjithçka do të funksionojë për ju, personalisht e kontrollova vetë, po, është e mundur të ndryshohet vendi, por me shaka ..

Unë pothuajse harrova gjënë më të rëndësishme për t'ju shkruar, përpara se të redaktoni skedarin torrc, duhet të mbyllni shfletuesin Tor! Truku është se cilësimi i ri, mirë, që ne prezantojmë, mund të rrëzojë. Dhe pastaj, kur tashmë e nisni shfletuesin me vendin e zgjedhur, atëherë nuk keni nevojë të konfiguroni asgjë mirë për sa i përket rrjetit Tor, përndryshe cilësimi që keni vendosur manualisht, atëherë mund të humbasë!

Pra, çfarë duhet bërë për të ndryshuar vendin në shfletuesin Tor? Pra, fillimisht duhet të hapni skedarin torrc, nuk e di se ku do ta keni të instaluar shfletuesin Tor, por ai u instalua në desktopin tim, kështu që shtegu për në skedarin torrc është këtu:

C: \ Përdoruesit \ VirtMachine \ Desktop \ Tor Shfletuesi \ Shfletuesi \ TorBrowser \ Të dhënat \ Tor

Në shtegun gjendet fjala VirtMachine, është thjesht emri i kompjuterit, domethënë llogaria. Ju mund të jeni në një vend tjetër, por në çdo rast, gjëja kryesore është rruga e brendshme, si të thuash, do të shkruaj përsëri, ja ku është:

\ Shfletuesi Tor \ Shfletuesi \ TorBrowser \ Të dhënat \ Tor

Skedari torrc ndodhet në atë dosje Tor. Pra, në rregull, zgjidhi atë. Tani duhet ta hapni, klikoni dy herë mbi të, do të ketë një dialog për zgjedhjen e programit, këtu duhet të zgjidhni Notepad dhe klikoni OK:

Do të hapet skedari i mëposhtëm:

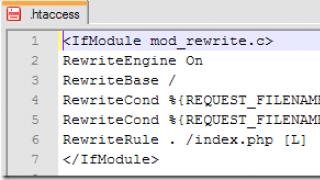

Ky skedar tashmë përmban cilësimet që kam vendosur. Epo, domethënë, këtu janë cilësimet që vendosen në dritaren e konfigurimit të rrjetit Tor ku zgjidhen rele dhe përfaqësuesi. A i shihni linjat që fillojnë me Urën obfs4? Epo, këto janë skuadrat e stafetës, si të thuash. Në fund të fundit, skedari torrc është një skedar konfigurimi për vetë rrjetin Tor, dhe ky skedar është i nevojshëm për modulin tor.exe, a e kuptoni? Epo, pra, atje poshtë, nëse akoma e rrotulloni me miun, do të jetë diçka si:

Kjo vlen edhe për përsëritësit, 1 është për t'i përdorur ato, dhe 0 nuk është për t'u përdorur, gjithçka është logjike. Këto janë skuadra, shpresoj që ta kuptojnë. Pra, çfarë duhet të bëni tani? Dhe tani ju duhet të shtoni një komandë që do të vendosë vendin e serverit të destinacionit (ose nyjes së destinacionit). Përafërsisht, për të ndryshuar vendin, duhet të shtoni këtë komandë në fund të skedarit:

Nyjet e daljes (kodi i shtetit)

Ku është kodi i vendit, atëherë atje duhet të tregoni vendin, mirë, për shembull RU, BY, UA, e kështu me radhë. Sinqerisht, unë nuk i di të gjitha këto kode, por nëse keni vërtet nevojë për të, mund ta kërkoni këtë informacion në internet, nuk mendoj se ky është një problem. Në përgjithësi, për shembull, unë do të pyes RU, domethënë Rusinë, këtu është komanda në këtë rast, duhet të regjistroheni:

E shkruajmë në fund të skedarit:

Pastaj mbyllni skedarin, ruani ndryshimet. Epo, kuptoni pak? Pastaj hapni shfletuesin Tor dhe do të jeni përgjithmonë në vendin kodin e të cilit keni specifikuar në komandë. Por problemi është se kur të nisni shfletuesin Tor, ai do të marrë komandën me kodin e shtetit dhe gjithçka do të funksionojë mirë, por NUK do të ketë asnjë komandë në vetë skedarin torrc, ai DO TË ZHNDOHET. Prandaj, herën tjetër do t'ju duhet të vendosni përsëri manualisht komandën, kjo është një lojë e tillë e fatit! Kam harruar diçka dhe nuk kam shkruar që mund të vendosësh më shumë se një shtet, por disa, mirë, për shembull:

Nyjet e daljes (RU), (UA), (BY)

Në këtë rast, serverët në dalje do të jenë adresat IP të vendeve të specifikuara. Por ka një komandë më shumë, është e kundërta e kësaj, përkundrazi, ndalon adresat IP të vendeve të specifikuara. Kjo është komanda:

Përjashtoni nyjet e daljes (RU)

Siç mund ta shihni, unë i kam ndaluar serverët në dalje të kenë IP ruse. Këtu mund të specifikoni gjithashtu disa shtete të ndara me presje. Dhe gjithashtu shtoni në skedar.

Në përgjithësi, këta janë djemtë, është për të ardhur keq që komandat nga skedari torrc zhduken pasi ato u kapën nga shfletuesi Tor. Kjo ndodh sepse komanda të tilla nuk janë pjesë e funksionalitetit të shfletuesit Tor! Por unë mendoj se ky nuk është një nyje aq e tmerrshme. Edhe pse nuk mund të jetë aq i mundimshëm

Por në përgjithësi, mund të ngatërroni disi me këtë shfletues Tor dhe me skedarin torrc, mund të gjeni një mënyrë më të mirë pune, mirë, në mënyrë që komandat të mos fshihen. Ju mund të bëni një kopje të një skedari si ..

Në përgjithësi, ka shumë komanda për skedarin e konfigurimit torrc, por nuk është gjithmonë e lehtë t'i trajtosh ato. Në përgjithësi, djema, këtu është një lidhje me ekipet (kjo është faqja zyrtare):

Epo, ka shumë informacione të dobishme, komanda interesante, në përgjithësi, nëse jeni të interesuar, atëherë sigurohuni që të hidhni një sy

Personalisht, ju këshilloj të përdorni shfletuesin Tor vetëm me reletë, sepse nuk ka shumë ndryshim, çfarë me ta, çfarë pa, mirë, për sa i përket shpejtësisë, por reletë, si të thuash, rrisin anonimitetin. Këtu është një moment.

Dhe gjithashtu dua të shkruaj diçka, thjesht jo të gjithë e dinë për të. Serverët Tor nuk janë vetëm ata që janë të angazhuar posaçërisht në këtë, domethënë serverë të krijuar posaçërisht për të mbështetur rrjetin Tor, por edhe përdorues të zakonshëm. Si e bëjnë këtë, nuk e di me siguri, kështu që nuk do të them asgjë. Por për çfarë e bëjnë këtë, si mendoni? Ata e bëjnë këtë për të skanuar trafikun! Nëse serveri është i fundit, atëherë trafiku pas tij nuk është i koduar, që do të thotë se mund ta shikoni atë! Kështu, ata përpiqen të zbulojnë hyrjet dhe fjalëkalimet nga gjithçka që është e mundur. Por kjo është kështu, mirë, duket se nuk ka shumë serverë të tillë, por është më mirë të mos rrezikoni dhe të mos shkoni askund në shfletuesin Tor, mirë, domethënë, mos shkruani emrin e përdoruesit dhe fjalëkalimin tuaj. Kjo është vetëm këshilla ime djema

Në përgjithësi, çfarë mund të them, mirë, si të thuash, çfarë përfundimi mund të nxirret? Do të provoj shkurt. Shfletuesi Tor është i lezetshëm, në një kohë më lindi ideja të përdor internetin vetëm përmes Tor, madje arrita të shkarkoj filma përmes tij, por dreqin, është ende i ngadaltë kur krahasohet me internetin e rregullt. Po, dhe nuk është e sigurt të përdorni postën tuaj personale përmes saj, shkoni në disa faqe atje, mirë, në parim, unë kam shkruar tashmë për këtë. Pra, me pak fjalë, këta janë djemtë.

Epo, djema, kjo është e gjitha, duket se kam shkruar gjithçka, ose jo gjithçka, por u përpoqa të shkruaj sa më shumë informacione, thjesht e lodha tashmë malekha. Nëse diçka nuk është në rregull, atëherë më vjen keq, por shpresoj që gjithçka të jetë kështu dhe që gjithçka të jetë e qartë për ju këtu. Fat i mirë në jetë dhe në mënyrë që gjithçka të jetë mirë me ju.

08.12.2016Procedura për pastrimin e historisë suaj të shfletimit, si dhe shkarkimet dhe skedarët e personalizimit, nuk ju ofron një garanci absolute të konfidencialitetit të plotë. A ka ndonjë metodë tjetër për të lundruar në internet pa u vënë re? Nuk është, ne ju paraqesim Udhëzime për shfletuesin Tor.

Sigurisht, ekziston një që është plotësisht më i besueshëm sesa korrigjimi i historisë me duart tuaja ose përdorimi i funksionit "Incognito" në të gjitha llojet e shfletuesve. Një aplikacion për sistemin operativ Windows, si shkarkimi pa pagesë i Tor Browser, ofron një lidhje anonime rrjeti, duke ofruar mundësinë e transferimit të informacionit në formë të koduar. Më shumë detaje rreth këtij informacioni mund të gjenden në artikullin vijues.

Specifikat e shfletuesit të animatorit Tor

Nëse jeni përballur me situata në të cilat ishte e nevojshme të fshihni informacionin nga të huajt, atëherë programi Tor Browser Bundle do të jetë tepër i dobishëm për ju. Ne ju sugjerojmë të shkarkoni paketën e shfletuesit Tor plotësisht falas dhe të siguroheni për të në përvojën tuaj. Si do t'ju ndihmojë ky sistem të mbroni veten nga mbikëqyrja e padëshiruar në internet, e cila kërcënon privatësinë tuaj dhe, rrjedhimisht, lirinë tuaj personale? Është elementare.

Duke kursyer trafikun e internetit mbi një rrjet të shpërndarë, Anonimizuesi i shfletuesit Tor, nuk bën të mundur të shihni nga jashtë se cilat burime hapni, dhe burimet, në përputhje me rrethanat, nuk lejohen të zbulojnë vendndodhjen tuaj reale. Këta serverë quhen edhe ruterë onion ose ruterë me shumë shtresa. Kjo mundësi e sigurimit të anonimitetit personal përdoret nga përdorues anembanë globit nga një gamë e gjerë fushash profesionale: blogerë dhe gazetarë, zyrtarë të zbatimit të ligjit dhe ushtria, organizata të mëdha e të vogla dhe njerëz të zakonshëm në jetën e tyre të përditshme.

Shkarkoni aplikacionin më të fundit të zhvillimit Tor Browser 2.3.25-13 me përditësimet dhe shtesat më të fundit. Ai funksionon me të gjitha llojet e programeve, duke përfshirë klientët e aksesit të fshirë, sistemet për transferimin e shpejtë të informacionit, shfletuesit e internetit dhe të tjera të përdorura nga protokolli TCP.

Eksplorimi i shfletuesit Tor

Ju ndoshta e keni kuptuar rëndësinë dhe idenë e aplikacionit dhe tani duhet të ndaleni më në detaje mbi problemin në lidhje me funksionimin e këtij sistemi. Para së gjithash, konsiston në faktin se fillimisht ekzistonte një shfletues i konfiguruar MozillaFirefox, përmes të cilit bëhet një akses konfidencial në internet. Si të përdorni anonimizuesin e paketës së shfletuesit Tor për të ofruar shfletim personal në internet? Para së gjithash, ia vlen të shkarkoni dhe ngarkoni këtë sistem.

Programi nuk kërkon instalim, thjesht duhet të zhbllokoni Tor, dhe për të rritur konspiracionin, është edhe më mirë ta bëni atë në një USB flash drive, me të cilin mund të nisni programin dhe të gjitha opsionet do të ruhen në media të lëvizshme , dhe jo në një kompjuter personal.

Veprimet e mëposhtme:

- Hapni dokumentin Filloni Tor Browser.exe, pas së cilës do të ngarkohet paneli i kontrollit (predha Polipo ose Vidalia).

- Për të krijuar një lidhje me rrjetin, kërkohet një lidhje funksionale në internet, domethënë, formohet një zinxhir serverësh të ndërmjetëm, i cili mund të zgjasë deri në disa minuta.

- Nëse vendoset kontakti me Tor, atëherë mund të monitoroni statusin përkatës. Më poshtë do të postohen të gjitha llojet e shkurtoreve: ndalimi dhe shfletimi i rrjetit, opsionet e serverit, grafiku i trafikut, historiku i njoftimeve, ndihma dhe shumë të tjera. Për shkak të faktit se është krijuar një version rus i këtij aplikacioni, të gjitha opsionet dhe cilësimet do të jenë të disponueshme në Rusisht, gjë që do të lehtësojë shumë kohën tuaj në internet.

- Shfletuesi FireFox hapet automatikisht, i cili do të aplikohet në mënyrë anonime dhe asnjë nga veprimet tuaja nuk do të regjistrohet.

- Në faqen e parë, një njoftim do të shfaqet para jush, i cili njofton se shfletuesi është krijuar për funksionim konfidencial dhe më poshtë është informacioni që tregon adresat IP. Ai zëvendëson adresën tuaj reale dhe do t'u njihet portaleve së bashku me informacione të tjera të rreme (për shfletuesin aktual, zgjerimin e monitorit, adresën MAC të përshtatësit të rrjetit, etj.). Për më tepër, të gjitha llojet e teknologjive moderne që parandalojnë mundësinë e marrjes së të dhënave të klientit do të refuzohen.

- Pasi të përfundoni sërfimin në internet në modalitetin e privatësisë, mbyllni të gjitha skedat dhe dritaret e Mozilla Firefox. Të gjitha faqet e vizituara dhe cookies do të fshihen automatikisht.

Rekomandim: për funksionimin e përditshëm në modalitetin normal (jo anonim), duhet të përdorni një shfletues tjetër në vend të Firefox - për shembull, Chrome ose Opera. Kjo është e nevojshme për zbatimin e qartë të programit.

Është gjithashtu e nevojshme t'i kushtohet vëmendje faktit që anonimiteti i funksionimit kryhet vetëm brenda rrjetit Tor dhe nuk vlen për shfletuesit e tjerë. Të dhënat gjithashtu nuk mund të kodohen nëse transferoni informacion në ndonjë adresë specifike të destinacionit të jashtëm. Nëse informacioni i transmetuar ka një vlerë për ju, atëherë mbani mend metodat shtesë të sigurisë, përdorni një lidhje HTTPS ose metoda të tjera të besueshme të vërtetimit dhe kriptimit.

Përparësitë e përdorimit të rrjetit Tor

Tani është koha për të përcaktuar linjën e veçorive kryesore të aplikacionit, të cilat mund të shërbejnë si arsye prioritare për aplikimin e tij:

- Ofron anonimitet të lartë dhe besueshmëri të mbrojtjes kundër ndjekjes së veprimeve tuaja në internet;

- Nuk kërkon instalim në sistem dhe punon nga burime të lëvizshme;

- Është plotësisht falas, mund të shkarkohet pa regjistrim dhe SMS.

- Nga mangësitë, duhet theksuar - sistemi ka korniza të rëndësishme kur shfaq skedarë mediatikë që krijojnë një ngarkesë të shtuar në serverë (për shembull, disa video dhe skedarë audio, foto të mëdha).

Tor është një mjet i domosdoshëm për ata që kujdesen për privatësinë e tyre gjatë shfletimit në internet. Shumë njerëz besojnë se për anonimitetin e plotë, mjafton thjesht të shkarkoni paketën e shfletuesit Tor nga Interneti dhe ta ekzekutoni atë. Kjo nuk eshte e vertete. Kur punoni në internet, ia vlen të merret parasysh se ekzistojnë disa modele të të ashtuquajturave sjellje të pahijshme që mund të zbulojnë identitetin dhe vendndodhjen tuaj reale edhe kur lundroni nëpër Tor. Ne do të përpiqemi të njohim më shumë rreth rrjetit Tor dhe të përpunojmë disa mekanizma për ndërveprim me këtë rrjet në mënyrë që të ruajmë privatësinë tonë.

Prezantimi

Pra, rrjeti Tor krijohet nga serverë të drejtuar nga vullnetarë. Qëllimi kryesor i rrjetit Tor është të lejojë përdoruesit të fshehin identitetin e tyre, si dhe të dekurajojë mekanizmat e mbikëqyrjes në internet. I gjithë ndërveprimi juaj me Rrjetin është i koduar, kërkesat shkojnë nga një stafetë në tjetrën dhe më në fund arrijnë në destinacionin e tyre. Kombinuar me https, Tor ofron kriptim nga fundi në fund, duke e bërë të pamundur që edhe vullnetarët të mirëmbajnë serverët Tor për të lexuar trafikun tuaj, dhe adresa juaj e vërtetë IP maskohet mirë nga adresa IP e stafetës së fundit.

Çfarë mund të shkojë keq me një skemë kaq të zgjuar të mbrojtjes së privatësisë? Pse këto masa nuk janë të mjaftueshme për të ruajtur anonimitetin tuaj të plotë?

Ku të filloni

Për të filluar ndërtimin e zakoneve të duhura kur punoni me Tor, këtu janë disa pika themelore:

- Përdorni ekskluzivisht shfletuesin Tor. Përkundër faktit se çdo shfletues mund të lidhet me rrjetin Tor, rekomandohet të përdorni shfletuesin me të njëjtin emër. Arsyeja qëndron në faktin se shfletuesi vendas është konfiguruar në përputhje me rrethanat, ndërsa shfletuesit e tjerë mund të nxjerrin informacion konfidencial për shkak të cilësimeve të tyre.

- Mos punoni me skedarë torrent mbi Tor. Dihet mirë se aplikacionet për ndarjen e skedarëve torrent mund të injorojnë cilësimet e proxy, duke zbuluar adresën tuaj të vërtetë IP. Një arsye tjetër është se përrua mbi Tor mund të ngadalësojë të gjithë rrjetin në mënyrë dramatike.

- Përdorni HTTPS kudo. Shfletuesi Tor ka një shtojcë të quajtur HTTPS Everywhere që detyron faqet që mbështesin protokollin ta përdorin atë. Si rezultat, ju merrni mundësinë për të përdorur enkriptimin nga fundi në fund. Vizitoni faqen e zhvilluesit për këtë shtojcë për më shumë informacion.

- Mos instaloni ose aktivizoni shtojcat shtesë të shfletuesit. Të vetmet shtojca që ju nevojiten tashmë janë përfshirë në shfletuesin Tor. Shtojca të tjera mund të ndihmojnë në zbulimin e identitetit tuaj, duke e bërë Tor të padobishëm.

- Mos i hapni dokumentet e ngarkuara nga Tor kur jeni në linjë. Nëse hapni një dokument të shkarkuar duke përdorur Tor, ai mund të përmbajë lidhje që lidhen me sitin duke anashkaluar Tor. Kjo mund të çojë në rrjedhje informacioni.

- Çaktivizo plotësisht JavaScript (vetëm si mjet i fundit). Tor ka një shtojcë NoScript posaçërisht për këtë qëllim. Nëse dëshironi të çaktivizoni plotësisht JavaScript në shfletues, shkoni te rreth: konfigurimi dhe vendosni cilësimin "javascript.enabled" në false. Sidoqoftë, duhet të kihet parasysh se pothuajse të gjitha faqet moderne përdorin JavaScript për paraqitje, kështu që çaktivizoni plotësisht vetëm në raste ekstreme.

- Çaktivizoni përdorimin e referuesit HTTP. Për ta bërë këtë, shkoni te rreth: konfiguroni dhe çaktivizoni "network.http.sendRefererHeader" (vendosni 0 në vend të 2).

- Çaktivizoni iframe-n, për këtë shkoni te rreth: konfiguroni përsëri dhe çaktivizoni “noscript.forbidIFramesContext”, duke e ndryshuar vlerën në 0. Iframe-t mund të përdoren për të përhapur malware, por gjithashtu luajnë një rol të rëndësishëm në funksionimin e faqeve moderne.

- Përdorni urat (Urat Tor). Të gjitha masat paraprake të mësipërme nuk do ta fshehin faktin që po përdorni shfletuesin Tor. Prandaj, trafiku i përcjelljes së përdoruesve mund ta shënojë këtë. Nëse jeni të shqetësuar për këtë problem, ne rekomandojmë fuqimisht përdorimin e urave Tor.

Konfigurimi i urave Tor

Urat Tor janë nyje të veçanta përcjellëse në rrjetin Tor. Ato ndryshojnë nga nyjet (nyjet) e zakonshme që marrin pjesë në zinxhirin e lidhjes në atë që kanë një status të mbyllur. Domethënë të përjashtuar nga listat publike (të publikuara). Përdoret për të anashkaluar bllokimin nga ofruesi i rrjetit Tor.

Nëse Tor nuk funksionon, klikoni konfiguroni në dritaren kryesore dhe kaloni fazën e përfaqësuesit.

Figura 1 dhe 2. Kapërceni fazën e konfigurimit të përfaqësuesit

Pastaj klikoni "Po" në ekranin tjetër dhe zgjidhni "obfs4" si llojin e paracaktuar.

Figura 3 dhe 4. Zgjidhni obfs4

Nëse shfletuesi po funksionon, duhet të kryeni sekuencën e mëposhtme. Klikoni në ikonën e harkut.

Figura 5. Klikoni në ikonën e harkut

Pastaj zgjidhni "Tor është censuruar në vendin tim".

Figura 6. Tor është i ndaluar në vendin tim

Pastaj zgjidhni gjithashtu "obfs4".

Figura 7. Zgjedhja e "obfs4"

Pas gjithë këtyre hapave, do të jetë e vështirë për këdo që të identifikojë se po përdorni Tor.

konkluzionet

Pra, ne kemi informacion të mjaftueshëm për të provuar dhe konfiguruar saktë Tor. Së pari, ne kuptuam se çfarë është Ura Tor dhe si mund të na ndihmojë të qëndrojmë anonim. Ne diskutuam gjithashtu se si të shmangni bllokimin e trafikut të Tor nga qeveria, për këtë ne përdorim cilësimin obfs4, i cili errëson trafikun tuaj, duke e bërë atë të padëmshëm.

Për më tepër, ekziston një mënyrë për të marrë urat tuaja të personalizuara, për këtë ju duhet të dërgoni një email në këtë adresë që përmban rreshtin "get bridges" në trup. Ekziston një paralajmërim - duhet të dërgoni një email nga një nga shërbimet e mëposhtme të postës - Gmail, Yahoo! ose Riseup, pasi sistemi i mbështet vetëm këta ofrues. Eksperimente të lumtura!

- Përkthimi

Tor është një mjet anonimiteti i përdorur nga njerëzit që kërkojnë privatësi dhe luftojnë censurën në internet. Me kalimin e kohës, Tor është bërë shumë, shumë i mirë për të bërë punën e tij. Prandaj, siguria, stabiliteti dhe shpejtësia e këtij rrjeti janë kritike për njerëzit që mbështeten në të.

Por si funksionon Tor nën kapuç? Në këtë artikull, ne do të zhytemi në strukturën dhe protokollet e përdorura në rrjet për të marrë nga afër dhe personalisht se si funksionon Tor.

Një histori e shkurtër e Tor

Koncepti i rrugëzimit të qepëve (ne do ta shpjegojmë këtë emër më vonë) u propozua për herë të parë në 1995. Fillimisht, ky hulumtim u financua nga Ministria e Kërkimeve Detare dhe më pas në vitin 1997 projektit iu bashkua DARPA. Që atëherë, Projekti Tor është financuar nga sponsorë të ndryshëm dhe jo shumë kohë më parë, projekti fitoi një fushatë për mbledhjen e fondeve në reddit.Versioni aktual i softuerit Tor u lëshua në tetor 2003 dhe ishte gjenerata e tretë e softuerit të rrugëzimit të qepëve. Ideja e tij është që ne e mbështjellim trafikun në shtresa të koduara (si një qepë) për të mbrojtur të dhënat dhe anonimitetin e dërguesit dhe marrësit.

Bazat e Tor

Me historinë e rregulluar - le të zbresim te parimet e punës. Në nivelin më të lartë, Tor funksionon duke transmetuar lidhjen e kompjuterit tuaj me kompjuterët e synuar (për shembull, google.com) përmes disa kompjuterëve ndërmjetësues ose releve.

Rruga e paketës: nyja roje, nyja e ndërmjetme, nyja e daljes, destinacioni

Tani (shkurt 2015), rreth 6,000 rutera janë të angazhuar në transmetimin e trafikut në rrjetin Tor. Ato janë të vendosura në të gjithë botën dhe mundësohen nga vullnetarë që pranojnë të dhurojnë një pjesë të trafikut për një kauzë të mirë. Është e rëndësishme që shumica e nyjeve të mos kenë ndonjë harduer të veçantë ose softuer shtesë - të gjitha ato funksionojnë duke përdorur softuerin Tor të konfiguruar për të vepruar si një nyje.

Shpejtësia dhe anonimiteti i rrjetit Tor varet nga numri i nyjeve - sa më shumë, aq më mirë! Dhe kjo është e kuptueshme, pasi trafiku i një nyje është i kufizuar. Sa më shumë përzgjedhje të nyjeve që keni, aq më e vështirë është të gjurmoni përdoruesin.

Llojet e nyjeve

Si parazgjedhje, Tor transmeton trafikun mbi 3 nyje. Secila prej tyre ka rolin e vet (do t'i analizojmë në detaje më vonë).

Klienti, nyja e sigurisë, nyja e ndërmjetme, nyja dalëse, destinacioni

Hyrja, ose nyja roje - pika e hyrjes në rrjet. Nyjet hyrëse zgjidhen nga ato që funksionojnë për një kohë të gjatë dhe e kanë dëshmuar veten se janë të qëndrueshme dhe me shpejtësi të lartë.

Nyja e ndërmjetme - transmeton trafikun nga rojet e sigurisë në fundjavë. Si rrjedhim, të parët nuk dinë asgjë për këtë të fundit.

Një nyje daljeje është një pikë daljeje nga rrjeti që dërgon trafikun në destinacionin që i nevojitet klientit.

Metoda zakonisht e sigurt për fillimin e një nyje roje ose vendosjeje është një server virtual (DigitalOcean, EC2) - në të cilin rast operatorët e serverit do të shohin vetëm trafikun e koduar.

Por operatorët e nyjeve të daljes kanë një përgjegjësi të veçantë. Meqenëse ata dërgojnë trafikun në destinacionin e tyre, çdo aktivitet i paligjshëm i kryer përmes Tor do të lidhet me nyjen e daljes. Dhe kjo mund të çojë në bastisje të policisë, njoftime për aktivitete të paligjshme dhe gjëra të tjera.

Takoni operatorin e nyjes së daljes - thoni faleminderit. Ai e meriton.

Çfarë lidhje ka harku me të?

Pasi të kemi kuptuar rrugën e lidhjeve që kalojnë nëpër nyje, i bëjmë vetes pyetjen - si mund t'u besojmë atyre? Si mund të jeni i sigurt se ata nuk do të hakojnë lidhjen dhe nuk do të nxjerrin të gjitha të dhënat prej saj? Me pak fjalë, ne nuk kemi nevojë t'u besojmë atyre!Rrjeti Tor është krijuar në mënyrë që nyjet të mund të trajtohen me një minimum besimi. Kjo arrihet përmes enkriptimit.

Po në lidhje me llamba? Le të hedhim një vështrim se si funksionon kriptimi kur krijoni një lidhje klienti përmes rrjetit Tor.

Klienti i kodon të dhënat në mënyrë që vetëm nyja dalëse të mund t'i deshifrojë ato.

Këto të dhëna më pas kodohen përsëri në mënyrë që vetëm nyja e ndërmjetme të mund t'i deshifrojë ato.

Dhe pastaj këto të dhëna janë të koduara përsëri në mënyrë që vetëm nyja e rojës mund t'i deshifrojë ato.

Rezulton se ne i kemi mbështjellë të dhënat origjinale në shtresa kriptimi - si qepë. Si rezultat, çdo nyje ka vetëm informacionin që i nevojitet - nga kanë ardhur të dhënat e koduara dhe ku duhet të dërgohen. Ky kriptim është i dobishëm për të gjithë - trafiku i klientit nuk është i hapur dhe nyjet nuk janë përgjegjëse për përmbajtjen e të dhënave të transmetuara.

Shënim: Nyjet e daljes mund t'i shohin të dhënat origjinale sepse duhet t'i dërgojnë ato në destinacion. Prandaj, ata mund të nxjerrin informacion të vlefshëm nga trafiku, i transmetuar në tekst të qartë mbi HTTP dhe FTP!

Nyjet dhe urat: problem me nyjet

Pas fillimit të klientit Tor, ai duhet të marrë një listë të të gjitha nyjeve hyrëse, të ndërmjetme dhe dalëse. Dhe kjo listë nuk është sekret - do t'ju tregoj më vonë se si përhapet (ju mund të kërkoni vetë dokumentacionin për fjalën "koncensus"). Publikimi i listës është i domosdoshëm, por ka një problem në të.Për ta kuptuar atë, le të pretendojmë të jemi një sulmues dhe të pyesim veten: Çfarë do të bënte Qeveria Autoritare (AP)? Duke menduar në këtë mënyrë, ne mund të kuptojmë pse Tor funksionon në këtë mënyrë.

Pra, çfarë do të bënte AP? Censura është serioze dhe Tor lejon që ajo të anashkalohet, kështu që AP do të donte të bllokonte përdoruesit nga qasja në Tor. Ka dy mënyra për ta bërë këtë:

- bllokoni përdoruesit që dalin nga Tor;

- bllokoni përdoruesit që hyjnë në Tor.

E para është e mundur dhe është një zgjedhje e lirë e pronarit të ruterit ose faqes në internet. Ai thjesht duhet të shkarkojë një listë të nyjeve të daljes Tor dhe të bllokojë të gjithë trafikun prej tyre. Do të ishte keq, por Tor nuk mund të bëjë asgjë për këtë.

Opsioni i dytë është seriozisht më i keq. Bllokimi i përdoruesve që dalin nga Tor mund t'i pengojë ata të vizitojnë një shërbim të caktuar, dhe bllokimi i të gjithë përdoruesve në hyrje do t'i pengojë ata të shkojnë në çdo faqe - Tor do të bëhet i padobishëm për ata përdorues që tashmë vuajnë nga censura, si rezultat i së cilës ata iu drejtuan këtë shërbim. Dhe nëse do të kishte vetëm nyje në Tor, kjo do të ishte e mundur, pasi AP mund të shkarkojë një listë të nyjeve sentinel dhe të bllokojë trafikun drejt tyre.

Është mirë që zhvilluesit e Tor menduan për këtë dhe dolën me një zgjidhje të zgjuar për problemin. Njihuni me urat.

Urat

Në thelb, urat janë nyje të pabotuara. Përdoruesit e bllokuar pas murit të censurës mund t'i përdorin ato për të hyrë në rrjetin Tor. Por nëse nuk publikohen, si e dinë përdoruesit se ku t'i kërkojnë? A nevojitet një listë e veçantë? Le të flasim për këtë më vonë, por me pak fjalë, po - ekziston një listë e urave mbi të cilat po punojnë zhvilluesit e projektit.Thjesht nuk është publike. Në vend të kësaj, përdoruesit mund të marrin një listë të vogël të urave për t'u lidhur me pjesën tjetër të rrjetit. Kjo listë, BridgeDB, u jep përdoruesve vetëm disa ura në të njëjtën kohë. Kjo është e arsyeshme, pasi ata nuk kanë nevojë për shumë ura në të njëjtën kohë.

Duke lëshuar mbi ura të shumta, është e mundur të parandalohet bllokimi i rrjetit nga qeveria autoritare. Sigurisht, duke marrë informacione për nyjet e reja, mund t'i bllokoni edhe ato, por a mund t'i gjejë dikush të gjitha urat?

A mund të zbulojë dikush të gjitha urat?

Lista e urave është shumë sekrete. Nëse AP e merr këtë listë, mund të bllokojë plotësisht Tor. Prandaj, projektuesit e rrjetit kanë hulumtuar mundësitë e marrjes së një liste të të gjitha urave.Do të përshkruaj me detaje dy pika nga kjo listë, atë të 2-të dhe të 6-të, sepse në këto mënyra arrita të hyja në ura. Në pikën 6, studiuesit në kërkim të urave Tor skanuan të gjithë hapësirën IPv4 me skanerin e portit ZMap dhe gjetën 79% deri në 86% të të gjitha urave.

Pika e dytë nënkupton nisjen e një nyje të ndërmjetme Tor, e cila mund të gjurmojë kërkesat hyrëse për të. Nyja e ndërmjetme arrihet vetëm nga nyjet dhe urat e rojës - dhe nëse nyja e adresimit nuk është në listën publike të nyjeve, atëherë është e qartë se kjo nyje është një urë. Kjo është një sfidë serioze për Tor, apo ndonjë rrjet tjetër. Duke qenë se përdoruesve nuk mund t'u besohet, është e nevojshme që rrjeti të bëhet sa më anonim dhe privat, prandaj rrjeti bëhet në atë mënyrë.

Konsensusi

Le të hedhim një vështrim se si funksionon rrjeti në një nivel më të ulët. Si është organizuar dhe si të zbuloni se cilat nyje në rrjet janë aktive. Ne kemi përmendur tashmë se ekziston një listë e nyjeve dhe një listë e urave në rrjet. Le të flasim se kush i bën këto lista.Çdo klient Tor përmban informacion fiks rreth 10 nyjeve të fuqishme të mbajtura nga vullnetarë të besuar. Ata kanë një detyrë të veçantë - të monitorojnë gjendjen e të gjithë rrjetit. Këto quhen autoritete të drejtorive (DA).

Ato shpërndahen në mbarë botën dhe janë përgjegjës për shpërndarjen e një liste të përditësuar vazhdimisht të të gjitha nyjeve të njohura Tor. Ata zgjedhin me cilat nyje të punojnë dhe kur.

Pse 10? Zakonisht nuk duhet bërë komision me numër çift anëtarësh, që të mos ndodhë barazimi gjatë votimit. Në fund të fundit është se 9 DA merren me listat e nyjeve dhe një DA (Tonga) merret me listën e urave

Lista e DA

Ndërtimi i konsensusit

Pra, si e mbajnë DA-të në funksion dhe funksionimin e rrjetit?Statusi i të gjitha nyjeve përmbahet në një dokument të përditësuar të quajtur Konsensus. DA e mbështet atë dhe përditësohet çdo orë me votim. Kështu funksionon:

- çdo DA krijon një listë të nyjeve të njohura;

- pastaj llogarit të gjitha të dhënat e tjera - flamujt pritës, peshat e trafikut, etj .;

- i dërgon të dhënat si "votim statusi" për të gjithë të tjerët;

- merr votat e gjithë të tjerëve;

- kombinon dhe nënshkruan të gjithë parametrat e të gjithë zërave;

- dërgon të dhëna të nënshkruara te të tjerët;

- shumica e DA duhet të bien dakord për të dhënat dhe të konfirmojnë se ka një konsensus;

- konsensusi publikohet nga çdo DA.

Konsensusi publikohet mbi HTTP në mënyrë që të gjithë të mund të shkarkojnë versionin më të fundit. Mund ta kontrolloni vetë duke shkarkuar konsensusin përmes Tor ose përmes portës tor26.

Dhe çfarë do të thotë?

Anatomia e Konsensusit

Thjesht leximi i specifikimeve e bën këtë dokument paksa të ndërlikuar për t'u kuptuar. Më pëlqen përfaqësimi vizual për të kuptuar se si funksionon struktura. Për këtë bëra një poster në stilin e korkamit. Dhe këtu është një paraqitje grafike (e klikueshme) e këtij dokumenti.

Çfarë ndodh nëse nyja shkon keq

Kur shqyrtojmë në detaje parimet e rrjetit, ne ende nuk kemi prekur parimet e nyjeve dalëse. Këto janë lidhjet e fundit në zinxhirin Tor, duke siguruar një rrugë nga klienti në server. Ndërsa dërgojnë të dhëna në destinacionin e tyre, ata mund t'i shohin ato sikur sapo e kanë lënë pajisjen.Kjo transparencë nënkupton shumë besim në nyjet e daljes, dhe ato zakonisht sillen me përgjegjësi. Por jo gjithmonë. Por çfarë ndodh kur operatori i nyjes së daljes vendos të kthehet kundër përdoruesve të Tor?

Rasti i nuhatësit

Nyjet e daljes Tor janë një shembull afër referencës i njeriut në mes (MitM). Kjo do të thotë se çdo protokoll komunikimi i pakriptuar (FTP, HTTP, SMTP) mund të monitorohet nga ai. Dhe këto janë hyrje dhe fjalëkalime, cookie, skedarë të ngarkuar dhe shkarkuar.

Nyjet e daljes mund të shohin trafikun sikur të ishte larguar nga pajisja.

Prita është se nuk mund të bëjmë asgjë për këtë (përveç përdorimit të protokolleve të koduara). Sniffing, përgjimi pasiv i rrjetit, nuk kërkon pjesëmarrje aktive, ndaj mbrojtja e vetme është të kuptosh problemin dhe të shmangësh transmetimin e të dhënave të ndjeshme pa enkriptim.

Por le të themi se operatori i nyjes së daljes vendos të dëmtojë rrjetin në masë të madhe. Dëgjimi është punë budallai. Le të modifikojmë trafikun!

Shtrydhim maksimumin

Kujtoni që operatori i nyjes së daljes është përgjegjës për të siguruar që trafiku që shkon nga dhe drejt klientit nuk ndryshohet. Po sigurisht…Le të shohim se në çfarë mënyrash mund të ndryshohet.

SSL MiTM & sslstrip

SSL shkatërron të gjitha mjedrat kur ne përpiqemi të prishim përdoruesit. Për fat të mirë për sulmuesit, shumë sajte kanë probleme me zbatimin që na lejojnë të detyrojmë përdoruesin të kalojë lidhjet e pakriptuara. Shembujt janë ridrejtimi nga HTTP në HTTPS, aktivizimi i përmbajtjes HTTP në sajtet HTTPS, etj.Sslstrip është një mjet i përshtatshëm për shfrytëzimin e dobësive. Ne vetëm duhet të kalojmë të gjithë trafikun dalës përmes tij dhe në shumë raste do të mund të dëmtojmë përdoruesin. Sigurisht, ne thjesht mund të përdorim një certifikatë të vetë-nënshkruar dhe të shikojmë trafikun SSL që kalon përmes hostit. Lehtë!

Le të shtojmë shfletues në BeEF

Pasi të keni parë detajet e trafikut, mund të filloni sabotimin. Për shembull, mund të përdorni kornizën BeEF për të fituar kontrollin mbi shfletuesit. Pastaj mund të përdorni funksionin nga Metasploit "browser autopwn", si rezultat i të cilit hosti do të komprometohet dhe ne do të jemi në gjendje të ekzekutojmë komanda në të. Kemi ardhur!..Binarët e pasme

Le të themi se binarët po shkarkohen përmes nyjës sonë - softueri ose përditësimet e tij. Ndonjëherë përdoruesi mund të mos jetë as i vetëdijshëm që përditësimet po shkarkohen. Thjesht duhet t'u shtojmë një derë të pasme me mjete si The Backdoor Factory. Më pas, pas ekzekutimit të programit, hosti do të komprometohet. Kemi ardhur sërish!..Si të kapni Walter White

Ndërsa shumica e nyjeve të daljes Tor sillen mirë, nuk është e pazakontë që disa prej tyre të sillen në mënyrë destruktive. Të gjitha sulmet për të cilat folëm në teori tashmë kanë ndodhur.Për më tepër, zhvilluesit kanë menduar për këtë dhe kanë zhvilluar një masë paraprake kundër klientëve që përdorin nyjet e këqija të daljes. Ai funksionon si një flamur në një konsensus të quajtur BadExit.

Për të zgjidhur problemin e kapjes së nyjeve të këqija të daljes, është zhvilluar një sistem i zgjuar i hartës së daljes. Ajo funksionon kështu: për çdo nyje dalëse, lëshohet një modul Python që merret me hyrjet, shkarkimin e skedarëve, etj. Rezultatet e punës së tij më pas regjistrohen.

Exitmap funksionon duke përdorur bibliotekën Stem (e krijuar për të punuar me Tor nga Python) për t'ju ndihmuar të ndërtoni një diagram për secilën nyje dalëse. E thjeshtë por efektive.

Exitmap u krijua në 2013 si pjesë e programit të llambave të prishura. Autorët gjetën 65 nyje daljeje që ndryshonin trafikun. Rezulton se megjithëse kjo nuk është një fatkeqësi (në kohën e funksionimit, kishte rreth 1000 nyje dalëse), problemi është mjaft serioz për të gjurmuar shkeljet. Prandaj, exitmap është ende duke punuar dhe mbështetur.

Në një shembull tjetër, studiuesi thjesht krijoi një faqe të rreme hyrjeje dhe hyri atje përmes çdo nyje dalëse. Më pas, regjistrat HTTP të serverit u shikuan, për shembull, në përpjekjet për hyrje. Shumë sajte u përpoqën të depërtonin në sajt me emrin e përdoruesit dhe fjalëkalimin e përdorur nga autori.

Ky problem nuk është unik për Tor.

Është e rëndësishme të theksohet se ky nuk është vetëm një problem Tor. Ka mjaft nyje midis jush dhe fotos së maces që dëshironi të shikoni. Mjafton vetëm një person me qëllime armiqësore për të shkaktuar shumë dëm. Gjëja më e mirë për të bërë këtu është të detyrosh enkriptimin aty ku është e mundur. Nëse trafiku nuk mund të njihet, ai nuk mund të ndryshohet lehtë.Dhe mbani mend, ky është vetëm një shembull i sjelljes së keqe të operatorit, jo normë. Shumica dërrmuese e nyjeve dalëse e marrin rolin e tyre shumë seriozisht dhe meritojnë shumë mirënjohje për të gjitha rreziqet që marrin në emër të rrjedhës së lirë të informacionit.