Active Directory është një shërbim i menaxhimit të sistemit. Ato janë një alternativë shumë më e mirë për grupet lokale dhe ju lejojnë të krijoni rrjete kompjuterike me menaxhim efikas dhe mbrojtje të besueshme të të dhënave.

Nëse nuk e keni hasur më parë konceptin e Active Directory dhe nuk e dini se si funksionojnë shërbime të tilla, ky artikull është për ju. Le të kuptojmë se çfarë do të thotë ky koncept, cilat janë avantazhet e bazave të të dhënave të tilla dhe si t'i krijojmë dhe konfigurojmë ato për përdorim fillestar.

Active Directory është një metodë shumë e përshtatshme për menaxhimin e sistemit. Me Active Directory, ju mund të menaxhoni në mënyrë efikase të dhënat tuaja.

Këto shërbime ju lejojnë të krijoni një bazë të dhënash të vetme të menaxhuar nga kontrollorët e domenit. Nëse zotëroni një ndërmarrje, drejtoni një zyrë, në përgjithësi, kontrolloni aktivitetet e shumë njerëzve që duhet të bashkohen, një domen i tillë do t'ju vijë në ndihmë.

Ai përfshin të gjitha objektet - kompjuterët, printerët, fakset, llogaritë e përdoruesve dhe më shumë. Shuma e domeneve në të cilat ndodhen të dhënat quhet "pyll". Baza e Active Directory është një mjedis i bazuar në domen, ku numri i objekteve mund të jetë deri në 2 miliardë. A mund ta imagjinoni këtë shkallë?

Kjo do të thotë, me ndihmën e një "pylli" ose të dhënash të tillë, është e mundur të lidhni një numër të madh punonjësish dhe pajisjesh në zyrë, dhe pa iu referuar vendit - mund të lidhen edhe përdorues të tjerë në shërbime, për shembull. , nga zyra e kompanisë në një qytet tjetër.

Përveç kësaj, disa domene krijohen dhe bashkohen brenda kornizës së Active Directory - sa më e madhe të jetë kompania, aq më shumë mjete nevojiten për të kontrolluar teknologjinë e saj brenda bazës së të dhënave.

Më tej, kur krijoni një rrjet të tillë, përcaktohet një domen kontrollues, dhe madje edhe me praninë e mëvonshme të domeneve të tjera, ai origjinal mbetet ende "prindi" - domethënë, vetëm ai ka akses të plotë në menaxhimin e informacionit.

Ku ruhen këto të dhëna dhe si ekzistojnë domenet? Kontrollorët përdoren për të krijuar Active Directory. Zakonisht ka dy prej tyre - nëse diçka i ndodh njërit, informacioni do të ruhet në kontrolluesin e dytë.

Një tjetër mundësi për përdorimin e bazës së të dhënave është nëse, për shembull, kompania juaj po bashkëpunon me një tjetër dhe ju duhet të përfundoni një projekt të përbashkët. Në këtë rast, mund të kërkohet qasja e personave të paautorizuar në skedarët e domenit, dhe këtu mund të vendosni një lloj "marrëdhënieje" midis dy "pyjeve" të ndryshëm, të hapni aksesin në informacionin e kërkuar pa rrezikuar sigurinë e pjesës tjetër. të dhëna.

Në përgjithësi, Active Directory është një mjet për të krijuar një bazë të dhënash brenda një strukture të caktuar, pavarësisht nga madhësia e saj. Përdoruesit dhe të gjitha pajisjet janë bashkuar në një "pyll", krijohen domene, të cilat janë të vendosura në kontrollues.

Këshillohet gjithashtu të sqarohet se shërbimet mund të funksionojnë vetëm në pajisjet me sisteme serveri Windows. Përveç kësaj, 3-4 serverë DNS krijohen në kontrollues. Ato i shërbejnë zonës kryesore të domenit dhe në rast se njëri prej tyre dështon, serverët e tjerë e zëvendësojnë atë.

Pas një përmbledhjeje të shkurtër të Active Directory për dummies, natyrisht ju intereson pyetja - pse të ndryshoni një grup lokal në një bazë të dhënash të tërë? Natyrisht, këtu fusha e mundësive është shumë herë më e gjerë, dhe për të zbuluar dallime të tjera midis këtyre shërbimeve për menaxhimin e sistemit, le të hedhim një vështrim më të afërt në avantazhet e tyre.

Përfitimet e Active Directory

Përparësitë e Active Directory janë si më poshtë:

- Përdorimi i një burimi për vërtetim. Në këtë situatë, duhet të shtoni të gjitha llogaritë në çdo kompjuter që kërkojnë qasje në informacione të përgjithshme. Sa më shumë përdorues dhe teknikë, aq më e vështirë është sinkronizimi i këtyre të dhënave ndërmjet tyre.

Dhe kështu, kur përdorni shërbime me një bazë të dhënash, llogaritë ruhen në një pikë dhe ndryshimet hyjnë në fuqi menjëherë në të gjithë kompjuterët.

Si punon? Çdo punonjës që mbërrin në zyrë nis sistemin dhe hyn në llogarinë e tij. Kërkesa për hyrje do të dorëzohet automatikisht në server dhe vërtetimi do të bëhet përmes tij.

Sa i përket një rendi të caktuar në mbajtjen e të dhënave, gjithmonë mund t'i ndani përdoruesit në grupe - "Burimet njerëzore" ose "Kontabiliteti".

Është edhe më e lehtë në këtë rast të sigurohet akses në informacion - nëse keni nevojë të hapni një dosje për punonjësit nga një departament, ju e bëni atë përmes bazës së të dhënave. Së bashku ata marrin akses në dosjen e kërkuar të të dhënave, ndërsa pjesa tjetër e dokumenteve mbeten të mbyllura.

- Kontroll mbi çdo anëtar të bazës së të dhënave.

Nëse në një grup lokal çdo anëtar është i pavarur, është e vështirë ta kontrollosh atë nga një kompjuter tjetër, atëherë mund të vendosen rregulla të caktuara në domene në përputhje me politikën e kompanisë.

Si administrator i sistemit, mund të konfiguroni cilësimet e aksesit dhe cilësimet e sigurisë dhe më pas t'i zbatoni ato për çdo grup përdoruesish. Natyrisht, në varësi të hierarkisë, një grup mund të përcaktojë cilësime më të rrepta, ndërsa të tjerëve mund t'u jepet akses në skedarë dhe veprime të tjera në sistem.

Përveç kësaj, kur një person i ri bashkohet me kompaninë, kompjuteri i tij do të marrë menjëherë grupin e nevojshëm të cilësimeve, ku përfshihen komponentët për punë.

- Shkathtësi në instalimin e softuerit.

Nga rruga, në lidhje me komponentët - me ndihmën e Active Directory mund të caktoni printera, të instaloni programet e nevojshme për të gjithë punonjësit menjëherë, të vendosni parametrat e privatësisë. Në përgjithësi, krijimi i një baze të dhënash do të optimizojë ndjeshëm punën, do të monitorojë sigurinë dhe do të bashkojë përdoruesit për efikasitet maksimal.

Dhe nëse një kompani operon një shërbim të veçantë ose shërbime speciale, ato mund të sinkronizohen me domenet dhe aksesi i thjeshtuar në to. Si? Nëse kombinoni të gjitha produktet e përdorura në kompani, punonjësi nuk do të ketë nevojë të fusë hyrje dhe fjalëkalime të ndryshme për t'u identifikuar në secilin program - ky informacion do të ndahet.

Tani që i kuptoni përfitimet dhe implikimet e përdorimit të Active Directory, le të kalojmë në procesin e instalimit të këtyre shërbimeve.

Duke përdorur një bazë të dhënash në Windows Server 2012

Instalimi dhe konfigurimi i Active Directory nuk është i vështirë dhe është gjithashtu më i lehtë se sa duket në shikim të parë.

Për të ngarkuar shërbimet, së pari duhet të bëni sa më poshtë:

- Ndryshoni emrin e kompjuterit: klikoni në "Start", hapni Panelin e Kontrollit, artikullin "System". Zgjidhni "Ndrysho parametrat" dhe në Properties përballë rreshtit "Emri i kompjuterit" kliko "Ndrysho", fut një vlerë të re për kompjuterin pritës.

- Rinisni me kërkesë të kompjuterit.

- Vendosni cilësimet e rrjetit tuaj si kjo:

- Nga paneli i kontrollit, hapni menynë Rrjetet dhe Ndarja.

- Cilësimet e sakta të përshtatësit. Klikoni me të djathtën mbi Properties dhe klikoni në skedën Networking.

- Në dritaren nga lista, klikoni në protokollin e Internetit në numrin 4, përsëri klikoni në "Properties".

- Futni cilësimet e kërkuara, për shembull: adresa IP - 192.168.10.252, maskë e nënrrjetit - 255.255.255.0, nënporta kryesore - 192.168.10.1.

- Në rreshtin "Serveri i preferuar DNS" specifikoni adresën e serverit lokal, në "Alternative ..." - adresat e tjera të serverëve DNS.

- Ruani ndryshimet dhe mbyllni dritaret.

Instaloni rolet e Active Directory si kjo:

- Hapni "Menaxherin e Serverit" në fillim.

- Nga menyja, zgjidhni Shto role dhe veçori.

- Magjistari do të fillojë, por ju mund të kapërceni dritaren e parë të përshkrimit.

- Kontrolloni rreshtin "Instalimi i roleve dhe veçorive", vazhdoni.

- Zgjidhni kompjuterin tuaj për të instaluar Active Directory në të.

- Nga lista, shënoni rolin që dëshironi të ngarkoni - për rastin tuaj, ky është "Shërbimet e Domenit të Drejtorisë Aktive".

- Do të shfaqet një dritare e vogël që ju kërkon të shkarkoni komponentët e nevojshëm për shërbimet - pranoni atë.

- Pastaj do t'ju kërkohet të instaloni komponentë të tjerë - nëse nuk ju nevojiten, thjesht kaloni këtë hap duke klikuar "Next".

- Magjistari i konfigurimit do të shfaqë një dritare me përshkrime të shërbimeve që po instaloni - lexoni dhe vazhdoni.

- Do të shfaqet një listë e komponentëve që do të instalojmë - kontrolloni nëse gjithçka është e saktë dhe nëse po, shtypni butonin e duhur.

- Mbyllni dritaren kur procesi të përfundojë.

- Kjo është e gjitha - shërbimet ngarkohen në kompjuterin tuaj.

Konfigurimi i Active Directory

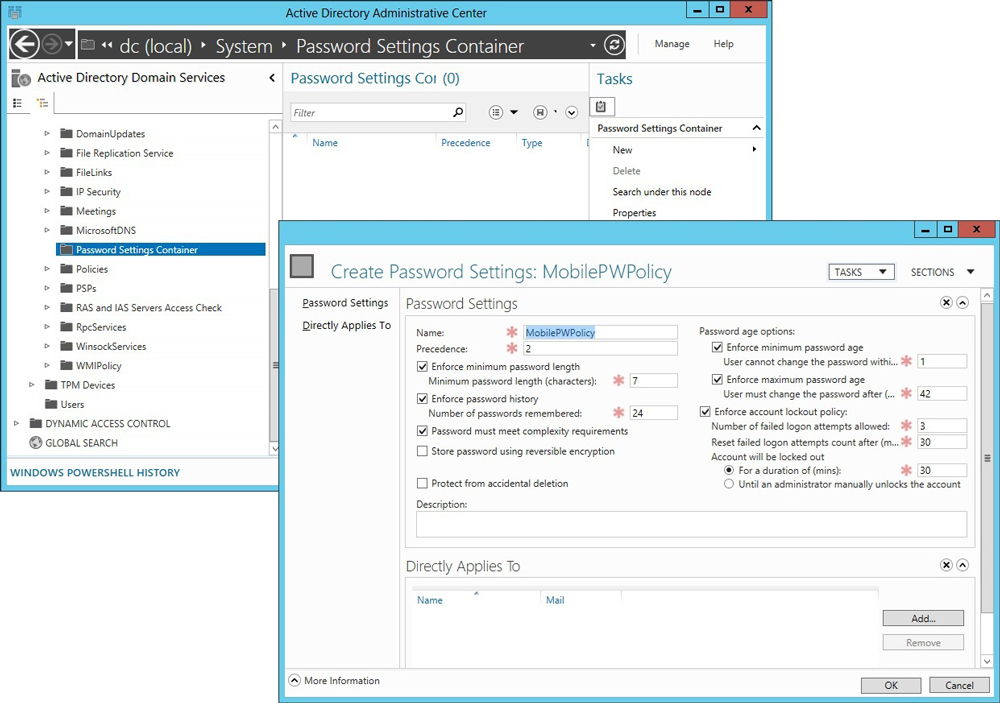

Për të konfiguruar një shërbim domeni, duhet të bëni sa më poshtë:

- Ekzekutoni magjistarin e konfigurimit me të njëjtin emër.

- Klikoni në treguesin e verdhë në krye të dritares dhe zgjidhni Promote Role Server to Domain Controller.

- Klikoni mbi shtoni një "pyll" të ri dhe krijoni një emër për domenin rrënjë, pastaj kliko "Next".

- Specifikoni nivelet funksionale të pyllit dhe domenit - më shpesh ato janë të njëjta.

- Dilni me një fjalëkalim, por sigurohuni që ta mbani mend atë. Vazhdoni më tej.

- Pas kësaj, mund të shihni një paralajmërim se domeni nuk është deleguar dhe një propozim për të kontrolluar emrin e domenit - mund t'i kaloni këto hapa.

- Në dritaren tjetër, mund të ndryshoni shtegun drejt drejtorive të bazës së të dhënave - bëjeni këtë nëse nuk ju përshtaten.

- Tani do të shihni të gjithë parametrat që do të vendosni - shikoni nëse i keni zgjedhur saktë dhe vazhdoni.

- Aplikacioni do të kontrollojë nëse plotësohen kushtet paraprake dhe nëse nuk ka komente, ose nuk janë kritike, klikoni "Instalo".

- Pas përfundimit të instalimit, kompjuteri do të rindizet vetë.

Ju gjithashtu mund të pyesni veten se si të shtoni një përdorues në bazën e të dhënave. Për ta bërë këtë, përdorni menunë "Active Directory Users or Computers", të cilën do ta gjeni në seksionin "Administration" të panelit të kontrollit, ose përdorni menunë e cilësimeve të bazës së të dhënave.

Për të shtuar një përdorues të ri, klikoni me të djathtën mbi emrin e domenit, zgjidhni "Krijo", pas "Nënndarjes". Do të shihni një dritare ku duhet të vendosni emrin e departamentit të ri - ai shërben si një dosje ku mund të grumbulloni përdorues nga departamente të ndryshme. Në të njëjtën mënyrë, më vonë do të krijoni disa divizione të tjera dhe do t'i vendosni saktë të gjithë punonjësit.

Më pas, kur të keni krijuar emrin e departamentit, klikoni me të djathtën mbi të dhe zgjidhni "New", pas - "Përdorues". Tani mbetet vetëm të futni të dhënat e nevojshme dhe të vendosni cilësimet e hyrjes për përdoruesin.

Kur krijohet një profil i ri, klikoni mbi të duke zgjedhur menunë e kontekstit dhe hapni "Properties". Në skedën "Llogaria", hiqni shenjën e kontrollit pranë "Blloko ...". Kjo eshte e gjitha.

Përfundimi i përgjithshëm është se Active Directory është një mjet i fuqishëm dhe i dobishëm për menaxhimin e sistemit që do të ndihmojë në bashkimin e të gjithë kompjuterëve të punonjësve në një ekip. Me ndihmën e shërbimeve, ju mund të krijoni një bazë të dhënash të sigurt dhe të optimizoni ndjeshëm punën dhe sinkronizimin e informacionit midis të gjithë përdoruesve. Nëse kompania juaj dhe çdo vend tjetër i punës është i lidhur me kompjuterët dhe rrjetin, ju duhet të kombinoni llogaritë dhe të monitoroni punën dhe privatësinë, instalimi i një baze të dhënash të bazuar në Active Directory do të jetë një zgjidhje e shkëlqyer.

Active Directory

Active Directory("Drejtoritë aktive", pas Krishtit) - LDAP-zbatimi i pajtueshëm i shërbimit të drejtorisë së korporatës Microsoft për sistemet operative të familjes Windows NT. Active Directory Lejon administratorët të përdorin Politikën e Grupit për të mbajtur një përvojë të qëndrueshme të përdoruesit, të vendosin softuer në shumë kompjuterë përmes Politikës së Grupit ose Menaxheri i konfigurimit të qendrës së sistemit(më parë Serveri i Menaxhimit të Sistemeve të Microsoft), instaloni përditësimet e sistemit operativ, aplikacionit dhe softuerit të serverit në të gjithë kompjuterët në rrjet duke përdorur Shërbimin e Përditësimit Windows Server . Active Directory ruan të dhënat dhe cilësimet e mjedisit në një bazë të dhënash të centralizuar. Rrjetet Active Directory mund të jenë të madhësive të ndryshme: nga disa dhjetëra në disa milion objekte.

Performanca Active Directory u zhvillua në 1999, produkti u lëshua për herë të parë me Serveri Windows 2000 dhe më vonë u modifikua dhe u përmirësua pas lëshimit Windows Server 2003... më pas Active Directoryështë përmirësuar në Windows Server 2003 R2, Windows Server 2008 dhe Windows Server 2008 R2 dhe u riemërua në Shërbimet e Domenit të Drejtorisë Aktive... Më parë, u thirr shërbimi i drejtorisë Shërbimi i Drejtorisë NT (NTDS), ky emër mund të gjendet ende në disa skedarë të ekzekutueshëm.

Ndryshe nga versionet Dritaret përpara Windows 2000 të cilët kryesisht përdorën protokollin NetBIOS për rrjetëzim, shërbim Active Directory e integruar me DNS dhe TCP / IP... Protokolli i parazgjedhur i vërtetimit është Kerberos... Nëse klienti ose aplikacioni nuk e mbështet vërtetimin Kerberos, përdoret protokolli NTLM .

Pajisja

Objektet

Active Directory ka një strukturë hierarkike të përbërë nga objekte. Objektet ndahen në tre kategori kryesore: burime (të tilla si printerët), shërbime (të tilla si email) dhe llogaritë e përdoruesve dhe kompjuterëve. Active Directory jep informacion rreth objekteve, ju lejon të organizoni objekte, të kontrolloni aksesin në to dhe gjithashtu të vendosni rregullat e sigurisë.

Objektet mund të jenë mbajtëse për objekte të tjera (grupet e sigurisë dhe të shpërndarjes). Një objekt përcaktohet në mënyrë unike nga emri i tij dhe ka një sërë atributesh - karakteristika dhe të dhëna që mund të përmbajë; këto të fundit, nga ana tjetër, varen nga lloji i objektit. Atributet janë baza përbërëse e strukturës së objektit dhe përcaktohen në skemë. Skema përcakton se çfarë lloje objektesh mund të ekzistojnë.

Vetë skema përbëhet nga dy lloje objektesh: objektet e klasës së skemës dhe objektet e atributeve të skemës. Një objekt i klasës së skemës përcakton një lloj objekti Active Directory(për shembull, një objekt përdoruesi), dhe një objekt i atributit të skemës përcakton atributin që mund të ketë objekti.

Çdo objekt atribut mund të përdoret në disa objekte të ndryshme të klasës së skemës. Këto objekte quhen objekte të skemës (ose meta të dhëna) dhe ju lejojnë të modifikoni dhe plotësoni skemën sipas nevojës. Megjithatë, çdo objekt skeme është pjesë e përkufizimeve të objektit Active Directory Prandaj, çaktivizimi ose ndryshimi i këtyre objekteve mund të ketë pasoja të rënda, pasi si rezultat i këtyre veprimeve, struktura do të ndryshojë. Active Directory... Ndryshimi i objektit të skemës përhapet automatikisht në Active Directory... Pasi të krijohet, një objekt skemë nuk mund të fshihet, ai vetëm mund të çaktivizohet. Zakonisht, të gjitha ndryshimet e skemës planifikohen me kujdes.

Enë i ngjashëm Objekt në kuptimin që ka edhe atribute dhe ka hapësirë emri, por ndryshe nga një objekt, një kontejner nuk do të thotë asgjë specifike: mund të përmbajë një grup objektesh ose kontejnerë të tjerë.

Struktura

Niveli i sipërm i strukturës është pylli - koleksioni i të gjitha objekteve, atributeve dhe rregullave (sintaksa e atributeve) në Active Directory... Pylli përmban një ose më shumë pemë të lidhura me kalim marrëdhëniet e besimit ... Pema përmban një ose më shumë domene, të cilat janë gjithashtu të lidhura në mënyrë hierarkike nga besime kalimtare. Domenet identifikohen nga strukturat e tyre të emrave DNS - hapësirat e emrave.

Objektet në një domen mund të grupohen në kontejnerë - njësi organizative. Nënndarjet ju lejojnë të krijoni një hierarki brenda një domeni, të thjeshtoni administrimin e tij dhe ju lejojnë të modeloni strukturën organizative dhe/ose gjeografike të një kompanie në Active Directory... Nënndarjet mund të përmbajnë nënndarje të tjera. Korporata Microsoft rekomandon përdorimin e sa më pak domeneve të jetë e mundur në Active Directory, dhe përdorin ndarjet për strukturimin dhe politikat. Shpesh, politikat e grupit zbatohen në mënyrë specifike për njësitë organizative. Politikat e grupit janë vetë objekte. Një njësi organizative është niveli më i ulët në të cilin mund të delegohet autoriteti administrativ.

Një mënyrë tjetër e ndarjes Active Directory janë faqet , të cilat janë një mënyrë e grupimit fizik (dhe jo logjik) bazuar në segmentet e rrjetit. Sajtet ndahen në ato që kanë lidhje me kanale me shpejtësi të ulët (për shembull, në rrjete të zonës së gjerë, duke përdorur rrjete private virtuale) dhe mbi kanale me shpejtësi të lartë (për shembull, në një rrjet të zonës lokale). Një sajt mund të përmbajë një ose më shumë domene dhe një domen mund të përmbajë një ose më shumë sajte. Gjatë projektimit Active Directoryështë e rëndësishme të merret në konsideratë trafiku i rrjetit i krijuar nga sinkronizimi i të dhënave ndërmjet sajteve.

Një vendim kyç i projektimit Active Directoryështë vendimi për të ndarë infrastrukturën e informacionit në fusha hierarkike dhe ndarje të nivelit të lartë. Modelet tipike të përdorura për këtë ndarje janë modelet e ndarjes sipas ndarjes funksionale të kompanisë, sipas vendndodhjes gjeografike dhe sipas rolit në infrastrukturën e informacionit të kompanisë. Kombinimet e këtyre modeleve përdoren shpesh.

Struktura fizike dhe përsëritja

Fizikisht, informacioni ruhet në një ose më shumë kontrollues ekuivalent të domenit që zëvendësuan ata të përdorur në Windows NT kontrolluesit kryesorë dhe rezervë të domenit, megjithëse për disa operacione ruhet një server i ashtuquajtur "operacione master të vetëm", të cilët mund të imitojnë kontrolluesin primar të domenit. Secili kontrollues i domenit mban një kopje lexim-shkrim të të dhënave. Ndryshimet e bëra në një kontrollues domeni sinkronizohen me të gjithë kontrolluesit e domenit gjatë riprodhimit. Serverat në të cilët vetë shërbimi Active Directory nuk janë të instaluara, por që janë të përfshira në domen Active Directory quhen serverë anëtarë.

Replikimi Active Directory kryhet sipas kërkesës. Shërbimi Kontrolluesi i konsistencës së njohurive krijon një topologji replikimi që përdor faqet e përcaktuara në sistem për të nxitur trafikun. Replikimi intrasite kryhet shpesh dhe automatikisht duke përdorur kontrolluesin e konsistencës (duke njoftuar partnerët e replikimit për ndryshimet). Replikimi ndërmjet sajteve mund të konfigurohet për çdo kanal të sajtit (në varësi të cilësisë së kanalit) - çdo kanal mund t'i caktohet një "rezultat" (ose "kosto") i ndryshëm (për shembull DS3, , ISDN dhe kështu me radhë) dhe trafiku i përsëritjes do të jetë i kufizuar, i planifikuar dhe i drejtuar sipas vlerësimit të caktuar të lidhjes. Të dhënat e riprodhimit mund të transferohen në mënyrë kalimtare nëpër faqe të shumta nëpër urat e lidhjeve të sajtit nëse "rezultati" është i ulët, megjithëse AD automatikisht cakton një rezultat më të ulët për lidhjet e faqes në faqe sesa për lidhjet kalimtare. Replikimi nga faqja në faqe kryhet nga serverët kryesorë në çdo faqe, të cilët më pas përsërisin ndryshimet në çdo kontrollues domeni në faqen e tyre. Replikimi brenda domenit ndjek protokollin RPC me protokoll IP, ndër-domain - gjithashtu mund të përdorë protokollin SMTP.

Nëse struktura Active Directory përmban disa domene, për të zgjidhur problemin e kërkimit të objekteve përdoret katalogu global: Një kontrollues domeni që përmban të gjitha objektet në pyll, por me një grup të kufizuar atributesh (kopje e pjesshme). Katalogu ruhet në serverë të specifikuar të katalogut global dhe u shërben kërkesave për domene.

Aftësia e një hosti të vetëm ju lejon të trajtoni kërkesat kur përsëritja e shumë hosteve është e papranueshme. Ekzistojnë pesë lloje të operacioneve të tilla: PDC Emulation, Relative ID Master (Relative ID Master ose RID Master), Infrastructure Master (Infrastructure Master), Schema Master (Schema Master) dhe Domain Naming Master (Magjistar i Emërtimit të Domenit). Tre rolet e para janë unike brenda një domeni, dy të fundit janë unikë në të gjithë pyllin.

Baza Active Directory mund të ndahet në tre dyqane logjike ose "ndarje". Skema është një shabllon për Active Directory dhe përcakton të gjitha llojet e objekteve, klasat dhe atributet e tyre, sintaksën e atributeve (të gjitha pemët janë në të njëjtin pyll, sepse kanë të njëjtën skemë). Konfigurimi është struktura e pyllit dhe pemëve Active Directory... Një domen ruan të gjitha informacionet rreth objekteve të krijuara në këtë domen. Dy dyqanet e para kopjohen në të gjithë kontrolluesit e domenit në pyll, ndarja e tretë përsëritet plotësisht midis kopjeve të kontrolluesve brenda çdo domeni dhe pjesërisht në serverët e katalogut global.

Emërtimi

Active Directory mbështet formatet e mëposhtme të emërtimit të objekteve: emrat e tipit gjenerik UNC, Url dhe URL LDAP... Version LDAP Formati i emërtimit X.500 i përdorur brenda Active Directory.

Çdo objekt ka emër i dalluar (eng. emër i dalluar, DN). Për shembull, një objekt printeri i quajtur HPLaser3 në Marketing dhe në domenin foo.org do të ketë emrin e mëposhtëm të dalluar: CN = HPLaser3, OU = Marketing, DC = foo, DC = org, ku CN është emri i zakonshëm, OU është seksioni dhe DC është klasa e objekt domeni. Emrat e dalluar mund të kenë shumë më tepër pjesë se katër pjesët në këtë shembull. Objektet kanë edhe emra kanonik. Këta janë emra të dalluar, të shkruar në rend të kundërt, pa identifikues dhe duke përdorur pjerrëta përpara si ndarës: foo.org/Marketing/HPLaser3. Për të përcaktuar një objekt brenda kontejnerit të tij, përdorni emër i dalluar i afërm : CN = HPLaser3. Çdo objekt gjithashtu ka një identifikues unik global ( GUID) është një varg unik dhe i pandryshueshëm 128-bit që përdoret në Active Directory për kërkim dhe përsëritje. Disa objekte kanë gjithashtu një UPN ( UPN, në përputhje me RFC 822) në domenin e formatit të objektit @.

Integrimi me UNIX

Nivele të ndryshme të ndërveprimit me Active Directory mund të zbatohet në shumicën UNIX-si sistemet operative duke respektuar standardin LDAP klientët, por sisteme të tilla, si rregull, nuk i perceptojnë shumicën e atributeve që lidhen me komponentët Dritaret të tilla si Politika e Grupit dhe mbështetja për autorizimet e njëanshme.

Shitësit e palëve të treta ofrojnë integrim Active Directory në platforma UNIX duke përfshirë UNIX, Linux, Mac OS X dhe një numër aplikimesh të bazuara në Java, me një paketë produktesh:

Shtesat e skemës furnizohen me Windows Server 2003 R2 përfshin atribute që janë të lidhura ngushtë me RFC 2307 për t'u përdorur në përgjithësi. Implementimet bazë të RFC 2307, nss_ldap dhe pam_ldap, siç sugjerohet PADL.com, mbështesin drejtpërdrejt këto atribute. Skema standarde për anëtarësimin në grup është në përputhje me RFC 2307bis (propozuar). Windows Server 2003 R2 përfshin Microsoft Management Console për krijimin dhe modifikimin e atributeve.

Një alternativë është përdorimi i një shërbimi të ndryshëm të drejtorive si p.sh 389 Serveri i Drejtorisë(më parë Serveri i Drejtorisë Fedora, FDS), eB2Bcom ViewDS v7.1 Drejtoria e aktivizuar XML ose Serveri i Direktorisë së Sistemit të Sun Java nga Sun Microsystems kryerja e sinkronizimit të dyanshëm me Active Directory duke realizuar kështu integrimin e “pasqyruar” kur klientët UNIX dhe Linux të vërtetuara FDS dhe klientët Dritaret të vërtetuara Active Directory... Një opsion tjetër është përdorimi OpenLDAP me mundësinë e një mbivendosjeje të tejdukshme, duke zgjeruar elementët e serverit në distancë LDAP atribute shtesë të ruajtura në bazën e të dhënave lokale.

Active Directory i automatizuar nga Powershell .

Letërsia

- Rand Morimoto, Kenton Gardinier, Michael Noel, Joe Coca Microsoft Exchange Server 2003... Udhëzues i plotë = Microsoft Exchange Server 2003 lëshuar... - M .: "Williams", 2006. - S. 1024. - ISBN 0-672-32581-0

Shiko gjithashtu

Lidhjet

Shënime (redakto)

| Komponentët e Microsoft Windows | |

|---|---|

| Kryesor | |

| Shërbimet menaxhimi |

|

| Aplikacionet |

Kontaktet DVD Prodhuesi Faks dhe Skanim Internet Explorer Revistë Zmadhuesi i ekranit Qendra Mediale Windows Media Player Program bashkëpunimi Qendra e Pajisjeve Windows Mobile Qendra e Lëvizshmërisë Narrator Paint Redaktori i simboleve personale Asistent në distancë Njohja e të folurit WordPad Fletore Paneli anësor Regjistrimi i zërit Kalendari Llogaritësi Gërshërë postë tabela e simboleve Historike: Movie Maker NetMeeting Outlook Express Menaxheri i programit Menaxheri i skedarëve Albumi fotografik |

| Lojëra | |

| Bërthama e OS | |

| Shërbimet | |

| Skedari sistemeve |

|

| Serveri |

Active Directory Shërbimet e vendosjes Shërbimi i riprodhimit të skedarëve Domenet DNS Ridrejtimi i dosjes Shërbimet e medias Hyper-V IIS MSMQ Mbrojtja e aksesit në rrjet (NAP) Shërbimet e printimit për UNIX Kompresimi diferencial në distancë Shërbimet e instalimit në distancë Shërbimi i Menaxhimit të të Drejtave Profilet e përdoruesve në roaming SharePoint Menaxher i burimeve të sistemit Desktop në distancë WSUS Politika e grupit Koordinator i Transaksioneve të Shpërndara |

| Arkitekturë | |

| Siguria | |

| Përputhshmëria | |

| Microsoft | ||

|---|---|---|

| AKTIV | ||

| Softueri i serverit | ||

| teknologjitë | ||

| internet | ||

| Lojëra | ||

| Hardware sigurinë |

||

| Arsimi | ||

| Licencimi | ||

| Nëndarjet | ||

Shënim: Ky leksion përshkruan konceptet bazë të shërbimeve të drejtorisë Active Directory. Janë dhënë shembuj praktikë të menaxhimit të sistemit të sigurisë së rrjetit. Është përshkruar mekanizmi i politikave të grupit. Ofron një kuptim të detyrave të një administratori të rrjetit kur menaxhon një infrastrukturë shërbimi të drejtorisë

Rrjetet e sotme shpesh përbëhen nga shumë platforma të ndryshme softuerësh dhe një shumëllojshmëri të gjerë harduerësh dhe softuerësh. Përdoruesit shpesh detyrohen të mbajnë mend një numër të madh fjalëkalimesh për të hyrë në burime të ndryshme të rrjetit. Të drejtat e aksesit mund të jenë të ndryshme për të njëjtin punonjës, në varësi të burimeve me të cilat ai punon. I gjithë ky grup ndërlidhjesh kërkon një kohë të madhe nga administratori dhe përdoruesi për analiza, memorizim dhe trajnim.

Një zgjidhje për problemin e menaxhimit të një rrjeti të tillë heterogjen u gjet me zhvillimin e një shërbimi drejtorie. Shërbimet e Drejtorisë ofrojnë mundësinë për të menaxhuar çdo burim dhe shërbim nga kudo, pavarësisht nga madhësia e rrjetit, sistemet operative ose kompleksiteti i harduerit. Informacioni i përdoruesit futet një herë në shërbimin e drejtorisë dhe më pas bëhet i disponueshëm në të gjithë rrjetin. Adresat e emailit, anëtarësimi në grup, të drejtat e nevojshme të aksesit dhe llogaritë për të punuar me sisteme të ndryshme operative - e gjithë kjo krijohet automatikisht dhe mbahet e përditësuar. Çdo ndryshim i bërë në shërbimin e drejtorisë nga një administrator përditësohet menjëherë në të gjithë rrjetin. Administratorët nuk kanë më nevojë të shqetësohen për punonjësit e pushuar - thjesht duke hequr një llogari përdoruesi nga shërbimi i drejtorisë, ata mund të sigurojnë që të gjitha të drejtat e aksesit në rrjet të dhëna më parë atij punonjësi të hiqen automatikisht.

Aktualisht, shumica e shërbimeve të drejtorive të kompanive të ndryshme bazohen në standard X.500... Për të aksesuar informacionin e ruajtur në shërbimet e drejtorisë, zakonisht përdoret protokolli (LDAP). Me zhvillimin e shpejtë të rrjeteve TCP/IP, LDAP po bëhet standardi për shërbimet e direktoriumit dhe aplikacionet e orientuara nga shërbimi i drejtorisë.

Shërbimi i drejtorisë Active Directory është shtylla kurrizore e strukturës logjike të rrjeteve të korporatave të bazuara në sistemin Windows. Termi " Katalogu"në kuptimin më të gjerë do të thotë" Drejtoria", a shërbimi i drejtorisë rrjeti i korporatës është një direktori e centralizuar e korporatës. Drejtoria e korporatës mund të përmbajë informacione rreth llojeve të ndryshme të objekteve. Shërbimi i drejtorisë Active Directory përmban kryesisht objektet mbi të cilat bazohet sistemi i sigurisë së rrjetit Windows - llogaritë e përdoruesve, grupeve dhe kompjuterëve. Llogaritë janë të organizuara në struktura logjike: domain, pemë, pyll, njësi organizative.

Nga pikëpamja e studimit të materialit të lëndës “Rrjeti administrata"Kursi i mëposhtëm i studimit është mjaft i mundshëm: së pari studioni pjesën e parë të këtij seksioni (nga konceptet bazë te instalimi i kontrolluesve të domenit), më pas shkoni te "Shërbimi i skedarëve dhe printimit ", dhe pasi të keni studiuar" Shërbimi i skedarëve dhe printimit "kthehuni te" Active Directory Service Directory "për koncepte më të avancuara të shërbimeve të drejtorisë.

6.1 Termat dhe konceptet bazë (pyll, pemë, fushë, njësi organizative). Planifikimi i hapësirës së emrave të AD. Instalimi i kontrolluesve të domenit

Modelet e Menaxhimit të Sigurisë: Modeli i Grupit të Punës dhe i Domenit të Përqendruar

Siç u diskutua më lart, qëllimi kryesor i shërbimeve të direktoriumit është të menaxhojë sigurinë e rrjetit. Baza e sigurisë së rrjetit është një bazë të dhënash e llogarive të përdoruesve, grupeve të përdoruesve dhe kompjuterëve, e cila përdoret për të kontrolluar aksesin në burimet e rrjetit. Para se të flasim për Active Directory, le të krahasojmë dy modelet për ndërtimin e një baze të dhënash të shërbimeve të drejtorisë dhe kontrollin e aksesit në burime.

Modeli i grupit të punës

Ky model i menaxhimit të sigurisë së rrjetit të korporatës është më primitiv. Është menduar për përdorim në të vogla rrjetet peer-to-peer(3-10 kompjuterë) dhe bazohet në faktin se çdo kompjuter në një rrjet me sisteme operative Windows NT / 2000 / XP / 2003 ka bazën e tij lokale të të dhënave të llogarive dhe me ndihmën e kësaj bazë të dhënash lokale qasje në burimet e këtij kompjuteri është i kontrolluar. Baza e të dhënave lokale e llogarive quhet bazë e të dhënave SAM (Menaxheri i llogarisë së sigurisë) dhe ruhet në regjistrin e sistemit operativ. Bazat e të dhënave të kompjuterëve individualë janë plotësisht të izoluara nga njëri-tjetri dhe nuk janë të lidhura në asnjë mënyrë me njëri-tjetrin.

Një shembull i kontrollit të aksesit duke përdorur një model të tillë është paraqitur në Fig. 6.1.

Oriz. 6.1.

Ky shembull tregon dy serverë (SRV-1 dhe SRV-2) dhe dy stacione pune (WS-1 dhe WS-2). Bazat e tyre të të dhënave SAM emërtohen përkatësisht SAM-1, SAM-2, SAM-3 dhe SAM-4 (bazat e të dhënave SAM tregohen si ovale në figurë). Çdo bazë të dhënash ka llogaritë e përdoruesve User1 dhe User2. Emri i përdoruesit plotësisht i kualifikuar User1 në serverin SRV-1 do të jetë "SRV-1 \ User1" dhe emri i përdoruesit plotësisht i kualifikuar User1 në stacionin e punës WS-1 do të jetë "WS-1 \ User1". Imagjinoni që në serverin SRV-1 të krijohet një dosje Folder, tek e cila përdoruesve User1 u jepet akses në rrjet - për lexim (R), User2 - për lexim dhe shkrim (RW). Gjëja kryesore në këtë model është se kompjuteri SRV-1 nuk "di" asgjë për llogaritë e kompjuterëve SRV-2, WS-1, WS-2, si dhe të gjithë kompjuterëve të tjerë në rrjet. Nëse një përdorues i quajtur User1 hyn në nivel lokal në sistemin në një kompjuter, për shembull, WS-2 (ose, siç thonë ata, "logohet në sistem me emrin lokal User1 në kompjuterin WS-2"), atëherë kur provoni për të hyrë nga ky kompjuter përmes rrjetit në Folder në serverin SRV-1, serveri do t'i kërkojë përdoruesit të fusë një emër përdoruesi dhe fjalëkalim (përveç nëse përdoruesit me të njëjtin emër kanë të njëjtin fjalëkalim).

Modeli Workgroup është më i lehtë për t'u mësuar dhe nuk ka nevojë të mësojë konceptet komplekse të Active Directory. Por kur përdoret në një rrjet me një numër të madh kompjuterësh dhe burimesh rrjeti, bëhet shumë e vështirë të menaxhosh emrat e përdoruesve dhe fjalëkalimet e tyre - duhet të krijosh manualisht të njëjtat llogari me të njëjtat fjalëkalime në secilin kompjuter (i cili ndan burimet e tij në rrjet ), gjë që kërkon shumë kohë, ose për të krijuar një llogari për të gjithë përdoruesit me një fjalëkalim për të gjithë (ose pa fjalëkalim fare), gjë që ul ndjeshëm nivelin e mbrojtjes së informacionit. Prandaj, modeli "Workgroup" rekomandohet vetëm për rrjetet me numrin e kompjuterëve nga 3 në 10 (ose edhe më mirë - jo më shumë se 5), me kusht që midis të gjithë kompjuterëve të mos ketë asnjë me Windows Server.

Modeli i domenit

Në modelin e domenit, ekziston një bazë e të dhënave e shërbimeve të drejtorisë së vetme që është e aksesueshme për të gjithë kompjuterët në rrjet. Për ta bërë këtë, serverë të specializuar janë instaluar në rrjet, të quajtur kontrolluesit e domenit që ruajnë këtë bazë të dhënash në hard disqet e tyre. Në fig. 6.2. tregohet diagrami i modelit të domenit. Serverët DC-1 dhe DC-2 janë kontrollues domenesh, ata ruajnë një bazë të dhënash të llogarive të domenit (çdo kontrollues ruan kopjen e tij të bazës së të dhënave, por të gjitha ndryshimet e bëra në bazën e të dhënave në një nga serverët replikohen te kontrollorët e tjerë).

Oriz. 6.2.

Në një model të tillë, nëse, për shembull, në serverin SRV-1, i cili është anëtar i domenit, dosja Folder ndahet, atëherë të drejtat e hyrjes në këtë burim mund t'i caktohen jo vetëm llogarive të SAM lokale bazën e të dhënave të këtij serveri, por, më e rëndësishmja, në të dhënat e llogarisë të ruajtura në bazën e të dhënave të domenit. Në figurë, aksesit në dosjen Folder i jepen të drejtat e aksesit të një llogarie lokale kompjuteri SRV-1 dhe disa llogarive të domenit (grupet e përdoruesve dhe përdoruesve). Në modelin e menaxhimit të sigurisë së domenit, një përdorues hyn në një kompjuter ("login") me të llogaria e domenit dhe, pavarësisht nga kompjuteri në të cilin është kryer regjistrimi, fiton akses në burimet e nevojshme të rrjetit. Dhe nuk ka nevojë të krijoni një numër të madh llogarish lokale në secilin kompjuter, të gjitha regjistrimet krijohen një herë në bazën e të dhënave të domenit... Dhe me ndihmën e një baze të dhënash domeni, kontroll i centralizuar i aksesit te burimet e rrjetit pavarësisht nga numri i kompjuterëve në rrjet.

Qëllimi i shërbimit të drejtorisë Active Directory

Një direktori (referencë) mund të ruajë një sërë informacionesh në lidhje me përdoruesit, grupet, kompjuterët, printerët e rrjetit, ndarjet e skedarëve, etj. - le t'i quajmë të gjitha këto objekte. Drejtori ruan gjithashtu informacione për vetë objektin, ose vetitë e tij, të quajtura atribute. Për shembull, atributet e ruajtura në drejtorinë e një përdoruesi mund të jenë emri i menaxherit, numri i telefonit, adresa, emri i hyrjes, fjalëkalimi, grupet ku ata bëjnë pjesë dhe më shumë. Për ta bërë dyqanin e drejtorive të dobishme për përdoruesit, duhet të ekzistojnë shërbime që do të ndërveprojnë me drejtorinë. Për shembull, mund ta përdorni direktorinë si një depo informacioni me anë të së cilës mund të vërtetoni një përdorues, ose si një vend ku mund të dërgoni një kërkesë për të gjetur informacion rreth një objekti.

Active Directory nuk është vetëm përgjegjës për krijimin dhe organizimin e këtyre objekteve të vogla, por edhe për objekte të mëdha si domenet, OU (njësi organizative) dhe sajte.

Lexoni më poshtë për termat bazë të përdorur në kontekstin e Active Directory.

Shërbimi i drejtorisë Active Directory (shkurt AD) mundëson që një mjedis kompleks korporativ të funksionojë në mënyrë efikase duke ofruar aftësitë e mëposhtme:

- Hyrja e vetme në internet; Përdoruesit mund të kyçen në rrjet me një emër përdoruesi dhe fjalëkalim të vetëm dhe në të njëjtën kohë të kenë akses në të gjitha burimet dhe shërbimet e rrjetit (shërbimet e infrastrukturës së rrjetit, shërbimet e skedarëve dhe printimeve, serverët e aplikacioneve dhe të bazës së të dhënave, etj.);

- Siguria e informacionit... Autentifikimi dhe kontrollet e aksesit të burimeve të integruara në Active Directory ofrojnë mbrojtje të centralizuar të rrjetit;

- Menaxhimi i centralizuar... Administratorët mund të menaxhojnë në mënyrë qendrore të gjitha burimet e korporatës;

- Administrimi duke përdorur politikat e grupit... Kur kompjuteri niset ose një përdorues hyn në sistem, kërkesat e politikave të grupit plotësohen; cilësimet e tyre ruhen në grupi i objekteve të politikës(GPO) dhe zbatohet për të gjitha llogaritë e përdoruesve dhe kompjuterëve të vendosur në sajte, domene ose njësi organizative;

- Integrimi DNS... Shërbimet e drejtorisë varen plotësisht nga DNS për të funksionuar. Nga ana tjetër, serverët DNS mund të ruajnë informacionin e zonës në një bazë të dhënash Active Directory;

- Zgjerimi i drejtorisë... Administratorët mund të shtojnë klasa të reja objektesh në skemën e katalogut ose të shtojnë atribute të reja në klasat ekzistuese;

- Shkallëzueshmëria... Active Directory mund të përfshijë një domen të vetëm ose domene të shumta të kombinuara në një pemë domeni, dhe pemë të shumta domenesh mund të përdoren për të ndërtuar një pyll;

- Replikimi i informacionit... Active Directory përdor përsëritjen e sipërme në një multi-master ( multi-mjeshtër), i cili ju lejon të modifikoni bazën e të dhënave Active Directory në çdo kontrollues domeni. Kontrollues të shumëfishtë domenesh ofrojnë tolerancë ndaj gabimeve dhe balancim të ngarkesës në rrjet;

- Fleksibiliteti i kërkesave të katalogut... Baza e të dhënave Active Directory mund të përdoret për të gjetur shpejt çdo objekt AD duke përdorur veçoritë e tij (për shembull, emrin e përdoruesit ose adresën e emailit, llojin ose vendndodhjen e printerit, etj.);

- Ndërfaqet standarde të programimit... Për zhvilluesit e programeve kompjuterike, shërbimi i direktoriumit ofron akses në të gjitha aftësitë (mjetet) e drejtorisë dhe mbështet standardet e pranuara dhe ndërfaqet programuese (API).

Një shumëllojshmëri e gjerë e objekteve të ndryshme mund të krijohen në Active Directory. Një objekt është një entitet unik brenda Drejtorisë dhe zakonisht ka shumë atribute që ndihmojnë në përshkrimin dhe njohjen e tij. Llogaria e përdoruesit është një shembull i një objekti. Ky lloj objekti mund të ketë shumë atribute si emri, mbiemri, fjalëkalimi, numri i telefonit, adresa dhe shumë të tjera. Në të njëjtën mënyrë, një printer i përbashkët mund të jetë gjithashtu një objekt në Active Directory dhe atributet e tij janë emri, vendndodhja, etj. Atributet e objektit jo vetëm që ju ndihmojnë të përcaktoni një objekt, por gjithashtu ju lejojnë të kërkoni për objekte brenda Katalogut.

Terminologjia

Shërbimi i drejtorisë Sistemet Windows Server janë ndërtuar mbi standarde teknologjike të pranuara përgjithësisht. Fillimisht, u zhvillua një standard për shërbimet e drejtorisë X.500, i cili ishte menduar për ndërtimin e fjalorëve të shkallëzuar hierarkik të ngjashëm me pemën me mundësinë e zgjerimit të dy klasave të objekteve dhe grupeve të atributeve (vetive) të secilës klasë individuale. Megjithatë, zbatimi praktik i këtij standardi është dëshmuar të jetë joefektiv për sa i përket performancës. Më pas, në bazë të standardit X.500, u zhvillua një version i thjeshtuar (i lehtë) i standardit të ndërtimit të drejtorive, i quajtur LDAP (Protokolli i lehtë i hyrjes në drejtori). Protokolli LDAP ruan të gjitha vetitë themelore të X.500 (sistemi i ndërtimit të drejtorive hierarkike, shkallëzueshmëria, shtrirje), por në të njëjtën kohë lejon zbatimin efektiv të këtij standardi në praktikë. Termi " peshë e lehtë " (" peshë e lehtë") në emër të LDAP pasqyron qëllimin kryesor të zhvillimit të protokollit: të krijojë një paketë veglash për ndërtimin e një shërbimi drejtorie që ka fuqi të mjaftueshme funksionale për të zgjidhur problemet themelore, por nuk është e mbingarkuar me teknologji komplekse që e bëjnë zbatimin e shërbimeve të drejtorisë joefektive. LDAP është aktualisht metoda standarde e aksesit në drejtoritë e rrjeteve të informacionit dhe shërben si bazë në shumë produkte si p.sh. sistemet e vërtetimit, programet e postës elektronike dhe aplikacionet e tregtisë elektronike. Ekzistojnë mbi 60 serverë komercialë LDAP në treg sot, me rreth 90% të tyre që janë serverë të pavarur të drejtorive LDAP, ndërsa pjesa tjetër ofrohet si përbërës të aplikacioneve të tjera.

LDAP përcakton qartë gamën e operacioneve të drejtorisë që mund të kryejë një aplikacion klienti. Këto operacione ndahen në pesë grupe:

- vendosja e lidhjes me drejtorinë;

- kërkoni informacion në të;

- modifikimi i përmbajtjes së tij;

- shtimi i një objekti;

- fshirja e një objekti.

Përveç protokollit LDAP shërbimi i drejtorisë Active Directory përdor gjithashtu protokollin e vërtetimit Kerberos dhe DNS për komponentët e kërkimit të rrjetit të shërbimeve të drejtorisë (kontrolluesit e domenit, serverët e katalogut global, shërbimi Kerberos, etj.).

Domeni

Njësia kryesore e sistemit të sigurisë Active Directory është domain... Domeni formon fushën e përgjegjësisë administrative. Baza e të dhënave të domenit përmban llogari përdoruesit, grupe dhe kompjuterët... Shumica e funksioneve të menaxhimit të shërbimit të drejtorisë funksionojnë në nivelin e domenit (autentifikimi i përdoruesit, kontrolli i aksesit të burimeve, menaxhimi i shërbimit, menaxhimi i replikimit, politikat e sigurisë).

Emrat e domain-it Active Directory gjenerohen në të njëjtën mënyrë si emrat në hapësirën e emrave DNS. Dhe kjo nuk është rastësi. DNS është një motor kërkimi për komponentët e domenit - kryesisht kontrolluesit e domenit.

Kontrolluesit e domenit- serverë të veçantë që ruajnë pjesën e bazës së të dhënave Active Directory që korrespondon me një domen të caktuar. Karakteristikat kryesore të kontrolluesve të domenit:

- ruajtja e bazës së të dhënave Active Directory(organizimi i aksesit në informacionin e përfshirë në katalog, duke përfshirë menaxhimin e këtij informacioni dhe modifikimin e tij);

- sinkronizimi i ndryshimeve në AD(Ndryshimet në bazën e të dhënave AD mund të bëhen në cilindo nga kontrolluesit e domenit, çdo ndryshim i bërë në njërin nga kontrollorët do të sinkronizohet me kopjet e ruajtura në kontrollorët e tjerë);

- vërtetimi i përdoruesit(çdo nga kontrollorët e domenit kontrollon kredencialet e përdoruesve që hyjnë në sistemet e klientëve).

Rekomandohet fuqimisht instalimi i të paktën dy kontrolluesve të domenit në çdo domen - së pari, për t'u mbrojtur nga humbja e bazës së të dhënave Active Directory në rast të një dështimi të kontrolluesit dhe së dyti, për të shpërndarë ngarkesën midis controllers.it.company. ru ekziston një nëndomain dev.it.company.ru, i krijuar për departamentin e zhvillimit të softuerit të shërbimit IT.

- për të decentralizuar administrimin e shërbimeve të drejtorisë (për shembull, në rastin kur një kompani ka degë gjeografikisht të largëta nga njëra-tjetra, dhe menaxhimi i centralizuar është i vështirë për arsye teknike);

- për të përmirësuar produktivitetin (për kompanitë me një numër të madh përdoruesish dhe serverësh, çështja e përmirësimit të performancës së kontrolluesve të domenit është e rëndësishme);

- për menaxhim më efikas të replikimit (nëse kontrollorët e domenit janë të largët nga njëri-tjetri, atëherë riprodhimi në një mund të marrë më shumë kohë dhe të krijojë probleme me përdorimin e të dhënave të pasinkronizuara); domeni i rrënjës së pyllit ( domeni i rrënjës së pyllit), ky domen nuk mund të fshihet (ruan informacion në lidhje me konfigurimin e pyllit dhe pemët e domeneve që e formojnë atë).

Njësitë organizative (OP).

Njësitë organizative (Njësitë Organizative, OU) - kontejnerë brenda AD, të cilat janë krijuar për të kombinuar objekte për delegimi i të drejtave administrative dhe duke aplikuar politikat e grupit në domen. OP ekziston vetëm brenda domeneve dhe mund të kombinohen vetëm objekte nga domeni i tyre... OP-të mund të vendosen brenda njëri-tjetrit, gjë që lejon ndërtimin e një hierarkie komplekse të kontejnerëve të ngjashëm me pemën brenda një domeni dhe sigurimin e një kontrolli administrativ më fleksibël. Përveç kësaj, OP-të mund të krijohen për të pasqyruar hierarkinë administrative dhe strukturën organizative të një kompanie.

Katalogu global

Katalogu globalështë një listë të gjitha objektet që ekzistojnë në pyllin e Active Directory. Si parazgjedhje, kontrollorët e domenit përmbajnë vetëm informacione rreth objekteve në domenin e tyre. Serveri i Katalogut Globalështë një kontrollues domeni që përmban informacion për çdo objekt (edhe pse jo të gjitha atributet e atyre objekteve) në një pyll të caktuar.

Një komponent themelor i Shërbimeve të Domenit në çdo organizatë janë Parimet e Sigurisë (fillimisht të quajtura Principale e Sigurisë), të cilat ofrojnë përdoruesve, grupeve ose kompjuterëve që kanë nevojë për qasje në burime të caktuara në rrjet. Është e objekteve të tilla si parimet e sigurisë që ju mund të jepni leje për të hyrë në burimet në rrjet, ku secilit principal i caktohet një identifikues unik sigurie (SID) gjatë krijimit të objektit, i cili përbëhet nga dy pjesë. ID-ja e sigurisë SID quhet një paraqitje numerike që identifikon në mënyrë unike një kryesor sigurie. Pjesa e parë e një identifikuesi të tillë është ID e domenit... Për shkak se parimet e sigurisë janë të vendosura në të njëjtin domen, të gjithë objekteve të tillë u caktohet i njëjti identifikues i domenit. Pjesa e dytë e SID është identifikuesi relativ (RID) i cili përdoret për të identifikuar në mënyrë unike drejtorin e sigurisë në lidhje me agjencinë që lëshon SID.

Megjithëse shumica e organizatave planifikojnë dhe vendosin një infrastrukturë të Shërbimeve të Domainit vetëm një herë dhe rrallë bëjnë ndryshime në shumicën e objekteve, një përjashtim i rëndësishëm nga ky rregull janë parimet e sigurisë që duhet të shtohen, ndryshohen dhe hiqen periodikisht. Llogaritë e përdoruesve janë një nga komponentët themelorë të identifikimit. Në thelb, llogaritë e përdoruesve janë subjekte fizike, kryesisht njerëz, të cilët janë punonjës të organizatës suaj, por ka përjashtime kur llogaritë e përdoruesve krijohen për disa aplikacione si shërbime. Llogaritë e përdoruesve luajnë një rol kritik në administrimin e ndërmarrjes. Këto role përfshijnë:

- Identiteti i përdoruesve, meqenëse llogaria e krijuar ju lejon të identifikoheni në kompjuterë dhe domene me saktësisht të dhënat, autenticiteti i të cilave verifikohet nga domeni;

- Lejet e hyrjes në burimet e domenit që i janë caktuar një përdoruesi për të dhënë akses në burimet e domenit bazuar në lejet e qarta.

Objektet e llogarisë së përdoruesit janë ndër objektet më të zakonshëm në Active Directory. Janë llogaritë e përdoruesve që administratorët duhet t'u kushtojnë vëmendje të veçantë, pasi përdoruesit kanë tendencë të vijnë për të punuar në një organizatë, të lëvizin ndërmjet departamenteve dhe zyrave, të martohen, të martohen, të divorcohen dhe madje të largohen nga kompania. Objekte të tilla janë një grup atributesh dhe vetëm një llogari përdoruesi mund të përmbajë mbi 250 atribute të ndryshme, që është disa herë më shumë se numri i atributeve në stacionet e punës dhe kompjuterët që përdorin Linux. Kur krijoni një llogari përdoruesi, krijohet një grup i kufizuar atributesh dhe vetëm atëherë mund të shtoni kredencialet e përdoruesit, si informacionet e organizatës, adresat e përdoruesve, numrat e telefonit dhe më shumë. Prandaj, është e rëndësishme të theksohet se disa atribute janë të detyrueshme dhe te tjerët - opsionale... Në këtë artikull, unë do të flas për metodat kryesore për krijimin e llogarive të përdoruesve, disa atribute opsionale dhe gjithashtu do të përshkruaj mjetet për të automatizuar veprimet rutinë që lidhen me krijimin e llogarive të përdoruesve.

Krijoni përdorues duke përdorur përdoruesit dhe kompjuterët e Active Directory

Në shumicën dërrmuese të rasteve, administratorët e sistemit preferojnë të përdorin snap-in, i cili shtohet në dosje "Administrata" menjëherë pas instalimit të rolit Shërbimet e Domenit të Drejtorisë Aktive dhe promovimi i serverit në një kontrollues domeni. Kjo metodë është më e përshtatshme sepse përdor një ndërfaqe grafike të përdoruesit për të krijuar parime sigurie dhe magjistari i krijimit të llogarisë së përdoruesit është shumë i lehtë për t'u përdorur. Disavantazhi i kësaj metode është se kur krijoni një llogari përdoruesi, nuk mund të vendosni menjëherë shumicën e atributeve dhe do t'ju duhet të shtoni atributet e nevojshme duke redaktuar llogarinë. Për të krijuar një llogari të personalizuar, ndiqni këto hapa:

- Në fushë "Emri" shkruani emrin tuaj të përdoruesit;

- Në fushë "Inicialet" shkruani inicialet e tij (më shpesh, inicialet nuk përdoren);

- Në fushë "Mbiemri" shkruani mbiemrin e përdoruesit që po krijohet;

- Fusha "Emri i plotë" përdoret për të krijuar atribute të objektit të krijuar siç është Emri i Përbashkët CN dhe shfaqja e vetive të emrit. Kjo fushë duhet të jetë unike në të gjithë domenin dhe plotësohet automatikisht dhe duhet ta ndryshoni vetëm nëse është e nevojshme;

- Fusha "Emri i hyrjes së përdoruesit" kërkohet dhe synohet për hyrjen në domenin e përdoruesit. Këtu duhet të futni emrin e përdoruesit dhe nga lista rënëse zgjidhni prapashtesën UPN, e cila do të vendoset pas simbolit @;

- Fusha Emri i hyrjes së përdoruesit (Para-Windows 2000) i destinuar për emrin e hyrjes për sistemet më të hershme se sistemi operativ Windows 2000. Vitet e fundit, organizatat kanë gjithnjë e më pak pronarë të sistemeve të tilla, por kjo fushë kërkohet, pasi disa softuer përdorin këtë atribut për të identifikuar përdoruesit;

Pasi të keni plotësuar të gjitha fushat e kërkuara, klikoni në butonin "Me tutje":

Oriz. 2. Kutia e dialogut për krijimin e një llogarie përdoruesi

Oriz. 3. Krijimi i një fjalëkalimi për llogarinë e krijuar

Krijimi i përdoruesve nga shabllonet

Organizatat zakonisht kanë shumë divizione ose departamente që përfshijnë përdoruesit tuaj. Në këto departamente, përdoruesit kanë karakteristika të ngjashme (për shembull, emri i departamentit, pozicioni, numri i zyrës, etj.). Për menaxhimin më efikas të llogarive të përdoruesve nga një departament, për shembull, duke përdorur politikat e grupit, këshillohet krijimi i tyre brenda domenit në departamente të veçanta (me fjalë të tjera, kontejnerë) bazuar në shabllone. Modeli i llogarisëështë një llogari që u shfaq për herë të parë në ditët e sistemeve operative Windows NT, në të cilën atributet e zakonshme për të gjithë përdoruesit e krijuar janë të parapopulluara. Për të krijuar një shabllon të llogarisë së përdoruesit, ndiqni këto hapa:

- Gjeneral... Kjo skedë është menduar për plotësimin e atributeve individuale të përcaktuara nga përdoruesi. Këto atribute përfshijnë emrin dhe mbiemrin e përdoruesit, një përshkrim të shkurtër për llogarinë, numrin e telefonit të kontaktit të përdoruesit, numrin e dhomës, llogarinë e tij të emailit dhe faqen e internetit. Për shkak të faktit se ky informacion është individual për çdo përdorues individual, të dhënat e plotësuara në këtë skedë nuk kopjohen;

- Adresë... Në skedën aktuale, mund të plotësoni kutinë postare, qytetin, shtetin, kodin postar dhe shtetin e banimit të përdoruesve që do të krijohen bazuar në këtë shabllon. Meqenëse çdo përdorues zakonisht nuk ka të njëjtat emra rrugësh, të dhënat nga kjo fushë nuk mund të kopjohen;

- Llogaria... Në këtë skedë, mund të specifikoni kohën e saktë të hyrjes së përdoruesit, kompjuterët që përdoruesit do të kenë mundësi të përdorin, parametrat e llogarisë si ruajtja e fjalëkalimeve, llojet e enkriptimit, etj., si dhe datën e skadimit të llogarisë;

- Profili... Skeda aktuale ju lejon të specifikoni shtegun për në profilin, skriptin e hyrjes, shtegun lokal në dosjen kryesore, si dhe disqet e rrjetit ku do të vendoset dosja kryesore e llogarisë;

- Organizimi... Në këtë skedë, mund të specifikoni pozicionin e punonjësve, departamentin në të cilin ata punojnë, emrin e organizatës, si dhe emrin e drejtuesit të departamentit;

- Anëtarët e grupit... Anëtarësimet e grupit dhe grupit kryesor janë renditur këtu.

Këto janë skedat kryesore që plotësohen kur krijoni shabllone llogarie. Përveç këtyre gjashtë skedave, mund të plotësoni informacion edhe në 13 skeda. Shumica e këtyre skedave do të mbulohen në artikujt vijues të kësaj serie.

Oriz. 5. Kutia e dialogut për kopjimin e llogarisë së përdoruesit

Krijimi i përdoruesve duke përdorur mjetet e linjës së komandës

Ashtu si me shumicën e gjërave, sistemi operativ Windows ka shërbime të linjës së komandës me funksione të ngjashme me ndërfaqen grafike të përdoruesit snap-in Përdoruesit dhe Kompjuterët e Directory Active... Komanda të tilla quhen komanda DS sepse fillojnë me shkronjat DS. Për të krijuar parime sigurie, përdorni komandën Dsadd... Pas vetë komandës, ka modifikues që përcaktojnë llojin dhe DN-në e objektit. Në rastin e krijimit të llogarive të përdoruesve, duhet të specifikoni modifikuesin përdorues cili është lloji i objektit. Pas llojit të objektit, duhet të futni emrin DN të vetë objektit. Emri i dalluar (DN) i një objekti është një grup rezultatesh që përmban emrin e dalluar. DN zakonisht pasohet nga emri i përdoruesit UPN ose emri i hyrjes së versioneve të mëparshme të Windows. Nëse emri DN përmban hapësira, atëherë emri duhet të vendoset në thonjëza. Sintaksa e komandës është si më poshtë:

Përdoruesi Dsadd DN_name –samid account_name –UPN_name –fjalëkalimi pwd –parametra shtesë

Me këtë komandë mund të përdoren 41 parametra. Le të shqyrtojmë më të zakonshmet:

-sami- emri i llogarisë së përdoruesit;

-lart- emrin e hyrjes së përdoruesit para Windows 2000;

-fn- emri i përdoruesit, i cili plotësohet në fushën në ndërfaqen grafike "Emri";

-mi- inicialin e përdoruesit;

-Në- mbiemri i përdoruesit, i specifikuar në fushën "Mbiemri" të magjistarit për krijimin e një llogarie përdoruesi;

-ekrani- specifikon emrin e plotë të përdoruesit, i cili gjenerohet automatikisht në ndërfaqen e përdoruesit;

-i zbehtë- kodi i punonjësit që krijohet për përdoruesin;

-pwd- një parametër që përcakton një fjalëkalim të përdoruesit. Në rast se specifikoni një yll (*), do t'ju kërkohet të vendosni fjalëkalimin e përdoruesit në modalitetin e mbrojtur nga shikimi;

-përshk- një përshkrim i shkurtër për llogarinë e përdoruesit;

-antare i- një parametër që përcakton anëtarësimin e përdoruesit në një ose më shumë grupe;

-zyrë- vendndodhjen e zyrës ku punon përdoruesi. Në vetitë e llogarisë, ky cilësim mund të gjendet nën skedën "Organizata";

-tel- numrin e telefonit të kontaktit të përdoruesit aktual;

-email- adresa e emailit të përdoruesit, e cila mund të gjendet në skedën "Gjeneral";

-hometel- parametri që tregon numrin e telefonit të shtëpisë së përdoruesit;

- celular- numrin e telefonit të përdoruesit celular;

-faks- numrin e faksit që përdor përdoruesi aktual;

-titull- pozicioni i përdoruesit në organizatën e caktuar;

-deg- ky parametër ju lejon të specifikoni emrin e departamentit në të cilin punon ky përdorues;

-kompania- emrin e kompanisë në të cilën punon përdoruesi i krijuar;

-hmdir- drejtoria kryesore e përdoruesit, në të cilën do të ndodhen dokumentet e tij;

-hmdrv- shtegu për në diskun e rrjetit ku do të vendoset dosja kryesore e llogarisë

- profili- shtegu i profilit të përdoruesit;

-mustchpwd- ky parametër tregon se herën tjetër që përdoruesi të hyjë në sistem, ai është i detyruar të ndryshojë fjalëkalimin e tij;

-canchpwd- një parametër që përcakton nëse përdoruesi duhet të ndryshojë fjalëkalimin e tij. Nëse vlera e parametrit specifikon "Po", atëherë përdoruesi do të ketë mundësinë të ndryshojë fjalëkalimin;

-i kthyeshëmpwd- parametri aktual përcakton ruajtjen e fjalëkalimit të përdoruesit duke përdorur enkriptimin e kundërt;

-pwdnuk skadonËshtë një parametër që tregon se fjalëkalimi nuk do të skadojë kurrë. Në të katër këto parametra, vetëm "Po" ose "Jo";

-skadon- një parametër që përcakton pas sa ditësh do të skadojë llogaria. Një vlerë pozitive përfaqëson numrin e ditëve pas të cilave llogaria do të skadojë, ndërsa një vlerë negative do të thotë se ajo tashmë ka skaduar;

- me aftësi të kufizuara- tregon që llogaria tashmë është çaktivizuar. Vlerat për këtë parametër janë gjithashtu "Po" ose "Jo";

-q- tregues i mënyrës së qetë për përpunimin e komandave.

Shembull përdorimi:

Përdoruesi Dsadd "cn = Alexey Smirnov, OU = Marketing, OU = Përdoruesit, DC = test domain, DC = com" -samid Alexey.Smirnov -upn Alexey.Smirnov -pwd * -fn Alexey -ln Smirnov -ekran "Alexey Smirnov" - tel “743-49-62” -email [email i mbrojtur]-dept Marketing -kompani TestDomain -titulli Marketer -hmdir \\ dc \ profiles \ Alexey.Smirnov -hmdrv X -mustchpwd po -çaktivizuar jo

Oriz. 6. Krijimi i një llogarie përdoruesi duke përdorur programin Dsadd

Krijoni përdorues duke përdorur komandën CSVDE

Një tjetër mjet i linjës së komandës CSVDE ju lejon të importoni ose eksportoni objekte Active Direcoty të paraqitura si një skedar cvd - një skedar teksti i ndarë me presje që mund të krijohet duke përdorur një spreadsheet të Microsoft Excel ose redaktuesin më të thjeshtë të tekstit Notepad. Në këtë skedar, çdo objekt përfaqësohet nga një rresht dhe duhet të përmbajë atributet që janë të renditura në rreshtin e parë. Vlen t'i kushtohet vëmendje faktit që duke përdorur këtë komandë nuk mund të importoni fjalëkalime të përdoruesve, domethënë, menjëherë pasi të përfundojë operacioni i importit, llogaritë e përdoruesve do të çaktivizohen. Një shembull i një skedari të tillë është si më poshtë:

Oriz. 7. Prezantimi i skedarit CSV

Sintaksa e komandës është si më poshtë:

Csvde –i –f emri i skedarit.csv –k

- -i... Parametri që është përgjegjës për mënyrën e importit. Nëse nuk e specifikoni këtë parametër, atëherë kjo komandë do të përdorë mënyrën e paracaktuar të eksportit;

- -f

- -k

- -v

- -j

- -u... Një opsion për të përdorur modalitetin Unicode.

Një shembull i përdorimit të komandës:

Csvde -i -f d: \ testdomainusers.csv -k

Oriz. 8. Importimi i llogarive të përdoruesve nga një skedar CSV

Importimi i përdoruesve duke përdorur LDIFDE

Programi i linjës së komandës Ldifde ju lejon gjithashtu të importoni ose eksportoni objekte të Active Directory duke përdorur formatin e skedarit të skedarit të shkëmbimit të të dhënave të protokollit të qasjes së lehtë në drejtori (LDIF). Ky format skedari përbëhet nga një bllok rreshtash që formojnë një operacion specifik. Ndryshe nga skedarët CSV, në këtë format skedari, çdo rresht individual është një grup atributesh, i ndjekur nga një dy pika dhe vlera aktuale e atributit aktual. Ashtu si në skedarin CSV, rreshti i parë duhet të jetë atributi DN. Pasohet nga një varg changeType që tregon llojin e veprimit (shtoni, ndryshoni ose fshini). Në mënyrë që të mësoni të kuptoni këtë format skedari, duhet të mësoni të paktën atributet kryesore të parimeve të sigurisë. Një shembull është dhënë më poshtë:

Oriz. 9. Shembull i skedarit LDF

Sintaksa e komandës është si më poshtë:

LDifde -i -f emri i skedarit.csv -k

- -i... Parametri që është përgjegjës për mënyrën e importit. Nëse nuk e specifikoni këtë parametër, atëherë kjo komandë do të përdorë mënyrën e paracaktuar të eksportit;

- -f... Një parametër që identifikon emrin e skedarit që do të importohet ose eksportohet;

- -k... Parametri që synon të vazhdojë importin, duke anashkaluar të gjitha gabimet e mundshme;

- -v... Një parametër me të cilin mund të shfaqni informacion të detajuar;

- -j... Parametri përgjegjës për vendndodhjen e skedarit të regjistrit;

- -d... Një parametër që specifikon rrënjën e kërkimit LDAP;

- -f... Parametri për filtrin e kërkimit LDAP;

- -fq... Përfaqëson zonën ose thellësinë e kërkimit;

- -l... Projektuar për të specifikuar një listë të veçuar me presje të atributeve që do të përfshihen në eksportimin e objekteve që rezultojnë;

Krijimi i përdoruesve me VBScript

VBScript është një nga mjetet më të fuqishme për automatizimin e detyrave administrative. Ky mjet ju lejon të krijoni skripte të dizajnuara për të automatizuar shumicën e veprimeve që mund të kryhen përmes ndërfaqes së përdoruesit. Skriptet VBScript janë skedarë teksti që përdoruesit zakonisht mund t'i modifikojnë me redaktues të zakonshëm teksti (si p.sh. Notepad). Dhe për të ekzekutuar skriptet, thjesht duhet të klikoni dy herë në ikonën e vetë skriptit, i cili do të hapet duke përdorur komandën Wscript. Nuk ka asnjë komandë specifike për të krijuar një llogari përdoruesi në VBScript, kështu që së pari duhet të lidheni me kontejnerin, më pas të përdorni bibliotekën e përshtatësit të Ndërfaqes së Shërbimeve të Drejtorisë Active Directory (ADSI) duke përdorur deklaratën Get-Object, ku vargu i pyetjes LDAP ekzekutohet në jepni emrin e protokollit LDAP: // me emrin DN të objektit. Për shembull, Set objOU = GetObject (“LDAP: // OU = Marketing, OU = Përdoruesit, dc = testdomain, dc = com”). Rreshti i dytë i kodit aktivizon metodën Create të departamentit për të krijuar një objekt të një klase specifike me një emër të veçantë, për shembull, Set objUser = objOU.Create ("përdorues", "CN = Yuri Soloviev"). Rreshti i tretë është metoda Put, ku duhet të specifikoni emrin e atributit dhe vlerën e tij. Rreshti i fundit i këtij skripti konfirmon ndryshimet e bëra, domethënë objUser.SetInfo ().

Shembull përdorimi:

Set objOU = GetObject (“LDAP: // OU = Marketing, OU = Përdoruesit, dc = test domain, dc = com” Vendos objUser = objOU. Krijo (“përdorues”, ”CN = Yuri Soloviev”) objUser. Vendos “sAMAccountName” , "Yuriy.Soloviev" objUser.Vendos "UserPrincipalName" [email i mbrojtur]"ObjUser.Put" Emri i dhënë "," Yuri "objUser.Put" sn "Soloviev" objUser.SetInfo ()

Krijimi i përdoruesve me PowerShell

Windows Server 2008 R2 prezanton aftësinë për të menaxhuar objektet e Active Directory duke përdorur Windows PowerShell. PowerShell konsiderohet si guaska më e fuqishme e linjës komanduese e zhvilluar në bazë të .Net Framework dhe e krijuar për të menaxhuar dhe automatizuar administrimin e sistemeve operative Windows dhe aplikacioneve që funksionojnë në këto sisteme operative. PowerShell përfshin mbi 150 mjete të linjës së komandës, të quajtur cmdlet, që ofrojnë aftësinë për të menaxhuar kompjuterët në ndërmarrjen tuaj nga linja e komandës. Kjo guaskë është një komponent i sistemit operativ.

Për të krijuar një përdorues të ri në domenin Active Directory, përdorni cmdlet New-ADUser, shumica e vlerave të vetive të të cilit mund të shtohen duke përdorur parametrat e këtij cmdlet. Parametri –Path përdoret për të shfaqur emrin LDAP. Ky parametër specifikon kontejnerin ose njësinë organizative (OU) për përdoruesin e ri. Nëse parametri Path nuk është specifikuar, cmdlet krijon një objekt përdoruesi në kontejnerin e paracaktuar për objektet e përdoruesit në këtë domen, domethënë në kontejnerin Users. Për të specifikuar fjalëkalimin, përdorni parametrin –AccountPassword me vlerën (Read-Host -AsSecureString "Fjalëkalimi për llogarinë tuaj"). Gjithashtu, sigurohuni t'i kushtoni vëmendje faktit që vlera e parametrit –Country është saktësisht kodi i vendit ose rajonit të gjuhës së zgjedhur nga përdoruesi. Sintaksa për cmdlet është si më poshtë:

New-ADUser [-Emri]

Siç mund ta shihni nga kjo sintaksë, nuk ka kuptim të përshkruani të gjithë parametrat, pasi ato janë identike me atributet e principalit të sigurisë dhe nuk kanë nevojë për shpjegim. Le të shohim një shembull përdorimi:

New-ADUser -SamAccountName "Evgeniy.Romanov" -Emri "Evgeniy Romanov" -GivenEmri "Evgeniy" -Mbiemri "Romanov" -DisplayName "Evgeniy Romanov" -Rruga "OU = Marketing, OU = Përdoruesit, DC = testdomain, DC = testdomain, "-CannotChangePassword $ false -ChangePasswordAtLogon $ true -City" Kherson "-State" Kherson "-Country UA -Department" Marketing "-Title" (! LANG: Marketer" -UserPrincipalName "!} [email i mbrojtur]"-Adresa e emailit" [email i mbrojtur]"-Aktivizuar $ true -AccountPassword (Read-Host -AsSecureString" AccountPassword ")

Oriz. 10. Krijimi i një llogarie përdoruesi duke përdorur Windows PowerShell

konkluzioni

Në këtë artikull, mësuat për konceptin e një parimi sigurie dhe rolin e llogarive të përdoruesve në një mjedis domeni. U diskutuan në detaje skenarët kryesorë për krijimin e llogarive të përdoruesve në një domen Active Directory. Ju keni mësuar se si të krijoni llogari të personalizuara duke përdorur snap-in Përdoruesit dhe Kompjuterët e Directory Active duke përdorur shabllone, shërbimet e linjës së komandës Dsadd, CSVDE dhe LDIFDE. Ju gjithashtu mësuat për gjuhën e skriptimit VBScript dhe metodën e linjës së komandës Windows PowerShell për krijimin e llogarive të përdoruesve.

Shënim: Ky leksion përshkruan konceptet bazë të shërbimeve të drejtorisë Active Directory. Janë dhënë shembuj praktikë të menaxhimit të sistemit të sigurisë së rrjetit. Është përshkruar mekanizmi i politikave të grupit. Ofron një kuptim të detyrave të një administratori të rrjetit kur menaxhon një infrastrukturë shërbimi të drejtorisë

Rrjetet e sotme shpesh përbëhen nga shumë platforma të ndryshme softuerësh dhe një shumëllojshmëri të gjerë harduerësh dhe softuerësh. Përdoruesit shpesh detyrohen të mbajnë mend një numër të madh fjalëkalimesh për të hyrë në burime të ndryshme të rrjetit. Të drejtat e aksesit mund të jenë të ndryshme për të njëjtin punonjës, në varësi të burimeve me të cilat ai punon. I gjithë ky grup ndërlidhjesh kërkon një kohë të madhe nga administratori dhe përdoruesi për analiza, memorizim dhe trajnim.

Një zgjidhje për problemin e menaxhimit të një rrjeti të tillë heterogjen u gjet me zhvillimin e një shërbimi drejtorie. Shërbimet e Drejtorisë ofrojnë mundësinë për të menaxhuar çdo burim dhe shërbim nga kudo, pavarësisht nga madhësia e rrjetit, sistemet operative ose kompleksiteti i harduerit. Informacioni i përdoruesit futet një herë në shërbimin e drejtorisë dhe më pas bëhet i disponueshëm në të gjithë rrjetin. Adresat e emailit, anëtarësimi në grup, të drejtat e nevojshme të aksesit dhe llogaritë për të punuar me sisteme të ndryshme operative - e gjithë kjo krijohet automatikisht dhe mbahet e përditësuar. Çdo ndryshim i bërë në shërbimin e drejtorisë nga një administrator përditësohet menjëherë në të gjithë rrjetin. Administratorët nuk kanë më nevojë të shqetësohen për punonjësit e pushuar - thjesht duke hequr një llogari përdoruesi nga shërbimi i drejtorisë, ata mund të sigurojnë që të gjitha të drejtat e aksesit në rrjet të dhëna më parë atij punonjësi të hiqen automatikisht.

Aktualisht, shumica e shërbimeve të drejtorive të kompanive të ndryshme bazohen në standard X.500... Për të aksesuar informacionin e ruajtur në shërbimet e drejtorisë, zakonisht përdoret protokolli (LDAP). Me zhvillimin e shpejtë të rrjeteve TCP/IP, LDAP po bëhet standardi për shërbimet e direktoriumit dhe aplikacionet e orientuara nga shërbimi i drejtorisë.

Shërbimi i drejtorisë Active Directory është shtylla kurrizore e strukturës logjike të rrjeteve të korporatave të bazuara në sistemin Windows. Termi " Katalogu"në kuptimin më të gjerë do të thotë" Drejtoria", a shërbimi i drejtorisë rrjeti i korporatës është një direktori e centralizuar e korporatës. Drejtoria e korporatës mund të përmbajë informacione rreth llojeve të ndryshme të objekteve. Shërbimi i drejtorisë Active Directory përmban kryesisht objektet mbi të cilat bazohet sistemi i sigurisë së rrjetit Windows - llogaritë e përdoruesve, grupeve dhe kompjuterëve. Llogaritë janë të organizuara në struktura logjike: domain, pemë, pyll, njësi organizative.

Nga pikëpamja e studimit të materialit të lëndës “Rrjeti administrata"Kursi i mëposhtëm i studimit është mjaft i mundshëm: së pari studioni pjesën e parë të këtij seksioni (nga konceptet bazë te instalimi i kontrolluesve të domenit), më pas shkoni te "Shërbimi i skedarëve dhe printimit ", dhe pasi të keni studiuar" Shërbimi i skedarëve dhe printimit "kthehuni te" Active Directory Service Directory "për koncepte më të avancuara të shërbimeve të drejtorisë.

6.1 Termat dhe konceptet bazë (pyll, pemë, fushë, njësi organizative). Planifikimi i hapësirës së emrave të AD. Instalimi i kontrolluesve të domenit

Modelet e Menaxhimit të Sigurisë: Modeli i Grupit të Punës dhe i Domenit të Përqendruar

Siç u diskutua më lart, qëllimi kryesor i shërbimeve të direktoriumit është të menaxhojë sigurinë e rrjetit. Baza e sigurisë së rrjetit është një bazë të dhënash e llogarive të përdoruesve, grupeve të përdoruesve dhe kompjuterëve, e cila përdoret për të kontrolluar aksesin në burimet e rrjetit. Para se të flasim për Active Directory, le të krahasojmë dy modelet për ndërtimin e një baze të dhënash të shërbimeve të drejtorisë dhe kontrollin e aksesit në burime.

Modeli i grupit të punës

Ky model i menaxhimit të sigurisë së rrjetit të korporatës është më primitiv. Është menduar për përdorim në të vogla rrjetet peer-to-peer(3-10 kompjuterë) dhe bazohet në faktin se çdo kompjuter në një rrjet me sisteme operative Windows NT / 2000 / XP / 2003 ka bazën e tij lokale të të dhënave të llogarive dhe me ndihmën e kësaj bazë të dhënash lokale qasje në burimet e këtij kompjuteri është i kontrolluar. Baza e të dhënave lokale e llogarive quhet bazë e të dhënave SAM (Menaxheri i llogarisë së sigurisë) dhe ruhet në regjistrin e sistemit operativ. Bazat e të dhënave të kompjuterëve individualë janë plotësisht të izoluara nga njëri-tjetri dhe nuk janë të lidhura në asnjë mënyrë me njëri-tjetrin.

Një shembull i kontrollit të aksesit duke përdorur një model të tillë është paraqitur në Fig. 6.1.

Oriz. 6.1.

Ky shembull tregon dy serverë (SRV-1 dhe SRV-2) dhe dy stacione pune (WS-1 dhe WS-2). Bazat e tyre të të dhënave SAM emërtohen përkatësisht SAM-1, SAM-2, SAM-3 dhe SAM-4 (bazat e të dhënave SAM tregohen si ovale në figurë). Çdo bazë të dhënash ka llogaritë e përdoruesve User1 dhe User2. Emri i përdoruesit plotësisht i kualifikuar User1 në serverin SRV-1 do të jetë "SRV-1 \ User1" dhe emri i përdoruesit plotësisht i kualifikuar User1 në stacionin e punës WS-1 do të jetë "WS-1 \ User1". Imagjinoni që në serverin SRV-1 të krijohet një dosje Folder, tek e cila përdoruesve User1 u jepet akses në rrjet - për lexim (R), User2 - për lexim dhe shkrim (RW). Gjëja kryesore në këtë model është se kompjuteri SRV-1 nuk "di" asgjë për llogaritë e kompjuterëve SRV-2, WS-1, WS-2, si dhe të gjithë kompjuterëve të tjerë në rrjet. Nëse një përdorues i quajtur User1 hyn në nivel lokal në sistemin në një kompjuter, për shembull, WS-2 (ose, siç thonë ata, "logohet në sistem me emrin lokal User1 në kompjuterin WS-2"), atëherë kur provoni për të hyrë nga ky kompjuter përmes rrjetit në Folder në serverin SRV-1, serveri do t'i kërkojë përdoruesit të fusë një emër përdoruesi dhe fjalëkalim (përveç nëse përdoruesit me të njëjtin emër kanë të njëjtin fjalëkalim).

Modeli Workgroup është më i lehtë për t'u mësuar dhe nuk ka nevojë të mësojë konceptet komplekse të Active Directory. Por kur përdoret në një rrjet me një numër të madh kompjuterësh dhe burimesh rrjeti, bëhet shumë e vështirë të menaxhosh emrat e përdoruesve dhe fjalëkalimet e tyre - duhet të krijosh manualisht të njëjtat llogari me të njëjtat fjalëkalime në secilin kompjuter (i cili ndan burimet e tij në rrjet ), gjë që kërkon shumë kohë, ose për të krijuar një llogari për të gjithë përdoruesit me një fjalëkalim për të gjithë (ose pa fjalëkalim fare), gjë që ul ndjeshëm nivelin e mbrojtjes së informacionit. Prandaj, modeli "Workgroup" rekomandohet vetëm për rrjetet me numrin e kompjuterëve nga 3 në 10 (ose edhe më mirë - jo më shumë se 5), me kusht që midis të gjithë kompjuterëve të mos ketë asnjë me Windows Server.

Modeli i domenit

Në modelin e domenit, ekziston një bazë e të dhënave e shërbimeve të drejtorisë së vetme që është e aksesueshme për të gjithë kompjuterët në rrjet. Për ta bërë këtë, serverë të specializuar janë instaluar në rrjet, të quajtur kontrolluesit e domenit që ruajnë këtë bazë të dhënash në hard disqet e tyre. Në fig. 6.2. tregohet diagrami i modelit të domenit. Serverët DC-1 dhe DC-2 janë kontrollues domenesh, ata ruajnë një bazë të dhënash të llogarive të domenit (çdo kontrollues ruan kopjen e tij të bazës së të dhënave, por të gjitha ndryshimet e bëra në bazën e të dhënave në një nga serverët replikohen te kontrollorët e tjerë).

Oriz. 6.2.

Në një model të tillë, nëse, për shembull, në serverin SRV-1, i cili është anëtar i domenit, dosja Folder ndahet, atëherë të drejtat e hyrjes në këtë burim mund t'i caktohen jo vetëm llogarive të SAM lokale bazën e të dhënave të këtij serveri, por, më e rëndësishmja, në të dhënat e llogarisë të ruajtura në bazën e të dhënave të domenit. Në figurë, aksesit në dosjen Folder i jepen të drejtat e aksesit të një llogarie lokale kompjuteri SRV-1 dhe disa llogarive të domenit (grupet e përdoruesve dhe përdoruesve). Në modelin e menaxhimit të sigurisë së domenit, një përdorues hyn në një kompjuter ("login") me të llogaria e domenit dhe, pavarësisht nga kompjuteri në të cilin është kryer regjistrimi, fiton akses në burimet e nevojshme të rrjetit. Dhe nuk ka nevojë të krijoni një numër të madh llogarish lokale në secilin kompjuter, të gjitha regjistrimet krijohen një herë në bazën e të dhënave të domenit... Dhe me ndihmën e një baze të dhënash domeni, kontroll i centralizuar i aksesit te burimet e rrjetit pavarësisht nga numri i kompjuterëve në rrjet.

Qëllimi i shërbimit të drejtorisë Active Directory

Një direktori (referencë) mund të ruajë një sërë informacionesh në lidhje me përdoruesit, grupet, kompjuterët, printerët e rrjetit, ndarjet e skedarëve, etj. - le t'i quajmë të gjitha këto objekte. Drejtori ruan gjithashtu informacione për vetë objektin, ose vetitë e tij, të quajtura atribute. Për shembull, atributet e ruajtura në drejtorinë e një përdoruesi mund të jenë emri i menaxherit, numri i telefonit, adresa, emri i hyrjes, fjalëkalimi, grupet ku ata bëjnë pjesë dhe më shumë. Për ta bërë dyqanin e drejtorive të dobishme për përdoruesit, duhet të ekzistojnë shërbime që do të ndërveprojnë me drejtorinë. Për shembull, mund ta përdorni direktorinë si një depo informacioni me anë të së cilës mund të vërtetoni një përdorues, ose si një vend ku mund të dërgoni një kërkesë për të gjetur informacion rreth një objekti.

Active Directory nuk është vetëm përgjegjës për krijimin dhe organizimin e këtyre objekteve të vogla, por edhe për objekte të mëdha si domenet, OU (njësi organizative) dhe sajte.

Lexoni më poshtë për termat bazë të përdorur në kontekstin e Active Directory.

Shërbimi i drejtorisë Active Directory (shkurt AD) mundëson që një mjedis kompleks korporativ të funksionojë në mënyrë efikase duke ofruar aftësitë e mëposhtme:

- Hyrja e vetme në internet; Përdoruesit mund të kyçen në rrjet me një emër përdoruesi dhe fjalëkalim të vetëm dhe në të njëjtën kohë të kenë akses në të gjitha burimet dhe shërbimet e rrjetit (shërbimet e infrastrukturës së rrjetit, shërbimet e skedarëve dhe printimeve, serverët e aplikacioneve dhe të bazës së të dhënave, etj.);

- Siguria e informacionit... Autentifikimi dhe kontrollet e aksesit të burimeve të integruara në Active Directory ofrojnë mbrojtje të centralizuar të rrjetit;

- Menaxhimi i centralizuar... Administratorët mund të menaxhojnë në mënyrë qendrore të gjitha burimet e korporatës;

- Administrimi duke përdorur politikat e grupit... Kur kompjuteri niset ose një përdorues hyn në sistem, kërkesat e politikave të grupit plotësohen; cilësimet e tyre ruhen në grupi i objekteve të politikës(GPO) dhe zbatohet për të gjitha llogaritë e përdoruesve dhe kompjuterëve të vendosur në sajte, domene ose njësi organizative;

- Integrimi DNS... Shërbimet e drejtorisë varen plotësisht nga DNS për të funksionuar. Nga ana tjetër, serverët DNS mund të ruajnë informacionin e zonës në një bazë të dhënash Active Directory;

- Zgjerimi i drejtorisë... Administratorët mund të shtojnë klasa të reja objektesh në skemën e katalogut ose të shtojnë atribute të reja në klasat ekzistuese;

- Shkallëzueshmëria... Active Directory mund të përfshijë një domen të vetëm ose domene të shumta të kombinuara në një pemë domeni, dhe pemë të shumta domenesh mund të përdoren për të ndërtuar një pyll;

- Replikimi i informacionit... Active Directory përdor përsëritjen e sipërme në një multi-master ( multi-mjeshtër), i cili ju lejon të modifikoni bazën e të dhënave Active Directory në çdo kontrollues domeni. Kontrollues të shumëfishtë domenesh ofrojnë tolerancë ndaj gabimeve dhe balancim të ngarkesës në rrjet;

- Fleksibiliteti i kërkesave të katalogut... Baza e të dhënave Active Directory mund të përdoret për të gjetur shpejt çdo objekt AD duke përdorur veçoritë e tij (për shembull, emrin e përdoruesit ose adresën e emailit, llojin ose vendndodhjen e printerit, etj.);

- Ndërfaqet standarde të programimit... Për zhvilluesit e programeve kompjuterike, shërbimi i direktoriumit ofron akses në të gjitha aftësitë (mjetet) e drejtorisë dhe mbështet standardet e pranuara dhe ndërfaqet programuese (API).

Një shumëllojshmëri e gjerë e objekteve të ndryshme mund të krijohen në Active Directory. Një objekt është një entitet unik brenda Drejtorisë dhe zakonisht ka shumë atribute që ndihmojnë në përshkrimin dhe njohjen e tij. Llogaria e përdoruesit është një shembull i një objekti. Ky lloj objekti mund të ketë shumë atribute si emri, mbiemri, fjalëkalimi, numri i telefonit, adresa dhe shumë të tjera. Në të njëjtën mënyrë, një printer i përbashkët mund të jetë gjithashtu një objekt në Active Directory dhe atributet e tij janë emri, vendndodhja, etj. Atributet e objektit jo vetëm që ju ndihmojnë të përcaktoni një objekt, por gjithashtu ju lejojnë të kërkoni për objekte brenda Katalogut.

Terminologjia