Sot do të gërmojmë pak më thellë në temën e sigurisë pa tel. Le të kuptojmë se çfarë është - quhet gjithashtu "autentifikimi" - dhe cili është më mirë të zgjidhni. Me siguri kur keni hasur në shkurtesa të tilla si WEP, WPA, WPA2, WPA2 / PSK. Dhe gjithashtu disa nga varietetet e tyre - Personal ose Enterprice dhe TKIP ose AES. Epo, le t'i hedhim një vështrim më të afërt të të gjithave dhe të kuptojmë se cilin lloj kriptimi të zgjedhim për të siguruar shpejtësinë maksimale pa humbje të shpejtësisë.

Vini re se është e domosdoshme të mbroni WiFi tuaj me një fjalëkalim, pavarësisht nga lloji i kriptimit që zgjidhni. Edhe vërtetimi më i thjeshtë do të shmangë probleme serioze në të ardhmen.

Pse e them këtë? Nuk është as që lidhja e shumë klientëve mëngjarashë do të ngadalësojë rrjetin tuaj - këto janë vetëm lule. Arsyeja kryesore është se nëse rrjeti juaj nuk është i mbrojtur me fjalëkalim, atëherë një ndërhyrës mund t'i përmbahet atij, i cili do të kryejë veprime të paligjshme nga poshtë ruterit tuaj, dhe më pas do të duhet të përgjigjeni për veprimet e tij, kështu që merrni mbrojtjen e wifi me të gjitha serioziteti.

Llojet e kriptimit dhe vërtetimit të të dhënave WiFi

Pra, ne ishim të bindur për nevojën për të kriptuar rrjetin wifi, tani le të shohim se cilat lloje ekzistojnë:

Çfarë është mbrojtja WEP wifi?

WEP(Wired Equivalent Privacy) është standardi i parë që është shfaqur, i cili nuk i plotëson më kërkesat moderne për sa i përket besueshmërisë. Të gjitha programet e konfiguruara për të hakuar një rrjet wifi duke numëruar karaktere kanë për qëllim kryesisht zgjedhjen e një çelësi të enkriptimit WEP.

Çfarë është çelësi ose fjalëkalimi WPA?

WPA(Wi-Fi Protected Access) është një standard më modern i vërtetimit që ju lejon të mbroni me besueshmëri rrjetin lokal dhe internetin nga depërtimi i paligjshëm.

Çfarë është WPA2-PSK - Personal apo Ndërmarrje?

WPA2- një version i përmirësuar i llojit të mëparshëm. Hakerimi i WPA2 është pothuajse i pamundur, ai siguron shkallën maksimale të sigurisë, kështu që në artikujt e mi gjithmonë them pa shpjegim se duhet ta instaloni - tani e dini pse.

Ka dy shije të tjera të standardeve të sigurisë WiFi WPA2 dhe WPA:

- Personale referohet si WPA / PSK ose WPA2 / PSK. Ky lloj është më i përdoruri dhe më optimali për përdorim në shumicën e rasteve - si në shtëpi ashtu edhe në zyrë. Në WPA2 / PSK, ne vendosim një fjalëkalim me të paktën 8 karaktere, i cili ruhet në kujtesën e pajisjes që lidhim me ruterin.

- Ndërmarrje- një konfigurim më kompleks që kërkon që të aktivizohet funksioni RADIUS në ruter. Ajo funksionon sipas parimit, domethënë, një fjalëkalim i veçantë caktohet për secilën vegël të veçantë të lidhur.

Llojet e kriptimit WPA - TKIP apo AES?

Pra, vendosëm që WPA2 / PSK (Personal) të ishte zgjidhja më e mirë për sigurinë e rrjetit, por ka edhe dy lloje të tjera të kriptimit të të dhënave për vërtetim.

- TKIP- sot është tashmë një lloj i vjetëruar, por ende përdoret gjerësisht, pasi shumë pajisje për një numër të caktuar vitesh lëshimi e mbështesin vetëm atë. Nuk funksionon me teknologjinë WPA2 / PSK dhe nuk mbështet 802.11n WiFi.

- AES- lloji më i fundit dhe më i besueshëm i enkriptimit WiFi për momentin.

Si të zgjidhni llojin e kriptimit dhe të vendosni çelësin WPA në ruterin WiFi?

Me teorinë e rregulluar - le të kalojmë në praktikë. Meqenëse standardet WiFi 802.11 "B" dhe "G", të cilat kanë një shpejtësi maksimale deri në 54 Mbps, nuk janë përdorur për një kohë të gjatë - sot norma është 802.11 "N" ose "AC", të cilat mbështesin shpejtësinë. në 300 Mbps dhe më lart. , atëherë nuk ka kuptim të merret parasysh opsioni i përdorimit të mbrojtjes WPA / PSK me llojin e kriptimit TKIP. Prandaj, kur konfiguroni një rrjet me valë, atëherë vendosni parazgjedhjen

WPA2 / PSK - AES

Ose, si zgjidhja e fundit, specifikoni "Auto" si llojin e kriptimit në mënyrë që të siguroni lidhjen e pajisjeve me një modul WiFi të vjetëruar.

Në këtë rast, çelësi WPA, ose thënë thjesht, fjalëkalimi për t'u lidhur me rrjetin, duhet të ketë nga 8 deri në 32 karaktere, duke përfshirë shkronjat e vogla dhe të mëdha angleze, si dhe karaktere të ndryshme speciale.

Siguria me valë në ruterin TP-Link

Pamjet e mësipërme tregojnë panelin e kontrollit të një ruteri modern TP-Link në versionin e ri të firmuerit. Cilësimi i enkriptimit të rrjetit ndodhet këtu në seksionin "Cilësimet e avancuara - Modaliteti me valë".

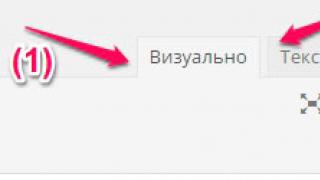

Në versionin e vjetër "të gjelbër", konfigurimet e rrjetit WiFi me interes për ne ndodhen në " Modaliteti me valë - Siguria". Bëni gjithçka si në foto - do të jetë super!

Nëse e keni vënë re, ekziston ende një artikull i tillë si "Periudha e rinovimit të çelësit të grupit WPA". Çështja është se çelësi dixhital i vërtetë WPA për enkriptimin e lidhjes ndryshohet në mënyrë dinamike për të siguruar më shumë mbrojtje. Këtu ju vendosni vlerën në sekonda pas së cilës ndodh ndryshimi. Unë rekomandoj të mos e prekni dhe ta lini atë në parazgjedhjen e tij - intervali i përditësimit ndryshon nga modeli në model.

Metoda e vërtetimit të ruterit ASUS

Në ruterat ASUS, të gjithë parametrat WiFi janë të vendosur në një faqe "Rrjeti pa tel"

Mbrojtja e rrjetit përmes ruterit Zyxel Keenetic

Në mënyrë të ngjashme, për Zyxel Keenetic - seksioni "Rrjeti WiFi - Pika e hyrjes"

Në ruterat Keenetic pa prefiksin "Zyxel", lloji i enkriptimit ndryshohet në seksionin "Rrjeti i shtëpisë".

Konfigurimi i sigurisë së ruterit D-Link

Në D-Link ne jemi duke kërkuar për seksionin " Wi-Fi - Siguria»

Epo, sot ne kuptuam llojet e kriptimit WiFi dhe termat si WEP, WPA, WPA2-PSK, TKIP dhe AES dhe zbuluam se cili është më i mirë për të zgjedhur. Lexoni për opsionet e tjera të sigurisë së rrjetit gjithashtu në një nga artikujt e mëparshëm, në të cilin flas për adresat MAC dhe IP dhe metodat e tjera të mbrojtjes.

Video për konfigurimin e llojit të kriptimit në ruter

Siguria është një shqetësim kryesor për të gjitha rrjetet LAN me valë (dhe, për këtë çështje, të gjitha rrjetet LAN me tel). Siguria është po aq e rëndësishme këtu sa është për çdo përdorues të internetit. Siguria është një çështje komplekse dhe kërkon vëmendje të vazhdueshme. Përdoruesit mund t'i shkaktohen dëme të mëdha për faktin se ai përdor pika të rastësishme të nxehta (hot-spots) ose pika të hapura aksesi WI-FI në shtëpi ose në zyrë dhe nuk përdor enkriptim ose VPN (Rrjet Virtual Privat). Kjo është e rrezikshme sepse përdoruesi fut të dhënat e tij personale ose profesionale dhe rrjeti nuk mbrohet nga ndërhyrja.

WEP

Fillimisht ishte e vështirë të sigurohej siguria e duhur për rrjetet LAN me valë.

Hakerët mund të lidhen lehtësisht me pothuajse çdo rrjet WiFi, duke thyer versionet e hershme të sistemeve të sigurisë, si p.sh. Wired Equivalent Privacy (WEP). Këto ngjarje kanë lënë gjurmë dhe për një kohë të gjatë disa kompani hezitonin të zbatonin ose të mos zbatonin fare rrjete pa tel, nga frika se të dhënat e transmetuara midis pajisjeve WiFi me valë dhe pikave të aksesit Wi-Fi mund të përgjoheshin dhe deshifroheshin. Kështu, ky model sigurie ngadalësoi procesin e integrimit të rrjeteve pa tel në biznes dhe i bëri përdoruesit nervozë kur përdorin rrjetet WiFi në shtëpi. IEEE më pas krijoi një grup pune 802.11i që punoi për të krijuar një model sigurie gjithëpërfshirëse për të ofruar kriptim dhe vërtetim AES 128-bit për të mbrojtur të dhënat. Wi-Fi Alliance ka lëshuar versionin e vet të përkohshëm të këtij specifikimi të sigurisë 802.11i: Wi-Fi Protected Access (WPA). Moduli WPA kombinon disa teknologji për të adresuar cenueshmërinë e sistemeve 802.11 WEP. Kështu, WPA ofron vërtetim të fortë të përdoruesit duke përdorur standardin 802.1x (autentifikimi i ndërsjellë dhe kapsulimi i të dhënave të transmetuara midis pajisjeve të klientit me valë, pikave të hyrjes dhe një serveri) dhe Protokollin e Zgjeruar të Autentifikimit (EAP).

Parimi i funksionimit të sistemeve të sigurisë është paraqitur në mënyrë skematike në Fig. 1

Gjithashtu, WPA është e pajisur me një modul të përkohshëm për enkriptimin e motorit WEP duke përdorur enkriptimin e çelësit 128 bit dhe përdor Protokollin e Përkohshëm të Integritetit të Çelësave (TKIP). Dhe shuma e kontrollit të mesazheve (MIC) parandalon ndryshimin ose formatimin e paketave të të dhënave. Ky kombinim i teknologjive mbron konfidencialitetin dhe integritetin e transmetimit të të dhënave dhe siguron sigurinë duke kontrolluar aksesin në mënyrë që vetëm përdoruesit e autorizuar të mund të hyjnë në rrjet.

WPA

Rritja e mëtejshme e sigurisë WPA dhe e kontrollit të aksesit është krijimi i një masteri të ri, unik të çelësit për komunikimin ndërmjet pajisjeve me valë dhe pikave të aksesit të çdo përdoruesi dhe ofrimi i një sesioni vërtetimi. Dhe gjithashtu, në krijimin e një gjeneratori të rastësishëm të çelësave dhe në procesin e gjenerimit të një çelësi për secilën paketë.

IEEE ratifikoi standardin 802.11i në qershor 2004, duke zgjeruar në masë të madhe shumë nga aftësitë e tij falë teknologjisë WPA. Aleanca Wi-Fi ka forcuar modulin e saj të sigurisë në programin WPA2. Kështu, niveli i sigurisë së transmetimit të të dhënave WiFi të standardit 802.11 ka arritur nivelin e nevojshëm për zbatimin e zgjidhjeve dhe teknologjive wireless në ndërmarrje. Një nga ndryshimet e rëndësishme në 802.11i (WPA2) mbi WPA është përdorimi i Standardit të Enkriptimit të Avancuar 128-bit (AES). WPA2 AES përdor modalitetin anti-CBC-MAC (një mënyrë funksionimi për një bllok shifror që lejon përdorimin e një çelësi të vetëm si për kriptim ashtu edhe për vërtetim) për të siguruar konfidencialitetin, vërtetimin, integritetin dhe mbrojtjen e riprodhimit të të dhënave. 802.11i ofron gjithashtu ruajtjen e çelësave dhe vërtetimin paraprak për porositjen e përdoruesve sipas pikës së hyrjes.

WPA2

Me standardin 802.11i, i gjithë zinxhiri i modulit të sigurisë (hyrja, autorizimi, vërtetimi dhe enkriptimi i të dhënave) bëhet mbrojtje më e besueshme dhe efektive kundër sulmeve jo të synuara dhe të synuara. WPA2 lejon administratorin e rrjetit Wi-Fi të kalojë nga çështjet e sigurisë në menaxhimin e funksionimit dhe pajisjes.

Standardi 802.11r është një modifikim i standardit 802.11i. Ky standard u ratifikua në korrik 2008. Teknologjia e standardit transferon hierarkitë kryesore më shpejt dhe me besueshmëri, bazuar në teknologjinë Handoff, ndërsa përdoruesi lëviz midis pikave të hyrjes. Standardi 802.11r është plotësisht në përputhje me standardet 802.11a / b / g / n WiFi.

Ekziston edhe standardi 802.11w, i cili është krijuar për të përmirësuar mekanizmin e sigurisë bazuar në standardin 802.11i. Ky standard është krijuar për të mbrojtur paketat e kontrollit.

Standardet 802.11i dhe 802.11w janë mekanizma për mbrojtjen e rrjeteve WiFi të standardit 802.11n.

Kriptimi i skedarëve dhe dosjeve në Windows 7

Funksioni i kriptimit ju lejon të kriptoni skedarë dhe dosje që më vonë do të jetë e pamundur të lexohen në një pajisje tjetër pa një çelës të veçantë. Ky funksion është i pranishëm në versione të tilla të Windows 7 si Professional, Enterprise ose Ultimate. Më pas, ne do të theksojmë se si të aktivizojmë enkriptimin e skedarëve dhe dosjeve.

Aktivizimi i kriptimit të skedarit:

Start -> Kompjuteri (zgjidh një skedar për enkriptim) -> butoni i djathtë i miut në skedar-> Karakteristikat-> Avancuar (Skeda e përgjithshme) -> Atributet shtesë-> Vendos një shënues në artikullin e enkriptimit të përmbajtjes për të mbrojtur të dhënat-> Ok- > Apliko-> Ok (Zgjidhni aplikoni vetëm për skedar) ->

Aktivizimi i enkriptimit të dosjeve:

Start -> Kompjuteri (zgjidh një dosje për enkriptim) -> butoni i djathtë i miut në dosje-> Karakteristikat-> Avancuar (skedë e përgjithshme) -> Atribute shtesë-> Vendos një shënues në artikullin e enkriptimit të përmbajtjes për të mbrojtur të dhënat-> Ok- > Aplikoni-> Ok (Zgjidhni aplikoni vetëm për skedarin) -> dialogu Mbyll Vetitë (Kliko Ok ose Mbyll).

Me përhapjen e rrjeteve pa tel, protokollet e enkriptimit WPA dhe WPA2 janë bërë të njohura për pothuajse të gjithë pronarët e pajisjeve që lidhen me Wi-Fi. Ato tregohen në vetitë e lidhjeve dhe vëmendja e shumicës së përdoruesve që nuk janë administratorë të sistemit tërheq një minimum. Ka informacion të mjaftueshëm që WPA2 është një produkt i evolucionit të WPA, dhe për këtë arsye WPA2 është më i ri dhe më i përshtatshëm për rrjetet e sotme.

Përkufizimi

WPAËshtë një protokoll enkriptimi i krijuar për të mbrojtur rrjetet me valë të standardit IEEE 802.11, i zhvilluar nga Wi-Fi Alliance në 2003 si një zëvendësim për protokollin e vjetëruar dhe të pasigurt WEP.

WPA2Është një protokoll kriptimi që është një zhvillim i përmirësuar i WPA, i prezantuar në 2004 nga Wi-Fi Alliance.

Krahasimi

Gjetja e ndryshimit midis WPA dhe WPA2 për shumicën e përdoruesve nuk ka rëndësi, pasi e gjithë mbrojtja e një rrjeti pa tel varet nga zgjedhja e një fjalëkalimi pak a shumë kompleks për akses. Sot situata është e tillë që të gjitha pajisjet që operojnë në rrjetet Wi-Fi kërkohet të mbështesin WPA2, kështu që zgjedhja e WPA mund të jetë vetëm për shkak të situatave jo standarde. Për shembull, sistemet operative më të vjetra se Windows XP SP3 nuk mbështesin WPA2 pa arna, kështu që makinat dhe pajisjet e kontrolluara nga sisteme të tilla kërkojnë vëmendjen e një administratori të rrjetit. Edhe disa telefona inteligjentë modernë mund të mos mbështesin protokollin e ri të kriptimit, kryesisht për pajisjet aziatike jashtë markës. Nga ana tjetër, disa versione të Windows më të vjetër se XP nuk mbështesin WPA2 në nivelin GPO, dhe për këtë arsye kërkojnë më shumë rregullim të saktë të lidhjeve të rrjetit në këtë rast.

Dallimi teknik midis WPA dhe WPA2 qëndron në teknologjinë e kriptimit, në veçanti, në protokollet e përdorura. WPA përdor protokollin TKIP, WPA2 përdor protokollin AES. Në praktikë, kjo do të thotë se WPA2 më moderne ofron një shkallë më të lartë të sigurisë së rrjetit. Për shembull, protokolli TKIP ju lejon të krijoni një çelës vërtetimi deri në 128 bit, AES - deri në 256 bit.

Faqja e konkluzioneve

- WPA2 është një WPA e përmirësuar.

- WPA2 përdor protokollin AES, WPA përdor protokollin TKIP.

- WPA2 mbështetet nga të gjitha pajisjet moderne me valë.

- WPA2 mund të mos mbështetet nga sistemet operative të vjetra.

- WPA2 është më i sigurt se WPA.

Çelësi i sigurisë së rrjetit është një fjalëkalim që mund ta përdorni për t'u lidhur me një rrjet Wi-Fi që funksionon. Funksionimi i sigurt i rrjetit pa tel varet drejtpërdrejt nga ai. Detyra e tij kryesore është të mbrojë përdoruesin (pronarin) Wi-Fi nga lidhjet e paautorizuara me të. Disave mund t'u duket se një lidhje e tillë, në përgjithësi, nuk do të ndërhyjë shumë në punën në internet. Në fakt, është e mbushur me një rënie të konsiderueshme të shpejtësisë së internetit. Prandaj, duhet pasur kujdes maksimal kur krijoni një fjalëkalim.

Përveç kompleksitetit të fjalëkalimit të krijuar, lloji i enkriptimit të të dhënave ndikon shumë në nivelin e sigurisë së një rrjeti pa tel Wi-Fi. Rëndësia e llojit të kriptimit shpjegohet me faktin se të gjitha të dhënat e transmetuara brenda një rrjeti të caktuar janë të koduara. Një sistem i tillë ju lejon të mbroheni nga lidhjet e paautorizuara, pasi pa e ditur fjalëkalimin, një përdorues i palës së tretë që përdor pajisjen e tij thjesht nuk do të jetë në gjendje të deshifrojë të dhënat e transmetuara brenda rrjetit pa tel.

Llojet e enkriptimit të rrjetit

Ruterët Wi-Fi aktualisht përdorin tre lloje të ndryshme të kriptimit.

Ato ndryshojnë nga njëri-tjetri jo vetëm në numrin e karaktereve të disponueshme për të krijuar një fjalëkalim, por edhe në veçori të tjera po aq të rëndësishme.

Lloji më i pabesueshëm dhe më pak i popullarizuar i kriptimit sot është WEP. Në përgjithësi, ky lloj kriptimi është përdorur në të kaluarën dhe përdoret rrallë tani. Dhe çështja këtu nuk është vetëm pleqëria morale e këtij lloji të kriptimit. Ai është me të vërtetë jo i besueshëm. Përdoruesit që përdorin pajisje të koduara me WEP kanë një shans mjaft të lartë që çelësi i tyre i sigurisë së rrjetit të komprometohet nga një palë e tretë. Ky lloj kriptimi nuk mbështetet nga shumë ruterë modernë Wi-Fi.

Dy llojet e fundit të kriptimit janë shumë më të sigurta dhe më të përdorura. Në këtë rast, përdoruesit kanë mundësinë të zgjedhin nivelin e sigurisë së rrjetit. Për shembull, WPA dhe WPA2 mbështesin dy lloje kontrollesh sigurie.

Njëri prej tyre është krijuar për përdoruesit e rregullt dhe përmban një fjalëkalim unik për të gjitha pajisjet e lidhura.

Tjetri përdoret për biznese dhe përmirëson shumë besueshmërinë e një rrjeti Wi-Fi. Thelbi i tij qëndron në faktin se për secilën pajisje individuale krijohet çelësi i tij unik i sigurisë.

Kështu, bëhet pothuajse e pamundur të lidheni me rrjetin e dikujt tjetër pa leje.

Sidoqoftë, kur zgjidhni ruterin tuaj të ardhshëm, duhet të zgjidhni saktësisht modelin që mbështet enkriptimin WPA2. Shpjegohet me besueshmërinë e tij më të madhe në krahasim me WPA. Edhe pse, natyrisht, kriptimi WPA është me cilësi mjaft të mirë. Shumica e ruterave mbështesin të dyja këto kriptime.

Si të gjeni çelësin tuaj të sigurisë Wi-Fi

Ka disa mënyra për të gjetur çelësin tuaj të sigurisë me valë.

Sot nuk mund ta quash diçka të pazakontë. Sidoqoftë, në të njëjtën kohë, shumë përdorues (veçanërisht pronarë të pajisjeve celulare) përballen me problemin se cili sistem sigurie duhet të përdorin: WEP, WPA ose WPA2-PSK. Se çfarë lloj teknologjie është, do ta shohim tani. Sidoqoftë, vëmendja më e madhe do t'i kushtohet WPA2-PSK, pasi është kjo mbrojtje që është më e kërkuara sot.

WPA2-PSK: çfarë është?

Le të themi menjëherë: ky është një sistem për mbrojtjen e çdo lidhjeje lokale me një rrjet pa tel bazuar në WI-Fi. Kjo nuk ka të bëjë me sistemet me tela të bazuara në kartat e rrjetit që përdorin lidhje direkte Ethernet.

Me përdorimin e teknologjisë WPA2-PSK, ajo është më e “avancuara” sot. Edhe metodat disi të vjetruara që kërkojnë një kërkesë për hyrje dhe fjalëkalim, si dhe ato që përfshijnë enkriptimin e të dhënave konfidenciale gjatë transmetimit dhe marrjes, duken, për ta thënë butë, fëminore. Dhe kjo është arsyeja pse.

Llojet e mbrojtjes

Pra, le të fillojmë me faktin se deri vonë, struktura WEP konsiderohej si teknologjia më e sigurt për sigurimin e një lidhjeje. Ai përdorte një kontroll të integritetit të çelësit kur lidhte ndonjë pajisje me valë dhe ishte standardi IEEE 802.11i.

Mbrojtja e rrjetit WiFi WPA2-PSK funksionon, në parim, në të njëjtën mënyrë, por kontrollon çelësin e hyrjes në nivelin 802.1X. Me fjalë të tjera, sistemi kontrollon të gjitha opsionet e mundshme.

Sidoqoftë, ekziston edhe një teknologji më e re e quajtur WPA2 Enterprise. Ndryshe nga WPA, jo vetëm që kërkon një çelës personal aksesi, por edhe një server Radius që ofron akses. Në të njëjtën kohë, një algoritëm i tillë vërtetimi mund të funksionojë njëkohësisht në disa mënyra (për shembull, Enterprise dhe PSK, duke përdorur kriptim të nivelit AES CCMP).

Protokollet bazë të sigurisë dhe sigurisë

Si dhe duke u tërhequr në të kaluarën, metodat moderne të sigurisë përdorin të njëjtin protokoll. Ky është TKIP (sistemi i sigurisë WEP i bazuar në përditësimin e softuerit dhe algoritmin RC4). E gjithë kjo përfshin futjen e një çelësi të përkohshëm për të hyrë në rrjet.

Siç ka treguar përdorimi praktik, një algoritëm i tillë në vetvete nuk ofronte siguri të veçantë për një lidhje në një rrjet pa tel. Kjo është arsyeja pse u zhvilluan teknologji të reja: fillimisht WPA dhe më pas WPA2, të plotësuara nga PSK (Personal Access Key) dhe TKIP (Çelësi i përkohshëm). Për më tepër, ai përfshinte edhe të dhënat e transmetimit dhe marrjes, të njohura sot si standardi AES.

Teknologji e vjetëruar

Lloji i sigurisë WPA2-PSK është relativisht i ri. Para kësaj, siç u përmend më lart, sistemi WEP u përdor në kombinim me TKIP. Mbrojtja TKIP nuk është gjë tjetër veçse një mjet për të rritur gjerësinë e bitit të çelësit të hyrjes. Për momentin, besohet se mënyra bazë ju lejon të rritni çelësin nga 40 në 128 bit. Me gjithë këtë, ju gjithashtu mund të ndryshoni një çelës të vetëm WEP në disa të ndryshëm, të krijuar dhe dërguar automatikisht nga vetë serveri, i cili vërteton përdoruesin pas hyrjes.

Për më tepër, vetë sistemi parashikon përdorimin e një hierarkie strikte të shpërndarjes së çelësave, si dhe një teknikë që ju lejon të heqni qafe të ashtuquajturin problem të parashikueshmërisë. Me fjalë të tjera, kur, për shembull, për një rrjet pa tel që përdor sigurinë WPA2-PSK, fjalëkalimi vendoset në formën e një sekuence si "123456789", është e lehtë të merret me mend se të njëjtat programe gjeneruese të çelësave dhe fjalëkalimeve, zakonisht quhen KeyGen ose diçka e tillë, kur futni katër karakteret e para, katër karakteret e ardhshme mund të gjenerohen automatikisht. Këtu, siç thonë ata, nuk duhet të jeni unik për të marrë me mend llojin e sekuencës së përdorur. Por ky, siç është kuptuar tashmë, është shembulli më i thjeshtë.

Sa i përket datës së lindjes së përdoruesit në fjalëkalim, kjo nuk diskutohet fare. Ju lehtë mund të llogariteni duke përdorur të njëjtat të dhëna regjistrimi në rrjetet sociale. Vetë fjalëkalimet dixhitale të këtij lloji janë krejtësisht jo të besueshme. Është më mirë të përdorni së bashku numra, shkronja, si dhe simbole (mund edhe të pashtypshme nëse specifikoni një kombinim të çelësave "të nxehtë") dhe një hapësirë. Sidoqoftë, edhe me këtë qasje, plasaritja e WPA2-PSK është ende e mundur. Këtu është e nevojshme të shpjegohet metodologjia e vetë sistemit.

Algoritmi tipik i aksesit

Tani disa fjalë më shumë për sistemin WPA2-PSK. Çfarë është ajo për sa i përket zbatimit praktik? Ky është një kombinim i disa algoritmeve, si të thuash, në një mënyrë funksionimi. Le ta shpjegojmë situatën me një shembull.

Në mënyrë ideale, sekuenca e ekzekutimit të procedurës së mbrojtjes së lidhjes dhe kriptimit të informacionit të transmetuar ose të marrë zbret në sa vijon:

WPA2-PSK (WPA-PSK) + TKIP + AES.

Në këtë rast, roli kryesor luhet nga një çelës i përbashkët (PSK) me një gjatësi prej 8 deri në 63 karaktere. Në cilën sekuencë do të përdoren algoritmet (nëse kriptimi ndodh së pari, ose pas transmetimit, ose në proces duke përdorur çelësa të ndërmjetëm të rastësishëm, etj.) nuk është e rëndësishme.

Por edhe me praninë e mbrojtjes dhe një sistemi kriptimi në nivelin AES 256 (që do të thotë gjerësia e bitit të çelësit të shifrimit), thyerja e WPA2-PSK për hakerat që kanë njohuri në këtë çështje do të jetë një detyrë e vështirë, por e mundshme.

Cenueshmëria

Në vitin 2008, në konferencën PacSec, u prezantua një teknikë që ju lejon të hakoni një lidhje me valë dhe të lexoni të dhënat e transmetuara nga ruteri në terminalin e klientit. E gjithë kjo zgjati rreth 12-15 minuta. Sidoqoftë, nuk ishte e mundur të thyhej postback (klient-ruter).

Fakti është se kur aktivizohet modaliteti i ruterit QoS, jo vetëm që mund të lexoni informacionin e transmetuar, por edhe ta zëvendësoni atë me një të rremë. Në vitin 2009, ekspertët japonezë prezantuan një teknologji që reduktoi kohën e plasaritjes në një minutë. Dhe në vitin 2010, informacioni u shfaq në Ueb se mënyra më e lehtë për të hakuar modulin Hole 196, i pranishëm në WPA2, duke përdorur çelësin tuaj privat.

Nuk po flasim për ndonjë ngatërrim të çelësave të gjeneruar. Së pari, i ashtuquajturi sulm fjalori përdoret në kombinim me forcën brute, dhe më pas hapësira me valë skanohet në mënyrë që të përgjohen paketat e transmetuara dhe më pas t'i regjistrojnë ato. Mjafton që përdoruesi të bëjë një lidhje dhe menjëherë ndodh çautorizimi, përgjimi i transmetimit të paketave fillestare (shtrëngim duarsh). Pas kësaj, edhe të qenit në afërsi të pikës kryesore të hyrjes nuk kërkohet. Mund të punoni në mënyrë të sigurtë jashtë linje. Vërtetë, për të kryer të gjitha këto veprime, do t'ju duhet softuer special.

Si të hakoni WPA2-PSK?

Për arsye të dukshme, algoritmi i plotë për prishjen e lidhjes nuk do të jepet këtu, pasi mund të përdoret si një lloj udhëzimi për veprim. Le të ndalemi vetëm në pikat kryesore, dhe pastaj - vetëm në terma të përgjithshëm.

Si rregull, me qasje të drejtpërdrejtë në ruter, ai mund të kalohet në të ashtuquajturin modalitet Airmon-NG për të monitoruar trafikun (airmon-ng start wlan0 - riemërimi i përshtatësit pa tel). Pas kësaj, trafiku kapet dhe fiksohet duke përdorur komandën airdump-ng mon0 (përcjellja e të dhënave të kanalit, shpejtësia e beacon, shpejtësia dhe metoda e kriptimit, sasia e të dhënave të transmetuara, etj.).

Tjetra, aktivizohet komanda për të rregulluar kanalin e zgjedhur, pas së cilës komanda Aireplay-NG Deauth futet me vlerat shoqëruese (ato nuk janë dhënë për arsye të ligjshmërisë së përdorimit të metodave të tilla).

Pas kësaj (kur përdoruesi ka kaluar tashmë autorizimin pas lidhjes), përdoruesi thjesht mund të shkëputet nga rrjeti. Në këtë rast, pas rihyrjes nga ana e hakerimit, sistemi do të ri-autorizojë hyrjen, pas së cilës do të jetë e mundur të përgjohen të gjitha fjalëkalimet e aksesit. Më pas, do të shfaqet një dritare shtrëngimi duarsh. Pastaj mund të përdorni lëshimin e një skedari të veçantë WPAcrack që do t'ju lejojë të hapni çdo fjalëkalim. Natyrisht, se si është nisur saktësisht, askush nuk do t'i tregojë askujt. Le të theksojmë se me njohuri të caktuara, i gjithë procesi zgjat nga disa minuta deri në disa ditë. Për shembull, një procesor i klasit Intel që funksionon me një shpejtësi nominale 2.8 GHz mund të përpunojë jo më shumë se 500 fjalëkalime në sekondë, ose 1.8 milionë në orë. Në përgjithësi, siç është tashmë e qartë, mos u bëni lajka vetes.

Në vend të një pasthënieje

Kjo është ajo për WPA2-PSK. Çfarë është, ndoshta, që nga leximi i parë nuk do të jetë e qartë. Megjithatë, duket se çdo përdorues do të kuptojë bazat e mbrojtjes së të dhënave dhe sistemet e enkriptimit të përdorura. Për më tepër, sot pothuajse të gjithë pronarët e pajisjeve mobile përballen me këtë. A keni vënë re ndonjëherë se kur krijoni një lidhje të re në të njëjtin smartphone, sistemi ofron përdorimin e një lloji të caktuar sigurie (WPA2-PSK)? Shumë thjesht nuk i kushtojnë vëmendje, por më kot. Në cilësimet e avancuara, mund të përdorni një numër mjaft të madh parametrash shtesë për të përmirësuar sistemin e sigurisë.

Shumë njerëz sot kanë një ruter Wi-Fi në shtëpi. Në fund të fundit, është shumë më e lehtë të lidhësh me internetin me valë një laptop, një tablet dhe një smartphone, nga të cilët ka më shumë se njerëz në çdo familje. Dhe ai (ruteri) është në thelb një portë për në universin e informacionit. Lexoni derën e përparme. Dhe nga kjo derë varet nëse ju vjen një mysafir i paftuar pa lejen tuaj. Prandaj, është shumë e rëndësishme t'i kushtoni vëmendje konfigurimit të saktë të ruterit në mënyrë që rrjeti juaj pa tel të mos jetë i prekshëm.

Nuk kam nevojë të kujtohem se fshehja e SSID-së së një pike aksesi nuk ju mbron. Kufizimi i aksesit nga adresa MAC nuk është efektiv. Prandaj, vetëm metoda moderne të kriptimit dhe një fjalëkalim kompleks.

Pse kriptoni? Kush ka nevojë për mua? Nuk kam asgjë për të fshehur

Nuk është aq e frikshme nëse vjedhin kodin PIN nga karta e kreditit dhe tërheqin të gjitha paratë prej saj. Për më tepër, nëse dikush do të përdorë internetin me shpenzimet tuaja, duke ditur fjalëkalimin e Wi-Fi. Dhe nuk është aq e frikshme nëse ata publikojnë fotot tuaja nga partitë e korporatave ku jeni në një gjendje të shëmtuar. Është shumë më fyese kur ndërhyrës hyjnë në kompjuterin tuaj dhe fshijnë fotot se si e nxorët djalin tuaj nga spitali, si ai hodhi hapat e tij të parë dhe shkoi në klasën e parë. Rezervimet janë një temë më vete, ato sigurisht që duhen bërë ... Por reputacioni juaj mund të rikthehet me kalimin e kohës, paratë mund të fitohen, por fotografitë që janë të dashura për ju janë zhdukur. Mendoj se secili ka diçka që nuk dëshiron ta humbasë.

Ruteri juaj është pajisja kufitare midis privates dhe publikes, ndaj konfiguroni atë në maksimum. Për më tepër, nuk është aq e vështirë.

Teknologjitë dhe algoritmet e enkriptimit

E heq teorinë. Nuk ka rëndësi se si funksionon, gjëja kryesore është të jesh në gjendje ta përdorësh atë.

Teknologjitë e sigurisë me valë kanë evoluar në rendin e mëposhtëm kronologjik: WEP, WPA, WPA2. Metodat e kriptimit RC4, TKIP, AES gjithashtu kanë evoluar.

Më e mira për sa i përket sigurisë sot është paketa WPA2-AES. Kjo është mënyra se si duhet të përpiqeni të konfiguroni Wi-Fi. Duhet të duket diçka si kjo:

WPA2 është kërkuar që nga 16 marsi 2006. Por ndonjëherë mund të gjeni pajisje që nuk e mbështesin atë. Në veçanti, nëse keni Windows XP të instaluar në kompjuterin tuaj pa Service Pack 3, WPA2 nuk do të funksionojë. Prandaj, për arsye të përputhshmërisë, në ruterat mund të gjeni cilësimet WPA2-PSK -> AES + TKIP dhe një shtëpi tjetër.

Por nëse keni një flotë moderne pajisjesh, atëherë është më mirë të përdorni WPA2 (WPA2-PSK) -> AES, si opsioni më i sigurt sot.

Cili është ndryshimi midis WPA (WPA2) dhe WPA-PSK (WPA2-PSK)

Standardi WPA ofron Extensible Authentication Protocol (EAP) si bazë për mekanizmin e vërtetimit të përdoruesit. Një kusht i domosdoshëm për vërtetimin është prezantimi nga përdoruesi i një certifikate (e quajtur ndryshe mandat) që konfirmon të drejtën e tij për të hyrë në rrjet. Për këtë të drejtë, përdoruesi kontrollohet në një bazë të dhënash të veçantë të përdoruesve të regjistruar. Pa vërtetim, përdoruesi do të ndalohet të shfletojë rrjetin. Baza e të dhënave të përdoruesve të regjistruar dhe sistemi i verifikimit në rrjetet e mëdha zakonisht ndodhen në një server të veçantë (më shpesh RADIUS).

Modaliteti i thjeshtuar i çelësit paraprak të përbashkët (WPA-PSK, WPA2-PSK) ju lejon të përdorni një fjalëkalim të vetëm që ruhet drejtpërdrejt në ruter. Nga njëra anë, gjithçka është thjeshtuar, nuk ka nevojë të krijoni dhe mirëmbani një bazë përdoruesi, nga ana tjetër, të gjithë regjistrohen me të njëjtin fjalëkalim.

Në shtëpi, është më e këshillueshme të përdorni WPA2-PSK, domethënë mënyrën e thjeshtuar të standardit WPA. Siguria e Wi-Fi nuk vuan nga ky thjeshtim.

Fjalëkalimi i aksesit në Wi-Fi (kriptimi).

Gjithçka është e thjeshtë këtu. Fjalëkalimi për pikën tuaj të aksesit me valë (ruteri) duhet të jetë më shumë se 8 karaktere dhe të përmbajë shkronja në shkronja të ndryshme, numra, shenja pikësimi. Dhe ai nuk duhet të lidhet me ju në asnjë mënyrë. Kjo do të thotë që ju nuk mund të përdorni si fjalëkalim datat e lindjes, emrat, numrat e makinave, numrat e telefonit etj.

Meqenëse është praktikisht e pamundur të thyesh WPA2-AES kokë më kokë (kishte vetëm disa raste të simuluara në kushte laboratorike), metodat kryesore të prishjes së WPA2 janë sulmet e fjalorit dhe forca brutale (kërkimi vijues i të gjitha opsioneve të fjalëkalimit). Prandaj, sa më kompleks të jetë fjalëkalimi, aq më pak shanse kanë sulmuesit.

... në BRSS, dollapët automatikë u përhapën në stacionet hekurudhore. Një shkronjë dhe tre numra u përdorën si një kombinim i bravës. Sidoqoftë, pak njerëz e dinë që versioni i parë i dollapëve përdorte 4 shifra si një kombinim kodesh. Cili është ndryshimi, do të duket? Në fund të fundit, numri i kombinimeve të kodeve është i njëjtë - 10,000 (dhjetë mijë). Por siç ka treguar praktika (veçanërisht Departamenti i Hetimit Kriminal të Moskës), kur një personi iu kërkua të përdorte një kombinim 4-shifror si fjalëkalim për një dollap me kyç, shumë njerëz përdorën vitin e tyre të lindjes (për të mos harruar). Ajo që kriminelët kibernetikë nuk e përdorën pa sukses. Në fund të fundit, dy shifrat e para në datën e lindjes së shumicës absolute të popullsisë së vendit ishin të njohura - 19. Mbetet me sy për të përcaktuar moshën e përafërt të mbajtësit të bagazheve dhe secili prej nesh mund ta bëjë këtë me një saktësi prej +/- 3 vjet, dhe në pjesën e mbetur marrim (më saktë, sulmuesit) më pak 10 kombinime për zgjedhjen e një kodi aksesi në një dollap me kyç automatik ...

Fjalëkalimi më i popullarizuar

Përtacia dhe papërgjegjshmëria njerëzore i bëjnë të gjitha. Këtu është një listë e fjalëkalimeve më të njohura:

- 123456

- qwerty

- 111111

- 123123

- 1a2b3c

- Data e lindjes

- Numër telefoni

Rregullat e sigurisë së fjalëkalimit

- Secilit të tijën. Kjo do të thotë, fjalëkalimi i ruterit nuk duhet të jetë i njëjtë me ndonjë nga fjalëkalimet tuaja të tjera. Për shembull, nga posta. Bëjeni rregull që të gjitha llogaritë të kenë fjalëkalimet e tyre dhe të gjitha janë të ndryshme.

- Përdorni fjalëkalime të forta që nuk mund të merren me mend. Për shembull: 2Rk7-kw8Q11vlOp0

Fjalëkalimi Wi-Fi ka një plus të madh. Nuk keni nevojë ta mësoni përmendësh. Mund të shkruhet në një copë letër dhe të ngjitet në fund të ruterit.

Zona e Wi-Fi për mysafirët

Nëse ruteri juaj ju lejon të organizoni një zonë mysafirësh. Sigurohuni që ta bëni atë. Natyrisht duke e mbrojtur atë me WPA2 dhe një fjalëkalim të fortë. Dhe tani, kur miqtë vijnë në shtëpinë tuaj dhe kërkojnë internet, nuk keni pse t'u tregoni fjalëkalimin kryesor. Për më tepër, zona e mysafirëve në ruterë është e izoluar nga rrjeti kryesor. Dhe çdo problem me pajisjet e mysafirëve tuaj nuk do të ndikojë në rrjetin tuaj të shtëpisë.

Çfarë mund të jetë më e rëndësishme në ditët e sotme sesa të mbroni rrjetin tuaj Wi-Fi në shtëpi 🙂 Kjo është një temë shumë e njohur, për të cilën tashmë janë shkruar më shumë se një artikull në këtë faqe. Vendosa të mbledh të gjitha informacionet e nevojshme për këtë temë në një faqe. Tani do të hedhim një vështrim më të afërt në çështjen e mbrojtjes së një rrjeti Wi-Fi. Unë do t'ju tregoj dhe do t'ju tregoj se si të mbroni Wi-Fi me një fjalëkalim, si ta bëni atë në mënyrë korrekte në ruterat nga prodhues të ndryshëm, cilën metodë të kriptimit të zgjidhni, si të merrni me mend fjalëkalimin dhe çfarë duhet të dini nëse po mendoni ndryshimi i fjalëkalimit të rrjetit pa tel.

Në këtë artikull do të flasim saktësisht në lidhje me sigurimin e rrjetit tuaj pa tel në shtëpi... Dhe vetëm për mbrojtjen me fjalëkalim. Nëse marrim parasysh sigurinë e disa rrjeteve të mëdha në zyra, atëherë është më mirë t'i qasemi sigurisë atje pak më ndryshe. (të paktën një mënyrë tjetër vërtetimi)... Nëse mendoni se një fjalëkalim nuk mjafton për të mbrojtur një rrjet Wi-Fi, atëherë do t'ju këshilloja të mos shqetësoheni. Vendosni një fjalëkalim të mirë dhe të fortë sipas këtij udhëzimi dhe mos u shqetësoni. Nuk ka gjasa që dikush të shpenzojë kohë dhe përpjekje për të hakuar rrjetin tuaj. Po, për shembull, mund të fshehni emrin e rrjetit (SSID) dhe të vendosni filtrimin sipas adresave MAC, por këto janë probleme të panevojshme që në realitet do të sjellin vetëm bezdi kur lidheni dhe përdorni një rrjet pa tel.

Nëse po mendoni se si të mbroni Wi-Fi tuaj, ose ta lini rrjetin të hapur, atëherë zgjidhja këtu mund të jetë vetëm një - mbrojtja. Po, interneti është i pakufizuar, por pothuajse çdo shtëpi ka ruterin e vet, por me kalimin e kohës, dikush do të lidhet me rrjetin tuaj. Dhe pse na duhet kjo, në fund të fundit, klientë shtesë, kjo është një ngarkesë shtesë në ruter. Dhe nëse nuk është e shtrenjtë për ju, atëherë thjesht nuk do ta përballojë këtë ngarkesë. Dhe gjithashtu, nëse dikush lidhet me rrjetin tuaj, atëherë ai mund të hyjë në skedarët tuaj. (nëse rrjeti lokal është i konfiguruar), dhe akses te cilësimet e ruterit tuaj.

Sigurohuni që të mbroni rrjetin tuaj Wi-Fi me një fjalëkalim të mirë me metodën e saktë (moderne) të kriptimit. Unë ju këshilloj të instaloni mbrojtjen menjëherë kur vendosni ruterin. Gjithashtu, do të ishte mirë të ndryshoni fjalëkalimin tuaj herë pas here.

Nëse jeni të shqetësuar se dikush do të hakojë rrjetin tuaj, ose e keni bërë tashmë këtë, atëherë thjesht ndryshoni fjalëkalimin dhe jetoni në paqe. Nga rruga, meqenëse të gjithë do të hyni në panelin e kontrollit të ruterit tuaj, unë gjithashtu do të këshilloja se cili përdoret për të futur cilësimet e ruterit.

Sigurimi i duhur i rrjetit tuaj Wi-Fi në shtëpi: cilën metodë të kriptimit duhet të zgjidhni?

Në procesin e vendosjes së fjalëkalimit, do t'ju duhet të zgjidhni metodën e kriptimit për rrjetin Wi-Fi (metoda e vërtetimit)... Unë rekomandoj vetëm instalimin WPA2 - Personal, i koduar nga algoritmi AES... Për një rrjet shtëpiak, kjo është zgjidhja më e mirë, aktualisht më e reja dhe më e besueshme. Ky është pikërisht lloji i mbrojtjes që rekomandojnë prodhuesit e ruterit.

Vetëm me një kusht që të mos keni pajisje të vjetra që dëshironi t'i lidhni me Wi-Fi. Nëse, pas konfigurimit, disa pajisje të vjetra refuzojnë të lidhen me rrjetin me valë, atëherë mund të vendosni protokollin WPA (me algoritmin e kriptimit TKIP)... Unë nuk rekomandoj instalimin e protokollit WEP, pasi ai tashmë është i vjetëruar, jo i sigurt dhe mund të hakohet lehtësisht. Dhe mund të ketë probleme me lidhjen e pajisjeve të reja.

Protokolli i kombinimit WPA2 - Personal me enkriptim AES, ky është alternativa më e mirë për një rrjet shtëpiak. Vetë çelësi (fjalëkalimi) duhet të jetë së paku 8 karaktere. Fjalëkalimi duhet të përbëhet nga shkronja, numra dhe simbole angleze. Fjalëkalimi është i ndjeshëm ndaj shkronjave të vogla. Kjo do të thotë, "111AA111" dhe "111aa111" janë fjalëkalime të ndryshme.

Unë nuk e di se çfarë lloj ruteri keni, prandaj, unë do të përgatis udhëzime të vogla për prodhuesit më të njohur.

Nëse pas ndryshimit ose vendosjes së fjalëkalimit keni probleme me lidhjen e pajisjeve me rrjetin pa tel, atëherë shihni rekomandimet në fund të këtij artikulli.

Unë ju këshilloj që menjëherë të shkruani fjalëkalimin që do të vendosni. Nëse e harroni, do t'ju duhet të instaloni një të re, ose.

Mbrojtja e Wi-Fi me një fjalëkalim në ruterat Tp-Link

Ne lidhemi me ruterin (nëpërmjet kabllos, ose nëpërmjet Wi-Fi), hapni çdo shfletues dhe hapni adresën 192.168.1.1, ose 192.168.0.1 (adresa për ruterin tuaj, si dhe emri standard i përdoruesit dhe fjalëkalimi tregohen në ngjitësin në fund të vetë pajisjes)... Jepni emrin e përdoruesit dhe fjalëkalimin tuaj. Si parazgjedhje, këto janë admin dhe admin. Në, përshkrova më në detaje hyrjen në cilësimet.

Në cilësimet, shkoni te skeda Wireless(pa tel) - Siguria pa tela(Siguria pa tela). Vendosni një shenjë kontrolli pranë metodës së mbrojtjes WPA / WPA2 - Personal (rekomandohet)... Në menynë rënëse Version(version) zgjidhni WPA2-PSK... Në meny Enkriptimi(enkriptim) grup AES... Në fushë Fjalëkalimi me valë(Fjalëkalimi PSK) Jepni një fjalëkalim për të mbrojtur rrjetin tuaj.

Vendosja e një fjalëkalimi në ruterat Asus

Në cilësimet, duhet të hapim skedën Rrjeti pa tela, dhe bëni cilësimet e mëposhtme:

- Në menynë rënëse "Metoda e vërtetimit" zgjidhni WPA2 - Personal.

- "Kriptimi WPA" - instaloni AES.

- Në fushën "Pre-Shared WPA Key", shkruani fjalëkalimin për rrjetin tonë.

Shtypni butonin për të ruajtur cilësimet. Aplikoni.

Lidhni pajisjet tuaja me rrjetin me një fjalëkalim të ri.

Mbrojtja e rrjetit pa tel të ruterit D-Link

Shkoni te cilësimet e ruterit tuaj D-Link në 192.168.0.1. Ju mund të shikoni udhëzime të hollësishme. Në cilësimet, hapni skedën Wi-Fi - Cilësimet e sigurisë... Vendosni llojin e sigurisë dhe fjalëkalimin si në pamjen e mëposhtme të ekranit.

Vendosja e një fjalëkalimi në ruterat e tjerë

Kemi edhe për ruterat ZyXEL dhe Tenda. Shikoni lidhjet:

Nëse nuk keni gjetur udhëzime për ruterin tuaj, atëherë mund të konfiguroni mbrojtjen e rrjetit Wi-Fi në panelin e kontrollit të ruterit tuaj, në seksionin e cilësimeve, i cili quhet: cilësimet e sigurisë, rrjeti pa tel, Wi-Fi, Wireless , etj. Gjeni mendoj se nuk do të jetë e vështirë. Dhe cilat cilësime duhet të vendosni, mendoj se tashmë e dini: WPA2 - Kriptimi personal dhe AES. Epo, çelësi.

Nëse nuk mund ta kuptoni, pyesni në komente.

Po nëse pajisjet nuk lidhen pas instalimit, ndryshimit të fjalëkalimit?

Shumë shpesh, pas instalimit, dhe veçanërisht pas ndryshimit të fjalëkalimit, pajisjet që ishin lidhur më parë me rrjetin tuaj nuk duan të lidhen me të. Në kompjuterë, ky është zakonisht gabimi "Cilësimet e rrjetit të ruajtura në këtë kompjuter nuk plotësojnë kërkesat e këtij rrjeti" dhe "Windows nuk mund të lidhej me ...". Në tabletët dhe telefonat inteligjentë (Android, iOS), mund të shfaqen gjithashtu gabime të tilla si "Dështoi të lidhet me rrjetin", "I lidhur, i mbrojtur" etj.

Këto probleme zgjidhen thjesht duke hequr rrjetin pa tel dhe duke u rilidhur, këtë herë me një fjalëkalim të ri. Si të hiqni rrjetin në Windows 7, shkrova. Nëse keni Windows 10, atëherë duhet të "harroni rrjetin". Në pajisjet celulare, trokitni lehtë mbi rrjetin tuaj, mbajeni dhe zgjidhni "Fshi".

Nëse vërehen probleme të lidhjes në pajisjet e vjetra, atëherë vendosni protokollin e sigurisë WPA dhe kriptimin TKIP në cilësimet e ruterit.

Filtrimi i fjalëkalimit dhe MAC duhet t'ju mbrojë nga hakerimi. Në fakt, siguria varet në një masë të madhe nga diskrecioni juaj. Metodat e papërshtatshme të sigurisë, një fjalëkalim i pakomplikuar dhe një qëndrim joserioz ndaj të huajve në rrjetin e shtëpisë u japin sulmuesve mundësi shtesë për të sulmuar. Në këtë artikull, do të mësoni se si mund të hapni një fjalëkalim WEP, pse duhet të braktisni filtrat dhe si të siguroni rrjetin tuaj pa tel nga të gjitha anët.

Mbrojtje nga ndërhyrës

Rrjeti juaj nuk është i sigurt, prandaj, herët a vonë një përdorues i paautorizuar do të lidhet me rrjetin tuaj pa tel - ndoshta jo me qëllim, sepse telefonat inteligjentë dhe tabletët janë në gjendje të lidhen automatikisht me rrjete të pasigurta. Nëse ai thjesht hap disa site, atëherë, ka shumë të ngjarë, asgjë e tmerrshme nuk do të ndodhë përveç konsumit të trafikut. Situata do të bëhet më e ndërlikuar nëse një mysafir fillon të shkarkojë përmbajtje të paligjshme përmes lidhjes suaj të internetit.

Nëse nuk keni marrë ende ndonjë masë sigurie, atëherë shkoni te ndërfaqja e ruterit përmes një shfletuesi dhe ndryshoni të dhënat e hyrjes në rrjet. Adresa e një ruteri zakonisht është e formës: http://192.168.1.1... Nëse nuk është kështu, atëherë mund të zbuloni adresën IP të pajisjes tuaj të rrjetit përmes linjës së komandës. Në sistemin operativ Windows 7, klikoni në butonin "Start" dhe futni komandën "cmd" në shiritin e kërkimit. Thirrni cilësimet e rrjetit me komandën "ipconfig" dhe gjeni rreshtin "Default gateway". IP e specifikuar është adresa e ruterit tuaj, e cila duhet të futet në shiritin e adresave të shfletuesit. Vendndodhja e cilësimeve të sigurisë së ruterit ndryshon sipas prodhuesit. Si rregull, ato janë të vendosura në seksionin me emrin e tipit "WLAN | Siguria”.

Nëse rrjeti juaj me valë përdor një lidhje të pasigurt, duhet të jeni veçanërisht të kujdesshëm me përmbajtjen që ndodhet në dosje të përbashkëta, pasi në mungesë të mbrojtjes është në dispozicion të plotë të përdoruesve të tjerë. Në të njëjtën kohë, në sistemin operativ Windows XP Home, situata me aksesin e përgjithshëm është thjesht katastrofike: si parazgjedhje, fjalëkalimet nuk mund të vendosen fare këtu - ky funksion është i pranishëm vetëm në versionin profesional. Në vend të kësaj, të gjitha kërkesat e rrjetit bëhen përmes një llogarie të pasiguruar të ftuar. Mund ta siguroni rrjetin në Windows XP me një manipulim të vogël: filloni vijën e komandës, futni "net user guest YourNewPassword" dhe konfirmoni funksionimin duke shtypur tastin "Enter". Pas rinisjes së Windows, do të jetë e mundur të qaseni në burimet e rrjetit vetëm nëse disponohet një fjalëkalim, megjithatë, për fat të keq, nuk është e mundur të rregulloni më mirë këtë version të OS. Është shumë më i përshtatshëm për të menaxhuar cilësimet e ndarjes në Windows 7. Këtu, për të kufizuar gamën e përdoruesve, thjesht shkoni te "Qendra e Rrjetit dhe Ndarjes" në Panelin e Kontrollit dhe krijoni një grup shtëpie të mbrojtur me fjalëkalim.

Mungesa e mbrojtjes së duhur në një rrjet pa tel është një burim i rreziqeve të tjera, pasi hakerat mund të përdorin programe speciale (sniffers) për të identifikuar të gjitha lidhjet e pasigurta. Kështu, do të jetë e lehtë për sulmuesit të përgjojnë të dhënat tuaja të identifikimit nga shërbime të ndryshme.

Hakerat

Si më parë, ekzistojnë dy lloje sigurie që janë më të njohura sot: filtrimi sipas adresës MAC dhe fshehja e SSID (emri i rrjetit): këto masa sigurie nuk do t'ju mbajnë të sigurt. Për të identifikuar emrin e rrjetit, cracker-i ka nevojë për një përshtatës WLAN, i cili, duke përdorur një drejtues të modifikuar, kalon në modalitetin e monitorimit dhe një sniffer - për shembull, Kismet. Një sulmues monitoron rrjetin derisa një përdorues (klient) të lidhet me të. Pastaj ai manipulon paketat e të dhënave dhe në këtë mënyrë "hedh" klientin nga rrjeti. Kur përdoruesi rilidhet, sulmuesi sheh emrin e rrjetit. Duket e ndërlikuar, por në realitet i gjithë procesi zgjat vetëm disa minuta. Është gjithashtu e lehtë të anashkalosh filtrin MAC: cracker-i përcakton adresën MAC dhe ia cakton pajisjes së tij. Kështu, lidhja e një të huaji mbetet pa u vënë re nga pronari i rrjetit.

Nëse pajisja juaj mbështet vetëm enkriptimin WEP, ndërmerr veprime urgjente - edhe joprofesionistët mund të hapin një fjalëkalim të tillë brenda pak minutash.

Veçanërisht e popullarizuar në mesin e mashtruesve kibernetikë është paketa softuerike Aircrack-ng, e cila, përveç një sniffer, përfshin një aplikacion për shkarkimin dhe modifikimin e drejtuesve të përshtatësit WLAN, dhe gjithashtu ju lejon të rikuperoni një çelës WEP. Metodat e njohura të hakerimit janë sulmet PTW dhe FMS / KoreK, në të cilat trafiku përgjohet dhe një çelës WEP llogaritet bazuar në analizën e tij. Në këtë situatë, ju keni vetëm dy opsione: së pari, duhet të kërkoni firmware-in më të fundit për pajisjen tuaj që do të mbështesë metodat më të fundit të kriptimit. Nëse prodhuesi nuk ofron përditësime, është më mirë të refuzoni përdorimin e një pajisjeje të tillë, sepse duke e bërë këtë ju rrezikoni sigurinë e rrjetit tuaj të shtëpisë.

Këshilla popullore për të reduktuar gamën e Wi-Fi jep vetëm një pamje të mbrojtjes. Fqinjët do të jenë ende në gjendje të lidhen me rrjetin tuaj dhe sulmuesit shpesh përdorin përshtatës Wi-Fi me rreze të gjatë.

Pikat e nxehta publike

Vendet me Wi-Fi falas tërheqin mashtruesit kibernetikë, pasi sasi të mëdha informacioni kalojnë nëpër to dhe çdokush mund të përdorë mjete hakerimi. Pikat e nxehta publike mund të gjenden në kafene, hotele dhe vende të tjera publike. Por përdoruesit e tjerë të të njëjtave rrjete mund të përgjojnë të dhënat tuaja dhe, për shembull, të marrin kontrollin e llogarive tuaja në shërbime të ndryshme ueb.

Mbrojtja e cookies. Disa metoda sulmi janë vërtet kaq të thjeshta saqë çdokush mund t'i përdorë ato. Shtesa Firesheep Firefox lexon automatikisht dhe liston llogaritë e përdoruesve të tjerë, duke përfshirë Amazon, Google, Facebook dhe Twitter. Nëse një haker klikon në një nga hyrjet në listë, ai menjëherë do të ketë akses të plotë në llogari dhe do të jetë në gjendje të ndryshojë të dhënat e përdoruesit sipas gjykimit të tij. Firesheep nuk thyen fjalëkalimet, ai vetëm kopjon skedarë aktivë të pakriptuar. Për t'u mbrojtur nga përgjimet e tilla, duhet të përdorni shtesën speciale HTTPS Everywhere për Firefox-in. Kjo shtesë i detyron shërbimet në linjë të përdorin gjithmonë një lidhje të koduar përmes protokollit HTTPS nëse mbështetet nga serveri i ofruesit të shërbimit.

Mbrojtje Android. Në të kaluarën e afërt, një defekt në sistemin operativ Android ka tërhequr vëmendjen e gjerë, për shkak të të cilit mashtruesit mund të hynin në llogaritë tuaja në shërbime të tilla si Picasa dhe Google Calendar, si dhe të lexonin kontaktet. Google e rregulloi këtë dobësi në Android 2.3.4, por shumica e pajisjeve të blera më parë nga përdoruesit kanë versione më të vjetra të sistemit. Ju mund të përdorni aplikacionin SyncGuard për t'i mbrojtur ato.

WPA 2

Mbrojtja më e mirë ofrohet nga teknologjia WPA2, e cila është përdorur nga prodhuesit e kompjuterave që nga viti 2004. Shumica e pajisjeve mbështesin këtë lloj kriptimi. Por si teknologjitë e tjera, WPA2 ka gjithashtu pikën e tij të dobët: duke përdorur një sulm fjalori ose bruteforce ("forcë brutale") hakerët mund të thyejnë fjalëkalimet - edhe pse vetëm nëse ato nuk janë të besueshme. Fjalorët thjesht përsërisin mbi çelësat e ruajtur në bazat e të dhënave të tyre - si rregull, të gjitha kombinimet e mundshme të numrave dhe emrave. Fjalëkalimet si "1234" ose "Ivanov" hamendësohen aq shpejt sa që kompjuteri i krisur nuk ka kohë as të nxehet.

Metoda bruteforce nuk nënkupton përdorimin e një baze të dhënash të gatshme, por, përkundrazi, brute force një fjalëkalim duke renditur të gjitha kombinimet e mundshme të karaktereve. Në këtë mënyrë, një sulmues mund të llogarisë çdo çelës - pyetja e vetme është se sa kohë do t'i duhet. NASA rekomandon një fjalëkalim prej të paktën tetë karakteresh në udhëzimet e saj të sigurisë, dhe mundësisht prej gjashtëmbëdhjetë karakteresh. Para së gjithash, është e rëndësishme që ai të përbëhet nga shkronja të vogla dhe të mëdha, numra dhe karaktere speciale. Një hakeri do t'i duheshin dekada për të thyer një fjalëkalim të tillë.

Rrjeti juaj nuk është ende plotësisht i siguruar, pasi të gjithë përdoruesit brenda tij kanë qasje në ruterin tuaj dhe mund të bëjnë ndryshime në cilësimet e tij. Disa pajisje ofrojnë veçori shtesë të sigurisë nga të cilat duhet të përfitoni gjithashtu.

Para së gjithash, çaktivizoni aftësinë për të manipuluar ruterin përmes Wi-Fi. Fatkeqësisht, kjo veçori është e disponueshme vetëm në pajisje të zgjedhura si ruterat Linksys. Të gjitha modelet moderne të ruterave kanë gjithashtu aftësinë për të vendosur një fjalëkalim për ndërfaqen e menaxhimit, i cili ju lejon të kufizoni aksesin në cilësimet.

Si çdo program, firmware-i i ruterit është i papërsosur - nuk përjashtohen defekte të vogla ose vrima kritike në sistemin e sigurisë. Zakonisht informacioni për këtë përhapet menjëherë në internet. Kontrolloni rregullisht për firmware të ri për ruterin tuaj (disa modele madje kanë një funksion përditësimi automatik). Një tjetër plus i ndezjes është se ato mund të shtojnë funksione të reja në pajisje.

Analiza periodike e trafikut të rrjetit ndihmon për të njohur praninë e ndërhyrësve. Në ndërfaqen e menaxhimit të ruterit, mund të gjeni informacione se cilat pajisje dhe kur janë lidhur me rrjetin tuaj. Është më e vështirë të zbulosh se sa të dhëna ka ngarkuar një përdorues i caktuar.

Qasja e mysafirëve - siguria e rrjetit të shtëpisë

Nëse e mbroni ruterin tuaj me një fjalëkalim të fortë gjatë përdorimit të enkriptimit WPA2, nuk jeni më në asnjë rrezik. Por vetëm derisa të ndani fjalëkalimin tuaj me përdoruesit e tjerë. Miqtë dhe të njohurit që me telefonat inteligjentë, tabletët apo laptopët e tyre duan të hyjnë në internet përmes lidhjes suaj janë një faktor rreziku. Për shembull, nuk mund të përjashtohet mundësia që pajisjet e tyre të jenë të infektuara me malware. Sidoqoftë, për shkak të kësaj, nuk do t'ju duhet të refuzoni miqtë tuaj, pasi modelet më të mira të ruterave, si Belkin N ose Netgear WNDR3700, ofrojnë akses për mysafirët veçanërisht për raste të tilla. Avantazhi i kësaj mënyre është se ruteri krijon një rrjet të veçantë me fjalëkalimin e tij, dhe rrjeti i shtëpisë nuk përdoret.

Besueshmëria e çelësave të sigurisë

WEP (PRIVATIA EKUIVALENTE ME TELI). Përdor një gjenerator numrash pseudo të rastësishëm (algoritmi RC4) për të marrë çelësin, si dhe vektorët e inicializimit. Meqenëse komponenti i fundit nuk është i koduar, është e mundur që palët e treta të ndërhyjnë dhe të rikrijojnë çelësin WEP.

WPA (QASJE E MBROJTUR WI-FI) Ai bazohet në mekanizmin WEP, por ofron një çelës dinamik për siguri të zgjeruar. Çelësat e gjeneruar me algoritmin TKIP mund të thyhen përmes një sulmi Beka-Tevs ose Ohigashi-Moriya. Për ta bërë këtë, paketat individuale deshifrohen, manipulohen dhe dërgohen përsëri në rrjet.

WPA2 (AKSES I MBROJTUR WI-FI 2) Ai përdor algoritmin e fortë AES (Advanced Encryption Standard) për kriptim. Së bashku me TKIP, u shtua protokolli CCMP (Counter-Mode / CBC-MAC Protocol), i cili gjithashtu bazohet në algoritmin AES. Deri më tani, nuk ka qenë e mundur të hakohet një rrjet i mbrojtur nga kjo teknologji. Mundësia e vetme për hakerat është një sulm fjalori ose metodë brute force, kur çelësi merret me hamendje, por me një fjalëkalim kompleks është e pamundur të merret me mend.

Le të shpjegojmë shkurtimisht se çfarë janë WEP, WPA dhe WPA2 dhe cili është ndryshimi midis tyre.

WEP

Dekodimi: Privatësia ekuivalente me tel. Përkthyer si Siguri ekuivalente me tel... Me sa duket, shpikësit e mbivlerësuan besueshmërinë e këtij lloji të mbrojtjes kur dhanë emrin.

WEP është një modalitet i vjetër i sigurisë me valë. Ofron një nivel të ulët mbrojtjeje. Në Windows, siguria WEP shpesh quhet e hapur. tip i hapur.

WPA

Dekodimi: Qasje e mbrojtur me Wi-Fi

Ndahet në 2 nënspecie:

- WPA-Personal (-Çelësi personal ose -PSK)

- WPA-Ndërmarrja.

WPA-PSK

Ky opsion është i përshtatshëm për përdorim në shtëpi. Për autorizim në rrjet, ju nevojitet vetëm një çelës sigurie.

WPA-Ndërmarrja

Ky është një opsion më i avancuar dhe konfuz për rrjetet e korporatave për të ofruar një nivel më të lartë sigurie. Kërkohet një server Radius për autorizim.

WPA2

WPA2 është një version më modern dhe i përmirësuar i sigurisë WPA. Po kështu, mund të funksionojë në të dy mënyrat: PSK dhe Enterprise. Ai ndryshon në atë që mbështet llojin e kriptimit AES CCMP.

Çfarë është më mirë? WEP, WPA apo WPA2?

Në pajisjet moderne, në shumicën e rasteve, opsioni më i mirë do të ishte përdorimi i modalitetit WPA2-PSK me lloj enkriptimi AES:

Po sikur të mos e di se çfarë lloj sigurie përdor një rrjet wifi?

Nëse nuk e dini se çfarë kriptimi përdoret në pikën e hyrjes (ruter), shkëputeni nga rrjeti dhe. Pastaj rilidheni. Duhet vetëm të futni çelësin e sigurisë. Në këtë rast, mënyra e sigurisë do të zgjidhet automatikisht.