Programet e enkriptimit të skedarëve

Enkriptoni gjithçka!

Sa herë që rrjedh informacion në internet për një skandal që lidhet me faktin se dokumente të rëndësishme kanë rrjedhur diku, pyes veten pse nuk ishin të koduara? Mbrojtja e dokumenteve duhet të jetë kudo, në fund të fundit.

Algoritmet e enkriptimit

Algoritmi i kriptimit është si një kuti e zezë. Një deponim i një dokumenti, imazhi ose skedari tjetër që ngarkoni në të, ju merrni përsëri. Por ajo që shihni duket se është e pakuptimtë.

Ju mund ta ktheni këtë koprracë në një dokument normal përmes dritares me të njëjtin fjalëkalim që keni futur gjatë kriptimit. Kjo është mënyra e vetme për të marrë origjinalin.

Qeveria e SHBA e ka njohur Standardin e Enkriptimit të Avancuar (AES) si standard dhe të gjitha produktet e mbledhura këtu mbështesin standardin e enkriptimit AES.

Edhe ata që mbështesin algoritme të tjera në përgjithësi rekomandojnë përdorimin e AES.

Nëse jeni ekspert i enkriptimit, mund të preferoni një algoritëm tjetër, Blowfish, dhe ndoshta edhe algoritmin GOST të qeverisë sovjetike.

Por kjo është për adhuruesit e argëtimit ekstrem. Për përdoruesin mesatar, AES është thjesht një zgjidhje e shkëlqyer.

Kriptografia dhe shkëmbimi i çelësit publik

Fjalëkalimet janë të rëndësishme dhe ju duhet t'i mbani ato private, apo jo? Epo, jo kur përdorni infrastrukturën e çelësit publik (PKI) që përdoret në kriptografi.

Nëse dua t'ju dërgoj një dokument sekret, thjesht e kodoj atë me çelësin tim publik. Kur ta merrni, mund ta përdorni për të deshifruar dokumentin. Është kaq e thjeshtë!

Duke përdorur këtë sistem në drejtim të kundërt, mund të krijoni një nënshkrim dixhital që konfirmon se dokumenti juaj ka ardhur nga ju dhe nuk është ndryshuar. Si? Thjesht enkriptoni atë me çelësin tuaj privat.

Fakti që çelësi juaj publik e deshifron atë është provë që ju keni të drejtën ta redaktoni atë.

Mbështetja PKI është më pak e zakonshme sesa mbështetja tradicionale simetrike.

Shumë produkte lejojnë krijimin e skedarëve të ekzekutueshëm vetë-deshifrues.

Gjithashtu, mund të zbuloni se marrësi mund të përdorë një mjet të caktuar vetëm për deshifrim falas.

Çfarë është më mirë?

Tani ekziston një përzgjedhje e madhe e produkteve të disponueshme në arenën e kriptimit.

Gjithkush thjesht duhet të zgjedhë zgjidhjen që do të jetë e përshtatshme për sa i përket funksionalitetit, praktike dhe elegante nga pikëpamja e ndërfaqes së dritares kryesore të programit.

Kasaforta dixhitale CertainSafe kalon përmes një algoritmi sigurie me shumë hapa që ju identifikon në sajt. Ju do të duhet të kaloni nëpër autentikime të shumta çdo herë.

Skedarët tuaj janë të koduar, nëse dikush përpiqet t'i thyejë ato, ato shpërbëhen dhe askush nuk mund t'i rikrijojë. Në këtë rast, ekziston një rrezik i caktuar, por në të njëjtën kohë, niveli i besueshmërisë është shumë i mirë.

Pastaj çdo pjesë e skedarit ruhet në një server të ndryshëm. Një haker që ka mundur të depërtojë në një nga serverët nuk mund të bëjë asgjë të dobishme.

Kyçja mund të enkriptojë skedarët ose thjesht t'i bllokojë ato në mënyrë që askush të mos mund t'i hapë ato. Ai gjithashtu ofron dollapë të koduar për ruajtjen e sigurt të konfidencialitetit personal.

Karakteristika të tjera të dobishme përfshijnë copëzimin, copëzimin e hapësirës së lirë, kopje rezervë të sigurt të rrjetit dhe skedarë vetë-deshifrues.

Çdo përdorues në një kompjuter ka informacion konfidencial dhe, natyrisht, askush nuk dëshiron që ai të bëhet i disponueshëm për përdoruesit e tjerë që kanë gjithashtu akses në këtë kompjuter. Një situatë e ngjashme mund të lindë në shtëpi, kur, për shembull, është e nevojshme të mbrohet një fëmijë nga informacionet e panevojshme, dhe në punë, ku edhe nëse secili përdorues ka kompjuterin e tij, situatat janë të mundshme kur ai duhet të lejojë një punonjës tjetër në të. kompjuter. Dhe në fakt, dhe në një rast tjetër, absolutisht nuk dua t'u demonstroj të huajve materialet e tyre të punës, dhe aspak sepse ato klasifikohen si "tepër sekret". Është shumë më e thjeshtë - të gjithë kanë të drejtën e privatësisë. Ekziston edhe një anë më serioze e çështjes. A mund t'ia besoni gjithmonë me siguri materialet tuaja dikujt tjetër? Me shumë mundësi jo - në fund të fundit, nuk mund të jeni kurrë i sigurt që skedarët dhe dosjet tuaja nuk do të fshihen ose ndryshohen papritmas nga një përdorues i papërgatitur. Në të njëjtën kohë, duke bllokuar aksesin në informacion, mund të jeni të sigurt se asgjë nuk do të ndodhë me dokumentet tuaja për fajin e një përdoruesi tjetër. Për më tepër, mos e zbritni faktin që nëse materialet tuaja kanë një lloj vlere komerciale, atëherë është shumë e mundur që ato të dëshirojnë të përdoren. Për më tepër, e gjithë kjo vlen jo vetëm për informacionin e ruajtur në hard disk, por edhe për atë në një kompjuter portativ ose në disa media të lëvizshme, mundësia e hyrjes së paautorizuar në të cilën është edhe më e madhe, sepse ndonjë nga këto pajisje mund të humbasë ose vidhet. Pra, mbrojtja e të dhënave konfidenciale të ruajtura në pajisjet celulare nuk është më pak e rëndësishme.

Mënyrat për të mbrojtur të dhënat nga aksesi i paautorizuar

Ekzistojnë disa opsione për zgjidhjen e këtyre problemeve: mund t'i kompresoni dosjet dhe skedarët në një arkiv të mbrojtur me fjalëkalim, ose t'i fshehni dhe t'i vendosni në një dosje sekrete, qasja në të cilën për përdoruesit e tjerë do të mbyllet me një fjalëkalim, ose t'i kriptoni ato, ose krijoni një disk të koduar virtual në të cilin do të shkruani materialet tuaja sekrete. Zgjedhja e metodës më të preferuar varet nga situata specifike.

Arkivimi me një fjalëkalim është i përshtatshëm vetëm për mbrojtjen e skedarëve dhe dosjeve të përdorura rrallë, pasi kjo metodë nuk është shumë e përshtatshme për vetë përdoruesin, sepse për të punuar me të dhënat e arkivuara, ato do të duhet të zbërthehen çdo herë. Për më tepër, besueshmëria e këtij opsioni mbrojtjeje varet drejtpërdrejt nga kujdesi i përdoruesit (ai duhet të kujtojë vazhdimisht se çdo herë në fund të punës është e nevojshme të riarkivohen të dhënat dhe të fshihen skedarët origjinalë), nga lloji i arkivues (arkivë të ndryshëm mbështesin metodat e kriptimit të të dhënave të niveleve të ndryshme të besueshmërisë), si dhe nga vetë fjalëkalimi. Pika e fundit është shumë e rëndësishme, pasi zgjedhja e një fjalëkalimi të shkurtër ose të parëndësishëm mund të mohojë të gjitha përpjekjet e përdoruesit për të mbrojtur të dhënat.

Një mënyrë tjetër e thjeshtë dhe e përballueshme për të mbrojtur dosjet dhe skedarët tuaj personal nga sytë kureshtarë është fshehja e tyre. Kjo mund të bëhet si me mjetet e integruara të Windows ashtu edhe me ndihmën e zgjidhjeve të specializuara. Fshehja e skedarëve dhe dosjeve me anë të OS bëhet duke shënuar objektet përkatëse si të fshehura, gjë që zbatohet përmes vetive të tyre (Fig. 1). Dosjet dhe skedarët e fshehur në këtë mënyrë nuk do të jenë të dukshme në Explorer për përdoruesit e tjerë të sistemit, por vetëm nëse përdoruesi ka aktivizuar kutinë e kontrollit Mos shfaq skedarë dhe dosje të fshehura (Fig. 2). Në parim, kjo mund të jetë mjaft e mjaftueshme për të mbrojtur të dhënat tuaja nga audienca më e papërgatitur. Sidoqoftë, duhet pasur parasysh se objektet e fshehura në këtë mënyrë do të jenë të dukshme në aplikacione të tjera, si FAR, Total Commander, etj., të cilat nuk përdorin një dialog standard për të shfaqur skedarët dhe dosjet. Prandaj, një mbrojtje e tillë nuk mund të konsiderohet e besueshme.

Oriz. 1. Vendosja e ndalimit për të shfaqur fshehur

objektet në Windows

Për të parandaluar që dosjet e fshehura të jenë të dukshme kur çaktivizoni kutinë e kontrollit Mos shfaq skedarë dhe dosje të fshehura, duhet të përdorni një zgjidhje të dedikuar. Me ndihmën e tyre, ju mund të arrini faktin që të dhënat e mbrojtura nuk do të jenë vërtet të dukshme për përdoruesit e tjerë. Shumica e zgjidhjeve të tilla janë të përballueshme dhe shumë të lehta për t'u përdorur, dhe për këtë arsye janë mjaft të përshtatshme për shumicën e përdoruesve. Vërtetë, këtu është e nevojshme të merren parasysh dy pika. Së pari, disa zgjidhje të kësaj klase ofrojnë fshehje të të dhënave vetëm gjatë nisjes normale të OS, megjithatë, kur Windows niset në Safe Mode (SafeMode), dosjet e fshehura do të jenë të dukshme. Shpjegimi është shumë i thjeshtë: në modalitetin e sigurt, Windows ngarkon vetëm drejtuesit e nevojshëm për funksionimin e sistemit dhe anashkalon të gjithë ata shtesë (përfshirë ata përgjegjës për fshehjen e të dhënave), gjë që çon në një rezultat të ngjashëm. Së dyti, mjaft shpesh (por jo gjithmonë) të dhënat e fshehura në këtë mënyrë mund të shihen duke hyrë në sistem si administrator. Prandaj, kur zgjidhni një zgjidhje për fshehjen e të dhënave, ia vlen t'u jepet përparësi atyre në të cilat situata të tilla përjashtohen. Në të njëjtën kohë, duhet të theksohet se fshehja e të dhënave edhe në zgjidhjet më të mira të tilla nuk siguron sigurinë e tyre të plotë, pasi ka gjithmonë opsione për të anashkaluar këtë lloj mbrojtjeje - për shembull, ngarkimi i një PC në një sistem tjetër operativ (nëse ka disa prej tyre të instaluara në një kompjuter) ose duke ngarkuar një OS tjetër nga CD-ROM. Një situatë e ngjashme është e mundur kur hiqni një HDD dhe e lidhni atë me një kompjuter tjetër.

Oriz. 2. Aktivizimi i kutisë së kontrollit "Mos trego fshehur

skedarët dhe dosjet "

Një opsion më i besueshëm për mbrojtjen e të dhënave është kriptimi, kur informacioni i mbrojtur konvertohet duke përdorur algoritme speciale të kriptimit, pas së cilës mund të lexohet vetëm me një fjalëkalim (në disa zgjidhje - një çelës USB). Kjo është e mundur si përmes mjeteve të integruara të Windows ashtu edhe përmes zgjidhjeve nga zhvilluesit e palëve të treta. Për këtë qëllim, sistemi operativ Windows ofron një sistem skedarësh të koduar EFS (Sistemi i skedarëve të enkriptimit), i cili i lejon përdoruesit të enkriptojë skedarët duke aktivizuar thjesht opsionin "Encrypt content për të mbrojtur të dhënat" në eksplorues (Properties => General => Advanced ) - fik. 3. Pas kësaj, pronari i skedarëve mund të vazhdojë me siguri të punojë me ta, pasi absolutisht asgjë nuk do të ndryshojë për të - skedarët e koduar do të shfaqen në dosje në të njëjtën mënyrë (megjithëse në një ngjyrë të ndryshme). Por çdo përdorues i regjistruar në një llogari tjetër nuk do të ketë më qasje në të dhënat e mbrojtura. Sidoqoftë, sistemi EFS ju lejon të mbroni dosjet dhe skedarët vetëm në sistemin e skedarëve NTFS, dhe skedarët e mbrojtur do të jenë plotësisht të dukshëm për përdoruesit e tjerë (edhe pse jo të disponueshëm), gjë që, natyrisht, është e padëshirueshme. Sigurisht, ato mund të fshihen duke përdorur aftësitë e integruara të Windows, por ne kemi folur tashmë për disavantazhet e kësaj metode.

Oriz. 3. Konfigurimi i enkriptimit të skedarëve në Windows

Është shumë më i përshtatshëm për të përdorur një nga zgjidhjet e specializuara të enkriptimit të të dhënave. Programe të tilla janë të disa llojeve: disa janë krijuar për të enkriptuar skedarët, të tjerët ju lejojnë të kriptoni skedarë dhe dosje (dhe ndonjëherë edhe disqe të tëra), dhe të tjerët janë të përqendruar në mënyrë rigoroze në krijimin e disqeve ose ndarjeve të sigurta. Në të njëjtën kohë, aplikacione të tilla, si rregull, ofrojnë mbrojtje të të dhënave nga të gjithë përdoruesit, përfshirë administratorin, edhe kur nisni Windows në modalitetin e sigurt. Dhe disa mbrojnë të dhënat edhe nëse janë të ngarkuara në një sistem tjetër operativ dhe në një kompjuter tjetër (nëse një hard disk me informacion të mbrojtur është para-instaluar në të). Nëse dëshironi, midis zgjidhjeve të tilla, mund të gjeni ato që janë krijuar për një gamë të gjerë përdoruesish - ne do të përqendrohemi në to.

Rregullat që duhen ndjekur kur mbroni të dhënat tuaja

Operacionet e fshehjes, dhe aq më tepër kriptimi, janë të rrezikshëm në atë që për shkak të pakujdesisë së përdoruesit, mund të lindë një situatë kur edhe ai vetë nuk do të jetë në gjendje të arrijë te të dhënat. Përveç kësaj, mund të ketë probleme me funksionimin e OS dhe / ose aplikacioneve. Prandaj, përdorimi i zgjidhjeve të tilla duhet të merret jashtëzakonisht seriozisht dhe duhet të ndiqen një sërë rregullash të rëndësishme:

- Është e pamundur të aksesosh të dhënat e koduara pa një fjalëkalim (ose çelës USB). Dhe harrimi i fjalëkalimit është po aq i lehtë sa granatimi i dardhave, sepse fjalëkalimet e parëndësishme (domethënë ato që mbahen mend lehtë) nuk mund të përdoren për shkak të pabesueshmërisë së tyre. Dhe ka shumë mundësi për të humbur çelësin USB - mund të vidhet, mund të humbet, USB flash drive mund të dështojë. Prandaj, duhet të parashikoni paraprakisht një situatë të tillë dhe të ruani një kopje të fjalëkalimit (çelësin USB) në një vend të paarritshëm për përdoruesit e tjerë.

- Kur çinstaloni softuerin që dikur ishte përdorur në një kompjuter për të fshehur/kriptuar të dhënat, mbrojtja nuk do të çaktivizohet dhe për këtë arsye nuk do të jetë e mundur të aksesoni të dhënat e mbrojtura pas çinstalimit. Prandaj, përpara se të çinstaloni një aplikacion të tillë, është e domosdoshme të çaktivizoni mbrojtjen direkt në vetë aplikacionin.

- Nuk duhet të bllokoni ose kriptoni skedarët e sistemit dhe skedarët e aplikacioneve, pasi kjo do ta bëjë të pamundur punën normale në kompjuter dhe nëse ndarja me sistemin operativ është e koduar, nuk do ta lejojë as të niset.

Zgjidhje enkriptimi për disqe dhe ndarje

Zgjidhjet për enkriptimin e disqeve dhe ndarjeve janë të domosdoshme nëse nuk duhet thjesht të fshehni disa nga dosjet e dokumenteve, por të mbroni plotësisht disqet tuaja të punës nga përdoruesit e tjerë dhe në mënyrë që këta të fundit të mos kenë akses në të dhëna, qoftë edhe duke e lidhur diskun me një kompjuter tjetër. Ka shumë aplikacione të këtij lloji në treg - ne do të shqyrtojmë paketat në gjuhën ruse Cryptic Disk, Disk Password Protection dhe Rohos Disk. Dy të parat janë të përqendruara në mbrojtjen e disqeve fizike ose ndarjeve në to. Në të njëjtën kohë, Cryptic Disk është disi më i shtrenjtë, por mund të përdoret për të organizuar qasje në disqe / ndarje të mbrojtura për përdorues të shumtë me privilegje të ndryshme që u janë dhënë (Tabela 1). E dyta është tërheqëse në çmim dhe, përveç mbrojtjes së ndarjeve, ju lejon të instaloni mbrojtje të nivelit të ulët për disqet e ngurtë. E treta nuk mbron plotësisht të gjithë diskun, por krijon një ose më shumë disqe virtualë të mbrojtur në të (të disponueshëm si disqe logjikë kur lidhen me sistemin), ju lejon të përdorni një çelës USB në vend të një fjalëkalimi dhe ka mjete të posaçme për të mbrojtur USB flash drive.

Disku Kriptik 2.4.9

Zhvilluesi: EXLADE, Inc.

Madhësia e shpërndarjes: 2.35 MB

Puna nën kontroll: Windows 2000 / XP / 2003 / Vista

Mënyra e shpërndarjes: shareware (versioni demo që nuk lejon ndryshimin e fjalëkalimit demo - http://www.exlade.ru/download/crdisksetup.zip)

Çmimi: 49,95 dollarë (për përdoruesit që flasin rusisht: licencë shtëpie - 990 rubla, licencë biznesi - 1290 rubla)

Cryptic Disk është një zgjidhje e përshtatshme për parandalimin e aksesit të paautorizuar në të dhëna duke i vendosur ato në disqe të koduar ose në ndarje të koduara të disqeve të rregullta (d.m.th. të pa enkriptuar). Mbështeten të gjitha llojet e disqeve: disqet e rregullt dhe dinamikë, HDD i jashtëm USB, Flash Drive, Flash Card, etj.

Disqet/particionet e koduara janë të padukshme në sistem dhe për të hyrë në të dhënat në to, disqet/particionet duhet të lidhen duke futur një fjalëkalim (Fig. 4). Pas kësaj, ato do të shfaqen në sistem si disqe logjike, dhe ju mund të punoni me të dhënat në to në mënyrën e zakonshme. Qasja mbyllet manualisht ose automatikisht pas përfundimit të sesionit të përdoruesit. Nëse gjatë shkëputjes automatike të një disku të koduar zbulohet se ka skedarë të hapur në të, ai nuk do të shkëputet, gjë që do të parandalojë humbjen e të dhënave të paruajtura (vetëm nëse kutia përkatëse e kontrollit është e aktivizuar në cilësimet e programit). Ekziston një funksion i lidhjes automatike të të gjithë disqeve / ndarjeve të koduara menjëherë - kjo është e përshtatshme, pasi ju lejon të specifikoni një fjalëkalim vetëm një herë (dhe jo shumë herë, gjë që do të kërkohej kur hapni çdo disk / ndarje specifike me radhë) . Pa ditur fjalëkalimin, është e pamundur të aksesoni të dhënat (edhe duke e instaluar diskun në një kompjuter tjetër). Nëse fjalëkalimi dihet, atëherë nuk do të jetë e vështirë të përdorni informacionin nga disku i koduar në një kompjuter tjetër - thjesht instaloni programin Cryptic Disk në të dhe lidhni diskun në mënyrën e zakonshme. Fjalëkalimi mund të ruhet në një skedar (si kur krijoni një disk / ndarje të koduar, ashtu edhe më vonë) - kjo do të shmangë një situatë kur qasja në disk do të jetë e pamundur për shkak të humbjes së fjalëkalimit.

Oriz. 4. Puna me disqe të koduar

në Disk Kriptik

Kriptimi kryhet në kohë reale duke përdorur algoritmin AES me gjatësi çelësi 256 bit. Ofrohet akses me shumë përdorues (deri në 256 përdorues) me ofrimin e përdoruesve me nivele të ndryshme aksesi (lexim, lexim / shkrim dhe akses pa kufizime).

Disk Password Protection 4.8.930

Zhvilluesi: EXLADE, Inc.

Madhësia e shpërndarjes: 2.11 MB

Puna nën kontroll: Windows 9x / NT / 2000 / XP / 2003

Mënyra e shpërndarjes: shareware (versioni demo 30-ditor që nuk lejon ndryshimin e demonstrimit të fjalëkalimit - http://www.exlade.ru/download/dppsetup.zip)

Çmimi: 49 dollarë (për përdoruesit që flasin rusisht: licencë shtëpie - 690 rubla, licencë biznesi - 890 rubla)

Disk Password Protection është një mjet për mbrojtjen e plotë të të dhënave nga aksesi i paautorizuar përmes aksesit me fjalëkalim. Kjo zgjidhje lejon:

mbrojtja e ngarkimit të sistemeve operative - në këtë rast, kompjuteri do të nisë nga disku i sigurt (pavarësisht nga numri dhe lloji i sistemeve operative) vetëm pasi të keni futur fjalëkalimin e saktë;

mbrojtja e ndarjeve të disqeve të ngurtë ose të lëvizshëm (Flash Drive, USB i jashtëm i ngurtë, etj.) - ndarje të tilla janë të padukshme në disk dhe janë të paarritshme për operacionet e leximit/shkrimit; për të fituar akses në një seksion të mbrojtur, duhet të hiqni mbrojtjen prej tij; pas përfundimit të punës me seksionin, mbrojtja rivendoset;

organizoni mbrojtjen e diskut të nivelit të ulët - një hard disk i mbrojtur në këtë mënyrë është i kyçur në nivelin e harduerit nga të gjitha operacionet e leximit / shkrimit; kjo lloj mbrojtjeje mbështetet vetëm nga disqet e ngurtë që përputhen me specifikimin ATA-3 ose më të lartë.

Instalimi dhe heqja e mbrojtjes nga boot dhe mbrojtja e ndarjeve (Fig. 5) kryhen manualisht nga programi ose duke përdorur magjistarin. Nëse përpiqeni të mbroni një ndarje që përmban skedarë që përdoren aktualisht nga sistemi ose një nga aplikacionet, programi do të shfaqë një paralajmërim dhe mund ta anuloni operacionin (kjo do të shmangë humbjen e skedarëve të paruajtur). Mbrojtja e diskut të nivelit të ulët mund të instalohet / hiqet vetëm nga mënyra reale e sistemit operativ MS-DOS. Sjellja e një sistemi disku me mbrojtje të ulët varet nga pllaka amë. Nëse ai mbështet mbrojtje të nivelit të ulët (d.m.th., ai e di se si të përcaktojë nëse disku është i mbrojtur apo jo), atëherë në nisje sistemi do të kërkojë një fjalëkalim për diskun e mbrojtur. Nëse motherboard nuk mbështet mbrojtjen e nivelit të ulët, sistemi nuk do ta njohë diskun e mbrojtur (dhe për këtë arsye nuk do të kërkojë një fjalëkalim) - në këtë rast, për të punuar me diskun, do të duhet të çaktivizoni mbrojtjen nga disku kryesor Dritarja e mbrojtjes me fjalëkalim. Nuk keni nevojë të aktivizoni mbrojtjen e diskut të nivelit të ulët pas përfundimit të punës, sepse disku bllokohet automatikisht pasi të fiket rryma. Duhet të kihet parasysh se për të aktivizuar / çaktivizuar këtë lloj mbrojtjeje, mund të jetë e nevojshme të fikni plotësisht fuqinë e kompjuterit (nëse ky operacion është i nevojshëm apo jo varet nga pajisja).

Oriz. 5. Mbrojtja e ndarjes në mbrojtjen e fjalëkalimit të diskut

Fjalëkalimet e aksesit janë të koduara dhe ruhen në zonat e mbrojtura të diskut, kështu që mbrojtja do të funksionojë edhe nëse disku i sigurt është i instaluar në një kompjuter tjetër. Pa e ditur fjalëkalimin (për shembull, nëse e keni harruar), është e pamundur të aksesoni të dhënat e mbrojtura - për të shmangur humbjen e të dhënave në situata të tilla, programi ofron mundësinë për të futur një aluzion fjalëkalimi (vetëm për të mbrojtur ngarkimin dhe mbrojtjen ndarjet).

Disku Rohos 1.18

Zhvilluesi: Teslain sh.pk

Madhësia e shpërndarjes: 1.29 MB

Puna nën kontroll: Windows 2000 / XP / 2003 / Vista

Mënyra e shpërndarjes: http://www.rohos.ru/rohos.exe)

Çmimi: 35 dollarë (për përdoruesit e vendeve të CIS - 29 dollarë)

Rohos Disk është një program i përshtatshëm për organizimin e mbrojtjes së të dhënave konfidenciale të ruajtura në një hard disk ose në disqe USB (Fig. 6). Me ndihmën e tij, ju mund të krijoni një ose më shumë disqe të koduar virtualë (ato shfaqen në sistem si disqe logjike), në të cilat kopjohen ose zhvendosen të dhënat e mbrojtura. Kur zhvendosen, të dhënat origjinale mund të shkatërrohen nga grirësi i integruar. Ju gjithashtu mund të instaloni programe në disqe virtuale që nuk duhet të jenë të aksesueshme për përdoruesit e tjerë. Është e mundur të krijoni një ndarje të mbrojtur nga kriptimi dhe një fjalëkalim në një USB-drive - mund të merrni akses në informacionin konfidencial në një medium të tillë në çdo kompjuter (madje edhe në atë ku programi Rohos Disk nuk është i instaluar).

Oriz. 6. Mbrojtja e të dhënave me "Rohos Disk"

Disqet e koduar janë të padukshëm në sistem dhe për të hyrë në të dhënat në to, disqet duhet të lidhen duke specifikuar një fjalëkalim ose të përdorni një çelës USB, i cili mund të jetë një USB flash drive funksional që përdoret për të transferuar informacione. Dritarja për futjen e një fjalëkalimi thirret manualisht ose automatikisht menjëherë pas nisjes së sistemit. Pas lidhjes së diskut të koduar, do të jetë e mundur të punohet me të dhënat në të në mënyrën e zakonshme, dhe nga programet e paketës MS Office dhe eksploruesit, qasja në diskun e koduar kryhet me një klik, pasi "Rohos Disk" është ngulitur në dritaret e ngarkimit / ruajtjes së MS Office dhe menunë e kontekstit të eksploruesit. Shkëputja e diskut kryhet me tastin e nxehtë, kur shkëputni tastin USB, si dhe pas mbylljes në Windows dhe aktivizimit të modalitetit "hibernation". Nëse ka të dhëna të paruajtura në disk në momentin e shkëputjes, këto të fundit nuk do të humbasin, por vetëm nëse është instaluar programi shtesë Rohos Logon Key (http://rohos.ru/welcome/), i cili do të shtyjë diskun shkyçja deri në fund të ruajtjes së të dhënave.

Kriptimi i të dhënave kryhet në kohë reale duke përdorur algoritmet AES ose Blowfish. Një disk i koduar është një skedar i vetëm i madh që përputhet me madhësinë e informacionit të vendosur në të - ky është i ashtuquajturi imazh i diskut. Nëse është e nevojshme, imazhi mund të fshihet në një skedar të madh mediatik (AVI, MP3, etj.), i cili do të hapet dhe luhet ende. Përveç kësaj, është e mundur të mbroni imazhin e diskut nga fshirja aksidentale, por vetëm nëse është instaluar çelësi i hyrjes Rohos. Për të parandaluar humbjen e çelësit USB, ekziston një funksion i krijimit të kopjimit të tij, dhe për të mbrojtur çelësin USB nga përdorimi i paautorizuar, mund të përdorni një kod PIN, falë të cilit çelësi bllokohet pas tre përpjekjeve të pasuksesshme për të futur kodin PIN. kodi.

Programe për fshehjen dhe enkriptimin e dosjeve dhe skedarëve

Për shumicën e përdoruesve, aplikacionet për fshehjen / enkriptimin e dosjeve dhe skedarëve janë më të përshtatshëm (se zgjidhjet e diskutuara më lart), pasi ato nuk mbyllin plotësisht disqet (megjithëse disa prej tyre e bëjnë këtë). Kjo do të thotë që përdoruesit e tjerë nuk do të vërejnë se disa dosje të fshehura prej tyre janë shfaqur në disk dhe nuk do të bëjnë pyetje të panevojshme dhe nuk do të ndërmarrin asnjë hap. Përveç kësaj, këto zgjidhje janë më të lehta për t'u mësuar dhe përdorur dhe nuk kërkojnë krijimin paraprak të disqeve virtuale.

Ka shumë aplikacione të ngjashme në treg, dhe niveli i mbrojtjes së zbatuar në to ndryshon dukshëm. Disa zgjidhje ofrojnë vetëm fshehje banale të dosjeve, ndërsa të tjerat mbështesin jo vetëm fshehjen, por edhe enkriptimin e plotë dhe të zbatuar në një nivel të lartë, gjë që siguron mbrojtjen e të dhënave edhe kur nisni në një sistem tjetër operativ, instaloni një disk në një kompjuter tjetër, etj. . Ne do t'i hedhim një vështrim paketave Folder Lock, Universal Shield dhe Hide Folders XP si shembuj. E para prej tyre siguron nivelin më të lartë të mbrojtjes së të dhënave të koduara (Tabela 2), dhe e dyta dallohet nga mbështetja e një sërë metodash të kriptimit dhe aftësia për të caktuar nivele të ndryshme të aksesit në të dhëna. Paketa Hide Folders XP, natyrisht, është dukshëm inferiore ndaj zgjidhjeve të përmendura në aftësitë e saj (ai vetëm di të fshehë dhe bllokojë dosjet dhe skedarët, jo t'i kodojë ato), por ka një ndërfaqe në gjuhën ruse dhe ofrohet në Rusisht -përdoruesit që flasin me një çmim shumë tërheqës.

Kyçja e dosjeve 5.8

Zhvilluesi: NewSoftwares.net, Inc.

Madhësia e shpërndarjes: 2.22 MB

Puna nën kontroll: Windows (të gjitha versionet)

Mënyra e shpërndarjes: shareware (20 ditë demonstrim - http://dl.filekicker.com/nc/file/130083-0M78/folder-lock.exe)

Çmimi: 35 USD

Folder Lock është një zgjidhje efektive dhe e besueshme për mbrojtjen e skedarëve personalë, dosjeve dhe disqeve (Fig. 7) duke vendosur një fjalëkalim në to, duke i fshehur dhe enkriptuar ato (algoritmi Blowfish me një çelës 256-bit), dhe të dhënat nuk mund të lokalizohen vetëm në hard disk, por dhe në USB flash drives, kartat e kujtesës, CD-RW, disqe dhe laptopë. Programi mbështet sistemet kryesore të skedarëve (FAT16, FAT32, NTFS) dhe është i shpejtë. Mund të aplikohet menjëherë në një numër të madh skedarësh dhe dosjesh - madhësia maksimale totale e skedarëve të përpunuar njëkohësisht është 25 MB dhe numri i tyre mund të arrijë në 250. Skedarët e mbrojtur nuk shfaqen as në Explorer dhe as në aplikacione, nuk mund të fshihen dhe janë plotësisht i paarritshëm, si nuk mund t'i aksesoni ato, qoftë edhe duke u nisur në DOS, në Windows Safe Mode, nga një OS tjetër ose duke instaluar diskun në një kompjuter tjetër. Në rast se përdoruesit kanë harruar fjalëkalimin e përdorur për të mbrojtur të dhënat, është e mundur të fitojnë akses në të dhënat duke përdorur çelësin e regjistrimit. Nëse është e nevojshme, procesi i bllokimit të të dhënave mund të kryhet automatikisht - kjo është e përshtatshme për ata përdorues që përfundojnë punën e tyre në kompjuter në të njëjtën kohë.

Oriz. 7. Puna me dosje dhe skedarë në paketën Folder Lock

Si një funksion shtesë, Folder Lock ju lejon të shkatërroni me siguri skedarët dhe dosjet me nivelin e kërkuar të sigurisë dhe të hiqni gjurmët që mbeten në kompjuterin tuaj pas instalimit të mbrojtjes së të dhënave. Për më tepër, për hir të një sigurie më të madhe, programi mban një regjistër të të gjitha fjalëkalimeve të futura pa sukses për të hequr mbrojtjen, gjë që i lejon përdoruesit të kuptojë me kohë se kompjuteri i tij ka filluar të ngjall interes jo të shëndetshëm, për shembull, midis kolegëve.

Mburoja Universale 4.1

Zhvilluesi: Softueri Everstrike

Madhësia e shpërndarjes: 1.76 MB

Puna nën kontroll: Serveri Windows 2000 / XP / 2003

Mënyra e shpërndarjes: http://www.everstrike.com/download.htm)

Çmimi: 34,95 dollarë amerikanë

Universal Shield është një mjet i përshtatshëm për mbrojtjen e skedarëve, dosjeve dhe disqeve personale (përfshirë disqet e rrjetit) në sistemet e skedarëve FAT16, FAT32 dhe NTFS duke i fshehur dhe enkriptuar ato (tetë algoritme enkriptimi mbështeten, përfshirë AES dhe Blowfish) - Fig. 8. Numri i skedarëve të fshehur njëkohësisht është i pakufizuar dhe ju mund të përdorni maska për të zgjedhur grupe skedarësh të fshehur. Mund të vendosni rregulla të ndryshme aksesi (lexim, shkrim, dukshmëri dhe fshirje), gjë që ju lejon të zgjidhni një sërë kombinimesh parametrash, për shembull, mund t'i bëni skedarët të disponueshëm për lexim dhe shkrim dhe të ndaloni fshirjen e tyre. Ky opsion aksesi ju lejon të parandaloni fshirjen jo vetëm të të dhënave personale, por edhe skedarëve të aplikacionit, gjë që nuk është më pak e rëndësishme. Të dhënat e mbrojtura nuk do të jenë të disponueshme për përdoruesit e tjerë, duke përfshirë administratorin, edhe kur Windows fillon në Safe Mode. Nëse nuk është ndërmarrë asnjë veprim në kompjuter për një periudhë të caktuar, bllokimi i të dhënave mund të ndodhë automatikisht. Për më shumë siguri, mund të përdorni një modalitet të veçantë Stealth. Ai fsheh të gjithë informacionin në lidhje me instalimin Universal Shield të dukshëm për përdoruesin - shkurtoren e programit në desktop dhe në menynë Start, si dhe dosjen përkatëse në Program Files. Qasja në program në këtë mënyrë është e mundur vetëm duke shtypur një kombinim të paracaktuar të tasteve.

Oriz. 8. Kripto skedarët me dorë dhe duke përdorur një magjistar

në Universal Shield

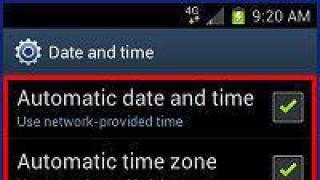

Për më tepër, Universal Shield ju lejon të kufizoni hyrjen në dosje të veçanta të Windows (Dokumentet e mia, Të preferuarat, Paneli i Kontrollit, etj.), të mbroni desktopin nga ndryshimet, të kufizoni hyrjen në panelin e kontrollit dhe të parandaloni ndryshimin e datës dhe orës në kompjuter.

Fshih dosjet XP 2.9

Zhvilluesi: FSPro Labs

Madhësia e shpërndarjes: 1.21 MB

Puna nën kontroll: Windows 2000 / XP / 2003 / Vista

Mënyra e shpërndarjes: shareware (demo për 15 ditë - http://www.fspro.net/downloads.html)

Çmimi: 29,95 dollarë (në dyqanin Softkey.ru - 400 rubla)

Hide Folders XP është një program i thjeshtë për mbrojtjen e dosjeve dhe skedarëve në sistemet e skedarëve FAT, FAT32 dhe NTFS nga aksesi i paautorizuar duke i fshehur dhe/ose bllokuar ato (Fig. 9). Numri i skedarëve dhe dosjeve të mbrojtura njëkohësisht është i pakufizuar. Dosjet e mbrojtura nuk do të jenë të disponueshme për përdoruesit e tjerë, duke përfshirë administratorin e sistemit, edhe kur Windows niset në Safe Mode (megjithatë, fshehja në SafeMode duhet të konfigurohet paraprakisht përmes parametrave). Në këtë rast, do të jetë e pamundur të fshini jo vetëm dosjet dhe skedarët e mbrojtur, por edhe dosjet që i përmbajnë ato.

Oriz. 9. Puna me skedarë të mbrojtur në mjedisin Hide Folders XP

Përveç fshehjes / bllokimit të të dhënave, programi ju lejon të fshini gjurmët e mbetura në kompjuter pas aktivizimit të mbrojtjes së të dhënave, dhe mund të fshihet vetë - ai mund të mos shfaqë shkurtoren e tij në menunë Start, të fshehë rreshtin për instalimin / çinstalimin në kontroll paneli, dhe kur punoni në modalitetin Stealth, gjithashtu do të mungojë nga lista e proceseve të ekzekutimit.

Softuer për enkriptimin e skedarëve

Është e papërshtatshme përdorimi i programeve të enkriptimit të skedarëve për të mbrojtur sasi të mëdha të dhënash, pasi do të duhet shumë kohë për të specifikuar skedarë të shumtë në dosje të ndryshme. Sidoqoftë, këto zgjidhje janë të domosdoshme nëse keni nevojë të transferoni informacione konfidenciale me postë ose në ndonjë medium (CD / DVD-disk, USB-drive, floppy disk, etj.). Megjithatë, disa nga këto programe i lejojnë marrësit të deshifrojë të dhënat pa i instaluar ato në kompjuterin e tij. Kjo është e përshtatshme, pasi dërguesi, për shembull, mund të dërgojë një dokument të koduar me postë elektronike (pasi të ketë rënë dakord më parë me marrësin për fjalëkalimin) dhe të mos shqetësohet nëse marrësi ka softuerin e duhur të kriptimit / deshifrimit, pasi ky i fundit do të jetë ende në gjendje të deshifrojë dokumentin thjesht duke specifikuar fjalëkalimin.

Ne do të shikojmë Max File Encryption dhe Animabilis RS File Encryption si shembuj të zgjidhjeve të tilla. E para është më funksionale, pasi lejon jo vetëm kodimin e dokumenteve, por edhe fshehjen e tyre me anë të stenografisë. Por e dyta ka një ndërfaqe rusisht-folëse, e cila është tërheqëse për përdoruesit që flasin rusisht.

Kriptimi maksimal i skedarit 1.8

Zhvilluesi: Softeza.com

Madhësia e shpërndarjes: 1.09 MB

Puna nën kontroll: Windows 95/98 / Me / NT / 2000 / XP / 2003

Mënyra e shpërndarjes: shareware (demo për 15 ditë - http://www.softeza.com/download/mfesetup.exe)

Çmimi: 29,95 USD (për banorët e Federatës Ruse dhe vendeve të CIS - 300 rubla)

Max File Encryption është një program i dobishëm për enkriptimin e skedarëve të çdo lloji (përfshirë dokumentet Word, Excel dhe PowerPoint) duke përdorur algoritmin Blowfish (Fig. 10). Mund të përdoret për të enkriptuar skedarë të shumtë në të njëjtën kohë dhe mund të enkriptojë edhe skedarë shumë të mëdhenj (deri në 4 GB). Skedarët e koduar ruhen në formatin e vetë programit ose në formatin EXE - opsioni i fundit ju lejon të deshifroni skedarët në mungesë të Max File Encryption në kompjuterin tuaj. Përveç kësaj, skedarët e koduar mund të fshihen në skedarë të zakonshëm (të ashtuquajturat media) - skedarë grafikë, audio dhe video, madje edhe në aplikacione dhe skedarë DLL, ndërsa skedarët e mediave të koduar mbeten plotësisht funksionalë.

Oriz. 10. Kriptimi / deshifrimi i skedarëve

në Max File Encryption

Enkriptimi i skedarit Animabilis RS 1.3

Zhvilluesi: Software AES

Madhësia e shpërndarjes: 1.1 MB

Puna nën kontroll: Windows 98/2000 / NT / Me / XP

Mënyra e shpërndarjes: shareware (demo për 30 ditë - http://www.rsfileencryption.com/rus/file/RSFileEncryption_rus.exe)

Çmimi: 300 rubla

Animabilis RS File Encryption është një mjet i thjeshtë për të enkriptuar çdo lloj skedari, duke përfshirë dokumentet Word, Excel dhe PowerPoint duke përdorur algoritmin Blowfish (Figura 11). Skedarët e koduar shkruhen në formatin e vetë programit ose konvertohen në një format EXE vetë-ekstraktues, i cili lejon që skedarët të deshifrohen nëse Animabilis RS File Encryption nuk është i disponueshëm në kompjuter. Pas kriptimit, programi mund të kryejë fshirje të garantuar të skedarëve origjinalë duke shkruar një grup të rastësishëm karakteresh në zonën përkatëse të diskut një numër të caktuar herë.

Oriz. 11. Kriptimi / deshifrimi i skedarëve në Animabilis

Kriptimi i skedarit RS

Parimi i kriptombrojtjes moderne nuk është krijimi i kriptimit që nuk mund të lexohet (kjo është pothuajse e pamundur), por rritja e kostove të kriptanalizës.

Kjo do të thotë, duke ditur vetë algoritmin e kriptimit, por duke mos ditur çelësin, një sulmues duhet të shpenzojë miliona vjet për ta deshifruar atë. Epo, ose aq sa është e nevojshme (siç e dini, informacioni pushon së qeni i rëndësishëm pas vdekjes së të dashurve tuaj dhe vetes), derisa skedarët x të humbasin rëndësinë e tyre. Në këtë rast, kompleksiteti bie ndesh me lehtësinë e përdorimit: të dhënat duhet të kodohen dhe deshifrohen mjaft shpejt kur përdorni një çelës. Programet që u përfshinë në rishikimin e sotëm, në përgjithësi, plotësojnë dy kriteret e përmendura: ato janë mjaft të thjeshta për t'u përdorur, ndërsa përdorin algoritme mjaft të qëndrueshme.

Ne do të fillojmë me një program, i cili në vetvete është i denjë për një artikull të veçantë ose një seri artikujsh. Tashmë gjatë instalimit, u befasova nga mundësia shtesë e krijimit të një sistemi operativ të rremë. Menjëherë pas përfundimit të dialogut me magjistarin e instalimit, DriveCrypt sugjeroi krijimin e një dyqani çelësash. Çdo skedar mund të zgjidhet si një depo: skedar, vizatim, mp3. Pasi të specifikohet shtegu i ruajtjes, ne futim fjalëkalime, nga të cilat kemi dy lloje të tëra: master dhe përdorues. Ato ndryshojnë në aksesin në cilësimet e DCPP - përdoruesi nuk ka aftësinë të ndryshojë diçka, ai mund të shikojë vetëm cilësimet e specifikuara. Çdo lloj mund të përmbajë dy ose më shumë fjalëkalime. Qasja aktuale në cilësimet e mbrojtjes mund të sigurohet si nga fjalëkalimi kryesor ashtu edhe nga fjalëkalimi i përdoruesit.

Përpara se të kriptoni ndonjë disk, duhet të kontrolloni nëse mbrojtja e nisjes është instaluar saktë. Kini kujdes, nëse nuk kontrolloni korrektësinë e mbrojtjes së nisjes dhe enkriptoni menjëherë diskun, atëherë do të jetë e pamundur të rivendosni përmbajtjen e tij. Pas verifikimit, mund të vazhdoni me enkriptimin e diskut ose ndarjes. Për të enkriptuar një disk ose ndarje, duhet

zgjidhni Disk Drives dhe klikoni Encrypt. Magjistari i enkriptimit të diskut do të hapë një dritare në të cilën do t'ju kërkohet të zgjidhni një çelës nga ruajtja. Disku do të kodohet me këtë çelës dhe i njëjti çelës do të kërkohet për punë të mëtejshme me diskun. Pasi të zgjidhet çelësi, do të fillojë procesi i enkriptimit të diskut. Procesi është mjaft i gjatë: në varësi të madhësisë së diskut ose ndarjes që do të kodohet, mund të zgjasë deri në disa orë.

Në përgjithësi, e gjithë kjo është mjaft e thjeshtë dhe standarde. Është shumë më interesante të punosh me një bosht të rremë. Le ta formatojmë në hard disk në FAT32 (duket se thashethemet për vdekjen e këtij sistemi skedari ishin shumë të ekzagjeruara

:)), instaloni Windows, instaloni DriveCrypt. Sistemi operativ i rremë që krijoni duhet të duket si një sistem funksional që është vazhdimisht në përdorim. Pasi të jetë krijuar sistemi operativ i fshehur, është jashtëzakonisht e rrezikshme të nisni dhe të operoni me sistemin operativ të rremë, pasi ekziston mundësia e prishjes së të dhënave të sistemit operativ të fshehur. Pasi kemi hedhur çdo mbeturinë në sistem, ne krijojmë një ruajtje të re,

hyni në DCPP, kaloni në skedën "Disqet", zgjidhni seksionin ku është instaluar sistemi operativ i rremë dhe futni HiddenOS. Dritarja e cilësimeve do të hapet. Gjithçka është e thjeshtë këtu: ne tregojmë shtegun për ruajtjen e krijuar rishtazi, fjalëkalimet, etiketën e diskut të fshehur, sistemin e tij të skedarëve dhe sasinë e hapësirës së lirë që do të ndajë sistemin operativ të rremë nga ai i fshehur. Pasi të klikoni butonin Krijo OS të fshehur, do të nisë procesi i krijimit të një ndarjeje të fshehur dhe e gjithë përmbajtja e ndarjes së sistemit do të kopjohet në ndarjen e fshehur. Programi do të krijojë një ndarje të fshehur, fillimi i së cilës do të vendoset përmes hapësirës së lirë të specifikuar gjatë krijimit të ndarjes së fshehur nga fundi i ndarjes false. Rinisni dhe

hyni duke futur fjalëkalimet që janë specifikuar gjatë krijimit të seksionit të fshehur. Përmbajtja e sistemit operativ të rremë nuk do të jetë i dukshëm kur punoni në një OS të fshehur dhe anasjelltas: kur punoni në një sistem operativ të rremë, OS i fshehur nuk do të jetë i dukshëm. Kështu, vetëm fjalëkalimi i futur kur ndizni kompjuterin përcakton se cili sistem operativ do të ngarkohet. Pasi të keni përfunduar krijimin e një sistemi operativ të fshehur, duhet ta futni atë dhe të kriptoni ndarjen e sistemit.

Me DriveCrypt, ju mund të enkriptoni çdo hard disk ose pajisje ruajtëse të lëvizshme (me përjashtim të CD-ve dhe DVD-ve) dhe ta përdorni për të shkëmbyer të dhëna midis përdoruesve. Avantazhi i padyshimtë i shkëmbimit të të dhënave në një medium plotësisht të koduar është pamundësia për të zbuluar ndonjë skedar në të, mediumi duket i paformatuar. Edhe me informacionin se mediumi është i koduar, në mungesë të një çelësi, të dhënat do të jenë të pamundura për t'u lexuar.

DriveCrypt kodon një disk ose ndarje të tërë, duke ju lejuar të fshehni jo vetëm të dhëna të rëndësishme, por edhe të gjithë përmbajtjen e diskut ose ndarjes, duke përfshirë sistemin operativ. Fatkeqësisht, ky nivel sigurie vjen me çmimin e një rënie të konsiderueshme në performancën e sistemit të skedarëve.

Këtu shohim një algoritëm mjaft origjinal të kriptimit me një çelës privat nga 4 deri në 255 karaktere të gjatë, të zhvilluar nga vetë autorët e programit. Për më tepër, fjalëkalimi kryesor nuk ruhet brenda skedarit të koduar, gjë që redukton mundësinë e prishjes së tij. Parimi i programit është i thjeshtë: ne tregojmë skedarët ose dosjet që duhet të kodohen, pas së cilës programi ju kërkon të futni çelësin. Për besueshmëri më të madhe, çelësi mund të zgjidhet jo vetëm në tastierë, por edhe duke përdorur një panel të veçantë. Ky panel, gjatë punës, u vodh paturpësisht nga MS Word (futur

- simbol). Pas konfirmimit të fjalëkalimit, ne do ta detyrojmë programin të enkriptojë skedarin duke i caktuar atij shtesën * .shr.

Files Cipher është në gjendje të kompresojë skedarë të koduar duke përdorur një algoritëm të integruar arkivimi. Përveç kësaj, pas kriptimit, skedari origjinal mund të fshihet përgjithmonë nga hard disku.

Programi funksionon me skedarë të çdo lloji, dhe gjithashtu mbështet skedarë më të mëdhenj se 4 Gb (për NTFS). Në të njëjtën kohë, kërkesat e sistemit për kompjuterin janë shumë modeste dhe burimet, ndryshe nga frontmeni, nuk hanë asgjë fare.

PGP zbaton si kriptim simetrik të hapur ashtu edhe të provuar

çelësat: AES me enkriptim deri në 256-bit, CAST, TripleDES, IDEA dhe Twofish2. Për të menaxhuar çelësat e enkriptimit, ekziston një opsion PGP Keys, i cili shfaq një dritare që shfaq çelësat e përdoruesit dhe të shtuar në listën e çelësave publikë. Diagrami i modulit për enkriptimin e disqeve PGP Disk ... mmmm ... si mund ta vendos? A, elementare. Përsëri, ne krijojmë skedarin Key Store (Unë e quaj atë Keys për veten time), futni fjalëkalimet. Për më tepër, kur specifikoni një fjalëkalim, shfaqet një tregues i veçantë i forcës (cilësisë), i cili, nga rruga, tregon qartë rëndësinë e fjalëkalimeve komplekse: për shembull, forca e një fjalëkalimi të përbërë nga tetë shifra është afërsisht e barabartë me forcën. të një fjalëkalimi me gjashtë shkronja ose katër shifra, në të cilin ka një karakter të veçantë (pikëçuditje) dhe tre shkronja.

Më pëlqeu shumë që krijuesit menduan për ICQ (që lexojnë regjistrat e Stalkerit pas shpifjes së nënës, ai do ta kuptojë ... apo nuk ishin në asi dhe po ngatërroj diçka?). Pas instalimit, në dritaren ICQ shfaqet një ikonë e veçantë, me ndihmën e së cilës aktivizohet mbrojtja e sesionit.

Sa i përket temës më të dhimbshme - rrjedhjes së informacionit përmes një skedari shkëmbimi - vetë autorët pranuan se nuk mund të bllokonin fort këtë kanal rrjedhjeje për shkak të veçorive të funksionimit të sistemit operativ. Nga ana tjetër, janë marrë masa për të reduktuar këtë kërcënim - të gjitha të dhënat e rëndësishme ruhen në memorie jo më shumë se sa është e nevojshme. Pas përfundimit të operacionit, të gjitha informacionet kritike nga memoria fshihen. Kështu, kjo dobësi ekziston dhe për ta eliminuar atë, duhet ose të çaktivizoni memorien virtuale (e cila mund të çojë në një përkeqësim të dukshëm të performancës së OS), ose të merrni masa shtesë mbrojtëse.

Kriptimi është procesi i enkriptimit të informacionit në atë mënyrë që të mos mund të aksesohet nga persona të tjerë nëse nuk kanë çelësin e kërkuar për të deshifruar. Kriptimi zakonisht përdoret për të mbrojtur dokumentet e ndjeshme, por është gjithashtu një mënyrë e mirë për të ndaluar njerëzit që përpiqen të vjedhin të dhënat tuaja personale.

Pse të përdorni kategoritë? Për të zbërthyer një shumëllojshmëri të madhe të programeve të enkriptimit të informacionit në grupe programesh më të thjeshta dhe më të kuptueshme, d.m.th. strukturën. Ky artikull është i kufizuar në një grup shërbimesh për enkriptimin e skedarëve dhe dosjeve.

- Shërbimet e enkriptimit të skedarëve dhe dosjeve - Këto shërbime mbulohen në këtë artikull. Këto mjete të enkriptimit punojnë drejtpërdrejt me skedarë dhe dosje, ndryshe nga shërbimet që enkriptojnë dhe ruajnë skedarët në vëllime (arkiva, domethënë në kontejnerë skedarësh). Këto shërbime të enkriptimit mund të funksionojnë sipas kërkesës ose në fluturim.

- Shërbimet virtuale të enkriptimit të diskut. Shërbime të tilla funksionojnë duke krijuar vëllime (kontejnerë / arkiva të koduar), të cilat paraqiten në sistemin e skedarëve si disqe virtuale me shkronjën e tyre, për shembull, "L:". Këta disqe mund të përmbajnë skedarë dhe dosje. Sistemi i skedarëve të një kompjuteri mund të lexojë, shkruajë dhe krijojë dokumente në kohë reale, d.m.th. në formë të hapur. Shërbime të tilla funksionojnë në fluturim.

- Shërbimet e enkriptimit me diskun e plotë - enkriptojnë të gjitha pajisjet e ruajtjes, siç janë vetë disqet e ngurtë, ndarjet e diskut dhe pajisjet USB. Disa nga shërbimet e kësaj kategorie mund të enkriptojnë gjithashtu diskun në të cilin është instaluar sistemi operativ.

- Shërbimet e enkriptimit nga ana e klientit në "cloud": një kategori e re e shërbimeve të enkriptimit. Këto shërbime të enkriptimit të skedarëve përdoren përpara shkarkimit ose sinkronizimit në renë kompjuterike. Skedarët janë të koduar gjatë transmetimit dhe gjatë ruajtjes në cloud. Shërbimet e enkriptimit në renë kompjuterike përdorin forma të ndryshme virtualizimi për të siguruar akses nga ana e klientit në kodin burimor. Në këtë rast, e gjithë puna zhvillohet në fluturim.

Vërejtje

- Fakti që programi i enkriptimit "funksionon" nuk do të thotë se ai është i sigurt. Shërbimet e reja të enkriptimit shfaqen shpesh pasi "dikush" lexon kriptografinë e aplikuar, zgjedh një algoritëm dhe fillon zhvillimin. Ndoshta edhe "dikush" po përdor kodin e verifikuar me burim të hapur. Zbaton ndërfaqen e përdoruesit. Sigurohuni që të funksionojë. Dhe ai do të mendojë se gjithçka ka marrë fund. Por ky nuk është rasti. Një program i tillë ka të ngjarë të jetë plot me gabime fatale. "Funksionaliteti nuk do të thotë cilësi dhe asnjë test beta nuk do të zbulojë çështje sigurie. Shumica e produkteve kanë një fjalë të mirë për pajtueshmërinë. Ata përdorin algoritme kriptografike, por nuk janë të sigurta vetë." (Përkthim falas) - Bruce Schneier, nga Grackat e sigurisë në kriptografi. (fraza origjinale: "Funksionaliteti nuk është i barabartë me cilësinë dhe asnjë sasi e testimit beta nuk do të zbulojë ndonjëherë një të metë sigurie. Shumë produkte janë thjesht në përputhje me fjalët kryesore; ata përdorin kriptografi të sigurt, por nuk janë të sigurt.").

- Përdorimi i enkriptimit nuk është i mjaftueshëm për të garantuar sigurinë e të dhënave tuaja. Ka shumë mënyra për të anashkaluar mbrojtjen, ndaj nëse të dhënat tuaja janë “shumë sekrete”, atëherë duhet të mendoni edhe për mënyra të tjera mbrojtjeje. Si një "fillim" për kërkime shtesë, mund të përdorni artikullin rreziqet e përdorimit të softuerit kriptografik.

Sistemet operative janë të mbrapshta: duke i bërë jehonë të dhënave tuaja personale - shkëmbejnë skedarë, skedarë të përkohshëm, skedarë të kursimit të energjisë ("fjetja e sistemit"), skedarë të fshirë, objekte të shfletuesit, etj. - ka të ngjarë të mbetet në cilindo kompjuter që përdorni për të hyrë në të dhënat tuaja. Nuk është një detyrë e parëndësishme për të theksuar këtë jehonë të të dhënave tuaja personale. Nëse keni nevojë të mbroni të dhënat e diskut të ngurtë gjatë lëvizjes ose hyrjes nga jashtë, atëherë kjo është një detyrë mjaft e vështirë. Për shembull, kur krijoni një arkiv të koduar skedarësh ose hapni një arkiv të tillë, atëherë, përkatësisht, versionet origjinale të skedarëve ose kopjet e skedarëve origjinalë nga ky arkiv mbeten në hard disk. Ata gjithashtu mund të qëndrojnë në vendndodhjet e ruajtjes së përkohshme të skedarëve (aka dosjet Temp, etj.). Dhe rezulton se detyra e fshirjes së këtyre versioneve origjinale bëhet detyrë e jo vetëm fshirjes së këtyre skedarëve duke përdorur komandën "fshij".

Një përmbledhje e programeve të enkriptimit të skedarëve dhe dosjeve

TrueCrypt dikur ishte programi më i mirë në këtë kategori. Dhe është ende një nga më të mirët, por nuk korrespondon më me këtë kategori, pasi bazohet në punën duke përdorur disqe virtuale.

Shumica, nëse jo të gjitha programet e përshkruara më poshtë e ekspozojnë përdoruesin ndaj kërcënimeve jo të dukshme, të cilat janë përshkruar më sipër në pikën # 1 nga lista e fq.paralajmëron ... TrueCrypt, i cili bazohet në punën me ndarje në vend të punës me skedarë dhe dosje, nuk i ekspozon përdoruesit ndaj kësaj dobësie.

Kriptimi falas i Sophos- nuk është më në dispozicion.

Produkte dhe lidhje të ngjashme

Produkte të ngjashme:

Produkte alternative:

- SafeHouse Explorer është një program i thjeshtë, pa pagesë që është mjaft i lehtë për t'u përdorur me lehtësi në disqet USB. Ju gjithashtu mund të gjeni video të përgatitura mirë dhe manuale përdoruesi në faqen e tyre të internetit.

- Rohos Mini Drive është një program portativ që krijon një ndarje të fshehur dhe të koduar në një disk USB.

- FreeOTFE (nga një përmbledhje e shërbimeve të enkriptimit të diskut virtual) është një program për kryerjen e enkriptimit të diskut në fluturim. Mund të përshtatet për përdorim portativ.

- FreeOTFE Explorer është një version më i thjeshtë i FreeOTFE. Nuk kërkon të drejta administratori.

- Paketa e auditimit të montimit të skedarit Pismo është një shtesë e sistemit të skedarëve që ofron akses në skedarë të veçantë të enkriptuar (nëpërmjet menysë së kontekstit të Windows Explorer), të cilat nga ana tjetër ofrojnë akses në dosjet e koduara. Aplikacionet mund të shkruajnë drejtpërdrejt në këto dosje për të siguruar që kopjet e tekstit të dokumentit origjinal të mos mbeten në hard disk.

- 7-Zip është një mjet i fuqishëm për arkivimin e skedarëve që ofron enkriptim AES 256-bit për formatet * .7z dhe * .zip. Sidoqoftë, Pismo është një zgjidhje më e mirë sepse shmang problemin e ruajtjes së versioneve të pakriptuara të skedarëve.

Udhëzues i përzgjedhjes së shpejtë (shkarkoni programe për enkriptimin e skedarëve dhe dosjeve)

AxCrypt

| Integrimi me menynë e kontekstit të Windows Explorer. AxCrypt e bën aq të lehtë hapjen, modifikimin dhe ruajtjen e skedarëve të enkriptuar sikur të punonit me skedarë të pakriptuar. Përdoreni këtë produkt nëse duhet të punoni shpesh me skedarë të enkriptuar. | ||

| Programi përdor Open Candy (të instaluar në një paketë softuerësh shtesë të palëve të treta). Nëse dëshironi, nuk mund ta instaloni, por atëherë duhet të regjistroheni në sit. |

- Kriptimi AES, çelësi 256-bit.

- Fshehja e skedarëve dhe dosjeve.

- Kriptimi i skedarëve (duke krijuar disqe virtuale - kasaforta) "në fluturim".

- Rezervimi në internet.

- Krijoni disqe të sigurt USB / CD / DVD.

- Kriptimi i bashkëngjitjeve të postës elektronike.

- Krijimi i "kuletave" të koduara që ruajnë informacione për kartat e kreditit, llogaritë, etj.

Duket se programi ka aftësi të mjaftueshme, veçanërisht për përdorim personal. Tani le të shohim programin në veprim. Në fillimin e parë, programi kërkon të vendosë një fjalëkalim kryesor, i cili përdoret për të vërtetuar përdoruesin në program (Fig. 1). Imagjinoni këtë situatë: ju keni skedarë të fshehur dhe dikush tjetër nisi programin, shikoi se cilët skedarë ishin fshehur dhe fitoi akses në to. Dakord, jo shumë mirë. Por nëse programi kërkon një fjalëkalim, atëherë ky "dikush" nuk do të ketë sukses - në çdo rast, derisa ai ose ajo të zbulojë ose të zbulojë fjalëkalimin tuaj.

Oriz. 1. Vendosja e fjalëkalimit kryesor në fillimin e parë

Së pari, le të shohim se si programi fsheh skedarët. Shkoni te seksioni Blloko skedarët, pastaj ose tërhiqni skedarët (Fig. 2) dhe dosjet në zonën kryesore të programit, ose përdorni butonin Shtoni... Siç tregohet në fig. 3, programi ju lejon të fshehni skedarët, dosjet dhe disqet.

Oriz. 2. Zvarritni dhe lëshoni skedarin, zgjidhni atë dhe klikoni Kyç

Oriz. 3. Butoni Shtoni

Le të shohim se çfarë ndodh kur shtypim butonin Kyç... Unë u përpoqa të fsheh skedarin C: \ Përdoruesit \ Denis \ Desktop \ cs.zip. Skedari u zhduk nga Explorer, Total Commander dhe menaxherët e tjerë të skedarëve, edhe nëse shfaqja e skedarëve të fshehur është aktivizuar. Thërret butoni i fshehjes së skedarit Kyç dhe seksioni Blloko skedarët... Sidoqoftë, këta elementë të ndërfaqes së përdoruesit duhet të emërtohen përkatësisht Hide dhe Hide Files. Sepse, në fakt, programi nuk bllokon aksesin në skedar, por thjesht e "fsheh" atë. Shikoni fig. 4. Duke ditur emrin e saktë të skedarit, e kopjova atë në skedarin cs2.zip. Skedari u kopjua në heshtje, nuk kishte gabime në hyrje, skedari nuk ishte i koduar - u shpaketua si zakonisht.

Oriz. 4. Kopjoni një skedar të fshehur

Në vetvete, funksioni i fshehjes është budalla dhe i padobishëm. Sidoqoftë, nëse e përdorni atë në lidhje me funksionin e enkriptimit të skedarëve - për të fshehur kasafortat e krijuara nga programi - atëherë efikasiteti i përdorimit të tij do të rritet.

Në kapitullin Enkripto skedarët ju mund të krijoni dollapë. Një kasafortë është një enë e koduar që, pas montimit, mund të përdoret si një disk i rregullt - kriptimi nuk është i thjeshtë, por transparent. E njëjta teknikë përdoret nga shumë programe të tjera të enkriptimit, duke përfshirë TrueCrypt, CyberSafe Top Secret dhe të tjerë.

Oriz. 5. Encrypt Files seksion

Klikoni butonin Krijo dollap me kyç, në dritaren që shfaqet shkruani një emër dhe zgjidhni vendndodhjen e kasafortës (Fig. 6). Më pas, duhet të vendosni një fjalëkalim për të hyrë në kasafortë (Fig. 7). Hapi tjetër është të zgjidhni sistemin e skedarëve dhe madhësinë e kasafortës (Fig. 8). Madhësia e kasafortës është dinamike, por ju mund të vendosni kufirin maksimal. Kjo kursen hapësirën në disk nëse nuk përdorni një kasafortë me madhësi të plotë. Opsionale, mund të krijoni një kasafortë me madhësi fikse siç tregohet në seksionin Performanca të këtij artikulli.

Oriz. 6. Emri dhe vendndodhja e kasafortës

Oriz. 7. Fjalëkalimi për të hyrë në kasafortë

Oriz. 8. Sistemi i skedarëve dhe madhësia e kasafortës

Pas kësaj, do të shihni dritaren UAC (nëse është e aktivizuar), në të cilën do t'ju duhet të klikoni Po, atëherë do të shfaqet një dritare me informacione në lidhje me kasafortën e krijuar. Në të, duhet të klikoni butonin Finish, pas së cilës do të hapet dritarja Explorer, duke shfaqur kontejnerin e montuar (media), shih fig. 9.

Oriz. 9. Disku virtual i krijuar nga programi

Kthehuni në seksion Enkripto skedarët dhe zgjidhni kasafortën e krijuar (fig. 10). Butoni Dollap i hapur ju lejon të hapni një kasafortë të mbyllur, Mbyll Dollapin- mbyll hap, buton Redakto opsionet thërret një menu që përmban komanda për fshirje / kopjim / riemërtim / ndryshim të fjalëkalimit të sigurt. Butoni Rezervimi në internet ju lejon të kopjoni kasafortën tuaj, dhe jo diku, por në re (Fig. 11). Por së pari ju duhet të krijoni një llogari. Siguro një llogari rezervë, pas së cilës do të merrni deri në 2 TB hapësirë në disk dhe kasafortat tuaja do të sinkronizohen automatikisht me hapësirën ruajtëse në internet, gjë që është veçanërisht e dobishme nëse duhet të punoni me të njëjtën kasafortë në kompjuterë të ndryshëm.

Oriz. 10. Operacionet mbi kasafortën

Oriz. 11. Krijimi i një llogarie rezervë të sigurt

Asgjë nuk ndodh ashtu. Ju lutemi, shihni safe.newsoftwares.net/signup?id=en për çmimet për ruajtjen e kasafortave tuaja. Për 2 TB, do t'ju duhet të paguani 400 dollarë në muaj. 500 GB do të kushtojë 100 dollarë në muaj. Për të qenë i sinqertë, është shumë e shtrenjtë. Për 50-60 dollarë, mund të merrni me qira një VPS të tërë me 500 GB "në bord", të cilin mund ta përdorni si ruajtje për kasafortat tuaja dhe madje të krijoni faqen tuaj të internetit në të.

Ju lutemi vini re: programi mund të krijojë ndarje të koduara, por ndryshe nga PGP Desktop, ai nuk mund të kodojë të gjithë disqet. Në kapitullin Mbroni USB / CD ju mund të mbroni disqet tuaja USB / CD / DVD, si dhe bashkëngjitjet e postës elektronike (Figura 12). Megjithatë, kjo mbrojtje nuk arrihet duke enkriptuar vetë mediumin, por duke regjistruar një kasafortë vetë-deshifruese në mediumin përkatës. Me fjalë të tjera, një version portativ i cunguar i programit do të shkruhet në mediumin e zgjedhur, duke ju lejuar të "hapni" kasafortën. Si i tillë, ky program nuk ka mbështetje as për klientët e postës. Mund ta kodoni bashkëngjitjen dhe ta bashkëngjitni atë (tashmë të koduar) në email. Por bashkëngjitja është e koduar me një fjalëkalim të rregullt, jo me PKI. Unë mendoj se nuk ka kuptim të flasim për besueshmërinë.

Oriz. 12. Seksioni Protect USB / CD

Kapitulli Bëni kuletat ju lejon të krijoni kuleta që përmbajnë informacione për kartat tuaja të kreditit, llogaritë bankare, etj. (fig. 13). Të gjitha informacionet, natyrisht, ruhen të koduara. Mund të them me përgjegjësi të plotë se ky seksion është i padobishëm, pasi funksioni i eksportimit të informacionit nga portofoli nuk ofrohet. Imagjinoni që keni shumë llogari bankare dhe keni futur informacione për secilën prej tyre në program - numrin e llogarisë, emrin e bankës, mbajtësin e llogarisë, kodin SWIFT, etj. Pastaj ju duhet t'i jepni informacionet e llogarisë tuaj një pale të tretë për të transferuar para tek ju. Ju do të duhet të kopjoni manualisht secilën fushë, ta ngjisni në dokumentin ose emailin tuaj. Pasja e një funksioni eksporti do ta bënte shumë më të lehtë këtë detyrë. Sa për mua, është shumë më e lehtë për të ruajtur të gjithë këtë informacion në një dokument të përbashkët, i cili duhet të vendoset në diskun virtual të krijuar nga programi - një kasafortë.

Oriz. 13. Kuletat

Përfitimet e kyçjes së dosjeve:

- Një ndërfaqe tërheqëse dhe intuitive që do të tërheqë përdoruesit fillestarë që flasin anglisht.

- Kriptim transparent në fluturim, duke krijuar disqe virtuale të koduara me të cilat mund të punoni si disqe të rregullt.

- Mundësia e kopjimit online dhe sinkronizimit të kontejnerëve të enkriptuar (kasaforta).

- Aftësia për të krijuar kontejnerë vetë-deshifrues në disqe USB / CD / DVD.

Disavantazhet e programit:

- Nuk ka mbështetje për gjuhën ruse, gjë që do të komplikojë punën me programin për përdoruesit që nuk janë të njohur me gjuhën angleze.

- Funksionet e dyshimta Lock Files (që thjesht fshehin, në vend që të "kyçin" skedarët) dhe Make Wallets (të paefektshëm pa eksportuar informacion). Sinqerisht, mendova se funksioni Lock Files do të siguronte kriptim transparent të një dosje / skedari në një disk, ashtu si CyberSafe Top Secret ose sistemi i skedarëve EFS.

- Pamundësia për të nënshkruar skedarë, verifikimi i nënshkrimeve dixhitale.

- Kur hapni kasafortën, nuk ju lejon të zgjidhni një shkronjë të diskut që do t'i caktohet diskut virtual që korrespondon me kasafortën. Në cilësimet e programit, mund të zgjidhni vetëm rendin në të cilin programi do të caktojë një shkronjë disku - në rritje (nga A në Z) ose në zbritje (nga Z në A).

- Nuk ka integrim me klientët e postës elektronike, ekziston vetëm aftësia për të enkriptuar bashkëngjitjen.

- Kostoja e lartë e rezervimit të cloud.

Desktop PGP

PGP Desktop i Symantec është një grup softuerësh enkriptimi që ofron kriptim fleksibël, me shumë shtresa. Programi ndryshon nga CyberSafe TopSecret dhe Folder Lock nga integrimi i tij i ngushtë në guaskën e sistemit. Programi është i ngulitur në shell (Explorer), dhe funksionet e tij aksesohen përmes menysë së kontekstit Explorer (Fig. 14). Siç mund ta shihni, menyja e kontekstit përmban funksione për kriptimin, nënshkrimin e skedarëve, etj. Funksioni i krijimit të një arkivi vetë-deshifrues është mjaft interesant - sipas parimit të një arkivi vetë-ekstraktues, vetëm në vend të shpaketimit, arkivi deshifrohet gjithashtu. Sidoqoftë, programet Folder Lock dhe CyberSafe kanë gjithashtu një funksion të ngjashëm.

Oriz. 14. Menyja e kontekstit PGP Desktop

Gjithashtu, aksesi në funksionet e programit mund të merret përmes tabakasë së sistemit (Fig. 15). Ekipi Hapni Desktopin PGP hapet dritarja kryesore e programit (fig. 16).

Oriz. 15. Programoni në tabaka e sistemit

Oriz. 16. Dritarja e Desktopit PGP

Seksionet e programit:

- Çelësat PGP- menaxhimi i çelësave (si të vetë ashtu edhe të importuar nga keyserver.pgp.com).

- Mesazhimi PGP- menaxhimi i shërbimeve të mesazheve. Pas instalimit, programi zbulon automatikisht llogaritë tuaja dhe kodon automatikisht komunikimet e AOL Instant Messenger.

- Zip PGP- menaxhimi i arkivave të koduara. Programi mbështet kriptim transparent dhe jo transparent. Ky seksion zbaton enkriptimin opak. Mund të krijoni një arkiv Zip të koduar (PGP Zip) ose një arkiv vetë-deshifrues (Figura 17).

- Disku PGPështë një zbatim i funksionit të enkriptimit transparent. Programi ose mund të enkriptojë një ndarje të tërë të diskut (ose edhe një disk të tërë) ose të krijojë një disk të ri virtual (kontejner). Ekziston gjithashtu një funksion Shred Free Space, i cili ju lejon të fshini hapësirën e lirë në disk.

- Shikuesi PGP- këtu mund të deshifroni mesazhet dhe bashkëngjitjet PGP.

- PGP NetShare- një mjet për "ndarjen" e dosjeve, ndërsa "topat" janë të koduar duke përdorur PGP, dhe ju keni mundësinë të shtoni / hiqni përdoruesit (përdoruesit identifikohen në bazë të certifikatave) që kanë akses në "share".

Oriz. 17. Arkivi vetëdeshifrues

Për sa i përket disqeve virtuale, më pëlqeu veçanërisht aftësia për të krijuar një disk virtual me madhësi dinamike (Figura 18), si dhe për të zgjedhur një algoritëm të ndryshëm nga AES. Programi ju lejon të zgjidhni letrën e diskut në të cilën do të montohet disku virtual, dhe gjithashtu ju lejon të montoni automatikisht diskun në fillimin e sistemit dhe ta çmontoni atë kur është i papunë (si parazgjedhje, pas 15 minutash pasiviteti).

Oriz. 18. Krijoni një disk virtual

Programi përpiqet të kodojë gjithçka dhe të gjithë. Ai monitoron lidhjet POP / SMTP dhe sugjeron mbrojtjen e tyre (Figura 19). E njëjta gjë vlen edhe për klientët e mesazheve të çastit (Figura 20). Është gjithashtu e mundur të mbrohen lidhjet IMAP, por duhet të aktivizohet veçmas në cilësimet e programit.

Oriz. 19. U zbulua lidhja SSL / TLS

Oriz. 20. PGP IM në Veprim

Është për të ardhur keq që PGP Desktop nuk mbështet programe moderne të njohura si Skype dhe Viber. Kush po përdor aktualisht AOL IM? Unë mendoj se nuk ka shumë prej tyre.

Gjithashtu, kur përdorni PGP Desktop, është e vështirë të konfiguroni enkriptimin e postës, i cili funksionon vetëm në modalitetin e përgjimit. Por, çka nëse posta e koduar tashmë është marrë dhe PGP Desktop është nisur pas marrjes së mesazhit të koduar. Si ta deshifroni atë? Sigurisht, mundeni, por duhet ta bëni me dorë. Për më tepër, mesazhet tashmë të deshifruara në klient nuk mbrohen më në asnjë mënyrë. Dhe nëse e konfiguroni klientin për certifikata, siç bëhet në programin Top Secret CyberSafe, atëherë shkronjat do të jenë gjithmonë të koduara.

Modaliteti i përgjimit gjithashtu nuk funksionon shumë mirë, pasi mesazhi për mbrojtjen e postës shfaqet çdo herë në çdo server të ri të postës, dhe gmail ka shumë prej tyre. Dritarja e mbrojtjes së postës do të mërzitet shumë shpejt.

Programi gjithashtu nuk ndryshon në qëndrueshmërinë e punës (fig. 21).

Oriz. 21. Desktopi PGP është i ngrirë ...

Gjithashtu, pas instalimit të tij, sistemi funksionoi më ngadalë (subjektivisht) ...

Përfitimet e Desktopit PGP:

- Një program i plotë i përdorur për enkriptimin e skedarëve, nënshkrimin e skedarëve dhe verifikimin e nënshkrimit elektronik, enkriptim transparent (disqe virtuale dhe enkriptim të të gjithë ndarjes), enkriptim të postës elektronike.

- Mbështetja e serverit të çelësave keyserver.pgp.com.

- Aftësia për të kriptuar hard diskun e sistemit.

- Funksioni PGP NetShare.

- Aftësia për të mbishkruar hapësirën e lirë.

- Integrim i ngushtë me Explorer.

Disavantazhet e programit:

- Mungesa e mbështetjes për gjuhën ruse, e cila do të komplikojë punën me programin për përdoruesit që nuk dinë anglisht.

- Puna e paqëndrueshme e programit.

- Performanca e dobët e programit.

- Ka mbështetje për AOL IM, por nuk ka mbështetje për Skype dhe Viber.

- Mesazhet që tashmë janë deshifruar mbeten të pambrojtura te klienti.

- Mbrojtja e postës funksionon vetëm në modalitetin e përgjimit, gjë që do t'ju shqetësojë shpejt, pasi dritarja e mbrojtjes së postës do të shfaqet çdo herë për çdo server të ri.

CyberSafe Top Secret

Ashtu si në rishikimin e mëparshëm, nuk do të ketë një përshkrim të detajuar të programit Top Secret CyberSafe, pasi blogu ynë ka shkruar tashmë shumë për të (Fig. 22).

Oriz. 22. Programi i lartë sekret CyberSafe

Sidoqoftë, ne megjithatë do t'i kushtojmë vëmendje disa pikave - më të rëndësishmet. Programi përmban mjete për menaxhimin e çelësave dhe certifikatave, dhe prania e serverit të tij të çelësit në CyberSafe lejon përdoruesin të publikojë çelësin e tij publik në të, si dhe të marrë çelësat publikë të punonjësve të tjerë të kompanisë (Fig. 23). .

Oriz. 23. Menaxhimi i çelësave

Programi mund të përdoret për të kriptuar skedarë individualë, gjë që u tregua në artikullin "Nënshkrimi elektronik: përdorimi praktik i produktit softuer CyberSafe Enterprise në një ndërmarrje. Pjesa e pare" . Sa i përket algoritmeve të kriptimit, programi CyberSafe Top Secret mbështet algoritmet GOST dhe një ofrues të certifikuar të kriptove CryptoPro, i cili e lejon atë të përdoret në agjencitë qeveritare dhe bankat.

Programi mund të përdoret gjithashtu për kriptim transparent të një dosjeje (Fig. 24), gjë që e lejon atë të përdoret si zëvendësim për EFS. Dhe, duke pasur parasysh që CyberSafe doli të ishte më i besueshëm dhe më i shpejtë (në disa skenarë) sesa EFS, atëherë nuk është vetëm e mundur ta përdorni atë, por edhe të nevojshme.

Oriz. 24. Kriptimi transparent i dosjes C: \ CS-Crypted

Funksionaliteti i programit CyberSafe Top Secret i ngjan atij të programit PGP Desktop - nëse e keni vënë re, programi mund të përdoret gjithashtu për të enkriptuar mesazhet e postës elektronike, si dhe për të nënshkruar në mënyrë elektronike skedarët dhe për të verifikuar këtë nënshkrim (seksioni Email nënshkrimi dixhital, shih fig. 25).

Oriz. 25. Seksioni Email nënshkrimi dixhital

Ashtu si PGP Desktop, CyberSafe Top Secret mund të krijojë disqe virtuale të koduara dhe të enkriptojë të gjitha ndarjet e diskut të ngurtë. Duhet të theksohet se CyberSafe Top Secret mund të krijojë vetëm disqe virtuale me madhësi fikse, ndryshe nga Folder Lock dhe PGP Desktop. Sidoqoftë, ky disavantazh zbutet nga aftësia për të kriptuar në mënyrë transparente dosjen, dhe madhësia e dosjes kufizohet vetëm nga sasia e hapësirës së lirë në hard disk.

Ndryshe nga PGP Desktop, CyberSafe Top Secret nuk mund të enkriptojë hard diskun e sistemit, ai kodon vetëm disqet e jashtëm dhe të brendshëm jo-sistem.

Por CyberSafe Top Secret ka një opsion rezervë cloud dhe, ndryshe nga Folder Lock, ky opsion është absolutisht falas, më saktë, funksioni i rezervimit të cloud mund të konfigurohet për çdo shërbim - me pagesë dhe falas. Mund të lexoni më shumë rreth kësaj veçorie në artikullin "Kriptimi i rezervimit në renë kompjuterike".

Gjithashtu, duhen theksuar dy veçori të rëndësishme të programit: autorizimi me dy faktorë dhe sistemi i aplikacioneve të besuara. Në cilësimet e programit, mund të vendosni ose vërtetimin e fjalëkalimit ose vërtetimin me dy faktorë (Fig. 26).

Oriz. 26. Cilësimet e programit

Në skedën E lejuar. anekset ju mund të përcaktoni aplikacione të besuara që lejohen të punojnë me skedarë të koduar. Të gjitha aplikacionet janë të besuara si parazgjedhje. Por për siguri më të madhe, mund të vendosni aplikacione që lejohen të punojnë me skedarë të koduar (Figura 27).

Oriz. 27. Aplikacione të besuara

Përfitimet kryesore sekrete të CyberSafe:

- Mbështetje për algoritmet e kriptimit GOST dhe një ofrues të certifikuar të kriptimit CryptoPro, i cili lejon përdorimin e programit jo vetëm për individët dhe organizatat tregtare, por edhe për agjencitë qeveritare.

- Mbështetje për kriptim transparent të dosjeve, i cili ju lejon të përdorni programin si një zëvendësim për EFS. Duke pasur parasysh që programi ofron nivelin më të mirë të performancës dhe sigurisë, një zëvendësim i tillë është më se i justifikuar.

- Aftësia për të nënshkruar skedarë me një nënshkrim elektronik dixhital dhe aftësia për të verifikuar nënshkrimin e skedarit.

- Serveri i integruar i çelësave që ju lejon të publikoni çelësat dhe të përdorni çelësat e tjerë që janë publikuar nga punonjës të tjerë të kompanisë.

- Aftësia për të krijuar një disk të koduar virtual dhe aftësia për të kriptuar të gjithë ndarjen.

- Aftësia për të krijuar arkiva vetë-deshifruese.

- Rezervimi falas i resë kompjuterike që funksionon me çdo shërbim - me pagesë dhe falas.

- Autentifikimi i përdoruesit me dy faktorë.

- Një sistem aplikacioni i besuar që lejon vetëm aplikacione specifike të aksesojnë skedarët e enkriptuar.

- Aplikacioni CyberSafe mbështet grupin e udhëzimeve AES-NI, i cili ka një efekt pozitiv në performancën e programit (ky fakt do të demonstrohet më poshtë).

- Shoferi CyberSafe ju lejon të punoni në rrjet, gjë që bën të mundur organizimin e kriptimit të korporatës.

- Ndërfaqja e programit në gjuhën ruse. Për përdoruesit që flasin anglisht, ekziston një mundësi për të kaluar në anglisht.

Tani për të metat e programit. Programi nuk ka të meta të veçanta, por meqenëse detyra ishte të krahasohen me ndershmëri programet, mangësitë ende duhet të gjenden. Nëse vërtet e gjeni gabimin, ndonjëherë (shumë, shumë rrallë) mesazhet e palokalizuara si "Fjalëkalimi është i dobët" "rrëshqasin" në program. Gjithashtu, ndërsa programi nuk di se si të kriptohet disku i sistemit, por një kriptim i tillë nuk është gjithmonë dhe jo të gjithë kanë nevojë. Por e gjithë kjo është e vogël në krahasim me ngrirjen e PGP Desktop dhe koston e tij (por ju nuk e dini ende për këtë).

Performanca

Kur punoja me PGP Desktop, mora përshtypjen (menjëherë pas instalimit të programit) se kompjuteri filloi të punonte më ngadalë. Nëse jo për këtë "shqisën e gjashtë", atëherë ky seksion nuk do të ishte në këtë artikull. U vendos që të matet performanca duke përdorur programin CrystalDiskMark. Të gjitha testet kryhen në një makinë reale - pa makina virtuale. Konfigurimi i laptopit është si më poshtë - Intel 1000M (1.8 GHz) / 4 GB RAM / WD WD5000LPVT (500 GB, SATA-300, 5400 RPM, 8 MB buffer / Windows 7 64-bit). Makina nuk është shumë e fuqishme, por ajo që është.Testi do të kryhet si më poshtë. Ne hapim një nga programet dhe krijojmë një enë virtuale. Parametrat e kontejnerit janë si më poshtë:

- Madhësia e diskut virtual është 2048 MB.

- Sistemi i skedarëve - NTFS

- Shkronja e makinës Z:

- Seq - shkrim sekuencial / test i leximit sekuencial (madhësia e bllokut = 1024 KB);

- 512K - testi i shkrimit / leximit të rastësishëm (madhësia e bllokut = 512 KB);

- 4K - e njëjtë me 512K, por madhësia e bllokut është 4K;

- 4K QD32 - test i rastësishëm i shkrimit/leximit (madhësia e bllokut = 4KB, Thellësia e radhës = 32) për NCQ & AHCI.

Le të fillojmë me një hard disk të rregullt për t'u krahasuar. Performanca e diskut C: (dhe kjo është e vetmja ndarje në kompjuterin tim) do të konsiderohet referencë. Pra, mora rezultatet e mëposhtme (Fig. 28).

Oriz. 28. Performanca e diskut të ngurtë

Tani le të fillojmë testimin e programit të parë. Le të jetë Folder Lock. Në fig. 29 tregon parametrat e kontejnerit të krijuar. Ju lutemi vini re se unë jam duke përdorur një madhësi fikse. Rezultatet e programit janë paraqitur në Fig. 30. Siç mund ta shihni, ka një rënie të ndjeshme të performancës në krahasim me standardin. Por kjo është normale - në fund të fundit, të dhënat kodohen dhe deshifrohen menjëherë. Performanca duhet të jetë më e ulët, pyetja është sa.

Oriz. 29. Parametrat e kontejnerit Folder Lock

Oriz. 30. Rezultatet e programit të kyçjes së dosjeve

Programi tjetër është PGP Desktop. Në fig. 31 - parametrat e kontejnerit të krijuar, dhe në fig. 32 - rezultate. Ndjenjat e mia u konfirmuan - programi me të vërtetë funksionon më ngadalë, gjë që u konfirmua nga testi. Por kur ky program po funksiononte, jo vetëm disku virtual po “ngadalësohej”, por edhe i gjithë sistemi, gjë që nuk vëzhgohej gjatë punës me programe të tjera.

Oriz. 31. Parametrat e kontejnerit PGP Desktop

Oriz. 32. Rezultatet e PGP Desktop

Mbetet për të testuar programin Top Secret CyberSafe. Si zakonisht, së pari - parametrat e kontejnerit (Fig. 33), dhe më pas rezultatet e programit (Fig. 34).

Oriz. 33. Parametrat e kontejnerit Top Secret CyberSafe

Oriz. 34. Rezultatet e programit të lartë sekret CyberSafe

Mendoj se komentet do të jenë të tepërta. Për sa i përket produktivitetit, vendet u shpërndanë si më poshtë:

- CyberSafe Top Secret

- Kyçja e dosjeve

- Desktop PGP

Çmimi dhe përfundimet

Meqenëse testuam softuerin e pronarit, një faktor tjetër i rëndësishëm për t'u marrë parasysh është çmimi. Aplikacioni Folder Lock do të kushtojë 39,95 dollarë për një instalim dhe 259,70 dollarë për 10 instalime. Nga njëra anë, çmimi nuk është shumë i lartë, por funksionaliteti i programit, sinqerisht, është i vogël. Siç u përmend tashmë, funksionet e fshehjes së skedarëve dhe kuletave janë pak të dobishme. Veçoria Secure Backup kërkon një tarifë shtesë, prandaj, dhënia e gati 40 dollarëve (nëse e vendosni veten në këpucët e një përdoruesi të rregullt, jo të një kompanie) vetëm për aftësinë për të kriptuar skedarët dhe për të krijuar kasaforta vetë-deshifruese është e shtrenjtë.PGP Desktop do t'ju kushtojë 97 dollarë. Dhe kini parasysh - ky është vetëm çmimi fillestar. Versioni i plotë me një grup të të gjitha moduleve do të kushtojë rreth 180-250 dollarë dhe kjo është vetëm një licencë 12-mujore. Me fjalë të tjera, do t'ju duhet të paguani 250 dollarë çdo vit për të përdorur programin. Sa për mua, kjo është e tepërt.

Programi CyberSafe Top Secret është mesatarja e artë, si për sa i përket funksionalitetit ashtu edhe çmimit. Për një përdorues të zakonshëm, programi do të kushtojë vetëm 50 dollarë (një çmim i veçantë kundër krizës për Rusinë, për vendet e tjera versioni i plotë do të kushtojë 90 dollarë). Ju lutemi vini re se kjo është sa kushton versioni më i plotë i programit Ultimate.

Tabela 1 ofron një tabelë krahasimi të veçorive të të tre produkteve për t'ju ndihmuar të zgjidhni produktin tuaj.

Tabela 1. Programet dhe funksionet

| Funksioni | Kyçja e dosjeve | Desktop PGP | CyberSafe Top Secret |

| Disqe të koduara virtuale | po | po | po |

| Enkriptoni të gjithë ndarjen | Jo | po | po |

| Kriptimi i diskut të sistemit | Jo | po | Jo |

| Integrim i përshtatshëm me klientët e postës elektronike | Jo | Jo | po |

| Kriptimi i mesazheve të emailit | Po (i kufizuar) | po | po |

| Kriptimi i skedarit | Jo | po | po |

| EDS, duke nënshkruar | Jo | po | po |

| EDS, verifikimi | Jo | po | po |

| Kriptimi transparent i dosjeve | Jo | Jo | po |

| Arkivat vetë-deshifruese | po | po | po |

| Rezervimi në renë kompjuterike | Po (me pagesë) | Jo | Po (falas) |

| Sistemi i Aplikimit të Besuar | Jo | Jo | po |

| Mbështetje e certifikuar e ofruesit të kriptove | Jo | Jo | po |

| Mbështetje simbolike | Jo | Jo (mbështetja u ndërpre) | Po (kur instaloni CryptoPro) |

| Serveri i vet kyç | Jo | po | po |

| Autentifikimi me dy faktorë | Jo | Jo | po |

| Fshehja e skedarëve individualë | po | Jo | Jo |

| Fshehja e ndarjeve të diskut të ngurtë | po | Jo | po |

| Kuletat e pagesave | po | Jo | Jo |

| Mbështetje për enkriptimin GOST | Jo | Jo | po |

| Ndërfaqja ruse | Jo | Jo | po |

| Lexim/shkrim sekuencial (DiskMark), MB / s | 47/42 | 35/27 | 62/58 |

| Çmimi | 40$ | 180-250$ | 50$ |

Duke marrë parasysh të gjithë faktorët e përshkruar në këtë artikull (funksionaliteti, performanca dhe çmimi), fituesi i këtij krahasimi është programi Top Secret CyberSafe. Nëse keni ndonjë pyetje, ne do të jemi të lumtur t'u përgjigjemi atyre në komente.

Etiketa: Shto etiketa