În vremea noastră de dezvoltare activă a exploit-urilor, troienilor și amenințărilor de tip phishing, utilizatorii ar trebui să fie preocupați de protejarea conturilor lor în diverse servicii. Este necesar să schimbați în mod regulat parolele și să folosiți parole puternice, greu de ghicit. Cu toate acestea, chiar și aceste măsuri ar putea să nu fie suficiente.

Un al doilea factor de autentificare ar trebui utilizat pentru a vă consolida conturile online. Multe servicii de internet care au avut deja o experiență amară de hacking au introdus utilizatorilor lor autentificarea cu doi factori (2FA).

Există trei factori principali pentru autentificare: ceva pe care numai dvs. îl cunoașteți (cum ar fi o parolă), ceva pe care numai dvs. îl dețineți (cum ar fi un token hardware sau un telefon mobil) și unele caracteristici personale (cum ar fi amprenta sau irisul). . Autentificarea în doi factori înseamnă că oricare doi dintre cei trei factori descriși mai sus sunt utilizați pentru a vă conecta la contul dvs.

Problema este că scanerele de amprente și alte scanere biometrice sunt departe de a fi utilizate pe scară largă pentru autentificarea cu factor al doilea. Prin urmare, de obicei se folosește un cod numeric pentru autentificare suplimentară, care este trimis pe dispozitivul dvs. și poate fi folosit o singură dată.

Tot mai multe servicii acceptă o aplicație specializată pentru smartphone „Authenticator”. Utilizatorul trebuie mai întâi să configureze funcționarea serviciului cu această aplicație folosind un anumit set de coduri. Puteți folosi aplicația oriunde, nici măcar nu necesită o conexiune activă la Internet pentru a funcționa. Liderul incontestabil printre astfel de aplicații este Google Authenticator (distribuit gratuit pe Android și iOS). Authy și Duo Mobile sunt concepute pentru sarcini similare și sunt mai atractive ca aspect. LastPass a lansat, de asemenea, un LastPass Authenticator independent pentru platformele iOS, Android, Windows 10 Mobile și Windows Phone 8.1. Codurile de securitate din aplicațiile de autentificare se sincronizează între conturi, astfel încât să puteți scana un cod QR pe telefon și să obțineți o parolă de șase cifre în browser.

Vă rugăm să rețineți că configurarea autentificării cu doi factori (2FA) poate perturba alte servicii. De exemplu, dacă configurați autentificarea cu doi factori la Microsoft, este posibil să aveți probleme cu Xbox Live pe Xbox 360. Interfața Xbox nu are capacitatea de a accepta o a doua parolă. În aceste cazuri, trebuie să aplicați o parolă pentru aplicație - aceasta este o parolă care este generată pe site-ul principal pentru a utiliza o anumită aplicație. Xbox Live cu parole pentru aplicații acceptă integrările Facebook, Twitter, Microsoft, Yahoo, Evernote și Tumblr. Din fericire, este nevoie de parole pentru aplicații.

Amintiți-vă că atacatorii caută în mod constant modalități de a vă compromite conturile. Prin urmare, deși utilizarea autentificării cu doi factori durează puțin mai mult pentru a vă conecta, evită probleme serioase cu datele dumneavoastră personale.

Pentru a vă proteja datele personale în lumea modernă, este posibil să trebuiască să aveți grijă să creșteți nivelul de protecție a spațiului dvs. digital folosind autentificarea cu doi factori.

Diverse tehnologii online sunt din ce în ce mai integrate în viața unei persoane moderne. Majoritatea dintre noi nu ne mai putem imagina fără rețelele de socializare, smartphone-uri și internetul în general. Lăsăm o mulțime de urme digitale și date personale pe World Wide Web în fiecare zi. În același timp, majoritatea utilizatorilor nici măcar nu se gândesc la ce se va întâmpla dacă într-o zi vor pierde accesul la „lumea lor digitală”, care ajunge în mâinile intrușilor...

Unii ar spune că persoana lor umilă este puțin probabil să-i intereseze pe hackeri. Cu toate acestea, chiar și conturile de la cele mai dezastruoase rețele sociale sunt vândute pe piața neagră. Ce putem spune, să zicem, despre contul tău Google, care conține toată corespondența prin e-mail, date de pe telefonul tău și, eventual, un link către carduri bancare?

Cel mai trist lucru este că mulți se bazează pe „poate” și folosesc parole destul de simple pentru a accesa orice conturi serioase. Și, apropo, există dicționare întregi speciale care conțin mii de parole populare, precum „1234qwerty” și altele asemenea, care vă permit să vă spargeți în câteva minute! Prin urmare, protecția convențională cu parolă nu mai este de încredere. Este timpul să folosiți autentificarea cu doi factori!

Ce este autentificarea cu doi factori?

În diferite filme științifico-fantastice de la Hollywood, putem vedea cum personajul principal (sau răufăcător), pentru a accesa date secrete, introduce mai întâi o grămadă de parole, apoi aplică cititorului o carte de identificare specială și, pe deasupra, se uită și în vizor, unde laserul îi citește desenul retinei.ochilor. Dar aceasta nu mai este o fantezie, ci așa-zisa autentificare multifactor.

Modelul tradițional de autentificare multifactorială implică prezența a trei factori principali (și fiecare dintre ei poate fi duplicat pentru a crește nivelul de protecție):

- Factorul de cunoaștere... Implică faptul că sistemul de control al accesului primește anumite date pe care doar un anumit utilizator ar trebui să le cunoască. De exemplu, poate fi o pereche tradițională „login-parolă”, un cod PIN, numele de fată a mamei sau alte informații pe care, în mod ideal, doar noi le putem ști. Din păcate, mulți utilizatori nu își amintesc parolele, dar le stochează pe bucăți de hârtie chiar la locul de muncă. Prin urmare, nu va fi dificil pentru un atacator ipotetic să le fure...

- Factorul de proprietate... Asigură prezența unui anumit lucru pentru utilizator pe care alții nu îl au. Aceste lucruri includ un număr de telefon unic, un card de plastic cu un cod de bare sau un cip de date unic, un token USB sau alt dispozitiv criptografic. Teoretic, se poate și fura, dar este mult mai dificil. Și, având în vedere că factorul de proprietate este de obicei susținut de factorul cunoaștere (mai întâi trebuie să introduceți o parolă), șansele de utilizare cu succes a unui dispozitiv furat sunt reduse semnificativ.

- Factorul de proprietate... Folosește anumite calități personale pentru a identifica utilizatorul. Cele mai unice includ amprentele digitale, fața în general, un model al irisului ochiului sau chiar o probă de ADN! Cu gradul adecvat de sensibilitate al echipamentului de testare, este pur și simplu imposibil să ocoliți o astfel de protecție. Cu toate acestea, verificarea biometrică este încă departe de o astfel de perfecțiune, prin urmare, în stadiul actual, este de obicei completată cu factori suplimentari de control al accesului.

De fapt, autentificarea cu mai mulți factori este de fapt o autentificare cu trei factori. În consecință, verificarea utilizatorului în doi pași implică renunțarea unuia dintre factori. De obicei, acesta este un factor de proprietate care necesită echipamente biometrice speciale pentru validare. Autentificarea cu doi factori nu necesită investiții speciale, dar poate crește semnificativ nivelul de securitate!

Astăzi, cel mai comun tip de autentificare cu doi factori pe internet este conectarea unui cont la telefonul unui utilizator. În general, introducem în mod tradițional un login cu o parolă, după care un cod PIN special unic este trimis către telefonul nostru folosind un mesaj SMS sau PUSH, pe care îl introducem într-un formular special pentru a accesa site-ul de care avem nevoie. Alternativ, în loc de mesaj, puteți primi un apel de la robot, care vă va cere să apăsați un anumit număr de pe tastatura telefonului.

Autorizarea folosind jetoane USB este mai puțin obișnuită (de exemplu, în serviciile de contabilitate moderne). Un astfel de token conține o cheie criptată corespunzătoare unei parole cunoscute de utilizator. Când autorizați, trebuie să conectați jetonul la portul USB al computerului, apoi introduceți parola în câmpul special. Dacă se potrivește cu cel criptat pe token, va avea loc autorizarea.

Cu toate acestea, jetoanele costă bani și necesită reînnoirea periodică a cheilor, care, de asemenea, nu este întotdeauna gratuită. Prin urmare, cea mai răspândită metodă de verificare în doi factori este încă verificarea prin telefon. Și aici vom vorbi despre asta mai detaliat.

Autentificare cu doi factori Windows

Windows 10 este un sistem de operare modern, prin urmare, prin definiție, ar trebui să conțină și instrumente moderne de securitate. Unul dintre acestea este mecanismul de verificare cu doi factori a utilizatorului. În unele versiuni ale sistemului, această funcție a apărut și a dispărut din nou, trecând printr-o serie de îmbunătățiri, așa că dacă doriți să o utilizați, asigurați-vă că aveți toate actualizările (în special patch-ul KB3216755, care a remediat autentificarea). în Actualizarea aniversară).

De asemenea, pentru ca verificarea în doi pași să funcționeze, va trebui să aveți un cont înregistrat la Microsoft. Adică, cu o „contabilitate” locală, din păcate, nimic nu va funcționa...

Acum trebuie să vă pregătiți telefonul pentru procedură. Trebuie să instalați o aplicație specială pe ea care va primi semnale de verificare pentru autentificarea într-un cont Windows și le va confirma. Pentru smartphone-urile cu Android, puteți alege programul oficial Microsoft Authenticator, iar pentru dispozitivele iOS, soluția unificată Google Authenticator (este și pentru Android) este potrivită.

După toate setările preliminare, trebuie să vă conectați la contul Microsoft și să îl configurați pentru autentificare în doi factori. Cea mai ușoară modalitate de a face acest lucru este apelând la snap-in "Opțiuni" capitol "Conturi"... În prima filă „E-mail și conturi” faceți clic pe link „Gestionarea contului Microsoft”, după care ar trebui să fiți redirecționat către pagina de conectare a contului Microsoft.

Se va deschide o pagină cu setări, printre care trebuie să găsiți un grup „Verificare în doi pași”și faceți clic pe linkul din el „Configurarea verificării în doi pași”:

Veți vedea un expert pas cu pas pentru configurarea autentificării în doi factori, urmând instrucțiunile cărora puteți activa verificarea utilizatorului în doi pași atunci când vă conectați la Windows:

Autentificare în doi factori Google

După Windows, Android este pe locul doi în popularitate în rândul utilizatorilor moderni. Și majoritatea dispozitivelor Android, după cum știm, sunt „legate” la un cont Google. De asemenea, nu strica să-l protejați suplimentar. Mai mult, funcția de autentificare cu doi factori pentru conturile sale funcționează de destul de mult timp și cu succes.

Pentru a accesa setările de verificare în doi pași, trebuie să vă conectați la contul dvs. Google, să accesați o pagină specială și să faceți clic pe butonul "Începe":

Vi se poate cere să reintroduceți parola pentru contul dvs. pentru a confirma intrarea în setări. După aceea, se va deschide un expert pas cu pas care vă va ajuta să setați parametrii necesari pentru o verificare în doi pași a autentificarii contului:

Tot ce trebuie să faci este să introduci numărul tău de telefon (cel mai probabil este deja „legat” la contul tău), să primești un SMS cu un cod de verificare unic, apoi să introduci codul într-un câmp special și să activezi procedura pentru toate ulterioare autorizatii.

Cu toate acestea, autentificarea prin telefon nu este singura metodă de autentificare cu doi factori pe care o oferă Google. Dacă aveți un token FIDO Universal 2nd Factor (U2F), puteți configura și conectarea la contul dvs. folosindu-l. Mai multe detalii despre cum se face acest lucru sunt scrise. Și, desigur, puteți primi coduri de verificare nu doar sub formă de SMS, ci și mesaje PUSH în aplicația Google Authenticator pe care am menționat-o deja mai sus.

Autentificare cu doi factori în rețelele sociale

Urmând tendința generală, dezvoltatorii unor rețele sociale importante s-au ocupat de autentificarea cu doi factori.

DPA pe Facebook

Facebook, fiind una dintre cele mai populare rețele sociale din Occident, precum Google, oferă de mult utilizatorilor săi o funcție de verificare în doi pași. Mai mult, codurile de acces pot fi primite atât prin SMS, cât și în aplicațiile de autorizare universală. Dintre acestea, Google Authenticator și Duo Mobile sunt acceptate.

Puteți activa autentificarea cu doi factori pe Facebook, accesând secțiunea de setări

Atenţie. Aplicațiile dezvoltate în Yandex necesită o parolă unică - chiar și parolele aplicației create corect nu vor funcționa.

- Conectați-vă cu codul QR

- Se transferă Yandex.Key

- Parola principala

Conectați-vă la serviciul sau aplicația Yandex

Puteți introduce o parolă unică sub orice formă de autorizare pe Yandex sau în aplicațiile dezvoltate de Yandex.

Notă.

Parola unică trebuie introdusă la timp în timp ce este afișată în aplicație. Dacă a mai rămas prea puțin timp înainte de actualizare, așteptați o nouă parolă.

Pentru a obține o parolă unică, lansați Yandex.Key și introduceți codul PIN pe care l-ați setat când configurați autentificarea cu doi factori. Aplicația va începe să genereze parole la fiecare 30 de secunde.

Yandex.Key nu verifică codul PIN pe care l-ați introdus și generează parole unice, chiar dacă ați introdus incorect codul PIN. În acest caz, și parolele create se dovedesc a fi incorecte și nu vă veți putea autentifica cu ele. Pentru a introduce codul PIN corect, trebuie doar să părăsiți aplicația și să o porniți din nou.

Caracteristici ale parolelor unice:

Conectați-vă cu codul QR

Unele servicii (de exemplu, pagina de pornire Yandex, Pașaport și e-mail) vă permit să vă conectați la Yandex prin simpla îndreptare a camerei către codul QR. În acest caz, dispozitivul dvs. mobil trebuie să fie conectat la Internet, astfel încât Yandex.Key să poată contacta serverul de autorizare.

Faceți clic pe pictograma codului QR din browser.

Dacă nu există o astfel de pictogramă în formularul de conectare, atunci acest serviciu poate fi autorizat doar cu o parolă. În acest caz, vă puteți autentifica folosind codul QR din Passport, apoi mergeți la serviciul dorit.

Introduceți codul PIN în Yandex.Key și faceți clic pe Conectați-vă cu codul QR.

Îndreptați camera dispozitivului către codul QR afișat în browser.

Yandex.Key recunoaște codul QR și trimite numele de utilizator și parola unică către Yandex.Passport. Dacă trec testul, veți fi conectat automat în browser. Dacă parola transmisă se dovedește a fi incorectă (de exemplu, datorită faptului că ați introdus incorect codul PIN în Yandex.Key), browserul va afișa un mesaj standard despre o parolă incorectă.

Conectați-vă cu un cont Yandex la o aplicație sau un site web terță parte

Aplicațiile sau site-urile care au nevoie de acces la datele dvs. de pe Yandex necesită uneori să introduceți o parolă pentru a vă conecta la contul dvs. În astfel de cazuri, parolele unice nu vor funcționa - trebuie să creați o parolă de aplicație separată pentru fiecare astfel de aplicație.

Atenţie. Doar parolele unice funcționează în aplicațiile și serviciile Yandex. Chiar dacă creați o parolă pentru aplicație, de exemplu, pentru Yandex.Disk, nu vă veți putea conecta cu ea.

Se transferă Yandex.Key

Puteți transfera generarea de parole unice pe alt dispozitiv sau puteți configura Yandex.Key pe mai multe dispozitive în același timp. Pentru a face acest lucru, deschideți pagina Control acces și faceți clic Înlocuirea dispozitivului.

Mai multe conturi în Yandex.Key

Același Yandex.Key poate fi folosit pentru mai multe conturi cu parole unice. Pentru a adăuga un alt cont la aplicație, atunci când configurați parole unice la pasul 3, faceți clic pe pictograma din aplicație. În plus, puteți adăuga generarea de parole la Yandex.Key pentru alte servicii care acceptă o astfel de autentificare cu doi factori. Instrucțiunile pentru cele mai populare servicii sunt oferite pe pagina despre crearea codurilor de verificare nu pentru Yandex.

Pentru a elimina legarea unui cont la Yandex.Key, apăsați și mențineți apăsat portretul corespunzător din aplicație până când apare o cruce în dreapta acestuia. Când faceți clic pe cruce, conectarea contului dvs. la Yandex.Key va fi eliminată.

Atenţie. Dacă ștergeți un cont pentru care sunt activate parole unice, nu veți putea primi o parolă unică pentru a vă conecta la Yandex. În acest caz, va fi necesar să restabiliți accesul.

Amprentă în loc de codul PIN

Puteți utiliza amprenta digitală în loc de un cod PIN pe următoarele dispozitive:

smartphone-uri care rulează Android 6.0 și un scaner de amprente;

iPhone de la 5s;

iPad de la Air 2.

Notă.

Pe smartphone-uri și tablete cu iOS, amprenta digitală poate fi ocolită prin introducerea parolei dispozitivului. Pentru a vă proteja împotriva acestui lucru, activați parola principală sau schimbați parola cu una mai complexă: deschideți aplicația Setări și selectați Touch ID & Password.

Pentru a utiliza activarea verificării amprentei:

Parola principala

Pentru a vă proteja în continuare parolele unice, creați o parolă principală: → Parolă principală.

Cu o parolă principală, puteți:

face posibilă introducerea numai a parolei principale Yandex.Key în locul amprentei, și nu a codului de blocare a dispozitivului;

Backup de date Yandex.Key

Puteți crea o copie de rezervă a datelor cheie pe serverul Yandex pentru a o putea restaura dacă v-ați pierdut telefonul sau tableta cu aplicația. Datele tuturor conturilor adăugate la Cheie în momentul creării copiei sunt copiate pe server. Nu puteți crea mai mult de o copie de rezervă, fiecare copie ulterioară a datelor pentru un anumit număr de telefon o înlocuiește pe cea anterioară.

Pentru a obține date dintr-o copie de rezervă, aveți nevoie de:

aveți acces la numărul de telefon pe care l-ați specificat la crearea acestuia;

amintiți-vă parola pe care ați setat-o pentru a cripta backup-ul.

Atenţie. Backup-ul conține doar datele de conectare și secretele necesare pentru a genera parole unice. Trebuie să vă amintiți codul PIN pe care l-ați setat când ați activat parolele unice pe Yandex.

Nu este încă posibil să ștergeți o copie de rezervă de pe serverul Yandex. Acesta va fi eliminat automat dacă nu îl utilizați în decurs de un an de la crearea sa.

Făcând o copie de rezervă

Selectați elementul Creați o copie de rezervăîn setările aplicației.

Introduceți numărul de telefon la care va fi legată copia de rezervă (de exemplu, „380123456789”) și faceți clic pe Următorul.

Yandex va trimite un cod de confirmare la numărul de telefon introdus. După ce primiți codul, introduceți-l în aplicație.

Creați o parolă pentru a cripta backup-ul datelor dvs. Această parolă nu poate fi recuperată, așa că asigurați-vă că nu o uitați sau nu o pierdeți.

Introduceți parola de două ori și faceți clic pe Terminare. Yandex.Key va cripta copia de rezervă, o va trimite serverului Yandex și va notifica despre aceasta.

Restaurare dintr-o copie de rezervă

Selectați elementul A restabili din fisierul de backupîn setările aplicației.

Introduceți numărul de telefon pe care l-ați folosit la crearea copiei de rezervă (de exemplu, „380123456789”) și faceți clic pe Următorul.

Dacă se găsește o copie de rezervă a datelor cheii pentru numărul specificat, Yandex va trimite un cod de confirmare la acest număr de telefon. După ce primiți codul, introduceți-l în aplicație.

Asigurați-vă că data și ora copiei de rezervă, precum și numele dispozitivului, se potrivesc cu copia de rezervă pe care doriți să o utilizați. Apoi faceți clic pe butonul Restaurare.

Introduceți parola pe care ați setat-o la crearea copiei de rezervă. Dacă nu vă amintiți, din păcate, va fi imposibil să decriptați copia de rezervă.

Yandex.Key va decripta datele de rezervă și vă va informa că datele au fost restaurate.

Modul în care parolele unice depind de ora exactă

Atunci când generează parole unice, Yandex.Key ia în considerare ora și fusul orar actual setate pe dispozitiv. Când este disponibilă o conexiune la Internet, Cheia solicită și ora exactă de la server: dacă ora este setată incorect pe dispozitiv, aplicația o va corecta. Dar în unele situații, chiar și după modificare și cu codul PIN corect, parola unică va fi incorectă.

Dacă sunteți sigur că introduceți corect codul PIN și parola, dar nu vă puteți autentifica:

Asigurați-vă că dispozitivul este setat la ora și fusul orar corect. După aceea, încercați să vă conectați cu o nouă parolă unică.

Conectați dispozitivul la internet, astfel încât Yandex.Key să poată obține singur ora exactă. Apoi reporniți aplicația și încercați să introduceți o nouă parolă unică.

Dacă problema nu este rezolvată, vă rugăm să contactați asistența folosind formularul de mai jos.

Oferiți feedback cu privire la autentificarea cu doi factori

Autentificarea cu doi factori sau 2FA este o metodă de identificare a unui utilizator într-un serviciu care utilizează două tipuri diferite de date de autentificare. Introducerea unui nivel suplimentar de securitate oferă o protecție mai eficientă a contului dvs. împotriva accesului neautorizat.

Autentificarea cu doi factori necesită ca utilizatorul să aibă două dintre cele trei tipuri de acreditări.

Aceste tipuri sunt:

- Ceva cunoscut lui;

- Ceva el are;

- Ceva inerent în el (biometria).

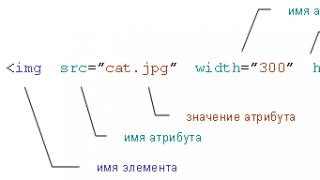

Al doilea articol este un token, adică un dispozitiv compact care este deținut de utilizator. Cele mai simple jetoane nu necesită o conexiune fizică la un computer - au un afișaj care arată numărul pe care utilizatorul îl introduce în sistem pentru a se autentifica - cele mai complexe sunt conectate la computere prin interfețe USB și Bluetooth.

Astăzi, smartphone-urile pot acționa ca simboluri, deoarece au devenit o parte integrantă a vieții noastre. În acest caz, așa-numita parolă unică este generată fie folosind o aplicație specială (de exemplu, Google Authenticator), fie trimisă prin SMS - aceasta este metoda cea mai simplă și mai ușor de utilizat, pe care unii experți o consideră mai puțin fiabilă. .

Pe parcursul studiului, la care au participat 219 persoane de diferite genuri, vârste și profesii, a devenit cunoscut faptul că mai mult de jumătate dintre respondenți folosesc autentificarea prin SMS cu doi factori în rețelele sociale (54,48%) și atunci când lucrează cu finanțe. (69,42%)...

Cu toate acestea, când vine vorba de probleme de afaceri, preferința este acordată token-urilor (45,36%). Dar ceea ce este interesant este că numărul respondenților care folosesc aceste tehnologii, atât în mod voluntar, cât și la ordinul superiorilor lor (sau din cauza altor circumstanțe imperioase), este aproximativ același.

Graficul popularității diverselor tehnologii în funcție de domeniul de activitate

Graficul interesului respondentului pentru 2FA

Printre jetoane se pot distinge parolele unice, sincronizate în timp, și parolele unice, bazate pe un algoritm matematic. Parolele unice sincronizate în timp sunt schimbate constant și periodic. Astfel de jetoane stochează în memorie numărul de secunde care au trecut de la 1 ianuarie 1970 și afișează o parte din acest număr pe afișaj.

Pentru ca utilizatorul să se poată conecta, trebuie să existe o sincronizare între jetonul client și serverul de autentificare. Principala problemă este că în timp pot deveni desincronizate, dar unele sisteme, precum SecurID de la RSA, fac posibilă resincronizarea jetonului cu serverul prin introducerea mai multor coduri de acces. Mai mult, multe dintre aceste dispozitive nu au baterii înlocuibile și, prin urmare, au o durată de viață limitată.

După cum sugerează și numele, parolele bazate pe matematică folosesc algoritmi (cum ar fi lanțurile hash) pentru a genera o serie de parole unice folosind o cheie privată. În acest caz, este imposibil să preziceți care va fi următoarea parolă, chiar dacă le cunoașteți pe toate precedentele.

Uneori, 2FA este implementat folosind dispozitive biometrice și metode de autentificare (punctul al treilea). Acestea pot fi, de exemplu, scanere faciale, scanere de amprente sau scanere de retină.

Problema aici este că aceste tehnologii sunt foarte scumpe, deși precise. O altă problemă cu utilizarea scanerelor biometrice este lipsa de claritate în determinarea gradului de acuratețe necesar.

Dacă setați rezoluția scanerului de amprentă la maxim, atunci riscați să nu obțineți acces la serviciu sau dispozitiv dacă vă arși sau mâinile sunt pur și simplu înghețate. Prin urmare, pentru confirmarea cu succes a acestui autentificator, este suficientă o potrivire incompletă a amprentei cu standardul. De asemenea, este de remarcat faptul că este imposibil din punct de vedere fizic să schimbați o astfel de „bioparolă”.

Cât de sigură este autentificarea cu doi factori

Aceasta este o întrebare bună. 2FA nu este impenetrabil pentru atacatori, dar le îngreunează serios viața. „Folosind 2FA, eliminați o categorie destul de mare de atacuri”, a spus Jim Fenton, director de securitate la OneID. Pentru a rupe autentificarea cu doi factori, cei răi vor trebui să vă fure amprentele sau să obțină acces la cookie-uri sau coduri generate de token-uri.Acesta din urmă poate fi realizat, de exemplu, prin atacuri de phishing sau malware. Există o altă modalitate neobișnuită: atacatorii au avut acces la contul jurnalistului Wired Matt Honnan folosind funcția de recuperare a contului.

Recuperarea contului acționează ca un instrument pentru a ocoli autentificarea cu doi factori. Fenton, după povestea cu Matt, și-a creat personal un cont Google, a activat 2FA și s-a prefăcut că „și-a pierdut” detaliile de conectare. „A durat ceva timp pentru a restabili contul, dar după trei zile am primit un e-mail că 2FA a fost dezactivat”, notează Fenton. Cu toate acestea, există și soluții la această problemă. Măcar lucrează la ele.

„Cred că biometria este una dintre aceste moduri”, a spus Jon Oberheide, CTO la Duo Security. - Dacă îmi pierd telefonul, nu-mi va lua o veșnicie să refac toate conturile. Dacă ar exista o metodă biometrică bună, aceasta ar deveni un mecanism de recuperare fiabil și util.” Practic, John sugerează utilizarea unei forme de 2FA pentru autentificare și alta pentru recuperare.

Unde se aplică 2FA

Câteva servicii majore și rețele sociale care oferă această caracteristică sunt Facebook, Gmail, Twitter, LinkedIn, Steam. Dezvoltatorii lor oferă o gamă de: autentificare prin SMS, listă de parole unice, Google Authenticator etc. 2FA a introdus recent Instagram pentru a vă proteja toate fotografiile.Cu toate acestea, există un punct interesant aici. Trebuie avut în vedere faptul că autentificarea cu doi factori adaugă încă un pas suplimentar procesului de autentificare și, în funcție de implementare, aceasta poate cauza atât dificultăți minore la intrare (sau deloc), cât și probleme serioase.

În cea mai mare parte, atitudinea față de acest lucru depinde de răbdarea utilizatorului și de dorința de a îmbunătăți securitatea contului. Fenton a spus astfel: „2FA este un lucru bun, dar poate face viața mai dificilă pentru utilizatori. Prin urmare, este logic să îl introduceți numai pentru acele cazuri în care intrarea este efectuată de pe un dispozitiv necunoscut. ”

Autentificarea cu doi factori nu este un panaceu, dar poate îmbunătăți serios securitatea contului cu un efort minim. Să faci viața hackerilor mai complicată este întotdeauna bine, deoarece 2FA poate și ar trebui să fie folosit.

Ce este pregătit pentru 2FA

Metodele de securitate bazate pe tehnici de autentificare multifactorială sunt acum de încredere de către un număr mare de companii, inclusiv organizații din industria de înaltă tehnologie, sectoarele pieței financiare și de asigurări, instituții bancare mari și întreprinderi din sectorul public, organizații de experți independenți și firme de cercetare.

Oberhide observă că mulți utilizatori care erau sceptici cu privire la autentificarea cu doi factori au constatat curând că lucrurile nu erau atât de complicate. Astăzi 2FA se confruntă cu un adevărat boom, iar orice tehnologie populară este mult mai ușor de îmbunătățit. În ciuda dificultăților, o așteaptă un viitor strălucit.

P.S. Apropo, recent am introdus autentificarea cu doi factori pentru a crește securitatea contului personal 1cloud. După activarea acestei metode, pentru a intra în panoul de control, utilizatorul trebuie nu doar să introducă o adresă de e-mail și o parolă, ci și un cod unic primit prin SMS.