Ciao, cari lettori del sito del blog. Probabilmente sai che qualsiasi tua azione sulla rete (pagine web visualizzate, file scaricati, video guardati) può essere tracciata e da luoghi completamente diversi (contattando un provider Internet, frugando nel tuo computer o cercando nei log di quei siti che hai visitato). Anonimato online esiste solo se non scavi in profondità.

Ci sono alcune soluzioni al "problema di traccia" che abbiamo già trattato. Ad esempio, puoi e quindi nessuna traccia delle tue visite verrà memorizzata sul tuo computer. O, ad esempio, quando si blocca l'accesso ad alcuni siti (ad esempio, per accedere a Contact o Odnoklassniki da un computer di lavoro).

Ma esiste una soluzione molto più completa: questa è la cosiddetta TOR. Si tratta infatti di un software che, con un altissimo grado di probabilità, permette di nascondere ad occhi indiscreti tutto ciò che si fa e si è fatto su Internet. È solo sulla base di questa tecnologia che funziona Tor Browser, di cui si parlerà oggi. In effetti, racchiude una tecnologia complessa nel guscio di un browser dall'aspetto ordinario accessibile a qualsiasi utente di Internet, che tutti sanno come utilizzare. Ma il ripieno è diverso...

Cos'è TOR?

Non voglio caricarti di termini e concetti tecnici, che, nel complesso, saranno superflui. Proprio letteralmente in poche parole (sulle dita) delineerò il principio di funzionamento della tecnologia Tor e del Tor Browser costruito sulla sua base. Questa conoscenza ti permetterà di capire cosa aspettarti da questo software, quali punti di forza e di debolezza ha, per poterlo utilizzare consapevolmente per le tue esigenze.

Quindi, inizialmente tutto questo è stato cucinato in uno dei dipartimenti militari statunitensi. Il motivo per cui avevano bisogno di questa storia è silenzioso, ma all'inizio degli anni 2000, gli inizi della tecnologia Thor furono resi pubblici in modo completamente inaspettato. Inoltre, i codici sorgente erano aperti e questo software è passato allo stato di distribuito gratuitamente. Cosa significa? E quanto ci si può fidare di un simile "regalo"?

La domanda è giusta, ma ci si può fidare proprio per l'apertura del codice di questa tecnologia. Il fatto è che da allora (per un decennio e mezzo) questi codici di programma sono stati studiati (e modificati) da centinaia, se non migliaia di persone che lo capiscono, e non sono stati trovati “segnalibri” e “porte segrete”. Dove si tratta di sicurezza(nel nostro caso, il trasferimento e l'archiviazione di informazioni), è meglio lavorare con software (software) open source.

A proposito, questo è il motivo per cui quando si sceglie n e per . Appartengono semplicemente alla categoria del software libero e il loro codice è stato controllato da migliaia di specialisti competenti. È in qualche modo più tranquillo, perché conservo molte password di servizi legati al denaro e perderle sarebbe molto costoso.

Quindi, la tecnologia TOR ti consente di visitare i siti e scaricare qualcosa dalla rete. senza lasciare traccia. Cioè, quando apri, ad esempio, un sito tramite Tor Browser, non sarà possibile tracciare l'indirizzo IP del tuo computer su questo sito (e quindi calcolarti). Anche il tuo ISP non capirà (se lo desideri) che hai visitato questo sito (e sarà impossibile dimostrarlo). Bene, il browser stesso non memorizzerà tutte le tracce dei tuoi vagabondaggi su Internet.

Meraviglioso, vero? Capisco che in questo modo le persone possono nascondere le loro azioni oscure. Non senza, ovviamente. Ma l'idea generale di Tor è ancora brillante: fornire all'utente di Internet una vera libertà sotto forma di completo anonimato. Ad esempio, in alcuni paesi l'accesso ad alcune risorse potrebbe essere irragionevolmente bloccato e Tor Browser ti consentirà di aggirare questi ostacoli e non essere punito per questa violazione, perché non sapranno che l'hai fatto (o non lo dimostreranno). Ma non è questo il punto...

Come funziona TOR? Questo è chiamato routing onion. Vedere. Esiste una rete di nodi di proprietà di aderenti a questa tecnologia. Per la trasmissione dei dati vengono utilizzati tre nodi arbitrari. Ma quali? E questo è esattamente ciò che nessuno sa.

Il browser Tor invia un pacchetto al primo nodo e contiene l'indirizzo crittografato del secondo nodo. Il primo nodo conosce la chiave per la cifra e, dopo aver appreso l'indirizzo del secondo, inoltra lì il pacchetto (è come se il primo strato fosse stato rimosso dalla cipolla). Il secondo nodo, dopo aver ricevuto il pacchetto, ha una chiave per decifrare l'indirizzo del terzo nodo (un altro strato è stato rimosso dall'arco). Quindi, dall'esterno non è possibile capire quale sito hai finito per aprire nella finestra del tuo Tor Browser.

Ma nota questo solo il percorso è crittografato(routing) e il contenuto dei pacchetti stessi non è crittografato. Pertanto, per trasferire dati segreti, sarebbe meglio crittografarli prima (almeno nel TruCrypt sopra menzionato), perché esiste la possibilità della loro intercettazione (ad esempio utilizzando sniffer).

Inoltre, questa tecnologia ci sono alcuni altri inconvenienti(o caratteristiche):

- L'ISP (o qualcun altro che controlla il tuo traffico) potrebbe capire che stai usando Tor. Cosa stai guardando o facendo esattamente online, non lo sa, ma a volte il solo fatto di sapere che stai nascondendo qualcosa può avere delle conseguenze. Tienilo a mente e, se possibile, studia i modi per migliorare il travestimento (e esistono), se questo è fondamentale per te.

- La rete TOR non utilizza apparecchiature speciali ad alta velocità, ma, in effetti, normali computer. Questo porta a un altro inconveniente: velocità la trasmissione di informazioni in questa rete segreta può variare in modo significativo e talvolta non è chiaramente sufficiente, ad esempio, per la visualizzazione di contenuti multimediali.

Dove posso scaricare la versione russa ufficiale di Tor Browser?

Su questo blog ho già pubblicato un articolo sull'argomento. C'era anche menzione della Torah. Naturalmente è meglio e più sicuro scaricare qualsiasi prodotto dal sito dello sviluppatore, ovvero quello ufficiale (credo lo sappiate). La pagina di download di Tor Browser si trova a questo indirizzo (ripeto ancora una volta che per motivi di sicurezza è meglio scaricare dal sito ufficiale):

Si prega di notare che prima di fare clic sul pulsante di download, è necessario selezionare una lingua. L'impostazione predefinita è l'inglese, ma puoi selezionare una dozzina di opzioni in più dall'elenco a discesa, incluso versione russa completamente localizzata. Quindi sarà più piacevole lavorare quando la lingua dell'interfaccia è nativa.

Anche se, durante l'installazione, ti verrà nuovamente chiesto la lingua dell'interfaccia preferita e lì puoi anche scegliere il russo. In caso contrario, il processo di installazione non è diverso dall'installazione di qualsiasi altro browser.

Tuttavia, la prima volta che lo avvii, ti verrà chiesto se è necessario effettuare impostazioni aggiuntive. per connettersi alla rete TOR. Nella stragrande maggioranza dei casi basterà cliccare sul pulsante "Connetti":

Ci vorrà del tempo prima che il browser si connetta correttamente alla rete Tor:

Dopodiché, si aprirà una finestra che a prima vista è ordinaria, un browser, ma che funziona con Internet creando tunnel crittografati (analoghi).

Tuttavia, gli stessi sviluppatori lo sottolineano Thor non è una panacea(almeno con le impostazioni predefinite). Pertanto, si consiglia a coloro che sono paranoici sull'anonimato assoluto di seguire il collegamento per chiarimenti in merito.

Come usare Tor Browser?

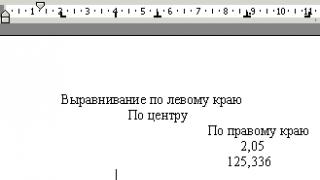

Quando si carica per la prima volta il browser, viene immediatamente richiesto utilizzare un anonimizzatore per la ricerca a disconnettimi. In realtà, è questo servizio che verrà utilizzato come "" in questo browser (puoi modificarlo nelle impostazioni), ad es. quando si inserisce una richiesta nelle schede del browser appena aperte o quando la si immette tramite la barra degli indirizzi in qualsiasi scheda, anonymizer Disconnect.me si aprirà con i risultati della ricerca.

La ricerca è effettivamente condotta da Google (puoi scegliere tra le impostazioni nel pannello superiore del servizio - vedi screenshot qui sotto), ma non ci sono tracce di chi ha condotto esattamente la ricerca (ricorda, ho scritto del fatto che, ma infatti, nulla può essere cancellato in modo permanente, quindi coloro che sono preoccupati per l'anonimato devono tenerlo a mente).

Non dimenticare anche seleziona e cerca la lingua(nel pannello in alto della finestra di Disconnect.me a destra), perché grazie all'anonimizzatore, Google non sarà in grado di riconoscere automaticamente la tua lingua preferita. Anche se, scegliendo, ad esempio, il russo, in una certa misura apri il velo del segreto del tuo incognito per questo motore di ricerca. Ma qui devi scendere a compromessi: o convenienza o paranoia.

Sì, anche il browser di Tor, quando clicchi per la prima volta sul link, ti avviserà che è meglio caricare pagine in inglese, per evitare, per così dire.

Personalmente, ho scelto l'opzione "No", perché la comodità è più importante per me e, oltre al russo, non parlo altre lingue. Ahimè e ah.

A proposito, puoi controllare te stesso che hai davvero "crittografato". Per fare ciò basterà andare al sito da qualsiasi altro browser, e poi fare lo stesso da Tor. Come puoi vedere, TOR sostituisce (sono diventato un sensuale norvegese) e questa è solo una piccola parte della protezione del tuo anonimato.

A proposito, se fai clic sulla cipolla a sinistra della barra degli indirizzi, vedrai la stessa catena di tre nodi (proxy) che separa il tuo computer dal sito che stai visitando (ho scritto di onion routing un po' più in alto) :

Se lo si desidera, questa catena di nodi può essere modificata. Puoi anche cambiare la tua "personalità inventata dal browser" se non ti piace quella attuale. È vero, questo chiuderà tutte le schede aperte in Tor e verrà ricaricato automaticamente.

Qui potrai accedere impostazioni di sicurezza:

Di default tutte le impostazioni sulla privacy (anonimato sono abilitate), ma il livello di sicurezza è al livello più basso perché solo in questo caso si tutte le funzioni di questo browser saranno disponibili. Quando imposti le impostazioni di sicurezza del browser Tor sulla posizione "alta", un sacco di funzioni del browser saranno disponibili solo dopo che saranno forzate ad essere attivate (ovvero, tutto è disabilitato per impostazione predefinita). Questo è eccessivo per me, quindi ho lasciato tutto com'era, ma puoi scegliere qualcosa nel mezzo (compromesso).

Per quanto riguarda il resto Tor Browser è simile a Mozilla Firefox, perché è essenzialmente assemblato sulla sua base. Questo sarà chiaramente visibile quando andrai alle impostazioni (facendo clic sul pulsante con tre linee orizzontali nell'angolo in alto a destra):

Buona fortuna a te! A presto sul sito delle pagine del blog

Puoi guardare altri video andando su");">

Potresti essere interessato

Ricerca e cronologia di navigazione in Yandex: come aprirlo e visualizzarlo e, se necessario, cancellarlo o eliminarlo

Ricerca e cronologia di navigazione in Yandex: come aprirlo e visualizzarlo e, se necessario, cancellarlo o eliminarlo  Incognito: cos'è e come abilitare la modalità di navigazione in incognito nel browser Yandex e Google Chrome Come avviare la pagina principale di Yandex o Google e impostare qualsiasi pagina (ad esempio questa) come home

Incognito: cos'è e come abilitare la modalità di navigazione in incognito nel browser Yandex e Google Chrome Come avviare la pagina principale di Yandex o Google e impostare qualsiasi pagina (ad esempio questa) come home

Devi cambiare alcune delle tue abitudini, poiché alcune cose non funzioneranno esattamente come sei abituato. Per favore leggi i dettagli.

Microsoft Windows

Pacchetto esperto

Windows 10, 8, 7, Vista, XP, 2000, 2003 Server, ME e Windows 98SEContiene solo Tor e nient'altro. Dovrai configurare Tor e tutte le tue applicazioni manualmente. Questo programma di installazione deve essere eseguito come amministratore.

Apple OS X

linux

Androide

L'attuale versione unstable/alpha di Tor è 0.4.0.2-alpha. È disponibile.

Tor Browser ti avviserà prima di aprire automaticamente i documenti gestiti da applicazioni esterne. NON IGNORARE QUESTO AVVISO. Dovresti fare molta attenzione quando scarichi documenti tramite Tor (in particolare file DOC e PDF, a meno che non usi il visualizzatore PDF integrato in Tor Browser) poiché questi documenti possono contenere risorse Internet che verranno scaricate al di fuori di Tor dall'applicazione che si apre Se devi lavorare con file DOC e/o PDF, ti consigliamo vivamente di utilizzare un computer disconnesso, di scaricare VirtualBox gratuito e di utilizzarlo con un'immagine di macchina virtuale con rete disabilitata, o di utilizzare Tails In nessun caso è sicuro da usare insieme, Tuttavia.

Tor cerca di impedire agli aggressori di apprendere a quali siti Web di destinazione ti colleghi. Tuttavia, per impostazione predefinita, non impedisce a qualcuno che osserva il tuo traffico Internet di apprendere che stai utilizzando Tor. Se questo è importante per te, puoi ridurre questo rischio configurando Tor in modo che utilizzi un bridge relay Tor anziché connetterti direttamente al pubblico Rete Tor In definitiva la migliore protezione è un approccio sociale: più utenti Tor ci sono vicino a te e più diversi sono i loro interessi, meno pericoloso sarà che tu sia uno di loro.

Sii intelligente e scopri di più. Comprendi cosa fa e cosa non offre Tor. Questo elenco di insidie non è completo e abbiamo bisogno del tuo aiuto

Per la navigazione anonima. È un browser web Firefox con un'estensione Torbutton integrata, un blocco degli script e un componente aggiuntivo per l'accesso ai siti tramite HTTPS.

Il programma ti consente di visitare siti vietati dall'amministratore o dallo stato, nonché di corrispondere in chat web, effettuare ordini e caricare file, nascondendo il tuo indirizzo IP e altri elementi di identificazione.

Il sistema di server proxy chiamato "Tor" è stato creato dai dipendenti del laboratorio di ricerca della US Navy. Dopo che il Dipartimento della Difesa statunitense ha deciso di declassificare il progetto, trasferendolo allo stato di Open Source (codice open source), un gruppo di sviluppatori indipendenti ne ha ripreso lo sviluppo. Di conseguenza, più di 6.000 nodi di comunicazione sono apparsi in vari continenti, fornendo la trasmissione di dati in una forma altamente crittografata attraverso server proxy Tor anonimi.

L'applicazione funziona senza installazione. Cioè, puoi scaricarlo sul tuo computer, quindi copiarlo su un dispositivo USB ed eseguirlo su un altro PC.

All'avvio, si apre un browser Firefox leggermente ridisegnato. È quasi lo stesso di un browser standard, tranne per il fatto che ti consente di navigare sul Web in modo anonimo, utilizzando tunnel virtuali crittografati tra i nodi di comunicazione Tor. Pertanto, l'utente ottiene l'opportunità tanto attesa di accedere a siti che erano stati precedentemente bloccati a livello dell'azienda-datore di lavoro, del provider Internet o dello stato in generale. Allo stesso tempo, né altri utenti, né bot, né utilità speciali saranno in grado di tracciare la sua posizione o "leggere" alcun dato sul suo laptop o PC desktop.

Opportunità:

- protezione dalla sorveglianza sul Web;

- bloccare il contenuto flash, che è spesso una minaccia per la sicurezza;

- eliminare automaticamente i cookie, la cronologia e la cache nel browser;

- nascondere la configurazione hardware agli host visitati;

- uso forzato del protocollo HTTPS.

vantaggi:

- è possibile scaricare Tor Browser in russo;

- non richiede impostazioni speciali: pronto per l'uso dopo il lancio;

- fornisce l'accesso a siti vietati;

- garantisce la privacy sul Web;

- Tor Browser si avvia senza installazione (incluso da un'unità flash o da una scheda di memoria).

Cose su cui lavorare:

Secondo gli sviluppatori, la Russia è al terzo posto per numero di utenti che hanno installato Tor. La versione russa di Tor Browser risulterà comprensibile anche agli utenti poco esperti. Puoi lavorare con il browser subito dopo l'avvio: tutto è già previsto per la navigazione anonima.

Il programma è destinato agli utenti che desiderano proteggere la privacy, garantire la riservatezza della navigazione in Internet e anche accedere a pagine Web vietate dalla censura di Internet. Consente di creare siti Web o blog e di non divulgare informazioni sulla posizione degli autori.

Impostazioni della privacy

Tor Browser 7.0.6 in russo per Windows

Per mantenere l'anonimato completo sulla rete, ci sono diversi modi, ma, di regola, per questo è necessario installare 1-2 o anche più programmi, componenti aggiuntivi, ecc. Tor Browser, scaricabile gratuitamente, include già tutto il necessario. Il browser è basato su un altro popolare browser Internet, Mozilla Firefox.

Tor fornisce ai suoi utenti il completo anonimato, il che significa che è impossibile determinare la posizione, l'IP reale o quali siti vengono visualizzati al momento. Inoltre, al termine della sessione, il browser cancella tutta la cronologia, i cookie e altri file, in modo che non ne rimangano tracce. Il programma offre tutto questo gratuitamente, devi solo scaricare Tor Browser e installarlo sul tuo computer.

Grazie al browser Tor, puoi accedere a qualsiasi sito e risorsa, ad esempio quelli bloccati nel tuo paese. L'utilità Vidalia integrata ti aiuterà a farlo, in cui puoi cambiare l'IP, gestire la sessione corrente e anche abilitare l'inoltro del traffico in modo che nessuno possa rintracciarti.

Vale la pena elencare i principali vantaggi del programma:

- Totale anonimato durante la navigazione

- Russificazione completa del browser

- Portabilità, ovvero non è necessario installarlo

- Disponibilità. Tor Browser è assolutamente gratuito da scaricare.

- Bella interfaccia

Ma ci sono anche diversi inconvenienti significativi:

- Velocità di connessione lenta

- Mancanza di protezione. Poiché Tor è utilizzato non solo dalla gente comune, ma anche, ad esempio, dagli hacker, possiamo dire che per loro tutte le “porte” sono aperte.

Il browser più famoso tra gli utenti Internet preoccupati per la propria privacy è Tor. Il software multipiattaforma è stato sviluppato nel 2002 e implementato utilizzando linguaggi di programmazione: C, C++, Python. Distribuito gratuitamente, opera utilizzando una rete anonima ibrida - onion routing. Il progetto si sta sviluppando attivamente. Il prossimo aggiornamento è stato rilasciato il 26/07/2018.

Vantaggi prioritari

Lo scopo principale del noto browser web è garantire agli utenti del cyberspazio un elevato anonimato sulla rete durante la visita di siti, l'invio di messaggi vari, il blogging e altre azioni previste dal protocollo TCP. Un altro fattore importante per la popolarità della "cipolla" è la possibilità di viaggiare attraverso le distese del profondo Internet. Solo con l'aiuto del browser di cui sopra puoi accedere facilmente al dark web e mantenere la privacy.

Le capacità tecnologiche del navigatore web consentono:

- trasmettere informazioni in forma crittografata;

- mantenere la privacy sulla rete;

- modificare l'indirizzo IP;

- fornire protezione per l'analisi del traffico;

- ottenere la riservatezza dei contatti personali, dei messaggi;

- contattare indirizzi anonimi e pseudo-anonimi tramite il dominio ionion.

Il browser ha ricevuto l'EFF Award dalla Electronic Frontier Foundation e il FSF Award - Free Software Foundation.

Finalità d'uso

Il browser è stato creato con il patrocinio dei militari della Marina degli Stati Uniti con la partecipazione attiva del Center for Computing Systems and Advanced Research Projects degli Stati Uniti. Il progetto si chiamava FreeNaven ed è stato pubblicato di pubblico dominio. Qualsiasi utente del cyberspazio potrebbe testare il nuovo browser web per errori e vulnerabilità.

Il browser non è posizionato per l'alta velocità. A causa del complesso sistema di connessione che garantisce l'anonimato sul Web, le pagine su Internet si aprono più lentamente rispetto ai browser Web convenzionali. Nel frattempo, gli utenti usano efficacemente la "cipolla" per una varietà di azioni:

- ottenere l'accesso a risorse Web chiuse;

- progettare siti popolari;

- creare media elettronici con una posizione reale nascosta;

- scambio di informazioni segrete, compromissione di prove.

Le agenzie di intelligence utilizzano il navigatore per i propri scopi e le società internazionali lo utilizzano per analizzare i mercati competitivi. Il progetto è attivamente sostenuto da varie organizzazioni che sostengono il cyberspazio libero e il rispetto dei diritti civili.

Funzionalità integrate

Il browser web è basato su una versione di Mozilla Firefox. Per molti utenti che non hanno familiarità con la cipolla, ma hanno acquisito sufficiente esperienza nell'uso della volpe, l'imminente introduzione a Tor sarà molto piacevole. Caratteristiche principali.

- Interfaccia amichevole.

- Impostazioni intuitive;

- Funzione di suggerimenti tempestivi;

- Comoda omnibox;

- Vari motori di ricerca (l'impostazione predefinita è -DuckDuckGo).

- Accesso ai siti visitati di frequente;

- Cambio rapido di identità (indirizzo IP);

- Applicazione dei segnalibri.

Il navigatore web è compatibile con i comuni sistemi operativi, ha ottime funzionalità e ogni utente può personalizzare il browser in base alle proprie preferenze.

Uno dei principali vantaggi della "cipolla" - suggerimenti. Sono molto utili per i principianti che non hanno familiarità con i principi di base del browser.