Il registro di Windows (inglese Windows Registry), o registro di sistema, è un database di parametri e impostazioni costruito in modo gerarchico nella maggior parte dei sistemi operativi Microsoft Windows.

Il registro contiene informazioni e impostazioni per hardware, software, profili utente, preimpostazioni. La maggior parte delle modifiche nel Pannello di controllo, le associazioni di file, i criteri di sistema, l'elenco del software installato vengono corretti nel registro.

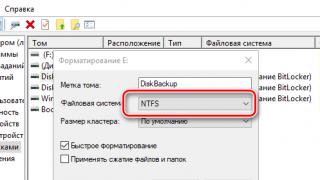

Il registro di Windows è stato introdotto per organizzare le informazioni precedentemente archiviate in molti file INI, fornire un unico meccanismo (API) per scrivere e leggere le impostazioni ed eliminare i problemi di nomi brevi, mancanza di diritti di accesso e accesso lento ai file ini archiviati sul file system FAT16, che presentava seri problemi di prestazioni durante la ricerca di file in directory con un numero elevato di essi. Nel tempo (finalmente - con l'avvento del file system NTFS) i problemi risolti dal registro sono scomparsi, ma il registro è rimasto per compatibilità con le versioni precedenti ed è presente in tutte le versioni di Windows, compresa l'ultima. Poiché attualmente non esiste un reale prerequisito per l'utilizzo di tale meccanismo, Microsoft Windows è l'unico sistema operativo in uso oggi che utilizza il meccanismo del registro del sistema operativo. In generale, il Registro è un rudimento.

Il registro di Windows così com'è.

Il registro, come viene utilizzato da Windows e come viene visualizzato dall'utente durante l'utilizzo dei programmi di registro, è formato da vari dati. Per ottenere ciò che l'utente vede durante la modifica del registro, accade quanto segue.

Inizialmente, durante l'installazione (installazione) e la configurazione di Windows, sul disco vengono formati dei file che memorizzano parte dei dati relativi alla configurazione del sistema.

Quindi, durante ogni avvio del sistema, così come durante ogni login e logout di ciascuno degli utenti, viene formata una determinata entità virtuale, chiamata "registro" - l'oggetto REGISTRY\. I dati per la formazione del "registro" sono in parte prelevati dagli stessi file (Software, System...), in parte dalle informazioni raccolte da ntdetect durante il boot (HKLM\Hardware\Description).

Cioè, parte dei dati del registro viene archiviata in file e parte dei dati viene formata durante il processo di avvio di Windows.

I rami del registro sono disponibili per la modifica, la visualizzazione e lo studio del registro utilizzando gli strumenti standard di Windows (programmi regedit.exe e regedt32.exe). Dopo aver modificato il registro e/o apportato modifiche allo stesso, queste modifiche vengono immediatamente scritte nei file.

Tuttavia, esistono programmi di terze parti che consentono di lavorare direttamente con i file.

I programmi di ottimizzazione del registro, i tweaker, nonché i programmi di installazione e disinstallazione funzionano tramite funzioni di registro speciali.

Dove si trovano i file di registro di Windows?

I file di registro si trovano nella cartella windows\System32\config\, c'è anche una chiave di registro utente - nel file %userprofile%\ntuser.dat.Le copie di backup dei file di registro si trovano nella cartella windows\System32\config\RegBack.

Quali sono le sezioni principali (cespugli) del registro?

Chiave HKEY_CLASSES_ROOT

Questa è la chiave del registro di sistema principale di Windows, contiene associazioni di file che associano tipi di file a programmi in grado di aprirli e modificarli e registrazioni di classi per oggetti COM (Component Object Model). Quest'ultimo offre l'opportunità di modificare un numero incredibile di regole per il comportamento del sistema: non dovresti farlo senza una buona ragione.

Chiave HKEY_CURRENT_USER

Memorizza le impostazioni dell'utente attivo corrente. La filiale memorizza le cartelle utente, varie impostazioni personali e le impostazioni del pannello di controllo. Queste informazioni interagiscono direttamente con il profilo dell'utente. Questo ramo è costituito da diverse sottosezioni che contengono i percorsi dei file audio utilizzati per gli eventi del sistema sonoro; vari dati che possono essere modificati nel pannello di controllo, come l'ordinamento delle icone; informazioni sul layout corrente della tastiera, sulle impostazioni dell'applicazione utente, ecc.

Sezione HKEY_LOCAL_MACHINE

Le impostazioni di configurazione che si applicano a questo computer vengono memorizzate qui (le impostazioni vengono impostate contemporaneamente per tutti gli utenti). Ad esempio, contiene informazioni sulla configurazione del computer, i driver ei programmi installati, i nomi delle porte, le impostazioni del file system e così via.

Sezione HKEY_USERS

Questo ramo contiene informazioni sui profili di tutti gli utenti di questo computer (nome utente, impostazioni desktop, ecc.). Inoltre, questa sezione memorizza le impostazioni predefinite per il desktop, il menu Start, ecc. Sono necessari quando un nuovo utente effettua il login per la prima volta. A questo punto le impostazioni di default vengono copiate nel suo profilo e tutte le ulteriori modifiche apportate dall'utente verranno salvate in questo ramo.

Sezione HKEY_CURRENT_CONFIG

La chiave è responsabile dei dispositivi Plug & Play e contiene informazioni sulla configurazione corrente di un computer con una composizione variabile di dispositivi, come schede flash, stampanti, fax, unità esterne, ecc. Questa sezione contiene anche informazioni sul profilo hardware corrente utilizzato dal computer all'avvio del sistema.

HKEY_DYN_DATA

Questa chiave esiste solo nel registro del sistema operativo Windows 9x/ME. Contiene dati che cambiano dinamicamente sul computer (carico del processore, dimensione del file di paging, ecc.)

Come modificare il registro?

Tutto è semplice nella ricerca di Windows, digitiamo regedit ed eseguire l'editor del registro come amministratore. Prima di eseguire qualsiasi operazione nel registro, è necessario eseguire una copia di backup! Se qualcosa va storto, sarà possibile tornare alla versione funzionante del registro.

Ottimizzazione del registro.

C'è un dibattito sull'opportunità di ottimizzare il registro di Windows. Direi che l'ottimizzazione è più utile per i computer più deboli che per quelli potenti. Ma c'è un'altra sfumatura, a volte le impostazioni del registro non cancellate possono causare arresti anomali e conflitti di software e hardware, quindi consiglio di pulire il registro da dati non necessari.

Inoltre, il registro si frammenta nel tempo, anche a causa delle epurazioni. Pertanto, per coloro che eseguono continuamente la pulizia del registro, a volte consiglio anche di eseguire la deframmentazione del registro.

Per ottimizzare il registro di Windows, puoi utilizzare i programmi WinOptimizer, Reg Organizer, Auslogics Boostspeed.

Se hai domande, guarda il video qui sopra.

Il registro è un componente essenziale della famiglia di sistemi operativi Windows. È abbastanza difficile da capire per l'utente medio. Qual è il registro di Windows? Il registro è un database centralizzato che memorizza tutte le impostazioni per il sistema operativo e le applicazioni in esecuzione su di esso. Il registro contiene informazioni su tutti i dispositivi hardware, le estensioni dei nomi di file, tutti i componenti di sistema e le applicazioni in esecuzione sul sistema, le impostazioni di rete, le informazioni sulla sicurezza e così via.

Pertanto, se un computer che esegue Windows ha un componente software o hardware che influisce sul suo funzionamento, tutte le informazioni su questo componente vengono archiviate nel registro di Windows. Il diagramma seguente mostra un modello semplificato che mostra i componenti del sistema e il modo in cui interagiscono con il registro.

Diamo un'occhiata più da vicino a come i componenti di Windows 7 interagiscono con il registro di sistema:

- Il programma di installazione di Windows (programma di installazione): al primo avvio, raccoglie informazioni sul sistema e crea un registro in base ai dati ricevuti. Durante l'installazione di driver o applicazioni, il programma di installazione legge le informazioni dal registro e vi aggiunge i dati di configurazione. Avere un registro consente a tutti i programmi di accedere a un database centralizzato e interagire tra loro. Inoltre, le informazioni archiviate nel registro consentono di rimuovere correttamente l'applicazione, senza influire su componenti così importanti come, ad esempio, le DLL.

- Windows Recovery Environment (WinRE) è un insieme di strumenti progettati per diagnosticare un sistema danneggiato e recuperare da errori gravi. WinRE lavora attivamente con il registro e una delle attività eseguite è la riparazione di un registro danneggiato.

- Boot Manager di Windows - Boot Manager accede al database BCD (Boot Configuration Data) archiviato nel registro. Dopo aver letto i dati di configurazione, il boot manager trasferisce il controllo al caricatore di Windows: il file winload.exe, che, prima di tutto, legge i dati necessari dal registro, quindi carica il kernel del sistema operativo (%system32%\ntoskrnl. exe) e il livello di astrazione hardware in memoria ( %system%\hall.dll), nonché tutti i driver bootstrap e le DLL in modalità kernel. Ecco perché, se i file di registro sono mancanti o danneggiati, il sistema operativo semplicemente non si avvia.

- PnP Manager - è responsabile del rilevamento dei dispositivi in base a due parametri: ID fornitore (ID fornitore, VID) e ID dispositivo (ID dispositivo, DID). Quando il gestore PnP determina la combinazione univoca di VID e DID, interroga le informazioni sul bus su cui si trova il dispositivo e controlla se il driver per quel dispositivo è installato. Se il driver non è installato, il sottosistema PnP deve trovare un file INF adatto per installare il driver e iniziare a installarlo.

- Power Manager (Power Manager): interagisce strettamente con il gestore PnP, le applicazioni, supporta una varietà di schemi di gestione dell'alimentazione ed è gestito da criteri di gruppo e tutte queste informazioni sono archiviate nel registro.

- Driver di dispositivo: scambiano i parametri di avvio e i dati di configurazione con il registro. Il driver deve segnalare le risorse di sistema che sta utilizzando. Le applicazioni e gli stessi driver di dispositivo possono leggere queste informazioni dal registro, fornendo agli utenti comodi strumenti di installazione e configurazione.

- Strumenti di amministrazione - Gli strumenti di amministrazione di Windows, comprese le utilità del Pannello di controllo e i programmi del gruppo Strumenti di amministrazione, sono gli strumenti più convenienti e sicuri per modificare il registro.

- Profili utente: tutte le informazioni relative a un determinato account utente e ai relativi diritti associati vengono archiviate nel registro. Anche i criteri di gruppo vengono archiviati nel registro.

- I profili hardware sono un insieme di istruzioni che possono essere utilizzate per indicare al sistema operativo quali driver di dispositivo devono essere caricati all'avvio del computer.

- File system: a partire da Windows Vista, sia i file system che il registro sono basati sulle transazioni. In pratica, ciò significa che se un insieme di operazioni sui file e sul registro è contrassegnato come transazione, se almeno una di queste operazioni fallisce, l'intera transazione può essere "riportata" nella sua posizione originale.

- Anche il sottosistema di sicurezza di Windows 7, il sottosistema di sicurezza con tutte le sue funzionalità, incluso il controllo dell'account utente (UAC), viene implementato sulla base del registro e viene utilizzato per proteggerlo. Il principio dell'UAC consiste nel limitare i privilegi concessi alle applicazioni in esecuzione al livello di privilegio di un utente normale. In altre parole, anche se l'utente che esegue l'applicazione dispone dei diritti di amministratore, le applicazioni che esegue non dispongono di tali privilegi a meno che l'utente non le esegua esplicitamente come amministratore. Pertanto, solo le applicazioni ritenute attendibili dall'utente vengono eseguite con privilegi elevati.

- Componenti di rete di Windows: include i driver della scheda di rete, il protocollo di rete e le impostazioni del servizio, le impostazioni di sicurezza della rete e la protezione dagli attacchi di rete. Tutto questo è anche memorizzato nel registro. Ad esempio, il database di Windows Firewall si trova nel registro. Molti firewall di terze parti creano anche le proprie chiavi nel registro e quindi un attacco riuscito al registro apre la strada a intrusioni esterne.

Il file system su un disco rigido ha molto a che fare con la struttura logica del registro. Il registro contiene chiavi (chiavi) e parametri (valori) che corrispondono a directory e file sul disco rigido. Le chiavi di registro possono contenere chiavi nidificate (sottodirectory). Le impostazioni del registro (così come i file) memorizzano i dati. Le chiavi al livello più alto della gerarchia sono chiamate chiavi radice. Lo schema di denominazione per le chiavi e le impostazioni del Registro di sistema è simile ai percorsi del file system. Percorso tipico di una chiave di registro nidificata HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet. Il registro di Windows 7 contiene cinque chiavi radice: HKEY_CLASSES_ROOT, HKEY_CURRENT_USER, HKEY_LOCAL_MACHINE, HKEY_USERS, HKEY_CURRENT_CONFIG.

a vai al registro di windows 7, premi la scorciatoia da tastiera vinci+R(apparirà la finestra "Esegui"), quindi accedi e premere accedere.

Verrà visualizzata la finestra dell'Editor del Registro di sistema.

Tutti i nomi delle chiavi radice iniziano con la stringa HKEY_, che indica agli sviluppatori di software che questo è un handle che può essere utilizzato dal programma.

Un handle è un valore utilizzato per descrivere in modo univoco una risorsa a cui un programma può accedere.

La descrizione delle chiavi radice è mostrata nella tabella seguente.

| Nome chiave radice | Descrizione |

| HKEY_LOCAL_MACHINE | Contiene informazioni globali sull'hardware e sul sistema operativo, inclusi: tipo di bus, memoria di sistema, driver di dispositivo e dati di controllo utilizzati per avviare il sistema. Le informazioni contenute in questa chiave sono valide per tutti gli utenti che si registrano nel sistema. Al livello più alto della gerarchia del registro, ci sono tre alias per questa chiave: HKEY_CLASSES_ROOT, HKEY_CURRENT_CONFIG e HKEY_DYN_DATA. |

| HKEY_CLASSES_ROOT | Contiene associazioni tra applicazioni e tipi di file (per estensione del nome file). Inoltre, questa chiave memorizza le informazioni OLE associate agli oggetti COM, nonché i dati sulle associazioni di file e classi. |

| HKEY_CURRENT_CONFIG | Contiene i dati di configurazione per il profilo hardware corrente. I profili hardware sono insiemi di modifiche apportate alla configurazione standard di servizi e dispositivi impostati dai dati del dongle Software e Sistema chiave di radice HKEY_LOCAL_MACHINE. in chiave HKEY_CURRENT_CONFIG vengono visualizzate solo le modifiche. |

| HKEY_CURRENT_USER | Contiene il profilo dell'utente attualmente connesso al sistema, comprese le variabili di ambiente, le impostazioni del desktop, le impostazioni di rete, le stampanti e le applicazioni. Questa chiave è un collegamento alla chiave HKEY_USERS\user_SID, dove user_SID è l'ID di sicurezza dell'utente attualmente connesso al sistema. |

| HKEY_USERS | Contiene tutti i profili utente attualmente caricati, incluso HKEY_CURRENT_USER e il profilo utente predefinito (.DEFAULT). Gli utenti che accedono al server in remoto non hanno profili contenuti in questa chiave: i loro profili vengono caricati nei registri sui propri computer. |

I dati del registro vengono mantenuti come parametri che si trovano nelle chiavi del registro. Ogni parametro è caratterizzato da un nome, un tipo di dati e un valore effettivo. Le tre parti di un'impostazione del registro sono sempre disposte nell'ordine mostrato nella figura seguente:

La tabella seguente elenca i principali tipi di dati definiti e utilizzati in Windows 7.

| Nome chiave radice | Descrizione |

| REG_BINARY | dati binari. La maggior parte dei componenti hardware utilizza informazioni archiviate come dati binari. Gli editor del registro visualizzano queste informazioni in forma esadecimale. |

| REG_DWORD | I dati sono rappresentati come un valore, che è lungo 4 byte. Questo tipo di dati viene utilizzato da molti driver di dispositivo e impostazioni di servizio. Gli editor del registro possono visualizzare tali dati in formato binario, esadecimale e decimale. |

| REG_EXPAND_SZ | Una stringa di dati espandibile è un testo contenente una variabile che può essere sostituita quando viene chiamata dall'applicazione. |

| REG_MULTI_SZ | Campo multilinea. I valori che sono in realtà elenchi di stringhe di testo di solito hanno questo tipo di dati. |

| REG_SZ | Una stringa di testo in un formato leggibile. Questo tipo è assegnato ai valori che rappresentano le descrizioni dei componenti. |

| REG_DWORD_ | Il numero a 32 bit è l'equivalente di REG_DWORD. Il byte meno significativo viene archiviato per primo in memoria. |

| REG_DWORD_ | Il numero a 32 bit è l'equivalente di REG_DWORD. Il byte più significativo viene archiviato per primo in memoria. |

| REG_LINK | Collegamento simbolico UNICODE. Questo tipo di dati è destinato all'uso interno. Il tipo di dati REG_LINK consente a una voce del Registro di sistema di collegarsi a un'altra chiave o impostazione. |

| REG_NESSUNO | Non ha un tipo di dati specifico. |

| REG_QWORD | Valore a 64 bit |

| REG_QWORD_ LITTLE_ENDIAN |

Il numero a 64 bit è l'equivalente di REG_QWORD. Il byte meno significativo viene archiviato per primo in memoria. |

| REG_QWORD_ BIG_ENDIAN |

Il numero a 64 bit è l'equivalente di REG_QWORD. Il byte più significativo viene archiviato per primo in memoria. |

| REG_RESOURCE_LIST | Elenco delle risorse hardware, applicate per filiale HKEY_LOCAL_MACHINE\HARDWARE |

| REG_FULL_RESOURCE_ | Descrittore (descrittore) della risorsa hardware, utilizzata nel ramo HKEY_LOCAL_MACHINE\HARDWARE |

| REG__RESOURCE_ | Elenco delle risorse hardware richieste, applicate per filiale HKEY_LOCAL_MACHINE\HARDWARE |

Il registro è diviso in componenti, che gli sviluppatori hanno chiamato alveari (alveari), per analogia con la struttura cellulare di un alveare. Un hive è una struttura discreta di chiavi, sottochiavi e parametri, a partire dalla parte superiore della gerarchia del registro. La differenza tra hive e altri gruppi di chiavi è che sono componenti permanenti del registro. Gli hive non vengono creati dinamicamente all'avvio del sistema e non vengono eliminati quando il sistema viene arrestato.

I dati dell'hive del registro che definiscono le impostazioni di configurazione a livello di sistema sono archiviati in file che si trovano nelle directory %SystemDrive%\Boot\BCD e %SystemRoot%\System32\Config. Gli hive del registro che definiscono le informazioni sulla configurazione dell'utente sono archiviati in %SystemRoot%\Users\Username.

___________________________

E 'noto registro di sistema finestre chiamato un enorme database di informazioni che contiene dati sulla configurazione e le opzioni del sistema operativo. Riguarda l'ingrediente principale.

In parole semplici, da qui Windows trae informazioni su quale utility eseguire quando si fa clic su un file con il mouse o quali azioni eseguire quando l'utente avvia varie applicazioni.

Chiavi di registro

La base del registro di sistema è un elenco ad albero (quasi lo stesso in tutte le versioni di Windows).

Il ramo principale (categoria) del registro è HKEY_CLASSES_ROOT (HKCR). Contiene informazioni sul tipo di file registrati con Windows. Il contenuto di questo ramo viene utilizzato quando i file vengono aperti facendo doppio clic o trascinando e rilasciando.

IN HKKEY_CURRENT_USER (HKCU) ci sono opzioni per la shell dell'utente: "Start", "Desktop" e altro (relative al sistema operativo).

Ramo HKEY_LOCAL_MACHINE (HKLM) utilizzato per memorizzare i dati sui prodotti software installati sul computer. Possono anche essere driver e impostazioni. Utilizza anche informazioni come bus del computer, memoria totale, un elenco di driver attualmente caricati, informazioni sul caricamento di Windows.

Capitolo HKEY_USER(HKU), rispetto a (HKCU), memorizza le opzioni di Windows che sono le stesse per qualsiasi utente.

IN HKEY_CURRENT_CONFIG (HKCC)è possibile visualizzare le informazioni sull'hardware utilizzato sul computer locale all'avvio del sistema operativo. I profili consentono di trovare i driver di dispositivo per sessioni di lavoro specifiche.

Quando vengono installate varie utilità, vengono create nuove voci nel registro. In alcuni casi, quando si rimuovono le applicazioni dal disco rigido del computer, le chiavi rimangono nel registro. A volte questo è fatto apposta. Se si desidera ripetere l'installazione del programma, non è necessario configurarlo nuovamente, poiché le opzioni saranno già salvate nel registro. Succede che le chiavi dell'applicazione remota siano nel registro a causa del funzionamento errato dell'utilità di pulizia.

Con un gran numero di tali voci (sulle applicazioni remote), verrà dedicato molto tempo alla navigazione dei contenuti del registro di sistema.

Come gestire il registro?

Per gestione del registro e apportando modifiche, viene fornito uno strumento appositamente progettato, che può essere trovato in Windows\System32. Il file si chiama regedt32 o regedit.exe. Anche un gran numero di altri editor di registro di terze parti fa il lavoro. Puoi considerarli per molto tempo, quindi non lo faremo.

Per avviare l'editor di registro integrato in Windows, nel menu Esegui, devi specificare regedit e utilizzare Invio. Pertanto, verrà visualizzata la finestra dell'editor del registro. Quando si lavora con il registro, è necessario prestare la massima attenzione. Se elimini o danneggi file di sistema, l'avvio di Windows potrebbe interrompersi. Tuttavia, avere paura di tutto non è un'opzione! Non dovresti modificare le informazioni del registro a meno che tu non sappia cosa significano e quali potrebbero essere le conseguenze. Prima di iniziare, crea un punto di ripristino di Windows. Pertanto, ti proteggerai da possibili problemi con il registro.

predefinito

Sam

sicurezza

Software

sistema

.Durante il processo di avvio, il sistema ottiene l'accesso esclusivo a questi file e, pertanto, non è possibile utilizzarli utilizzando i metodi standard per lavorare con i file (apri per la visualizzazione, copia, elimina, rinomina). Per lavorare con i contenuti del registro di sistema, viene utilizzato un software speciale: editor di registro (REGEDIT.EXE, REGEDT32.EXE), che sono componenti standard del sistema operativo. Per aprire il registro, utilizzare "Start" "Esegui" - regedit.exe

Nella metà sinistra della finestra viene visualizzato un elenco partizioni di root (chiavi di root)

Registrati. Ogni partizione di root può includere sezioni nidificate (sottochiavi)

e parametri (voci di valore).

Brevemente sullo scopo delle partizioni di root:

HKEY_CLASSES_ROOT( abbreviazione HKCR) - Associazioni tra applicazioni ed estensioni di file e informazioni sugli oggetti COM e ActiveX registrati.

HKEY_CURRENT_USER (HKCU)- Impostazioni per l'utente corrente (desktop, impostazioni di rete, applicazioni). Questa chiave è un collegamento alla chiave HKEY_USERS\User ID (SID) nel formato S-1-5-21-854245398-1035525444-...

SID è un numero univoco che identifica un account utente, gruppo o computer. Viene assegnato a un account quando viene creato. I processi interni di Windows accedono agli account in base ai codici di sicurezza, non in base ai nomi di utenti o gruppi. Se elimini e quindi crei nuovamente un account con lo stesso nome utente, i diritti e le autorizzazioni concessi al vecchio account non verranno mantenuti per il nuovo account perché i loro codici di sicurezza saranno diversi. L'abbreviazione SID deriva da Security ID. Per visualizzare la corrispondenza tra il SID e il nome utente, è possibile utilizzare l'utilità PsGetSID.exe dal pacchetto

HKEY_LOCAL_MACHINE (HKLM)- Impostazioni globali del sistema hardware e software. Applicabile a tutti gli utenti. Questa è la parte più grande e importante del registro. Qui sono concentrati i parametri principali del sistema, hardware, software.

HKEY_USERS(HKU)- impostazioni individuali dell'ambiente per ciascun utente del sistema (profili utente) e un profilo predefinito per gli utenti appena creati.

HKEY_CURRENT_CONFIG (HKCC)- configurazione per il profilo hardware corrente. Solitamente esiste un solo profilo, ma è possibile crearne diversi utilizzando "Pannello di controllo" - "Sistema" - "Hardware" - "Profili hardware". In effetti, HKCC non è una chiave di registro a tutti gli effetti, ma solo un collegamento a una chiave di HKLM

HKLM\Sistema\CurrentControlSet\CurrentControlSet\Profili hardware\Current

Le capacità di un particolare utente durante la modifica dei dati del registro sono determinate dai suoi diritti nel sistema. Di seguito si presume, salvo diversa indicazione, che l'utente disponga dei diritti di amministratore del sistema.

In realtà, ci sono altre 2 sottosezioni nella partizione radice di HKLM denominate SAM e SECURITY, ma l'accesso ad esse è consentito solo sotto l'account di sistema locale, sotto il quale di solito vengono eseguiti i servizi di sistema. Cioè, per accedervi, è necessario che l'editor del registro sia avviato con i diritti di sistema locale, per il quale è possibile utilizzare

psexec.exe -i -s regedit.exe

Descrizione dettagliata dell'utilità - alla pagina "PSTools Utilities"

Durante il caricamento e il funzionamento del sistema operativo, i dati del registro sono costantemente accessibili sia in lettura che in scrittura. Anche un parametro errato nel registro può causare un arresto anomalo del sistema, nonché una violazione dell'integrità dei singoli file. Pertanto, prima di sperimentare il registro, occuparsi della possibilità di salvarlo e ripristinarlo.

Salvataggio e ripristino del registro

1. Utilizzo dei punti di ripristino In Windows XP esiste un meccanismo mediante il quale, in caso di problemi, è possibile ripristinare il computer a uno stato precedente senza perdere file personali (documenti Microsoft Word, cronologia esplorazioni, immagini, file preferiti e messaggi di posta elettronica ). I punti di ripristino vengono creati automaticamente dal sistema quando il computer è inattivo, nonché durante eventi di sistema significativi (come l'installazione di un'applicazione o di un driver). L'utente ha anche la possibilità di forzarli in qualsiasi momento. Questi punti di ripristino consentono di riportare il sistema allo stato in cui sono stati creati.

Usa l'applicazione \windows\system32\restore\rstrui.exe per lavorare con i punti di ripristino ( Start - Programmi - Accessori - Utilità di sistema - Ripristino configurazione di sistema).

I dati del checkpoint di ripristino sono archiviati nella directory Informazioni sul volume di sistema disco di sistema. Questa è una directory di sistema nascosta a cui è possibile accedere solo dall'account di sistema locale (Sistema locale, ovvero "Servizio Ripristino configurazione di sistema"). Pertanto, se desideri accedere ai suoi contenuti, dovrai aggiungere i diritti del tuo account utilizzando la scheda "Sicurezza" nelle proprietà della directory "Informazioni sul volume del sistema". La cartella System Volume Information ha una sottodirectory con un nome che inizia con _ristabilire... e al suo interno - sottodirectory RP0, RP1...: - sono i dati dei punti di ripristino (Restore Point - RPx). All'interno della cartella RPx c'è una directory istantanea A che contiene le copie dei file di registro al momento della creazione del checkpoint. L'operazione Ripristino configurazione di sistema ripristina i file di sistema principali e i file di registro. Il meccanismo è abbastanza efficace, ma può essere utilizzato solo nell'ambiente Windows stesso. Se il sistema è così danneggiato da rendere impossibile il caricamento, c'è ancora una via d'uscita dalla situazione. Come: leggi l'articolo "Problemi con l'avvio del sistema operativo".

2. Utilizzando l'utilità di backup/ripristino NTBACKUP.EXE

Non esiste alcun meccanismo del punto di ripristino in Windows 2000. Tuttavia, come in Windows XP, esiste un'utilità di backup, o meglio, backup e ripristino. NTBACKUP.EXE, che ti consente di fare quasi la stessa cosa che si fa quando si creano punti di ripristino (e anche molto di più). NTBACKUP consente di creare un archivio di stato del sistema da 2 parti: un floppy disk di avvio che consente di eseguire il ripristino anche su un sistema non avviabile e l'archivio effettivo dei dati per il ripristino (sotto forma di un normale file con estensione .bkf salvato su un disco rigido o un supporto rimovibile). Per ottenere una copia dello stato del sistema, fare clic su "Start" - "Esegui" - ntbackup.exe

Esegui e digli di archiviare lo stato del sistema.

E dove archiviare i dati di archivio

Dopo aver completato la procedura guidata, verrà creato un backup dello stato del sistema (D:\ntbackup.bkf) utilizzando "Procedura guidata di recupero" puoi sempre restituire lo stato del sistema al momento della creazione dell'archivio.

3. Utilizzo dell'utilità per lavorare con il Registro di sistema dalla riga di comando REG.EXE

In Windows 2000, l'utilità REG.EXE è inclusa negli strumenti di supporto (puoi anche usare REG.EXE da Windows XP, copialo semplicemente nella directory \winnt\system32). Viene eseguito dalla riga di comando. Quando viene eseguito senza parametri, fornisce un breve aiuto all'utilizzo:

Programma di modifica del registro dalla riga di comando, versione 3.0

(C) Microsoft Corporation, 1981-2001. Tutti i diritti riservati

Operazione REG [Elenco parametri]

Operazione == [ DOMANDA | dC | CANCELLA | COPIA |

SALVA | CARICA | SCARICARE | RISTORANTE |

CONFRONTA | ESPORTAZIONE | IMPORTARE]

Codice di ritorno: (escluso REG COMPARE)

0 - Successo

1 - Con un errore

Per assistenza su un'operazione specifica, digitare:

Operazione REG /?

Esempi:

DOMANDA REG /?

REGALATO /?

CANCELLA REG /?

REG COPIA /?

SALVA REG /?

RIPRISTINO REG /?

CARICO REG /?

SCARICO REG /?

REG CONFRONTA /?

ESPORTAZIONE REG /?

IMPORTAZIONE REG /?

Per eseguire il backup del registro, utilizzare REG.EXE SAVE, per ripristinare - REG.EXE RESTORE

Per un aiuto

SALVA REG.EXE /?

Sezione REG SAVE Nome file

Chiave: percorso completo della chiave di registro nel formato: ROOT\Subkey

ROOT - Sezione radice. Valori: [ HKLM | HKCU | HKCR | HKU | HKCC].

sottochiave: il percorso completo della chiave di registro nella chiave radice selezionata.

Nome file: il nome del file salvato su disco. Se il percorso non è specificato, il file

creato dal processo di chiamata nella cartella corrente.

Esempi:

REG SAVE HKLM\Software\MyCo\MyApp AppBkUp.hiv

Salva la sezione MyApp nel file AppBkUp.hiv nella cartella corrente

La sintassi di REG SAVE e REG RESTORE è la stessa ed è abbastanza chiara dalla guida. Ci sono, tuttavia, alcuni punti. Nella versione Windows 2000 dell'utilità, non era possibile specificare il percorso nel nome del file per il salvataggio della chiave di registro e il salvataggio veniva eseguito solo nella directory corrente. L'aiuto dell'utilità stessa ed esempi del suo utilizzo per il salvataggio (REG SAVE) possono essere utilizzati per salvare qualsiasi chiave di registro, incl. HKLM\software, HKLM\sistema ecc. tuttavia, se si tenta di ripristinare, ad esempio, HKLM\sistema, verrà visualizzato un messaggio di errore di accesso causato dal fatto che la chiave di registro è occupata e, poiché è sempre occupata, il ripristino con REG RESTORE avrà esito negativo.

Per salvare l'hive SYSTEM:

REG SAVE HKLM\SYSTEM system.hiv

Per salvare l'hive SOFTWARE:

REG SALVA HKLM\SOFTWARE software.hiv

Per salvare un alveare PREDEFINITO:

reg save HKU\.Default default.hiv

Se il file esiste, REG.EXE genererà un errore e uscirà.

I file salvati possono essere utilizzati per ripristinare il registro copiandolo manualmente nella cartella %SystemRoot%\system32\config.

4. Copia manuale dei file di registro.

Se avvii in un altro sistema operativo, puoi fare quello che vuoi con i file dalla cartella del registro. Se il file di sistema è danneggiato, è possibile utilizzare, ad esempio, il file system.hiv salvato con REG SAVE copiandolo nella cartella del registro e rinominandolo in sistema. Oppure eseguire la stessa azione utilizzando una copia salvata del file di sistema da un punto di ripristino. Questo metodo di ripristino del registro è descritto in dettaglio nell'articolo "Problemi con il caricamento del sistema operativo"

5. Utilizzo della modalità di importazione-esportazione del registro.

L'editor del registro consente di esportare sia l'intero registro che le singole sezioni in un file con l'estensione reg L'importazione del file reg ottenuto durante l'esportazione consente di ripristinare il registro. Fare clic su "Registro" --> "Esporta (Importa) file di registro". L'importazione può essere eseguita anche facendo doppio clic sul collegamento al file .reg.

6. Utilizzo di utilità speciali per lavorare con registri di terze parti.

Esistono molti programmi di registro di terze parti che consentono non solo di salvare e ripristinare i dati di registro, ma anche di eseguire molte altre operazioni utili, come la diagnosi e la rimozione di dati errati o non necessari, l'ottimizzazione, la deframmentazione, ecc. La maggior parte di loro sono pagati jv16 Utensili elettrici, meccanico del registro, Super Utilities Pro, Reg Organizer e altri. Elenco e breve descrizione su secutiylab.ru

I principali vantaggi di questi programmi includono, di norma, un'interfaccia utente semplice, la possibilità di ottimizzare il sistema operativo e le preferenze dell'utente, la pulizia dei record non necessari, la ricerca e la sostituzione avanzate dei dati, il backup e il ripristino.

Forse il software di registro più popolare è jv16 Utensili elettrici Società di software Maccraft. I principali vantaggi sono alta affidabilità, multifunzionalità, semplicità e facilità d'uso, supporto per più lingue, incl. Russo. Tuttavia, non tutti sanno che esiste anche un'opzione gratuita chiamata Power Tools Lite. Naturalmente, è ben lungi dall'essere un jv16 completamente funzionante, ma è abbastanza adatto per la ricerca di dati, la pulizia e l'ottimizzazione del registro. Prendo atto che il backup creato da questo programma è solo un file reg per ripristinare lo stato del registro prima che fosse modificato. Molti (se non la maggior parte) programmi di registro creano backup simili, utili solo per ripristinare i dati che cambiano. In caso di danni al registro, non ti aiuteranno. Pertanto, quando scegli un programma (soprattutto gratuito) con la possibilità di eseguire il backup del registro, scopri che tipo di copie crea. L'opzione ideale è un programma che crea copie di tutti gli hive del registro. Se si dispone di tale copia, è sempre possibile ripristinare completamente il registro semplicemente copiando i file. Consiglierei l'utility console gratuita regsaver.exe Scarica, 380kb

Sito web del programma.

L'utilità salva i file di registro nella directory specificata come parametro della riga di comando:

regsaver.exe D:\regbackup

Dopo aver eseguito il programma, verrà creata una sottodirectory nella directory D:\regbackup con un nome univoco costituito da anno, mese, data e ora di backup dei file di registro ("aaaammgghmmss"). Al termine del backup, il programma può spegnere il computer o metterlo in modalità di sospensione:

regsaver.exe D:\regbackup /off /ask- Spegni il computer. L'opzione /ask richiede la conferma dell'utente allo spegnimento.

regsaver.exe D:\regbackup/standby- Ibernazione senza conferma (no /ask)

regsaver.exe D:\regbackup /ibernazione /chiedi- Passa alla modalità Ibernazione

Invece dell'arresto standard del computer, è possibile utilizzare un backup del registro con l'arresto al suo completamento.

7. Ripristino del registro, in assenza di backup.

Ad esempio, all'avvio del sistema, viene visualizzato un messaggio sulla violazione dell'integrità dell'hive del registro SYSTEM:

Impossibile avviare Windows XP perché il seguente file è mancante o danneggiato: \WINDOWS\SYSTEM32\CONFIG\SYSTEM

Se non hai eseguito il backup dei dati del registro, disabilitato il meccanismo per la creazione di punti di ripristino o hai utilizzato Win2K, dove questo meccanismo semplicemente non esiste, ci sono ancora possibilità di riattivare il sistema avviando un altro sistema operativo e ripristinando il sistema. Anche se i contenuti di questo file non sono del tutto aggiornati, il sistema, con un alto grado di probabilità, rimarrà operativo. Potrebbe essere necessario reinstallare alcuni prodotti software o aggiornare i driver.

L'editor del registro consente di aprire non solo i file del "suo" registro, ma anche i file che sono il registro di un altro sistema operativo. In Windows 2000, l'editor regedt32.exe veniva utilizzato per caricare il file (hive) del registro salvato sul disco, in Windows XP le funzioni regedt32.exe e regedit.exe vengono combinate ed inoltre è possibile ripristinare un alveare danneggiato durante l'avvio. Per questo

Avvia in Windows XP (Windows Live, Winternals ERD Commander installato in una directory WinXP diversa, un altro computer con la possibilità di avviare l'hive del registro problematico sulla rete o da un supporto esterno). Avvia l'editor del registro.

Nella parte sinistra dell'albero del registro, seleziona una delle sezioni:

HKEY_USERS o HKEY_LOCAL_MACHINE.

Sul menu Registro(In altre versioni dell'Editor del Registro di sistema, questa voce di menu può essere denominata " File") seleziona il comando "Carica alveare".

Trova l'hive danneggiato (nel nostro caso, il sistema).

Fare clic sul pulsante Aprire.

In campo Capitolo inserire il nome da assegnare all'alveare da caricare. Ad esempio un cattivo sistema.

Dopo aver premuto ok apparirà un messaggio:

Nella finestra di sinistra dell'editor del registro, seleziona l'hive montato (BadSystem) ed esegui il comando "Scarica Bush". Il sistema danneggiato verrà ripristinato. Inoltre, l'editor del registro di Windows XP ripristinerà con successo il registro del vecchio sistema operativo Windows 2000.

Monitoraggio del registro.

Secondo me uno dei migliori software di monitoraggio del registro è RegMon Mark Russinovicha è un'utilità piccola e funzionale che non richiede installazione e funziona su Windows NT, 2000, XP, 2003, Windows 95, 98, Me e versioni a 64 bit di Windows per l'architettura x64. Scarica RegMon.exe v7.04, 700kb Regmon consente il monitoraggio in tempo reale di quali applicazioni accedono al registro, a quali chiavi e quali informazioni stanno leggendo o scrivendo. Le informazioni sono fornite in una forma comoda che può essere personalizzata in base alle proprie esigenze - escludere dai risultati del monitoraggio i dati sull'utilizzo del registro delle applicazioni che non sono di suo interesse, evidenziare con il colore selezionato ciò che si ritiene particolarmente importante, includere solo processi selezionati nei risultati del monitoraggio. Il programma consente di avviare rapidamente e facilmente l'editor del registro con il passaggio alla sezione o al parametro specificato. È possibile eseguire il monitoraggio durante il processo di avvio del sistema operativo con i risultati registrati in un registro speciale %SystemRoot\Regmon.log.

Dopo aver avviato RegMon, puoi definire i criteri per filtrare i risultati del monitoraggio del registro:

Per impostazione predefinita, vengono registrati tutti gli eventi di accesso al registro. Il filtro è impostato dai valori del campo:

Includere- Se *

- Monitorare tutti i processi. I nomi dei processi sono separati dal simbolo ";"

. Per esempio - FAR.EXE;Winlogon.exe- Le chiamate al registro verranno registrate solo per i processi far.exe e winlogon.exe.

escludere- quali processi escludere dai risultati del monitoraggio.

evidenziare- quali lavorazioni evidenziare con il colore selezionato (default - rosso).

I valori dei campi filtro vengono ricordati e restituiti al successivo avvio di Regmon. Quando premi un pulsante Predefiniti il filtro viene ripristinato alle impostazioni predefinite: correggi tutte le chiamate al registro. È più conveniente formare i valori dei campi filtro non all'inizio di RegMon, ma durante il processo di monitoraggio, utilizzando il menu del pulsante destro del mouse per il processo selezionato - Includi processo - includi questo processo nel monitoraggio, Escludi processo - escludere questo processo dal monitoraggio. Dopo aver avviato Regmon con i filtri predefiniti, vedrai un gran numero di voci sull'accesso al registro e sull'utilizzo del processo di inclusione / esclusione, puoi personalizzare l'output del solo processo (processi) di cui hai bisogno.

Assegnazione colonna:

#

- sequenza di numeri

Volta- Volta. Il formato dell'ora può essere modificato utilizzando la scheda Opzioni

processi- nome processo: ID processo (PID)

Richiesta- Tipo di richiesta. OpenKey: apre una chiave di registro (sottosezione), CloseKey: chiudi, CreateKey: crea, QueryKey: verifica la presenza di una chiave e ottieni il numero di chiavi nidificate (sottochiavi, sottochiavi), EnumerateKey: ottieni un elenco di nomi di sottochiavi del sezione specificata, QueryValue - legge il valore del parametro, SetValue - annota il valore.

Sentiero- percorso nel registro.

risultato- il risultato dell'operazione. SUCCESSO - riuscito, NON TROVATO - chiave (parametro) non trovata. ACCESSO NEGATO - accesso negato (diritti insufficienti). A volte succede BUFFER OVERFLOW - buffer overflow - il risultato dell'operazione non rientra nel buffer del programma.

Altro- informazioni aggiuntive - il risultato della richiesta eseguita.

Il programma è molto facile da usare. Dopo l'avvio, è meglio scegliere il filtro predefinito, ad es. correggere tutte le chiamate al registro, quindi, nella finestra principale del programma, selezionare un processo non necessario e utilizzare il pulsante destro del mouse per chiamare il menu di scelta rapida - Escludi processo - le informazioni sull'accesso al registro di questo processo non verranno visualizzate. E allo stesso modo, filtra altri processi che non ti interessano.

Quando si lavora con il programma, è possibile utilizzare i menu File, Modifica, Opzioni o una scorciatoia da tastiera:

CTRL-S - salva i risultati

CTRL-P - proprietà del processo selezionato

CTRL-E - abilita/disabilita il monitoraggio

CTRL-F - ricerca per contesto

CTRL-C - copia la riga selezionata negli appunti

CTRL-T - cambia il formato dell'ora

CTRL-X - Cancella la finestra dei risultati del monitoraggio

CTRL-J: avvia l'editor del registro e apri il ramo specificato nella colonna Percorso. La stessa azione viene eseguita facendo doppio clic con il pulsante sinistro del mouse. Una funzione molto utile che consente di risparmiare un sacco di tempo.

CTRL-A - abilita/disabilita lo scorrimento automatico

CTRL-H: consente di impostare il numero di righe dei risultati del monitoraggio

Un'altra funzionalità molto utile è quella di ottenere un registro degli accessi al registro durante il processo di avvio del sistema operativo.

Per fare ciò, seleziona il menu Opzioni-Log Boot. Il programma visualizzerà un messaggio che Regmon è configurato per scrivere gli accessi al registro in un file di registro durante il successivo riavvio del sistema operativo:

Dopo aver riavviato il sistema operativo, la directory principale del sistema (C:\Windows) conterrà il file Regmon.log con il registro dei risultati del monitoraggio. La modalità di registrazione continuerà finché l'utente connesso non esegue Regmon.exe e viene eseguita per un solo riavvio del sistema. Naturalmente, il contenuto del registro non rifletterà completamente tutti gli accessi al registro. Poiché Regmon è installato nel sistema in modalità Log Boot e, dopo un riavvio, si avvia come driver, tutti gli accessi al registro avvenuti prima dell'avvio non verranno registrati nel registro. Tuttavia, la maggior parte di loro arriverà comunque e vedrai che ci saranno diverse centinaia di migliaia di richieste di questo tipo.

Per salvare e ripristinare il registro, utilizzare la sezione "Disco e file" - "SystemSaver". Per mantenere e ottimizzare il registro - "Registro di sistema" - "RegistryFixer" e "RegistryDefrag".

Oltre alla cartella "Avvio", per avviare i programmi vengono utilizzate le seguenti chiavi di registro:HKLM\Software\Microsoft\Windows\CurrentVersion\Run

HKLM\Software\Microsoft\Windows\CurrentVersion\RunServices

HKLM\Software\Microsoft\Windows\CurrentVersion\RunOnce

HKLM\Software\Microsoft\Windows\CurrentVersion\RunServicesOnce

Le ultime 2 sezioni (...Once) differiscono in quanto i programmi in esse registrati vengono lanciati una sola volta e dopo l'esecuzione i parametri chiave vengono cancellati..

Le voci in HKLM si applicano a tutti gli utenti del computer. Per l'utente corrente, l'avvio è determinato dalle chiavi nella sezione HKU:

HKCU\Software\Microsoft\Windows\CurrentVersion\Run

Un esempio della sezione HKLM\...\RUN:

Nella finestra di destra viene visualizzato un elenco parametri, i cui valori sono una stringa riferita al programma. Quando un utente effettua il login, tutti i programmi elencati verranno eseguiti. Rimuovere il parametro: il programma non si avvia. Ma non tutto può essere cancellato. Sperimenta modificando l'estensione exe in ex_.

Oltre ai programmi che vengono avviati quando un utente accede al sistema, ne vengono lanciati molti altri, non sempre ovvi: si tratta di servizi di sistema (servizi), vari driver, programmi shell, ecc. Oltre a programmi utili (e talvolta inutili), possono essere eseguiti utilizzando l'avvio automatico e virus che si sono infiltrati nel sistema. Ulteriori informazioni sui virus. Esistono molti punti di possibile avvio automatico di moduli eseguibili e per cercarli nel registro è più conveniente utilizzare programmi speciali: monitor di avvio, il più popolare dei quali è quello che ha una gamma più ampia di funzionalità rispetto a l'utilità MSConfig inclusa in Windows.

L'installazione non è richiesta. Basta scaricare Autoruns, decomprimerlo ed eseguire Autoruns.exe (autorunsc.exe è la versione console). Il programma mostrerà quali applicazioni sono configurate per l'avvio automatico, oltre a fornire un elenco completo di chiavi di registro e directory del file system che possono essere utilizzate per impostare l'avvio automatico. Gli elementi visualizzati dal programma Autoruns appartengono a diverse categorie: oggetti che si avviano automaticamente all'accesso, componenti aggiuntivi di Explorer, componenti aggiuntivi di Internet Explorer (inclusi Browser Helper Objects (BHO)), DLL di inizializzazione dell'applicazione, sostituzioni di elementi, oggetti, avvio anticipato eseguibili, DLL di notifica Winlogon, servizi Windows e provider di servizi Winsock a più livelli.

Per visualizzare gli oggetti lanciati automaticamente della categoria richiesta, basta selezionare la scheda desiderata.

Per cercare le voci nel registro relative all'oggetto selezionato, è sufficiente utilizzare la voce "Vai a" del menu contestuale del tasto destro del mouse. L'editor del registro si avvierà e si aprirà una chiave che ne garantisce l'avvio.

Autisti e servizi.

Le informazioni sui driver e sui servizi di sistema (servizi) si trovano nella sezione HKLM\Sistema\CurrentControlSet\Servizi

Ogni autista o servizio ha la sua sezione. Ad esempio, "atapi" - per il driver del controller del disco rigido IDE standard, "DNScache" - per il servizio "Client DNS". Scopo delle chiavi principali:

nome da visualizzare- nome visualizzato - quello che vedi come un nome significativo quando usi, ad esempio, gli elementi del pannello di controllo.

Controllo degli errori- modalità di gestione degli errori.

0 - ignora (Ignora) se si verifica un errore durante il caricamento o l'inizializzazione del driver, non viene visualizzato alcun messaggio di errore e il sistema continua a funzionare.

1 - modalità di gestione degli errori normale (normale). Il funzionamento del sistema continua dopo la visualizzazione del messaggio di errore. L'impostazione ErrorControl per la maggior parte dei driver di dispositivo e dei servizi di sistema è 1.

2 - modalità speciale (grave). Utilizzato per garantire che venga caricata l'ultima configurazione valida nota (LastKnownGood).

3 - errore critico (critico). Il processo di download si interrompe e viene visualizzato un messaggio di errore.

gruppo- il nome del gruppo a cui appartiene il driver, ad esempio - "Schede video"

Percorso Immagine il percorso e il nome del driver eseguibile. I file dei driver di solito hanno un'estensione .sys e si trovano nella cartella \Windows\System32\DRIVERS\. I file di servizio sono in genere .exe e si trovano in \Windows\System32\.

cominciare gestione del caricamento e dell'inizializzazione. Specifica in quale punto del processo di avvio del sistema questo driver o servizio viene caricato e inizializzato. Valori iniziali:

0 - BOOT - il driver viene caricato dal bootloader.

1 - SYSTEM - il driver viene caricato durante l'inizializzazione del kernel.

2 - AUTO - il servizio si avvia automaticamente all'avvio del sistema.

3 - MANUALE - il servizio viene avviato manualmente.

4 - DISABILITA - disabilitato.

Il caricamento dei driver e l'avvio dei servizi con i parametri di avvio da 0 a 2 vengono eseguiti prima che l'utente acceda al sistema. Per disabilitare un driver o un servizio, basta impostare il valore Start su 4. La disabilitazione di driver e servizi modificando questa chiave di registro è un'operazione piuttosto pericolosa. Se disabiliti accidentalmente o inconsapevolmente un driver o un servizio, senza il quale il caricamento o l'operazione è impossibile, otterrai un arresto anomalo del sistema (molto spesso una schermata blu della morte BSOD).

Driver e servizi per la modalità provvisoria.

Durante il caricamento del sistema operativo, per inizializzare driver e servizi viene utilizzata una serie di parametri di controllo dalla sezione di configurazione corrente. HKLM\Sistema\CurrentControlSet

Quando si verificano problemi con il funzionamento del sistema operativo, viene spesso utilizzata la modalità provvisoria. La differenza tra questa modalità e l'avvio normale è che viene utilizzata la configurazione minima richiesta di driver e servizi di sistema, il cui elenco è specificato nella sezione:

HKLM\Sistema\CurrentControlSet\Control\SafeBoot

Sottosezioni:

Minimo- elenco di driver e servizi avviati in modalità provvisoria (Modalità provvisoria)

Rete- lo stesso, ma con supporto di rete.

Oltre alla chiave HKLM\System\CurrentControlSet, il registro contiene anche

HKLM\Sistema\CurrentControlSet001

HKLM\Sistema\CurrentControlSet002

Nella loro struttura, sono identici a HKLM\System\CurrentControlSet e sono destinati a un'ulteriore possibilità di ripristinare il sistema alla capacità di lavoro utilizzando l'avvio dell'ultima configurazione valida nota (ultima configurazione valida nota). Le possibili opzioni per il caricamento dei set di controllo sono determinate dal contenuto della sezione:

HKLM\Sistema\Seleziona

Attuale- il set di controllo utilizzato per il download corrente.

Predefinito- il set di controllo da utilizzare al prossimo avvio.

LastKnownGood- il set di controllo da utilizzare se è selezionata la modalità di avvio dell'ultima configurazione valida nota.

fallito- un set di controlli non riuscito che verrà creato se viene selezionata la modalità di avvio dell'ultima configurazione valida nota.

Dopo un avvio e un accesso utente riusciti, i dati da CurrentControlSet e ControlSet001 vengono copiati in ControlSet002. Quando la configurazione cambia, i dati vengono scritti in CurrentControlSet e ControlSet001. Se la modifica delle impostazioni ha causato l'arresto anomalo del sistema, è possibile ripristinarlo utilizzando l'ultima opzione di avvio riuscita, che prende i dati da ControlSet002. Dopo un avvio riuscito in questa modalità, verrà visualizzata una nuova sottochiave del set di controlli, ControlSet003, nel caso in cui sia necessario utilizzare nuovamente l'ultima configurazione valida nota. Ogni volta che si utilizza il caricamento della configurazione dell'ultimo valore noto, il valore di ControlSet00x verrà incrementato.

Limitiamo l'accesso degli utenti alle risorse.

Nella maggior parte dei casi, per rendere effettive le modifiche apportate al registro, è necessario riavviare o disconnettersi e riconnettersi. Le impostazioni nella sezione HKEY_CURRENT_USER si riferiscono all'utente corrente sul sistema. Parametri nella sezione HKLM - a tutti gli utenti. Nascondere le unità logiche

Sezione di apertura:HKCU\SOFTWARE\Microsoft\Windows\CurrentVersion\Policies\Explorer

e aggiungi parametri ad esso Nessuna unità tipo DWORD. Il valore del parametro determina che gli azionamenti A-Z devono essere nascosti. La presenza di "1" a partire dal bit meno significativo della doppia parola significa che non c'è unità logica in "My Computer"

00000001 - nessun disco A, 00000002 - nessun disco B, 00000004 - nessun disco C, 0000000F - nessun disco A-F

Aggiungo che i dischi nascosti in questo modo non sono visibili solo in Explorer e sono accessibili in altri programmi (in FAR per esempio). Ma altri programmi, dopo tutto, possono essere nascosti o banditi: cosa succederà.

Modificare il menu del pulsante "START".

nessuna corsa=dword:00000001 nessun pulsante EseguiNoLogOff=hex:01 00 00 00(non dword ma hex) no "Fine sessione"

Nessun ritrovamento=dword:00000001 - nessun elemento "Trova"

Nessun menu Preferiti=dword:00000001 nessun Preferiti

NoRecentDocsMenu=dword:00000001 no "Documenti"

NoSetFolders=dword:00000001 no "Pannello di controllo" nel sottomenu "Impostazioni".

NoSetTaskbar=dword:00000001 nessuna "barra delle applicazioni" nella stessa posizione

Nessuna stampante=dword:00000001 no "Stampanti" nel Pannello di controllo

NoAggiungiStampante=dword:00000001 no "Aggiungi stampante"

NoDeletePrinter=dword:00000001 no "Elimina stampante"

Nessun desktop=dword:00000001 Desktop vuoto

Nessuna Rete=dword:00000001 no "Risorse di rete"

Nessuna icona Internet=dword:00000001 nessuna icona Internet sul desktop di Windows

NoTrayContextMenu=hex:01,00,00,00 - Disabilita il menu di scelta rapida sulla barra delle applicazioni

NoViewContextMenu=hex:01,00,00,00 - Disattiva il menu di scelta rapida del desktop: per riattivarlo, sostituisci 01 con 00.

Nessun File Menu=hex:01,00,00,00 nasconde "File" nella barra dei menu in alto di Explorer

ClearRecentDocsOnExit=hex:01,00,00,00 non salva l'elenco dei documenti aperti di recente al logout.

Le seguenti impostazioni sono correlate alla chiave del Registro di sistema

HKCU\Software\Microsoft\Windows\CurrentVersion\Policies\ Rete

Nessuna configurazione di rete=dword:00000001 disabilita l'accesso all'icona "Rete" nel Pannello di controllo

NoFileSharingControl=dword:00000001 nasconde la finestra di dialogo per il controllo della condivisione di file e stampanti, impedendo agli utenti di controllare la creazione di nuovi file o stampanti condivisi

NoNetSetupIDPage=dword:00000001 nasconde la scheda Identità

NoNetSetupSecurityPage=dword:00000001 nasconde la scheda "Controllo accesso".

Nessuna intera rete=dword:00000001 nasconde l'elemento "Intera rete" in Risorse di rete

Nessun contenuto del gruppo di lavoro=dword:00000001 nasconde tutto il contenuto del gruppo di lavoro in Risorse di rete

Le seguenti opzioni si applicano alle restrizioni per tutti gli utenti perché viene utilizzata la chiave HKLM e non HKEY_CURRENT_USER. Per modificare i dati, è necessario disporre dei diritti di amministratore di sistema

HKLM\SOFTWARE\Microsoft\Windows\CurrentVersion\policies\System

NoSecCPL=dword:00000001 disabilita l'accesso all'icona "Password" nel Pannello di controllo

NoAdminPage=dword:00000001 nasconde la scheda "Telecomando".

NoProfilePage=dword:00000001 nasconde la scheda Profili utente

NoPwdPage"=dword:00000001 nasconde la scheda Modifica password

NoDispCPL=dword:00000001 disabilita l'accesso all'icona Display nel Pannello di controllo

NoDispAppearancePage=dword:00000001 nasconde "Aspetto" nella finestra delle proprietà di visualizzazione

NoDispBackgroundPage=dword:00000001 nasconde lo "Sfondo" nella finestra delle proprietà di visualizzazione

NoDispScrSavPage nasconde il "Salvaschermo" nella finestra delle proprietà di visualizzazione

NoDispSettingsPage=dword:00000001 nasconde "Impostazioni" nella finestra delle proprietà di visualizzazione

Nessuna pagina di configurazione=dword:00000001 nasconde i "Profili hardware" nella finestra delle proprietà del sistema

NoDevMgrPage=dword:00000001 nasconde la scheda "Dispositivi" nella finestra delle proprietà di sistema

NoFileSysPage=dword:00000001 nasconde il pulsante "File system..." nella scheda "Prestazioni" nella finestra delle proprietà del sistema

NoVirtMemPage=dword:00000001 nasconde il pulsante "Memoria virtuale..." nella scheda "Prestazioni" nella finestra delle proprietà del sistema

=dword:00000001 disabilita Regedit.exe o Regedt32.exe

Alcuni dei divieti elencati sulle azioni degli utenti vengono utilizzati non solo dagli amministratori di sistema, ma anche da virus che si sono infiltrati nel sistema. Di solito, i dati vengono scritti nel registro che blocca la possibilità di cercare e rimuovere il software dannoso incorporato e, come ultimo accordo, il divieto di avviare l'editor del registro (DisableRegistryTools). Di conseguenza, anche con i diritti di amministratore, l'utente non ha la possibilità di fare nulla con il proprio registro. Un tentativo di avviare l'editor termina con un messaggio simile:

Naturalmente, l'utente, in particolare l'amministratore, dovrebbe essere offeso quando "La modifica del registro è vietata dall'amministratore di sistema". Quindi ho aggiunto un'altra piccola sezione:

Ignora le restrizioni sull'accesso degli utenti alle risorse.

Tutte le restrizioni di cui sopra possono essere applicate a un utente specifico oa tutti gli utenti del sistema, o meglio ai loro account. Tuttavia, in ogni sistema operativo Windows esiste un altro account, i cui diritti, in una certa misura, sono anche superiori ai diritti dell'amministratore locale: l'account di sistema locale (account di sistema locale) per conto del quale sono i servizi di sistema (servizi) avviato anche prima che l'utente acceda al sistema. Se il programma (lo stesso regedit.exe) viene eseguito con i diritti di sistema locale, non funzioneranno le restrizioni associate agli account di utenti reali. Come eseguire l'editor del registro con i diritti dell'account di sistema locale utilizzando l'utilità PSExec, l'ho già detto all'inizio dell'articolo e lì ho pubblicato un collegamento alla pagina di download e alla descrizione del pacchetto PSTools. Per coloro che non hanno bisogno di scaricare l'intero pacchetto e hanno bisogno, senza comprenderne le complessità, basta aggirare le restrizioni - istruzioni passo passo:psexec -s -i regedit.exe

Affinché psexec.exe funzioni, è necessario disporre dei diritti di amministratore, ad es. L'utente deve essere un membro del gruppo Administrators

Naturalmente, puoi trovare altre opzioni per aggirare le restrizioni, come l'avvio utilizzando Winternals ERD Commander e la modifica del registro problematico, o utilizzando l'utilità della riga di comando REG.EXE (scarica il file bat per sbloccare l'editor del registro e il task manager ), o l'editor di registro di terze parti, ma questo metodo è il più insolito, semplice e veloce. La natura insolita della soluzione di un problema di solito ha il vantaggio che non ci sono contromisure contro l'elusione delle restrizioni, o finora non ci sono contromisure prestabilite.

A proposito, questo metodo può essere utilizzato non solo per avviare regedit.exe, ma anche altri programmi, ad esempio Explorer (Explorer.exe)

psexec -s -i C:\WINDOWS\EXPLORER.EXE

che consentirà l'accesso a directory e file inaccessibili a un utente reale, come una cartella di sistema nascosta Informazioni sul volume di sistema.

Un ottimo modo per aggirare le restrizioni è utilizzare un editor di registro di terze parti.

Resplendent Registrar Registry Manager - circa 3Mb - nella versione "Lite Edition" - un editor di registro gratuito con un'interfaccia intuitiva e utili funzionalità aggiuntive per la ricerca, il monitoraggio, la deframmentazione, il salvataggio e il ripristino del registro.

Nell'elenco dei programmi installati si blocca un programma rimosso da tempo

Questo di solito accade se hai disinstallato il programma manualmente invece di disinstallarlo o se il programma di disinstallazione ha avuto problemi. Puoi risolvere la situazione modificando la sezione:HKLM\Software\Microsoft\Windows\CurrentVersion\Disinstalla

Devi costantemente specificare il percorso della distribuzione di Windows

Trova una sezioneHKLM\Software\Microsoft\Windows\CurrentVersion\Setup

e nel parametro SourcePath specifica il percorso del valore della tua stringa di distribuzione "D:\install" . Se modifichi spesso le impostazioni di sistema e hai molto spazio su disco, ripristina la distribuzione in una directory e scrivila in SourcePath.

Problemi con il font russo su alcuni programmi

Ciò è particolarmente vero per i sistemi operativi non russi, come Windows NT 4.0 Server. Anche se hai installato caratteri russi e specificato la Russia nelle impostazioni regionali, potrebbero sorgere problemi con i caratteri cirillici. Sezione apertaHKLM\Software\Microsoft\Windows\CurrentVersion\FontSubstitutes

e scrivi i parametri:

parametro Sistema,0 sistema di valori,204

parametro Corriere,0 Valore del corriere,204

parametro Aria,0 valore Arial,204

parametro Corriere Nuovo,0 valore Corriere Nuovo,204

parametro Times New Roman,0 Valore Times New Roman,204

Molto probabilmente, questi parametri sono già presenti, ma invece di 204 è 238. Per Windows 9X, non esiste tale chiave di registro ed è necessario modificare la sezione del file WINDOWS\win.ini.

Potrebbe anche essere utile aggiungere il parametro alla sezione HKLM\System\ CurrentControlSet\Control\Nls\CodePage "1252" ="CP_1251.nls"

Rimozione della password dallo screen saver (ScreenSaver "a)

Le impostazioni desktop predefinite per un profilo sono definite dalle impostazioni della chiave di registroHKEY_USERS\.DEFAULT\Pannello di controllo\Desktop

Impostazioni desktop dell'utente corrente: chiave di registro

HKCU\Pannello di controllo\Desktop

Per rimuovere la password dallo screensaver per il desktop dell'utente corrente, aprire la chiave di registro

HKCU\Pannello di controllo\Desktop

e impostare il valore della chiave ScreenSaver è sicuro uguale a zero.

Per disabilitare la schermata iniziale, impostare il valore 0 ScreenSaveActive

Crea la tua finestra di accesso

Questo è utile quando si desidera avvisare l'utente di qualcosa. Chiave HKLM\SOFTWARE\Microsoft\Windows\CurrentVersion\WinlogonParametri:

Nota legale didascalia= ad esempio "Attenzione!" testo del titolo della finestra

LegalNoticeText ="La password deve essere modificata dal 25 al 30 di ogni mese" nella finestra

Cancellazione del nome dell'utente precedente

Chiave HKLM\SOFTWARE\Microsoft\Windows NT\ CurrentVersion\WinlogonDontDisplayLastUserName=dword:00000001

Divieto di avviare l'editor del registro e il task manager.

Per vietare l'avvio dell'editor del registro a qualsiasi utente, utilizzare la sezione HKLM\SOFTWARE\Microsoft\Windows\CurrentVersion\policies\sistema=dword:00000001 non consentito per l'esecuzione

=dword:00000000 consentito per l'esecuzione

DisableTaskMgr- =dword:00000001 vietato eseguire

DisableTaskMgr- =dword:00000000 consentito per l'esecuzione

Per limitare l'avvio dell'editor del registro e del task manager per l'utente corrente, nella sezione vengono impostati valori simili

HKCU\Software\Microsoft\Windows\CurrentVersion\Policies

Immissione della password obbligatoria in Windows 9X

Il client di rete Microsoft deve essere installato. L'accesso premendo ESC ora falliràSezione HKLM\Rete\Accesso

Parametro Deve essere convalidato=dword:00000001

Modifica il comportamento del computer allo spegnimento

Chiave HKLM\Sistema\CurrentControlSet\Control\SpegnimentoParametro Riavvio rapido uguale a 0 - spegnimento normale, uguale a 1 - accelerato, che spesso porta al riavvio

Modifica della lingua predefinita nella finestra di accesso

Se nella finestra di immissione della password viene utilizzato il layout della tastiera russa, è possibile modificarlo modificando la sezione HKEY_USERS\.DEFAULT\Keyboard Layout\Preload. Ha 2 parametri di stringa: "1" e "2".Se i valori sono uguali:

1=00000409

2=00000419

quindi il layout nella finestra di accesso cambierà in inglese.

Se assegni i valori ai parametri al contrario ("1"=00000419, "2"= 00000409), il layout diventerà russo.

Per capire cos'è il registro di Windows, immagina il cervello umano, che memorizza tutte le informazioni chiave e il codice che consente a diverse parti di un computer, sistema operativo e software di comunicare tra loro. Comprese informazioni dettagliate su hardware, protocolli di comunicazione, software installato, file di configurazione e, naturalmente, il funzionamento interno di Windows stesso.

Indipendentemente dalla versione di Windows che stai utilizzando, non avrai uno ma diversi file di registro, poiché Windows suddivide il registro in diversi file principali contenenti tutte le informazioni necessarie sul funzionamento del computer, il suo hardware, i file per ogni singolo utente, software, impostazioni e impostazioni.

I file di registro del database che il sistema operativo carica nella memoria del computer all'avvio del computer o all'accesso dell'utente sono spesso piuttosto grandi e complessi. Ma senza questi file e opzioni di impostazioni, il computer non sarà in grado di funzionare affatto.

Il registro assomiglia al cervello anche per altri motivi. È anche capace di autoguarigione, ma solo in misura limitata. Mentre il corpo umano è pieno degli elementi costitutivi necessari per riparare e ripristinare cellule e tessuti danneggiati, nel caso del registro, se parti dei database contenenti le informazioni necessarie per avviare o ripristinare il sistema sono danneggiate, l'autoriparazione è fuori della domanda.

Tuttavia, fortunatamente, puoi ripristinare e riparare il registro dall'esterno, persino ripristinarlo a uno stato precedente o cancellarlo completamente e iniziare tutto da zero.

In precedenza, nelle versioni precedenti di Windows, era necessario aprire manualmente il file .ini nella cartella del programma o del driver e apportare le modifiche necessarie alle impostazioni. Ogni programma e driver hardware aveva il proprio file .ini e ognuno di essi, per ogni singolo PC, richiedeva impostazioni individuali.

E poiché ci sono sempre state piccole differenze tra i diversi PC, è improbabile che un file .ini importato da un computer all'altro funzioni.

Con l'aiuto del registro, Microsoft ha risolto questo pasticcio e ha effettivamente raccolto tutti quei singoli file .ini in un unico database gestibile.

Il registro è stato introdotto per la prima volta in Windows 95 e Windows NT e come componente principale del sistema operativo non è cambiato molto fino ad oggi. La ragione di ciò era la compatibilità con hardware e software esistenti, che è fondamentale per gli utenti di PC aziendali. La modifica eccessiva del registro si interromperà o richiederà una macchina di virtualizzazione complessa che creerà almeno problemi di sicurezza significativi.

Nel tempo, il registro, con funzionalità come Controllo dell'account utente (UAC) per impedire al malware di penetrare in profondità nelle strutture delle cartelle dove non può mai essere trovato, è diventato più resiliente e sicuro.

Nonostante le sue dimensioni e le decine o addirittura centinaia di migliaia di chiavi che contiene, è abbastanza semplice e affidabile, con una struttura abbastanza semplice di cartelle, chiavi e valori.

File di registro di Windows

Se stai utilizzando una versione moderna di Windows, intendo Windows 7, Windows 8 o 8.1 e Windows 10, il registro, la sua struttura, il funzionamento e le capacità di modifica sono gli stessi lì. I componenti principali del sistema operativo non cambiano molto spesso.

Windows ha diversi archivi di file di registro, uno per le impostazioni che si applicano a tutti gli utenti di PC, come l'hardware e le impostazioni generali del sistema operativo, e molti altri per ogni singolo utente.

I file di registro principali si trovano nella directory %systemroot%\System 32\Config\ e sono costituiti da:

- SAM (Gestore dei conti di sicurezza)

- SICUREZZA

- SOFTWARE

- SISTEMA

- PREDEFINITO

- USERDIFF (usato solo per gli aggiornamenti del sistema operativo)

Inoltre, ogni utente ha i propri file di registro:

- %profiloutente%\ntutente.dat

- %profiloutente%\AppData\Local\Microsoft\Windows\UsrClass.dat

Il primo di questi file, il file ntuser.dat, contiene il software principale, le impostazioni e le opzioni di configurazione dell'utente. Il secondo, UsrClass.dat, contiene opzioni aggiuntive come associazioni di file utente e informazioni COM (Composite Object Model).

I file di registro sono in formato binario e non possono essere letti senza un software speciale. Questo è diverso dai file .REG, che possono essere esportati dall'editor del registro di Windows per la visualizzazione e la modifica da parte degli amministratori.

Chiavi e valori del Registro di sistema

Il registro, considerato nel suo insieme, è suddiviso in cinque sezioni o gruppi principali. Questo aiuta a organizzare le varie chiavi e cartelle nel registro, rendendole facili da gestire.

Quando modifichi o crei voci nel registro, crei chiavi e valori, ma nei file di registro di Windows quali sono le differenze tra loro?

Nota. Le chiavi di registro sono contenitori che contengono valori per software, hardware o sistema operativo Windows. Le chiavi possono essere pensate come una cartella in cui i valori sono file separati. È possibile navigare tra i tasti utilizzando la gerarchia dei tipi di cartelle. I valori sono i dadi e i bulloni del registro. Si tratta di parametri, numeri interi e stringhe contenenti dati e informazioni che consentiranno l'avvio e l'esecuzione efficiente di Windows con hardware e applicazioni.

HKEY_CLASSES_ROOT (HKCR)

In questa sezione vengono archiviate le informazioni sugli ID delle classi di oggetti OLE delle applicazioni registrate e sulle associazioni di file. A volte potresti vederlo abbreviato, sezione HKCR. Aggiunge chiavi duplicate alla sottochiave HKEY_CURRENT_USER\Software\Classes già esistente e Windows utilizzerà la sottochiave HKEY_CURRENT_USER\Software\Classes come principale.

HKEY_CURRENT_USER (HKCU)

Questa sezione contiene le impostazioni di configurazione del profilo utente, inclusa la posizione delle cartelle utente su disco, le impostazioni del pannello di controllo e le impostazioni di configurazione dell'applicazione specifica.

HKEY_LOCAL_MACHINE (HKLM)

Questa sezione contiene tutte le impostazioni specifiche del PC su cui è installato Windows. Contiene file SAM, SECURITY, SYSTEM e SOFTWARE. Il quinto file, HARDWARE, viene ricreato ogni volta che si avvia il computer e contiene informazioni sull'hardware rilevato.

Questa sezione contiene anche

%systemroot%\System 32\config\ COMPONENTS e file BCD, che memorizzano informazioni relative alla configurazione di avvio del PC.

All'interno della chiave di registro HKEY_LOCAL_MACHINE, solo alcune sottochiavi sono degne di nota, poiché si tratta dell'insieme di file di registro più frequentemente modificati e modificati dagli utenti.

SAM

La sezione Chiavi di Security Accounts Manager viene in genere visualizzata vuota se l'utente non dispone dei diritti di amministratore appropriati. Contiene informazioni sulla sicurezza per tutti i domini PC collegati, incluso il dominio locale, noto anche come SAM.

Il database SAM contiene il nome utente utilizzato per accedere al dominio, l'UID (Unique Identifier) del dominio, l'hash crittografico della password dell'utente, la posizione dell'utente nel registro e sul server, e vari altri parametri e flag richiesto durante la connessione.

SICUREZZA

Questa sottochiave è vuota anche per la maggior parte degli utenti, a meno che non dispongano delle autorizzazioni amministrative appropriate, ovviamente. Quando è connesso a un dominio, è associato al database Server Registry Hive, che contiene tutte le politiche di sicurezza applicabili all'utente corrente e alle applicazioni installate.

SISTEMA

Questa sottosezione contiene informazioni sull'installazione di Windows, impostazioni e informazioni sui dispositivi attualmente collegati e sui dischi contenenti file di sistema.

SOFTWARE

Questa sezione contiene le impostazioni per l'installazione corrente di Windows, i programmi e le applicazioni installati e le chiavi del fornitore del software, include sottochiavi per estensioni di file, tipi MIME e identificatori di oggetti di classe e interfaccia (come ActiveX).

HKEY_USERS (HKU)

HKEY_CURRENT_CONFIG (HKCC)

Le chiavi HKCC contengono informazioni raccolte durante l'avvio del computer e di Windows. Queste informazioni si applicano solo alla sessione corrente e vengono eliminate allo spegnimento del computer.

All'interno di ciascuna delle chiavi di registro sono presenti singole chiavi di vario tipo, che offrono la massima flessibilità nella gestione e configurazione del sistema operativo Windows, delle applicazioni e dell'hardware.

HKEY_PERFORMANCE_DATA

Questa chiave non è visibile quando si utilizza l'editor del registro di Windows. Contiene dati di runtime e prestazioni, kernel di Windows, driver, applicazioni e servizi. Vengono eliminati allo spegnimento del computer e ripristinati al successivo avvio.

Tipi di valori di registro

Quando crei un nuovo valore di registro, ti verranno presentate le seguenti opzioni:

- REG_BINARY: questo tipo di chiave archivia i dati binari non elaborati.

- REG_DWORD: un intero a lunghezza variabile a 32 bit.

- DWORDS: generalmente utilizzato per definire le impostazioni del driver del dispositivo e le impostazioni del software.

- REG_SZ: valore della stringa di lunghezza fissa.

- REG_EXPAND_SZ: lunghezza espandibile del valore della stringa, utilizzato anche per le variabili di ambiente.

- REG_MULTI_SZ: una multistringa che può contenere un elenco di valori, generalmente separati da virgole o spazi.

- REG_RESOURCE_LIST: elenco di risorse, array nidificati, utilizzati dai driver di dispositivo.

- REG_RESOURCE_REQUIRMENTS_LIST: elenco di risorse hardware utilizzate dai driver di dispositivo.

- REG_FULL_RESOURCE_DESCRIPTOR: array nidificati utilizzati per archiviare elenchi di risorse del dispositivo fisico.

- REG_LINK: un collegamento simbolico (UNICODE) alla seguente chiave di registro, che specifica la chiave radice e il percorso della chiave di destinazione.

- REG_NONE: dati che non hanno un tipo specifico.

- REG_QWORD: variabili di lunghezza a 64 bit.

Nota. C'è una certa differenza tra i registri di Windows a 32 bit (x86) e a 64 bit (x64). L'opzione qword a 64 bit non è supportata nelle versioni a 32 bit del sistema operativo Windows. Inoltre, il registro funziona con chiavi a 32 e 64 bit in modo così intelligente che il file system gestisce più versioni degli stessi file dll, ma mantiene la compatibilità che puoi trovare nella sezione del registro HKEY_LOCAL_MACHINE\Software\WOW6432Node .

File .REG

I file REG differiscono dai file di registro in diversi modi importanti. Innanzitutto, sebbene memorizzino chiavi e valori di registro, sono progettati per essere sottoposti a backup e trasferiti tra PC e Windows installati da tali valori e chiavi. Inoltre, i file .REG, a differenza dei file di database del registro, che contengono un sistema binario, sono archiviati in formato di testo ASCII.

I file REG si aprono automaticamente (o almeno dovrebbero se tutto è installato e organizzato correttamente) quando fai doppio clic nell'Editor del registro di Windows.

È possibile esportare l'intero registro o le sue singole chiavi con file .REG nell'editor del registro stesso.

Inoltre, puoi modificare manualmente il contenuto del file .REG nel blocco note di Windows o in qualsiasi altro editor di file di testo. Fare clic con il tasto destro del mouse sul file .REG in Explorer, nel menu contestuale che appare, aprire l'opzione "modifica".

Nell'esempio in figura, la chiave è HKEY_CURRENT_USER\Control Panel\Desktop\WindowMetrics, ed è qui evidenziata perché include un'aggiunta alla configurazione predefinita.

Alla fine della chiave c'è una sezione chiamata "MinWidth", che ha un valore numerico di 54. Questa chiave cambia il comportamento delle icone sulla barra delle applicazioni di Windows (non raggruppate) in modo che le icone dei programmi, quando si eseguono più istanze, vengano visualizzate separatamente , ma senza le loro etichette.

Nel complesso, mentre il registro di Windows è un enorme colosso gonfio con migliaia di valori e codici binari, esadecimali e ASCII complessi, è abbastanza facile lavorarci.