La maggior parte delle persone si è posta questa domanda almeno una volta. Qualcuno non si fida della propria anima gemella, altri hanno concorrenti e nemici, e alcuni sono solo curiosi.

Qui devi ricordare una cosa una volta per tutte: non c'è modo di farlo. Qualunque siano le offerte che incontri sul world wide web: servizi di siti, applicazioni (gratuite ea pagamento), tutto questo è inganno e frode garantiti. Un esempio lampante è il programma PageHack e i suoi analoghi.

In realtà, tutti questi programmi e siti di solito hanno obiettivi diversi.

- Adescare l'utente con promesse di hacking della corrispondenza, in modo che alla fine paghi l'importo indicato per visualizzare il risultato. Naturalmente, dopo il pagamento, non riceverà nulla.

- Hackerare l'account della persona che ha fatto domanda. Siti di hacking come http://vk-messages.ru/ offrono all'utente pieno accesso alla propria pagina prima di iniziare tutte le azioni. Ma qui basta pensare logicamente: sei davvero pronto a dare pieno accesso alla tua pagina a un servizio che si posiziona come cracker di messaggi privati? Il software di hacking a volte ti chiede anche di inserire nome utente e password. Ovviamente cosa seguirà.

- Infetta il tuo computer con virus, banner pubblicitari, installatori di applicazioni. Scaricando software per hackerare pagine e corrispondenza da luoghi dubbi, rischi molto la sicurezza del tuo sistema. Trojan, virus, keylogger e altri prodotti software dannosi vengono spesso diffusi in questo modo.

- Ricatto rivolgendosi alla vittima. Se hai scritto a un truffatore da una pagina reale o hai fornito dati personali su di te, potrebbe iniziare a estorcere denaro con il pretesto di consegnarti a chi hai chiesto di hackerare.

E queste sono tutt'altro che tutte le opzioni per le cattive conseguenze che possono aspettarsi quando si cerca un modo per visualizzare la corrispondenza personale di un'altra persona. Per proteggerti una volta per tutte da loro, devi ricordare che non puoi leggere i messaggi di altre persone in alcun modo. E questa non è una valutazione morale del comportamento, ma un fatto tecnico. C'è solo un modo: hackerare la pagina stessa. E qui ci sono già molte opzioni.

La stessa regola si applica qui. Non è necessario utilizzare servizi e programmi sospetti che offrono hacking. È probabile che siano tutti fraudolenti o infettino il tuo computer con malware. Tra i metodi efficaci per hackerare una pagina, devi scegliere quelli in cui solo tu e la vittima dell'hacking agite. Non descriveremo in dettaglio le istruzioni per rubare un account qui, c'è un articolo separato su questo. Ma in termini generali, le opzioni sono le seguenti:

- Salvare nome utente e password sul tuo dispositivo. Se conosci personalmente una persona, invitala a entrare in VK dal tuo PC o gadget. Preimpostare le impostazioni per il salvataggio di tutti i dati inseriti nel browser o eseguire un software speciale per questi scopi. È più facile farlo nelle applicazioni mobili per Android e iPhone, dal momento che dare al tuo amico il tuo telefono per controllare VK non è una pratica così rara.

- Installa un trojan o un keylogger sul computer della vittima che invierà tutti i tasti premuti all'indirizzo email. A volte è sufficiente seguire il collegamento per l'installazione. Il collegamento può essere mascherato. Quindi puoi scoprire il login e la password dell'account, accedere ad esso e leggere la corrispondenza.

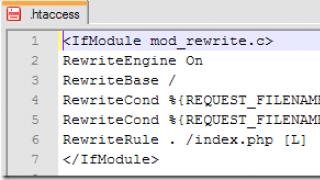

- Intercettazione di cookie tramite token key. Esistono molti modi per scoprire il token dell'utente; c'è anche un articolo separato su questo. Il modo più semplice è creare un'applicazione che invierà al sito con un token nella barra degli indirizzi. Devi solo convincere la vittima ad avviare l'applicazione, ottenere un token, inserirlo nel programma di gestione dei cookie e tutti i suoi cookie appariranno nel tuo browser, il che significa che l'account VK sarà autorizzato.

Questi e altri metodi di hacking comportano l'attività della vittima. La persona deve seguire il link, darti informazioni su se stessa, accettare alcuni file o corrispondere con te.

Tutto questo sembra solo difficile da ottenere. Infatti vari forum e marketplace sono pieni di offerte per la vendita di archivi con centinaia o addirittura migliaia di pagine hackerate (ognuna letteralmente per un centesimo). Da ciò si può capire che le persone sono facilmente suscettibili di semplici manipolazioni e cracker esperti sono in grado di fare il loro lavoro sul flusso.

Ma torniamo all'argomento principale: la corrispondenza. Supponiamo che tu abbia ottenuto l'accesso al tuo profilo hackerando una pagina. Andare avanti.

Come leggere la corrispondenza di altre persone senza essere notati

Se il tuo obiettivo iniziale è monitorare la corrispondenza di una persona, dopo aver violato il suo account, procedi con cautela.

- Non fare clic su alcuna finestra di dialogo se contiene SMS non letti. Inoltre, non fare clic sulle notifiche di messaggio popup. Vedendo l'SMS letto, una persona sospetterà immediatamente che qualcosa non va.

- Ignora gli inviti a gruppi, pubblici, riunioni e soprattutto fai attenzione se vieni aggiunto alla conversazione o se la persona è già coinvolta. Meglio non entrarci affatto. Anche se non ci sono messaggi non letti, il turnover può essere elevato e le persone spesso si scambiano immagini, ripubblicano, ecc. In questi casi, non viene visualizzato alcun avviso Digitando il messaggio. Non avrai tempo per reagire.

- Non mi piace, non lasciare commenti. Non c'è assolutamente bisogno di spiegazioni.

- Soprattutto, vai al VK di qualcun altro da applicazioni di terze parti che hanno una funzione di invisibilità e non informano sulla lettura dei messaggi, come Kate Mobile. Ciò faciliterà notevolmente la permanenza poco appariscente nel profilo, poiché il primo elemento verrà eseguito automaticamente all'attivazione dell'opzione.

Metodi consentiti di spionaggio VK

Perché consentito? Sì, proprio in essi non dovrai ingannare nessuno, infettare con virus, utilizzare programmi di terze parti e persino comunicare con nessuno. È vero, qui non leggerai le lettere di altre persone. Ma poi guarda le foto personali che vengono scambiate dagli interlocutori nella LAN, i file inviati alle comunità e tra di loro, leggi i commenti nei gruppi. Questi metodi funzionano da molti anni e sono ancora rilevanti nel 2017.

Accesso a foto e altri file nella ricerca generale

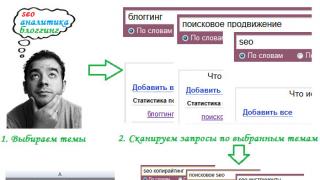

Quando un utente invia a un altro qualsiasi documento, viene salvato sul server VK e quindi indicizzato liberamente. Ogni giorno c'è un'enorme quantità di nuovi materiali e molte persone non sospettano nemmeno che una foto personale, un file che hanno condiviso "segretamente" con un interlocutore, sia disponibile per tutti in qualsiasi momento. Devi fare quanto segue:

Leggere i commenti degli utenti

Per scoprire quali commenti ha lasciato un determinato utente, basta utilizzare il collegamento speciale http://vk.com/feed?obj=12053604&q=§ion=mentions. Al posto dei numeri, dopo il segno =, inserisci l'ID della persona e vedrai i suoi commenti per tutto il tempo di utilizzo dei social. reti.

Tuttavia, questo metodo ha dei limiti. Non puoi leggere i commenti a cui non è stata data risposta, così come se sono pubblicati in community chiuse.

I social network oggi sono il principale meccanismo di comunicazione personale tra le persone nello spazio Internet. Viene utilizzato molto più spesso dei classici forum, della posta e persino di Skype. Esistono metodi che ti consentono di leggere la corrispondenza di qualcun altro sui social network.Vkontakte, Odnoklassniki, Facebook, Il mio mondo

Diamo un'occhiata più da vicino a loro.

I 5 metodi di lavoro più popolari:

Hackerare la pagina e indovinare la password

I mezzi più polari per accedere a un account su un social network sono vari metodi per hackerare le pagine e ottenere una password per accedere alla pagina vk.com, odnoklassniki.ru, facebook.com, my.mail.ru

Hacking via e-mail

Un punto piuttosto vulnerabile nella sicurezza di un account su un social network è l'e-mail ad esso associata. Dopo aver ottenuto l'accesso al "soap", è possibile inviare una richiesta di modifica della password sul social network e, di conseguenza, accedere con una nuova dopo aver letto la corrispondenza. La posta elettronica di hacking è organizzata utilizzando programmi speciali, mentre un certo numero di servizi (ad esempio, mail.ru), hanno una grande vulnerabilità e molti "buchi" software che ti consentono di prendere il controllo dell'accesso alla posta elettronica.

A volte non è nemmeno richiesta una conoscenza speciale: spesso sulla password della posta viene inserito un numero di cellulare / di casa e nella domanda / risposta di sicurezza di default c'è una domanda sul cognome da nubile della madre, quindi, avendo tali informazioni, è facile ottenere l'accesso necessario prima alla posta e poi al proprio account di social network.

Indovinare la password tramite "forza bruta"

Per molto tempo sono stati sviluppati programmi che aggirano il sistema di protezione contro più tentativi di immissione di una password: conoscendo il login, un tale sistema cerca di indovinare le password per un account. Le applicazioni più popolari per tali attività: Vk.Com Brut Check Spam, Namepass, Combine Soft, Bruteforce con multi-thread. Per analogia, una password può essere prelevata manualmente, inserendo eventuali dati noti su una persona.

Email falsa dal servizio

Uno dei metodi di hacking più noti è l'invio di una lettera presumibilmente da un servizio di social network, in cui è necessario inserire il login/password della pagina o una parola in codice per ripristinare l'accesso. In questo caso, la lettera stessa viene inviata al destinatario con un indirizzo falso: puoi farlo manualmente, avendo una conoscenza di base dell'HTML o tramite servizi speciali come anmase.ru.

Alternativa - Cavallo di Troia in qualsiasi lettera di contenuto neutro, che, una volta avviata, legge tutte le password e gli accessi nel sistema, tuttavia, i moderni antivirus con i database più recenti li rilevano piuttosto rapidamente e l'utente stesso, molto probabilmente, non avvierà un file eseguibile sconosciuto allegato alla lettera.

Utilizzo dei cookie

Tutti i browser Internet hanno i cookie abilitati per impostazione predefinita: file con informazioni crittografate sulle visite alle pagine necessarie per un ricaricamento più rapido. I cookie contengono anche nomi utente e password, tuttavia, crittografati con una semplice chiave. Dopo aver ricevuto questi file, è possibile decrittografare i dati (utilizzando programmi, ad esempio, Vkontakte Cookie Password Recovery per rete VK) e quindi accedere alla corrispondenza personale sul social network.

Siti di phishing

Un metodo popolare per ottenere login e password per una pagina è creare siti Web falsi con un design identico al social network, ma con un indirizzo diverso. Se una persona vi accede, per inerzia può inserire un login con una password, che andrà immediatamente al proprietario del portale di phishing.

Lavoro professionale

Gli hacker professionisti, dietro un'adeguata remunerazione, combinano i metodi di hacking di cui sopra e applicano anche i propri algoritmi unici, dopodiché scambiano l'accesso all'account del social network con denaro.

Keylogger

I keylogger sono un'intera classe di programmi che vengono installati segretamente su PC e gadget mobili. Queste applicazioni scrivono codici speciali per i caratteri inseriti dall'utente, associandoli contemporaneamente alle finestre e agli elementi di input correnti e monitorando i processi in esecuzione. Dopo aver raccolto informazioni e sorveglianza segreta, trasmettono i dati a terzi tramite una connessione Internet.

L'opzione migliore per ottenere informazioni riservate spesso non è determinata dagli antivirus con i database dei virus più recenti, poiché i keylogger non mostrano segni di un programma antivirus. Tale software funziona in modo diverso a seconda del codice, quelli più avanzati non vengono visualizzati nei processi di sistema e sono camuffati da driver hardware.

Tipi principali:

- Hardware: dispositivi meccanici in miniatura integrati nella tastiera. Non richiede installazione di programmi, funzionano sia quando il computer/cellulare è acceso che spento.

- Software: applicazioni classiche che devono essere installate sui dispositivi.

- Acustico - sistemi speciali elettronici che monitorano i suoni della pressione dei tasti a distanza e convertono queste vibrazioni sonore in una forma di testo.

Il primo e il terzo tipo di tali keylogger sono generalmente inaccessibili agli utenti ordinari, quindi la seconda opzione è rilevante per l'utente.

I keylogger software più famosi sono Elite Keylogger, Keylogger Net, AutoKeySpy, NeoSpy.

Fattore umano

L'accesso alla corrispondenza personale nel social network di una persona può essere ottenuto illegalmente attraverso i rappresentanti tecnici del servizio che mantengono il funzionamento del sistema, nonché dalle forze dell'ordine che inviano una richiesta all'amministrazione del social network per fornire l'accesso a la pagina dell'utente nei più grandi social networkVkontakte, Odnoklassniki, My World e dettaglio dei messaggi personali. Entrambi i metodi sono, ovviamente, illegali.

Trovare le persone giuste all'interno dello stesso "Vkontakte" è piuttosto problematico e puoi dimenticare completamente i social network stranieri. Le indagini tramite la polizia sono molto costose. Pertanto, lo spyware potrebbe essere l'opzione migliore.

Avvertimento e postfazione

Attenzione ai truffatori che offrono, per una cifra simbolica o piccola, di organizzare l'accesso alla corrispondenza personale nei social network di qualsiasi persona. Evita i siti fraudolenti che promettono di fornire l'accesso richiesto in pochi secondi e richiedono l'invio di un SMS a un numero breve per questo. Il processo per ottenere l'accesso non autorizzato alla pagina di una persona su un social network è piuttosto lungo e lungo, nella maggior parte dei casi richiede un approccio individuale e l'elaborazione di diverse opzioni per ottenere un nome utente e una password. Insieme alla responsabilità di queste azioni, pensa se ne hai bisogno?

Gli utenti fanno questa domanda molto spesso. Apparentemente, qualcuno è perseguitato dalla corrispondenza della seconda metà ... Comunque sia, l'interesse per i messaggi di altre persone è molto alto, quindi oggi risponderemo alla domanda se è possibile leggerli.

Ecco la risposta: non puoi. Come mai? Perché si tratta di informazioni private a cui solo il proprietario ha accesso. Certo, può fornirti i dati di accesso, ma quante volte hai visto una persona che si fidava di qualcuno con il login e la password dalla sua pagina VK? È lo stesso.

Molto spesso puoi trovare annunci come "Attaccherò qualsiasi pagina, il pagamento è così e così". Alcune persone credono in questo tipo di pubblicità e danno via i loro soldi! Spieghiamo perché questo non può essere fatto.

- In primo luogo, questo è un inganno: non appena l'"hacker" riceve i fondi (potrebbe richiedere un pagamento anticipato, ad esempio chiederà di mettere parte dei fondi su un numero di telefono), svanirà immediatamente.

- In secondo luogo, se l'"hacker" promette di dimostrare che hackererà la pagina e modificherà i dati su di essa, significa che sarà semplicemente d'accordo su questo con il proprietario della pagina e quest'ultimo sarà a conoscenza di chi c'è dietro a tutto .

- E in terzo luogo, anche se sei stato improvvisamente fortunato a trovare una persona del genere che, a causa di determinate circostanze, è comunque finita sulla pagina dell'utente, quest'ultimo può tranquillamente contattare la polizia - sì, vengono aperti procedimenti penali per aver rotto le pagine! In questo caso, non viene riconosciuto colpevole solo l'"hacker", ma anche colui che gli ha chiesto di hackerare la pagina. Vuoi diventare complice?

Nella vastità della rete, puoi trovare un gran numero di tutti i tipi di programmi che presumibilmente ti consentono di leggere la corrispondenza di qualcun altro. Naturalmente, questo è solo un falso. Quando scarichi e installi un programma di questo tipo, potresti essere in attesa di:

- Virus con trojan che rubano informazioni dal computer dell'utente.

- Blocco SMS che blocca il sistema.

- Messaggi SMS obbligatori e presumibilmente gratuiti necessari per installare il programma, che, ovviamente, risultano essere a pagamento e per nulla economici.

Dimmi onestamente, vuoi ancora leggere i messaggi degli altri? Spero di no, perché si ritorcerà comunque contro di te. A proposito, se sei preoccupato per la sicurezza della tua pagina da tali "hacker", usa la funzione quando puoi inserire il tuo account solo se inserisci non solo la password, ma anche il codice che verrà allegato al telefono collegato numero.

Il social network VKontakte è il più popolare in Russia. È utilizzato da quasi un residente su due del paese, quindi è di grande interesse per gli hacker e gli sviluppatori ordinari che cercano tutti i tipi di lacune nella protezione del sistema. Poiché tutti i dati dell'utente sono archiviati in un database, è ovvio che è sufficiente trovare un modo per accedervi, dopodiché sarà possibile leggere la corrispondenza di altre persone e fare molte altre cose.

Uno degli hacker con il soprannome Yoga2016 in un'intervista a TJournal ha affermato che un bug nel social network VKontakte ti consente di leggere la corrispondenza di altre persone. Ciò avviene tramite il servizio di statistiche del sito SimilarWeb, che consente l'accesso ai messaggi personali di qualsiasi utente, compromettendo così la sicurezza di decine di milioni di residenti in Russia e in altri paesi che hanno affidato i propri dati personali ai social network.

Il servizio stampa VKontakte ha reagito rapidamente a tali informazioni e ha affermato che se esiste un tale problema, è stato creato esclusivamente da sviluppatori di terze parti, che il social network non può influenzare in alcun modo. Attraverso la versione a pagamento di SimilarWeb, puoi ottenere link a 300 dei materiali più popolari su qualsiasi sito web. Quando l'utente ha ricevuto tali servizi, tutti questi collegamenti si sono rivelati messaggi personali di utenti casuali.

Ciò suggerisce che il servizio SimilarWeb è in grado di intercettare tutti i messaggi privati e fornire accesso ad essi tramite collegamenti diretti a terzi. Non è stato possibile visualizzare il testo nella sua forma pura, quindi lo sviluppatore ha aggiunto l'estensione ".xml" alle terminazioni dei collegamenti, grazie alla quale è stato in grado di familiarizzare non solo con i messaggi personali degli utenti, ma anche con altri dati - foto, emoticon inviate, numeri di pagina e molti altri dati.

Il social network VKontakte non lo vede come un problema, perché è stato creato da sviluppatori di terze parti che utilizzano l'API in modo errato. Secondo il servizio stampa del social network, gli utenti, quando utilizzano applicazioni di terze parti per utilizzare l'account VKontakte, acconsentono essi stessi al trattamento e alla conservazione delle informazioni personali, compresa la corrispondenza. Ciò significa che c'è una perdita da qualche parte nel servizio SimilarWeb, che è diventata possibile a causa di un bug del software. Con il suo aiuto, è possibile leggere i messaggi personali di qualsiasi persona.

Il servizio stampa di VKontakte ha prontamente contattato il sito e ha affermato che in realtà non si trattava di un qualche tipo di vulnerabilità nel social network, e non di sviluppatori senza scrupoli. Hanno abusato dei loro diritti e, per qualche ragione, hanno deciso di trasferire i dati personali degli utenti (corrispondenza) al servizio SimilarWeb. Allo stesso tempo, secondo le informazioni ufficiali, in questo modo è stato possibile ricevere solo 400 token, ovvero i dati personali di 400 utenti. Tutti hanno affidato i propri dati personali a un'applicazione non sicura.

Attualmente, il 6 marzo alle 23:30 ora di Mosca, tutti i token pericolosi sono bloccati per proteggere i dati personali degli utenti di VKontakte. Il social network consiglia di utilizzare solo client ufficiali per accedere al tuo account, perché altrimenti c'è sempre la possibilità di fuga di informazioni personali riservate.

In precedenza luogo ha scritto che ora chiunque può ottenere un set di adesivi a pagamento sul social network VKontakte.

Fino al 10 marzo compreso, tutti hanno un'opportunità unica Xiaomi Mi Band 3, dedicandoci solo 2 minuti del loro tempo personale.

Unisciti a noi su

Buona giornata, caro lettore! Questo blog è dedicato ai temi di attualità della sicurezza mobile che ognuno di voi potrebbe incontrare. Pensi che esista un programma per leggere di nascosto i messaggi VK di altre persone dal proprietario dell'account? Troverai tutte le risposte nell'articolo! E alla fine del materiale, ho deciso di pubblicare un piccolo video tematico.

Queste domande mi interessavano dopo diversi casi di hacking della mia pagina personale di Vkontakte. Ora utilizzo spesso questo social network per comunicare con i colleghi di lavoro, quindi devo assolutamente essere sicuro che nessun estraneo possa accedere alla corrispondenza riservata. Sicuramente esiste un programma per questo, per leggere i messaggi VK di altre persone attraverso il quale chiunque potrebbe!

Ho deciso di andare alla ricerca di tale software su Internet. Ho recensito un numero enorme di vari siti, installato alcune applicazioni sul mio telefono. Sì, sì, stiamo parlando in particolare dei client mobili Vkontakte per Android, poiché mi siedo spesso in questo social network dal mio telefono. Di conseguenza, si è scoperto che semplicemente non ci sono programmi che funzionano davvero! Ci sono molte truffe e tutti i tipi di software dubbi, oltre a vari virus. Pertanto, ti consiglio di stare estremamente attento se decidi di mettere qualcosa nel tuo telefono. Ma come leggere i messaggi VK di altre persone in una situazione simile? Gli aggressori possono trovare alternative? Maggiori informazioni su questo di seguito.

Mi sono imbattuto in un servizio interessante che consente di eseguire il backup di qualsiasi informazione dalla memoria di un dispositivo mobile. Si scopre che il download di un cracker per VK per leggere i messaggi di altre persone non è affatto necessario. Il principio di funzionamento dell'utilità per la copia è molto semplice: nel telefono viene inserita un'applicazione speciale, che deve essere configurata. Ho descritto l'intero processo nel video dopo l'articolo, assicurati di guardarlo! Quindi il programma raccoglie i dati necessari dalla memoria dello smartphone. Si tratta di conversazioni con registrazione audio preliminare e corrispondenza da social network popolari (incluso Vkontakte, ovviamente) e messaggi di testo. Quindi i dati raccolti possono essere studiati nell'account personale dell'utente, che si trova su un sito Web separato.

Ma cosa succede se qualcuno inserisce di nascosto un'applicazione del genere nel tuo cellulare! Gli antivirus non lo bloccheranno ed è abbastanza facile nascondere il collegamento nelle impostazioni. Pertanto, VK per leggere i messaggi di altre persone gratuitamente è abbastanza realistico e senza software specializzato, programmi molto più accessibili. Ma sottolineerò: non importa di che tipo di servizio stiamo parlando. Tutte queste utilità funzionano in modo simile e sono state concepite per scopi specifici di ufficio.

Resta da dare al lettore alcuni utili consigli di sicurezza. Sii attento e vigile! Cerca di non trasferire il tuo dispositivo mobile a persone sconosciute o solo a persone di cui non ti fidi completamente. Inoltre, non è una buona idea appendere alla scrivania incustoditi, soprattutto se hai molti dipendenti nel tuo ufficio. Quindi nessuno può accedere a informazioni importanti.

In conclusione, vi presento un interessante video tematico che ho girato appositamente per i lettori del mio blog! Nel video imparerai come impostare il servizio sopra descritto. Ma non dimenticare che non puoi installare tali programmi negli smartphone di altre persone! Al proprietario di un telefono cellulare probabilmente non piacerà tale interferenza nella sua vita personale.