Hey! Oggi vogliamo sollevare l'argomento relativo alla responsabilità per software illegale.

2 settimane fa, abbiamo tenuto un webinar per i membri della comunità SmartCIO su questo argomento e, a giudicare dal record (per la comunità) di 170 ascoltatori simultanei, questo argomento è molto, molto rilevante.

Nel post di oggi scriveremo e sfatiamo i principali miti legati alla questione, oltre a lasciare a chi lo desiderasse un link alla registrazione completa del webinar.

Quindi andiamo.

Mito 1. Non tutti vengono trapiantati.

Tuttavia, ci sono alcune statistiche. Nel 2000, sono stati registrati 875 crimini ai sensi dell'articolo 146 del codice penale della Federazione Russa, a seguito dei quali sono state condannate 87 persone. Nel 2007 sono state aperte 5.216 cause penali, di cui 3.182 pervenute in tribunale (a titolo di rinvio: l'assoluzione è pronunciata in meno dell'1% dei casi).Mito 2. Verrà imprigionato solo per Microsoft

Le statistiche del dipartimento "K" sui crimini per il 2010 ci suggeriscono che questo non è vero.

Mito 3. È impossibile provare la natura intenzionale del crimine

Certo, l'ignoranza della legge non esime dalla responsabilità. Ma stiamo parlando di altro. Quelli. la persona non nega che sia illegale utilizzare software piratato, ma afferma di non sapere che il software è piratato. Come prova, le autorità competenti utilizzano:- Lettere di avvertimento dei titolari dei diritti d'autore;

- Avvertenze scritte da agenti di polizia.

Mito 4: il memorandum elimina i rischi

Nella chat al webinar, molti hanno davvero espresso l'opinione che se scrivi un promemoria al direttore della società che, a causa di finanziamenti insufficienti (o per qualche altro motivo), l'azienda utilizza software senza licenza, allora non ci sarà nulla responsabile per l'informatica.Certo, questo è un mito. Inoltre, la presenza di una tale nota aggrava la posizione del suo autore, perché diventa una prova materiale della natura deliberata del crimine (dal momento che ho scritto una nota, significa che sapevo che il software era piratato).

In generale, la posizione del nick IT nell'organizzazione in questo caso è molto peggiore di quella del leader: è molto più difficile per lui dimostrare che "non lo sapeva".

Mito 5. La verifica può essere effettuata solo con l'applicazione del detentore del copyright

Prima affermazione: un reato ex art. 146 del codice penale della Federazione Russa si riferisce a casi di pubblica accusa, il che significa che la dichiarazione della vittima non è necessaria per avviare un procedimento penale.La seconda affermazione: guidati dalla legge sulla polizia (che in termini di argomento in discussione non differisce in alcun modo dalla legge sulla polizia), i dipendenti del Ministero degli Interni hanno il diritto e sono obbligati a reprimere i reati .

Di conseguenza, è sufficiente una dichiarazione anche del senzatetto Vasily dal seminterrato vicino (anche se Vasily potrebbe aver bisogno di un passaporto). Per avviare un procedimento penale, a seguito della prima dichiarazione, non è necessaria nemmeno una dichiarazione del detentore del copyright.

Mito 6. Il computer non è mio.

La linea di fondo è questa. Ti è arrivato un assegno, un pirata, diciamo, Photoshop è stato improvvisamente trovato sul tuo computer. E poi dichiari coraggiosamente che questo computer non è un computer aziendale, ma appartiene personalmente al dipendente (o è di proprietà di un'altra azienda e lo noleggi).Non funzionerà perché:

- Il dipendente molto probabilmente non si prenderà la colpa e testimonierà contro l'organizzazione;

- Non ti crederanno comunque sulla parola, e come risultato del controllo (compreso il contenuto sul disco rigido del PC), si scoprirà nell'interesse di quale organizzazione e da quale persona è stato utilizzato questo PC ;

- Se noleggiate il computer (insieme al software) da un'altra società, l'uso è ancora illegale, poiché è necessario un contratto di licenza speciale con il detentore del copyright per noleggiarlo.

Mito 7. Il computer è spento/non funziona, il che significa che non c'è nessun errore

Arte. 1270 del codice civile della Federazione Russa ci dice che il fatto di trovare un programma su un supporto è l'uso del programma (il metodo di utilizzo è la riproduzione). Bene, nel corso dell'esame verrà comunque stabilito che hai acceso il computer. E al momento del lavoro, su di esso era installato software piratato.Mito 8. Puoi confiscare un computer solo con una decisione del tribunale.

Il sequestro di materiale informatico può essere effettuato sulla base di:- la legge sulla polizia;

- Il Codice degli illeciti amministrativi;

- Del Codice di Procedura Penale della Federazione Russa.

Mito 9. Software libero = software libero

Qui è ancora più semplice, anche se una nota importante: il fisco può interpretare l'uso del software libero da parte delle organizzazioni commerciali come un profitto e richiedere il pagamento di un'imposta su un importo equivalente al costo di prodotti simili.Coloro che desiderano conoscere la registrazione del webinar, oltre a porre domande al presentatore, vi invitiamo a passare attraverso

Come molti hanno già sentito, ci sono due tipi di programmi: con licenza e un tipo più numeroso - piratato. Diamo un'occhiata alle differenze tra i programmi in entrambe le categorie.

Il software con licenza differisce principalmente dal fatto che devi pagare per il suo utilizzo (a volte un sacco di soldi). Certo, gli hacker possono violare qualsiasi protezione, ma questo porta ad alcune spiacevoli conseguenze, la più innocua delle quali è la mancanza di supporto tecnico e l'assenza di qualsiasi tipo di aggiornamento del programma.

I programmi su licenza possono avere una serie di restrizioni, ad esempio:

- limitazione del numero di avviamenti o del numero di ore di funzionamento continuo. Un esempio lampante è il programma FineReader;

- disabilitare alcune funzioni, a volte molto importanti, nella versione gratuita. Allo stesso tempo, ci sono programmi che possono essere utilizzati anche in una forma così "ritagliata", ad esempio Venta Fax;

- impossibilità di installare il programma oi suoi singoli componenti senza inserire il numero di serie e altri dati di registrazione.

Prima di tutto, il software piratato differisce dal software con licenza in quanto non devi pagare per questo. Più precisamente, è sufficiente acquistare un CD con una serie di programmi o scaricare un kit di distribuzione da Internet.

In questo caso, al programma viene allegato un file speciale che consente di generare un numero di serie o che disabilita il controllo di una licenza (numero di serie, ecc.). Nel secondo caso, vengono apportate modifiche al file eseguibile, che non vengono sempre eseguite in modo corretto. Cioè, dopo aver "infranto" la protezione del programma, nessuno può (darti la garanzia che tutte le funzioni del programma funzioneranno senza errori.

Il modo migliore è inserire il numero di serie, che è stato ricevuto una volta da qualcuno dopo aver acquistato il programma. In questo caso dovrai inserire anche il nome e gli altri dati appartenenti a questo utente "registrato". A volte un tale numero di serie viene semplicemente selezionato utilizzando programmi speciali. In questo caso, è possibile che un generatore di numeri di serie sia collegato al kit di distribuzione del programma.

Di conseguenza, possono essere derivati diversi "sottotipi" di programmi piratati. I programmi gratuiti si ottengono principalmente nei seguenti modi:

- inserendo un numero di serie precedentemente noto, a volte altri dati. Questo metodo è il metodo "hack" più sicuro, poiché non cambia nulla nel programma e funziona allo stesso modo della versione acquistata ufficialmente;

- rimuovendo la funzione di verifica della correttezza del numero di serie dal codice del programma, dopodiché è sufficiente inserire un numero qualsiasi. Questo metodo viene utilizzato nei programmi che contengono un sottoprogramma per la verifica del numero di serie secondo la cosiddetta "lista nera", che contiene i numeri "sinistri" più comuni. In questo caso, vengono apportate modifiche al programma, dopodiché è abbastanza difficile garantire il funzionamento ininterrotto del programma;

- copiando un file di licenza precedentemente creato da qualcuno nella directory di lavoro. Questo metodo viene spesso utilizzato per i programmi in esecuzione in MS - DOS. In questo caso, non vengono apportate modifiche al programma, quindi il programma funziona esattamente come la sua versione ufficiale;

- rimozione dal codice del programma della funzione di verifica dell'esistenza di un file per la censura. Questo metodo viene spesso utilizzato per i programmi in esecuzione in MS - DOS. In questo caso, vengono apportate modifiche al programma, dopodiché è piuttosto difficile garantire il funzionamento ininterrotto del programma;

- rimozione dal codice del programma della funzione di controllo del numero di avviamenti, che consente a lungo di utilizzare programmi che hanno un limite al numero di avviamenti. Lo stesso approccio viene utilizzato nei programmi con un'attesa per il numero di ore (giorni) di lavoro continuo. In questo caso, vengono apportate modifiche al programma, dopodiché è abbastanza difficile garantire il funzionamento ininterrotto del programma.

Quali programmi usare dipende da te, ma ci sono diverse domande che non possono essere ignorate in questo libro.

- 1. Chi ha violato il programma non può garantire il suo funzionamento ininterrotto in nessuna condizione, quindi è per te che il programma può seriamente fallire. Naturalmente, nessuno si assumerà la responsabilità delle conseguenze di questo fallimento.

- 2. Le versioni pirata dei programmi non possono essere aggiornate ufficialmente, il che è particolarmente gravoso se utilizzato a fini contabili. Di conseguenza, un problema elementare può trasformarsi in un incubo. Così, ad esempio, è stato durante il passaggio a una nuova forma di ordine di pagamento: tutte le versioni ufficiali dei programmi sono state aggiornate per lo più gratuitamente, mentre i proprietari di versioni "gratuite" hanno avuto solo il tempo di sgranocchiare banconote per ogni aggiornamento minore .

- 3. Non esiste un manuale operativo allegato al software piratato, il che complica in qualche modo lo sviluppo del programma.

- 4. Insieme alla versione "gratuita" del programma, puoi ottenere l'ultimo virus che raccoglierà tutte le informazioni preziose e le invierà all'indirizzo e-mail dell'hacker che lo ha hackerato.

La tua organizzazione ha diverse centinaia di migliaia di rubli in più per pagare le multe? Quindi puoi saltare la lettura di questo articolo.

Inoltre, non ti beccano necessariamente. Ci sono persone che vivono da qualche parte che non pagano l'acqua, il riscaldamento, l'elettricità...

Seriamente, però, diamo un'occhiata ai rischi.

L'uso di programmi informatici "piratati" (contraffatti) può "portare" un'organizzazione (e un individuo) a cause civili, sanzioni amministrative o accuse penali. Le grandi dimensioni, che è un "bar", una condizione per la punizione ai sensi dell'articolo 146 del codice penale della Federazione Russa, non sono così grandi - solo 100 mila rubli. La versione "box" di Windows 10 Pro al momento della stesura di questo articolo costerebbe all'acquirente 15.300 rubli, la versione standard del programma di riconoscimento dei caratteri FineReader - 4200 rubli, il pacchetto grafico CorelDRAW Graphics Suite - 6200 rubli. Sommando tutti i pirati trovati sui computer dell'organizzazione, l'esperto può raggiungere un importo totale superiore alla barra dei 100mila. Inoltre, il codice penale ha un altro articolo - 273, che prevede la responsabilità per l'uso di "cracks" e "keygen", ovvero programmi per aggirare la protezione, un attributo comune delle distribuzioni "piratate".

Oltre a quelli legali, finanziari e fisici (limitazione della libertà), ci sono altri rischi:

- Reputazionale. Particolarmente sensibili a questa minaccia sono gli attivisti civili e le organizzazioni pubbliche, comprese le organizzazioni di beneficenza, che, per il significato del loro lavoro, dovrebbero essere al di sopra di tali sospetti. Forse non saranno puniti con il rublo, ma saranno glorificati come truffatori.

- Tecnico. Lavoro instabile, mancanza di aggiornamenti e tutti i tipi di rischi per la sicurezza. È particolarmente sorprendente quando alcune importanti attività di sicurezza, ad esempio proteggere il computer da virus o recuperare dati cancellati accidentalmente, vengono affidate a un programma "jailbroken".

Nella pratica delle forze dell'ordine russe, ci sono già stati casi di consegnare alla giustizia attivisti civili per l'utilizzo di programmi "piratati". Possono coinvolgere sia il capo dell'organizzazione che l'amministratore di sistema. È ora di smettere di rimandare la soluzione a questo problema a domani. Una minaccia "minore" trascurata può danneggiare valori importanti: libertà, salute, finanze, processi lavorativi e così via.

Cosa fare?

1. Spendi audit il software che stai utilizzando. È possibile nell'ambito di un controllo di sicurezza generale (questo è, ovviamente, preferibile), è possibile separatamente. Presta attenzione non solo ai programmi installati, ma anche alle distribuzioni. Molto spesso, gli utenti avanzati e gli amministratori di sistema possono trovare depositi di software "piratato" "per ogni evenienza". Non perdere di vista le unità di rete e l'archiviazione, se li hai nella tua organizzazione.

Qualsiasi software che non puoi provare legalmente dovrebbe essere considerato sospetto. Se il programma è pagato, dovresti sforzare il contabile in modo che i documenti di acquisto siano a portata di mano. A volte risulta essere difficile, perché il programma è stato acquistato cinque anni fa, è necessario rovistare in alcune cartelle e armadietti, ma questo deve essere fatto. I programmi contraffatti rilevati devono essere rimossi. Lungo la strada, puoi liberarti di cose inutili: programmi obsoleti, quelli che sono stati installati da ex dipendenti o quelli che non sono più necessari.

2. Trova un sostituto adeguato per i programmi piratati rimossi tra programmi gratuiti, se possibile - fonte aperta. Per esempio:

- Microsoft Windows - Ubuntu Linux

- Microsoft Office - LibreOffice o OpenOffice

- Adobe Photoshop - GIMP

- Comandante Totale -

Anche per i programmi più rari, ci sono buone alternative. Ad esempio, puoi provare a sostituire CorelDRAW o Adobe Illustrator con Inkscape. Lo stesso vale per il settore della sicurezza. VeraCrypt può essere una valida alternativa a Microsoft Bitlocker, c'è un'intera galassia di antivirus gratuiti e così via.

Hai paura di un cambiamento radicale? Vuoi provare prima qualcosa di nuovo e poi prendere una decisione? Molti programmi hanno versioni portatili. Non devi installare un programma del genere: puoi eseguirlo direttamente dalla tua cartella di lavoro. (Ti consigliamo di prestare attenzione al sito web portableapps.com). Per alcuni sistemi operativi esistono le cosiddette versioni live: puoi masterizzare il sistema operativo su un CD/DVD o un'unità flash USB, avviare il computer da questo supporto e vedere come sono questo sistema operativo e le applicazioni di base. Molti professionisti della sicurezza come Tails, una suite di software incentrata sulla sicurezza basata su Linux.

Se riesci a "trapiantare" i tuoi colleghi, ad esempio, da Microsoft Office a LibreOffice, è probabile che ripetano questo passaggio sui loro dispositivi domestici. Non è un segreto che molte persone "portano il lavoro a casa", quindi un computer di casa non è solo giocattoli e social network. Se acquisti un programma con licenza per computer di lavoro, è più probabile che le persone continuino a utilizzare versioni piratate a casa.

3. Se risulta essere troppo difficile implementare software alternativo nell'organizzazione, acquistare il solito software a pagamento. È meglio che non fare nulla.

Sì, la sostituzione di un programma con uno alternativo è associata ai costi di implementazione. Già all'inizio potresti incontrare una barriera psicologica ("Questo tuo nuovo programma non può fare nulla, non vedo il pulsante per rendere il testo in grassetto, fa schifo, restituisci tutto com'era!") versioni con licenza . Quando valuti, non esitare a guardare al domani. Passare a Linux potrebbe richiedere risorse "qui e ora", ma in futuro risolverai una parte significativa dei problemi legati ai virus, all'acquisto di nuovi programmi, ecc.

Le organizzazioni senza scopo di lucro possono acquistare alcuni programmi con uno sconto se utilizzano il programma InfoDonor.

4. Fai le aggiunte necessarie al tuo politica di sicurezza. Rifletti su almeno tre punti in esso:

- Divieto di utilizzo di programmi "piratati" senza licenza.

- Divieto di utilizzo di client torrent sul posto di lavoro.

- Regole per l'installazione di nuovi programmi sui computer di lavoro.

Il problema del software "piratato" è fortunatamente uno che può essere risolto "una volta per tutte" con un controllo minimo in seguito. Fallo. Non esporsi a rischi inutili.

versione cartacea

Un certo numero di programmi e giochi è installato su qualsiasi computer. In ogni caso, il computer ha un sistema operativo, che di fatto è anche un programma.

Alcuni programmi (giochi) sono stati installati sul computer dai fornitori e alcuni, forse, sono stati installati da te.

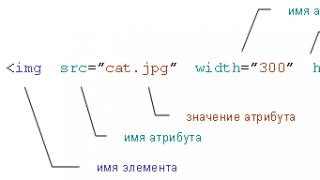

Ha anche un contratto di licenza (licenza). È qualcosa come una raccolta di regole d'uso: cosa fare e cosa non fare.

Quando tu o qualcun altro installate un programma (gioco) sul vostro computer, dovete accettare i termini del Contratto di licenza. Di solito è sufficiente premere il pulsante con la scritta "Accetto" o mettere l'uccello in un determinato posto (molti lo fanno per inerzia, senza esitazione). In caso contrario, il programma semplicemente non verrà installato sul computer.

Se hai installato qualcosa sul tuo computer, significa che accetti tutti i termini del Contratto di licenza e ti impegni a non violarli.

Cioè, da un punto di vista legale, tutti i programmi e i giochi installati sul tuo computer sono concessi in licenza, poiché hanno un contratto di licenza. Ma da un punto di vista finanziario sono a pagamento, gratuiti e shareware (quelli che hanno qualche restrizione).

Che cos'è il software piratato

Un programma o un gioco piratato è uno che è stato ottenuto/installato su un computer gratuitamente, anche se costa denaro.

In generale, non è diverso da quello legale. Questo è esattamente lo stesso prodotto software, con le stesse funzioni e capacità. È solo che qualcuno una volta l'ha hackerato, quindi puoi usare la versione completa senza pagare nulla.

Qual è la minaccia? Dal lato della legge, punizione amministrativa (articoli 7.12, 14.33 del Codice dei reati amministrativi della Federazione Russa). Se su scala particolarmente ampia, reclusione fino a sei anni (articolo 146 del codice penale della Federazione Russa). Dal lato del computer, c'è un'alta probabilità di contrarre un virus.

Come scoprire/acquistare un programma legale

Esistono tre schemi per la fornitura di software legale: OEM, box e licenza.

OEM è quando i programmi vengono installati su un NUOVO computer da un tecnico di assemblaggio. Cioè, l'assemblatore del computer (l'azienda) stipula un accordo speciale con il produttore del programma, in base al quale gli viene dato il diritto di installarlo su nuovi computer. Una riga separata appare nei documenti sul computer che indica il nome e il costo dei programmi installati, a causa dei quali aumenta il prezzo del computer. In genere, i sistemi operativi (Windows) e le suite per ufficio (Microsoft Office) vengono installati secondo questo schema. A proposito, se parliamo di Windows legale, l'assemblatore di computer (azienda) è obbligato ad attaccare uno speciale adesivo di certificato sul case del computer.

|

|

Una scatola è una vendita in una bella scatola speciale, che contiene il programma o il gioco stesso, un contratto di licenza, istruzioni, opuscoli e talvolta alcuni regali (poster, magneti, ecc.). Inoltre, solitamente un certificato di autenticità è incollato sulla parte superiore della scatola (uno speciale adesivo protetto con ologrammi, che ne conferma la legalità).

Una licenza è una conferma elettronica della legalità. Puoi acquistarlo su Internet: vai al sito Web del produttore, scarica un programma o un gioco e paga una licenza (dopotutto, non funzionerà senza una licenza). Di solito la licenza viene poi inviata via e-mail.

Programma/gioco legaleè un OEM, un programma/gioco in una scatola o con una licenza acquistata dal produttore. I prodotti a pagamento ottenuti con altri mezzi (installati da dischi di compilazione, versioni hackerate scaricate da Internet, ecc.) sono piratati.

Come essere

Se per coscienza e per legge, rifiuta di utilizzare software piratato. È legale acquistare i programmi e i giochi necessari. Non installare quelli piratati e, se sono già installati sul computer, disinstallali. Ma questo, ovviamente, colpisce duro il portafoglio. Per "equipaggiare" un computer con i programmi (giochi) necessari per il lavoro e il riposo, dovrai spendere quasi di più rispetto all'acquisto di un nuovo computer moderno.

Se appartieni alla categoria delle persone oneste che non possono permettersi tali spese, allora c'è un'ottima opzione per te: programmi gratuiti o shareware. Il fatto è che quasi tutti i programmi hanno una sostituzione gratuita equivalente. Tale sostituzione può essere trovata su Internet e scaricata dal sito Web ufficiale.

Ad esempio, Microsoft Office ha un ottimo sostituto per OpenOffice. E invece di Nero, puoi utilizzare un software gratuito molto più semplice e comprensibile per la masterizzazione di dischi.

Molte persone oneste e rispettose della legge, senza saperlo, utilizzano software senza licenza, violando così le leggi sul copyright. E quando viene sollevata la domanda se stanno utilizzando software legale, chiedono sinceramente: " E come determinare che il programma non è concesso in licenza?»

Scopriamolo.

Se hai acquistato Windows su un CD "per 80 (100.120 o giù di lì)" o lo hai scaricato su Internet, dove era scritto "download gratuito", o tuo fratello, amico, parente - che "è esperto di computer" è venuto a casa tua e l'ha appena installato per te, il che significa che molto probabilmente hai una copia illegale del software. Windows XP con licenza costa più di 3.000 rubli una versione in scatola - per l'installazione su qualsiasi computer e circa 2.000 rubli una versione OEM - viene venduta agli assemblatori di computer. Molti altri programmi: Photoshop, ACDSee, FineReader, per esempio, sono molto popolari, ma possono costare decine di dollari, o addirittura centinaia.

Esistono diversi tipi di licenze. E il concetto di "software libero" può essere inteso anche in modi diversi.

C'è TRIAL - non funziona finché non paghi.

C'è SHAREWARE - prendilo gratis - poi pagherai se vuoi.

C'è anche ADWARE, un programma gratuito, ma devi guardare gli annunci: questo sarà a pagamento.

DEMO - demo, se hai bisogno della versione completa, devi anche pagare.

FREEWARE è solo gratuito, anche se non significa gratuito (gratuito e gratuito non sono la stessa cosa)

Se dice "libero" sul disco o su Internet, in realtà non significa nulla, potrebbe non essere così.

Come si può sapere se si tratta di software onestamente gratuito o rubato?

Software rubato:

Il programma non è sicuramente ridistribuibile legalmente se:

a) c'è un file crack nella cartella del programma. Cos'è? Quack (jar.da crack dell'ing. crack / kræk /) - un programma (o file) specialeper il software di cracking.

b) nella cartella con il programma, c'è un file con un numero di serie. Generalmenteil numero di serie non è distribuito proprio così. Lui o imballato conlicenza o rilasciata al momento della registrazione sul sito Web del produttoreprogrammi o acquistati in altro modo.

c) nella cartella del programma c'è un file keygen - un generatore di chiavi. Del suouna sorta di "mazzo con le chiavi principali".

d) il nome del file di installazione contiene la parola crack oderivati come cracking. Cioè, grugnito (hackerato).

Programma abbastanza gratuito:

Se scarichi da Internet, quindi dal sito Web del produttore o da un altrosito, ma lo stato è chiaramente indicato lì - FREEWARE (beh, o ADWARE - sevolere). Se acquisti su disco, insieme al disco dovrebbe essercicarta di licenza con un numero di serie. Windows con licenza, peresempio ha un adesivo di licenza con un numero di prodotto.

Su questo