VPN e server proxy hanno una cosa in comune: sono progettati per proteggere le informazioni sensibili e nascondere il tuo indirizzo IP. È qui che finiscono le somiglianze.

| Proxy o VPN | procuratore | VPN | |

|---|---|---|---|

| Accesso a qualsiasi contenuto | |||

| Nasconde la tua posizione (indirizzo IP) | |||

| Nasconde la tua identità dai truffatori | |||

| Funziona con i browser (Chrome, Firefox) | |||

| Funziona con vari dispositivi (smartphone, tablet, console) | |||

| Funziona con giochi e app | |||

| Crittografa la tua attività, protegge dagli hacker | |||

| Ti protegge da malware e tattiche di phishing | |||

| Posizione virtuale in continua evoluzione (indirizzo IP) | |||

| Navigazione e streaming di contenuti ad alta velocità | |||

ConclusioneCome puoi vedere, una VPN supera un server proxy in termini di funzionalità. Entrambi i servizi ti consentono di nascondere il tuo indirizzo IP, ma le funzionalità aggiuntive di una VPN sono una crittografia avanzata, una protezione completa del sistema e così via. - rendere questa tecnologia più sicura e privata di un server proxy. | |||

Come scegliere la migliore VPN

Ora capisci perché hai bisogno di una VPN nella giungla digitale di oggi. Come scegliere il servizio che fa per te? Ecco alcuni suggerimenti utili per aiutarti a fare la scelta giusta.

Prezzo

Il prezzo conta sempre, ma è più importante ottenere esattamente ciò per cui hai pagato. Le VPN gratuite di solito sono piene di problemi: hanno quasi sempre una sorta di rigide restrizioni. E come puoi essere sicuro che non cercheranno di fare soldi vendendo i tuoi dati? Dopotutto, mantenere una rete di server VPN non è economico, quindi se non stai pagando un prodotto, molto probabilmente sei tu il prodotto.

Velocità

Ci sono molti fattori che influenzano la velocità di una VPN. La rete del server deve essere ben ottimizzata per ottenere l'output, quindi assicurati che il servizio che scegli ottimizzi la tua rete. Inoltre, un servizio davvero buono non limiterà la quantità di traffico e la larghezza di banda del trasferimento dei dati, così potrai goderti l'alta velocità per tutto il tempo che desideri.

Riservatezza

Alcune VPN memorizzano i tuoi dati personali, il che vanifica lo scopo dell'utilizzo di una VPN per proteggere la tua privacy! Se la privacy è importante per te, solo un servizio che aderisce rigorosamente al principio "Nessun record" sarà adatto a te. È bene anche mantenere la privacy se il servizio VPN accetta pagamenti in bitcoin.

Sicurezza

Per assicurarti che il servizio fornisca una buona protezione contro varie minacce, guarda quali protocolli di crittografia utilizza. Inoltre, il client del servizio deve disporre di una funzione “Stop Tap” per bloccare qualsiasi comunicazione del dispositivo con la Rete se la connessione VPN è stata interrotta o disconnessa.

Numero di server/paesi

è un prerequisito assoluto per una connessione VPN veloce e stabile. Più server ha un servizio VPN e più ampio è l'elenco dei paesi in cui si trovano, meglio è. Ma questo non è tutto. Verifica se il servizio ti consente di passare da un server VPN all'altro senza restrizioni. Devi essere in grado di modificare il tuo punto di accesso a Internet in qualsiasi momento.

Numero di connessioni simultanee

Alcuni servizi consentono a un solo dispositivo di connettersi alla propria rete VPN alla volta. Altri consentono di collegare contemporaneamente PC, laptop, smartphone, Xbox e tablet. Noi di SaferVPN crediamo che di più sia meglio. Pertanto, ti consentiamo di connettere contemporaneamente fino a cinque dispositivi per account.

Servizio di assistenza

Molti utenti VPN all'inizio hanno bisogno di aiuto per familiarizzare con la nuova tecnologia, quindi un fattore importante nella scelta di un servizio può essere che abbia un buon servizio di supporto tecnico, che, in primo luogo, risponde prontamente alle domande degli utenti e, in secondo luogo, fornisce consigli davvero sensati. Il team di SaferVPN è sempre pronto a rispondere alle tue domande via e-mail. e-mail o chat online.

Prova gratuita, garanzia di rimborso

Prova il prodotto prima di acquistare - davvero. Non tutti i servizi VPN sono pronti a fornirlo. Ma non c'è modo migliore per scoprire se il servizio fa per te che provarlo tu stesso. Va bene anche se c'è una garanzia di rimborso, soprattutto se il reso viene effettuato tempestivamente.

Software

Non è facile trovare un servizio VPN che sia facile da usare, facile da installare e che offra una protezione decente e funzionalità avanzate. La nostra funzione di connessione con un solo pulsante è incredibilmente conveniente e la funzione automatica garantisce la tua sicurezza.

Compatibilità multipiattaforma

Ogni piattaforma richiede lo sviluppo di un client VPN separato. Questo non è un compito facile, ma un buon servizio VPN dovrebbe avere un client per qualsiasi dispositivo nel suo arsenale, offrire agli utenti client per varie piattaforme, nonché fornire un supporto tecnico tempestivo e aiutare gli utenti a risolvere i problemi.

Dizionario VPN

La terminologia nel campo della sicurezza di Internet è una cosa piuttosto complicata e confusa. Ma non abbiate fretta di disperare! Il team di SaferVPN ti aiuterà a capire tutte le complessità.

Blocco per annunci pubblicitari

inglese Advanced Encryption Standard è uno standard di crittografia avanzato. L'AES a 256 bit è attualmente considerato il "gold standard" della crittografia, utilizzato dal governo degli Stati Uniti per proteggere i dati sensibili. AES è il miglior standard di crittografia disponibile per gli utenti VPN.

Porta sul retro

Una scappatoia matematica, un codice crittografico segreto che è incorporato in una sequenza di crittografia in modo che la cifra possa essere decifrata.

bitcoin

Decentralizzato peer-to-peer (trasferito direttamente da un utente all'altro) valuta virtuale aperta (criptovaluta). Come il denaro tradizionale, i bitcoin possono essere scambiati con prodotti e servizi, nonché altre valute. SaferVPN accetta pagamenti in Bitcoin.

Registro di connessione (metadati)

Un registro che memorizza i record delle date di connessione, durata, frequenza, indirizzi e così via. La necessità di mantenere tali registri, di regola, è spiegata dal fatto che aiutano a risolvere vari problemi tecnici e ad affrontare ogni tipo di violazione. SaferVPN non conserva tali registri in linea di principio.

Velocità di connessione

La quantità di dati trasferiti in un determinato periodo di tempo. Solitamente misurato in kilobit o megabit al secondo.

Biscotti

inglese biscotti - biscotti. Si tratta di piccoli frammenti di dati che il browser memorizza come file di testo. Possono fare molte cose utili (ad esempio, ricordare le informazioni di accesso dell'utente o le impostazioni personali sul sito), ma i cookie sono spesso utilizzati per tracciare gli utenti.

DD-WRT è un firmware aperto per router che offre ampie opportunità per gestire il router. Un'ottima alternativa al firmware di marca per chi desidera configurare autonomamente il router in base alle proprie esigenze.

inglese Domain Name System - sistema di nomi di dominio. Si tratta di un database in grado di trasformare gli indirizzi di pagine web (URL) da una forma familiare e comprensibile a un formato digitale “reale” comprensibile dai computer. La traduzione DNS viene solitamente eseguita dal tuo ISP, controllando e censurando tutto il tuo traffico lungo il percorso.

La sicurezza dei dati

Le regole o le leggi in base alle quali l'azienda raccoglie i dati sui propri utenti. Nella maggior parte dei paesi, gli ISP sono tenuti a memorizzare alcuni dati utente (come la cronologia di navigazione) per diversi mesi.

Crittografia

Codifica dei dati utilizzando un algoritmo matematico per impedirne l'accesso non autorizzato. La crittografia è l'unica cosa in grado di proteggere i dati digitali da terze parti. È la pietra angolare della sicurezza di Internet.

Blocco geografico

Limitazione dell'accesso ai servizi online in base alla posizione geografica. Queste restrizioni sono generalmente messe in atto per consentire ai titolari del copyright di negoziare accordi di licenza redditizi con distributori in tutto il mondo. Naturalmente, gli intermediari rendono il prodotto più costoso per il consumatore finale.

HTTPS è un protocollo basato su SSL/TLS per la protezione dei siti Web utilizzati da banche e commercianti online.

indirizzo IP

inglese Indirizzo protocollo Internet: indirizzo del protocollo Internet. Ogni dispositivo sulla rete riceve un indirizzo digitale univoco: un indirizzo IP. SaferVPN nasconde il tuo indirizzo IP agli osservatori esterni, garantendo così la tua privacy e l'accesso a qualsiasi servizio Internet.

Fornitore di servizi Internet

Una società che fornisce servizi di accesso a Internet. Il diritto di fornire tali servizi è fortemente regolamentato: gli ISP sono tenuti per legge a monitorare e censurare il traffico dei propri clienti.

Le domande sulla VPN sono molto popolari in questi giorni: cos'è, quali sono le sue caratteristiche e come configurare al meglio una VPN. Il fatto è che non tutti conoscono l'essenza della tecnologia stessa, quando potrebbe essere necessaria.

Anche dal punto di vista finanziario e di profitto, la creazione di una VPN è un'attività redditizia per la quale puoi guadagnare facilmente.

Sarebbe bello spiegare all'utente cos'è la VPN e come configurarla al meglio su Win 7 e 10.

1. Base

VPN (rete privata virtuale)è una rete virtuale privata. Ancora più semplice è la tecnologia per creare una rete locale, ma senza dispositivi fisici sotto forma di router e altre cose, ma con risorse reali da Internet. Una VPN è una rete aggiuntiva costruita sopra un'altra.Sul sito Web di Microsoft è stata trovata un'immagine così informativa che aiuterà a capire che l'espressione "Una rete aggiuntiva creata sopra un'altra".

L'immagine mostrata mostra il dispositivo sotto forma di computer. Un cloud è una rete condivisa o pubblica, più spesso una Internet standard. Ciascuno dei server è connesso tra loro utilizzando la stessa VPN.

Quindi i dispositivi sono fisicamente collegati tra loro. Ma la pratica ha dimostrato che ciò non è necessario.

Soprattutto per non utilizzare fili, cavi e altri dispositivi di interferenza, la VPN è configurata.

I dispositivi locali sono collegati tra loro non tramite cavi, ma tramite Wi-FI, GPS, Bluetooth e altri dispositivi.

Le reti virtuali, molto spesso, sono una connessione Internet standard. Ovviamente, ottenere l'accesso ai dispositivi semplicemente non funzionerà, perché ovunque ci sono livelli di identificazione volti a evitare hacker e malvagi nella rete VPN.

2. Qualche parola sulla struttura della VPN

La struttura della VPN è divisa in due parti: esterna e interna.Ogni PC si collega a due parti contemporaneamente. Questo viene fatto utilizzando il server.

Il server, nel nostro caso, è la cosiddetta guardia all'ingresso. Rileverà e registrerà i membri della rete virtuale.

Il computer o dispositivo connesso alla VPN deve disporre di tutti i dati per l'autorizzazione e la cosiddetta autenticazione, ovvero una password speciale, solitamente una tantum o altro mezzo che potrebbe aiutarti a svolgere la procedura.

Questo processo non è particolarmente importante per noi. Metodi sempre più potenti e seri di autorizzazione sui server vengono creati da specialisti.

Per essere in una tale rete, all'ingresso devi sapere quanto segue:

1. Nome, nome del PC ad esempio o altro login utilizzato da identificare in rete;

2. Password, se presente, per completare l'autorizzazione.

Inoltre, un computer che vuole connettersi alla prossima rete VPN "porta" tutti i dati per l'autorizzazione. Il server inserirà questi dati nel suo database. Dopo aver registrato il tuo PC nel database, non avrai più bisogno dei dati di cui sopra.

3. VPN e loro classificazione

Di seguito sono riportate le classificazioni delle reti VPN.

Proviamo a capire più in dettaglio.

- GRADO DI PROTEZIONE. Reti selezionate in base a questo criterio:

1. Completamente sicuro: si tratta di reti intrinsecamente sicure;

2. Sicuro "fidato" - reti meno sicure, utilizzate nei casi in cui la rete originale o "principale" è affidabile.

- IMPLEMENTAZIONE. Modalità di attuazione. Reti selezionate in base a questo criterio:

1. Metodi combinati e software;

2. Metodo hardware: utilizzo di dispositivi reali.

- SCOPO. VPN soddisfatte da questo criterio:

1. Intranet (Intranet) - viene utilizzato più spesso nelle aziende in cui è necessario combinare più filiali;

2. Extranet (Extranet) - viene utilizzato specificamente per l'organizzazione di reti in cui sono presenti vari partecipanti, nonché clienti dell'azienda;

3. L'accesso (Accesso remoto) è l'organizzazione delle reti VPN, dove sono presenti le cosiddette filiali remote.

- PROTOCOLLO. L'implementazione di reti VPN è possibile utilizzando i protocolli AppleTalk e IPX, ma in realtà utilizzo TCP/IP il più delle volte e in modo più efficiente. Il motivo è la popolarità di questo protocollo nelle reti principali.

- LIVELLO DI LAVORO. L'OSI è preferito qui, ma una VPN può operare solo a livello di collegamento, rete e trasporto.

Naturalmente, in pratica, in una rete, puoi includere più funzionalità contemporaneamente. Passiamo ai punti sulla configurazione diretta di una rete VPN utilizzando il tuo PC o laptop.

4. Come configurare una rete VPN (rete virtuale)

Il primo metodo è stato sviluppato appositamente per Windows 7.Su Windows 7, l'installazione viene eseguita utilizzando passaggi abbastanza semplici e seguendo le seguenti istruzioni:

1. Vai a " Centro connessioni di rete e condivisione". Facciamo clic sull'icona di connessione nel pannello di accesso rapido e selezioniamo l'elemento di cui abbiamo bisogno nella finestra.

2. Il programma non è sempre simile a quello della figura sopra, può anche essere così:

3. Nella nuova finestra troviamo la sezione " Imposta una nuova connessione o rete". Questa sezione è evidenziata nella figura.

4. Nel prossimo paragrafo troviamo " Collegamento a un posto di lavoro"e vai" Ulteriore».

5. Nel caso in cui sul PC esista già una connessione VPN, dovrebbe apparire un'apposita finestra, come nella figura seguente. Seleziona "No, crea una nuova connessione" e vai di nuovo " Ulteriore».

6. In una nuova finestra troviamo " Usa la mia connessione Internet (VPN)»

7. Ora inseriamo l'indirizzo, il nome della rete VPN. Puoi scoprire tutti i dettagli dall'amministratore di rete, che ti dirà anche una finestra speciale.

Se la connessione è avvenuta con una rete già funzionante, è meglio chiedere i dati all'amministratore di questa rete. Di solito questa procedura non richiede molto tempo. Inserisci i dati nei campi forniti.

8. Nella stessa casella, metti un segno di spunta su " Non connetterti ora...", quindi vai su " Ulteriore».

9. Inserisci i tuoi dati (login e password) dalla rete. Nella figura seguente, questi campi sono evidenziati.

Se la connessione è la prima con la rete, i dati dovranno essere creati nuovi, dopo averli controllati dal server, sarai autorizzato a entrare in rete e utilizzarli.

Se la connessione non è primaria, il server non controllerà i tuoi dati e ti farà accedere direttamente alla rete desiderata.

10. Dopo aver inserito i dati richiesti, cliccare su " Inserire».

11. La finestra successiva ti chiederà di connetterti alla rete ora. Meglio chiuderlo.

L'installazione è stata completata con successo e resta solo da connettersi alla rete. Per fare ciò, devi tornare al primo paragrafo " Centro connessioni di rete e condivisione».

12. Nella nuova finestra, seleziona " Connettiti alla rete».

13. Qui selezioniamo la nostra connessione e ci colleghiamo ad essa.

Configurazione di una VPN su Windows 7 completato.

Passiamo alla configurazione di una VPN su Windows 10, l'algoritmo e le azioni sono quasi le stesse lì. L'unica differenza è in alcuni elementi dell'interfaccia e nell'accesso ad essi.

Quindi, ad esempio, per entrare nel "Centro connessioni di rete e condivisione" devi fare tutto come su Windows 7, inoltre c'è un elemento speciale " Creazione e configurazione di una nuova connessione o...».

Inoltre, l'installazione viene eseguita allo stesso modo di Windows 7, solo l'interfaccia sarà leggermente diversa.

Alcuni degli inconvenienti degli utenti di Windows 10 potrebbero essere dovuti al fatto che cercheranno una visualizzazione classica della rete. Dovresti andare a " Network e internet", quindi seleziona "Visualizza attività e stato della rete" per ulteriori lavori con la configurazione di reti VPN.

In realtà, non c'è nulla di complicato nella configurazione. A proposito, una tale connessione VPN può essere configurata anche su dispositivi Android, una sezione sarà dedicata a questo di seguito.

5. Configurazione di una VPN su Android

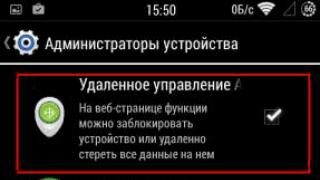

Per eseguire tale operazione, dovrai installare e scaricare uno strumento chiamato SuperVPN Free VPM Client dagli store ufficiali di Android.Una finestra del programma che offrirà la creazione di una rete VPN su Android.

In generale qui è tutto chiaro, clicca su " Collegare”, dopodiché inizierà la ricerca delle reti disponibili e l'ulteriore connessione con esse. La configurazione di una VPN su Android viene eseguita senza programmi aggiuntivi.

Nel 21° secolo, le tecnologie dell'informazione occupano un posto fondamentale nella vita di quasi tutte le persone. Anche una nonna di 80 anni del paese, che non sa come accendere il computer, è collegata indirettamente con loro. Database, conti bancari, account di messaggistica: tutto ciò richiede un elevato livello di sicurezza. Internet, che è cresciuta su scala globale, come qualsiasi altro meccanismo, diventa più vulnerabile man mano che il design diventa più complesso. Per proteggere le informazioni sensibili, è stata inventata la tecnologia VPN.

Nel 21° secolo, le tecnologie dell'informazione occupano un posto fondamentale nella vita di quasi tutte le persone. Anche una nonna di 80 anni del paese, che non sa come accendere il computer, è collegata indirettamente con loro. Database, conti bancari, account di messaggistica: tutto ciò richiede un elevato livello di sicurezza. Internet, che è cresciuta su scala globale, come qualsiasi altro meccanismo, diventa più vulnerabile man mano che il design diventa più complesso. Per proteggere le informazioni sensibili, è stata inventata la tecnologia VPN.

Connessione VPN (dall'inglese Virtual Private Network - rete privata virtuale) - una tecnologia che consente di formare artificialmente una rete locale da partecipanti a Internet che non sono fisicamente collegati da una connessione diretta. Questo è un componente aggiuntivo della rete globale, che fornisce tra i nodi una connessione che sembra diretta dal lato client.

Come funziona una connessione VPN

Una rete virtuale VPN funziona secondo il principio di stabilire una connessione fissa. La comunicazione può essere stabilita direttamente, tra due nodi dello stesso livello (sul principio di "rete-rete" o "client-client"), o (più comune) - tra la rete e il client. Uno degli elementi (server-iniziatore della connessione) deve avere un indirizzo IP statico (permanente) tramite il quale verrà trovato da altri nodi di rete. Sul server viene creato un punto di accesso sotto forma di gateway con accesso a Internet. Altri membri della rete si uniscono, la connessione viene effettuata sotto forma di un tunnel isolato.

Per tutti i nodi di commutazione attraverso i quali passano i pacchetti di dati, le informazioni sono crittografate. Viene trasmesso sotto forma di un flusso indecifrabile, la cui intercettazione non darà nulla agli hacker. Le chiavi di codifica e decodifica per molti protocolli (ad esempio OpenVPN) sono archiviate solo sui dispositivi finali. E senza di loro, gli aggressori non possono fare nulla con i dati intercettati. Per la massima sicurezza, l'archivio con certificati e chiavi (senza le quali non sarà possibile allevare una VPN sicura) può essere inviato in forma crittografata, oppure trasferito manualmente su chiavetta USB. In questo caso, la probabilità di penetrazione non autorizzata nei computer della rete è ridotta a zero.

Perché hai bisogno di una VPN

connessione diretta

Su Internet, la distanza fisica tra i partecipanti e la complessità del percorso lungo il quale si scambiano i dati non contano. Grazie all'indirizzamento IP e ai nodi DNS, puoi accedere a un altro computer sul World Wide Web da qualsiasi parte del mondo. Molto più importante è il livello di sicurezza della connessione, soprattutto durante lo scambio di informazioni riservate. Più passano i dati dei punti di commutazione (router, gateway, bridge, nodi), maggiore è la probabilità che vengano intercettati da intrusi. Avere i parametri fisici di un PC o server (ad esempio, il suo indirizzo IP): utilizzando metodi di connessione vulnerabili, gli hacker possono accedervi violando la protezione con password. È da tali invasioni che il protocollo VPN è progettato per proteggere.

Sblocca l'accesso alle risorse

La seconda funzione delle reti VPN è aprire l'accesso alle risorse bloccate. Se Internet viene censurata in una forma o nell'altra (come in Cina), i suoi cittadini potrebbero essere limitati nell'accesso a determinate risorse. L'accesso alla rete tramite server VPN stranieri consente di evitare la minaccia di rappresaglie contro i rappresentanti delle forze di opposizione nei paesi totalitari. Stato. gli organismi che ostacolano la libertà di parola (come in Cina o nella RPDC) non potranno sporgere denuncia per aver visionato risorse "ideologicamente dannose", anche se i fornitori forniscono loro un backup di tutti i dati intercettati.

Alcuni servizi online possono bloccare l'accesso ai clienti di paesi e regioni in cui non sono rappresentati ufficialmente. Questo a volte viene fatto da giochi online, sistemi di pagamento internazionali, piattaforme di trading, negozi online, sistemi di distribuzione online di contenuti digitali (musica, film, giochi). Un server VPN con sede in un paese in cui l'accesso è aperto rimuove tali restrizioni e consente di effettuare acquisti.

Protezione contro l'hacking delle risorse private

Un altro motivo per cui i client privati necessitano di una connessione VPN è l'amministrazione remota. Se vuoi proteggere il server il più possibile dalle interferenze esterne, puoi creare una "lista bianca" di indirizzi IP che hanno accesso ad esso. Quando uno di questi (indirizzi) appartiene a un server VPN privato, puoi connetterti in modo sicuro al server amministrato da qualsiasi parte del mondo utilizzando una connessione crittografata. L'oggetto di amministrazione presumerà che sia stato connesso da un terminale autorizzato e l'amministratore potrebbe non preoccuparsi del rischio di hacking.

Protezione del segreto commerciale

I protocolli VPN sono richiesti nelle strutture commerciali che funzionano con denaro e segreti economici. Una rete virtuale sicura impedisce agli hacker di hackerare account o estorcere segreti industriali e tecnologie. I dipendenti che, in servizio, hanno bisogno di apprendere l'accesso alle risorse della rete aziendale da casa o in viaggio di lavoro, possono stabilire una connessione tramite VPN senza esporre la rete aziendale alla minaccia dell'hacking.

Dopo l'impostazione, fare clic su Avanti. La connessione VPN creata si trova nella finestra Le connessioni di rete. Puoi anche creare un collegamento per questa connessione lì. Voglio dire, per molti, sul desktop è presente una scorciatoia per la connessione a Internet. È lo stesso argomento qui. La connessione VPN è connessa allo stesso modo di tutte le altre connessioni.

Durante questa configurazione, l'utente non ha accesso alla maggior parte delle impostazioni di connessione VPN. Pertanto, dopo aver creato una connessione, puoi entrare Proprietà della connessione VPN e modificare le impostazioni desiderate. Ma in generale, questi parametri non dovrebbero essere modificati.

Che cos'è la riconnessione VPN?

VPN Reconnect è una nuova funzionalità di Windows 7. E come puoi immaginare, questa funzionalità appartiene alla tecnologia VPN. Che cos'è una VPN, ci siamo già familiarizzati.

Che cos'è la riconnessione VPN? VPN Reconnect è una funzionalità che può avviare una riconnessione con il server VPN quando viene disconnesso. Le connessioni VPN tradizionali dovevano essere ristabilite manualmente quando la connessione si interrompeva. In questo caso, qualsiasi processo avvenuto in quel momento dovrà essere riavviato.

Ma i tempi stanno cambiando. La nuova funzione di riconnessione VPN ti consente di riavviare automaticamente una connessione interrotta senza ri-autorizzazione. Tutto questo è possibile grazie al nuovo protocollo di tunneling IKEv2 con estensione MOBIKE. E poiché stiamo parlando di protocolli, vale la pena notare che altri protocolli (PPTP, L2TP / IPsec, SSTP) supportati anche in Windows 7 non sono compatibili con la funzione VPN Reconnect. E dato che il protocollo IKEv2 è il più sicuro di tutti i protocolli sopra elencati, ne consegue che l'utilizzo del nuovo protocollo IKEv2 non è solo sicuro, ma anche conveniente.

Il protocollo IKEv2 con estensione MOBIKE consente di riavviare automaticamente la connessione anche dopo 8 ore di disconnessione. Più precisamente, il tempo massimo di pausa è di 8 ore. Puoi lasciare il computer per un paio d'ore, spegnere Internet, quindi tornare indietro, connetterti a Internet e continuare a lavorare su un computer remoto. Inoltre, questo protocollo consente ai client VPN di modificare i propri indirizzi su Internet. Quindi, puoi spostarti in sicurezza da un luogo all'altro, interrompendo la connessione precedente e connettendoti a una nuova connessione Internet, ma sarai comunque connesso alla VPN. Anche se in verità ti disconnetterai prima dalla connessione VPN, ma VPN Reconnect te la restituirà immediatamente. Quindi non noterai nulla.

Di recente ho presentato ai lettori la nuova tecnologia Direct Access, che aggira la tecnologia VPN in diversi modi. Quindi, uno dei vantaggi di DirectAccess, una connessione permanente, può essere facilmente compensato dalla nuova funzione VPN. La cosa principale qui è stare al passo con la moda e utilizzare nuovi software: ho già parlato di Windows 7 (a proposito, nell'articolo Perché Windows 7 è migliore di Windows XP, puoi trovare altri esempi del fatto che XP è davvero in ritardo dietro i sistemi operativi avanzati), ma su Windows Server 2008 R2 dimenticato. Ciò significa che il protocollo IKEv2 supporta solo i server VPN che eseguono Windows Server 2008 R2 o versioni successive.

Bene, alla fine, indicherò il luogo in cui è possibile impostare il tempo massimo di disconnessione della connessione. Per fare ciò, devi andare su Connessioni di rete, trovare lì la connessione VPN creata e andare su di essa proprietà un. Successivamente, nella scheda Sicurezza trova e fai clic su un pulsante Opzioni extra. Nella finestra aperta Ulteriori proprietà vai alla scheda IKEv2, tic tac Mobilità e specificare il tempo massimo di pausa. Ecco come viene configurata la funzione di riconnessione VPN.

Sono diventati un luogo comune. È vero, nessuno pensa davvero a cosa c'è dietro il concetto del tipo "VPN, configurazione, utilizzo, ecc." La maggior parte degli utenti preferisce non addentrarsi nella natura selvaggia della terminologia informatica e utilizzare modelli standard. Ma invano. Puoi trarre molti vantaggi dalla conoscenza di tali connessioni, ad esempio aumentare il traffico o la velocità di connessione, ecc. Vediamo cosa è realmente una connessione a una rete virtuale usando l'esempio dell'interazione dei sistemi operativi Windows su un terminale di computer fisso e Android su un dispositivo mobile.

Cos'è la VPN

Iniziamo con il fatto che la configurazione della VPN è impossibile senza il principio generale di comprendere l'essenza della connessione creata o utilizzata.

In parole povere, una tale rete ha necessariamente un cosiddetto router (lo stesso router), che fornisce a computer o dispositivi mobili che cercano di connettersi a una rete esistente con indirizzi IP aggiuntivi standard per l'accesso alla LAN o a Internet.

Allo stesso tempo, una rete virtuale in cui è presente un'impostazione di connessione VPN attivata percepisce qualsiasi dispositivo ad essa connesso con l'assegnazione di un indirizzo IP interno univoco. L'intervallo di tali indirizzi è nello standard comune da zero al valore 255.

La cosa più interessante, anche quando si accede a Internet, l'indirizzo IP esterno del dispositivo da cui viene effettuata la richiesta non è così facile da determinare. Ci sono diverse ragioni per questo, che saranno discusse di seguito.

La configurazione VPN più semplice per Android

Quasi tutte le reti virtuali che utilizzano una connessione wireless di tipo Wi-Fi funzionano secondo lo stesso principio: assegnazione di indirizzi IP liberi dall'intervallo disponibile. Non a caso, qualsiasi dispositivo mobile può essere facilmente connesso ad essi (ma solo se supporta gli opportuni protocolli di connessione).

Tuttavia, oggi qualsiasi smartphone o tablet basato sul sistema operativo Android ha la possibilità di collegare lo stesso Wi-Fi nelle loro funzionalità. La rete viene rilevata automaticamente se il dispositivo si trova nell'area di copertura. L'unica cosa di cui potresti aver bisogno è semplicemente inserire una password. I cosiddetti "condivisi" (condividi) non richiedono affatto una password.

In questo caso, devi andare nelle impostazioni principali del tuo smartphone o tablet e attivare la connessione Wi-Fi. Il sistema stesso determinerà la presenza di moduli radio a una distanza di 100-300 metri dal dispositivo (tutto dipende dal modello del router di distribuzione). Una volta identificata la rete, apparirà un menu con tutte le connessioni disponibili e bloccandole. Se la rete ha l'icona di un lucchetto, è protetta da password (questo sarà comunque indicato inizialmente nel messaggio). Conosci la password - entra.

Nelle reti pubbliche, dove non è prevista l'immissione della password, è ancora più semplice. La rete è determinata? Tutti. Facciamo clic su connessione e utilizzo. Come è già chiaro, l'impostazione VPN in questo caso non è affatto richiesta. Un'altra cosa è quando è necessario utilizzare le impostazioni di Windows o di un altro sistema operativo (anche mobile) per creare una connessione o assegnare lo stato di un server VPN di distribuzione a un terminale di computer o laptop.

Creazione e in Windows

Con i "OS" della famiglia Windows, non tutto è così semplice come pensa la maggior parte degli utenti. Naturalmente rilevano automaticamente una rete o si collegano tramite Wi-Fi, ADSL o anche una connessione diretta tramite una scheda di rete Ethernet (a seconda della presenza di apparecchiature installate). La domanda è un'altra: se il distributore non è un router, ma un laptop o un computer desktop, come uscire da questa situazione?

Impostazioni principali

Qui devi approfondire le impostazioni VPN. Windows come sistema operativo viene considerato per primo.

Innanzitutto è necessario prestare attenzione non nemmeno alle impostazioni del sistema stesso, ma ai relativi componenti. È vero, quando crei una connessione o la utilizzi al massimo, dovrai configurare alcuni protocolli come TCP / IP (IPv4, IPv6).

Se il provider non fornisce tali servizi in automatico, dovrai effettuare delle impostazioni indicando i parametri pre-ottenuti. Ad esempio, durante la connessione automatica, i campi nelle proprietà del browser Internet saranno inattivi per la compilazione (ci sarà un punto sulla voce "Ottieni automaticamente un indirizzo IP"). Ecco perché non è necessario inserire manualmente i valori dei server subnet mask, gateway, DNS o WINS (soprattutto per i server proxy).

Impostazioni del router

Indipendentemente dal fatto che il laptop o il terminale ASUS (o qualsiasi altro dispositivo) sia configurato per VPN, l'accesso alla rete è ancora comune.

Per quello corretto, devi andare al suo menu. Questo viene fatto utilizzando qualsiasi browser Internet, a condizione che il router sia collegato direttamente a un computer o laptop.

Nel campo dell'indirizzo, inserisci il valore 192.168.1.1 (corrisponde alla maggior parte dei modelli), dopodiché dovresti attivare la funzione di abilitazione (abilita le impostazioni del router in modalità avanzata). Di solito una linea del genere assomiglia al tipo di connessione WLAN.

Utilizzo di client VPN

I client VPN sono programmi piuttosto specifici che funzionano come server proxy anonimi che nascondono il vero indirizzo IP del computer di un utente quando accede a una rete locale oa Internet.

In realtà, l'utilizzo di programmi di questo tipo si riduce ad un automatismo quasi completo. L'impostazione VPN in questo caso, in generale, non è importante, poiché l'applicazione stessa reindirizza le richieste da un server (mirror) a un altro.

È vero, dovrai armeggiare un po 'con la configurazione di un tale client, soprattutto se desideri effettuare il massimo delle connessioni disponibili nella tua rete virtuale domestica. Qui devi scegliere tra i prodotti software. E va notato che alcune applicazioni, le più piccole per dimensioni, a volte superano i prodotti commerciali di molti marchi noti, per i quali devi anche pagare (e un sacco di soldi, tra l'altro).

Ma che dire di TCP/IP?

Inutile dire che quasi tutte le impostazioni di cui sopra influiscono in un modo o nell'altro sul protocollo TCP / IP. Ad oggi, niente di meglio è stato inventato per comodità e praticità. Anche proxy anonimi remoti o archivi dati locali utilizzano ancora queste impostazioni. Ma devi stare attento con lui.

È meglio contattare l'ISP o l'amministratore di sistema prima di modificare le impostazioni. Ma una cosa va ricordata bene: anche quando si impostano manualmente i valori, di norma, la subnet mask ha la sequenza 255.255.255.0 (può cambiare), e tutti gli indirizzi IP iniziano con i valori 192.168.0.X ( l'ultima lettera può avere da uno a tre caratteri).

Conclusione

Tuttavia, tutto questo sono le sottigliezze della tecnologia informatica. Lo stesso client VPN per Android può connettere più dispositivi intelligenti. Questo è solo il problema più grande è se vale la pena utilizzare una tale connessione su un gadget mobile.

Se noti, non siamo entrati troppo nei dettagli tecnici. È piuttosto un'istruzione descrittiva su concetti generali. Ma anche quel semplice esempio, credo, aiuterà, per così dire, a comprendere l'essenza stessa della questione. Inoltre, con la sua chiara comprensione, l'intero problema si ridurrà solo alle impostazioni di sistema, che non influiranno in alcun modo su un determinato utente.

Ma qui devi stare molto attento. In realtà, per coloro che non sanno cosa sia una connessione VPN, questo non farà molto. Per gli utenti più avanzati, vale la pena dire che non è consigliabile creare una rete virtuale utilizzando i propri strumenti del sistema operativo Windows. Ovviamente puoi utilizzare le impostazioni iniziali, tuttavia, come mostra la pratica, è meglio avere qualche cliente aggiuntivo in magazzino, che sarà sempre come un asso nella manica.