Ne tako davno, činilo se da je bežična mreža zaštićena tehnologijom WPA2 prilično sigurna. Doista je moguće pronaći jednostavan ključ za povezivanje. Ali ako instalirate stvarno dugačak ključ, ni dugine tablice, pa čak ni GPU ubrzanje neće vam pomoći da to popravite. No, kako se pokazalo, možete se spojiti na bežičnu mrežu i bez toga - iskoristivši nedavno otkrivenu ranjivost u WPS protokolu.

UPOZORENJE

Sve informacije prikazane su samo u obrazovne svrhe. Prodor u tuđu bežičnu mrežu lako se može smatrati kaznenim djelom. Misli svojom glavom.

Cijena pojednostavljenja

Sve je manje otvorenih pristupnih točaka na koje uopće ne morate unijeti ključ za spajanje. Čini se da bi uskoro mogli biti navedeni u Crvenoj knjizi. Ako prije osoba možda nije ni znala da se bežična mreža može zaključati ključem, štiteći se od vanjskih veza, sada mu se sve više govori o toj mogućnosti. Uzmimo, na primjer, prilagođeni firmware koji vodeći pružatelji usluga izdaju za popularne modele usmjerivača kako bi pojednostavili postavljanje. Morate navesti dvije stvari - prijavu/lozinku i... ključ za zaštitu bežične mreže. Što je još važnije, sami proizvođači hardvera pokušavaju postupak postavljanja učiniti jednostavnim. Stoga većina modernih usmjerivača podržava mehanizam WPS (Wi-Fi Protected Setup). Uz njegovu pomoć korisnik može postaviti sigurnu bežičnu mrežu u nekoliko sekundi, a da se uopće ne zamara činjenicom da “trebate omogućiti enkripciju negdje drugdje i registrirati WPA ključ”. Unio sam osmoznamenkasti simbolični PIN u sustav koji je zapisan na ruteru i gotovi ste! A evo, držite se čvrsto. U prosincu su dva istraživača govorila o ozbiljnim temeljnim nedostacima u WPS protokolu. To je kao stražnja vrata za svaki router. Ispostavilo se da ako je WPS aktiviran na pristupnoj točki (koji je, na trenutak, uključen u većini routera prema zadanim postavkama), tada možete odabrati PIN za povezivanje i izvući ključ za povezivanje u nekoliko sati!

Kako radi WPS?

Ideja tvoraca WPS-a je dobra. Mehanizam automatski postavlja naziv mreže i enkripciju. Dakle, korisnik ne treba ulaziti u web sučelje i baviti se složenim postavkama. I možete jednostavno dodati bilo koji uređaj (na primjer, prijenosno računalo) u već konfiguriranu mrežu: ako ispravno unesete PIN, dobit će sve potrebne postavke. Ovo je vrlo zgodno, zbog čega svi glavni igrači na tržištu (Cisco/Linksys, Netgear, D-Link, Belkin, Buffalo, ZyXEL) sada nude bežične usmjerivače s WPS podrškom. Pogledajmo to malo detaljnije.

Postoje tri opcije za korištenje WPS-a:

- Push-Button-Connect (PBC). Korisnik pritisne posebnu tipku na usmjerivaču (hardver) i na računalu (softver), čime se aktivira proces postavljanja. Ne zanima nas ovo.

- Unos PIN koda u web sučelje. Korisnik pristupa administrativnom sučelju rutera putem preglednika i unosi osmoznamenkasti PIN kod ispisan na tijelu uređaja (slika 1), nakon čega dolazi do procesa postavljanja. Ova je metoda prikladnija za početnu konfiguraciju usmjerivača, pa je nećemo ni razmatrati.

- Unos PIN koda na računalu korisnika (slika 2). Prilikom spajanja na router možete otvoriti posebnu WPS sesiju unutar koje možete konfigurirati router ili dobiti postojeće postavke ako ispravno unesete PIN kod. Ovo je već privlačno. Za otvaranje takve sesije nije potrebna provjera autentičnosti. Ovo može svatko! Ispostavilo se da je PIN kod već potencijalno osjetljiv na bruteforce napad. Ali to je samo cvijeće.

Ranjivost

Kao što sam ranije napomenuo, PIN kod se sastoji od osam znamenki - dakle, postoji 10^8 (100.000.000) opcija za podudaranje. Međutim, broj opcija može se značajno smanjiti. Činjenica je da je posljednja znamenka PIN koda neka vrsta kontrolne sume, koja se izračunava na temelju prvih sedam znamenki. Kao rezultat, već imamo 10^7 (10 000 000) opcija. Ali to nije sve! Zatim pažljivo pogledamo uređaj WPS autentifikacijskog protokola (slika 3). Čini se kao da je posebno dizajniran da ostavi mjesta gruboj sili. Ispada da se provjera PIN koda provodi u dvije faze. Podijeljen je na dva jednaka dijela, a svaki dio posebno se provjerava! Pogledajmo dijagram:

- Ako je nakon slanja M4 poruke napadač kao odgovor dobio EAP-NACK, tada može biti siguran da je prvi dio PIN koda netočan.

- Ako je primio EAP-NACK nakon slanja M6, tada je, prema tome, drugi dio PIN koda netočan. Dobivamo 10^4 (10.000) opcija za prvo poluvrijeme i 10^3 (1.000) za drugo. Kao rezultat toga, imamo samo 11.000 opcija za potpunu pretragu. Da biste bolje razumjeli kako će to funkcionirati, pogledajte dijagram.

- Važna točka je moguća brzina pretraživanja. Ograničeno je brzinom kojom usmjerivač obrađuje WPS zahtjeve: neke će pristupne točke proizvoditi rezultate svake sekunde, druge svakih deset sekundi. Većina vremena se troši na izračunavanje javnog ključa pomoću Diffie-Hellmanovog algoritma; mora se generirati prije koraka M3. Vrijeme utrošeno na to može se smanjiti odabirom jednostavnog tajnog ključa na strani klijenta, što će pojednostaviti izračune drugih ključeva u budućnosti. Praksa pokazuje da je za uspješan rezultat obično dovoljno proći samo polovicu svih opcija, a brute force u prosjeku traje samo četiri do deset sati.

Prva implementacija

Prva implementacija grube sile koja se pojavila bio je uslužni program wpscrack (goo.gl/9wABj), koji je napisao istraživač Stefan Viböck u Pythonu. Uslužni program koristio je biblioteku Scapy koja vam omogućuje ubacivanje proizvoljnih mrežnih paketa. Skripta se može pokrenuti samo pod Linux sustavom, nakon što se bežično sučelje prvo prebaci u način rada za praćenje. Kao parametre morate navesti naziv mrežnog sučelja u sustavu, MAC adresu bežičnog adaptera, kao i MAC adresu pristupne točke i njezin naziv (SSID).

$ ./wpscrack.py --iface mon0 --client 94:0c:6d:88:00:00 --bssid f4:ec:38:cf:00:00 --ssid testap -v sniffer počeo pokušavati 00000000 trajao je pokušaj 0,95 sekundi pokušava 00010009<...>pokušaj 18660005 pokušaj je trajao 1,08 sekundi pokušaj 18670004# pronađen 1. polovica pokušaja PIN-a trajao je 1,09 sekundi pokušaj 18670011 pokušaj je trajao 1,08 sekundi<...>pokušaj 18674095# pronađena 2. polovica PIN-a<...>Mrežni ključ: 0000 72 65 61 6C 6C 79 5F 72 65 61 6C 6C 79 5F 6C 6F stvarno_stvarno_lo 0010 6E 67 5F 77 70 61 5F 70 61 73 73 70 68 72 61 73 ras 0020 6 5 5F 67 6F 6F 64 6F 6C 75 63 6B 5F 63 72 61 63 e_good_luck_crac 0030 6B 69 6E 67 5F 74 68 69 73 5F 6F 6E 65king_this_one<...>

Kao što vidite, prvo je odabrana prva polovica PIN koda, zatim druga, da bi na kraju program proizveo ključ spreman za spajanje na bežičnu mrežu. Teško je zamisliti koliko bi vremena trebalo da se pronađe ključ ove duljine (61 znak) s već postojećim alatima. Međutim, wpscrack nije jedini alat za iskorištavanje ranjivosti, a ovo je prilično smiješan trenutak: u isto vrijeme, drugi istraživač, Craig Heffner iz Tactical Network Solutionsa, radio je na istom problemu. Vidjevši da se na Internetu pojavio radni PoC za provedbu napada, objavio je svoj uslužni program Reaver. Ne samo da automatizira proces odabira WPS-PIN-a i izdvajanja PSK ključa, već nudi i veći broj postavki tako da se napad može izvesti protiv širokog spektra usmjerivača. Osim toga, podržava puno veći broj bežičnih adaptera. Odlučili smo ga uzeti kao osnovu i detaljno opisati kako napadač može iskoristiti ranjivost u WPS protokolu za povezivanje na sigurnu bežičnu mrežu.

KAKO DA

Kao i kod svakog drugog napada na bežičnu mrežu, trebat će nam Linux. Ovdje treba reći da je Reaver prisutan u repozitoriju poznate distribucije BackTrack, koja također već uključuje potrebne upravljačke programe za bežične uređaje. Stoga ćemo ga točno koristiti.

Korak 0. Pripremite sustav

Na službenoj web stranici, BackTrack 5 R1 je dostupan za preuzimanje kao virtualni stroj pod VMware i bootable ISO image. Preporučujem posljednju opciju. Možete jednostavno zapisati sliku na disk ili možete koristiti program za izradu USB flash pogona za podizanje sustava: na ovaj ili onaj način, nakon dizanja s takvog medija, odmah ćemo imati sustav spreman za rad bez ikakvih nepotrebnih problema.

Brzi tečaj o Wi-Fi hakiranju

- WEP (Wired Equivalent Privacy) Prva tehnologija za zaštitu bežične mreže pokazala se izuzetno slabom. Možete ga hakirati doslovno u nekoliko minuta, koristeći slabosti RC4 šifre koja se u njemu koristi. Glavni alati ovdje su airodump-ng sniffer za prikupljanje paketa i aircrack-ng uslužni program, koji se koristi izravno za razbijanje ključa. Postoji i poseban alat wesside-ng, koji općenito automatski hakira sve obližnje WEP točke.

- WPA/WPA2 (zaštićeni bežični pristup)

Brute force je jedini način da se pronađe ključ za zatvorenu WPA/WPA2 mrežu (pa čak i tada samo ako postoji dump tzv. WPA Handshake-a, koji se emitira kada se klijent spoji na pristupnu točku).

Gruba sila može trajati danima, mjesecima i godinama. Da bi se povećala učinkovitost pretraživanja, prvo su korišteni specijalizirani rječnici, zatim su generirane dugine tablice, a kasnije su se pojavili uslužni programi koji su koristili tehnologije NVIDIA CUDA i ATI Stream za hardversko ubrzanje procesa pomoću GPU-a. Alati koji se koriste su aircrack-ng (brute force korištenjem rječnika), cowpatty (korištenjem duginih tablica), pyrit (korištenjem video kartice).

Korak 1: Prijavite se

Zadana prijava i lozinka su root:toor. Kad ste u konzoli, možete sigurno pokrenuti “X” (postoje odvojeni BackTrack sklopovi - i za GNOME i za KDE):

#startx

Korak 2: Instalirajte Reaver

Za preuzimanje Reavera trebat će nam internet. Stoga spajamo patch kabel ili konfiguriramo bežični adapter (izbornik “Aplikacije > Internet > Wicd Network Manager”). Zatim pokrećemo emulator terminala, gdje preuzimamo najnoviju verziju uslužnog programa putem repozitorija:

# apt-get ažuriranje # apt-get instalacijski otimač

Ovdje moram reći da repozitorij sadrži verziju 1.3, koja meni osobno nije radila ispravno. Nakon traženja informacija o problemu, pronašao sam post autora, koji preporučuje ažuriranje na najvišu moguću verziju kompilacijom izvora preuzetih iz SVN-a. Ovo je općenito najuniverzalniji način instalacije (za bilo koju distribuciju).

$ svn checkout http://reaver-wps.googlecode.com/svn/trunk/ reaver-wps $ cd ./reaver-wps/src/ $ ./configure $ make # make install

Neće biti problema s montažom pod BackTrackom - osobno sam to provjerio. U distribuciji Arch Linuxa koju koristim, instalacija je još jednostavnija, zahvaljujući prisutnosti odgovarajućeg PKGBUILD-a:

$ yaourt -S reaver-wps-svn

Korak 3. Priprema za grubu silu

Da biste koristili Reaver morate učiniti sljedeće:

- prebacite bežični adapter u način praćenja;

- saznajte naziv bežičnog sučelja;

- saznajte MAC adresu pristupne točke (BSSID);

- provjerite je li WPS aktiviran na točki.

Prvo provjerimo je li bežično sučelje uopće prisutno u sustavu:

#iwconfig

Ako izlaz ove naredbe sadrži sučelje s opisom (obično wlan0), to znači da je sustav prepoznao adapter (ako se spojio na bežičnu mrežu za učitavanje Reavera, tada je bolje prekinuti vezu). Stavimo adapter u način rada za praćenje:

# airmon-ng pokreni wlan0

Ova naredba stvara virtualno sučelje u načinu praćenja, njegovo će ime biti navedeno u izlazu naredbe (obično mon0). Sada moramo pronaći pristupnu točku za napad i saznati njen BSSID. Upotrijebimo uslužni program za slušanje bežičnih emisija airodump-ng:

#airodump-ngmon0

Na zaslonu će se pojaviti popis pristupnih točaka u dometu. Zanimaju nas točke s WPA/WPA2 enkripcijom i PSK ključnom autentifikacijom.

Bolje je izabrati jednog od prvih na popisu, budući da je dobra komunikacija s točkom poželjna za izvođenje napada. Ako ima puno točaka i popis ne stane na zaslon, tada možete koristiti još jedan poznati uslužni program - kismet, gdje je sučelje prikladnije u tom pogledu. Po želji, na licu mjesta možete provjeriti je li WPS mehanizam uključen na našem punktu. Da biste to učinili, Reaver dolazi u paketu s (ali samo ako ga preuzmete iz SVN-a) uslužnim programom za pranje:

# ./wash -i mon0

Parametar je naziv sučelja prebačenog u način praćenja. Također možete upotrijebiti opciju '-f' i uslužnom programu unijeti cap datoteku koju je stvorio, na primjer, isti airodump-ng. Iz nekog nepoznatog razloga paket Reaver u BackTracku nije uključivao uslužni program za pranje. Nadajmo se da će ova pogreška biti ispravljena do trenutka kada ovaj članak bude objavljen.

Korak 4. Pokrenite brute force

Sada možete izravno nastaviti s pretraživanjem PIN-a. Za pokretanje Reavera u najjednostavnijem slučaju ne treba vam puno. Samo trebate navesti naziv sučelja (koje smo prethodno prebacili u način praćenja) i BSSID pristupne točke:

# otimač -i mon0 -b 00:21:29:74:67:50 -vv

Prekidač "-vv" omogućuje poboljšani izlaz programa kako bismo bili sigurni da sve radi prema očekivanjima.

Reaver v1.4 WiFi Protected Setup Attack Alat Copyright (c) 2011, Tactical Network Solutions, Craig Heffner

Ako program dosljedno šalje PIN-ove pristupnoj točki, to znači da je sve dobro započelo i ostaje samo glupo čekati. Proces može trajati dugo. Najkraće vrijeme u kojem sam uspio primijeniti PIN bilo je oko pet sati. Čim bude odabran, program će vas o tome rado obavijestiti:

[+] Proba PIN-a 64637129 [+] Ključ je razbijen u 13654 sekunde [+] WPS PIN: "64637129" [+] WPA PSK: "MyH0rseThink$YouStol3HisCarrot!" [+] AP SSID: "linksys"

Najvrjednija stvar ovdje je, naravno, WPA-PSK ključ, koji možete odmah koristiti za povezivanje. Sve je toliko jednostavno da vam uopće ne stane u glavu.

Je li moguće obraniti se?

Za sada postoji samo jedan način da se zaštitite od napada - onemogućite WPS u postavkama usmjerivača. Međutim, kako se pokazalo, to nije uvijek moguće. Budući da ranjivost postoji ne na razini implementacije, već na razini protokola, ne biste trebali očekivati brzu zakrpu od proizvođača koja bi riješila sve probleme. Najviše što sada mogu učiniti je oduprijeti se gruboj sili što je više moguće. Na primjer, ako blokirate WPS na jedan sat nakon pet neuspješnih pokušaja unosa PIN koda, tada će pretraga trajati oko 90 dana. Ali drugo je pitanje koliko brzo se takva zakrpa može staviti na milijune uređaja koji rade diljem svijeta?

Nadogradnja Reavera

U HOWTO smo pokazali najjednostavniji i najsvestraniji način korištenja uslužnog programa Reaver. Međutim, implementacija WPS-a razlikuje se od proizvođača do proizvođača, pa je u nekim slučajevima potrebna dodatna konfiguracija. U nastavku ću pružiti dodatne opcije koje mogu povećati brzinu i učinkovitost pretraživanja ključeva.

- Možete postaviti broj kanala i SSID pristupne točke: # reaver -i mon0 -b 00:01:02:03:04:05 -c 11 -e linksys

- Opcija '—dh-small' ima povoljan učinak na brute force brzinu jer postavlja malu vrijednost za tajni ključ, čime se olakšavaju izračuni na strani pristupne točke: # reaver -i mon0 -b 00:01:02: 03:04:05 -vv - -dh-mali

- Zadano vrijeme čekanja odgovora je pet sekundi. Ako je potrebno, možete ga promijeniti: # reaver -i mon0 -b 00:01:02:03:04:05 -t 2

- Zadana odgoda između pokušaja je jedna sekunda. Također se može konfigurirati: # reaver -i mon0 -b 00:01:02:03:04:05 -d 0

- Neke pristupne točke mogu blokirati WPS na određeno vrijeme, sumnjajući da su prevarene. Reaver primjećuje ovu situaciju i prema zadanim postavkama pauzira pretragu na 315 sekundi, a trajanje ove pauze može se promijeniti: # reaver -i mon0 -b 00:01:02:03:04:05 --lock-delay=250

- Neke implementacije WPS protokola će prekinuti vezu ako je PIN kod netočan, iako bi prema specifikaciji trebale vratiti posebnu poruku. Reaver automatski prepoznaje ovu situaciju, za to postoji opcija ‘—nack’: # reaver -i mon0 -b 00:01:02:03:04:05 --nack

- Opcija '--eap-terminate' namijenjena je za rad s onim AP-ovima koji zahtijevaju prekid WPS sesije pomoću poruke EAP FAIL: # reaver -i mon0 -b 00:01:02:03:04:05 --eap - prekinuti

- Pojava pogrešaka u WPS sesiji može značiti da AP ograničava broj pokušaja unosa PIN koda ili je jednostavno preopterećen zahtjevima. Informacije o tome bit će prikazane na ekranu. U ovom slučaju, Reaver pauzira svoju aktivnost, a vrijeme pauze može se postaviti pomoću opcije '--fail-wait': # reaver -i mon0 -b 00:01:02:03:04:05 --fail-wait =360

Pitanja

Pitanje: Koji je bežični adapter potreban za hakiranje?

Odgovor: Prije eksperimentiranja, morate se uvjeriti da bežični adapter može raditi u načinu praćenja. Najbolji način je provjeriti popis podržanog hardvera na web stranici projekta Aircrack-ng. Ako se pojavi pitanje o tome koji bežični modul kupiti, tada možete početi s bilo kojim adapterom koji se temelji na RTL8187L čipsetu. USB ključevi se lako mogu pronaći na internetu za 20 USD.

Pitanje: Zašto dobivam pogreške "timeout" i "out of order"?

Odgovor: To se obično događa zbog niske jačine signala i loše komunikacije s pristupnom točkom. Osim toga, pristupna točka može privremeno blokirati korištenje WPS-a.

Pitanje: Zašto lažiranje MAC adrese ne radi za mene?

Odgovor: Moguće je da ćete lažirati MAC virtualnog sučelja mon0, a to neće raditi. Morate navesti naziv stvarnog sučelja, na primjer, wlan0.

Pitanje: Zašto Reaver radi loše kada je signal loš, iako isto WEP hakiranje radi dobro?

Odgovor: WEP krekiranje obično se događa ponovnim slanjem snimljenih paketa kako bi se dobilo više inicijalizacijskih vektora (IV) potrebnih za uspješno krekiranje. U ovom slučaju nije važno je li neki paket izgubljen ili na neki način oštećen putem. Ali da biste napali WPS, morate strogo slijediti protokol prijenosa paketa između pristupne točke i Reavera kako biste provjerili svaki PIN kod. A ako se u isto vrijeme neki paket izgubi ili stigne u nepristojnom obliku, tada ćete morati ponovno uspostaviti WPS sesiju. To čini napade na WPS puno više ovisnima o jačini signala. Također je važno upamtiti da samo zato što vaš bežični adapter vidi pristupnu točku, to ne znači da pristupna točka vidi vas. Dakle, ako ste sretni vlasnik adaptera velike snage iz mreže ALFA i antene od nekoliko desetaka dBi, nemojte očekivati da ćete moći razbiti sve uhvaćene pristupne točke.

Pitanje: Reaver uvijek šalje isti PIN pristupnoj točki, što je bilo?

Odgovor: Provjerite je li WPS aktiviran na ruteru. To se može učiniti pomoću uslužnog programa za pranje: pokrenite ga i provjerite je li vaša meta na popisu.

Pitanje: Zašto se ne mogu povezati s pristupnom točkom?

Odgovor: To može biti zbog slabe snage signala ili zato što vaš adapter nije prikladan za takva istraživanja.

Pitanje: Zašto stalno dobivam pogreške "otkriveno ograničenje brzine"? Odgovor: To je zato što je pristupna točka blokirala WPS. Obično je to privremena blokada (oko pet minuta), ali u nekim slučajevima mogu izreći trajnu zabranu (deblokada samo putem administrativne ploče). Postoji jedna neugodna greška u Reaver verziji 1.3, zbog koje se uklanjanje takvih brava ne otkriva. Kao zaobilazno rješenje predlažu korištenje opcije '—ignore-locks' ili preuzimanje najnovije verzije sa SVN-a.

Pitanje: Mogu li pokrenuti dvije ili više instanci Reavera istovremeno kako bih ubrzao svoj napad?

Odgovor: Teoretski je moguće, ali ako napadnu istu pristupnu točku, malo je vjerojatno da će se brzina pretraživanja povećati, jer je u ovom slučaju ograničena slabim hardverom pristupne točke, koji je već u potpunosti opterećen čak i s jednim napadačem .

Pozdrav, danas ćemo govoriti o najtajanstvenijoj stvari na ruteru - gumbu WPS. Pokušat ću detaljno opisati njegovu svrhu i kako ga pravilno koristiti.

Što je WPS

Wi-Fi Protected Setup (WPS) - dakle, pojednostavljeno rečeno, ovo je tehnologija (standard) koja se koristi za pojednostavljeno povezivanje na bežičnu mrežu (WiFi). Zahvaljujući ovoj tehnologiji, korisnik može jednostavno postaviti i spojiti se na Wi-Fi mrežu. Ova metoda također je namijenjena za pomoć ljudima koji često zaboravljaju lozinke, jer nakon postavljanja, za spajanje na mrežu, samo pritisnite gumb na ruteru. Riječima, sve zvuči vrlo jednostavno, ali neobučenom korisniku bit će teško razumjeti kako konfigurirati i koristiti ovu WPS tehnologiju. U ovom ću članku pokušati što detaljnije objasniti kako to učiniti.

Kako koristiti WPS adaptere spojene na usmjerivače

Ako imate WiFi adapter koji podržava wps tehnologiju, tada vam povezivanje s usmjerivačem neće biti teško. Ova metoda povezivanja naziva se hardver. Sve što trebate učiniti je istovremeno držati pritisnute odgovarajuće tipke na ruteru i adapteru 3-5 sekundi.

Nakon toga, WiFi adapter će se spojiti na ruter koristeći WPS protokol. Važno je napomenuti da će pri korištenju ove metode naziv mreže ostati standardan, a lozinka će se generirati. Stoga je ovaj način povezivanja najbolje koristiti za početno postavljanje usmjerivača.

Postavljanje WiFi-ja putem WPS-a na Windows 7

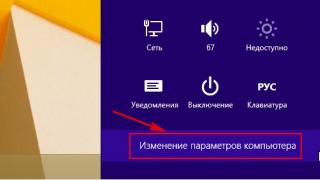

Dakle, kao što sam već rekao, postavljanje WiFi-a na usmjerivaču može se izvršiti iz sustava Windows koristeći WPS metodu. Da bismo to učinili, u nekim usmjerivačima moramo prvo pritisnuti gumb "vps" 2-3 sekunde. Ponekad to nije potrebno. Zatim se morate spojiti na našu otvorenu WiFi mrežu.

Da bismo to učinili, prijeđimo na povezivanje s Wi-Fi mrežom u sustavu Windows i odaberite našu mrežu. U mom slučaju to je Tenda.

Kliknite na gumb Connection, nakon čega će se na ekranu pojaviti prozor "Network Connection", kliknite gumb "OK" u njemu.

Otvorit će se prozor za postavljanje mreže i od vas će se tražiti da unesete PIN kod. Kao što je prikazano na slici, nalazi se na naljepnici na stražnjem poklopcu rutera.

Nakon unosa PIN koda pojavit će se prozor u kojem ćete morati konfigurirati mrežne postavke. Učinimo to tako da obratimo pažnju na glavna polja.

- Unesite naziv za ovu mrežu - unesite bilo koju riječ na latinici.

- Sigurnosna razina – postavljena na WPA2-Personal (preporučeno).

- Vrsta enkripcije - AES (preporučeno).

- Sigurnosni ključ - možete ostaviti generirani ili izraditi vlastiti. Mora imati najmanje 8 znakova.

- Također označavamo okvir "automatski se poveži".

Sada će se računalo (laptop) na kojem smo konfigurirali našu mrežu automatski spojiti na WiFi. Na drugim uređajima morat ćete pronaći svoj usmjerivač na popisu WiFi mreža i kliknuti Poveži se. Zatim morate ili unijeti ključ (lozinku) ili pritisnuti WPS tipku na ruteru 1-2 sekunde. Uređaj će se sam spojiti.

Postavke za omogućavanje ili onemogućavanje WPS-a na usmjerivačima

Ponekad morate omogućiti ili onemogućiti WPS mogućnost na usmjerivačima. Također možete pogledati i konfigurirati pin kod u postavkama samog rutera. Da biste to učinili, morate otići na postavke usmjerivača. Članak o tome kako to učiniti. Zatim ćemo pogledati kamo ići i što se može promijeniti u postavkama različitih usmjerivača.

Postavljanje wps-a na Dlinku

Ova metoda uključuje sve moderne modele Dlink obitelji, kao što su d link dir 615, d link dir 320, d link dir 620. Dakle, nakon što smo ušli u sučelje, idemo na “napredne postavke”. Zatim u stupcu "WiFi" kliknite jednom na strelicu.

Otvorit će se prozor postavki "VPS", ovdje možemo onemogućiti i omogućiti wps pomoću potvrdnog okvira. Ispod je PIN kod našeg usmjerivača.

Asus wps kontrola

Ove postavke su relevantne za sve Asus usmjerivače, kao što su asus rt n12, asus rt g32, asus rt n10p. Nakon što uđemo u postavke usmjerivača, u izborniku s lijeve strane odaberite odjeljak "Bežična mreža". U izborniku na vrhu odaberite wps i pogledajte postavke koje su nam dostupne. I ovdje, pomoću prekidača, možemo omogućiti ili onemogućiti “VPS” i možemo vidjeti PIN kod. Tu su i druge zanimljive funkcije, koje su opisane u nastavku u samom routeru. Ako netko ne razumije opis, neka napiše u komentarima pa ću pokušati objasniti.

TpLink - wps ili QSS (Brzo sigurnosno postavljanje)

Odmah ću reći da QSS obavlja iste funkcije kao "Vps" (au samom sučelju usmjerivača naziva se WPS, a gumb se zove QSS) i ima iste metode konfiguracije. U sučelju usmjerivača Tp link idite na odjeljak WPS. Ovdje možete omogućiti/onemogućiti WPS, a tu su i druge korisne funkcije, opisane su desno u samom routeru.

ZyXel Omogući onemogući wps

Zahvaljujući novoj verziji firmvera tvrtki Zuksel, ova metoda je također prikladna za modele kao što su: zyxel keenetic ultra, zyxel keenetic, zyxel keenetic lite, zyxel keenetic 4g. Idite na sučelje za postavljanje usmjerivača i odaberite WiFi. Na samom dnu prozora vidimo kako onemogućiti ili omogućiti "VPS", kao i pin kod.

Ranjivost WPS tehnologija

Glavna ranjivost VPS-a je u njegovom PIN kodu, budući da se sastoji od samo 8 znamenki i može biti neograničen broj poziva prema routeru. Sve to može omogućiti napadačima da pogode PIN kod. Mnogi bi mogli reći da je 10 na 8. potenciju ogroman broj mogućnosti odabira. Ali wps sustav također ima svoje unutarnje probleme, tako da se broj odabira odmah smanjuje nekoliko puta. Osim toga, moderni procesori mogu proći kroz ove opcije u samo nekoliko sekundi (naravno, još uvijek postoji malo vremena za provjeru, ali mislim da ste shvatili). Moj zaključak je sljedeći: kod kuće možete koristiti ovu metodu bez straha da će vas susjed hakirati, ali u uredima ne biste trebali sami sebi stvarati probleme)).

Wi-Fi zaštita. Opis tehnologije

.

Bežična internetska veza putem Wi-Fi tehnologije danas je vrlo popularna. I to je vrlo lako objasniti: ova tehnologija omogućuje korisniku da se oslobodi potrebe da cijelo vrijeme bude za svojim stolom.

Ako imate Wi-Fi u uredu ili kod kuće, možete pristupiti internetu s bilo kojeg mjesta u sobi.

Možete čak pokušati izaći u dvorište. Ali kako se tehnologija razvijala, tako su se razvijale i metode prijevare. Kako zaštititi svoju Wi-Fi mrežu? Većina korisnika nema sve potrebne informacije. Upravo iz tog razloga najveći proizvođači bežične mrežne opreme razvili su WPS protokol. Zahvaljujući ovom protokolu, korisnik ima priliku automatizirati postavljanje bežičnih mreža. Na taj način se neiskusan korisnik može riješiti nepotrebne gnjavaže.

Što je WPS i čemu služi?

Skraćenica WPS znači: Wi-Fi Protected Setup. Ovaj je standard razvio cijeli savez proizvođača bežičnih uređaja. Glavna svrha ove udruge bila je pojednostaviti konfiguraciju opreme, kao i organizirati mehanizam zaštite mreže. Koristeći ovu tehnologiju, čak i neiskusan korisnik osobnog računala može jednostavno i brzo postaviti internetsku vezu putem Wi-Fi veze. U ovom slučaju nećete morati ulaziti u sve zamršenosti procesa šifriranja. WPS standard omogućuje uređaju da automatski postavi naziv mreže. Također omogućuje odabir algoritma enkripcije u slučaju pokušaja neovlaštenog pristupa sustavu. Ranije su se sve ove operacije izvodile ručno.

Postavljanje bežične mreže kada koristite WPS

Sada znate što je Wi-Fi Protected Setup i za što je potreban. Sve što ostaje je shvatiti kako ga koristiti za konfiguriranje bežične mreže. Što vam je potrebno za ovo? Prvo, potrebno vam je osobno računalo s instaliranim OS-om, po mogućnosti obitelji Windows. Trebat će vam i pristupna točka koja podržava WPS način rada. Za sve uređaje koji podržavaju WPS, postupak postavljanja bit će sličan, neovisno o proizvođaču i modelu uređaja. Kakav je postupak postavljanja?

Prije svega, morate uključiti ruter. Zatim ažurirajte popis dostupnih bežičnih mreža na vašem računalu. Model usmjerivača koji koristite pojavit će se na monitoru. Pritisnite Poveži se. Budući da ova bežična mreža još nije konfigurirala sigurnosne postavke, OS će od vas tražiti da konfigurirate pristupnu točku. Kliknite "U redu" i nastavite s radom. Sljedeći korak je unos PIN koda. Proizvođač obično stavlja ove podatke na naljepnicu na kućište uređaja.

Tvornički kod u pravilu uključuje osam znamenki. Kod se po želji može kasnije promijeniti u postavkama uređaja. Unesite kod u okvir i kliknite "Dalje". Kao rezultat toga, na monitoru će se pojaviti prozor s konfiguracijom vašeg usmjerivača. OS će od vas tražiti da definirate osnovne mrežne postavke. To uključuje ime, vrstu enkripcije i sigurnosni ključ. Ovo dovršava postavljanje točke. Možete sigurno doći na posao.

Značajke postavki

1. Podrška za gore opisanu tehnologiju trenutno je implementirana u operativnim sustavima Windows 7 i Windows Vista. Ako koristite stariju verziju operativnog sustava, možete pokušati koristiti poseban uslužni program. Moguće je da će takav program čak biti prisutan na disku koji je isporučen s usmjerivačem.

2. Programeri preporučuju postavljanje prilikom povezivanja na bežičnu mrežu koja nema postavljene sigurnosne postavke. Međutim, možete odbiti ovaj postupak. Samo kliknite na gumb "Odustani", zaobilazeći tako operaciju odabira parametara.

3. Sigurnosne postavke prilikom postavljanja mreže mogu se ostaviti zadane. Također je preporučljivo promijeniti PIN kod. Što je kôd složeniji, to bolje. Također, posebnu pozornost treba posvetiti odabiru naziva mreže. Mora biti napisana latiničnim slovima i bez razmaka.

Povezivanje novih uređaja na Wi-Fi

Ako kod kuće imate prijenosno računalo, tablet i pametni telefon, možete ih odmah konfigurirati za rad s bežičnom mrežom. Da biste to učinili, prvo morate potražiti dostupne veze. S dostupnog popisa odaberite naziv svoje mreže i spojite se na nju. Sustav će od vas tražiti da unesete sigurnosni kod ili kliknete na gumb WPS povezivanje. Nakon unosa lozinke uređaj će biti spreman za korištenje. Kao što vidite sami, za konfiguriranje pristupne točke nije potrebno ići na web sučelje uređaja. Sada sami možete procijeniti koliko je WPS zgodan. Zatim ćemo pogledati zašto je WPS gumb potreban na ruteru.

Kako radi WPS

Danas WPS tehnologiju podržava većina modernih rutera. Zahvaljujući WPS-u, korisnik može automatski konfigurirati enkripciju protiv hakiranja bez ikakvih problema. Da biste izvršili ovu operaciju, morate stvoriti poseban zahtjev u kojem se svi potrebni parametri usmjerivača prenose na upravljač uređaja. Nakon toga sustav će konfigurirati usmjerivač. Za izvođenje takvog zahtjeva koristi se posebna WPS tipka. Danas gotovo svaki korisnik zna kako izgleda ruter, ali samo rijetki mogu odgovoriti čemu služi WPS tipka. Pogledajmo ovo pitanje detaljnije.

Gumb WPS

U pravilu se ova tipka nalazi na prednjoj ploči uređaja. Rjeđe se može naći na bočnoj ili stražnjoj ploči. Općenito, položaj gumba WPS ovisi o određenom modelu i proizvođaču. U nekim slučajevima proizvođač kombinira gumb WPS s gumbom za resetiranje. Stoga biste trebali biti izuzetno oprezni kada koristite ovu funkciju. Odabir funkcije gumba bit će određen vremenom pritiska. Da biste omogućili način rada za postavljanje bežične mreže, morate držati gumb 1-2 sekunde.

Da biste poništili trenutne postavke uređaja, tipku ćete morati držati 5-7 sekundi. Dakle, ovdje je glavna stvar ne pretjerano pritisnuti gumb. Ako ovaj element jednostavno nedostaje na tijelu uređaja, najvjerojatnije je potrebno pokrenuti način izvršavanja zahtjeva s web sučelja usmjerivača. Da biste otvorili web sučelje, morate koristiti adresnu traku preglednika.

Funkcija gumba WPS

Firmware nekih usmjerivača omogućuje promjenu funkcije ovog elementa. U ASUSWRT-u, na primjer, možete remapirati WPS i koristiti ga za isključivanje Wi-Fi-ja. Često se ovaj gumb korisnik osobnog računala uopće ne koristi. Stoga, ako ne trebate mijenjati postavke web sučelja, tada način onemogućavanja radio modula može biti vrlo koristan. Ako želite poništiti dodjelu gumba WPS, morat ćete otići u odjeljak za administraciju. Ovdje morate pronaći karticu "sustav". Nakon toga nadjačajte stavku gumba WPS i odaberite Uključi radio.

Nedostaci WPS tehnologije

Wi-Fi usmjerivači koji podržavaju ovaj sustav prilično su ranjivi u smislu sigurnosti bežične mreže. Koristeći ovu ranjivost, moguće je pogoditi ključeve protokola šifriranja. Danas na internetu postoji mnogo programa za to. Također možete pronaći cijele baze podataka najčešćih ključeva. PIN kod se sastoji od 8 znamenki, tako da je broj mogućih kombinacija prilično velik.

Međutim, u stvarnosti postoji mnogo manje opcija, budući da zadnja znamenka koda sadrži kontrolni zbroj izračunat iz prvih sedam znamenki. Dakle, za odabir ključa potrebno je sortirati oko 11.000 opcija. Nedostatak ove tehnologije je što većina usmjerivača ima tvrdo kodirani PIN kod. Na taj način, ako je ključ ugrožen, čak ni promjena lozinke neće zaštititi vašu mrežu.

zaključke

Glavna prednost razmatrane tehnologije je njezina jednostavnost. Korisnik ne mora samostalno razumjeti sve postavke sustava. Ovaj sustav vam omogućuje da bez napora povežete bilo koji uređaj s postojećom mrežom. U svim usmjerivačima, pokretanje ovog načina rada može se implementirati drugačije. Neki uređaji koriste poseban WPS gumb za pokretanje automatskog postavljanja.

Skraćenica WPS na ruteru je skraćenica za “Wi-Fi Protected Setup”. Tehnologija je stvorena kako bi se pojednostavilo povezivanje različitih uređaja s mrežom. Podržavaju ga gotovo svi ruteri. Njegova glavna prednost je što ne morate unijeti lozinku na telefonu ili prijenosnom računalu da biste se povezali. To je osobito istinito kada ste zaboravili lozinku za Wi-Fi, a nije moguće pogledati postavke usmjerivača. U članku će se detaljno opisati funkcioniranje ove tehnologije, kao i upute za njezino korištenje.

Kako radi način WPS

Sada kada smo saznali što je WPS, vrijedi razgovarati o algoritmu ove tehnologije. Za stvaranje bežične mreže korisnik mora konfigurirati pristupnu točku usmjerivača i spojiti se na lokalnu mrežu svog uređaja unosom sigurnosne lozinke.

WPS uvelike pojednostavljuje ovaj postupak. Kontroler automatski generira nasumičnu lozinku i zatim je šalje uređaju koji se povezuje na mrežu putem Wi-Fi Protected Setup. Zahvaljujući tome, ne morate samostalno tražiti svoju mrežu između ostalih i ručno unositi lozinku

WPS protokol podržavaju operativni sustavi Windows i većina mobilnih naprava s operativnim sustavom Android. Na onim operativnim sustavima koji nemaju ugrađene uslužne programe, možete preuzeti poseban upravljački program koji proširuje funkcionalnost sustava.

Korištenje WPS-a (QSS) na ruteru

Uređaje možete spojiti na usmjerivač pomoću WPS-a bilo hardverski bilo softverski. Sve ovisi o gadgetu koji spajate na bežičnu mrežu.

Hardverska veza: što je to i kako se koristi

Prva opcija uključuje samo dvije radnje: morate pritisnuti gumbe s odgovarajućom oznakom na usmjerivaču i na povezanom gadgetu. Gumb WPS na usmjerivaču obično se nalazi na stražnjoj ploči uređaja.

U nekim slučajevima, gumb je kombiniran s funkcijom resetiranja (RESET). Ako ne želite vratiti ruter na tvorničke postavke, nemojte ga držati duže od 5 sekundi. Odgovarajući svjetlosni indikator na prednjoj ploči rutera obavijestit će vas da je WPS funkcija aktivirana.

Softversko povezivanje mobilnog telefona/tableta

Operativni sustav Android uključuje funkciju povezivanja putem WPS-a. Da biste ga koristili, slijedite upute u nastavku, naime:

Ako je sve učinjeno ispravno, pametni telefon će se spojiti na vašu lokalnu mrežu.

Povezivanje Windows uređaja

Možete koristiti Wi-Fi na prijenosnom računalu nakon što uspostavite vezu s usmjerivačem putem WPS-a. Da biste to učinili, morate slijediti nekoliko koraka:

Ako trebate onemogućiti ovaj protokol na ruterima, jednostavno pritisnite gumb (ako ga nema, WPS na ruteru možete onemogućiti samo kroz postavke).

Što učiniti ako na usmjerivaču nema gumba WPS: primjeri aktivacije

Mnogi modeli ne omogućuju hardversko omogućavanje Wi-Fi Protected Setup protokola. To znači da se veza odvija putem WEB sučelja. Da biste to učinili, morate učiniti sljedeće:

Nakon dovršetka ovih manipulacija, moći ćete koristiti Wi-Fi bez ikakvih problema. Često je osmoznamenkasti PIN kombinacija naznačena na naljepnici koja je pričvršćena na kućište modema.

Postoji alternativna opcija za povezivanje mobilnih uređaja:

Kada unesete točnu kombinaciju, vaš mobilni telefon ili tablet bit će spojen na mrežu. Ova funkcija vam omogućuje povezivanje bilo kojeg uređaja koji podržava ovaj protokol na Wi-Fi.

Kako onemogućiti WPS putem postavki

Za deaktivaciju morate kliknuti gumb "Onemogući" u odgovarajućem odjeljku usmjerivača ili odabrati stavku Onemogućeno.

Misteriozni WPS gumb na ruteru - što je to?

Na većini uređaja tipka s natpisom ili svjetlećom WPS oznakom obično se nalazi na bočnoj strani kućišta na upravljačkoj ploči ili na stražnjoj strani pored utičnica za konektore.

Grafički je ovaj ključ prikazan u obliku dvije lučne strelice usmjerene jedna prema drugoj. Položaj gumba prikazan je na sl. br. 1 i 2.

Malo ljudi ima ideju kako pravilno konfigurirati WPS funkciju na samom usmjerivaču.

WPS način rada na ruteru - što je to?

Riječ je o standardu ili, stručnom terminologijom, protokolu. Razvijen je 2007. godine.

Kratica WPS znači Wi-Fi Protected Setup – sigurna veza s Wi-Fi mrežom.

Ovaj je protokol posebno dizajniran za neiskusne korisnike.

Jednostavnost ovog standarda omogućuje svakoj prosječnoj osobi da se poveže i samostalno konfigurira distribuciju signala lokalne bežične internetske mreže na usmjerivaču.

Također, ovaj način rada automatski povezuje uređaj na World Wide Web nakon ponovnog pokretanja, čak i ako je lozinka za pristup izgubljena.

WPS tehnologija omogućuje automatsko dodjeljivanje imena vašoj kućnoj mreži, generiranje koda za zaštitu od neovlaštenog pristupa i emitiranje stabilnog radijskog signala istovremeno na nekoliko uređaja (pametni telefon, tablet, prijenosno računalo, TV sa Smart opcijom).

U isto vrijeme, sustav omogućuje brzi prijenos informacija. Različiti modeli kućnih baznih stanica različito aktiviraju bežični način rada.

Kako radi način WPS

Algoritam za upravljanje ovom funkcijom je jednostavan. Postavljanje i ponovno instaliranje bežične mreže uključuje dva koraka:

- postavljanje pristupne točke samog usmjerivača;

- povezivanje korisnika na kreiranu i aktiviranu lokalnu bežičnu mrežu.

WPS protokol uvelike pojednostavljuje ove manipulacije.

Rad se automatski konfigurira prijenosom potrebnih podataka s usmjerivača na upravljač.

U tom slučaju mrežni identifikator (naziv) - SSID - ostaje isti. Procesor nasumično generira novu sigurnosnu lozinku.

WPS protokol podržavaju svi operativni sustavi kreirani na Windows platformi, namijenjeni kako stolnim računalima tako i mobilnim uređajima.

Za operativne sustave koji nemaju integrirane uslužne programe za WPS, razvijeni su posebni upravljački programi koji vam omogućuju povezivanje s bežičnom mrežom.

Kako postaviti bežičnu mrežu?

Jedna od prednosti WPS standarda je mogućnost konfiguracije bez potrebe za ulaskom u digitalno sučelje. Postoje dvije opcije za aktiviranje kućne mreže:

- hardver

- pritiskom na gumb WPS na ruteru; ovaj način automatske konfiguracije naziva se Push button connect;

- Ako nema gumba, njegova virtualna verzija može se pronaći u digitalnom sučelju uređaja

- program

- neki moduli koji podržavaju WPS protokol nemaju gumb za automatsko resetiranje na tijelu; za aktiviranje mreže putem WEB sučelja morate unijeti osmoznamenkasti PIN kod;

- PIN kod možete unijeti i putem računala (laptopa) nakon spajanja na router i aktiviranja sesije programa.

Savjet. PIN kod ispisuje proizvođač na naljepnici koja se nalazi na stražnjoj ili donjoj strani kućišta uređaja (vidi sl. 3). U postavkama opreme korisnik može promijeniti šifru.

Nakon pritiska na tipku treba pričekati dvije do tri minute.

Za to vrijeme svi aktivirani uređaji uspostavljaju međusobni kontakt i na taj način se konfigurira lokalna mreža.

Ako adapteri prijemnika imaju i WPS tipku, tada se ona pritisne odmah nakon uključivanja tipke na ruteru.

Svjetlosna indikacija na ruteru

Ako funkcija WPS na opremi ima svjetlosnu indikaciju, status veze kućne mreže s dolaznom linijom internetske mreže može se vizualno pratiti.

Ako je veza prekinuta ili nema signala iz vanjske mreže, indikator na routeru ne svijetli.

Ako lampica indikatora treperi, to znači da je usmjerivač u fazi postavljanja programa ili da prijemni uređaji nisu pravilno povezani.

Možda ćete morati isključiti i ponovno pokrenuti baznu stanicu.

Kada indikator stalno svijetli, signal se distribuira stabilno. Ovo funkcionalno rješenje koristi se na većini uređaja.

Ako nema gumba WPS na ruteru?

Na nekim usmjerivačima gumb za resetiranje za proces distribucije signala bežične mreže kombinira se s gumbom za resetiranje.

Sličan primjer može se vidjeti na slici.

U tom slučaju, da biste postavili signal, morate jednom pritisnuti i držati Wi-Fi reset tipku 2 sekunde.

Hardverske postavke se resetiraju nakon držanja tipke pritisnute 5-10 sekundi.

Ako to nije potrebno, trebali biste biti oprezni.

Na TP-Link mrežnoj opremi funkcija Wi-Fi veze naziva se QSS, što znači Quick Secure Setup - brza sigurna veza.

Ova je funkcija već tvornički omogućena.

Kako onemogućiti WPS na ruteru u ovom slučaju?

Da biste to učinili, kao i za naknadnu ponovnu instalaciju, morate pronaći karticu "Sigurnost" u izborniku. Označit će status "Omogući".

Za onemogućavanje odaberite naredbu “Onemogući QSS” ili “Onemogući WPS” (pogledajte sliku 5).

Savjet. Prilikom postavljanja WPS kućne mreže trebali biste zapamtiti ili zapisati pristupni ključ.

Ostale funkcije gumba WPS

Procesori nekih usmjerivača omogućuju promjenu funkcionalne namjene ključa.

Proizvođači su uključili ovo rješenje kako bi optimizirali rad uređaja.

Program usmjerivača ASUS Wrt omogućuje korištenje tipke WPS samo za uključivanje i isključivanje distribucije signala.

Za ispravak tvorničkih postavki potrebno je putem WEB sučelja ući u direktorij “Administracija” i otvoriti karticu “Sustav”.

Stavku "Ponašanje gumba WPS" treba poništiti odabirom naredbe "Uključi radio".