Ovaj članak pruža pregled visoke razine BitLockera, uključujući popis zahtjeva sustava, kao i informacije o naslijeđenim značajkama i najboljim praksama.

Razumijevanje BitLockera

BitLocker šifriranje pogona je značajka zaštite podataka koja se integrira u operativni sustav kako bi se spriječila krađa podataka ili prijetnje otkrivanjem na izgubljenim, ukradenim ili nepropisno povučenim računalima.

BitLocker pruža maksimalnu zaštitu kada se koristi s Trusted Platform Module (TPM) verzijom 1.2 ili novijom. TPM je hardverska komponenta koju proizvođači instaliraju na mnoga nova računala. Zajedno s BitLockerom štiti korisničke podatke i sprječava neovlašteni pristup računalu dok je sustav izvan mreže.

Na računalima bez TPM-a 1.2 ili novijeg, još uvijek možete šifrirati pogon operacijskog sustava Windows pomoću BitLockera. Ali s ovom implementacijom, korisnik mora umetnuti USB pogon s ključem za pokretanje kako bi pokrenuo računalo ili ga probudio iz hibernacije. U sustavu Windows 8 i novijim verzijama možete zaštititi lozinkom volumen operativnog sustava na računalu bez TPM-a. Nijedna od ovih opcija ne pruža provjeru integriteta sustava prije pokretanja koja je moguća kada koristite BitLocker s TPM-om.

Uz TPM mogućnosti, BitLocker može blokirati normalan proces pokretanja sve dok korisnik ne unese PIN ili umetne prijenosni uređaj (kao što je USB pogon) s ključem za pokretanje. Ove dodatne sigurnosne mjere osiguravaju višefaktorsku provjeru autentičnosti i sprječavaju pokretanje računala ili buđenje iz hibernacije osim ako nije naveden ispravan PIN ili ako nije naveden ključ za pokretanje.

Praktična upotreba

Podaci na izgubljenom ili ukradenom računalu podložni su neovlaštenom pristupu putem softverskog napada ili prijenosa tvrdog diska na drugo računalo. BitLocker pomaže u sprječavanju neovlaštenog pristupa podacima jačanjem zaštite datoteka i sustava. Osim toga, BitLocker pomaže da podaci budu nedostupni kada isključite računala zaštićena ovom komponentom ili prenesete takva računala drugim korisnicima.

Postoje još dva alata u Alatima za administraciju udaljenog poslužitelja koja možete koristiti za upravljanje BitLockerom.

Preglednik lozinke za oporavak BitLockera... Preglednik lozinki za oporavak BitLocker omogućuje vam da pronađete i pregledate lozinke za oporavak za šifriranje BitLocker diskova koji su sigurnosno kopirani u domenskim uslugama Active Directory (AD DS). Pomoću ovog alata možete oporaviti podatke s pogona šifriranog BitLockerom. BitLocker Recovery Password Viewer dodatak je dodatku Active Directory Users and Computers za Microsoftovu upravljačku konzolu (MMC). Pomoću ovog alata možete istražiti dijaloški okvir Svojstva Računalni objekt za prikaz odgovarajućih lozinki za oporavak BitLockera. Alternativno, možete desnom tipkom miša kliknuti spremnik domene i zatim potražiti BitLocker lozinku za oporavak na svim domenama u šumi Active Directory. Lozinke za oporavak može vidjeti administrator domene ili korisnik kojem je taj administrator delegirao odgovarajuća dopuštenja.

BitLocker alati za šifriranje pogona... Alati za šifriranje pogona BitLocker uključuju alate naredbenog retka manage-bde i repair-bde i cmdlet Windows PowerShell za BitLocker. I manage-bde i BitLocker cmdleti mogu se nositi s bilo kojim zadatkom koji možete izvršiti pomoću BitLocker upravljačke ploče. Također su prikladni za automatizirane implementacije i druge scenarije koji koriste skriptiranje. Alat naredbenog retka repair-bde namijenjen je oporavku od katastrofe kada se pogon zaštićen BitLockerom ne može otključati normalno ili pomoću agenta za oporavak.

Nove i promijenjene značajke

Nove značajke u BitLockeru za Windows 10, kao što je podrška za XTS-AES algoritam enkripcije, pogledajte BitLocker u Što je novo u sustavu Windows 10.

Zahtjevi sustava

BitLocker hardverski zahtjevi

BitLocker bi mogao koristiti provjere integriteta sustava koje pruža modul pouzdane platforme (TPM), računalo mora imati TPM1.2 ili noviji. Ako vaše računalo nema instaliran TPM, morate spremiti ključ za pokretanje na uklonjivi uređaj, kao što je USB flash pogon, da biste omogućili BitLocker.

Računalo s TPM-om također mora imati BIOS ili UEFI firmware koji zadovoljava TCG standarde. BIOS ili UEFI firmware instalira lanac certifikata prije pokretanja operativnog sustava i mora podržavati SRTM (Static Root of Trust Measurement) metodu opisanu u TCG specifikaciji. Računalo bez TPM-a ne zahtijeva firmware koji zadovoljava TCG standarde.

BIOS ili UEFI firmver sustava (za računala sa i bez TPM-a) mora podržavati klasu USB masovne pohrane i čitati male datoteke s USB flash pogona u okruženju prije nego što se operativni sustav pokrene.

Tvrdi disk mora biti podijeljen na najmanje dva pogona.

- Disk operacijskog sustava (ili disk za pokretanje) koji sadrži operativni sustav i njegove datoteke podrške. Mora biti formatiran pomoću NTFS datotečnog sustava.

- Pogon sustava koji sadrži datoteke potrebne za pokretanje sustava Windows nakon što firmver pripremi hardver sustava. BitLocker nije omogućen na ovom pogonu. Da bi BitLocker radio, pogon sustava ne mora biti pogon operativnog sustava. Osim toga, mora se formatirati pomoću FAT32 datotečnog sustava na UEFI računalima (ili pomoću NTFS datotečnog sustava na BIOS računalima). Preporučena veličina diska sustava je oko 350 MB. Nakon što omogućite BitLocker, trebalo bi ostati približno 250 MB slobodnog prostora na disku.

Kada instalirate Windows na novo računalo, automatski se stvaraju particije koje zahtijeva BitLocker.

Prilikom instaliranja dodatne BitLocker komponente na poslužitelj, također ćete morati instalirati komponentu Enhanced Storage, koja se koristi za podršku hardverski šifriranih pogona.

U ovom poglavlju

| Članak | Opis |

|---|---|

| Razumijevanje šifriranja BitLocker uređaja u sustavu Windows 10 | Ovaj odjeljak pruža IT stručnjaku pregled kako BitLocker i šifriranje uređaja mogu pomoći u zaštiti podataka na uređajima sa sustavom Windows 10. |

| Česta pitanja o BitLockeru | Ovaj članak za IT stručnjake pruža odgovore na često postavljana pitanja o zahtjevima za korištenje, ažuriranje, implementaciju i administraciju te ključna pravila upravljanja za BitLocker. |

| Priprema vaše organizacije za BitLocker: planiranje i pravila | Ovaj članak za IT stručnjake objašnjava kako planirati implementaciju BitLockera. |

| Osnovna implementacija BitLockera | Ovaj članak za IT stručnjake objašnjava kako koristiti BitLocker šifriranje pogona za zaštitu podataka. |

| BitLocker: Kako se implementirati na Windows Server | Ovaj odjeljak za IT stručnjake opisuje kako implementirati BitLocker na Windows Server. |

| BitLocker: Omogućite otključavanje mreže | Ovaj članak za IT stručnjake objašnjava kako BitLocker Network Unlock funkcionira i kako ga konfigurirati. |

| BitLocker: korištenje BitLocker alata za šifriranje pogona za upravljanje BitLockerom | Ovaj članak za IT stručnjake objašnjava kako koristiti alate za upravljanje BitLockerom. |

| BitLocker: korištenje preglednika lozinke za oporavak BitLocker | Ovaj članak za IT stručnjake objašnjava kako koristiti preglednik lozinke za oporavak BitLocker. |

| Postavke pravila grupe BitLocker | Ovaj članak IT Pro-a objašnjava značajke, lokaciju i rad svih postavki grupnih pravila koje se koriste za upravljanje BitLockerom. |

| Mogućnosti podataka o konfiguraciji pokretanja i BitLocker | Ovaj članak za IT stručnjake opisuje postavke podataka konfiguracije pokretanja koje se koriste u BitLockeru. |

| Vodič za oporavak BitLockera | Ovaj članak za IT stručnjake objašnjava kako oporaviti BitLocker ključeve iz ADDS-a. |

| Zaštita BitLockera od napada prije pokretanja | Ovaj detaljni vodič pomoći će vam razumjeti uvjete koji se preporučuju za korištenje provjere autentičnosti prije pokretanja za uređaje sa sustavom Windows 10, Windows 8.1, Windows 8 ili Windows 7; i ako se može sigurno isključiti iz konfiguracije uređaja. |

| Zaštita dijeljenih volumena klastera i SAN-ova pomoću BitLockera | Ovaj članak za IT stručnjake objašnjava kako koristiti BitLocker za zaštitu dijeljenih volumena klastera i SAN-ova. |

| Omogućavanje sigurnog pokretanja i BitLocker šifriranja uređaja u Windows 10 IoT Core | Ovaj odjeljak opisuje kako koristiti BitLocker u Windows 10 IoT Core |

Povratne informacije

Željeli bismo znati vaše mišljenje. Molimo navedite o čemu nam želite reći.

Naš sustav povratnih informacija temelji se na principima rada s pitanjima na GitHubu. Za više informacija pogledajte.

Windows10 virus Je li novi ransomware virus, ažuriranje prethodno objavljenog. Kao i prethodna verzija, prodire u računalo putem e-pošte. Posebno su podložne ovoj zarazi razne organizacije s velikim elektroničkim protokom dokumenata, one koje račune, račune, poslovna pisma stalno primaju e-poštom.

Nakon što dođe na žrtvino računalo, Windows 10 ransomware virus šifrira datoteke različitih vrsta, uključujući dokumente, fotografije, baze podataka i tako dalje. Kao rezultat toga, sve poznate datoteke nestaju, a nove datoteke s čudnim nazivima i nastavkom .windows10 pojavljuju se u mapama u kojima su se nalazile.

Pozadina radne površine mijenja se u crnu pozadinu s tekstom koji navodi da su sve datoteke šifrirane i traži od vas da pročitate sadržaj datoteke README.txt za upute kako oporaviti šifrirane datoteke Windows10. Primjer radne površine računala zaraženog ransomware virusom prikazan je u nastavku:

Virus Windows 10 kombinira značajke različitog ransomwarea koji je prethodno otkriven. Prema riječima autora virusa, za razliku od ranijih verzija, koje su koristile RSA-2048 način šifriranja s duljinom ključa od 2048 bita, Windows10 virus koristi još jači način šifriranja, s duljinom ključa od 3072 bita.

Kada je računalo zaraženo Windows10 ransomware virusom, ovaj zlonamjerni program kopira svoje tijelo u mapu sustava i dodaje unos u Windows registar, osiguravajući da se automatski pokreće svaki put kada se računalo pokrene. Tada virus počinje šifrirati datoteke. Ransomware svakom zaraženom Windows10 računalu dodjeljuje jedinstveni ID koji žrtva mora poslati autorima virusa kako bi dobila vlastiti ključ za dešifriranje. U tom slučaju žrtva mora platiti značajan iznos za dešifriranje .windows10 datoteka.

Trenutačno ne postoji 100% stvarno funkcionalan način besplatnog oporavka šifriranih datoteka. Stoga predlažemo korištenje besplatnih programa kao što su ShadowExplorer i PhotoRec kako biste pokušali oporaviti kopije šifriranih datoteka. Ako se pojavi metoda za dešifriranje .windows10 datoteka, odmah ćemo ažurirati ovu uputu.

Kako Windows10 ransomware virus infiltrira računalo

Windows 10 virus se širi putem e-pošte. Poruka sadrži priloženi zaraženi dokument ili arhivu. Ove e-poruke se šalju u ogromnu bazu podataka e-mail adresa. Autori ovog virusa koriste obmanjujuća zaglavlja i sadržaj pisama u pokušaju da prevare korisnika da otvori dokument priložen pismu. Neka od pisama obavještavaju o potrebi plaćanja računa, druga nude pogledati najnoviji cjenik, treća otvaraju smiješnu fotografiju itd. U svakom slučaju, rezultat otvaranja priložene datoteke bit će zaraza Windows10 računala virusom za šifriranje.

Što je windows10 ransomware virus

Windows10 ransomware virus nastavak je obitelji enkriptora, koja uključuje veliki broj drugih sličnih zlonamjernih programa. Ovaj zlonamjerni softver inficira sve moderne verzije Windows operativnih sustava, uključujući Windows XP, Windows Vista, Windows 7, Windows 8, Windows 10. Ovaj virus koristi način šifriranja RSA-3072, koji je čak jači od RSA-2048 s ključem od 2048 bita dužina , što praktički isključuje mogućnost samostalnog odabira ključa za dešifriranje datoteka.

Dok zarazi računalo, Windows10 ransomware virus koristi direktorij sustava C: \ ProgramData za pohranu vlastitih datoteka. Datoteka csrss.exe kreira se u mapi Windows, koja je kopija izvršne datoteke virusa. Zatim ransomware stvara unos u registru sustava Windows: u odjeljku HKCU \ Software \ Microsoft \ Windows \ CurrentVersion \ Run, ključ pod nazivom Client Server Runtime Subsystem. Dakle, ovaj zlonamjerni program osigurava da se automatski pokreće svaki put kada se računalo uključi.

Odmah nakon lansiranja, virus skenira sve dostupne diskove, uključujući mrežu i pohranu u oblaku, kako bi odredio koje će datoteke biti šifrirane. Windows10 ransomware virus koristi ekstenziju naziva datoteke kao način za određivanje grupe datoteka koje treba šifrirati. Ova verzija virusa šifrira ogroman broj različitih vrsta datoteka, uključujući one uobičajene kao što su:

3dm, .3ds, .sql, .mp4, .7z, .rar, .m4a, .wma, .avi, .wmv, .csv, .d3dbsp, .zip, .sie, .sum, .ibank, .t13, .t12, .qdf, .gdb, .tax, .pkpass, .bc6, .bc7, .bkp, .qic, .bkf, .sidn, .sidd, .mddata, .itl, .itdb, .icplxs, .hv , .hplg, .hkdb, .mdbackup, .syncdb, .gho, .cas, .svg, .map, .wmo, .itm, .sb, .fos, .mov, .vdf, .ztmp, .sis,. sid, .ncf, .menu, .layout, .dmp, .blob, .esm, .vcf, .vtf, .dazip, .fpk, .mlx, .kf, .iwd, .vpk, .tor, .psk, .rim, .w3x, .fsh, .ntl, .arch00, .lvl, .snx, .cfr, .ff, .vpp_pc, .lrf, .m2, .mcmeta, .vfs0, .mpqge, .kdb, .db0 , .dba, .rofl, .hkx, .bar, .upk, .das, .iwi, .litemod, .asset, .forge, .ltx, .bsa, .apk, .re4, .sav, .lbf,. slm, .bik, .epk, .rgss3a, .pak, .big, novčanik, .wotreplay, .xxx, .desc, .py, .m3u, .flv, .js, .css, .rb, .png,. jpeg, .txt, .p7c, .p7b, .p12, .pfx, .pem, .crt, .cer, .der, .x3f, .srw, .pef, .ptx, .r3d, .rw2, .rwl, .raw, .raf, .orf, .nrw, .mrwref, .mef, .erf, .kdc, .dcr, .cr2, .crw, .bay, .sr2, .srf, .arw, .3fr, .dng , .jpe, .jpg, .cdr, .indd, .ai, .e ps, .pdf, .pdd, .psd, .dbf, .mdf, .wb2, .rtf, .wpd, .dxg, .xf, .dwg, .pst, .accdb, .mdb, .pptm, .pptx, .ppt, .xlk, .xlsb, .xlsm, .xlsx, .xls, .wps, .docm, .docx, .doc, .odb, .odc, .odm, .odp, .ods, .odt, .wav , .wbc, .wbd, .wbk, .wbm, .wbmp, .wbz, .wcf, .wdb, .wdp, .webdoc, .webp, .wgz, .wire, .wm, .wma, .wmd,. wmf, .wmv, .wn, .wot, .wp, .wp4, .wp5, .wp6, .wp7, .wpa, .wpb, .wpd, .wpe, .wpg, .wpl, .wps, .wpt, .wpw, .wri, .ws, .wsc, .wsd, .wsh, .x, .x3d, .x3f, .xar, .xbdoc, .xbplate, .xdb, .xdl, .xld, .xlgc, .xll , .xls, .xlsm, .xlsx, .xmind, .xml, .xmmap, .xpm, .xwp, .xx, .xy3, .xyp, .xyw, .y, .yal, .ybk, .yml,. ysp, .z, .z3d, .zabw, .zdb, .zdc, .zi, .zif, .zip, .zw

Odmah nakon što je datoteka šifrirana, dobiva novi naziv i ekstenziju .windows10. Zatim virus stvara tekstualne dokumente na svim diskovima i na radnoj površini s nazivima README.txt, README1.txt, README2.txt ..., koji sadrže upute za dešifriranje šifriranih datoteka.

Windows10 ransomware virus aktivno koristi taktiku zastrašivanja prikazujući upozorenje na radnoj površini. Na taj način pokušavamo natjerati žrtvu da bez oklijevanja pošalje ID računala na adresu e-pošte autora virusa kako bi pokušao vratiti svoje datoteke.

Je li moje računalo zaraženo Windows10 ransomware virusom?

Vrlo je lako utvrditi je li računalo zaraženo virusom Windows10 ransomware. Ako se umjesto vaših osobnih datoteka pojavljuju datoteke sa čudnim nazivima i nastavkom windows10, onda je vaše računalo zaraženo. Osim toga, znak infekcije je prisutnost datoteke pod nazivom README u vašim imenicima. Ova datoteka će sadržavati upute za dešifriranje Windows10 datoteka. Primjer sadržaja takve datoteke dat je u nastavku.

Vaše su datoteke šifrirane.

Da biste ih dešifrirali, morate poslati kod:

(ID računala)

na e-mail adresu [e-mail zaštićen].

Zatim ćete dobiti sve potrebne upute.

Pokušaji samostalnog dešifriranja neće dovesti do ničega osim neopozivog gubitka informacija.

Ako i dalje želite pokušati, prvo napravite sigurnosnu kopiju datoteka, inače u slučaju

njihovu će promjenu biti nemoguće dešifrirati ni pod kojim okolnostima.

Ako ne dobijete odgovor na gornju adresu u roku od 48 sati (i to samo u ovom slučaju!),

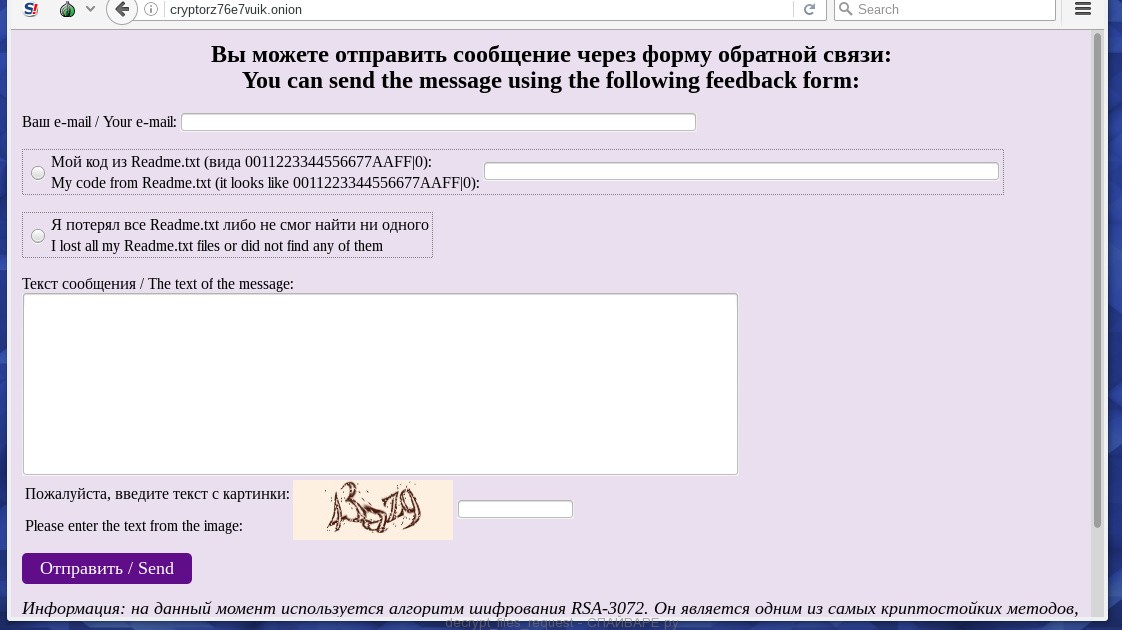

koristite obrazac za povratne informacije. To se može učiniti na dva načina:

1) Preuzmite i instalirajte Tor Browser s poveznice: https://www.torproject.org/download/download-easy.html.en

U adresnu traku preglednika Tor unesite adresu:

i pritisnite Enter. Stranica s obrascem za povratne informacije će se učitati.

2) U bilo kojem pregledniku idite na jednu od adresa:

http://cryptorz76e7vuik.onion.to/

http://cryptorz76e7vuik.onion.cab/Sve važne datoteke na vašem računalu bile su šifrirane.

Za dešifriranje datoteka trebate poslati sljedeći kod:

(ID računala)

na e-mail adresu [e-mail zaštićen].

Tada ćete dobiti sve potrebne upute.

Svi vlastiti pokušaji dešifriranja rezultirat će samo neopozivim gubitkom vaših podataka.

Ako ih i dalje želite pokušati sami dešifrirati, prvo napravite sigurnosnu kopiju jer

dešifriranje će postati nemoguće u slučaju bilo kakvih promjena unutar datoteka.

Ako više od 48 sati (i to samo u ovom slučaju!) niste dobili odgovor s navedenog e-maila!

koristite obrazac za povratne informacije. Možete to učiniti na dva načina:

1) Preuzmite Tor Browser ovdje:

https://www.torproject.org/download/download-easy.html.en

Instalirajte ga i upišite sljedeću adresu u adresnu traku:

http://cryptorz76e7vuik.onion/

Pritisnite Enter i tada će se učitati stranica s obrascem za povratne informacije.

2) Idite na jednu od sljedećih adresa u bilo kojem pregledniku:

http://cryptorz76e7vuik.onion/

http://cryptorz76e7vuik.onion/

Kako dešifrirati datoteke šifrirane Windows10 ransomware virusom?

Trenutačno nema dostupnog dešifriranja za .windows10 datoteke. Virus ransomwarea iznova obavještava žrtvu da se koristi jak algoritam šifriranja. Što to znači, bez privatnog ključa, gotovo je nemoguće dešifrirati datoteke. Korištenje metode odabira ključa također nije opcija, zbog velike duljine ključa. Stoga je, nažalost, samo plaćanje autorima virusa za cijeli traženi iznos jedini način da pokušate dobiti ključ za dešifriranje.

Ne postoji apsolutno nikakvo jamstvo da će se autori virusa nakon plaćanja javiti i dati ključ potreban za dešifriranje vaših datoteka. Osim toga, morate razumjeti da plaćajući novac programerima virusa, sami ih tjerate na stvaranje novih virusa.

Da biste kontaktirali kreatore ransomware virusa za Windows 10, morate napisati pismo na adresu

ili otvorite web stranicu u pregledniku Tor

Cryptorz76e7vuik.luk

Ovo će otvoriti stranicu sličnu primjeru u nastavku.

Kako ukloniti Windows10 ransomware virus?

Prije nego što nastavite s tim, morate znati da počevši uklanjati virus i pokušavate sami vratiti datoteke, blokirate mogućnost dešifriranja datoteka plaćajući autorima virusa iznos koji su tražili.

Kaspersky Virus Removal Tool (KVRT) i Malwarebytes Anti-malware (MBAM) mogu otkriti različite vrste aktivnih ransomware virusa i lako ih ukloniti s računala, ALI ne mogu oporaviti šifrirane datoteke.

Istodobno pritisnite tipke Windows i R (ruski K) na tipkovnici. Otvorit će se mali prozor s naslovom Pokreni u koji unesite:

Pritisnite Enter.

Pokreće se uređivač registra. Otvorite izbornik Uredi i u njemu kliknite na stavku Pronađi. Unesi:

Podsustav vremena izvršavanja klijentskog poslužitelja

Pritisnite Enter.

Uklonite ovaj parametar desnim klikom na njega i odabirom Izbriši kao što je prikazano na donjoj slici. Budite vrlo oprezni!

Zatvorite uređivač registra.

Ponovno pokrenite računalo. Otvorite imenik

C: \ ProgramData \ Windows \

i izbrišite datoteku csrss.exe.

Preuzmite HijackThis klikom na sljedeću poveznicu.

Program je prema zadanim postavkama konfiguriran za oporavak svih vrsta datoteka, ali da biste ubrzali rad, preporuča se ostaviti samo one vrste datoteka koje trebate oporaviti. Nakon dovršetka odabira, kliknite gumb U redu.

Na dnu prozora QPhotoRec pronađite gumb Pregledaj i kliknite ga. Morate odabrati direktorij u koji će se oporavljene datoteke spremati. Preporučljivo je koristiti pogon koji ne sadrži šifrirane datoteke koje zahtijevaju oporavak (možete koristiti USB flash pogon ili vanjski pogon).

Za pokretanje postupka pretraživanja i vraćanja izvornih kopija šifriranih datoteka kliknite gumb Traži. Ovaj proces traje dugo, stoga budite strpljivi.

Kada se pretraga završi, kliknite gumb Prekini. Sada otvorite mapu koju ste odabrali za spremanje oporavljenih datoteka.

Mapa će sadržavati direktorije pod nazivom recup_dir.1, recup_dir.2, recup_dir.3, itd. Što više datoteka program pronađe, to će biti više direktorija. Da biste pronašli datoteke koje su vam potrebne, provjerite sve direktorije uzastopno. Kako biste lakše pronašli datoteku koja vam je potrebna, među velikim brojem oporavljenih datoteka, koristite ugrađeni sustav pretraživanja Windows (po sadržaju datoteke), a također ne zaboravite na funkciju razvrstavanja datoteka u direktorije. Možete odabrati datum izmjene datoteke kao opciju sortiranja, jer QPhotoRec pokušava vratiti ovo svojstvo prilikom vraćanja datoteke.

Kako spriječiti da se Windows10 ransomware virus zarazi?

Većina modernih antivirusnih programa već ima ugrađen sustav za zaštitu od prodora i aktivacije ransomware virusa. Štoviše, postoje specijalizirani sigurnosni programi. Na primjer, ovo je CryptoPrevent.

Preuzmite i pokrenite. Slijedite upute čarobnjaka za instalaciju. Kada se instalacija programa završi, prikazat će vam se prozor za odabir razine zaštite, kao što je prikazano u sljedećem primjeru.

Kliknite gumb Primijeni da aktivirate zaštitu. Više o programu CryptoPrevent i načinu korištenja možete saznati u ovom pregledu, poveznica na koji se nalazi u nastavku.

Nekoliko završnih riječi

Slijedeći ove upute, vaše će računalo biti očišćeno od Windows10 ransomware virusa. Ako imate bilo kakvih pitanja ili trebate pomoć, kontaktirajte nas.

Ako na svoje računalo pohranjujete povjerljive podatke, šifriranje tvrdog diska vašeg sustava bit će izvrsna opcija za osiguranje sigurnosti vaših podataka.

U ovom članku ćemo vam pokazati kako šifrirati pogon sustava vašeg računala pomoću Microsoftovog najpopularnijeg uslužnog programa za šifriranje, BitLocker, koji dolazi sa svim profesionalnim verzijama sustava Windows.

Što je BitLocker i gdje ga preuzeti

Od izlaska sustava Windows Vista, Microsoft je ponudio novu značajku zaštite podataka pod nazivom BitLocker Drive Encryption. Windows 7 predstavio je BitLocker To Go, enkripciju za prijenosne uređaje za pohranu kao što su flash diskovi i SD kartice.Nije potrebno preuzimati i instalirati Biltocker, već je ugrađen u operativni sustav i dostupan je samo u Windows 10 Pro i Enterprise. Možete vidjeti u kojem je izdanju Windowsa instalirano na vašem računalu Upravljačke ploče u kartici Sustav... Ako imate instaliran Window 10 Home, koji BitLocker ne podržava, preporučujemo da obratite pozornost na takav program kao.

Zašto Microsoft ovu značajku ne čini javno dostupnom, otvoreno je pitanje s obzirom na to da je šifriranje podataka jedan od najučinkovitijih načina zaštite podataka.

Što je šifriranje

Šifriranje je način poboljšanja sigurnosti vaših podataka, tako da njihov sadržaj može pročitati samo vlasnik odgovarajućeg ključa za šifriranje. Windows 10 uključuje različite tehnologije šifriranja. Na primjer, EFS i BitLocker šifriranje pogona, o čemu ćemo govoriti u ovom članku.

Stvari koje trebate znati i učiniti prije upotrebe BitLockera

- Šifriranje tvrdog diska može potrajati dugo. Prije početka, preporučamo da napravite sigurnosnu kopiju svojih podataka, jer ih neočekivani nestanak struje tijekom enkripcije može oštetiti.

- Windows 10 Novembarsko ažuriranje uključuje sigurniji standard šifriranja. Napominjemo da će novi standard šifriranja biti kompatibilan samo sa sustavima ažuriranja Windows 10 u studenom.

- Ako vaše računalo nema Trusted Platform Module (TPM), čip koji vašem računalu daje dodatne sigurnosne značajke, kao što je mogućnost šifriranja BitLocker pogona. Kada pokušate aktivirati enkripciju, možete dobiti TPM poruku o pogrešci: "Ovaj uređaj ne može koristiti modul pouzdane platforme (TPM)"

Koristite datoteku EnableNoTPM.reg.zip da biste riješili ovaj problem. Preuzmite, raspakirajte i pokrenite ovu datoteku, to će izvršiti potrebne promjene u registru kako bi se omogućilo šifriranje bez TPM-a.

Kako šifrirati pogon pomoću BitLockera

Uključite BitLocker šifriranje pogona u sustavu Windows 10. Kliknite Početak -> Explorer -> Ovo računalo. Zatim desnom tipkom miša kliknite pogon vašeg sustava Windows (obično pogon C), s padajućeg izbornika odaberite .

Smislite jaku lozinku za otključavanje tvrdog diska. Svaki put kada uključite računalo, Windows će tražiti ovu lozinku za dešifriranje vaših podataka.

Odaberite kako želite sigurnosno kopirati ključ za oporavak. Može se spremiti na Microsoftov račun, kopirati na USB pogon ili ispisati.

Jeste li spasili?! Sada morate odrediti koji dio diska želite šifrirati.

Imat ćete dvije opcije:

- Ako šifrirate novi disk ili novo računalo, trebate šifrirati samo dio diska koji je trenutno u upotrebi. BitLocker će tada automatski šifrirati podatke kako se dodaju.

- Ako uključujete BitLocker na računalu ili pogonu koji već koristite, preporučujemo da šifrirate cijeli pogon. To će osigurati da su svi podaci zaštićeni.

Ako ste instalirali ažuriranja sustava Windows 10 u studenom, tada vam je dostupan pouzdaniji način šifriranja XTS-AES. Odaberite ovu opciju kad god je to moguće.

Kada ste spremni za pokretanje šifriranja, kliknite gumb. "Nastaviti"

Ponovo pokrenite računalo kada se to od vas zatraži.

.Windows10 to je ekstenzija šifriranih datoteka. Odmah vas upozoravamo da su datoteke stvarno šifrirane, a algoritam šifriranja pomoću algoritma RSA-2048 s duljinom ključa od 3072 bita zapravo onemogućuje njihovo dešifriranje. Zapravo, ovo je nova, sofisticiranija verzija dobro poznatog ransomwarea da_vinci_code,. Kada se zarazi Windows 10 ransomware virusom, tijelo zlonamjernog softvera se kopira u mapu sustava i ubrizgava u registar sustava. Dakle, virus će se pokrenuti pri svakom pokretanju sustava. U načinu šifriranja (virus je na računalu korisnika, ali datoteke još nisu šifrirane) Windows 10 je potpuno nevidljiv. Tek nakon potpune enkripcije datoteka svih najvažnijih formata (dokumenti, prezentacije, baze podataka, fotografije, video zapisi...) korisnik će shvatiti da se nešto dogodilo.

To će izvijestiti pozadina radne površine i nedostupne datoteke. U mapi s šifriranim datotekama korisnik će pronaći README datoteku koja opisuje postupak dešifriranja:

Vaše su datoteke šifrirane.

Da biste ih dešifrirali, morate poslati kod:

(ID računala)

na e-mail adresu [e-mail zaštićen].

Zatim ćete dobiti sve potrebne upute.

Pokušaji samostalnog dešifriranja neće dovesti do ničega osim neopozivog gubitka informacija.

Ako i dalje želite pokušati, prvo napravite sigurnosnu kopiju datoteka, inače u slučaju

njihovu će promjenu biti nemoguće dešifrirati ni pod kojim okolnostima.

Ako ne dobijete odgovor na gornju adresu u roku od 48 sati (i to samo u ovom slučaju!),

koristite obrazac za povratne informacije. To se može učiniti na dva načina:

1) Preuzmite i instalirajte Tor Browser s poveznice: https://www.torproject.org/download/download-easy.html.en

U adresnu traku preglednika Tor unesite adresu:

i pritisnite Enter. Stranica s obrascem za povratne informacije će se učitati.

2) U bilo kojem pregledniku idite na jednu od adresa:Sve važne datoteke na vašem računalu bile su šifrirane.

Za dešifriranje datoteka trebate poslati sljedeći kod:

(ID računala)

na e-mail adresu [e-mail zaštićen] m.

Tada ćete dobiti sve potrebne upute.

Svi vlastiti pokušaji dešifriranja rezultirat će samo neopozivim gubitkom vaših podataka.

Ako ih i dalje želite pokušati sami dešifrirati, prvo napravite sigurnosnu kopiju jer

dešifriranje će postati nemoguće u slučaju bilo kakvih promjena unutar datoteka.

Ako više od 48 sati (i to samo u ovom slučaju!) niste dobili odgovor s navedenog e-maila!

koristite obrazac za povratne informacije. Možete to učiniti na dva načina:

1) Preuzmite Tor Browser ovdje:

https://www.torproject.org/download/download-easy.html.en

Instalirajte ga i upišite sljedeću adresu u adresnu traku:

http://cryptsen7fo43rr6.onion/

Pritisnite Enter i tada će se učitati stranica s obrascem za povratne informacije.

2) Idite na jednu od sljedećih adresa u bilo kojem pregledniku:

http://cryptsen7fo43rr6.onion.to/

http://cryptsen7fo43rr6.onion.cab/

Datoteke će izgledati ovako:

Mapa s datotekama šifriranim Windows10 virusom

Infekcija virusom Windows 10 se uglavnom događa putem e-pošte, gdje dolazi pismo s priloženom datotekom - programom za instalaciju virusa. Može se šifrirati pod dopisom iz Porezne uprave, od Vašeg knjigovođe, kao priloženi računi i potvrde o kupnji itd. Obratite pažnju na ekstenzije datoteka u takvim slovima - ako je to izvršna datoteka (.exe), onda s velikom vjerojatnošću može biti spremnik s virusom. Windows10. A ako je izmjena ransomwarea svježa (kao što je slučaj sa Windows10), vaš antivirus možda neće reagirati.

Korisnicima se nudi komunikacija s hakerima korištenjem anonimne TOR mreže. Plaćanje za "dešifriranje" u bitcoinima. Zbog toga je gotovo nemoguće identificirati uljeze.

Uklonite Windows 10 virus pomoću automatskog čistača

Iznimno učinkovita metoda rješavanja zlonamjernog softvera općenito, a posebno ransomwarea. Korištenje dobro dokazanog sigurnosnog kompleksa jamči temeljito otkrivanje svih virusnih komponenti, njihovo potpuno uklanjanje jednim klikom miša. Imajte na umu da govorimo o dva različita procesa: deinstaliranju infekcije i vraćanju datoteka na vašem računalu. Ipak, prijetnja se svakako mora ukloniti, budući da postoje informacije o uvođenju drugih računalnih trojanaca uz njezinu pomoć.

- ... Nakon pokretanja softvera, kliknite gumb Pokrenite skeniranje računala(Pokreni skeniranje).

- Instalirani softver će dati izvješće o prijetnjama otkrivenim tijekom skeniranja. Za uklanjanje svih pronađenih prijetnji odaberite opciju Popraviti Prijetnje(Ukloniti prijetnje). Predmetni zlonamjerni softver bit će u potpunosti uklonjen.

Vratite pristup šifriranim datotekama

Kao što je napomenuto, Windows 10 ransomware zaključava datoteke snažnim algoritmom enkripcije, tako da se šifrirani podaci ne mogu povratiti zamahom čarobnog štapića – osim ako ne uzmete u obzir nečuvenu uplatu otkupnine (ponekad ona ide i do 500 dolara). Ali neke metode stvarno mogu postati spas koji će vam pomoći da oporavite važne podatke. U nastavku se možete upoznati s njima.

Program za automatsko obnavljanje datoteka

Poznata je vrlo izvanredna okolnost. Ova infekcija briše izvorne datoteke nešifrirane. Proces enkripcije ransomwarea stoga cilja na njihove kopije. To omogućuje softverskim alatima kao što su oporavak izbrisanih objekata, čak i ako je zajamčena pouzdanost njihovog uklanjanja. Preporučljivo je pribjeći postupku oporavka datoteka, njegova učinkovitost je nesumnjiva.

Volumen sjene kopije

Pristup se temelji na proceduri sigurnosnog kopiranja Windows datoteka, koja se ponavlja na svakoj točki oporavka. Važan uvjet za funkcioniranje ove metode: funkcija "Vraćanje sustava" mora se aktivirati prije infekcije. Međutim, sve promjene napravljene u datoteci nakon točke vraćanja neće biti prikazane u vraćenoj verziji datoteke.

Sigurnosna kopija

Ovo je najbolja od svih metoda bez otkupa. Ako je postupak sigurnosne kopije podataka na vanjski poslužitelj korišten prije napada ransomwarea na vaše računalo, za vraćanje šifriranih datoteka jednostavno trebate ući u odgovarajuće sučelje, odabrati potrebne datoteke i pokrenuti mehanizam za oporavak podataka iz sigurnosne kopije. Prije izvođenja operacije morate biti sigurni da je ransomware potpuno uklonjen.

Provjerite ima li mogućih preostalih komponenti ransomwarea.

Ručno čišćenje ispunjeno je izostavljanjem određenih fragmenata ransomwarea koji mogu izbjeći brisanje u obliku skrivenih objekata operacijskog sustava ili unosa u registru. Kako biste uklonili rizik od djelomičnog zadržavanja određenih zlonamjernih elemenata, skenirajte svoje računalo pomoću pouzdanog sigurnosnog softverskog kompleksa specijaliziranog za zlonamjerni softver.