Svaki peti vlasnik osobnog računala napadnut je od strane prevaranata na svjetskoj mreži. Popularna vrsta prijevare su Winlocker trojanci - to su banneri koji blokiraju radne procese Windowsa i zahtijevaju slanje SMS-a na plaćeni broj. Da biste se riješili takvog ransomwarea, morate shvatiti koje prijetnje predstavlja i kako ulazi u sustav. U posebno teškim slučajevima morat ćete kontaktirati servisni centar.

Kako virusni natpisi dospijevaju na računalo?

Prvi na popisu izvora zaraze su piratski programi za rad i slobodno vrijeme. Ne smijemo zaboraviti da su se korisnici interneta navikli besplatno dobivati softver putem interneta. Ali preuzimanje softvera sa sumnjivih stranica nosi visok rizik od zaraze bannera.

Windows se često zaključava prilikom otvaranja preuzete datoteke s nastavkom ".exe". Naravno, ovo nije aksiom; nema smisla odbiti preuzimanje softvera s takvim proširenjem. Zapamtite jednostavno pravilo - ".exe" je proširenje za instalaciju igre ili programa. A njegova prisutnost u nazivu video, audio, slikovnih ili dokumenata datoteka povećava vjerojatnost da računalo bude zaraženo Winlocker trojancem.

Druga najčešća metoda temelji se na pozivu za ažuriranje vašeg flash playera ili preglednika. To izgleda ovako: kada se krećete sa stranice na stranicu dok surfate internetom, pojavljuje se sljedeća poruka - "vaš preglednik je zastario, instalirajte ažuriranje." Takvi banneri ne vode na službenu web stranicu. Pristanak na ponudu nadogradnje s izvora treće strane će u 100% slučajeva dovesti do infekcije sustava.

Kako ukloniti banner ransomware s vašeg računala

Postoji samo jedan način sa 100% jamstvom - ponovna instalacija sustava Windows. Jedini nedostatak ovdje je vrlo velik - ako nemate arhivu važnih podataka s pogona C, tada će tijekom standardne ponovne instalacije biti izgubljeni. Jeste li željni ponovnog instaliranja programa i igrica zbog natpisa? Onda je vrijedno uzeti u obzir druge metode. Svi oni spadaju u dvije glavne kategorije:

- Postoji pristup sigurnom načinu rada;

- Ne možete koristiti način sigurnog pokretanja.

Virusi se stalno poboljšavaju i mogu onemogućiti bilo koji način pokretanja OS-a. Stoga prva opcija za uklanjanje bannera s vašeg računala nije uvijek moguća.

Uz svu raznolikost metoda suzbijanja štetočina, sve se radnje svode na jedno načelo. Nakon završetka postupka uklanjanja i uspješnog ponovnog pokretanja sustava (kada nema natpisa ransomwarea), potrebne su dodatne mjere. Inače će se virus ponovno pojaviti ili će se računalo zamrznuti. Pogledajmo dva najčešća načina da to izbjegnete.

Siguran način

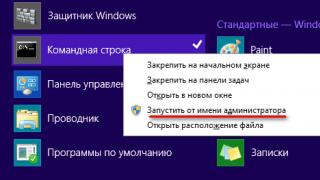

Ponovno pokrenite računalo pritiskom na tipku F8 dok se ne pojavi izbornik drugih opcija pokretanja OS-a. U njemu pomoću strelica na tipkovnici s popisa odaberite redak "Siguran način rada s podrškom za naredbeni redak".

Ako zlonamjerni softver nije duboko ušao u sustav, prikazat će se radna površina. Preko gumba "Start" odaberite "Traži datoteke i programe". U prozoru koji se pojavi ispunite naredbu “regedit”. Ovdje će vam trebati osnovno poznavanje računalnih sustava kako biste očistili registar od virusa i uklonili njegove posljedice.

Počnimo s imenikom:

HKEY_LOCAL_MACHINE\Software\Microsoft\WinNT\CurrentVersion\Winlogon. U njemu proučavamo 2 pododlomka uzastopno. Shell - trebala bi biti prisutna samo stavka "explorer.exe". Ostale vrijednosti - znak natpisa - brišu se. Userinit bi trebao sadržavati "C:\Windows\system32\userinit.exe". Umjesto slova "C" može postojati još jedno ako operativni sustav radi s drugog lokalnog pogona.

- HKEY_CURRENT_USER (slični poddirektoriji). Ako gore navedene podstavke postoje, moraju se izbrisati.

- HKEY_LOCAL_MACHINE\Software\Microsoft\Windows\CurrentVersion\Run. Svi sumnjivi redovi s besmislenim nazivima moraju biti izbrisani - na primjer, “skjgghydka.exe”. Sumnjate li o štetnosti datoteke registra? Zapravo, postupak uklanjanja nije potreban. Dodajte "1" na početak naziva. Ako dođe do pogreške, neće se pokrenuti, a ako je potrebno, možete vratiti izvornu vrijednost.

- HKEY_CURRENT_USER (poddirektoriji). Radnje su iste kao u prethodnom paragrafu.

- HKEY_LOCAL_MACHINE\Software\Microsoft\Windows\CurrentVersion\RunOnce. Ponavljamo sve operacije.

- HKEY_CURRENT_USER (daljnji put, kao u gornjem odlomku). Provodimo slične akcije.

Nakon dovršetka svih koraka pokrenite sistemski uslužni program “cleanmgr”. Nakon odabira lokalnog diska sa sustavom Windows, počinjemo skenirati. Zatim u prozoru koji se pojavi potvrdite sve okvire osim "Ažuriraj sigurnosne kopije datoteka paketa". Nakon pokretanja uslužnog programa ostaje samo očistiti i ukloniti posljedice virusa.

Vraćanje sustava na kontrolnu točku

Za uklanjanje natpisa s računala upotrijebit ćemo standardno vraćanje sustava na postojeću točku spremanja koja je prethodila pojavi Winlockera. Proces se pokreće putem naredbenog retka unosom vrijednosti "rstrui". U prozoru koji se otvori možete odabrati preporučeni datum ili postaviti vlastiti s dostupnog popisa.

Oporavak će potrajati neko vrijeme i završit će ponovnim pokretanjem sustava. Rezultat će biti potpuno uklanjanje zlonamjernog programa. U nekim slučajevima može se pojaviti poruka koja pokazuje da nije moguće vratiti sustav. S ovom opcijom sve što trebate učiniti je kontaktirati servisni centar. Bolje je to učiniti ako nemate potrebne vještine za rad s registrom.

Zaštitite svoje računalo od blokiranja

Svatko se može susresti s trojancem Winlocker. Lako je izbjeći nervoznu situaciju ako slijedite jednostavna sigurnosna pravila:

- Instalirajte radni antivirusni program;

- Ne otvarajte sumnjive poruke e-pošte;

- Ne klikajte na skočne poruke na internetu;

- Redovito ažurirajte svoj operativni sustav.

Ali ako je već došlo do problema, Recomp servisni centar će vam pomoći. Naši stručnjaci će ukloniti blokirajuće programe i druge viruse, ukloniti tragove njihove prisutnosti i poboljšati rad operativnog sustava. S nama je lako izbjeći gubitak važnih podataka, a ako je potrebno, vratit ćemo izgubljene datoteke!

Besplatno

Besplatno

Molim vas za eventualno sudjelovanje u mom problemu. Moje pitanje je sljedeće: Kako ukloniti banner: “Pošalji SMS”, operativni sustav Windows 7. Usput, drugi sustav na mom Windows XP računalu također je blokiran bannerom prije mjesec dana, ja sam tako nesretan korisnik. Ne mogu ući u sigurni način rada, ali uspio sam ući u Rješavanje problema s računalom i od tamo pokrenuti Vraćanje sustava i pojavila se pogreška - Nema točaka vraćanja na sistemskom disku ovog računala.

Kod za otključavanje nije bilo moguće pronaći na web stranici Dr.Web, kao ni ESET. Nedavno sam uspio ukloniti takav natpis od prijatelja pomoću ESET NOD32 LiveCD System Recovery Diska, ali u mom slučaju to ne pomaže. Probao sam i Dr.Web LiveCD. Postavio sam sat u BIOS-u godinu dana unaprijed, banner nije nestao. Na raznim forumima na Internetu savjetuje se ispravljanje parametara UserInit i Shell u ključu registra HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows NT\CurrentVersion\Winlogon. Ali kako da stignem tamo? Koristite li LiveCD? Gotovo svi LiveCD diskovi ne povezuju se s operativnim sustavom i operacije kao što su uređivanje registra, pregled pokretačkih objekata, kao i zapisnici događaja nisu dostupni s takvog diska ili se varam.

Općenito, informacija o tome kako ukloniti banner na internetu ima, ali uglavnom nisu potpune i čini mi se da mnogi te informacije negdje kopiraju i objave na svojim stranicama, tako da je samo tamo, ali pitajte kako to sve funkcionira, slegnut će ramenima. Mislim da ovo nije vaš slučaj, ali općenito stvarno želim sam pronaći i ukloniti virus, umoran sam od ponovnog instaliranja sustava. I zadnje pitanje - postoji li temeljna razlika u metodama uklanjanja ransomware bannera u operativnim sustavima Windows XP i Windows 7. Možete li pomoći? Sergej.

Kako ukloniti banner

Postoji nekoliko načina koji će vam pomoći da se riješite virusa, naziva se i Trojan.Winlock, ali ako ste korisnik početnik, sve te metode od vas će zahtijevati strpljenje, izdržljivost i razumijevanje da ste naišli na ozbiljnog neprijatelja , ako se ne bojiš, počnimo.

- Članak se pokazao dugim, ali sve što je rečeno zapravo radi iu operativnim sustavima Windows 7 i Windows XP, ako negdje postoji razlika, svakako ću primijetiti ovu točku. Najvažnije je znati ukloniti banner i brzo vratite operativni sustav, neće uvijek raditi, ali beskorisno je stavljati novac na račun iznuđivača, nećete dobiti nikakav kod za otključavanje natrag, tako da postoji poticaj da se borite za svoj sustav.

- Prijatelji, u ovom ćemo članku raditi s okruženjem za oporavak sustava Windows 7, točnije s naredbenim redkom okruženja za oporavak. Ja ću vam dati potrebne naredbe, ali ako vam je teško zapamtiti ih, možete. To će vam znatno olakšati rad.

Počnimo s najjednostavnijim i završimo s složenijim. Kako ukloniti banner koristeći siguran način rada. Ako je vaše surfanje internetom završilo neuspješno i nenamjerno ste instalirali zlonamjerni kod, onda trebate početi s najjednostavnijom stvari - pokušajte ući u Safe Mode (nažalost, u većini slučajeva nećete uspjeti, ali vrijedi pokušati), ali Sigurno ćete moći ući(više šanse), trebate učiniti istu stvar u oba načina, pogledajmo obje opcije.

U početnoj fazi učitavanja računala pritisnite F-8, zatim odaberite, ako se uspijete prijaviti, možete reći da ste vrlo sretni i zadatak vam je pojednostavljen. Prva stvar koju trebate pokušati je vratiti neko vrijeme unatrag pomoću točaka vraćanja. Za one koji ne znaju kako koristiti oporavak sustava, pročitajte detaljno ovdje -. Ako vraćanje sustava ne uspije, pokušajte nešto drugo.

U red Run upišite msconfig,

Ni ti ne bi trebao imati ništa u mapi. Ili se nalazi na

C:\Users\Korisničko ime\AppData\Roaming\Microsoft\Windows\Izbornik Start\Programs\Startup.

Važna nota: Prijatelji, u ovom članku ćete se uglavnom morati baviti mapama koje imaju atribut Hidden (na primjer AppData, itd.), tako da čim uđete u Siguran način ili Siguran način rada s podrškom za naredbeni redak, odmah ga uključite u sustavu prikazivanje skrivenih datoteka i mapa, inače jednostavno nećete vidjeti potrebne mape u kojima je virus skriven. Vrlo je jednostavno za napraviti.

Windows XP

Otvorite bilo koju mapu i kliknite na izbornik "Alati", odaberite "Mogućnosti mape", zatim idite na karticu "Prikaz". Zatim na samom dnu označite stavku "" i kliknite OK

Windows 7

Početak -> Upravljačka ploča->Prikaz: Kategorija -Male ikone ->Mogućnosti mape ->Prikaz. Na samom dnu potvrdite okvir " Prikaži skrivene datoteke i mape».

Dakle, vratimo se članku. Pogledajmo mapu, u njoj ne bi trebalo biti ništa.

Uvjerite se da u korijenu pogona (C:) nema nepoznatih ili sumnjivih mapa i datoteka, na primjer, s tako nerazumljivim nazivom OYSQFGVXZ.exe, ako ih ima, morate ih izbrisati.

Sada pozornost: U sustavu Windows XP brišemo sumnjive datoteke (primjer je vidljiv gore na snimci zaslona) s čudnim nazivima i

s nastavkom .exe iz mapa

C:\

C:\Documents and Settings\Username\Application Data

C:\Documents and Settings\Username\Local Settings

C:\Documents and Settings\Username\Local Settings\Temp- izbrišite sve odavde, ovo je mapa privremenih datoteka.

Windows 7 ima dobru razinu sigurnosti i u većini slučajeva neće dopustiti zlonamjernim programima da naprave promjene u registru, a velika većina virusa također nastoji ući u direktorij privremenih datoteka:

C:\KORISNICI\korisničko ime\AppData\Local\Temp, odavde možete pokrenuti izvršnu datoteku.exe. Na primjer, donesem zaraženo računalo, na snimci zaslona vidimo datoteku virusa 24kkk290347.exe i još jednu grupu datoteka koju je sustav stvorio gotovo u isto vrijeme zajedno s virusom; sve treba izbrisati.

U njima ne bi trebalo biti ništa sumnjivo, ako postoji, brišemo ih.

Također budite sigurni da:

U većini slučajeva, gornji koraci će ukloniti banner i omogućiti sustavu da se normalno pokrene. Nakon normalnog pokretanja skenirajte cijelo računalo besplatnim antivirusnim skenerom s najnovijim ažuriranjima - Dr.Web CureIt, preuzmite ga s web stranice Dr.Web.

- Napomena: normalno pokrenuti sustav možete odmah ponovno zaraziti virusom ako se povežete s internetom, budući da će preglednik otvoriti sve stranice stranica koje ste nedavno posjetili, među njima će naravno biti stranica s virusom, a može biti prisutna i virusna datoteka u privremenim mapama preglednika. Nalazimo i, koji ste nedavno koristili na: C:\Users\Username\AppData\Roaming\Browser name, (Opera ili Mozilla npr.) i na još jednom mjestu C:\Users\Korisničko ime\AppData\Local\Naziv vašeg preglednika, gdje je (C:) particija s instaliranim operativnim sustavom. Naravno, nakon ove radnje sve će vaše oznake nestati, ali je rizik od ponovne zaraze značajno smanjen.

Siguran način rada s podrškom za naredbeni redak.

Ako nakon svega ovoga vaš banner još uvijek živi, nemojte odustati i čitajte dalje. Ili barem idite na sredinu članka i pročitajte potpune informacije o ispravljanju postavki registra u slučaju infekcije banner ransomwareom.

Što trebam učiniti ako ne mogu ući u siguran način rada? Probaj Siguran način rada s podrškom za naredbeni redak, tamo radimo istu stvar, ali postoji razlika u Windows XP i Windows 7 naredbama.

Primijenite vraćanje sustava.

U sustavu Windows 7 unesite rstrui.exe i pritisnite Enter - dolazimo do prozora za vraćanje sustava.

Ili pokušajte upisati naredbu: explorer - učitat će se nešto poput desktopa, gdje možete otvoriti moje računalo i učiniti sve isto kao u sigurnom načinu rada - provjerite računalo ima li virusa, pogledajte mapu Startup i root diska (C :), kao i privremene datoteke imenika: po potrebi uredite registar i tako dalje.

Da biste ušli u Windows XP System Restore, upišite u naredbeni redak - %systemroot%\system32\restore\rstrui.exe,

Da bismo ušli u Windows XP u Exploreru i prozoru Moje računalo, kao u sedam, upisujemo naredbu explorer.

ovdje prvo trebate upisati naredbu explorer i bit ćete odvedeni izravno na radnu površinu. Mnogi ljudi ne mogu promijeniti zadani raspored ruske tipkovnice na engleski u naredbenom retku pomoću kombinacije alt-shift, a zatim pokušajte shift-alt obrnuto.

Već ovdje idite na izbornik Start, zatim na Run.

zatim odaberite Startup - izbrišite sve iz njega, zatim učinite sve što ste radili u korijenu pogona (C:), izbrišite virus iz direktorija privremenih datoteka: C:\USERS\korisničko ime\AppData\Local\Temp, uredite registar po potrebi ( sve je gore opisano s detaljima).

Vraćanje sustava. Stvari će za nas biti malo drugačije ako ne možete ući u Siguran način rada i Siguran način rada s podrškom za naredbeni redak. Znači li to da vi i ja nećemo moći koristiti System Restore? Ne, to ne znači da se možete vratiti unatrag pomoću točaka vraćanja, čak i ako se vaš operativni sustav ne pokreće ni u jednom načinu rada. U sustavu Windows 7 morate koristiti okruženje za oporavak; u početnoj fazi dizanja računala pritisnite F-8 i odaberite iz izbornika Rješavanje problema s vašim računalom,

U prozoru Mogućnosti oporavka ponovno odaberite Vraćanje sustava.

Sada obratite pozornost, ako kada pritisnete F-8 meni Rješavanje problema nije dostupan, to znači da su vaše datoteke koje sadrže okruženje za oporavak sustava Windows 7 oštećene.

- Može li se bez Live CD-a? U principu da, pročitajte članak do kraja.

Sada razmislimo o tome što ćemo učiniti ako ne možemo pokrenuti vraćanje sustava ni na koji način ili je potpuno onemogućeno. Prvo, pogledajmo kako ukloniti natpis pomoću koda za otključavanje, koji ljubazno pružaju tvrtke koje razvijaju antivirusni softver - Dr.Web, kao i ESET NOD32 i Kaspersky Lab, u ovom slučaju trebat će vam pomoć prijatelji. Potrebno je da netko od njih ode na servis za otključavanje, npr. Dr.Web

https://www.drweb.com/xperf/unlocker/

http://www.esetnod32.ru/.support/winlock/

kao i Kaspersky Lab

http://sms.kaspersky.ru/ i u ovo polje unesite telefonski broj na koji trebate prenijeti novac za otključavanje računala i kliknite na gumb - Traži kodove. Ako pronađete kod za otključavanje, unesite ga u prozor natpisa i kliknite Aktivacija ili što god piše, natpis bi trebao nestati.

Još jedan jednostavan način za uklanjanje natpisa je korištenje diska za oporavak ili kako se još nazivaju spašavanja od i. Cijeli proces od preuzimanja, snimanja slike na prazan CD i provjere vašeg računala na viruse detaljno je opisan u našim člancima, možete slijediti veze, nećemo se zadržavati na ovome. Usput, diskovi za spašavanje podataka iz antivirusnih tvrtki uopće nisu loši, mogu se koristiti poput LiveCD-ova - za izvođenje raznih operacija s datotekama, na primjer, kopiranje osobnih podataka iz zaraženog sustava ili pokretanje uslužnog programa za liječenje iz Dr.Weba - Dr.Web CureIt - s flash pogona. A na disku za spašavanje ESET NOD32 nalazi se divna stvar koja mi je pomogla više puta - Userinit_fix, koji ispravlja važne postavke registra na računalu zaraženom natpisom - Userinit, grane HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows NT\CurrentVersion\Winlogon .

Kako sve to ručno popraviti, čitajte dalje.

Pa prijatelji moji, ako još netko čita dalje članak, onda mi je jako drago zbog vas, sada počinje zabava, ako uspijete naučiti i, pogotovo, primijeniti ove informacije u praksi, mnogi obični ljudi koje oslobodite ransomware banner sasvim će vas smatrati pravim hakerom.

Nemojmo se zavaravati, osobno mi je sve gore opisano pomoglo u točno polovici slučajeva kada mi je računalo blokirao blokirajući virus - Trojan.Winlock. Druga polovica zahtijeva pažljivije razmatranje problema, što ćemo i učiniti.

Zapravo, blokiranjem vašeg operativnog sustava, i dalje je to Windows 7 ili Windows XP, virus radi svoje promjene u registru, kao iu Temp mapama koje sadrže privremene datoteke i C:\Windows->system32 mapu. Moramo ispraviti ove promjene. Ne zaboravite na mapu Start->Svi programi->Startup. Sada o svemu ovome u detalje.

- Ne žurite prijatelji, prvo ću vam opisati gdje se točno nalazi što treba popraviti, a zatim ću vam pokazati kako i kojim alatima.

U sustavima Windows 7 i Windows XP banner ransomwarea utječe na iste parametre UserInit i Shell u registru u grani

HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows NT\CurrentVersion\Winlogon.

Idealno bi trebalo biti ovako:

Userinit - C:\Windows\system32\userinit.exe,

Shell - explorer.exe

Provjerite sve slovom, ponekad umjesto userinit naiđete, na primjer, usernit ili userlnlt.

Također morate provjeriti parametar AppInit_DLLs u ključu registra HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows NT\CurrentVersion\Windows\AppInit_DLLs, ako tamo nađete nešto, npr. C:\WINDOWS\SISTEM32\uvf.dll, sve to treba obrisati.

HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows\CurrentVersion\Run

HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows\CurrentVersion\RunOnce, ne bi trebalo biti ništa sumnjivo u vezi s njima.

Također budite sigurni da:

HKEY_CURRENT_USER\Software\Microsoft\Windows\CurrentVersion\Run

HKEY_CURRENT_USER\Software\Microsoft\Windows\CurrentVersion\RunOnce

HKEY_CURRENT_USER\Software\Microsoft\Windows NT\CurrentVersion\Winlogon\Shell (mora biti prazno) i općenito ovdje ne bi trebalo biti ništa suvišno. ParseAutoexec mora biti jednako 1 .

Također morate izbrisati SVE iz privremenih mapa (postoji i članak o ovoj temi), ali u Windowsima 7 i Windows XP one se nalaze malo drugačije:

Windows 7:

C:\Korisnici\Korisničko ime\AppData\Local\Temp. Virusi se ovdje posebno vole smjestiti.

C:\Windows\Temp

C:\Windows\

Windows XP:

Iz:\Dokumenti i postavke\Korisnički profil\Lokalne postavke\Temp

From:\Documents and Settings\User Profile\Local Settings\Temporary Internet Files.

C:\Windows\Temp

C:\Windows\Prefetch

Neće biti suvišno pogledati mapu C:\Windows->system32 u oba sustava, sve datoteke koje završavaju na .exe i dll s datumom na dan kada je vaše računalo zaraženo bannerom. Ove datoteke je potrebno izbrisati.

Sada gledajte kako će početnik, a zatim i iskusan korisnik sve ovo učiniti. Počnimo sa sustavom Windows 7, a zatim prijeđimo na XP.

Kako ukloniti banner u sustavu Windows 7 ako je vraćanje sustava onemogućeno?

Zamislimo najgori mogući scenarij. Prijava na Windows 7 blokirana je natpisom ransomwarea. Vraćanje sustava je onemogućeno. Najlakši način je ući u sustav Windows 7 pomoću jednostavnog diska za oporavak (možete to učiniti izravno u operativnom sustavu Windows 7 - detaljno opisano u našem članku), također možete koristiti jednostavan instalacijski disk za Windows 7 ili bilo koji jednostavan LiveCD. Pokrenite sustav u okruženju za oporavak, odaberite Vraćanje sustava, zatim odaberite naredbeni redak

i upišite –notepad u njega, uđite u Notepad, zatim File i Open.

Idemo u pravi istraživač, kliknite Moje računalo.

Idemo u mapu C:\Windows\System32\Config, ovdje označavamo File Type - All files i vidimo naše datoteke registra, također vidimo mapu RegBack,

u njemu svakih 10 dana Task Scheduler pravi sigurnosnu kopiju ključeva registra - čak i ako vam je System Restore onemogućen. Ovdje možete izbrisati datoteku SOFTWARE iz mape C:\Windows\System32\Config, koja je odgovorna za HKEY_LOCAL_MACHINE\SOFTWARE košnicu registra; najčešće virus ovdje radi svoje promjene.

I na njegovo mjesto kopirajte i zalijepite datoteku s istim nazivom SOFTWARE iz sigurnosne kopije mape RegBack.

U većini slučajeva to će biti dovoljno, ali ako želite, možete zamijeniti svih pet košnica registra iz mape RegBack u mapu Config: SAM, SECURITY, SOFTWARE, DEFAULT, SYSTEM.

Zatim radimo sve kako je gore napisano - brišemo datoteke iz privremenih mapa Temp, tražimo u mapi C:\Windows->system32 datoteke s nastavkom .exe i dll s datumom na dan infekcije i naravno gledamo na sadržaju mape Startup.

U sustavu Windows 7 nalazi se:

C:\Users\ALEX\AppData\Roaming\Microsoft\Windows\Izbornik Start\Programs\Startup.

Windows XP:

C:\Dokumenti i postavke\Svi korisnici\Glavni izbornik\Programi\Pokretanje.

- Kako iskusni korisnici rade istu stvar, mislite li da koriste jednostavan LiveCD ili disk za oporavak sustava Windows 7? Daleko od prijatelja, oni koriste vrlo profesionalan alat - Microsoft Diagnostic and Recovery Toolset (DaRT) Verzija: 6.5 za Windows 7- ovo je profesionalni skup uslužnih programa koji se nalaze na disku i potrebni su administratorima sustava za brzo vraćanje važnih parametara operativnog sustava. Ako ste zainteresirani za ovaj alat, pročitajte naš članak.

Usput, može se savršeno povezati s vašim operativnim sustavom Windows 7. Pokretanjem računala s Microsoftovog diska za oporavak (DaRT), možete uređivati registar, ponovno dodjeljivati lozinke, brisati i kopirati datoteke, koristiti oporavak sustava i još mnogo toga. Bez sumnje, nema svaki LiveCD takve funkcije.

Pokrećemo svoje računalo s ovog, kako se još naziva, Microsoftovog diska za oporavak (DaRT), odbijamo inicijalizirati mrežnu vezu u pozadini, ako nam ne treba internet.

Dodijelite slova pogona na isti način kao na ciljnom sustavu - kažemo Da, praktičnije je raditi na ovaj način.

Neću opisivati sve alate, jer je ovo tema za veliki članak i ja ga pripremam.

Uzmimo prvi alat, Registry Editor, alat koji vam omogućuje rad s registrom povezanog Windows 7 operativnog sustava.

Idemo na Winlogon parametar grane HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows NT\CurrentVersion\Winlogon i jednostavno ručno uredimo datoteke – Userinit i Shell. Već znate koji bi trebao biti njihov značaj.

Userinit - C:\Windows\system32\userinit.exe,

Shell - explorer.exe

U našem slučaju, moramo obrisati sve privremene mape Temp, već znate koliko ih ima i gdje se nalaze u sustavu Windows 7 iz sredine članka.

Ali pažnja! Budući da je Microsoft Diagnostic and Recovery Toolset u potpunosti povezan s vašim operativnim sustavom, nećete moći obrisati, na primjer, datoteke registra -SAM, SECURITY, SOFTWARE, DEFAULT, SYSTEM, jer su u tijeku i molimo izvršite promjene .

Kako ukloniti banner u sustavu Windows XP

Opet, to je stvar alata, predlažem korištenje ERD Commander 5.0 (link na gornji članak), kao što sam rekao na početku članka, posebno je dizajniran za rješavanje sličnih problema u sustavu Windows XP. ERD Commander 5.0 omogućit će vam da se izravno povežete s operativnim sustavom i učinite sve što smo mi radili s Microsoft Diagnostic and Recovery Toolset u sustavu Windows 7.

Pokrećemo svoje računalo s diska za oporavak. Odaberemo prvu opciju - povezivanje sa zaraženim operativnim sustavom.

Odaberite registar.

Gledamo parametre UserInit i Shell u grani HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows NT\CurrentVersion\Winlogon. Kao što sam rekao gore, oni bi trebali imati ovo značenje.

Userinit - C:\Windows\system32\userinit.exe,

Shell - explorer.exe

Također pogledajte HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows NT\CurrentVersion\Windows\AppInit_DLLs - trebao bi biti prazan.

Zatim idite u Explorer i izbrišite sve iz privremenih mapa Temp.

Kako drugačije možete ukloniti banner u sustavu Windows XP pomoću ERD Commandera (usput, ova je metoda primjenjiva na bilo koji Live CD). To možete pokušati učiniti čak i bez povezivanja s operativnim sustavom. Preuzmite ERD Commander i radite bez povezivanja na Windows XP,

u ovom načinu, vi i ja ćemo moći izbrisati i zamijeniti datoteke registra, jer neće biti uključeni u rad. Odaberite Explorer.

Datoteke registra u operativnom sustavu Windows XP nalaze se u mapi C:\Windows\System32\Config. Sigurnosne kopije datoteka registra stvorenih tijekom instalacije sustava Windows XP nalaze se u mapi za popravak, koja se nalazi na C:\Windows\repair.

Radimo isto, prvo kopiramo SOFTWARE datoteku,

a zatim možete raditi ostale datoteke registra - SAM, SECURITY, DEFAULT, SYSTEM redom iz foldera za popravak i zamijeniti ih istima u folderu C:\Windows\System32\Config. Zamijeniti datoteku? Slažemo se - Da.

Želim reći da je u većini slučajeva dovoljno zamijeniti jedan SOFTVER. Kada zamijenite datoteke registra iz mape za popravak, postoji dobra šansa da pokrenete sustav, ali će većina promjena koje ste napravili nakon instalacije Windows XP biti izgubljena. Razmislite je li ova metoda prava za vas. Ne zaboravite ukloniti sve nepoznato iz pokretanja. U principu, ne biste trebali brisati MSN Messenger klijent ako vam je potreban.

I posljednji način za danas da se riješite bannera ransomwarea pomoću diska ERD Commander ili bilo kojeg Live CD-a

Ako ste imali omogućeno Vraćanje sustava u sustavu Windows XP, ali ga ne možete primijeniti, možete pokušati ovo. Idite u mapu C:\Windows\System32\Config koja sadrži datoteke registra.

Koristite klizač za otvaranje punog naziva datoteke i brisanje SAM, SIGURNOST, SOFTVER, ZADANO, SUSTAV. Usput, prije brisanja ih možete negdje kopirati za svaki slučaj, nikad se ne zna. Možda biste je željeli reproducirati.

Zatim idemo u mapu Informacije o volumenu sustava\_vraćanje (E9F1FFFA-7940-4ABA-BEC6- 8E56211F48E2)\RP\ snimak, ovdje kopiramo datoteke koje su sigurnosne kopije našeg ogranka registra HKEY_LOCAL_MACHINE\

REGISTRY_MACHINE\SAM

REGISTRY_MACHINE\SIGURNOST

REGISTRY_MACHINE\SOFTWARE

REGISTRY_MACHINE\DEFAULT

REGISTRY_MACHINE\SYSTEM

Zalijepite ih u mapu C:\Windows\System32\Config

Zatim idemo u mapu Config i preimenujemo ih, brišući REGISTRY_MACHINE\, ostavljajući tako nove datoteke registra SAM, SECURITY, SOFTWARE, DEFAULT, SYSTEM.

Zatim brišemo sadržaj mapa Temp i Prefetch i brišemo sve iz mape Startup kao što je prikazano gore. Bit će mi drago ako nekome pomogne. Uz članak je napisan jedan kratak i zanimljiv, možete ga pročitati.

Winlocker (Trojan.Winlock) je računalni virus koji blokira pristup Windowsima. Nakon infekcije, traži od korisnika da pošalje SMS kako bi primio kod koji vraća funkcionalnost računala. Ima mnogo modifikacija softvera: od najjednostavnijih - "implementiranih" u obliku dodatka, do najsloženijih - modificiranje sektora za pokretanje tvrdog diska.

Upozorenje! Ako je vaše računalo zaključano Winlockerom, ni pod kojim okolnostima nemojte slati SMS ili prenositi novac da biste primili kod za otključavanje OS-a. Nema jamstva da će vam biti poslana. A ako se to dogodi, znajte da ćete svoj teško zarađeni novac dati kriminalcima u bescjenje. Ne nasjedajte na trikove! Jedino ispravno rješenje u ovoj situaciji je uklanjanje ransomware virusa s vašeg računala.

Sami uklonite natpis s ransomwareom

Ova je metoda primjenjiva na winlockere koji ne blokiraju učitavanje OS-a u sigurnom načinu rada, uređivač registra i naredbeni redak. Njegov princip rada temelji se na korištenju isključivo uslužnih programa sustava (bez upotrebe antivirusnih programa).

1. Kada vidite zlonamjerni banner na monitoru, prvo isključite internetsku vezu.

2. Ponovno pokrenite OS u sigurnom načinu rada:

- kada se sustav ponovno pokrene, držite tipku "F8" dok se na monitoru ne pojavi izbornik "Dodatne mogućnosti pokretanja";

- Pomoću strelica kursora odaberite "Siguran način rada s podrškom za naredbeni redak" i pritisnite "Enter".

Pažnja! Ako se računalo odbija pokrenuti u sigurnom načinu rada ili se naredbeni redak/uslužni programi sustava ne pokreću, pokušajte ukloniti Winlocker drugom metodom (pogledajte dolje).

3. U naredbeni redak upišite naredbu - msconfig, a zatim pritisnite "ENTER".

4. Na zaslonu će se pojaviti ploča za konfiguraciju sustava. Otvorite karticu "Pokretanje" u njemu i pažljivo pregledajte popis elemenata za prisutnost Winlockera. Njegovo ime u pravilu sadrži besmislene alfanumeričke kombinacije (“mc.exe”, “3dec23ghfdsk34.exe” itd.) Onemogućite sve sumnjive datoteke i zapamtite/zapišite njihova imena.

5. Zatvorite ploču i idite na naredbeni redak.

6. Unesite naredbu “regedit” (bez navodnika) + “ENTER”. Nakon aktivacije otvorit će se Windows Registry Editor.

7. U odjeljku "Uredi" izbornika uređivača kliknite "Pronađi...". Napišite naziv i ekstenziju Winlockera koji se nalazi u pokretanju. Započnite pretraživanje pomoću gumba "Pronađi sljedeće...". Svi unosi s nazivom virusa moraju se izbrisati. Nastavite skenirati pomoću tipke "F3" dok se sve particije ne skeniraju.

8. Upravo tamo u uređivaču, pomičući se duž lijevog stupca, pogledajte imenik:

HKEY_LOCAL_MACHINE\Software\Microsoft\Windows NT\Trenutna verzija\Winlogon.

Unos "shell" mora imati vrijednost "explorer.exe"; unos “Userinit” je “C:\Windows\system32\userinit.exe,”.

Inače, ako se otkriju zlonamjerne izmjene, upotrijebite funkciju "Popravi" (desna tipka miša - kontekstni izbornik) za postavljanje točnih vrijednosti.

9. Zatvorite uređivač i ponovno idite na naredbeni redak.

10. Sada trebate ukloniti banner s radne površine. Da biste to učinili, unesite naredbu "explorer" (bez navodnika) u redak. Kada se pojavi Windows ljuska, uklonite sve datoteke i prečace s neobičnim nazivima (koje niste instalirali na sustav). Najvjerojatnije je jedan od njih transparent.

11. Ponovno pokrenite Windows normalno i provjerite jeste li uspjeli ukloniti zlonamjerni softver:

- ako je banner nestao, spojite se na internet, ažurirajte instaliranu antivirusnu bazu podataka ili koristite alternativni antivirusni proizvod i skenirajte sve particije tvrdog diska;

- ako banner nastavi blokirati OS, upotrijebite drugu metodu uklanjanja. Možda je vaše računalo pogođeno Winlockerom, koji je "popravljen" u sustavu na nešto drugačiji način.

Uklanjanje pomoću antivirusnih uslužnih programa

Za preuzimanje uslužnih programa koji uklanjaju Winlockere i snimaju ih na disk, trebat će vam drugo, nezaraženo računalo ili prijenosno računalo. Zamolite susjeda, suborca ili prijatelja da se posluži svojim računalom sat ili dva. Opskrbite se 3-4 prazna diska (CD-R ili DVD-R).

Savjet! Ako čitate ovaj članak u informativne svrhe i vaše je računalo, hvala Bogu, živo i zdravo, svejedno preuzmite pomoćne programe za liječenje o kojima se govori u ovom članku i spremite ih na diskove ili flash disk. Pripremljeni "komplet prve pomoći" udvostručuje vaše šanse da pobijedite virusni banner! Brzo i bez nepotrebnih briga.

1. Idite na službenu web stranicu programera uslužnih programa - antiwinlocker.ru.

2. Na glavnoj stranici kliknite gumb AntiWinLockerLiveCd.

3. Popis poveznica za preuzimanje distribucija programa otvorit će se u novoj kartici preglednika. U stupcu “Slike diska za liječenje zaraženih sustava” slijedite poveznicu “Preuzmite AntiWinLockerLiveCd sliku” s brojem starije (nove) verzije (na primjer, 4.1.3).

4. Preuzmite sliku u ISO formatu na svoje računalo.

5. Snimite ga na DVD-R/CD-R u ImgBurn ili Nero koristeći funkciju "Snimi sliku na disk". ISO slika mora se snimiti neraspakirana kako bi se stvorila disketa za podizanje sustava.

6. Ubacite disk s AntiWinLockerom u računalo na kojem je banner pokrenut. Ponovno pokrenite OS i idite u BIOS (saznajte tipku prečaca za unos u odnosu na vaše računalo; moguće opcije su “Del”, “F7”). Postavite da se ne pokreće s tvrdog diska (particija C sustava), već s DVD pogona.

7. Ponovo pokrenite računalo. Ako ste sve učinili ispravno - ispravno snimili sliku na disk, promijenili postavku pokretanja u BIOS-u - na monitoru će se pojaviti izbornik uslužnog programa AntiWinLockerLiveCd.

8. Da biste automatski uklonili ransomware virus sa svog računala, kliknite gumb "START". To je sve! Nisu potrebne druge radnje - uništenje jednim klikom.

9. Na kraju postupka uklanjanja, komunalno će poduzeće dati izvješće o obavljenom poslu (koje je usluge i datoteke deblokirao i dezinficirao).

10. Zatvorite pomoćni program. Prilikom ponovnog pokretanja sustava, ponovno idite u BIOS i odredite pokretanje s tvrdog diska. Pokrenite OS u normalnom načinu rada i provjerite njegovu funkcionalnost.

Windows Unlocker (Kaspersky Lab)

1. Otvorite stranicu sms.kaspersky.ru (mjesto ureda tvrtke Kaspersky Lab) u svom pregledniku.

2. Pritisnite gumb “Download WindowsUnlocker” (nalazi se ispod natpisa “Kako ukloniti banner”).

3. Pričekajte dok se slika diska za pokretanje programa Kaspersky Rescue Disk s uslužnim programom WindowsUnlocker ne preuzme na vaše računalo.

4. Snimite ISO sliku na isti način kao i uslužni program AntiWinLockerLiveCd - napravite disk za podizanje sustava.

5. Konfigurirajte BIOS zaključanog računala za pokretanje s DVD pogona. Umetnite Kaspersky Rescue Disk LiveCD i ponovno pokrenite sustav.

6. Za pokretanje uslužnog programa pritisnite bilo koju tipku, a zatim pomoću strelica pokazivača odaberite jezik sučelja (“ruski”) i pritisnite “ENTER”.

7. Pročitajte uvjete ugovora i pritisnite tipku “1” (slažem se).

8. Kada se radna površina programa Kaspersky Rescue Disk pojavi na ekranu, kliknite na krajnju lijevu ikonu na programskoj traci (slovo “K” na plavoj pozadini) da otvorite izbornik diska.

9. Odaberite “Terminal”.

10. U prozoru terminala (root:bash), u blizini upita “kavrescue ~ #”, unesite “windowsunlocker” (bez navodnika) i aktivirajte direktivu tipkom “ENTER”.

11. Pojavljuje se izbornik pomoćnih programa. Pritisnite "1" (Otključaj Windows).

12. Nakon otključavanja zatvorite terminal.

13. Već postoji pristup OS-u, ali virus je još uvijek besplatan. Da biste ga uništili, učinite sljedeće:

- spojiti se na internet;

- pokrenite prečac "Kaspersky Rescue Disk" na radnoj površini;

- ažurirati baze podataka antivirusnih potpisa;

- odaberite objekte koje je potrebno provjeriti (preporučljivo je provjeriti sve elemente popisa);

- kliknite lijevom tipkom miša za aktiviranje funkcije “Skeniraj objekte”;

- Ako se otkrije ransomware virus, među predloženim radnjama odaberite "Izbriši".

14. Nakon tretmana, u glavnom izborniku diska kliknite na “Isključi”. Kada se OS ponovno pokrene, idite u BIOS i postavite da se pokreće s HDD (tvrdog diska). Spremite svoje postavke i pokrenite Windows kao i obično.

Usluga otključavanja računala od Dr.Weba

Ova metoda uključuje pokušaj prisiljavanja winlockera na samouništenje. Odnosno, dajte mu ono što traži - kod za otključavanje. Naravno, ne morate trošiti novac da biste ga dobili.

1. Zapišite novčanik ili telefonski broj koji su napadači ostavili na natpisu za kupnju koda za otključavanje.

2. Prijavite se s drugog, “zdravog” računala na uslugu otključavanja Dr.Web - drweb.com/xperf/unlocker/.

3. Unesite prepisani broj u polje i kliknite gumb "Traži kodove". Usluga će automatski odabrati kod za otključavanje prema vašem zahtjevu.

4. Prepišite/kopirajte sve kodove prikazane u rezultatima pretraživanja.

Pažnja! Ako ne možete pronaći nijedan u bazi podataka, upotrijebite preporuku Dr.Weba da sami uklonite Winlocker (slijedite poveznicu koja se nalazi ispod poruke “Nažalost, na vaš zahtjev...”).

5. Na zaraženom računalu u banner “sučelje” unesite šifru za otključavanje koju ste dobili od usluge Dr.Web.

6. Ako se virus sam uništi, ažurirajte antivirusni program i skenirajte sve particije tvrdog diska.

Upozorenje! Ponekad banner ne reagira na unos koda. U tom slučaju morate upotrijebiti drugu metodu uklanjanja.

Uklanjanje natpisa MBR.Lock

MBR.Lock je jedan od najopasnijih winlockera. Modificira podatke i kod glavnog zapisa za pokretanje tvrdog diska. Mnogi korisnici, ne znajući kako ukloniti ovu vrstu banner ransomwarea, počinju ponovno instalirati Windows u nadi da će se nakon ovog postupka njihovo računalo "oporaviti". Ali, nažalost, to se ne događa - virus nastavlja blokirati OS.

Da biste se riješili MBR.Lock ransomwarea, slijedite ove korake (opcija za Windows 7):

1. Umetnite instalacijski disk sustava Windows (bilo koja verzija ili nadogradnja će poslužiti).

2. Idite na BIOS računala (prečac za ulazak u BIOS potražite u tehničkom opisu vašeg računala). U postavci First Boot Device postavite “Cdrom” (pokretanje s DVD pogona).

3. Nakon ponovnog pokretanja sustava, učitat će se instalacijska disketa Windows 7. Odaberite vrstu sustava (32/64 bit), jezik sučelja i kliknite “Dalje”.

4. Na dnu zaslona, pod opcijom "Instaliraj", kliknite "Vraćanje sustava".

5. Na ploči "Mogućnosti oporavka sustava" ostavite sve nepromijenjeno i ponovno kliknite "Dalje".

6. Odaberite opciju "Command Prompt" iz izbornika Tools.

7. U naredbeni redak unesite naredbu - bootrec /fixmbr, a zatim pritisnite Enter. Uslužni program sustava prebrisat će zapis o pokretanju i time uništiti zlonamjerni kod.

8. Zatvorite naredbeni redak i kliknite "Restart".

9. Skenirajte svoje računalo na viruse koristeći Dr.Web CureIt! ili Alat za uklanjanje virusa (Kaspersky).

Vrijedno je napomenuti da postoje i drugi načini liječenja računala iz Winlockera. Što više alata imate u svom arsenalu za borbu protiv ove infekcije, to bolje. Općenito, kako kažu, Bog štiti oprezne - ne iskušavajte sudbinu: ne idite na sumnjiva mjesta i ne instalirajte softver nepoznatih proizvođača.

Neka vaše računalo izbjegne natpise s ransomwareom. Sretno!

Trojanci Winlocker vrsta su zlonamjernog softvera koji blokiranjem pristupa radnoj površini iznuđuje novac od korisnika - navodno ako prebaci traženi iznos na račun napadača, dobit će kod za otključavanje.

Ako nakon što uključite računalo umjesto radne površine vidite:

Ili nešto drugo u istom duhu - prijetećim natpisima, a ponekad i nepristojnim slikama, nemojte žuriti optuživati svoje najdraže za sve grijehe.

Oni, a možda i vi sami, postali su žrtve trojan.winlock ransomwarea.

Kako blokatori ransomwarea dospijevaju na vaše računalo?

Blokatori najčešće dospijevaju na vaše računalo na sljedeće načine:

- putem hakiranih programa, kao i alata za hakiranje plaćenog softvera (crackovi, keygens, itd.);

- preuzeto preko poveznica iz poruka na društvenim mrežama, koje su navodno poslali poznanici, a zapravo napadači sa hakiranih stranica;

- preuzeti s phishing web izvora koji oponašaju dobro poznata mjesta, ali su zapravo stvoreni posebno za širenje virusa;

- dolaze e-mailom u obliku privitaka uz pisma intrigantnog sadržaja: “tuženi ste...”, “slikani ste na mjestu zločina”, “osvojili ste milijun” i slično.

Pažnja! Pornografski natpisi ne preuzimaju se uvijek s pornografskih stranica. Mogu oni to od najobičnijih.

Druga vrsta ransomwarea širi se na isti način - blokatori preglednika. Na primjer, ovako:

Traže novac za pristup pregledavanju interneta putem preglednika.

Kako ukloniti natpis “Windows blokiran” i slične?

Kada je vaša radna površina blokirana i poruka o virusu sprječava pokretanje bilo kojeg programa na vašem računalu, možete učiniti sljedeće:

- idite u sigurni način rada s podrškom za naredbeni redak, pokrenite uređivač registra i izbrišite tipke za automatsko pokretanje natpisa.

- dignite se s Live CD-a ("live" disk), na primjer, ERD commander, i uklonite banner s računala kroz registar (autorun tipke) i kroz Explorer (datoteke).

- skenirajte sustav s disketa za pokretanje s antivirusom, na primjer Dr.Web LiveDisk ili Kaspersky Rescue Disk 10.

Metoda 1. Uklanjanje Winlockera iz sigurnog načina rada s podrškom za konzolu.

Dakle, kako ukloniti banner s računala putem naredbenog retka?

Na strojevima s Windows XP i 7 prije pokretanja sustava potrebno je brzo pritisnuti tipku F8 i odabrati označenu stavku iz izbornika (u Windows 8\8.1 nema ovog izbornika pa ćete se morati dignuti s instalacije disk i s njega pokrenite naredbeni redak).

Umjesto desktopa, pred vama će se otvoriti konzola. Da biste pokrenuli uređivač registra, unesite naredbu u njega regedit i pritisnite Enter.

Zatim otvorite uređivač registra, pronađite u njemu unose virusa i popravite ih.

Najčešće su ransomware banneri registrirani u sljedećim odjeljcima:

HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows NT\CurrentVersion\Winlogon- ovdje mijenjaju vrijednosti parametara Shell, Userinit i Uihost (zadnji parametar dostupan je samo u sustavu Windows XP). Morate ih popraviti u normalu:

- Shell = Explorer.exe

- Userinit = C:\WINDOWS\system32\userinit.exe, (C: je slovo sistemske particije. Ako je Windows na disku D, put do Userinit-a počet će s D:)

- Uihost = LogonUI.exe

HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows NT\CurrentVersion\Windows- pogledajte parametar AppInit_DLLs. Normalno, može biti odsutan ili imati praznu vrijednost.

HKEY_CURRENT_USER\Software\Microsoft\Windows\CurrentVersion\Run- ovdje ransomware stvara novi parametar s vrijednošću u obliku staze do datoteke blokatora. Naziv parametra može biti niz slova, na primjer, dkfjghk. Potrebno ga je potpuno ukloniti.

Isto vrijedi i za sljedeće odjeljke:

HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows\CurrentVersion\Run

HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows\CurrentVersion\RunOnce

HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows\CurrentVersion\RunServices

HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows\CurrentVersion\RunOnceEx

Da biste ispravili ključeve registra, desnom tipkom miša kliknite parametar, odaberite "Promijeni", unesite novu vrijednost i kliknite U redu.

Nakon toga ponovno pokrenite računalo u normalnom načinu rada i pokrenite antivirusno skeniranje. Uklonit će sve ransomware datoteke s vašeg tvrdog diska.

Metoda 2. Uklanjanje Winlockera pomoću ERD Commandera.

ERD commander sadrži velik skup alata za vraćanje sustava Windows, uključujući one oštećene blokiranjem trojanaca.

Koristeći ugrađeni uređivač registra ERDregedit, možete izvoditi iste operacije kao što smo gore opisali.

ERD commander bit će neophodan ako je Windows zaključan u svim modovima. Kopije se ilegalno distribuiraju, ali ih je lako pronaći na internetu.

ERD commander setovi za sve verzije sustava Windows nazivaju se MSDaRT (Microsoft Diagnostic & Recovery Toolset) disketi za pokretanje; dolaze u ISO formatu, koji je prikladan za snimanje na DVD ili prijenos na flash pogon.

Uklanjanje bannera s računala pomoću Dr.Web i Kaspersky diskova jednako je učinkovito.

Kako zaštititi svoje računalo od blokatora?

- Instalirajte pouzdan antivirusni program i neka bude aktivan cijelo vrijeme.

- Provjerite sigurnost svih datoteka preuzetih s interneta prije pokretanja.

- Ne klikajte na nepoznate poveznice.

- Ne otvarajte privitke e-pošte, osobito one koji dolaze u pismima s intrigantnim tekstom. Čak i od svojih prijatelja.

- Pratite koje stranice vaša djeca posjećuju. Koristite roditeljski nadzor.

- Ako je moguće, nemojte koristiti piratski softver - mnogi plaćeni programi mogu se zamijeniti sigurnim besplatnim.

Mnogi vlasnici osobnih i prijenosnih računala barem su se jednom u životu susreli s činjenicom da su im se SMS poruke ransomwarea počele pojavljivati na zaslonu računala nakon surfanja sumnjivim stranicama ili nakon preuzimanja sumnjive datoteke. Njihov sadržaj je šokantan, au nekim situacijama i iznenađujući. Prevaranti pišu u ime policije, obavještajnih službi, hakera i predstavljaju se kao vlada zemlje. Nehotice, korisnik vjeruje u tekst napadača, jer uklanjanje bannera s računala nije tako jednostavno, osoba ne može izvršiti nikakve radnje na radnoj površini ili u pregledniku, sve je blokirano.

Ako se banner pojavi na radnoj površini, ne brinite, neće biti teško ukloniti ga

Metoda deblokiranja prevaranata je jednostavna; nakon slanja navedenog iznosa na mobilni telefon ili online novčanik, poslat će poseban kod za uklanjanje natpisa. U isto vrijeme, iznos naveden u poruci je značajan, a nekoliko stotina rubalja se ne može učiniti. Stručnjaci savjetuju da se u takvoj situaciji ne šalje novac, bolje je platiti računalne stručnjake koji ga mogu lako provjeriti. Ili to možete učiniti sami; sada nude nekoliko opcija za uklanjanje zaključavanja računala. Banner je značajan problem za računalo, pa je vrijedno upoznati se s popularnim izvorima njegovog izgleda. Sjajno je znati kako se riješiti virusa, ali bolje je ne baviti se njima.

GLEDAJ VIDEO

Odakle dolazi blokator bannera?

Na nepoznatim resursima, prilikom pregledavanja informacija, može se iznenada pojaviti izbornik u kojem će se od korisnika tražiti da ažurira ili. Bez takvog programa kvaliteta PC-a je upitna, pa osoba pristaje na uvjete menija. Kao rezultat toga, program za reprodukciju nije preuzet, a umjesto njega se pojavljuje natpis ransomware. Možete izbjeći da postanete žrtva takve zamke preuzimanjem softvera samo sa službenih portala za programere.

Korištenje piratskih programa

Do infekcije bannera dolazi različitim metodama.Samoinstalacija virusnog oglašavanja

Procedura traženja nečega na internetu može biti komplicirana; prilikom pisanja kolegija student preuzima desetke sažetaka, elektroničkih verzija knjiga i časopisa. Većina tih datoteka nalazi se u arhivi, a korisnik dobiva virus zajedno sa sažetkom ili čak umjesto njega.

Pojavljuje se novi zadatak: kako ukloniti banner ransomwarea? Kako bi otvorili pristup preuzetim podacima, prevaranti nude instaliranje posebnog softvera. Tijekom postupka instalacije pojavit će se licencni ugovor (koji nitko neće pročitati i prihvatiti sve uvjete) s dopuštenjem za oglašavanje. Ispostavilo se da je korisnik samostalno dopustio virusu da živi u njegovom računalu. Antivirus bi trebao uvijek raditi i otkrivati štetnike.

Sigurnosne slabosti OS-a

Štetočine aktivno iskorištavaju ranjivosti operativnih sustava i preglednika. Stoga se svi programi koji se često koriste moraju redovito ažurirati, jer je za pojavu bannera, kojeg se vrlo teško riješiti, kriv sam vlasnik računala. Ponekad korisnici sami onesposobe sigurnosni sustav kako bi izvršili neke konfiguracije, a zatim ga zaborave uključiti. Virusi trenutno pronalaze slabe točke, a uklanjanje bannera s vašeg računala više neće biti lako.

Kako ukloniti banner s računala

Možete ukloniti banner sa svog računala, glavna stvar je ne paničariti. Prvo, zapamtite 4 važna pravila i pridržavajte ih se ako se dogodi slična situacija:

- Nikada ne biste trebali slati novac kriminalcima. Prvo, ovo će vas jako pogoditi po džepu, a drugo, malo je vjerojatno da će riješiti problem i otključati Windows.

- Za uklanjanje bannera nije potrebno ponovno instalirati ili ažurirati operativni sustav. Ako se „Majstor“, koji je odlučio riješiti problem, ne slaže s ovim pravilom, onda ili nije pravi majstor, ili želi „prodati“ skuplju uslugu.

Postupak uklanjanja bannera nije kompliciran

- Princip rada takvih virusa nije drugačiji, pa čak i ako je tekst napisan u ime FSB-a, SBU-a ili drugih uglednih struktura, standardne metode pomoći će deblokirati Windows 7 od virusa ransomware.

- Antivirusni program može biti najnoviji i najučinkovitiji, ali neće zaštititi od drskog ransomwarea. Štoviše, krivac za pojavu blokatora je sama osoba.

Kako ukloniti banner s računala kroz registar

Važno! Ova opcija možda neće raditi u situacijama kada se tekst o virusu otvori prije pokretanja OS-a (odmah nakon ulaska u BIOS izbornik).

U drugim situacijama ova će opcija raditi bez problema. Čak i neiskusni korisnici mogu se nositi s ovim zadatkom i moći ukloniti podatke iz registra. Morate pažljivo proći kroz sve točke.

Prvo morate ući u izbornik Registry Editor. Najlakši način da to učinite je da ponovno pokrenete računalo i zatim pritisnete tipku F8 da odaberete vrstu uključivanja. Morate pokrenuti opremu u sigurnom načinu rada s mogućnošću rada na naredbenom retku. Dešava se da F8 otvara poseban izbornik za odabir diska, gdje trebate odabrati glavni i potvrditi radnju pritiskom na "Enter", a zatim ponovno F8. Na zaslonu će se pojaviti prozor za odabir načina pokretanja.

Prijavite se u sigurnom načinu radaZatim pričekajte dok se ne otvori prozor konzole. U nju unesite vrijednost regedit.exe i pritisnite “Enter”. Otvorit će se poseban izbornik u kojem možete pronaći virus u registru sustava Windows 7. On sadrži sve podatke o OS-u, uključujući informacije o pokretanju aplikacija kada uključite računalo. U ovom izborniku trebate potražiti štetan banner koji traži novac.

Na lijevoj strani izbornika nalaze se posebne mape, koje se također nazivaju odjeljci. Treba provjeriti mape u kojima bi se mogao pojaviti omraženi virus i ako postoje nepotrebne datoteke, treba ih obrisati. Postoji nekoliko mogućih lokacija i sve treba analizirati.

Najprije pronađite mapu "Run" (nalazi se u "Current Version" podataka OS-a). U ovoj će mapi biti dostupan cijeli popis aplikacija koje se automatski uključuju kada se oprema pokrene. Također možete vidjeti put do njihove lokacije za pohranu. Sve što se korisniku učinilo sumnjivim trebalo bi zauvijek napustiti autorun.

Morate ispraviti unos natpisa u registruNajčešće se naziv datoteke sastoji od nerazumljivog skupa abecednih znakova i brojeva: aklh25171156. Štetočinu možete pronaći u mapi "dokumenti i postavke" (s različitim nazivima podmapa). Izvor virusa je i datoteka ms.exe ili drugi podaci iz mape sustava. Nejasne unose treba blokirati i izbrisati. U tu svrhu desnom tipkom miša kliknite liniju i odaberite opciju “Izbriši”.

Brige u ovom postupku su nepotrebne - ne treba se bojati brisanja važnih vrijednosti, trebate se riješiti svih nepoznatih podataka iz startnog izbornika, samo u takvoj situaciji virus ćete moći ukloniti putem naredbenog retka. Izbornik za pokretanje sadrži uslužne programe koji se rijetko koriste, tako da će brisanje popisa također ubrzati vaše računalo.

Prilikom čišćenja pamtimo lokacije štetnih datoteka, što će nam pomoći da ih u budućnosti pošaljemo u smeće bez dugotrajnih pretraga.

Sve manipulacije moraju se ponoviti za druge grane registra, au mapi "WInLogon" lokalnog računala uvjeravamo se da je linija USerinit ispravna. Shell u registru trebao bi raditi prema vrijednosti explorer.exe.

Shell u registru trebao bi raditi prema vrijednosti explorer.exeOvako možete jednostavno ukloniti SMS banner i sami otključati prijenosno računalo od ransomware virusa putem upravitelja registra. Nakon toga se uređivač zatvara, a tekst explorer.exe se upisuje u naredbeni redak (otvorit će se radna površina), trebate poslati nepotrebne datoteke, čija je lokacija već poznata, iz memorije računala. U završnoj fazi oprema se ponovno pokreće u normalnom načinu rada (kod rada s registrom korišten je siguran način rada). Uklanjanje bannera s računala ovom opcijom gotovo je uvijek uspješno.

Savjet! Kada nije moguće odabrati siguran način uključivanja s podrškom za naredbeni redak, možete koristiti Live disk sa snimljenim PP-om (uređivač registra PE će to učiniti) i izvršiti sve manipulacije u programu.

Kako ukloniti banner s radne površine pomoću posebnog softvera

Programeri softvera također nisu izbjegli ovaj problem i nude posebne uslužne programe za uklanjanje ransomwarea. Konkretno, banner možete ukloniti koristeći Kaspersky WindowsUnlocker. Ovaj uslužni program također obavlja zadatak ispravljanjem podataka u registru, ali to čini automatski, što uvelike olakšava zadatak.

Za početak, aplikacija se preuzima sa službene web stranice tvrtke. Da biste dovršili zadatak, trebat će vam Kaspersky Rescue Disk, zatim se slika medija za pohranu zapisuje na prazan CD (ovo se radi na "zdravom" računalu). Već snimljeni medij za pohranu ubacuje se u “zaraženo” računalo, a nakon učitavanja sve potrebne radnje se izvode kroz program.

Kaspersky Anti-Virus će vam pomoći ukloniti virusNa ovaj način banner možete ukloniti koristeći Dr.Web ili druge proizvode (AVG Rescue, VBA23 Rescue itd.).

Otključavanje računala s bannera ponekad radi putem posebnih usluga za odabir kodnih riječi. Na primjer, stranica sms.kaspersky.ru pokušat će pogoditi lozinku za uklanjanje štetnika. Za korisnike kojima je teško raditi s ograncima registra, savršeni su programi koji će vam pomoći ukloniti banner s radne površine.

Otključavanje računala s bannera ponekad radi putem posebnih uslugaKada se poruka pojavi prije učitavanja

Također se rijetko događa da se virus počne pojavljivati odmah nakon uključivanja opreme, što znači da se štetni softver nalazi na glavnom zapisu za pokretanje MBR tvrdog diska. Uklanjanje bannera ransomwarea bit će teže. Nemoguće je u takvoj situaciji otići na internet i potražiti kod za otključavanje ili otvoriti uređivač registra za borbu protiv virusa, pogotovo jer se lažni tekst otvara s drugog mjesta. Posebni Live CD-ovi pomažu u rješavanju ovog problema. Banner možete ukloniti sa svog računala na sljedeći način:

- Kada koristite Windows XP, možete raditi s particijom za pokretanje pomoću instalacijskog diska OS-a. Prvo učitavamo disk, a kada je dostupan izbornik za oporavak operativnog sustava to činimo pritiskom na tipku R na tipkovnici. Nakon ovih manipulacija, na ekranu će se pojaviti izbornik naredbi, gdje se upisuje vrijednost FIXBOOT (unos se potvrđuje pritiskom na tipku Y). Kada se tvrdi disk sastoji samo od jedne particije, FIXMBR vrijednost će pomoći.

- Ako nema unosa instalacije ili koristite neki drugi Microsoftov proizvod, problem s MBR-om ispravlja aplikacija BOOTICE (ili slični uslužni programi drugih tvrtki koji vam omogućuju upravljanje particijama tvrdog diska). Softver je lako pronaći na internetu, preuzeti ga odande, zapisati na flash pogon i pokrenuti računalo s Live CD-a. Zatim se aplikacija uključuje s USB pogona.

Sada znate kako ukloniti banner s računala (radne površine).