Upute za instalaciju Comodo Firewalla na Windows PC.

1. Na samom početku instalacije morate odabrati ruski s popisa predloženih kako biste razumjeli složene postavke programa.

2. U sljedećem dijaloškom okviru poništite odabir dodatnih funkcija i NEMOJTE unositi svoju adresu e-pošte.

Osim toga, u ovom prozoru morate kliknuti gumb "Konfiguriraj nadogradnju" i izvršiti neke manipulacije.

3. U postavkama nadogradnje poništite okvire za Geek Buddy i Dragon Web Browser.

Prijatelj štreber - još jedan razlog za osmijeh ako znate engleski i znate prevesti ovaj izraz. Ovo je mala aplikacija “za lamere” koja će vam omogućiti 60 dana besplatne pomoći tehničke podrške ovog vatrozida.

To znači da ako imate bilo kakvih pitanja, možete slobodno pisati/nazvati u SAD-u i konzultirati se na engleskom s njihovim timom.

Pošto smo već super, a pitanja možete postavljati na našoj web stranici, nećemo koristiti ovu priliku :-)

Dragon web preglednik

je preglednik koji omogućuje navodno sigurno surfanje mrežom.

Zapravo, ne treba nam, jer će nam sigurnost surfanja osigurati Komodo Firewall, pa uklanjamo potvrdni okvir s ove stavke.

Kliknite “Natrag” -> “Slažem se”. Instaliraj” i počnite instalirati vatrozid.

4. Nakon nekog vremena program će od vas tražiti da ponovno pokrenete računalo. Spremite sve otvorene dokumente i kliknite "Da".

5. Čim se računalo ponovno pokrene, program će vas automatski upoznati sa svojim proizvodima i mogućnostima.

Kako biste to izbjegli ubuduće, potvrdite okvir pored "Ne prikazuj više ovaj prozor" i zatvorite ga.

Postavljanje vatrozida.

1. Nakon instaliranja Commoda, vatrozid će vam se početi žaliti da neke aplikacije pokušavaju pristupiti internetu radi ažuriranja. U tom smislu, možete im to dopustiti ili im zabraniti.

Vaš odabir će biti trajan i sustav će ga zapamtiti, tj. ako zabranite/dopustite nekoj aplikaciji ažuriranje jednom, nakon ponovnog pokretanja računala

Komodo će automatski blokirati/dati mu mogućnost ažuriranja bez obavijesti.

Ako eventualno želite svoju ljutnju pretvoriti u milost i blokirati/dopustiti povezivanje određenog programa s internetom, kasnije ćemo pogledati kako to učiniti ručno.

2. Glavna stvar pri postavljanju bilo kojeg vatrozida je osigurati da vam njegov rad bude nevidljiv, ali da u isto vrijeme pouzdano štiti vaše računalo od vanjskih prijetnji.

Da biste to učinili, pokrenite:

idite na radnu površinu i kliknite na vatrozid na mjestu gdje je natpis "sigurno" (tamo može biti neki drugi natpis).

Otvorit će se cijeli izbornik programa.

Idite na "Zadaci".

Odaberite "Zadaci vatrozida". U ovom trenutku možete dopustiti određenim programima da se povežu na Internet kako bi ažurirali svoje baze podataka.

Ako ste sigurni u aplikaciju i znate da ona pristupa World Wide Webu za nove baze podataka, tada kliknite na gumb "Dopusti vezu", zatim odaberite datoteku aplikacije kojoj treba dati pristup mreži i kliknite otvori.

Sve ostale postavke za sada možete ostaviti zadane.

Programeri ove aplikacije već su naporno radili kako bi zaštitu od napada i korištenje Vatrozida učinili praktičnim za korisnike.

Pozdrav, dragi čitatelji bloga! U ovom članku nastavljam veliku temu koju sam pokrenuo o zaštiti vašeg računala od raznih vrsta prijetnji. U svom posljednjem članku na ovu temu počeo sam govoriti o zaštiti vašeg pristupa Internetu i kontroli programa pomoću posebne zaštitne komponente - Vatrozida, koja je dio Kasperskyjeve proširene zaštite - Kaspersky Internet Security. Vatrozid se također naziva drugačije - "Vatrozid" ili "Vatrozid".

A sada ću opet govoriti o zaštiti Vatrozidom, ali od drugog programera i koja se može instalirati zasebno zajedno s bilo kojim antivirusnim proizvodom, bez posebnog instaliranja sveobuhvatne zaštite jednog proizvođača. Proizvod o kojem želim govoriti zove se Comodo Firewall. Njegove najvažnije prednosti su besplatna i kvalitetna zaštita prometa!

U jednom od prošlih članaka već sam spomenuo da Comodo nudi i besplatni antivirus (o tome pročitajte ovdje:) ili čak besplatnu sveobuhvatnu zaštitu: Comodo Internet Security. Međutim, sam antivirus od ovog programera nije tako pouzdan kao, na primjer, Kaspersky Anti-Virus ili Avast, pa preporučujem instaliranje samo vatrozida od Comodo i, zasebno, pouzdanog antivirusa od drugog programera. Ili koristite Kaspersky Internet Security paket.

Pogledajmo instalaciju i osnovne postavke vatrozida iz Comoda.

Postupak instalacije Comodo vatrozida

Može se reći da se instaliranje zasebnog proizvoda Comodo Firewall uopće ne razlikuje od instaliranja antivirusnog programa iz Comodoa, pa ću ovaj proces analizirati ukratko - bez komentiranja svake prilagodljive opcije.

Detaljnije komentare o instalaciji možete pronaći na početku članka, čija je veza navedena gore.

Pa počnimo:

Postavljanje Comodo vatrozida

Postavljanje Comodovog vatrozida je jednostavno i gotovo sve će već biti optimalno konfigurirano prema zadanim postavkama. Ostaje nam samo provjeriti i po potrebi nešto ispraviti. Prije postavljanja same komponente vatrozida, učinimo neke korake s osnovnim Comodo postavkama:

Potpuna blokada. Odabirom ovog načina rada, vatrozid će blokirati apsolutno sve veze, dolazne i odlazne, i iz bilo koje mreže. Vaše će računalo biti izolirano, slično kao da ste isključili sve mreže na računalu i odspojili mrežni kabel.

Ovaj način rada, u načelu, nije potreban kao takav, budući da je njegova upotreba preporučljiva samo kada se radi u iznimno opasnim nezaštićenim mrežama, u kojima razne virusne prijetnje kruže u gomilama.

Prilagođeni skup pravila. Odabirom ovog načina rada vatrozid će raditi i blokirati promet samo na temelju pravila za programe i mreže koje sami postavimo. U tom slučaju vatrozid neće uzeti u obzir da je program pouzdan i da ima digitalni potpis. On će donositi odluke samo na temelju pravila koja mi postavimo.

Siguran način. Ovo je način rada koji preporučujem. Kada radi u ovom načinu rada, vatrozid sam stvara većinu pravila za pouzdane aplikacije koje imaju važeće digitalne potpise. Na temelju toga bira koje će veze dopustiti određenoj aplikaciji, a koje ne. Kada otkrije neprepoznate i nepouzdane programe, Comodo će korisniku dati izbor da dopusti ili blokira vezu, govoreći im koje radnje je aplikacija trebala izvesti.

Način treninga. U ovom načinu rada, vatrozid neće prikazivati nikakve obavijesti i sam će stvoriti pravila za sve aplikacije, dopuštajući im mrežne zahtjeve. Način se može koristiti samo ako ste 100% sigurni u pouzdanost aplikacija instaliranih na vašem računalu. U pravilu se to ne može dogoditi, stoga ne preporučam korištenje ovog načina :)

Odmah nakon instalacije Vatrozida pojavit će se skočni prozor u kojem trebate odabrati na koju ste mrežu spojeni. Odaberite "Kod kuće sam":

Sada pokrećemo glavni prozor Comodo Firewalla klikom na ikonu na traci (područje blizu Windows sata) i vidjet ćemo veliki uskličnik (koji označava da neka komponenta ne radi) i aktivan gumb "Popravi". U ovom slučaju trebamo samo ponovno podizanje sustava jer nakon instalacije nisu pokrenute sve komponente zaštite.

Samo kliknite gumb "Popravi":

Računalo će se ponovno pokrenuti i nakon pokretanja sustava, komponente Vatrozida će već biti omogućene i ikona upozorenja će nestati.

Ako imate Windows 7, onda će vam na desnoj strani radne površine biti potpuno nepotreban Comodo widget :) Ovako izgleda:

Uklonimo ga. Da biste to učinili, desnom tipkom miša kliknite ikonu Comodo palete, odaberite "Widget", a zatim kliknite na gumb s oznakom "Prikaži":

Kao rezultat toga, widget će nestati i više neće biti trn u oku niti trošiti resurse sustava :)

Sada ponovo pokrenite glavni prozor Comodo Firewall-a s radne površine ili iz ladice i ažurirajte baze podataka klikom na odgovarajući gumb (pogledajte sliku ispod):

Započet će ažuriranje baze podataka i ako postoje nove verzije, one će se ažurirati. Nakon toga, prozor će se automatski zatvoriti nakon nekoliko sekundi.

Čak i ako ste instalirali najnoviju verziju antivirusnog programa ili vatrozida sa službene web stranice razvojnog programera, ipak preporučujem da provjerite ima li ažuriranja odmah nakon instaliranja proizvoda.

Sada prijeđimo na provjeru postavki komponente vatrozida. Za jednostavan pristup svim postavkama, prebacite se na napredni način glavnog prozora. Da biste to učinili, u gornjem lijevom kutu kliknite na mali gumb kao na slici ispod:

Sada će se glavni prozor Comodo Firewalla malo transformirati i vidjet ćemo više funkcija. Ali glavna stvar je da sada možemo lako prijeći na postavke samog vatrozida. Da biste to učinili, jednostavno kliknite vezu "Vatrozid" u gornjem lijevom kutu:

Kao rezultat toga, nalazimo se u prvom prozoru s postavkama Comodo vatrozida.

Čim odemo na postavke, pred nama će se otvoriti prvi izbornik iz kategorije "Vatrozid" - "Postavke vatrozida".

Ove postavke su optimalne, ali dat ću neke komentare.

Potvrdni okvir "Omogući vatrozid", naravno, odgovoran je za omogućavanje ili onemogućavanje zaštite. Ni u kojem slučaju ne poništavajte okvir jer instalirani Comodo Firewall nikome neće odmah biti od koristi jer će se sam vatrozid jednostavno isključiti :)

Pored potvrdnog okvira za uključivanje/isključivanje vatrozida nalazi se popis na kojem možete odabrati sigurnosni način rada. Reći ću vam ukratko o ovim modovima:

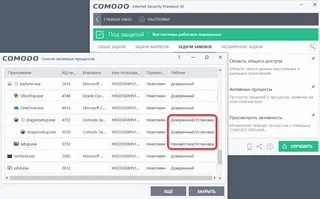

U izborniku vatrozida “Application Rules” možemo postaviti pravila za bilo koju aplikaciju ili vidjeti prethodno stvorena pravila.

Sva već kreirana pravila bit će vidljiva odmah ako kliknete na izbornik “Pravila za aplikacije”. Da biste dodali vlastito pravilo, desnom tipkom miša kliknite prazno područje u prozoru i odaberite "Dodaj":

Sada ću vam pokazati na primjeru kako blokirati pristup mreži bilo kojeg programa.

Da biste to učinili, u prozoru koji se otvori, prije svega, morate odabrati program za koji stvaramo pravilo (kao što sam naznačio za primjer: blokirajte pristup mreži). Pritisnite gumb “Pregledaj”, nakon čega možete odabrati više datoteka odjednom tako da odaberete “Grupe datoteka” i označite odgovarajuću grupu. Također možete odabrati jedan od trenutno pokrenutih procesa u sustavu i stvoriti pravilo blokiranja za njega. Ali prikladnije je odabrati stavku "Datoteke":

Nakon što odaberemo “Datoteke” otvorit će nam se Explorer u kojem je potrebno odabrati program za koji ćemo kreirati pravilo. Na primjer, blokirat ću pristup internetu za dobro poznati preglednik - Mozilla Firefox. Tražim mapu u kojoj je instaliran Firefox i odabirem datoteku odgovornu za pokretanje (firefox.exe). Zatim kliknem gumb "Otvori" u Exploreru:

Sada ćemo se automatski vratiti na prethodni prozor i vidjeti da se put do programa koji smo naveli sada pojavio u polju "Ime". Označite opciju "Koristi skup pravila", zatim odaberite "Blokirana aplikacija" s popisa gotovih pravila s desne strane:

Nakon što su postavljene sve postavke u ovom prozoru, kliknite gumb "OK" u nastavku da biste ih spremili:

Kao rezultat toga, vratit ćemo se na prozor sa skupom pravila za programe i na popisu ćemo vidjeti novododani program (u mom primjeru Firefox) s pravilom "Blokirana aplikacija". Kako biste odmah provjerili rezultat, morate primijeniti sve promjene u pravilima i ponovno kliknuti gumb "OK" na dnu:

Da provjerim svoju radnju, pokrećem preglednik Mozilla Firefox i pokušavam, na primjer, otvoriti naš omiljeni blog :) Kao rezultat, dobivam pogrešku "Pokušaj povezivanja nije uspio":

A to je upravo ono što nam je trebalo za primjer :) Veze za Firefox su blokirane. Jasno je da Firefox, ozbiljno, naravno, ne treba blokirati. Ovo je bio samo primjer :) Možete i trebate blokirati programe koji ne trebaju pristup Internetu ili programe koji nisu pouzdani.

Stvoreno pravilo još je lakše izbrisati. Morate se vratiti na izbornik vatrozida - "Pravila za aplikacije" i desnim klikom na željeno pravilo odaberite "Ukloni s popisa":

U našem odabranom načinu rada "Safe Mode", Comodo Firewall će biti vrlo dobar u odabiru pravila za aplikacije i rijetko ćemo morati kopati i sami konfigurirati pravila. U principu, ovdje završavaju važne postavke vatrozida iz Comodo za početnike. Ne preporučam postavljanje bilo kakvih postavki u preostalim izbornicima vatrozida, jer su oni namijenjeni mnogo iskusnijim korisnicima koji se razumiju u računalne mreže i imaju potpunija znanja o radu s mrežama u operativnim sustavima.

Postavke koje sam prikazao sasvim su dovoljne da zaštitimo vaše računalo od napada hakera i blokiramo pristup internetu nepouzdanim aplikacijama ili onima koje sami izaberemo.

Vjerojatno ste primijetili da osim odjeljka "Vatrozid", postoje i drugi odjeljci u postavkama, na primjer: "Zaštita+", "Ocjena datoteke", "Opće postavke". Već sam opisao potrebne postavke iz odjeljaka navedenih u jednom od mojih prethodnih članaka - "Još jedan dobar besplatni antivirus - Comodo", tako da, ako je potrebno, možete pročitati o njima u tom članku klikom na gornju poveznicu.

I ovime zaključujem zadnji od članaka koje trenutno planiram.

Pred vama je još jedan članak o računalnim temama, npr. sigurnosna kopija podataka, daljinsko upravljanje računalom i ostalo :) Mislim da je povremeno skretanje s teme surfanja i zarađivanja novca na tehničke probleme čak i korisno. Tako na istom omiljenom blogu, osim kontinuiranih informacija o zaradi, proučavamo i svoje računalo i sve što je povezano s njim :)

Vidimo se uskoro! Sretno ti;)

Opće informacije

Kada komponenta BOKOVI omogućeno, aktivnost programa je ograničena u skladu s pravilima. Situacije za koje pravilo nije navedeno rješavaju se ovisno o HIPS načinu rada, ocjeni programa i drugim uvjetima.

Tipično, Siguran način rada omogućuje pouzdanim programima izvođenje bilo koje aktivnosti koja nije zabranjena pravilima, osim pokretanja neidentificiranih datoteka. Pokretanje neidentificiranih programa, kao i bilo kakvo djelovanje tih programa, spriječeno je dojavama.

Paranoidni način rada zaustavlja upozorenjima svaku aktivnost bilo kojeg programa koji nije predviđen pravilima.

U načinu rada za obuku, bilo koja aktivnost bilo kojeg programa koja nije predviđena pravilima automatski će stvoriti nova dopuštajuća pravila.

Pravila su prikazana na kartici HIPS → HIPS Pravila kao popis aplikacije i onih koje je on postavio skupovi pravila.

Aplikacije mogu biti točne staze do datoteka, obrasci staza sa * i? , kao i grupe datoteka. U stazama i njihovim predlošcima možete koristiti . Grupe datoteka su zbirke staza ili uzoraka, konfiguriraju se na kartici Ocjena datoteke → Grupe datoteka. Želio bih naglasiti da se aplikacije u HIPS pravilima identificiraju samo njihovim stazama, a ne hashovima itd.

Skup pravila dodijeljenih aplikaciji sastoji se od dvije kartice: “Prava pristupa” i “Sigurnosne postavke”. Prvi postavlja prava same aplikacije, drugi je, naprotiv, štiti od drugih programa. Aplikacija može imati bilo koje vlastiti skup pravila, ili bilo koji od unaprijed generiranih skupova: oni su konfigurirani na kartici HIPS → Skupovi pravila.

Predefinirani skup pravila „Aplikacija sustava Windows” dopušta bilo koju aktivnost, skup „Dopuštena aplikacija” dopušta bilo koju aktivnost, ali ne regulira pokretanje podređenih procesa; Skup "Izolirana aplikacija" strogo zabranjuje bilo kakvu aktivnost; Skup ograničenih aplikacija zabranjuje gotovo sve osim prozorskih poruka i pristupa monitoru i ne regulira pokretanje podređenih procesa. Ne samo da možete kreirati vlastite setove, već i mijenjati one unaprijed postavljene.

Od CIS 10.0.1.6223, skup pravila HIPS "Izolirana aplikacija" preimenovan je u "Aplikacija koja se izvodi u spremniku". Po mom mišljenju, ovo je pogrešan prijevod naziva "Contained Application", jer u stvarnosti HIPS pravila nemaju nikakve veze sa spremnikom (virtualnim okruženjem). Da biste izbjegli zabunu, preporučujem da ovaj skup ponovno preimenujete u "Izolirana aplikacija", au članku će se tako zvati.

Poseban je slučaj skup pravila "Instaliraj ili ažuriraj", koji aplikacijama daje . Programi s takvim privilegijama slobodno izvode bilo kakve radnje (osim onih koje su izričito zabranjene pravilima), uklj. pokretati bilo koje programe, a njihovi podređeni procesi također dobivaju privilegije instalatera. Izvršne datoteke stvorene takvim programima automatski se smatraju pouzdanima.

Različite početne konfiguracije COMODO Internet Security razlikuju se i po početnom skupu pravila i po kontroliranom rasponu programskih aktivnosti. Za najcjelovitiju HIPS zaštitu prvo morate odabrati konfiguraciju Proaktivna sigurnost i odatle provesti daljnju konfiguraciju.

Kada ograničava pristup programa različitim resursima, HIPS se oslanja na podatke odjeljka HIPS → Zaštićeni objekti. Na primjer, datoteka ili direktorij mogu se zaštititi od izmjena samo ako se njihov puni naziv podudara s bilo kojim od uzoraka na kartici Zaštićene datoteke. Dakle, ako želite spriječiti bilo koji program da mijenja datoteke na disku D: (bez obzira na njihovu vrstu), prvo morate dodati ovaj pogon na popis zaštićenih.

Zatim, prilikom stvaranja određenih pravila, možete mijenjati ograničenja pristupa određenim zaštićenim objektima klikom na "Uredi" u stupcu "Iznimke".

Najpoželjnije je koristiti HIPS u Siguran način isključivanjem opcije Stvorite pravila za sigurne aplikacije, ili u Paranoičan. Tada će postupak za određivanje pristupa programa resursu biti sljedeći:

Kao što vidimo, u HIPS-u radnja "Pitaj" izražava nepostojanje pravila (za razliku od vatrozida, gdje upućuje da se prikaže upozorenje).

Dakle, kartica "Dopušteno" najvišeg pravila prikladnog za određeni program ima najveći prioritet; zatim - kartica "Blokirano"; zatim - radnja navedena u ovom pravilu, ako je nedvosmislena; zatim - kartica "Dopušteno" sljedećeg pravila itd. U nedostatku izričitog pravila, pristup je dopušten ako (i) su privilegije instalatera na snazi, ili (ii) je program "pouzdan" i HIPS način rada je "Siguran", ili (iii) "Ne prikazuj upozorenja" : Opcija Dopusti zahtjeve" je označena. Kada nijedan od ovih uvjeta nije ispunjen, pristup se blokira ako je opcija "Ne prikazuj upozorenja: Blokiraj zahtjeve" označena ili se izdaje upozorenje ako je ova opcija onemogućena.

Poseban slučaj: ako se program izvodi u virtualnom okruženju i/ili s ograničenjima automatskog zadržavanja, tada će mu se u nedostatku pravila dati dopuštenje (slično opciji "Ne prikazuj upozorenja: Dopusti zahtjeve"). Osim toga, u virtualnom okruženju ne postoji nikakva zaštita datoteka ili registra, čak ni uz izričito postavljena ograničenja.

Upravljanje programskim pravima putem obavijesti

Kada odgovaraju na upozorenja HIPS-a, aplikacijama se dodjeljuju pravila, privremeno ili trajno, ovisno o opciji "Zapamti moje izbore".

Važna točka: pravila su dodijeljena aplikaciji koja je navedena na lijevoj strani upozorenja. Na primjer, ako vas Explorer pita o pokretanju nepoznatog programa, tada će pravila biti dodijeljena posebno Exploreru. Tipične početničke pogreške: odaberite opciju "Blokiraj i prekini izvođenje" u takvom upozorenju (čime se zaustavlja proces Explorera), ili opciju "Izolirana aplikacija" (ozbiljno ograničavanje prava Explorera), ili opciju "Instaliraj ili ažuriraj" (na taj način izgubivši gotovo svu zaštitu). Obično je najpametniji izbor u upozorenju o pokretanju programa "Dopusti" ili "Samo blokiraj".

Opcije "Dopusti" ili "Samo blokiraj" u različitim HIPS upozorenjima znače dopuštanje ili zabranjivanje samo određenog resursa. Na primjer, ako aplikaciji dopustite stvaranje datoteke C:\test\A.exe, tada će pokušaj stvaranja datoteke C:\test\B.exe ponovno rezultirati upozorenjem. Da biste aplikaciji omogućili stvaranje bilo koje datoteke u direktoriju C:\test, morat ćete urediti pravilo kroz prozor postavki CIS-a. Nažalost, upozorenja ne daju dopuštenja za direktorije, predloške, grupe itd. Međutim, putem upozorenja možete primijeniti na aplikaciju bilo koji skup pravila prethodno stvorenih na kartici HIPS → Skupovi pravila.

Ako omogućite opciju "Zapamti moj izbor" kada odgovarate na upozorenje, promijenit će se skup pravila dodijeljenih navedenoj aplikaciji; ako ne postoji HIPS pravilo za ovu aplikaciju, ona će se stvoriti na vrhu popisa. Prilikom odabira opcije Dopusti ili Samo blokiraj dopuštenje ili zabrana će se dodati pravilima za točno određeni resurs (datoteka, COM sučelje, itd.). Prilikom odabira bilo kojeg skup pravila nova pravila neće biti dodana starim, već će ih u potpunosti zamijeniti, tj. pravila prethodno dodijeljena ovoj aplikaciji više se neće primjenjivati.

Ako onemogućite opciju "Zapamti moje izbore" u upozorenju, dopuštenja, ograničenja ili skupovi pravila dodijeljeni aplikaciji će isteći kada se aplikacija prekine ili ranije, a neće doći do promjena u CIS konfiguraciji. Da bismo razumjeli logiku koja stoji iza funkcioniranja ovih privremenih pravila, zgodno je zamisliti da se svaki put kada se odgovori na upozorenje (bez pamćenja), kreira zamišljeni unos na popisu HIPS pravila. Svi "zamišljeni" unosi smješteni su ispod "stvarnih" unosa na popisu pravila, ali novi "zamišljeni" unosi nalaze se iznad ostalih "zamišljenih" unosa. To znači da se istoj aplikaciji mogu dodijeliti različiti skupovi pravila putem upozorenja nekoliko puta (bez pamćenja), a svi ti skupovi pravila bit će valjani. U ovom slučaju, "stvarna" pravila će imati najveći prioritet, zatim najnovija od "imaginarnih", zatim ranija, itd. Ali čim se stvori bilo koje "stvarno" pravilo (s memoriranjem), sva "imaginarna" pravila za sve aplikacije bit će uništena.

Na primjer, nakon što primimo obavijest o programu, dodijelit ćemo mu skup pravila "Izolirana aplikacija", bez da ga zapamtimo. Grupi Sve aplikacije prema zadanim postavkama dopušteno je mijenjati privremene datoteke, tako da će ovaj program to i dalje moći činiti, iako to sprječava skup izoliranih aplikacija. Ako ovom skupu pravila dodijelite pamćenje, mijenjanje privremenih datoteka bit će zabranjeno jer će se novo HIPS pravilo stvoriti na vrhu popisa.

Postoje neke iznimke od opisanog postupka kada je opcija "Zapamti moj odabir" onemogućena. Prvo, ne stvara "zamišljena" dopuštenja za aplikacije (tj. ponovno pokretanje iste aplikacije ponovno će pokrenuti upozorenje). Drugo, ako je programu dopušteno putem upozorenja da "promijeni korisničko sučelje druge aplikacije", tada će on privremeno moći slati prozorske poruke bilo kojoj aplikaciji, a ne samo navedenoj.

Kontrola pokretanja programa

Mogućnost pokretanja bilo kojeg programa navedena je u HIPS-u pravilom za lansiranje program, a ne za onaj koji se pokreće. U “paranoidnom načinu rada” programima je dopušteno tiho pokretanje samo ako postoji izričito dopuštenje u pravilima. U "Sigurnom načinu rada", u nedostatku pravila, pokretanje je dopušteno ako se i pokretanju i pokrenutom programu vjeruje. Iznimke su izvršavanje programa s privilegijama instalatera, kao i pod utjecajem ograničenja virtualizacije i/ili automatskog zadržavanja.

Dakle, pretpostavimo da je u "Safe Mode" HIPS-u pokrenut program parent.exe i pokušava pokrenuti program child.exe. U nedostatku dodatnih pravila, pokretanje će se dogoditi tiho samo ako su oba programa pouzdana. Ako je program child.exe neidentificiran, a HIPS pravila za program parent.exe (ili grupu koja ga sadrži) nemaju dopuštenje za pokretanje programa child.exe (ili grupe koja ga sadrži), tada bez obzira na HIPS pravila za sam program child.exe i bez obzira na ocjenu programa parent.exe, pojavit će se upozorenje prije pokretanja (i posebno u vezi s programom parent.exe).

Dakle, da bi se omogućilo izvođenje neidentificiranog programa, nije dovoljno postaviti dopuštajuća pravila za njega samog - roditeljski proces, ili, alternativno, grupa "Sve aplikacije", treba dopuštenje za njegovo pokretanje.

Ako želite zaustaviti pokretanje programa, nakon što ste primili obavijest o nadređenom procesu, obično biste trebali onemogućiti opciju pamćenja i odabrati Blokiraj → Samo blokiraj. Pažnja! Stavka "Blokiraj i dovrši izvršenje" u obavijesti o pokretanju programa znači gašenje nadređeni proces.

Sposobnost pokretanja bilo kojeg programa određena je ne samo HIPS pravilima, već i Auto-Containmentom. Pokretanje će biti blokirano ako to zahtijeva barem jedna od ovih komponenti. Ako je pokretanje programa dopušteno u pravilima HIPS-a, a pravila o automatskom zadržavanju zahtijevaju da taj program bude izoliran, pokrenut će se izolirano.

Važno je znati da, za razliku od Auto-Containment-a, u HIPS-u podređeni proces ne nasljeđuje ograničenja nadređenog: ako dopustite sumnjivom programu da pokrene siguran, tada se može napraviti šteta u ime sigurnog programa.

Automatsko kreiranje HIPS pravila u “Learning Mode” i “Safe Mode”

U određenim načinima, HIPS pravila se kreiraju automatski:

- ako je omogućen “Način učenja”, a opcija “Ne prikazuj obavijesti” je onemogućena ili postavljena na način rada “Blokiraj zahtjeve”, tada će se stvoriti pravila koja dopuštaju svaku otkrivenu radnju bilo koje aplikacije;

- Ako je omogućen "Siguran način rada", opcija "Stvori pravila za sigurne aplikacije" je omogućena, a opcija "Ne prikazuj obavijesti" je onemogućena ili postavljena na "Blokiraj zahtjeve", tada će se stvoriti pravila koja dopuštaju svaku otkrivenu radnju pouzdane aplikacije.

U većini slučajeva ti načini rada nisu korisni i koriste se samo za testiranje ili pripremu za prebacivanje u Paranoidni način rada.

Pravila za program (bilo u "Načinu učenja" ili pouzdanom u "Sigurnom načinu") kreiraju se na sljedeći način:

Vrsta novog pravila ovisit će o traženoj radnji:

- Kada jedan program pokrene drugi, za prvi se stvara pravilo koje dopušta pokretanje određenog programa.

- Kada program izmijeni datoteku ili ključ registra naveden na HIPS → Zaštićeni objekti, vrsta pravila ovisit će o tome kako je napisan predložak ovog izvora.

- Ako na kraju uzorka stoji znak | , tada će se stvoriti pravilo koje dopušta promjene konkretno na objektu kojem je program pristupio. Na primjer, program stvara datoteku text.txt na radnoj površini. Odgovara li uzorku?:\Users\*\Desktop\*| . To znači da će se stvoriti pravilo koje dopušta promjene datoteke C:\Users\Name\Desktop\text.txt .

- Ako nema | na kraju uzorka , tada će se stvoriti pravilo koje dopušta promjenu bilo kojeg objekta prema ovom predlošku. Na primjer, program stvara datoteku D:\prog.exe. Na popisu zaštićenih objekata ova datoteka odgovara predlošku *.exe. To znači da će se stvoriti pravilo koje ovom programu omogućuje promjenu bilo koje exe datoteke.

- Kada program pristupi bilo kojem od sljedećih resursa, automatski se stvaraju pravila koja mu dopuštaju pristup svima njima istovremeno:

- Sigurna COM sučelja,

- Windows kuke i kuke aplikacija,

- Međuprocesni pristup memoriji,

- Prekidanje aplikacija,

- DNS upiti,

- Disk(Direktni pristup),

- Tipkovnica,

- Monitor.

Zaštita procesa

U prozoru s HIPS pravilima za aplikaciju možete ograničiti ne samo vlastitu aktivnost aplikacije, već i utjecaj drugih programa na njezin rad. Za ovu karticu Postavljanje zaštite označava koje će radnje s ovom aplikacijom biti blokirane, au prozoru iznimaka (gumb Promijeniti) - koji će programi biti dopušteni. Ovdje nema obavijesti - samo dopuštenje ili zabrana, bez obzira na ocjenu. Radnja zabranjena na ovaj način bit će blokirana, bez obzira na pravila i ocjene drugih programa.

Konkretno, uz pomoć ove funkcije, CIS se sam štiti od rasterećenja svojih procesa i pristupa memoriji. Stoga, čak i kada HIPS nije potreban, preporučljivo je omogućiti ga barem pomoću opcije “Ne prikazuj upozorenja: Dopusti zahtjeve” (u “Sigurnom” ili “Paranoidnom” načinu rada).

Nuspojava samoobrane CIS-a je ogroman broj unosa u zapisnik Protection Events+ kada se koriste neki programi, na primjer, ProcessExplorer. Možete se riješiti nepotrebnih zaključavanja tako da pojedinačnim aplikacijama dopustite pristup memoriji u COMODO Internet Security grupi.

Napominjem da sama zaštita od prekida aplikacije ne pokriva sve načine za rasterećenje procesa. Stoga se mnoge aplikacije mogu prekinuti kroz poruke prozora ili kroz pristup memoriji. Da biste zaštitili aplikaciju od takvih metoda prekida, morat ćete u njezinim pravilima na kartici "Postavke zaštite" provjeriti ne samo stavku "Prekid aplikacija", već i druge.

Privilegije instalatera

Značenje privilegija instalatera

Pod određenim uvjetima, aplikacija dobiva privilegije instalatera, koje su sljedeće:

- HIPS dopušta takvu aplikaciju sve što nije izričito zabranjeno pravilima, tj. radi slično načinu rada "Ne prikazuj upozorenja: Dopusti zahtjeve";

- Auto-Containment ne izolira programe koje pokreće ova aplikacija;

- dok je ova aplikacija pokrenuta, njezini podređeni procesi (i njihovi podređeni procesi, itd.) pokreću se s privilegijama instalatera;

- izvršnim datotekama koje ova aplikacija stvara (ili podređenim procesima koji nasljeđuju njezine privilegije) automatski se vjeruje.

Datoteke se automatski dodaju pouzdanim datotekama samo kada je na kartici omogućena opcija "Vjerujte aplikacijama instaliranim pomoću pouzdanih instalatera" . Također, u nekim posebnim slučajevima, povlastice instalacijskog programa daju se aplikacijama u "skraćenom" obliku: bez , ili kada korisnik odgovori dopuštenjem (ako je program neidentificiran i ima atribut instalacijskog programa), ili kada je programu dodijeljen odgovarajući , ili kada se ovo pravilo primijeni na njega, ili kada program naslijedi ove privilegije od nadređenog procesa.

Automatsko dodjeljivanje privilegija instalateru aplikacije

Aplikacija automatski dobiva privilegije instalatera ako je pouzdana i ima atribut instalatera. Na popisu aktivnih procesa možete vidjeti ima li aplikacija oznaku za instalaciju.

Koja su svojstva aplikacije znak instalatera? Rečeno je: sudeći po eksperimentima, instalateri se smatraju programima koji imaju riječ instalirati, postaviti ili ažurirati u nazivu datoteke ili u informacijama o verziji datoteke (u opisu datoteke, Naziv proizvoda , polje InternalName ili OriginalFilename); MSI datoteke također se smatraju instalaterima.

U starijim verzijama CIS-a karakteristike instalacijskog programa bile su drugačije, posebice su se instalacijskim programima smatrali programi koji zahtijevaju administratorska prava pri pokretanju, programi čija veličina prelazi 40 MB, itd. Zbog toga je mnogim aplikacijskim programima pogrešno dodijeljen instalacijski program privilegije (osobito PortableApps- sklop), što je stvorilo očitu opasnost. U CIS 10 ta je prijetnja znatno smanjena.

Dodjeljivanje privilegija instalatera putem upozorenja o automatskom zadržavanju

U standardnoj konfiguraciji "Proactive Security", kada pokrenete neidentificirani program koji ima instalacijsku oznaku, pojavljuje se upozorenje koje nudi izbor od četiri opcije: "Blokiraj", "Izolirano pokretanje", "Pokreni bez ograničenja" s "Vjeruj ovome" aplikacija" i opcija "Pokreni" onemogućena. bez ograničenja" kada je uključena opcija "Vjeruj ovoj aplikaciji".

Opcija "Blokiraj" znači zabranu pokretanja. Opcija "Izolirano pokretanje" znači da će se program pokrenuti izolirano u skladu s pravilima automatskog zadržavanja.

Ako omogućite opciju “Vjerujte ovoj aplikaciji” i odaberete “Pokreni bez ograničenja”, program će postati pouzdan i pokrenut će se s privilegijama instalatera. Istovremeno će se stvoriti pravilo automatskog zadržavanja, isključujući podređene procese ovog programa iz izolacije. Ovo pravilo obično nema smisla i preporučujem da ga uklonite.

Ako odaberete opciju “Pokreni bez ograničenja” kada je opcija “Vjeruj ovoj aplikaciji” onemogućena, program će se privremeno pokrenuti sa “skraćenim” privilegijama instalatera, bez povjerenja u datoteke koje se stvaraju. Oni. bodova, i, ali ne.

Općenito govoreći, takvo se upozorenje javlja ako su ispunjeni sljedeći uvjeti:

- Omogućena je komponenta automatskog zadržavanja,

- na kartici Ograničenje → Postavke ograničenja uključena je opcija “Otkrij programe koji zahtijevaju povišene privilegije”,

- Opcija "Ne prikazuj obavijesti kada tražiš povećane privilegije" tamo je onemogućena,

- program koji se pokreće mora se, prema pravilima automatskog zadržavanja, pokrenuti virtualno i/ili s ograničenjima,

- Program koji se pokreće ima atribut instalatera ili zahtijeva administratorska prava pri pokretanju.

Kao što vidite, da bi se prikazalo upozorenje, pokrenuti program ne mora biti neidentificiran - potrebno je samo da pravila o automatskom zadržavanju upute da bude izoliran. Osim toga, program može tražiti administratorska prava pri pokretanju, ali ne može biti instalater.

Ako omogućite opciju "Ne prikazuj upozorenja za zahtjeve za povišenim povlasticama", iz izbornika opcija možete odabrati automatsku izolaciju (preporučeno) ili blokiranje neidentificiranih instalatera bez upozorenja. Tu su i opcije “Trči bez ograničenja” i “Trči bez ograničenja i povjerenja” - naravno, njihov odabir je vrlo opasan.

Dodjeljivanje privilegija instalatera putem HIPS upozorenja i pravila

Privilegije instalatera mogu se dodijeliti programu eksplicitno putem HIPS-a: one odgovaraju pravilu "Instaliraj ili ažuriraj".

Kada se pojavi HIPS upozorenje u vezi s aktivnošću aplikacije, možete odabrati Proces kao → Instalacija ili ažuriranje, sa ili bez učenja napamet.

Ako označite opciju pamćenja i odaberete opciju "Instaliraj ili ažuriraj", odgovarajuće HIPS pravilo će se stvoriti i aplikacija će dobiti privilegije instalatera. Ako odaberete ovu opciju bez opcije pamćenja, pravilo se neće izraditi, a aplikacija će dobiti "skraćenu" verziju povlastica instalatera, bez povjerenja u stvorene datoteke (privremeno pokretanje neidentificiranog instalatera bez ograničenja automatskog zadržavanja).

Putem konfiguracijskog prozora CIS aplikaciji možete unaprijed dodijeliti HIPS pravilo "Instaliraj ili ažuriraj". Očito, u ovom slučaju, aplikacija će dobiti privilegije instalatera bez obavijesti iu cijelosti.

Pouzdane datoteke stvorene s privilegijama instalatera

Kao što je već spomenuto, izvršne datoteke koje su izradili pouzdani instalateri automatski se smatraju pouzdanim ako je na kartici omogućena opcija "Vjerujte aplikacijama instaliranim pomoću pouzdanih instalatera" Ocjena datoteke → Postavljanje ocjene datoteke. Također je rečeno da se informacije o stvaranju datoteke od strane pouzdanih instalatera bilježe u bazu podataka, čak i ako je ova opcija onemogućena.

Sudeći prema eksperimentima, kada je opcija DPUPDU onemogućena, podaci o stvaranju datoteka od strane izravno pouzdanih instalatera, a ne od bilo kojih programa koji imaju privilegije instalatera, unose se u CIS bazu podataka. Oni. Ako je datoteku stvorio podređeni proces pouzdanog instalatera ili program koji je stekao povlastice instalatera na temelju HIPS pravila, tada se ne smatra da ju je izradio pouzdani instalater. Ali ako je opcija DPUPDU omogućena, tada se datoteke koje su izradili bilo koji programi koji su na neki način dobili privilegije instalatera označavaju u bazi podataka kao stvorene od strane pouzdanih instalatera.

Prilikom utvrđivanja je li datoteka stvorena pod privilegijama instalatera, CIS pravi razliku između stvaranja i kopiranja datoteke. Dakle, ako program s ovlastima instalatera izvodi normalnu kopiju datoteke, tada datoteka još neće postati pouzdana. Ali ako se, pod utjecajem privilegija instalatera, datoteka izdvoji iz arhive, na primjer, CIS će vjerovati ovoj datoteci i svim identičnim (s uključenom opcijom DPUPDU).

U određenoj mjeri, povlastice instalatera rade u virtualnom okruženju: ako pouzdani instalater radi virtualno, ali stvara datoteke u stvarnom okruženju (u zajedničkom području), te su datoteke u bazi podataka označene kao stvorene od strane pouzdanog instalatera. Slična situacija javlja se kada radite u stvarnom okruženju s ograničenjima automatskog zadržavanja. Po mom mišljenju, to je mana, i to potencijalno opasna.

Iako opcija DPUPDU poboljšava upotrebljivost CIS-a, ima neke prednosti u njenom onemogućavanju. Konkretno, kada je ova opcija omogućena, CIS može vjerovati potencijalno neželjenim programima koji su instalirani uz benigne aplikacije.

Dešava se da instalater aplikacije, čak i ako je pouzdan, tijekom rada kreira i pokreće neidentificirane programe. CIS obično ne sprječava njihovo pokretanje jer nasljeđuju privilegije instalatera. Međutim, kao što je gore navedeno, naslijeđene privilegije nisu uvijek na snazi (iz sigurnosnih razloga), a ponekad se proaktivna zaštita može pokrenuti tijekom procesa instalacije. Ako se ovo prikazuje samo kao HIPS upozorenje, trebate samo odgovoriti na njega kako biste nastavili s instalacijom. Ali ako je HIPS konfiguriran za blokiranje bez obavijesti ili ako se koristi Auto-Containment, tada postoji rizik da se aplikacija neće ispravno instalirati. Ovaj rizik je posebno visok ako su onemogućene opcije “Vjerujte aplikacijama instaliranim putem pouzdanih instalatera” ili “Otkrij programe koji zahtijevaju povišene privilegije”.

Za instaliranje aplikacija bez smetnji CIS-a, predlažem pokretanje programa za instalaciju putem posebne stavke kontekstnog izbornika. Da bismo to učinili, upotrijebit ćemo jednostavan program koji pokreće datoteku navedenu u argumentima naredbenog retka. Morat ćete preuzeti arhivu s programom (lozinka cis), postaviti program na bilo koje prikladno mjesto, dodati ga na popis pouzdanih i pokrenuti - od vas će se tražiti da dodate novu stavku u kontekstni izbornik Explorera (može ukloniti ponovnim pokretanjem). Program je napisan u AutoIt3, izvorna mapa i pretvarač uključeni su u izvornu mapu: ako ste u nedoumici, možete generirati sličan program provjerom njegovog koda i potpisa pretvarača.

Tada ćete morati dodijeliti HIPS pravilo "Instaliraj i ažuriraj" ovom programu, kao i pravilo automatskog zadržavanja:

- odaberite radnju "Ignoriraj",

- u kriterijima navesti mjesto održavanja programa,

- Ostavite opciju "Nemoj primijeniti odabranu akciju na podređene procese" onemogućenu.

Sada, kako bi instalacija bilo koje sigurne aplikacije tekla glatko, bit će dovoljno otvoriti kontekstni izbornik na instalateru, držeći pritisnutu tipku Shift, i odabrati “COMODO: run as installer”. Kao rezultat toga, čak i kada sam instalacijski program izađe, njegovi podređeni procesi nastavit će se izvoditi s privilegijama instalacijskog programa. Ove privilegije bit će uklonjene nakon zatvaranja posebnog prozora s tekstom "Kliknite U redu kada instalacija završi." Ali čak i tada, ti će procesi ostati isključeni iz kontrole Auto-Containmenta.

Ova lekcija je nastavak članka: Vatrozid.

Dakle, pronašli smo i preuzeli najnoviju verziju Comodo Firewalla. Na računalu se može instalirati samo jedan vatrozid. Stoga, kako bi se izbjegli međuprogramski sukobi, ugrađeni vatrozid sustava Windows treba biti onemogućen. Možete vidjeti kako isključiti vatrozid u sustavima Windows XP i Windows 7 u prethodnim lekcijama: i. Ali kada instaliramo Comodo Firewall, to nije potrebno. Čarobnjak za postavljanje vatrozida automatski će onemogućiti ugrađeni vatrozid za Windows.

Vatrozid kontrolira pokušaje aplikacija da komuniciraju na mreži. Ilustracija pokazuje kako je vatrozid presreo pokušaj softvera Nokia telefona da pristupi internetu. Ovo je aplikacija koja vam je potrebna, pa kliknite gumb "Dopusti":

Jedan od prvih koji je omogućio povezivanje s komponentama sustava “Windows alg.exe” i “svchost.exe”. Oni su potrebni za spajanje na mrežu. Jednom instaliran, Comodo Firewall će uvijek iznova izdavati upozorenja za razne programe. Ako nam je aplikacija poznata, dopuštamo zahtjev za povezivanje. Ako postoji bilo kakva sumnja i program se čini sumnjivim, kliknite gumb "Blokiraj". Označavanjem potvrdnog okvira "Zapamti moj izbor" osiguravamo svoj izbor za ovu aplikaciju. I sljedeći put kada se povežete, prozor obavijesti za ovaj program neće se pojaviti. Morate djelovati pažljivo. Samo nama poznati programi mogu omogućiti veze i sigurne odabire. Ako kliknete na naziv aplikacije, otvorit će se prozor svojstava programa.

Također, vatrozid obavještava o dolaznim vezama:

Sljedeća ilustracija prikazuje kako je Comodo Firewall presreo dolazni paket za popularnog peer-to-peer klijenta:

U početku su obavijesti vatrozida pomalo neugodne. Ali mi biramo i s vremenom ih je sve manje.

Zlonamjerni programi mogu se prerušiti u bezopasni softver kako bi prevarili vatrozid i dobili dozvolu za povezivanje. Stoga morate redovito skenirati svoje računalo antivirusnim programom. Možete pročitati više o odabiru i radu antivirusa.

Prijeđimo sada na postavke vatrozida.

Comodo Firewall otvaramo, kao i svaku drugu aplikaciju, duplim klikom na ikonu na radnoj površini ili na ikonu u području obavijesti. Pojavljuje se glavni prozor programa s otvorenom karticom "Sažetak":

Ovo prikazuje informacije o prometu i status sustava. Klikom na brojeve veza možete vidjeti detalje aktivnih mrežnih veza. Klikom na gumb "Zaustavi sve veze" zaustavit ćete sve mrežne aktivnosti. Ova funkcija se može koristiti u slučaju neprikladnog ponašanja sustava - sumnje na smetnje u radu programa. Na primjer, sustav se dugo smrzava i ne reagira. To može biti posljedica mrežne aktivnosti neke zlonamjerne aplikacije. Blokiranjem prometa možete saznati razlog i identificirati program koji predstavlja prijetnju. Sve veze uključuju se klikom na isti gumb "Vrati sve veze".

Način rada vatrozida može se promijeniti otvaranjem padajućeg popisa pomoću gumba "Safe Mode".

"Blokiraj sve" način je koji ne dopušta nikakvu mrežnu aktivnost - ekvivalent gumbu "Zaustavi sve veze".

"Custom Policy" je tvrdi način rada u kojem će vatrozid prikazati upozorenje za svaki program koji se spaja na Internet. Ovdje morate sami izraditi programska pravila - jasno razumjeti kojim se aplikacijama može dopustiti povezivanje.

"Safe Mode" instaliran je prema zadanim postavkama i univerzalan je. Vatrozid primjenjuje korisnička pravila - provodi korisničke postavke za pojedinačne programe, a također dopušta mrežni promet aplikacijama koje smatra sigurnima. Bit će malo obavijesti i vatrozid neće previše smetati.

Dodjeljujemo “način učenja” kada trebate promatrati razne aplikacije bez ometanja njihovog rada. Ovdje Comodo Firewall samostalno određuje pravila programa bez prikazivanja ikakvih upozorenja.

U neaktivnom načinu rada vatrozid je onemogućen. Vatrozid morate isključiti u slučaju očitog sukoba između programa, na primjer, s antivirusnim programom ili drugim vatrozidom.

Sljedeća kartica "Vatrozid" sadrži postavke vatrozida. "Zapisnik događaja vatrozida" - "zapisnik" odražava sve događaje - reakcije vatrozida na mrežnu aktivnost raznih programa.

"Dodaj pouzdanu aplikaciju" omogućuje odabir željene aplikacije i dodavanje u dopuštene.

“Dodaj blokiranu aplikaciju”, naprotiv, omogućuje dodavanje odabrane aplikacije među one blokirane za veze.

Odjeljak "Pravila mrežne sigurnosti" otvara prozor u kojem možete odabrati jedno od unaprijed postavljenih pravila aplikacije ili izraditi vlastito.

Prozor "Aktivne mrežne veze" prikazuje programe koji trenutno pokazuju mrežnu aktivnost.

"Hidden Port Wizard" - pomoću ovih postavki možete sakriti određene priključke i učiniti računalo nevidljivim na odabranim mrežama.

"Postavke vatrozida" je prozor za odabir načina rada, duplicirajući padajući popis na kartici "Sažetak". Također, postavite klizač "Safe Mode" i potvrdite okvir "Create rules for safe applications":

Sljedeća kartica, "Zaštita +", sadrži funkcije za upravljanje proaktivnom zaštitom. Prilikom instaliranja vatrozida, proaktivna zaštita je uključena prema zadanim postavkama. Proaktivna zaštita je još jedan sloj zaštite koji kontrolira ponašanje programa i sprječava infekciju sustava. Postavke proaktivne zaštite u osnovi su slične postavkama vatrozida.

Opcija “Run program in Sandbox” omogućuje pokretanje sumnjive aplikacije u nekoj vrsti “sandboxa”. Radeći izolirano u ovom zaštićenom području, zlonamjerni softver neće moći naštetiti sustavu:

Stavka "Postavke proaktivne obrane" otvara prozor načina rada proaktivne obrane. I, ukratko, prođimo kroz ove postavke.

"Paranoidni" način rada podrazumijeva paranoičnu sumnju u zaštitu prema bilo kojoj mrežnoj aktivnosti. Proaktivna zaštita će izdati upozorenje svaki put kada neka aplikacija pokuša uspostaviti vezu.

U sigurnom načinu rada zaštita primjenjuje pravila koja je postavio korisnik, a također dopušta da budu aktivne aplikacije koje smatra sigurnima.

U načinu rada Clean PC zaštita bezuvjetno vjeruje svim programima instaliranim na računalu i traži dopuštenja za povezivanje samo za novoinstalirane aplikacije.

"Način treninga". U ovom načinu rada zaštita ne izdaje upozorenja i samostalno provodi nadzor.

"Zaštita isključena." U ovom načinu rada proaktivna zaštita je onemogućena. Nema potrebe za isključivanjem zaštite. Optimalno rješenje bilo bi postavljanje zaštite na siguran način rada.

Kartica "Razno" sadrži dodatne postavke vatrozida. Možete ih sami gledati. Recenzija se pokazala obimnom. Glavna stvar je da je Comodo Firewall vrlo pouzdan, fleksibilan, besplatni vatrozid na ruskom jeziku. Comodo Firewall u kombinaciji s dobrim antivirusnim programom osigurat će ugodno i sigurno pregledavanje.

Pročitajte detaljno o radu i izboru antivirusnog programa.